管理员任务和注意事项

本文讨论了与移动生产力应用程序管理员相关的任务和注意事项。

功能标志管理

-

如果在生产环境中移动生产力应用程序出现问题,我们可以在应用程序代码中禁用受影响的功能。我们可以为 iOS 和 Android 上的 Secure Hub、Secure Mail 和 Secure Web 禁用此功能。为此,我们使用功能标志和名为 LaunchDarkly 的第三方服务。您无需进行任何配置即可启用指向 LaunchDarkly 的流量,除非您有防火墙或代理阻止出站流量。在这种情况下,您需要根据策略要求,通过特定的 URL 或 IP 地址启用指向 LaunchDarkly 的流量。有关从隧道中排除域的支持详细信息,请参阅 MAM SDK 文档。

-

您可以通过以下方式启用指向 LaunchDarkly 的流量和通信:

启用指向以下 URL 的流量

events.launchdarkly.comstream.launchdarkly.comclientstream.launchdarkly.comfirehose.launchdarkly.com

按域创建允许列表

此前,当您的内部策略要求仅列出 IP 地址时,我们提供了一份 IP 地址列表供您使用。现在,由于 Citrix® 进行了基础架构改进,我们将从 2018 年 7 月 16 日起逐步淘汰公共 IP 地址。如果可以,我们建议您按域创建允许列表。

- ### 在允许列表中列出 IP 地址

- 如果您必须在允许列表中列出 IP 地址,请参阅此 [LaunchDarkly 公共 IP 列表](https://app.launchdarkly.com/api/v2/public-ip-list),以获取所有当前 IP 地址范围的列表。您可以使用此列表来确保您的防火墙配置与基础架构更新保持同步,自动进行更新。有关基础架构更改状态的详细信息,请参阅 [LaunchDarkly 状态页面](https://status.launchdarkly.com/)。

备注:

公共应用程序商店应用程序在首次部署时需要全新安装。无法从当前企业封装版本的应用程序升级到公共商店版本。

通过公共应用程序商店分发,您无需使用 MDX Toolkit 签署和封装 Citrix 开发的应用程序。您可以使用 MDX Toolkit 封装第三方或企业应用程序。

LaunchDarkly 系统要求

- Endpoint Management 10.7 或更高版本。

- 如果 Citrix ADC 上的拆分隧道设置为 **OFF**,请确保应用程序可以与以下服务通信:

- LaunchDarkly 服务

- APNs 侦听器服务

支持的应用程序商店

移动生产力应用程序可在 Apple App Store 和 Google Play 上获取。

在中国,由于 Google Play 不可用,Android 版 Secure Hub 可在以下应用程序商店中获取:

- https://shouji.baidu.com

- http://apk.hiapk.com

-

启用公共应用程序商店分发

-

- 从 Endpoint Management 下载页面 下载适用于 iOS 和 Android 的公共商店 .mdx 文件。

- 将 .mdx 文件上传到 Endpoint Management 控制台。移动生产力应用程序的公共商店版本仍作为 MDX 应用程序上传。请勿将应用程序作为公共商店应用程序上传到服务器。有关步骤,请参阅添加应用程序。

- 根据您的安全策略更改默认策略(可选)。

- 将应用程序作为所需应用程序推送(可选)。此步骤要求您的环境已启用移动设备管理。

- 从 App Store、Google Play 或 Endpoint Management 应用程序商店在设备上安装应用程序。

- 在 Android 上,用户将被定向到 Play Store 安装应用程序。在 iOS 上,在 MDM 部署中,应用程序无需用户跳转到应用程序商店即可安装。

- 当应用程序从 App Store 或 Play Store 安装时,会发生以下操作。只要相应的 .mdx 文件已上传到服务器,应用程序就会转换为托管应用程序。转换为托管应用程序时,应用程序会提示输入 Citrix PIN。当用户输入 Citrix PIN 时,Secure Mail 会显示帐户配置屏幕。

- 仅当您已注册 Secure Hub 且相应的 .mdx 文件位于服务器上时,应用程序才可访问。如果任一条件不满足,用户可以安装应用程序,但应用程序的使用将被阻止。

如果您当前使用 Citrix Ready Marketplace™ 中公共应用程序商店中的应用程序,您应该已经熟悉部署过程。移动生产力应用程序采用许多 ISV 当前使用的相同方法。在应用程序中嵌入 MDX SDK,使应用程序可用于公共商店。

备注:

适用于 iOS 和 Android 的 Citrix Files 应用程序的公共商店版本现在是通用的。Citrix Files 应用程序在手机和平板电脑上是相同的。

Apple 推送通知

有关配置推送通知的更多信息,请参阅配置 Secure Mail 以进行推送通知。

公共应用程序商店常见问题解答

-

我可以将公共商店应用程序的多个副本部署到不同的用户组吗?例如,我想为不同的用户组部署不同的策略。 为每个用户组上传不同的 .mdx 文件。但是,在这种情况下,单个用户不能属于多个组。如果用户确实属于多个组,则会将同一应用程序的多个副本分配给该用户。公共商店应用程序的多个副本不能部署到同一设备,因为应用程序 ID 无法更改。

- 我可以将公共商店应用程序作为所需应用程序推送吗?

-

可以。将应用程序推送到设备需要 MDM;MAM-only 部署不支持此功能。

-

我是否需要更新任何基于用户代理的流量策略或 Exchange Server 规则? 按平台划分的任何基于用户代理的策略和规则的字符串如下。

重要提示:

-

Secure Notes 和 Secure Tasks 已于 2018 年 12 月 31 日达到生命周期终止 (EOL) 状态。有关详细信息,请参阅生命周期终止和已弃用应用程序。

Android

| 应用 | 服务器 | 用户代理字符串 |

-

Citrix Secure Mail™ Exchange WorxMail Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web™ WorxMail Citrix Secure Tasks Exchange WorxMail Citrix Secure Notes Exchange WorxMail Citrix Files Secure Notes

iOS

| 应用 | 服务器 | 用户代理字符串 |

-

Citrix Secure Mail Exchange WorxMail -

Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web com.citrix.browser -

Citrix Secure Tasks Exchange WorxTasks Citrix Secure Notes Exchange WorxNotes Citrix Files Secure Notes -

我可以阻止应用升级吗?

-

否。当公共应用商店发布更新时,任何启用了自动更新的用户都会收到更新。

-

我可以强制执行应用升级吗?

是的,升级通过“升级宽限期”策略强制执行。当与应用更新版本对应的新的 .mdx 文件上传到 Endpoint Management 时,将设置此策略。

-

如果我无法控制更新时间表,如何在更新到达用户之前测试应用?

-

与 Secure Hub 的流程类似,在 EAR 期间,这些应用可在 TestFlight for iOS 上进行测试。对于 Android,这些应用在 EAR 期间通过 Google Play 测试版计划提供。您可以在此期间测试应用更新。

-

如果在自动更新到达用户设备之前,我没有更新新的 .mdx 文件,会发生什么情况?

更新后的应用仍与旧的 .mdx 文件兼容。任何依赖于新策略的新功能都不会启用。

-

如果安装了 Secure Hub,应用会转换为托管状态吗?还是需要注册应用?

-

用户必须在 Secure Hub 中注册,公共应用商店应用才能作为托管应用(由 MDX 保护)激活并可用。如果 Secure Hub 已安装但未注册,则用户无法使用公共应用商店应用。

-

公共应用商店应用是否需要 Apple Enterprise 开发者帐户?

-

否。由于 Citrix 现在负责维护移动生产力应用的证书和预配配置文件,因此无需 Apple Enterprise 开发者帐户即可向用户部署应用。

-

企业分发终止是否适用于我部署的任何封装应用?

否,它仅适用于移动生产力应用:Secure Mail、Secure Web 和适用于 Endpoint Management 的 Citrix Content Collaboration™、QuickEdit 和 ShareConnect。您部署的任何内部开发或由第三方开发的企业封装应用都可以继续使用企业封装。MDX Toolkit 继续支持应用开发人员的企业封装。

-

当我从 Google Play 安装应用时,出现错误代码为 505 的 Android 错误。

-

注意:

-

-

对 Android 5.x 的支持已于 2018 年 12 月 31 日终止。

这是 Google Play 和 Android 5.x 版本的一个已知问题。如果发生此错误,您可以按照以下步骤清除设备上阻止应用安装的陈旧数据:

-

- 重新启动设备。

-

通过设备设置清除 Google Play 的缓存和数据。

-

作为最后的手段,删除设备上的 Google 帐户,然后重新添加。

有关详细信息,请使用以下关键字“Fix Google Play Store Error 505 in Android: Unknown Error Code”搜索此站点。

-

尽管 Google Play 上的应用已发布到生产环境且没有新的测试版发布,为什么我在 Google Play 上的应用标题后仍看到 Beta?

如果您是我们早期访问发布 (EAR) 计划的一部分,您将始终在应用标题旁边看到 Beta。此名称仅通知用户其对特定应用的访问级别。Beta 名称表示用户收到可用的最新版本应用。最新版本可能是发布到生产轨道或测试轨道上的最新版本。

-

安装并打开应用后,即使 .mdx 文件位于 Endpoint Management 控制台中,用户也会看到“应用未授权”消息。

如果用户直接从 App Store 或 Google Play 安装应用,并且 Secure Hub 未刷新,则可能会发生此问题。当非活动计时器过期时,必须刷新 Secure Hub。当用户打开 Secure Hub 并重新进行身份验证时,策略会刷新。用户下次打开应用时,应用将获得授权。

-

我需要访问代码才能使用应用吗?当我从 App Store 或 Play Store 安装应用时,我看到一个屏幕提示我输入访问代码。

如果您看到请求访问代码的屏幕,则表示您尚未通过 Secure Hub 注册到 Endpoint Management。使用 Secure Hub 注册,并确保应用的 .mdx 文件已部署在服务器上。还要确保应用可以使用。访问代码仅限于 Citrix 内部使用。应用需要 Endpoint Management 部署才能激活。

-

我可以通过 VPP 或 DEP 部署 iOS 公共应用商店应用吗?

Endpoint Management 已针对非 MDX 启用的公共应用商店应用的 VPP 分发进行了优化。尽管您可以使用 VPP 分发 Endpoint Management 公共应用商店应用,但部署并非最佳,直到我们对 Endpoint Management 和 Secure Hub 商店进行进一步增强以解决这些限制。有关通过 VPP 部署 Endpoint Management 公共应用商店应用的已知问题列表以及可能的解决方法,请参阅 Citrix 知识中心中的这篇文章。

-

适用于移动生产力应用的 MDX 策略

- MDX 策略使您能够配置 Endpoint Management 强制执行的设置。这些策略涵盖身份验证、设备安全性、网络要求和访问、加密、应用程序交互、应用程序限制等。许多 MDX 策略适用于所有移动生产力应用程序。某些策略是应用程序专用的。

策略文件以 .mdx 文件的形式提供,适用于移动生产力应用程序的公共商店版本。您还可以在添加应用程序时在 Endpoint Management 控制台中配置策略。

-

有关 MDX 策略的完整说明,请参阅本节中的以下文章:

- 移动生产力应用程序的 MDX 策略概述

- 适用于 Android 的移动生产力应用程序的 MDX 策略

- 适用于 iOS 的移动生产力应用程序的 MDX 策略

以下各节描述了与用户连接相关的 MDX 策略。

适用于 Android 的 Secure Mail 中的双模式

移动应用程序管理 (MAM) SDK 可用于替代 iOS 和 Android 平台未涵盖的 MDX 功能区域。MDX 封装技术计划于 2021 年 9 月达到生命周期结束 (EOL)。要继续管理您的企业应用程序,您必须集成 MAM SDK。

从 20.8.0 版本开始,Android 应用程序随 MDX 和 MAM SDK 一起发布,为前面提到的 MDX EOL 策略做准备。MDX 双模式旨在提供一种从当前 MDX Toolkit 过渡到新 MAM SDK 的方式。使用双模式,您可以选择:

- 继续使用 MDX Toolkit 管理应用程序(在 Endpoint Management 控制台中现已命名为 Legacy MDX)

-

管理集成新 MAM SDK 的应用程序。

注意:

当您使用 MAM SDK 时,您无需封装应用程序。

切换到 MAM SDK 后,无需其他步骤。

有关 MAM SDK 的更多详细信息,请参阅以下文章:

- MAM SDK 概述

- MAM SDK 的最新版本

- Citrix Developer 部分中的设备管理

- Citrix 博客文章

先决条件

要成功部署双模式功能,请确保以下各项:

- 将您的 Citrix Endpoint Management 更新到 10.12 RP2 及更高版本,或 10.11 RP5 及更高版本。

- 将您的移动应用程序更新到 20.8.0 或更高版本。

- 将策略文件更新到 20.8.0 或更高版本。

-

如果您的组织使用第三方应用程序,请务必在为您的 Citrix 移动生产力应用程序切换到 MAM SDK 选项之前,将 MAM SDK 集成到您的第三方应用程序中。您所有受管的应用程序必须一次性迁移到 MAM SDK。

注意:

MAM SDK 支持所有基于云的客户。

限制

- MAM SDK 仅支持在您的 Citrix Endpoint Management™ 部署上 Android Enterprise 平台下发布的应用程序。对于新发布的应用程序,默认加密是基于平台的加密。

- MAM SDK 仅支持基于平台的加密,而不支持 MDX 加密。

- 如果您不更新 Citrix Endpoint Management,并且移动应用程序的策略文件运行在 20.8.0 及更高版本上,则会为 Secure Mail 创建网络策略的重复条目。

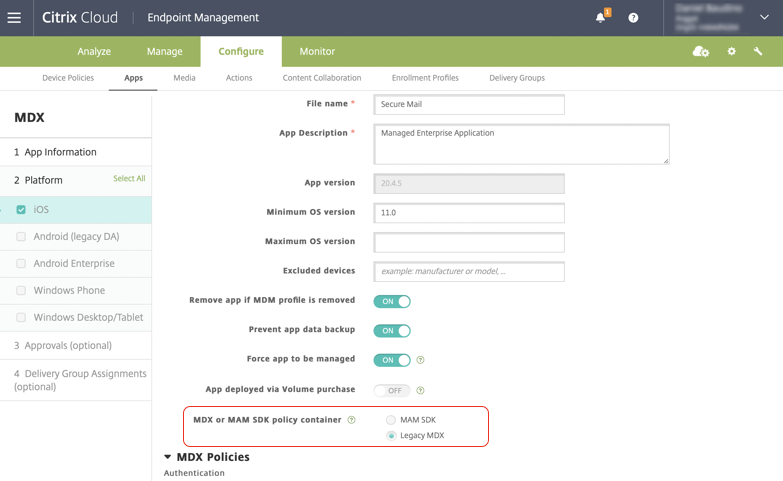

当您在 Citrix Endpoint Management 中配置 Secure Mail 时,双模式功能允许您选择继续使用 MDX Toolkit(现为 Legacy MDX)管理应用程序,或切换到新的 MAM SDK 进行应用程序管理。Citrix 建议您切换到 MAM SDK,因为 MAM SDK 更具模块化,并且旨在允许您仅使用组织所用的 MDX 功能的子集。

您将在MDX 或 MAM SDK 策略容器中获得以下策略设置选项:

- MAM SDK

- Legacy MDX

在MDX 或 MAM SDK 策略容器策略中,您只能将选项从 Legacy MDX 更改为 MAM SDK。不允许从 MAM SDK 切换到 Legacy MDX 的选项,并且您需要重新发布应用程序。默认值为 Legacy MDX。确保为在同一设备上运行的 Secure Mail 和 Secure Web 设置相同的策略模式。您不能在同一设备上运行两种不同的模式。

用户连接到内部网络

隧道连接到内部网络的连接可以使用完整 VPN 隧道或无客户端 VPN 的变体,称为“隧道式 - Web SSO”。首选 VPN 模式策略控制该行为。默认情况下,连接使用“隧道式 - Web SSO”,建议用于需要 SSO 的连接。完整 VPN 隧道设置建议用于使用客户端证书或端到端 SSL 连接到内部网络中资源的连接。该设置处理通过 TCP 的任何协议,并且可与 Windows 和 Mac 计算机以及 iOS 和 Android 设备一起使用。

允许 VPN 模式切换策略允许根据需要,在完整 VPN 隧道和“隧道式 - Web SSO”模式之间自动切换。默认情况下,此策略处于关闭状态。当此策略处于打开状态时,由于首选 VPN 模式无法处理的身份验证请求而失败的网络请求将在备用模式下重试。例如,完整 VPN 隧道模式可以适应客户端证书的服务器质询,但“隧道式 - Web SSO”模式不能。同样,在使用“隧道式 - Web SSO”模式时,HTTP 身份验证质询更有可能通过 SSO 进行处理。

网络访问限制

网络访问策略指定是否对网络访问施加限制。默认情况下,Secure Mail 访问不受限制,这意味着不对网络访问施加任何限制。应用程序可以无限制地访问设备连接到的网络。默认情况下,Secure Web 访问通过隧道连接到内部网络,这意味着所有网络访问都使用返回到内部网络的每个应用程序 VPN 隧道,并使用 Citrix ADC 分流隧道设置。您还可以指定阻止访问,以便应用程序在设备没有网络连接的情况下运行。

如果您想允许 AirPrint、iCloud 以及 Facebook 和 Twitter API 等功能,请勿阻止网络访问策略。

网络访问策略还与后台网络服务策略交互。有关详细信息,请参阅集成 Exchange Server 或 IBM Notes Traveler Server。

Endpoint Management 客户端属性

客户端属性包含直接提供给用户设备上的 Secure Hub 的信息。客户端属性位于 Endpoint Management 控制台的“设置”>“客户端”>“客户端属性”中。

客户端属性用于配置以下设置:

用户密码缓存

用户密码缓存允许将用户的 Active Directory 密码本地缓存到移动设备上。如果启用用户密码缓存,系统会提示用户设置 Citrix PIN 或密码。

不活动计时器

不活动计时器定义了用户可以使其设备处于不活动状态并访问应用程序而无需提示输入 Citrix PIN 或密码的时间(以分钟为单位)。要为 MDX 应用程序启用此设置,必须将“应用程序密码策略”设置为 开。如果“应用程序密码策略”为 关,用户将被重定向到 Secure Hub 以执行完全身份验证。更改此设置后,该值将在用户下次收到身份验证提示时生效。

Citrix PIN 身份验证

Citrix PIN 简化了用户身份验证体验。PIN 用于保护客户端证书或将 Active Directory 凭据本地保存到设备上。如果配置 PIN 设置,用户登录体验如下:

-

当用户首次启动 Secure Hub 时,系统会提示他们输入 PIN,该 PIN 会缓存 Active Directory 凭据。

-

当用户下次启动 Secure Mail 等移动生产力应用程序时,他们会输入 PIN 并登录。

您可以使用客户端属性来启用 PIN 身份验证、指定 PIN 类型以及指定 PIN 强度、长度和更改要求。

指纹或触控 ID 身份验证

指纹身份验证(也称为触控 ID 身份验证)适用于 iOS 设备,是 Citrix PIN 的替代方案。当封装的应用程序(Secure Hub 除外)需要脱机身份验证时(例如不活动计时器到期时),此功能非常有用。您可以在以下身份验证场景中启用此功能:

- Citrix PIN + 客户端证书配置

- Citrix PIN + 缓存的 AD 密码配置

- Citrix PIN + 客户端证书配置和缓存的 AD 密码配置

- Citrix PIN 已关闭

如果指纹身份验证失败或用户取消指纹身份验证提示,则封装的应用程序将回退到 Citrix PIN 或 AD 密码身份验证。

指纹身份验证要求

-

支持指纹身份验证且至少配置了一个指纹的 iOS 设备(最低版本 8.1)。

-

用户熵必须关闭。

配置指纹身份验证

重要提示:

如果用户熵已开启,则“启用触控 ID 身份验证”属性将被忽略。用户熵通过“使用密码密钥加密机密”启用。

-

在 Endpoint Management 控制台中,转至设置 > 客户端 > 客户端属性。

-

单击添加。

-

添加密钥 ENABLE_TOUCH_ID_AUTH,将其值设置为 True,然后将策略名称设置为启用指纹身份验证。

配置指纹身份验证后,用户无需重新注册其设备。

有关“使用密码密钥加密机密”和一般客户端属性的更多信息,请参阅 Endpoint Management 文章客户端属性。

Google Analytics

Citrix Secure Mail 使用 Google Analytics 收集应用程序统计信息和使用信息分析数据,以提高产品质量。Citrix 不会收集或存储任何其他个人用户信息。

禁用 Google Analytics

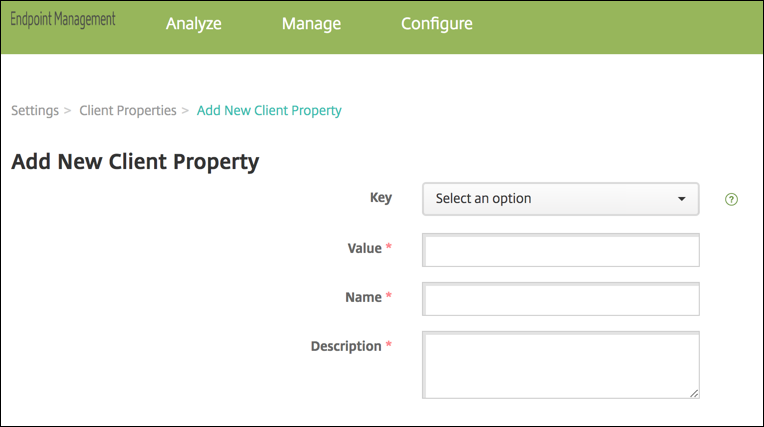

管理员可以通过配置自定义客户端属性 DISABLE_GA 来禁用 Google Analytics。要禁用 Google Analytics,请执行以下操作:

- 登录 Citrix Endpoint Management 控制台,然后导航到设置 > 客户端属性 > 添加新客户端属性。

- 将值 DISABLE_GA 添加到密钥字段。

- 将客户端属性的值设置为 true。

注意:

如果您未在 Citrix Endpoint Management 控制台中配置值 DISABLE_GA,则 Google Analytics 数据处于活动状态。