-

Bereitstellung planen und erstellen

-

-

WebSocket-Kommunikation zwischen VDA und Delivery Controller™

-

Verbindungen erstellen und verwalten

-

Maschinenkataloge mit vorbereiteten Images erstellen

-

Vorbereitetes Image für Amazon WorkSpaces Core Managed Instances erstellen

-

Katalog von Amazon WorkSpaces Core Managed Instances erstellen

-

Maschinenkatalog mit vorbereitetem Image in AWS EC2 erstellen

-

Maschinenkatalog mit vorbereitetem Image in Red Hat OpenShift erstellen

-

Maschinenkatalog mit vorbereitetem Image in VMware erstellen

-

Maschinenkatalog mit vorbereitetem Image in XenServer erstellen

-

-

Identitätspools verschiedener Typen von Maschinenidentitätsbeitritten

-

Identitätspool für in lokale Active Directory eingebundene Maschinenidentität

-

Identitätspool für in Microsoft Entra eingebundene Maschinenidentität

-

Identitätspool für in Microsoft Entra hybrid eingebundene Maschinenidentität

-

Identitätspool für Microsoft Intune-fähige Maschinenidentität

-

Identitätspool für nicht in Domäne eingebundene Maschinenidentität

-

-

Eigenständiger Citrix Secure Ticketing Authority (STA)-Dienst

-

Workloads zwischen Ressourcenstandorten mit Image Portability Service migrieren

-

-

-

Rendezvous V2

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Rendezvous V2

Bei Verwendung des Citrix Gateway Service ermöglicht das Rendezvous-Protokoll VDAs, die Citrix Cloud™ Connectors zu umgehen, um sich direkt und sicher mit der Citrix Cloud-Steuerungsebene zu verbinden.

Rendezvous V2 wird mit standardmäßigen in die Domäne eingebundenen Maschinen, Microsoft Entra Hybrid Joined-Maschinen, Microsoft Entra Joined-Maschinen und nicht in die Domäne eingebundenen Maschinen unterstützt.

Hinweis:

Derzeit sind verbindungslose Bereitstellungen nur mit Azure AD Joined- und nicht in die Domäne eingebundenen Maschinen möglich. Standardmäßige in die AD-Domäne eingebundene Maschinen und Microsoft Entra Hybrid Joined-Maschinen erfordern weiterhin Cloud Connectors für die VDA-Registrierung und das Session Brokering. Es gibt jedoch keine DNS-Anforderungen für die Verwendung von Rendezvous V2.

Die Anforderungen an Cloud Connectors für andere Funktionen, die nicht mit der VDA-Kommunikation zusammenhängen, wie z. B. die Verbindung zu Ihrer lokalen AD-Domäne, die MCS-Bereitstellung für lokale Hypervisoren usw., bleiben unverändert.

Anforderungen

Die Anforderungen für die Verwendung von Rendezvous V2 sind:

- Zugriff auf die Umgebung über Citrix Workspace™ und Citrix Gateway Service

- Steuerungsebene: Citrix DaaS™

- VDA-Version 2203

- Aktivieren Sie das Rendezvous-Protokoll in der Citrix-Richtlinie. Weitere Informationen finden Sie unter Rendezvous-Protokoll-Richtlinieneinstellung.

- Sitzungszuverlässigkeit muss auf den VDAs aktiviert sein

- Die VDA-Maschinen müssen Zugriff haben auf:

-

https://*.xendesktop.netüberTCP 443. Wenn Sie nicht alle Subdomains auf diese Weise zulassen können, können Siehttps://<customer_ID>.xendesktop.netverwenden, wobei <customer_ID> Ihre Citrix Cloud-Kunden-ID ist, wie sie im Citrix Cloud-Administratorportal angezeigt wird. -

https://*.*.nssvc.netüberTCP 443für die Steuerungsverbindung mit dem Gateway Service. -

https://*.*.nssvc.netüberTCP 443undUDP 443für HDX-Sitzungen über TCP bzw. EDT.

Hinweis:

Wenn Sie nicht alle Subdomains über

https://*.*.nssvc.netzulassen können, können Sie stattdessenhttps://*.c.nssvc.netundhttps://*.g.nssvc.netverwenden. Weitere Informationen finden Sie im Knowledge Center-Artikel CTX270584. -

Proxykonfiguration

Der VDA unterstützt die Verbindung über Proxys sowohl für den Steuerungsdatenverkehr als auch für den HDX™-Sitzungsdatenverkehr bei Verwendung von Rendezvous. Die Anforderungen und Überlegungen für beide Arten von Datenverkehr sind unterschiedlich, daher sollten Sie diese sorgfältig prüfen.

Überlegungen zum Proxy für Steuerungsdatenverkehr

- Es werden nur HTTP-Proxys unterstützt.

- Paketentschlüsselung und -inspektion werden nicht unterstützt. Konfigurieren Sie eine Ausnahme, damit der Steuerungsdatenverkehr zwischen dem VDA und der Citrix Cloud-Steuerungsebene nicht abgefangen, entschlüsselt oder inspiziert wird. Andernfalls schlägt die Verbindung fehl.

- Maschinenbasierte Authentifizierung wird nur unterstützt, wenn die VDA-Maschine in eine AD-Domäne eingebunden ist. Sie kann Negotiate/Kerberos- oder NTLM-Authentifizierung verwenden.

Hinweis:

Um Kerberos zu verwenden, erstellen Sie den Dienstprinzipalnamen (SPN) für den Proxyserver und verknüpfen Sie ihn mit dem Active Directory-Konto des Proxys. Der VDA generiert den SPN im Format

HTTP/<proxyURL>, wenn eine Verbindung mit Citrix Cloud hergestellt wird. Wenn Sie keinen SPN erstellen, fällt die Authentifizierung auf NTLM zurück. In beiden Fällen wird die Identität der VDA-Maschine für die Authentifizierung verwendet.

Überlegungen zum Proxy für HDX-Datenverkehr

- HTTP- und SOCKS5-Proxys werden unterstützt.

- EDT kann nur mit SOCKS5-Proxys verwendet werden.

- Standardmäßig verwendet der HDX-Datenverkehr den für den Steuerungsdatenverkehr definierten Proxy. Wenn Sie einen anderen Proxy für den HDX-Datenverkehr verwenden müssen, sei es ein anderer HTTP-Proxy oder ein SOCKS5-Proxy, verwenden Sie die Richtlinieneinstellung Rendezvous-Proxykonfiguration.

- Paketentschlüsselung und -inspektion werden nicht unterstützt. Konfigurieren Sie eine Ausnahme, damit der HDX-Datenverkehr zwischen dem VDA und der Citrix Cloud-Steuerungsebene nicht abgefangen, entschlüsselt oder inspiziert wird. Andernfalls schlägt die Verbindung fehl.

- Maschinenbasierte Authentifizierung wird nur mit HTTP-Proxys und nur dann unterstützt, wenn die VDA-Maschine in eine AD-Domäne eingebunden ist. Sie kann Negotiate/Kerberos- oder NTLM-Authentifizierung verwenden.

Hinweis:

Um Kerberos zu verwenden, erstellen Sie den Dienstprinzipalnamen (SPN) für den Proxyserver und verknüpfen Sie ihn mit dem Active Directory-Konto des Proxys. Der VDA generiert den SPN im Format

HTTP/<proxyURL>, wenn eine Sitzung hergestellt wird, wobei die Proxy-URL aus der Richtlinieneinstellung Rendezvous-Proxykonfiguration abgerufen wird. Wenn Sie keinen SPN erstellen, fällt die Authentifizierung auf NTLM zurück. In beiden Fällen wird die Identität der VDA-Maschine für die Authentifizierung verwendet. - Die Authentifizierung mit einem SOCKS5-Proxy wird derzeit nicht unterstützt. Wenn Sie einen SOCKS5-Proxy verwenden, konfigurieren Sie eine Ausnahme, damit der für Gateway Service-Adressen (wie in den Anforderungen angegeben) bestimmte Datenverkehr die Authentifizierung umgehen kann.

- Nur SOCKS5-Proxys unterstützen den Datentransport über EDT. Verwenden Sie für einen HTTP-Proxy TCP als Transportprotokoll für ICA.

Transparenter Proxy

Wenn Sie einen transparenten Proxy in Ihrem Netzwerk verwenden, ist keine zusätzliche Konfiguration auf dem VDA erforderlich.

Nicht-transparenter Proxy

Wenn Sie einen nicht-transparenten Proxy in Ihrem Netzwerk verwenden, geben Sie den Proxy während der VDA-Installation an, damit der Steuerungsdatenverkehr die Citrix Cloud-Steuerungsebene erreichen kann. Stellen Sie sicher, dass Sie die Überlegungen zum Proxy für Steuerungsdatenverkehr überprüfen, bevor Sie mit der Installation und Konfiguration fortfahren.

Wählen Sie im VDA-Installationsassistenten auf der Seite Zusätzliche Komponenten die Option Rendezvous-Proxykonfiguration aus. Diese Option macht die Seite Rendezvous-Proxykonfiguration später im Installationsassistenten verfügbar. Geben Sie hier die Proxyadresse oder den Pfad zur PAC-Datei ein, damit der VDA weiß, welchen Proxy er verwenden soll. Zum Beispiel:

- Proxyadresse:

http://<URL oder IP>:<Port> - PAC-Datei:

http://<URL oder IP>/<Pfad/<Dateiname>.pac

Wie in den Überlegungen zum Proxy für HDX-Datenverkehr erwähnt, verwendet der HDX-Datenverkehr standardmäßig den während der VDA-Installation definierten Proxy. Wenn Sie einen anderen Proxy für den HDX-Datenverkehr verwenden müssen, sei es ein anderer HTTP-Proxy oder ein SOCKS5-Proxy, verwenden Sie die Richtlinieneinstellung Rendezvous-Proxykonfiguration. Wenn die Einstellung aktiviert ist, geben Sie die HTTP- oder SOCKS5-Proxyadresse an. Sie können auch den Pfad zur PAC-Datei eingeben, damit der VDA weiß, welchen Proxy er verwenden soll. Zum Beispiel:

- Proxyadresse:

http://<URL oder IP>:<Port>odersocks5://<URL oder IP>:<Port> - PAC-Datei:

http://<URL oder IP>/<Pfad/<Dateiname>.pac

Wenn Sie die PAC-Datei zur Konfiguration des Proxys verwenden, definieren Sie den Proxy mit der vom Windows HTTP-Dienst benötigten Syntax: PROXY [<Schema>=]<URL oder IP>:<Port>. Zum Beispiel: PROXY socks5=<URL oder IP>:<Port>.

Rendezvous konfigurieren

Im Folgenden werden die Schritte zur Konfiguration von Rendezvous in Ihrer Umgebung beschrieben:

- Stellen Sie sicher, dass alle Anforderungen erfüllt sind.

- Wenn Sie einen nicht-transparenten HTTP-Proxy in Ihrer Umgebung verwenden müssen, konfigurieren Sie diesen während der VDA-Installation. Weitere Informationen finden Sie im Abschnitt Proxy-Konfiguration.

- Starten Sie die VDA-Maschine neu, nachdem die Installation abgeschlossen ist.

- Erstellen Sie eine Citrix-Richtlinie oder bearbeiten Sie eine vorhandene:

- Setzen Sie die Einstellung Rendezvous-Protokoll auf Zulässig.

- Wenn Sie einen HTTP- oder SOCKS5-Proxy für HDX-Datenverkehr konfigurieren müssen, konfigurieren Sie die Einstellung Rendezvous-Proxy-Konfiguration.

- Stellen Sie sicher, dass die Citrix-Richtlinienfilter korrekt eingestellt sind. Die Richtlinie gilt für die Maschinen, auf denen Rendezvous aktiviert werden muss.

- Stellen Sie sicher, dass die Citrix-Richtlinie die richtige Priorität hat, damit sie keine andere überschreibt.

Hinweis:

Wenn Sie VDA-Version 2308 oder älter verwenden, wird standardmäßig V1 verwendet. Weitere Informationen zur Konfiguration der zu verwendenden Version finden Sie unter HDX-Funktionen, die über die Registrierung verwaltet werden.

Rendezvous-Validierung

Wenn Sie alle Anforderungen erfüllen und die Konfiguration abgeschlossen haben, führen Sie die folgenden Schritte aus, um zu überprüfen, ob Rendezvous verwendet wird:

- Öffnen Sie auf dem virtuellen Desktop eine Eingabeaufforderung oder PowerShell.

- Führen Sie

ctxsession.exe -vaus. - Die angezeigten Transportprotokolle geben den Verbindungstyp an:

- TCP Rendezvous: TCP > SSL > CGP > ICA

- EDT Rendezvous: UDP > DTLS > CGP > ICA

- Kein Rendezvous: TCP > CGP > ICA

- Die gemeldete Rendezvous-Version gibt die verwendete Version an.

Weitere Überlegungen

Reihenfolge der Windows-Cipher-Suites

Wenn die Reihenfolge der Cipher-Suites auf den VDA-Maschinen geändert wurde, stellen Sie sicher, dass Sie die vom VDA unterstützten Cipher-Suites einschließen:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

Wenn die benutzerdefinierte Reihenfolge der Cipher-Suites diese Cipher-Suites nicht enthält, schlägt die Rendezvous-Verbindung fehl.

Zscaler Private Access

Wenn Sie Zscaler Private Access (ZPA) verwenden, wird empfohlen, Bypass-Einstellungen für den Gateway Service zu konfigurieren, um erhöhte Latenzzeiten und die damit verbundenen Leistungseinbußen zu vermeiden. Dazu müssen Sie Anwendungssegmente für die Gateway Service-Adressen – wie in den Anforderungen angegeben – definieren und diese so einstellen, dass sie immer umgangen werden. Informationen zur Konfiguration von Anwendungssegmenten zum Umgehen von ZPA finden Sie in der Zscaler-Dokumentation.

Bekannte Probleme

VDA 2203-Installer erlaubt keine Eingabe eines Schrägstrichs ( / ) für die Proxy-Adresse

Als Workaround können Sie den Proxy nach der Installation des VDA in der Registrierung konfigurieren:

Key: HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

Value type: String

Value name: ProxySettings

Value data: Proxy-Adresse oder Pfad zur PAC-Datei. Zum Beispiel:

Proxy-Adresse: http://squidk.test.local:3128

PAC-Datei: http://file.test.com/config/proxy.pac

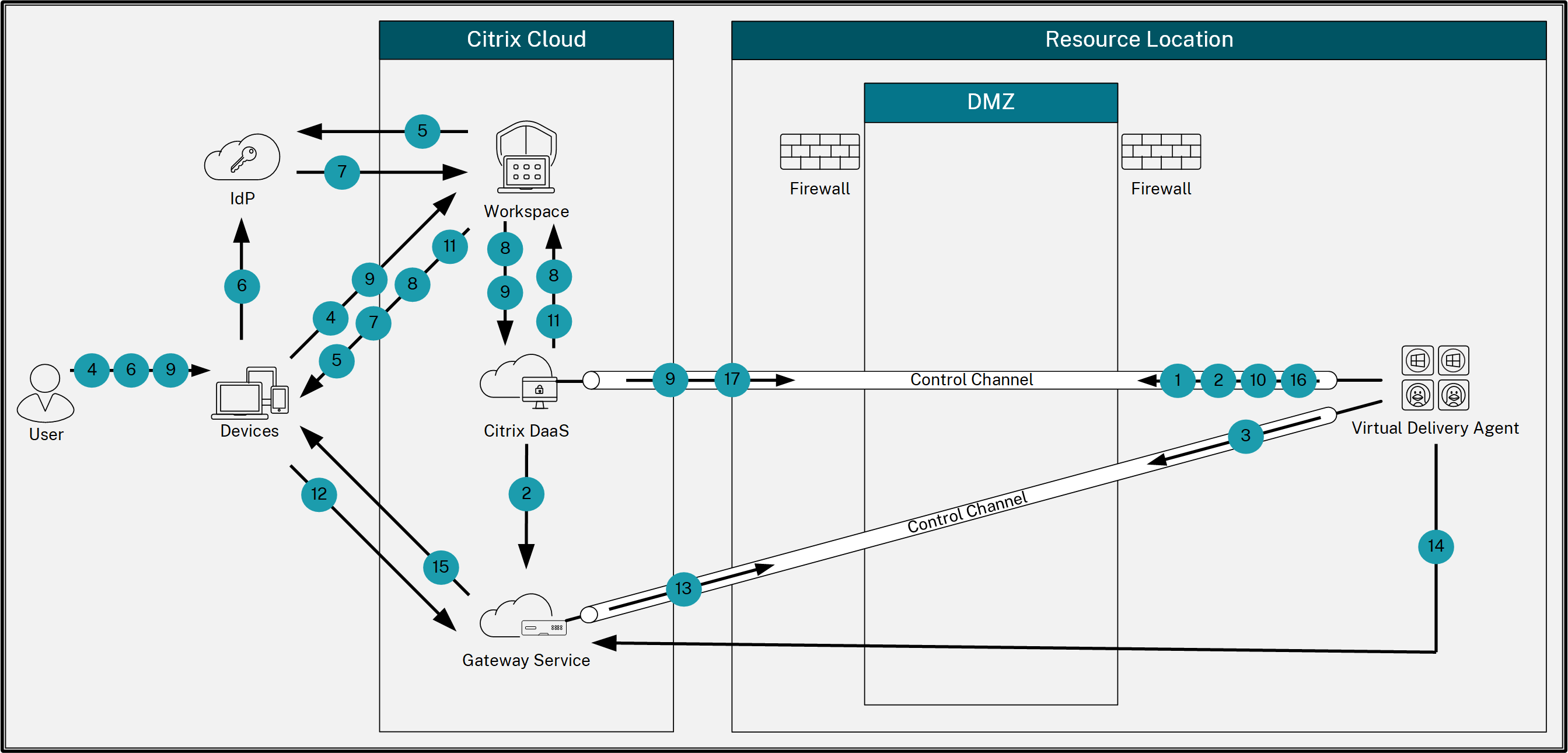

Rendezvous-Datenfluss

Das folgende Diagramm veranschaulicht die Abfolge der Schritte zum Rendezvous-Datenfluss.

- Der VDA stellt eine WebSocket-Verbindung mit Citrix Cloud her und registriert sich.

- Der VDA registriert sich beim Citrix Gateway Service und erhält ein dediziertes Token.

- Der VDA stellt eine persistente Steuerverbindung mit dem Gateway Service her.

- Der Benutzer navigiert zu Citrix Workspace.

- Workspace bewertet die Authentifizierungskonfiguration und leitet Benutzer zur Authentifizierung an den entsprechenden IdP weiter.

- Der Benutzer gibt seine Anmeldeinformationen ein.

- Nach erfolgreicher Validierung der Benutzeranmeldeinformationen wird der Benutzer zu Workspace weitergeleitet.

- Workspace zählt die Ressourcen für den Benutzer und zeigt sie an.

- Der Benutzer wählt einen Desktop oder eine Anwendung aus Workspace aus. Workspace sendet die Anforderung an Citrix DaaS, das die Verbindung vermittelt und den VDA anweist, sich auf die Sitzung vorzubereiten.

- Der VDA antwortet mit der Rendezvous-Funktion und seiner Identität.

- Citrix DaaS generiert ein Startticket und sendet es über Workspace an das Benutzergerät.

- Der Endpunkt des Benutzers verbindet sich mit dem Gateway Service und stellt das Startticket zur Authentifizierung und Identifizierung der zu verbindenden Ressource bereit.

- Der Gateway Service sendet die Verbindungsinformationen an den VDA.

- Der VDA stellt eine direkte Verbindung für die Sitzung mit dem Gateway Service her.

- Der Gateway Service schließt die Verbindung zwischen dem Endpunkt und dem VDA ab.

- Der VDA überprüft die Lizenzierung für die Sitzung.

- Citrix DaaS sendet anwendbare Richtlinien an den VDA.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.