-

Planificar y crear una implementación

-

Crear catálogos de máquinas de imágenes preparadas

-

Crear una imagen preparada para instancias administradas de Amazon WorkSpaces Core

-

Crear un catálogo de instancias administradas de Amazon WorkSpaces Core

-

Crear un catálogo de máquinas de imágenes preparadas en AWS EC2

-

Crear un catálogo de máquinas de imágenes preparadas en Azure

-

Crear un catálogo de máquinas de imágenes preparadas en Red Hat OpenShift

-

Crear un catálogo de máquinas de imágenes preparadas en VMware

-

Crear un catálogo de máquinas de imágenes preparadas en XenServer

-

-

-

Grupos de identidades de diferentes tipos de unión de identidad de máquina

-

Servicio de autoridad de emisión de tickets seguros (STA) de Citrix independiente

-

-

-

Rendezvous V2

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Rendezvous V2

Cuando usas Citrix Gateway Service, el protocolo Rendezvous permite a los VDA omitir los conectores de Citrix Cloud™ para conectarse de forma directa y segura con el plano de control de Citrix Cloud.

Rendezvous V2 es compatible con máquinas unidas a un dominio estándar, máquinas unidas a un dominio híbrido de Microsoft Entra, máquinas unidas a Microsoft Entra y máquinas no unidas a un dominio.

Nota:

Actualmente, las implementaciones sin conector solo son posibles con máquinas unidas a Azure AD y no unidas a un dominio. Las máquinas unidas a un dominio de AD estándar y las máquinas unidas a un dominio híbrido de Microsoft Entra aún requieren Cloud Connectors para el registro de VDA y la intermediación de sesiones. Sin embargo, no hay requisitos de DNS para usar Rendezvous V2.

Los requisitos de Cloud Connector para otras funciones no relacionadas con la comunicación de VDA, como la conexión a tu dominio de AD local, el aprovisionamiento de MCS a hipervisores locales, etc., siguen siendo los mismos.

Requisitos

Los requisitos para usar Rendezvous V2 son:

- Acceso al entorno usando Citrix Workspace™ y Citrix Gateway Service

- Plano de control: Citrix DaaS™

- Versión de VDA 2203

- Habilita el protocolo Rendezvous en la política de Citrix. Para obtener más información, consulta Configuración de la política del protocolo Rendezvous.

- La fiabilidad de la sesión debe estar habilitada en los VDA

- Las máquinas VDA deben tener acceso a:

-

https://*.xendesktop.netenTCP 443. Si no puedes permitir todos los subdominios de esa manera, puedes usarhttps://<customer_ID>.xendesktop.net, donde <customer_ID> es tu ID de cliente de Citrix Cloud, como se muestra en el portal de administración de Citrix Cloud. -

https://*.*.nssvc.netenTCP 443para la conexión de control con Gateway Service. -

https://*.*.nssvc.netenTCP 443yUDP 443para sesiones HDX a través de TCP y EDT, respectivamente.

Nota:

Si no puedes permitir todos los subdominios usando

https://*.*.nssvc.net, puedes usarhttps://*.c.nssvc.netyhttps://*.g.nssvc.neten su lugar. Para obtener más información, consulta el artículo de Knowledge Center CTX270584. -

Configuración del proxy

El VDA admite la conexión a través de proxies tanto para el tráfico de control como para el tráfico de sesión HDX™ al usar Rendezvous. Los requisitos y consideraciones para ambos tipos de tráfico son diferentes, así que revísalos con atención.

Consideraciones sobre el proxy para el tráfico de control

- Solo se admiten proxies HTTP.

- No se admiten el descifrado ni la inspección de paquetes. Configura una excepción para que el tráfico de control entre el VDA y el plano de control de Citrix Cloud no sea interceptado, descifrado ni inspeccionado. De lo contrario, la conexión fallará.

- La autenticación basada en máquina solo se admite si la máquina VDA está unida a un dominio de AD. Puede usar la autenticación Negotiate/Kerberos o NTLM.

Nota:

Para usar Kerberos, crea el nombre principal de servicio (SPN) para el servidor proxy y asócialo con la cuenta de Active Directory del proxy. El VDA genera el SPN en el formato

HTTP/<proxyURL>al establecer una conexión con Citrix Cloud. Si no creas un SPN, la autenticación recurrirá a NTLM. En ambos casos, la identidad de la máquina VDA se usa para la autenticación.

Consideraciones sobre el proxy para el tráfico HDX

- Se admiten proxies HTTP y SOCKS5.

- EDT solo se puede usar con proxies SOCKS5.

- De forma predeterminada, el tráfico HDX usa el proxy definido para el tráfico de control. Si debes usar un proxy diferente para el tráfico HDX, ya sea un proxy HTTP diferente o un proxy SOCKS5, usa la configuración de la política Configuración del proxy de Rendezvous.

- No se admiten el descifrado ni la inspección de paquetes. Configura una excepción para que el tráfico HDX entre el VDA y el plano de control de Citrix Cloud no sea interceptado, descifrado ni inspeccionado. De lo contrario, la conexión fallará.

- La autenticación basada en máquina solo se admite con proxies HTTP y si la máquina VDA está unida a un dominio de AD. Puede usar la autenticación Negotiate/Kerberos o NTLM.

Nota:

Para usar Kerberos, crea el nombre principal de servicio (SPN) para el servidor proxy y asócialo con la cuenta de Active Directory del proxy. El VDA genera el SPN en el formato

HTTP/<proxyURL>al establecer una sesión, donde la URL del proxy se recupera de la configuración de la política Configuración del proxy de Rendezvous. Si no creas un SPN, la autenticación recurrirá a NTLM. En ambos casos, la identidad de la máquina VDA se usa para la autenticación. - Actualmente, la autenticación con un proxy SOCKS5 no es compatible. Si usas un proxy SOCKS5, configura una excepción para que el tráfico destinado a las direcciones de Gateway Service (especificadas en los requisitos) pueda omitir la autenticación.

- Solo los proxies SOCKS5 admiten el transporte de datos a través de EDT. Para un proxy HTTP, usa TCP como protocolo de transporte para ICA.

Proxy transparente

Si usas un proxy transparente en tu red, no se requiere ninguna configuración adicional en el VDA.

Proxy no transparente

Si usas un proxy no transparente en tu red, especifica el proxy durante la instalación del VDA para que el tráfico de control pueda llegar al plano de control de Citrix Cloud. Asegúrate de revisar las consideraciones sobre el proxy para el tráfico de control antes de continuar con la instalación y la configuración.

En el asistente de instalación del VDA, selecciona Configuración del proxy de Rendezvous en la página Componentes adicionales. Esta opción hace que la página Configuración del proxy de Rendezvous esté disponible más adelante en el asistente de instalación. Una vez aquí, introduce la dirección del proxy o la ruta al archivo PAC para que el VDA sepa qué proxy usar. Por ejemplo:

- Dirección del proxy:

http://<URL or IP>:<port> - Archivo PAC:

http://<URL or IP>/<path/<filename>.pac

Como se indica en las consideraciones sobre el proxy para el tráfico HDX, el tráfico HDX usa el proxy definido durante la instalación del VDA de forma predeterminada. Si debes usar un proxy diferente para el tráfico HDX, ya sea un proxy HTTP diferente o un proxy SOCKS5, usa la configuración de la política Configuración del proxy de Rendezvous. Cuando la configuración esté habilitada, especifica la dirección del proxy HTTP o SOCKS5. También puedes introducir la ruta al archivo PAC para que el VDA sepa qué proxy usar. Por ejemplo:

- Dirección del proxy:

http://<URL or IP>:<port>osocks5://<URL or IP>:<port> - Archivo PAC:

http://<URL or IP>/<path/<filename>.pac

Si usas el archivo PAC para configurar el proxy, define el proxy usando la sintaxis requerida por el servicio HTTP de Windows: PROXY [<scheme>=]<URL or IP>:<port>. Por ejemplo, PROXY socks5=<URL or IP>:<port>.

Cómo configurar Rendezvous

A continuación, se indican los pasos para configurar Rendezvous en tu entorno:

- Asegúrate de que se cumplen todos los requisitos.

- Si debes usar un proxy HTTP no transparente en tu entorno, configúralo durante la instalación del VDA. Consulta la sección Configuración del proxy para obtener más información.

- Reinicia la máquina VDA una vez completada la instalación.

- Crea una directiva de Citrix o modifica una existente:

- Establece la configuración de Protocolo Rendezvous en Permitido.

- Si debes configurar un proxy HTTP o SOCKS5 para el tráfico HDX, configura la opción Configuración del proxy de Rendezvous.

- Asegúrate de que los filtros de la directiva de Citrix estén configurados correctamente. La directiva se aplica a las máquinas que necesitan tener Rendezvous habilitado.

- Asegúrate de que la directiva de Citrix tenga la prioridad correcta para que no sobrescriba otra.

Nota:

Si utilizas la versión 2308 del VDA o una anterior, se usa la V1 de forma predeterminada. Para obtener más información sobre cómo configurar la versión que se va a usar, consulta Funciones HDX administradas a través del registro.

Validación de Rendezvous

Si cumples todos los requisitos y has completado la configuración, sigue estos pasos para validar si Rendezvous está en uso:

- Dentro del escritorio virtual, abre un símbolo del sistema o PowerShell.

- Ejecuta

ctxsession.exe -v. - Los protocolos de transporte mostrados indican el tipo de conexión:

- Rendezvous TCP: TCP > SSL > CGP > ICA

- Rendezvous EDT: UDP > DTLS > CGP > ICA

- No Rendezvous: TCP > CGP > ICA

- La versión de Rendezvous notificada indica la versión en uso.

Otras consideraciones

Orden de los conjuntos de cifrado de Windows

Si se ha modificado el orden de los conjuntos de cifrado en las máquinas VDA, asegúrate de incluir los conjuntos de cifrado compatibles con el VDA:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

Si el orden de los conjuntos de cifrado personalizados no contiene estos conjuntos de cifrado, la conexión de Rendezvous falla.

Zscaler Private Access

Si utilizas Zscaler Private Access (ZPA), te recomendamos que configures los ajustes de omisión para el servicio Gateway a fin de evitar una mayor latencia y el impacto asociado en el rendimiento. Para ello, debes definir segmentos de aplicación para las direcciones del servicio Gateway, especificadas en los requisitos, y configurarlos para que siempre se omitan. Para obtener información sobre cómo configurar los segmentos de aplicación para omitir ZPA, consulta la documentación de Zscaler.

Problemas conocidos

El instalador de VDA 2203 no permite introducir una barra ( / ) para la dirección del proxy

Como solución alternativa, puedes configurar el proxy en el registro después de instalar el VDA:

Key: HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

Value type: String

Value name: ProxySettings

Value data: Proxy address or path to pac file. For example:

Proxy address: http://squidk.test.local:3128

Pac file: http://file.test.com/config/proxy.pac

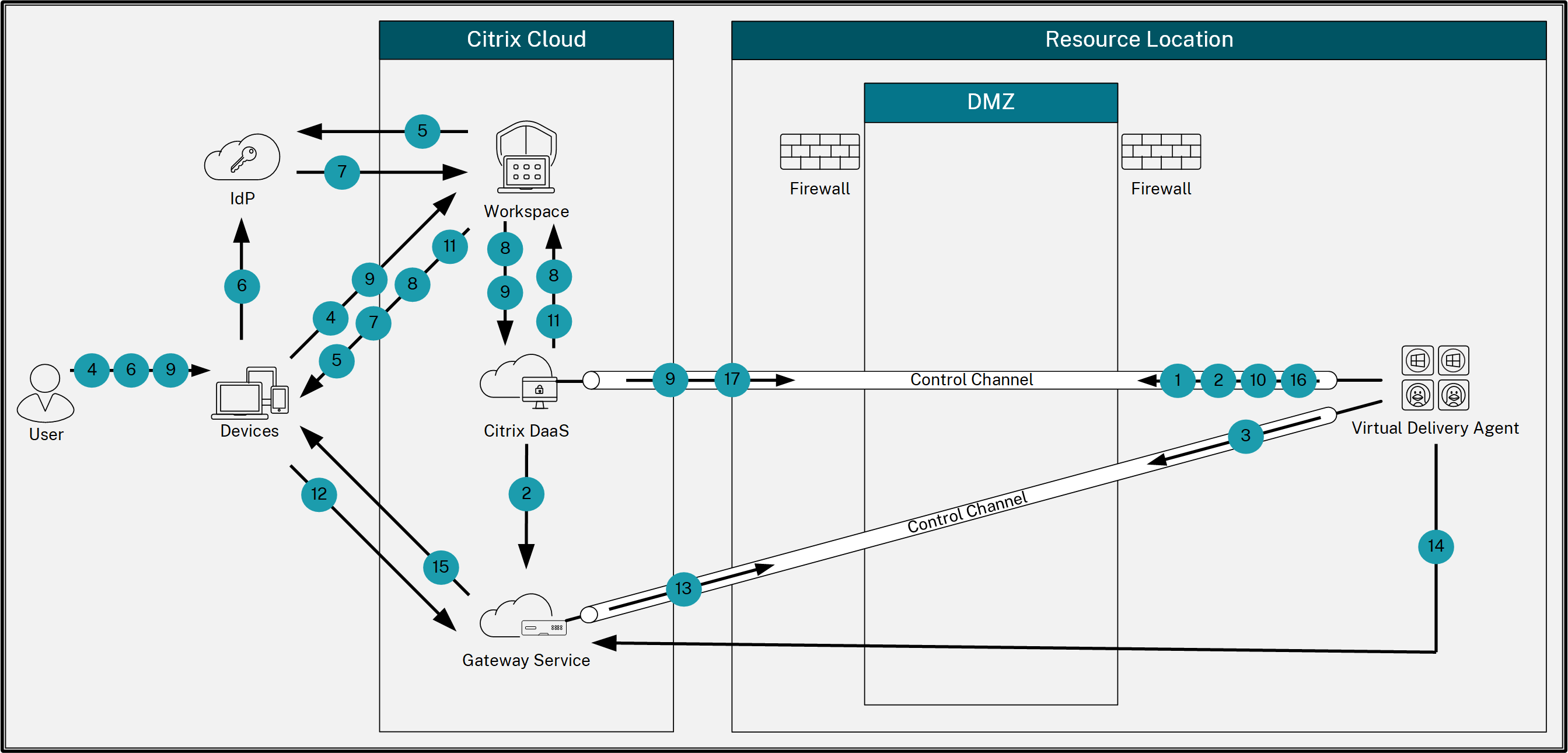

Flujo de tráfico de Rendezvous

El siguiente diagrama ilustra la secuencia de pasos sobre el flujo de tráfico de Rendezvous.

- El VDA establece una conexión WebSocket con Citrix Cloud y se registra.

- El VDA se registra en Citrix Gateway Service y obtiene un token dedicado.

- El VDA establece una conexión de control persistente con el servicio Gateway.

- El usuario navega a Citrix Workspace.

- Workspace evalúa la configuración de autenticación y redirige a los usuarios al IdP adecuado para la autenticación.

- El usuario introduce sus credenciales.

- Después de validar correctamente las credenciales del usuario, este es redirigido a Workspace.

- Workspace cuenta los recursos para el usuario y los muestra.

- El usuario selecciona un escritorio o una aplicación de Workspace. Workspace envía la solicitud a Citrix DaaS, que intermedia la conexión e indica al VDA que se prepare para la sesión.

- El VDA responde con la capacidad de Rendezvous y su identidad.

- Citrix DaaS genera un ticket de inicio y lo envía al dispositivo del usuario a través de Workspace.

- El punto final del usuario se conecta al servicio Gateway y proporciona el ticket de inicio para autenticar e identificar el recurso al que conectarse.

- El servicio Gateway envía la información de conexión al VDA.

- El VDA establece una conexión directa para la sesión con el servicio Gateway.

- El servicio Gateway completa la conexión entre el punto final y el VDA.

- El VDA verifica las licencias de la sesión.

- Citrix DaaS envía las directivas aplicables al VDA.

Compartir

Compartir

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.