VPN-Geräterichtlinie

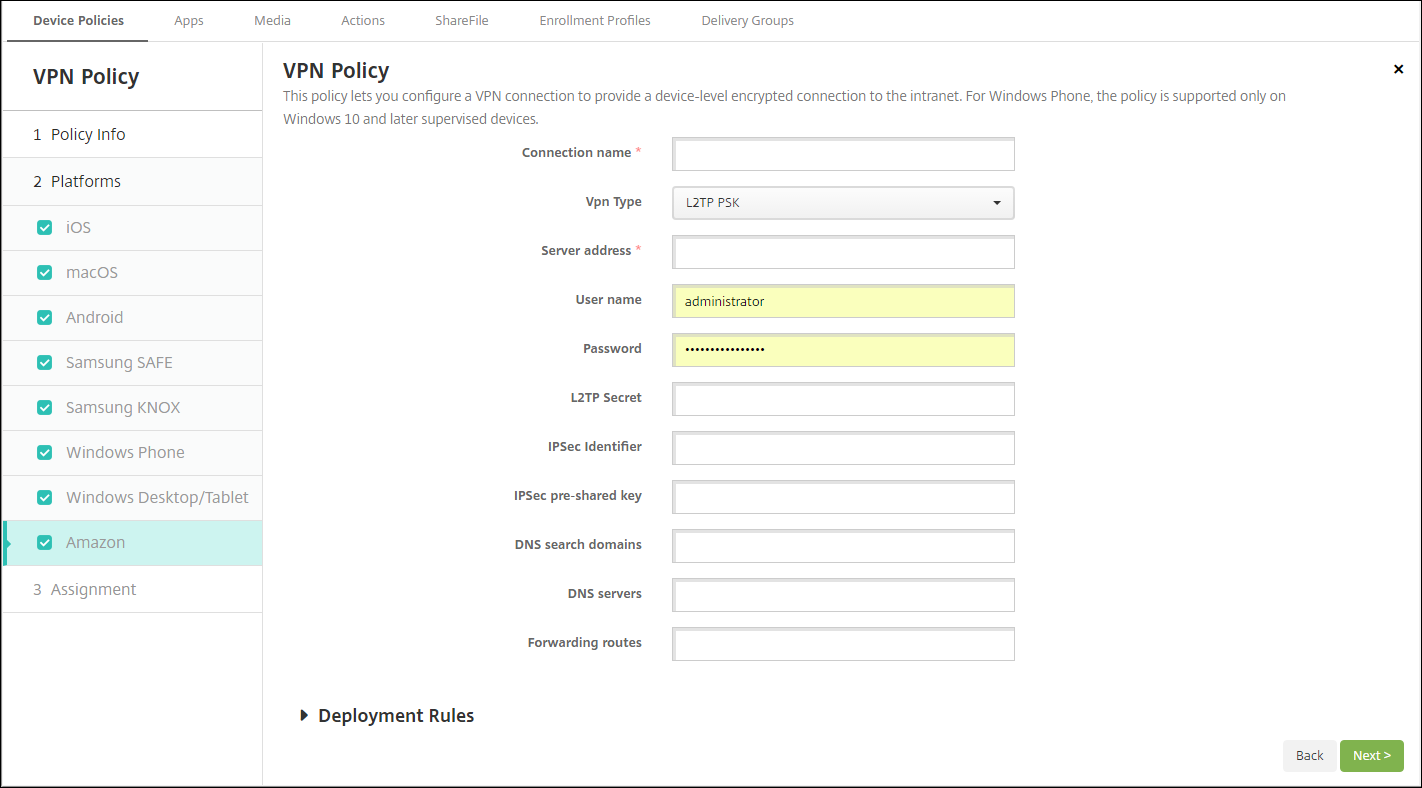

Die VPN-Geräterichtlinie konfiguriert Einstellungen für virtuelle private Netzwerke (VPN), die es Benutzergeräten ermöglichen, sich sicher mit Unternehmensressourcen zu verbinden. Sie können die VPN-Geräterichtlinie für die folgenden Plattformen konfigurieren. Jede Plattform erfordert einen anderen Satz von Werten, die in diesem Artikel detailliert beschrieben werden.

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, navigieren Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

Hinweis:

Citrix SSO für Android und iOS wird jetzt als Citrix Secure Access bezeichnet. Wir aktualisieren unsere Dokumentation, um dieser Namensänderung Rechnung zu tragen.

-

Anforderungen für Per-App-VPNs

Sie konfigurieren die Per-App-VPN-Funktion für die folgenden Plattformen über VPN-Richtlinien:

- iOS

- macOS

- Android (Legacy DA)

Für Android Enterprise verwenden Sie die Geräterichtlinie für verwaltete Konfigurationen, um VPN-Profile zu konfigurieren.

-

Per-App-VPN-Optionen sind für bestimmte Verbindungstypen verfügbar. Die folgende Tabelle zeigt an, wann Per-App-VPN-Optionen verfügbar sind.

-

Plattform Verbindungstyp Anmerkung iOS Cisco Legacy AnyConnect, Juniper SSL, F5 SSL, SonicWALL Mobile Connect, Ariba VIA, Citrix SSO oder Custom SSL. -

macOS Cisco AnyConnect, Juniper SSL, F5 SSL, SonicWALL Mobile Connect, Ariba VIA oder Custom SSL. -

Android (Legacy DA) Citrix SSO - Um ein Per-App-VPN für iOS- und Android-Geräte (Legacy DA) mithilfe der Citrix SSO-App zu erstellen, müssen Sie zusätzlich zur VPN-Richtlinienkonfiguration weitere Schritte ausführen. Außerdem müssen Sie überprüfen, ob die folgenden Voraussetzungen erfüllt sind:

-

- Vor-Ort-NetScaler Gateway

- Die folgenden Anwendungen sind auf dem Gerät installiert:

- Citrix SSO

- Citrix Secure Hub

- Ein allgemeiner Arbeitsablauf zum Konfigurieren eines Pro-App-VPNs für iOS- und Android-Geräte mithilfe der Citrix SSO-App sieht wie folgt aus:

-

-

Konfigurieren Sie eine VPN-Geräterichtlinie, wie in diesem Artikel beschrieben.

-

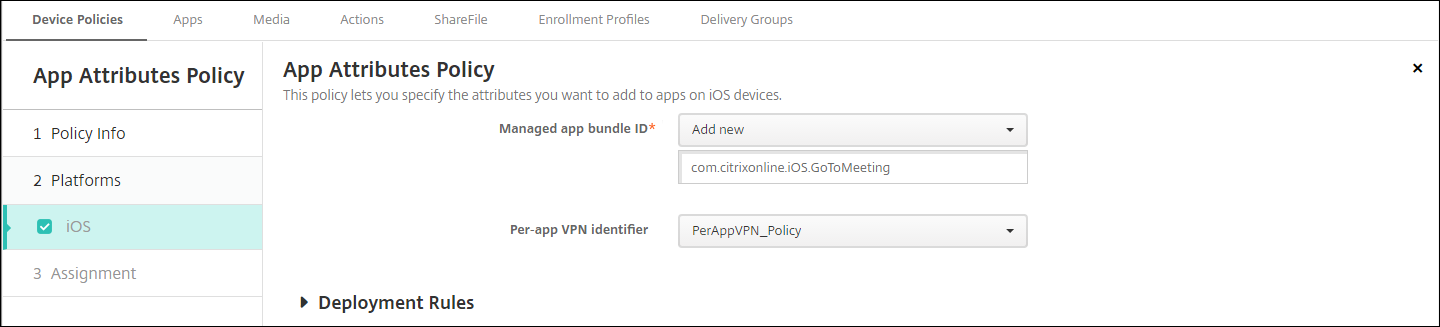

Für iOS siehe Citrix SSO-Protokoll für iOS konfigurieren. Nachdem Sie das Citrix SSO-Protokoll für iOS über eine VPN-Geräterichtlinie konfiguriert haben, müssen Sie auch eine App-Attribute-Richtlinie erstellen, um eine App der Pro-App-VPN-Richtlinie zuzuordnen. Weitere Informationen finden Sie unter Ein Pro-App-VPN konfigurieren.

- Für das Feld Authentifizierungstyp für die Verbindung müssen Sie, wenn Sie Zertifikat auswählen, zuerst die zertifikatbasierte Authentifizierung für Citrix Endpoint Management konfigurieren. Siehe Clientzertifikat oder Zertifikat plus Domänenauthentifizierung.

-

Für Android (Legacy DA) siehe Citrix SSO-Protokoll für Android konfigurieren.

- Für das Feld Authentifizierungstyp für die Verbindung müssen Sie, wenn Sie Zertifikat oder Kennwort und Zertifikat auswählen, zuerst die zertifikatbasierte Authentifizierung für Citrix Endpoint Management konfigurieren. Siehe Clientzertifikat oder Zertifikat plus Domänenauthentifizierung.

-

- Konfigurieren Sie Citrix ADC, um Datenverkehr vom Pro-App-VPN zu akzeptieren. Einzelheiten finden Sie unter Vollständige VPN-Einrichtung auf NetScaler Gateway.

-

iOS-Einstellungen

- Der Citrix VPN-Verbindungstyp in der VPN-Geräterichtlinie für iOS unterstützt iOS 12 nicht. Führen Sie die folgenden Schritte aus, um Ihre vorhandene VPN-Geräterichtlinie zu löschen und eine VPN-Geräterichtlinie mit dem Citrix SSO-Verbindungstyp zu erstellen:

- 1. Löschen Sie Ihre VPN-Geräterichtlinie für iOS.

- 1. Fügen Sie eine VPN-Geräterichtlinie für iOS mit den folgenden Einstellungen hinzu:

- **Verbindungstyp:** **Citrix SSO**

- **Pro-App-VPN aktivieren:** **Ein**

- **Anbietertyp:** **Pakettunnel**

- 1. Fügen Sie eine App-Attribute-Geräterichtlinie für iOS hinzu. Wählen Sie für **Pro-App-VPN-Bezeichner** **iOS_VPN** aus.

-

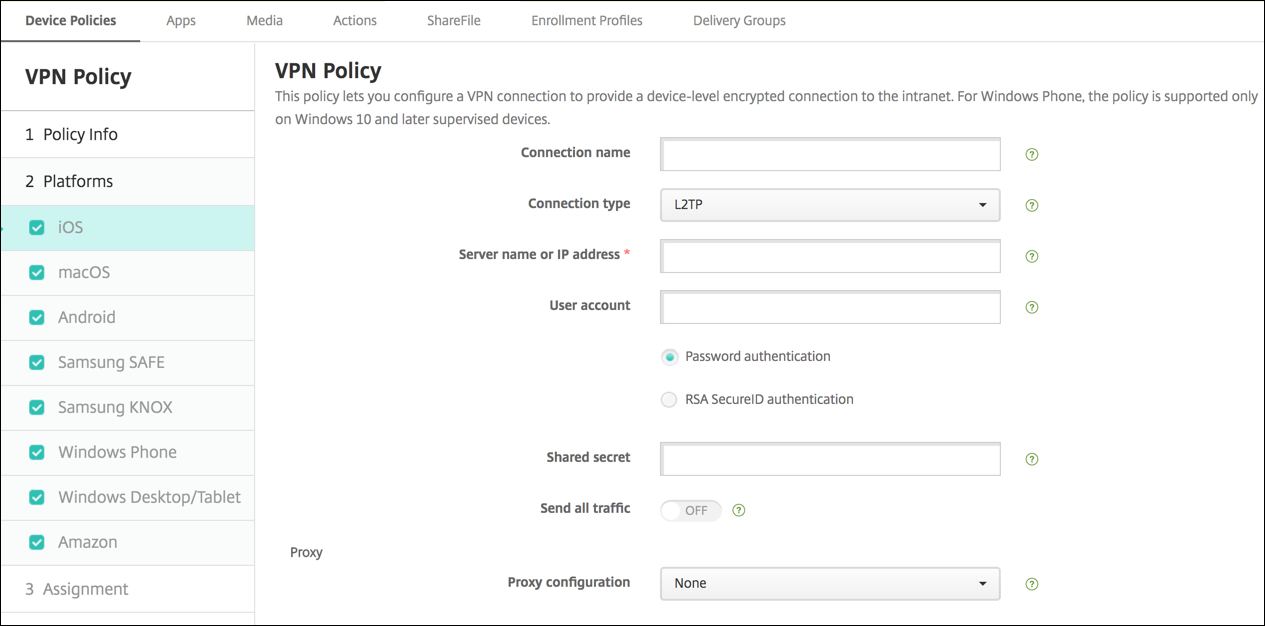

- **Verbindungsname:** Geben Sie einen Namen für die Verbindung ein.

- **Verbindungstyp:** Wählen Sie in der Liste das Protokoll aus, das für diese Verbindung verwendet werden soll. Der Standardwert ist **L2TP**.

- **L2TP:** Layer 2 Tunneling Protocol mit Pre-Shared-Key-Authentifizierung.

- **PPTP:** Point-to-Point Tunneling.

- **IPSec:** Ihre Unternehmens-VPN-Verbindung.

- **Cisco Legacy AnyConnect:** Dieser Verbindungstyp erfordert, dass der Cisco Legacy AnyConnect VPN-Client auf dem Benutzergerät installiert ist. Cisco stellt den Cisco Legacy AnyConnect-Client, der auf einem inzwischen veralteten VPN-Framework basierte, schrittweise ein.

- Um den aktuellen Cisco AnyConnect-Client zu verwenden, wählen Sie als **Verbindungstyp** **Benutzerdefiniertes SSL**. Die erforderlichen Einstellungen finden Sie unter „Benutzerdefiniertes SSL-Protokoll konfigurieren“ in diesem Abschnitt.

- **Juniper SSL:** Juniper Networks SSL VPN-Client.

- **F5 SSL:** F5 Networks SSL VPN-Client.

- **SonicWALL Mobile Connect:** Dell Unified VPN-Client für iOS.

- **Ariba VIA:** Ariba Networks Virtual Internet Access-Client.

- **IKEv2 (nur iOS):** Internet Key Exchange Version 2 nur für iOS.

- **AlwaysOn IKEv2:** Always-On-Zugriff mit IKEv2.

- **AlwaysOn IKEv2 Dual-Konfiguration:** Always-On-Zugriff mit IKEv2 Dual-Konfiguration.

- **Citrix SSO:** Citrix SSO-Client für iOS 12 und höher.

- **Benutzerdefiniertes SSL:** Benutzerdefiniertes Secure Socket Layer. Dieser Verbindungstyp ist für den Cisco AnyConnect-Client erforderlich, der die Bundle-ID **com.cisco.anyconnect** besitzt. Geben Sie als **Verbindungsname** **Cisco AnyConnect** an. Sie können auch die VPN-Richtlinie bereitstellen und einen Network Access Control (NAC)-Filter für iOS-Geräte aktivieren. Der Filter blockiert eine VPN-Verbindung für Geräte, auf denen nicht konforme Apps installiert sind. Die Konfiguration erfordert spezifische Einstellungen für die iOS VPN-Richtlinie, wie im folgenden iOS-Abschnitt beschrieben. Weitere Informationen zu anderen Einstellungen, die zur Aktivierung des NAC-Filters erforderlich sind, finden Sie unter [Network Access Control](/de-de/citrix-endpoint-management/device-management/network-access-control.html).

- Die folgenden Abschnitte listen die Konfigurationsoptionen für jeden der oben genannten Verbindungstypen auf.

L2TP-Protokoll für iOS konfigurieren

- Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

-

Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Wählen Sie entweder Passwortauthentifizierung oder RSA SecurID-Authentifizierung aus.

- Pre-Shared Key: Geben Sie den IPsec-Pre-Shared-Key ein.

- Gesamten Datenverkehr senden: Wählen Sie aus, ob der gesamte Datenverkehr über das VPN gesendet werden soll. Der Standardwert ist Aus.

PPTP-Protokoll für iOS konfigurieren

-

Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Wählen Sie entweder Passwortauthentifizierung oder RSA SecurID-Authentifizierung aus.

- Verschlüsselungsstufe: Wählen Sie in der Liste eine Verschlüsselungsstufe aus. Der Standardwert ist Keine.

- Keine: Keine Verschlüsselung verwenden.

- Automatisch: Die stärkste vom Server unterstützte Verschlüsselungsstufe verwenden.

- Maximum (128-Bit): Immer 128-Bit-Verschlüsselung verwenden.

-

Gesamten Datenverkehr senden: Wählen Sie aus, ob der gesamte Datenverkehr über das VPN gesendet werden soll. Der Standardwert ist Aus.

-

IPsec-Protokoll für iOS konfigurieren

- Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

-

Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Pre-Shared Key oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Der Standardwert ist Pre-Shared Key.

- Wenn Sie Pre-Shared Key aktivieren, konfigurieren Sie diese Einstellungen:

-

Gruppenname: Geben Sie einen optionalen Gruppennamen ein.

- Pre-Shared Key: Geben Sie einen optionalen Pre-Shared Key ein.

- Hybridauthentifizierung verwenden: Wählen Sie aus, ob die Hybridauthentifizierung verwendet werden soll. Bei der Hybridauthentifizierung authentifiziert sich der Server zuerst beim Client, und dann authentifiziert sich der Client beim Server. Der Standardwert ist Aus.

- Zur Kennworteingabe auffordern: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihres Kennworts aufgefordert werden sollen. Der Standardwert ist Aus.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsanmeldeinformationen: Wählen Sie in der Liste die zu verwendenden Identitätsanmeldeinformationen aus. Der Standardwert ist Keine.

- Bei Verbindung zur PIN-Eingabe auffordern: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Der Standardwert ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob das Auslösen einer VPN-Verbindung aktiviert werden soll, wenn Benutzer eine Verbindung mit dem Netzwerk herstellen. Der Standardwert ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf für iOS konfigurieren.

- Per-App-VPN aktivieren: Wählen Sie aus, ob Per-App-VPN aktiviert werden soll. Der Standardwert ist Aus.

-

App-Abgleich bei Bedarf aktiviert: Wählen Sie aus, ob Per-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn mit dem Per-App-VPN-Dienst verknüpfte Apps die Netzwerkkommunikation initiieren. Der Standardwert ist Aus.

- Safari-Domänen: Klicken Sie auf Hinzufügen, um einen Safari-Domänennamen hinzuzufügen.

Cisco Legacy AnyConnect-Protokoll für iOS konfigurieren

- Um vom älteren Cisco AnyConnect Client zum neuen Cisco AnyConnect Client zu wechseln, verwenden Sie das benutzerdefinierte SSL-Protokoll.

-

Bundle-ID des Anbieters: Für den älteren AnyConnect Client ist die Bundle-ID

com.cisco.anyconnect.gui. - Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Gruppe: Geben Sie einen optionalen Gruppennamen ein.

-

Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Passwort oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist Passwort.

- Wenn Sie Passwort aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld Authentifizierungspasswort ein.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist Keine.

- PIN bei Verbindung abfragen: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk nach ihrer PIN gefragt werden sollen. Die Standardeinstellung ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer sich mit dem Netzwerk verbinden. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf für iOS konfigurieren.

- Alle Netzwerke einschließen: Wählen Sie aus, ob alle Netzwerke diese Verbindung verwenden dürfen. Die Standardeinstellung ist Aus.

- Lokale Netzwerke ausschließen: Wählen Sie aus, ob lokale Netzwerke von der Verwendung der Verbindung ausgeschlossen oder zugelassen werden sollen. Die Standardeinstellung ist Aus.

- Pro-App-VPN aktivieren: Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation starten. Die Standardeinstellung ist Aus.

- Anbietertyp: Wählen Sie aus, ob das Pro-App-VPN als App-Proxy oder als Pakettunnel bereitgestellt wird. Die Standardeinstellung ist App-Proxy.

-

Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie Folgendes aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

Juniper SSL-Protokoll für iOS konfigurieren

-

Bundle-ID des Anbieters: Wenn Ihr Pro-App-VPN-Profil die Bundle-ID einer App mit mehreren VPN-Anbietern desselben Typs enthält, geben Sie hier den zu verwendenden Anbieter an.

- Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

-

Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Realm: Geben Sie einen optionalen Realm-Namen ein.

- Rolle: Geben Sie einen optionalen Rollennamen ein.

- Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Passwort oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist Passwort.

- Wenn Sie Passwort aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld Authentifizierungspasswort ein.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist Keine.

-

PIN bei Verbindung abfragen: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk nach ihrer PIN gefragt werden sollen. Die Standardeinstellung ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer sich mit dem Netzwerk verbinden. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf für iOS konfigurieren.

- Pro-App-VPN aktivieren: Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren. Die Standardeinstellung ist Aus.

- Anbietertyp: Wählen Sie aus, ob das Pro-App-VPN als App-Proxy oder als Pakettunnel bereitgestellt wird. Die Standardeinstellung ist App-Proxy.

- Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie Folgendes aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

F5 SSL-Protokoll für iOS konfigurieren

- **Bundle-ID des Anbieters:** Wenn Ihr Pro-App-VPN-Profil die Bundle-ID einer App mit mehreren VPN-Anbietern desselben Typs enthält, geben Sie hier den zu verwendenden Anbieter an.

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Passwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist **Passwort**.

- Wenn Sie **Passwort** aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld **Authentifizierungspasswort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist **Keine**.

- **PIN bei Verbindung abfragen:** Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk nach ihrer PIN gefragt werden sollen. Die Standardeinstellung ist **Aus**.

- **VPN bei Bedarf aktivieren:** Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer sich mit dem Netzwerk verbinden. Die Standardeinstellung ist **Aus**. Informationen zum Konfigurieren der Einstellungen, wenn **VPN bei Bedarf aktivieren** auf **Ein** steht, finden Sie unter [Einstellungen für VPN bei Bedarf für iOS konfigurieren](#configure-enable-vpn-on-demand-options-for-ios).

- **Pro-App-VPN aktivieren:** Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist **Aus**. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- **App-Übereinstimmung bei Bedarf aktiviert:** Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren.

- **Anbietertyp:** Wählen Sie aus, ob das Pro-App-VPN als **App-Proxy** oder als **Pakettunnel** bereitgestellt wird. Die Standardeinstellung ist **App-Proxy**.

- **Safari-Domänen:** Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf **Hinzufügen** und führen Sie Folgendes aus:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

SonicWALL-Protokoll für iOS konfigurieren

- **Bundle-ID des Anbieters:** Wenn Ihr Pro-App-VPN-Profil die Bundle-ID einer App mit mehreren VPN-Anbietern desselben Typs enthält, geben Sie hier den zu verwendenden Anbieter an.

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Anmeldegruppe oder Domäne:** Geben Sie eine optionale Anmeldegruppe oder Domäne ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Passwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist **Passwort**.

- Wenn Sie **Passwort** aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld **Authentifizierungspasswort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist **Keine**.

- **PIN bei Verbindung abfragen:** Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk nach ihrer PIN gefragt werden sollen. Die Standardeinstellung ist **Aus**.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob das Auslösen einer VPN-Verbindung aktiviert werden soll, wenn Benutzer eine Verbindung zum Netzwerk herstellen. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf für iOS konfigurieren.

-

Pro-App-VPN aktivieren: Wählen Sie aus, ob das Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option auf Ein stellen, konfigurieren Sie diese Einstellungen:

- App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren.

- Anbietertyp: Wählen Sie aus, ob das Pro-App-VPN als App-Proxy oder als Pakettunnel bereitgestellt wird. Standard ist App-Proxy.

-

Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie die folgenden Schritte aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

Ariba VIA-Protokoll für iOS konfigurieren

-

Bundle-ID des Anbieters: Wenn Ihr Pro-App-VPN-Profil die Bundle-ID einer App mit mehreren VPN-Anbietern desselben Typs enthält, geben Sie hier den zu verwendenden Anbieter an.

- Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Passwort oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist Passwort.

- Wenn Sie Passwort aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld Authentifizierungspasswort ein.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist Keine.

- PIN-Abfrage bei Verbindung: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob das Auslösen einer VPN-Verbindung aktiviert werden soll, wenn Benutzer eine Verbindung zum Netzwerk herstellen. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf für iOS konfigurieren.

-

Pro-App-VPN aktivieren: Wählen Sie aus, ob das Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren.

-

Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie die folgenden Schritte aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

IKEv2-Protokolle für iOS konfigurieren

Dieser Abschnitt enthält Einstellungen für die Protokolle IKEv2, Always On IKEv2 und Always On IKEv2 Dual Configuration. Für das Always On IKEv2 Dual Configuration-Protokoll müssen alle diese Einstellungen sowohl für Mobilfunk- als auch für Wi-Fi-Netzwerke konfiguriert werden.

-

Benutzer dürfen automatische Verbindung deaktivieren: Für die Always On-Protokolle. Wählen Sie, ob Benutzer die automatische Verbindung zum Netzwerk auf ihren Geräten deaktivieren dürfen. Die Standardeinstellung ist Aus.

-

Hostname oder IP-Adresse des Servers: Geben Sie den Servernamen oder die IP-Adresse des VPN-Servers ein.

-

Lokaler Bezeichner: Der FQDN oder die IP-Adresse für den IKEv2-Client. Dieses Feld ist erforderlich.

-

Remote-Bezeichner: Der FQDN oder die IP-Adresse für den VPN-Server. Dieses Feld ist erforderlich.

-

Geräteauthentifizierung: Wählen Sie Shared Secret, Zertifikat oder Gerätezertifikat basierend auf Gerätebezeichner als Authentifizierungstyp für diese Verbindung. Die Standardeinstellung ist Shared Secret.

-

Wenn Sie Shared Secret wählen, geben Sie einen optionalen Shared Secret-Schlüssel ein.

-

Wenn Sie Zertifikat wählen, wählen Sie ein zu verwendendes Identitätszertifikat. Die Standardeinstellung ist Keine.

-

Wenn Sie Gerätezertifikat basierend auf Gerätebezeichner wählen, wählen Sie den zu verwendenden Geräteidentitätstyp. Die Standardeinstellung ist IMEI. Um diese Option zu verwenden, importieren Sie Zertifikate in großen Mengen über die REST-API. Siehe Zertifikate in großen Mengen über die REST-API hochladen. Nur verfügbar, wenn Sie Always On IKEv2 auswählen.

-

Erweiterte Authentifizierung aktiviert: Wählen Sie, ob das Extended Authentication Protocol (EAP) aktiviert werden soll. Wenn Ein, geben Sie das Benutzerkonto und das Authentifizierungspasswort ein.

-

Dead Peer Detection-Intervall: Wählen Sie, wie oft ein Peer-Gerät kontaktiert wird, um sicherzustellen, dass es erreichbar bleibt. Die Standardeinstellung ist Keine. Optionen sind:

-

Keine: Deaktiviert die Dead Peer Detection.

-

Niedrig: Kontaktiert den Peer alle 30 Minuten.

-

Mittel: Kontaktiert den Peer alle 10 Minuten.

-

-

Hoch: Kontaktiert den Peer jede Minute.

-

Mobility und Multihoming deaktivieren: Wählen Sie, ob diese Funktion deaktiviert werden soll.

-

Interne IPv4/IPv6-Subnetzattribute verwenden: Wählen Sie, ob diese Funktion aktiviert werden soll.

-

Weiterleitungen deaktivieren: Wählen Sie, ob Weiterleitungen deaktiviert werden sollen.

-

-

Fallback aktivieren: Wenn aktiviert, ermöglicht diese Einstellung einem Tunnel über Mobilfunkdaten, Datenverkehr zu übertragen, der für Wi-Fi Assist berechtigt ist und ein VPN erfordert. Standard ist Aus.

-

NAT-Keepalive aktivieren, während das Gerät im Ruhezustand ist: Für die Always-On-Protokolle. Keepalive-Pakete erhalten NAT-Zuordnungen für IKEv2-Verbindungen aufrecht. Der Chip sendet diese Pakete in regelmäßigen Abständen, wenn das Gerät aktiv ist. Wenn diese Einstellung aktiviert ist, sendet der Chip Keepalive-Pakete auch dann, wenn das Gerät im Ruhezustand ist. Das Standardintervall beträgt 20 Sekunden über Wi-Fi und 110 Sekunden über Mobilfunk. Sie können das Intervall über den Parameter für das NAT-Keepalive-Intervall ändern.

-

NAT-Keepalive-Intervall (Sekunden): Standardmäßig 20 Sekunden.

-

Perfect Forward Secrecy aktivieren: Wählen Sie, ob diese Funktion aktiviert werden soll.

-

DNS-Server-IP-Adressen: Optional. Eine Liste von DNS-Server-IP-Adresszeichenfolgen. Diese IP-Adressen können eine Mischung aus IPv4- und IPv6-Adressen enthalten. Klicken Sie auf Hinzufügen, um eine Adresse einzugeben.

-

Domänenname: Optional. Die primäre Domäne des Tunnels.

-

Suchdomänen: Optional. Eine Liste von Domänenzeichenfolgen, die zur vollständigen Qualifizierung von Hostnamen mit einer einzelnen Bezeichnung verwendet werden.

-

Ergänzende Übereinstimmungsdomänen zur Resolver-Liste hinzufügen: Optional. Legt fest, ob die Liste der ergänzenden Übereinstimmungsdomänen zur Liste der Suchdomänen des Resolvers hinzugefügt werden soll. Standard ist Ein.

-

Ergänzende Übereinstimmungsdomänen: Optional. Eine Liste von Domänenzeichenfolgen, die verwendet werden, um zu bestimmen, welche DNS-Abfragen die DNS-Resolver-Einstellungen verwenden sollen, die in den DNS-Server-Adressen enthalten sind. Dieser Schlüssel erstellt eine Split-DNS-Konfiguration, bei der nur Hosts in bestimmten Domänen über den DNS-Resolver des Tunnels aufgelöst werden. Hosts, die sich nicht in einer der Domänen dieser Liste befinden, werden über den Standard-Resolver des Systems aufgelöst.

-

-

-

Wenn dieser Parameter eine leere Zeichenfolge enthält, ist diese Zeichenfolge die Standarddomäne. Infolgedessen kann eine Split-Tunnel-Konfiguration alle DNS-Abfragen an die VPN-DNS-Server leiten, bevor die primären DNS-Server verwendet werden. Wenn der VPN-Tunnel die Standardroute des Netzwerks ist, werden die aufgelisteten DNS-Server zum Standard-Resolver. In diesem Fall wird die Liste der ergänzenden Übereinstimmungsdomänen ignoriert.

-

IKE-SA-Parameter und Child-SA-Parameter: Konfigurieren Sie diese Einstellungen für jede Option der Security Association (SA)-Parameter:

-

Verschlüsselungsalgorithmus: Wählen Sie in der Liste den zu verwendenden IKE-Verschlüsselungsalgorithmus aus. Standard ist 3DES.

-

Integritätsalgorithmus: Wählen Sie in der Liste den zu verwendenden Integritätsalgorithmus aus. Standard ist SHA-256.

-

Diffie-Hellman-Gruppe: Wählen Sie in der Liste die Diffie-Hellman-Gruppennummer aus. Standard ist 2.

-

IKE-Lebensdauer in Minuten: Geben Sie eine ganze Zahl zwischen 10 und 1440 ein, die die SA-Lebensdauer (Neuverschlüsselungsintervall) darstellt. Standard sind 1440 Minuten.

-

Dienstausnahmen: Für die Always On-Protokolle. Dienstausnahmen sind Systemdienste, die von Always On VPN ausgenommen sind. Konfigurieren Sie diese Einstellungen für Dienstausnahmen:

-

-

Voicemail: Wählen Sie in der Liste aus, wie die Voicemail-Ausnahme behandelt werden soll. Die Standardeinstellung ist Datenverkehr über Tunnel zulassen.

-

AirPrint: Wählen Sie in der Liste aus, wie die AirPrint-Ausnahme behandelt werden soll. Die Standardeinstellung ist Datenverkehr über Tunnel zulassen.

-

Datenverkehr von Captive Web Sheet außerhalb des VPN-Tunnels zulassen: Wählen Sie aus, ob Benutzer außerhalb des VPN-Tunnels eine Verbindung zu öffentlichen Hotspots herstellen dürfen. Die Standardeinstellung ist Aus.

-

Datenverkehr von allen Captive-Netzwerk-Apps außerhalb des VPN-Tunnels zulassen: Wählen Sie aus, ob alle Hotspot-Netzwerk-Apps außerhalb des VPN-Tunnels zugelassen werden sollen. Die Standardeinstellung ist Aus.

-

Bundle-IDs von Captive-Netzwerk-Apps: Klicken Sie für jede Bundle-ID einer Hotspot-Netzwerk-App, auf die Benutzer zugreifen dürfen, auf Hinzufügen und geben Sie die Bundle-ID der Hotspot-Netzwerk-App ein. Klicken Sie auf Speichern, um die Bundle-ID der App zu speichern.

-

-

Pro-App-VPN: Konfigurieren Sie diese Einstellungen für IKEv2-Verbindungstypen.

- Pro-App-VPN aktivieren: Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus.

- On-Demand-App-Abgleich aktiviert: Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren. Die Standardeinstellung ist Aus.

-

Safari-Domänen: Klicken Sie auf Hinzufügen, um einen Safari-Domänennamen hinzuzufügen.

- Proxy-Konfiguration: Wählen Sie aus, wie die VPN-Verbindung über einen Proxy-Server geleitet wird. Standard ist Keine.

Citrix SSO-Protokoll für iOS konfigurieren

- Der Citrix SSO-Client ist im Apple Store verfügbar.

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Kennwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist **Kennwort**.

- Wenn Sie **Kennwort** aktivieren, geben Sie ein optionales Authentifizierungskennwort in das Feld **Authentifizierungskennwort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist **Keine**.

- **PIN bei Verbindung anfordern:** Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist **Aus**.

- **VPN bei Bedarf aktivieren:** Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer eine Verbindung mit dem Netzwerk herstellen. Die Standardeinstellung ist **Aus**. Informationen zum Konfigurieren der Einstellungen, wenn **VPN bei Bedarf aktivieren** auf **Ein** gesetzt ist, finden Sie unter [Einstellungen für VPN bei Bedarf für iOS konfigurieren](#configure-enable-vpn-on-demand-options-for-ios).

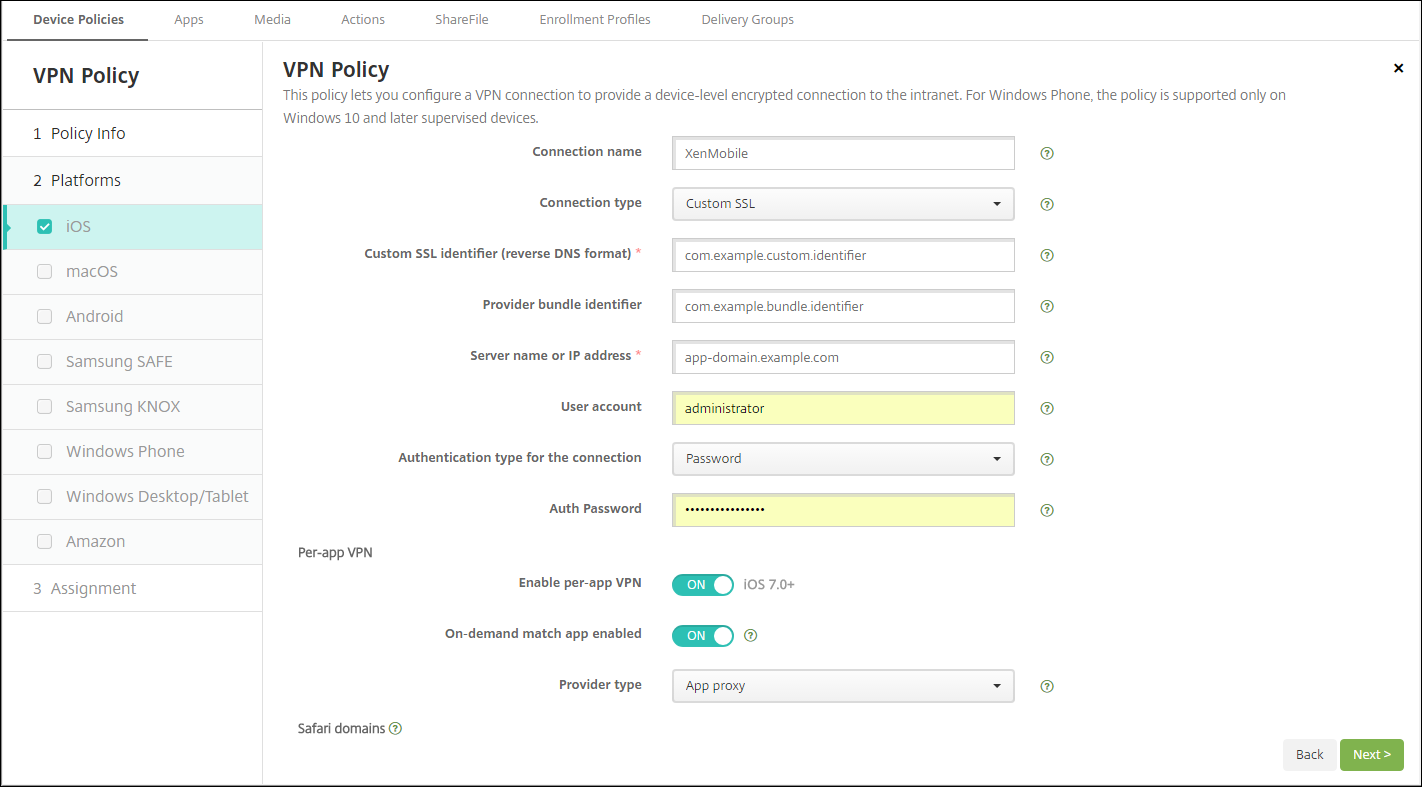

- **Per-App-VPN aktivieren:** Wählen Sie aus, ob Per-App-VPN aktiviert werden soll. Die Standardeinstellung ist **Aus**. Wenn Sie diese Option auf „Ein“ setzen, konfigurieren Sie die folgenden Einstellungen:

- **App-Übereinstimmung bei Bedarf aktiviert:** Wählen Sie aus, ob Per-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Per-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren.

- **Anbietertyp:** Wählen Sie aus, ob das Per-App-VPN als **App-Proxy** oder als **Pakettunnel** bereitgestellt wird. Die Standardeinstellung ist **App-Proxy**.

- **Anbietertyp:** Auf **Pakettunnel** setzen.

- **Safari-Domänen:** Klicken Sie für jede Safari-Domäne, die eine Per-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

-

Benutzerdefiniertes XML: Klicken Sie für jeden benutzerdefinierten XML-Parameter, den Sie hinzufügen möchten, auf Hinzufügen und geben Sie die Schlüssel-Wert-Paare an. Verfügbare Parameter sind:

- disableL3: Deaktiviert VPN auf Systemebene. Ermöglicht nur Per-App-VPN. Es wird kein Wert benötigt.

- User-Agent: Ordnet dieser Geräterichtlinie alle NetScaler Gateway-Richtlinien zu, die auf VPN-Plug-in-Clients abzielen. Bei Anforderungen, die vom Plug-in gestartet werden, wird der Wert für diesen Schlüssel automatisch zum VPN-Plug-in hinzugefügt.

Benutzerdefiniertes SSL-Protokoll für iOS konfigurieren

So wechseln Sie vom Cisco Legacy AnyConnect Client zum Cisco AnyConnect Client:

- Konfigurieren Sie die VPN-Geräterichtlinie mit dem benutzerdefinierten SSL-Protokoll. Stellen Sie die Richtlinie auf iOS-Geräten bereit.

- Laden Sie den Cisco AnyConnect Client von https://apps.apple.com/us/app/cisco-secure-client/id1135064690 hoch, fügen Sie die App zu Citrix Endpoint Management hinzu und stellen Sie die App dann auf iOS-Geräten bereit.

-

Entfernen Sie die alte VPN-Geräterichtlinie von iOS-Geräten.

-

Einstellungen:

-

Benutzerdefinierte SSL-ID (Reverse-DNS-Format): Auf die Bundle-ID setzen. Verwenden Sie für den Cisco AnyConnect Client com.cisco.anyconnect.

-

-

Anbieter-Bundle-ID: Wenn die unter Benutzerdefinierte SSL-ID angegebene App mehrere VPN-Anbieter desselben Typs (App-Proxy oder Pakettunnel) aufweist, geben Sie diese Bundle-ID an. Verwenden Sie für den Cisco AnyConnect Client com.cisco.anyconnect.

-

Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Kennwort oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist Kennwort.

- Wenn Sie Kennwort aktivieren, geben Sie ein optionales Authentifizierungskennwort in das Feld Authentifizierungskennwort ein.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist Keine.

- PIN bei Verbindung anfordern: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer eine Verbindung mit dem Netzwerk herstellen. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein gesetzt ist, finden Sie unter Einstellungen für VPN bei Bedarf für iOS konfigurieren.

- Alle Netzwerke einschließen: Wählen Sie aus, ob alle Netzwerke diese Verbindung verwenden dürfen. Die Standardeinstellung ist Aus.

-

Lokale Netzwerke ausschließen: Wählen Sie aus, ob lokale Netzwerke von der Verwendung der Verbindung ausgeschlossen oder zugelassen werden sollen. Die Standardeinstellung ist Aus.

- Per-App-VPN aktivieren: Wählen Sie aus, ob Per-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option auf „Ein“ setzen, konfigurieren Sie die folgenden Einstellungen:

- App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob Per-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Per-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren.

-

Anbietertyp: Ein Anbietertyp gibt an, ob der Anbieter ein VPN-Dienst oder ein Proxy-Dienst ist. Wählen Sie für den VPN-Dienst Pakettunnel. Wählen Sie für den Proxy-Dienst App-Proxy. Wählen Sie für den Cisco AnyConnect Client Pakettunnel.

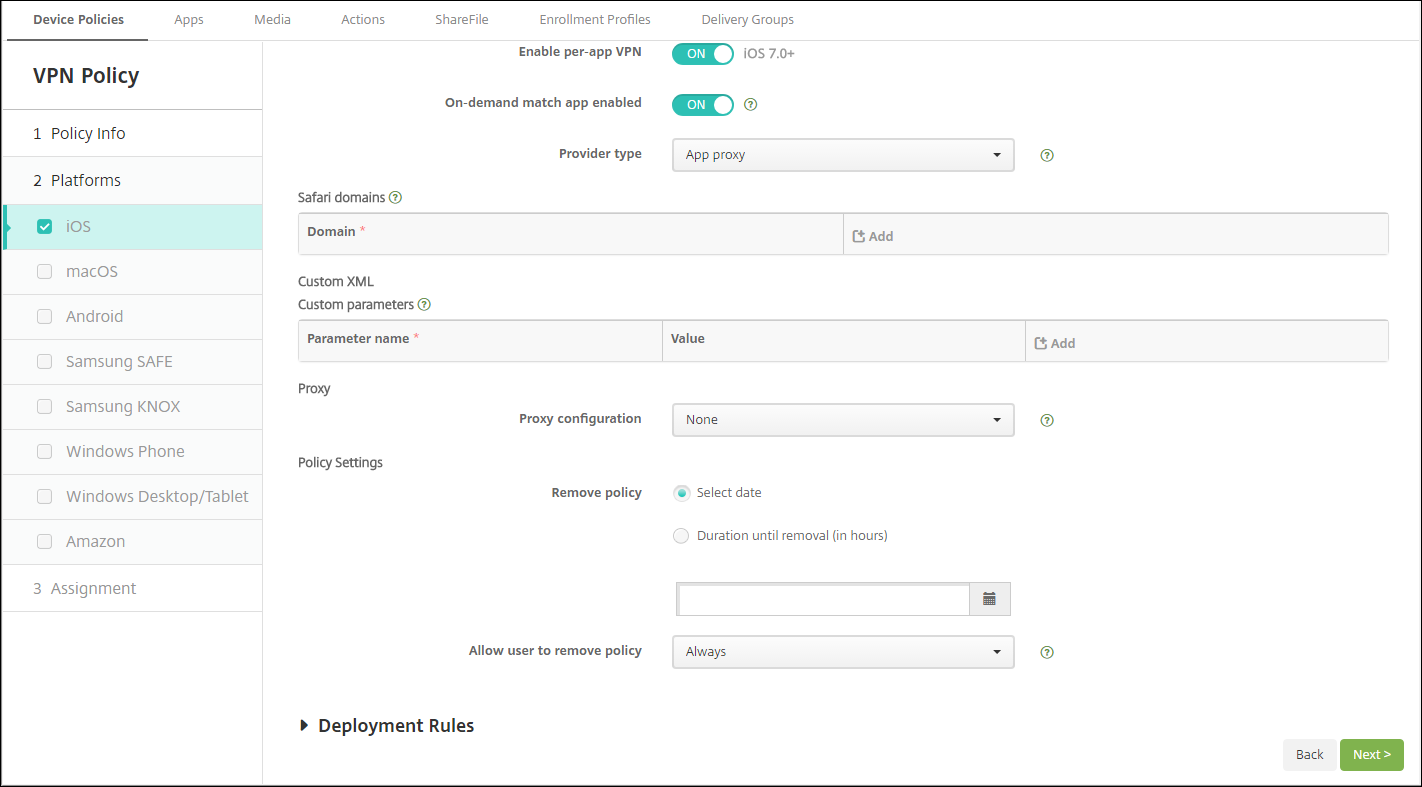

- Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Per-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie die folgenden Schritte aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

- Benutzerdefiniertes XML: Klicken Sie für jeden benutzerdefinierten XML-Parameter, den Sie hinzufügen möchten, auf Hinzufügen und führen Sie die folgenden Schritte aus:

-

Parametername: Geben Sie den Namen des hinzuzufügenden Parameters ein.

- Wert: Geben Sie den Wert ein, der dem Parametername zugeordnet ist.

- Klicken Sie auf Speichern, um den Parameter zu speichern, oder auf Abbrechen, um den Parameter nicht zu speichern.

-

Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

VPN-Geräterichtlinie zur Unterstützung von NAC konfigurieren

- 1. Der **Verbindungstyp** **Benutzerdefiniertes SSL** ist für die Konfiguration des NAC-Filters erforderlich.

-

Geben Sie einen Verbindungsnamen von VPN an. - 1. Geben Sie für die Benutzerdefinierte SSL-ID com.citrix.NetScalerGateway.ios.app ein. - 1. Geben Sie für die Anbieter-Bundle-ID com.citrix.NetScalerGateway.ios.app.vpnplugin ein.

- Die Werte in den Schritten 3 und 4 stammen aus der erforderlichen Citrix SSO-Installation für die NAC-Filterung. Sie konfigurieren kein Authentifizierungskennwort. Weitere Informationen zur Verwendung der NAC-Funktion finden Sie unter Network Access Control.

Einstellungen für VPN bei Bedarf für iOS konfigurieren

- **Bedarfsgesteuerte Domäne:** Klicken Sie für jede Domäne und die zugehörige Aktion, die ausgeführt werden soll, wenn Benutzer eine Verbindung herstellen, auf **Hinzufügen**, und gehen Sie wie folgt vor:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- **Aktion:** Wählen Sie in der Liste eine der möglichen Aktionen aus:

- **Immer herstellen:** Die Domäne löst immer eine VPN-Verbindung aus.

- **Nie herstellen:** Die Domäne löst nie eine VPN-Verbindung aus.

- **Bei Bedarf herstellen:** Die Domäne löst einen VPN-Verbindungsversuch aus, wenn die Domänennamenauflösung fehlschlägt. Ein Fehler tritt auf, wenn der DNS-Server die Domäne nicht auflösen kann, auf einen anderen Server umleitet oder eine Zeitüberschreitung auftritt.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

-

Bedarfsgesteuerte Regeln

-

Aktion: Wählen Sie in der Liste die auszuführende Aktion aus. Der Standardwert ist EvaluateConnection. Mögliche Aktionen sind:

-

Zulassen: Ermöglicht die bedarfsgesteuerte VPN-Verbindung, wenn sie ausgelöst wird.

- Verbinden: Startet bedingungslos eine VPN-Verbindung.

- Trennen: Entfernt die VPN-Verbindung und stellt bei Bedarf keine erneute Verbindung her, solange die Regel übereinstimmt.

- EvaluateConnection: Bewertet das ActionParameters-Array für jede Verbindung.

- Ignorieren: Lässt eine bestehende VPN-Verbindung bestehen, stellt aber bei Bedarf keine erneute Verbindung her, solange die Regel übereinstimmt.

-

DNSDomainMatch: Klicken Sie für jede Domäne, mit der die Suchdomänenliste eines Geräts übereinstimmen kann und die Sie hinzufügen möchten, auf Hinzufügen, und gehen Sie wie folgt vor:

- DNS-Domäne: Geben Sie den Domänennamen ein. Sie können das Platzhalterpräfix „*“ verwenden, um mehrere Domänen abzugleichen. Zum Beispiel stimmt *.example.com mit mydomain.example.com, yourdomain.example.com und herdomain.example.com überein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

Zulassen: Ermöglicht die bedarfsgesteuerte VPN-Verbindung, wenn sie ausgelöst wird.

-

DNSServerAddressMatch: Klicken Sie für jede IP-Adresse, mit der einer der angegebenen DNS-Server des Netzwerks übereinstimmen kann und die Sie hinzufügen möchten, auf Hinzufügen, und gehen Sie wie folgt vor:

- DNS-Serveradresse: Geben Sie die DNS-Serveradresse ein, die Sie hinzufügen möchten. Sie können das Platzhaltersuffix „*“ verwenden, um DNS-Server abzugleichen. Zum Beispiel stimmt 17.* mit jedem DNS-Server im Subnetz der Klasse A überein.

- Klicken Sie auf Speichern, um die DNS-Serveradresse zu speichern, oder auf Abbrechen, um die DNS-Serveradresse nicht zu speichern.

-

InterfaceTypeMatch: Wählen Sie in der Liste den Typ der verwendeten primären Netzwerkschnittstellenhardware aus. Der Standardwert ist Unspecified. Mögliche Werte sind:

- Unspecified: Stimmt mit jeder Netzwerkschnittstellenhardware überein. Diese Option ist die Standardeinstellung.

- Ethernet: Stimmt nur mit Ethernet-Netzwerkschnittstellenhardware überein.

- WLAN: Stimmt nur mit WLAN-Netzwerkschnittstellenhardware überein.

- Mobilfunk: Stimmt nur mit Mobilfunk-Netzwerkschnittstellenhardware überein.

-

SSIDMatch: Klicken Sie für jede SSID, die mit dem aktuellen Netzwerk übereinstimmen soll und die Sie hinzufügen möchten, auf Hinzufügen, und gehen Sie wie folgt vor.

- SSID: Geben Sie die hinzuzufügende SSID ein. Wenn das Netzwerk kein WLAN-Netzwerk ist oder die SSID nicht angezeigt wird, schlägt die Übereinstimmung fehl. Lassen Sie diese Liste leer, um mit jeder SSID übereinzustimmen.

- Klicken Sie auf Speichern, um die SSID zu speichern, oder auf Abbrechen, um die SSID nicht zu speichern.

- URLStringProbe: Geben Sie eine abzurufende URL ein. Wenn diese URL erfolgreich und ohne Umleitung abgerufen wird, stimmt diese Regel überein.

-

ActionParameters : Domänen: Klicken Sie für jede Domäne, die EvaluateConnection überprüft und die Sie hinzufügen möchten, auf Hinzufügen, und gehen Sie wie folgt vor:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

ActionParameters : Domänenaktion: Wählen Sie in der Liste das VPN-Verhalten für die angegebenen ActionParameters : Domänen aus. Der Standardwert ist ConnectIfNeeded. Mögliche Aktionen sind:

- ConnectIfNeeded: Die Domäne löst einen VPN-Verbindungsversuch aus, wenn die Domänennamenauflösung fehlschlägt. Ein Fehler tritt auf, wenn der DNS-Server die Domäne nicht auflösen kann, auf einen anderen Server umleitet oder eine Zeitüberschreitung auftritt.

- NeverConnect: Die Domäne löst nie eine VPN-Verbindung aus.

-

Action Parameters: Erforderliche DNS-Server: Klicken Sie für jeden DNS-Server, der zur Auflösung der angegebenen Domänen verwendet werden soll und den Sie hinzufügen möchten, auf Hinzufügen, und gehen Sie wie folgt vor:

- DNS-Server: Nur gültig, wenn ActionParameters : DomainAction = ConnectIfNeeded. Geben Sie die IP-Adresse des DNS-Servers ein. Dieser Server kann sich außerhalb der aktuellen Netzwerkkonfiguration des Geräts befinden. Wenn der DNS-Server nicht erreichbar ist, wird als Reaktion eine VPN-Verbindung hergestellt. Stellen Sie sicher, dass der DNS-Server entweder ein interner DNS-Server oder ein vertrauenswürdiger externer DNS-Server ist.

- Klicken Sie auf Speichern, um den DNS-Server zu speichern, oder auf Abbrechen, um den DNS-Server nicht zu speichern.

- ActionParameters : Erforderliche URLStringProbe: Geben Sie optional eine HTTP- oder HTTPS-URL (bevorzugt) ein, die mit einer GET-Anfrage abgefragt werden soll. Wenn der Hostname der URL nicht aufgelöst werden kann, der Server unerreichbar ist oder der Server nicht antwortet, wird eine VPN-Verbindung hergestellt. Nur gültig, wenn ActionParameters : DomainAction = ConnectIfNeeded.

-

OnDemandRules : XML-Inhalt: Geben Sie die XML-Konfigurationsregeln bei Bedarf ein oder kopieren Sie sie.

- Klicken Sie auf Wörterbuch prüfen, um den XML-Code zu validieren. Gültiges XML wird unter dem Textfeld XML-Inhalt angezeigt, wenn das XML gültig ist. Wenn es nicht gültig ist, beschreibt eine Fehlermeldung den Fehler.

- Proxy

-

Proxy-Konfiguration: Wählen Sie in der Liste aus, wie die VPN-Verbindung über einen Proxy-Server geleitet wird. Der Standardwert ist Keine.

- Wenn Sie Manuell aktivieren, konfigurieren Sie diese Einstellungen:

- Hostname oder IP-Adresse für den Proxy-Server: Geben Sie den Hostnamen oder die IP-Adresse für den Proxy-Server ein. Dieses Feld ist erforderlich.

- Port für den Proxy-Server: Geben Sie die Portnummer des Proxy-Servers ein. Dieses Feld ist erforderlich.

- Benutzername: Geben Sie einen optionalen Benutzernamen für den Proxy-Server ein.

- Passwort: Geben Sie ein optionales Proxy-Server-Passwort ein.

- Wenn Sie Automatisch konfigurieren, konfigurieren Sie diese Einstellung:

- Proxy-Server-URL: Geben Sie die URL für den Proxy-Server ein. Dieses Feld ist erforderlich.

- Richtlinieneinstellungen

- Richtlinie entfernen: Wählen Sie eine Methode zur Planung der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden)

- Datum auswählen: Klicken Sie auf den Kalender, um das spezifische Datum für die Entfernung auszuwählen.

- Dauer bis zur Entfernung (in Stunden): Geben Sie eine Zahl in Stunden ein, bis die Richtlinienentfernung erfolgt. Nur verfügbar für iOS 6.0 und höher.

- Wenn Sie Manuell aktivieren, konfigurieren Sie diese Einstellungen:

-

Aktion: Wählen Sie in der Liste die auszuführende Aktion aus. Der Standardwert ist EvaluateConnection. Mögliche Aktionen sind:

Ein VPN pro App konfigurieren

- VPN-Optionen pro App für iOS sind für diese Verbindungstypen verfügbar: Cisco Legacy AnyConnect, Juniper SSL, F5 SSL, SonicWALL Mobile Connect, Ariba VIA, Citrix VPN, Citrix SSO und Custom SSL.

- So konfigurieren Sie ein VPN pro App:

- 1. Erstellen Sie unter **Konfigurieren > Geräterichtlinien** eine VPN-Richtlinie. Zum Beispiel:

-

-

-

- Erstellen Sie unter Konfigurieren > Geräterichtlinien eine App-Attribute-Richtlinie, um eine App mit der VPN-Richtlinie pro App zu verknüpfen. Wählen Sie für VPN-Bezeichner pro App den Namen der in Schritt 1 erstellten VPN-Richtlinie aus. Wählen Sie für Verwaltete App-Bundle-ID aus der App-Liste aus oder geben Sie die App-Bundle-ID ein. (Wenn Sie eine iOS-App-Inventarrichtlinie bereitstellen, enthält die App-Liste Apps.)

macOS-Einstellungen

-

- **Verbindungsname:** Geben Sie einen Namen für die Verbindung ein.

- **Verbindungstyp:** Wählen Sie in der Liste das Protokoll aus, das für diese Verbindung verwendet werden soll. Der Standardwert ist L2TP.

- **L2TP:** Layer 2 Tunneling Protocol mit Pre-Shared Key-Authentifizierung.

- **PPTP:** Point-to-Point Tunneling.

- **IPSec:** Ihre Unternehmens-VPN-Verbindung.

- **Cisco AnyConnect:** Cisco AnyConnect VPN-Client.

- **Juniper SSL:** Juniper Networks SSL VPN-Client.

- **F5 SSL:** F5 Networks SSL VPN-Client.

- **SonicWALL Mobile Connect:** Dell Unified VPN-Client für iOS.

- **Ariba VIA:** Ariba Networks Virtual Internet Access-Client.

- **Citrix VPN:** Citrix VPN-Client.

- **Benutzerdefiniertes SSL:** Benutzerdefinierte Secure Socket Layer.

- Die folgenden Abschnitte listen die Konfigurationsoptionen für jeden der vorstehenden Verbindungstypen auf.

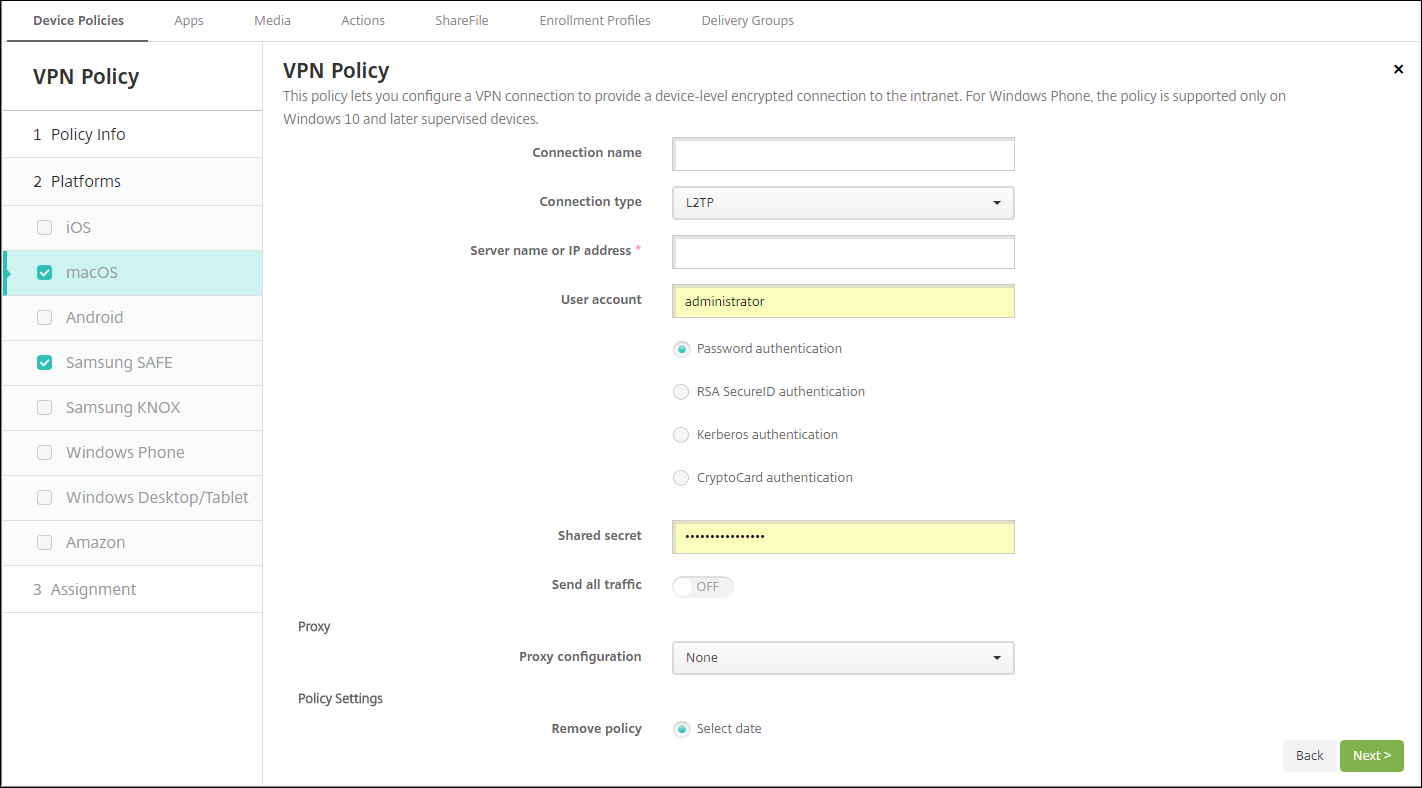

L2TP-Protokoll für macOS konfigurieren

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- Wählen Sie **Passwortauthentifizierung**, **RSA SecurID-Authentifizierung**, **Kerberos-Authentifizierung** oder **CryptoCard-Authentifizierung**. Der Standardwert ist **Passwortauthentifizierung**.

- **Gemeinsamer Schlüssel:** Geben Sie den gemeinsamen IPsec-Schlüssel ein.

- **Gesamten Datenverkehr senden:** Wählen Sie, ob der gesamte Datenverkehr über das VPN gesendet werden soll. Der Standardwert ist **Aus**.

PPTP-Protokoll für macOS konfigurieren

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- Wählen Sie **Passwortauthentifizierung**, **RSA SecurID-Authentifizierung**, **Kerberos-Authentifizierung** oder **CryptoCard-Authentifizierung**. Der Standardwert ist **Passwortauthentifizierung**.

- **Verschlüsselungsstufe:** Wählen Sie die gewünschte Verschlüsselungsstufe aus. Der Standardwert ist **Keine**.

- **Keine:** Keine Verschlüsselung verwenden.

- **Automatisch:** Die stärkste vom Server unterstützte Verschlüsselungsstufe verwenden.

- **Maximum** (128-Bit): Immer 128-Bit-Verschlüsselung verwenden.

- **Gesamten Datenverkehr senden:** Wählen Sie, ob der gesamte Datenverkehr über das VPN gesendet werden soll. Der Standardwert ist **Aus**.

IPsec-Protokoll für macOS konfigurieren

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Gemeinsamer Schlüssel** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Der Standardwert ist **Gemeinsamer Schlüssel**.

- Wenn Sie die Authentifizierung mit **Gemeinsamer Schlüssel** aktivieren, konfigurieren Sie diese Einstellungen:

- **Gruppenname:** Geben Sie einen optionalen Gruppennamen ein.

- **Gemeinsamer Schlüssel:** Geben Sie einen optionalen gemeinsamen Schlüssel ein.

- **Hybride Authentifizierung verwenden:** Wählen Sie, ob die hybride Authentifizierung verwendet werden soll. Bei der hybriden Authentifizierung authentifiziert sich der Server zuerst beim Client, und dann authentifiziert sich der Client beim Server. Der Standardwert ist **Aus**.

- **Zur Passworteingabe auffordern:** Wählen Sie, ob Benutzer zur Eingabe ihres Passworts aufgefordert werden sollen, wenn sie sich mit dem Netzwerk verbinden. Der Standardwert ist **Aus**.

- Wenn Sie die Authentifizierung mit **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Der Standardwert ist **Keine**.

- **Zur PIN-Eingabe beim Verbinden auffordern:** Wählen Sie, ob Benutzer zur Eingabe ihrer PIN aufgefordert werden sollen, wenn sie sich mit dem Netzwerk verbinden. Der Standardwert ist **Aus**.

- **VPN bei Bedarf aktivieren:** Wählen Sie, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer sich mit dem Netzwerk verbinden. Der Standardwert ist **Aus**. Informationen zum Konfigurieren der Einstellungen, wenn **VPN bei Bedarf aktivieren** auf **Ein** steht, finden Sie unter [Optionen für VPN bei Bedarf konfigurieren](#configure-enable-vpn-on-demand-options).

Cisco AnyConnect-Protokoll für macOS konfigurieren

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Gruppe:** Geben Sie einen optionalen Gruppennamen ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Passwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Der Standardwert ist **Passwort**.

- Wenn Sie **Passwort** aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld **Authentifizierungspasswort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Der Standardwert ist **Keine**.

- **Zur PIN-Eingabe beim Verbinden auffordern:** Wählen Sie, ob Benutzer zur Eingabe ihrer PIN aufgefordert werden sollen, wenn sie sich mit dem Netzwerk verbinden. Der Standardwert ist **Aus**.

- **VPN bei Bedarf aktivieren:** Wählen Sie, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer sich mit dem Netzwerk verbinden. Der Standardwert ist **Aus**. Informationen zum Konfigurieren der Einstellungen, wenn **VPN bei Bedarf aktivieren** auf **Ein** steht, finden Sie unter [Optionen für VPN bei Bedarf konfigurieren](#configure-enable-vpn-on-demand-options).

- **Per-App-VPN aktivieren:** Wählen Sie, ob Per-App-VPN aktiviert werden soll. Der Standardwert ist **Aus**. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- **On-Demand-App-Übereinstimmung aktiviert:** Wählen Sie, ob eine Per-App-VPN-Verbindung automatisch ausgelöst wird, wenn Apps, die mit dem Per-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation starten. Der Standardwert ist **Aus**.

- **Safari-Domänen:** Für jede Safari-Domäne, die eine Per-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, klicken Sie auf **Hinzufügen** und gehen Sie wie folgt vor:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

Juniper SSL-Protokoll für macOS konfigurieren

-

Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

-

Realm: Geben Sie einen optionalen Realm-Namen ein.

- Rolle: Geben Sie einen optionalen Rollennamen ein.

- Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Passwort oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist Passwort.

- Wenn Sie Passwort aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld Authentifizierungspasswort ein.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist Keine.

- PIN-Abfrage bei Verbindung: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer eine Verbindung zum Netzwerk herstellen. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf konfigurieren.

-

Pro-App-VPN aktivieren: Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option aktivieren, konfigurieren Sie die folgenden Einstellungen:

- App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob eine Pro-App-VPN-Verbindung automatisch ausgelöst wird, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, eine Netzwerkkommunikation initiieren. Die Standardeinstellung ist Aus.

- Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie die folgenden Schritte aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

F5 SSL-Protokoll für macOS konfigurieren

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Passwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist **Passwort**.

- Wenn Sie **Passwort** aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld **Authentifizierungspasswort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist **Keine**.

- **PIN-Abfrage bei Verbindung:** Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist **Aus**.

- **VPN bei Bedarf aktivieren:** Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer eine Verbindung zum Netzwerk herstellen. Die Standardeinstellung ist **Aus**. Informationen zum Konfigurieren der Einstellungen, wenn **VPN bei Bedarf aktivieren** auf **Ein** steht, finden Sie unter [Einstellungen für VPN bei Bedarf konfigurieren](#configure-enable-vpn-on-demand-options).

- **Pro-App-VPN aktivieren:** Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist **Aus**. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- **App-Übereinstimmung bei Bedarf aktiviert:** Wählen Sie aus, ob eine Pro-App-VPN-Verbindung automatisch ausgelöst wird, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, eine Netzwerkkommunikation initiieren. Die Standardeinstellung ist **Aus**.

- **Safari-Domänen:** Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

SonicWALL Mobile Connect-Protokoll für macOS konfigurieren

-

Servername oder IP-Adresse: Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

-

Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

- Anmeldegruppe oder Domäne: Geben Sie eine optionale Anmeldegruppe oder Domäne ein.

- Authentifizierungstyp für die Verbindung: Wählen Sie in der Liste entweder Passwort oder Zertifikat als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist Passwort.

- Wenn Sie Passwort aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld Authentifizierungspasswort ein.

- Wenn Sie Zertifikat aktivieren, konfigurieren Sie diese Einstellungen:

- Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist Keine.

- PIN-Abfrage bei Verbindung: Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist Aus.

- VPN bei Bedarf aktivieren: Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer eine Verbindung zum Netzwerk herstellen. Die Standardeinstellung ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf konfigurieren.

- Pro-App-VPN aktivieren: Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist Aus. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

-

App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob eine Pro-App-VPN-Verbindung automatisch ausgelöst wird, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, eine Netzwerkkommunikation initiieren. Die Standardeinstellung ist Aus.

- Safari-Domänen: Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf Hinzufügen und führen Sie die folgenden Schritte aus:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

Benutzerkonto: Geben Sie ein optionales Benutzerkonto ein.

Ariba VIA-Protokoll für macOS konfigurieren

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Passwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist **Passwort**.

- Wenn Sie **Passwort** aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld **Authentifizierungspasswort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

- **Identitätsnachweis:** Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Die Standardeinstellung ist **Keine**.

- **PIN-Abfrage bei Verbindung:** Wählen Sie aus, ob Benutzer bei der Verbindung mit dem Netzwerk zur Eingabe ihrer PIN aufgefordert werden sollen. Die Standardeinstellung ist **Aus**.

- **VPN bei Bedarf aktivieren:** Wählen Sie aus, ob eine VPN-Verbindung ausgelöst werden soll, wenn Benutzer eine Verbindung zum Netzwerk herstellen. Die Standardeinstellung ist **Aus**. Informationen zum Konfigurieren der Einstellungen, wenn **VPN bei Bedarf aktivieren** auf **Ein** steht, finden Sie unter [Einstellungen für VPN bei Bedarf konfigurieren](#configure-enable-vpn-on-demand-options).

- **Pro-App-VPN aktivieren:** Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Die Standardeinstellung ist **Aus**. Wenn Sie diese Option aktivieren, konfigurieren Sie diese Einstellungen:

- **App-Übereinstimmung bei Bedarf aktiviert:** Wählen Sie aus, ob eine Pro-App-VPN-Verbindung automatisch ausgelöst wird, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, eine Netzwerkkommunikation initiieren. Die Standardeinstellung ist **Aus**.

- **Safari-Domänen:** Klicken Sie für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

- ### Benutzerdefiniertes SSL-Protokoll für macOS konfigurieren

- **Benutzerdefinierte SSL-Kennung (Reverse-DNS-Format):** Geben Sie die SSL-Kennung im Reverse-DNS-Format ein. Dieses Feld ist erforderlich.

- **Servername oder IP-Adresse:** Geben Sie den Servernamen oder die IP-Adresse für den VPN-Server ein. Dieses Feld ist erforderlich.

- **Benutzerkonto:** Geben Sie ein optionales Benutzerkonto ein.

- **Authentifizierungstyp für die Verbindung:** Wählen Sie in der Liste entweder **Passwort** oder **Zertifikat** als Authentifizierungstyp für diese Verbindung aus. Die Standardeinstellung ist **Passwort**.

- Wenn Sie **Passwort** aktivieren, geben Sie ein optionales Authentifizierungspasswort in das Feld **Authentifizierungspasswort** ein.

- Wenn Sie **Zertifikat** aktivieren, konfigurieren Sie diese Einstellungen:

-

Identitätsnachweis: Wählen Sie in der Liste den zu verwendenden Identitätsnachweis aus. Der Standardwert ist Keine. - PIN-Abfrage bei Verbindung: Wählen Sie aus, ob Benutzer zur Eingabe ihrer PIN aufgefordert werden sollen, wenn sie sich mit dem Netzwerk verbinden. Der Standardwert ist Aus. - VPN bei Bedarf aktivieren: Wählen Sie aus, ob das Auslösen einer VPN-Verbindung aktiviert werden soll, wenn Benutzer sich mit dem Netzwerk verbinden. Der Standardwert ist Aus. Informationen zum Konfigurieren der Einstellungen, wenn VPN bei Bedarf aktivieren auf Ein steht, finden Sie unter Einstellungen für VPN bei Bedarf konfigurieren. - Pro-App-VPN: Wählen Sie aus, ob Pro-App-VPN aktiviert werden soll. Der Standardwert ist Aus. Wenn Sie diese Option aktivieren, konfigurieren Sie die folgenden Einstellungen: - App-Übereinstimmung bei Bedarf aktiviert: Wählen Sie aus, ob Pro-App-VPN-Verbindungen automatisch ausgelöst werden sollen, wenn Apps, die mit dem Pro-App-VPN-Dienst verknüpft sind, die Netzwerkkommunikation initiieren. - Safari-Domänen: Für jede Safari-Domäne, die eine Pro-App-VPN-Verbindung auslösen kann und die Sie einschließen möchten, klicken Sie auf Hinzufügen und gehen Sie wie folgt vor: - Domäne: Geben Sie die hinzuzufügende Domäne ein. - Klicken Sie auf Speichern, um die Domäne zu speichern, oder klicken Sie auf Abbrechen, um die Domäne nicht zu speichern.

- **Benutzerdefiniertes XML:** Für jeden benutzerdefinierten XML-Parameter, den Sie hinzufügen möchten, klicken Sie auf **Hinzufügen** und gehen Sie wie folgt vor: - **Parametername:** Geben Sie den Namen des hinzuzufügenden Parameters ein. - **Wert:** Geben Sie den Wert ein, der mit **Parametername** verknüpft ist. - Klicken Sie auf **Speichern**, um den Parameter zu speichern, oder klicken Sie auf **Abbrechen**, um den Parameter nicht zu speichern.

VPN-On-Demand-Optionen konfigurieren

- **On-Demand-Domäne:** Klicken Sie für jede Domäne und die zugehörige Aktion, die ausgeführt werden soll, wenn Benutzer eine Verbindung zu ihr herstellen, die Sie hinzufügen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- **Aktion:** Wählen Sie in der Liste eine der möglichen Aktionen aus:

- **Immer herstellen:** Die Domäne löst immer eine VPN-Verbindung aus.

- **Nie herstellen:** Die Domäne löst nie eine VPN-Verbindung aus.

- **Bei Bedarf herstellen:** Die Domäne löst einen VPN-Verbindungsversuch aus, wenn die Domänennamenauflösung fehlschlägt. Ein Fehler tritt auf, wenn der DNS-Server die Domäne nicht auflösen kann, auf einen anderen Server umleitet oder eine Zeitüberschreitung auftritt.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

- **On-Demand-Regeln**

- **Aktion:** Wählen Sie in der Liste die auszuführende Aktion aus. Der Standardwert ist **EvaluateConnection**. Mögliche Aktionen sind:

- **Zulassen:** Ermöglicht VPN On-Demand, eine Verbindung herzustellen, wenn es ausgelöst wird.

- **Verbinden:** Leitet bedingungslos eine VPN-Verbindung ein.

- **Trennen:** Entfernt die VPN-Verbindung und stellt keine On-Demand-Verbindung wieder her, solange die Regel übereinstimmt.

- **EvaluateConnection:** Bewertet das Array **ActionParameters** für jede Verbindung.

- **Ignorieren:** Belässt eine bestehende VPN-Verbindung aktiv, stellt aber keine On-Demand-Verbindung wieder her, solange die Regel übereinstimmt.

- **DNSDomainMatch:** Klicken Sie für die Domänen, mit denen die Suchdomänenliste eines Geräts übereinstimmen kann, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **DNS-Domäne:** Geben Sie den Domänennamen ein. Sie können das Platzhalterpräfix „\*“ verwenden, um mehrere Domänen abzugleichen. Zum Beispiel stimmt \*.example.com mit mydomain.example.com, yourdomain.example.com und herdomain.example.com überein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

- **DNSServerAddressMatch:** Klicken Sie für jede IP-Adresse, mit der einer der angegebenen DNS-Server des Netzwerks übereinstimmen kann, die Sie hinzufügen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **DNS-Serveradresse:** Geben Sie die DNS-Serveradresse ein, die Sie hinzufügen möchten. Sie können das Platzhalter-Suffix „\*“ verwenden, um DNS-Server abzugleichen. Zum Beispiel stimmt 17.\* mit jedem DNS-Server im Subnetz der Klasse A überein.

- Klicken Sie auf **Speichern**, um die DNS-Serveradresse zu speichern, oder auf **Abbrechen**, um die DNS-Serveradresse nicht zu speichern.

- **InterfaceTypeMatch:** Klicken Sie in der Liste auf den Typ der verwendeten primären Netzwerkschnittstellenhardware. Der Standardwert ist **Unspecified**. Mögliche Werte sind:

- **Unspecified:** Stimmt mit jeder Netzwerkschnittstellenhardware überein. Diese Option ist die Standardeinstellung.

- **Ethernet:** Stimmt nur mit Ethernet-Netzwerkschnittstellenhardware überein.

- **WiFi:** Stimmt nur mit Wi-Fi-Netzwerkschnittstellenhardware überein.

- **Cellular:** Stimmt nur mit Mobilfunk-Netzwerkschnittstellenhardware überein.

- **SSIDMatch:** Klicken Sie für jede SSID, die mit dem aktuellen Netzwerk übereinstimmen soll, das Sie hinzufügen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus.

- **SSID:** Geben Sie die hinzuzufügende SSID ein. Wenn das Netzwerk kein Wi-Fi-Netzwerk ist oder die SSID nicht angezeigt wird, schlägt die Übereinstimmung fehl. Lassen Sie diese Liste leer, um mit jeder SSID übereinzustimmen.

- Klicken Sie auf **Speichern**, um die SSID zu speichern, oder auf **Abbrechen**, um die SSID nicht zu speichern.

- **URLStringProbe:** Geben Sie eine abzurufende URL ein. Wenn diese URL erfolgreich und ohne Umleitung abgerufen wird, stimmt diese Regel überein.

- **ActionParameters : Domänen:** Klicken Sie für jede Domäne, die EvaluateConnection überprüft und die Sie hinzufügen möchten, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **Domäne:** Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf **Speichern**, um die Domäne zu speichern, oder auf **Abbrechen**, um die Domäne nicht zu speichern.

- **ActionParameters : DomainAction:** Wählen Sie in der Liste das **VPN-Verhalten** für die angegebenen **ActionParameters : Domänen** aus. Der Standardwert ist **ConnectIfNeeded**. Mögliche Aktionen sind:

- **ConnectIfNeeded:** Die Domäne löst einen VPN-Verbindungsversuch aus, wenn die Domänennamenauflösung fehlschlägt. Ein Fehler tritt auf, wenn der DNS-Server die Domäne nicht auflösen kann, auf einen anderen Server umleitet oder eine Zeitüberschreitung auftritt.

- **NeverConnect:** Die Domäne löst nie eine VPN-Verbindung aus.

- **ActionParameters: Erforderliche DNS-Server:** Klicken Sie für jeden DNS-Server, der zur Auflösung der angegebenen Domänen verwendet werden soll, auf **Hinzufügen** und führen Sie die folgenden Schritte aus:

- **DNS-Server:** Nur gültig, wenn **ActionParameters** : **DomainAction** = **ConnectIfNeeded**. Geben Sie die hinzuzufügende DNS-Server-IP-Adresse ein. Dieser Server kann sich außerhalb der aktuellen Netzwerkkonfiguration des Geräts befinden. Wenn der DNS-Server nicht erreichbar ist, wird als Reaktion eine VPN-Verbindung hergestellt. Dieser DNS-Server muss entweder ein interner DNS-Server oder ein vertrauenswürdiger externer DNS-Server sein.

- Klicken Sie auf **Speichern**, um den DNS-Server zu speichern, oder auf **Abbrechen**, um den DNS-Server nicht zu speichern.

- **ActionParameters : RequiredURLStringProbe:** Geben Sie optional eine HTTP- oder HTTPS-URL (bevorzugt) ein, die mittels einer GET-Anfrage abgefragt werden soll. Wenn der Hostname der URL nicht aufgelöst werden kann, der Server nicht erreichbar ist oder der Server nicht antwortet, wird eine VPN-Verbindung hergestellt. Nur gültig, wenn **ActionParameters** : **DomainAction** = **ConnectIfNeeded**.

- **OnDemandRules : XML-Inhalt:** Geben Sie die XML-Regeln für die On-Demand-Konfiguration ein oder kopieren Sie sie.

- Klicken Sie auf **Wörterbuch prüfen**, um den XML-Code zu validieren. **Gültiges XML** wird unter dem Textfeld **XML-Inhalt** angezeigt, wenn das XML gültig ist. Wenn es nicht gültig ist, beschreibt eine Fehlermeldung den Fehler.

-

Proxy

-

Proxy-Konfiguration: Wählen Sie in der Liste aus, wie die VPN-Verbindung über einen Proxy-Server geleitet wird. Der Standardwert ist Keine.

- Wenn Sie Manuell aktivieren, konfigurieren Sie diese Einstellungen:

- Hostname oder IP-Adresse für den Proxy-Server: Geben Sie den Hostnamen oder die IP-Adresse für den Proxy-Server ein. Dieses Feld ist erforderlich.

- Port für den Proxy-Server: Geben Sie die Portnummer des Proxy-Servers ein. Dieses Feld ist erforderlich.

- Benutzername: Geben Sie einen optionalen Benutzernamen für den Proxy-Server ein.

- Passwort: Geben Sie ein optionales Passwort für den Proxy-Server ein.

- Wenn Sie Automatisch konfigurieren, konfigurieren Sie diese Einstellung:

- Proxy-Server-URL: Geben Sie die URL für den Proxy-Server ein. Dieses Feld ist erforderlich.

- Richtlinieneinstellungen

- Richtlinie entfernen: Wählen Sie eine Methode zur Planung der Richtlinienentfernung. Verfügbare Optionen sind Datum auswählen und Dauer bis zur Entfernung (in Stunden)

- Datum auswählen: Klicken Sie auf den Kalender, um das spezifische Datum für die Entfernung auszuwählen.

- Dauer bis zur Entfernung (in Stunden): Geben Sie eine Zahl in Stunden ein, bis die Richtlinie entfernt wird.

- Benutzer darf Richtlinie entfernen: Sie können auswählen, wann Benutzer die Richtlinie von ihrem Gerät entfernen können. Wählen Sie Immer, Passcode erforderlich oder Nie aus dem Menü. Wenn Sie Passcode erforderlich auswählen, geben Sie einen Passcode in das Feld Entfernungs-Passcode ein.

- Wenn Sie Manuell aktivieren, konfigurieren Sie diese Einstellungen:

- Profilbereich: Wählen Sie, ob diese Richtlinie für einen Benutzer oder ein gesamtes System gilt. Der Standardwert ist Benutzer. Diese Option ist nur unter macOS 10.7 und höher verfügbar.

-

Proxy-Konfiguration: Wählen Sie in der Liste aus, wie die VPN-Verbindung über einen Proxy-Server geleitet wird. Der Standardwert ist Keine.

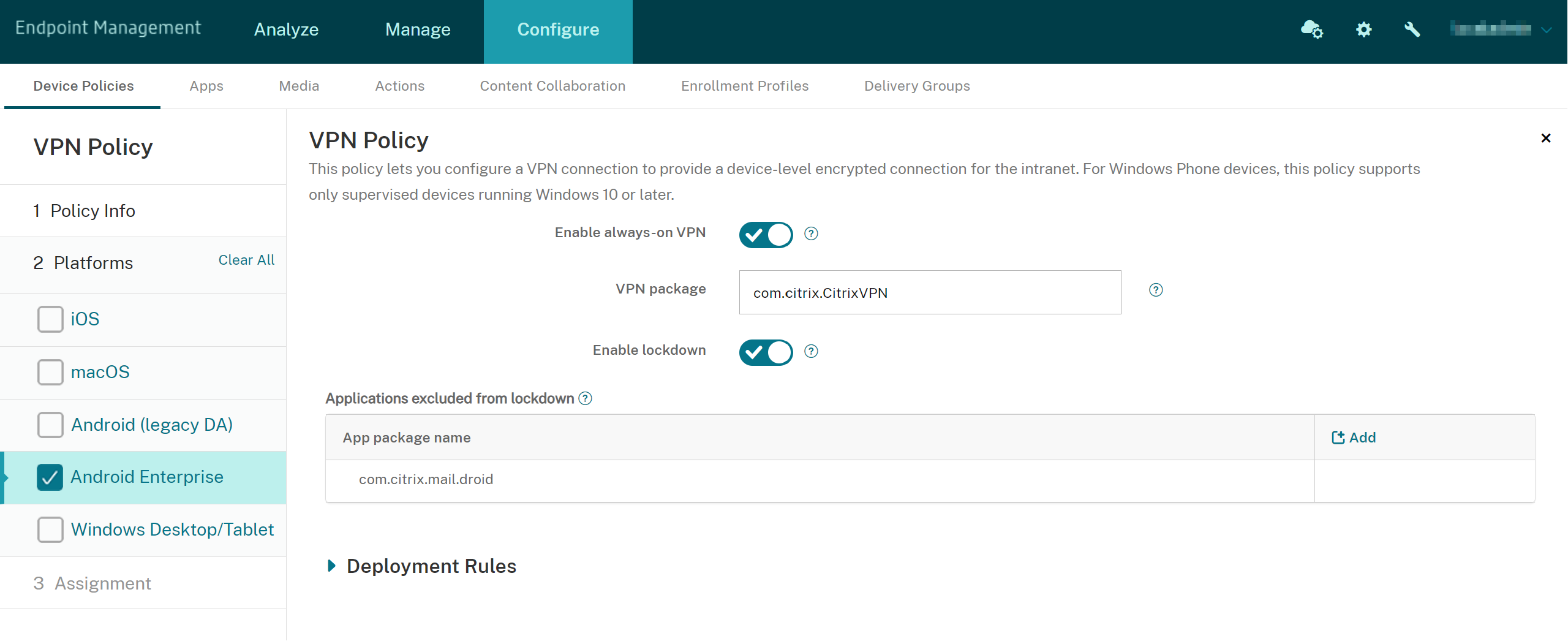

Android (Legacy DA)-Einstellungen

-

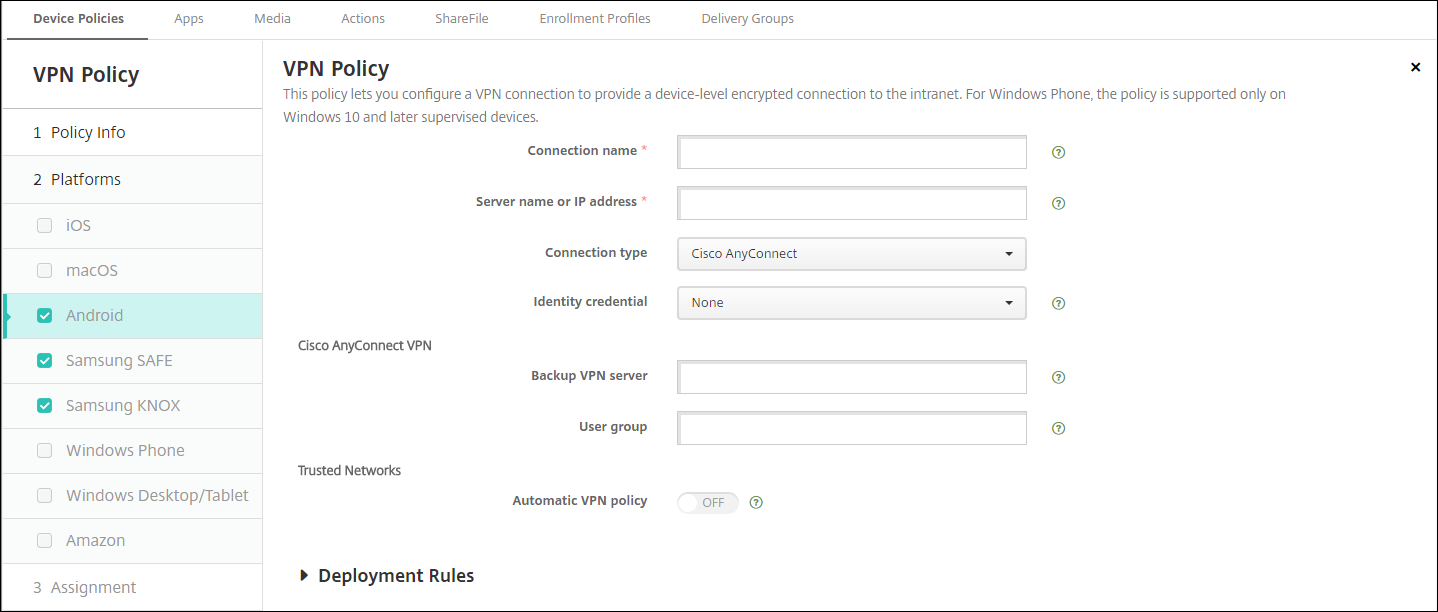

Cisco AnyConnect VPN-Protokoll für Android konfigurieren

- **Verbindungsname:** Geben Sie einen Namen für die Cisco AnyConnect VPN-Verbindung ein. Dieses Feld ist erforderlich.

- **Servername oder IP-Adresse:** Geben Sie den Namen oder die IP-Adresse des VPN-Servers ein. Dieses Feld ist erforderlich.

- **Identitätsnachweis:** Wählen Sie in der Liste einen Identitätsnachweis aus.

- **Backup-VPN-Server:** Geben Sie die Informationen zum Backup-VPN-Server ein.

- **Benutzergruppe:** Geben Sie die Informationen zur Benutzergruppe ein.

-

Vertrauenswürdige Netzwerke

-

Automatische VPN-Richtlinie: Aktivieren oder deaktivieren Sie diese Option, um festzulegen, wie das VPN auf vertrauenswürdige und nicht vertrauenswürdige Netzwerke reagiert. Wenn aktiviert, konfigurieren Sie diese Einstellungen:

- Richtlinie für vertrauenswürdige Netzwerke: Wählen Sie in der Liste die gewünschte Richtlinie aus. Der Standardwert ist Trennen. Mögliche Optionen sind:

-

Trennen: Der Client beendet die VPN-Verbindung im vertrauenswürdigen Netzwerk. Diese Einstellung ist die Standardeinstellung.

- Verbinden: Der Client startet eine VPN-Verbindung im vertrauenswürdigen Netzwerk.

- Nichts tun: Der Client unternimmt keine Aktion.

- Anhalten: Wenn ein Benutzer eine VPN-Sitzung außerhalb des vertrauenswürdigen Netzwerks aufbaut und dann ein als vertrauenswürdig konfiguriertes Netzwerk betritt, wird die VPN-Sitzung angehalten. Wenn der Benutzer das vertrauenswürdige Netzwerk wieder verlässt, wird die Sitzung fortgesetzt. Diese Einstellung macht es überflüssig, nach dem Verlassen eines vertrauenswürdigen Netzwerks eine neue VPN-Sitzung aufzubauen.

-

Richtlinie für nicht vertrauenswürdige Netzwerke: Wählen Sie in der Liste die gewünschte Richtlinie aus. Die Standardeinstellung ist Verbinden. Mögliche Optionen sind:

- Verbinden: Der Client startet eine VPN-Verbindung im nicht vertrauenswürdigen Netzwerk.

- Nichts tun: Der Client startet eine VPN-Verbindung im nicht vertrauenswürdigen Netzwerk. Diese Option deaktiviert das Always-On-VPN.

-

Richtlinie für nicht vertrauenswürdige Netzwerke: Wählen Sie in der Liste die gewünschte Richtlinie aus. Die Standardeinstellung ist Verbinden. Mögliche Optionen sind:

-

Vertrauenswürdige Domänen: Klicken Sie für jedes Domänensuffix, das die Netzwerkschnittstelle hat, wenn sich der Client im vertrauenswürdigen Netzwerk befindet, auf Hinzufügen, um Folgendes zu tun:

- Domäne: Geben Sie die hinzuzufügende Domäne ein.

- Klicken Sie auf Speichern, um die Domäne zu speichern, oder auf Abbrechen, um die Domäne nicht zu speichern.

-

Vertrauenswürdige Server: Klicken Sie für jede Serveradresse, die eine Netzwerkschnittstelle hat, wenn sich der Client im vertrauenswürdigen Netzwerk befindet, auf Hinzufügen und tun Sie Folgendes:

- Server: Geben Sie den hinzuzufügenden Server ein.

- Klicken Sie auf Speichern, um den Server zu speichern, oder auf Abbrechen, um den Server nicht zu speichern.

-

Automatische VPN-Richtlinie: Aktivieren oder deaktivieren Sie diese Option, um festzulegen, wie das VPN auf vertrauenswürdige und nicht vertrauenswürdige Netzwerke reagiert. Wenn aktiviert, konfigurieren Sie diese Einstellungen:

Konfigurieren des Citrix SSO-Protokolls für Android

-

Verbindungsname: Geben Sie einen Namen für die VPN-Verbindung ein. Dieses Feld ist erforderlich.

-

Servername oder IP-Adresse: Geben Sie den FQDN oder die IP-Adresse des NetScaler Gateways ein.

-

Authentifizierungstyp für die Verbindung: Wählen Sie einen Authentifizierungstyp aus und füllen Sie die Felder aus, die für diesen Typ angezeigt werden:

-

Benutzername und Kennwort: Geben Sie Ihre VPN-Anmeldeinformationen für die Authentifizierungstypen Kennwort oder Kennwort und Zertifikat ein. Optional. Wenn Sie die VPN-Anmeldeinformationen nicht angeben, fordert die Citrix VPN-App zur Eingabe eines Benutzernamens und Kennworts auf.

-

Identitätsnachweis: Wird für die Authentifizierungstypen Zertifikat oder Kennwort und Zertifikat angezeigt. Wählen Sie in der Liste einen Identitätsnachweis aus.

-

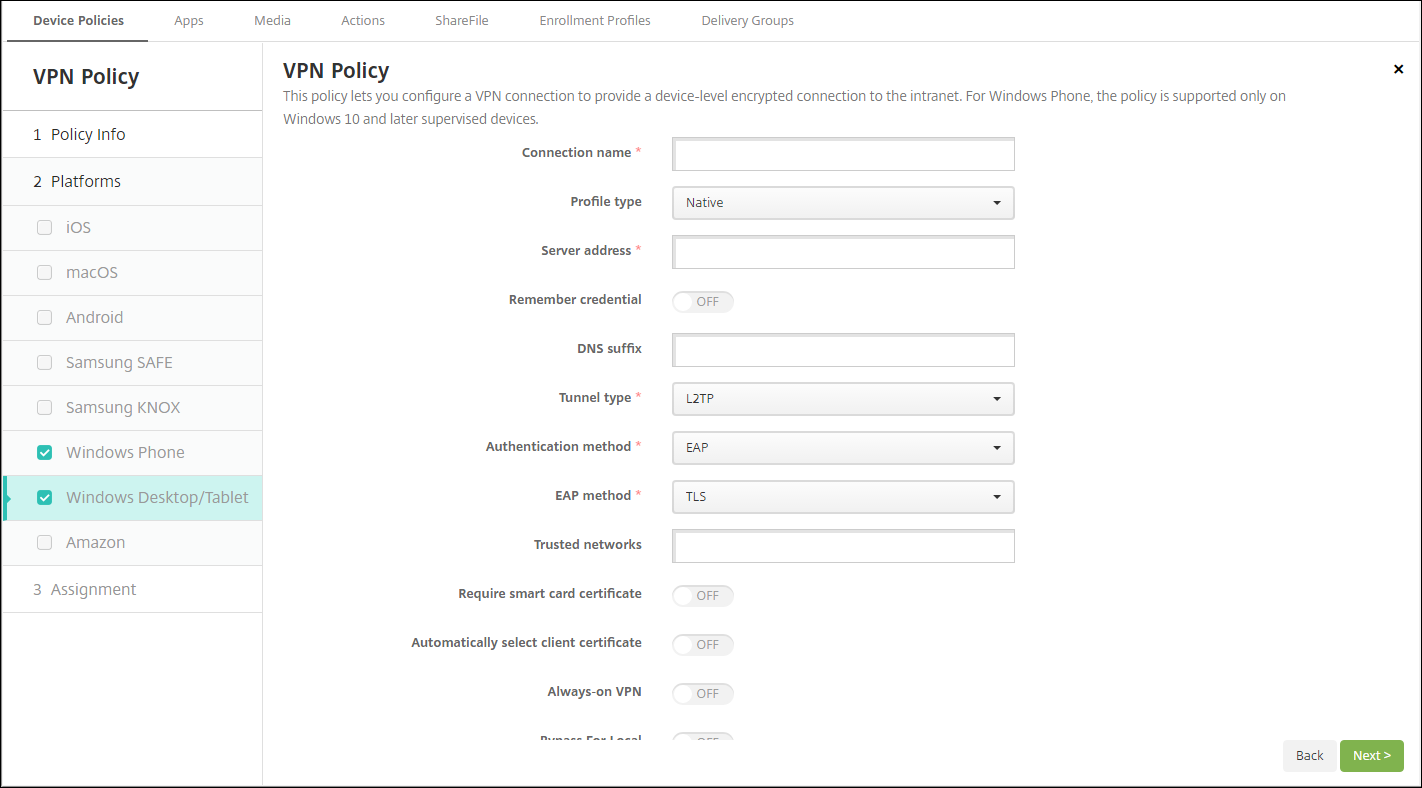

-