Geräte für die Registrierung vorbereiten und Ressourcen bereitstellen

Wichtig:

Bevor Sie fortfahren, stellen Sie sicher, dass Sie alle Aufgaben abgeschlossen haben, die unter Onboarding und Ressourceneinrichtung beschrieben sind.

Informieren Sie Ihre Benutzer über bevorstehende Änderungen. Siehe Willkommen bei Ihrem Citrix User Adoption Kit.

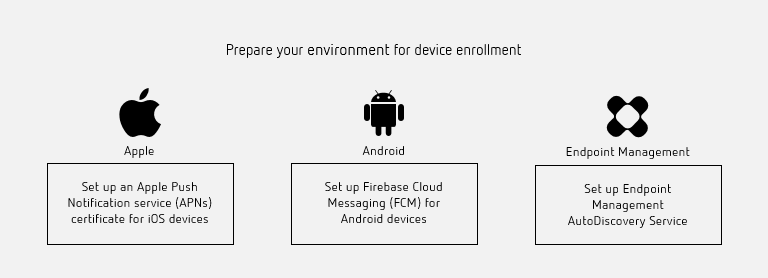

Citrix Endpoint Management unterstützt verschiedene Registrierungsoptionen. Dieser Artikel behandelt die grundlegende Einrichtung, die erforderlich ist, um die Registrierung aller unterstützten Geräte zu ermöglichen. Das folgende Diagramm fasst die grundlegende Einrichtung zusammen.

Eine Liste der unterstützten Geräte finden Sie unter Unterstützte Gerätebetriebssysteme.

-

Einrichten eines Apple Push Notification Service (APNs)-Zertifikats für iOS-Geräte

Wichtig:

Die Unterstützung von Apple für das ältere binäre APNs-Protokoll endet am 31. März 2021. Apple empfiehlt stattdessen die Verwendung der HTTP/2-basierten APNs-Anbieter-API. Ab Version 20.1.0 unterstützt Citrix Endpoint Management die HTTP/2-basierte API. Weitere Informationen finden Sie in der Nachrichtenaktualisierung “Apple Push Notification Service Update” unter https://developer.apple.com/. Hilfe zur Überprüfung der Konnektivität zu APNs finden Sie unter Konnektivitätsprüfungen.

-

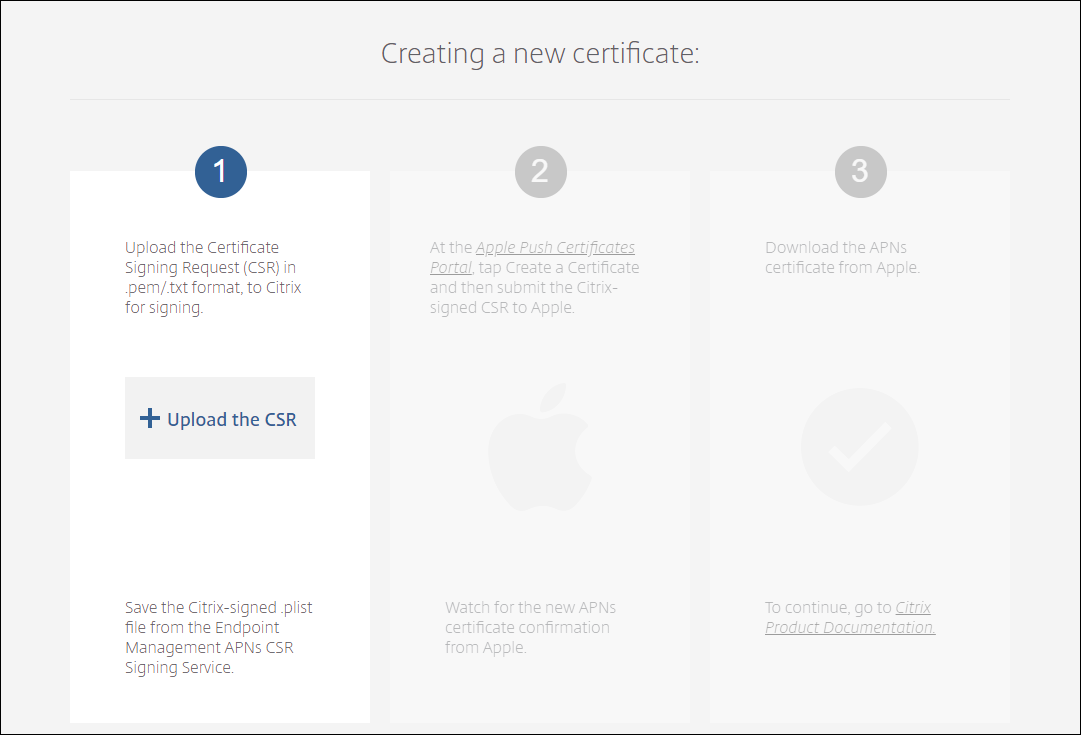

Citrix Endpoint Management benötigt ein Apple Push Notification Service (APNs)-Zertifikat von Apple, um iOS-Geräte zu registrieren und zu verwalten. Citrix Endpoint Management benötigt auch ein APNs-Zertifikat für Push-Benachrichtigungen von Citrix Secure Mail für iOS.

-

Um ein Zertifikat von Apple zu erhalten, sind eine Apple-ID und ein Entwicklerkonto erforderlich. Details finden Sie auf der Website des Apple Developer Program.

-

Informationen zum Abrufen eines APNs-Zertifikats und zum Importieren in Citrix Endpoint Management finden Sie unter APNs-Zertifikate.

-

-

Weitere Informationen zu Citrix Endpoint Management und APNs finden Sie unter Push-Benachrichtigungen für Citrix Secure Mail für iOS.

Einrichten von Firebase Cloud Messaging (FCM) für Android-Geräte

- Firebase Cloud Messaging (FCM) steuert, wie und wann Android-Geräte eine Verbindung zum Citrix Endpoint Management-Dienst herstellen. Jede Sicherheitsaktion oder jeder Bereitstellungsbefehl löst eine Push-Benachrichtigung aus. Die Benachrichtigung fordert Benutzer auf, die Verbindung zu Citrix Endpoint Management wiederherzustellen.

-

Die FCM-Einrichtung erfordert die Konfiguration Ihres Google-Kontos. Informationen zum Erstellen von Google Play-Anmeldeinformationen finden Sie unter Informationen zum Entwicklerkonto verwalten. Sie verwenden Google Play auch, um Apps für die Bereitstellung im Android Enterprise-Arbeitsbereich auf einem Gerät hinzuzufügen, zu kaufen und zu genehmigen. Sie können Google Play verwenden, um Ihre privaten Android-Apps, öffentlichen Apps und Apps von Drittanbietern bereitzustellen.

- Informationen zum Einrichten von FCM finden Sie unter Firebase Cloud Messaging.

Einrichten des Citrix Endpoint Management AutoDiscovery-Dienstes

Der AutoDiscovery-Dienst vereinfacht den Registrierungsprozess für Benutzer durch E-Mail-basierte URL-Erkennung. Der AutoDiscovery-Dienst bietet auch Funktionen wie Registrierungsüberprüfung, Zertifikat-Pinning und andere Vorteile für Citrix Workspace-Kunden. Der in Citrix Cloud gehostete Dienst ist ein wichtiger Bestandteil vieler Citrix Endpoint Management-Bereitstellungen.

Mit dem AutoDiscovery-Dienst können Benutzer:

- Ihre Unternehmensnetzwerkanmeldeinformationen verwenden, um ihre Geräte zu registrieren.

- Keine Details zur Citrix Endpoint Management-Serveradresse eingeben müssen.

- Ihren Benutzernamen im UPN-Format eingeben. Zum Beispiel:

user@mycompany.com.

Wir empfehlen die Verwendung des AutoDiscovery-Dienstes für Umgebungen mit hoher Sicherheit. Der AutoDiscovery-Dienst unterstützt Public-Key-Zertifikat-Pinning, das Man-in-the-Middle-Angriffe verhindert. Zertifikat-Pinning stellt sicher, dass das von Ihrem Unternehmen signierte Zertifikat verwendet wird, wenn Citrix-Clients mit Citrix Endpoint Management kommunizieren. Um Zertifikat-Pinnings für Ihre Citrix Endpoint Management-Sites zu konfigurieren, wenden Sie sich an den Citrix Support. Informationen zum Zertifikat-Pinning finden Sie unter Zertifikat-Pinning.

Um auf den AutoDiscovery-Dienst zuzugreifen, navigieren Sie zu https://adsui.cloud.com (kommerziell).

Voraussetzungen

- Der neue AutoDiscovery-Dienst in Citrix Cloud erfordert die neueste Version von Citrix Secure Hub:

- Für iOS: Citrix Secure Hub Version 21.6.0 oder höher

-

Für Android: Citrix Secure Hub Version 21.8.5 oder höher

- Geräte, die mit älteren Versionen von Citrix Secure Hub ausgeführt werden, können Dienstunterbrechungen erfahren.

- Um auf den neuen AutoDiscovery-Dienst zuzugreifen, müssen Sie über ein Citrix Cloud-Administratorkonto mit vollem Zugriff verfügen. Der AutoDiscovery-Dienst unterstützt keine Administratorkonten mit benutzerdefiniertem Zugriff. Wenn Sie kein Konto haben, siehe Registrierung für Citrix Cloud.

Citrix hat alle vorhandenen AutoDiscovery-Datensätze ohne Dienstunterbrechung nach Citrix Cloud migriert. Die migrierten Datensätze werden nicht automatisch in der neuen Konsole angezeigt. Sie müssen Domänen im neuen AutoDiscovery-Dienst zurückfordern, um den Besitz nachzuweisen. Weitere Informationen finden Sie unter CTX312339.

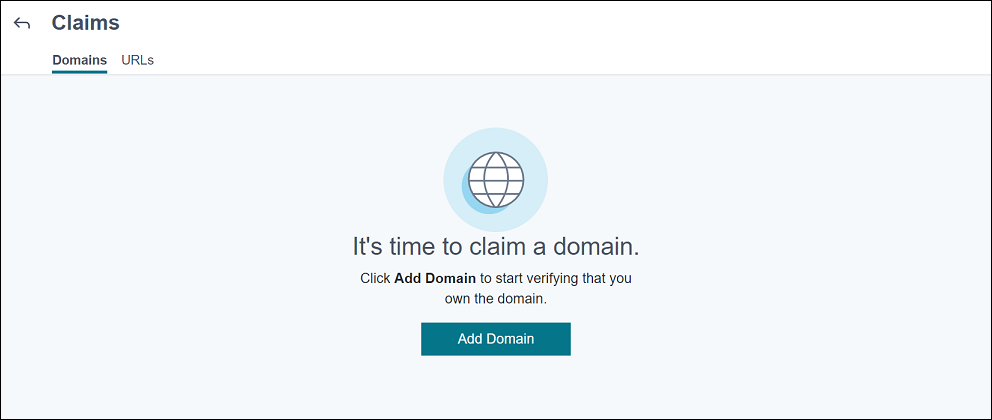

- Bevor Sie den AutoDiscovery-Dienst für Ihre Citrix Endpoint Management-Bereitstellungen verwenden, überprüfen und beanspruchen Sie Ihre Domäne. Sie können bis zu 10 Domänen beanspruchen. Die Beanspruchung verknüpft die verifizierte Domäne mit dem AutoDiscovery-Dienst. Um mehr als 10 Domänen zu beanspruchen, öffnen Sie ein SRE-Ticket oder wenden Sie sich an den technischen Support von Citrix.

- Verwenden Sie die Einstellung “MAM-Port” anstelle des NetScaler Gateway FQDN, um den MAM-Datenverkehr an Ihr Rechenzentrum zu leiten. Wenn Sie einen vollqualifizierten Domänennamen zusammen mit dem Port Ihres NetScaler Gateways eingeben, verwendet das Clientgerät die Konfiguration aus der Einstellung MAM-Port.

- Wenn ein Ad-Blocker das Öffnen der Website verhindert, stellen Sie sicher, dass Sie den Ad-Blocker für die gesamte Website deaktivieren.

Eine Domäne beanspruchen

-

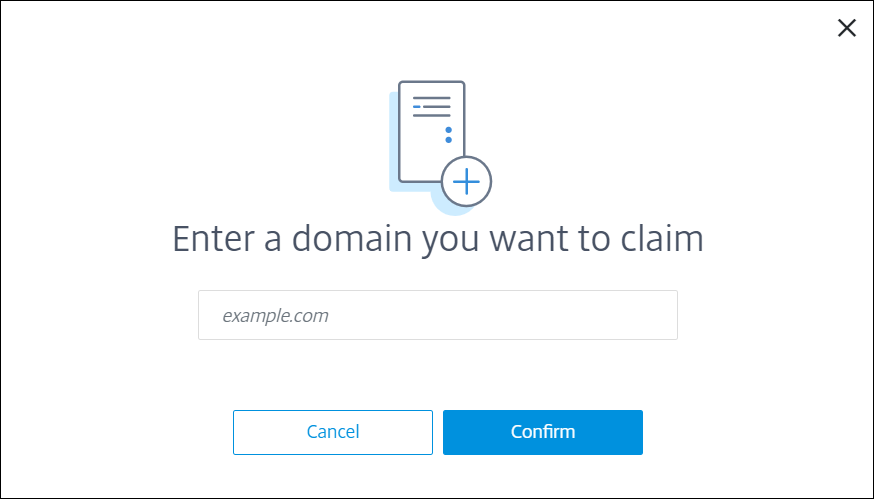

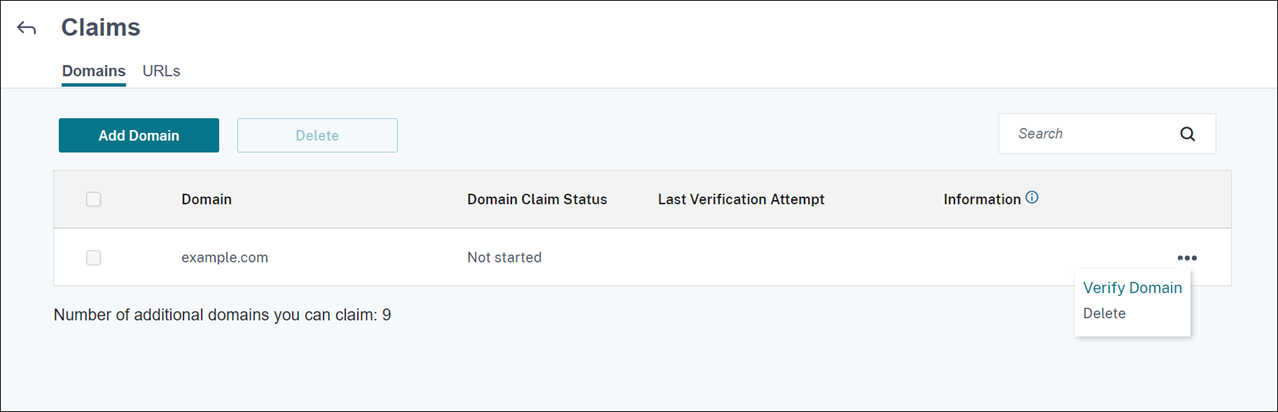

Klicken Sie auf der Registerkarte Ansprüche > Domänen auf Domäne hinzufügen.

-

- Geben Sie im angezeigten Dialogfeld den Domänennamen Ihrer Citrix Endpoint Management-Umgebung ein und klicken Sie dann auf Bestätigen. Ihre Domäne wird unter Ansprüche > Domänen angezeigt.

-

- Klicken Sie bei der hinzugefügten Domäne auf das Ellipsenmenü und wählen Sie Domäne überprüfen, um den Überprüfungsprozess zu starten. Die Seite Domäne überprüfen wird angezeigt.

-

-

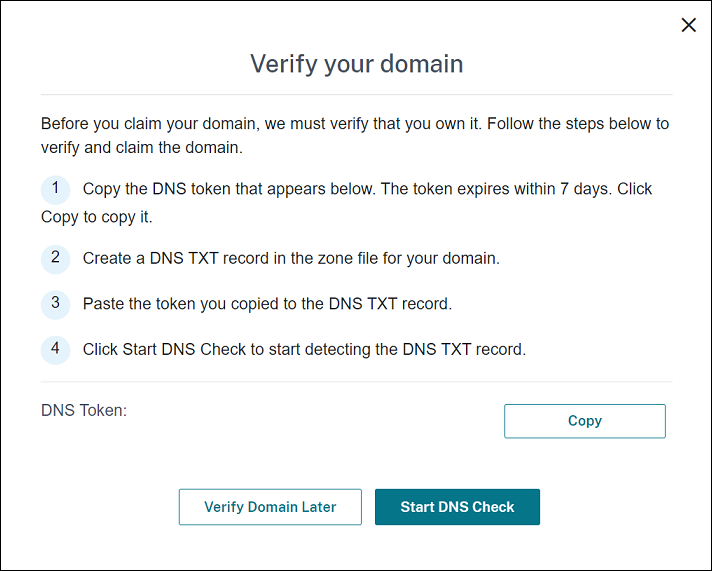

Befolgen Sie auf der Seite Domäne überprüfen die Anweisungen, um zu überprüfen, ob Sie der Eigentümer der Domäne sind.

-

-

- Klicken Sie auf Kopieren, um das DNS-Token in die Zwischenablage zu kopieren.

-

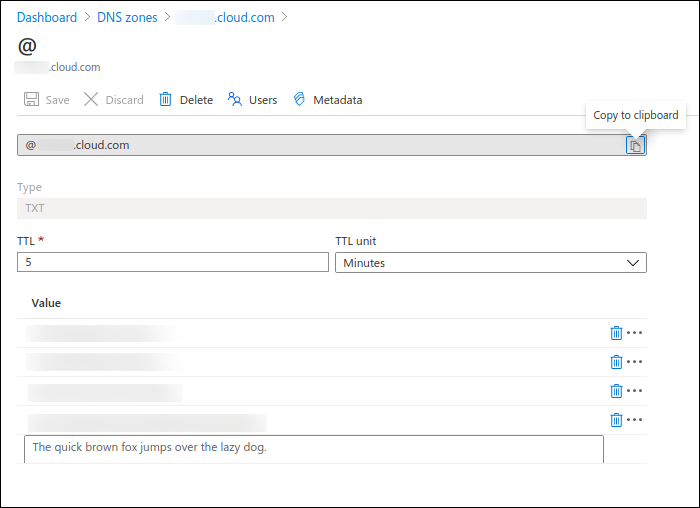

- Erstellen Sie einen DNS-TXT-Eintrag in der Zonendatei für Ihre Domäne. Gehen Sie dazu zum Portal Ihres Domain-Hosting-Anbieters und fügen Sie das kopierte DNS-Token hinzu.

-

Der folgende Screenshot zeigt ein Portal eines Domain-Hosting-Anbieters. Ihr Portal kann anders aussehen.

-

- Klicken Sie in Citrix Cloud auf der Seite Domäne überprüfen auf DNS-Prüfung starten, um Ihren DNS-TXT-Eintrag zu erkennen. Wenn Sie die Domäne später überprüfen möchten, klicken Sie auf Domäne später überprüfen.

Der Überprüfungsprozess dauert in der Regel etwa eine Stunde. Es kann jedoch bis zu zwei Tage dauern, bis eine Antwort zurückgegeben wird. Sie können sich während der Statusprüfung ab- und wieder anmelden.

Nach Abschluss der Konfiguration ändert sich der Status Ihrer Domäne von Ausstehend zu Verifiziert.

-

-

Nachdem Sie Ihre Domäne beansprucht haben, geben Sie Informationen zum AutoDiscovery-Dienst an. Klicken Sie auf das Ellipsenmenü der hinzugefügten Domäne und dann auf Citrix Endpoint Management-Informationen hinzufügen. Die Seite AutoDiscovery-Dienstinformationen wird angezeigt.

-

Geben Sie die folgenden Informationen ein und klicken Sie dann auf Speichern.

-

FQDN des Citrix Endpoint Management-Servers: Geben Sie den vollqualifizierten Domänennamen des Citrix Endpoint Management-Servers ein. Beispiel:

example.xm.cloud.com. Diese Einstellung wird für die MDM- und MAM-Verkehrssteuerung verwendet. -

FQDN des NetScaler Gateways: Geben Sie den vollqualifizierten Domänennamen des NetScaler Gateways im Format FQDN oder FQDN:Port ein. Beispiel:

example.com. Diese Einstellung wird verwendet, um den MAM-Verkehr an Ihr Datencenter weiterzuleiten. Lassen Sie dieses Feld bei reinen MDM-Bereitstellungen leer.Hinweis:

-

Citrix empfiehlt, die Einstellung MAM-Port anstelle des FQDN des NetScaler Gateways zur Steuerung des MAM-Verkehrs zu verwenden. Wenn Sie einen vollqualifizierten Domänennamen zusammen mit dem Port Ihres NetScaler Gateways eingeben, verwendet das Clientgerät die Konfiguration aus der Einstellung MAM-Port.

-

Instanzname: Geben Sie den Instanznamen des Citrix Endpoint Management-Servers ein, den Sie zuvor konfiguriert haben. Wenn Sie sich bezüglich Ihres Instanznamens unsicher sind, lassen Sie den Standardwert zdm unverändert.

-

MDM-Port: Geben Sie den Port ein, der für den MDM-Steuerungsverkehr und die MDM-Registrierung verwendet wird. Bei cloudbasierten Diensten ist der Standardwert 443.

- MAM-Port: Geben Sie den Port ein, der für den MAM-Steuerungsverkehr, die MAM-Registrierung, die iOS-Registrierung und die App-Enumeration verwendet wird. Bei cloudbasierten Diensten ist der Standardwert 8443.

-

AutoDiscovery für Windows-Geräte anfordern

Wenn Sie Windows-Geräte registrieren möchten, gehen Sie wie folgt vor:

-

Wenden Sie sich an den Citrix Support und erstellen Sie eine Supportanfrage, um Windows AutoDiscovery zu aktivieren.

-

Besorgen Sie sich ein öffentlich signiertes SSL-Zertifikat ohne Wildcard für

enterpriseenrollment.mycompany.com. Der Teilmycompany.comist die Domäne, die die Konten enthält, die Benutzer zur Registrierung verwenden. Fügen Sie das SSL-Zertifikat im .pfx-Format und dessen Kennwort der im vorherigen Schritt erstellten Supportanfrage bei.

-

Um mehr als eine Domäne zur Registrierung von Windows-Geräten zu verwenden, können Sie auch ein Multi-Domain-Zertifikat mit der folgenden Struktur verwenden:

- Ein SubjectDN mit einem CN, der die primäre Domäne angibt, die es bedient (Beispiel: enterpriseenrollment.mycompany1.com).

- Die entsprechenden SANs für die verbleibenden Domänen (Beispiel: enterpriseenrollment.mycompany2.com, enterpriseenrollment.mycompany3.com usw.).

-

Erstellen Sie einen kanonischen Namen (CNAME)-Eintrag in Ihrem DNS und ordnen Sie die Adresse Ihres SSL-Zertifikats (enterpriseenrollment.mycompany.com) autodisc.xm.cloud.com zu.

Wenn sich ein Windows-Gerätebenutzer mit einem UPN registriert, führt der Citrix Registrierungsserver folgende Schritte aus:

- Stellt die Details Ihres Citrix Endpoint Management-Servers bereit.

- Weist das Gerät an, ein gültiges Zertifikat von Citrix Endpoint Management anzufordern.

An diesem Punkt können Sie alle unterstützten Geräte registrieren. Fahren Sie mit dem nächsten Abschnitt fort, um die Bereitstellung von Ressourcen für Geräte vorzubereiten.

Integration mit Azure AD Conditional Access

-

Sie können Citrix Endpoint Management so konfigurieren, dass es die Azure AD Conditional Access-Unterstützung auf Office 365-Anwendungen anwendet. Diese Funktion ermöglicht es Ihnen, die Zero-Trust-Methodik für Gerätebenutzer bei der Bereitstellung von Office 365-Anwendungen einzusetzen. Sie können den Gerätestatus, den Risikowert, den Standort und den Geräteschutz verwenden, um automatisierte Aktionen anzuwenden und den Zugriff auf Office 365-Anwendungen auf verwalteten Android Enterprise- und iOS-Geräten zu definieren.

-

Um die Azure AD-Gerätekonformität durchzusetzen, müssen Sie Conditional Access-Richtlinien für einzelne Office 365-Anwendungen konfigurieren. Sie können den Benutzerzugriff auf bestimmte Office 365-Anwendungen auf nicht verwalteten und nicht konformen Geräten einschränken und den Zugriff auf einzelne Anwendungen nur auf verwalteten und konformen Geräten zulassen.

Voraussetzungen

- Für diese Integration benötigen Sie ein gültiges Azure AD Premium-Abonnement, einschließlich Intune- und Microsoft Office 365-Lizenzen.

- Citrix Secure Hub Version 21.4.0 und höher

- Konfigurieren Sie Azure AD als Identitätsanbieter (IdP) in Citrix Cloud und legen Sie dann die Citrix Identität als IdP-Typ für Citrix Endpoint Management fest. Weitere Informationen finden Sie unter Authentifizierung mit Azure Active Directory über Citrix Cloud.

- Stimmen Sie der mandantenfähigen Citrix AAD-Anwendung zu, um mobilen Anwendungen die Authentifizierung mit der AAD-Client-App zu ermöglichen. Dies ist nur erforderlich, wenn der globale Azure-Administrator den Wert für Benutzer können Anwendungen registrieren auf Nein gesetzt hat. Konfigurieren Sie diese Einstellung im Azure-Portal unter Azure Active Directory > Benutzer > Benutzereinstellungen. Informationen zum Erteilen der Zustimmung finden Sie unter Konfigurieren von Citrix Endpoint Management für die Azure AD-Konformitätsverwaltung.

- Installieren Sie die Microsoft Authenticator-Anwendung auf dem Gerät, bevor Sie den Azure AD-Geräteregistrierungsprozess starten.

- Konfigurieren Sie für die Android Enterprise-Plattform eine Webbrowser-App als erforderliche öffentliche Store-App.

-

Deaktivieren Sie die Einstellung Sicherheitsstandards in der Azure AD-Konsole. Wenn Sie die Azure AD-Konfiguration starten, ersetzen Sie die Sicherheitsstandards durch granularere Azure AD Conditional Access-Richtlinien. Weitere Informationen zu Sicherheitsstandards finden Sie in der Microsoft-Dokumentation.

- ### Gerätekonformität über Azure AD Conditional Access-Richtlinien konfigurieren-

Die allgemeinen Schritte zur Konfiguration der Gerätekonformität über Azure AD Conditional Access-Richtlinien sind wie folgt:

-

- Citrix Endpoint Management-Konfiguration:

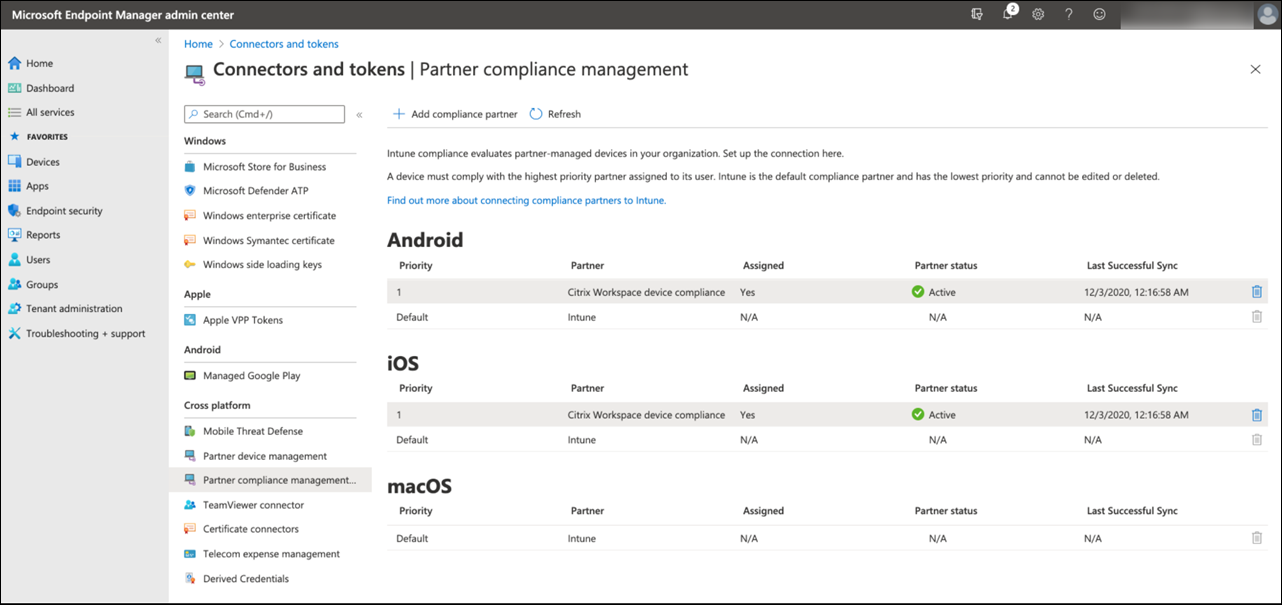

- Fügen Sie im Microsoft Endpoint Manager Admin Center Citrix Workspace-Gerätekonformität als Konformitätspartner für jede Geräteplattform hinzu und weisen Sie Benutzergruppen zu.

-

Synchronisieren Sie in Citrix Endpoint Management Informationen aus dem Microsoft Endpoint Manager Admin Center.

-

- Azure AD-Konfiguration: Legen Sie im Azure AD-Portal Conditional Access-Richtlinien für einzelne Office 365-Apps fest.

-

- Citrix Endpoint Management-Konfiguration: Nachdem Sie Conditional Access-Richtlinien für Office 365-Apps konfiguriert haben, fügen Sie die Microsoft Authenticator-App und Office 365-Apps als öffentliche App Store-Apps in Citrix Endpoint Management hinzu. Weisen Sie diese öffentlichen Apps der Bereitstellungsgruppe zu und legen Sie sie als erforderliche Apps fest.

-

-

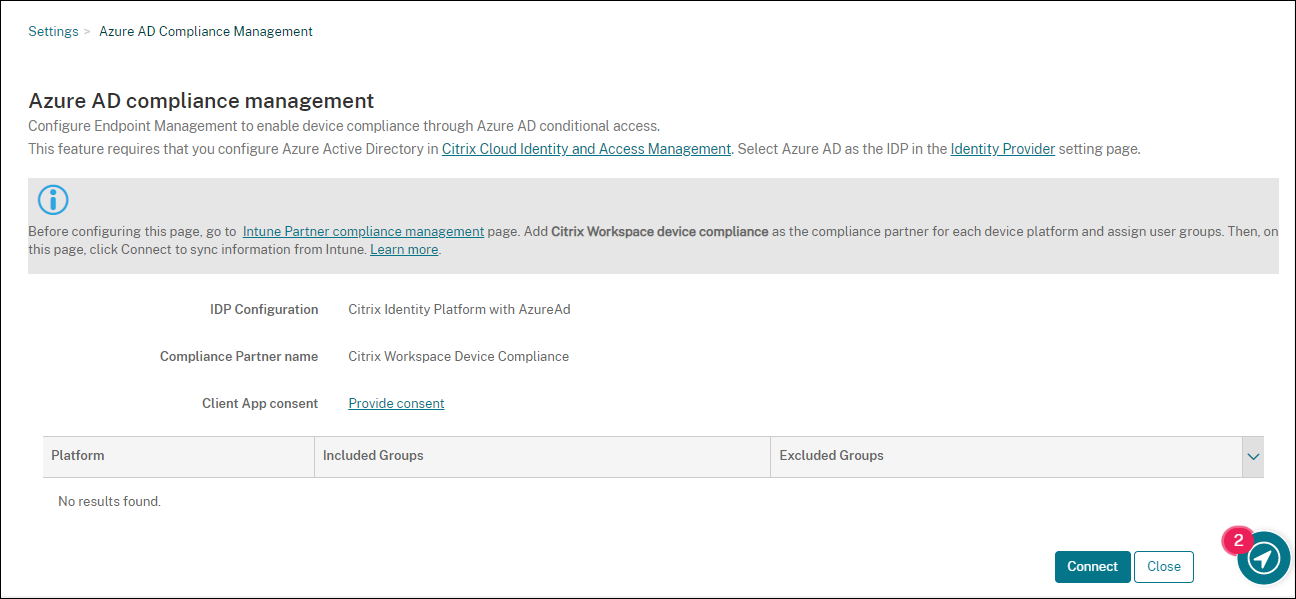

Citrix Endpoint Management für die Azure AD-Konformitätsverwaltung konfigurieren

- 1. Melden Sie sich beim [Microsoft Endpoint Manager Admin Center](https://endpoint.microsoft.com/) an und navigieren Sie zu **Mandantenverwaltung > Konnektoren und Token > Gerätekonformitätsverwaltung**. Klicken Sie auf **Konformitätspartner hinzufügen** und wählen Sie **Citrix Workspace-Gerätekonformität** als Konformitätspartner für jede Geräteplattform aus. Weisen Sie dann Benutzergruppen zu.

-

- 1. Navigieren Sie in Citrix Endpoint Management zu **Einstellungen > Azure AD-Konformitätsverwaltung**.

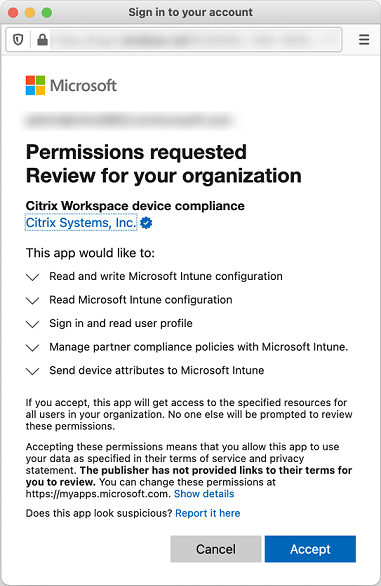

- 1. Optional können Sie eine globale Zustimmung festlegen, damit Benutzer nicht auf jedem Gerät zustimmen müssen. Klicken Sie neben **Client-App-Zustimmung** auf **Zustimmung erteilen**. Geben Sie Ihre globalen Azure AD-Administratoranmeldeinformationen ein und folgen Sie den Anweisungen, um die globale Zustimmung für die Client-Apps zu erteilen.

- 1. Klicken Sie auf **Verbinden**, um Informationen aus dem Microsoft Endpoint Manager Admin Center zu synchronisieren.

-

- Ein Dialogfeld fordert Sie auf, die Berechtigungen für diese Konfiguration zu akzeptieren. Klicken Sie auf **Akzeptieren**. Nach Abschluss der Konfiguration werden die synchronisierten Geräteplattformen in der Liste angezeigt.

-

Conditional Access-Richtlinien in Azure AD konfigurieren

- Konfigurieren Sie im Azure AD-Portal Conditional Access-Richtlinien für Office 365-Apps, um die Gerätekonformität durchzusetzen. Navigieren Sie zu **Geräte > Conditional Access > Richtlinien > Neue Richtlinie**. Weitere Informationen finden Sie in der [Microsoft-Dokumentation](https://docs.microsoft.com/de-de/mem/intune/protect/create-conditional-access-intune).

- So konfigurieren Sie die Gerätekonformität für von Intune verwaltete Apps:

- [Von Intune verwaltete Apps für die Bereitstellung auf Geräten konfigurieren](/de-de/citrix-endpoint-management/integration-with-mem.html#configure-intune-managed-apps-for-delivery-to-devices)

- [Genehmigte Client-Apps anfordern](https://docs.microsoft.com/de-de/azure/active-directory/conditional-access/app-based-conditional-access)

- [App-Schutzrichtlinie und eine genehmigte Client-App für den Cloud-App-Zugriff anfordern](https://docs.microsoft.com/de-de/azure/active-directory/conditional-access/app-protection-based-conditional-access)

Apps in Citrix Endpoint Management konfigurieren

Nachdem Sie Conditional Access-Richtlinien für Office 365-Apps konfiguriert haben, fügen Sie die Microsoft Authenticator-App und Office 365-Apps als öffentliche App Store-Apps in Citrix Endpoint Management hinzu. Weisen Sie diese öffentlichen Apps der Bereitstellungsgruppe zu und legen Sie sie als erforderliche Apps fest. Weitere Informationen finden Sie unter Öffentliche App Store-App hinzufügen.

Benutzerauthentifizierungs-Workflow

- Benutzer, die Geräte mit On-Premises Active Directory (AD) registriert und später mit dem Citrix Identity Provider unter Verwendung von Microsoft Azure Active Directory (AAD) integriert haben, müssen sich nicht erneut registrieren. Sie können Konten von Ihrem lokalen Active Directory mit Microsoft Azure Active Directory synchronisieren. Weitere Informationen finden Sie unter Vorbereiten von Active Directory und Azure AD.

- Citrix Endpoint Management überträgt Microsoft Authenticator und konfigurierte Office 365-Apps als erforderliche Apps auf ein Gerät. Wenn Sie eine Webbrowser-App als erforderliche öffentliche Store-App für die Android-Plattform konfiguriert haben, überträgt Citrix Endpoint Management diese ebenfalls auf das Benutzergerät.

- Citrix Secure Hub installiert und zeigt automatisch alle über Citrix Endpoint Management verwalteten Apps an.

- Wenn ein Benutzer versucht, sich bei einer verfügbaren Office 365-App anzumelden, fordert das Gerät den Benutzer auf, auf den Link Azure AD-Registrierung zu tippen, um den Registrierungsprozess zu starten.

- Nachdem der Benutzer auf den Registrierungslink getippt hat, öffnet sich die Microsoft Authenticator-App. Der Benutzer gibt die Azure AD-Anmeldeinformationen ein und stimmt den Geräteregistrierungsbedingungen zu. Anschließend schließt sich die Microsoft Authenticator-App und Citrix Secure Hub wird erneut geöffnet.

-

Citrix Secure Hub zeigt eine Meldung an, dass die Azure AD-Geräteregistrierung abgeschlossen ist. Der Benutzer kann nun Microsoft-Apps verwenden, um auf seine Cloud-Ressourcen zuzugreifen.

Nach Abschluss der Registrierung kennzeichnet Azure AD das Gerät in der Konsole als verwaltet und konform.

Standardmäßige Geräterichtlinien und mobile Produktivitäts-Apps

Wenn Sie mit Citrix Endpoint Management 19.5.0 oder höher beginnen, konfigurieren wir einige Geräterichtlinien und mobile Produktivitäts-Apps vor. Diese Konfiguration ermöglicht Ihnen:

- Grundlegende Funktionen sofort auf Geräten bereitzustellen

- Mit den empfohlenen Basiskonfigurationen für einen sicheren Arbeitsbereich zu beginnen

Für die Plattformen Android, Android Enterprise, iOS, macOS und Windows Desktop/Tablet verfügt Ihre Site über diese vorkonfigurierten Geräterichtlinien:

- **Geräterichtlinie für Passcode:** Die Geräterichtlinie für Passcode ist **aktiviert**, wobei alle standardmäßigen Passcode-Einstellungen aktiviert sind.

-

Geräterichtlinie für App-Inventar: Die Geräterichtlinie für App-Inventar ist aktiviert.

- Geräterichtlinie für Einschränkungen: Die Geräterichtlinie für Einschränkungen ist aktiviert, wobei alle standardmäßigen Einschränkungseinstellungen aktiviert sind.

Diese Richtlinien befinden sich in der Bereitstellungsgruppe AllUsers, die alle Active Directory- und lokalen Benutzer enthält. Wir empfehlen, die Bereitstellungsgruppe AllUsers nur für erste Tests zu verwenden. Erstellen Sie dann Ihre Bereitstellungsgruppen und deaktivieren Sie die Bereitstellungsgruppe AllUsers. Sie können die vorkonfigurierten Geräterichtlinien und Apps in Ihren Bereitstellungsgruppen wiederverwenden.

Alle Citrix Endpoint Management-Geräterichtlinien sind unter Geräterichtlinien dokumentiert. Dieser Artikel enthält Informationen zur Verwendung der Konsole zum Bearbeiten von Geräterichtlinien. Informationen zu einigen häufig verwendeten Geräterichtlinien finden Sie unter Geräterichtlinien und Anwendungsfallverhalten.

Für die iOS- und Android-Plattformen verfügt Ihre Site über diese vorkonfigurierten mobilen Produktivitäts-Apps:

- **Citrix Secure Mail**

- **Citrix Secure Web**

- **Citrix Files**

Diese Apps befinden sich in der Bereitstellungsgruppe AllUsers.

Weitere Informationen finden Sie unter Informationen zu mobilen Produktivitäts-Apps.

Fortsetzen der Citrix Endpoint Management-Konfiguration

Nachdem Sie die grundlegende Einrichtung für die Geräteregistrierung abgeschlossen haben, variiert die Konfiguration von Citrix Endpoint Management stark je nach Ihren Anwendungsfällen. Zum Beispiel:

- Welche Sicherheitsanforderungen haben Sie, und wie möchten Sie diese Anforderungen mit der Benutzererfahrung in Einklang bringen?

- Welche Geräteplattformen unterstützen Sie?

- Besitzen Benutzer ihre Geräte selbst oder verwenden sie unternehmenseigene Geräte?

- Welche Geräterichtlinien möchten Sie auf die Geräte übertragen?

- Welche Arten von Apps stellen Sie Benutzern zur Verfügung?

Dieser Abschnitt hilft Ihnen, die vielen Konfigurationsmöglichkeiten zu überblicken, indem er Sie zu den Artikeln in diesem Dokumentationssatz führt.

Wenn Sie die Konfiguration auf Websites von Drittanbietern abschließen, notieren Sie sich die Informationen und deren Speicherort, um sie bei der Konfiguration der Citrix Endpoint Management-Konsoleneinstellungen als Referenz zu verwenden.

- Sicherheit und Authentifizierung. Citrix Endpoint Management verwendet Zertifikate, um sichere Verbindungen herzustellen und Benutzer zu authentifizieren. Citrix stellt Wildcard-Zertifikate für Ihre Citrix Endpoint Management-Instanz bereit.

- Eine Erläuterung der Authentifizierungskomponenten und empfohlener Konfigurationen nach Sicherheitsstufe finden Sie im Artikel "Erweiterte Konzepte" unter [Authentifizierung](/de-de/citrix-endpoint-management/advanced-concepts/deployment/authentication.html). Siehe auch [Sicherheit und Benutzererfahrung](/de-de/citrix-endpoint-management/advanced-concepts/deployment/security-user-experience.html).

- Eine Übersicht über die Authentifizierungskomponenten, die während des Betriebs von Citrix Endpoint Management verwendet werden, finden Sie unter [Zertifikate und Authentifizierung](/de-de/citrix-endpoint-management/authentication.html).

- Sie können aus den folgenden Authentifizierungstypen wählen. Die Konfiguration der Authentifizierung umfasst Aufgaben in den Konsolen von Citrix Endpoint Management und NetScaler Gateway.

- [Domänen- oder Domänen-plus-Sicherheitstoken-Authentifizierung](/de-de/citrix-endpoint-management/authentication/authentication-domain-security-token.html)

- [Clientzertifikat- oder Zertifikat-plus-Domänenauthentifizierung](/de-de/citrix-endpoint-management/authentication/client-certificate.html)

- Um Zertifikate an Benutzer zu liefern, konfigurieren Sie:

- [PKI-Entitäten](/de-de/citrix-endpoint-management/authentication/pki-entities.html)

- [Anmeldeinformationsanbieter](/de-de/citrix-endpoint-management/authentication/credential-providers.html)

- Sicherheitsmodi für die Geräteregistrierung. Sicherheitsmodi für die Geräteregistrierung legen die Anmeldeinformationstypen und die erforderlichen Registrierungsschritte fest, die Benutzer zum Registrieren ihrer Geräte in Citrix Endpoint Management benötigen. Weitere Informationen finden Sie unter [Sicherheitsmodi für die Registrierung konfigurieren](/de-de/citrix-endpoint-management/users.html#configure-enrollment-security-modes).

- Um Benutzern die Authentifizierung mit Azure Active Directory-Anmeldeinformationen zu ermöglichen, siehe [Authentifizierung mit Azure Active Directory über Citrix Cloud](/de-de/citrix-endpoint-management/authentication/authentication-with-azure-active-directory-through-citrix-cloud.html).

-

Geräteregistrierung

- Programme zur Registrierung einer großen Anzahl von Geräten sind verfügbar:

-

Um Android-Geräte zu registrieren, erstellen Sie ein Android Enterprise-Administratorkonto. Siehe Android Enterprise. Oder siehe Legacy Android Enterprise für Google Workspace-Kunden.

- Sie können Registrierungseinladungen verwenden oder Benachrichtigungen für die Registrierung senden.

- Weitere Informationen zur Registrierung finden Sie unter Geräteverwaltung und den Artikeln unter diesem Knoten.

-

Geräterichtlinien und -verwaltung

-

Geräterichtlinien (MDM). Alle Geräterichtlinien von Citrix Endpoint Management sind dokumentiert unter Geräterichtlinien. Informationen zu einigen häufig verwendeten Geräterichtlinien finden Sie unter Geräterichtlinien und Anwendungsfallverhalten.

-

Client-Eigenschaften. Client-Eigenschaften enthalten Informationen, die direkt an Citrix Secure Hub auf Benutzergeräten übermittelt werden. Siehe Client-Eigenschaften und Citrix Endpoint Management Client-Eigenschaften.

-

Bereitstellungsgruppen. Ein Beispiel für einen Anwendungsfall im Zusammenhang mit Bereitstellungsgruppen finden Sie unter Benutzergemeinschaften und Eine Bereitstellungsgruppe hinzufügen.

-

-

Apps für die Bereitstellung vorbereiten

-

Informationen zu den von Citrix Endpoint Management unterstützten Apps finden Sie unter Apps hinzufügen.

-

Sie können die iOS-App-Lizenzierung über Apple Volume Purchase verwalten. Weitere Informationen finden Sie unter Apple Volume Purchase.

-

Sie können Citrix Endpoint Management verwenden, um iBooks bereitzustellen, die Sie über Apple Volume Purchase beziehen. Siehe Medien hinzufügen.

-

Citrix bietet mobile Produktivitäts-Apps, einschließlich Citrix Secure Mail und Citrix Secure Web. Siehe Über mobile Produktivitäts-Apps.

-

Als Alternative zu Citrix Secure Mail können Sie native E-Mails an Geräte liefern. Siehe:

-

Um Benutzern die sichere Übertragung von Dokumenten und Daten an Microsoft Office 365-Apps zu ermöglichen, siehe Sichere Interaktion mit Office 365-Apps ermöglichen und Office-Geräterichtlinie.

-

Allgemeine Informationen zu App-Richtlinien finden Sie unter App-Richtlinien und Anwendungsfallszenario.

-

Das MDX Toolkit ist eine App-Wrapping-Technologie, die Unternehmens-Apps für die sichere Bereitstellung mit Citrix Endpoint Management vorbereitet. Das MAM SDK ersetzt das MDX Toolkit. Das MDX Toolkit wird voraussichtlich im Juli 2023 das End-of-Life (EOL) erreichen.

Informationen zum MAM SDK finden Sie unter MAM SDK-Übersicht.

-

Weitere Informationen zu Apps finden Sie in anderen Artikeln unter Apps hinzufügen.

-

-

Die Role-Based Access Control (RBAC)-Funktion in Citrix Endpoint Management ermöglicht es Ihnen, Benutzern und Gruppen vordefinierte Rollen oder Berechtigungssätze zuzuweisen. Diese Berechtigungen steuern den Grad des Zugriffs, den Benutzer auf Systemfunktionen haben. Informationen finden Sie unter Rollen mit RBAC konfigurieren.

-

Sie erstellen automatisierte Aktionen in Citrix Endpoint Management, um die Aktion festzulegen, die als Reaktion auf Ereignisse, bestimmte Einstellungen oder das Vorhandensein von Apps auf Benutzergeräten ausgeführt werden soll. Informationen finden Sie unter Automatisierte Aktionen.

In diesem Artikel

- Einrichten eines Apple Push Notification Service (APNs)-Zertifikats für iOS-Geräte

- Einrichten von Firebase Cloud Messaging (FCM) für Android-Geräte

- Einrichten des Citrix Endpoint Management AutoDiscovery-Dienstes

- Integration mit Azure AD Conditional Access

- Standardmäßige Geräterichtlinien und mobile Produktivitäts-Apps

- Fortsetzen der Citrix Endpoint Management-Konfiguration