VPNデバイスポリシー

VPNデバイスポリシーは、ユーザーデバイスが企業リソースに安全に接続できるようにする仮想プライベートネットワーク (VPN) 設定を構成します。VPNデバイスポリシーは、以下のプラットフォーム用に構成できます。各プラットフォームには異なる値のセットが必要であり、それらについてはこの記事で詳しく説明します。

このポリシーを追加または構成するには、[構成] > [デバイスポリシー] に移動します。詳細については、「デバイスポリシー」を参照してください。

注:

AndroidおよびiOS向けのCitrix SSOは、Citrix Secure Accessという名称に変更されました。この名称変更を反映するために、ドキュメントを更新しています。

-

アプリごとのVPNの要件

VPNポリシーを通じて、以下のプラットフォームのアプリごとのVPN機能を構成します。

- iOS

- macOS

- Android (レガシーDA)

Android Enterpriseの場合、VPNプロファイルを構成するには、管理対象構成デバイスポリシーを使用します。

- アプリごとのVPNオプションは、特定の接続タイプで利用できます。以下の表は、アプリごとのVPNオプションが利用可能な場合を示しています。

- | \*\*プラットフォーム\*\* | \*\*接続タイプ\*\* | \*\*備考\*\* | |------------|--|--| | iOS | Cisco Legacy AnyConnect, Juniper SSL, F5 SSL, SonicWALL Mobile Connect, Ariba VIA, Citrix SSO, or Custom SSL. | |

- | macOS | Cisco AnyConnect, Juniper SSL, F5 SSL, SonicWALL Mobile Connect, Ariba VIA, or Custom SSL.| |

- | Android \(レガシーDA) | Citrix SSO| |

- Citrix SSOアプリを使用してiOSおよびAndroid (レガシーDA) デバイス用のアプリごとのVPNを作成するには、VPNポリシー構成に加えて、追加の手順を実行する必要があります。また、以下の前提条件が満たされていることを確認する必要があります。

- オンプレミス NetScaler Gateway

- デバイスには以下のアプリケーションがインストールされています。

- Citrix SSO

- Citrix Secure Hub

- Citrix SSOアプリを使用してiOSおよびAndroidデバイス向けにアプリごとのVPNを構成する一般的なワークフローは次のとおりです。

-

この記事で説明されているように、VPNデバイスポリシーを構成します。

-

iOSの場合、iOS向けCitrix SSOプロトコルの構成を参照してください。VPNデバイスポリシーを介してiOS向けCitrix SSOプロトコルを構成した後、アプリをアプリごとのVPNポリシーに関連付けるために、アプリ属性ポリシーも作成する必要があります。詳細については、アプリごとのVPNの構成を参照してください。

- 接続の認証タイプフィールドで証明書を選択した場合、まずCitrix Endpoint Managementの証明書ベースの認証を構成する必要があります。クライアント証明書または証明書とドメイン認証を参照してください。

-

Android (レガシーDA)の場合、Android向けCitrix SSOプロトコルの構成を参照してください。

- 接続の認証タイプフィールドで証明書またはパスワードと証明書を選択した場合、まずCitrix Endpoint Managementの証明書ベースの認証を構成する必要があります。クライアント証明書または証明書とドメイン認証を参照してください。

-

- アプリごとのVPNからのトラフィックを受け入れるようにCitrix ADCを構成します。詳細については、NetScaler Gatewayでの完全なVPNセットアップを参照してください。

-

iOS設定

- iOS向けVPNデバイスポリシーのCitrix VPN接続タイプはiOS 12をサポートしていません。既存のVPNデバイスポリシーを削除し、Citrix SSO接続タイプでVPNデバイスポリシーを作成するには、以下の手順を実行します。

- 1. iOS向けVPNデバイスポリシーを削除します。

- 1. 以下の設定でiOS向けVPNデバイスポリシーを追加します。

- **接続タイプ:** **Citrix SSO**

- **アプリごとのVPNを有効にする:** **オン**

- **プロバイダータイプ:** **パケットトンネル**

- 1. iOS向けアプリ属性デバイスポリシーを追加します。**アプリごとのVPN識別子**には、**iOS_VPN**を選択します。

-

- 接続名: 接続の名前を入力します。

-

接続タイプ: リストから、この接続に使用するプロトコルを選択します。デフォルトは L2TP です。

- L2TP: 事前共有キー認証を使用するレイヤー2トンネリングプロトコル。

- PPTP: ポイントツーポイントトンネリング。

- IPSec: 企業のVPN接続。

-

Cisco Legacy AnyConnect: この接続タイプでは、ユーザーデバイスにCisco Legacy AnyConnect VPNクライアントがインストールされている必要があります。シスコは、現在非推奨となっているVPNフレームワークに基づいていたCisco Legacy AnyConnectクライアントを段階的に廃止しています。

- 現在のCisco AnyConnectクライアントを使用するには、接続タイプとしてカスタムSSLを使用します。必要な設定については、このセクションの「カスタムSSLプロトコルの構成」を参照してください。

- Juniper SSL: Juniper Networks SSL VPNクライアント。

- F5 SSL: F5 Networks SSL VPNクライアント。

- SonicWALL Mobile Connect: iOS用Dell統合VPNクライアント。

- Ariba VIA: Ariba Networks Virtual Internet Accessクライアント。

- IKEv2 (iOSのみ): iOS専用のInternet Key Exchangeバージョン2。

- AlwaysOn IKEv2: IKEv2を使用した常時接続アクセス。

- AlwaysOn IKEv2デュアル構成: IKEv2デュアル構成を使用した常時接続アクセス。

- Citrix SSO: iOS 12以降用のCitrix SSOクライアント。

- カスタムSSL: カスタムSecure Socket Layer。この接続タイプは、バンドルIDが com.cisco.anyconnect のCisco AnyConnectクライアントに必要です。接続名としてCisco AnyConnectを指定します。VPNポリシーを展開し、iOSデバイス用のネットワークアクセスコントロール(NAC)フィルターを有効にすることもできます。このフィルターは、非準拠のアプリがインストールされているデバイスのVPN接続をブロックします。この構成には、以下のiOSセクションで説明されているiOS VPNポリシーの特定の設定が必要です。NACフィルターを有効にするために必要なその他の設定の詳細については、「ネットワークアクセスコントロール」を参照してください。

- 以下のセクションでは、上記の各接続タイプの構成オプションを一覧表示します。

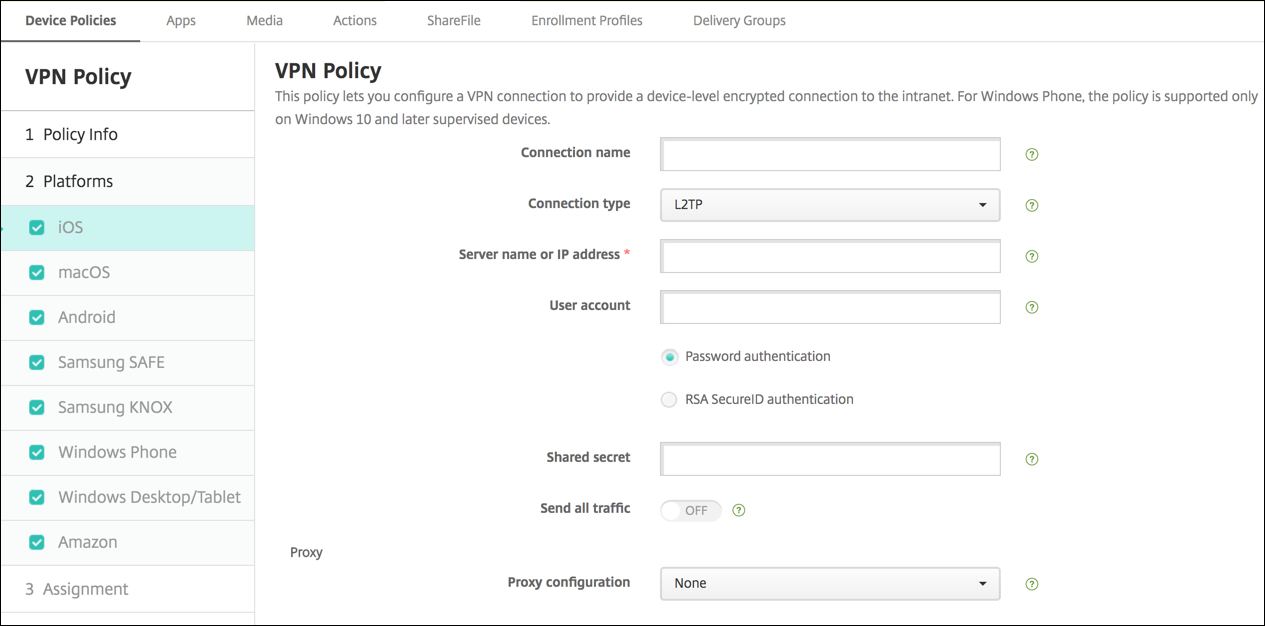

iOS用L2TPプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **パスワード認証**または**RSA SecurID認証**のいずれかを選択します。

- **共有シークレット:** IPsec共有シークレットキーを入力します。

- **すべてのトラフィックを送信:** VPN経由ですべてのトラフィックを送信するかどうかを選択します。デフォルトは**オフ**です。

iOS用PPTPプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **パスワード認証**または**RSA SecurID認証**のいずれかを選択します。

- **暗号化レベル:** リストから暗号化レベルを選択します。デフォルトは**なし**です。

- **なし:** 暗号化を使用しません。

- **自動:** サーバーがサポートする最も強力な暗号化レベルを使用します。

- **最大 (128ビット):** 常に128ビット暗号化を使用します。

- **すべてのトラフィックを送信:** VPN経由ですべてのトラフィックを送信するかどうかを選択します。デフォルトは**オフ**です。

iOS用IPsecプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして**共有シークレット**または**証明書**のいずれかを選択します。デフォルトは**共有シークレット**です。

- **共有シークレット**を有効にする場合は、次の設定を構成します。

- **グループ名:** オプションのグループ名を入力します。

- **共有シークレット:** オプションの共有シークレットキーを入力します。

- **ハイブリッド認証の使用:** ハイブリッド認証を使用するかどうかを選択します。ハイブリッド認証では、サーバーが最初にクライアントに対して自身を認証し、次にクライアントがサーバーに対して自身を認証します。デフォルトは**オフ**です。

- **パスワードのプロンプト:** ユーザーがネットワークに接続するときにパスワードの入力を求めるかどうかを選択します。デフォルトは**オフ**です。

- **証明書**を有効にする場合は、次の設定を構成します。

- **ID資格情報:** リストから、使用するID資格情報を選択します。デフォルトは**なし**です。

- **接続時にPINのプロンプト:** ユーザーがネットワークに接続するときにPINの入力を要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドの有効化:** ユーザーがネットワークに接続するときにVPN接続をトリガーすることを有効にするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドの有効化**が**オン**の場合の設定の構成については、「[iOS用VPNオンデマンド設定の構成](#configure-enable-vpn-on-demand-options-for-ios)」を参照してください。

- **アプリごとのVPNの有効化:** アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。

- **オンデマンドマッチアプリの有効化:** アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトは**オフ**です。

- **Safariドメイン:** Safariドメイン名を追加するには、**追加**をクリックします。

iOS用Cisco Legacy AnyConnectプロトコルの構成

- CiscoレガシーAnyConnectクライアントから新しいCisco AnyConnectクライアントへ移行するには、カスタムSSLプロトコルを使用します。

-

プロバイダーバンドル識別子: レガシーAnyConnectクライアントの場合、バンドルIDは

com.cisco.anyconnect.guiです。 - サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

-

グループ: オプションのグループ名を入力します。

- 接続の認証タイプ: リストから、この接続の認証タイプとしてパスワードまたは証明書のいずれかを選択します。デフォルトはパスワードです。

- パスワードを有効にする場合、認証パスワードフィールドにオプションの認証パスワードを入力します。

-

証明書を有効にする場合、以下の設定を構成します。

- 識別情報: リストから使用する識別情報を選択します。デフォルトはなしです。

- 接続時にPINを要求: ユーザーがネットワークに接続する際にPINを要求するかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続する際にVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定の構成については、「iOS向けVPNオンデマンド設定の構成」を参照してください。

- すべてのネットワークを含める: すべてのネットワークがこの接続を使用できるようにするかどうかを選択します。デフォルトはオフです。

- ローカルネットワークを除外する: ローカルネットワークを接続の使用から除外するか、またはネットワークを許可するかを選択します。デフォルトはオフです。

-

アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションを有効にする場合、以下の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続を自動的にトリガーするかどうかを選択します。デフォルトはオフです。

- プロバイダータイプ: アプリごとのVPNをアプリプロキシとして提供するか、パケットトンネルとして提供するかを選択します。デフォルトはアプリプロキシです。

-

Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

iOS向けJuniper SSLプロトコルの構成

- **プロバイダーバンドル識別子:** アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合、ここで使用するプロバイダーを指定します。

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **レルム:** オプションのレルム名を入力します。

- **ロール:** オプションのロール名を入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして**パスワード**または**証明書**のいずれかを選択します。デフォルトは**パスワード**です。

- **パスワード**を有効にする場合、**認証パスワード**フィールドにオプションの認証パスワードを入力します。

- **証明書**を有効にする場合、以下の設定を構成します。

- **識別情報:** リストから使用する識別情報を選択します。デフォルトは**なし**です。

- **接続時にPINを要求:** ユーザーがネットワークに接続する際にPINを要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする:** ユーザーがネットワークに接続する際にVPN接続をトリガーするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定の構成については、「[iOS向けVPNオンデマンド設定の構成](#configure-enable-vpn-on-demand-options-for-ios)」を参照してください。

- **アプリごとのVPNを有効にする:** アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションを有効にする場合、以下の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続を自動的にトリガーするかどうかを選択します。デフォルトは**オフ**です。

- **プロバイダータイプ:** アプリごとのVPNを**アプリプロキシ**として提供するか、**パケットトンネル**として提供するかを選択します。デフォルトは**アプリプロキシ**です。

- **Safariドメイン:** 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、**追加**をクリックして以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、保存しない場合は**キャンセル**をクリックします。

iOS向けF5 SSLプロトコルの構成

- **プロバイダーバンドル識別子:** アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合、ここで使用するプロバイダーを指定します。

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして**パスワード**または**証明書**のいずれかを選択します。デフォルトは**パスワード**です。

- **パスワード**を有効にする場合、**認証パスワード**フィールドにオプションの認証パスワードを入力します。

- **証明書**を有効にする場合、以下の設定を構成します。

- **識別情報:** リストから使用する識別情報を選択します。デフォルトは**なし**です。

- **接続時にPINを要求:** ユーザーがネットワークに接続する際にPINを要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする:** ユーザーがネットワークに接続する際にVPN接続をトリガーするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定の構成については、「[iOS向けVPNオンデマンド設定の構成](#configure-enable-vpn-on-demand-options-for-ios)」を参照してください。

- **アプリごとのVPNを有効にする:** アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションを有効にする場合、以下の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続を自動的にトリガーするかどうかを選択します。

- **プロバイダータイプ:** アプリごとのVPNを**アプリプロキシ**として提供するか、**パケットトンネル**として提供するかを選択します。デフォルトは**アプリプロキシ**です。

- **Safariドメイン:** 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、**追加**をクリックして以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、保存しない場合は**キャンセル**をクリックします。

iOS向けSonicWALLプロトコルの構成

- **プロバイダーバンドル識別子:** アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合、ここで使用するプロバイダーを指定します。

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **ログオングループまたはドメイン:** オプションのログオングループまたはドメインを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして**パスワード**または**証明書**のいずれかを選択します。デフォルトは**パスワード**です。

- **パスワード**を有効にする場合、**認証パスワード**フィールドにオプションの認証パスワードを入力します。

- **証明書**を有効にする場合、以下の設定を構成します。

- **識別情報:** リストから使用する識別情報を選択します。デフォルトは**なし**です。

- **接続時にPINを要求:** ユーザーがネットワークに接続する際にPINを要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする**: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを有効にするかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定については、[iOSのVPNオンデマンド設定を構成する](#configure-enable-vpn-on-demand-options-for-ios)を参照してください。

- **アプリごとのVPNを有効にする**: アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションをオンに設定した場合、以下の設定を構成します。

- **オンデマンド一致アプリを有効にする**: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- **プロバイダータイプ**: アプリごとのVPNが**アプリプロキシ**として提供されるか、**パケットトンネル**として提供されるかを選択します。デフォルトは**アプリプロキシ**です。

- **Safariドメイン**: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、**追加**をクリックして以下を実行します。

- **ドメイン**: 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

iOS用Ariba VIAプロトコルの構成

- **プロバイダーバンドル識別子**: アプリごとのVPNプロファイルに、同じタイプの複数のVPNプロバイダーを持つアプリのバンドル識別子がある場合、ここで使用するプロバイダーを指定します。

- **サーバー名またはIPアドレス**: VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント**: オプションのユーザーアカウントを入力します。

- **接続の認証タイプ**: リストから、この接続の認証タイプとして**パスワード**または**証明書**のいずれかを選択します。デフォルトは**パスワード**です。

- **パスワード**を有効にした場合、**認証パスワード**フィールドにオプションの認証パスワードを入力します。

- **証明書**を有効にした場合、以下の設定を構成します。

- **ID資格情報**: リストから、使用するID資格情報を選択します。デフォルトは**なし**です。

- **接続時にPINを要求する**: ユーザーがネットワークに接続するときにPINを要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする**: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを有効にするかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定については、[iOSのVPNオンデマンド設定を構成する](#configure-enable-vpn-on-demand-options-for-ios)を参照してください。

- **アプリごとのVPNを有効にする**: アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションを有効にした場合、以下の設定を構成します。

- **オンデマンド一致アプリを有効にする**: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- **Safariドメイン**: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、**追加**をクリックして以下を実行します。

- **ドメイン**: 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

iOS用IKEv2プロトコルの構成

このセクションには、IKEv2、Always On IKEv2、および Always On IKEv2 デュアル構成プロトコルに使用される設定が含まれています。Always On IKEv2 デュアル構成プロトコルの場合、これらの設定はすべてセルラーネットワークとWi-Fiネットワークの両方に対して構成します。

- **自動接続の無効化をユーザーに許可:** Always On プロトコル向け。ユーザーがデバイスでのネットワークへの自動接続を無効にすることを許可するかどうかを選択します。デフォルトは **オフ** です。

- **サーバーのホスト名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ローカル識別子:** IKEv2クライアントのFQDNまたはIPアドレス。このフィールドは必須です。

- **リモート識別子:** VPNサーバーのFQDNまたはIPアドレス。このフィールドは必須です。

- **デバイス認証:** この接続の認証タイプとして、**共有シークレット**、**証明書**、または **デバイス識別子に基づくデバイス証明書** を選択します。デフォルトは **共有シークレット** です。

- **共有シークレット** を選択した場合、オプションの共有シークレットキーを入力します。

- **証明書** を選択した場合、使用する **ID資格情報** を選択します。デフォルトは **なし** です。

- **デバイス識別子に基づくデバイス証明書** を選択した場合、使用する **デバイスIDタイプ** を選択します。デフォルトは **IMEI** です。このオプションを使用するには、REST APIを使用して証明書を一括インポートします。[REST API を使用した証明書の一括アップロード](/ja-jp/citrix-endpoint-management/authentication/upload-renew-certificates.html#upload-certificates-in-bulk-using-the-rest-api)を参照してください。**Always On IKEv2** を選択した場合にのみ利用可能です。

- **拡張認証の有効化:** 拡張認証プロトコル (EAP) を有効にするかどうかを選択します。**オン** の場合、**ユーザーアカウント** と **認証パスワード** を入力します。

- **デッドピア検出間隔:** ピアデバイスが到達可能であることを確認するために、ピアデバイスにどのくらいの頻度で接続するかを選択します。デフォルトは **なし** です。オプションは次のとおりです。

- **なし**: デッドピア検出を無効にします。

- **低**: 30分ごとにピアに接続します。

- **中**: 10分ごとにピアに接続します。

- **高**: 1分ごとにピアに接続します。

- **モビリティとマルチホーミングを無効にする**: この機能を無効にするかどうかを選択します。

- **IPv4/IPv6内部サブネット属性を使用する**: この機能を有効にするかどうかを選択します。

- **リダイレクトを無効にする**: リダイレクトを無効にするかどうかを選択します。

- **フォールバックを有効にする**: 有効にすると、この設定により、Wi-Fiアシストの対象となりVPNを必要とするトラフィックを、セルラーデータ経由のトンネルで伝送できるようになります。デフォルトは**オフ**です。

- **デバイスがスリープ状態のときにNATキープアライブを有効にする**: Always Onプロトコル用です。キープアライブパケットは、IKEv2接続のNATマッピングを維持します。デバイスが起動しているとき、チップはこれらのパケットを定期的に送信します。この設定がオンの場合、デバイスがスリープ状態のときでもチップはキープアライブパケットを送信します。デフォルトの間隔は、Wi-Fi経由で20秒、セルラー経由で110秒です。NATキープアライブ間隔パラメーターを使用して、間隔を変更できます。

- **NATキープアライブ間隔(秒)**: デフォルトは20秒です。

- **完全前方秘匿性を有効にする**: この機能を有効にするかどうかを選択します。

- **DNSサーバーIPアドレス:** 任意。DNSサーバーIPアドレス文字列のリストです。これらのIPアドレスには、IPv4アドレスとIPv6アドレスが混在していても構いません。**[追加]** をクリックしてアドレスを入力します。

- **ドメイン名:** 任意。トンネルのプライマリドメインです。

- **検索ドメイン:** 任意。シングルラベルホスト名を完全に修飾するために使用されるドメイン文字列のリストです。

- **リゾルバーのリストに補足一致ドメインを追加:** 任意。補足一致ドメインのリストをリゾルバーの検索ドメインリストに追加するかどうかを決定します。デフォルトは **[オン]** です。

- **補足一致ドメイン:** 任意。DNSサーバーアドレスにあるDNSリゾルバー設定を使用するDNSクエリを決定するために使用されるドメイン文字列のリストです。このキーは、特定のドメイン内のホストのみがトンネルのDNSリゾルバーを使用して解決されるスプリットDNS構成を作成します。このリストのドメインのいずれかに含まれないホストは、システムのデフォルトリゾルバーを使用して解決されます。

- このパラメーターが空の文字列の場合、その文字列がデフォルトドメインになります。その結果、スプリットトンネル構成は、プライマリDNSサーバーの前にすべてのDNSクエリをVPN DNSサーバーに転送できます。VPNトンネルがネットワークのデフォルトルートである場合、リストされているDNSサーバーがデフォルトリゾルバーになります。その場合、補足一致ドメインリストは無視されます。

- **IKE SAパラメーター** および **子SAパラメーター:** 各セキュリティアソシエーション (SA) パラメーターオプションについて、これらの設定を構成します。

- **暗号化アルゴリズム:** リストから、使用するIKE暗号化アルゴリズムを選択します。デフォルトは **3DES** です。

- **整合性アルゴリズム:** リストから、使用する整合性アルゴリズムを選択します。デフォルトは **SHA-256** です。

- **Diffie Hellmanグループ:** リストから、Diffie Hellmanグループ番号を選択します。デフォルトは **2** です。

- **IKEライフタイム (分):** SAライフタイム (再キー間隔) を表す10から1440までの整数を入力します。デフォルトは **1440** 分です。

- **サービス例外:** Always Onプロトコル用。サービス例外は、Always On VPNから除外されるシステムサービスです。これらのサービス例外設定を構成します。

- **ボイスメール:** リストで、ボイスメール例外の処理方法を選択します。デフォルトは**トンネル経由のトラフィックを許可**です。

- **AirPrint:** リストで、AirPrint例外の処理方法を選択します。デフォルトは**トンネル経由のトラフィックを許可**です。

- **VPNトンネル外のキャプティブウェブシートからのトラフィックを許可:** ユーザーがVPNトンネル外のパブリックホットスポットに接続することを許可するかどうかを選択します。デフォルトは**オフ**です。

- **VPNトンネル外のすべてのキャプティブネットワークアプリからのトラフィックを許可:** VPNトンネル外のすべてのホットスポットネットワークアプリを許可するかどうかを選択します。デフォルトは**オフ**です。

- **キャプティブネットワークアプリのバンドル識別子:** ユーザーがアクセスを許可されている各ホットスポットネットワークアプリのバンドル識別子について、**追加**をクリックし、ホットスポットネットワークアプリの**バンドル識別子**を入力します。アプリのバンドル識別子を保存するには、**保存**をクリックします。

- **アプリごとのVPN:** IKEv2接続タイプに対してこれらの設定を構成します。

- **アプリごとのVPNを有効にする:** アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。

- **オンデマンドマッチアプリを有効にする:** アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。デフォルトは**オフ**です。

- **Safariドメイン:** Safariドメイン名を追加するには、**追加**をクリックします。

- **プロキシ構成:** VPN接続がプロキシサーバー経由でルーティングされる方法を選択します。デフォルトは**なし**です。

iOS用Citrix SSOプロトコルの構成

- Citrix SSOクライアントはApple Storeで入手できます。

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** この接続の認証タイプとして、リストから**パスワード**または**証明書**を選択します。デフォルトは**パスワード**です。

- **パスワード**を有効にする場合は、**認証パスワード**フィールドにオプションの認証パスワードを入力します。

- **証明書**を有効にする場合は、以下の設定を構成します。

- **ID資格情報:** リストから使用するID資格情報を選択します。デフォルトは**なし**です。

- **接続時にPINを要求:** ユーザーがネットワークに接続する際にPINを要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする:** ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定の構成については、「[iOS向けVPNオンデマンド設定の構成](#configure-enable-vpn-on-demand-options-for-ios)」を参照してください。

- **アプリごとのVPNを有効にする:** アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションをオンに設定する場合は、以下の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- **プロバイダータイプ:** アプリごとのVPNが**アプリプロキシ**として提供されるか、**パケットトンネル**として提供されるかを選択します。デフォルトは**アプリプロキシ**です。

- **プロバイダータイプ:** **パケットトンネル**に設定します。

- **Safariドメイン:** 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、**追加**をクリックして以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、保存しない場合は**キャンセル**をクリックします。

- **カスタムXML:** 追加するカスタムXMLパラメーターごとに、**追加**をクリックしてキー/値のペアを指定します。利用可能なパラメーターは次のとおりです。

- **disableL3:** システムレベルのVPNを無効にします。アプリごとのVPNのみを許可します。**値**は不要です。

- **ユーザーエージェント:** このデバイスポリシーに、VPNプラグインクライアントをターゲットとするNetScaler Gatewayポリシーを関連付けます。プラグインによって開始されたリクエストの場合、このキーの**値**はVPNプラグインに自動的に追加されます。

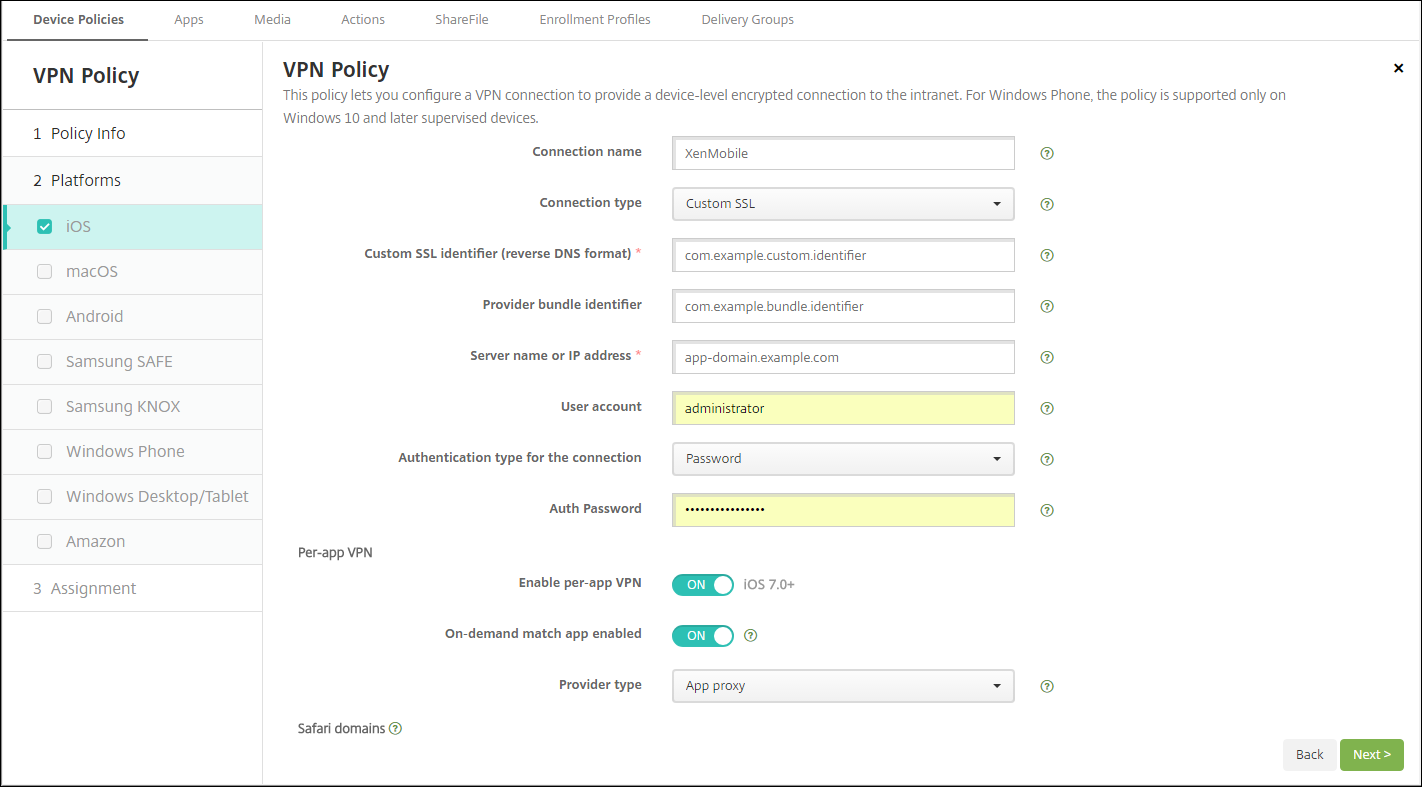

iOS向けカスタムSSLプロトコルの構成

Cisco Legacy AnyConnectクライアントからCisco AnyConnectクライアントに移行するには:

-

VPNデバイスポリシーをカスタムSSLプロトコルで構成します。ポリシーをiOSデバイスに展開します。

-

https://apps.apple.com/us/app/cisco-secure-client/id1135064690からCisco AnyConnectクライアントをアップロードし、Citrix Endpoint Managementにアプリを追加してから、iOSデバイスにアプリを展開します。

-

古いVPNデバイスポリシーをiOSデバイスから削除します。

-

設定:

- カスタムSSL識別子 (逆引きDNS形式): バンドル識別子に設定します。Cisco AnyConnectクライアントの場合は、com.cisco.anyconnectを使用します。

- プロバイダーバンドル識別子: カスタムSSL識別子で指定されたアプリが、同じタイプ(アプリプロキシまたはパケットトンネル)の複数のVPNプロバイダーを持つ場合、このバンドル識別子を指定します。Cisco AnyConnectクライアントの場合は、com.cisco.anyconnectを使用します。

- サーバー名またはIPアドレス: VPNサーバーのサーバー名またはIPアドレスを入力します。

- ユーザーアカウント: オプションのユーザーアカウントを入力します。

- 接続の認証タイプ: この接続の認証タイプとして、リストからパスワードまたは証明書を選択します。デフォルトはパスワードです。

-

パスワードを有効にする場合は、認証パスワードフィールドにオプションの認証パスワードを入力します。

- 証明書を有効にする場合は、以下の設定を構成します。

- ID資格情報: リストから使用するID資格情報を選択します。デフォルトはなしです。

- 接続時にPINを要求: ユーザーがネットワークに接続する際にPINを要求するかどうかを選択します。デフォルトはオフです。

- VPNオンデマンドを有効にする: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトはオフです。VPNオンデマンドを有効にするがオンの場合の設定の構成については、「iOS向けVPNオンデマンド設定の構成」を参照してください。

- すべてのネットワークを含める: すべてのネットワークがこの接続を使用できるようにするかどうかを選択します。デフォルトはオフです。

-

ローカルネットワークを除外する: ローカルネットワークを接続の使用から除外するか、またはネットワークを許可するかを選択します。デフォルトはオフです。

- アプリごとのVPNを有効にする: アプリごとのVPNを有効にするかどうかを選択します。デフォルトはオフです。このオプションをオンに設定する場合は、以下の設定を構成します。

- オンデマンド一致アプリを有効にする: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- プロバイダータイプ: プロバイダーがVPNサービスかプロキシサービスかを示します。VPNサービスの場合はパケットトンネルを選択します。プロキシサービスの場合はアプリプロキシを選択します。Cisco AnyConnectクライアントの場合はパケットトンネルを選択します。

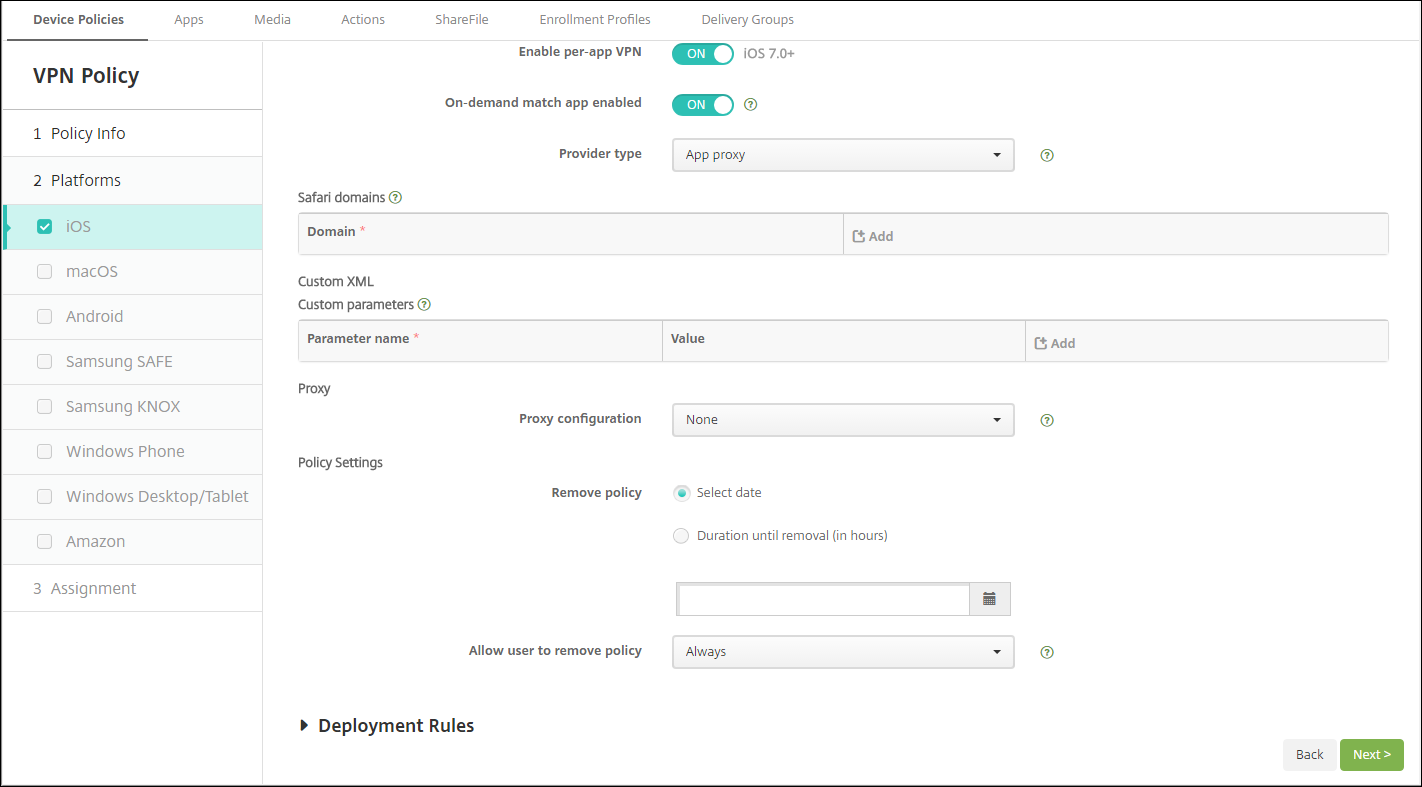

- Safariドメイン: 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、追加をクリックして以下を実行します。

- ドメイン: 追加するドメインを入力します。

- ドメインを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

- カスタムXML: 追加するカスタムXMLパラメーターごとに、追加をクリックして以下を実行します。

- パラメーター名: 追加するパラメーターの名前を入力します。

-

値: パラメーター名に関連付けられた値を入力します。

- パラメーターを保存するには保存をクリックし、保存しない場合はキャンセルをクリックします。

-

NACをサポートするようにVPNデバイスポリシーを構成する

-

NACフィルターを構成するには、カスタムSSLの接続タイプが必要です。

-

VPNの接続名を指定します。 - 1. カスタムSSL識別子には、com.citrix.NetScalerGateway.ios.appと入力します。 - 1. プロバイダーバンドル識別子には、com.citrix.NetScalerGateway.ios.app.vpnpluginと入力します。

- 手順3と4の値は、NACフィルタリングに必要なCitrix SSOのインストールから取得されます。認証パスワードは構成しません。NAC機能の使用に関する詳細については、「[ネットワークアクセスコントロール](/ja-jp/citrix-endpoint-management/device-management/network-access-control.html)」を参照してください。

iOS向けVPNオンデマンドオプションの構成

- **On Demand Domain:** ユーザーが接続する際に実行する各ドメインと関連アクションについて、**追加**をクリックし、以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- **アクション:** リストから可能なアクションのいずれかを選択します。

- **常に確立:** ドメインは常にVPN接続をトリガーします。

- **確立しない:** ドメインはVPN接続をトリガーしません。

- **必要に応じて確立:** ドメイン名解決に失敗した場合、ドメインはVPN接続の試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない場合、別のサーバーにリダイレクトされる場合、またはタイムアウトした場合に発生します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

- **オンデマンドルール**

- **アクション:** リストから実行するアクションを選択します。デフォルトは**EvaluateConnection**です。可能なアクションは次のとおりです。

- **許可:** トリガーされたときにオンデマンドVPNの接続を許可します。

- **接続:** 無条件にVPN接続を開始します。

- **切断:** VPN接続を削除し、ルールが一致する限りオンデマンドで再接続しません。

- **EvaluateConnection:** 各接続のActionParameters配列を評価します。

- **無視:** 既存のVPN接続を維持しますが、ルールが一致する限りオンデマンドで再接続しません。

- **DNSDomainMatch:** デバイスの検索ドメインリストが一致する可能性のある、追加したい各ドメインについて、**追加**をクリックし、以下を実行します。

- **DNSドメイン:** ドメイン名を入力します。複数のドメインを照合するためにワイルドカード「\*」プレフィックスを使用できます。たとえば、\*.example.comはmydomain.example.com、yourdomain.example.com、およびherdomain.example.comに一致します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

- **DNSServerAddressMatch:** ネットワークの指定されたDNSサーバーのいずれかが一致する可能性のある、追加したい各IPアドレスについて、**追加**をクリックし、以下を実行します。

- **DNSサーバーアドレス:** 追加するDNSサーバーアドレスを入力します。DNSサーバーを照合するためにワイルドカード「\*」サフィックスを使用できます。たとえば、17.\*はクラスAサブネット内の任意のDNSサーバーに一致します。

- DNSサーバーアドレスを保存するには**保存**をクリックし、DNSサーバーアドレスを保存しない場合は**キャンセル**をクリックします。

- **InterfaceTypeMatch:** リストから、使用中のプライマリネットワークインターフェースハードウェアのタイプを選択します。デフォルトは**Unspecified**です。可能な値は次のとおりです。

- **Unspecified:** 任意のネットワークインターフェースハードウェアに一致します。このオプションがデフォルトです。

- **Ethernet:** Ethernetネットワークインターフェースハードウェアのみに一致します。

- **WiFi:** Wi-Fiネットワークインターフェースハードウェアのみに一致します。

- **Cellular:** Cellularネットワークインターフェースハードウェアのみに一致します。

- **SSIDMatch:** 現在のネットワークと照合する追加したい各SSIDについて、**追加**をクリックし、以下を実行します。

- **SSID:** 追加するSSIDを入力します。ネットワークがWi-Fiネットワークでない場合、またはSSIDが表示されない場合、照合は失敗します。任意のSSIDに一致させるには、このリストを空のままにします。

- SSIDを保存するには**保存**をクリックし、SSIDを保存しない場合は**キャンセル**をクリックします。

- **URLStringProbe:** 取得するURLを入力します。このURLがリダイレクトなしで正常に取得された場合、このルールは一致します。

- **ActionParameters : Domains:** EvaluateConnectionがチェックする追加したい各ドメインについて、**追加**をクリックし、以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

- **ActionParameters : DomainAction:** リストから、指定された**ActionParameters : Domains**ドメインの**VPN動作**を選択します。デフォルトは**ConnectIfNeeded**です。可能なアクションは次のとおりです。

- **ConnectIfNeeded:** ドメイン名解決に失敗した場合、ドメインはVPN接続の試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない場合、別のサーバーにリダイレクトされる場合、またはタイムアウトした場合に発生します。

- **NeverConnect:** ドメインはVPN接続をトリガーしません。

- **Action Parameters: RequiredDNSServers:** 指定されたドメインを解決するために使用する各DNSサーバーについて、**追加**をクリックし、以下を実行します。

- **DNSサーバー:** **ActionParameters** : **DomainAction** = **ConnectIfNeeded**の場合にのみ有効です。DNSサーバーのIPアドレスを入力します。このサーバーは、デバイスの現在のネットワーク構成の外部にある場合があります。DNSサーバーに到達できない場合、応答としてVPN接続が確立されます。DNSサーバーが内部DNSサーバーまたは信頼できる外部DNSサーバーであることを確認してください。

- DNSサーバーを保存するには**保存**をクリックし、DNSサーバーを保存しない場合は**キャンセル**をクリックします。

- **ActionParameters : RequiredURLStringProbe:** オプションで、GETリクエストを使用してプローブするHTTPまたはHTTPS(推奨)URLを入力します。URLのホスト名を解決できない場合、サーバーに到達できない場合、またはサーバーが応答しない場合、VPN接続が確立されます。**ActionParameters** : **DomainAction** = **ConnectIfNeeded**の場合にのみ有効です。

- **OnDemandRules : XMLコンテンツ:** XML構成オンデマンドルールを入力またはコピー&ペーストします。

- XMLコードを検証するには**辞書をチェック**をクリックします。XMLが有効な場合、**XMLコンテンツ**テキストボックスの下に**有効なXML**が表示されます。有効でない場合、エラーメッセージにエラーが記述されます。

- **プロキシ**

- **プロキシ構成:** リストから、VPN接続がプロキシサーバーを介してルーティングされる方法を選択します。デフォルトは**なし**です。

- **手動**を有効にした場合、以下の設定を構成します。

- **プロキシサーバーのホスト名またはIPアドレス:** プロキシサーバーのホスト名またはIPアドレスを入力します。このフィールドは必須です。

- **プロキシサーバーのポート:** プロキシサーバーのポート番号を入力します。このフィールドは必須です。

- **ユーザー名:** オプションのプロキシサーバーユーザー名を入力します。

- **パスワード:** オプションのプロキシサーバーパスワードを入力します。

- **自動**を構成した場合、以下の設定を構成します。

- **プロキシサーバーURL:** プロキシサーバーのURLを入力します。このフィールドは必須です。

- **ポリシー設定**

- **ポリシーの削除:** ポリシー削除のスケジュール方法を選択します。利用可能なオプションは**日付を選択**と**削除までの期間(時間)**です。

- **日付を選択:** カレンダーをクリックして、削除する特定の日付を選択します。

- **削除までの期間(時間):** ポリシーが削除されるまでの時間を時間単位で入力します。iOS 6.0以降でのみ利用可能です。

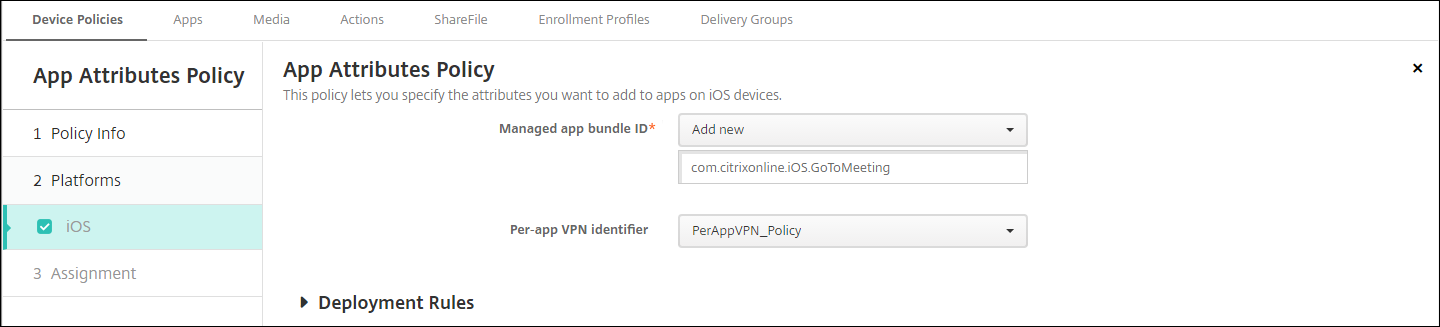

アプリごとのVPNの構成

- iOSのアプリごとのVPNオプションは、Cisco Legacy AnyConnect、Juniper SSL、F5 SSL、SonicWALL Mobile Connect、Ariba VIA、Citrix VPN、Citrix SSO、およびCustom SSLの接続タイプで利用可能です。

- アプリごとのVPNを構成するには:

- 1. **構成 > デバイスポリシー**で、VPNポリシーを作成します。例:

-

-

- 1. **構成 > デバイスポリシー**で、アプリをアプリごとのVPNポリシーに関連付けるためのアプリ属性ポリシーを作成します。**アプリごとのVPN識別子**には、ステップ1で作成したVPNポリシーの名前を選択します。**管理対象アプリバンドルID**には、アプリリストから選択するか、アプリバンドルIDを入力します。(iOSアプリインベントリポリシーを展開した場合、アプリリストにアプリが表示されます。)

-

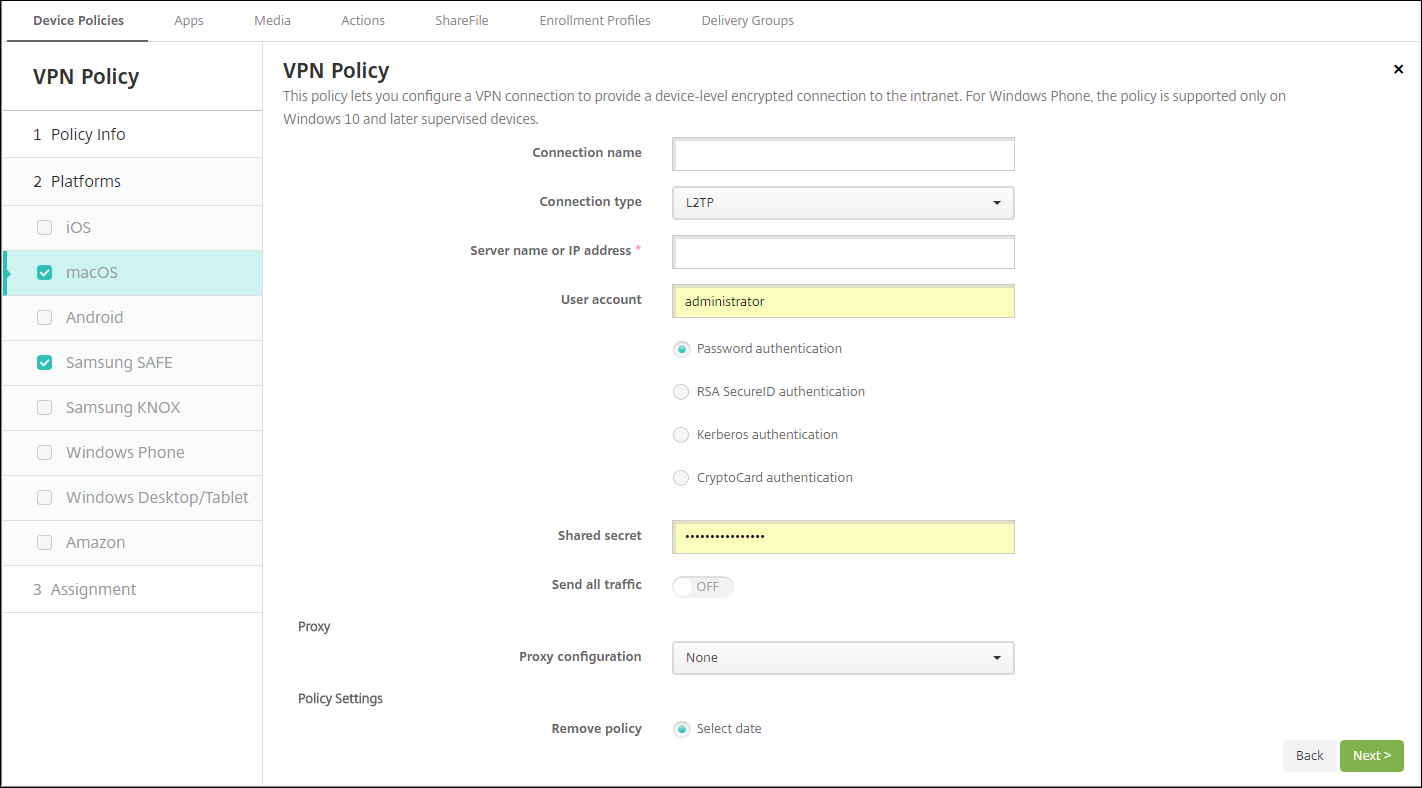

macOS設定

-

- **接続名:** 接続の名前を入力します。

- **接続タイプ:** リストから、この接続に使用するプロトコルを選択します。デフォルトはL2TPです。

- **L2TP:** 事前共有キー認証を使用するレイヤー2トンネリングプロトコル。

- **PPTP:** ポイントツーポイントトンネリング。

- **IPSec:** 企業のVPN接続。

- **Cisco AnyConnect:** Cisco AnyConnect VPNクライアント。

- **Juniper SSL:** Juniper Networks SSL VPNクライアント。

- **F5 SSL:** F5 Networks SSL VPNクライアント。

- **SonicWALL Mobile Connect:** iOS用Dell統合VPNクライアント。

- **Ariba VIA:** Ariba Networks仮想インターネットアクセス (VIA) クライアント。

- **Citrix VPN:** Citrix VPNクライアント。

- **Custom SSL:** カスタムSecure Socket Layer。

- 以下のセクションでは、上記の各接続タイプの構成オプションを一覧表示します。

macOS用L2TPプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **パスワード認証**、**RSA SecurID認証**、**Kerberos認証**、または**CryptoCard認証**を選択します。デフォルトは**パスワード認証**です。

- **共有シークレット:** IPsec共有シークレットキーを入力します。

- **すべてのトラフィックを送信:** すべてのトラフィックをVPN経由で送信するかどうかを選択します。デフォルトは**オフ**です。

macOS用PPTPプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **パスワード認証**、**RSA SecurID認証**、**Kerberos認証**、または**CryptoCard認証**を選択します。デフォルトは**パスワード認証**です。

- **暗号化レベル:** 目的の暗号化レベルを選択します。デフォルトは**なし**です。

- **なし:** 暗号化を使用しません。

- **自動:** サーバーがサポートする最も強力な暗号化レベルを使用します。

- **最大** (128ビット): 常に128ビット暗号化を使用します。

- **すべてのトラフィックを送信:** すべてのトラフィックをVPN経由で送信するかどうかを選択します。デフォルトは**オフ**です。

- ### macOS用IPsecプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして**共有シークレット**または**証明書**を選択します。デフォルトは**共有シークレット**です。

- **共有シークレット**認証を有効にする場合は、次の設定を構成します。

- **グループ名:** オプションのグループ名を入力します。

- **共有シークレット:** オプションの共有シークレットキーを入力します。

- **ハイブリッド認証を使用:** ハイブリッド認証を使用するかどうかを選択します。ハイブリッド認証では、サーバーが最初にクライアントに対して自身を認証し、次にクライアントがサーバーに対して自身を認証します。デフォルトは**オフ**です。

- **パスワードの入力を求める:** ユーザーがネットワークに接続するときにパスワードの入力を求めるかどうかを選択します。デフォルトは**オフ**です。

- **証明書**認証を有効にする場合は、次の設定を構成します。

- **ID資格情報:** リストから、使用するID資格情報を選択します。デフォルトは**なし**です。

- **接続時にPINの入力を求める:** ユーザーがネットワークに接続するときにPINの入力を要求するかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする:** ユーザーがネットワークに接続したときにVPN接続のトリガーを有効にするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定については、「[VPNオンデマンドオプションの構成](#configure-enable-vpn-on-demand-options)」を参照してください。

macOS用Cisco AnyConnectプロトコルの構成

- **サーバー名またはIPアドレス:** VPNサーバーのサーバー名またはIPアドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **グループ:** オプションのグループ名を入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして**パスワード**または**証明書**を選択します。デフォルトは**パスワード**です。

- **パスワード**を有効にする場合は、**認証パスワード**フィールドにオプションの認証パスワードを入力します。

- **証明書**を有効にする場合は、次の設定を構成します。

- **ID資格情報:** リストから、使用するID資格情報を選択します。デフォルトは**なし**です。

- **接続時にPINの入力を求める:** ユーザーがネットワークに接続するときにPINの入力を求めるかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする:** ユーザーがネットワークに接続したときにVPN接続のトリガーを有効にするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定については、「[VPNオンデマンドオプションの構成](#configure-enable-vpn-on-demand-options)」を参照してください。

- **アプリごとのVPNを有効にする:** アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションを有効にする場合は、次の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるようにするかどうかを選択します。デフォルトは**オフ**です。

- **Safariドメイン:** 含めるアプリごとのVPN接続をトリガーできる各Safariドメインについて、**追加**をクリックして次の操作を行います。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

macOS 用 Juniper SSL プロトコルの設定

- **サーバー名または IP アドレス:** VPN サーバーのサーバー名または IP アドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **レルム:** オプションのレルム名を入力します。

- **ロール:** オプションのロール名を入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして **パスワード** または **証明書** のいずれかを選択します。デフォルトは **パスワード** です。

- **パスワード** を有効にする場合は、**認証パスワード** フィールドにオプションの認証パスワードを入力します。

- **証明書** を有効にする場合は、次の設定を構成します。

- **ID 資格情報:** リストから使用する ID 資格情報を選択します。デフォルトは **なし** です。

- **接続時に PIN を要求:** ユーザーがネットワークに接続する際に PIN を要求するかどうかを選択します。デフォルトは **オフ** です。

- **VPN オンデマンドを有効にする:** ユーザーがネットワークに接続したときに VPN 接続をトリガーするかどうかを選択します。デフォルトは **オフ** です。**VPN オンデマンドを有効にする** が **オン** の場合の設定の構成については、「[VPN オンデマンド設定の構成](#configure-enable-vpn-on-demand-options)」を参照してください。

- **アプリごとの VPN を有効にする:** アプリごとの VPN を有効にするかどうかを選択します。デフォルトは **オフ** です。このオプションを有効にする場合は、次の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとの VPN サービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとの VPN 接続が自動的にトリガーされるかどうかを選択します。デフォルトは **オフ** です。

- **Safari ドメイン:** 含めるアプリごとの VPN 接続をトリガーできる各 Safari ドメインについて、**追加** をクリックして次の操作を行います。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには **保存** をクリックし、ドメインを保存しない場合は **キャンセル** をクリックします。

macOS 用 F5 SSL プロトコルの設定

- **サーバー名または IP アドレス:** VPN サーバーのサーバー名または IP アドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして **パスワード** または **証明書** のいずれかを選択します。デフォルトは **パスワード** です。

- **パスワード** を有効にする場合は、**認証パスワード** フィールドにオプションの認証パスワードを入力します。

- **証明書** を有効にする場合は、次の設定を構成します。

- **ID 資格情報:** リストから使用する ID 資格情報を選択します。デフォルトは **なし** です。

- **接続時に PIN を要求:** ユーザーがネットワークに接続する際に PIN を要求するかどうかを選択します。デフォルトは **オフ** です。

- **VPN オンデマンドを有効にする:** ユーザーがネットワークに接続したときに VPN 接続をトリガーするかどうかを選択します。デフォルトは **オフ** です。**VPN オンデマンドを有効にする** が **オン** の場合の設定の構成については、「[VPN オンデマンド設定の構成](#configure-enable-vpn-on-demand-options)」を参照してください。

- **アプリごとの VPN を有効にする:** アプリごとの VPN を有効にするかどうかを選択します。デフォルトは **オフ** です。このオプションを有効にする場合は、次の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとの VPN サービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとの VPN 接続が自動的にトリガーされるかどうかを選択します。デフォルトは **オフ** です。

- **Safari ドメイン:** 含めるアプリごとの VPN 接続をトリガーできる各 Safari ドメインについて、**追加** をクリックして次の操作を行います。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには **保存** をクリックし、ドメインを保存しない場合は **キャンセル** をクリックします。

macOS 用 SonicWALL Mobile Connect プロトコルの設定

- **サーバー名または IP アドレス:** VPN サーバーのサーバー名または IP アドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **ログオングループまたはドメイン:** オプションのログオングループまたはドメインを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして **パスワード** または **証明書** のいずれかを選択します。デフォルトは **パスワード** です。

- **パスワード** を有効にする場合は、**認証パスワード** フィールドにオプションの認証パスワードを入力します。

- **証明書** を有効にする場合は、次の設定を構成します。

- **ID 資格情報:** リストから使用する ID 資格情報を選択します。デフォルトは **なし** です。

- **接続時に PIN を要求:** ユーザーがネットワークに接続する際に PIN を要求するかどうかを選択します。デフォルトは **オフ** です。

- **VPN オンデマンドを有効にする:** ユーザーがネットワークに接続したときに VPN 接続をトリガーするかどうかを選択します。デフォルトは **オフ** です。**VPN オンデマンドを有効にする** が **オン** の場合の設定の構成については、「[VPN オンデマンド設定の構成](#configure-enable-vpn-on-demand-options)」を参照してください。

- **アプリごとの VPN を有効にする:** アプリごとの VPN を有効にするかどうかを選択します。デフォルトは **オフ** です。このオプションを有効にする場合は、次の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとの VPN サービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとの VPN 接続が自動的にトリガーされるかどうかを選択します。デフォルトは **オフ** です。

- **Safari ドメイン:** 含めるアプリごとの VPN 接続をトリガーできる各 Safari ドメインについて、**追加** をクリックして次の操作を行います。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには **保存** をクリックし、ドメインを保存しない場合は **キャンセル** をクリックします。

macOS 用 Ariba VIA プロトコルの設定

- **サーバー名または IP アドレス:** VPN サーバーのサーバー名または IP アドレスを入力します。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして **パスワード** または **証明書** のいずれかを選択します。デフォルトは **パスワード** です。

- **パスワード** を有効にする場合は、**認証パスワード** フィールドにオプションの認証パスワードを入力します。

- **証明書** を有効にする場合は、次の設定を構成します。

- **ID 資格情報:** リストから使用する ID 資格情報を選択します。デフォルトは **なし** です。

- **接続時に PIN を要求:** ユーザーがネットワークに接続する際に PIN を要求するかどうかを選択します。デフォルトは **オフ** です。

- **VPN オンデマンドを有効にする:** ユーザーがネットワークに接続したときに VPN 接続をトリガーするかどうかを選択します。デフォルトは **オフ** です。**VPN オンデマンドを有効にする** が **オン** の場合の設定の構成については、「[VPN オンデマンド設定の構成](#configure-enable-vpn-on-demand-options)」を参照してください。

- **アプリごとの VPN を有効にする:** アプリごとの VPN を有効にするかどうかを選択します。デフォルトは **オフ** です。このオプションを有効にする場合は、次の設定を構成します。

- **オンデマンド一致アプリを有効にする:** アプリごとの VPN サービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとの VPN 接続が自動的にトリガーされるかどうかを選択します。デフォルトは **オフ** です。

- **Safari ドメイン:** 含めるアプリごとの VPN 接続をトリガーできる各 Safari ドメインについて、**追加** をクリックして次の操作を行います。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには **保存** をクリックし、ドメインを保存しない場合は **キャンセル** をクリックします。

- ### macOS 用カスタム SSL プロトコルの設定

- **カスタム SSL 識別子 (逆引き DNS 形式):** 逆引き DNS 形式で SSL 識別子を入力します。このフィールドは必須です。

- **サーバー名または IP アドレス:** VPN サーバーのサーバー名または IP アドレスを入力します。このフィールドは必須です。

- **ユーザーアカウント:** オプションのユーザーアカウントを入力します。

- **接続の認証タイプ:** リストから、この接続の認証タイプとして **パスワード** または **証明書** のいずれかを選択します。デフォルトは **パスワード** です。

- **パスワード** を有効にする場合は、**認証パスワード** フィールドにオプションの認証パスワードを入力します。

- **証明書** を有効にする場合は、次の設定を構成します。

- **識別情報**: リストから使用する識別情報を選択します。デフォルトは**なし**です。

- **接続時にPINを要求**: ユーザーがネットワークに接続する際にPINの入力を求めるかどうかを選択します。デフォルトは**オフ**です。

- **VPNオンデマンドを有効にする**: ユーザーがネットワークに接続したときにVPN接続をトリガーするかどうかを選択します。デフォルトは**オフ**です。**VPNオンデマンドを有効にする**が**オン**の場合の設定については、[VPNオンデマンド設定の構成](#configure-enable-vpn-on-demand-options)を参照してください。

- **アプリごとのVPN**: アプリごとのVPNを有効にするかどうかを選択します。デフォルトは**オフ**です。このオプションを有効にする場合は、次の設定を構成します。

- **オンデマンド一致アプリを有効にする**: アプリごとのVPNサービスにリンクされたアプリがネットワーク通信を開始したときに、アプリごとのVPN接続が自動的にトリガーされるかどうかを選択します。

- **Safariドメイン**: 含めるアプリごとのVPN接続をトリガーできるSafariドメインごとに、**追加**をクリックして次の操作を行います。

- **ドメイン**: 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

- **カスタムXML**: 追加するカスタムXMLパラメーターごとに、**追加**をクリックして次の操作を行います。

- **パラメーター名**: 追加するパラメーターの名前を入力します。

- **値**: **パラメーター名**に関連付けられた値を入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

- ### VPNオンデマンドオプションの構成

- **オンデマンドドメイン:** ユーザーが接続したときに実行するアクションと関連付けられた各ドメインを追加するには、**[追加]** をクリックして以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- **アクション:** リストから可能なアクションのいずれかを選択します。

- **常に確立:** ドメインは常にVPN接続をトリガーします。

- **確立しない:** ドメインはVPN接続をトリガーしません。

- **必要に応じて確立:** ドメイン名解決が失敗した場合、ドメインはVPN接続の試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない場合、別のサーバーにリダイレクトされる場合、またはタイムアウトした場合に発生します。

- ドメインを保存するには **[保存]** をクリックし、ドメインを保存しない場合は **[キャンセル]** をクリックします。

- **オンデマンドルール**

- **アクション:** リストから実行するアクションを選択します。デフォルトは **[接続の評価]** です。可能なアクションは次のとおりです。

- **許可:** トリガーされたときにVPNオンデマンドの接続を許可します。

- **接続:** 無条件にVPN接続を開始します。

- **切断:** VPN接続を削除し、ルールが一致する限りオンデマンドで再接続しません。

- **接続の評価:** 各接続の **[アクションパラメータ]** 配列を評価します。

- **無視:** 既存のVPN接続を維持しますが、ルールが一致する限りオンデマンドで再接続しません。

- **DNSドメイン一致:** デバイスの検索ドメインリストが一致する可能性のあるドメインを追加するには、**[追加]** をクリックして以下を実行します。

- **DNSドメイン:** ドメイン名を入力します。複数のドメインに一致させるには、ワイルドカード「\*」プレフィックスを使用できます。たとえば、\*.example.com は mydomain.example.com、yourdomain.example.com、および herdomain.example.com に一致します。

- ドメインを保存するには **[保存]** をクリックし、ドメインを保存しない場合は **[キャンセル]** をクリックします。

- **DNSサーバーアドレス一致:** 追加する、ネットワークの指定されたDNSサーバーのいずれかに一致する可能性のある各IPアドレスについて、**[追加]** をクリックして以下を実行します。

- **DNSサーバーアドレス:** 追加するDNSサーバーアドレスを入力します。DNSサーバーに一致させるには、ワイルドカード「\*」サフィックスを使用できます。たとえば、17.\* はクラスAサブネット内の任意のDNSサーバーに一致します。

- DNSサーバーアドレスを保存するには **[保存]** をクリックし、DNSサーバーアドレスを保存しない場合は **[キャンセル]** をクリックします。

- **インターフェースタイプ一致:** リストから、使用中のプライマリネットワークインターフェースハードウェアのタイプをクリックします。デフォルトは **[未指定]** です。可能な値は次のとおりです。

- **未指定:** 任意のネットワークインターフェースハードウェアに一致します。このオプションがデフォルトです。

- **イーサネット:** イーサネットネットワークインターフェースハードウェアのみに一致します。

- **Wi-Fi:** Wi-Fiネットワークインターフェースハードウェアのみに一致します。

- **セルラー:** セルラーネットワークインターフェースハードウェアのみに一致します。

- **SSID一致:** 追加する、現在のネットワークと一致させる各SSIDについて、**[追加]** をクリックして以下を実行します。

- **SSID:** 追加するSSIDを入力します。ネットワークがWi-Fiネットワークでない場合、またはSSIDが表示されない場合、一致は失敗します。任意のSSIDに一致させるには、このリストを空のままにします。

- SSIDを保存するには **[保存]** をクリックし、SSIDを保存しない場合は **[キャンセル]** をクリックします。

- **URL文字列プローブ:** フェッチするURLを入力します。このURLがリダイレクトなしで正常にフェッチされた場合、このルールは一致します。

- **アクションパラメータ:ドメイン:** 接続の評価でチェックする各ドメインを追加するには、**[追加]** をクリックして以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには **[保存]** をクリックし、ドメインを保存しない場合は **[キャンセル]** をクリックします。

- **アクションパラメータ:ドメインアクション:** リストから、指定された **[アクションパラメータ:ドメイン]** のVPN動作を選択します。デフォルトは **[必要に応じて接続]** です。可能なアクションは次のとおりです。

- **必要に応じて接続:** ドメイン名解決が失敗した場合、ドメインはVPN接続の試行をトリガーします。失敗は、DNSサーバーがドメインを解決できない場合、別のサーバーにリダイレクトされる場合、またはタイムアウトした場合に発生します。

- **接続しない:** ドメインはVPN接続をトリガーしません。

- **アクションパラメータ:必須DNSサーバー:** 指定されたドメインを解決するために使用する各DNSサーバーについて、**[追加]** をクリックして以下を実行します。

- **DNSサーバー:** **[アクションパラメータ]** : **[ドメインアクション]** = **[必要に応じて接続]** の場合にのみ有効です。追加するDNSサーバーのIPアドレスを入力します。このサーバーは、デバイスの現在のネットワーク構成の外部にある場合があります。DNSサーバーに到達できない場合、応答としてVPN接続が確立されます。このDNSサーバーは、内部DNSサーバーまたは信頼できる外部DNSサーバーのいずれかである必要があります。

- DNSサーバーを保存するには **[保存]** をクリックし、DNSサーバーを保存しない場合は **[キャンセル]** をクリックします。

- **アクションパラメータ:必須URL文字列プローブ:** オプションで、GETリクエストを使用してプローブするHTTPまたはHTTPS(推奨)URLを入力します。URLのホスト名を解決できない場合、サーバーに到達できない場合、またはサーバーが応答しない場合、VPN接続が確立されます。**[アクションパラメータ]** : **[ドメインアクション]** = **[必要に応じて接続]** の場合にのみ有効です。

- **オンデマンドルール:XMLコンテンツ:** XMLオンデマンドルールを入力またはコピー&ペーストします。

- **[辞書チェック]** をクリックしてXMLコードを検証します。XMLが有効な場合、**[XMLコンテンツ]** テキストボックスの下に **[有効なXML]** が表示されます。有効でない場合、エラーメッセージにエラーが記述されます。

- **プロキシ**

- **プロキシ構成:** リストから、VPN接続がプロキシサーバーを介してルーティングされる方法を選択します。デフォルトは **[なし]** です。

- **[手動]** を有効にした場合、次の設定を構成します。

- **プロキシサーバーのホスト名またはIPアドレス:** プロキシサーバーのホスト名またはIPアドレスを入力します。このフィールドは必須です。

- **プロキシサーバーのポート:** プロキシサーバーのポート番号を入力します。このフィールドは必須です。

- **ユーザー名:** オプションのプロキシサーバーユーザー名を入力します。

- **パスワード:** オプションのプロキシサーバーパスワードを入力します。

- **[自動]** を構成した場合、次の設定を構成します。

- **プロキシサーバーURL:** プロキシサーバーのURLを入力します。このフィールドは必須です。

- **ポリシー設定**

- **ポリシーの削除:** ポリシー削除のスケジュール方法を選択します。利用可能なオプションは **[日付を選択]** と **[削除までの期間(時間)]** です。

- **日付を選択:** カレンダーをクリックして、削除する特定の日付を選択します。

- **削除までの期間(時間):** ポリシーが削除されるまでの時間を数値で入力します。

- **ユーザーによるポリシー削除の許可:** ユーザーがデバイスからポリシーを削除できるタイミングを選択できます。メニューから **[常に]**、**[パスコードが必要]**、または **[なし]** を選択します。**[パスコードが必要]** を選択した場合は、**[削除パスコード]** フィールドにパスコードを入力します。

- **プロファイルスコープ:** このポリシーを **[ユーザー]** に適用するか、システム全体に適用するかを選択します。デフォルトは **[ユーザー]** です。このオプションはmacOS 10.7以降でのみ利用可能です。

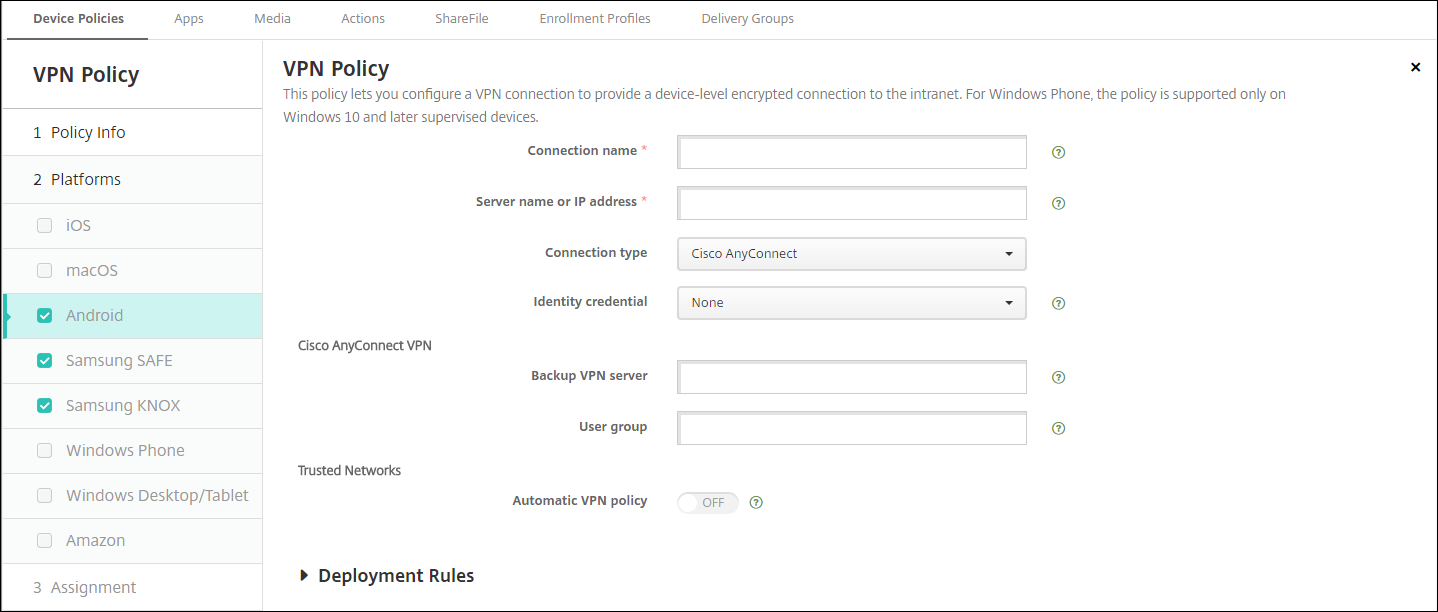

Android (レガシーDA) 設定

-

Android用Cisco AnyConnect VPNプロトコルの構成

- **接続名:** Cisco AnyConnect VPN接続の名前を入力します。このフィールドは必須です。

- **サーバー名またはIPアドレス:** VPNサーバーの名前またはIPアドレスを入力します。このフィールドは必須です。

- **ID資格情報:** リストからID資格情報を選択します。

- **バックアップVPNサーバー:** バックアップVPNサーバー情報を入力します。

- **ユーザーグループ:** ユーザーグループ情報を入力します。

- **信頼済みネットワーク**

- **自動VPNポリシー:** 信頼済みネットワークと信頼されていないネットワークに対してVPNがどのように反応するかを設定するために、このオプションを有効または無効にします。有効にした場合、次の設定を構成します。

- **信頼済みネットワークポリシー:** リストから目的のポリシーを選択します。デフォルトは **[切断]** です。可能なオプションは次のとおりです。

- **切断:** クライアントは信頼済みネットワーク内のVPN接続を終了します。この設定がデフォルトです。

- **接続:** クライアントは信頼済みネットワーク内でVPN接続を開始します。

- **何もしない:** クライアントは何もアクションを実行しません。

- **一時停止:** ユーザーが信頼済みネットワーク外でVPNセッションを確立し、その後信頼済みとして構成されたネットワークに入ると、VPNセッションは一時停止されます。ユーザーが再び信頼済みネットワークを離れると、セッションは再開されます。この設定により、信頼済みネットワークを離れた後に新しいVPNセッションを確立する必要がなくなります。

- **信頼されていないネットワークポリシー:** リストから目的のポリシーを選択します。デフォルトは**接続**です。可能なオプションは次のとおりです。

- **接続:** クライアントは信頼されていないネットワーク内でVPN接続を開始します。

- **何もしない:** クライアントは信頼されていないネットワーク内でVPN接続を開始します。このオプションは常時接続VPNを無効にします。

- **信頼済みドメイン:** クライアントが信頼済みネットワーク内にいるときにネットワークインターフェイスが持つ各ドメインサフィックスについて、**追加**をクリックして以下を実行します。

- **ドメイン:** 追加するドメインを入力します。

- ドメインを保存するには**保存**をクリックし、ドメインを保存しない場合は**キャンセル**をクリックします。

- **信頼済みサーバー:** クライアントが信頼済みネットワーク内にいるときにネットワークインターフェイスが持つ各サーバーアドレスについて、**追加**をクリックして以下を実行します。

- **サーバー:** 追加するサーバーを入力します。

- サーバーを保存するには**保存**をクリックし、サーバーを保存しない場合は**キャンセル**をクリックします。

Android 用 Citrix SSO プロトコルの構成

- **接続名:** VPN接続の名前を入力します。このフィールドは必須です。

- **サーバー名またはIPアドレス:** NetScaler Gateway の FQDN または IP アドレスを入力します。

- **接続の認証タイプ:** 認証タイプを選択し、そのタイプに表示されるフィールドに入力します。

- **ユーザー名**と**パスワード:** **パスワード**または**パスワードと証明書**の**認証タイプ**に対して、VPN資格情報を入力します。オプション。VPN資格情報を提供しない場合、Citrix VPNアプリはユーザー名とパスワードの入力を求めます。

- **ID資格情報:** **証明書**または**パスワードと証明書**の**認証タイプ**に対して表示されます。リストからID資格情報を選択します。

- **アプリごとのVPNを有効にする:** アプリごとのVPNを有効にするかどうかを選択します。アプリごとのVPNを有効にしない場合、すべてのトラフィックはCitrix VPNトンネルを通過します。アプリごとのVPNを有効にする場合、以下の設定を指定します。デフォルトは**オフ**です。

- **許可リスト**または**ブロックリスト:** **許可リスト**の場合、許可リスト内のすべてのアプリがこのVPNを介してトンネル接続されます。**ブロックリスト**の場合、ブロックリスト上のアプリを除くすべてのアプリがこのVPNを介してトンネル接続されます。

- **アプリケーションリスト:** 許可リストまたはブロックリスト上のアプリ。**追加**をクリックし、アプリパッケージ名をコンマ区切りで入力します。

- **カスタムXML:** **追加**をクリックし、カスタムパラメーターを入力します。Citrix Endpoint Managementは、Citrix VPNに対して以下のパラメーターをサポートします。

- **DisableUserProfiles:** オプション。このパラメーターを有効にするには、**値**に**Yes**と入力します。有効にすると、Citrix Endpoint Managementはユーザーが追加したVPN接続を表示せず、ユーザーは接続を追加できません。この設定はグローバルな制限であり、すべてのVPNプロファイルに適用されます。

- **userAgent:** 文字列値。各HTTPリクエストで送信するカスタムユーザーエージェント文字列を指定できます。指定されたユーザーエージェント文字列は、既存のCitrix VPNユーザーエージェントに追加されます。

- **IsAlwaysOnVpn:** オプション。このプロパティは、VPNプロファイルがAlways On VPNプロファイルであるかどうかを決定します。VPNプロファイルがAlways On VPNプロファイルであることを示すには**Yes**に設定し、デフォルトは**No**です。Always On VPNが確実に機能するためには、このプロパティが**Yes**に設定されているVPNプロファイルは1つだけである必要があります。

NACをサポートするためのVPNの構成

- NACフィルターを構成するには、接続タイプとしてカスタムSSLを使用します。

- 接続名としてVPNを指定します。

-

カスタムXMLの場合、追加をクリックして以下を実行します。

- パラメーター名: XenMobileDeviceIdと入力します。このフィールドは、Citrix Endpoint Managementへのデバイス登録に基づくNACチェックに使用するデバイスIDです。Citrix Endpoint Managementがデバイスを登録および管理している場合、VPN接続は許可されます。それ以外の場合、VPN確立時に認証が拒否されます。

- 値: パラメーターXenMobileDeviceIdの値であるDeviceID_${device.id}と入力します。

- パラメーターを保存するには、保存をクリックします。

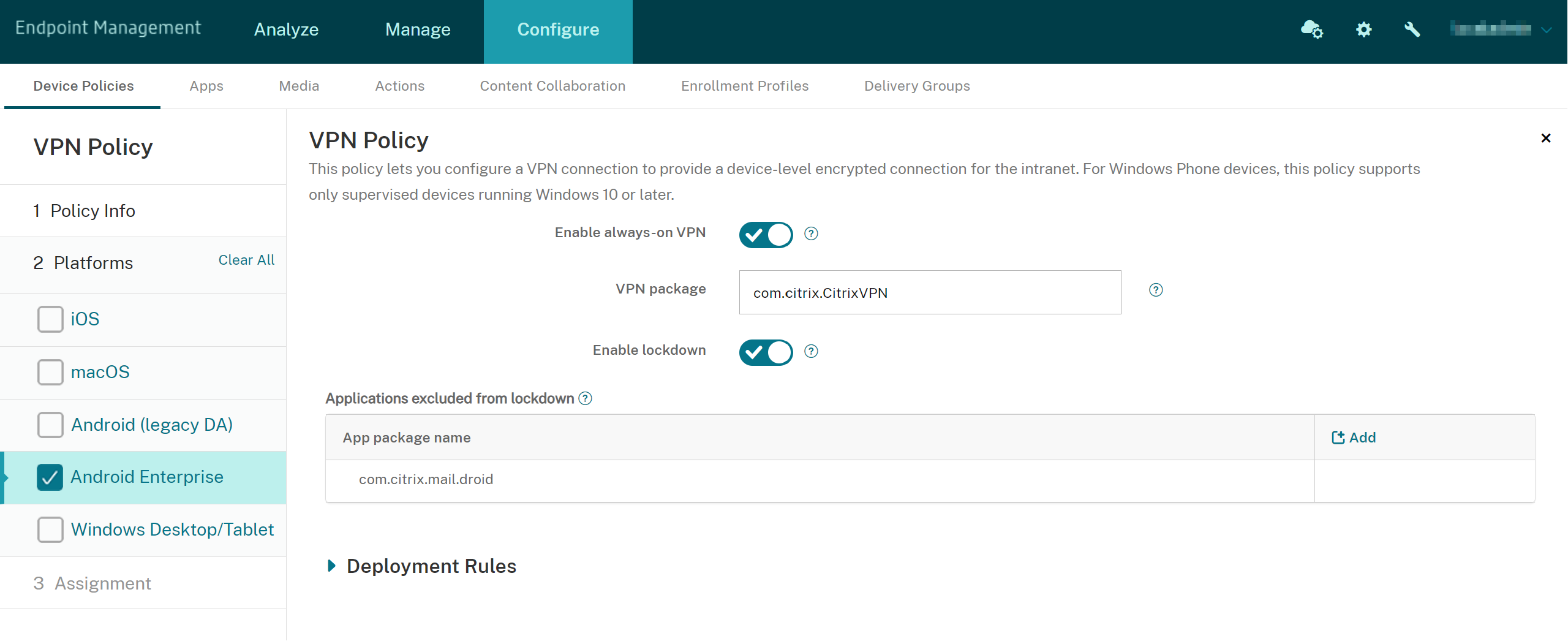

Android Enterprise向けVPNの構成

Android Enterpriseデバイス向けにVPNを構成するには、Citrix SSOアプリ用のAndroid Enterprise管理対象構成デバイスポリシーを作成します。Android Enterprise向けVPNプロファイルの構成を参照してください。

Android Enterprise設定

- 常時接続VPNを有効にする: VPNを常時接続にするかどうかを選択します。デフォルトはオフです。有効にすると、ユーザーが手動で切断するまでVPN接続は維持されます。

- VPNパッケージ: デバイスが使用するVPNアプリのパッケージ名を入力します。

-

ロックダウンを有効にする: 無効にすると、VPN接続が存在しない場合、どのアプリもネットワークにアクセスできません。有効にすると、VPN接続が存在しない場合でも、以下の設定で構成したアプリはネットワークにアクセスできます。Android 10以降のデバイスで利用可能です。

- ロックダウンから除外するアプリケーション: 追加をクリックして、ロックダウン設定をバイパスするアプリのパッケージ名を入力します。

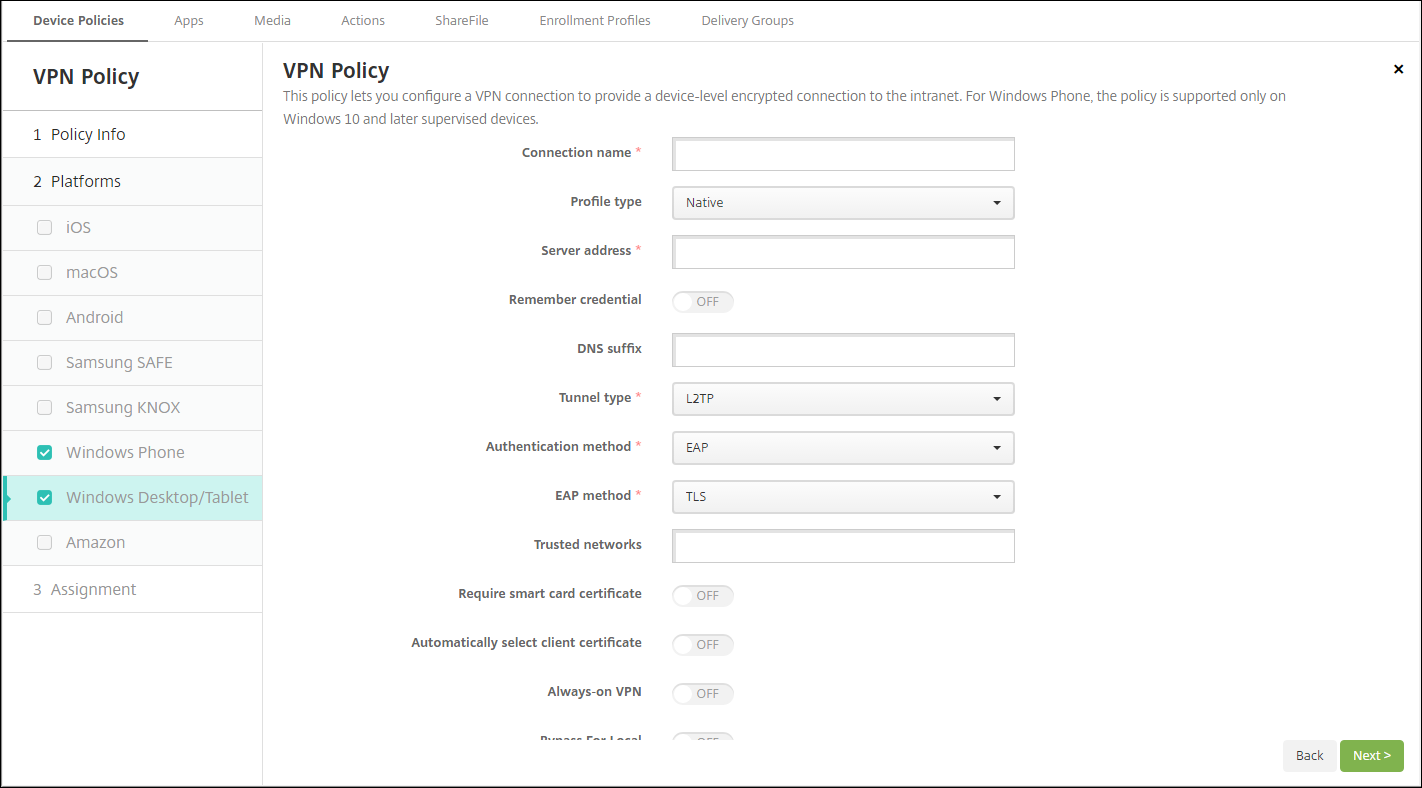

Windowsデスクトップ/タブレット設定

- **接続名:** 接続の名前を入力します。このフィールドは必須です。

- **プロファイルの種類:** リストから**ネイティブ**または**プラグイン**を選択します。デフォルトは**ネイティブ**です。

- **ネイティブプロファイルの種類を構成する:** これらの設定は、ユーザーのWindowsデバイスに組み込まれているVPNに適用されます。

- **サーバーアドレス:** VPNサーバーのFQDNまたはIPアドレスを入力します。このフィールドは必須です。

- **資格情報を記憶する:** 資格情報をキャッシュするかどうかを選択します。デフォルトは**オフ**です。有効にすると、可能な限り資格情報がキャッシュされます。

- **DNSサフィックス:** DNSサフィックスを入力します。

- **トンネルの種類:** リストから使用するVPNトンネルの種類を選択します。デフォルトは**L2TP**です。選択可能なオプションは次のとおりです。

- **L2TP:** 事前共有キー認証を使用するレイヤー2トンネリングプロトコル

- **PPTP:** ポイントツーポイントトンネリング

- **IKEv2:** インターネットキーエクスチェンジバージョン2

- **認証方法:** リストから使用する認証方法を選択します。デフォルトは**EAP**です。選択可能なオプションは次のとおりです。

- **EAP:** 拡張認証プロトコル

- **MSChapV2:** 相互認証にMicrosoftチャレンジハンドシェイク認証プロトコルを使用します。このオプションは、トンネルの種類に**IKEv2**を選択した場合は利用できません。

- **EAPメソッド:** リストから使用するEAPメソッドを選択します。デフォルトは**TLS**です。このフィールドは、MSChapV2認証が有効な場合は利用できません。選択可能なオプションは次のとおりです。

- **TLS:** トランスポート層セキュリティ

- **PEAP:** 保護された拡張認証プロトコル

- **信頼されたネットワーク:** VPN接続を必要とせずにアクセスできる、コンマで区切られたネットワークのリストを入力します。たとえば、ユーザーが会社のワイヤレスネットワーク上にいる場合、保護されたリソースに直接アクセスできます。

- **スマートカード証明書を要求する:** スマートカード証明書を要求するかどうかを選択します。デフォルトは**オフ**です。

- **クライアント証明書を自動的に選択する:** 認証に使用するクライアント証明書を自動的に選択するかどうかを選択します。デフォルトは**オフ**です。このオプションは、**スマートカード証明書を要求する**を有効にしている場合は利用できません。

- **常時接続VPN:** VPNを常時接続にするかどうかを選択します。デフォルトは**オフ**です。有効にすると、ユーザーが手動で切断するまでVPN接続は維持されます。

- **ローカルのバイパス:** ローカルリソースがプロキシサーバーをバイパスできるようにするアドレスとポート番号を入力します。

- **プラグインプロファイルの種類を構成する:** これらの設定は、Windowsストアから入手し、ユーザーのデバイスにインストールされたVPNプラグインに適用されます。

- **サーバーアドレス:** VPNサーバーのFQDNまたはIPアドレスを入力します。このフィールドは必須です。

- **資格情報を記憶する:** 資格情報をキャッシュするかどうかを選択します。デフォルトは**オフ**です。有効にすると、可能な限り資格情報がキャッシュされます。

- **DNSサフィックス:** DNSサフィックスを入力します。

- **クライアントアプリID:** VPNプラグインのパッケージファミリー名を入力します。

- **プラグインプロファイルXML:** **参照**をクリックしてファイルの場所に移動し、使用するカスタムVPNプラグインプロファイルを選択します。形式と詳細については、プラグインプロバイダーにお問い合わせください。

- **信頼されたネットワーク:** VPN接続を必要とせずにアクセスできる、コンマで区切られたネットワークのリストを入力します。たとえば、ユーザーが会社のワイヤレスネットワーク上にいる場合、保護されたリソースに直接アクセスできます。

- **常時接続VPN:** VPNを常時接続にするかどうかを選択します。デフォルトは**オフ**です。有効にすると、ユーザーが手動で切断するまでVPN接続は維持されます。

- **ローカルのバイパス:** ローカルリソースがプロキシサーバーをバイパスできるようにするアドレスとポート番号を入力します。

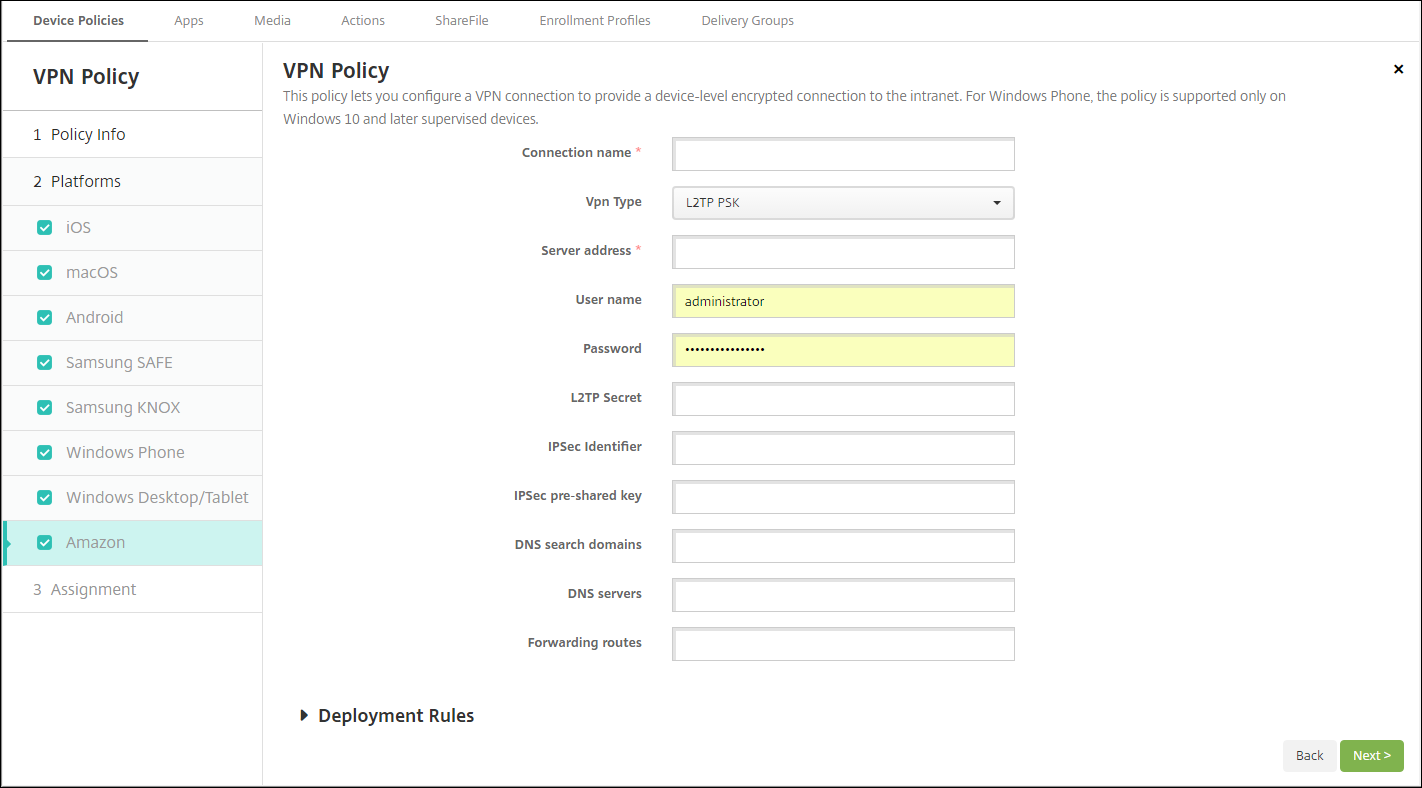

Amazon設定

- **接続名:** 接続の名前を入力します。

- **VPNの種類:** 接続の種類を選択します。選択可能なオプションは次のとおりです。

- **L2TP PSK:** 事前共有キー認証を使用するレイヤー2トンネリングプロトコル。この設定がデフォルトです。

- **L2TP RSA:** RSA認証を使用するレイヤー2トンネリングプロトコル。

- **IPSEC XAUTH PSK:** 事前共有キーと拡張認証を使用するインターネットプロトコルセキュリティ。

- **IPSEC HYBRID RSA:** ハイブリッドRSA認証を使用するインターネットプロトコルセキュリティ。

- **PPTP:** ポイントツーポイントトンネリング。

以下のセクションでは、上記の各接続種類の構成オプションを一覧表示します。

AmazonのL2TP PSK設定を構成する

- サーバーアドレス: VPNサーバーのIPアドレスを入力します。

-

ユーザー名: オプションのユーザー名を入力します。

- パスワード: オプションのパスワードを入力します。

- L2TPシークレット: 共有シークレットキーを入力します。

- IPSec識別子: ユーザーが接続時にデバイスで確認するVPN接続名を入力します。

- IPSec事前共有キー: シークレットキーを入力します。

- DNS検索ドメイン: ユーザーデバイスの検索ドメインリストが一致するドメインを入力します。

- DNSサーバー: 指定されたドメインの解決に使用するDNSサーバーのIPアドレスを入力します。

-

転送ルート: 企業VPNサーバーが転送ルートをサポートしている場合、使用する各転送ルートについて、[追加] をクリックして以下を実行します。

- 転送ルート: 転送ルートのIPアドレスを入力します。

- ルートを保存するには [保存] をクリックし、保存しない場合は [キャンセル] をクリックします。

Amazon向けL2TP RSA設定

- サーバーアドレス: VPNサーバーのIPアドレスを入力します。

- ユーザー名: オプションのユーザー名を入力します。

- パスワード: オプションのパスワードを入力します。

- L2TPシークレット: 共有シークレットキーを入力します。

- DNS検索ドメイン: ユーザーデバイスの検索ドメインリストが一致するドメインを入力します。

- DNSサーバー: 指定されたドメインの解決に使用するDNSサーバーのIPアドレスを入力します。

- サーバー証明書: リストから使用するサーバー証明書を選択します。

- CA証明書: リストから使用するCA証明書を選択します。

- ID資格情報: リストから使用するID資格情報を選択します。

-

転送ルート: 企業VPNサーバーが転送ルートをサポートしている場合、使用する各転送ルートについて、[追加] をクリックして以下を実行します。

- 転送ルート: 転送ルートのIPアドレスを入力します。

- ルートを保存するには [保存] をクリックし、保存しない場合は [キャンセル] をクリックします。

Amazon向けIPSEC XAUTH PSK設定

- サーバーアドレス: VPNサーバーのIPアドレスを入力します。

- ユーザー名: オプションのユーザー名を入力します。

- パスワード: オプションのパスワードを入力します。

- IPSec識別子: ユーザーが接続時にデバイスで確認するVPN接続名を入力します。

- IPSec事前共有キー: 共有シークレットキーを入力します。

- DNS検索ドメイン: ユーザーデバイスの検索ドメインリストが一致するドメインを入力します。

- DNSサーバー: 指定されたドメインの解決に使用するDNSサーバーのIPアドレスを入力します。

-

転送ルート: 企業VPNサーバーが転送ルートをサポートしている場合、使用する各転送ルートについて、[追加] をクリックして以下を実行します。

- 転送ルート: 転送ルートのIPアドレスを入力します。

- ルートを保存するには [保存] をクリックし、保存しない場合は [キャンセル] をクリックします。

Amazon向けIPSEC AUTH RSA設定

- サーバーアドレス: VPNサーバーのIPアドレスを入力します。

- ユーザー名: オプションのユーザー名を入力します。

- パスワード: オプションのパスワードを入力します。

- DNS検索ドメイン: ユーザーデバイスの検索ドメインリストが一致するドメインを入力します。

- DNSサーバー: 指定されたドメインの解決に使用するDNSサーバーのIPアドレスを入力します。

- サーバー証明書: リストから使用するサーバー証明書を選択します。

- CA証明書: リストから使用するCA証明書を選択します。

- ID資格情報: リストから使用するID資格情報を選択します。

-

転送ルート: 企業VPNサーバーが転送ルートをサポートしている場合、使用する各転送ルートについて、[追加] をクリックして以下を実行します。

- 転送ルート: 転送ルートのIPアドレスを入力します。

- ルートを保存するには [保存] をクリックし、保存しない場合は [キャンセル] をクリックします。

Amazon向けIPSEC HYBRID RSA設定

- サーバーアドレス: VPNサーバーのIPアドレスを入力します。

- ユーザー名: オプションのユーザー名を入力します。

- パスワード: オプションのパスワードを入力します。

- DNS検索ドメイン: ユーザーデバイスの検索ドメインリストが一致するドメインを入力します。

- DNSサーバー: 指定されたドメインの解決に使用するDNSサーバーのIPアドレスを入力します。

- サーバー証明書: リストから使用するサーバー証明書を選択します。

- CA証明書: リストから使用するCA証明書を選択します。

-

転送ルート: 企業VPNサーバーが転送ルートをサポートしている場合、使用する各転送ルートについて、[追加] をクリックして以下を実行します。

- 転送ルート: 転送ルートのIPアドレスを入力します。

- ルートを保存するには [保存] をクリックし、保存しない場合は [キャンセル] をクリックします。

Amazon向けPPTP設定

- サーバーアドレス: VPNサーバーのIPアドレスを入力します。

- ユーザー名: オプションのユーザー名を入力します。

- パスワード: オプションのパスワードを入力します。

- DNS検索ドメイン: ユーザーデバイスの検索ドメインリストが一致するドメインを入力します。

- DNSサーバー: 指定されたドメインの解決に使用するDNSサーバーのIPアドレスを入力します。

- PPP暗号化 (MPPE): Microsoft Point-to-Point Encryption (MPPE) によるデータ暗号化を有効にするかどうかを選択します。デフォルトは [オフ] です。

-

転送ルート: 企業VPNサーバーが転送ルートをサポートしている場合、使用する各転送ルートについて、[追加] をクリックして以下を実行します。

- 転送ルート: 転送ルートのIPアドレスを入力します。

- ルートを保存するには [保存] をクリックし、保存しない場合は [キャンセル] をクリックします。