Conectar Okta como proveedor de identidades a Citrix Cloud™

Citrix Cloud permite usar Okta como proveedor de identidades para autenticar a los suscriptores que inician sesión en sus espacios de trabajo. Al conectar tu organización de Okta a Citrix Cloud, puedes ofrecer una experiencia de inicio de sesión común para que tus suscriptores accedan a los recursos de Citrix Workspace.

Después de habilitar la autenticación de Okta en la Configuración del espacio de trabajo, los suscriptores tienen una experiencia de inicio de sesión diferente. Seleccionar la autenticación de Okta proporciona un inicio de sesión federado, no un inicio de sesión único. Los suscriptores inician sesión en los espacios de trabajo desde una página de inicio de sesión de Okta, pero es posible que tengan que autenticarse una segunda vez al abrir una aplicación o un escritorio desde Citrix DaaS (anteriormente, el servicio Citrix Virtual Apps and Desktops). Para habilitar el inicio de sesión único y evitar una segunda solicitud de inicio de sesión, debes usar el Servicio de autenticación federada de Citrix con Citrix Cloud. Para obtener más información, consulta Conectar el Servicio de autenticación federada de Citrix a Citrix Cloud.

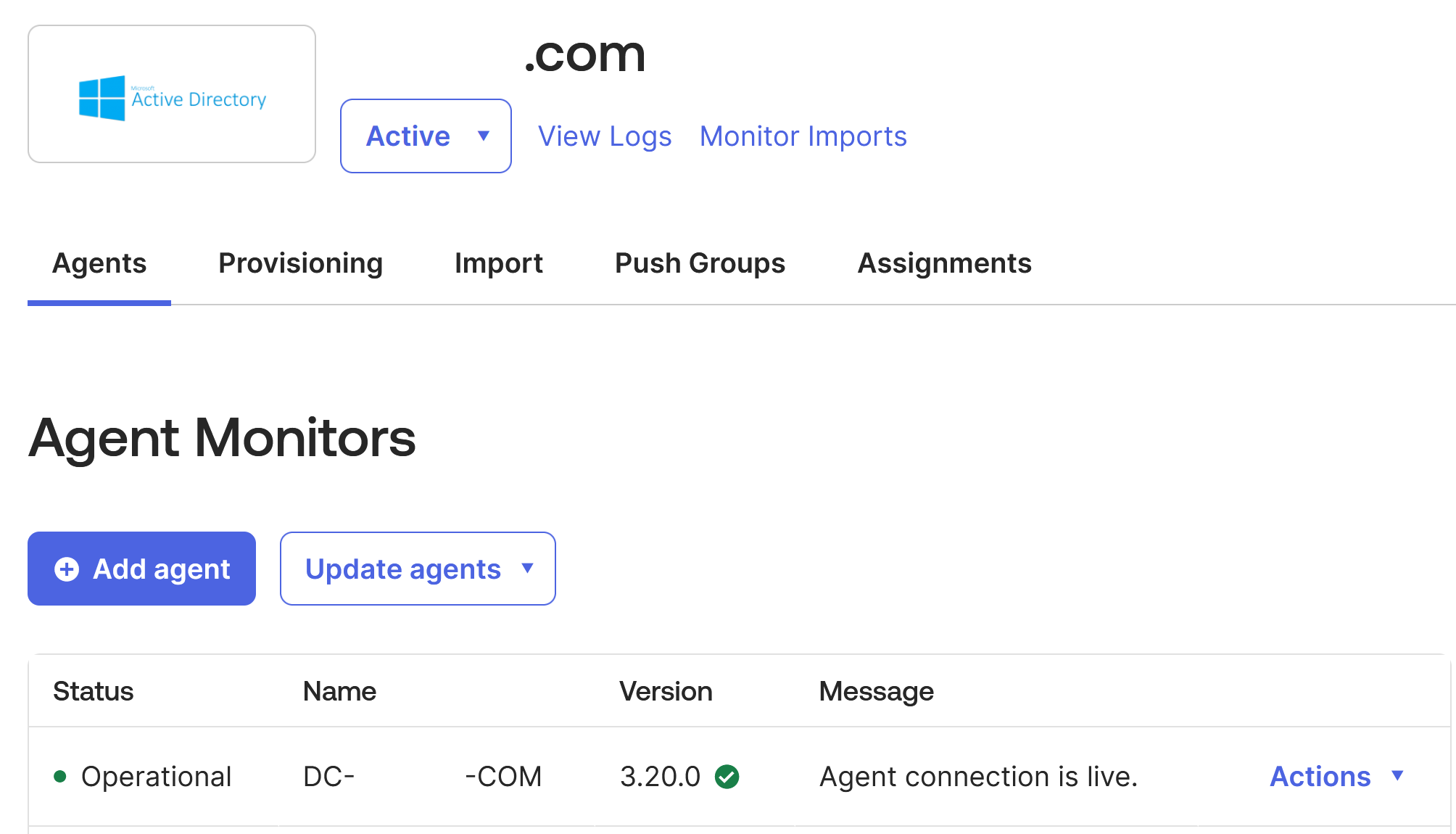

Se requieren Cloud Connectors o Connector Appliances para habilitar la comunicación entre Citrix Cloud y tu ubicación de recursos. Se necesitan al menos dos Cloud Connectors o Connector Appliances para garantizar una conexión de alta disponibilidad con Citrix Cloud. Necesitas al menos dos Connectors unidos a tu dominio de Active Directory. Estos pueden ser Cloud Connectors o Connector Appliances.

Los conectores deben cumplir los siguientes requisitos:

- Cumplir los requisitos descritos en su documentación respectiva.

- Unidos a tu dominio de Active Directory (AD). Si los usuarios de tu espacio de trabajo residen en varios dominios, la función de varios dominios de Connector Appliance se puede usar para unir varios dominios.

- Conectados a una red que pueda contactar con los recursos a los que los usuarios acceden a través de Citrix Workspace.

- Conectados a Internet. Para obtener más información, consulta Requisitos del sistema y de conectividad.

Para obtener más información sobre la instalación de Cloud Connectors, consulta Instalación de Cloud Connector. Para obtener más información sobre la instalación de Connector Appliances, consulta Instalación de Connector Appliance.

Al conectar Okta a Citrix Cloud, debes proporcionar el dominio de Okta de tu organización. Citrix admite los siguientes dominios de Okta:

- okta.com

- okta-eu.com

- oktapreview.com

También puedes usar dominios personalizados de Okta con Citrix Cloud. Revisa las consideraciones importantes para usar dominios personalizados en Personalizar el dominio de URL de Okta en el sitio web de Okta.

Para obtener más información sobre cómo localizar el dominio personalizado de tu organización, consulta Buscar tu dominio de Okta en el sitio web de Okta.

Aplicación web Okta OIDC

Para usar Okta como proveedor de identidades, primero debes crear una aplicación web Okta OIDC con credenciales de cliente que puedas usar con Citrix Cloud. Después de crear y configurar la aplicación, anota el ID de cliente y el Secreto de cliente. Proporcionarás estos valores a Citrix Cloud cuando conectes tu organización de Okta.

-

Para crear y configurar esta aplicación, consulta las siguientes secciones de este artículo:

- Crear una integración de aplicación web Okta OIDC

- Configurar la aplicación web Okta OIDC

URL del espacio de trabajo

Al crear la aplicación de Okta, debes proporcionar la URL de tu espacio de trabajo desde Citrix Cloud. Para localizar la URL del espacio de trabajo, selecciona Configuración del espacio de trabajo en el menú de Citrix Cloud. La URL del espacio de trabajo se muestra en la ficha Acceso.

- > **Importante:**

- >

- > Si [modificas la URL del espacio de trabajo](/es-es/citrix-cloud/workspace-configuration.html#customize-the-workspace-url) más adelante, debes actualizar la configuración de la aplicación de Okta con la nueva URL. De lo contrario, tus suscriptores podrían experimentar problemas al cerrar sesión en su espacio de trabajo.

Token de API de Okta

Usar Okta como proveedor de identidades con Citrix Cloud requiere un token de API para tu organización de Okta. Crea este token usando una cuenta de administrador de solo lectura en tu organización de Okta. Este token debe poder leer los usuarios y grupos de tu organización de Okta.

Para crear el token de API, consulta Crear un token de API de Okta en este artículo. Para obtener más información sobre los tokens de API, consulta Crear un token de API en el sitio web de Okta.

Importante:

Cuando crees el token de API, anota el valor del token (por ejemplo, copia el valor temporalmente en un documento de texto sin formato). Okta muestra este valor solo una vez, por lo que podrías crear el token justo antes de realizar los pasos de Conectar Citrix Cloud a tu organización de Okta.

- ### Sincronizar cuentas de Active Directory con Okta mediante el agente de AD de Okta

Para usar Okta como proveedor de identidades, primero debes integrar tu AD local con Okta. Para ello, instala el agente de AD de Okta en tu dominio y agrega tu AD a tu organización de Okta. Para obtener orientación sobre la implementación del agente de AD de Okta, consulta Empezar a usar la integración de Active Directory en el sitio web de Okta.

- Después, importa tus usuarios y grupos de AD a Okta. Al importar, incluye los siguientes valores asociados a tus cuentas de AD:

- Correo electrónico

- SID

- UPN

- OID

Nota:

Si usas el servicio Citrix Gateway con Workspace, no necesitas sincronizar tus cuentas de AD con tu organización de Okta.

Para sincronizar tus usuarios y grupos de AD con tu organización de Okta:

-

Instala y configura el agente de AD de Okta. Para obtener instrucciones completas, consulta los siguientes artículos en el sitio web de Okta: - Instalar el agente de Active Directory de Okta - Configurar la importación de Active Directory y los ajustes de la cuenta - Configurar los ajustes de aprovisionamiento de Active Directory

- 1. Agrega tus usuarios y grupos de AD a Okta realizando una importación manual o una importación automatizada. Para obtener más información sobre los métodos e instrucciones de importación de Okta, consulta [Administrar usuarios y grupos de Active Directory](https://help.okta.com/en/prod/Content/Topics/Directory/ad-agent-manage-users-groups.htm) en el sitio web de Okta. - ## Crear una integración de aplicación web OIDC de Okta - 1. Desde la consola de administración de Okta, en **Applications** (Aplicaciones), selecciona **Applications** (Aplicaciones). - Selecciona Create App Integration (Crear integración de aplicación).

- En Sign in method (Método de inicio de sesión), selecciona OIDC - OpenID Connect.

- En Application type (Tipo de aplicación), selecciona Web Application (Aplicación web). Selecciona Next (Siguiente).

- 1. En App Integration Name (Nombre de la integración de aplicación), introduce un nombre descriptivo para la integración de la aplicación.

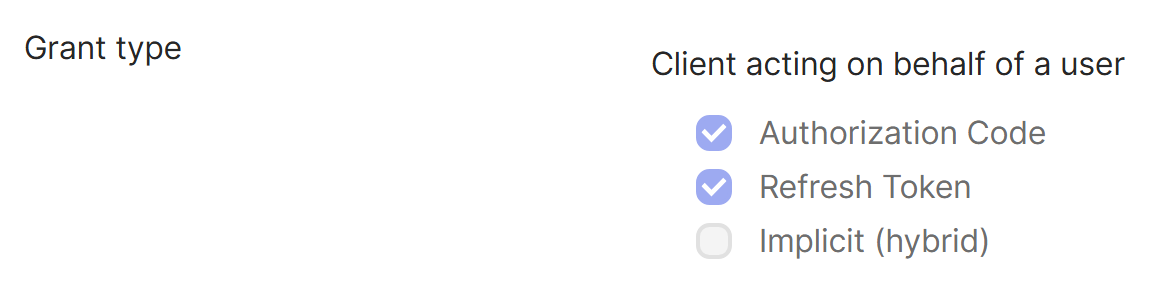

- 1. En Grant type (Tipo de concesión), selecciona Authorization Code (Código de autorización) (seleccionado de forma predeterminada).

- 1. En Sign-in redirect URIs (URI de redirección de inicio de sesión), introduce

https://accounts.cloud.com/core/login-okta. - Si tu cliente de Citrix Cloud se encuentra en las regiones de la Unión Europea, Estados Unidos o Asia Pacífico-Sur, introducehttps://accounts.cloud.com/core/login-okta. - Si tu cliente de Citrix Cloud se encuentra en la región de Japón, introducehttps://accounts.citrixcloud.jp/core/login-okta. - Si tu cliente de Citrix Cloud se encuentra en la región de Citrix Cloud Government, introducehttps://accounts.cloud.us/core/login-okta. - En Sign-out redirect URIs (URI de redirección de cierre de sesión), introduce la URL de tu Workspace desde Citrix Cloud.

- 1. Si también estás usando un dominio personalizado de Workspace, también deberás introducirlo. Por ejemplo:

-

https://workspaceurl1.cloud.com-https://workspaceurl2.cloud.com-https://workspaceurl1.mycustomdomain.com- 1. En Assignments (Asignaciones), en Controlled access (Acceso controlado), selecciona si deseas asignar la integración de la aplicación a todos los usuarios de tu organización, solo a los grupos que especifiques o asignar el acceso más tarde. - Selecciona Save (Guardar). Después de guardar la integración de la aplicación, la consola muestra la página de configuración de la aplicación.

-

En la sección Client Credentials (Credenciales de cliente), copia los valores de Client ID (ID de cliente) y Client Secret (Secreto de cliente). Utilizarás estos valores cuando conectes Citrix Cloud a tu organización de Okta.

- ## Configurar la aplicación web OIDC de Okta - En este paso, configurarás tu aplicación web OIDC de Okta con los ajustes necesarios para Citrix Cloud. Citrix Cloud requiere estos ajustes para autenticar a tus suscriptores a través de Okta cuando inician sesión en sus espacios de trabajo. - (Opcional) Actualiza los permisos de cliente para el tipo de concesión implícita. Puedes optar por realizar este paso si prefieres permitir la menor cantidad de privilegios para este tipo de concesión.

- Desde la página de configuración de la aplicación de Okta, en la ficha General (General), desplázate hasta la sección General Settings (Ajustes generales) y selecciona Edit (Modificar).

-

En la sección Application (Aplicación), en Grant type (Tipo de concesión), en Client acting on behalf of a user (Cliente que actúa en nombre de un usuario), desactiva el ajuste Allow Access Token with implicit grant type (Permitir token de acceso con tipo de concesión implícita).

- Selecciona Save (Guardar).

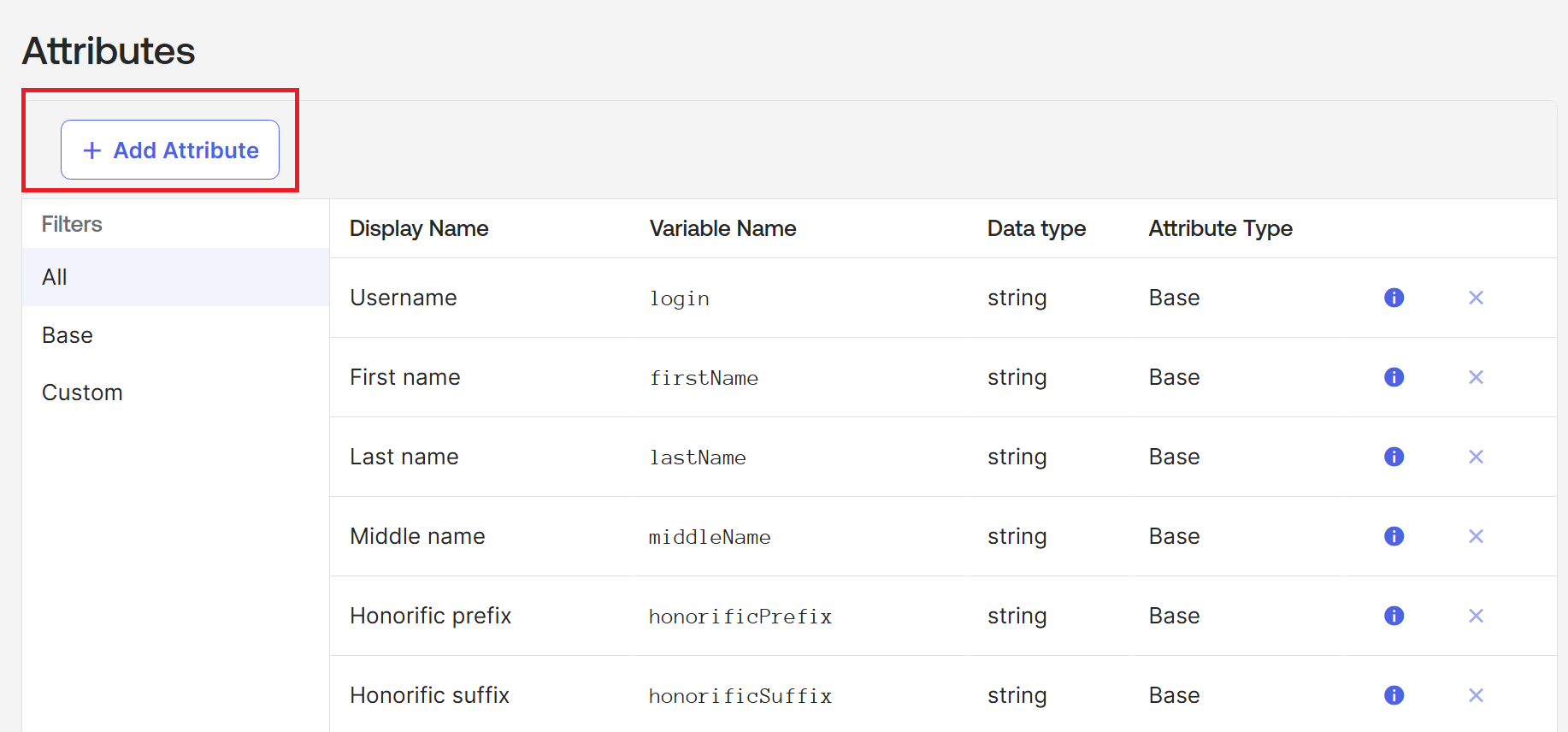

- Agrega atributos de aplicación. Estos atributos distinguen entre mayúsculas y minúsculas.

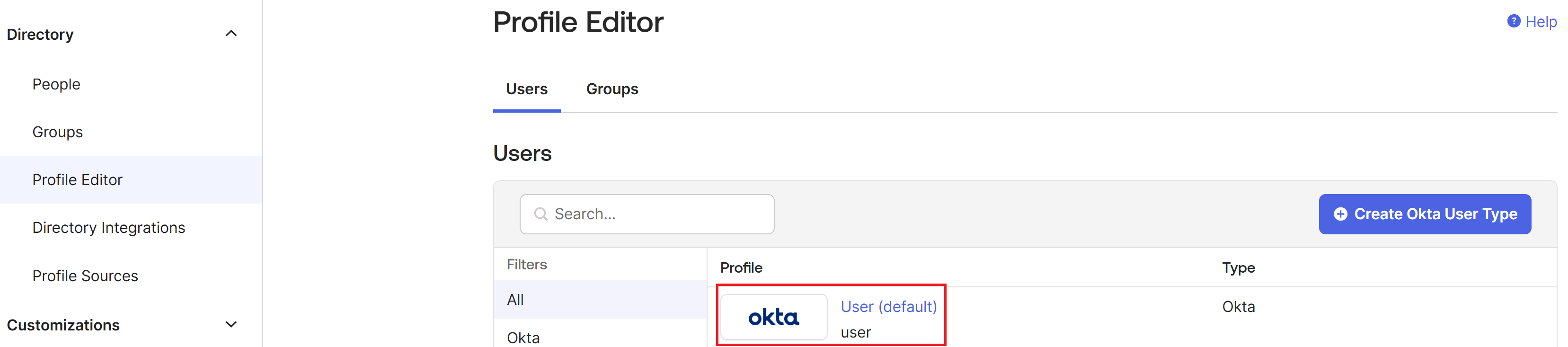

- Desde el menú de la consola de Okta, selecciona Directory > Profile Editor (Directorio > Editor de perfiles).

-

Selecciona el perfil de Okta User (default) (Usuario (predeterminado)). Okta muestra la página de perfil de User (Usuario).

-

-

- En Attributes (Atributos), selecciona Add attribute (Agregar atributo).

-

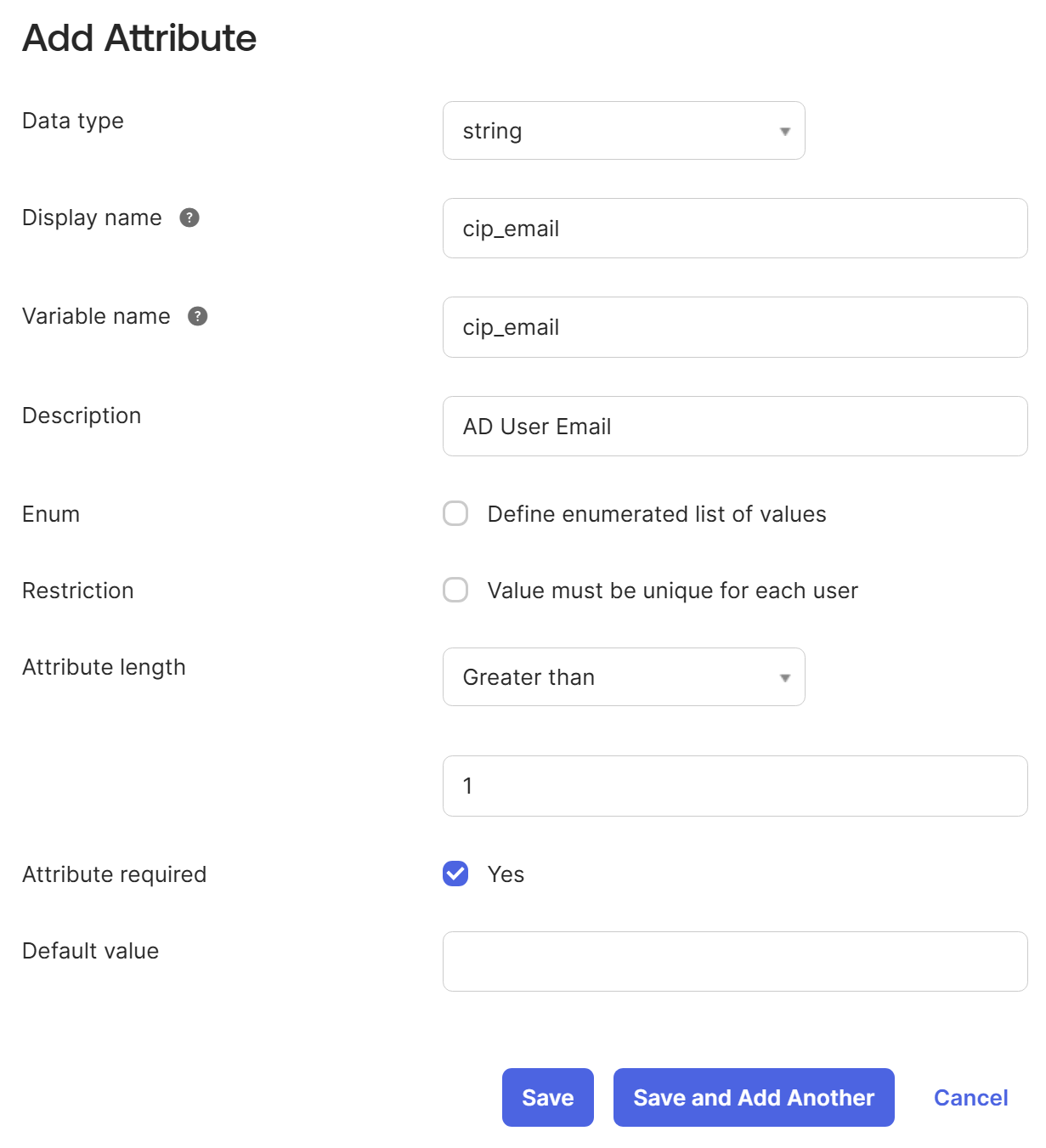

- Introduce la siguiente información:

- Display Name (Nombre para mostrar): cip_email

- Variable Name (Nombre de variable): cip_email

- Description (Descripción): Correo electrónico de usuario de AD

- Attribute Length (Longitud del atributo): Selecciona Greater than (Mayor que) y, a continuación, introduce 1.

-

Attribute Required (Atributo obligatorio): Sí

- Selecciona Save and Add Another (Guardar y agregar otro).

- Introduce la siguiente información:

- Display Name (Nombre para mostrar): cip_sid

- Variable Name (Nombre de variable): cip_sid

- Description (Descripción): Identificador de seguridad de usuario de AD

- Attribute Length (Longitud del atributo): Selecciona Greater than (Mayor que) y, a continuación, introduce 1.

- Attribute Required (Atributo obligatorio): Sí

- Selecciona Save and Add Another (Guardar y agregar otro).

- Introduce la siguiente información:

- Display Name (Nombre para mostrar): cip_upn

- Variable Name (Nombre de variable): cip_upn

- Description (Descripción): Nombre principal de usuario de AD

- Attribute Length (Longitud del atributo): Selecciona Greater than (Mayor que) y, a continuación, introduce 1.

- Attribute Required (Atributo obligatorio): Sí

- Selecciona Save and Add Another (Guardar y agregar otro).

- Introduce la siguiente información:

- Display Name (Nombre para mostrar): cip_oid

- Variable Name (Nombre de variable): cip_oid

- Description (Descripción): GUID de usuario de AD

- Attribute Length (Longitud del atributo): Selecciona Greater than (Mayor que) y, a continuación, introduce 1.

- Attribute Required (Atributo obligatorio): Sí - 1. Selecciona Save (Guardar). - 1. Modifica las asignaciones de atributos para la aplicación: - 1. Desde la consola de Okta, selecciona Directory > Profile Editor > Directories (Directorio > Editor de perfiles > Directorios).

-

Localiza el perfil active_directory para tu AD. Este perfil podría estar etiquetado con el formato

myDomain User, dondemyDomaines el nombre de tu dominio de AD integrado.

-

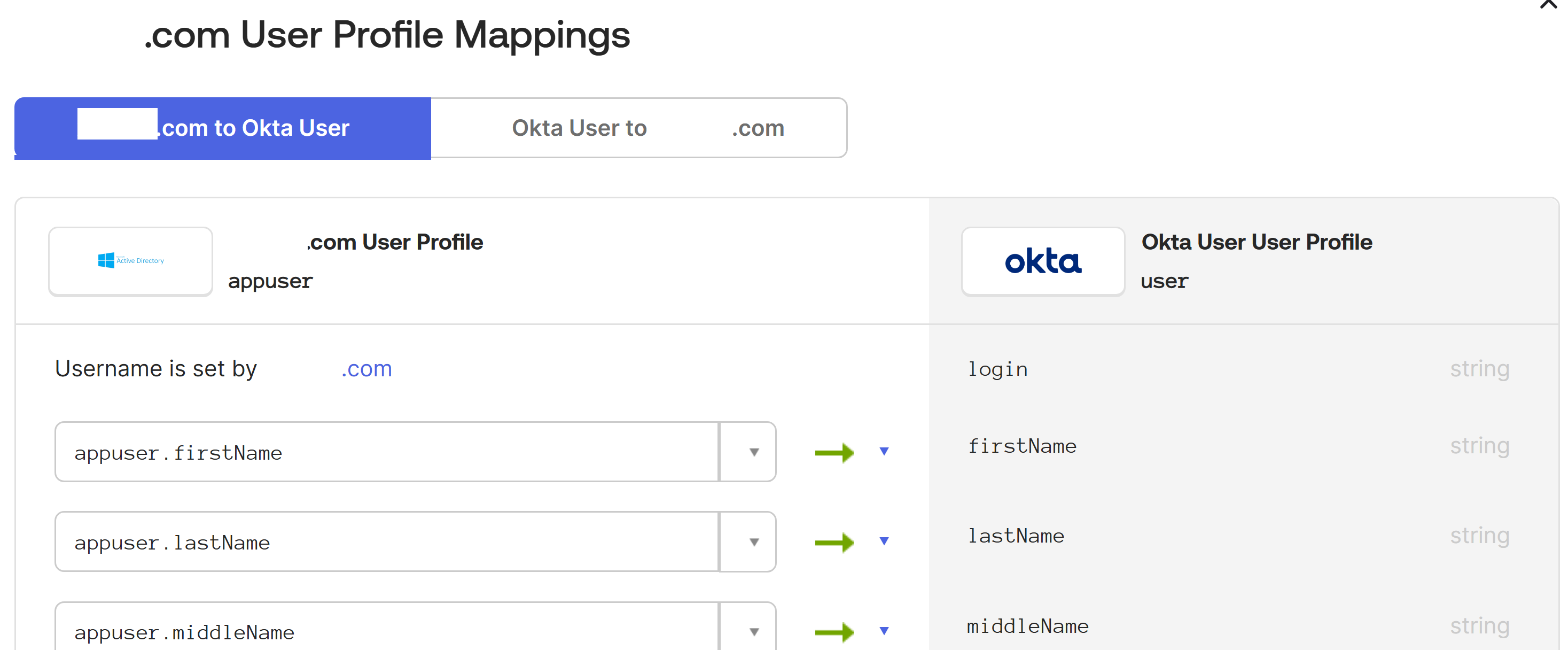

Selecciona Mappings (Asignaciones). Aparece la página Asignaciones de perfil de usuario para tu dominio de AD y se selecciona la ficha para asignar tu AD a Usuario de Okta.

-

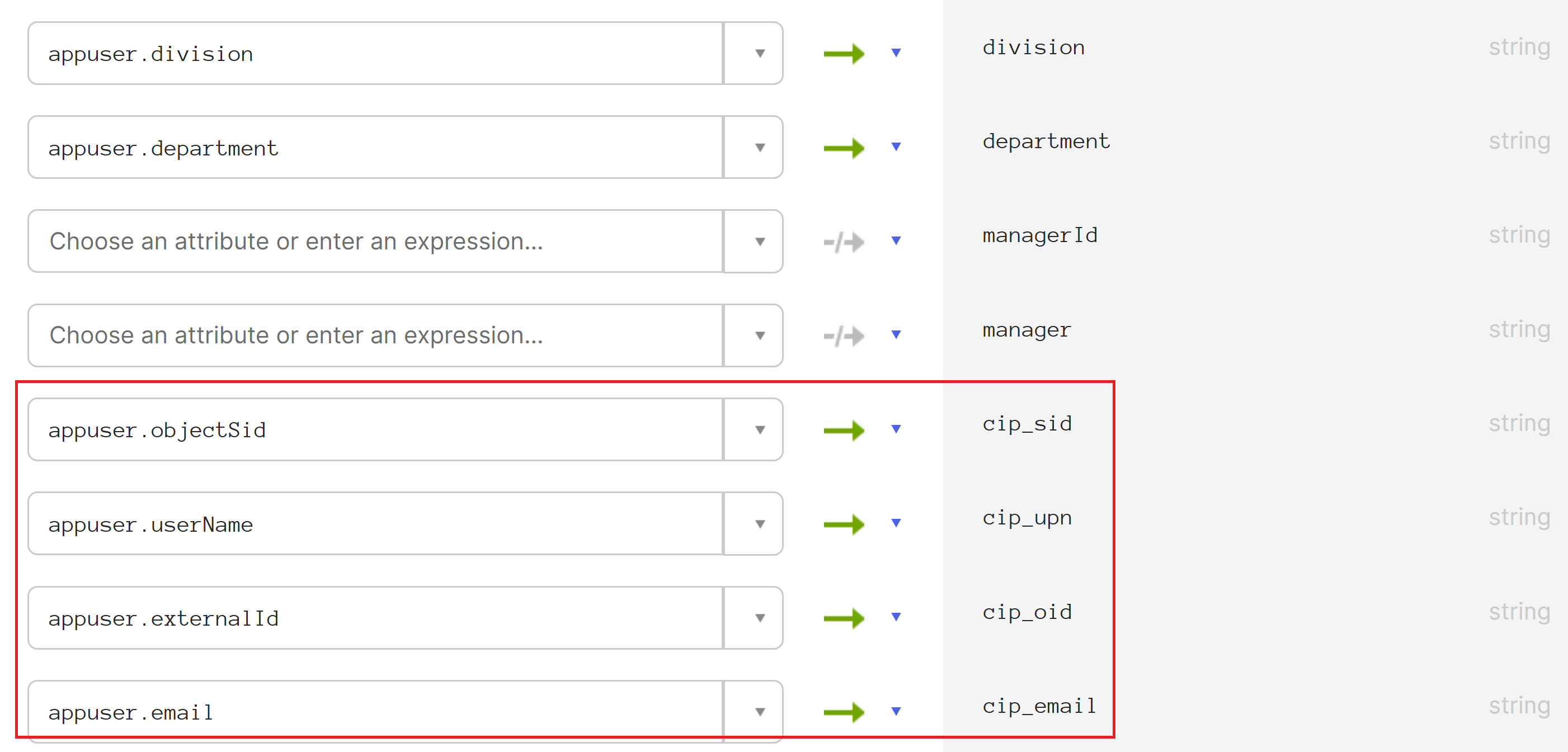

En la columna Okta User User Profile (Perfil de usuario de Okta), localiza los atributos que creaste en el Paso 2 y asígnalos de la siguiente manera:

- Para

cip_email, seleccionaemailde la columna Perfil de usuario para tu dominio. Cuando se selecciona, la asignación aparece comoappuser.email. - Para

cip_sid, seleccionaobjectSidde la columna Perfil de usuario para tu dominio. Cuando se selecciona, la asignación aparece comoappuser.objectSid. - Para

cip_upn, seleccionauserNamede la columna Perfil de usuario para tu dominio. Cuando se selecciona, la asignación aparece comoappuser.userName. - Para

cip_oid, seleccionaexternalIdde la columna Perfil de usuario para tu dominio. Cuando se selecciona, la asignación aparece comoappuser.externalId.

- Para

- Selecciona Save Mappings (Guardar asignaciones).

- Selecciona Apply updates now (Aplicar actualizaciones ahora). Okta inicia un trabajo para aplicar las asignaciones.

- Sincroniza Okta con tu AD.

- Desde la consola de Okta, selecciona Directory > Directory Integrations (Directorio > Integraciones de directorio).

- Selecciona tu AD integrado.

- Selecciona la ficha Provisioning (Aprovisionamiento).

- En Settings (Ajustes), selecciona To Okta (A Okta).

- Desplázate hasta la sección Okta Attribute Mappings (Asignaciones de atributos de Okta) y, a continuación, selecciona Force Sync (Forzar sincronización).

Crear un token de API de Okta

- Inicia sesión en la consola de Okta usando una cuenta de administrador de solo lectura.

- Desde el menú de la consola de Okta, selecciona Security > API (Seguridad > API).

- Selecciona la ficha Tokens (Tokens) y, a continuación, selecciona Create Token (Crear token).

- Introduce un nombre para el token.

- Selecciona Create Token (Crear token).

- Copia el valor del token. Proporcionarás este valor cuando conectes tu organización de Okta a Citrix Cloud.

Conectar Citrix Cloud a tu organización de Okta

- Inicia sesión en Citrix Cloud en https://citrix.cloud.com.

- En el menú de Citrix Cloud, selecciona Administración de identidades y accesos.

- Busca Okta y selecciona Conectar en el menú de puntos suspensivos.

- En URL de Okta, introduce tu dominio de Okta.

- En Token de API de Okta, introduce el token de API de tu organización de Okta.

- En ID de cliente y Secreto de cliente, introduce el ID de cliente y el secreto de la integración de la aplicación web OIDC que creaste anteriormente. Para copiar estos valores de la consola de Okta, selecciona Aplicaciones y busca tu aplicación de Okta. En Credenciales de cliente, usa el botón Copiar al portapapeles para cada valor.

- Haz clic en Probar y finalizar. Citrix Cloud verifica tus detalles de Okta y prueba la conexión.

Una vez que la conexión se haya verificado correctamente, puedes habilitar la autenticación de Okta para los suscriptores del espacio de trabajo.

Habilitar la autenticación de Okta para los espacios de trabajo

- En el menú de Citrix Cloud, selecciona Configuración del espacio de trabajo > Autenticación.

- Selecciona Okta.

- Cuando se te solicite, selecciona Entiendo el impacto en la experiencia del suscriptor.

- Selecciona Guardar.

Después de cambiar a la autenticación de Okta, Citrix Cloud deshabilita temporalmente los espacios de trabajo durante unos minutos. Cuando los espacios de trabajo se vuelvan a habilitar, tus suscriptores podrán iniciar sesión con Okta.

Más información

- Citrix Tech Zone:

Solución de problemas

Problema 1

La autenticación Okta OIDC en Workspace se realiza correctamente, pero los recursos de DaaS no son visibles para el usuario final dentro de Workspace. Esto puede deberse a que faltan reclamaciones como “ctx_user.sid” que no se envían a DaaS.

Pasos de depuración 1

- Captura un archivo HAR usando tu navegador y realiza un inicio de sesión en Workspace usando la autenticación Okta OIDC, y luego cierra la sesión de Workspace.

-

Localiza la siguiente llamada dentro de las herramientas de desarrollador de tu navegador cuando el usuario realiza una acción de cierre de sesión explícita desde Workspace:

GET

https://accounts.cloud.com/core/connect/endsession?id_token_hint=<base64string> -

Copia la cadena base64 después de

?id_token_hint=, que contiene un JWT. Ejemplo tomado de las herramientas de desarrollo de Firefox.

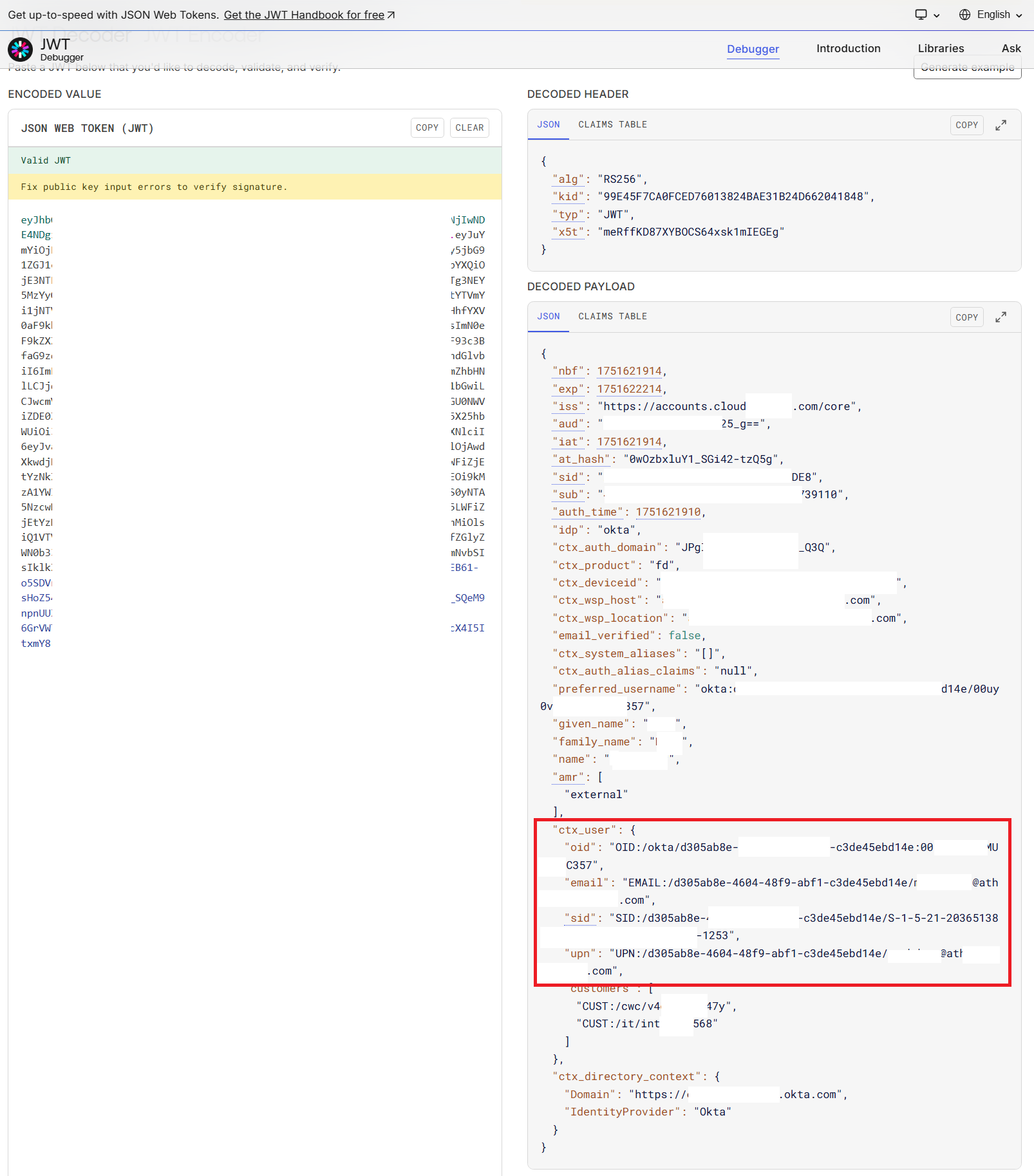

Pega esta cadena base64 en el campo Encoded Value JSON WEB TOKEN (JWT) dentro de https://jwt.io para examinar las reclamaciones que Citrix Cloud recibió de tu aplicación Okta OIDC.

Verifica que todas las reclamaciones requeridas estén presentes dentro de "ctx_user": {} y que cada reclamación contenga los datos de usuario correctos para el usuario que inició sesión en Workspace. Asegúrate de que haya cuatro reclamaciones dentro de "ctx_user": {} llamadas "oid", "email", "sid" y "upn". Ejemplo de JWT decodificado.

Causa 1

Tu aplicación Okta OIDC no está enviando las cuatro reclamaciones cip_* requeridas o tu perfil de usuario de Okta no incluye los atributos necesarios.

Solución 1

Revisa la configuración de tu aplicación Okta OIDC y la asignación de atributos del perfil de usuario de Okta. Asegúrate de que tu aplicación Okta OIDC esté enviando las reclamaciones correctas. Usa los nombres de reclamación cip_upn, cip_email, cip_sid y cip_oid. Todos los nombres de reclamación deben estar en minúsculas.

Causa 2

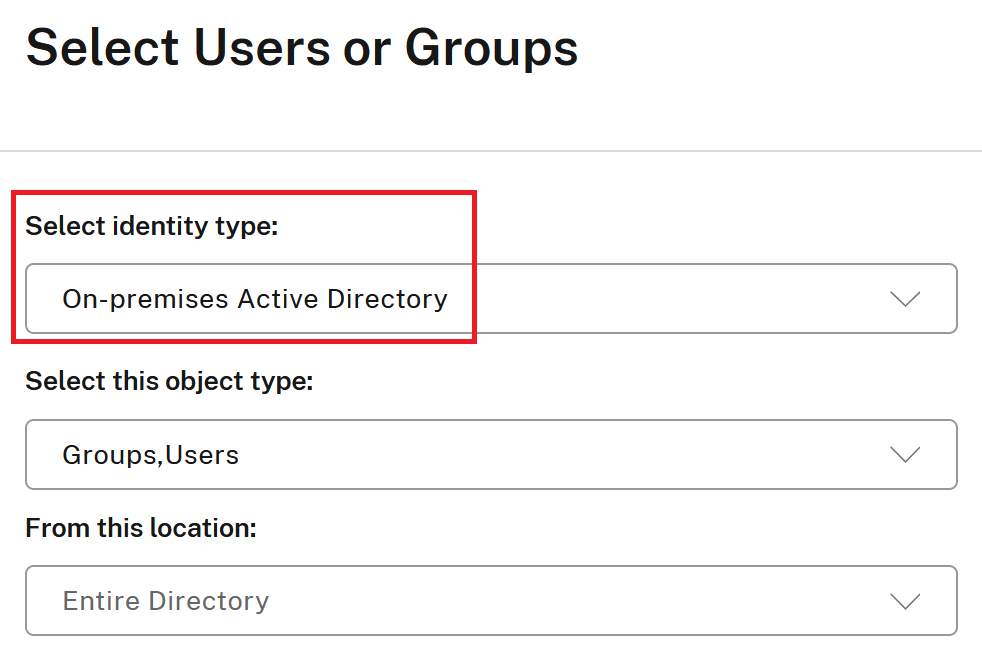

Has configurado tu grupo de entrega de DaaS incorrectamente y has asignado tus recursos a identidades de Okta en lugar de identidades de Active Directory.

Solución 2

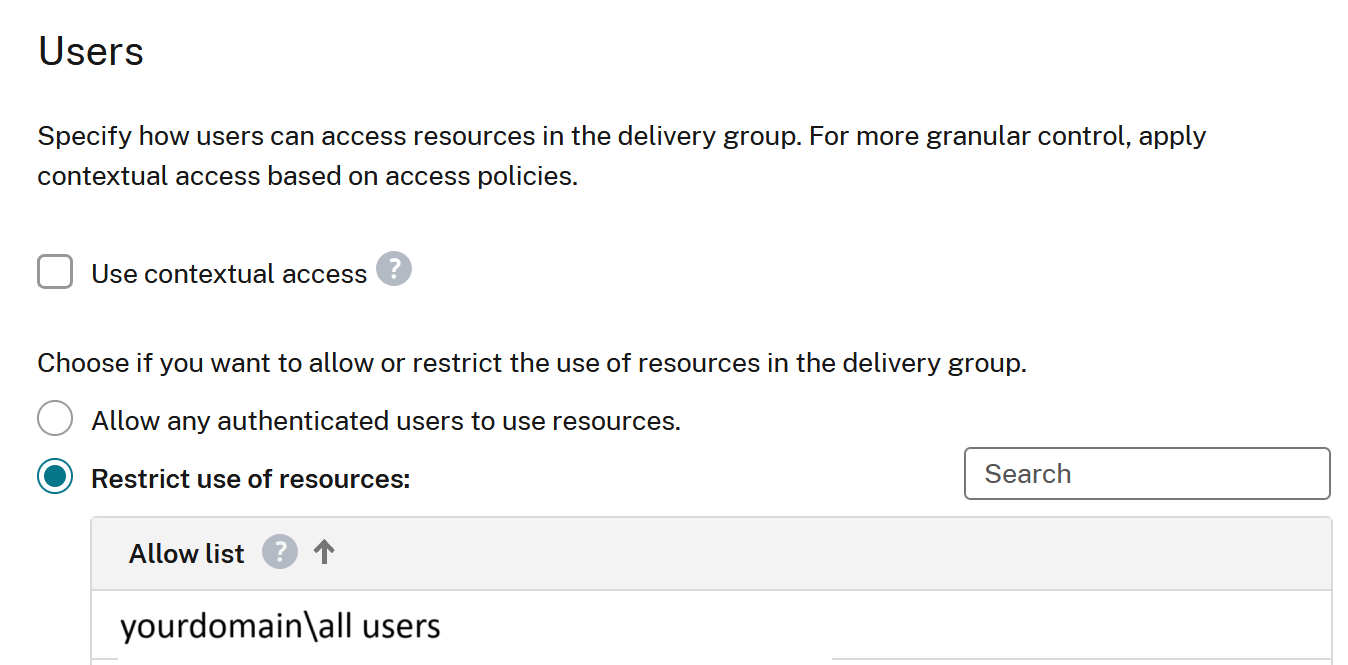

Asigna los grupos de entrega unidos a dominios de AD y los VDA a identidades de Active Directory, no a identidades de Okta. Usa las identidades de Okta solo para iniciar recursos no unidos a dominios.

Configura tus grupos de entrega para Restringir el uso de recursos basándose en usuarios y grupos de AD.

Causa 3

No has usado Grupos Universales de AD según los requisitos de Citrix Cloud o tus Citrix Cloud Connectors no están unidos al nivel de dominio de AD correcto. Consulta este artículo para obtener más detalles: Detalles técnicos de Citrix Cloud Connector

Solución 3

Usa Grupos Universales al asignar tus usuarios a los recursos de DaaS.

O bien,

Asigna el usuario de Workspace directamente al grupo de entrega.