Novedades de XenMobile Server 10.11

XenMobile Server 10.11 (Descarga en PDF)

Migración del programa Apple Volume Purchase Program a Apple Business Manager (ABM) y Apple School Manager (ASM)

Las empresas e instituciones que utilizan el programa Apple Volume Purchase Program (VPP) deben migrar a Aplicaciones y libros en Apple Business Manager o Apple School Manager antes del 1 de diciembre de 2019.

Antes de migrar las cuentas VPP en XenMobile, consulta este artículo de asistencia de Apple.

Si tu organización o centro educativo solo usa el programa Volume Purchase Program (VPP), puedes inscribirte en ABM/ASM e invitar a los compradores de VPP existentes a tu nueva cuenta de ABM/ASM. Para ASM, ve a https://school.apple.com. Para ABM, ve a https://business.apple.com.

Para actualizar tu cuenta de Volume Purchase (anteriormente VPP) en XenMobile®:

-

En la consola de XenMobile, haz clic en el icono de engranaje de la esquina superior derecha. Aparecerá la página Parámetros.

-

Haz clic en Volume Purchase. Aparecerá la página de configuración de Volume Purchase.

-

Asegúrate de que tu cuenta de ABM o ASM tenga la misma configuración de aplicaciones que tu cuenta VPP anterior.

-

En el portal de ABM o ASM, descarga un token actualizado.

-

En la consola de XenMobile, haz lo siguiente:

-

Modifica la cuenta de Volume Purchase existente con la información de token actualizada para esa ubicación.

-

Modifica tus credenciales de ABM o ASM. No cambies el sufijo.

-

Haz clic en Guardar dos veces.

-

Asistencia adicional para iOS 13

Importante:

Para preparar las actualizaciones de dispositivos a iOS 12 o posterior: El tipo de conexión VPN de Citrix en la directiva de dispositivos VPN para iOS no es compatible con iOS 12 o posterior. Elimina tu directiva de dispositivos VPN y crea una directiva de dispositivos VPN con el tipo de conexión Citrix SSO.

La conexión VPN de Citrix sigue funcionando en los dispositivos implementados anteriormente después de eliminar la directiva de dispositivos VPN. La nueva configuración de la directiva de dispositivos VPN surte efecto en XenMobile Server 10.11, durante la inscripción de usuarios.

XenMobile Server es compatible con los dispositivos actualizados a iOS 13. La actualización afecta a tus usuarios de la siguiente manera:

-

Durante la inscripción, aparecen algunas pantallas nuevas de opciones del Asistente de configuración de iOS. Apple agregó nuevas pantallas de opciones del Asistente de configuración de iOS a iOS 13. Las nuevas opciones no se incluyen en la página Parámetros > Apple Device Enrollment Program (DEP) en esta versión. Como resultado, no puedes configurar XenMobile Server para omitir esas pantallas. Esas páginas aparecen a los usuarios en dispositivos iOS 13.

-

Algunas configuraciones de directivas de dispositivos de Restricciones que estaban disponibles en dispositivos supervisados o no supervisados para versiones anteriores de iOS solo están disponibles en dispositivos supervisados para iOS 13 o posterior. Las descripciones emergentes de la consola de XenMobile Server actuales aún no indican que estas configuraciones son solo para dispositivos supervisados para iOS 13 o posterior.

- Permitir controles de hardware:

- FaceTime

- Instalar aplicaciones

- Permitir aplicaciones:

- iTunes Store

- Safari

- Safari > Autorrelleno

- Red - Permitir acciones de iCloud:

- Documentos y datos de iCloud

- Configuraciones solo para supervisados - Permitir:

- Game Center > Agregar amigos

- Game Center > Juegos multijugador

- Contenido multimedia - Permitir:

- Música explícita, podcasts y material de iTunes U

- Permitir controles de hardware:

Estas restricciones se aplican de la siguiente manera:

- Si un dispositivo iOS 12 (o anterior) ya está inscrito en XenMobile Server y luego se actualiza a iOS 13, las restricciones anteriores se aplican a los dispositivos no supervisados y supervisados.

- Si un dispositivo iOS 13 o posterior no supervisado se inscribe en XenMobile Server, las restricciones anteriores se aplican solo a los dispositivos supervisados.

- Si un dispositivo iOS 13 o posterior supervisado se inscribe en XenMobile Server, las restricciones anteriores se aplican solo a los dispositivos supervisados.

Requisitos para certificados de confianza en iOS 13 y macOS 15

Apple tiene nuevos requisitos para los certificados de servidor TLS. Verifica que todos los certificados cumplan los nuevos requisitos de Apple. Consulta la publicación de Apple, https://support.apple.com/en-us/HT210176. Para obtener asistencia con la administración de certificados, consulta Cargar certificados en XenMobile.

Actualizar de GCM a FCM

Desde el 10 de abril de 2018, Google dejó de usar Google Cloud Messaging (GCM). Google eliminó las API de cliente y servidor de GCM el 29 de mayo de 2019.

Requisitos importantes:

- Actualiza a la versión más reciente de XenMobile Server.

- Actualiza a la versión más reciente de Secure Hub.

Google recomienda actualizar a Firebase Cloud Messaging (FCM) de inmediato para empezar a aprovechar las nuevas funciones disponibles en FCM. Para obtener información de Google, consulta https://developers.google.com/cloud-messaging/faq y https://firebase.googleblog.com/2018/04/time-to-upgrade-from-gcm-to-fcm.html.

Para seguir ofreciendo asistencia para las notificaciones push a tus dispositivos Android: Si usas GCM con XenMobile Server, migra a FCM. Luego, actualiza XenMobile Server con la nueva clave FCM disponible en la consola de Firebase Cloud Messaging.

Los siguientes pasos reflejan el flujo de trabajo de inscripción cuando usas certificados de confianza.

Pasos de actualización

- Sigue la información de Google para actualizar de GCM a FCM.

- En la consola de Firebase Cloud Messaging, copia tu nueva clave FCM. La necesitarás para el siguiente paso.

- En la consola de XenMobile Server, ve a Parámetros > Firebase Cloud Messaging y configura tus parámetros.

Los dispositivos cambiarán a FCM la próxima vez que se conecten a XenMobile Server y actualicen la directiva. Para forzar a Secure Hub a actualizar las directivas: En Secure Hub, ve a Preferencias > Información del dispositivo y pulsa Actualizar directiva. Para obtener más información sobre cómo configurar FCM, consulta Firebase Cloud Messaging.

Antes de actualizar a XenMobile 10.11 (local)

Algunos requisitos del sistema han cambiado. Para obtener información, consulta Requisitos del sistema y compatibilidad y Compatibilidad de XenMobile.

-

Actualiza tu Citrix License Server a la versión 11.15 o posterior antes de actualizar a la versión más reciente de XenMobile Server 10.11.

La versión más reciente de XenMobile requiere Citrix License Server 11.15 (versión mínima).

Nota:

Si quieres usar tu propia licencia para la vista previa, ten en cuenta que la fecha de Customer Success Services (anteriormente, fecha de Subscription Advantage) en XenMobile 10.11 es el 9 de abril de 2019. La fecha de Customer Success Services de tu licencia de Citrix debe ser posterior a esta fecha.

Puedes ver la fecha junto a la licencia en License Server. Si conectas la versión más reciente de XenMobile a un entorno de License Server anterior, la comprobación de conectividad fallará y no podrás configurar License Server.

Para renovar la fecha de tu licencia, descarga el archivo de licencia más reciente del portal de Citrix y carga el archivo en Licensing Server. Para obtener más información, consulta Customer Success Services.

-

Para un entorno agrupado: Las implementaciones de directivas y aplicaciones de iOS en dispositivos con iOS 11 o posterior tienen los siguientes requisitos. Si Citrix Gateway está configurado para la persistencia SSL, debes abrir el puerto 80 en todos los nodos de XenMobile Server.

-

Si la máquina virtual que ejecuta XenMobile Server que se va a actualizar tiene menos de 4 GB de RAM, aumenta la RAM a al menos 4 GB. Ten en cuenta que la RAM mínima recomendada es de 8 GB para entornos de producción.

-

Recomendación: Antes de instalar una actualización de XenMobile, usa la funcionalidad de tu máquina virtual para hacer una instantánea de tu sistema. Además, haz una copia de seguridad de la base de datos de configuración de tu sistema. Si experimentas problemas durante una actualización, las copias de seguridad completas te permiten recuperarte.

Para actualizar

Puedes actualizar directamente a XenMobile 10.11 desde XenMobile 10.10.x o 10.9.x. Para realizar la actualización, descarga el binario más reciente disponible: Ve a https://www.citrix.com/downloads. Ve a Citrix Endpoint Management (y Citrix XenMobile Server) > XenMobile Server (local) > Product Software > XenMobile Server 10. En el mosaico del software XenMobile Server para tu hipervisor, haz clic en Descargar archivo.

Para cargar la actualización, usa la página Administración de versiones en la consola de XenMobile. Para obtener más información, consulta Para actualizar mediante la página Administración de versiones.

Después de actualizar

Después de actualizar a XenMobile 10.11 (local):

Si la funcionalidad que implica conexiones salientes deja de funcionar y no has cambiado la configuración de tus conexiones, comprueba el registro de XenMobile Server en busca de errores como el siguiente: “No se puede conectar al servidor VPP: El nombre de host ‘192.0.2.0’ no coincide con el asunto del certificado proporcionado por el par”.

El error de validación del certificado indica que debes deshabilitar la verificación del nombre de host en XenMobile Server. De forma predeterminada, la verificación del nombre de host está habilitada en las conexiones salientes, excepto para el servidor PKI de Microsoft. Si la verificación del nombre de host interrumpe tu implementación, cambia la propiedad del servidor disable.hostname.verification a true. El valor predeterminado de esta propiedad es false.

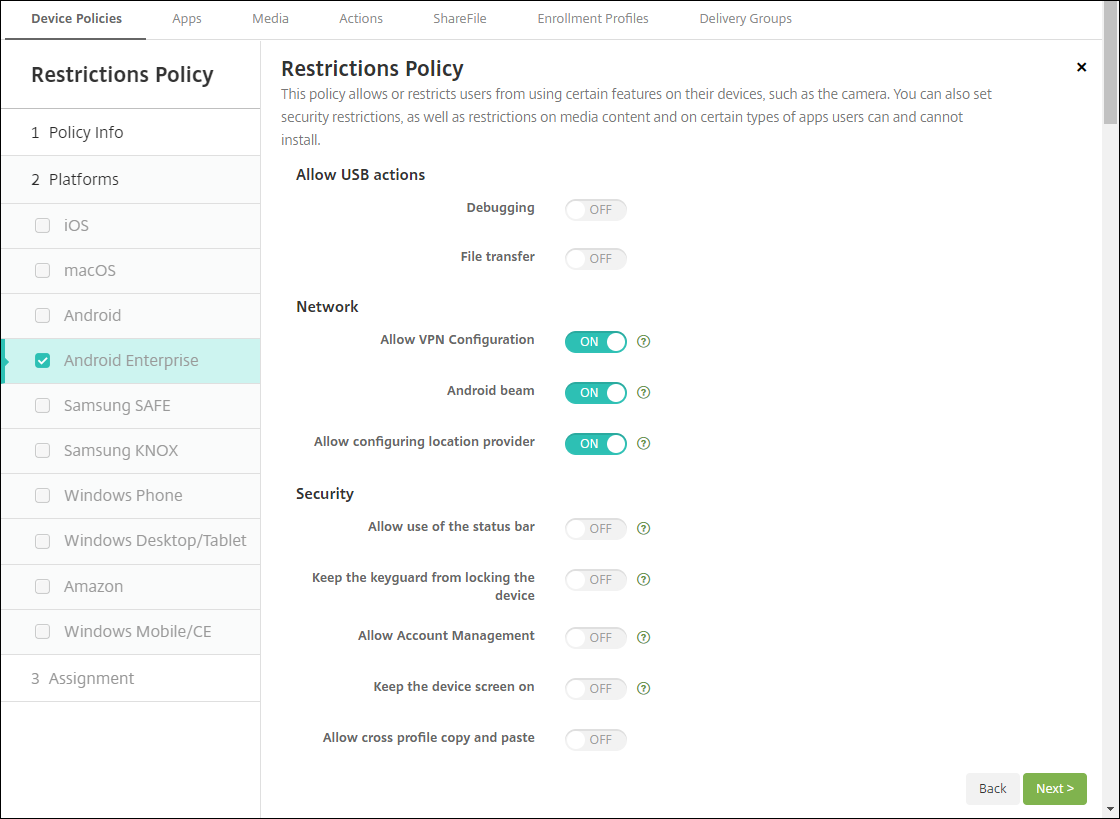

Nuevos y actualizados ajustes de directivas de dispositivo para dispositivos Android Enterprise

Unificación de directivas de Samsung Knox y Android Enterprise. Para los dispositivos Android Enterprise que ejecutan Samsung Knox 3.0 o posterior y Android 8.0 o posterior: Knox y Android Enterprise se combinan en una solución unificada de administración de dispositivos y perfiles. Configura los ajustes de Knox en la página de Android Enterprise de las siguientes directivas de dispositivo:

- Directiva de dispositivo de actualización del SO. Incluye ajustes para las actualizaciones FOTA de Samsung Enterprise.

- Directiva de dispositivo de código de acceso.

- Directiva de dispositivo de clave de licencia de Samsung MDM. Configura la clave de licencia de Knox.

- Ajustes de directivas de dispositivo de restricciones.

Directiva de dispositivo de inventario de aplicaciones para Android Enterprise. Ahora puedes recopilar un inventario de las aplicaciones de Android Enterprise en los dispositivos administrados. Consulta Directiva de dispositivo de inventario de aplicaciones.

Acceder a todas las aplicaciones de Google Play en la tienda de Google Play administrada. La propiedad del servidor Acceder a todas las aplicaciones de la tienda de Google Play administrada hace que todas las aplicaciones de la tienda pública de Google Play sean accesibles desde la tienda de Google Play administrada. Al establecer esta propiedad en true, se permite el acceso a las aplicaciones de la tienda pública de Google Play para todos los usuarios de Android Enterprise. Los administradores pueden usar entonces la directiva de dispositivo de restricciones para controlar el acceso a estas aplicaciones.

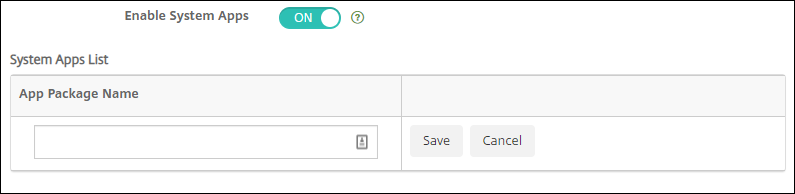

Habilitar aplicaciones del sistema en dispositivos Android Enterprise. Para permitir que los usuarios ejecuten aplicaciones del sistema preinstaladas en el modo de perfil de trabajo de Android Enterprise o en el modo totalmente administrado, configura la directiva de dispositivo de restricciones. Esa configuración otorga al usuario acceso a las aplicaciones predeterminadas del dispositivo, como la cámara, la galería y otras. Para restringir el acceso a una aplicación en particular, establece los permisos de la aplicación mediante la directiva de dispositivo de permisos de aplicaciones de Android Enterprise.

Compatibilidad con dispositivos dedicados de Android Enterprise. XenMobile ahora es compatible con la administración de dispositivos dedicados, anteriormente llamados dispositivos de un solo uso propiedad de la empresa (COSU).

Los dispositivos dedicados de Android Enterprise son dispositivos totalmente administrados que se dedican a cumplir un único caso de uso. Restringes estos dispositivos a una aplicación o a un pequeño conjunto de aplicaciones necesarias para realizar las tareas requeridas para este caso de uso. También evitas que los usuarios habiliten otras aplicaciones o realicen otras acciones en el dispositivo.

Para obtener información sobre el aprovisionamiento de dispositivos Android Enterprise, consulta Aprovisionamiento de dispositivos dedicados de Android Enterprise.

Directiva renombrada. Para alinearse con la terminología de Google, la directiva de dispositivo de restricción de aplicaciones de Android Enterprise ahora se llama directiva de dispositivo de configuraciones administradas. Consulta Directiva de dispositivo de configuraciones administradas.

Bloquear y restablecer contraseña para Android Enterprise

XenMobile ahora es compatible con la acción de seguridad de Bloquear y restablecer contraseña para dispositivos Android Enterprise. Esos dispositivos deben estar inscritos en el modo de perfil de trabajo que ejecutan Android 8.0 y versiones posteriores.

- El código de acceso enviado bloquea el perfil de trabajo. El dispositivo no se bloquea.

- Si no se envía ningún código de acceso o el código de acceso enviado no cumple los requisitos del código de acceso:

- Y no hay ningún código de acceso ya establecido en el perfil de trabajo, el dispositivo se bloquea.

- Y ya hay un código de acceso establecido en el perfil de trabajo. El perfil de trabajo se bloquea, pero el dispositivo no se bloquea.

Para obtener más información sobre las acciones de seguridad de bloqueo y restablecimiento de contraseña, consulta Acciones de seguridad.

Nuevos ajustes de directivas de dispositivo de restricciones para iOS o macOS

- Las aplicaciones no administradas leen contactos administrados: Opcional. Solo disponible si Documentos de aplicaciones administradas en aplicaciones no administradas está deshabilitado. Si esta directiva está habilitada, las aplicaciones no administradas pueden leer datos de los contactos de las cuentas administradas. El valor predeterminado es Off. Disponible a partir de iOS 12.

- Las aplicaciones administradas escriben contactos no administrados: Opcional. Si está habilitado, permite que las aplicaciones administradas escriban contactos en las cuentas no administradas. Si Documentos de aplicaciones administradas en aplicaciones no administradas está habilitado, esta restricción no tiene ningún efecto. El valor predeterminado es Off. Disponible a partir de iOS 12.

- Autorrelleno de contraseñas: Opcional. Si está deshabilitado, los usuarios no pueden usar las funciones de Autorrelleno de contraseñas o Contraseñas seguras automáticas. El valor predeterminado es On. Disponible a partir de iOS 12 y macOS 10.14.

- Solicitudes de proximidad de contraseñas: Opcional. Si está deshabilitado, los dispositivos de los usuarios no solicitan contraseñas a los dispositivos cercanos. El valor predeterminado es On. Disponible a partir de iOS 12 y macOS 10.14.

- Compartir contraseñas: Opcional. Si está deshabilitado, los usuarios no pueden compartir sus contraseñas mediante la función Contraseñas de AirDrop. El valor predeterminado es On. Disponible a partir de iOS 12 y macOS 10.14.

- Forzar fecha y hora automáticas: Supervisado. Si está habilitado, los usuarios no pueden deshabilitar la opción General > Fecha y hora > Establecer automáticamente. El valor predeterminado es Off. Disponible a partir de iOS 12.

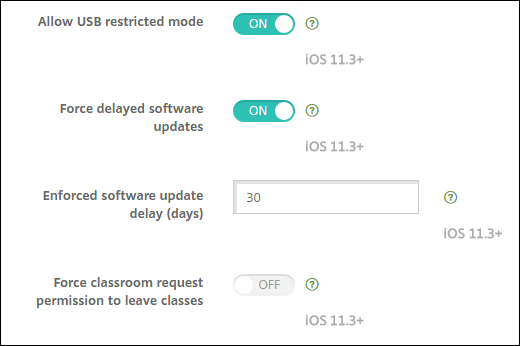

- Permitir modo restringido USB: Solo disponible para dispositivos supervisados. Si se establece en Off, el dispositivo siempre puede conectarse a accesorios USB mientras está bloqueado. El valor predeterminado es On. Disponible a partir de iOS 11.3.

- Forzar actualizaciones de software retrasadas: Solo disponible para dispositivos supervisados. Si se establece en On, retrasa la visibilidad de las actualizaciones de software para el usuario. Con esta restricción, el usuario no verá una actualización de software hasta el número de días especificado después de la fecha de lanzamiento de la actualización de software. El valor predeterminado es Off. Disponible a partir de iOS 11.3 y macOS 10.13.4.

- Retraso forzado de actualización de software (días): Solo disponible para dispositivos supervisados. Esta restricción permite al administrador establecer cuánto tiempo se debe retrasar una actualización de software en el dispositivo. El máximo es de 90 días y el valor predeterminado es 30. Disponible a partir de iOS 11.3 y macOS 10.13.4.

- Forzar permiso de solicitud de aula para abandonar clases: Solo disponible para dispositivos supervisados. Si se establece en On, un estudiante inscrito en un curso no administrado con Classroom debe solicitar permiso al profesor cuando intente abandonar el curso. El valor predeterminado es Off. Disponible a partir de iOS 11.3.

Consulta Directiva de dispositivo de restricciones.

Actualizaciones de la directiva de dispositivo de Exchange para iOS o macOS

Más ajustes de firma y cifrado S/MIME de Exchange a partir de iOS 12. La directiva de dispositivo de Exchange ahora incluye ajustes para configurar la firma y el cifrado S/MIME.

Para la firma S/MIME:

- Credencial de identidad de firma: Elige la credencial de firma que quieres usar.

- Firma S/MIME anulable por el usuario: Si se establece en On, los usuarios pueden activar y desactivar la firma S/MIME en los ajustes de sus dispositivos. El valor predeterminado es Off.

- UUID de certificado de firma S/MIME anulable por el usuario: Si se establece en On, los usuarios pueden seleccionar, en los ajustes de sus dispositivos, la credencial de firma que quieren usar. El valor predeterminado es Off.

Para el cifrado S/MIME:

- Credencial de identidad de cifrado: Elige la credencial de cifrado que quieres usar.

- Habilitar el conmutador S/MIME por mensaje: Cuando se establece en On, muestra a los usuarios una opción para activar o desactivar el cifrado S/MIME para cada mensaje que redacten. El valor predeterminado es Off.

- Cifrado S/MIME predeterminado anulable por el usuario: Si se establece en On, los usuarios pueden, en los ajustes de sus dispositivos, seleccionar si S/MIME está activado de forma predeterminada. El valor predeterminado es Off.

- UUID de certificado de cifrado S/MIME anulable por el usuario: Si se establece en On, los usuarios pueden activar y desactivar la identidad y el cifrado S/MIME en los ajustes de sus dispositivos. El valor predeterminado es Off.

Ajustes de OAuth de Exchange a partir de iOS 12. Ahora puedes configurar la conexión con Exchange para usar OAuth para la autenticación.

Ajustes de OAuth de Exchange a partir de macOS 10.14. Ahora puedes configurar la conexión con Exchange para usar OAuth para la autenticación. Para la autenticación mediante OAuth, puedes especificar la URL de inicio de sesión para una configuración que no use AutoDiscovery.

Consulta Directiva de dispositivo de Exchange.

Actualizaciones de la directiva de dispositivo de correo para iOS

Más ajustes de firma y cifrado S/MIME de Exchange a partir de iOS 12. La directiva de dispositivo de correo incluye más ajustes para configurar la firma y el cifrado S/MIME.

Para la firma S/MIME:

-

Habilitar firma S/MIME: Selecciona si esta cuenta admite la firma S/MIME. El valor predeterminado es On. Cuando se establece en On, aparecen los siguientes campos.

- Firma S/MIME anulable por el usuario: Si se establece en On, los usuarios pueden activar y desactivar la firma S/MIME en los ajustes de sus dispositivos. El valor predeterminado es Off. Esta opción se aplica a iOS 12.0 y versiones posteriores.

- UUID de certificado de firma S/MIME anulable por el usuario: Si se establece en On, los usuarios pueden seleccionar, en los ajustes de sus dispositivos, la credencial de firma que quieren usar. El valor predeterminado es Off. Esta opción se aplica a iOS 12.0 y versiones posteriores.

Para el cifrado S/MIME:

-

Habilitar cifrado S/MIME: Selecciona si esta cuenta admite el cifrado S/MIME. El valor predeterminado es Off. Cuando se establece en On, aparecen los siguientes campos.

- Habilitar el conmutador S/MIME por mensaje: Cuando se establece en On, muestra a los usuarios una opción para activar o desactivar el cifrado S/MIME para cada mensaje que redacten. El valor predeterminado es Off.

- Cifrado S/MIME predeterminado anulable por el usuario: Si se establece en On, los usuarios pueden, en los ajustes de sus dispositivos, seleccionar si S/MIME está activado de forma predeterminada. El valor predeterminado es Off. Esta opción se aplica a iOS 12.0 y versiones posteriores.

- UUID de certificado de cifrado S/MIME anulable por el usuario: Si se establece en On, los usuarios pueden activar y desactivar la identidad y el cifrado S/MIME en los ajustes de sus dispositivos. El valor predeterminado es Off. Esta opción se aplica a iOS 12.0 y versiones posteriores.

Consulta Directiva de dispositivo de correo.

Actualizaciones de la directiva de dispositivo de notificaciones de aplicaciones para iOS

Los siguientes ajustes de notificaciones de aplicaciones están disponibles a partir de iOS 12.

- Mostrar en CarPlay: Si está en On, las notificaciones se muestran en Apple CarPlay. El valor predeterminado es On.

- Habilitar alerta crítica: Si está en On, una aplicación puede marcar una notificación como crítica que ignora los ajustes de No molestar y de tono de llamada. El valor predeterminado es Off.

Consulta Directiva de dispositivo de notificaciones de aplicaciones

Compatibilidad con iPads compartidos usados con Apple Education

La integración de XenMobile con las funciones de Apple Education ahora es compatible con iPads compartidos. Varios estudiantes en un aula pueden compartir un iPad para diferentes asignaturas impartidas por uno o varios instructores.

Tú o los instructores inscribís iPads compartidos y luego implementáis directivas de dispositivo, aplicaciones y contenido multimedia en los dispositivos. Después de eso, los estudiantes proporcionan sus credenciales de ID de Apple administrado para iniciar sesión en un iPad compartido. Si anteriormente implementaste una directiva de configuración de educación para los estudiantes, ya no inician sesión como “Otro usuario” para compartir dispositivos.

Requisitos previos para iPads compartidos:

- Cualquier iPad Pro, iPad de 5.ª generación, iPad Air 2 o posterior, y iPad mini 4 o posterior

- Al menos 32 GB de almacenamiento

- Supervisado

Para obtener más información, consulta Configurar iPads compartidos.

Cambio en los permisos de control de acceso basado en roles (RBAC)

El permiso RBAC “Agregar/Eliminar usuarios locales” ahora se divide en dos permisos: “Agregar usuarios locales” y “Eliminar usuarios locales”.

Para obtener más información, consulta Configurar roles con RBAC.

En este artículo

- Migración del programa Apple Volume Purchase Program a Apple Business Manager (ABM) y Apple School Manager (ASM)

- Asistencia adicional para iOS 13

- Requisitos para certificados de confianza en iOS 13 y macOS 15

- Actualizar de GCM a FCM

- Antes de actualizar a XenMobile 10.11 (local)

- Para actualizar

- Después de actualizar

- Nuevos y actualizados ajustes de directivas de dispositivo para dispositivos Android Enterprise

- Bloquear y restablecer contraseña para Android Enterprise

- Nuevos ajustes de directivas de dispositivo de restricciones para iOS o macOS

- Actualizaciones de la directiva de dispositivo de Exchange para iOS o macOS

- Actualizaciones de la directiva de dispositivo de correo para iOS

- Actualizaciones de la directiva de dispositivo de notificaciones de aplicaciones para iOS

- Compatibilidad con iPads compartidos usados con Apple Education

- Cambio en los permisos de control de acceso basado en roles (RBAC)