Nouveautés de XenMobile Server 10.11

XenMobile Server 10.11 (Téléchargement PDF)

Migration du programme d’achat en volume (VPP) d’Apple vers Apple Business Manager (ABM) et Apple School Manager (ASM)

Les entreprises et les institutions utilisant le programme d’achat en volume (VPP) d’Apple doivent migrer vers Apps et Livres dans Apple Business Manager ou Apple School Manager avant le 1er décembre 2019.

Avant de migrer les comptes VPP dans XenMobile, consultez cet article de support Apple.

Si votre organisation ou votre établissement scolaire utilise uniquement le programme d’achat en volume (VPP), vous pouvez vous inscrire à ABM/ASM, puis inviter les acheteurs VPP existants à votre nouveau compte ABM/ASM. Pour ASM, accédez à https://school.apple.com. Pour ABM, accédez à https://business.apple.com.

Pour mettre à jour votre compte d’achat en volume (anciennement VPP) sur XenMobile® :

-

Dans la console XenMobile, cliquez sur l’icône en forme d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

-

Cliquez sur Achat en volume. La page de configuration Achat en volume s’affiche.

-

Assurez-vous que votre compte ABM ou ASM possède la même configuration d’application que votre précédent compte VPP.

-

Dans le portail ABM ou ASM, téléchargez un jeton mis à jour.

-

Dans la console XenMobile, effectuez les opérations suivantes :

-

Modifiez le compte d’achat en volume existant avec les informations de jeton mises à jour pour cet emplacement.

-

Modifiez vos informations d’identification ABM ou ASM. Ne modifiez pas le suffixe.

-

Cliquez deux fois sur Enregistrer.

-

Prise en charge supplémentaire d’iOS 13

Important :

Pour préparer les mises à niveau d’appareils vers iOS 12+ : Le type de connexion VPN Citrix dans la stratégie d’appareil VPN pour iOS ne prend pas en charge iOS 12+. Supprimez votre stratégie d’appareil VPN et créez une stratégie d’appareil VPN avec le type de connexion Citrix SSO.

La connexion VPN Citrix continue de fonctionner sur les appareils précédemment déployés après la suppression de la stratégie d’appareil VPN. La configuration de votre nouvelle stratégie d’appareil VPN prend effet dans XenMobile Server 10.11, lors de l’inscription de l’utilisateur.

XenMobile Server prend en charge les appareils mis à niveau vers iOS 13. La mise à niveau a les conséquences suivantes pour vos utilisateurs :

-

Lors de l’inscription, quelques nouveaux écrans d’options de l’Assistant réglages iOS apparaissent. Apple a ajouté de nouveaux écrans d’options de l’Assistant réglages iOS à iOS 13. Les nouvelles options ne sont pas incluses dans la page Paramètres > Programme d’inscription des appareils Apple (DEP) dans cette version. Par conséquent, vous ne pouvez pas configurer XenMobile Server pour ignorer ces écrans. Ces pages apparaissent aux utilisateurs sur les appareils iOS 13.

-

Certains paramètres de stratégie d’appareil Restrictions qui étaient disponibles sur les appareils supervisés ou non supervisés pour les versions précédentes d’iOS ne sont disponibles que sur les appareils supervisés pour iOS 13+. Les info-bulles actuelles de la console XenMobile Server n’indiquent pas encore que ces paramètres sont uniquement destinés aux appareils supervisés pour iOS 13+.

- Autoriser les contrôles matériels :

- FaceTime

- Installation d’applications

- Autoriser les applications :

- iTunes Store

- Safari

- Safari > Remplissage automatique

- Réseau - Autoriser les actions iCloud :

- Documents et données iCloud

- Paramètres réservés aux appareils supervisés - Autoriser :

- Game Center > Ajouter des amis

- Game Center > Jeux multijoueurs

- Contenu multimédia - Autoriser :

- Musique, podcasts et matériel iTunes U explicites

- Autoriser les contrôles matériels :

Ces restrictions s’appliquent comme suit :

- Si un appareil iOS 12 (ou version antérieure) est déjà inscrit dans XenMobile Server et est ensuite mis à niveau vers iOS 13, les restrictions précédentes s’appliquent aux appareils non supervisés et supervisés.

- Si un appareil iOS 13+ non supervisé s’inscrit dans XenMobile Server, les restrictions précédentes s’appliquent uniquement aux appareils supervisés.

- Si un appareil iOS 13+ supervisé s’inscrit dans XenMobile Server, les restrictions précédentes s’appliquent uniquement aux appareils supervisés.

Exigences relatives aux certificats approuvés dans iOS 13 et macOS 15

Apple a de nouvelles exigences pour les certificats de serveur TLS. Vérifiez que tous les certificats respectent les nouvelles exigences d’Apple. Consultez la publication d’Apple, https://support.apple.com/fr-fr/HT210176. Pour obtenir de l’aide sur la gestion des certificats, consultez Chargement de certificats dans XenMobile.

Mise à niveau de GCM vers FCM

Depuis le 10 avril 2018, Google a déprécié Google Cloud Messaging (GCM). Google a supprimé les API client et serveur GCM le 29 mai 2019.

Exigences importantes :

- Mettez à niveau vers la dernière version de XenMobile Server.

- Mettez à niveau vers la dernière version de Secure Hub.

Google recommande de passer immédiatement à Firebase Cloud Messaging (FCM) pour commencer à profiter des nouvelles fonctionnalités disponibles dans FCM. Pour plus d’informations de la part de Google, consultez https://developers.google.com/cloud-messaging/faq et https://firebase.googleblog.com/2018/04/time-to-upgrade-from-gcm-to-fcm.html.

Pour continuer à prendre en charge les notifications push sur vos appareils Android : Si vous utilisez GCM avec XenMobile Server, migrez vers FCM. Ensuite, mettez à jour XenMobile Server avec la nouvelle clé FCM disponible dans la console Firebase Cloud Messaging.

Les étapes suivantes reflètent le workflow d’inscription lorsque vous utilisez des certificats approuvés.

Étapes de la mise à niveau :

- Suivez les informations de Google pour passer de GCM à FCM.

- Dans la console Firebase Cloud Messaging, copiez votre nouvelle clé FCM. Vous en aurez besoin pour l’étape suivante.

- Dans la console XenMobile Server, accédez à Paramètres > Firebase Cloud Messaging et configurez vos paramètres.

Les appareils basculent vers FCM la prochaine fois qu’ils se connectent à XenMobile Server et effectuent un rafraîchissement de la stratégie. Pour forcer Secure Hub à actualiser les stratégies : Dans Secure Hub, accédez à Préférences > Informations sur l’appareil et appuyez sur Actualiser la stratégie. Pour plus d’informations sur la configuration de FCM, consultez Firebase Cloud Messaging.

Avant de mettre à niveau vers XenMobile 10.11 (sur site)

Certaines exigences système ont changé. Pour plus d’informations, consultez Configuration système requise et compatibilité et Compatibilité XenMobile.

-

Mettez à jour votre Citrix License Server vers la version 11.15 ou ultérieure avant de mettre à jour vers la dernière version de XenMobile Server 10.11.

La dernière version de XenMobile nécessite Citrix License Server 11.15 (version minimale).

Remarque :

Si vous souhaitez utiliser votre propre licence pour la préversion, sachez que la date des services Customer Success (anciennement, date Subscription Advantage) dans XenMobile 10.11 est le 9 avril 2019. La date des services Customer Success sur votre licence Citrix doit être postérieure à cette date.

Vous pouvez afficher la date à côté de la licence dans le License Server. Si vous connectez la dernière version de XenMobile à un environnement License Server plus ancien, la vérification de la connectivité échoue et vous ne pouvez pas configurer le License Server.

Pour renouveler la date de votre licence, téléchargez le dernier fichier de licence depuis le portail Citrix et chargez le fichier sur le Licensing Server. Pour plus d’informations, consultez Services Customer Success.

-

Pour un environnement en cluster : Les déploiements de stratégies et d’applications iOS sur les appareils exécutant iOS 11 et versions ultérieures ont les exigences suivantes. Si Citrix Gateway est configuré pour la persistance SSL, vous devez ouvrir le port 80 sur tous les nœuds XenMobile Server.

-

Si la machine virtuelle exécutant le XenMobile Server à mettre à niveau a moins de 4 Go de RAM, augmentez la RAM à au moins 4 Go. Gardez à l’esprit que la RAM minimale recommandée est de 8 Go pour les environnements de production.

-

Recommandation : Avant d’installer une mise à jour XenMobile, utilisez la fonctionnalité de votre machine virtuelle pour prendre un instantané de votre système. Sauvegardez également votre base de données de configuration système. Si vous rencontrez des problèmes lors d’une mise à niveau, des sauvegardes complètes vous permettent de récupérer.

Pour mettre à niveau

Vous pouvez effectuer une mise à niveau directe vers XenMobile 10.11 depuis XenMobile 10.10.x ou 10.9.x. Pour effectuer la mise à niveau, téléchargez le dernier binaire disponible : Accédez à https://www.citrix.com/downloads. Naviguez vers Citrix Endpoint Management (et Citrix XenMobile Server) > XenMobile Server (sur site) > Logiciel produit > XenMobile Server 10. Sur la vignette du logiciel XenMobile Server pour votre hyperviseur, cliquez sur Télécharger le fichier.

Pour charger la mise à niveau, utilisez la page Gestion des versions dans la console XenMobile. Pour plus d’informations, consultez Pour mettre à niveau à l’aide de la page Gestion des versions.

Après la mise à niveau

Après la mise à niveau vers XenMobile 10.11 (sur site) :

Si des fonctionnalités impliquant des connexions sortantes cessent de fonctionner et que vous n’avez pas modifié votre configuration de connexions, vérifiez le journal de XenMobile Server pour des erreurs telles que : « Impossible de se connecter au serveur VPP : Le nom d’hôte ‘192.0.2.0’ ne correspond pas au sujet du certificat fourni par le pair ».

L’erreur de validation de certificat indique que vous devez désactiver la vérification du nom d’hôte sur XenMobile Server. Par défaut, la vérification du nom d’hôte est activée sur les connexions sortantes, à l’exception du serveur PKI Microsoft. Si la vérification du nom d’hôte interrompt votre déploiement, modifiez la propriété de serveur disable.hostname.verification à true. La valeur par défaut de cette propriété est false.

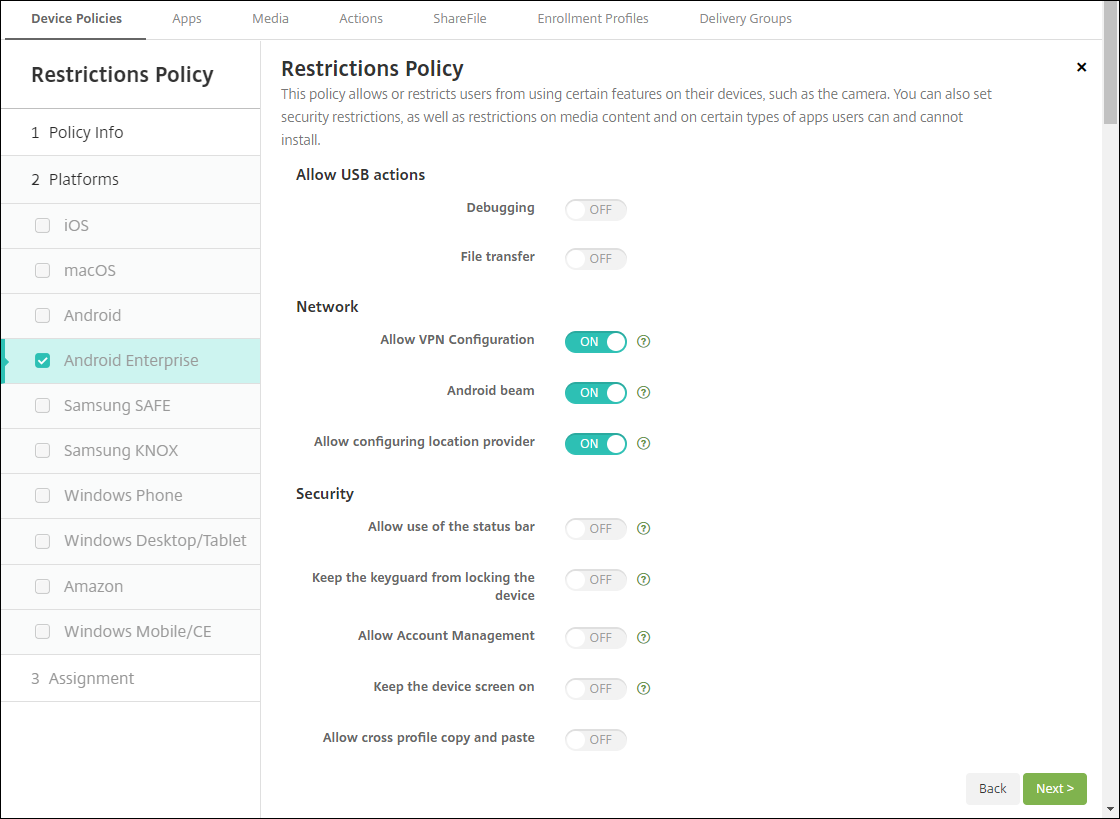

Nouveaux paramètres de stratégie d’appareil mis à jour pour les appareils Android Enterprise

Unification des stratégies Samsung Knox et Android Enterprise. Pour les appareils Android Enterprise exécutant Samsung Knox 3.0 ou version ultérieure et Android 8.0 ou version ultérieure : Knox et Android Enterprise sont combinés en une solution unifiée de gestion des appareils et des profils. Configurez les paramètres Knox sur la page Android Enterprise des stratégies d’appareil suivantes :

- Stratégie d’appareil de mise à jour du système d’exploitation. Inclut les paramètres pour les mises à jour FOTA Samsung Enterprise.

- Stratégie d’appareil de code d’accès.

- Stratégie d’appareil de clé de licence Samsung MDM. Configure la clé de licence Knox.

- Paramètres de stratégie d’appareil de restrictions.

Stratégie d’appareil d’inventaire d’applications pour Android Enterprise. Vous pouvez désormais collecter un inventaire des applications Android Enterprise sur les appareils gérés. Consultez la stratégie d’appareil d’inventaire d’applications.

Accéder à toutes les applications Google Play dans le Google Play Store géré. La propriété de serveur Accéder à toutes les applications dans le Google Play Store géré rend toutes les applications du Google Play Store public accessibles depuis le Google Play Store géré. La définition de cette propriété sur true permet aux applications du Google Play Store public d’être accessibles à tous les utilisateurs Android Enterprise. Les administrateurs peuvent ensuite utiliser la stratégie d’appareil de restrictions pour contrôler l’accès à ces applications.

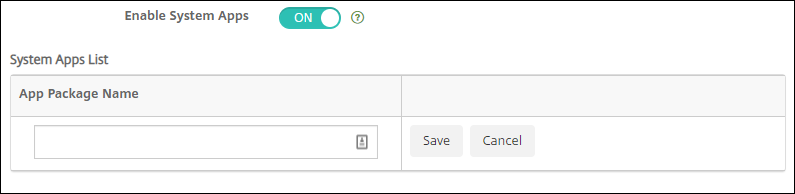

Activer les applications système sur les appareils Android Enterprise. Pour permettre aux utilisateurs d’exécuter des applications système préinstallées en mode profil de travail Android Enterprise ou en mode entièrement géré, configurez la stratégie d’appareil de restrictions. Cette configuration accorde à l’utilisateur l’accès aux applications d’appareil par défaut, telles que l’appareil photo, la galerie et d’autres. Pour restreindre l’accès à une application particulière, définissez les autorisations d’application à l’aide de la stratégie d’appareil d’autorisations d’applications Android Enterprise.

Prise en charge des appareils dédiés Android Enterprise. XenMobile prend désormais en charge la gestion des appareils dédiés, précédemment appelés appareils à usage unique appartenant à l’entreprise (COSU).

Les appareils dédiés Android Enterprise sont des appareils entièrement gérés qui sont dédiés à un cas d’utilisation unique. Vous restreignez ces appareils à une seule application ou à un petit ensemble d’applications nécessaires pour effectuer les tâches requises pour ce cas d’utilisation. Vous empêchez également les utilisateurs d’activer d’autres applications ou d’effectuer d’autres actions sur l’appareil.

Pour plus d’informations sur le provisionnement des appareils Android Enterprise, consultez Provisionnement des appareils dédiés Android Enterprise.

Stratégie renommée. Pour s’aligner sur la terminologie Google, la stratégie d’appareil de restriction d’applications Android Enterprise est désormais appelée stratégie d’appareil de configurations gérées. Consultez la stratégie d’appareil de configurations gérées.

Verrouiller et réinitialiser le mot de passe pour Android Enterprise

XenMobile prend désormais en charge l’action de sécurité Verrouiller et réinitialiser le mot de passe pour les appareils Android Enterprise. Ces appareils doivent être inscrits en mode profil de travail exécutant Android 8.0 ou version ultérieure.

- Le code d’accès envoyé verrouille le profil de travail. L’appareil n’est pas verrouillé.

- Si aucun code d’accès n’est envoyé ou si le code d’accès envoyé ne répond pas aux exigences de code d’accès :

- Et aucun code d’accès n’est déjà défini sur le profil de travail, l’appareil est verrouillé.

- Et un code d’accès est déjà défini sur le profil de travail. Le profil de travail est verrouillé mais l’appareil n’est pas verrouillé.

Pour plus d’informations sur les actions de sécurité de verrouillage et de réinitialisation du mot de passe, consultez Actions de sécurité.

Nouveaux paramètres de stratégie d’appareil de restrictions pour iOS ou macOS

- Les applications non gérées lisent les contacts gérés : Facultatif. Disponible uniquement si Documents des applications gérées dans les applications non gérées est désactivé. Si cette stratégie est activée, les applications non gérées peuvent lire les données des contacts des comptes gérés. La valeur par défaut est Désactivé. Disponible à partir d’iOS 12.

- Les applications gérées écrivent les contacts non gérés : Facultatif. Si activé, permet aux applications gérées d’écrire des contacts dans les contacts des comptes non gérés. Si Documents des applications gérées dans les applications non gérées est activé, cette restriction n’a aucun effet. La valeur par défaut est Désactivé. Disponible à partir d’iOS 12.

- Remplissage automatique du mot de passe : Facultatif. Si désactivé, les utilisateurs ne peuvent pas utiliser les fonctionnalités de remplissage automatique des mots de passe ou de mots de passe forts automatiques. La valeur par défaut est Activé. Disponible à partir d’iOS 12 et macOS 10.14.

- Demandes de proximité de mot de passe : Facultatif. Si désactivé, les appareils des utilisateurs ne demandent pas de mots de passe aux appareils à proximité. La valeur par défaut est Activé. Disponible à partir d’iOS 12 et macOS 10.14.

- Partage de mot de passe : Facultatif. Si désactivé, les utilisateurs ne peuvent pas partager leurs mots de passe à l’aide de la fonctionnalité AirDrop Passwords. La valeur par défaut est Activé. Disponible à partir d’iOS 12 et macOS 10.14.

- Forcer la date et l’heure automatiques : Supervisé. Si activé, les utilisateurs ne peuvent pas désactiver l’option Général > Date et heure > Régler automatiquement. La valeur par défaut est Désactivé. Disponible à partir d’iOS 12.

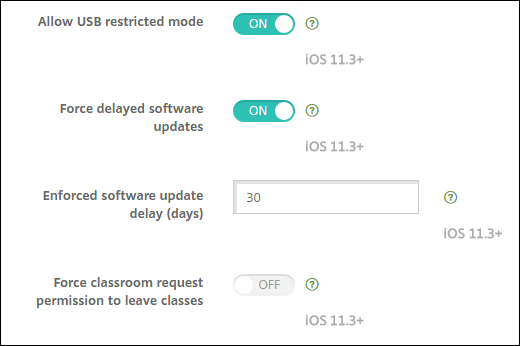

- Autoriser le mode restreint USB : Disponible uniquement pour les appareils supervisés. Si défini sur Désactivé, l’appareil peut toujours se connecter aux accessoires USB lorsqu’il est verrouillé. La valeur par défaut est Activé. Disponible à partir d’iOS 11.3.

- Forcer les mises à jour logicielles différées : Disponible uniquement pour les appareils supervisés. Si défini sur Activé, retarde la visibilité des mises à jour logicielles pour l’utilisateur. Avec cette restriction en place, l’utilisateur ne verra pas de mise à jour logicielle avant le nombre de jours spécifié après la date de publication de la mise à jour logicielle. La valeur par défaut est Désactivé. Disponible à partir d’iOS 11.3 et macOS 10.13.4.

- Délai de mise à jour logicielle forcé (jours) : Disponible uniquement pour les appareils supervisés. Cette restriction permet à l’administrateur de définir la durée du délai d’une mise à jour logicielle sur l’appareil. Le maximum est de 90 jours et la valeur par défaut est 30. Disponible à partir d’iOS 11.3 et macOS 10.13.4.

- Forcer l’autorisation de demande de classe pour quitter les classes : Disponible uniquement pour les appareils supervisés. Si défini sur Activé, un étudiant inscrit à un cours non géré avec Classroom doit demander l’autorisation à l’enseignant lorsqu’il tente de quitter le cours. La valeur par défaut est Désactivé. Disponible à partir d’iOS 11.3.

Consultez la stratégie d’appareil de restrictions.

Mises à jour de la stratégie d’appareil Exchange pour iOS ou macOS

Plus de paramètres de signature et de chiffrement S/MIME Exchange à partir d’iOS 12. La stratégie d’appareil Exchange inclut désormais des paramètres pour configurer la signature et le chiffrement S/MIME.

Pour la signature S/MIME :

- Informations d’identification de l’identité de signature : Choisissez les informations d’identification de signature à utiliser.

- Signature S/MIME modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent activer et désactiver la signature S/MIME dans les paramètres de leurs appareils. La valeur par défaut est Désactivé.

- UUID du certificat de signature S/MIME modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent sélectionner, dans les paramètres de leurs appareils, les informations d’identification de signature à utiliser. La valeur par défaut est Désactivé.

Pour le chiffrement S/MIME :

- Informations d’identification de l’identité de chiffrement : Choisissez les informations d’identification de chiffrement à utiliser.

- Activer le commutateur S/MIME par message : Si défini sur Activé, affiche aux utilisateurs une option pour activer ou désactiver le chiffrement S/MIME pour chaque message qu’ils composent. La valeur par défaut est Désactivé.

- Chiffrement S/MIME par défaut modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent, dans les paramètres de leurs appareils, sélectionner si S/MIME est activé par défaut. La valeur par défaut est Désactivé.

- UUID du certificat de chiffrement S/MIME modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent activer et désactiver l’identité et le chiffrement S/MIME dans les paramètres de leurs appareils. La valeur par défaut est Désactivé.

Paramètres OAuth Exchange à partir d’iOS 12. Vous pouvez désormais configurer la connexion avec Exchange pour utiliser OAuth pour l’authentification.

Paramètres OAuth Exchange à partir de macOS 10.14. Vous pouvez désormais configurer la connexion avec Exchange pour utiliser OAuth pour l’authentification. Pour l’authentification à l’aide d’OAuth, vous pouvez spécifier l’URL de connexion pour une configuration qui n’utilise pas AutoDiscovery.

Consultez la stratégie d’appareil Exchange.

Mises à jour de la stratégie d’appareil de messagerie pour iOS

Plus de paramètres de signature et de chiffrement S/MIME Exchange à partir d’iOS 12. La stratégie d’appareil de messagerie inclut plus de paramètres pour configurer la signature et le chiffrement S/MIME.

Pour la signature S/MIME :

-

Activer la signature S/MIME : Sélectionnez si ce compte prend en charge la signature S/MIME. La valeur par défaut est Activé. Si défini sur Activé, les champs suivants apparaissent.

- Signature S/MIME modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent activer et désactiver la signature S/MIME dans les paramètres de leurs appareils. La valeur par défaut est Désactivé. Cette option s’applique à iOS 12.0 et versions ultérieures.

- UUID du certificat de signature S/MIME modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent sélectionner, dans les paramètres de leurs appareils, les informations d’identification de signature à utiliser. La valeur par défaut est Désactivé. Cette option s’applique à iOS 12.0 et versions ultérieures.

Pour le chiffrement S/MIME :

-

Activer le chiffrement S/MIME : Sélectionnez si ce compte prend en charge le chiffrement S/MIME. La valeur par défaut est Désactivé. Si défini sur Activé, les champs suivants apparaissent.

- Activer le commutateur S/MIME par message : Si défini sur Activé, affiche aux utilisateurs une option pour activer ou désactiver le chiffrement S/MIME pour chaque message qu’ils composent. La valeur par défaut est Désactivé.

- Chiffrement S/MIME par défaut modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent, dans les paramètres de leurs appareils, sélectionner si S/MIME est activé par défaut. La valeur par défaut est Désactivé. Cette option s’applique à iOS 12.0 et versions ultérieures.

- UUID du certificat de chiffrement S/MIME modifiable par l’utilisateur : Si défini sur Activé, les utilisateurs peuvent activer et désactiver l’identité et le chiffrement S/MIME dans les paramètres de leurs appareils. La valeur par défaut est Désactivé. Cette option s’applique à iOS 12.0 et versions ultérieures.

Consultez la stratégie d’appareil de messagerie.

Mises à jour de la stratégie d’appareil de notifications d’applications pour iOS

Les paramètres de notifications d’applications suivants sont disponibles à partir d’iOS 12.

- Afficher dans CarPlay : Si Activé, les notifications s’affichent dans Apple CarPlay. La valeur par défaut est Activé.

- Activer l’alerte critique : Si Activé, une application peut marquer une notification comme une notification critique qui ignore les paramètres Ne pas déranger et de sonnerie. La valeur par défaut est Désactivé.

Consultez la stratégie d’appareil de notifications d’applications

Prise en charge des iPad partagés utilisés avec Apple Éducation

L’intégration de XenMobile avec les fonctionnalités Apple Éducation prend désormais en charge les iPad partagés. Plusieurs étudiants d’une classe peuvent partager un iPad pour différentes matières enseignées par un ou plusieurs instructeurs.

Vous ou les instructeurs inscrivez les iPad partagés, puis déployez des stratégies d’appareil, des applications et des médias sur les appareils. Après cela, les étudiants fournissent leurs informations d’identification Apple ID gérées pour se connecter à un iPad partagé. Si vous avez précédemment déployé une stratégie de configuration Éducation pour les étudiants, ils ne se connectent plus en tant qu’« Autre utilisateur » pour partager des appareils.

Prérequis pour les iPad partagés :

- Tout iPad Pro, iPad de 5e génération, iPad Air 2 ou version ultérieure, et iPad mini 4 ou version ultérieure

- Au moins 32 Go de stockage

- Supervisé

Pour plus d’informations, consultez Configurer les iPad partagés.

Modification des autorisations de contrôle d’accès basé sur les rôles (RBAC)

L’autorisation RBAC Ajouter/Supprimer des utilisateurs locaux est désormais divisée en deux autorisations : Ajouter des utilisateurs locaux et Supprimer des utilisateurs locaux.

Pour plus d’informations, consultez Configurer les rôles avec RBAC.

Dans cet article

- Migration du programme d’achat en volume (VPP) d’Apple vers Apple Business Manager (ABM) et Apple School Manager (ASM)

- Prise en charge supplémentaire d’iOS 13

- Exigences relatives aux certificats approuvés dans iOS 13 et macOS 15

- Mise à niveau de GCM vers FCM

- Avant de mettre à niveau vers XenMobile 10.11 (sur site)

- Pour mettre à niveau

- Après la mise à niveau

- Nouveaux paramètres de stratégie d’appareil mis à jour pour les appareils Android Enterprise

- Verrouiller et réinitialiser le mot de passe pour Android Enterprise

- Nouveaux paramètres de stratégie d’appareil de restrictions pour iOS ou macOS

- Mises à jour de la stratégie d’appareil Exchange pour iOS ou macOS

- Mises à jour de la stratégie d’appareil de messagerie pour iOS

- Mises à jour de la stratégie d’appareil de notifications d’applications pour iOS

- Prise en charge des iPad partagés utilisés avec Apple Éducation

- Modification des autorisations de contrôle d’accès basé sur les rôles (RBAC)