-

-

Créer et gérer des connexions et des ressources

-

Pools d'identités de machines de différents types de jonction

-

Service Citrix Secure Ticketing Authority (STA) autonome Cloud Connector

-

-

-

-

Comparer, donner un ordre de priorité, modéliser et résoudre les problèmes de stratégies

-

-

Sauvegarder ou faire migrer votre configuration

-

Sauvegarder et restaurer à l'aide de l'outil de configuration automatisée

-

Applets de commande d'outils de configuration automatisée pour la migration

-

Applets de commande d'outils de configuration automatisée pour la sauvegarde et la restauration

-

Dépannage de la configuration automatisée et informations supplémentaires

-

Collecter une trace CDF (Citrix Diagnostic Facility) au démarrage du système

-

Clés de sécurité

-

Service de mise à niveau de Citrix VDA (VUS) - Technical Preview

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Gérer les clés de sécurité

Important :

- Vous devez utiliser cette fonctionnalité en combinaison avec StoreFront™ 1912 LTSR CU2 ou version ultérieure.

- La fonctionnalité Secure XML est uniquement prise en charge sur Citrix ADC et Citrix Gateway version 12.1 et ultérieure.

Remarque :

À partir de la version 2511, Citrix Web Studio (basé sur le Web) est la seule console de gestion pour Citrix Virtual Apps and Desktops™. Citrix Studio (basé sur MMC) a été supprimé de l’installateur. Cet article s’applique uniquement à Web Studio. Pour plus d’informations sur Citrix Studio, consultez l’article équivalent dans Citrix Virtual Apps and Desktops 7 2212 ou une version antérieure.

Cette fonctionnalité vous permet d’autoriser uniquement les machines StoreFront et Citrix Gateway approuvées à communiquer avec les Delivery Controllers. Une fois cette fonctionnalité activée, toutes les requêtes ne contenant pas la clé sont bloquées. Utilisez cette fonctionnalité pour ajouter une couche de sécurité supplémentaire afin de vous protéger contre les attaques provenant du réseau interne.

Voici un flux de travail général pour utiliser cette fonctionnalité :

-

Activez Web Studio pour afficher les paramètres de la fonctionnalité.

-

Configurez les paramètres de votre site.

-

Configurez les paramètres de StoreFront.

-

Configurez les paramètres de Citrix ADC.

Configurer les paramètres du site

Vous pouvez utiliser Web Studio ou PowerShell pour configurer les paramètres de clé de sécurité de votre site.

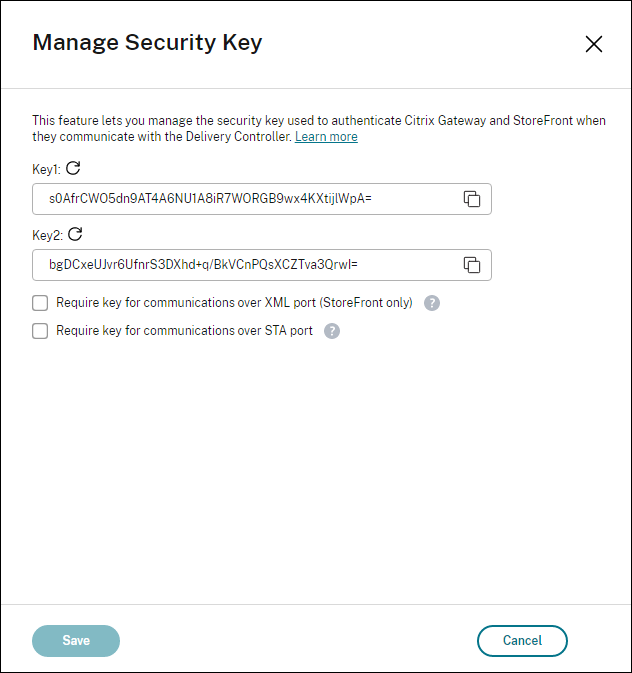

Utiliser Web Studio

- Connectez-vous à Web Studio, sélectionnez Paramètres dans le volet gauche.

-

Localisez la vignette Gérer la clé de sécurité et cliquez sur Modifier. La page Gérer la clé de sécurité apparaît.

-

Cliquez sur l’icône d’actualisation pour générer les clés.

Important :

- Deux clés sont disponibles. Vous pouvez utiliser la même clé ou des clés différentes pour les communications sur les ports XML et STA. Nous vous recommandons d’utiliser une seule clé à la fois. La clé inutilisée est utilisée uniquement pour la rotation des clés.

- Ne cliquez pas sur l’icône d’actualisation pour mettre à jour la clé déjà utilisée. Si vous le faites, une interruption de service se produira.

-

Sélectionnez l’endroit où une clé est requise pour les communications :

-

Exiger une clé pour les communications sur le port XML (StoreFront uniquement). Si cette option est sélectionnée, une clé est requise pour authentifier les communications sur le port XML. StoreFront communique avec Citrix Cloud via ce port. Pour plus d’informations sur la modification du port XML, consultez l’article du Knowledge Center CTX127945.

-

Exiger une clé pour les communications sur le port STA. Si cette option est sélectionnée, une clé est requise pour authentifier les communications sur le port STA. Citrix Gateway et StoreFront communiquent avec Citrix Cloud via ce port. Pour plus d’informations sur la modification du port STA, consultez l’article du Knowledge Center CTX101988.

-

- Cliquez sur Enregistrer pour appliquer vos modifications et fermer la fenêtre.

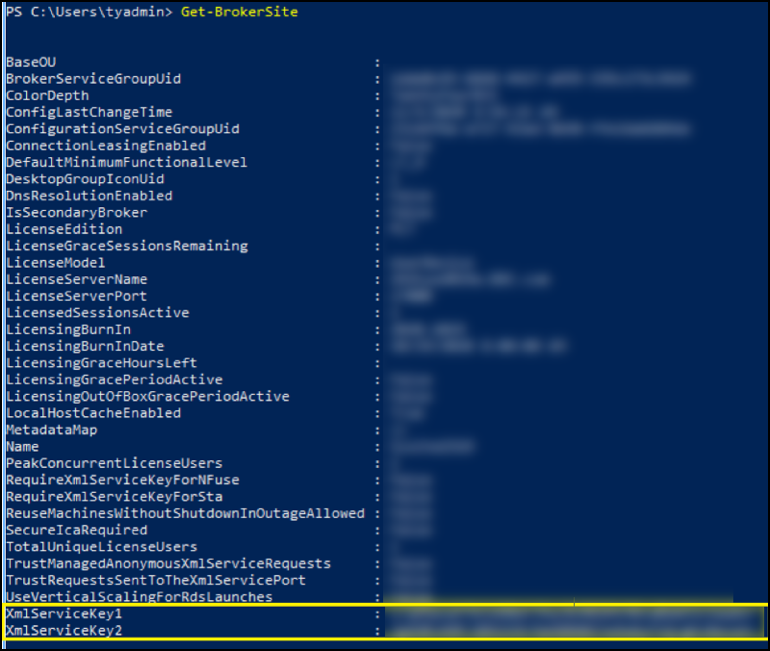

Utiliser PowerShell

Voici les étapes PowerShell équivalentes aux opérations de Web Studio.

-

Exécutez le SDK PowerShell distant de Citrix Virtual Apps™ and Desktops.

- Dans une fenêtre de commande, exécutez la commande suivante :

Add-PSSnapIn Citrix*

- Exécutez les commandes suivantes pour générer une clé et configurer la clé 1 :

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey1 <the key you generated>

- Exécutez les commandes suivantes pour générer une clé et configurer la clé 2 :

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <the key you generated>

- Exécutez une ou les deux commandes suivantes pour activer l’utilisation d’une clé dans l’authentification des communications :

- Pour authentifier les communications sur le port XML :

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Pour authentifier les communications sur le port STA :

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Pour authentifier les communications sur le port XML :

Consultez l’aide de la commande PowerShell pour obtenir des conseils et la syntaxe.

Configurer les paramètres de StoreFront

Après avoir terminé la configuration de votre site, vous devez configurer les paramètres pertinents pour StoreFront à l’aide de PowerShell.

Sur le serveur StoreFront, exécutez les commandes PowerShell suivantes :

Pour configurer la clé pour les communications sur le port XML, utilisez la commande Set-STFStoreFarm. Par exemple :

$store = Get-STFStoreService -VirtualPath [Path to store]

$farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

<!--NeedCopy-->

Saisissez les valeurs appropriées pour les paramètres suivants :

Path to storeResource feed namesecret

Pour configurer la clé pour les communications sur le port STA, utilisez les commandes New-STFSecureTicketAuthority et Set-STFRoamingGateway. Par exemple :

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Saisissez les valeurs appropriées pour les paramètres suivants :

Gateway nameSTA URLSecret

Consultez l’aide de la commande PowerShell pour obtenir des conseils et la syntaxe.

Configurer les paramètres de Citrix ADC

Remarque :

La configuration de cette fonctionnalité pour Citrix ADC n’est pas requise, sauf si vous utilisez Citrix ADC comme passerelle. Si vous utilisez Citrix ADC, suivez ces étapes :

-

Assurez-vous que la configuration préalable suivante est déjà en place :

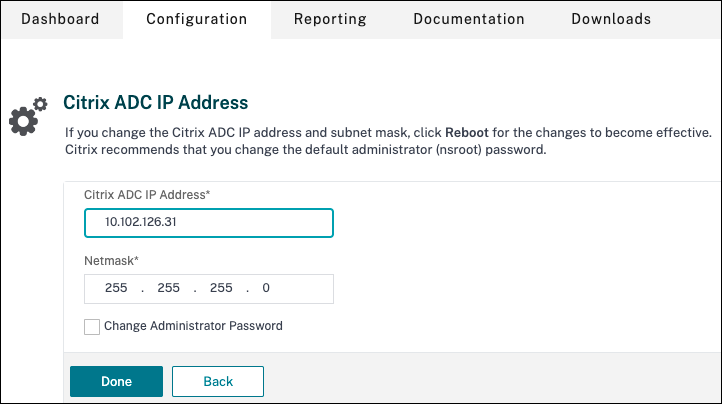

- Les adresses IP suivantes liées à Citrix ADC sont configurées.

- Adresse IP de gestion Citrix ADC (NSIP) pour l’accès à la console Citrix ADC. Pour plus de détails, consultez Configuration de l’adresse NSIP.

- Les adresses IP suivantes liées à Citrix ADC sont configurées.

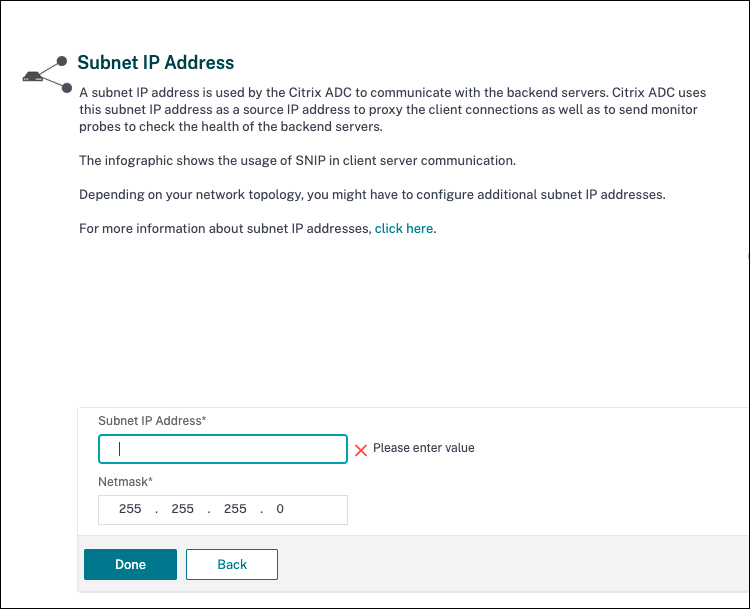

- Adresse IP de sous-réseau (SNIP) pour permettre la communication entre l’appliance Citrix ADC et les serveurs back-end. Pour plus de détails, consultez Configuration des adresses IP de sous-réseau.

- Adresse IP virtuelle Citrix Gateway et adresse IP virtuelle de l’équilibreur de charge pour se connecter à l’appliance ADC et lancer des sessions. Pour plus de détails, consultez Créer un serveur virtuel.

- Les modes et fonctionnalités requis dans l’appliance Citrix ADC sont activés.

- Pour activer les modes, dans l’interface graphique de Citrix ADC, accédez à Système > Paramètres > Configurer le mode.

- Pour activer les fonctionnalités, dans l’interface graphique de Citrix ADC, accédez à Système > Paramètres > Configurer les fonctionnalités de base.

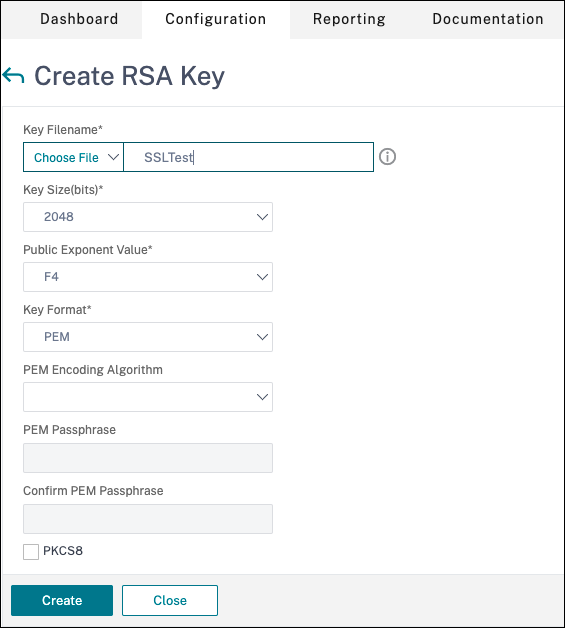

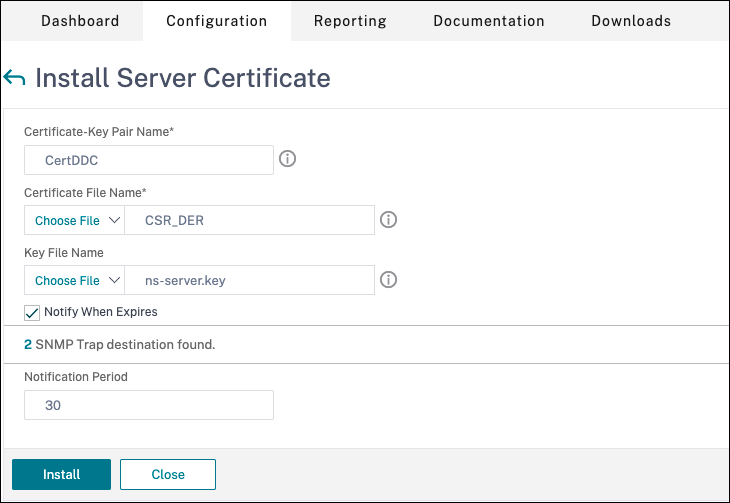

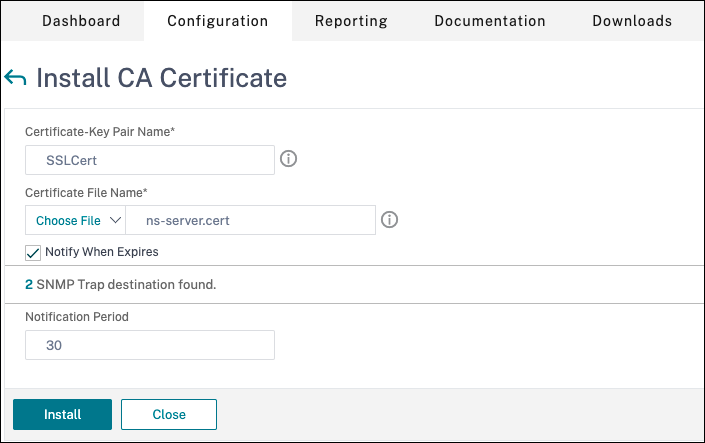

- Les configurations liées aux certificats sont terminées.

- La demande de signature de certificat (CSR) est créée. Pour plus de détails, consultez Créer un certificat.

- Les certificats de serveur, les certificats d'autorité de certification (CA) et les certificats racine sont installés. Pour plus de détails, consultez [Installer, lier et mettre à jour](/fr-fr/citrix-adc/current-release/ssl/ssl-certificates/add-group-certs.html).

- Une passerelle Citrix Gateway a été créée pour Citrix Virtual Desktops. Testez la connectivité en cliquant sur le bouton **Tester la connectivité STA** pour confirmer que les serveurs virtuels sont en ligne. Pour plus de détails, consultez [Configuration de Citrix ADC pour Citrix Virtual Apps and Desktops](/fr-fr/citrix-adc/current-release/solutions/deploy-xa-xd.html).

-

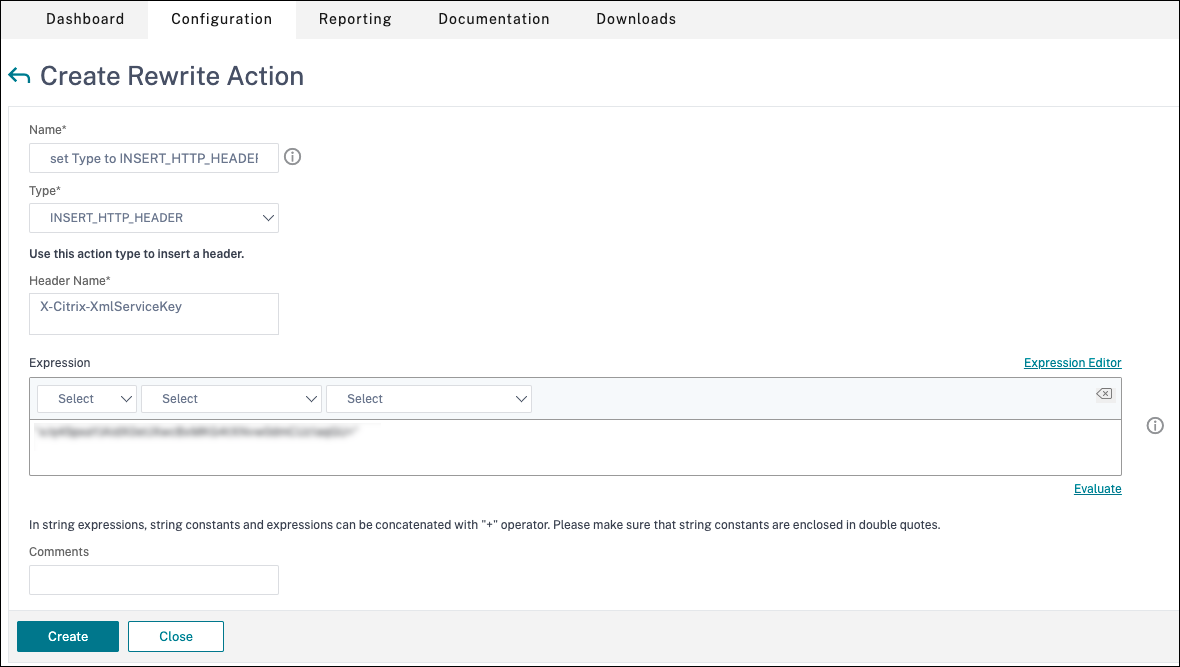

Ajoutez une action de réécriture. Pour plus de détails, consultez Configuration d’une action de réécriture.

- Accédez à AppExpert > Réécriture > Actions.

- Cliquez sur Ajouter pour ajouter une nouvelle action de réécriture. Vous pouvez nommer l’action « set Type to INSERT_HTTP_HEADER ».

1. Dans **Type**, sélectionnez **INSERT_HTTP_HEADER**.

1. Dans **Nom d'en-tête**, saisissez X-Citrix-XmlServiceKey.

1. Dans **Expression**, ajoutez `<XmlServiceKey1 value>` avec les guillemets. Vous pouvez copier la valeur XmlServiceKey1 à partir de la configuration de votre Desktop Delivery Controller™.

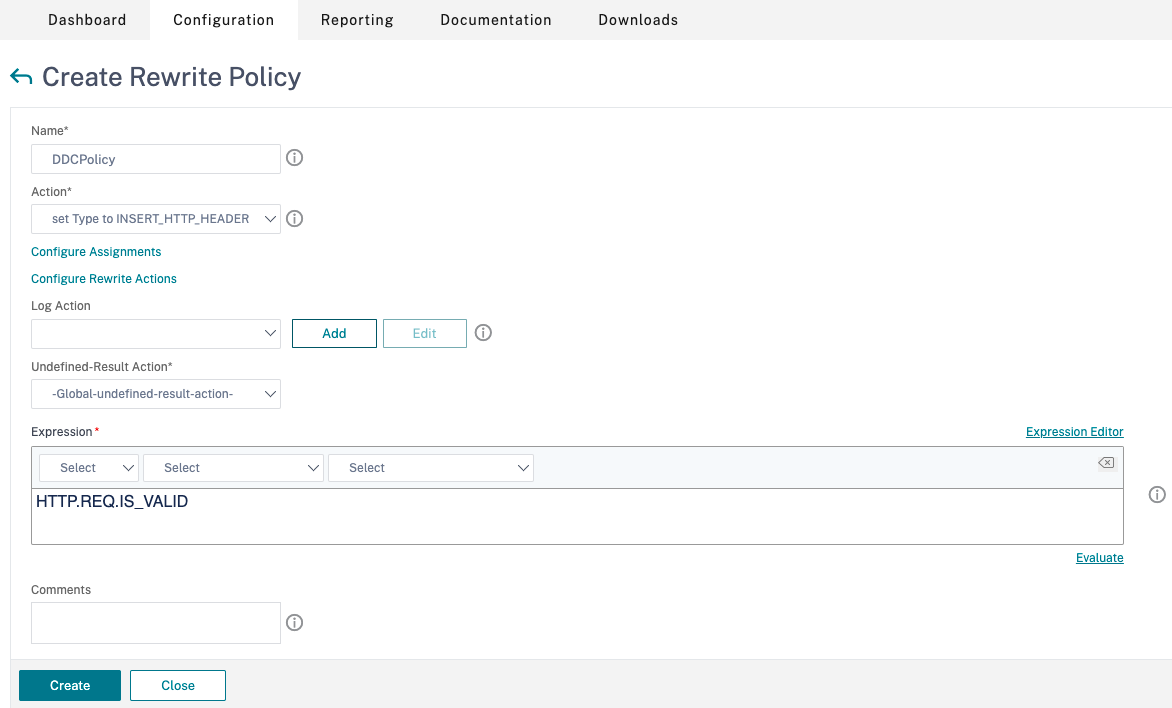

- Ajoutez une stratégie de réécriture. Pour plus de détails, consultez Configuration d’une stratégie de réécriture.

-

Accédez à AppExpert > Réécriture > Stratégies.

-

Cliquez sur Ajouter pour ajouter une nouvelle stratégie.

-

1. Dans **Action**, sélectionnez l'action créée à l'étape précédente.

1. Dans **Expression**, ajoutez HTTP.REQ.IS_VALID.

1. Cliquez sur **OK**.

-

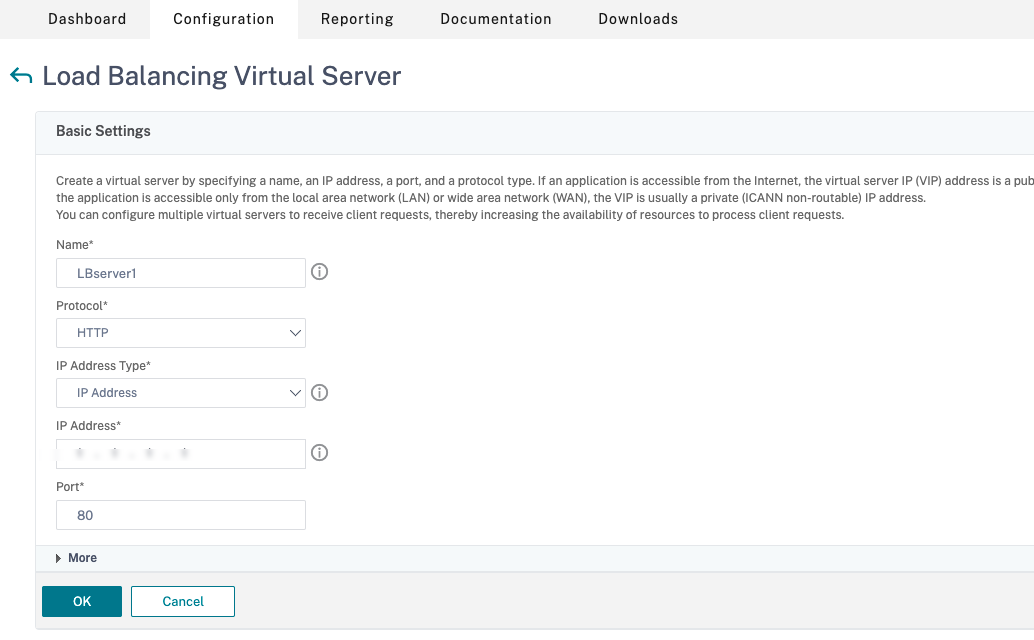

Configurez l’équilibrage de charge. Vous devez configurer un serveur virtuel d’équilibrage de charge par serveur STA. Dans le cas contraire, les sessions ne se lanceront pas.

Pour plus de détails, consultez Configurer l’équilibrage de charge de base.

- Créez un serveur virtuel d’équilibrage de charge.

- Accédez à Gestion du trafic > Équilibrage de charge > Serveurs.

- Dans la page Serveurs virtuels, cliquez sur Ajouter.

- Créez un serveur virtuel d’équilibrage de charge.

- Dans **Protocole**, sélectionnez **HTTP**.

- Ajoutez l'adresse IP virtuelle de l'équilibrage de charge et dans **Port**, sélectionnez **80**.

- Cliquez sur **OK**.

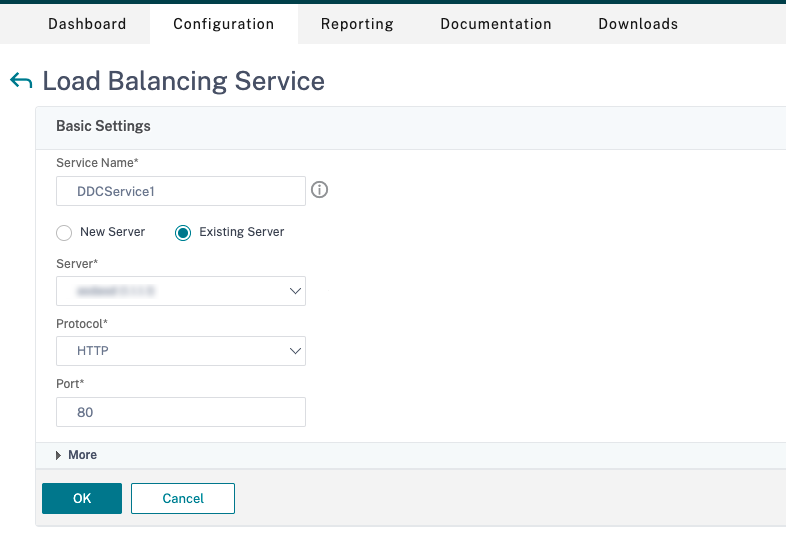

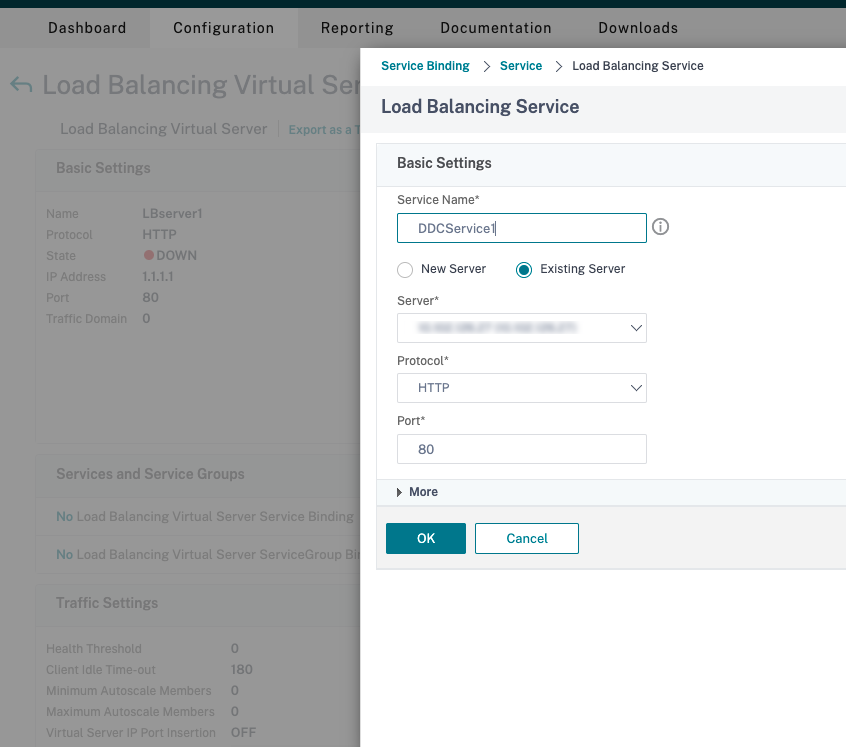

1. Créez un service d'équilibrage de charge.

- Accédez à **Gestion du trafic > Équilibrage de charge > Services**.

- Dans **Serveur existant**, sélectionnez le serveur virtuel créé à l'étape précédente.

- Dans **Protocole**, sélectionnez **HTTP** et dans **Port**, sélectionnez **80**.

- Cliquez sur **OK**, puis sur **Terminé**.

1. Lie le service au serveur virtuel.

- Sélectionnez le serveur virtuel créé précédemment et cliquez sur **Modifier**.

- Dans **Services et groupes de services**, cliquez sur **Aucune liaison de service de serveur virtuel d'équilibrage de charge**.

- Dans **Liaison de service**, sélectionnez le service créé précédemment.

- Cliquez sur **Lier**.

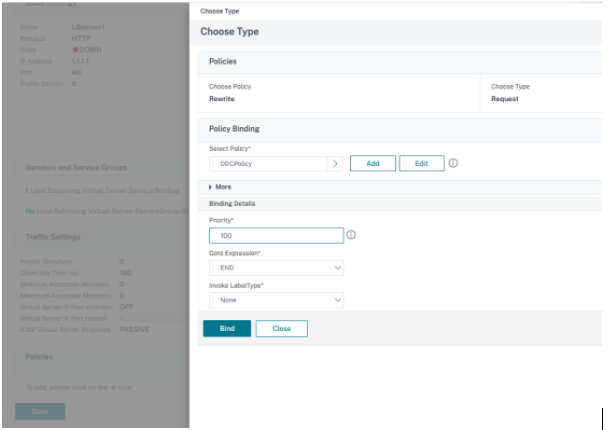

1. Lie la stratégie de réécriture créée précédemment au serveur virtuel.

- Sélectionnez le serveur virtuel créé précédemment et cliquez sur **Modifier**.

- Dans **Paramètres avancés**, cliquez sur **Stratégies**, puis dans la section **Stratégies**, cliquez sur **+**.

- Dans **Choisir une stratégie**, sélectionnez **Réécriture** et dans **Choisir un type**, sélectionnez **Requête**.

- Cliquez sur **Continuer**.

- Dans **Sélectionner une stratégie**, sélectionnez la stratégie de réécriture créée précédemment.

- Cliquez sur **Lier**.

- Cliquez sur **Terminé**.

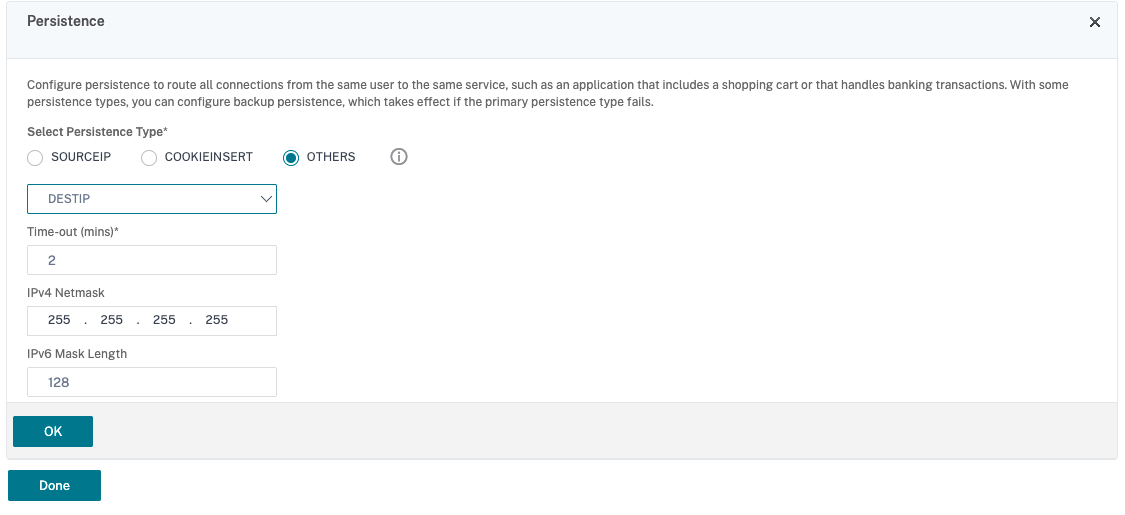

1. Configurez la persistance pour le serveur virtuel, si nécessaire.

- Sélectionnez le serveur virtuel créé précédemment et cliquez sur **Modifier**.

- Dans **Paramètres avancés**, cliquez sur **Persistance**.

- Sélectionnez le type de persistance **Autres**.

- Sélectionnez **DESTIP** pour créer des sessions de persistance basées sur l'adresse IP du service sélectionné par le serveur virtuel (l'adresse IP de destination).

- Dans **Masque de sous-réseau IPv4**, ajoutez le même masque de sous-réseau que celui du DDC.

- Cliquez sur **OK**.

1. Répétez ces étapes pour l'autre serveur virtuel également.

Modifications de configuration si l’appliance Citrix ADC est déjà configurée avec Citrix Virtual Desktops™

Si vous avez déjà configuré l’appliance Citrix ADC avec Citrix Virtual Desktops, vous devez apporter les modifications de configuration suivantes pour utiliser la fonctionnalité XML sécurisé.

- Avant le lancement de la session, modifiez l’URL de l’autorité de ticket de sécurité de la passerelle pour utiliser les noms de domaine complets (FQDN) des serveurs virtuels d’équilibrage de charge.

- Assurez-vous que le paramètre

TrustRequestsSentToTheXmlServicePortest défini sur False. Par défaut, le paramètreTrustRequestsSentToTheXmlServicePortest défini sur False. Toutefois, si le client a déjà configuré Citrix ADC pour Citrix Virtual Desktops, le paramètreTrustRequestsSentToTheXmlServicePortest défini sur True.

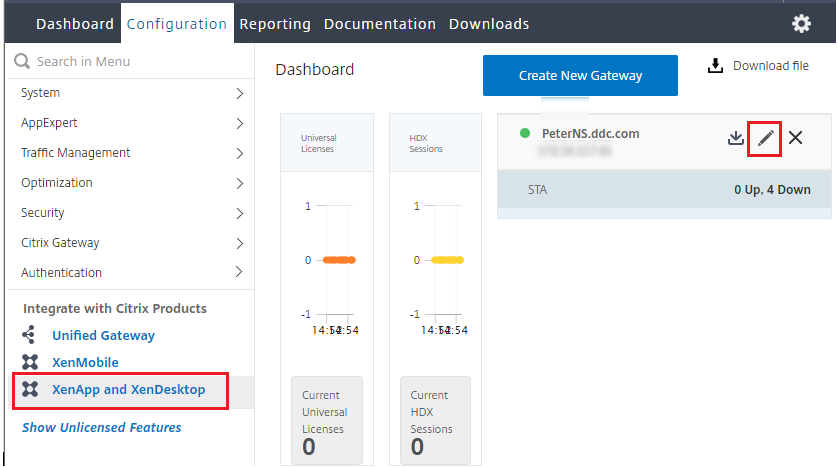

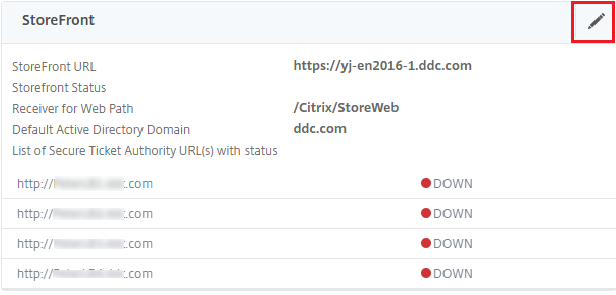

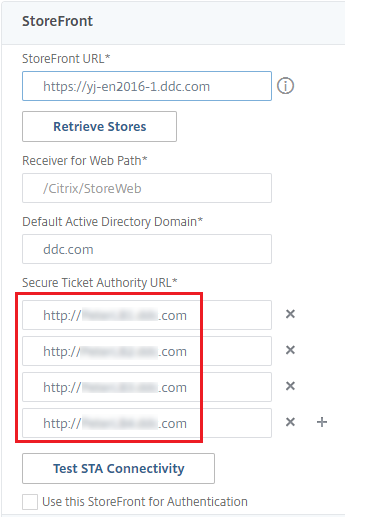

- Dans l’interface graphique de Citrix ADC, accédez à Configuration > Intégrer avec les produits Citrix et cliquez sur XenApp and XenDesktop®.

- Sélectionnez l’instance de passerelle et cliquez sur l’icône de modification.

- Dans le volet StoreFront, cliquez sur l’icône de modification.

- Ajoutez l’URL de l’autorité de ticket sécurisé.

- Si la fonctionnalité XML sécurisé est activée, l’URL STA doit être l’URL du service d’équilibrage de charge.

- Si la fonctionnalité Secure XML est désactivée, l’URL du STA doit être l’URL du STA (adresse du DDC) et le paramètre

TrustRequestsSentToTheXmlServicePortsur le DDC doit être défini sur True.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.