-

Notes de publication des correctifs cumulatifs

-

Notes de publication pour XenMobile Server 10.16

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.15

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.14

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 1

-

-

-

-

Stratégie d'appareil de contrôle des mises à jour du système d'exploitation

-

Stratégies de gestion déclarative des appareils (aperçu technique)

-

Stratégie d'appareil Defender

-

Stratégie d'appareil d'attestation de l'intégrité de l'appareil

-

Stratégie d'appareil de nombre maximal d'utilisateurs résidents

-

Stratégie d'appareil de suppression de profil de provisioning

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

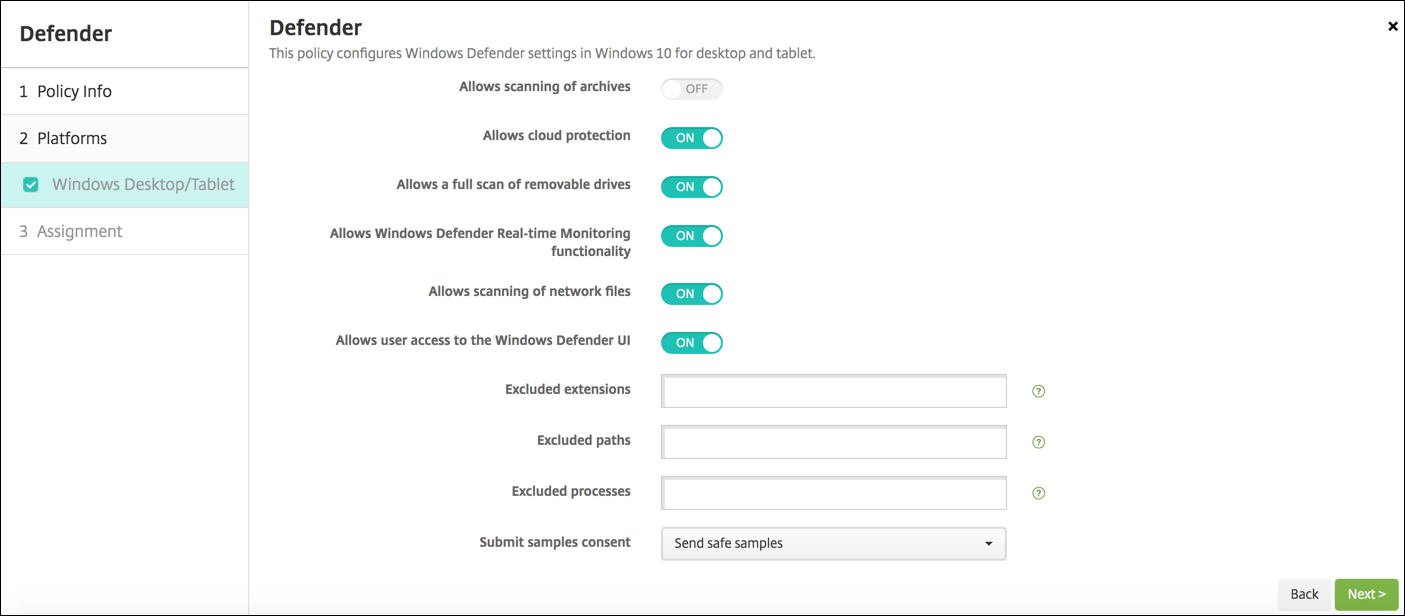

Stratégie d’appareil Defender

Windows Defender est une protection contre les programmes malveillants incluse avec Windows 10 et Windows 11. Vous pouvez utiliser la stratégie d’appareil XenMobile®, Defender, pour configurer la stratégie Microsoft Defender pour Windows 10 et Windows 11 pour les ordinateurs de bureau et les tablettes.

Pour ajouter ou configurer cette stratégie, accédez à Configurer > Stratégies d’appareil. Pour plus d’informations, consultez Stratégies d’appareil.

Paramètres des ordinateurs de bureau et des tablettes Windows

- Autorise l’analyse des archives : Autorise ou interdit à Defender d’analyser les fichiers archivés. Par défaut : Désactivé.

- Autorise la protection cloud : Autorise ou interdit à Defender d’envoyer des informations à Microsoft concernant l’activité des programmes malveillants. Par défaut : Activé.

- Autorise une analyse complète des lecteurs amovibles : Autorise ou interdit à Defender d’analyser les lecteurs amovibles tels que les clés USB. Par défaut : Activé.

- Autorise la fonctionnalité de surveillance en temps réel de Windows Defender : Par défaut : Activé.

- Autorise l’analyse des fichiers réseau : Autorise ou interdit à Defender d’analyser les fichiers réseau. Par défaut : Activé.

- Autorise l’accès utilisateur à l’interface utilisateur de Windows Defender : Spécifie si les utilisateurs peuvent accéder à l’interface utilisateur de Windows Defender. Ce paramètre prend effet au prochain démarrage de l’appareil de l’utilisateur. Si ce paramètre est Désactivé, les utilisateurs ne reçoivent aucune notification Windows Defender. Par défaut : Activé.

- Extensions exclues : Extensions à exclure des analyses en temps réel ou planifiées. Pour séparer les extensions, utilisez le caractère |. Par exemple, « lib|obj ».

- Chemins d’accès exclus : Chemins d’accès à exclure des analyses en temps réel ou planifiées. Pour séparer les chemins d’accès, utilisez le caractère |. Par exemple, « C:\Example|C:\Example1 ».

- Processus exclus : Processus à exclure des analyses en temps réel ou planifiées. Pour séparer les processus, utilisez le caractère |. Par exemple, « C:\Example.exe|C:\Example1.exe ».

- Consentement pour l’envoi d’échantillons : Contrôle si les fichiers susceptibles de nécessiter une analyse approfondie pour déterminer s’ils sont malveillants doivent être envoyés à Microsoft. Options : Toujours demander, Envoyer les échantillons sûrs, Ne jamais envoyer, Envoyer tous les échantillons. Par défaut : Envoyer les échantillons sûrs.

Partager

Partager

Dans cet article

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.