This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

HDX™ Direct

Citrixが提供するリソースにアクセスする際、HDX Directは、直接通信が可能な場合、内部および外部のクライアントデバイスがセッションホストとのセキュアな直接接続を確立できるようにします。

システム要件

- HDX Directを使用するためのシステム要件は以下のとおりです。

- コントロールプレーン

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2503以降

-

Virtual Delivery Agent (VDA)

-

Windows: バージョン2503以降

-

Workspaceアプリ

- Windows: バージョン2503以降

- Linux: バージョン2411以降

-

Mac: バージョン2411以降

-

アクセスティア

- Citrix Workspace™

- Citrix Storefront™ 2503以降

- Citrix Gateway Service

- Citrix NetScaler® Gateway

-

ネットワーク要件

HDX Directを使用するためのネットワーク要件は以下のとおりです。

セッションホスト

セッションホストにWindows Defenderファイアウォールなどのファイアウォールがある場合、内部接続に対して以下の受信トラフィックを許可する必要があります。

| 説明 | ソース | プロトコル | ポート |

|---|---|---|---|

| 直接内部接続 | クライアント | TCP | 443 |

| 直接内部接続 | クライアント | UDP | 443 |

注:

VDAインストーラーは、Windows Defenderファイアウォールに適切な受信規則を追加します。別のファイアウォールを使用している場合は、上記の規則を追加する必要があります。

クライアントネットワーク

以下の表は、内部ユーザーと外部ユーザーのクライアントネットワークについて説明しています。

内部ユーザー

| 説明 | プロトコル | ソース | 送信元ポート | 宛先 | 宛先ポート |

|---|---|---|---|---|---|

| 直接内部接続 | TCP | クライアントネットワーク | 1024–65535 | VDAネットワーク | 443 |

| 直接内部接続 | UDP | クライアントネットワーク | 1024–65535 | VDAネットワーク | 443 |

外部ユーザー

| 説明 | プロトコル | ソース | 送信元ポート | 宛先 | 宛先ポート |

|---|---|---|---|---|---|

| STUN (外部ユーザーのみ) | UDP | クライアントネットワーク | 1024–65535 | インターネット (下記の注記を参照) | 3478, 19302 |

| 外部ユーザー接続 | UDP | クライアントネットワーク | 1024–65535 | データセンターのパブリックIPアドレス | 1024–65535 |

データセンターネットワーク

- 以下の表は、内部ユーザーと外部ユーザーのデータセンターネットワークについて説明しています。

内部ユーザー

-

説明 プロトコル ソース 送信元ポート 宛先 宛先ポート - | — | — | — | — | — | — |

-

直接内部接続 TCP クライアントネットワーク 1024–65535 VDAネットワーク 443 直接内部接続 UDP クライアントネットワーク 1024–65535 VDAネットワーク 443

外部ユーザー

| 説明 | プロトコル | ソース | 送信元ポート | 宛先 | 宛先ポート | | — | — | — | — | — | — |

-

STUN (外部ユーザーのみ) UDP VDAネットワーク 1024–65535 インターネット (下記の注記を参照) 3478, 19302 -

外部ユーザー接続 UDP DMZ / 内部ネットワーク 1024–65535 VDAネットワーク 55000–55250 外部ユーザー接続 UDP VDAネットワーク 55000–55250 クライアントのパブリックIP 1024–65535

注:

VDAとWorkspaceアプリの両方が、以下のサーバーに同じ順序でSTUNリクエストを送信しようとします。

stun.cloud.com:3478stun.cloudflare.com:3478stun.l.google.com:19302HDX Directポート範囲ポリシー設定を使用して外部ユーザー接続のデフォルトポート範囲を変更した場合、対応するファイアウォール規則はカスタムポート範囲と一致する必要があります。

構成

HDX Directはデフォルトで無効になっています。この機能は、CitrixポリシーのHDX Direct設定を使用して構成できます。

- HDX Direct: 機能を有効または無効にします

- HDX Direct mode: HDX Directが内部クライアントのみで利用可能か、内部クライアントと外部クライアントの両方で利用可能かを決定します

- HDX Direct port range: VDAが外部クライアントからの接続に使用するポート範囲を定義します

必要に応じて、HDX Directが使用するSTUNサーバーのリストは、以下のレジストリ値を編集することで変更できます。

- キー:

HKLM\SOFTWARE\Citrix\HDX-Direct - 値の型:

REG_MULTI_SZ - 値の名前:

STUNServers - データ:

stun.cloud.com:3478 stun.cloudflare.com:3478 stun.l.google.com:19302

注:

外部ユーザー向けのHDX Directは、トランスポートプロトコルとしてEDT (UDP) を使用する場合にのみ利用可能です。したがって、アダプティブトランスポートを有効にする必要があります。

考慮事項

HDX Directを使用する際の考慮事項は以下のとおりです。

- 外部ユーザー向けのHDX Directは、トランスポートプロトコルとしてEDT (UDP) を使用する場合にのみ利用可能です。したがって、アダプティブトランスポートを有効にする必要があります

- HDX Insightを使用している場合、HDX Directを使用すると、セッションがNetScaler Gatewayを介してプロキシされなくなるため、HDX Insightのデータ収集が妨げられることに注意してください

動作原理

HDX Directは、直接通信が可能な場合、クライアントがセッションホストへの直接接続を確立できるようにします。HDX Directを使用して直接接続が行われる場合、自己署名証明書が使用され、ネットワークレベルの暗号化 (TLS/DTLS) で直接接続を保護します。

内部ユーザー

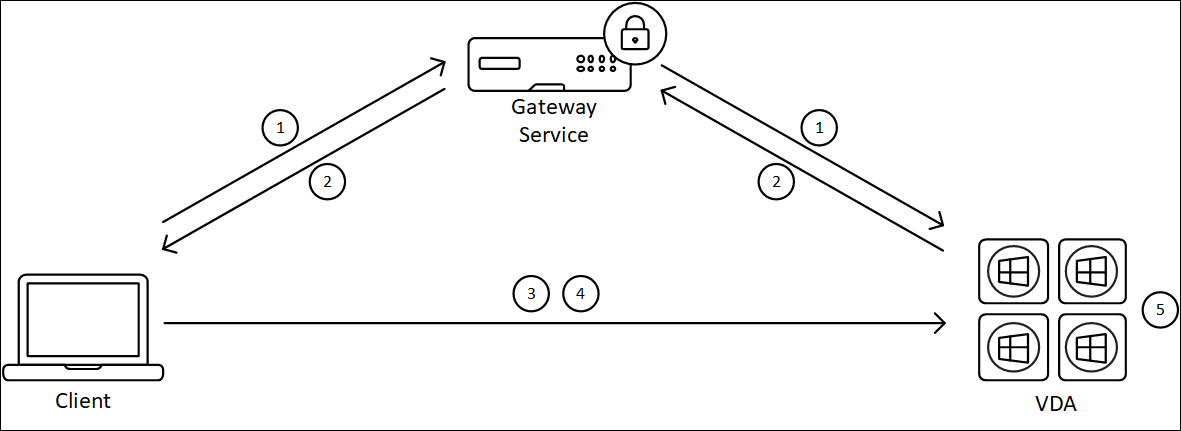

以下のダイアグラムは、内部ユーザーのHDX Direct接続プロセスの概要を示しています。

- クライアントはGateway Serviceを介してHDXセッションを確立します

- 接続が成功すると、VDAはHDX接続を介してVDAマシンのFQDN、そのIPアドレスのリスト、およびVDAマシンの証明書をクライアントに送信します

- クライアントはIPアドレスをプローブし、VDAに直接到達できるかを確認します

- クライアントが共有されたいずれかのIPアドレスでVDAに直接到達できる場合、クライアントはVDAとの直接接続を確立し、ステップ(2)で交換された証明書と一致する証明書を使用して(D)TLSで保護します

- 直接接続が正常に確立されると、セッションは新しい接続に転送され、Gateway Serviceへの接続は終了します

注:

上記のステップ2で接続が確立された後、セッションはアクティブになります。その後のステップは、ユーザーが仮想アプリケーションまたはデスクトップを使用する能力を遅らせたり、妨げたりすることはありません。その後のいずれかのステップが失敗した場合でも、Gatewayを介した接続はユーザーのセッションを中断することなく維持されます。

従来の直接接続

Storefront、Direct Workload Connectionを備えたWorkspace、または内部専用接続用に構成されたWorkspaceを使用する場合、クライアントとセッションホスト間の直接接続は、最初にGatewayを介してルーティングする必要なく確立されます。

これらの場合、接続は本質的に直接的であるため、HDX Directはトリガーされません。ただし、HDX Directが有効になっている場合、これらの接続はHDX Direct証明書を活用してセッションを保護します。

外部ユーザー

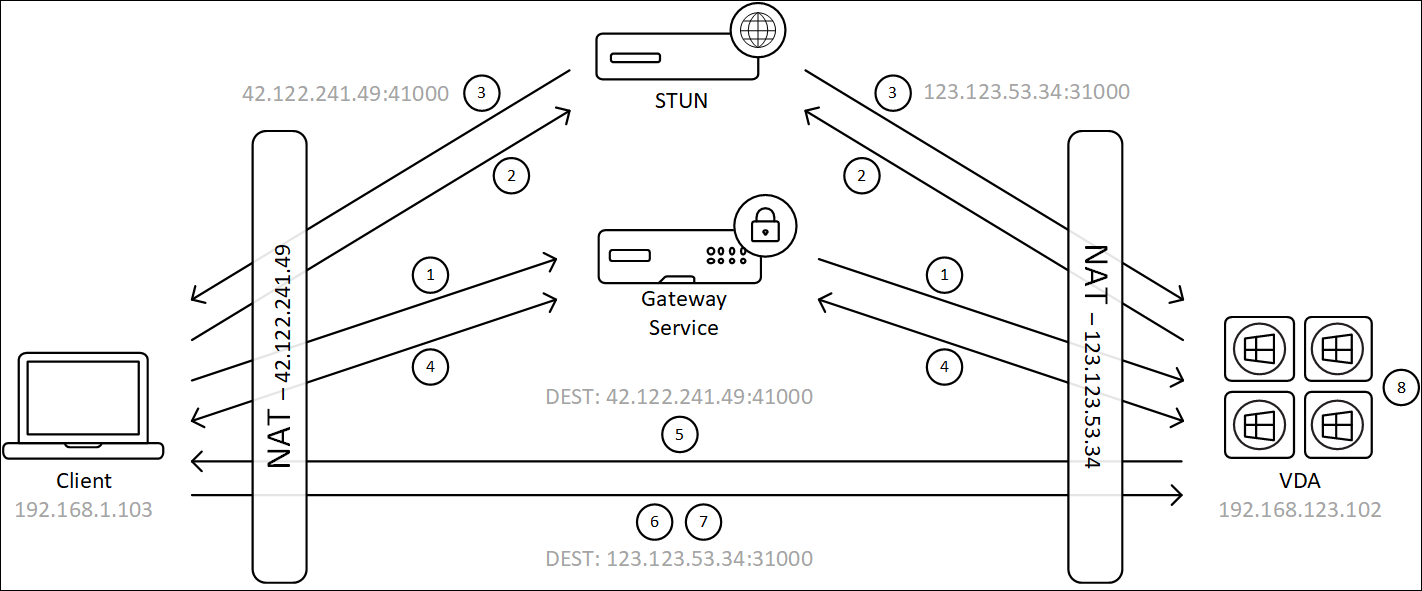

以下のダイアグラムは、外部ユーザーのHDX Direct接続プロセスの概要を示しています。

- クライアントはGateway Serviceを介してHDXセッションを確立します

- 接続が成功すると、クライアントとVDAの両方がSTUNリクエストを送信して、それぞれのパブリックIPアドレスとポートを検出します

- STUNサーバーは、クライアントとVDAにそれぞれのパブリックIPアドレスとポートで応答します

-

HDX接続を介して、クライアントとVDAはそれぞれのパブリックIPアドレスとUDPポートを交換し、VDAはクライアントに証明書を送信します

- VDA はクライアントのパブリック IP アドレスと UDP ポートに UDP パケットを送信します。クライアントは VDA のパブリック IP アドレスと UDP ポートに UDP パケットを送信します

- VDA からメッセージを受信すると、クライアントはセキュアな接続リクエストで応答します

- DTLS ハンドシェイク中に、クライアントは証明書がステップ (4) で交換された証明書と一致することを確認します。検証後、クライアントは認証トークンを送信します。これでセキュアな直接接続が確立されます

- 直接接続が正常に確立されると、セッションは新しい接続に転送され、ゲートウェイサービスへの接続は終了します

注:

上記のステップ 2 で接続が確立された後、セッションはアクティブになります。その後のステップは、ユーザーが仮想アプリケーションまたはデスクトップを使用する能力を遅らせたり、妨げたりすることはありません。その後のいずれかのステップが失敗した場合でも、ゲートウェイを介した接続はユーザーのセッションを中断することなく維持されます。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.