This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Google Cloud 環境

Citrix Virtual Apps and Desktops™ を使用すると、Google Cloud でマシンをプロビジョニングおよび管理できます。

要件

- Citrix Cloud™ アカウント。この記事で説明する機能は、Citrix Cloud でのみ利用可能です。

- Google Cloud プロジェクト。このプロジェクトには、マシンカタログに関連付けられているすべてのコンピューティングリソースが保存されます。既存のプロジェクトでも新規のプロジェクトでもかまいません。

- Google Cloud プロジェクトで4つのAPIを有効にします。詳しくは、「Google Cloud APIの有効化」を参照してください。

- Google Cloud サービスアカウント。サービスアカウントは、プロジェクトへのアクセスを有効にするためにGoogle Cloudに対して認証を行います。詳しくは、「サービスアカウントの構成と更新」を参照してください。

- Googleプライベートアクセスを有効にします。詳しくは、「Googleプライベートアクセスの有効化」を参照してください。

Google Cloud APIの有効化

Web Studio を介して Google Cloud 機能を使用するには、Google Cloud プロジェクトで次の API を有効にします。

- Compute Engine API

- Cloud Resource Manager API

- Identity and Access Management (IAM) API

- Cloud Build API

- Cloud Key Management Service (KMS)

Google Cloud コンソールから、次の手順を実行します。

-

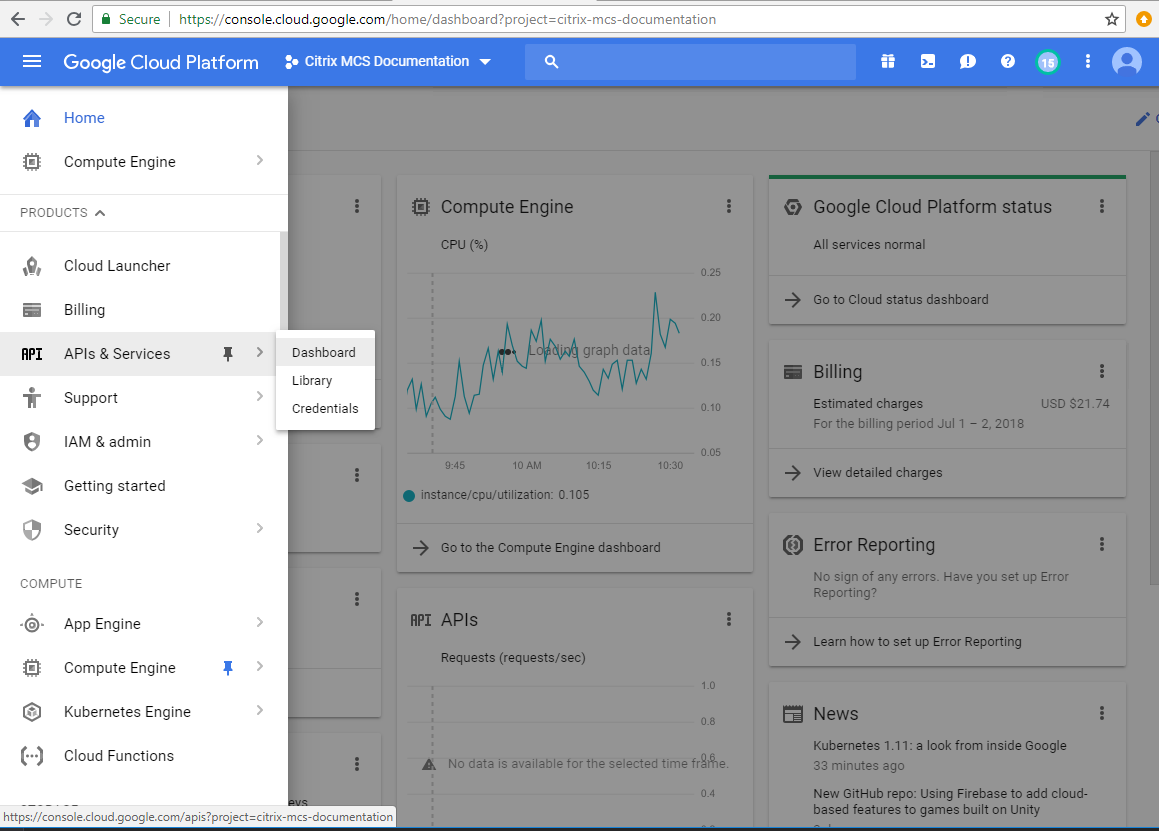

左上のメニューで、[API とサービス] > [ダッシュボード] を選択します。

-

[ダッシュボード] 画面で、Compute Engine API が有効になっていることを確認します。有効になっていない場合は、次の手順に従います。

-

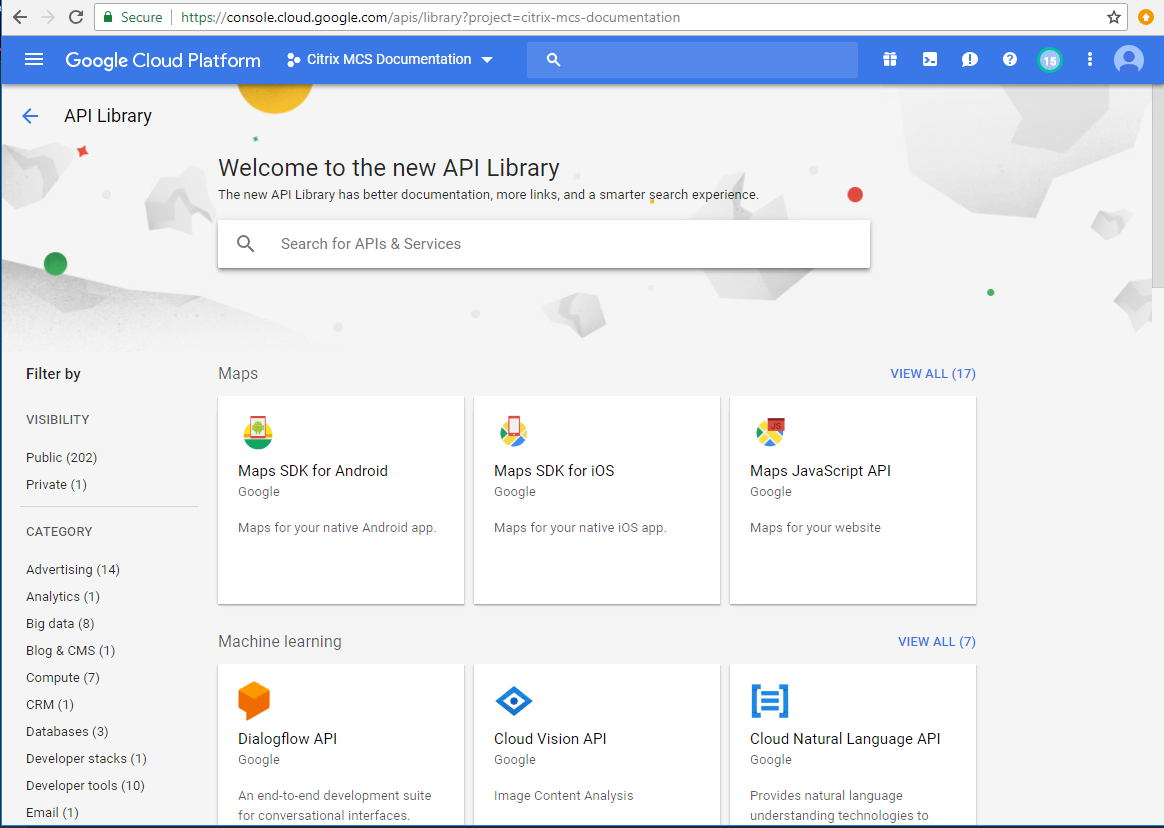

[API とサービス] > [ライブラリ] に移動します。

-

検索ボックスに「Compute Engine」と入力します。

-

検索結果から [Compute Engine API] を選択します。

-

[Compute Engine API] ページで、[有効にする] を選択します。

-

-

Cloud Resource Manager API を有効にします。

-

[API とサービス] > [ライブラリ] に移動します。

-

検索ボックスに「Cloud Resource Manager」と入力します。

-

検索結果から [Cloud Resource Manager API] を選択します。

-

[Cloud Resource Manager API] ページで、[有効にする] を選択します。API のステータスが表示されます。

-

-

同様に、Identity and Access Management (IAM) API と Cloud Build API を有効にします。

Google Cloud Shell を使用して API を有効にすることもできます。これを行うには:

- Google コンソールを開き、Cloud Shell をロードします。

-

Cloud Shell で次の4つのコマンドを実行します。

- gcloud services enable compute.googleapis.com

- gcloud services enable cloudresourcemanager.googleapis.com

- gcloud services enable iam.googleapis.com

- gcloud services enable cloudbuild.googleapis.com

- Cloud Shell からプロンプトが表示されたら、[承認] をクリックします。

サービスアカウントの構成と更新

注:

GCP は、2024年4月29日以降、Cloud Build Service のデフォルトの動作とサービスアカウントの使用に変更を導入しています。詳しくは、「Cloud Build Service Account Change」を参照してください。2024年4月29日より前に Cloud Build API が有効になっている既存の Google プロジェクトは、この変更の影響を受けません。ただし、4月29日以降も既存の Cloud Build Service の動作を維持したい場合は、Cloud Build API を有効にする前に、組織ポリシーを作成または適用して制約の適用を無効にすることができます。その結果、以下のコンテンツは「2024年4月29日以前」と「2024年4月29日以降」の2つに分かれています。新しい組織ポリシーを設定した場合は、「2024年4月29日以前」のセクションに従ってください。

2024年4月29日以前

Citrix Cloud は、Google Cloud プロジェクト内で3つの個別のサービスアカウントを使用します。

-

Citrix Cloud サービスアカウント:このサービスアカウントにより、Citrix Cloud は Google プロジェクトにアクセスし、マシンをプロビジョニングおよび管理できます。このサービスアカウントは、Google Cloud によって生成されたキーを使用して Google Cloud に対して認証を行います。

このサービスアカウントは、ここに概説されているように手動で作成する必要があります。詳しくは、「Citrix Cloud サービスアカウントの作成」を参照してください。

このサービスアカウントは、メールアドレスで識別できます。例:

<my-service-account>@<project-id>.iam.gserviceaccount.com -

Cloud Build サービスアカウント:このサービスアカウントは、「Google Cloud APIの有効化」で言及されているすべての API を有効にした後に自動的にプロビジョニングされます。自動的に作成されたすべてのサービスアカウントを表示するには、Google Cloud コンソールで [IAM と管理] > [IAM] に移動し、[Google 提供のロール付与を含める] チェックボックスをオンにします。

このサービスアカウントは、プロジェクト ID と cloudbuild という単語で始まるメールアドレスで識別できます。例:

<project-id>@cloudbuild.gserviceaccount.comサービスアカウントに次のロールが付与されていることを確認します。ロールを追加する必要がある場合は、「Cloud Build サービスアカウントへのロールの追加」に概説されている手順に従ってください。

- Cloud Build Service Account

- Compute Instance Admin

- Service Account User

-

Cloud Compute サービスアカウント:このサービスアカウントは、Compute API がアクティブ化されると、Google Cloud によって Google Cloud で作成されたインスタンスに追加されます。このアカウントには、操作を実行するための IAM 基本エディターロールがあります。ただし、よりきめ細かな制御のためにデフォルトの権限を削除する場合は、次の権限を必要とする Storage Admin ロールを追加する必要があります。

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

このサービスアカウントは、プロジェクト ID と compute という単語で始まるメールアドレスで識別できます。例:<project-id>-compute@developer.gserviceaccount.com

Citrix Cloud サービスアカウントの作成

Citrix Cloud サービスアカウントを作成するには、次の手順に従います。

- Google Cloud コンソールで、[IAM と管理] > [サービスアカウント] に移動します。

- [サービスアカウント] ページで、[サービスアカウントを作成] を選択します。

- [サービスアカウントを作成] ページで、必要な情報を入力し、[作成して続行] を選択します。

-

[このサービスアカウントにプロジェクトへのアクセスを許可] ページで、[ロールを選択] ドロップダウンメニューをクリックし、必要なロールを選択します。さらにロールを追加する場合は、[別のロールを追加] をクリックします。

各アカウント(個人またはサービス)には、プロジェクトの管理を定義するさまざまなロールがあります。このサービスアカウントに次のロールを付与します。

- Compute Admin

- Storage Admin

- Cloud Build Editor

- Service Account User

- Cloud Datastore User

- Cloud KMS Crypto Operator

Cloud KMS Crypto Operator には、次の権限が必要です。

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

- cloudkms.cryptoKeyVersions.useToDecrypt

- cloudkms.cryptoKeyVersions.useToEncrypt

注:

新しいサービスアカウントの作成時に利用可能なロールの完全なリストを取得するには、すべての API を有効にします。

- [続行] をクリックします。

- [このサービスアカウントへのユーザーアクセスを許可] ページで、このサービスアカウントでアクションを実行するアクセス権を付与するユーザーまたはグループを追加します。

- [完了] をクリックします。

- IAM メインコンソールに移動します。

- 作成したサービスアカウントを特定します。

- ロールが正常に割り当てられていることを確認します。

考慮事項:

サービスアカウントを作成する際は、次の点を考慮してください。

- [このサービスアカウントにプロジェクトへのアクセスを許可] および [このサービスアカウントへのユーザーアクセスを許可] の手順はオプションです。これらのオプションの構成手順をスキップすることを選択した場合、新しく作成されたサービスアカウントは [IAM と管理] > [IAM] ページに表示されません。

- サービスアカウントに関連付けられたロールを表示するには、オプションの手順をスキップせずにロールを追加します。このプロセスにより、構成されたサービスアカウントにロールが表示されるようになります。

Citrix Cloud サービスアカウントキー

Citrix DaaS で接続を作成するには、Citrix Cloud サービスアカウントキーが必要です。キーは資格情報ファイル(.json)に含まれています。キーを作成すると、ファイルは自動的にダウンロードされ、[ダウンロード] フォルダーに保存されます。キーを作成するときは、キータイプを JSON に設定してください。そうしないと、Web Studio はそれを解析できません。

サービスアカウントキーを作成するには、[IAM と管理] > [サービスアカウント] に移動し、Citrix Cloud サービスアカウントのメールアドレスをクリックします。[キー] タブに切り替えて、[キーを追加] > [新しいキーを作成] を選択します。キータイプとして [JSON] を選択していることを確認してください。

ヒント:

Google Cloud コンソールの [サービスアカウント] ページを使用してキーを作成します。セキュリティ上の理由から、定期的にキーを変更することをお勧めします。既存の Google Cloud 接続を編集することで、Citrix Virtual Apps™ and Desktops アプリケーションに新しいキーを提供できます。

Citrix Cloud サービスアカウントへのロールの追加

Citrix Cloud サービスアカウントにロールを追加するには:

- Google Cloud コンソールで、[IAM と管理] > [IAM] に移動します。

-

[IAM] > [権限] ページで、メールアドレスで識別できる作成したサービスアカウントを見つけます。

例:

<my-service-account>@<project-id>.iam.gserviceaccount.com - 鉛筆アイコンを選択して、サービスアカウントのプリンシパルへのアクセスを編集します。

- 選択したプリンシパルオプションの [「プロジェクト ID」へのアクセスを編集] ページで、[別のロールを追加] を選択して、必要なロールをサービスアカウントに1つずつ追加し、[保存] を選択します。

Cloud Build サービスアカウントへのロールの追加

Cloud Build サービスアカウントにロールを追加するには:

- Google Cloud コンソールで、[IAM と管理] > [IAM] に移動します。

-

[IAM] ページで、プロジェクト ID と cloudbuild という単語で始まるメールアドレスで識別できる Cloud Build サービスアカウントを見つけます。

例:

<project-id>@cloudbuild.gserviceaccount.com - 鉛筆アイコンを選択して、Cloud Build アカウントのロールを編集します。

-

選択したプリンシパルオプションの [「プロジェクト ID」へのアクセスを編集] ページで、[別のロールを追加] を選択して、必要なロールを Cloud Build サービスアカウントに1つずつ追加し、[保存] を選択します。

注:

ロールの完全なリストを取得するには、すべての API を有効にします。

2024年4月29日以降

Citrix Cloud は、Google Cloud プロジェクト内で2つの個別のサービスアカウントを使用します。

-

Citrix Cloud サービスアカウント:このサービスアカウントにより、Citrix Cloud は Google プロジェクトにアクセスし、マシンをプロビジョニングおよび管理できます。このサービスアカウントは、Google Cloud によって生成されたキーを使用して Google Cloud に対して認証を行います。

このサービスアカウントは手動で作成する必要があります。

このサービスアカウントは、メールアドレスで識別できます。例:

<my-service-account>@<project-id>.iam.gserviceaccount.com -

Cloud Compute サービスアカウント:このサービスアカウントは、「Google Cloud APIの有効化」で言及されているすべての API を有効にした後に自動的にプロビジョニングされます。自動的に作成されたすべてのサービスアカウントを表示するには、Google Cloud コンソールで [IAM と管理] > [IAM] に移動し、[Google 提供のロール付与を含める] チェックボックスをオンにします。このアカウントには、操作を実行するための IAM 基本エディターロールがあります。ただし、よりきめ細かな制御のためにデフォルトの権限を削除する場合は、次の権限を必要とする Storage Admin ロールを追加する必要があります。

- resourcemanager.projects.get

- storage.objects.create

- storage.objects.get

- storage.objects.list

このサービスアカウントは、プロジェクト ID と compute という単語で始まるメールアドレスで識別できます。例:

<project-id>-compute@developer.gserviceaccount.comサービスアカウントに次のロールが付与されていることを確認します。

- Cloud Build Service Account

- Compute Instance Admin

- Service Account User

Citrix Cloud サービスアカウントの作成

Citrix Cloud サービスアカウントを作成するには、次の手順に従います。

- Google Cloud コンソールで、[IAM と管理] > [サービスアカウント] に移動します。

- [サービスアカウント] ページで、[サービスアカウントを作成] を選択します。

- [サービスアカウントを作成] ページで、必要な情報を入力し、[作成して続行] を選択します。

-

[このサービスアカウントにプロジェクトへのアクセスを許可] ページで、[ロールを選択] ドロップダウンメニューをクリックし、必要なロールを選択します。さらにロールを追加する場合は、[別のロールを追加] をクリックします。

各アカウント(個人またはサービス)には、プロジェクトの管理を定義するさまざまなロールがあります。このサービスアカウントに次のロールを付与します。

- Compute Admin

- Storage Admin

- Cloud Build Editor

- Service Account User

- Cloud Datastore User

- Cloud KMS Crypto Operator

Cloud KMS Crypto Operator には、次の権限が必要です。

- cloudkms.cryptoKeys.get

- cloudkms.cryptoKeys.list

- cloudkms.keyRings.get

- cloudkms.keyRings.list

注:

新しいサービスアカウントの作成時に利用可能なロールの完全なリストを取得するには、すべての API を有効にします。

- [続行] をクリックします。

- [このサービスアカウントへのユーザーアクセスを許可] ページで、このサービスアカウントでアクションを実行するアクセス権を付与するユーザーまたはグループを追加します。

- [完了] をクリックします。

- IAM メインコンソールに移動します。

- 作成したサービスアカウントを特定します。

- ロールが正常に割り当てられていることを確認します。

考慮事項:

サービスアカウントを作成する際は、次の点を考慮してください。

- [このサービスアカウントにプロジェクトへのアクセスを許可] および [このサービスアカウントへのユーザーアクセスを許可] の手順はオプションです。これらのオプションの構成手順をスキップすることを選択した場合、新しく作成されたサービスアカウントは [IAM と管理] > [IAM] ページに表示されません。

- サービスアカウントに関連付けられたロールを表示するには、オプションの手順をスキップせずにロールを追加します。このプロセスにより、構成されたサービスアカウントにロールが表示されるようになります。

Citrix Cloud サービスアカウントキー

Citrix DaaS で接続を作成するには、Citrix Cloud サービスアカウントキーが必要です。キーは資格情報ファイル(.json)に含まれています。キーを作成すると、ファイルは自動的にダウンロードされ、[ダウンロード] フォルダーに保存されます。キーを作成するときは、キータイプを JSON に設定してください。そうしないと、Web Studio はそれを解析できません。

サービスアカウントキーを作成するには、[IAM と管理] > [サービスアカウント] に移動し、Citrix Cloud サービスアカウントのメールアドレスをクリックします。[キー] タブに切り替えて、[キーを追加] > [新しいキーを作成] を選択します。キータイプとして [JSON] を選択していることを確認してください。

ヒント:

Google Cloud コンソールの [サービスアカウント] ページを使用してキーを作成します。セキュリティ上の理由から、定期的にキーを変更することをお勧めします。既存の Google Cloud 接続を編集することで、Citrix Virtual Apps and Desktops アプリケーションに新しいキーを提供できます。

Citrix Cloud サービスアカウントへのロールの追加

Citrix Cloud サービスアカウントにロールを追加するには:

- Google Cloud コンソールで、[IAM と管理] > [IAM] に移動します。

-

[IAM] > [権限] ページで、メールアドレスで識別できる作成したサービスアカウントを見つけます。

例:

<my-service-account>@<project-id>.iam.gserviceaccount.com - 鉛筆アイコンを選択して、サービスアカウントのプリンシパルへのアクセスを編集します。

- 選択したプリンシパルオプションの [「プロジェクト ID」へのアクセスを編集] ページで、[別のロールを追加] を選択して、必要なロールをサービスアカウントに1つずつ追加し、[保存] を選択します。

Cloud Compute サービスアカウントへのロールの追加

Cloud Compute サービスアカウントにロールを追加するには:

- Google Cloud コンソールで、[IAM と管理] > [IAM] に移動します。

-

[IAM] ページで、プロジェクト ID と compute という単語で始まるメールアドレスで識別できる Cloud Compute サービスアカウントを見つけます。

例:

<project-id>-compute@developer.gserviceaccount.com - 鉛筆アイコンを選択して、Cloud Build アカウントのロールを編集します。

-

選択したプリンシパルオプションの [「プロジェクト ID」へのアクセスを編集] ページで、[別のロールを追加] を選択して、必要なロールを Cloud Build サービスアカウントに1つずつ追加し、[保存] を選択します。

注:

ロールの完全なリストを取得するには、すべての API を有効にします。

ストレージ権限とバケット管理

Citrix Virtual Apps and Desktops は、Google Cloud サービスのクラウドビルド障害レポートプロセスを改善します。このサービスは Google Cloud でビルドを実行します。Citrix Virtual Apps and Desktops は、citrix-mcs-cloud-build-logs-{region}-{5 random characters} という名前のストレージバケットを作成し、Google Cloud サービスがビルドログ情報をキャプチャします。このバケットには、30日後にコンテンツを削除するオプションが設定されています。このプロセスでは、接続に使用されるサービスアカウントに storage.buckets.update に設定された Google Cloud 権限が必要です。サービスアカウントにこの権限がない場合、Citrix Virtual Apps and Desktops はエラーを無視し、カタログ作成プロセスを続行します。この権限がないと、ビルドログのサイズが増加し、手動でのクリーンアップが必要になります。

Googleプライベートアクセスの有効化

VM にネットワークインターフェイスに割り当てられた外部 IP アドレスがない場合、パケットは他の内部 IP アドレスの宛先にのみ送信されます。プライベートアクセスを有効にすると、VM は Google API および関連サービスで使用される外部 IP アドレスのセットに接続します。

注:

プライベート Google アクセスが有効になっているかどうかにかかわらず、パブリック IP アドレスを持つ VM と持たない VM の両方が、特にサードパーティのネットワークアプライアンスが環境にインストールされている場合、Google Public API にアクセスできる必要があります。

サブネット内の VM が MCS プロビジョニングのためにパブリック IP アドレスなしで Google API にアクセスできるようにするには:

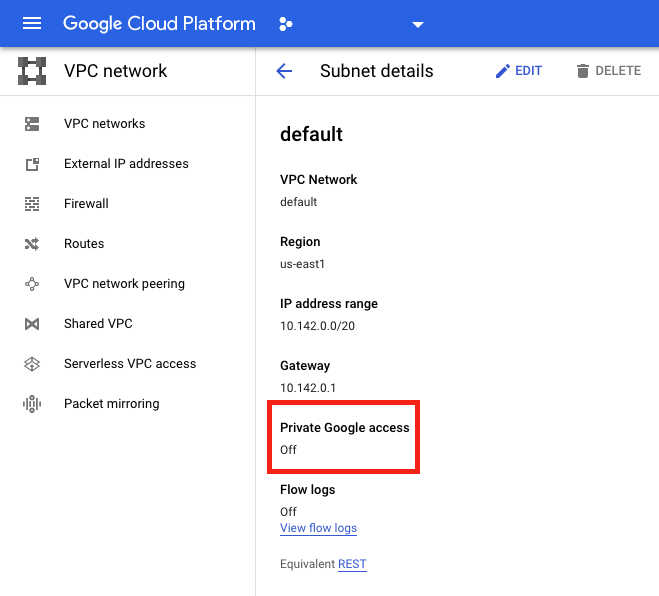

- Google Cloud で、[VPC ネットワーク構成] にアクセスします。

- [サブネットの詳細] 画面で、[プライベート Google アクセス] をオンにします。

詳しくは、「Configuring Private Google Access」を参照してください。

重要:

ネットワークが VM のインターネットアクセスを防止するように構成されている場合、VM が接続されているサブネットに対してプライベート Google アクセスを有効にすることに関連するリスクを組織が負うことを確認してください。

次のステップ

- コアコンポーネントのインストール

- VDAのインストール

- サイトの作成

- Google Cloud 環境での接続の作成と管理については、「Google Cloud 環境への接続」を参照してください。

詳細情報

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.