シングルサインオンのための拡張ドメインパススルー

シングルサインオンのための拡張ドメインパススルーは、Kerberosを使用して、Active Directory (AD) に参加しているクライアントデバイスとCitrix StoreFrontを使用する際に、Citrix Workspaceアプリおよび仮想アプリとデスクトップセッションへのシングルサインオンを可能にします。

注:

この機能は32ビットオペレーティングシステムではサポートされていません。

この機能は、Citrix Single Sign-on Service (ssonsvr.exe) に基づくレガシーパススルー認証機能の代替です。

レガシーのドメインパススルー (SSON) 認証と拡張ドメインパススルー認証を同じセッションホストに対して使用することはできません。

レガシーのドメインパススルー (SSON) 認証では、グループポリシーオブジェクトテンプレートで [システムのMPR通知を有効にする] ポリシーを有効にする必要があります。一方、拡張ドメインパススルーでは、このポリシーを有効にすることなくパススルー認証が可能です。

クロスドメイン認証の場合、ドメイン境界を越えてサービスチケットを取得するには、双方向の推移的信頼が必要です。そうでない場合、Kerberos委任は機能しません。

システム要件

- コントロールプレーン

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2311以降

- Virtual Delivery Agent

- Windows: バージョン2308以降

注:

-

-

セッションホストまたはクライアントデバイスのいずれかが Windows 11 を実行している場合、VDAバージョン 2407 以降、または 2402 LTSR CU2 以降が必要です。VDAバージョンはCitrixのダウンロードページからダウンロードできます。

- Citrix Workspaceアプリ: バージョン2309以降

注:

-

セッションホストまたはクライアントデバイスのいずれかが Windows 11 を実行している場合、Workspaceアプリバージョン 2405.10 以降、または 2402 LTSR CU2 以降が必要です。

- クライアントデバイス

- Active Directoryドメインに参加済み

- Windows 10 64ビット

- Windows 11 64ビット

注:

- クライアントデバイスはドメインコントローラーへの直接接続が必要です。デバイスがネットワーク外にある場合、シングルサインオンはサポートされません。

- マルチセッションセッションホスト:

- Windows Server 2016

>**注:**

>

> Windows Server 2016はVDAバージョン2407以降ではサポートされていません。

- Windows Server 2019

- Windows Server 2022

- Windows 10 Enterprise multi-session 22H2

- Windows 11 Enterprise multi-session 22H2以降

- シングルセッションセッションホスト:

- Windows 10 バージョン22H2

- Windows 11 バージョン22H2以降

注:

シングルサインオンのための拡張ドメインパススルーは、Remote Credential Guardに依存しています。MicrosoftのドキュメントでRemote Credential Guardの要件とサポートされている認証シナリオを確認してください。

既知の問題

-

[サードパーティ] クライアントデバイスでWindows Defender Credential Guardが有効になっている場合、セッションへのシングルサインオンは失敗し、「

資格情報が機能しませんでした。Windows Defender Credential GuardではWindowsログオン資格情報の使用が許可されていません。資格情報を入力してください。」というWindowsセキュリティプロンプトが表示されます。回避策として、Windows Defender Credential Guardを無効にすることができます。この機能を無効にするには、次の2つのオプションがあります。-

グループポリシーを使用して、[コンピューターの構成] > [管理用テンプレート] > [システム] > [Device Guard] の下にある [仮想化ベースのセキュリティを有効にする] 設定を構成します。

-

レジストリで、

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsaの下にあるLsaCfgFlagsの値を0に設定します。

注: これはWindowsの制限であり、RDP経由でのRemote Credential Guardの使用にも影響します。Windows Defender Credential Guardを使用してSSOのための拡張ドメインパススルーを使用する必要がある場合は、このシナリオをサポートするようMicrosoftにリクエストを送信することをお勧めします。

-

StoreFront™の構成

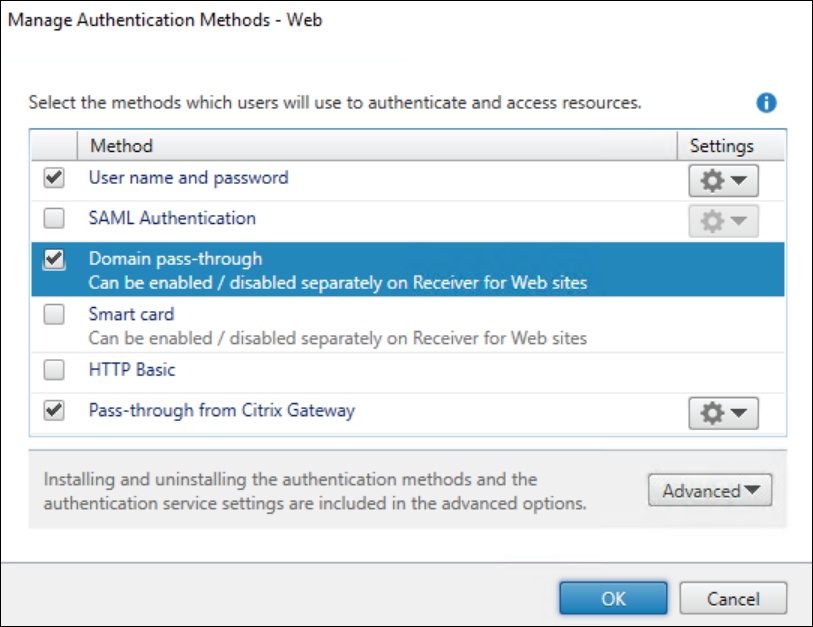

ストアとその対応するWebサイトに対して、ドメインパススルー認証を有効にする必要があります。

ストアのドメインパススルーを有効にするには、次の手順を実行します。

- StoreFront管理コンソールを開きます。

-

[ストア] > [認証方法の管理] に移動します。[認証方法の管理 - Web] ウィンドウが表示されます。

-

[ドメインパススルー] チェックボックスをオンにします。

- [OK] をクリックします。

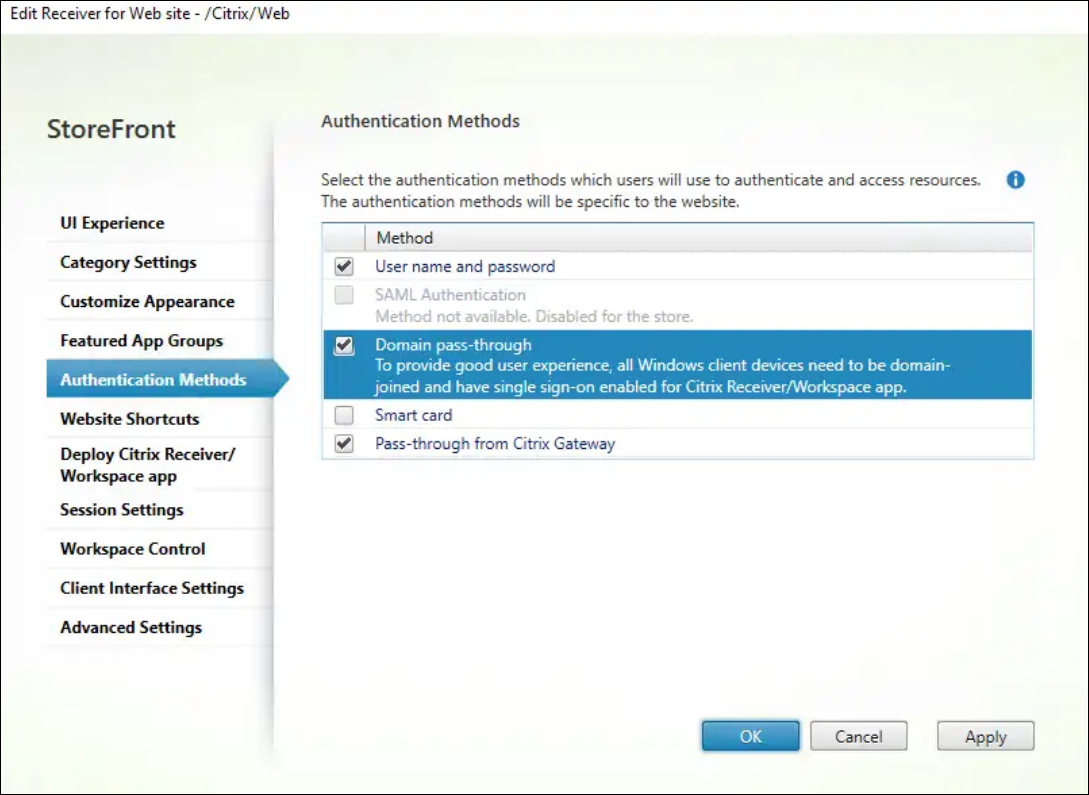

Webサイトのドメインパススルーを有効にするには、次の手順を実行します。

- StoreFront管理コンソールを開きます。

-

- [ストア] > [Receiver for Websites] タブ > [Receiver for Webサイトの管理] > [構成] > [認証方法] を開きます。[Receiver for Webサイトの編集 - /Citrix/Web] ウィンドウが表示されます。

-

- [ドメインパススルー] チェックボックスをオンにします。

- [OK] をクリックします。

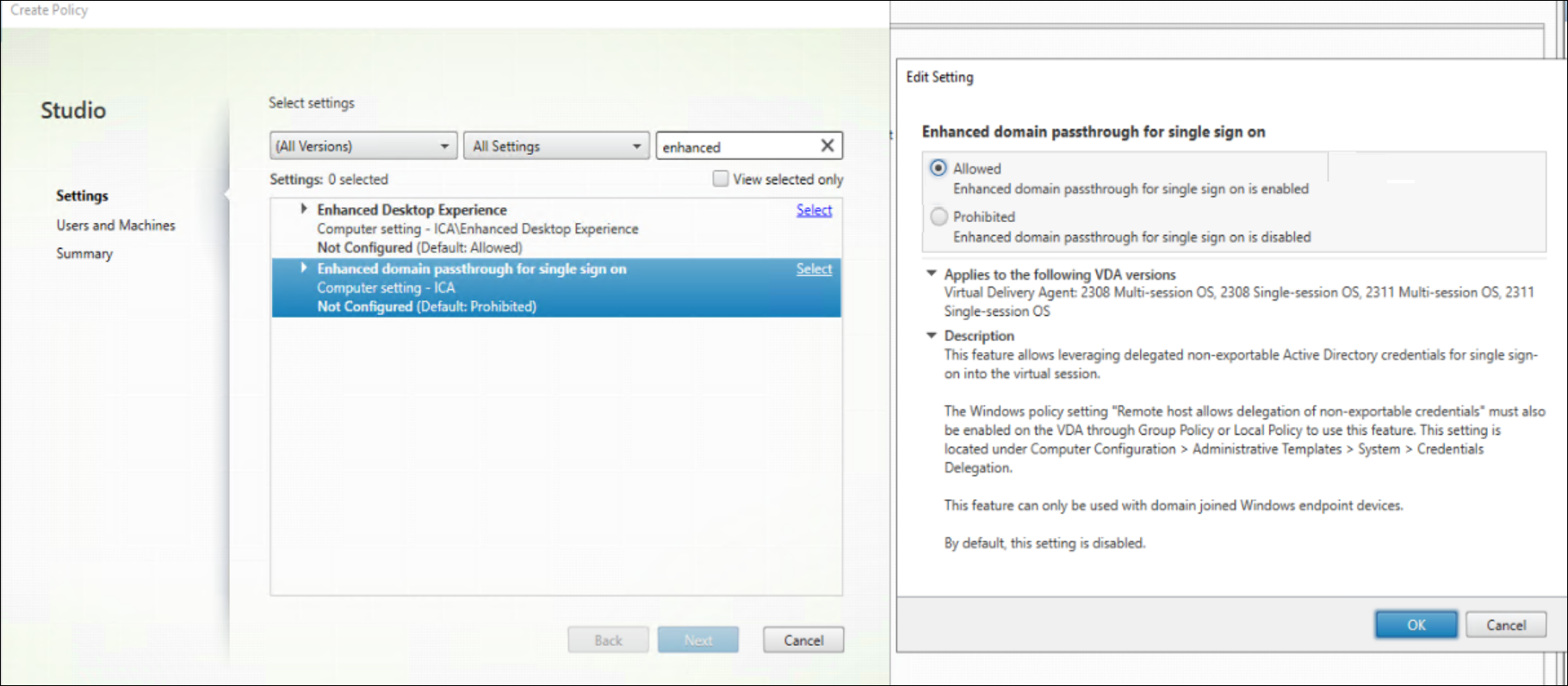

Citrixポリシーの構成

Citrixポリシーを使用して設定を有効にする必要があります。

- Citrix StudioまたはWebコンソールに移動します。

- [ポリシー] > [ポリシーの作成] をクリックします。[ポリシーの作成] ダイアログボックスが表示されます。

- [シングルサインオンのための拡張ドメインパススルー] ポリシーを検索します。[設定の編集] ダイアログボックスが表示されます。

-

[許可] オプションを選択して、[シングルサインオンのための拡張ドメインパススルー] ポリシーを有効にします。

- [OK] をクリックします。

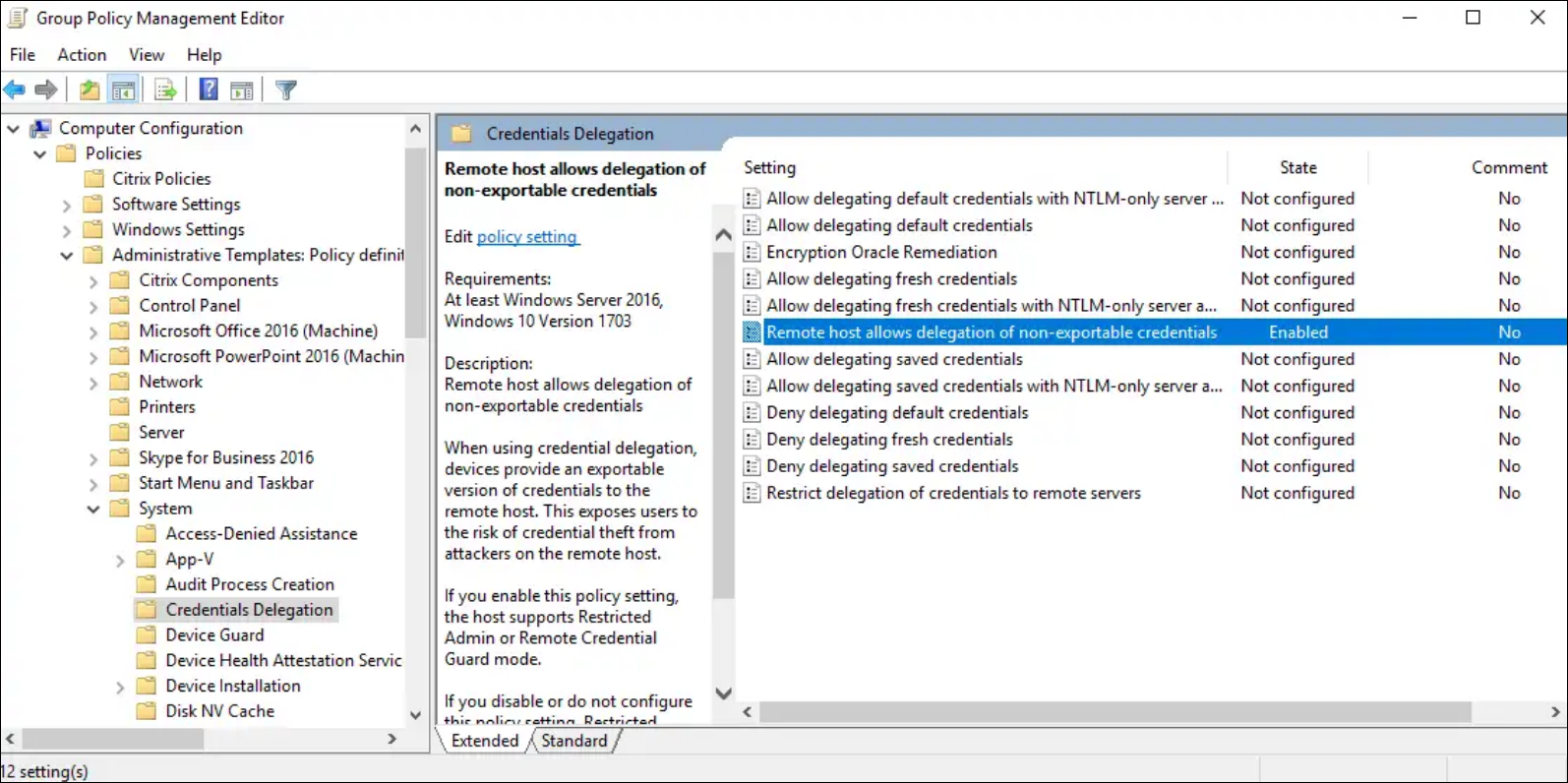

セッションホストの構成

Citrixポリシーを使用して [シングルサインオンのための拡張ドメインパススルー] 機能を有効にした後、セッションホストでWindows設定も有効にする必要があります。Windows設定は、ローカルポリシーまたはGPOを通じて有効にできます。

-

Computer Configuration\Policies\Administrative Templates\System\CredentialsDelegationに移動します。 -

[リモートホストはエクスポート不可能な資格情報の委任を許可する] 設定を有効にします。

- 設定を有効にするには、セッションホストを再起動します。

注:

[リモートホストはエクスポート不可能な資格情報の委任を許可する] 設定は、Windows Server 2016のローカルポリシーでは利用できません。GPOを使用する代わりに、この設定をセッションホストでローカルに構成する必要がある場合は、次のレジストリ値を追加する必要があります。

キー: HKLM\SYSTEM\CurrentControlSet\Control\Lsa

- 値の型: DWORD

- 値の名前: DisableRestrictedAdmin

- 値のデータ: 0

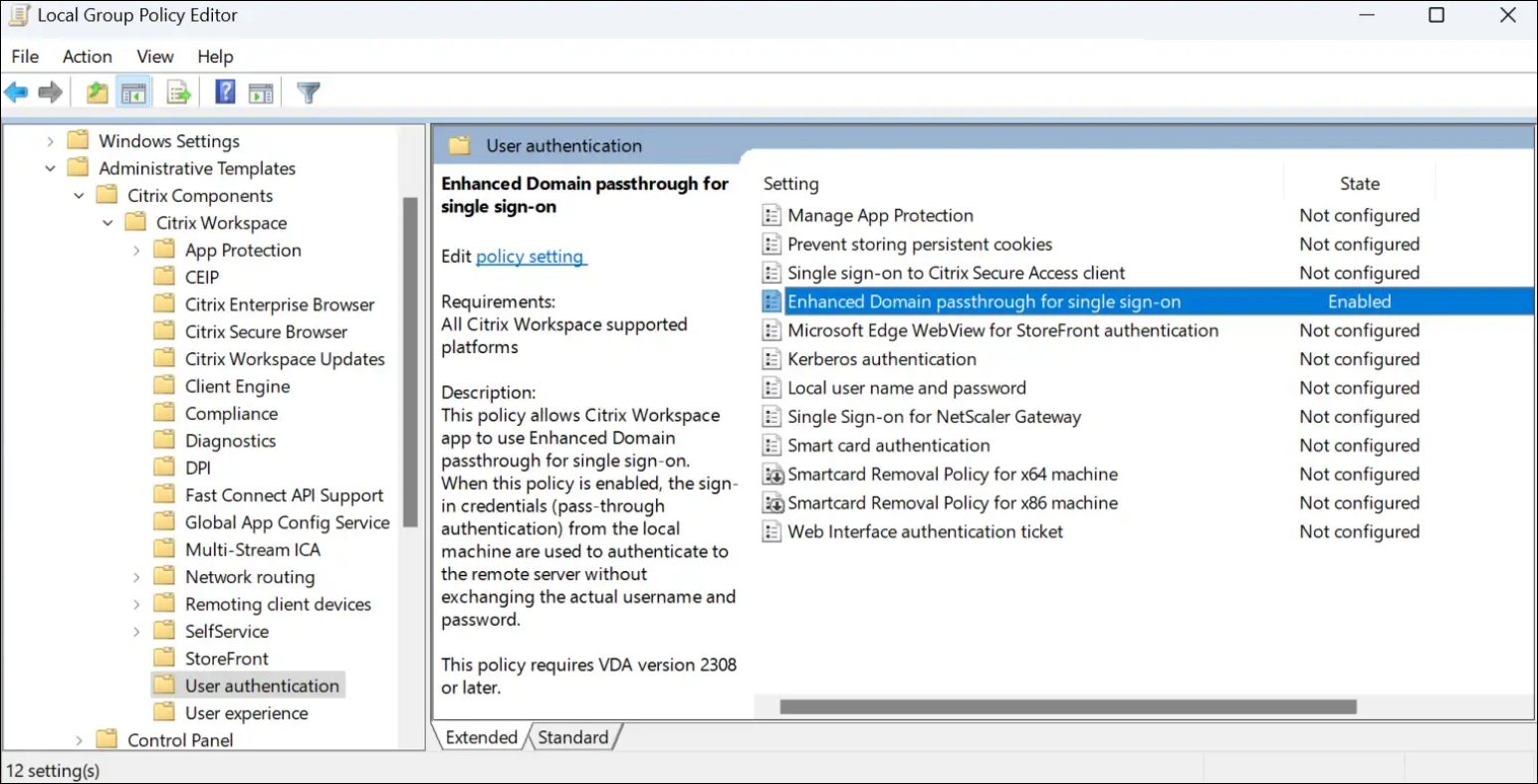

クライアントデバイスの構成

クライアントデバイスで次の操作を行う必要があります。

- シングルサインオンのための拡張ドメインパススルーを有効にする

- StoreFrontサイトを信頼する

シングルサインオンのための拡張ドメインパススルーを有効にする

クライアントデバイスで [シングルサインオンのための拡張ドメインパススルー] 機能を有効にする必要があります。これは、ローカルポリシーまたはGPOを通じて行うことができます。

-

Computer Configuration\Policies\Administrative Templates\Citrix Components\Citrix Workspace\User Authenticationに移動します。 -

[シングルサインオンのための拡張ドメインパススルー] 設定を有効にします。

- 設定を有効にするには、Citrix Workspaceアプリを再起動します。

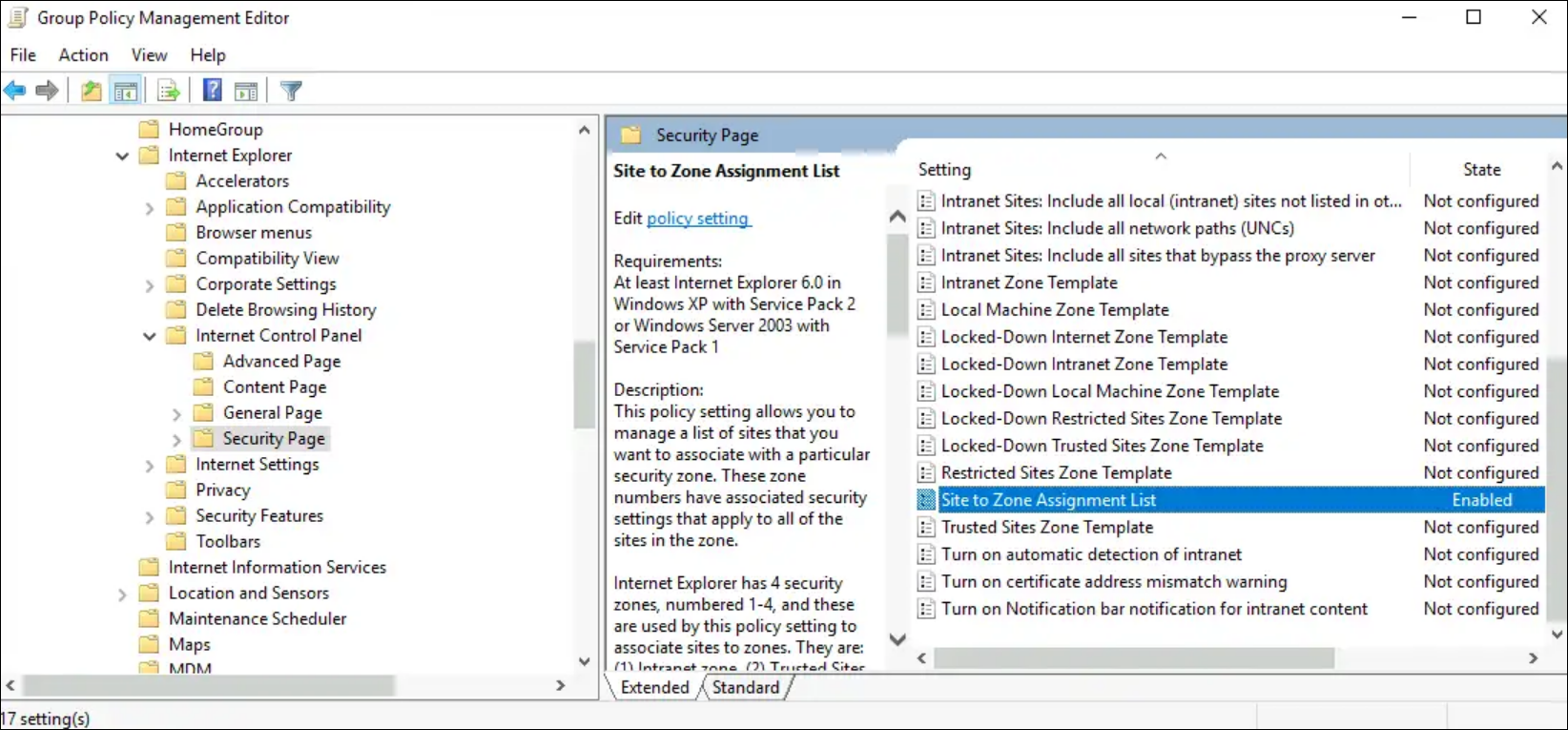

StoreFrontサイトを信頼する

StoreFront URLがクライアントデバイスによって信頼されていることを確認する必要があります。URLがすでに信頼されているドメインの一部でない場合は、ローカルイントラネットサイトまたは信頼済みサイトとして追加する必要があります。これは、ローカルポリシーまたはGPOを通じて行うことができます。

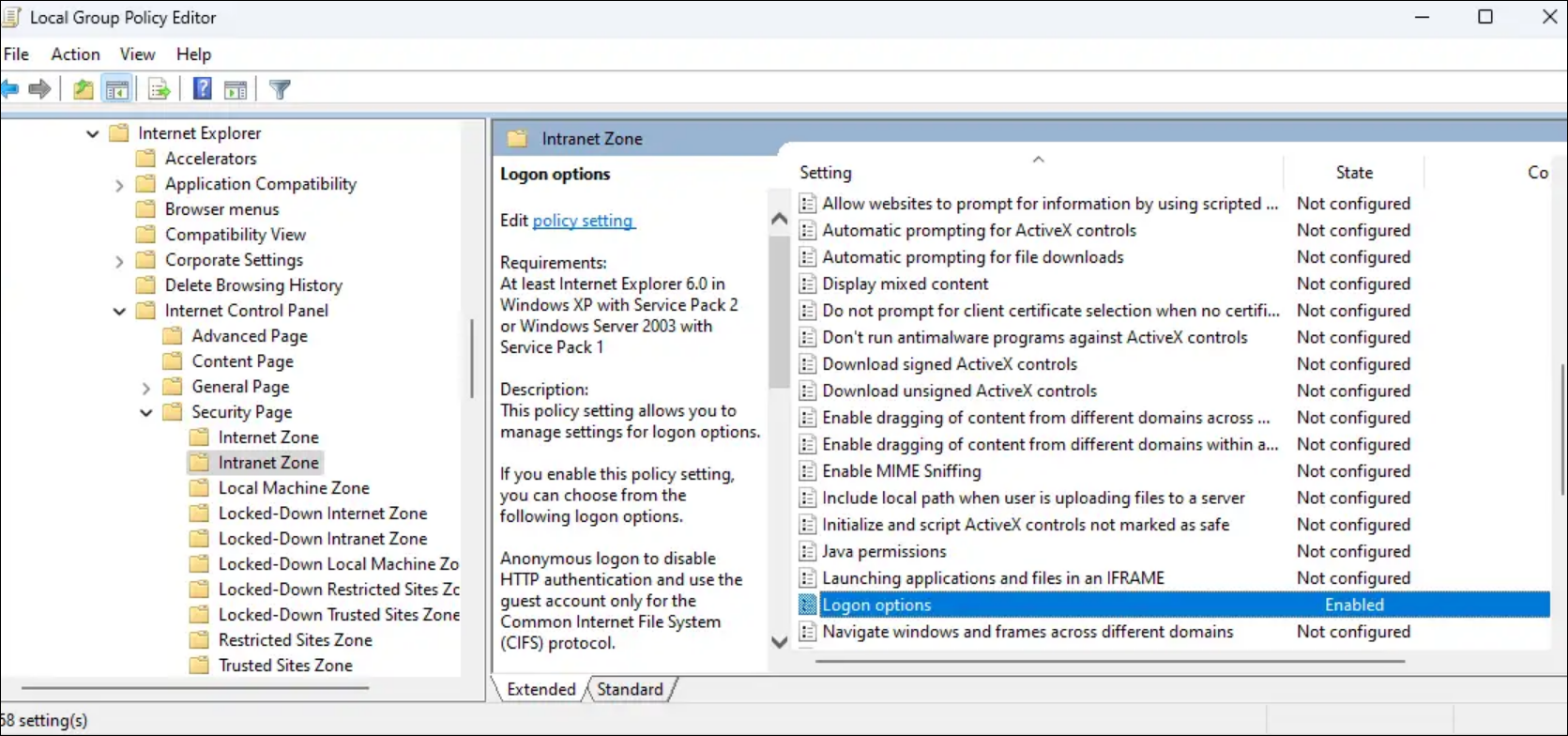

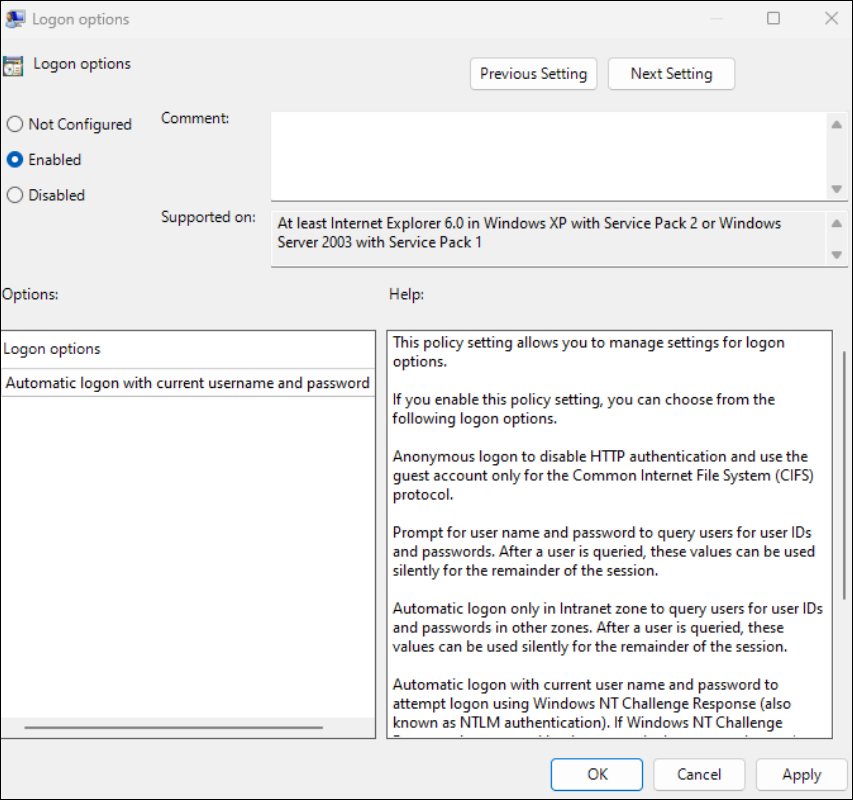

-

Computer Configuration\Policies\Administrative Templates\Windows Components\Internet Explorer\Internet Control Panel\Securityページに移動します。 - [サイトをゾーンの割り当てリスト] 設定を有効にし、適切なURLと対応するゾーンの割り当てを追加します。

-

ログオンオプション設定を有効にし、現在のユーザー名とパスワードで自動ログオンに設定します。