レガシー Android Enterprise (Google Workspace (旧 G Suite) のお客様向け)

Google Workspace (旧 G Suite) のお客様は、レガシー Android Enterprise を構成するために、レガシー Android Enterprise 設定を使用する必要があります。

レガシー Android Enterprise の要件:

- 公開アクセス可能なドメイン

- Google 管理者アカウント

- 管理プロファイルのサポートがあり、Android 5.0+ Lollipop を実行しているデバイス

- Google Play がインストールされている Google アカウント

- デバイスに設定された仕事用プロファイル

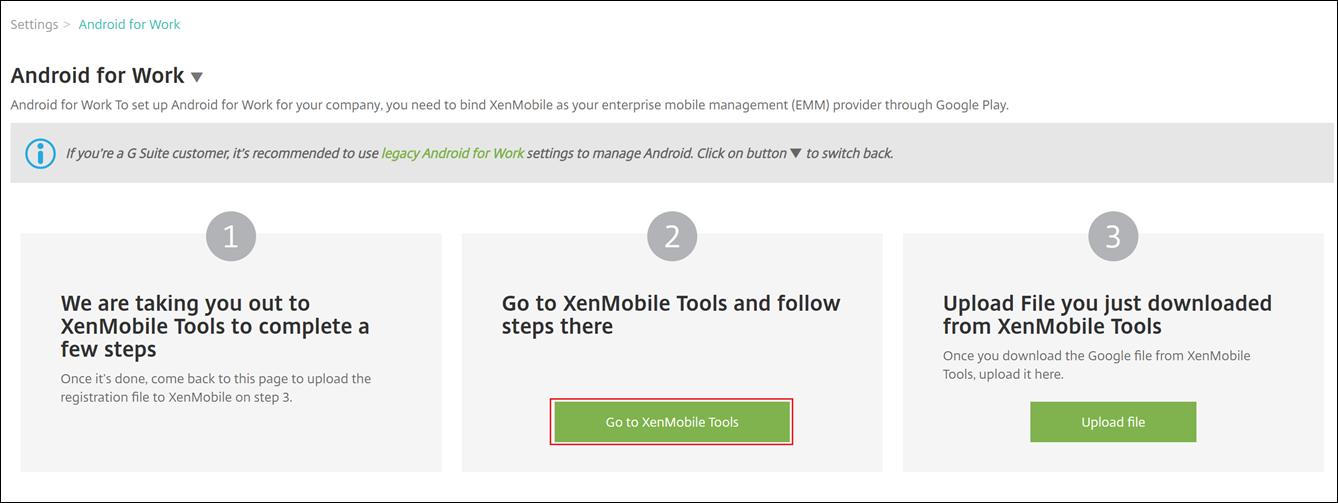

レガシー Android Enterprise の構成を開始するには、XenMobile® 設定の Android Enterprise ページで レガシー Android Enterprise をクリックします。

Android Enterprise アカウントの作成

Android Enterprise アカウントを設定する前に、Google でドメイン名を検証する必要があります。

Google でドメイン名をすでに検証している場合は、この手順をスキップできます: Android Enterprise サービスアカウントを設定し、Android Enterprise 証明書をダウンロードする。

-

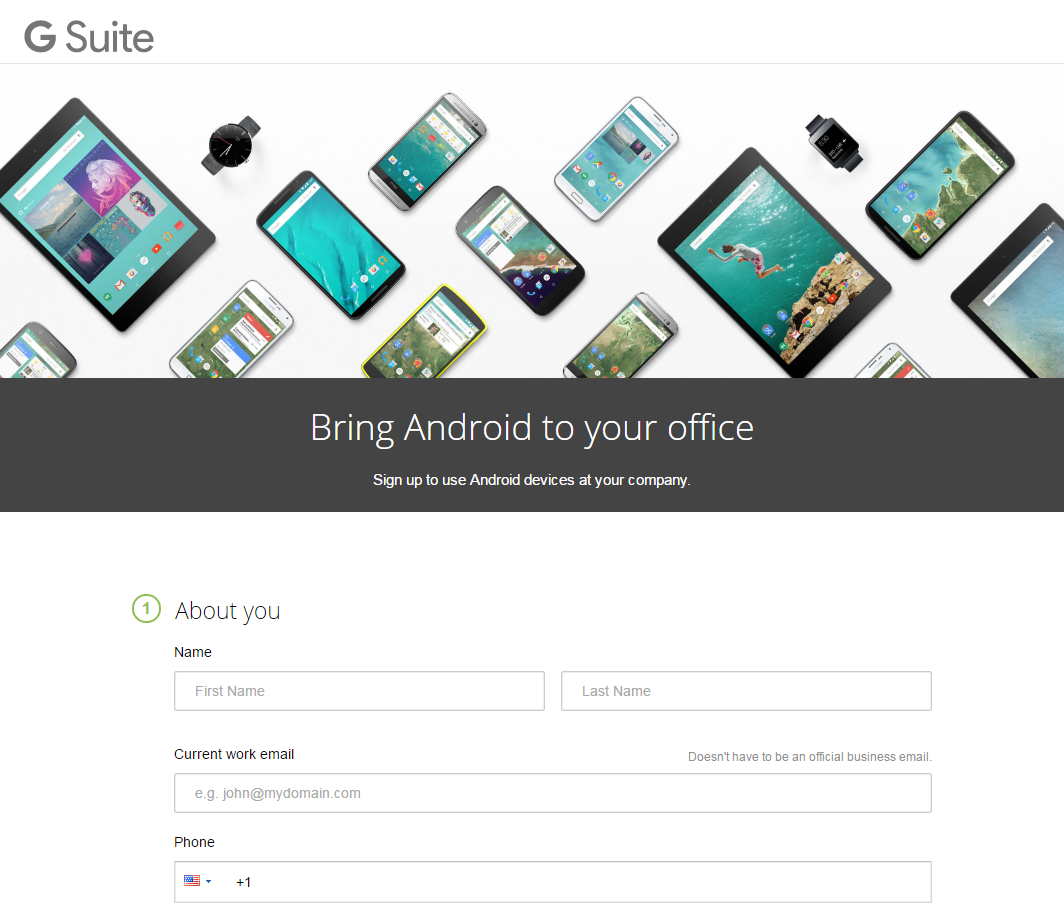

https://gsuite.google.com/signup/basic/welcome に移動します。

管理者情報と会社情報を入力する以下のページが表示されます。

-

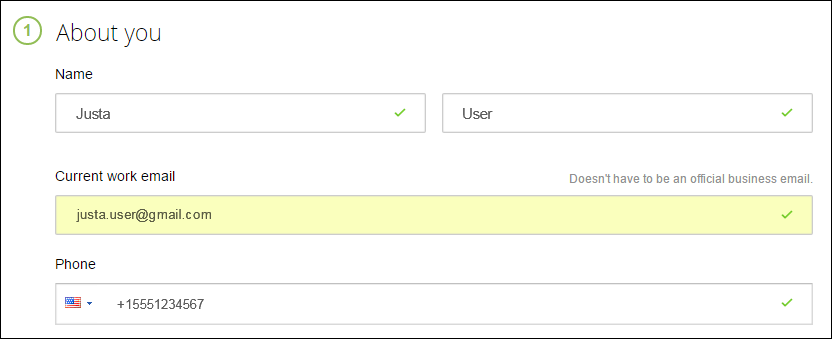

管理者ユーザー情報を入力します。

-

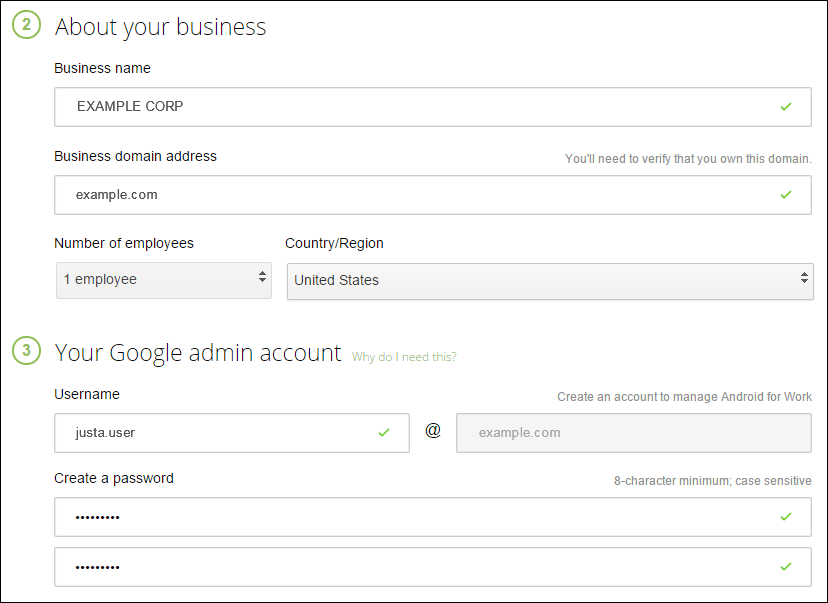

管理者アカウント情報に加えて、会社情報を入力します。

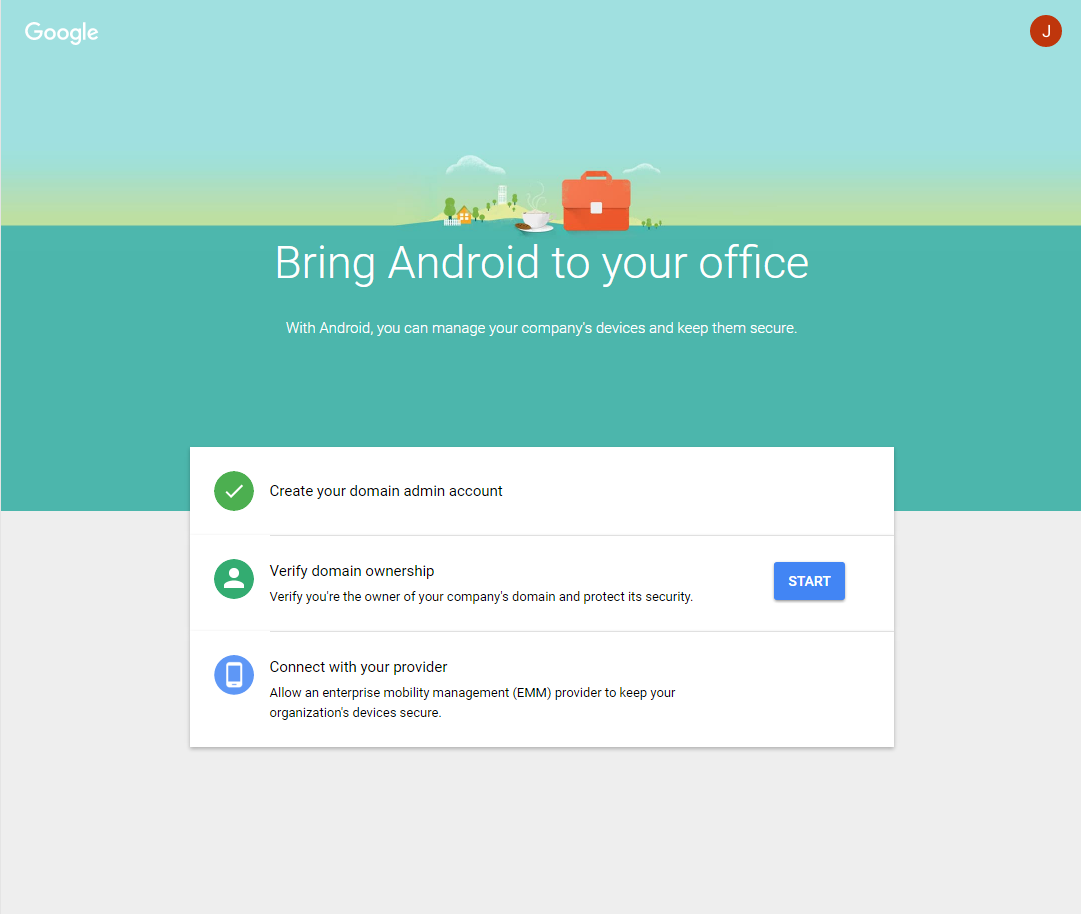

プロセスの最初のステップが完了し、以下のページが表示されます。

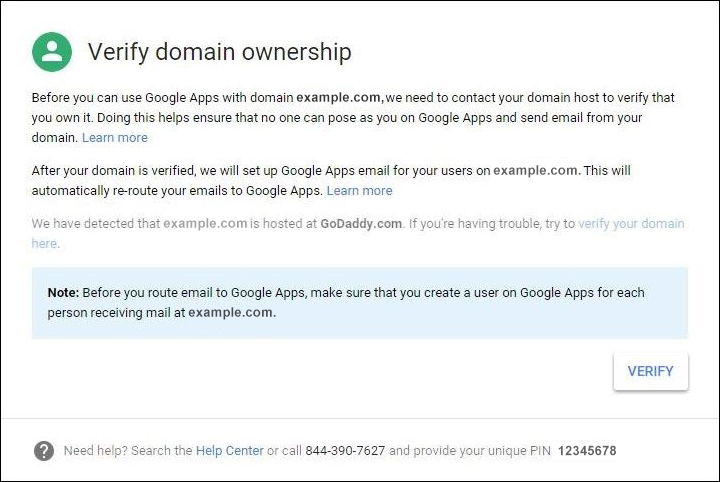

ドメイン所有権の検証

Google が以下のいずれかの方法でドメインを検証できるようにします。

- ドメインホストのウェブサイトに TXT または CNAME レコードを追加します。

- ドメインのウェブサーバーに HTML ファイルをアップロードします。

- ホームページに

\<meta\>タグを追加します。Google は最初の方法を推奨しています。この記事ではドメイン所有権を検証する手順については説明していませんが、必要な情報は次の場所で確認できます: https://support.google.com/a/answer/6248925。

-

ドメインの検証を開始するには、開始 をクリックします。

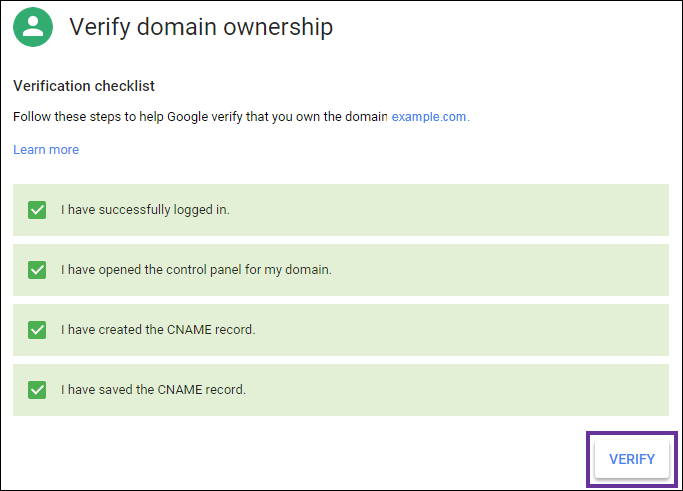

ドメイン所有権の検証 ページが表示されます。ページの手順に従ってドメインを検証します。

-

検証 をクリックします。

-

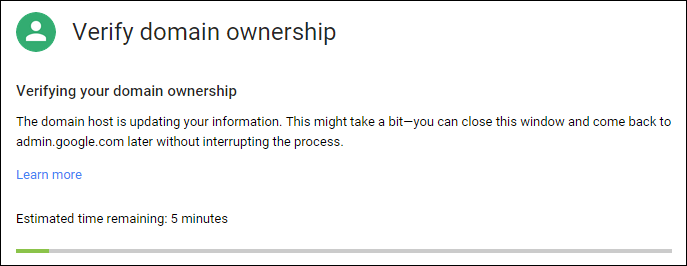

Google がドメイン所有権を検証します。

-

検証が成功すると、以下のページが表示されます。続行 をクリックします。

-

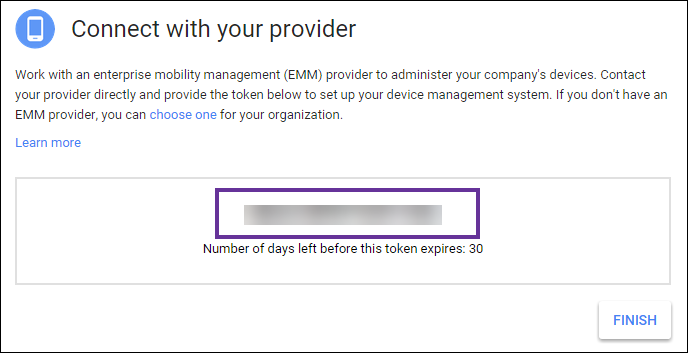

Google は、Citrix® に提供し、Android Enterprise 設定を構成する際に使用する EMM バインディングトークンを作成します。トークンをコピーして保存してください。セットアップ手順の後半で必要になります。

-

Android Enterprise の設定を完了するには、完了 をクリックします。ドメインが正常に検証されたことを示すページが表示されます。

Android Enterprise サービスアカウントを作成した後、Google 管理コンソールにサインインしてモビリティ管理設定を管理できます。

Android Enterprise サービスアカウントの設定と Android Enterprise 証明書のダウンロード

XenMobile が Google Play およびディレクトリサービスに接続できるようにするには、開発者向けの Google Project ポータルを使用してサービスアカウントを作成する必要があります。このサービスアカウントは、XenMobile と Android 用 Google サービス間のサーバー間通信に使用されます。使用されている認証プロトコルの詳細については、https://developers.google.com/identity/protocols/OAuth2ServiceAccount を参照してください。

-

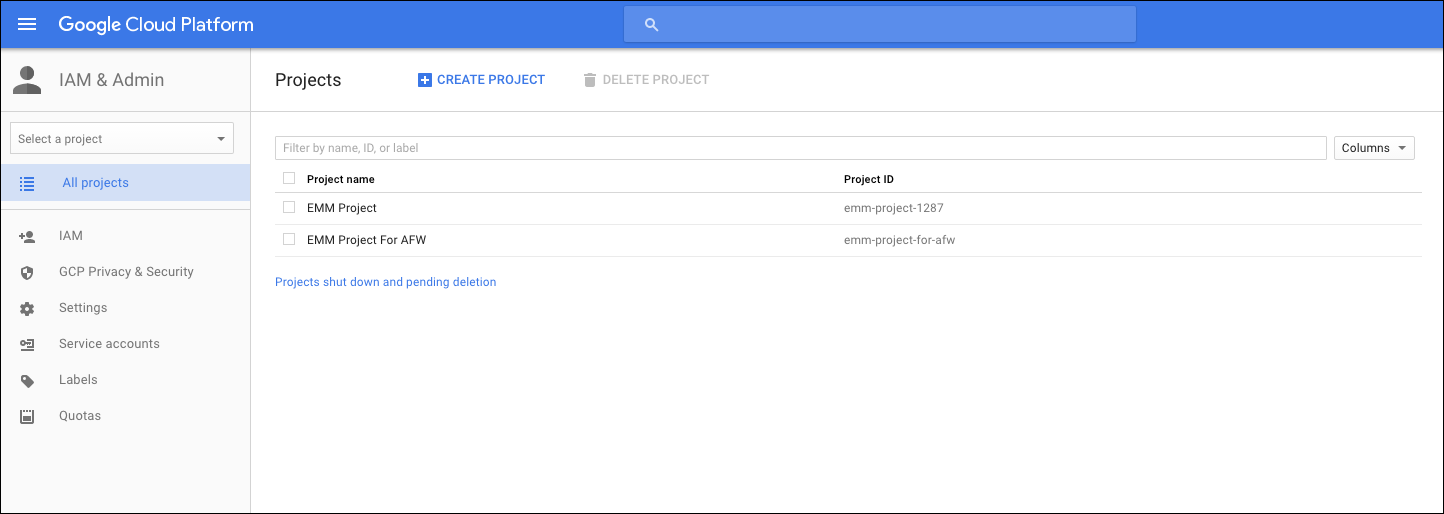

Web ブラウザで https://console.cloud.google.com/project にアクセスし、Google 管理者認証情報でサインインします。

-

プロジェクト リストで、プロジェクトを作成 をクリックします。

-

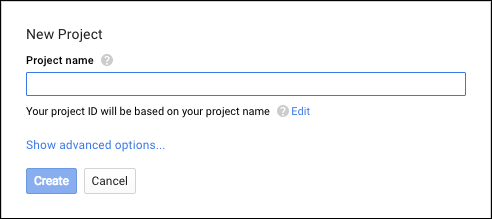

プロジェクト名 に、プロジェクトの名前を入力します。

-

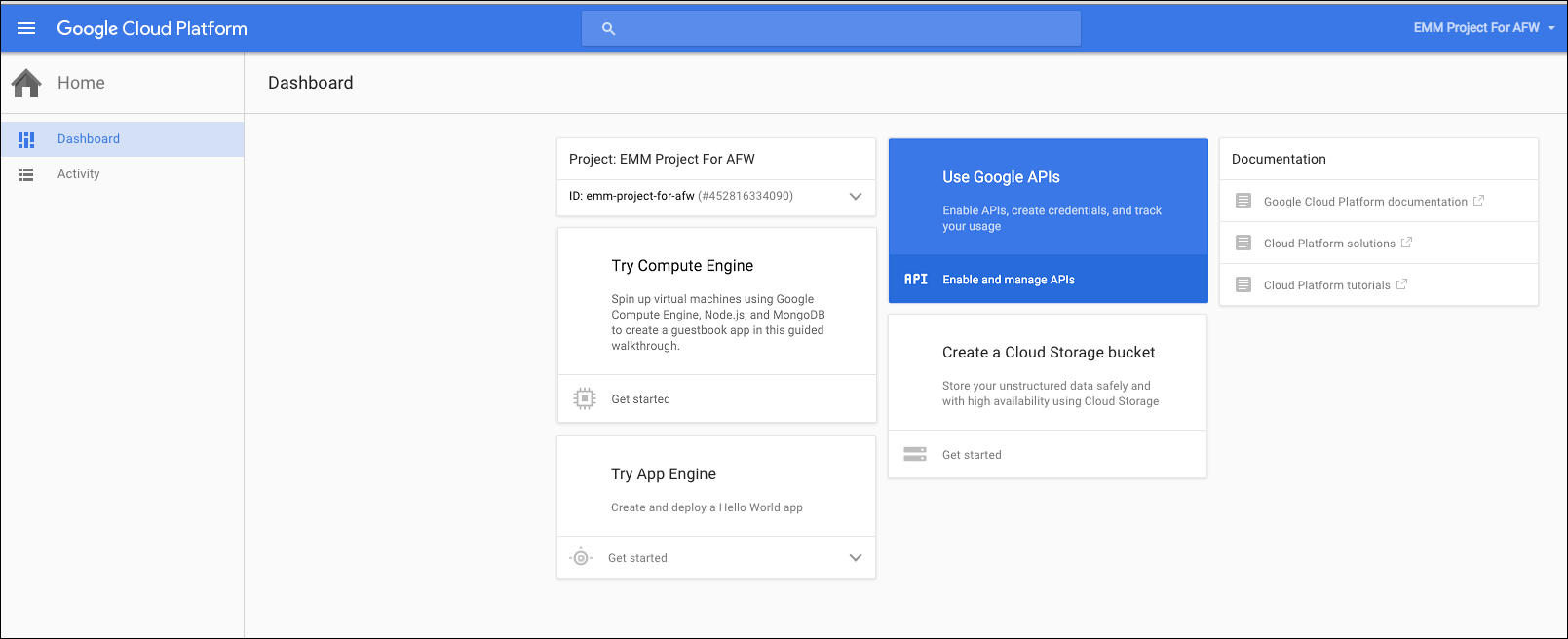

ダッシュボードで、Google API を使用 をクリックします。

-

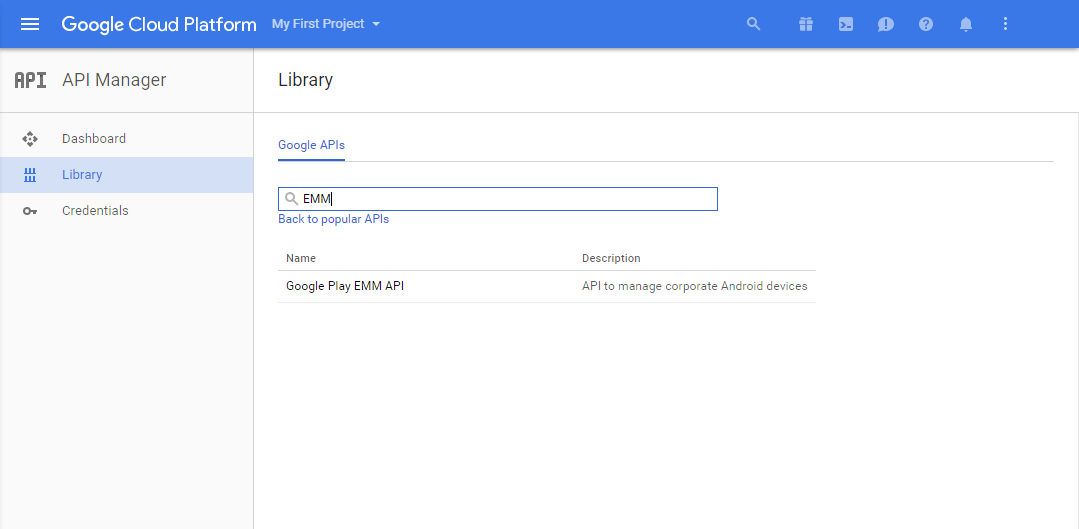

ライブラリ をクリックし、検索 に EMM と入力して、検索結果をクリックします。

-

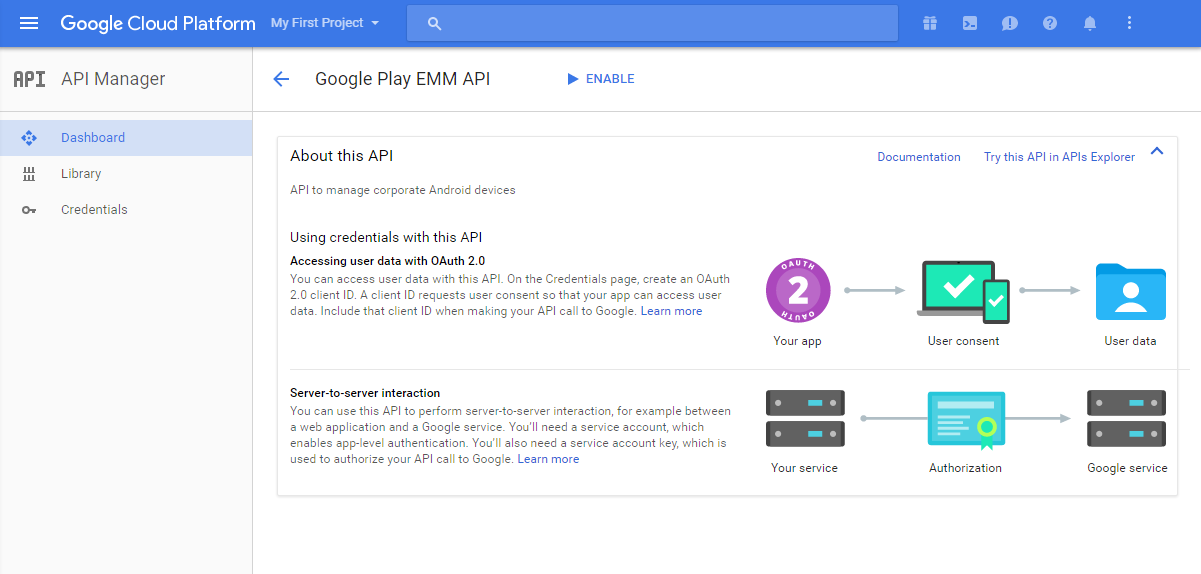

概要 ページで、有効にする をクリックします。

-

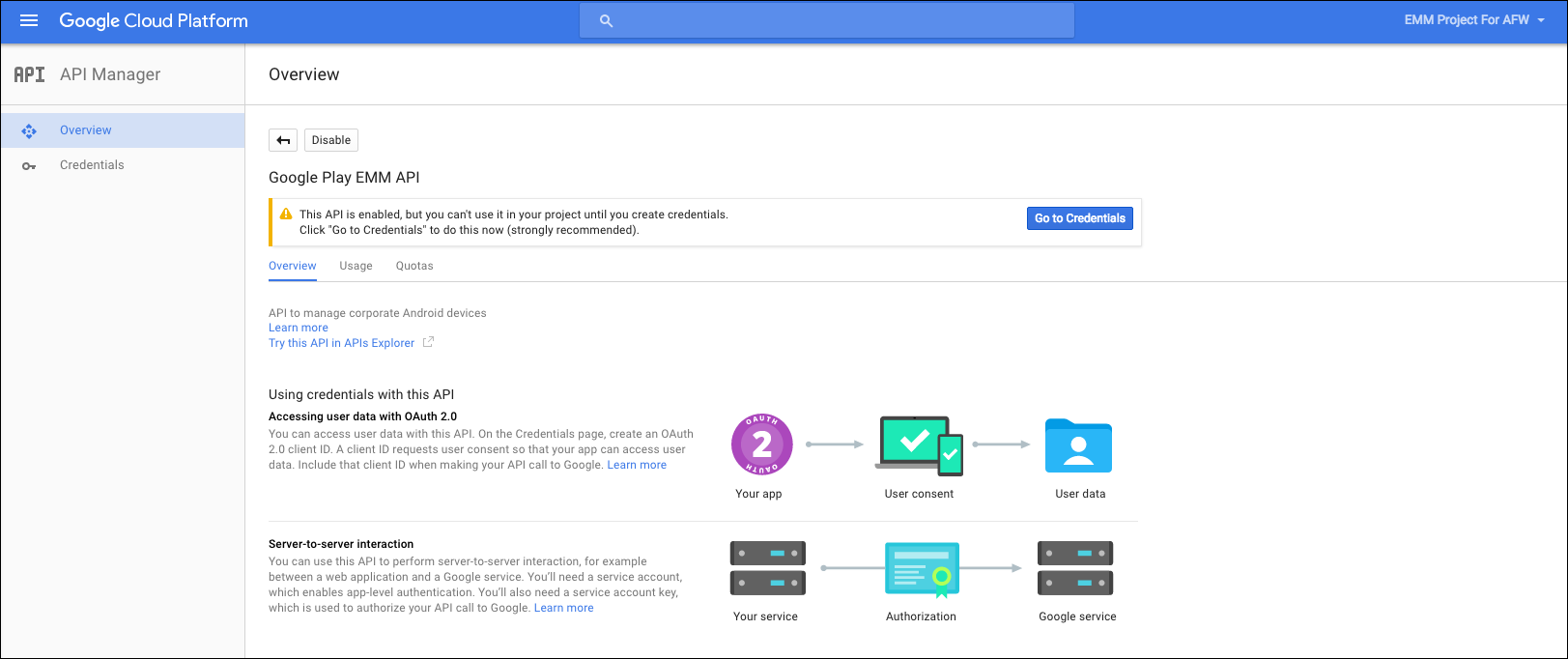

Google Play EMM API の横にある 認証情報に移動 をクリックします。

-

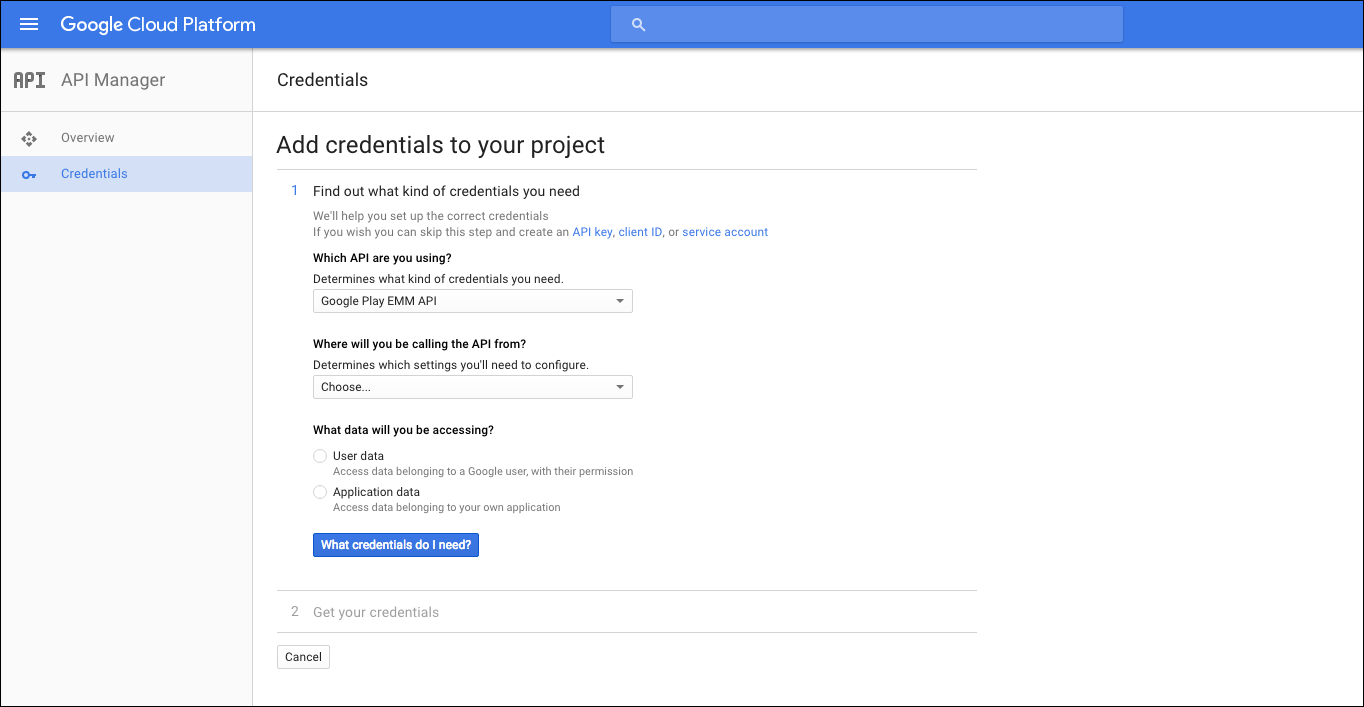

プロジェクトに認証情報を追加 リストのステップ 1 で、サービスアカウント をクリックします。

-

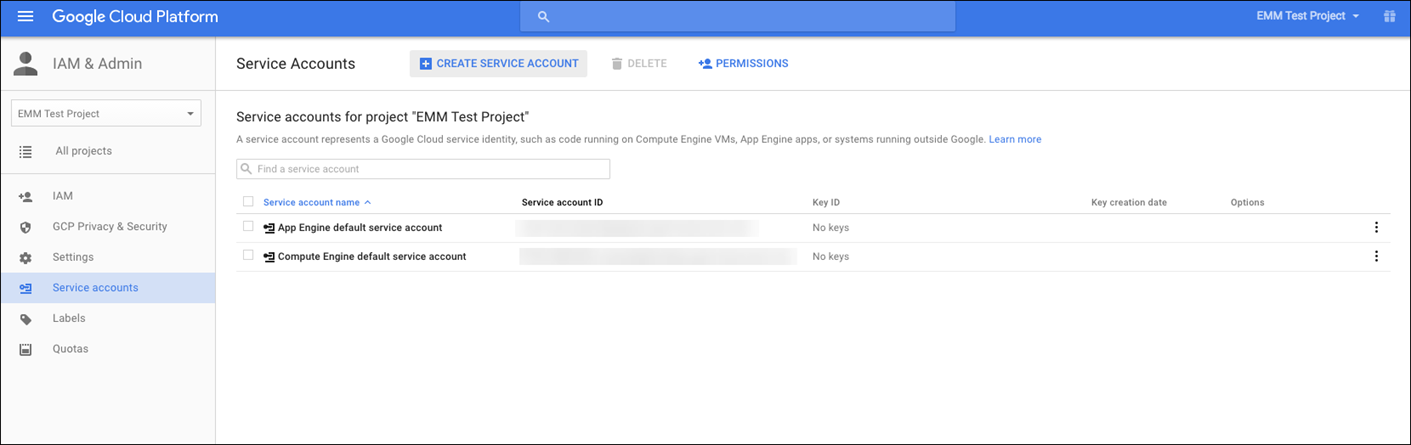

サービスアカウント ページで、サービスアカウントを作成 をクリックします。

-

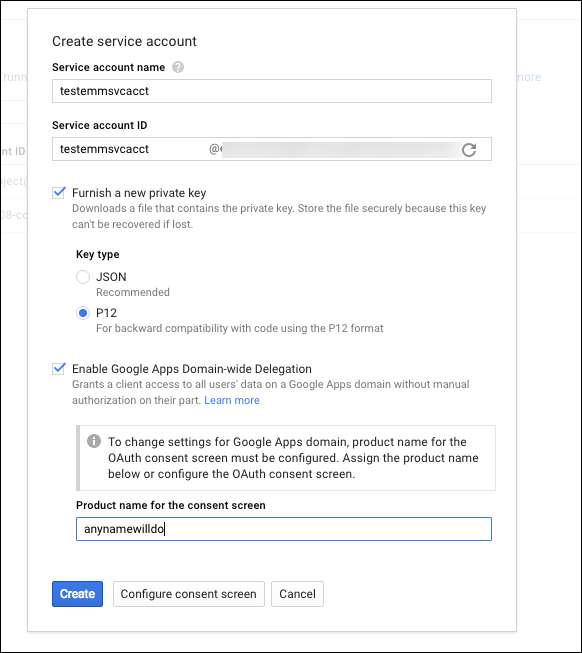

サービスアカウントを作成 で、アカウントに名前を付け、新しい秘密鍵を提供する チェックボックスを選択します。P12 をクリックし、Google Apps ドメイン全体の委任を有効にする チェックボックスを選択してから、作成 をクリックします。

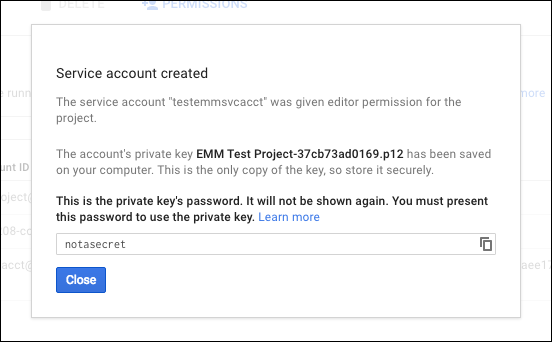

証明書 (P12 ファイル) がコンピューターにダウンロードされます。証明書は安全な場所に保存してください。

-

サービスアカウントが作成されました 確認ページで、閉じる をクリックします。

-

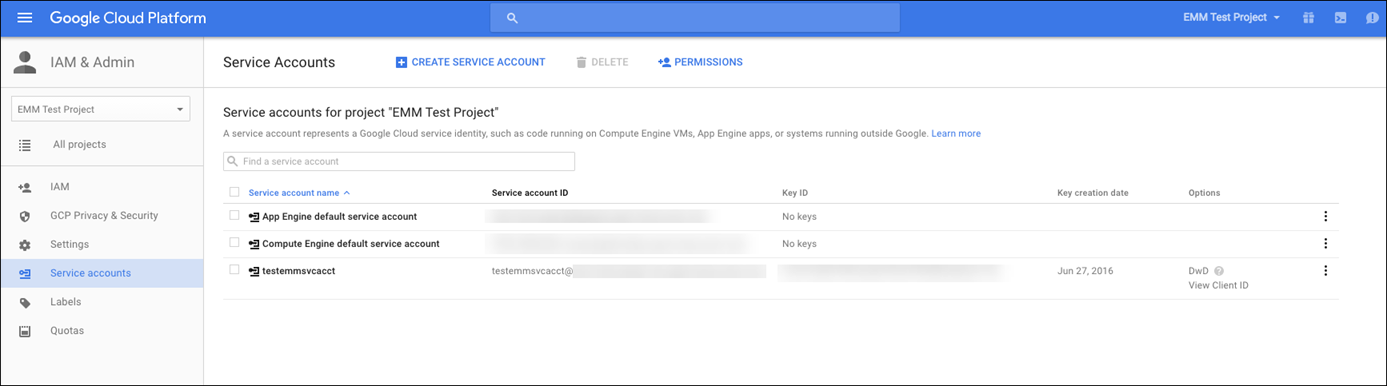

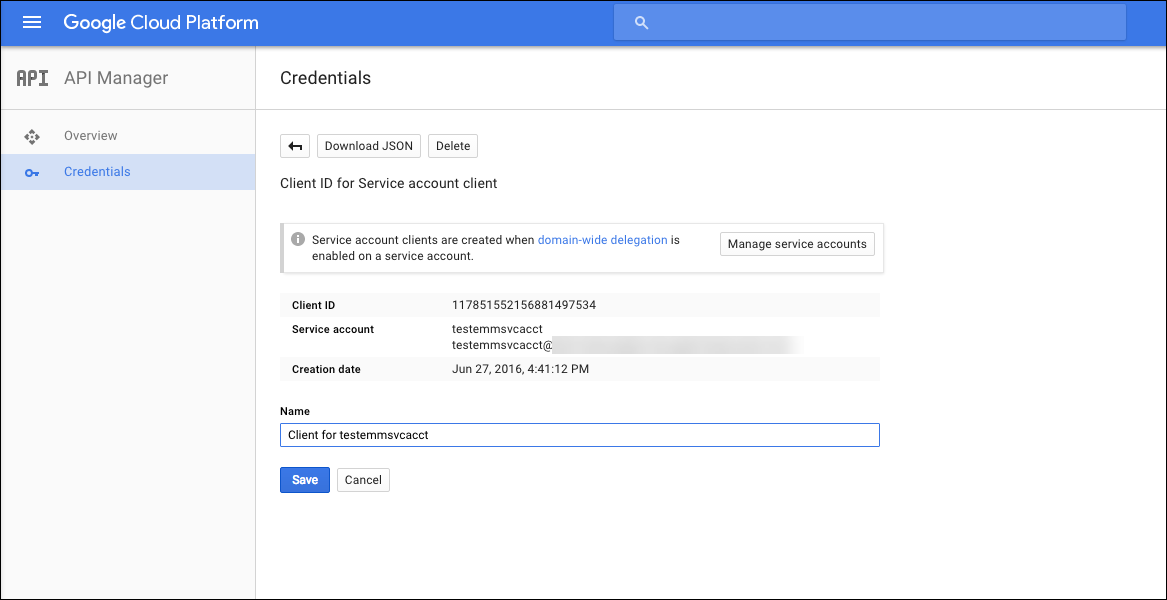

権限 で、サービスアカウント をクリックし、サービスアカウントの オプション の下にある クライアント ID を表示 をクリックします。

-

Google 管理コンソールでのアカウント認証に必要な詳細が表示されます。クライアント ID と サービスアカウント ID を、後で情報を取得できる場所にコピーします。この情報は、Citrix サポートに許可を求めるために送信するドメイン名とともに必要になります。

-

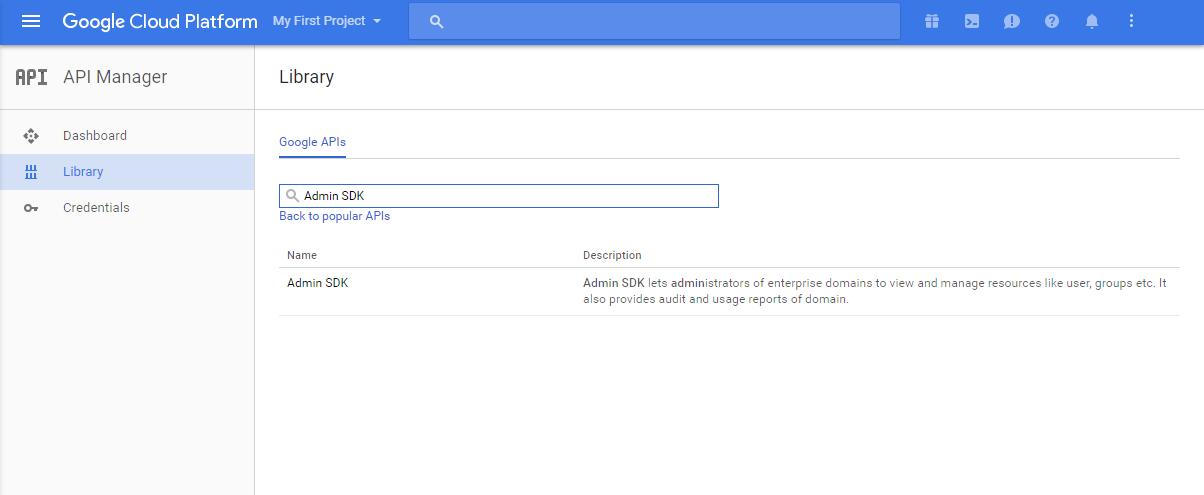

ライブラリ ページで、Admin SDK を検索し、検索結果をクリックします。

-

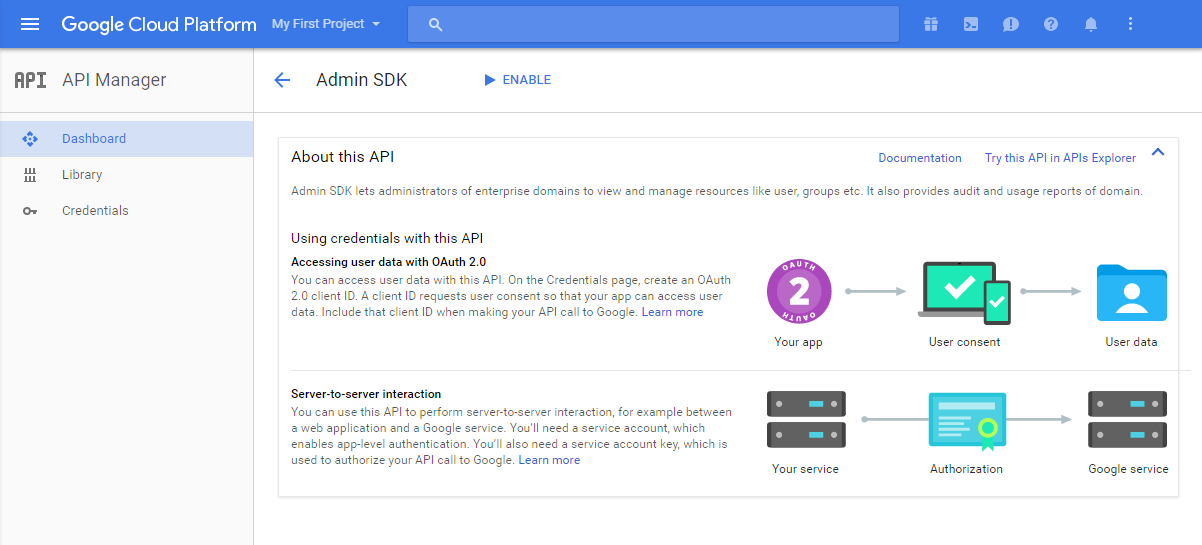

概要 ページで、有効にする をクリックします。

-

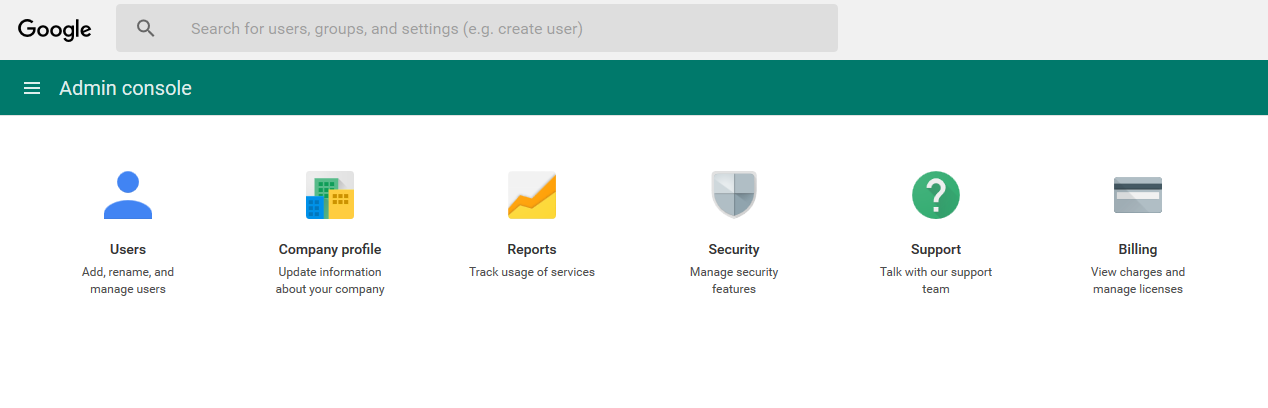

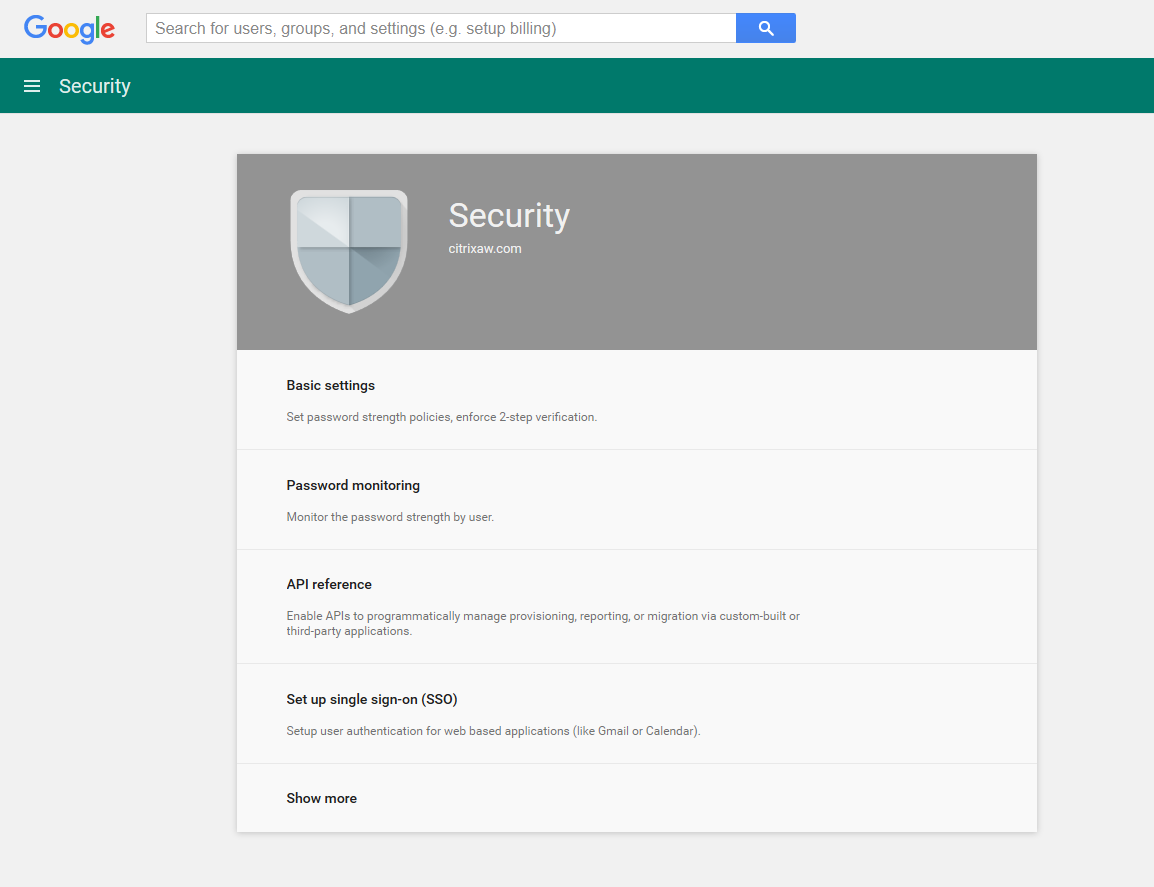

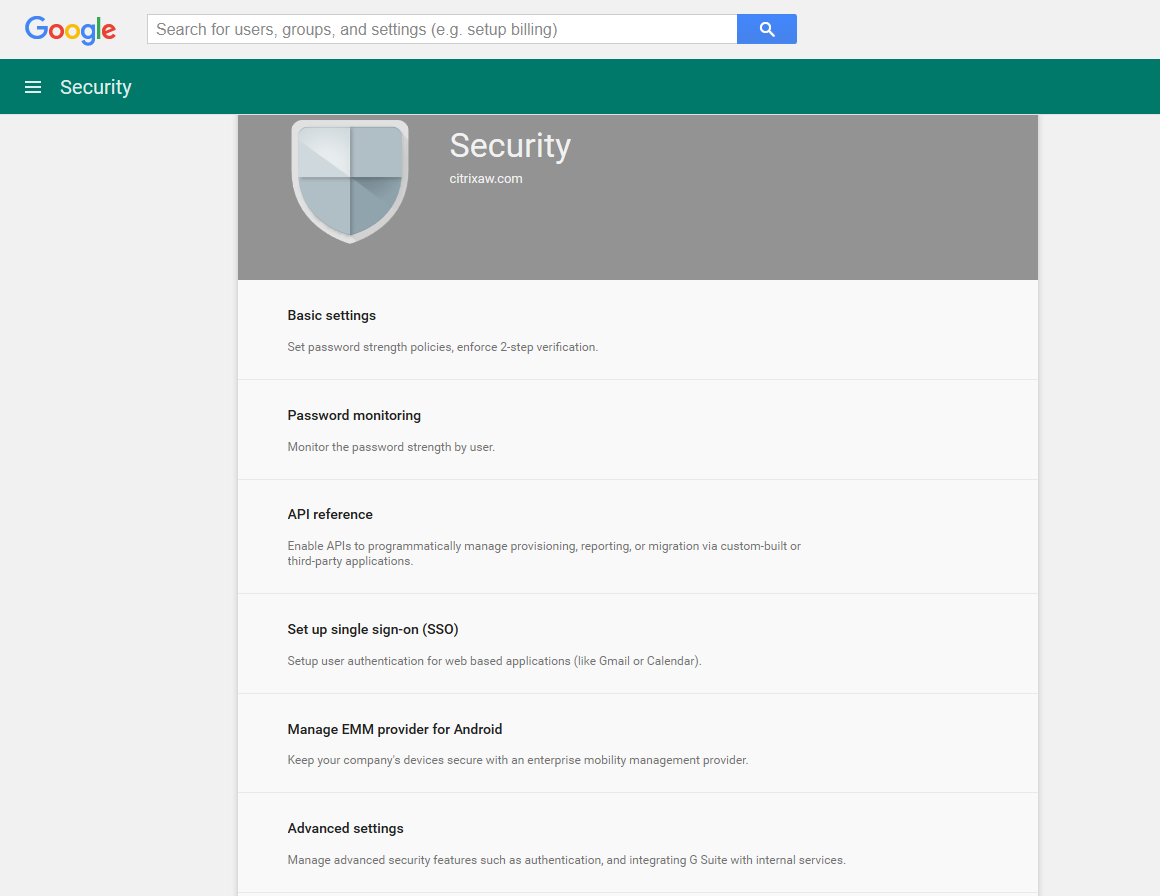

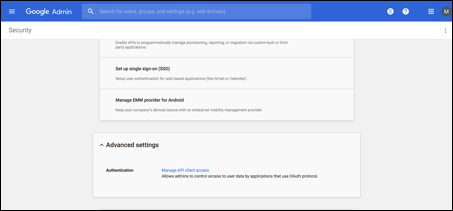

ドメインの Google 管理コンソールを開き、セキュリティ をクリックします。

-

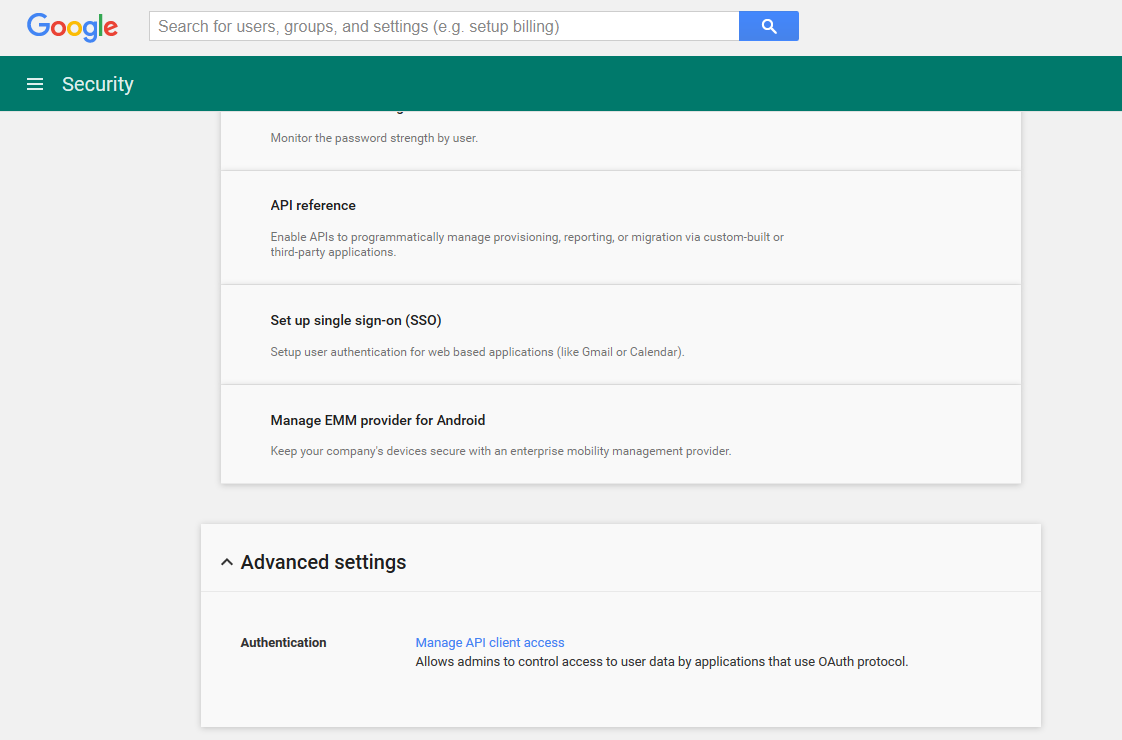

設定 ページで、さらに表示 をクリックし、詳細設定 をクリックします。

-

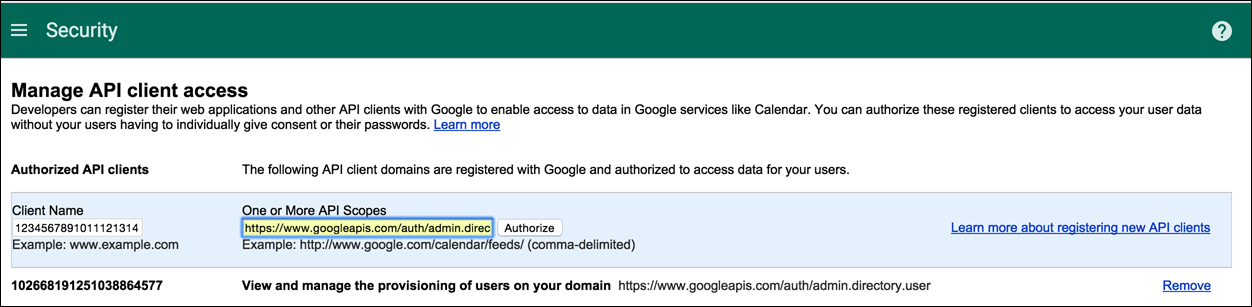

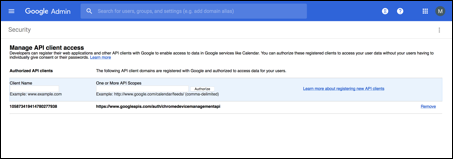

API クライアントアクセスを管理 をクリックします。

-

クライアント名 に、以前保存したクライアント ID を入力し、1 つ以上の API スコープ に

https://www.googleapis.com/auth/admin.directory.userと入力してから、承認 をクリックします。

EMM へのバインディング

XenMobile を使用して Android デバイスを管理する前に、Citrix テクニカルサポートに連絡し、ドメイン名、サービスアカウント、およびバインディングトークンを提供する必要があります。Citrix は、トークンをエンタープライズモビリティ管理 (EMM) プロバイダーとして XenMobile にバインドします。Citrix テクニカルサポートの連絡先情報については、Citrix テクニカルサポート を参照してください。

-

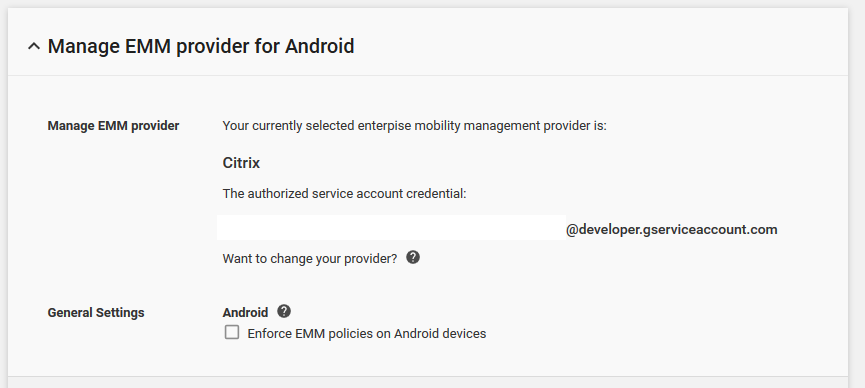

バインディングを確認するには、Google 管理ポータルにサインインし、セキュリティ をクリックします。

-

Android 用 EMM プロバイダーを管理 をクリックします。

Google Android Enterprise アカウントが EMM プロバイダーとして Citrix にバインドされていることがわかります。

トークンバインディングを確認した後、XenMobile コンソールを使用して Android デバイスの管理を開始できます。ステップ 14 で生成した P12 証明書をインポートします。Android Enterprise サーバー設定をセットアップし、SAML ベースのシングルサインオン (SSO) を有効にし、少なくとも 1 つの Android Enterprise デバイスポリシーを定義します。

P12 証明書のインポート

Android Enterprise P12 証明書をインポートするには、次の手順に従います。

-

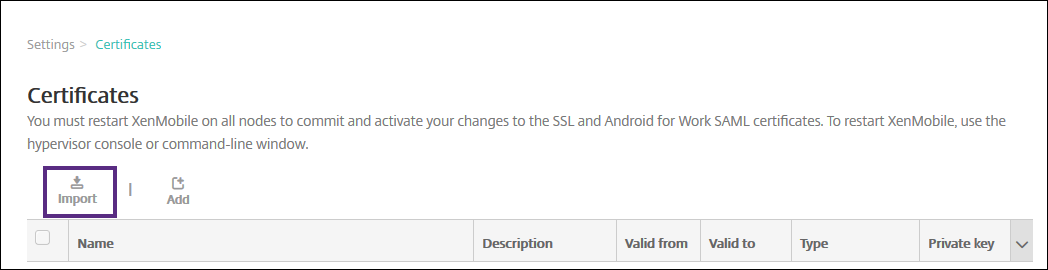

XenMobile コンソールにサインインします。

-

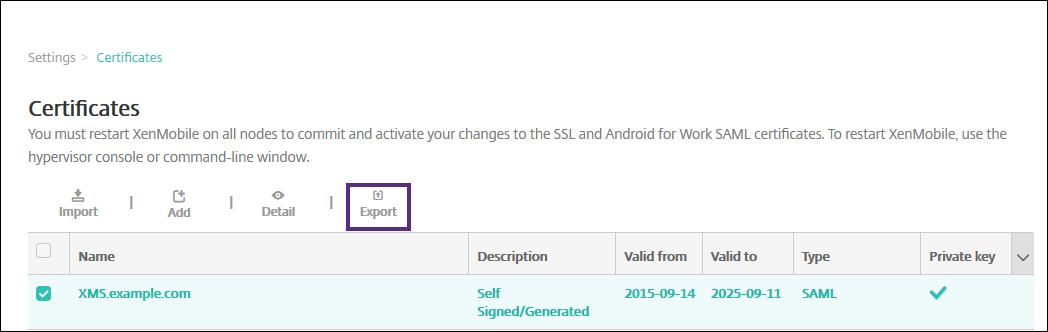

コンソールの右上隅にある歯車アイコンをクリックして 設定 ページを開き、証明書 をクリックします。証明書 ページが表示されます。

-

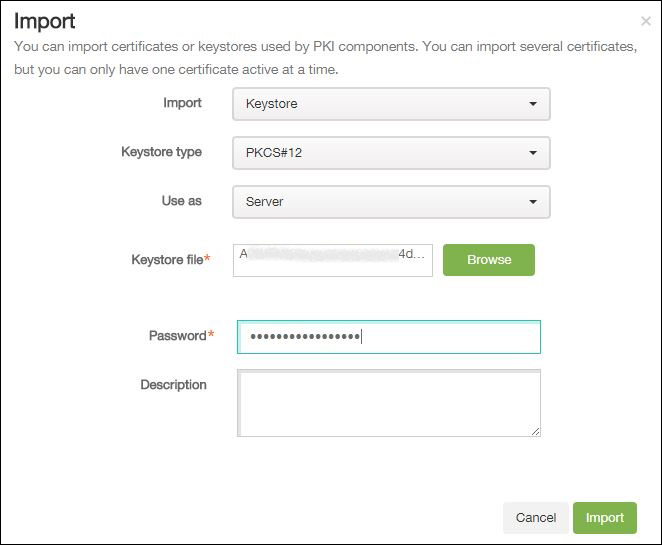

インポート をクリックします。インポート ダイアログボックスが表示されます。

次の設定を構成します。

- インポート: リストで、キーストア をクリックします。

- キーストアの種類: リストで、PKCS#12 をクリックします。

- 用途: リストで、サーバー をクリックします。

- キーストアファイル: 参照 をクリックし、P12 証明書に移動します。

- パスワード: キーストアのパスワードを入力します。

- 説明: 必要に応じて、証明書の説明を入力します。

-

インポート をクリックします。

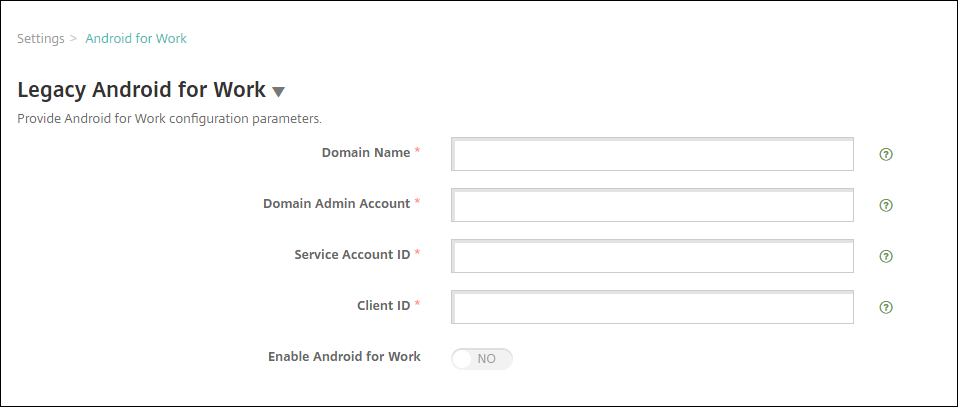

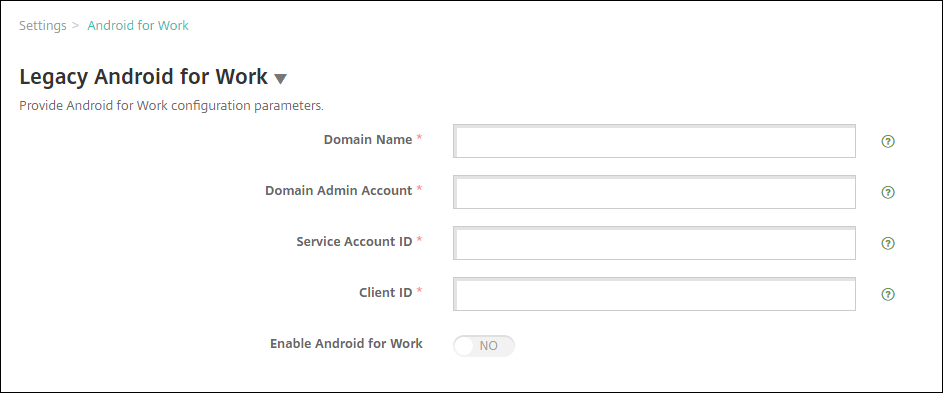

Android Enterprise サーバー設定のセットアップ

-

XenMobile コンソールで、コンソールの右上隅にある歯車アイコンをクリックします。設定 ページが表示されます。

-

サーバー の下にある Android Enterprise をクリックします。Android Enterprise ページが表示されます。

次の設定を構成し、保存 をクリックします。

- ドメイン名: Android Enterprise ドメイン名を入力します。例: domain.com。

- ドメイン管理者アカウント: ドメイン管理者ユーザー名を入力します。例: Google Developer Portal で使用されるメールアカウント。

-

サービスアカウント ID: サービスアカウント ID を入力します。例: Google サービスアカウントに関連付けられているメール (

serviceaccountemail@xxxxxxxxx.iam.gserviceaccount.com)。 - クライアント ID: Google サービスアカウントの数値クライアント ID を入力します。

- Android Enterprise を有効にする: Android Enterprise を有効または無効にするには、選択します。

SAML ベースのシングルサインオンの有効化

-

XenMobile コンソールにサインインします。

-

コンソールの右上隅にある歯車アイコンをクリックします。設定 ページが表示されます。

-

証明書 をクリックします。証明書 ページが表示されます。

-

証明書の一覧で、SAML証明書をクリックします。

-

[エクスポート] をクリックし、証明書をコンピューターに保存します。

-

Android Enterprise管理者資格情報を使用して、Google管理ポータルにサインインします。ポータルへのアクセスについては、Google管理ポータルを参照してください。

-

[セキュリティ] をクリックします。

-

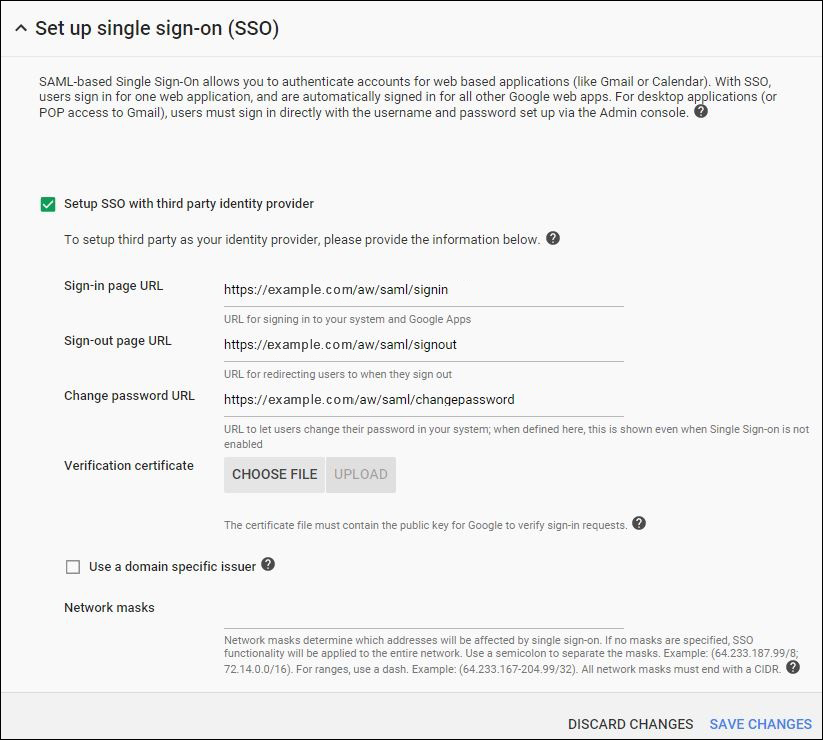

[セキュリティ] で、[シングルサインオン(SSO)のセットアップ] をクリックし、次の設定を構成します。

-

サインインページURL: システムおよびGoogle AppsにサインインするユーザーのURLを入力します。例:

https://<Xenmobile-FQDN>/aw/saml/signin。 -

サインアウトページURL: ユーザーがサインアウトしたときにリダイレクトされるURLを入力します。例:

https://<Xenmobile-FQDN>/aw/saml/signout。 -

パスワード変更URL: ユーザーがシステムでパスワードを変更できるようにするURLを入力します。例:

https://<Xenmobile-FQDN>/aw/saml/changepassword。このフィールドが定義されている場合、SSOが利用できない場合でも、ユーザーはこのプロンプトを表示します。 - 検証証明書: [ファイルの選択] をクリックし、XenMobileからエクスポートされたSAML証明書に移動します。

-

サインインページURL: システムおよびGoogle AppsにサインインするユーザーのURLを入力します。例:

-

[変更を保存] をクリックします。

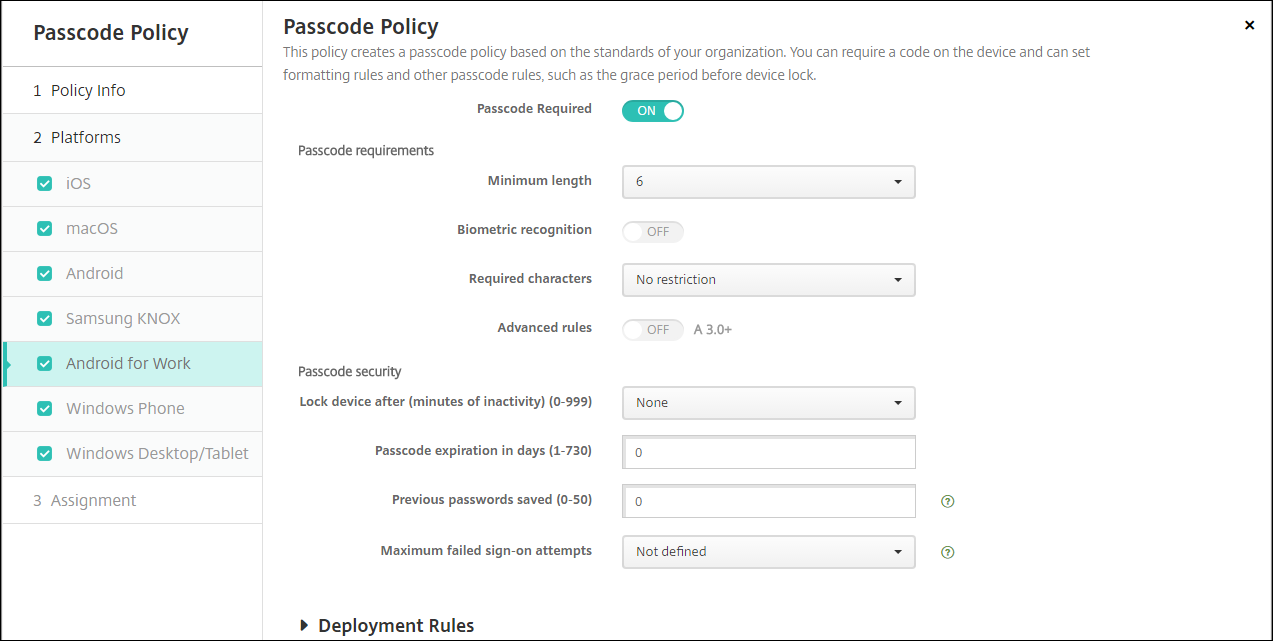

Android Enterpriseデバイスポリシーの設定

ユーザーが最初にデバイスを登録するときにパスコードを設定する必要があるように、パスコードポリシーを設定します。

デバイスポリシーを設定するための基本的な手順は次のとおりです。

-

XenMobileコンソールにサインオンします。

-

[構成] をクリックし、[デバイスポリシー] をクリックします。

-

[追加] をクリックし、[新しいポリシーの追加] ダイアログボックスで、追加するポリシーを選択します。この例では、[パスコード] をクリックします。

-

[ポリシー情報] ページを完了します。

-

[Android Enterprise] をクリックし、ポリシーの設定を構成します。

-

ポリシーをデリバリーグループに割り当てます。

Android Enterpriseアカウント設定の構成

デバイスでAndroidアプリとポリシーの管理を開始する前に、XenMobileでAndroid Enterpriseドメインとアカウント情報を設定する必要があります。まず、GoogleでAndroid Enterpriseのセットアップタスクを完了し、ドメイン管理者を設定し、サービスアカウントIDとバインディングトークンを取得します。

-

XenMobile Webコンソールで、右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

[サーバー] で、[Android Enterprise] をクリックします。[Android Enterprise] 構成ページが表示されます。

-

[Android Enterprise] ページで、次の設定を構成します。

- ドメイン名: ドメイン名を入力します。

- ドメイン管理者アカウント: ドメイン管理者のユーザー名を入力します。

- サービスアカウントID: GoogleサービスアカウントIDを入力します。

- クライアントID: GoogleサービスアカウントのクライアントIDを入力します。

- Android Enterpriseを有効にする: Android Enterpriseを有効にするかどうかを選択します。

-

[保存] をクリックします。

XenMobileのGoogle Workspaceパートナーアクセス設定

Chromeの一部のエンドポイント管理機能は、GoogleパートナーAPIを使用してXenMobileとGoogle Workspaceドメイン間で通信します。たとえば、XenMobileは、シークレットモードやゲストモードなどのChrome機能を管理するデバイスポリシーにAPIを必要とします。

パートナーAPIを有効にするには、XenMobileコンソールでGoogle Workspaceドメインを設定し、Google Workspaceアカウントを構成します。

XenMobileでのGoogle Workspace(旧G Suite)ドメインの設定

XenMobileがGoogle Workspaceドメイン内のAPIと通信できるようにするには、[設定] > [Google Chrome構成] に移動し、設定を構成します。

- G Suiteドメイン: XenMobileが必要とするAPIをホストするGoogle Workspaceドメイン。

- G Suite管理者アカウント: G Suiteドメインの管理者アカウント。

- G SuiteクライアントID: CitrixのクライアントID。この値を使用して、Google Workspaceドメインのパートナーアクセスを構成します。

- G SuiteエンタープライズID: Googleエンタープライズアカウントから入力されたアカウントのエンタープライズID。

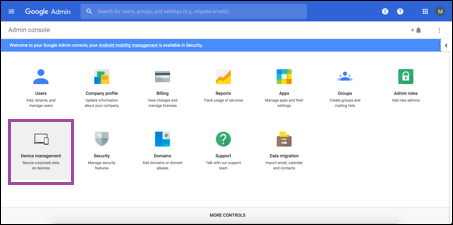

Google Workspaceドメイン内のデバイスとユーザーのパートナーアクセスを有効にする

-

Google管理コンソールにログインします: https://admin.google.com

-

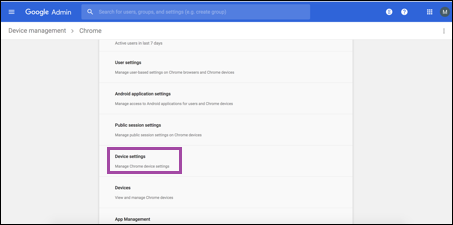

[デバイス管理] をクリックします。

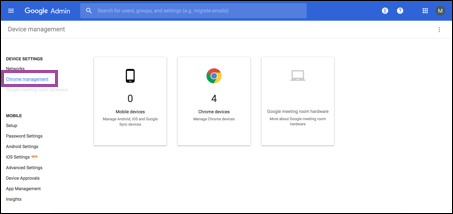

-

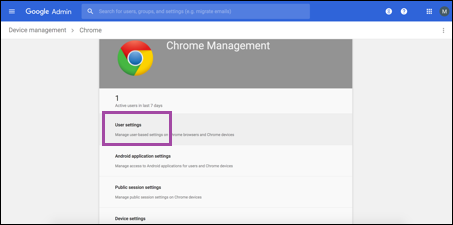

[Chrome管理] をクリックします。

-

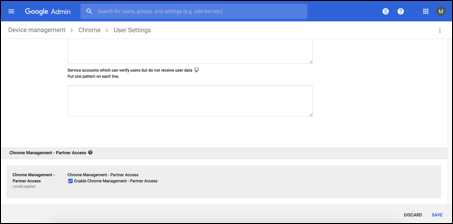

[ユーザー設定] をクリックします。

-

[Chrome管理 - パートナーアクセス] を検索します。

-

[Chrome管理 - パートナーアクセスを有効にする] チェックボックスをオンにします。

-

パートナーアクセスを理解し、有効にすることに同意します。[保存] をクリックします。

-

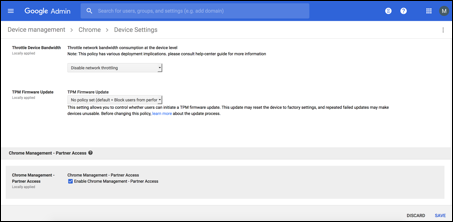

Chrome管理ページで、[デバイス設定] をクリックします。

-

[Chrome管理 - パートナーアクセス] を検索します。

-

[Chrome管理 - パートナーアクセスを有効にする] チェックボックスをオンにします。

-

パートナーアクセスを理解し、有効にすることに同意します。[保存] をクリックします。

-

[セキュリティ] ページに移動し、[詳細設定] をクリックします。

-

[APIクライアントアクセスを管理] をクリックします。

-

XenMobileコンソールで、[設定] > [Google Chrome構成] に移動し、Google WorkspaceクライアントIDの値をコピーします。次に、[APIクライアントアクセスを管理] ページに戻り、コピーした値を[クライアント名] フィールドに貼り付けます。

-

[1つ以上のAPIスコープ] で、URL:

https://www.googleapis.com/auth/chromedevicemanagementapiを追加します。

-

[承認] をクリックします。

「設定が保存されました」というメッセージが表示されます。

Android Enterpriseデバイスの登録

デバイス登録プロセスでユーザーがユーザー名またはユーザーIDを入力する必要がある場合、受け入れられる形式は、XenMobile Serverがユーザープリンシパル名(UPN)またはSAMアカウント名でユーザーを検索するように構成されている方法によって異なります。

XenMobile ServerがUPNでユーザーを検索するように構成されている場合、ユーザーは次の形式でUPNを入力する必要があります。

*ユーザー名*@*ドメイン*

XenMobile ServerがSAMでユーザーを検索するように構成されている場合、ユーザーは次のいずれかの形式でSAMを入力する必要があります。

*ユーザー名*@*ドメイン**ドメイン\ユーザー名*

XenMobile Serverがどのタイプのユーザー名に構成されているかを判断するには:

- XenMobile Serverコンソールで、右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

- [LDAP] をクリックして、LDAP接続の構成を表示します。

-

ページの下部にある[ユーザー検索条件] フィールドを表示します。

- userPrincipalNameに設定されている場合、XenMobile ServerはUPNに設定されています。

- sAMAccountNameに設定されている場合、XenMobile ServerはSAMに設定されています。

Android Enterpriseエンタープライズの登録解除

XenMobile ServerコンソールとXenMobile Toolsを使用して、Android Enterpriseエンタープライズの登録を解除できます。

このタスクを実行すると、XenMobile ServerはXenMobile Toolsのポップアップウィンドウを開きます。開始する前に、XenMobile Serverが使用しているブラウザーでポップアップウィンドウを開く権限を持っていることを確認してください。Google Chromeなどの一部のブラウザーでは、ポップアップブロックを無効にし、XenMobileサイトのアドレスをポップアップブロック許可リストに追加する必要があります。

警告:

エンタープライズの登録が解除されると、それを通じてすでに登録されているデバイス上のAndroid Enterpriseアプリはデフォルトの状態にリセットされます。デバイスはGoogleによって管理されなくなります。Android Enterpriseエンタープライズに再登録しても、追加の構成なしでは以前の機能が復元されない場合があります。

Android Enterpriseエンタープライズの登録が解除された後:

- エンタープライズを通じて登録されたデバイスとユーザーは、Android Enterpriseアプリがデフォルトの状態にリセットされます。以前に適用されたAndroid Enterpriseアプリの権限およびAndroid Enterpriseアプリの制限ポリシーは、もはや効果がありません。

- エンタープライズを通じて登録されたデバイスはXenMobileによって管理されますが、Googleの観点からは管理されません。新しいAndroid Enterpriseアプリを追加することはできません。Android Enterpriseアプリの権限またはAndroid Enterpriseアプリの制限ポリシーを適用することはできません。スケジューリング、パスワード、制限などの他のポリシーは、これらのデバイスに引き続き適用できます。

- Android Enterpriseにデバイスを登録しようとすると、Android Enterpriseデバイスではなく、Androidデバイスとして登録されます。

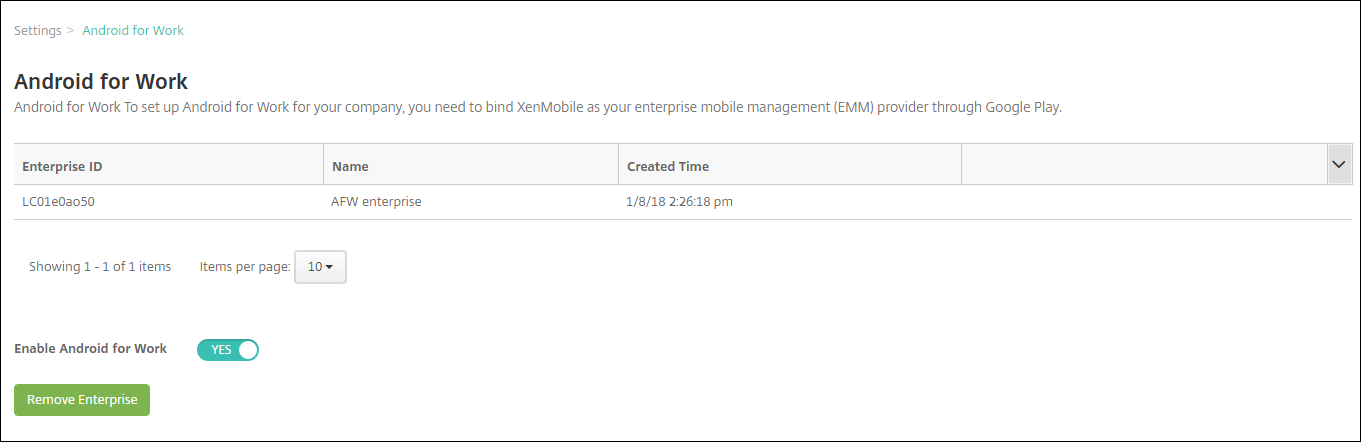

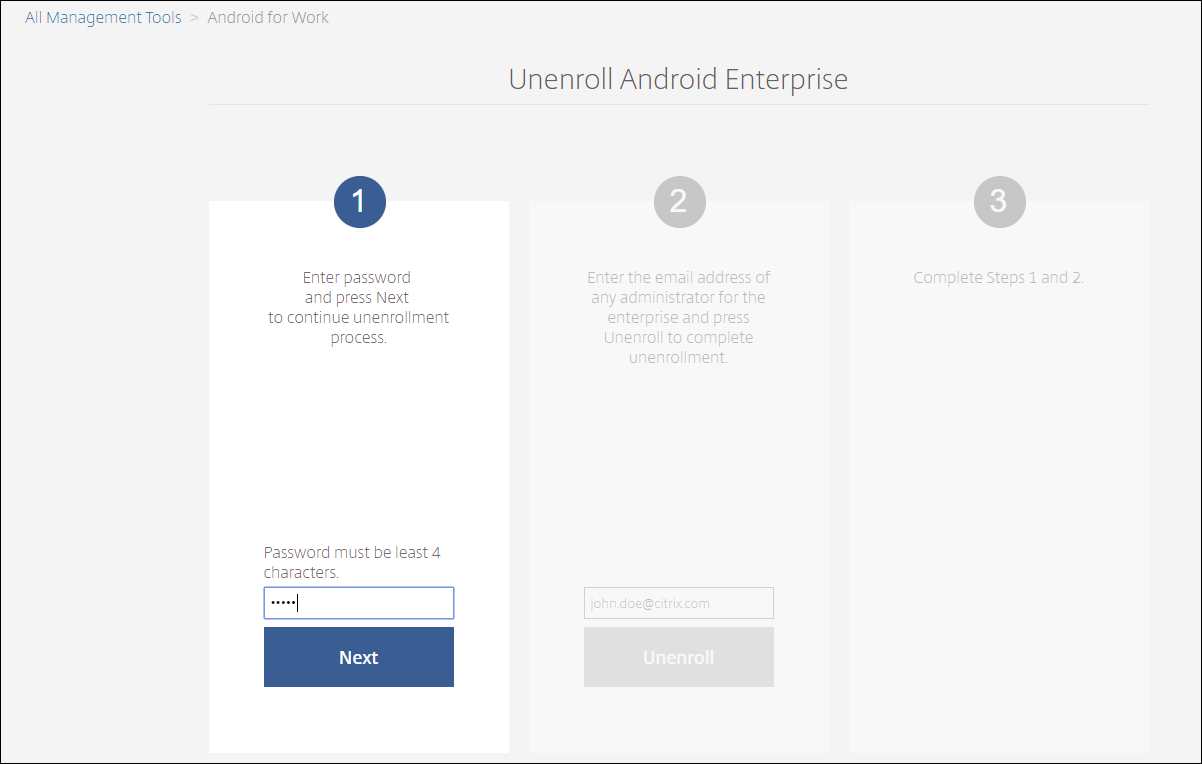

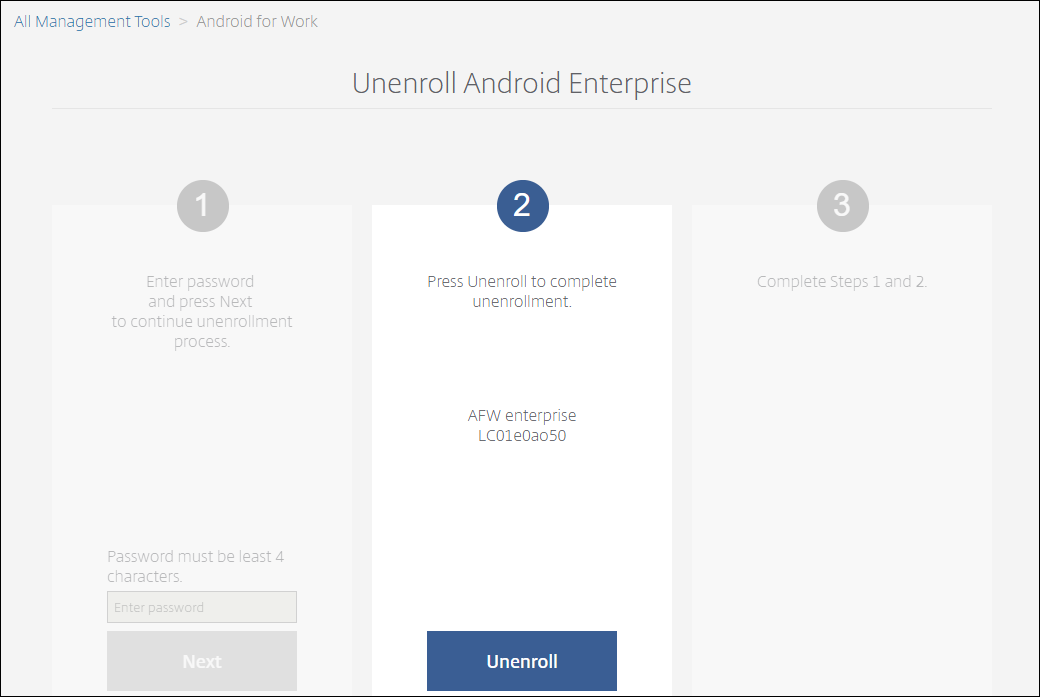

Android Enterpriseエンタープライズの登録を解除するには:

-

XenMobileコンソールで、右上隅にある歯車アイコンをクリックします。設定ページが表示されます。

-

設定ページで、[Android Enterprise] をクリックします。

-

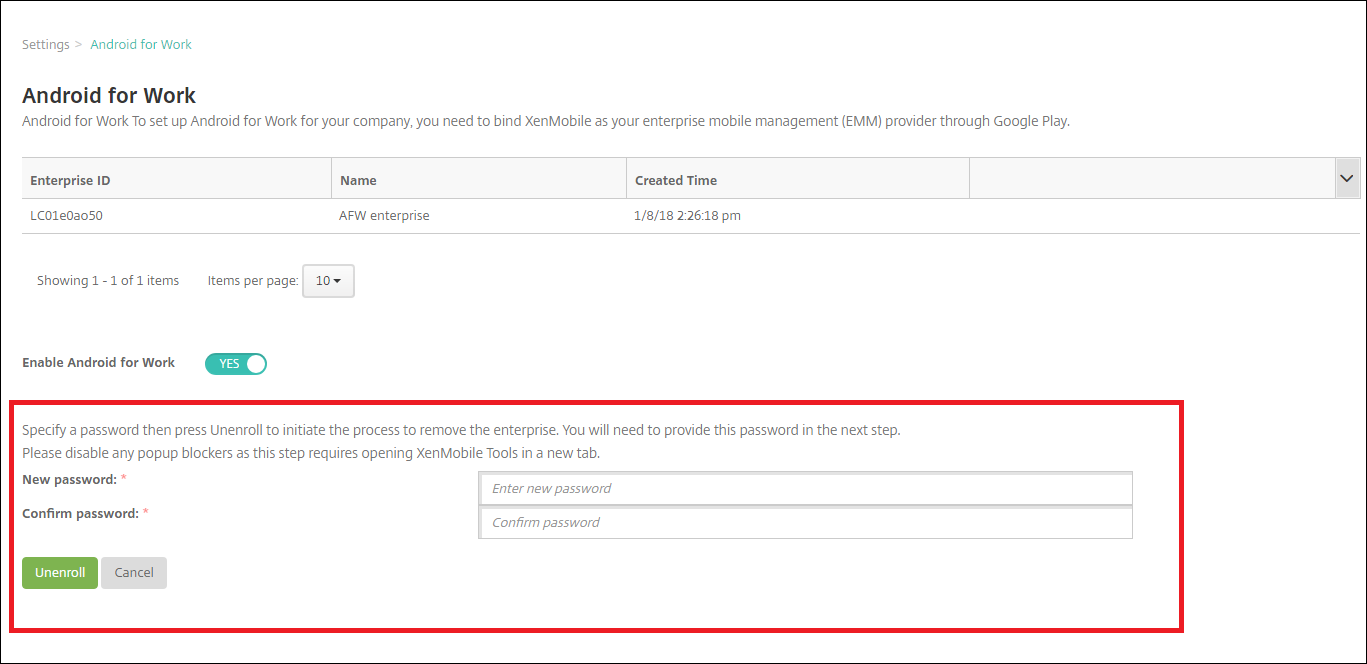

[エンタープライズの削除] をクリックします。

-

パスワードを指定します。このパスワードは、登録解除を完了するための次のステップで必要になります。次に[登録解除] をクリックします。

-

XenMobile Toolsページが開いたら、前のステップで作成したパスワードを入力します。

-

[登録解除] をクリックします。

Android Enterpriseでの完全管理デバイスのプロビジョニング

会社所有のデバイスのみがAndroid Enterpriseの完全管理デバイスとなることができます。完全管理デバイスでは、ワークプロファイルだけでなく、デバイス全体が会社または組織によって制御されます。完全管理デバイスは、ワークマネージドデバイスとも呼ばれます。

XenMobileは、完全管理デバイスの登録に次の方法をサポートしています。

- afw#xenmobile: この登録方法では、デバイスのセットアップ時にユーザーが「afw#xenmobile」という文字を入力します。このトークンは、デバイスがXenMobileによって管理されていることを識別し、Secure Hubをダウンロードします。

- QRコード: QRコードプロビジョニングは、タブレットなどNFCをサポートしない分散型デバイスフリートをプロビジョニングする簡単な方法です。QRコード登録方法は、工場出荷時の設定にリセットされたフリートデバイスで使用できます。QRコード登録方法は、セットアップウィザードからQRコードをスキャンすることで、完全管理デバイスをセットアップおよび構成します。

- 近距離無線通信(NFC)バンプ: NFCバンプ登録方法は、工場出荷時の設定にリセットされたフリートデバイスで使用できます。NFCバンプは、近距離無線通信を使用して2つのデバイス間でデータを転送します。Bluetooth、Wi-Fi、およびその他の通信モードは、工場出荷時の設定にリセットされたデバイスでは無効になっています。NFCは、この状態でデバイスが使用できる唯一の通信プロトコルです。

afw#xenmobile

この登録方法は、新規または工場出荷時の設定にリセットされたデバイスの電源をオンにした後の初期設定に使用されます。ユーザーは、Googleアカウントの入力を求められたときに「afw#xenmobile」と入力します。この操作により、Secure Hubがダウンロードおよびインストールされます。その後、ユーザーはSecure Hubのセットアッププロンプトに従って登録を完了します。

この登録方法は、Secure Hubの最新バージョンがGoogle Playストアからダウンロードされるため、ほとんどのお客様に推奨されます。他の登録方法とは異なり、XenMobile ServerからSecure Hubをダウンロードするために提供する必要はありません。

前提条件:

- Android 5.0以降を実行しているすべてのAndroidデバイスでサポートされています。

QRコード

QRコードを使用してデバイスモードでデバイスを登録するには、JSONを作成し、そのJSONをQRコードに変換してQRコードを生成します。デバイスのカメラはQRコードをスキャンしてデバイスを登録します。

前提条件:

- Android 7.0以降を実行しているすべてのAndroidデバイスでサポートされています。

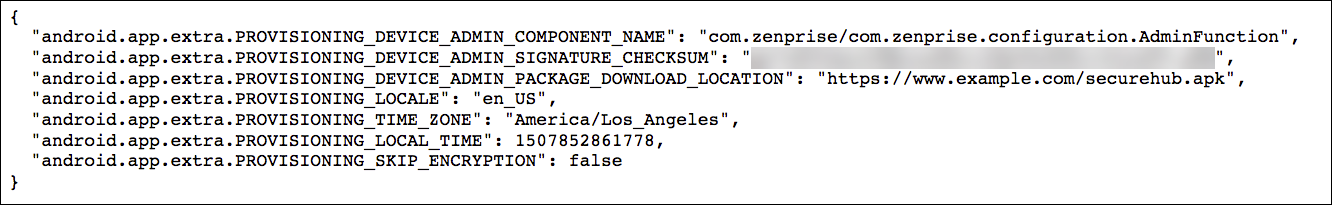

JSONからのQRコードの作成

次のフィールドを含むJSONを作成します。

これらのフィールドは必須です。

キー: android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME

Value: com.zenprise/com.zenprise.configuration.AdminFunction

Key: android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM

Value: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM

Key: android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION

Value: https://path/to/securehub.apk

注:

Secure HubがエンタープライズアプリとしてCitrix XenMobile Serverにアップロードされている場合、

https://<fqdn>:4443/*instanceName*/worxhome.apkからダウンロードできます。Secure Hub APKへのパスは、プロビジョニング中にデバイスが接続するWi-Fi接続を介してアクセスできる必要があります。

これらのフィールドはオプションです。

-

android.app.extra.PROVISIONING_LOCALE: 言語コードと国コードを入力します。

言語コードは、ISO 639-1で定義されている2文字の小文字のISO言語コード(enなど)です。国コードは、ISO 3166-1で定義されている2文字の大文字のISO国コード(USなど)です。たとえば、米国で話されている英語の場合はen_USと入力します。

-

android.app.extra.PROVISIONING_TIME_ZONE: デバイスが実行されているタイムゾーン。

Olson形式のエリア/ロケーション名を入力します。たとえば、太平洋時間の場合はAmerica/Los_Angelesです。入力しない場合、タイムゾーンは自動的に設定されます。

-

android.app.extra.PROVISIONING_LOCAL_TIME: エポックからのミリ秒単位の時間。

Unixエポック(またはUnix時間、POSIX時間、Unixタイムスタンプ)は、1970年1月1日(UTC/GMTの深夜)から経過した秒数です。この時間にはうるう秒は含まれません(ISO 8601では1970-01-01T00:00:00Z)。

-

android.app.extra.PROVISIONING_SKIP_ENCRYPTION: プロファイル作成中に暗号化をスキップするにはtrueに設定します。プロファイル作成中に暗号化を強制するにはfalseに設定します。

一般的なJSONは次のようになります。

https://jsonlint.comなどのJSON検証ツールを使用して、作成されたJSONを検証します。https://goqr.meなどのオンラインQRコードジェネレーターを使用して、そのJSON文字列をQRコードに変換します。

このQRコードは、工場出荷時設定にリセットされたデバイスによってスキャンされ、デバイスをワークマネージドデバイスモードに登録します。

デバイスの登録

デバイスを完全に管理されたデバイスとして登録するには、デバイスが工場出荷時設定にリセットされた状態である必要があります。

- ウェルカム画面で画面を6回タップし、QRコード登録フローを起動します。

-

プロンプトが表示されたら、Wi-Fiに接続します。QRコード(JSONにエンコードされている)内のSecure Hubのダウンロード場所は、このWi-Fiネットワークを介してアクセスできます。

デバイスがWi-Fiに正常に接続すると、GoogleからQRコードリーダーがダウンロードされ、カメラが起動します。

-

カメラをQRコードに向け、コードをスキャンします。

AndroidはQRコードのダウンロード場所からSecure Hubをダウンロードし、署名証明書の署名を検証し、Secure Hubをインストールしてデバイス所有者として設定します。

詳細については、Android EMM開発者向けのGoogleガイドを参照してください。https://developers.google.com/android/work/prov-devices#qr_code_method。

NFCバンプ

NFCバンプを使用してデバイスを完全に管理されたデバイスとして登録するには、2つのデバイスが必要です。1つは工場出荷時設定にリセットされたデバイス、もう1つはXenMobileプロビジョニングツールを実行しているデバイスです。

前提条件:

- Android 5.0、Android 5.1、Android 6.0以降を実行しているすべてのAndroidデバイスでサポートされています。

- Android Enterpriseが有効になっているXenMobile Serverバージョン10.4。

- Android Enterprise向けに完全に管理されたデバイスとしてプロビジョニングされた、新規または工場出荷時設定にリセットされたデバイス。この前提条件を完了する手順は、この記事の後半で説明します。

- NFC機能を備え、構成済みのプロビジョニングツールを実行している別のデバイス。プロビジョニングツールはSecure Hub 10.4またはCitrixダウンロードページで入手できます。

各デバイスには、エンタープライズモビリティ管理(EMM)アプリによって管理されるAndroid Enterpriseプロファイルを1つだけ持つことができます。XenMobileでは、Secure HubがEMMアプリです。各デバイスで許可されるプロファイルは1つだけです。2番目のEMMアプリを追加しようとすると、最初のEMMアプリが削除されます。

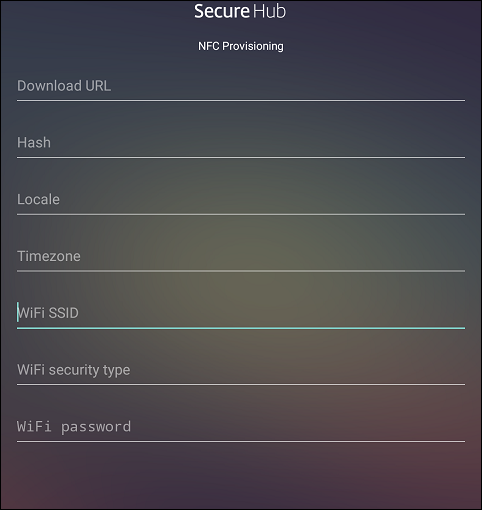

NFCバンプによるデータ転送

工場出荷時設定にリセットされたデバイスをプロビジョニングするには、Android Enterpriseを初期化するためにNFCバンプを介して次のデータを送信する必要があります。

- デバイス所有者として機能するEMMプロバイダーアプリのパッケージ名(この場合はSecure Hub)。

- デバイスがEMMプロバイダーアプリをダウンロードできるイントラネット/インターネットの場所。

- ダウンロードが成功したかどうかを検証するためのEMMプロバイダーアプリのSHA1ハッシュ。

- 工場出荷時設定にリセットされたデバイスがEMMプロバイダーアプリに接続してダウンロードできるようにするためのWi-Fi接続の詳細。注:Androidは現在、このステップで802.1x Wi-Fiをサポートしていません。

- デバイスのタイムゾーン(オプション)。

- デバイスの地理的位置(オプション)。

2つのデバイスがバンプされると、プロビジョニングツールからのデータが工場出荷時設定にリセットされたデバイスに送信されます。そのデータは、管理者設定でSecure Hubをダウンロードするために使用されます。タイムゾーンと位置の値を入力しない場合、Androidは新しいデバイスで値を自動的に構成します。

XenMobileプロビジョニングツールの構成

NFCバンプを行う前に、プロビジョニングツールを構成する必要があります。この構成は、NFCバンプ中に工場出荷時設定にリセットされたデバイスに転送されます。

必要なフィールドにデータを入力するか、テキストファイルを介してデータを入力できます。次の手順では、テキストファイルの構成方法と各フィールドの説明について説明します。アプリは入力した情報を保存しないため、将来使用するために情報を保持するテキストファイルを作成することをお勧めします。

テキストファイルを使用したプロビジョニングツールの構成

ファイル名をnfcprovisioning.txtとし、デバイスのSDカードの/sdcard/フォルダーに配置します。これにより、アプリはテキストファイルを読み取り、値を設定できます。

テキストファイルには次のデータが必要です。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

この行は、EMMプロバイダーアプリのイントラネット/インターネットの場所です。NFCバンプ後に工場出荷時設定にリセットされたデバイスがWi-Fiに接続した後、デバイスはダウンロードのためにこの場所にアクセスできる必要があります。URLは通常のURLであり、特別な書式設定は必要ありません。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA1 hash>

この行は、EMMプロバイダーアプリのチェックサムです。このチェックサムは、ダウンロードが成功したことを検証するために使用されます。チェックサムを取得する手順は、この記事の後半で説明します。

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

この行は、プロビジョニングツールが実行されているデバイスの接続済みWi-Fi SSIDです。

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

サポートされている値はWEPとWPA2です。Wi-Fiが保護されていない場合、このフィールドは空である必要があります。

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Wi-Fiが保護されていない場合、このフィールドは空である必要があります。

android.app.extra.PROVISIONING_LOCALE=<locale>

言語コードと国コードを入力します。言語コードは、ISO 639-1で定義されている2文字の小文字のISO言語コード(enなど)です。国コードは、ISO 3166-1で定義されている2文字の大文字のISO国コード(USなど)です。たとえば、米国で話されている英語の場合はen_USと入力します。コードを入力しない場合、国と言語は自動的に設定されます。

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

デバイスが実行されているタイムゾーン。 Olson形式のエリア/ロケーション名を入力します。たとえば、太平洋時間の場合はAmerica/Los_Angelesです。名前を入力しない場合、タイムゾーンは自動的に設定されます。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

このデータは、Secure Hubとしてアプリにハードコードされているため、必須ではありません。ここでは、完全を期すためにのみ言及しています。

WPA2を使用して保護されたWi-Fiがある場合、完成したnfcprovisioning.txtファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

<!--NeedCopy-->

保護されていないWi-Fiがある場合、完成したnfcprovisioning.txtファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

<!--NeedCopy-->

Secure Hubチェックサムの取得

任意のアプリのチェックサムを取得するには、そのアプリをエンタープライズアプリとして追加します。

-

XenMobileコンソールで、[構成] > [アプリ] に移動し、[追加] をクリックします。

[アプリの追加] ウィンドウが表示されます。

-

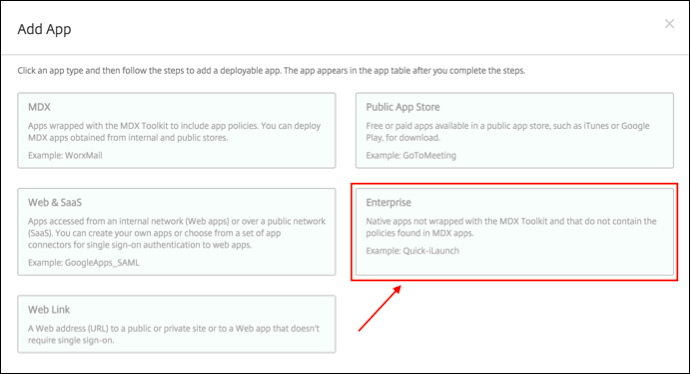

[エンタープライズ] をクリックします。

[アプリ情報] ページが表示されます。

-

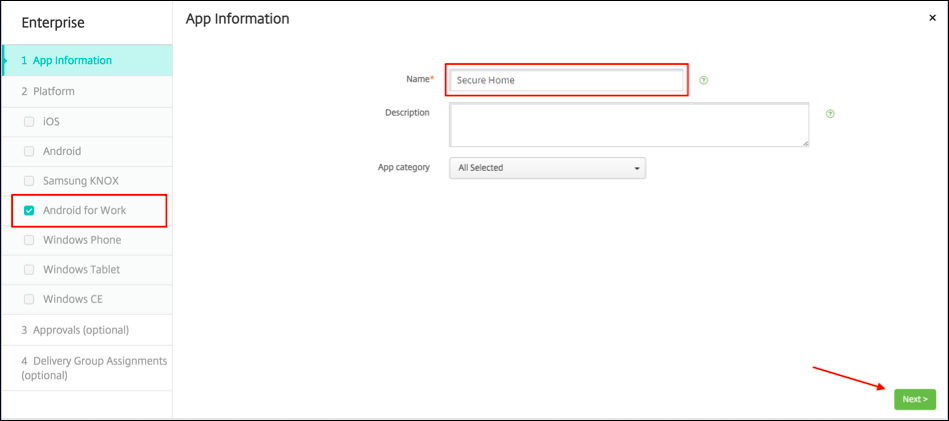

次の構成を選択し、[次へ] をクリックします。

[Android Enterpriseエンタープライズアプリ] ページが表示されます。

-

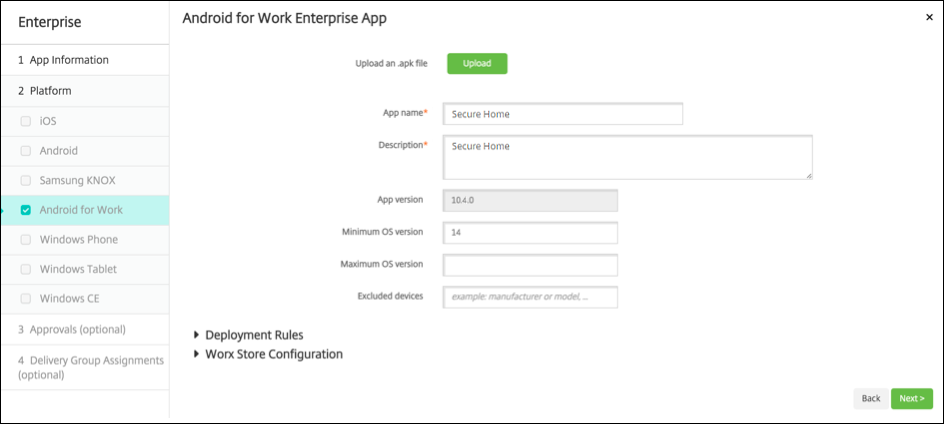

.apkへのパスを指定し、[次へ] をクリックしてファイルをアップロードします。

アップロードが完了すると、アップロードされたパッケージの詳細が表示されます。

-

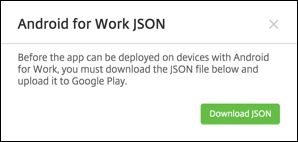

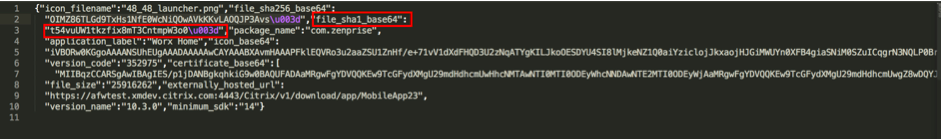

[次へ] をクリックして、JSONファイルをダウンロードするページを開きます。このJSONファイルは、Google Playにアップロードするために使用します。Secure Hubの場合、Google Playへのアップロードは必須ではありませんが、JSONファイルからSHA1値を読み取る必要があります。

一般的なJSONファイルは次のようになります。

-

file_sha1_base64値をコピーし、プロビジョニングツールの[ハッシュ] フィールドで使用します。

注:

ハッシュはURLセーフである必要があります。

- + 記号をすべて - に変換します。

- / 記号をすべて _ に変換します。

- 末尾の \u003d を = に置き換えます。

ハッシュをデバイスのSDカード上のnfcprovisioning.txtファイルに保存する場合、アプリが安全な変換を行います。ただし、ハッシュを手動で入力することを選択した場合、そのURLの安全性を確保するのはユーザーの責任です。

使用ライブラリ

プロビジョニングツールは、そのソースコードで次のライブラリを使用しています。

-

GoogleによるApacheライセンス2.0のv7 appcompatライブラリ、Design supportライブラリ、およびv7 Paletteライブラリ

詳細については、Support Library Features Guideを参照してください。

-

Jake WhartonによるApacheライセンス2.0のButter Knife

Android Enterpriseでのワークプロファイルデバイスのプロビジョニング

Android Enterpriseのワークプロファイルデバイスでは、デバイス上の企業領域と個人領域を安全に分離します。たとえば、BYODデバイスはワークプロファイルデバイスにすることができます。ワークプロファイルデバイスの登録エクスペリエンスは、XenMobileでのAndroid登録と似ています。ユーザーはGoogle PlayからSecure Hubをダウンロードし、デバイスを登録します。

デフォルトでは、Android Enterpriseでワークプロファイルデバイスとして登録されているデバイスでは、USBデバッグと不明なソースの設定が無効になっています。

ヒント:

Android Enterpriseでワークプロファイルデバイスとしてデバイスを登録する場合、常にGoogle Playにアクセスしてください。そこから、Secure Hubがユーザーの個人プロファイルに表示されるように有効にします。

この記事の概要

- Android Enterprise アカウントの作成

- Android Enterprise サービスアカウントの設定と Android Enterprise 証明書のダウンロード

- EMM へのバインディング

- P12 証明書のインポート

- Android Enterprise サーバー設定のセットアップ

- SAML ベースのシングルサインオンの有効化

- Android Enterpriseデバイスポリシーの設定

- Android Enterpriseアカウント設定の構成

- XenMobileのGoogle Workspaceパートナーアクセス設定

- Android Enterpriseデバイスの登録

- Android Enterpriseエンタープライズの登録解除

- Android Enterpriseでの完全管理デバイスのプロビジョニング

- Android Enterpriseでのワークプロファイルデバイスのプロビジョニング