O que há de novo no XenMobile Server 10.13

XenMobile Server 10.13 (Download em PDF)

Suporte contínuo para as políticas Clássicas descontinuadas do Citrix ADC

A Citrix anunciou recentemente a descontinuação de alguns recursos baseados em políticas Clássicas a partir do Citrix ADC 12.0 build 56.20. Os avisos de descontinuação do Citrix ADC não afetam as integrações existentes do XenMobile Server com o Citrix Gateway. O XenMobile Server continua a oferecer suporte às políticas Clássicas e nenhuma ação é necessária.

Avisos de descontinuação

Para avisos antecipados sobre os recursos do Citrix XenMobile que estão sendo descontinuados, consulte Descontinuação.

Antes de atualizar os endpoints para o iOS 14.5

A Citrix recomenda que, antes de atualizar qualquer endpoint para o iOS 14.5, você execute as seguintes ações para mitigar falhas de aplicativos:

- Atualize o Citrix Secure Mail e o Secure Web para 21.2.X ou superior. Consulte Atualizar aplicativos MDX ou corporativos.

- Se você usa o MDX Toolkit, encapsule todos os aplicativos iOS de terceiros com o MDX Toolkit 21.3.X ou superior. Verifique a página de download do MDX Toolkit para a versão mais recente.

Antes de atualizar um Citrix ADC local

A atualização de um Citrix ADC local para determinadas versões pode resultar em um erro de logon único. O logon único no Citrix Files ou na URL do domínio ShareFile em um navegador com a opção “Entrada do Funcionário da Empresa” resulta em um erro. A pessoa usuária não consegue fazer logon.

Para contornar esse problema: Se você ainda não executou o seguinte comando da CLI do ADC no Citrix Gateway, execute-o para habilitar o SSO global:

`set vpn parameter SSO ON`

`bind vpn vs <vsName> -portalTheme X1`

Para obter mais informações, consulte:

Depois de concluir a solução alternativa, as pessoas usuárias podem se autenticar no Citrix Files ou na URL do domínio ShareFile usando SSO em um navegador com a opção “Entrada do Funcionário da Empresa”. [CXM-88400]

Antes de atualizar para o XenMobile 10.13 (local)

Alguns requisitos de sistema foram alterados. Para obter informações, consulte Requisitos de sistema e compatibilidade e Compatibilidade do XenMobile.

-

Se a máquina virtual que executa o XenMobile® Server a ser atualizado tiver menos de 8 GB de RAM, recomendamos aumentar a RAM para pelo menos 8 GB.

-

Atualize seu Citrix License Server para 11.16 ou posterior antes de atualizar para a versão mais recente do XenMobile Server 10.13.

A versão mais recente do XenMobile requer o Citrix License Server 11.16 (versão mínima).

Observação:

A data dos Customer Success Services (anteriormente, data do Subscription Advantage) no XenMobile 10.13 é 29 de setembro de 2020. A data dos Customer Success Services em sua licença Citrix deve ser posterior a esta data.

Você pode visualizar a data ao lado da licença no License Server. Se você conectar a versão mais recente do XenMobile a um ambiente de License Server mais antigo, a verificação de conectividade falhará e você não poderá configurar o License Server.

Para renovar a data em sua licença, baixe o arquivo de licença mais recente do Portal Citrix e carregue o arquivo para o Servidor de Licenciamento. Consulte Customer Success Services.

-

Para um ambiente em cluster: as implantações de políticas e aplicativos iOS para dispositivos que executam iOS 11 e posterior têm os seguintes requisitos. Se o Citrix Gateway estiver configurado para persistência SSL, você deve abrir a porta 80 em todos os nós do XenMobile Server.

-

Recomendação: Antes de instalar uma atualização do XenMobile, use a funcionalidade em sua VM para tirar um instantâneo do seu sistema. Além disso, faça backup do seu banco de dados de configuração do sistema. Se você tiver problemas durante uma atualização, backups completos permitem que você se recupere.

Para atualizar

Com esta versão, o XenMobile oferece suporte ao VMware ESXi 7.0. Certifique-se de atualizar para 10.13 antes de instalar ou atualizar o ESXi 7.0.

Você pode atualizar diretamente para o XenMobile 10.13 a partir do XenMobile 10.12.x ou 10.11.x. Para fazer a atualização, baixe o binário mais recente disponível: Vá para https://www.citrix.com/downloads. Navegue até Citrix Endpoint Management (XenMobile) > XenMobile Server > Product Software > XenMobile Server 10. No bloco do software XenMobile Server para seu hipervisor, clique em “Baixar Arquivo”.

Para carregar a atualização, use a página “Gerenciamento de Versões” no console do XenMobile. Consulte Para atualizar usando a página Gerenciamento de Versões.

Após a atualização

Se a funcionalidade envolvendo conexões de saída parar de funcionar e você não tiver alterado sua configuração de conexão, verifique o log do XenMobile Server para erros como o seguinte: “Não é possível conectar ao Servidor VPP: O nome do host ‘192.0.2.0’ não corresponde ao assunto do certificado fornecido pelo par”.

- O erro de validação do certificado significa que você deve desabilitar a verificação do nome do host no XenMobile Server.

- Por padrão, a verificação do nome do host está habilitada em conexões de saída, exceto para o servidor Microsoft PKI.

- Se a verificação do nome do host interromper sua implantação, altere a propriedade do servidor

disable.hostname.verificationparatrue. O valor padrão desta propriedade éfalse.

Atualizações de suporte à plataforma

-

iOS 14: O XenMobile Server e os aplicativos de produtividade Citrix Mobile são compatíveis com o iOS 14, mas atualmente não oferecem suporte a nenhum novo recurso do iOS 14. Use o MDX Toolkit 20.8.5 ou posterior ou prepare os aplicativos usando o MAM SDK.

-

Android 11: O XenMobile Server oferece suporte ao Android 11. Para obter informações sobre como a descontinuação das APIs de Administração de Dispositivos do Google afeta os dispositivos que executam Android 10+, consulte Migrar da administração de dispositivos para o Android Enterprise. Consulte também este blog da Citrix.

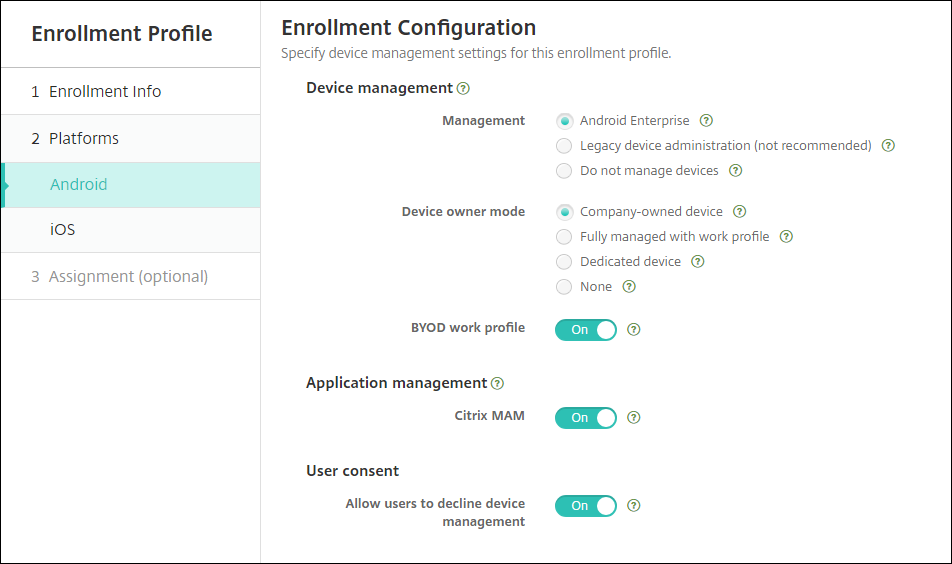

Configurar vários modos de gerenciamento de dispositivos e aplicativos em um único ambiente

Agora você pode configurar um único site XenMobile para oferecer suporte a várias configurações de registro. A função dos perfis de registro foi expandida para incluir configurações de registro para gerenciamento de dispositivos e aplicativos.

Os perfis de registro oferecem suporte a vários casos de uso e caminhos de migração de dispositivos em um único console XenMobile. Os casos de uso incluem:

- Gerenciamento de Dispositivos Móveis (somente MDM)

- MDM+Gerenciamento de Aplicativos Móveis (MAM)

- Somente MAM

- Registros de propriedade corporativa

- Registro BYOD (a capacidade de optar por não participar do registro MDM)

- Migração de registros de administrador de dispositivos Android para registros do Android Enterprise (totalmente gerenciado, perfil de trabalho, dispositivo dedicado)

Os perfis de registro substituem a propriedade de servidor agora descontinuada, xms.server.mode. Essa alteração não afeta seus grupos de entrega existentes e dispositivos registrados.

Se você não precisar registrar dispositivos dedicados, poderá desabilitar esse recurso definindo a propriedade do servidor enable.multimode.xms como false. Consulte Propriedades do servidor.

A tabela a seguir mostra o caminho de migração automatizado do modo de propriedade de servidor existente para o novo recurso de perfil de registro:

| Propriedade de servidor existente | Novo modo de gerenciamento |

|---|---|

| Modo ENT (iOS) | Registro de dispositivo Apple com Citrix MAM |

| Modo ENT (Android) | Administrador de dispositivo herdado com Citrix MAM |

| Modo ENT (Android Enterprise) | Perfil de trabalho em totalmente gerenciado (anteriormente COPE), com Citrix MAM |

| Modo MAM (iOS e Android) | Citrix MAM |

| Modo MDM (iOS) | Registro de dispositivo Apple |

| Modo MDM (Android) | Administrador de dispositivo herdado |

| Modo MDM (Android Enterprise) | Perfil de trabalho em totalmente gerenciado |

Ao criar um grupo de entrega, você pode anexar um perfil de registro ao grupo. Se você não anexar um perfil de registro, o XenMobile anexará o perfil de registro Global.

Os perfis de registro fornecem os seguintes recursos de gerenciamento de dispositivos:

-

Migração mais fácil do modo de administrador de dispositivos Android (DA) para o Android Enterprise. Para dispositivos Android Enterprise, as configurações incluem um modo de proprietário do dispositivo, como: Totalmente gerenciado, perfil de trabalho em totalmente gerenciado ou dedicado. Consulte Android Enterprise.

Para esta atualização, sua configuração atual do XenMobile para o modo de servidor e “Configurações > Android Enterprise” são mapeadas para as novas configurações de perfil de registro da seguinte forma.

Configuração atual Configuração de gerenciamento Configuração do modo de proprietário do dispositivo Configuração do Citrix MAM MDM. Google Play Gerenciado (Android Enterprise) Android Enterprise Perfil de trabalho em totalmente gerenciado Desativado MDM; G Suite (DA herdado) DA herdado não aplicável Desativado MAM Não gerenciar dispositivos não aplicável Ativado MDM+MAM. Google Play Gerenciado (Android Enterprise) Android Enterprise* Perfil de trabalho em totalmente gerenciado Ativado MDM+MAM; G Suite (DA herdado) DA herdado* não aplicável Ativado * Se o registro for necessário, “Permitir que os usuários recusem o gerenciamento de dispositivos” está Desativado.

Após a atualização, seus perfis de registro atuais refletem esses mapeamentos. Considere se você deseja criar outros perfis de registro para lidar com novos casos de uso à medida que você faz a transição do DA herdado.

-

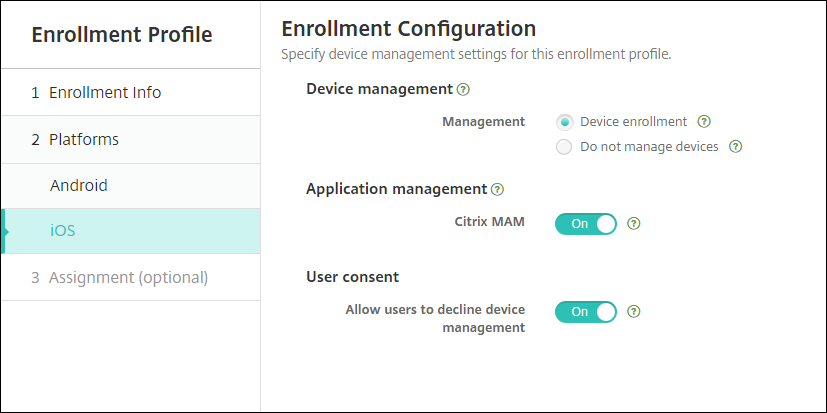

Gerenciamento de iOS mais fácil. Para dispositivos iOS, as configurações incluem uma escolha entre registrar dispositivos como gerenciados ou não gerenciados.

Para esta atualização, suas configurações anteriores são mapeadas para as novas configurações de perfil de registro da seguinte forma.

Modo de servidor Configuração de gerenciamento Configuração do Citrix MAM MDM Registro de dispositivo Desativado MAM Não gerenciar dispositivos Ativado MDM+MAM Registro de dispositivo Ativado Se o registro for necessário, “Permitir que os usuários recusem o gerenciamento de dispositivos” está Desativado.

As seguintes limitações existem para perfis de registro aprimorados:

- O recurso de perfil de registro aprimorado não está disponível para convites de registro de PIN único ou autenticação de dois fatores.

Consulte perfis de registro.

Suporte para a API de provedor APNs baseada em HTTP/2 mais recente

O suporte da Apple para o protocolo binário legado do serviço Apple Push Notification termina em 31 de março de 2021. A Apple recomenda que você use a API de provedor APNs baseada em HTTP/2. O XenMobile Server agora oferece suporte à API baseada em HTTP/2. Para obter mais informações, consulte a atualização de notícias, “Apple Push Notification Service Update” em https://developer.apple.com/. Para obter ajuda com a verificação de conectividade com APNs, consulte Verificações de conectividade.

As seguintes versões do XenMobile Server habilitam o suporte para a API baseada em HTTP/2 por padrão:

- XenMobile Server 10.13

- XenMobile Server 10.12 Rolling Patch 5 e superior

Se você usar as seguintes versões do XenMobile Server, deverá adicionar a propriedade de servidor apple.apns.http2 para habilitar o suporte:

- XenMobile Server 10.12 Rolling Patches 2–4 e superior

- XenMobile Server 10.11 Rolling Patch 5 e superior

Não oferecemos mais suporte ao XenMobile Server 10.11 e recomendamos que você atualize para a versão mais recente.

Use uma VPN IPsec baseada em certificado de dispositivo com muitos dispositivos iOS

Em vez de configurar uma política de dispositivo VPN e uma política de dispositivo de Credenciais para cada dispositivo iOS que requer uma VPN IPsec baseada em certificado de dispositivo, automatize o processo.

- Configure uma política de dispositivo VPN iOS com o tipo de conexão Always on IKEv2.

- Selecione Certificado de dispositivo baseado na identidade do dispositivo como o método de autenticação do dispositivo.

- Selecione o Tipo de identidade do dispositivo a ser usado.

- Importe em massa seus certificados de dispositivo usando a REST API.

Para obter mais informações sobre como configurar a política de dispositivo VPN, consulte Política de dispositivo VPN. Para obter informações sobre como importar certificados em massa, consulte Carregar certificados em massa usando a REST API.

Atualizações automáticas para aplicativos do Apple Volume Purchase

Ao adicionar uma conta do Volume Purchase (Configurações > Configurações do iOS), agora você pode habilitar atualizações automáticas para todos os aplicativos iOS. Consulte a configuração Atualização Automática de Aplicativos em Apple Volume Purchase.

Requisitos de senha para uma conta de usuário local

Ao adicionar ou editar uma conta de usuário local no console do XenMobile, certifique-se de seguir os requisitos de senha mais recentes.

Para obter mais informações, consulte Para adicionar uma conta de usuário local.

-

Requisitos de senha: Ao adicionar ou editar uma conta de usuário local no console do XenMobile Server, siga os requisitos de senha mais recentes. Consulte Para adicionar uma conta de usuário local.

-

Bloqueio de conta de usuário local: Se um usuário atingir o número máximo de tentativas de login inválidas consecutivas, a conta de usuário local será bloqueada por 30 minutos. O sistema negará todas as tentativas de autenticação futuras até que o período de bloqueio expire. Para desbloquear a conta no console do XenMobile Server, vá para Gerenciar > Usuários, selecione a conta de usuário e clique em Desbloquear Usuário Local. Consulte Para desbloquear uma conta de usuário local.

Políticas de dispositivo

Novas políticas de dispositivo e configurações de política de dispositivo foram adicionadas para dispositivos Android Enterprise.

Ocultar o ícone da barra de bandeja em dispositivos Android Enterprise

Agora você pode selecionar se o ícone da barra de bandeja está oculto ou visível para dispositivos Android Enterprise. Consulte Política de dispositivo de opções do XenMobile.

Mais recursos de gerenciamento de certificados para dispositivos Android Enterprise no modo de perfil de trabalho ou modo totalmente gerenciado

Além de instalar autoridades de certificação no keystore gerenciado, agora você pode gerenciar os seguintes recursos:

- Configure os certificados usados por aplicativos gerenciados específicos. A política de dispositivo de Credenciais para Android Enterprise agora inclui a configuração Aplicativos para usar os certificados. Você pode especificar os aplicativos para usar os certificados de usuário emitidos pelo provedor de credenciais selecionado nesta política. Os aplicativos recebem acesso silenciosamente aos certificados durante o tempo de execução. Para usar os certificados para todos os aplicativos, deixe a lista de aplicativos em branco. Consulte Política de dispositivo de Credenciais.

- Remova silenciosamente os certificados do keystore gerenciado ou desinstale todos os certificados CA não-sistema. Consulte Política de dispositivo de Credenciais.

- Impeça que os usuários modifiquem as credenciais armazenadas no keystore gerenciado. A política de dispositivo de Restrições para Android Enterprise agora inclui a configuração Permitir que o usuário configure credenciais de usuário. Por padrão, essa configuração está Ativada. Consulte Política de dispositivo de Restrições.

Uso mais fácil do alias de certificado em configurações gerenciadas

Use a nova configuração Alias de certificado na política de dispositivo de Credenciais com a política de dispositivo de Configuração gerenciada. Isso permite que os aplicativos se autentiquem na VPN sem a ação do usuário. Em vez de encontrar o alias de credencial nos logs do aplicativo, você cria o alias de credencial. Crie o alias digitando-o no campo Alias de certificado da política de dispositivo de Configurações gerenciadas. Em seguida, digite o mesmo alias de certificado na configuração Alias de certificado na política de dispositivo de Credenciais. Consulte Política de configurações gerenciadas e Política de dispositivo de Credenciais.

Controle a configuração “Usar um bloqueio” em dispositivos Android Enterprise

A nova configuração Habilitar senha unificada na política de dispositivo de Senha permite controlar se um dispositivo requer uma senha separada para o dispositivo e para o perfil de trabalho. Antes dessa configuração, os usuários controlavam esse comportamento com a configuração Usar um bloqueio no dispositivo. Quando Habilitar senha unificada está Ativada, os usuários podem usar a mesma senha para o dispositivo e para o perfil de trabalho. Se Habilitar senha unificada estiver Desativada, os usuários não poderão usar a mesma senha para o dispositivo e para o perfil de trabalho. O padrão é Desativado. A configuração Habilitar bloqueio unificado está disponível para dispositivos Android Enterprise que executam o Android 9.0 ou posterior. Consulte Política de dispositivo de Senha.

Mostrar os aplicativos e atalhos em dispositivos Android Enterprise que não estão em conformidade

A política de dispositivo de Senha para Android Enterprise tem uma nova configuração Mostrar aplicativos e atalhos enquanto a senha não estiver em conformidade. Habilite a configuração para fazer com que os aplicativos e atalhos permaneçam visíveis quando a senha do dispositivo não estiver mais em conformidade. A Citrix recomenda que você crie uma ação automatizada para marcar o dispositivo como fora de conformidade quando a senha não estiver em conformidade. Consulte Política de dispositivo de Senha.

Desabilitar a capacidade de imprimir em dispositivos de perfil de trabalho Android Enterprise ou dispositivos totalmente gerenciados

Na política de dispositivo de Restrições, a configuração Não permitir impressão permite especificar se os usuários podem imprimir em qualquer impressora acessível a partir do dispositivo Android Enterprise. Consulte Configurações do Android Enterprise.

Permitir aplicativos em dispositivos dedicados adicionando seu nome de pacote na política de Quiosque

Agora você pode inserir o nome do pacote que deseja permitir na plataforma Android Enterprise. Consulte Configurações do Android Enterprise.

Gerenciar recursos de bloqueio de tela para perfil de trabalho Android Enterprise e dispositivos totalmente gerenciados

O bloqueio de tela do Android gerencia as telas de bloqueio do dispositivo e do desafio de trabalho. Use a política de dispositivo de Gerenciamento de Bloqueio de Tela para controlar:

- Gerenciamento de bloqueio de tela em dispositivos de perfil de trabalho. Você pode especificar os recursos disponíveis para os usuários antes que eles desbloqueiem o bloqueio de tela do dispositivo e o bloqueio de tela do desafio de trabalho. Por exemplo, por padrão, os usuários podem usar o desbloqueio por impressão digital e visualizar notificações não editadas na tela de bloqueio. Você também pode usar a política de gerenciamento de bloqueio de tela para desabilitar toda a autenticação biométrica para dispositivos que executam o Android 9.0 e posterior.

- Gerenciamento de bloqueio de tela em dispositivos totalmente gerenciados e dedicados. Você pode especificar os recursos disponíveis, como agentes de confiança e câmera segura, antes que eles desbloqueiem a tela de bloqueio. Ou, você pode optar por desabilitar todos os recursos de bloqueio de tela.

Consulte Política de dispositivo de Gerenciamento de Bloqueio de Tela.

Publicar aplicativos empresariais para Android Enterprise no console do XenMobile

Você não precisa mais se registrar para uma conta de desenvolvedor do Google Play ao adicionar um aplicativo privado do Android Enterprise. O console do XenMobile abre uma interface de usuário da loja Google Play gerenciada para você carregar e publicar o arquivo APK. Para obter mais informações, consulte Adicionar um aplicativo empresarial.

Publicar aplicativos web para Android Enterprise no console do XenMobile

Você não precisa mais ir ao Google Play gerenciado ou ao portal do Google Developer para publicar aplicativos web do Android Enterprise para o XenMobile. Ao clicar em Carregar em Configurar > Aplicativos > Link da Web, uma interface de usuário da loja Google Play gerenciada é aberta para você carregar e salvar o arquivo. A aprovação e publicação do aplicativo pode levar cerca de 10 minutos. Para obter mais informações, consulte Adicionar um link da Web.

Carregar certificados para dispositivos iOS em massa com a REST API do XenMobile Server

Se carregar certificados um por um não for prático, use a REST API do XenMobile Server para carregar os certificados para dispositivos iOS em massa.

- Configure uma política de dispositivo VPN iOS com o tipo de conexão Always on IKEv2.

- Selecione Certificado de Dispositivo Baseado na Identidade do Dispositivo como o método de autenticação do dispositivo.

- Selecione o Tipo de identidade do dispositivo a ser usado.

- Importe em massa seus certificados de dispositivo com a REST API.

Para obter informações sobre como configurar a política de dispositivo VPN, consulte Política de dispositivo VPN. Para obter informações sobre como importar certificados em massa, consulte Carregar certificados para dispositivos iOS em massa com a REST API.

Atualizar chaves de criptografia

A opção Atualizar chaves de criptografia é adicionada nas Configurações Avançadas da CLI do XenMobile. Você pode usar esta opção para atualizar as chaves de criptografia um nó por vez. Consulte Opções do sistema.

Suporte ao ESXi 7.0

Com esta versão, o XenMobile oferece suporte ao VMware ESXi 7.0. Certifique-se de atualizar para 10.13 antes de instalar ou atualizar o ESXi 7.0.

Novas propriedades de servidor

As seguintes propriedades de servidor estão agora disponíveis:

- Permitir nomes de host para links da App Store do iOS: Para adicionar aplicativos públicos da App Store para iOS usando as APIs públicas em vez do console, configure uma lista de nomes de host permitidos, se desejar.

- Limite de bloqueio de conta de usuário local: Configure o número de tentativas de login que um usuário local tem antes que sua conta seja bloqueada.

- Tempo de bloqueio da conta de usuário local: Configure por quanto tempo um usuário local é bloqueado após muitas tentativas de login falhas.

- Restrição de tamanho máximo de upload de arquivo habilitada: Habilite a restrição do tamanho máximo de arquivo para arquivos carregados.

- Tamanho máximo de upload de arquivo permitido: Defina o tamanho máximo de arquivo para arquivos carregados.

Para obter informações mais detalhadas sobre essas propriedades, consulte Propriedades do servidor.

Limpeza de disco de autoatendimento

Uma nova opção de interface de linha de comando chamada Uso do Disco está disponível no Menu de Solução de Problemas. Esta opção permite que você veja uma lista de arquivos de despejo de memória e arquivos de pacote de suporte. Depois de visualizar a lista, você pode optar por excluir todos esses arquivos por meio da linha de comando. Para obter mais informações sobre as ferramentas da interface de linha de comando, consulte Opções da interface de linha de comando.

Neste artigo

- Suporte contínuo para as políticas Clássicas descontinuadas do Citrix ADC

- Avisos de descontinuação

- Antes de atualizar os endpoints para o iOS 14.5

- Antes de atualizar um Citrix ADC local

- Antes de atualizar para o XenMobile 10.13 (local)

- Para atualizar

- Após a atualização

- Atualizações de suporte à plataforma

- Configurar vários modos de gerenciamento de dispositivos e aplicativos em um único ambiente

- Suporte para a API de provedor APNs baseada em HTTP/2 mais recente

- Use uma VPN IPsec baseada em certificado de dispositivo com muitos dispositivos iOS

- Atualizações automáticas para aplicativos do Apple Volume Purchase

- Requisitos de senha para uma conta de usuário local

- Políticas de dispositivo

- Publicar aplicativos empresariais para Android Enterprise no console do XenMobile

- Publicar aplicativos web para Android Enterprise no console do XenMobile

- Carregar certificados para dispositivos iOS em massa com a REST API do XenMobile Server

- Atualizar chaves de criptografia

- Suporte ao ESXi 7.0

- Novas propriedades de servidor

- Limpeza de disco de autoatendimento