Bereitstellen von Secure Workspace Access als Cluster

Die lokale Lösung Secure Private Access kann als Cluster für hohe Verfügbarkeit, hohen Durchsatz und Skalierbarkeit bereitgestellt werden. Bei großen Bereitstellungen (z. B. über 5.000 Benutzer) können mehrere separate Secure Private Access-Knoten bereitgestellt werden, um die Arbeitslast zu verteilen und die Skalierbarkeit zu verbessern.

Erstellen Sie Secure Private Access-Knoten

-

Erstellen Sie eine neue Secure Private Access-Site. Weitere Einzelheiten finden Sie unter Einrichten einer sicheren privaten Zugriffssite.

-

Fügen Sie der Secure Private Access-Site die erforderliche Anzahl Clusterknoten hinzu. Weitere Einzelheiten finden Sie unter Einrichten eines sicheren privaten Zugriffs durch Beitritt zu einer vorhandenen Site.

-

Konfigurieren Sie in jedem Secure Private Access-Knoten dieselben Serverzertifikate. Der allgemeine Name oder der alternative Name des Zertifikatsbetreffs muss mit dem FQDN des Load Balancers übereinstimmen.

-

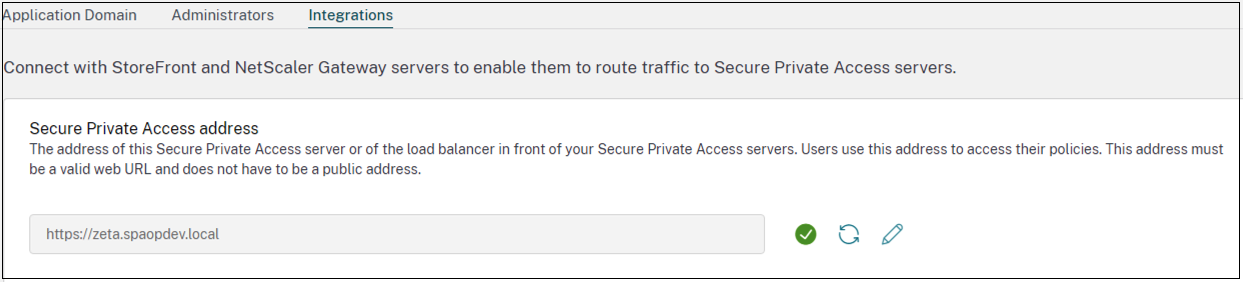

Verwenden Sie beim Konfigurieren des ersten Knotens in Secure Private Access die Namen der Lastenausgleichsmodule. Um die nachfolgenden Knoten hinzuzufügen, geben Sie die Datenbankadresse auf der Registerkarte „Integrationen“ an und führen Sie das Datenbankskript manuell aus. Einzelheiten zum Aktualisieren der Datenbank mithilfe von Skripts finden Sie unter Aktualisieren der Datenbank mithilfe von Skripts.

Load Balancer-Konfiguration

Für die Einrichtung des Secure Private Access-Clusters gibt es keine spezifischen Konfigurationsanforderungen für den Lastausgleich. Wenn Sie NetScaler als Load Balancer verwenden, beachten Sie Folgendes:

- Die für den Zugriff auf StoreFront verwendeten FQDNs sind im DNS-Feld als Subject Alternative Name (SAN) enthalten. Wenn Sie einen Lastenausgleich verwenden, geben Sie sowohl den FQDN des einzelnen Servers als auch den FQDN des Lastenausgleichs an. Dies gilt für SSL-Zertifikate. Für Secure Private Access ist die Konfiguration eines Load Balancers ausreichend. Einzelheiten finden Sie unter Lastenausgleich mit NetScaler. Vor der Konfiguration von Secure Private Access muss der StoreFront Store konfiguriert werden. Wenn Sie einen Load Balancer verwenden, konfigurieren Sie die Basis-URL mit dem Namen des Load Balancers und verwenden Sie HTTPS für die sichere Kommunikation. Weitere Einzelheiten finden Sie unter Sichern von StoreFront mit HTTPS.

- Es wird empfohlen, Secure Private Access-Dienste als HTTPS auszuführen, dies ist jedoch keine zwingende Voraussetzung. Secure Private Access-Dienste können auch als HTTP bereitgestellt werden.

- SSL-Offload oder SSL-Bridge werden unterstützt, sodass jede beliebige Load Balancer-Konfiguration verwendet werden kann. Achten Sie bei Verwendung einer SSL-Brücke darauf, in jedem Secure Private Access-Knoten dieselben Serverzertifikate zu konfigurieren. Darüber hinaus muss der allgemeine Name oder der alternative Antragstellername (SAN) des Zertifikats mit dem FQDN des Load Balancers übereinstimmen. Außerdem muss SAN im Load Balancer-Dienst konfiguriert werden.

- Das richtige SSL-Zertifikat ist an den IIS-Server und NetScaler gebunden.

- Es werden sichere Chiffren verwendet.

- Secure Private Access-Dienste (sowohl Administrator- als auch Laufzeitdienste) sind zustandslos und daher ist keine Persistenz erforderlich.

-

Load Balancer (z. B. NetScaler) verfügen standardmäßig über integrierte Monitore (Sonden) für Back-End-Server. Wenn Sie einen benutzerdefinierten HTTP-basierten Monitor (Sonde) für lokale Secure Workspace Access-Server konfigurieren müssen, kann der folgende Endpunkt verwendet werden:

/secureAccess/healthErwartete Antwort:

Http status code: 200 OK Payload: {"status":"OK","details":{"duration":"00:00:00.0084206","status":"OK"}} <!--NeedCopy-->Einzelheiten zum Konfigurieren eines NetScaler-Load Balancers finden Sie unter Einrichten des grundlegenden Load Balancing.

Monitor für Secure Private Access erstellen

Verwenden Sie den folgenden CLI-Befehl, um einen Monitor für Secure Private Access zu erstellen.

add lb monitor SPAHealth HTTP -respCode 200 -httpRequest "GET /secureAccess/health" -secure YES

Nachdem Sie einen Monitor erstellt haben, binden Sie das Zertifikat an den Monitor.

Einzelheiten zum Erstellen von Monitoren mit der NetScaler-Benutzeroberfläche finden Sie unter Monitore erstellen.