Sichere Kommunikation

-

Um die Kommunikation zwischen dem Citrix Virtual Apps and Desktops-Server und der Citrix Workspace-App zu sichern, können Sie Ihre Citrix Workspace-App-Verbindungen mithilfe sicherer Technologien wie den folgenden integrieren:

-

Citrix Gateway: Weitere Informationen finden Sie in den Themen in diesem Abschnitt sowie in der Citrix Gateway- und StoreFront-Dokumentation.

-

Hinweis:

-

-

Citrix empfiehlt die Verwendung von Citrix Gateway zwischen StoreFront-Servern und Benutzergeräten.

- Eine Firewall: Netzwerk-Firewalls können Pakete basierend auf der Zieladresse und dem Port zulassen oder blockieren. Wenn Sie die Citrix Workspace-App über eine Netzwerk-Firewall verwenden, die die interne Netzwerk-IP-Adresse des Servers einer externen Internetadresse zuordnet (d. h. Netzwerkadressübersetzung oder NAT), konfigurieren Sie die externe Adresse.

- Vertrauenswürdiger Server.

- Nur für Citrix Virtual Apps- oder Web Interface-Bereitstellungen (nicht anwendbar auf XenDesktop 7): Ein SOCKS-Proxyserver oder sicherer Proxyserver (auch bekannt als Sicherheitsproxyserver, HTTPS-Proxyserver). Sie können Proxyserver verwenden, um den Zugriff auf und von Ihrem Netzwerk zu beschränken und Verbindungen zwischen der Citrix Workspace-App und dem Server zu verwalten. Die Citrix Workspace-App unterstützt SOCKS- und sichere Proxy-Protokolle.

- Nur für Citrix Virtual Apps- oder Web Interface-Bereitstellungen; nicht anwendbar auf XenDesktop 7, XenDesktop 7.1, XenDesktop 7.5 oder XenApp 7.5: SSL-Relay-Lösungen mit Transport Layer Security (TLS)-Protokollen.

- Für Citrix Virtual Apps and Desktops 7.6 können Sie eine SSL-Verbindung direkt zwischen Benutzern und VDAs aktivieren.

-

Unterstützung für ausgehende Proxys

Smart Control ermöglicht Administratoren, granulare Richtlinien zu definieren, um Benutzerumgebungsattribute für Citrix Virtual Apps and Desktops™ und Citrix DaaS (ehemals Citrix Virtual Apps and Desktop Service) mithilfe von Citrix Gateway zu konfigurieren und durchzusetzen. Beispielsweise möchten Sie Benutzern möglicherweise untersagen, Laufwerke ihren Remote-Desktops zuzuordnen. Dies kann mithilfe der Smart Control-Funktion auf Citrix Gateway erreicht werden.

Das Szenario ändert sich jedoch, wenn die Citrix Workspace-App und Citrix Gateway zu separaten Unternehmenskonten gehören. In solchen Szenarien kann die Client-Domäne die Smart Control-Funktion nicht anwenden, da das Gateway nicht auf der Client-Domäne existiert. Stattdessen können Sie den ausgehenden ICA-Proxy nutzen. Der ausgehende ICA-Proxy ermöglicht Ihnen die Verwendung der Smart Control-Funktion, selbst wenn die Citrix Workspace-App und Citrix Gateway in verschiedenen Organisationen bereitgestellt werden.

Die Citrix Workspace-App unterstützt den Start von Sitzungen mithilfe des NetScaler LAN-Proxys. Entweder kann ein einzelner, statischer Proxy konfiguriert werden, oder der Proxyserver kann zur Laufzeit mithilfe des Plug-ins für ausgehende Proxys ausgewählt werden.

Sie können ausgehende Proxys mithilfe der folgenden Methoden konfigurieren:

- Statischer Proxy: Der Proxyserver wird durch Angabe eines Proxy-Hostnamens und einer Portnummer konfiguriert.

- Dynamischer Proxy: Ein einzelner Proxyserver kann aus einem oder mehreren Proxyservern mithilfe der Proxy-Plug-in-DLL ausgewählt werden.

- Sie können den ausgehenden Proxy mithilfe der Verwaltungsvorlage für Gruppenrichtlinienobjekte und des Registrierungs-Editors konfigurieren.

Weitere Informationen zum ausgehenden Proxy finden Sie unter Outbound ICA Proxy support in der Citrix Gateway-Dokumentation.

- ### Unterstützung für ausgehende Proxys – Konfiguration

Hinweis:

Wenn sowohl statische als auch dynamische Proxys konfiguriert sind, hat die dynamische Proxykonfiguration Vorrang.

- **Konfigurieren des ausgehenden Proxys mithilfe der GPO-Verwaltungsvorlage:**

- Öffnen Sie die Verwaltungsvorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

- Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Workspace > Netzwerkrouting.

- Wählen Sie eine der folgenden Optionen aus:

- Für statischen Proxy: Wählen Sie die Richtlinie NetScaler® LAN-Proxy manuell konfigurieren aus. Wählen Sie Aktiviert und geben Sie dann den Hostnamen und die Portnummer an.

- Für dynamischen Proxy: Wählen Sie die Richtlinie NetScaler LAN-Proxy mithilfe von DLL konfigurieren aus. Wählen Sie Aktiviert und geben Sie dann den vollständigen Pfad zur DLL-Datei an. Zum Beispiel,

C:\Workspace\Proxy\ProxyChooser.dll.

- Klicken Sie auf Übernehmen und OK.

Konfigurieren des ausgehenden Proxys mithilfe des Registrierungs-Editors:

-

Für statischen Proxy:

- Starten Sie den Registrierungs-Editor und navigieren Sie zu

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler. - Erstellen Sie DWORD-Wertschlüssel wie folgt:

- Starten Sie den Registrierungs-Editor und navigieren Sie zu

"StaticProxyEnabled"=dword:00000001-

"ProxyHost"="testproxy1.testdomain.com-

"ProxyPort"=dword:000001bb -

Für dynamischen Proxy:

- Starten Sie den Registrierungs-Editor und navigieren Sie zu

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler LAN Proxy. - Erstellen Sie DWORD-Wertschlüssel wie folgt:

"DynamicProxyEnabled"=dword:00000001"ProxyChooserDLL"="c:\\Workspace\\Proxy\\ProxyChooser.dll"

-

TLS

Dieses Thema gilt für Citrix Virtual Apps and Desktops Version 7.6 und höher.

Um die TLS-Verschlüsselung für die gesamte Kommunikation der Citrix Workspace-App mit dem Server zu verwenden, konfigurieren Sie das Benutzergerät, die Citrix Workspace-App und, falls Web Interface verwendet wird, den Server, auf dem das Web Interface ausgeführt wird. Weitere Informationen zum Sichern von StoreFront-Kommunikationen finden Sie im Abschnitt Sichern in der StoreFront-Dokumentation.

Voraussetzungen:

Benutzergeräte müssen die in den Systemanforderungen angegebenen Anforderungen erfüllen.

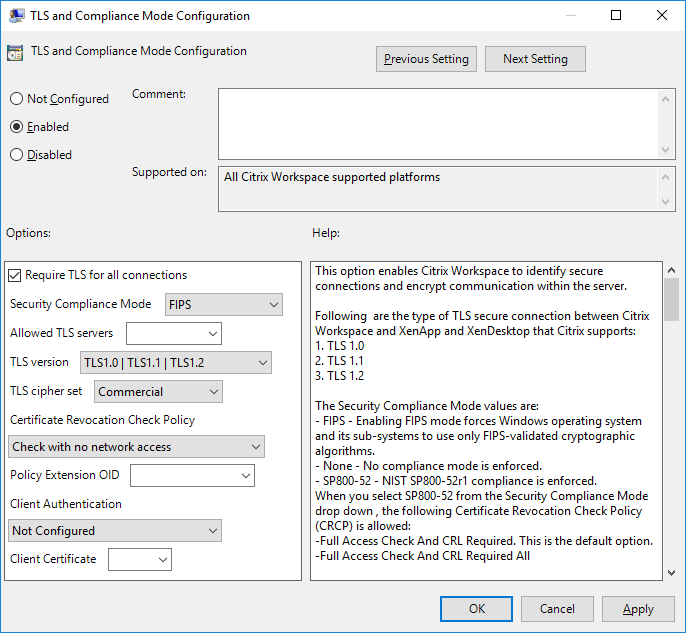

Verwenden Sie diese Richtlinie, um die TLS-Optionen zu konfigurieren, die sicherstellen, dass die Citrix Workspace-App den Server, mit dem sie sich verbindet, sicher identifiziert und die gesamte Kommunikation mit dem Server verschlüsselt.

- Sie können die folgenden Optionen verwenden, um:

- Die Verwendung von TLS zu erzwingen: Citrix empfiehlt, dass alle Verbindungen über nicht vertrauenswürdige Netzwerke, einschließlich des Internets, TLS verwenden.

- Die Verwendung von FIPS (Federal Information Processing Standards) zu erzwingen: Zugelassene Kryptografie und Unterstützung bei der Einhaltung der Empfehlungen in NIST SP 800-52. Diese Optionen sind standardmäßig deaktiviert.

- Die Verwendung einer bestimmten TLS-Version und spezifischer TLS-Cipher-Suites zu erzwingen: Citrix unterstützt die Protokolle TLS 1.0, TLS 1.1 und TLS 1.2 zwischen der Citrix Workspace-App für Windows und Citrix Virtual Apps and Desktops sowie Citrix DaaS.

- Nur mit bestimmten Servern zu verbinden.

- Die Sperrung des Serverzertifikats zu überprüfen.

- Eine bestimmte Ausstellungsrichtlinie für Serverzertifikate zu überprüfen.

- Ein bestimmtes Clientzertifikat auszuwählen, falls der Server so konfiguriert ist, dass er eines anfordert.

TLS-Unterstützung

- Öffnen Sie die administrative GPO-Vorlage der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

-

Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Workspace > Netzwerkrouting, und wählen Sie die Richtlinie TLS- und Kompatibilitätsmoduskonfiguration aus.

-

Wählen Sie Aktiviert, um sichere Verbindungen zu aktivieren und die Kommunikation auf dem Server zu verschlüsseln. Legen Sie die folgenden Optionen fest:

Hinweis:

-

Citrix empfiehlt TLS für sichere Verbindungen.

-

Wählen Sie TLS für alle Verbindungen erforderlich, um die Citrix Workspace-App zu zwingen, TLS für alle Verbindungen zu veröffentlichten Anwendungen und Desktops zu verwenden.

-

Wählen Sie im Menü Sicherheitskompatibilitätsmodus die entsprechende Option aus:

-

- Keine – Es wird kein Kompatibilitätsmodus erzwungen.

-

- SP800-52 – Wählen Sie SP800-52 für die Einhaltung von NIST SP 800-52. Wählen Sie diese Option nur, wenn die Server oder das Gateway die Empfehlungen von NIST SP 800-52 erfüllen.

-

Hinweis:

Wenn Sie SP800-52 auswählen, wird automatisch FIPS-zugelassene Kryptografie verwendet, auch wenn FIPS aktivieren nicht ausgewählt ist. Sie müssen auch die Windows-Sicherheitsoption Systemkryptografie: FIPS-konforme Algorithmen für Verschlüsselung, Hashing und Signierung verwenden aktivieren. Andernfalls kann die Citrix Workspace-App möglicherweise keine Verbindung zu den veröffentlichten Anwendungen und Desktops herstellen.

-

Wenn Sie SP800-52 auswählen, müssen Sie entweder die Einstellung Zertifikatsperrprüfungsrichtlinie mit Vollständige Zugriffsprüfung oder Vollständige Zugriffsprüfung und CRL erforderlich auswählen.

-

Wenn Sie SP800-52 auswählen, überprüft die Citrix Workspace-App, ob das Serverzertifikat den Empfehlungen in NIST SP 800-52 entspricht. Wenn das Serverzertifikat nicht konform ist, kann die Citrix Workspace-App möglicherweise keine Verbindung herstellen.

- FIPS aktivieren – Wählen Sie diese Option, um die Verwendung von FIPS-zugelassener Kryptografie zu erzwingen. Sie müssen auch die Windows-Sicherheitsoption aus der Betriebssystem-Gruppenrichtlinie Systemkryptografie: FIPS-konforme Algorithmen für Verschlüsselung, Hashing und Signierung verwenden aktivieren. Andernfalls kann die Citrix Workspace-App möglicherweise keine Verbindung zu veröffentlichten Anwendungen und Desktops herstellen.

-

Wählen Sie im Dropdown-Menü Zugelassene TLS-Server die Portnummer aus. Sie können sicherstellen, dass die Citrix Workspace-App für Windows nur über eine durch Kommas getrennte Liste eine Verbindung zu einem bestimmten Server herstellt. Sie können Platzhalter und Portnummern angeben. Zum Beispiel erlaubt *.citrix.com:4433 Verbindungen zu jedem Server, dessen allgemeiner Name mit .citrix.com endet, auf Port 4433. Der Aussteller des Zertifikats bestätigt die Richtigkeit der Informationen in einem Sicherheitszertifikat. Wenn Citrix Workspace den Aussteller nicht erkennt und ihm nicht vertraut, wird die Verbindung abgelehnt.

-

Wählen Sie im Menü TLS-Version eine der folgenden Optionen aus:

-

TLS 1.0, TLS 1.1 oder TLS 1.2 – Dies ist die Standardeinstellung. Diese Option wird nur empfohlen, wenn eine geschäftliche Anforderung für TLS 1.0 zur Kompatibilität besteht.

-

TLS 1.1 oder TLS 1.2 – Verwenden Sie diese Option, um sicherzustellen, dass die ICA-Verbindungen entweder TLS 1.1 oder TLS 1.2 verwenden.

-

TLS 1.2 – Diese Option wird empfohlen, wenn TLS 1.2 eine geschäftliche Anforderung ist.

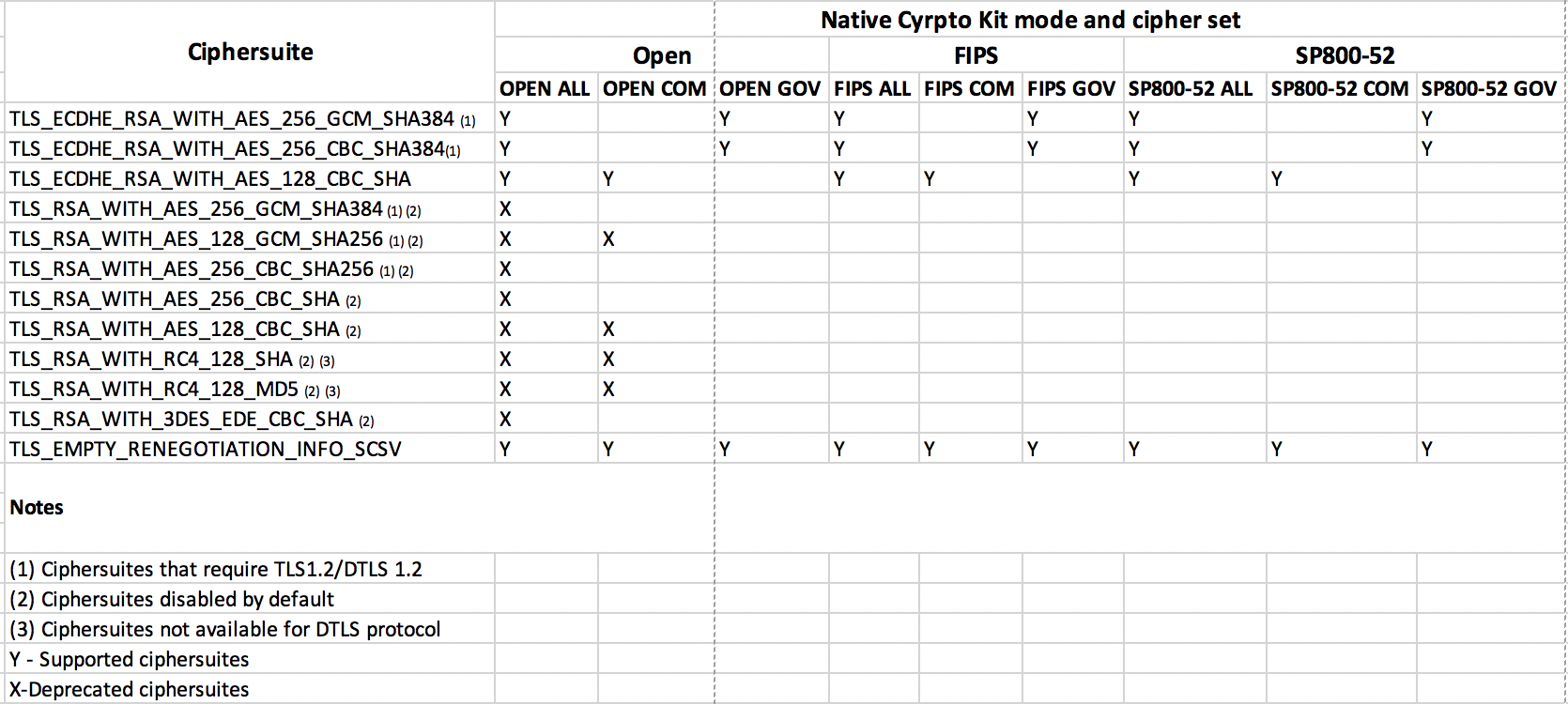

- TLS-Cipher-Suite – Um die Verwendung einer bestimmten TLS-Cipher-Suite zu erzwingen, wählen Sie entweder Government (GOV), Commercial (COM) oder All (ALL). In bestimmten Fällen von Citrix Gateway-Konfigurationen müssen Sie möglicherweise COM auswählen. Die Citrix Workspace-App unterstützt RSA-Schlüssel mit 1024, 2048 und 3072 Bit Länge. Root-Zertifikate mit RSA-Schlüsseln von 4096 Bit Länge werden ebenfalls unterstützt.

Hinweis:

Citrix empfiehlt die Verwendung von RSA-Schlüsseln mit 1024 Bit Länge nicht.

-

Beliebig: Wenn „Beliebig“ eingestellt ist, ist die Richtlinie nicht konfiguriert und jede der folgenden Cipher-Suites ist zulässig:

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_AES_256_CBC_SHA

-

- TLS_RSA_WITH_AES_128_GCM_SHA256

-

- TLS_RSA_WITH_AES_256_GCM_SHA384

-

Kommerziell: Wenn „Kommerziell“ eingestellt ist, sind nur die folgenden Cipher-Suites zulässig:

- TLS_RSA_WITH_RC4_128_MD5

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_AES_128_GCM_SHA256

-

Regierung: Wenn „Regierung“ festgelegt ist, sind nur die folgenden Cipher-Suiten zulässig:

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_GCM_SHA384

- Wählen Sie im Menü Richtlinie zur Überprüfung des Zertifikatsperrstatus eine der folgenden Optionen aus:

-

Prüfung ohne Netzwerkzugriff – Die Überprüfung der Zertifikatsperrliste wird durchgeführt. Es werden nur lokale Zertifikatsperrlistenspeicher verwendet. Alle Verteilungspunkte werden ignoriert. Das Auffinden der Zertifikatsperrliste ist nicht zwingend erforderlich, um das Serverzertifikat zu überprüfen, das vom Ziel-SSL-Relay-/Citrix Secure Web Gateway-Server präsentiert wird.

-

Vollständige Zugriffsprüfung – Die Überprüfung der Zertifikatsperrliste wird durchgeführt. Lokale Zertifikatsperrlistenspeicher und alle Verteilungspunkte werden verwendet. Wenn Sperrinformationen für ein Zertifikat gefunden werden, wird die Verbindung abgelehnt. Das Auffinden einer Zertifikatsperrliste ist für die Überprüfung des vom Zielserver präsentierten Serverzertifikats nicht kritisch.

-

Vollständige Zugriffsprüfung und ZSL erforderlich – Die Überprüfung der Zertifikatsperrliste wird durchgeführt, ausgenommen die Stamm-CA. Lokale Zertifikatsperrlistenspeicher und alle Verteilungspunkte werden verwendet. Wenn Sperrinformationen für ein Zertifikat gefunden werden, wird die Verbindung abgelehnt. Das Auffinden aller erforderlichen Zertifikatsperrlisten ist für die Überprüfung kritisch.

-

Vollständige Zugriffsprüfung und ZSL für alle erforderlich – Die Überprüfung der Zertifikatsperrliste wird durchgeführt, einschließlich der Stamm-CA. Lokale Zertifikatsperrlistenspeicher und alle Verteilungspunkte werden verwendet. Wenn Sperrinformationen für ein Zertifikat gefunden werden, wird die Verbindung abgelehnt. Das Auffinden aller erforderlichen Zertifikatsperrlisten ist für die Überprüfung kritisch.

-

Keine Prüfung – Es wird keine Überprüfung der Zertifikatsperrliste durchgeführt.

-

Mithilfe der Richtlinienerweiterungs-OID können Sie die Citrix Workspace-App darauf beschränken, nur eine Verbindung zu Servern mit einer bestimmten Zertifikatsausstellungsrichtlinie herzustellen. Wenn Sie Richtlinienerweiterungs-OID auswählen, akzeptiert die Citrix Workspace-App nur Serverzertifikate, die diese Richtlinienerweiterungs-OID enthalten.

-

Wählen Sie im Menü Clientauthentifizierung eine der folgenden Optionen aus:

-

Deaktiviert – Die Clientauthentifizierung ist deaktiviert.

-

Zertifikatsauswahl anzeigen – Fordert den Benutzer immer auf, ein Zertifikat auszuwählen.

-

Automatisch auswählen, wenn möglich – Fordert den Benutzer nur auf, wenn eine Auswahl des zu identifizierenden Zertifikats besteht.

-

Nicht konfiguriert – Zeigt an, dass die Clientauthentifizierung nicht konfiguriert ist.

-

Angegebenes Zertifikat verwenden – Verwendet das Clientzertifikat, wie in der Option „Clientzertifikat“ festgelegt.

-

Verwenden Sie die Einstellung Clientzertifikat, um den Fingerabdruck des identifizierenden Zertifikats anzugeben, um unnötige Benutzeraufforderungen zu vermeiden.

-

Klicken Sie auf Anwenden und OK, um die Richtlinie zu speichern.

-

Die folgende Tabelle listet die Cipher-Suiten in jedem Satz auf:

Firewall

Netzwerk-Firewalls können Pakete basierend auf der Zieladresse und dem Port zulassen oder blockieren. Wenn Sie in Ihrer Bereitstellung eine Firewall verwenden, muss die Citrix Workspace-App für Windows in der Lage sein, über die Firewall sowohl mit dem Webserver als auch mit dem Citrix-Server zu kommunizieren.

Gängige Citrix Kommunikationsports

| Quelle | Typ | Port | Details |

|---|---|---|---|

| Citrix Workspace-App | TCP | 80/443 | Kommunikation mit StoreFront |

| ICA/HDX | TCP | 1494 | Zugriff auf Anwendungen und virtuelle Desktops |

| ICA/HDX mit Sitzungszuverlässigkeit | TCP | 2598 | Zugriff auf Anwendungen und virtuelle Desktops |

| ICA/HDX über SSL | TCP | 443 | Zugriff auf Anwendungen und virtuelle Desktops |

Weitere Informationen zu Ports finden Sie im Knowledge Center-Artikel CTX101810.

Wenn die Firewall für die Netzwerkadressübersetzung (NAT) konfiguriert ist, verwenden Sie das Webinterface, um Zuordnungen von internen Adressen zu externen Adressen und Ports zu definieren. Wenn Ihr Citrix Virtual Apps and Desktops-Server beispielsweise nicht mit einer alternativen Adresse konfiguriert ist, können Sie das Webinterface so konfigurieren, dass der Citrix Workspace-App eine alternative Adresse bereitgestellt wird. Die Citrix Workspace-App stellt dann über die externe Adresse und Portnummer eine Verbindung zum Server her.

Proxyserver

Proxyserver werden verwendet, um den Zugriff auf und von Ihrem Netzwerk zu beschränken und Verbindungen zwischen der Citrix Workspace-App für Windows und Servern zu verwalten. Die Citrix Workspace-App unterstützt SOCKS- und sichere Proxyprotokolle.

Bei der Kommunikation mit dem Server verwendet die Citrix Workspace-App Proxyservereinstellungen, die remote auf dem Server konfiguriert sind, auf dem Workspace für Web oder die Web Interface ausgeführt wird. Informationen zur Proxyserverkonfiguration finden Sie in der StoreFront- oder Web Interface-Dokumentation.

Bei der Kommunikation mit dem Webserver verwendet die Citrix Workspace-App die Proxyservereinstellungen, die über die Internet-Einstellungen des Standard-Webbrowsers auf dem Benutzergerät konfiguriert sind. Sie müssen die Internet-Einstellungen des Standard-Webbrowsers auf dem Benutzergerät entsprechend konfigurieren.

Konfigurieren Sie die Proxyeinstellungen mithilfe des Registrierungs-Editors, um die Citrix Workspace-App zu zwingen, den Proxyserver während der Verbindungen zu berücksichtigen oder zu ignorieren.

Warnung

Eine fehlerhafte Bearbeitung der Registrierung kann schwerwiegende Probleme verursachen, die möglicherweise eine Neuinstallation Ihres Betriebssystems erfordern. Citrix kann nicht garantieren, dass Probleme, die aus der falschen Verwendung des Registrierungs-Editors resultieren, behoben werden können.

- Navigieren Sie zu

\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\AuthManager - Legen Sie ProxyEnabled(REG_SZ) fest.

- True – gibt an, dass die Citrix Workspace-App den Proxyserver während der Verbindungen berücksichtigt.

- False – gibt an, dass die Citrix Workspace-App den Proxyserver während der Verbindungen ignoriert.

- Starten Sie die Citrix Workspace-App neu, damit die Änderungen wirksam werden.

Vertrauenswürdiger Server

Die Konfiguration vertrauenswürdiger Server identifiziert und erzwingt Vertrauensbeziehungen in Citrix Workspace-App-Verbindungen.

Wenn Sie den vertrauenswürdigen Server aktivieren, legt die Citrix Workspace-App die Anforderungen fest und entscheidet, ob die Verbindung zum Server vertrauenswürdig ist oder nicht. Beispielsweise wird eine Citrix Workspace-App, die sich mit einer bestimmten Adresse (z. B. https://\*.citrix.com) mit einem bestimmten Verbindungstyp (z. B. TLS) verbindet, auf eine vertrauenswürdige Zone auf dem Server geleitet.

Wenn Sie diese Funktion aktivieren, befindet sich der verbundene Server in der Windows-Zone Vertrauenswürdige Sites. Anweisungen zum Hinzufügen von Servern zur Windows-Zone Vertrauenswürdige Sites finden Sie in der Onlinehilfe des Internet Explorers.

So aktivieren Sie die Konfiguration vertrauenswürdiger Server mithilfe der administrativen Gruppenrichtlinienobjektvorlage:

Voraussetzung:

Beenden Sie alle Komponenten der Citrix Workspace-App, einschließlich des Connection Centers.

- Öffnen Sie die administrative GPO-Vorlage der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

- Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Klassische administrative Vorlagen (ADM) > Citrix Komponenten > Citrix Workspace > Netzwerkrouting > Konfiguration vertrauenswürdiger Server konfigurieren.

- Wählen Sie Aktiviert, um die Citrix Workspace-App zu zwingen, eine Regionsidentifizierung durchzuführen.

- Wählen Sie Konfiguration vertrauenswürdiger Server erzwingen. Dies zwingt den Client, die Identifizierung mithilfe eines vertrauenswürdigen Servers durchzuführen.

- Wählen Sie aus der Dropdown-Liste Windows-Internetzonen die Client-Server-Adresse aus. Diese Einstellung gilt nur für die Windows-Zone „Vertrauenswürdige Sites“.

- Legen Sie im Feld Adresse die Client-Server-Adresse für eine andere vertrauenswürdige Site-Zone als Windows fest. Sie können eine durch Kommas getrennte Liste verwenden.

- Klicken Sie auf OK und Übernehmen.

ICA®-Dateisignierung

Die ICA-Dateisignierung schützt Sie vor dem Starten einer nicht autorisierten Anwendung oder eines Desktops. Die Citrix Workspace-App überprüft, ob eine vertrauenswürdige Quelle den Anwendungs- oder Desktopstart basierend auf einer administrativen Richtlinie generiert hat, und schützt vor dem Start von nicht vertrauenswürdigen Servern. Sie können die ICA-Dateisignierung mithilfe der administrativen Gruppenrichtlinienobjektvorlage oder StoreFront konfigurieren. Die ICA-Dateisignierung ist standardmäßig nicht aktiviert.

Informationen zum Aktivieren der ICA-Dateisignierung für StoreFront finden Sie unter ICA-Dateisignierung aktivieren in der StoreFront-Dokumentation.

Für die Web Interface-Bereitstellung aktiviert und konfiguriert die Web Interface den Anwendungs- oder Desktopstart so, dass er während des Starts eine Signatur mithilfe des Citrix ICA-Dateisignierungsdienstes enthält. Der Dienst kann die ICA-Datei mithilfe eines Zertifikats aus dem persönlichen Zertifikatspeicher des Computers signieren.

ICA-Dateisignatur konfigurieren

Hinweis:

Wenn die CitrixBase.admx\adml nicht zum lokalen GPO hinzugefügt wurde, ist die Richtlinie ICA-Dateisignierung aktivieren möglicherweise nicht vorhanden.

- Öffnen Sie die administrative Gruppenrichtlinienobjektvorlage der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

- Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Komponenten.

- Wählen Sie die Richtlinie ICA-Dateisignierung aktivieren und wählen Sie eine der Optionen nach Bedarf aus:

- Aktiviert – Gibt an, dass Sie den Fingerabdruck des Signaturzertifikats zur Whitelist der vertrauenswürdigen Zertifikatsfingerabdrücke hinzufügen können.

- Zertifikate vertrauen – Klicken Sie auf Anzeigen, um den vorhandenen Fingerabdruck des Signaturzertifikats aus der Whitelist zu entfernen. Sie können die Fingerabdrücke der Signaturzertifikate aus den Eigenschaften des Signaturzertifikats kopieren und einfügen.

- Sicherheitsrichtlinie – Wählen Sie eine der folgenden Optionen aus dem Menü aus.

- Nur signierte Starts zulassen (sicherer): Erlaubt nur signierte Anwendungs- oder Desktopstarts von einem vertrauenswürdigen Server. Bei einer ungültigen Signatur wird eine Sicherheitswarnung angezeigt. Sie können die Sitzung aufgrund fehlender Autorisierung nicht starten.

- Benutzer bei unsignierten Starts auffordern (weniger sicher) – Eine Meldungsaufforderung wird angezeigt, wenn eine unsignierte oder ungültig signierte Sitzung gestartet wird. Sie können wählen, ob Sie den Start fortsetzen oder abbrechen möchten (Standard).

- Klicken Sie auf Übernehmen und OK, um die Richtlinie zu speichern.

- Starten Sie die Citrix Workspace-App-Sitzung neu, damit die Änderungen wirksam werden.

So wählen und verteilen Sie ein digitales Signaturzertifikat:

Bei der Auswahl eines digitalen Signaturzertifikats empfiehlt Citrix, aus der folgenden priorisierten Liste zu wählen:

- Kaufen Sie ein Code-Signing-Zertifikat oder SSL-Signing-Zertifikat von einer öffentlichen Zertifizierungsstelle (CA).

- Wenn Ihr Unternehmen eine private CA hat, erstellen Sie ein Code-Signing-Zertifikat oder SSL-Signing-Zertifikat mithilfe der privaten CA.

- Verwenden Sie ein vorhandenes SSL-Zertifikat, z. B. das Web Interface-Serverzertifikat.

- Erstellen Sie ein Stamm-CA-Zertifikat und verteilen Sie es mithilfe von GPO oder manueller Installation an Benutzergeräte.