layout: doc h3InToc: true

Bei Verwendung des Citrix Gateway-Dienstes ermöglicht das Rendezvous-Protokoll dem Datenverkehr, die Citrix Cloud™ Connectors zu umgehen und sich direkt und sicher mit der Citrix Cloud-Steuerungsebene zu verbinden.

Es gibt zwei Arten von Datenverkehr zu berücksichtigen: 1) Steuerdatenverkehr für die VDA-Registrierung und das Session Brokering; 2) HDX™-Sitzungsdatenverkehr.

https://*.nssvc.net haben, einschließlich aller Subdomains. Wenn Sie nicht alle Subdomains auf diese Weise zur Zulassungsliste hinzufügen können, verwenden Sie stattdessen https://*.c.nssvc.net und https://*.g.nssvc.net. Weitere Informationen finden Sie im Abschnitt Anforderungen an die Internetkonnektivität der Citrix Cloud-Dokumentation (unter Virtual Apps and Desktop-Dienst) und im Knowledge Center-Artikel CTX270584.Set-BrokerSite -DnsResolutionEnabled $true ausführen. Weitere Informationen zum Citrix Virtual Apps and Desktops Remote PowerShell SDK finden Sie unter SDKs und APIs.Hinweis:

Wenn die Option DNS-Auflösung verwendet wird, müssen die Cloud Connectors die vollqualifizierten Domänennamen (FQDNs) der VDA-Maschinen auflösen können. Falls interne Benutzer direkt eine Verbindung zu den VDA-Maschinen herstellen, müssen die Clientgeräte auch die FQDNs der VDA-Maschinen auflösen können.

Wenn eine DNS-Reverse-Lookup-Zone verwendet wird, müssen die FQDNs in den PTR-Einträgen mit den FQDNs der VDA-Maschinen übereinstimmen. Wenn der PTR-Eintrag einen anderen FQDN enthält, schlägt die Rendezvous-Verbindung fehl. Wenn der FQDN der Maschine beispielsweise

vda01.domain.netlautet, muss der PTR-Eintragvda01.domain.netenthalten. Ein anderer FQDN wievda01.sub.domain.netfunktioniert nicht.

Der VDA unterstützt den Aufbau von Rendezvous-Verbindungen über HTTP- und SOCKS5-Proxys.

Beachten Sie Folgendes, wenn Sie Proxys mit Rendezvous verwenden:

Nicht-transparente HTTP-Proxys und SOCKS5-Proxys werden unterstützt.

Paketentschlüsselung und -inspektion werden nicht unterstützt. Konfigurieren Sie eine Ausnahme, damit der ICA®-Datenverkehr zwischen dem VDA und dem Gateway-Dienst nicht abgefangen, entschlüsselt oder inspiziert wird. Andernfalls bricht die Verbindung ab.

HTTP-Proxys unterstützen die maschinenbasierte Authentifizierung mithilfe der Authentifizierungsprotokolle Negotiate und Kerberos. Wenn Sie eine Verbindung zum Proxyserver herstellen, wählt das Schema Negotiate-Authentifizierung automatisch das Kerberos-Protokoll aus. Kerberos ist das einzige Schema, das der Linux VDA unterstützt.

Hinweis:

Um Kerberos zu verwenden, müssen Sie den Dienstprinzipalnamen (SPN) für den Proxyserver erstellen und ihn dem Active Directory-Konto des Proxys zuordnen. Der VDA generiert den SPN im Format

HTTP/<proxyURL>, wenn eine Sitzung aufgebaut wird, wobei die Proxy-URL aus der Richtlinieneinstellung Rendezvous-Proxy abgerufen wird. Wenn Sie keinen SPN erstellen, schlägt die Authentifizierung fehl.

Transparenter HTTP-Proxy wird für Rendezvous unterstützt. Wenn Sie einen transparenten Proxy in Ihrem Netzwerk verwenden, ist keine zusätzliche Konfiguration auf dem VDA erforderlich.

Wenn Sie einen nicht-transparenten Proxy in Ihrem Netzwerk verwenden, konfigurieren Sie die Einstellung Rendezvous-Proxy-Konfiguration. Wenn die Einstellung aktiviert ist, geben Sie die HTTP- oder SOCKS5-Proxyadresse an, damit der VDA weiß, welchen Proxy er verwenden soll. Zum Beispiel:

http://<URL oder IP>:<port> oder socks5://<URL oder IP>:<port>

Wenn Sie alle Anforderungen erfüllen, führen Sie die folgenden Schritte aus, um zu überprüfen, ob Rendezvous verwendet wird:

/opt/Citrix/VDA/bin/ctxquery -f iP aus.Tipp:

Wenn der VDA den Citrix Gateway-Dienst bei aktiviertem Rendezvous nicht direkt erreichen kann, greift der VDA auf die Proxy-Verbindung der HDX-Sitzung über den Cloud Connector zurück.

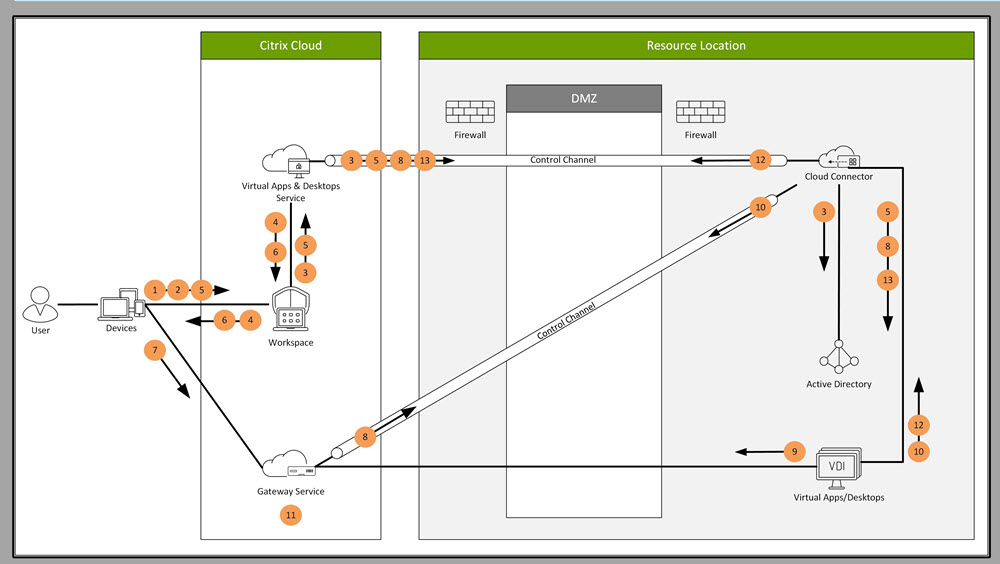

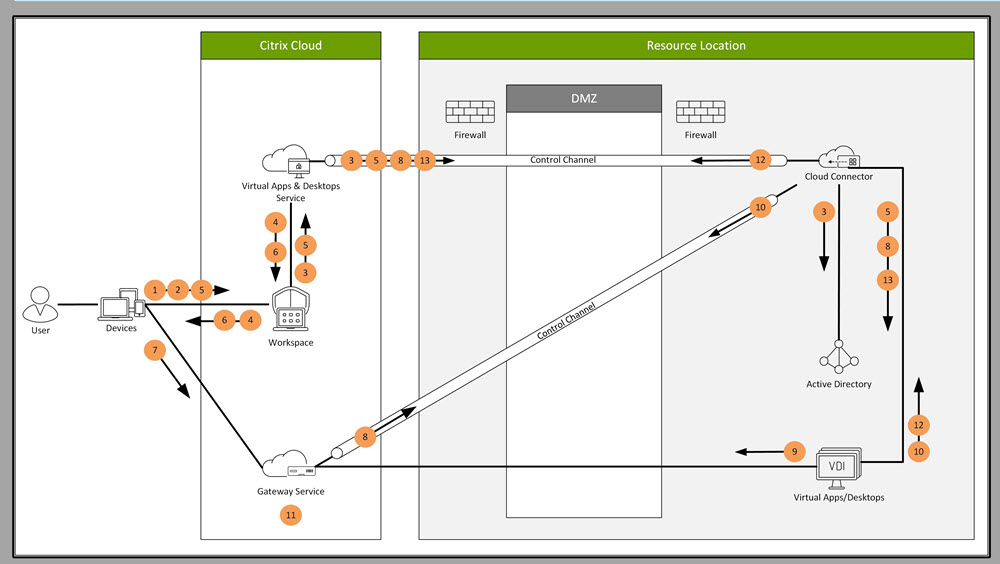

Dieses Diagramm bietet einen Überblick über den Rendezvous-Verbindungsfluss.

Befolgen Sie die Schritte, um den Ablauf zu verstehen.