Administratoraufgaben und Überlegungen

Dieser Artikel behandelt die Aufgaben und Überlegungen, die für Administratoren mobiler Produktivitäts-Apps relevant sind.

Verwaltung von Feature-Flags

-

Wenn ein Problem mit einer mobilen Produktivitäts-App in der Produktion auftritt, können wir eine betroffene Funktion innerhalb des App-Codes deaktivieren. Wir können die Funktion für Secure Hub, Secure Mail und Secure Web für iOS und Android deaktivieren. Dazu verwenden wir Feature-Flags und einen Drittanbieterdienst namens LaunchDarkly. Sie müssen keine Konfigurationen vornehmen, um den Datenverkehr zu LaunchDarkly zu aktivieren, es sei denn, Sie haben eine Firewall oder einen Proxy, der den ausgehenden Datenverkehr blockiert. In diesem Fall aktivieren Sie den Datenverkehr zu LaunchDarkly über bestimmte URLs oder IP-Adressen, abhängig von Ihren Richtlinienanforderungen. Details zur Unterstützung für den Ausschluss von Domänen vom Tunneling finden Sie in der MAM SDK-Dokumentation.

-

Sie können den Datenverkehr und die Kommunikation mit LaunchDarkly auf folgende Weisen aktivieren:

Datenverkehr zu den folgenden URLs aktivieren

events.launchdarkly.comstream.launchdarkly.comclientstream.launchdarkly.comfirehose.launchdarkly.com

Zulassungsliste nach Domäne erstellen

Zuvor haben wir eine Liste von IP-Adressen angeboten, die verwendet werden sollten, wenn Ihre internen Richtlinien nur die Auflistung von IP-Adressen erfordern. Da Citrix® nun Infrastrukturverbesserungen vorgenommen hat, stellen wir die öffentlichen IP-Adressen ab dem 16. Juli 2018 schrittweise ein. Wir empfehlen Ihnen, eine Zulassungsliste nach Domäne zu erstellen, wenn dies möglich ist.

- ### IP-Adressen in einer Zulassungsliste auflisten

- Wenn Sie IP-Adressen in einer Zulassungsliste auflisten müssen, finden Sie eine Liste aller aktuellen IP-Adressbereiche in dieser [öffentlichen LaunchDarkly IP-Liste](https://app.launchdarkly.com/api/v2/public-ip-list). Sie können diese Liste verwenden, um sicherzustellen, dass Ihre Firewall-Konfigurationen automatisch entsprechend den Infrastruktur-Updates aktualisiert werden. Details zum Status der Infrastrukturänderungen finden Sie auf der [LaunchDarkly Statusseite](https://status.launchdarkly.com/).

Hinweis:

Apps aus öffentlichen App Stores erfordern bei der ersten Bereitstellung eine Neuinstallation. Es ist nicht möglich, von der aktuellen unternehmensintern verpackten Version der App auf die Version des öffentlichen Stores zu aktualisieren.

Bei der Verteilung über öffentliche App Stores signieren und verpacken Sie von Citrix entwickelte Apps nicht mit dem MDX Toolkit. Sie können das MDX Toolkit verwenden, um Apps von Drittanbietern oder Unternehmens-Apps zu verpacken.

LaunchDarkly-Systemanforderungen

- Endpoint Management 10.7 oder höher.

- Stellen Sie sicher, dass die Apps mit den folgenden Diensten kommunizieren können, wenn Split-Tunneling auf Citrix ADC auf **OFF** gesetzt ist:

- LaunchDarkly-Dienst

- APNs-Listener-Dienst

Unterstützte App Stores

Mobile Produktivitäts-Apps sind im Apple App Store und bei Google Play verfügbar.

In China, wo Google Play nicht verfügbar ist, ist Secure Hub für Android in den folgenden App Stores erhältlich:

- https://shouji.baidu.com

- http://apk.hiapk.com

-

Aktivieren der Verteilung über öffentliche App Stores

-

- Laden Sie die .mdx-Dateien für öffentliche Stores für iOS und Android von der Endpoint Management-Downloadseite herunter.

- Laden Sie die .mdx-Dateien in die Endpoint Management-Konsole hoch. Die Versionen der mobilen Produktivitäts-Apps für öffentliche Stores werden weiterhin als MDX-Anwendungen hochgeladen. Laden Sie die Apps nicht als öffentliche Store-Apps auf den Server hoch. Schritte dazu finden Sie unter Apps hinzufügen.

- Ändern Sie Richtlinien von ihren Standardeinstellungen basierend auf Ihren Sicherheitsrichtlinien (optional).

- Pushen Sie die Apps als erforderliche Apps (optional). Dieser Schritt erfordert, dass Ihre Umgebung für die Verwaltung mobiler Geräte aktiviert ist.

- Installieren Sie Apps auf dem Gerät aus dem App Store, Google Play oder dem Endpoint Management App Store.

- Unter Android wird der Benutzer zum Play Store weitergeleitet, um die App zu installieren. Unter iOS, in Bereitstellungen mit MDM, wird die App installiert, ohne dass der Benutzer zum App Store weitergeleitet wird.

- Wenn die App aus dem App Store oder Play Store installiert wird, geschieht Folgendes: Die App wird zu einer verwalteten App, solange die entsprechende .mdx-Datei auf den Server hochgeladen wurde. Beim Übergang zu einer verwalteten App fordert die App eine Citrix PIN an. Wenn Benutzer die Citrix PIN eingeben, zeigt Secure Mail den Bildschirm zur Kontokonfiguration an.

- Apps sind nur zugänglich, wenn Sie in Secure Hub registriert sind und die entsprechende .mdx-Datei auf dem Server vorhanden ist. Wenn eine der Bedingungen nicht erfüllt ist, können Benutzer die App installieren, aber die Nutzung der App ist blockiert.

Wenn Sie derzeit Apps vom Citrix Ready Marketplace™ verwenden, die in öffentlichen App Stores verfügbar sind, sind Sie bereits mit dem Bereitstellungsprozess vertraut. Mobile Produktivitäts-Apps verfolgen den gleichen Ansatz, den viele ISVs derzeit verwenden. Betten Sie das MDX SDK in die App ein, um die App für den öffentlichen Store bereit zu machen.

Hinweis:

Die Versionen der Citrix Files-App für öffentliche Stores für iOS und Android sind jetzt universell. Die Citrix Files-App ist für Telefone und Tablets gleich.

Apple Push-Benachrichtigungen

Weitere Informationen zum Konfigurieren von Push-Benachrichtigungen finden Sie unter Konfigurieren von Secure Mail für Push-Benachrichtigungen.

Häufig gestellte Fragen zu Apps aus öffentlichen App Stores

-

Kann ich mehrere Kopien der App aus dem öffentlichen Store an verschiedene Benutzergruppen verteilen? Ich möchte beispielsweise unterschiedliche Richtlinien für verschiedene Benutzergruppen bereitstellen.

-

Laden Sie für jede Benutzergruppe eine andere .mdx-Datei hoch. In diesem Fall kann ein einzelner Benutzer jedoch nicht mehreren Gruppen angehören. Wenn Benutzer mehreren Gruppen angehören würden, würden diesem Benutzer mehrere Kopien derselben App zugewiesen. Mehrere Kopien einer App aus dem öffentlichen Store können nicht auf demselben Gerät bereitgestellt werden, da die App-ID nicht geändert werden kann.

-

Kann ich Apps aus öffentlichen Stores als erforderliche Apps pushen?

-

Ja. Das Pushen von Apps auf Geräte erfordert MDM; es wird für reine MAM-Bereitstellungen nicht unterstützt.

-

Muss ich Datenverkehrsrichtlinien oder Exchange Server-Regeln aktualisieren, die auf dem User-Agent basieren?

-

Zeichenfolgen für alle User-Agent-basierten Richtlinien und Regeln pro Plattform sind wie folgt.

-

Wichtig:

-

Secure Notes und Secure Tasks haben am 31. Dezember 2018 den End-of-Life (EOL)-Status erreicht. Details finden Sie unter EOL und veraltete Apps.

-

Android

| App | Server | User-Agent-String |

|---|---|---|

| Citrix Secure Mail™ | Exchange | WorxMail |

| Lotus Notes Traveler | Apple - iPhone WorxMail | |

| Citrix Secure Web™ | WorxMail | |

| Citrix Secure Tasks | Exchange | WorxMail |

| Citrix Secure Notes | Exchange | WorxMail |

-

Citrix Files Secure Notes -

iOS

- | App | Server | User-Agent-String | | – | – | – |

-

Citrix Secure Mail Exchange WorxMail Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web com.citrix.browser Citrix Secure Tasks Exchange WorxTasks Citrix Secure Notes Exchange WorxNotes Citrix Files Secure Notes -

Kann ich App-Upgrades verhindern?

Nein. Wenn ein Update im öffentlichen App Store veröffentlicht wird, erhalten alle Benutzer, die automatische Updates aktiviert haben, das Update.

-

Kann ich App-Upgrades erzwingen?

-

Ja, Upgrades werden über die Richtlinie zur Kulanzfrist für Upgrades erzwungen. Diese Richtlinie wird festgelegt, wenn die neue .mdx-Datei, die der aktualisierten Version der App entspricht, in Endpoint Management hochgeladen wird.

-

Wie teste ich die Apps, bevor das Update die Benutzer erreicht, wenn ich die Update-Zeitpläne nicht kontrollieren kann?

Ähnlich wie beim Prozess für Secure Hub sind die Apps während des EAR-Zeitraums für Tests auf TestFlight für iOS verfügbar. Für Android sind die Apps während des EAR-Zeitraums über das Google Play Beta-Programm verfügbar. Sie können App-Updates in dieser Zeit testen.

-

Was passiert, wenn ich die neue .mdx-Datei nicht aktualisiere, bevor das automatische Update die Benutzergeräte erreicht?

-

Die aktualisierte App bleibt mit der älteren .mdx-Datei kompatibel. Neue Funktionen, die von einer neuen Richtlinie abhängen, werden nicht aktiviert.

-

Wird die App verwaltet, wenn Secure Hub installiert ist, oder muss die App registriert werden?

Benutzer müssen in Secure Hub registriert sein, damit die App aus dem öffentlichen Store als verwaltete App (durch MDX gesichert) aktiviert und nutzbar ist. Wenn Secure Hub installiert, aber nicht registriert ist, kann der Benutzer die App aus dem öffentlichen Store nicht verwenden.

-

Benötige ich ein Apple Enterprise-Entwicklerkonto für die Apps aus dem öffentlichen Store?

-

Nein. Da Citrix nun die Zertifikate und Bereitstellungsprofile für mobile Produktivitäts-Apps verwaltet, ist kein Apple Enterprise-Entwicklerkonto erforderlich, um die Apps für Benutzer bereitzustellen.

-

Gilt das Ende der Unternehmensverteilung für jede von mir bereitgestellte umhüllte Anwendung?

Nein, es gilt nur für die mobilen Produktivitäts-Apps: Secure Mail, Secure Web und Citrix Content Collaboration™ für Endpoint Management, QuickEdit und ShareConnect. Alle von Ihnen bereitgestellten, unternehmensseitig umhüllten Apps, die intern oder von Drittanbietern entwickelt wurden, können weiterhin die Unternehmensumhüllung verwenden. Das MDX Toolkit unterstützt weiterhin die Unternehmensumhüllung für App-Entwickler.

-

Wenn ich eine App von Google Play installiere, erhalte ich einen Android-Fehler mit dem Fehlercode 505.

Hinweis:

-

Der Support für Android 5.x endete am 31. Dezember 2018.

Dies ist ein bekanntes Problem bei Google Play und Android 5.x-Versionen. Wenn dieser Fehler auftritt, können Sie die folgenden Schritte ausführen, um veraltete Daten auf dem Gerät zu löschen, die die Installation der App verhindern:

-

Starten Sie das Gerät neu.

-

Löschen Sie den Cache und die Daten für Google Play über die Geräteeinstellungen.

-

Entfernen Sie als letzten Ausweg das Google-Konto auf Ihrem Gerät und fügen Sie es dann wieder hinzu.

Weitere Informationen finden Sie, wenn Sie diese Website mit den folgenden Schlüsselwörtern durchsuchen: “Fix Google Play Store Error 505 in Android: Unknown Error Code”

-

Obwohl die App bei Google Play für die Produktion freigegeben wurde und keine neue Beta-Version verfügbar ist, warum sehe ich “Beta” nach dem App-Titel bei Google Play?

Wenn Sie Teil unseres Early Access Release (EAR)-Programms sind, sehen Sie immer “Beta” neben dem App-Titel. Dieser Name informiert Benutzer lediglich über ihre Zugriffsebene für eine bestimmte App. Der Name “Beta” zeigt an, dass Benutzer die aktuellste verfügbare Version der App erhalten. Die aktuellste Version kann die neueste Version sein, die für einen Produktions- oder einen Beta-Track veröffentlicht wurde.

-

Nach der Installation und dem Öffnen der App sehen Benutzer die Meldung “App nicht autorisiert”, obwohl die .mdx-Datei in der Endpoint Management-Konsole vorhanden ist.

Dieses Problem kann auftreten, wenn Benutzer die App direkt aus dem App Store oder von Google Play installieren und Secure Hub nicht aktualisiert wird. Secure Hub muss aktualisiert werden, wenn der Inaktivitäts-Timer abgelaufen ist. Richtlinien werden aktualisiert, wenn Benutzer Secure Hub öffnen und sich erneut authentifizieren. Die App wird autorisiert, wenn Benutzer die App das nächste Mal öffnen.

-

Benötige ich einen Zugangscode, um die App zu verwenden? Ich sehe einen Bildschirm, der mich auffordert, einen Zugangscode einzugeben, wenn ich die App aus dem App Store oder Play Store installiere.

Wenn Sie einen Bildschirm sehen, der einen Zugangscode anfordert, sind Sie nicht über Secure Hub in Endpoint Management registriert. Registrieren Sie sich bei Secure Hub und stellen Sie sicher, dass die .mdx-Datei für die App auf dem Server bereitgestellt ist. Stellen Sie außerdem sicher, dass die App verwendet werden kann. Der Zugangscode ist nur für den internen Gebrauch von Citrix bestimmt. Apps erfordern eine Endpoint Management-Bereitstellung, um aktiviert zu werden.

-

Kann ich iOS-Apps aus dem öffentlichen Store über VPP oder DEP bereitstellen?

-

Endpoint Management ist für die VPP-Verteilung von Apps aus dem öffentlichen Store optimiert, die nicht MDX-fähig sind. Obwohl Sie die Endpoint Management-Apps aus dem öffentlichen Store mit VPP verteilen können, ist die Bereitstellung nicht optimal, bis wir weitere Verbesserungen an Endpoint Management und dem Secure Hub Store vornehmen, um die Einschränkungen zu beheben. Eine Liste bekannter Probleme bei der Bereitstellung der Endpoint Management-Apps aus dem öffentlichen Store über VPP sowie mögliche Problemumgehungen finden Sie in diesem Artikel im Citrix Knowledge Center.

-

MDX-Richtlinien für mobile Produktivitäts-Apps

MDX-Richtlinien ermöglichen es Ihnen, Einstellungen zu konfigurieren, die von Endpoint Management erzwungen werden. Die Richtlinien umfassen Authentifizierung, Gerätesicherheit, Netzwerkanforderungen und -zugriff, Verschlüsselung, App-Interaktion, App-Beschränkungen und mehr. Viele MDX-Richtlinien gelten für alle mobilen Produktivitäts-Apps. Einige Richtlinien sind app-spezifisch.

- Richtliniendateien werden als .mdx-Dateien für die Versionen der mobilen Produktivitäts-Apps im öffentlichen Store bereitgestellt. Sie können Richtlinien auch in der Endpoint Management-Konsole konfigurieren, wenn Sie eine App hinzufügen.

Vollständige Beschreibungen der MDX-Richtlinien finden Sie in den folgenden Artikeln in diesem Abschnitt:

- MDX-Richtlinien für mobile Produktivitäts-Apps auf einen Blick

- MDX-Richtlinien für mobile Produktivitäts-Apps für Android

- MDX-Richtlinien für mobile Produktivitäts-Apps für iOS

Die folgenden Abschnitte beschreiben die MDX-Richtlinien im Zusammenhang mit Benutzerverbindungen.

Dual-Modus in Secure Mail für Android

Ein Mobile Application Management (MAM) SDK ist verfügbar, um Bereiche der MDX-Funktionalität zu ersetzen, die nicht von iOS- und Android-Plattformen abgedeckt werden. Die MDX-Wrapping-Technologie wird voraussichtlich im September 2021 das End of Life (EOL) erreichen. Um Ihre Unternehmensanwendungen weiterhin zu verwalten, müssen Sie das MAM SDK integrieren.

Ab Version 20.8.0 werden Android-Apps mit dem MDX- und MAM SDK veröffentlicht, um sich auf die zuvor erwähnte MDX-EOL-Strategie vorzubereiten. Der MDX-Dual-Modus soll einen Übergang von den aktuellen MDX Toolkit zu neuen MAM SDKs ermöglichen. Die Verwendung des Dual-Modus ermöglicht Ihnen entweder:

- Apps weiterhin mit dem MDX Toolkit verwalten (jetzt in der Endpoint Management-Konsole als Legacy MDX bezeichnet)

-

Apps verwalten, die das neue MAM SDK integrieren.

Hinweis:

Wenn Sie das MAM SDK verwenden, müssen Sie Apps nicht wrappen.

Nach dem Wechsel zum MAM SDK sind keine zusätzlichen Schritte erforderlich.

Weitere Details zum MAM SDK finden Sie in den folgenden Artikeln:

- MAM SDK – Übersicht

- Neueste Versionen des MAM SDK

- Citrix Developer-Abschnitt zu Geräteverwaltung

- Citrix Blogbeitrag

Voraussetzungen

Für eine erfolgreiche Bereitstellung der Dual-Modus-Funktion stellen Sie Folgendes sicher:

- Aktualisieren Sie Ihr Citrix Endpoint Management auf Version 10.12 RP2 und höher oder 10.11 RP5 und höher.

- Aktualisieren Sie Ihre mobilen Apps auf Version 20.8.0 oder höher.

- Aktualisieren Sie die Richtliniendatei auf Version 20.8.0 oder höher.

- Wenn Ihre Organisation Drittanbieter-Apps verwendet, stellen Sie sicher, dass Sie das MAM SDK in Ihre Drittanbieter-Apps integrieren, bevor Sie zur MAM SDK-Option für Ihre mobilen Citrix Produktivitäts-Apps wechseln. Alle Ihre verwalteten Apps müssen gleichzeitig auf das MAM SDK umgestellt werden.

Hinweis:

Das MAM SDK wird für alle Cloud-basierten Kunden unterstützt.

Einschränkungen

- Das MAM SDK unterstützt nur Apps, die unter der Android Enterprise-Plattform in Ihrer Citrix Endpoint Management™-Bereitstellung veröffentlicht wurden. Für neu veröffentlichte Apps ist die Standardverschlüsselung eine plattformbasierte Verschlüsselung.

- Das MAM SDK unterstützt nur plattformbasierte Verschlüsselung, nicht die MDX-Verschlüsselung.

- Wenn Sie Citrix Endpoint Management nicht aktualisieren und die Richtliniendateien für die mobilen Apps auf Version 20.8.0 und höher laufen, werden doppelte Einträge der Netzwerkrichtlinie für Secure Mail erstellt.

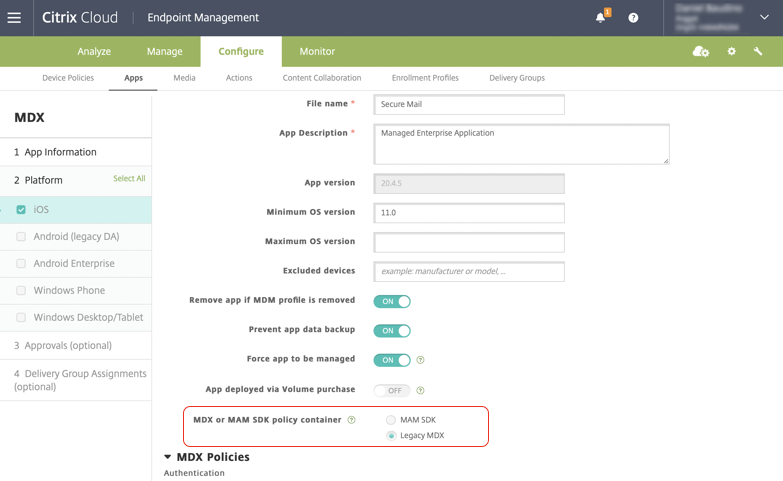

Wenn Sie Secure Mail in Citrix Endpoint Management konfigurieren, ermöglicht Ihnen die Dual-Modus-Funktion, Apps entweder weiterhin mit dem MDX Toolkit (jetzt Legacy MDX) zu verwalten oder zum neuen MAM SDK für die App-Verwaltung zu wechseln. Citrix empfiehlt den Wechsel zum MAM SDK, da MAM SDKs modularer sind und Ihnen die Nutzung nur einer Teilmenge der MDX-Funktionalität ermöglichen sollen, die Ihre Organisation verwendet.

Sie erhalten die folgenden Optionen für Richtlinieneinstellungen im MDX- oder MAM SDK-Richtliniencontainer:

- MAM SDK

- Legacy MDX

In der Richtlinie MDX- oder MAM SDK-Richtliniencontainer können Sie Ihre Option nur von Legacy MDX zu MAM SDK ändern. Die Option, von MAM SDK zu Legacy MDX zu wechseln, ist nicht zulässig, und Sie müssen die App erneut veröffentlichen. Der Standardwert ist Legacy MDX. Stellen Sie sicher, dass Sie denselben Richtlinienmodus für Secure Mail und Secure Web auf demselben Gerät festlegen. Sie können nicht zwei verschiedene Modi auf demselben Gerät ausführen.

Benutzerverbindungen zum internen Netzwerk

Verbindungen, die zum internen Netzwerk tunneln, können einen vollständigen VPN-Tunnel oder eine Variante eines clientlosen VPNs verwenden, das als Tunneled – Web SSO bezeichnet wird. Die Richtlinie für den bevorzugten VPN-Modus steuert dieses Verhalten. Standardmäßig verwenden Verbindungen Tunneled – Web SSO, was für Verbindungen empfohlen wird, die SSO erfordern. Die Einstellung für den vollständigen VPN-Tunnel wird für Verbindungen empfohlen, die Clientzertifikate oder End-to-End-SSL zu einer Ressource im internen Netzwerk verwenden. Die Einstellung verarbeitet jedes Protokoll über TCP und kann mit Windows- und Mac-Computern sowie mit iOS- und Android-Geräten verwendet werden.

Die Richtlinie “VPN-Moduswechsel zulassen” ermöglicht das automatische Umschalten zwischen dem vollständigen VPN-Tunnel und den Tunneled – Web SSO-Modi nach Bedarf. Standardmäßig ist diese Richtlinie deaktiviert. Wenn diese Richtlinie aktiviert ist, wird eine Netzwerkanforderung, die aufgrund einer Authentifizierungsanforderung fehlschlägt, die im bevorzugten VPN-Modus nicht verarbeitet werden kann, im alternativen Modus erneut versucht. Zum Beispiel können Server-Challenges für Clientzertifikate vom vollständigen VPN-Tunnelmodus verarbeitet werden, nicht jedoch vom Tunneled – Web SSO-Modus. Ebenso werden HTTP-Authentifizierungs-Challenges eher mit SSO bedient, wenn der Tunneled – Web SSO-Modus verwendet wird.

Netzwerkzugriffsbeschränkungen

Die Richtlinie “Netzwerkzugriff” legt fest, ob Beschränkungen für den Netzwerkzugriff gelten. Standardmäßig ist der Secure Mail-Zugriff uneingeschränkt, was bedeutet, dass keine Beschränkungen für den Netzwerkzugriff gelten. Apps haben uneingeschränkten Zugriff auf Netzwerke, mit denen das Gerät verbunden ist. Standardmäßig wird der Secure Web-Zugriff zum internen Netzwerk getunnelt, was bedeutet, dass ein VPN-Tunnel pro Anwendung zurück zum internen Netzwerk für den gesamten Netzwerkzugriff verwendet wird und Citrix ADC Split-Tunnel-Einstellungen verwendet werden. Sie können auch einen blockierten Zugriff festlegen, sodass die App so funktioniert, als hätte das Gerät keine Netzwerkverbindung.

Blockieren Sie die Richtlinie “Netzwerkzugriff” nicht, wenn Sie Funktionen wie AirPrint, iCloud sowie Facebook- und Twitter-APIs zulassen möchten.

Die Richtlinie “Netzwerkzugriff” interagiert auch mit der Richtlinie “Hintergrundnetzwerkdienste”. Details finden Sie unter Integrieren von Exchange Server oder IBM Notes Traveler Server.

Endpoint Management-Client-Eigenschaften

Client-Eigenschaften enthalten Informationen, die direkt an Secure Hub auf Benutzergeräten übermittelt werden. Client-Eigenschaften befinden sich in der Endpoint Management-Konsole unter Einstellungen > Client > Client-Eigenschaften.

Clienteigenschaften werden verwendet, um Einstellungen wie die folgenden zu konfigurieren:

Benutzerkennwort-Caching

Das Benutzerkennwort-Caching ermöglicht es, das Active Directory-Kennwort der Benutzer lokal auf dem mobilen Gerät zwischenzuspeichern. Wenn Sie das Benutzerkennwort-Caching aktivieren, werden Benutzer aufgefordert, eine Citrix PIN oder einen Passcode festzulegen.

Inaktivitätstimer

Der Inaktivitätstimer definiert die Zeit in Minuten, die Benutzer ihr Gerät inaktiv lassen und auf eine App zugreifen können, ohne zur Eingabe einer Citrix PIN oder eines Passcodes aufgefordert zu werden. Um diese Einstellung für eine MDX-App zu aktivieren, müssen Sie die Richtlinie „App-Passcode“ auf On setzen. Wenn die Richtlinie „App-Passcode“ auf Off gesetzt ist, werden Benutzer zu Secure Hub umgeleitet, um eine vollständige Authentifizierung durchzuführen. Wenn Sie diese Einstellung ändern, wird der Wert wirksam, wenn Benutzer das nächste Mal zur Authentifizierung aufgefordert werden.

Citrix PIN-Authentifizierung

Die Citrix PIN vereinfacht die Benutzerauthentifizierung. Die PIN wird verwendet, um ein Clientzertifikat zu sichern oder Active Directory-Anmeldeinformationen lokal auf dem Gerät zu speichern. Wenn Sie PIN-Einstellungen konfigurieren, ist die Anmeldeerfahrung des Benutzers wie folgt:

-

Wenn Benutzer Secure Hub zum ersten Mal starten, erhalten sie eine Aufforderung zur Eingabe einer PIN, die die Active Directory-Anmeldeinformationen zwischenspeichert.

-

Wenn Benutzer als Nächstes eine mobile Produktivitäts-App wie Secure Mail starten, geben sie die PIN ein und melden sich an.

Sie verwenden Clienteigenschaften, um die PIN-Authentifizierung zu aktivieren, den PIN-Typ anzugeben und PIN-Stärke, -Länge und Änderungsanforderungen anzugeben.

Fingerabdruck- oder Touch ID-Authentifizierung

Die Fingerabdruckauthentifizierung, auch bekannt als Touch ID-Authentifizierung, für iOS-Geräte ist eine Alternative zur Citrix PIN. Die Funktion ist nützlich, wenn gepackte Apps, mit Ausnahme von Secure Hub, eine Offline-Authentifizierung benötigen, z. B. wenn der Inaktivitätstimer abläuft. Sie können diese Funktion in den folgenden Authentifizierungsszenarien aktivieren:

- Citrix PIN + Clientzertifikatkonfiguration

- Citrix PIN + Konfiguration des zwischengespeicherten AD-Kennworts

- Citrix PIN + Clientzertifikatkonfiguration und Konfiguration des zwischengespeicherten AD-Kennworts

- Citrix PIN ist deaktiviert

Wenn die Fingerabdruckauthentifizierung fehlschlägt oder ein Benutzer die Aufforderung zur Fingerabdruckauthentifizierung abbricht, greifen die gepackten Apps auf die Citrix PIN- oder AD-Kennwortauthentifizierung zurück.

Anforderungen an die Fingerabdruckauthentifizierung

-

iOS-Geräte (Mindestversion 8.1), die die Fingerabdruckauthentifizierung unterstützen und mindestens einen Fingerabdruck konfiguriert haben.

-

Benutzer-Entropie muss deaktiviert sein.

So konfigurieren Sie die Fingerabdruckauthentifizierung

Wichtig:

Wenn die Benutzer-Entropie aktiviert ist, wird die Eigenschaft „Enable Touch ID Authentication“ ignoriert. Die Benutzer-Entropie wird über den Schlüssel „Encrypt secrets using the Passcode“ aktiviert.

-

Navigieren Sie in der Endpoint Management-Konsole zu Einstellungen > Client > Clienteigenschaften.

-

Klicken Sie auf Hinzufügen.

-

Fügen Sie den Schlüssel ENABLE_TOUCH_ID_AUTH hinzu, setzen Sie seinen Wert auf True und legen Sie dann den Richtliniennamen auf Enable Fingerprint Authentication fest.

Nachdem Sie die Fingerabdruckauthentifizierung konfiguriert haben, müssen Benutzer ihre Geräte nicht erneut registrieren.

Weitere Informationen zum Schlüssel „Encrypt Secrets using Passcode“ und zu Clienteigenschaften im Allgemeinen finden Sie im Endpoint Management-Artikel über Clienteigenschaften.

Google Analytics

Citrix Secure Mail verwendet Google Analytics zum Sammeln von App-Statistiken und Analysedaten zur Nutzung, um die Produktqualität zu verbessern. Citrix erfasst oder speichert keine anderen persönlichen Benutzerinformationen.

Google Analytics deaktivieren

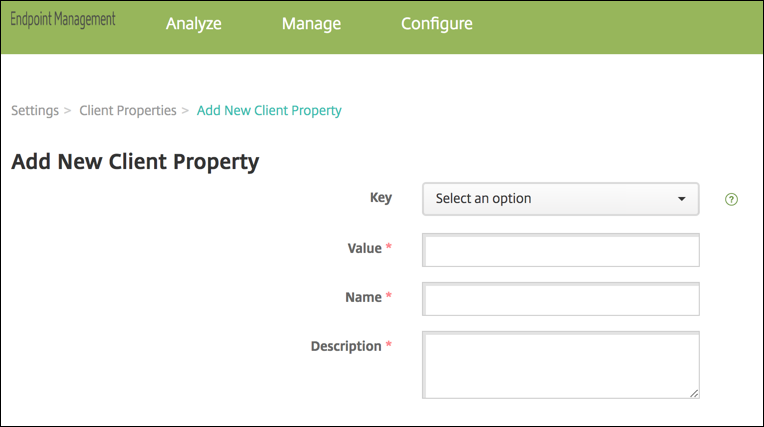

Administratoren können Google Analytics deaktivieren, indem sie die benutzerdefinierte Clienteigenschaft DISABLE_GA konfigurieren. Gehen Sie wie folgt vor, um Google Analytics zu deaktivieren:

- Melden Sie sich bei der Citrix Endpoint Management-Konsole an und navigieren Sie zu Einstellungen > Clienteigenschaften > Neue Clienteigenschaft hinzufügen.

- Fügen Sie den Wert DISABLE_GA in das Feld Schlüssel ein.

- Setzen Sie den Wert der Clienteigenschaft auf true.

Hinweis:

Wenn Sie den Wert DISABLE_GA in der Citrix Endpoint Management-Konsole nicht konfigurieren, sind Google Analytics-Daten aktiv.

In diesem Artikel

- Verwaltung von Feature-Flags

- Unterstützte App Stores

- Apple Push-Benachrichtigungen

- Häufig gestellte Fragen zu Apps aus öffentlichen App Stores

- MDX-Richtlinien für mobile Produktivitäts-Apps

- Dual-Modus in Secure Mail für Android

- Endpoint Management-Client-Eigenschaften

- Fingerabdruck- oder Touch ID-Authentifizierung

- Google Analytics