Funcionalidades adicionales

Registro de actividad del usuario

La funcionalidad de registro de actividad del usuario permite a los clientes rastrear y auditar la actividad de navegación del usuario durante las sesiones de Citrix Remote Browser Isolation (RBI). Esta funcionalidad captura los nombres de host visitados, las marcas de tiempo de acceso, los identificadores de usuario y el estado de aplicación de la lista de permitidos. Todos los datos recopilados se almacenan en la cuenta de Azure Storage del cliente, lo que proporciona control y propiedad total de los datos.

Importante:

Esta funcionalidad debe habilitarse tanto a nivel de cliente como a nivel de aplicación. Los datos de actividad de navegación se cargan cada hora y no son en tiempo real.

-

Ventajas clave

- Cumplimiento y auditoría: Cumple con los requisitos de auditoría empresarial y los estándares de cumplimiento normativo.

- Análisis de seguridad: Identifica patrones de navegación anómalos y posibles amenazas de seguridad.

- Optimización de políticas: Analiza el comportamiento del usuario para refinar las configuraciones de la lista de permitidos.

- Soberanía de los datos: Mantén los datos bajo tu control en tu entorno de Azure.

Requisitos previos

Antes de configurar el registro de actividad del usuario, asegúrate de tener lo siguiente:

- Una suscripción de Azure válida.

- Una cuenta de Azure Storage para los datos de actividad de navegación.

- Un catálogo creado en el servicio Remote Browser Isolation.

Pasos de configuración

Paso 1: Recuperar la cadena de conexión de Azure Storage

Esta guía asume que ya existe una cuenta de Azure Storage. Para crear una, consulta la documentación de Azure Storage.

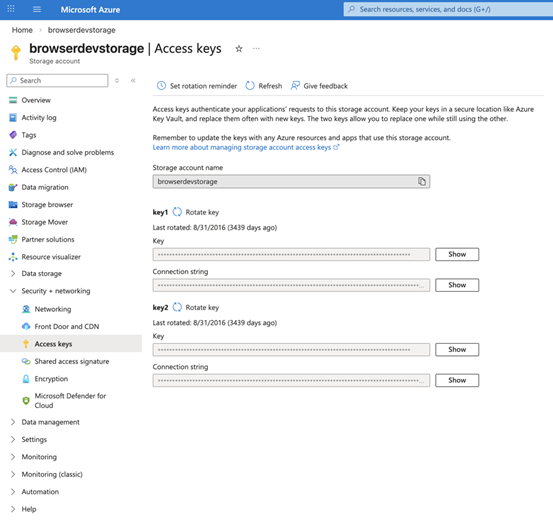

- Inicia sesión en el portal de Azure y abre la cuenta de Storage.

- En el menú de la izquierda, ve a Seguridad + redes y selecciona Claves de acceso.

- Copia la Cadena de conexión de la clave 1 o de la clave 2.

- Almacena la cadena de conexión de forma segura para usarla en el paso 3 (Verifica que la funcionalidad funciona).

Nota:

Citrix RBI crea automáticamente un contenedor llamado

user-activitycuando guardas la configuración. No es necesario crear el contenedor manualmente.

Las conexiones de Azure Storage se pueden configurar por aplicación.

Crear o actualizar la configuración

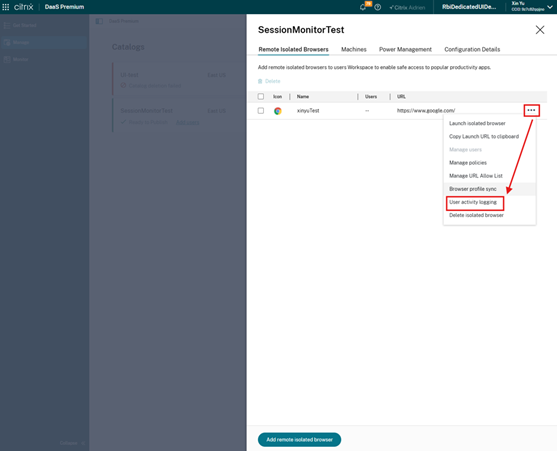

- En la consola de administración, ve a la página Administrar.

- Selecciona el catálogo y la aplicación para los que se debe habilitar el registro de actividad del usuario.

- Busca la configuración de Registro de actividad del usuario.

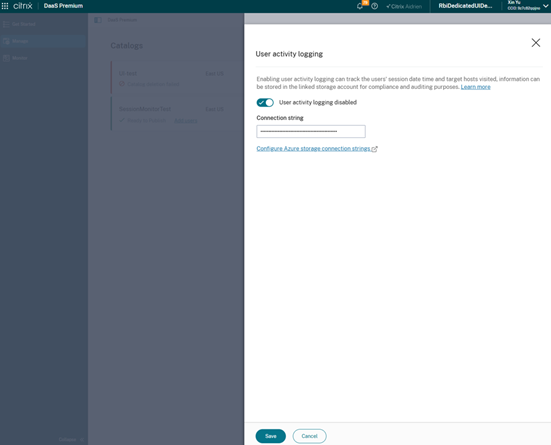

- Habilita el Registro de actividad del usuario.

- Pega la cadena de conexión de Azure Storage del Paso 1.

- Haz clic en Guardar.

Cuando se guarda la configuración, el sistema:

- Valida la cadena de conexión.

- Comprueba la conectividad con Azure Storage.

- Crea un contenedor llamado

user-activitysi no existe. - Confirma los permisos de conexión.

Eliminar la configuración

Para dejar de rastrear la actividad de navegación de una aplicación específica:

- Ve a la página de configuración de esa aplicación.

- Busca la configuración de Registro de actividad del usuario.

-

- Deshabilita el Registro de actividad del usuario.

-

- Haz clic en Guardar.

-

Después de eliminar la configuración, las sesiones de usuario recién iniciadas ya no registran la actividad de navegación. Los datos históricos ya cargados en Azure Storage no se eliminan.

-

Paso 3: Verifica que la funcionalidad funciona

Una vez completada la configuración, verifica la funcionalidad:

- Inicia una nueva sesión de navegador usando la aplicación configurada con el registro de actividad del usuario.

- Visita varios sitios web, por ejemplo,

www.google.comywww.microsoft.com. - Espera a que se carguen los datos. La actividad de navegación se guarda primero localmente y se carga cada hora.

- Para la verificación inicial, espera al menos 1-2 horas.

- En el portal de Azure, abre la cuenta de Storage y luego el contenedor

user-activity. - Verifica que aparecen nuevos archivos JSON.

- Descarga un archivo JSON y confirma que contiene los nombres de host de los sitios web visitados.

Visualización y análisis de la actividad de navegación

Estructura de almacenamiento de datos

Los datos de actividad de navegación se organizan en Azure Blob Storage por fecha y nombre de archivo:

Container: user-activity

|- YYYY-MM-DD/

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| `- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

`- YYYY-MM-DD/

`- ...

<!--NeedCopy-->

Convención de nomenclatura de archivos

- Estructura de carpetas:

{YYYY-MM-DD}/(organizada por fecha). - Patrón de nombre de archivo:

{VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json -

{VDAHostname}: Nombre de host de la máquina VDA. -

{GUID}: Identificador único para cada lote de carga. -

{AppName}: Nombre de la aplicación Secure Browser. -

{YYYY-MM-DD-HH}: Marca de tiempo de carga en formato de 24 horas. - Se generan nuevos archivos cada hora para cada VDA activo.

Descripción del formato de datos

-

Cada archivo JSON contiene varios registros en formato NDJSON (JSON delimitado por nueva línea). Cada línea representa un evento de acceso.

-

```json

{“accessHostEvent”:{“hostName”:”www.google.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:23:45.123Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”www.microsoft.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:25:10.456Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”malicious.site”,”acceptHost”:false},”accessTime”:”2026-01-29T14:30:22.789Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”}

| Campo | Descripción | Ejemplo |

|---|---|---|

accessHostEvent.hostName |

Nombre de host del sitio web al que accedió el usuario. | www.google.com |

accessHostEvent.acceptHost |

Indica si el acceso está permitido por la lista de permitidos (true significa permitido y false significa bloqueado). |

true |

accessTime |

Marca de tiempo de acceso (UTC). | 2026-01-29T14:23:45.123Z |

sessionId |

Identificador único de sesión. | abc123-def456-ghi789 |

userName |

Identificador de usuario. | user@example.com |

appName |

Nombre de la aplicación. | MySecureBrowser |

-

Protección de la privacidad: El sistema registra solo los nombres de host, como

www.example.com. No registra rutas URL completas, parámetros de consulta ni contenido introducido por el usuario.

Métodos para ver los datos

Usa los siguientes métodos para ver los registros de actividad de navegación:

Explorador de Azure Storage

- Descarga e instala el Explorador de Azure Storage.

- Conéctate a la cuenta de Storage.

- Explora el contenedor

user-activity. - Descarga los archivos

JSONy revisa su contenido.

Portal de Azure

- Inicia sesión en el portal de Azure.

- Ve a la cuenta de almacenamiento.

- Selecciona Contenedores >

user-activity. - Descarga los archivos para ver su contenido.

Consejo: Para un análisis más profundo, importa los datos a Excel, Power BI u otra herramienta de análisis.

-

Características clave y consideraciones

-

Características destacadas

- Grabación automática: Captura los eventos de acceso a sitios web sin intervención manual.

-

Intentos bloqueados incluidos: Captura los intentos de acceso bloqueados (

acceptHost: false) para el análisis de la lista de permitidos. - Cargas cada hora: Carga los datos en lotes cada hora para reducir la sobrecarga de la red.

- Soberanía de los datos: Almacena todos los datos en el entorno de Azure del cliente.

- Compatibilidad con múltiples aplicaciones: Admite la configuración de cuentas de almacenamiento separadas o compartidas entre aplicaciones.

Limitaciones

- No en tiempo real: Los datos pueden tardar hasta una hora en aparecer en Azure Storage.

- Solo para Dedicated Edition: Disponible solo para aplicaciones de Dedicated Edition.

-

Nombre de contenedor fijo: El nombre del contenedor es

user-activityy no se puede personalizar. - Impacto del reinicio de VDA: Los datos que aún no se han cargado pueden perderse si un VDA se reinicia antes de la carga.

Solución de problemas

Problema 1: No hay datos en Azure Storage

Posibles causas:

- El conmutador de funciones no está habilitado.

- La cadena de conexión es incorrecta o ha caducado.

- Tiempo de espera insuficiente (se requiere al menos una hora).

- La aplicación no es de Dedicated Edition.

Soluciones:

- Verifica el estado del conmutador de funciones.

- Vuelve a configurar la cadena de conexión y guarda.

- Inicia una nueva sesión, visita sitios web y espera 1-2 horas.

- Confirma que la aplicación es de Dedicated Edition.

- Verifica que se haya creado el contenedor

user-activity.

Problema 2: La validación falla al configurar la cadena de conexión

Posibles causas:

- El formato de la cadena de conexión es incorrecto.

- Las restricciones de red de la cuenta de almacenamiento bloquean el acceso.

- Permisos insuficientes para crear contenedores.

- Soluciones:

- Copia de nuevo la cadena de conexión completa desde el portal de Azure.

- Verifica la configuración del firewall de la cuenta de almacenamiento. Para realizar pruebas, permite temporalmente un acceso de red más amplio.

- Verifica que la cadena de conexión otorgue permisos de creación de contenedores.

- Asegúrate de que la cuenta de almacenamiento no esté bloqueada ni restringida de otro modo.

Problema 3: Las sesiones de usuario se interrumpen o son lentas después de la carga de datos

No, las cargas de datos se ejecutan en segundo plano y no interrumpen el uso normal del navegador. La carga utiliza E/S asíncrona con un consumo mínimo de recursos.

Problema 4: ¿La configuración surte efecto inmediatamente para las sesiones de usuario activas?

- No, los usuarios deben cerrar la sesión actual e iniciar una nueva para que se apliquen las configuraciones actualizadas. Las sesiones activas continúan usando la configuración presente en el momento del inicio.

- #### Problema 5: ¿Pueden varias aplicaciones usar la misma cuenta de almacenamiento?

- Sí, varias aplicaciones pueden compartir la misma cuenta de almacenamiento y el contenedor `user-activity`. La nomenclatura de archivos y el campo `appName` ayudan a distinguir los datos entre aplicaciones.

- ## Integración con Chrome Enterprise Premium (CEP)

Este tema presenta la integración entre Citrix Remote Browser Isolation (RBI) y Google Chrome Enterprise Premium (CEP) para VDA de Linux. Explica qué permite la función, cómo funciona y qué deben saber los administradores antes de habilitarla.

Introducción

Google Chrome Enterprise Premium (CEP) proporciona seguridad avanzada, gestión del navegador y aplicación de políticas para entornos empresariales. Con esta función, el navegador RBI de Citrix puede inscribirse en las políticas de Chrome Enterprise mediante un token de inscripción de Google. Los administradores pueden gestionar de forma centralizada las políticas de navegador seguro organizativas y departamentales desde la consola de administración de Google.

Esta integración proporciona un enfoque escalable y gestionado en la nube para aplicar la seguridad y el cumplimiento en dispositivos de punto final no confiables sin necesidad de un agente EDR.

- ### Qué permite esta función

Con la integración de CEP:

Los administradores pueden:

- Aplicar políticas de Chrome Enterprise a todos los usuarios del navegador RBI de Citrix en el mismo catálogo.

- Gestionar esas políticas de forma centralizada a través de la consola de administración de Google.

- Los usuarios pueden:

- Usar un navegador RBI que se convierte en un navegador gestionado después de la inscripción.

- Recibir políticas empresariales coherentes, por ejemplo, controles de copiar y pegar y listas de bloqueo de URL.

- Recibir actualizaciones automáticas de políticas de Google Cloud.

Cómo usarlo

Preparación

Antes de habilitar la integración de CEP:

- Confirma que Google Workspace es compatible con Chrome Enterprise Premium.

- Asegúrate de que existe al menos un catálogo de Citrix RBI. Si no, crea uno.

- Identifica qué catálogos de RBI deben regirse por las políticas de Chrome.

- Genera un token de inscripción por unidad organizativa (OU) en la consola de administración de Google, si es necesario.

Configuración en el portal de Citrix Cloud

CEP requiere un token de inscripción para cada catálogo. Citrix distribuye automáticamente el token a las sesiones de usuario iniciadas desde ese catálogo.

Flujo de inscripción

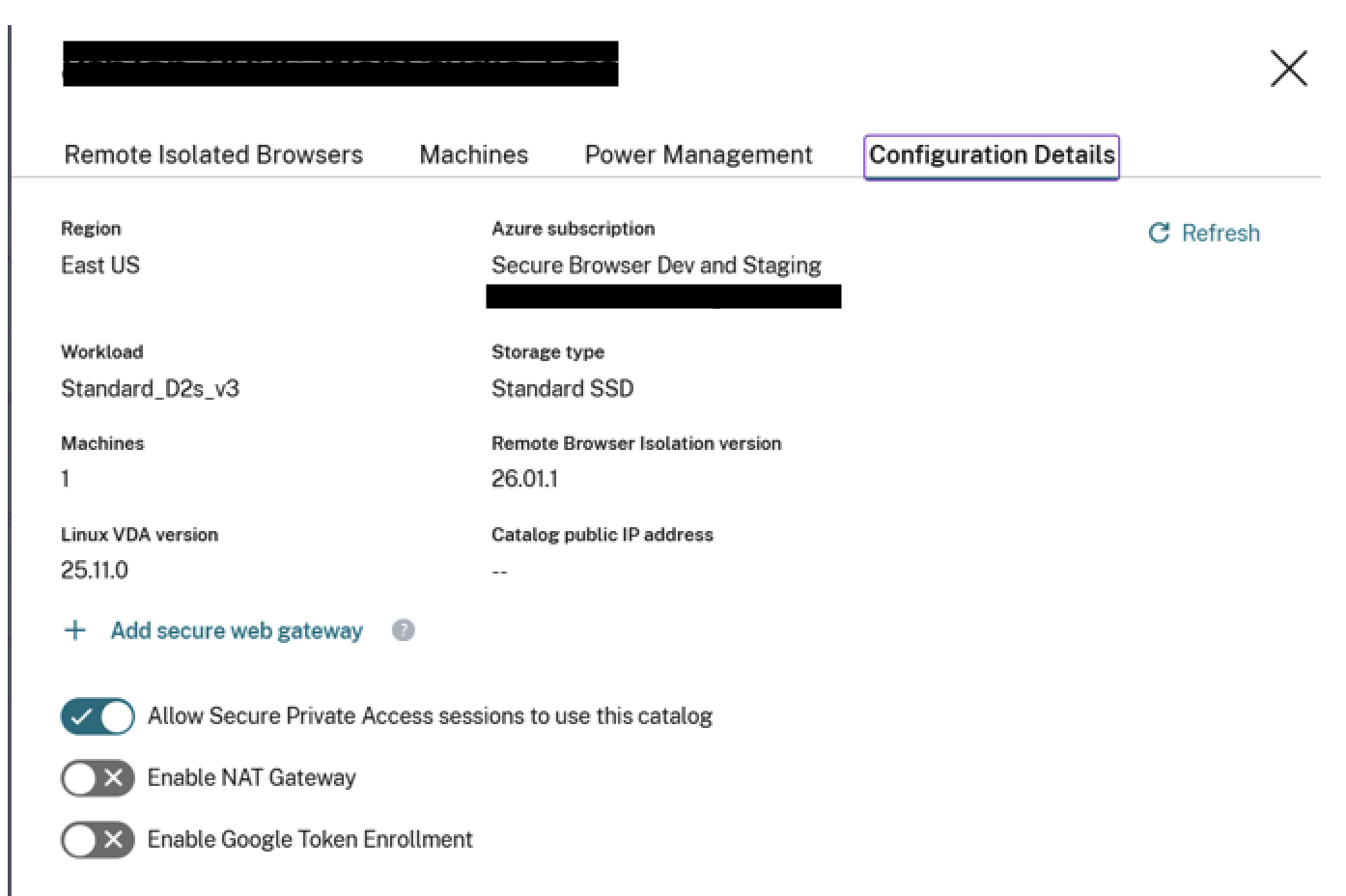

- Obtén un token de inscripción de la consola de administración de Google.

- Inicia sesión en Citrix Cloud y ve a Remote Browser Isolation.

- Selecciona Administrar en el menú de la izquierda.

- Selecciona el catálogo de destino y, a continuación, abre Detalles de configuración.

- Habilita Habilitar inscripción de token de Google e introduce el token de inscripción.

- Selecciona Aplicar token.

-

-

Cuando un usuario inicia una aplicación de navegador seguro bajo ese catálogo, la inscripción del token se realiza automáticamente y la navegación continúa en el navegador inscrito en CEP.

Tareas del administrador

- Deshabilita o vuelve a habilitar Habilitar inscripción de token de Google, o actualiza el token de inscripción.

- Supervisa la aplicación de políticas de Chrome usando

chrome://policy. - Revisa periódicamente la lista de dispositivos de Google Admin y quita los registros obsoletos.

Limitaciones y comportamientos conocidos

La sincronización del perfil de usuario no es compatible

La sincronización en la nube del perfil de usuario de Chrome no funciona dentro de un navegador RBI inscrito con un token CEP.

Se requiere reiniciar para cada cambio de configuración

Dado que RBI utiliza sistemas de archivos efímeros, se requiere reiniciar si los administradores habilitan o deshabilitan la integración de CEP, o actualizan el token de CEP.

Comportamiento de la política de lista de permitidos

Si la lista de permitidos configurada para una aplicación de navegador RBI en el catálogo se modifica del valor predeterminado *:*, incluye *.google.com:* para completar la inscripción de CEP. Una vez que se inicia CEP, la política de lista de permitidos de RBI no se aplica.

El administrador de Google puede mostrar dispositivos duplicados

Después de una actualización de imagen, una máquina puede recibir una nueva ID. Esto puede crear un registro de dispositivo adicional en la consola de administración de Google.

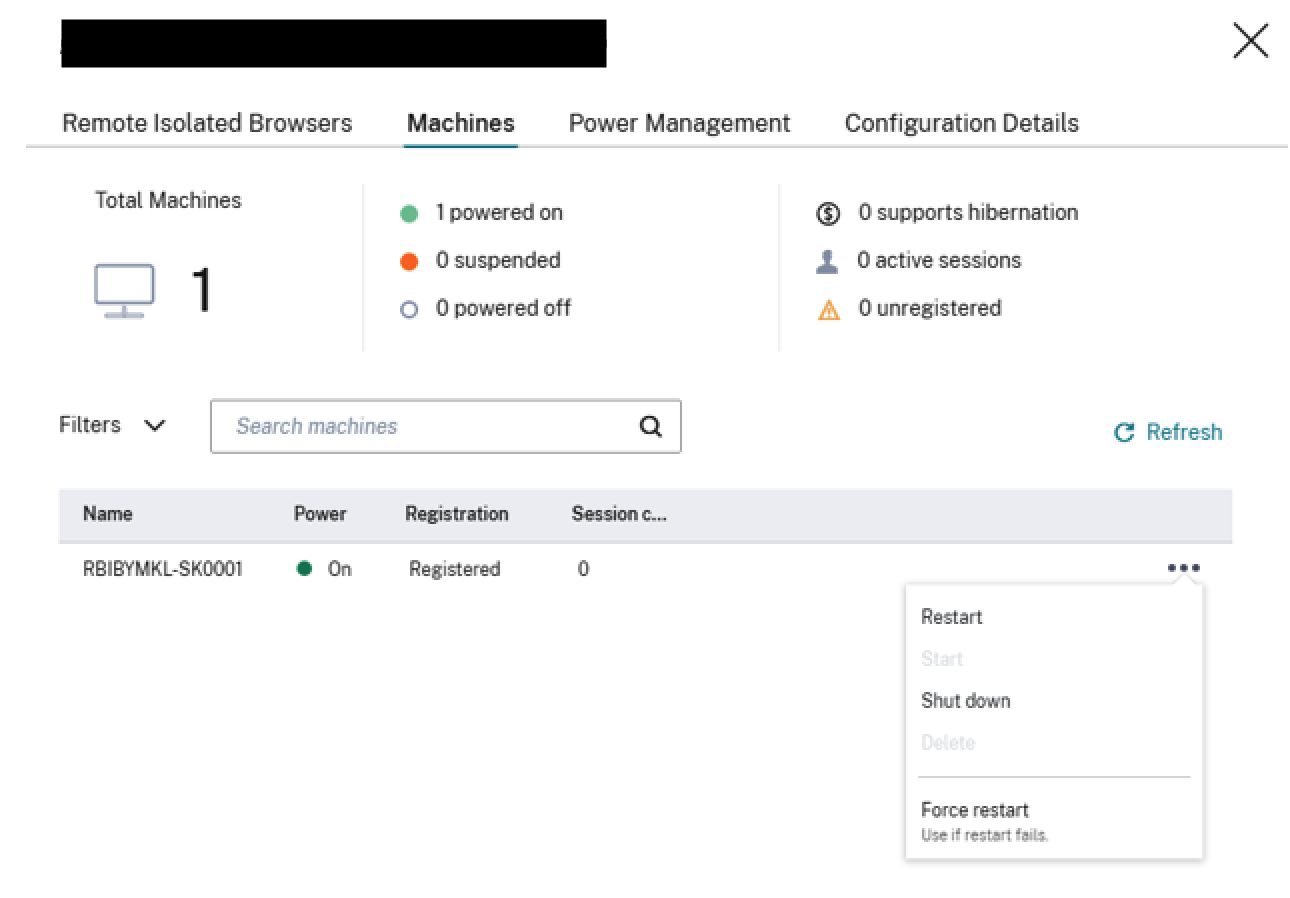

Reiniciar máquinas de un catálogo

Para cada máquina listada en el catálogo:

- Selecciona el menú de la derecha.

- Selecciona Reiniciar.

Configurar Azure Firewall para la red virtual del catálogo RBI administrada por el cliente

Azure Firewall te permite filtrar las solicitudes web salientes de las máquinas de tu catálogo en tu servicio de Remote Browser Isolation. Al implementar Azure Firewall en tu red virtual de Azure existente, puedes controlar y supervisar el tráfico saliente. Esto te ayuda a mejorar la seguridad de la red y a gestionar las conexiones salientes para tus cargas de trabajo.

Requisitos previos:

- Un catálogo creado en el servicio Remote Browser Isolation en tu suscripción de Azure.

- Permisos suficientes para crear y gestionar recursos de Azure.

Localizar la red virtual de Azure

- En la consola de Citrix Cloud DaaS, identifica el catálogo de máquinas que quieres proteger.

- Selecciona una máquina del catálogo y copia la primera parte de su nombre (por ejemplo, RBI3BLR6-O80001).

- En el portal de Azure, busca la VM usando este nombre.

- En la descripción general de la VM, selecciona la red virtual vinculada.

Crear un Azure Firewall

- En el menú de la red virtual, selecciona Subredes en Configuración.

- Agrega una nueva subred con el propósito establecido en Azure Firewall (usa la configuración predeterminada).

- Vuelve a la descripción general de la red virtual y selecciona Azure Firewall en Capacidades.

- Haz clic en Agregar un nuevo firewall.

- Completa los siguientes campos:

- Suscripción y Grupo de recursos: Selecciona según corresponda.

- Nombre: Introduce un nombre para tu firewall.

- Región: Coincide con la región de tu red virtual.

- Nivel de firewall: Selecciona Estándar.

- Red virtual: Elige la red identificada en el Paso 1.

- Política de firewall: Selecciona Usar una política de firewall para gestionar este firewall.

- Nombre de la política: Haz clic en Agregar nuevo e introduce un nombre (por ejemplo, Test-policy).

- NIC de gestión de firewall: Deshabilita esta configuración.

- Revisa tu configuración y crea el firewall.

Configurar el enrutamiento

- Después de la implementación, abre el recurso de Azure Firewall y anota su dirección IP privada.

- En el portal de Azure, navega a tu red virtual y selecciona Subredes.

- Identifica la subred donde residen tus VM de catálogo (normalmente llamada “default”).

- Crea una nueva tabla de rutas o selecciona una existente asociada a esta subred.

- Agrega una nueva ruta:

-

Destino:

0.0.0.0/0 -

Tipo de próximo salto:

Dispositivo virtual - Dirección del próximo salto: Introduce la dirección IP privada del Azure Firewall.

-

Destino:

- Guarda la ruta.

Configurar reglas de firewall

- En el portal de Azure, ve a Firewall Manager > Azure Firewall Policies.

- Selecciona la política que creaste (por ejemplo, Test-policy).

- Ve a Reglas.

- Agrega una nueva Colección de reglas de aplicación (recomendado para el filtrado web).

- Define reglas para permitir o denegar FQDN o categorías de URL específicas. Por ejemplo, para denegar el acceso a

www.example.com:-

Nombre:

DenyExampleWebsite - Dirección IP de origen: El rango de subred de tus VM de catálogo.

-

FQDN de destino:

www.example.com -

Protocolos:

http:80,https -

Acción:

Denegar

-

Nombre:

- Guarda la colección de reglas.

- Agrega reglas de permitir o denegar adicionales según sea necesario, ajustando las prioridades en consecuencia. (Opcional)

Probar la configuración

- Inicia una sesión de navegador desde una máquina en el catálogo configurado.

- Intenta acceder a sitios web permitidos y bloqueados para confirmar que los controles de acceso funcionan correctamente.

- Verifica que el firewall esté filtrando correctamente el tráfico de red según las reglas definidas.

Solución de problemas

Si encuentras problemas, consulta la Documentación de Azure Firewall.

Limitaciones

Todos los navegadores dentro del mismo catálogo utilizan el mismo firewall, políticas y reglas.

Habilitar la puerta de enlace NAT (Network Address Translation) (Secure Web)

En la página Detalles de configuración, tienes la opción de agregar una puerta de enlace Secure Web Gateway para catálogos específicos.

Actualizaciones de software y gestión de parches

Citrix crea y gestiona las imágenes de máquinas y los catálogos, incluida la gestión de software. Cuando hay nuevas versiones de catálogos disponibles, Citrix envía estas actualizaciones a los catálogos de los clientes, asegurando que sus máquinas reciban las últimas correcciones y parches la próxima vez que se reinicien. RBI utiliza el servicio de catálogo de DaaS para facilitar estas actualizaciones en la suscripción del cliente.

Integración con Citrix Workspace

Remote Browser Isolation se puede integrar con Citrix Workspace. Para asegurarte de que está integrado:

- Inicia sesión en Citrix Cloud.

- En el menú superior izquierdo, selecciona Configuración de Workspace.

- Selecciona la ficha Integraciones de servicio.

- Confirma que la entrada del servicio Remote Browser Isolation indica Habilitado. Si no es así, haz clic en el menú de puntos suspensivos y selecciona Habilitar.

Si aún no lo has hecho, configura la URL de Workspace, la conectividad externa y la autenticación de Workspace para tu Workspace, como se describe en Configurar la autenticación en los espacios de trabajo.

Remote Browser Isolation es compatible con la autenticación con Active Directory y Azure Active Directory. La autenticación con Active Directory está configurada de forma predeterminada. Para obtener información sobre cómo configurar la autenticación mediante Azure Active Directory, consulta Conectar Azure Active Directory a Citrix Cloud.

Si configuras la autenticación mediante Azure Active Directory, el dominio local que contiene tus controladores de dominio de Active Directory debe contener uno (preferiblemente dos) Cloud Connectors.

Integrar con tu StoreFront™ local

Los clientes de Citrix Virtual Apps and Desktops™ con un StoreFront local pueden integrarse fácilmente con el servicio Remote Browser Isolation para proporcionar los siguientes beneficios:

- Agrega tus navegadores aislados remotos publicados con tus aplicaciones existentes de Citrix Virtual Apps™ y Desktops para una experiencia de tienda unificada.

- Usa Citrix Receivers nativos para una experiencia de usuario final mejorada.

- Fortalece la seguridad para los lanzamientos de Remote Browser Isolation utilizando tu solución de autenticación multifactor existente integrada con tu StoreFront.

Para obtener más detalles, consulta CTX230272 y la documentación de configuración de StoreFront.

En este artículo

- Registro de actividad del usuario

- Configurar Azure Firewall para la red virtual del catálogo RBI administrada por el cliente

- Habilitar la puerta de enlace NAT (Network Address Translation) (Secure Web)

- Actualizaciones de software y gestión de parches

- Integración con Citrix Workspace

- Integrar con tu StoreFront™ local