Zusätzliche Funktionen

Protokollierung der Benutzeraktivität

Die Funktion zur Protokollierung der Benutzeraktivität ermöglicht es Kunden, die Browseraktivitäten von Benutzern während Citrix Remote Browser Isolation (RBI)-Sitzungen zu verfolgen und zu prüfen. Die Funktion erfasst besuchte Hostnamen, Zugriffszeitstempel, Benutzerkennungen und den Status der Allowlist-Durchsetzung. Alle gesammelten Daten werden im Azure Storage Account des Kunden gespeichert, was die vollständige Datenhoheit und -kontrolle gewährleistet.

Wichtig:

Diese Funktion muss sowohl auf Kundenebene als auch auf Anwendungsebene aktiviert werden. Browseraktivitätsdaten werden stündlich hochgeladen und sind nicht in Echtzeit verfügbar.

-

Hauptvorteile

- Compliance und Auditing: Erfüllen Sie die Audit-Anforderungen von Unternehmen und die Standards für die Einhaltung gesetzlicher Vorschriften.

- Sicherheitsanalyse: Erkennen Sie anormale Browsing-Muster und potenzielle Sicherheitsbedrohungen.

- Richtlinienoptimierung: Analysieren Sie das Benutzerverhalten, um Allowlist-Konfigurationen zu verfeinern.

- Datenhoheit: Behalten Sie die Kontrolle über Ihre Daten in Ihrer Azure-Umgebung.

Voraussetzungen

Bevor Sie die Protokollierung der Benutzeraktivität konfigurieren, stellen Sie sicher, dass Sie Folgendes haben:

- Ein gültiges Azure-Abonnement.

- Ein Azure Storage Account für Browseraktivitätsdaten.

- Einen Katalog, der unter dem Remote Browser Isolation-Dienst erstellt wurde.

Konfigurationsschritte

Schritt 1: Azure Storage-Verbindungszeichenfolge abrufen

Diese Anleitung geht davon aus, dass ein Azure Storage Account existiert. Informationen zum Erstellen eines solchen Kontos finden Sie in der Azure Storage-Dokumentation.

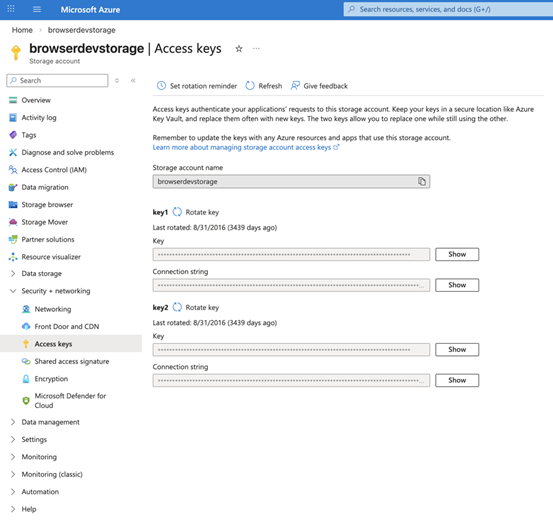

- Melden Sie sich beim Azure-Portal an und öffnen Sie das Speicherkonto.

- Gehen Sie im linken Menü zu Sicherheit + Netzwerk und wählen Sie Zugriffsschlüssel aus.

- Kopieren Sie die Verbindungszeichenfolge von key1 oder key2.

- Speichern Sie die Verbindungszeichenfolge sicher für die Verwendung in Schritt 3 (Überprüfen, ob die Funktion funktioniert).

Hinweis:

Citrix RBI erstellt automatisch einen Container namens

user-activity, wenn Sie die Konfiguration speichern. Eine manuelle Containererstellung ist nicht erforderlich.

Azure Storage-Verbindungen können pro Anwendung konfiguriert werden.

Konfiguration erstellen oder aktualisieren

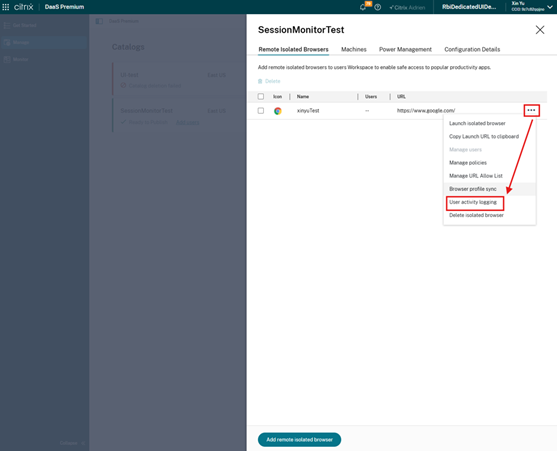

- Navigieren Sie in der Admin Console zur Seite Verwalten.

- Wählen Sie den Katalog und die Anwendung aus, für die die Protokollierung der Benutzeraktivität aktiviert werden soll.

- Suchen Sie die Einstellung Protokollierung der Benutzeraktivität.

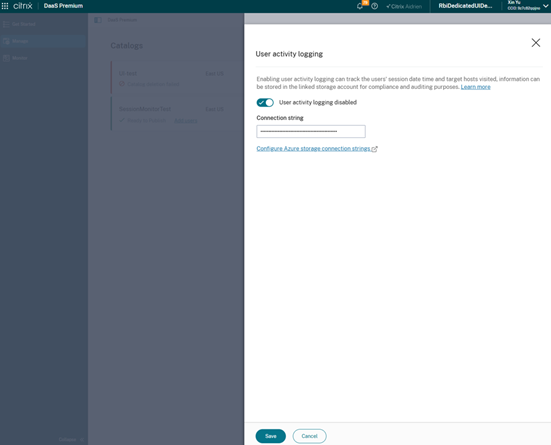

- Aktivieren Sie die Protokollierung der Benutzeraktivität.

- Fügen Sie die Azure Storage-Verbindungszeichenfolge aus Schritt 1 ein.

- Klicken Sie auf Speichern.

Wenn die Konfiguration gespeichert wird, führt das System folgende Schritte aus:

- Validiert die Verbindungszeichenfolge.

- Überprüft die Konnektivität zu Azure Storage.

- Erstellt einen Container namens

user-activity, falls dieser nicht existiert. - Bestätigt die Verbindungsberechtigungen.

Konfiguration löschen

Um die Verfolgung der Browseraktivität für eine bestimmte Anwendung zu beenden:

- Navigieren Sie zur Einstellungsseite für diese Anwendung.

- Suchen Sie die Einstellung Protokollierung der Benutzeraktivität.

-

- Deaktivieren Sie die Protokollierung der Benutzeraktivität.

-

- Klicken Sie auf Speichern.

-

Nach dem Löschen der Konfiguration zeichnen neu gestartete Benutzersitzungen keine Browseraktivitäten mehr auf. Historische Daten, die bereits in Azure Storage hochgeladen wurden, werden nicht gelöscht.

-

Schritt 3: Überprüfen, ob die Funktion funktioniert

Nach Abschluss der Konfiguration überprüfen Sie die Funktion:

- Starten Sie eine neue Browsersitzung mit der Anwendung, die für die Protokollierung der Benutzeraktivität konfiguriert wurde.

- Besuchen Sie mehrere Websites, zum Beispiel

www.google.comundwww.microsoft.com. - Warten Sie auf den Upload. Browseraktivitäten werden zuerst lokal gespeichert und stündlich hochgeladen.

- Warten Sie für die erste Überprüfung mindestens 1-2 Stunden.

- Öffnen Sie im Azure-Portal das Speicherkonto und dann den Container

user-activity. - Überprüfen Sie, ob neue JSON-Dateien angezeigt werden.

- Laden Sie eine JSON-Datei herunter und bestätigen Sie, dass sie Hostnamen der besuchten Websites enthält.

Browseraktivität anzeigen und analysieren

Datenspeicherstruktur

Browseraktivitätsdaten werden in Azure Blob Storage nach Datum und Dateinamen organisiert:

Container: user-activity

|- YYYY-MM-DD/

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| `- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

`- YYYY-MM-DD/

`- ...

<!--NeedCopy-->

Dateibenennungskonvention

- Ordnerstruktur:

{JJJJ-MM-TT}/(nach Datum organisiert). - Dateinamensmuster:

{VDAHostname}_{GUID}_{AppName}_{JJJJ-MM-TT-HH}.json -

{VDAHostname}: Hostname des VDA-Computers. -

{GUID}: Eindeutiger Bezeichner für jeden Upload-Batch. -

{AppName}: Name der Secure Browser-Anwendung. -

{JJJJ-MM-TT-HH}: Upload-Zeitstempel im 24-Stunden-Format. - Für jeden aktiven VDA werden stündlich neue Dateien generiert.

Beschreibung des Datenformats

-

Jede JSON-Datei enthält mehrere Datensätze im NDJSON-Format (durch Zeilenumbrüche getrenntes JSON). Jede Zeile stellt ein Zugriffsereignis dar.

-

```json

{“accessHostEvent”:{“hostName”:”www.google.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:23:45.123Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”www.microsoft.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:25:10.456Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”malicious.site”,”acceptHost”:false},”accessTime”:”2026-01-29T14:30:22.789Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”}

| Feld | Beschreibung | Beispiel |

|---|---|---|

accessHostEvent.hostName |

Hostname der vom Benutzer aufgerufenen Website. | www.google.com |

accessHostEvent.acceptHost |

Ob der Zugriff durch die Allowlist zugelassen wird (true bedeutet zugelassen und false bedeutet blockiert). |

true |

accessTime |

Zugriffszeitstempel (UTC). | 2026-01-29T14:23:45.123Z |

sessionId |

Eindeutiger Sitzungsbezeichner. | abc123-def456-ghi789 |

userName |

Benutzerkennung. | user@example.com |

appName |

Anwendungsname. | MySecureBrowser |

-

Datenschutz: Das System zeichnet nur Hostnamen wie

www.example.comauf. Es werden keine vollständigen URL-Pfade, Abfrageparameter oder vom Benutzer eingegebene Inhalte aufgezeichnet.

Methoden zur Datenanzeige

Verwenden Sie die folgenden Methoden, um Browseraktivitätsdatensätze anzuzeigen:

Azure Storage-Explorer

- Laden Sie den Azure Storage-Explorer herunter und installieren Sie ihn.

- Stellen Sie eine Verbindung zum Speicherkonto her.

- Durchsuchen Sie den Container

user-activity. - Laden Sie

JSON-Dateien herunter und überprüfen Sie deren Inhalt.

Azure-Portal

- Melden Sie sich beim Azure-Portal an.

- Navigieren Sie zum Speicherkonto.

- Wählen Sie Container >

user-activity. - Laden Sie Dateien herunter, um deren Inhalte anzuzeigen.

Tipp: Für eine tiefere Analyse importieren Sie die Daten in Excel, Power BI oder ein anderes Analysetool.

-

Wichtige Funktionen und Überlegungen

-

Funktionshighlights

- Automatische Aufzeichnung: Erfasst Website-Zugriffsereignisse ohne manuelles Eingreifen.

-

Blockierte Versuche enthalten: Erfasst blockierte Zugriffsversuche (

acceptHost: false) für die Allowlist-Analyse. - Stündliche Uploads: Lädt Daten in stündlichen Batches hoch, um den Netzwerk-Overhead zu reduzieren.

- Datenhoheit: Speichert alle Daten in der Azure-Umgebung des Kunden.

- Unterstützung mehrerer Anwendungen: Unterstützt separate oder gemeinsame Speicherkonto-Konfigurationen über Anwendungen hinweg.

Einschränkungen

- Nicht in Echtzeit: Es kann bis zu einer Stunde dauern, bis Daten im Azure Storage erscheinen.

- Nur Dedicated Edition: Nur für Anwendungen der Dedicated Edition verfügbar.

-

Fester Containername: Der Containername ist

user-activityund kann nicht angepasst werden. - Auswirkungen eines VDA-Neustarts: Noch nicht hochgeladene Daten können verloren gehen, wenn ein VDA vor dem Upload neu startet.

Fehlerbehebung

Problem 1: Keine Daten im Azure Storage

Mögliche Ursachen:

- Der Feature-Toggle ist nicht aktiviert.

- Die Verbindungszeichenfolge ist falsch oder abgelaufen.

- Unzureichende Wartezeit (mindestens eine Stunde erforderlich).

- Die Anwendung ist keine Dedicated Edition.

Lösungen:

- Überprüfen Sie den Status des Feature-Toggles.

- Konfigurieren Sie die Verbindungszeichenfolge neu und speichern Sie sie.

- Starten Sie eine neue Sitzung, besuchen Sie Websites und warten Sie 1-2 Stunden.

- Bestätigen Sie, dass die Anwendung eine Dedicated Edition ist.

- Stellen Sie sicher, dass der Container

user-activityerstellt wurde.

Problem 2: Validierung schlägt fehl beim Konfigurieren der Verbindungszeichenfolge

Mögliche Ursachen:

- Das Format der Verbindungszeichenfolge ist falsch.

- Netzwerkbeschränkungen des Speicherkontos blockieren den Zugriff.

- Unzureichende Berechtigungen zum Erstellen von Containern.

- Lösungen:

- Kopieren Sie die vollständige Verbindungszeichenfolge erneut aus dem Azure-Portal.

- Überprüfen Sie die Firewall-Einstellungen des Speicherkontos. Erlauben Sie zu Testzwecken vorübergehend einen breiteren Netzwerkzugriff.

- Stellen Sie sicher, dass die Verbindungszeichenfolge Berechtigungen zum Erstellen von Containern gewährt.

- Stellen Sie sicher, dass das Speicherkonto nicht gesperrt oder anderweitig eingeschränkt ist.

Problem 3: Benutzersitzungen werden nach dem Daten-Upload unterbrochen oder sind langsam

Nein, Daten-Uploads laufen im Hintergrund ab und unterbrechen die normale Browsernutzung nicht. Der Upload verwendet asynchrone E/A mit minimalem Ressourcenverbrauch.

Problem 4: Werden Konfigurationsänderungen sofort für aktive Benutzersitzungen wirksam?

- Nein, Benutzer müssen die aktuelle Sitzung schließen und eine neue starten, damit aktualisierte Einstellungen angewendet werden. Aktive Sitzungen verwenden weiterhin die zum Startzeitpunkt vorhandene Konfiguration.

- #### Problem 5: Können mehrere Anwendungen dasselbe Speicherkonto verwenden?

- Ja, mehrere Anwendungen können dasselbe Speicherkonto und denselben `user-activity`-Container gemeinsam nutzen. Die Dateibenennung und das Feld `appName` helfen, Daten zwischen Anwendungen zu unterscheiden.

- ## Integration mit Chrome Enterprise Premium (CEP)

Dieses Thema stellt die Integration zwischen Citrix Remote Browser Isolation (RBI) und Google Chrome Enterprise Premium (CEP) für Linux-VDAs vor. Es erläutert, was die Funktion ermöglicht, wie sie funktioniert und was Administratoren vor der Aktivierung wissen müssen.

Einführung

Google Chrome Enterprise Premium (CEP) bietet erweiterte Sicherheit, Browserverwaltung und Richtliniendurchsetzung für Unternehmensumgebungen. Mit dieser Funktion kann der Citrix RBI-Browser mithilfe eines Google-Registrierungstokens in Chrome Enterprise-Richtlinien aufgenommen werden. Administratoren können dann die sicheren Browserrichtlinien für Organisationen und Abteilungen zentral über die Google Admin Console verwalten.

Diese Integration bietet einen skalierbaren, Cloud-verwalteten Ansatz zur Durchsetzung von Sicherheit und Compliance auf nicht vertrauenswürdigen Endpunktgeräten, ohne dass ein EDR-Agent erforderlich ist.

- ### Was diese Funktion ermöglicht

Mit der CEP-Integration:

Administratoren können:

- Chrome Enterprise-Richtlinien auf alle Citrix RBI-Browserbenutzer im selben Katalog anwenden.

- Diese Richtlinien zentral über die Google Admin Console verwalten.

- Benutzer können:

- Einen RBI-Browser verwenden, der nach der Registrierung zu einem verwalteten Browser wird.

- Konsistente Unternehmensrichtlinien erhalten, z. B. Steuerelemente für Kopieren und Einfügen und URL-Blocklisten.

- Automatische Richtlinienaktualisierungen von Google Cloud erhalten.

Verwendung

Vorbereitung

Vor der Aktivierung der CEP-Integration:

- Bestätigen Sie, dass Google Workspace Chrome Enterprise Premium unterstützt.

- Stellen Sie sicher, dass mindestens ein Citrix RBI-Katalog vorhanden ist. Falls nicht, erstellen Sie einen.

- Identifizieren Sie, welche RBI-Kataloge von Chrome-Richtlinien verwaltet werden müssen.

- Generieren Sie bei Bedarf ein Registrierungstoken pro Organisationseinheit (OU) in der Google Admin Console.

Konfiguration im Citrix Cloud-Portal

CEP erfordert ein Registrierungstoken für jeden Katalog. Citrix verteilt das Token automatisch an Benutzersitzungen, die von diesem Katalog gestartet werden.

Registrierungsablauf

- Besorgen Sie sich ein Registrierungstoken von der Google Admin Console.

- Melden Sie sich bei Citrix Cloud an und navigieren Sie zu Remote Browser Isolation.

- Wählen Sie im linken Menü Verwalten.

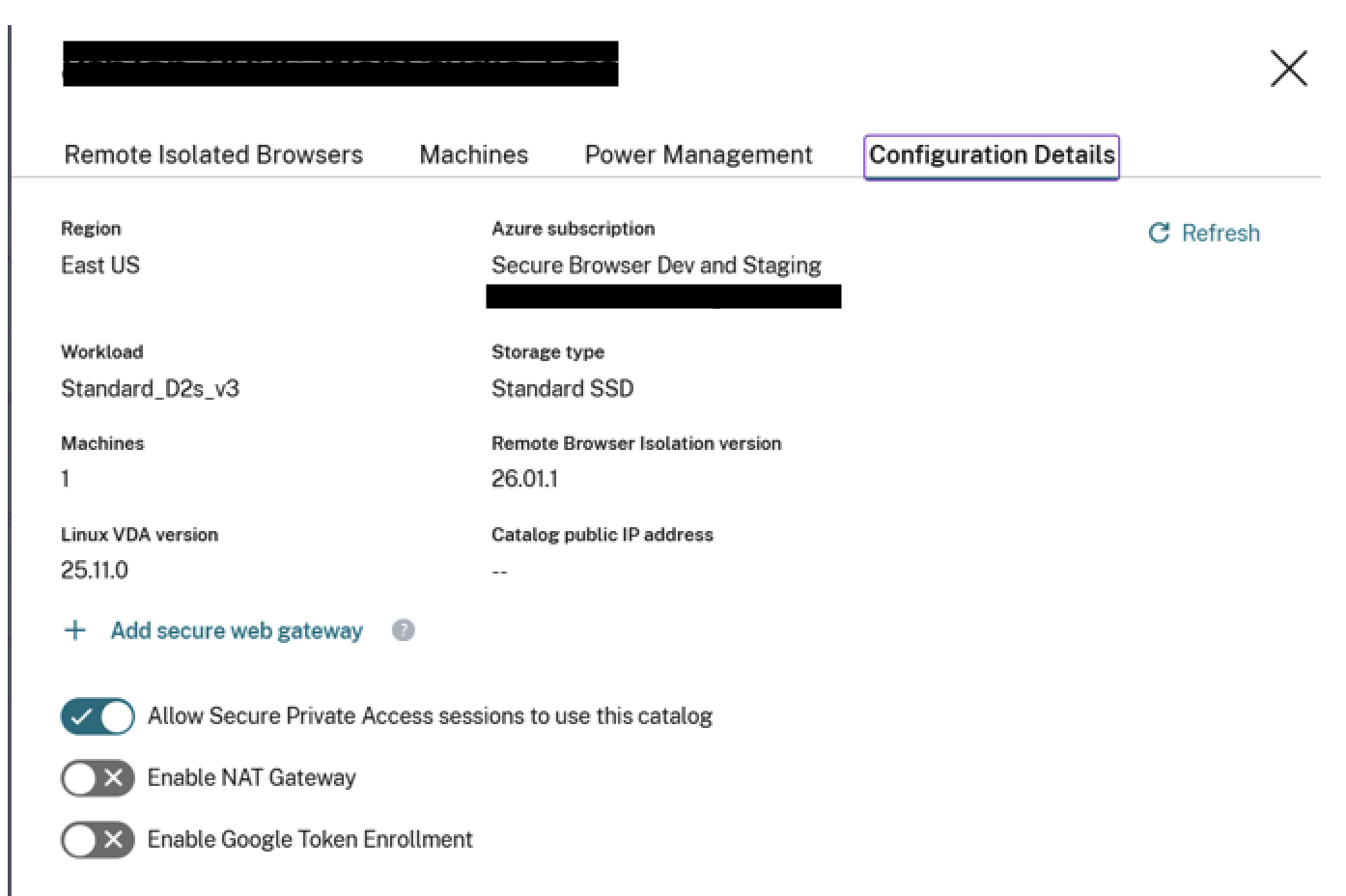

- Wählen Sie den Zielkatalog aus und öffnen Sie dann Konfigurationsdetails.

- Aktivieren Sie Google Token Enrollment aktivieren und geben Sie das Registrierungstoken ein.

- Wählen Sie Token anwenden.

-

-

Wenn ein Benutzer eine sichere Browseranwendung unter diesem Katalog startet, erfolgt die Token-Registrierung automatisch und das Browsen wird im CEP-registrierten Browser fortgesetzt.

Administratoraufgaben

- Google Token Enrollment aktivieren deaktivieren oder wieder aktivieren oder das Registrierungstoken aktualisieren.

- Die Durchsetzung von Chrome-Richtlinien mithilfe von

chrome://policyüberwachen. - Die Geräteliste der Google Admin Console regelmäßig überprüfen und veraltete Einträge entfernen.

Einschränkungen und bekanntes Verhalten

Synchronisierung von Benutzerprofilen wird nicht unterstützt

Die Cloud-Synchronisierung von Chrome-Benutzerprofilen funktioniert nicht in einem RBI-Browser, der mit einem CEP-Token registriert ist.

Neustart ist für jede Konfigurationsänderung erforderlich

Da RBI ephemere Dateisysteme verwendet, ist ein Neustart erforderlich, wenn Administratoren die CEP-Integration aktivieren oder deaktivieren oder das CEP-Token aktualisieren.

Verhalten der Zulassungslistenrichtlinie

Wenn die für eine RBI-Browseranwendung im Katalog konfigurierte Zulassungsliste vom Standardwert *:* abweicht, fügen Sie *.google.com:* hinzu, um die CEP-Registrierung abzuschließen. Nach dem Start von CEP wird die RBI-Zulassungslistenrichtlinie nicht berücksichtigt.

Google Admin zeigt möglicherweise doppelte Geräte an

Nach einem Image-Upgrade kann eine Maschine eine neue ID erhalten. Dies kann einen zusätzlichen Geräteeintrag in der Google Admin-Konsole erstellen.

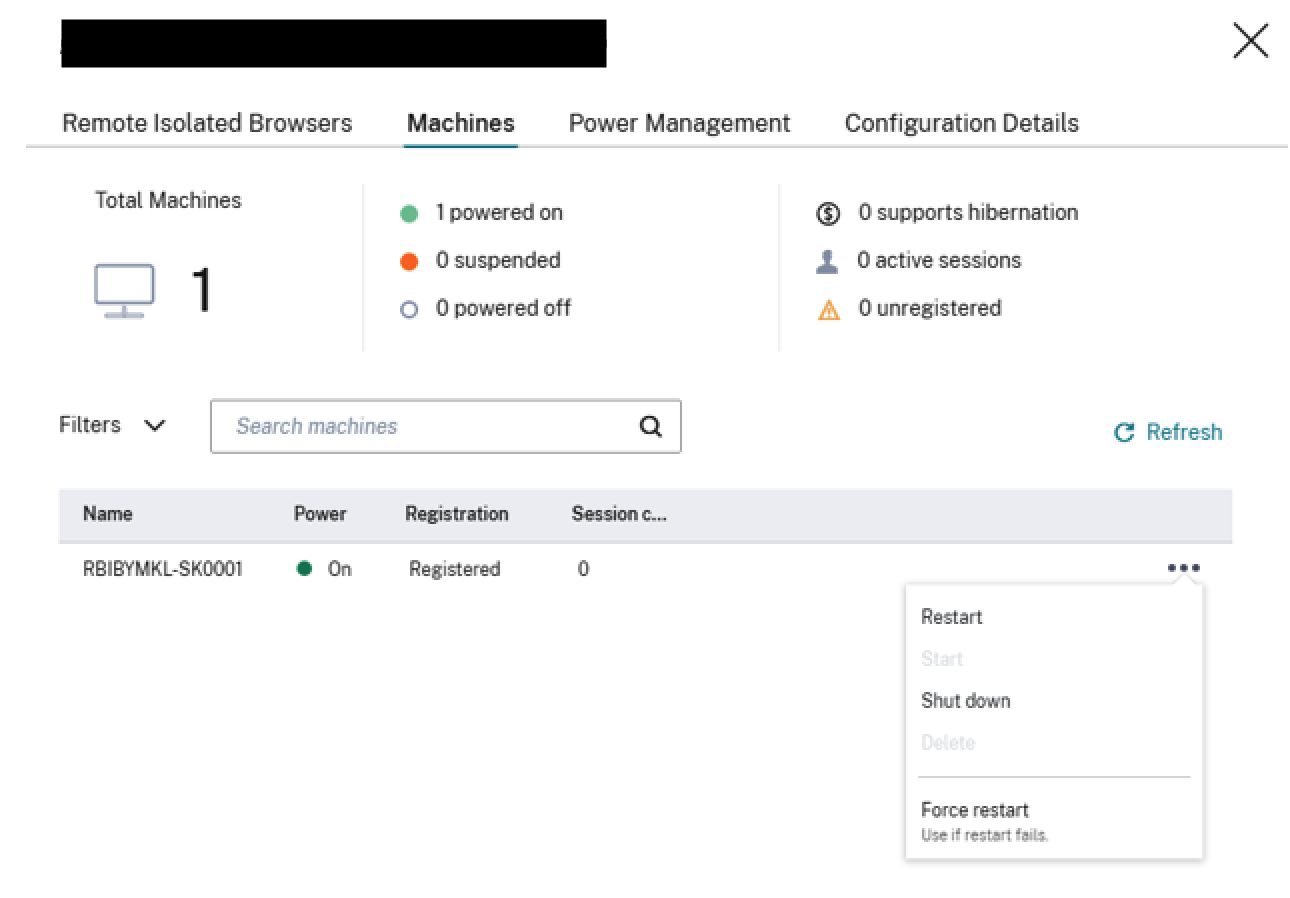

Maschinen in einem Katalog neu starten

Für jede im Katalog aufgeführte Maschine:

- Wählen Sie das Menü auf der rechten Seite aus.

- Wählen Sie Neu starten aus.

Konfigurieren der Azure Firewall für das vom Kunden verwaltete virtuelle RBI-Katalognetzwerk

Azure Firewall ermöglicht Ihnen das Filtern ausgehender Webanfragen von Ihren Katalogmaschinen in Ihrem Remote Browser Isolation-Dienst. Durch die Bereitstellung von Azure Firewall in Ihrem bestehenden virtuellen Azure-Netzwerk können Sie den ausgehenden Datenverkehr steuern und überwachen. Dies hilft Ihnen, die Netzwerksicherheit zu verbessern und ausgehende Verbindungen für Ihre Workloads zu verwalten.

Voraussetzungen:

- Ein Katalog, der unter dem Remote Browser Isolation-Dienst in Ihrem Azure-Abonnement erstellt wurde.

- Ausreichende Berechtigungen zum Erstellen und Verwalten von Azure-Ressourcen.

Das virtuelle Azure-Netzwerk finden

- Identifizieren Sie in der Citrix Cloud DaaS-Konsole den Maschinenkatalog, den Sie sichern möchten.

- Wählen Sie eine Maschine aus dem Katalog aus und kopieren Sie den ersten Teil ihres Namens (z. B. RBI3BLR6-O80001).

- Suchen Sie im Azure-Portal mithilfe dieses Namens nach der VM.

- Wählen Sie in der Übersicht der VM das verknüpfte virtuelle Netzwerk aus.

Eine Azure Firewall erstellen

- Wählen Sie im Menü des virtuellen Netzwerks unter Einstellungen die Option Subnetze aus.

- Fügen Sie ein neues Subnetz hinzu, dessen Zweck auf Azure Firewall festgelegt ist (verwenden Sie die Standardeinstellungen).

- Kehren Sie zur Übersicht des virtuellen Netzwerks zurück und wählen Sie unter Funktionen die Option Azure Firewall aus.

- Klicken Sie auf Neue Firewall hinzufügen.

- Füllen Sie die folgenden Felder aus:

- Abonnement und Ressourcengruppe: Wählen Sie die entsprechenden Optionen aus.

- Name: Geben Sie einen Namen für Ihre Firewall ein.

- Region: Stimmen Sie die Region mit der Ihres virtuellen Netzwerks ab.

- Firewall-Stufe: Wählen Sie Standard aus.

- Virtuelles Netzwerk: Wählen Sie das in Schritt 1 identifizierte Netzwerk aus.

- Firewall-Richtlinie: Wählen Sie Eine Firewall-Richtlinie zur Verwaltung dieser Firewall verwenden aus.

- Richtlinienname: Klicken Sie auf Neu hinzufügen und geben Sie einen Namen ein (z. B. Test-policy).

- Firewall-Verwaltungs-NIC: Deaktivieren Sie diese Einstellung.

- Überprüfen Sie Ihre Einstellungen und erstellen Sie die Firewall.

Routing konfigurieren

- Öffnen Sie nach der Bereitstellung die Azure Firewall-Ressource und notieren Sie sich deren private IP-Adresse.

- Navigieren Sie im Azure-Portal zu Ihrem virtuellen Netzwerk und wählen Sie Subnetze aus.

- Identifizieren Sie das Subnetz, in dem sich Ihre Katalog-VMs befinden (typischerweise mit dem Namen „default“).

- Erstellen Sie eine neue Routingtabelle oder wählen Sie eine vorhandene aus, die diesem Subnetz zugeordnet ist.

- Fügen Sie eine neue Route hinzu:

-

Ziel:

0.0.0.0/0 -

Typ des nächsten Hops:

Virtuelle Appliance - Adresse des nächsten Hops: Geben Sie die private IP-Adresse der Azure Firewall ein.

-

Ziel:

- Speichern Sie die Route.

Firewall-Regeln konfigurieren

- Navigieren Sie im Azure-Portal zu Firewall Manager > Azure Firewall Policies.

- Wählen Sie die von Ihnen erstellte Richtlinie aus (z. B. Test-policy).

- Gehen Sie zu Regeln.

- Fügen Sie eine neue Anwendungsregelsammlung hinzu (empfohlen für Webfilterung).

- Definieren Sie Regeln, um bestimmte FQDNs oder URL-Kategorien zuzulassen oder zu verweigern. Um beispielsweise den Zugriff auf

www.example.comzu verweigern:-

Name:

DenyExampleWebsite - Quell-IP-Adresse: Der Subnetzbereich Ihrer Katalog-VMs.

-

Ziel-FQDNs:

www.example.com -

Protokolle:

http:80,https -

Aktion:

Deny

-

Name:

- Speichern Sie die Regelsammlung.

- Fügen Sie bei Bedarf weitere Zulassungs- oder Verweigerungsregeln hinzu und passen Sie die Prioritäten entsprechend an. (Optional)

Die Konfiguration testen

- Starten Sie eine Browsersitzung von einer Maschine im konfigurierten Katalog.

- Versuchen Sie, sowohl zugelassene als auch blockierte Websites aufzurufen, um zu bestätigen, dass die Zugriffssteuerungen ordnungsgemäß funktionieren.

- Überprüfen Sie, ob die Firewall den Netzwerkverkehr gemäß den definierten Regeln korrekt filtert.

Fehlerbehebung

Wenn Probleme auftreten, lesen Sie die Azure Firewall-Dokumentation.

Einschränkungen

Alle Browser innerhalb desselben Katalogs verwenden dieselbe Firewall, dieselben Richtlinien und Regeln.

Network Address Translation (NAT) (Secure Web) Gateway aktivieren

Auf der Seite Konfigurationsdetails haben Sie die Möglichkeit, ein Secure Web Gateway für bestimmte Kataloge hinzuzufügen.

Software-Upgrades und Patch-Management

Citrix erstellt und verwaltet die Maschinen-Images und Kataloge, einschließlich der Softwareverwaltung. Wenn neue Versionen von Katalogen verfügbar sind, stellt Citrix diese Upgrades für Kundenkataloge bereit, um sicherzustellen, dass deren Maschinen beim nächsten Neustart die neuesten Korrekturen und Patches erhalten. RBI verwendet den DaaS-Katalogdienst, um diese Upgrades im Abonnement des Kunden zu ermöglichen.

Integration mit Citrix Workspace

Remote Browser Isolation kann in Citrix Workspace integriert werden. Um sicherzustellen, dass es integriert ist:

- Melden Sie sich bei Citrix Cloud an.

- Wählen Sie im oberen linken Menü Workspace-Konfiguration aus.

- Wählen Sie die Registerkarte Dienstintegrationen aus.

- Bestätigen Sie, dass der Eintrag für den Remote Browser Isolation-Dienst Aktiviert anzeigt. Falls nicht, klicken Sie auf das Ellipsenmenü und wählen Sie Aktivieren aus.

Falls Sie dies noch nicht getan haben, konfigurieren Sie die Workspace-URL, die externe Konnektivität und die Workspace-Authentifizierung für Ihren Workspace, wie unter Authentifizierung für Workspaces konfigurieren beschrieben.

Remote Browser Isolation unterstützt die Authentifizierung mit Active Directory und Azure Active Directory. Die Authentifizierung mit Active Directory ist standardmäßig konfiguriert. Informationen zur Konfiguration der Authentifizierung mit Azure Active Directory finden Sie unter Azure Active Directory mit Citrix Cloud verbinden.

Wenn Sie die Authentifizierung mit Azure Active Directory konfigurieren, muss die lokale Domäne, die Ihre Active Directory-Domänencontroller enthält, einen (vorzugsweise zwei) Cloud Connectors enthalten.

Integration mit Ihrem lokalen StoreFront™

Kunden von Citrix Virtual Apps and Desktops™ mit einem lokalen StoreFront können den Remote Browser Isolation-Dienst einfach integrieren, um die folgenden Vorteile zu nutzen:

- Fassen Sie Ihre veröffentlichten, remote isolierten Browser mit Ihren bestehenden Citrix Virtual Apps™ und Desktops-Apps für ein einheitliches Store-Erlebnis zusammen.

- Verwenden Sie native Citrix Receiver für ein verbessertes Endbenutzererlebnis.

- Stärken Sie die Sicherheit für Remote Browser Isolation-Starts, indem Sie Ihre bestehende Multifaktor-Authentifizierungslösung verwenden, die in Ihr StoreFront integriert ist.

Weitere Informationen finden Sie unter CTX230272 und in der StoreFront-Konfigurationsdokumentation.

In diesem Artikel

- Protokollierung der Benutzeraktivität

- Konfigurieren der Azure Firewall für das vom Kunden verwaltete virtuelle RBI-Katalognetzwerk

- Network Address Translation (NAT) (Secure Web) Gateway aktivieren

- Software-Upgrades und Patch-Management

- Integration mit Citrix Workspace

- Integration mit Ihrem lokalen StoreFront™