Calidad del servicio

La red entre las oficinas y el centro de datos o la nube debe transportar multitud de aplicaciones y datos, incluidos vídeo de alta calidad o voz en tiempo real. Las aplicaciones sensibles al ancho de banda amplían las capacidades y los recursos de la red. Citrix SD-WAN proporciona servicios de red garantizados, seguros, medibles y predecibles. Esto se logra administrando el retraso, la jitter, el ancho de banda y la pérdida de paquetes en la red.

La solución Citrix SD-WAN incluye un sofisticado motor de calidad de servicio (QoS) de aplicaciones que accede al tráfico de aplicaciones y da prioridad a las aplicaciones críticas. También comprende los requisitos de calidad de la red WAN y selecciona una ruta de red basada en las funciones de calidad en tiempo real.

Los temas de las siguientes secciones tratan las clases de QoS, las reglas de IP, las reglas de QoS de la aplicación y otros componentes necesarios para definir la QoS de la aplicación.

A partir de la versión 11.5 de SD-WAN, las funciones de QoS se pueden configurar a través de Citrix SD-WAN Orchestrator Service. Para obtener más información, consulte Calidad de servicio.

Clases

La configuración de Citrix SD-WAN proporciona un conjunto predeterminado de directivas de QoS basadas en aplicaciones e IP/puertos que se aplican a todo el tráfico que pasa por Rutas virtuales. Esta configuración se puede personalizar para adaptarse a las necesidades de implementación.

Las clases son útiles para priorizar el tráfico. Las directivas QoS basadas en aplicaciones e IP/puerto clasifican el tráfico y lo colocan en las clases apropiadas especificadas en la configuración.

El servicio Citrix SD-WAN Orchestrator admite 13 clases. Para obtener más información, consulte Clases.

Los siguientes son los diferentes tipos de clases:

-

Tiemporeal: se utiliza para tráfico de baja latencia, bajo ancho de banda y urgente. Las aplicaciones en tiempo real son sensibles al tiempo, pero realmente no necesitan un ancho de banda alto (por ejemplo, voz sobre IP). Las aplicaciones en tiempo real son sensibles a la latencia y la fluctuación, pero pueden tolerar algunas pérdidas.

-

Interactivo: se utiliza para el tráfico interactivo con requisitos de latencia bajos a medios y requisitos de ancho de banda de bajo a medio. La interacción suele ser entre un cliente y un servidor. Es posible que la comunicación no necesite un ancho de banda alto, pero es sensible a la pérdida y la latencia.

-

Bulk: Se utiliza para tráfico de ancho de banda alto y aplicaciones que pueden tolerar una latencia alta. Las aplicaciones que manejan la transferencia de archivos y necesitan un ancho de banda alto se clasifican como clase masiva. Estas aplicaciones implican poca interferencia humana y son manejadas principalmente por los propios sistemas.

Compartir ancho de banda entre clases

Ancho de banda se comparte entre las clases de la siguiente manera:

-

Entiempo real: Se garantiza que las clases de tráfico en tiempo real tienen baja latencia y el ancho de banda está limitado al recurso compartido de clase cuando hay tráfico competidor.

-

Interactivo: El tráfico que llega a las clases interactivas obtiene ancho de banda restante después de servir tráfico en tiempo real y el ancho de banda disponible se comparte equitativamente entre las clases interactivas.

-

Bulk: Bulk es el mejor esfuerzo. El ancho de banda que queda después de servir tráfico interactivo y en tiempo real se da a las clases masivas sobre una base justa. El tráfico masivo puede morir de hambre si el tráfico en tiempo real e interactivo utiliza todo el ancho de banda disponible.

Nota

Cualquier clase puede usar todo el ancho de banda disponible cuando no hay contención.

En el siguiente ejemplo se explica la distribución del ancho de banda basada en la configuración de clase:

Considere que hay un ancho de banda agregado de 10 Mbps a través de Ruta Virtual. Si la configuración de clase es

- Tiempo real: 30%

- Alta interactiva: 40%

- Medio interactivo: 20%

- Baja interactiva: 10%

- Granel: 100%

La distribución del ancho de banda es:

-

El tráfico en tiempo real obtiene el 30% de 10 Mbps (3 Mbps) según la necesidad. Si necesita menos del 10%, el resto del ancho de banda se pone a disposición de las demás clases.

-

Las clases interactivas comparten el ancho de banda restante de forma equitativa (4 Mbps: 2 Mbps: 1 Mbps).

-

Todo lo que quede cuando el tráfico interactivo en tiempo real no utiliza completamente sus recursos compartidos se entrega a la clase Bulk.

Reglas por dirección IP y número de puerto

La función Reglas por dirección IP y número de puerto le ayuda a crear reglas para su red y tomar determinadas decisiones de calidad de servicio (QoS) basadas en las reglas. Puede crear reglas personalizadas para su red. Por ejemplo, puede crear una regla como: si la dirección IP de origen es 172.186.30.74 y la dirección IP de destino es 172.186.10.89, establezca el modo de transmisión como Ruta persistente y LAN en Clase WAN como 10 (realtime_class)”.

Puede crear reglas localmente a nivel de sitio o global. Si más de un sitio requiere la misma regla, puede crear una plantilla para reglas globalmente en Global > Juegos predeterminados de ruta virtual > Reglas. La plantilla se puede adjuntar a los sitios donde se deben aplicar las reglas. Incluso si un sitio está asociado a la plantilla de regla creada globalmente, puede crear reglas específicas del sitio. En tales casos, las reglas específicas del sitio tienen prioridad y anulan la plantilla de regla creada globalmente.

A partir de la versión 11.5 de Citrix SD-WAN, puede crear reglas IP mediante Citrix SD-WAN Orchestrator Service. Para obtener más información, consulte Reglas de IP.

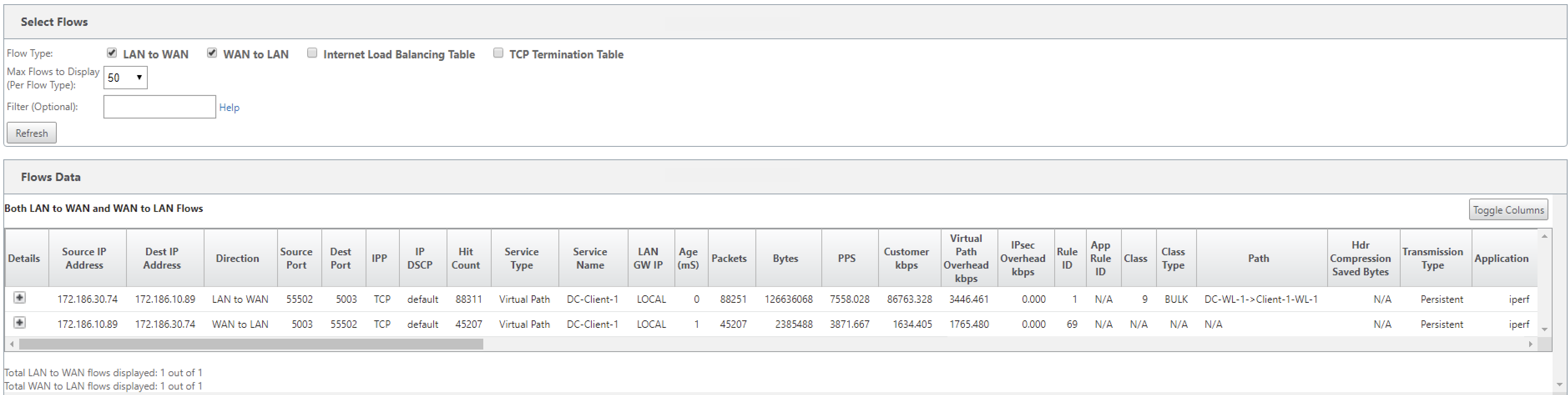

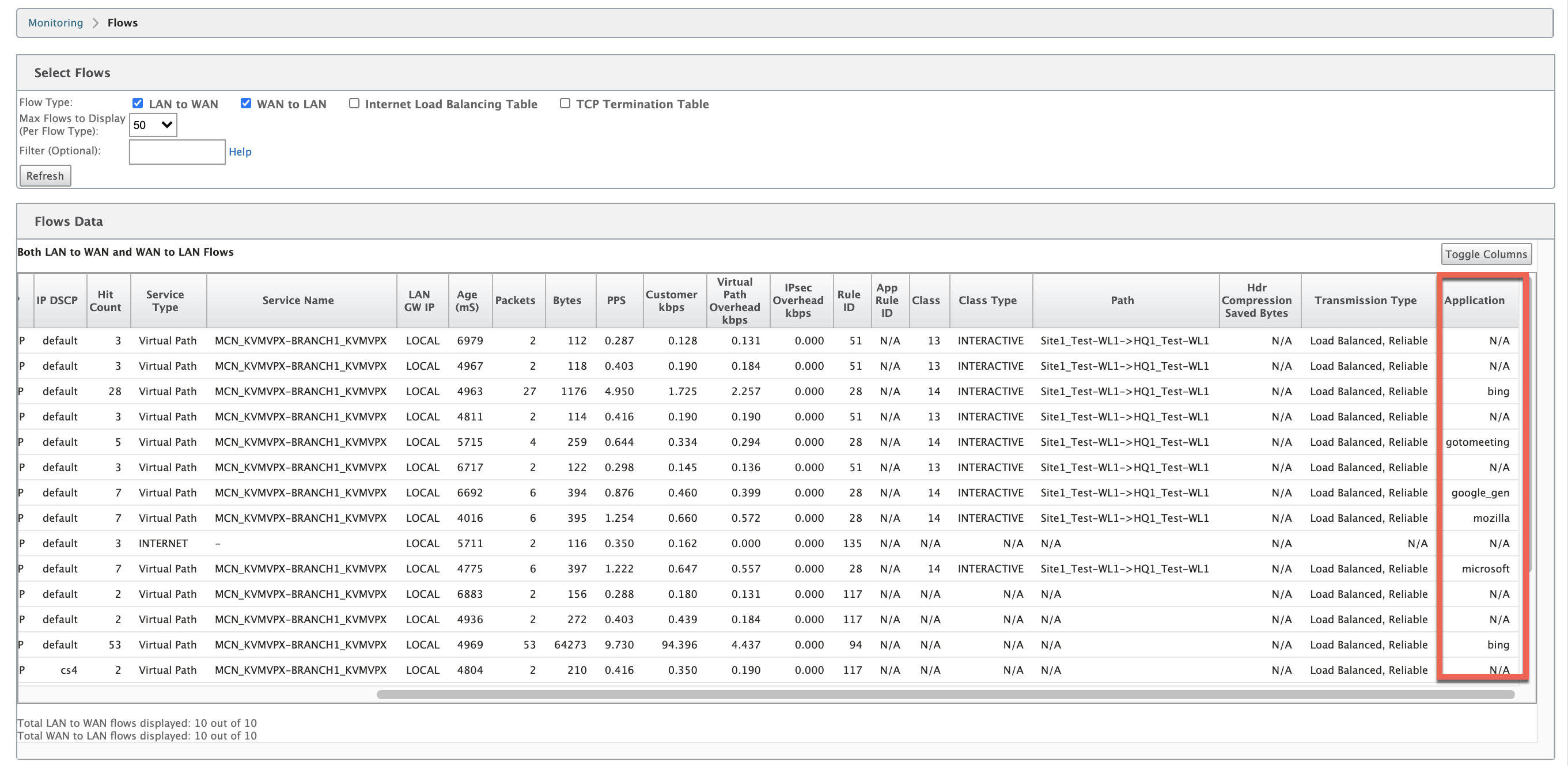

Verificar reglas

Vaya a Supervisión > Flujos. Seleccione el campo Tipo de Flujo ubicado en la sección Seleccionar Flujos en la parte superior de la página Flujos. Junto al campo Tipo de flujo hay una fila de casillas de verificación para seleccionar la información de flujo que quiere ver. Compruebe si la información de flujo se ajusta a las reglas configuradas.

Ejemplo: La regla “Si la dirección IP de origen es 172.186.30.74 y la dirección IP de destino es 172.186.10.89, establezca el modo de transmisión como Ruta persistente” muestra los siguientes datos de flujos.

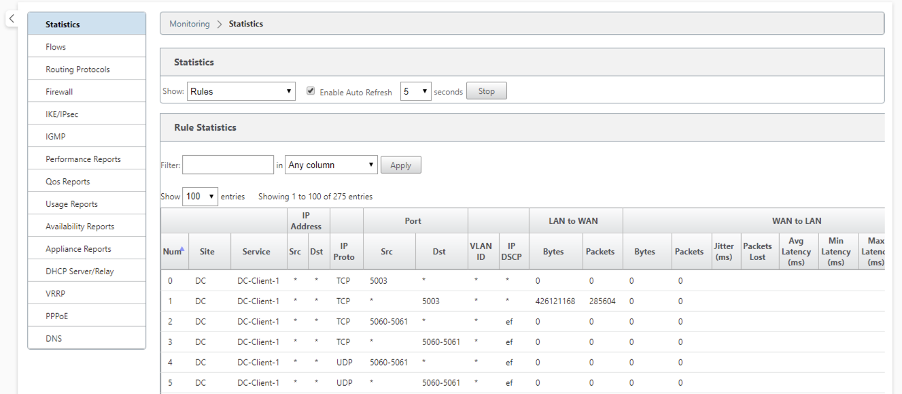

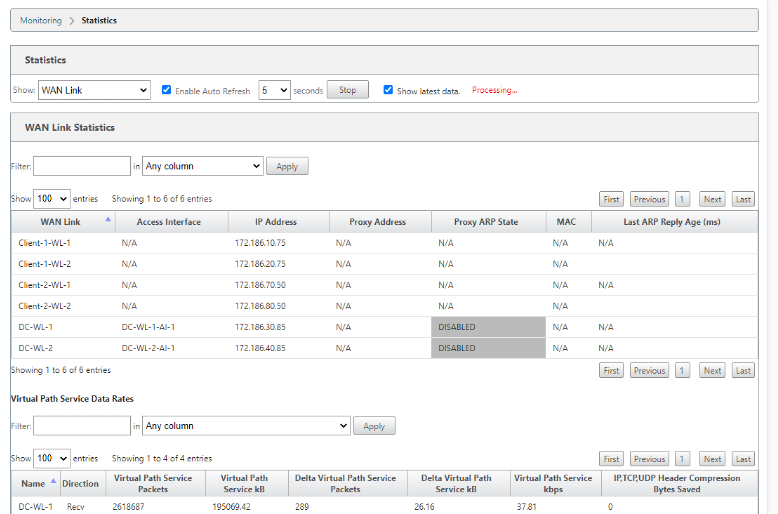

Vaya a Supervisión > Estadísticas y verifique las reglas configuradas.

Reglas por nombre de aplicación

La función de clasificación de aplicaciones permite que el dispositivo Citrix SD-WAN analice el tráfico entrante y lo clasifique como perteneciente a una aplicación o familia de aplicaciones concretas. Esta clasificación nos permite mejorar la calidad de servicio de aplicaciones individuales o familias de aplicaciones mediante la creación y aplicación de reglas de aplicación.

Puede filtrar los flujos de tráfico según los tipos de coincidencia de aplicaciones, familias de aplicaciones o objetos de aplicación y aplicarles reglas de aplicación. Las reglas de aplicación son similares a las reglas de protocolo de Internet (IP). Para obtener información sobre las reglas IP, consulte Reglas por dirección IP y número de puerto.

Para cada regla de aplicación, puede especificar el modo de transmisión. Los siguientes son los modos de transmisión disponibles:

- Ruta de equilibrio de carga: El tráfico de aplicaciones para el flujo se equilibra en varias rutas. El tráfico se envía a través de la mejor ruta hasta que se utiliza esa ruta. Los paquetes restantes se envían a través de la siguiente mejor ruta.

- Ruta persistente: El tráfico de aplicaciones permanece en la misma ruta hasta que la ruta deja de estar disponible.

- Ruta de acceso duplicada: El tráfico de aplicaciones se duplica en múltiples paths, lo que aumenta la fiabilidad.

Las reglas de aplicación están asociadas a clases. Para obtener información sobre las clases, consulte Personalización de clases.

De forma predeterminada, las siguientes cinco reglas de aplicación predefinidas están disponibles para las aplicaciones Citrix ICA:

| Rule | Class | Modo de transmisión | Retransmisión de paquetes perdidos | Habilitar agregación de paquetes | Habilitar la resecuenciación de paquetes | Tiempo de espera de resecuencia (ms) | Descartar paquetes de resecuenciación tardía | Límite de caída (ms) | Profundidad de caída (bytes) | Habilitar RED | Inhabilitar límite (ms) | Inhabilitar profundidad (bytes) |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| HDX_Priority_0 | 0 (HDX_priority_tag_0) | Ruta de equilibrio de carga | True | False | True | 250 | True | 350 | 30000 | True | 0 | 128000 |

| HDX_Priority_1 | 1 (HDX_priority_tag_1) | Ruta de equilibrio de carga | True | False | True | 250 | True | 350 | 30000 | True | 0 | 128000 |

| HDX_Priority_2 | 2 (HDX_priority_tag_2) | Ruta de equilibrio de carga | True | False | True | 250 | True | 350 | 30000 | True | 0 | 128000 |

| HDX_Priority_3 | 3 (HDX_priority_tag_3) | Ruta de equilibrio de carga | True | False | True | 250 | True | 350 | 30000 | True | 0 | 128000 |

| HDX | 11 (interactive_high_class) | Ruta de equilibrio de carga | True | False | True | 250 | True | 350 | 30000 | True | 0 | 128000 |

¿Cómo se aplican las reglas de aplicación?

En la red SD-WAN, cuando los paquetes entrantes llegan al dispositivo SD-WAN, los pocos paquetes iniciales no se clasifican por PPP. En este punto, los atributos de reglas IP como Clase, Terminación TCP se aplican a los paquetes. Tras la clasificación de PPP, los atributos de regla de aplicación, como Clase, modo de transmisión, anulan los atributos de la regla IP.

Las reglas IP tienen más atributos en comparación con las reglas de aplicación. La regla de aplicación anula solo unos cuantos atributos de reglas IP, el resto de los atributos de reglas IP permanecen procesados en los paquetes.

Por ejemplo, supongamos que ha especificado una regla de aplicación para una aplicación de correo web, como Google Mail, que utiliza el protocolo SMTP. El conjunto de reglas IP para el protocolo SMTP se aplica inicialmente antes de la clasificación PPP. Después de analizar los paquetes y clasificarlos como pertenecientes a la aplicación Google Mail, se aplica la regla de aplicación especificada para la aplicación Google Mail.

Para crear reglas de aplicación mediante Citrix SD-WAN Orchestrator, consulte Reglas de aplicación.

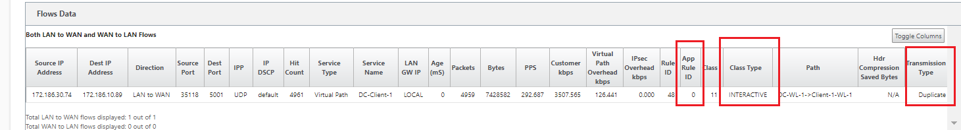

Para confirmar si las reglas de aplicación se aplican al flujo de tráfico, vaya a Supervisión > Flujos.

Anote el ID de la regla de la aplicación y compruebe si el tipo de clase y el modo de transmisión son según la configuración de la regla.

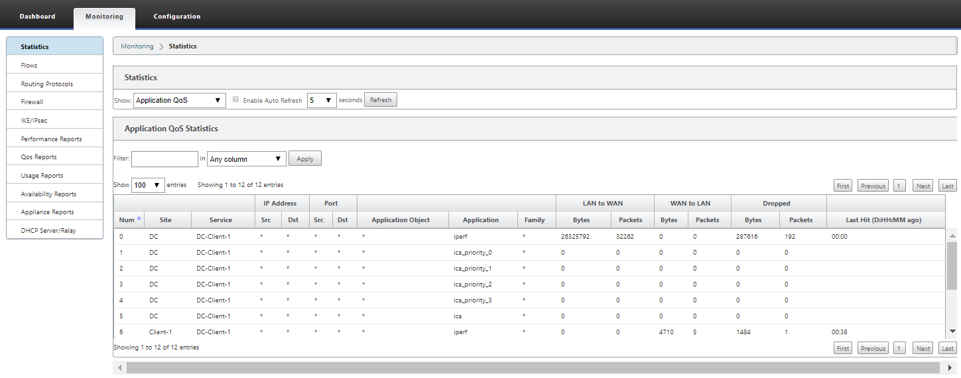

Puede supervisar la QoS de la aplicación, como el número de paquetes/bytes cargados, descargados o descartados en cada sitio, navegando a Supervisión > Estadísticas > QoS de aplicaciones.

El parámetro Num indica el id de regla de la aplicación. Compruebe el ID de regla de aplicación obtenido del flujo.

Creación de aplicaciones personalizadas

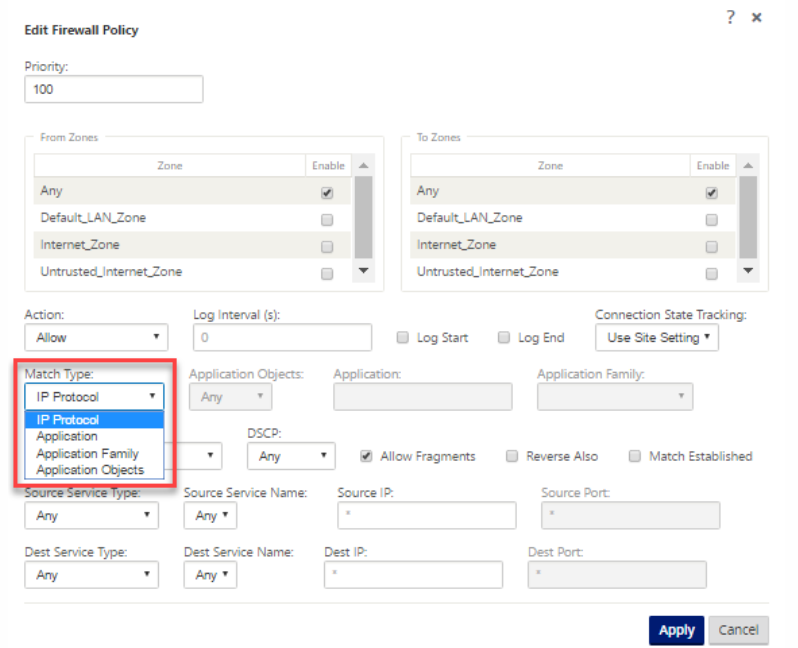

Puede utilizar objetos de aplicación para definir aplicaciones personalizadas en función de los siguientes tipos de coincidencia:

- Protocolo IP

- Nombre de la aplicación

- Familia de aplicaciones

El clasificador de PPP analiza los paquetes entrantes y los clasifica como aplicaciones según los criterios de coincidencia especificados. Puede utilizar estas aplicaciones personalizadas clasificadas en QoS, firewall y redirección de aplicaciones.

Sugerencia

Puede especificar uno o varios tipos de coincidencia.

Clasificación de aplicaciones

Los dispositivos Citrix SD-WAN realizan una inspección profunda de paquetes (PPP) para identificar y clasificar aplicaciones mediante las siguientes técnicas:

- Clasificación de bibliotecas de PPP

- Clasificación de arquitectura informática independiente (ICA) propiedad de Citrix

- API de proveedores de aplicaciones (por ejemplo, API de REST de Microsoft para Office 365)

- Clasificación de aplicaciones basada en nombres de dominio

Clasificación de bibliotecas de PPP

La biblioteca Deep Packet Inspection (PPP) reconoce miles de aplicaciones comerciales. Permite el descubrimiento y la clasificación de aplicaciones en tiempo real. Mediante la tecnología PPP, el dispositivo SD-WAN analiza los paquetes entrantes y clasifica el tráfico como perteneciente a una aplicación o familia de aplicaciones en particular. La clasificación de aplicaciones para cada conexión requiere algunos paquetes.

Para habilitar la clasificación de bibliotecas de PPP en Citrix SD-WAN Orchestrator Service, consulte Clasificación de bibliotecas de PPP.

Clasificación ICA

Los dispositivos Citrix SD-WAN también pueden identificar y clasificar el tráfico de Citrix HDX para aplicaciones virtuales y escritorios. Citrix SD-WAN reconoce las siguientes variaciones del protocolo ICA:

- ICA

- ICA-CGP

- ICA de flujo único (SSI)

- ICA multisecuencia (MSI)

- ICA a través de TCP

- ICA sobre UDP/EDT

- ICA a través de puertos no estándar (incluida ICA multipuerto)

- Transporte adaptable HDX

- ICA sobre WebSocket (usado por HTML5 Receiver)

Nota

La clasificación del tráfico ICA entregado a través de SSL/TLS o DTLS no se admite en SD-WAN Standard Edition.

La clasificación del tráfico de red se realiza durante las conexiones iniciales o el establecimiento del flujo. Por lo tanto, las conexiones preexistentes no se clasifican como ICA. La clasificación de las conexiones también se pierde cuando la tabla de conexiones se borra manualmente.

El tráfico Framehawk y Audio-over-UDP/RTP no se clasifican como aplicaciones HDX. Se informan como “UDP” o “Protocolo desconocido”.

Desde la publicación 10, versión 1, el dispositivo SD-WAN puede diferenciar cada flujo de datos ICA en ICA multisecuencia, incluso en una configuración de puerto único. Cada secuencia ICA se clasifica como una aplicación independiente con su propia clase QoS predeterminada para la priorización.

Para que la funcionalidad ICA Multi-Stream funcione correctamente, debe tener SD-WAN Standard Edition 10.1 o posterior.

Para que los informes basados en usuarios de HDX se muestren en SDWAN-Center, debe tener SD-WAN Standard Edition 11.0 o posterior.

Requisitos mínimos de software para el canal virtual de información HDX:

Versión actual de Citrix Virtual Apps and Desktops (anteriormente XenApp y XenDesktop), ya que la funcionalidad necesaria se introdujo en XenApp y XenDesktop 7.17 y no está incluida en la versión 7.15 de servicio a largo plazo.

Versión de la aplicación Citrix Workspace (o de su predecesora, Citrix Receiver) que admite ICA multi-stream y el canal virtual de información HDX Insights, CTXNSAP. Busque HDX Insight con NSAP VC y ICA multipuerto/multisecuencia en la tabla de funciones de la aplicación Citrix Workspace. Consulte las versiones de lanzamiento compatibles actualmente en HDX Insights.

A partir de la versión 11.2, la duplicación de paquetes ahora está habilitada de forma predeterminada para el tráfico HDX en tiempo real cuando se usa ICA multisecuencia.

Una vez clasificada, la aplicación ICA se puede utilizar en reglas de aplicación y para ver estadísticas de aplicación similares a otras aplicaciones clasificadas.

Hay cinco reglas de aplicación predeterminadas para las aplicaciones ICA, una cada una para las siguientes etiquetas de prioridad:

- Arquitectura informática independiente (Citrix) (ICA)

- ICA en tiempo real (ica_priority_0)

- ICA interactiva (ica_priority_1)

- Transferencia masiva ICA (ica_prority_2)

- Fondo ICA (ica_priority_3)

Para obtener más información, consulte Reglas por nombre de aplicación

Si está ejecutando una combinación de software que no admite Multi-Stream ICA en un solo puerto, entonces para realizar QoS debe configurar varios puertos, uno para cada secuencia ICA. Para clasificar HDX en puertos no estándar tal y como se configura en la directiva de servidor XA/XD, debe agregar esos puertos en configuraciones de puertos ICA. Además, para hacer coincidir el tráfico en esos puertos con las reglas IP válidas, debe actualizar las reglas IP de ICA.

En la lista IP y puertos ICA puede especificar puertos no estándar utilizados en la directiva XA/XD para procesar la clasificación HDX. La dirección IP se utiliza para restringir aún más los puertos a un destino específico. Use “*” para el puerto destinado a cualquier dirección IP. La dirección IP con combinación de puerto SSL también se utiliza para indicar que el tráfico es probable ICA aunque el tráfico no se clasifique finalmente como ICA. Esta indicación se utiliza para enviar registros L4 AppFlow para admitir informes de saltos múltiples en Citrix Application Delivery Management.

Para habilitar la clasificación basada en ICA en Citrix SD-WAN Orchestrator Service, consulte Clasificación ICA.

Clasificación basada en API de proveedores de aplicaciones

Citrix SD-WAN admite la siguiente clasificación basada en API de proveedor de aplicaciones:

-

Office 365. Para obtener más información, consulte Optimización de Office 365.

-

Servicio Citrix Cloud y Citrix Gateway. Para obtener más información, consulte Optimización de Gateway Service.

Clasificación de aplicaciones basada en nombres de dominio

El motor de clasificación de PPP se ha mejorado para clasificar las aplicaciones en función del nombre de dominio y los patrones. Después de que el reenviador de DNS intercepta y analiza las solicitudes de DNS, el motor PPP utiliza el clasificador de IP para realizar la primera clasificación de paquetes. Se realizan más bibliotecas de PPP y clasificación ICA y se anexa el ID de aplicación basado en nombres de dominio.

La función de aplicación basada en nombres de dominio permite agrupar varios nombres de dominio y tratarlos como una única aplicación. Facilita la aplicación de firewall, dirección de aplicaciones, QoS y otras reglas. Se pueden configurar un máximo de 64 aplicaciones basadas en nombres de dominio.

Para definir aplicaciones basadas en nombres de dominio en Citrix SD-WAN Orchestrator Service, consulte Clasificación de aplicaciones basadas en nombres de dominio.

Nota

A partir de la versión 11.4.2, las aplicaciones basadas en nombres de dominio admiten puertos y protocolos configurables en Citrix SD-WAN Orchestrator Service. Para obtener más información, consulte Dominios y aplicaciones.

A partir de la versión 11.5.0 de Citrix SD-WAN, los registros AAAA son compatibles con Citrix SD-WAN Orchestrator Service.

Limitaciones

- Si no hay solicitud/respuesta DNS correspondiente a una aplicación basada en nombres de dominio, el motor PPP no clasifica la aplicación basada en nombres de dominio y, por lo tanto, no aplica las reglas de aplicación correspondientes a la aplicación basada en nombres de dominio.

- Si se crea un objeto de aplicación de forma que el intervalo de puertos incluya el puerto 80 y/o el puerto 443, con un tipo de coincidencia de dirección IP específico que corresponde a una aplicación basada en nombres de dominio, el motor PPP no clasifica la aplicación basada en nombres de dominio.

- Si se configuran proxies web explícitos, debe agregar todos los patrones de nombres de dominio al archivo PAC, para asegurarse de que la respuesta DNS no siempre devuelve la misma dirección IP.

- Las clasificaciones de aplicaciones basadas en nombres de dominio se restablecen al actualizar la configuración. La reclasificación se realiza en función de las técnicas de clasificación de versiones anteriores a 11.0.2, como la clasificación de bibliotecas PPP, la clasificación ICA y la clasificación basada en API de aplicaciones de proveedores.

- Las firmas de aplicación aprendidas (direcciones IP de destino) por clasificación de aplicaciones basada en nombre de dominio se restablecen al actualizar la configuración.

- Solo se procesan las consultas DNS estándar y sus respuestas.

- Los registros de respuesta DNS divididos en varios paquetes no se procesan. Solo se procesan las respuestas DNS de un solo paquete.

- No se admite DNS a través de TCP.

- Solo los dominios de nivel superior se admiten como patrones de nombres de dominio.

Clasificación del tráfico cifrado

El dispositivo Citrix SD-WAN detecta e informa sobre el tráfico cifrado, como parte de los informes de aplicaciones, mediante los dos métodos siguientes:

- Para el tráfico HTTPS, el motor de PPP inspecciona el certificado SSL para leer el nombre común, que lleva el nombre del servicio (por ejemplo, Facebook, Twitter). Según la arquitectura de la aplicación, solo se puede usar un certificado para varios tipos de servicio (por ejemplo, correo electrónico, noticias, etc.). Si diferentes servicios usan certificados diferentes, el motor de PPP podría diferenciar entre servicios.

- Para las aplicaciones que utilizan su propio protocolo de cifrado, el motor PPP busca patrones binarios en los flujos; por ejemplo, en el caso de Skype, el motor PPP busca un patrón binario dentro del certificado y determina la aplicación.

Objetos de aplicación

Los objetos de aplicación permiten agrupar diferentes tipos de criterios de coincidencia en un solo objeto que se puede utilizar en directivas de firewall y dirección de aplicaciones. Protocolo IP, aplicación y familia de aplicaciones son los tipos de coincidencia disponibles.

Las siguientes funciones utilizan el objeto de aplicación como tipo de coincidencia:

Uso de la clasificación de aplicaciones con un firewall

La clasificación del tráfico como aplicaciones, familias de aplicaciones o nombres de dominio permite utilizar la aplicación, las familias de aplicaciones y los objetos de aplicación como tipos de coincidencia para filtrar el tráfico y aplicar reglas y directivas de firewall. Se aplica a todas las directivas pre, post y local. Para obtener más información sobre el firewall, consulte Firewall con estado y compatibilidad con NAT.

–>

–>

Visualización de Clasificación de Aplicaciones

Después de habilitar la clasificación de aplicaciones, puede ver el nombre de la aplicación y los detalles de la familia de aplicaciones en los siguientes informes:

-

Estadísticas de conexión al firewall

-

Información sobre flujos

-

Estadísticas de aplicación

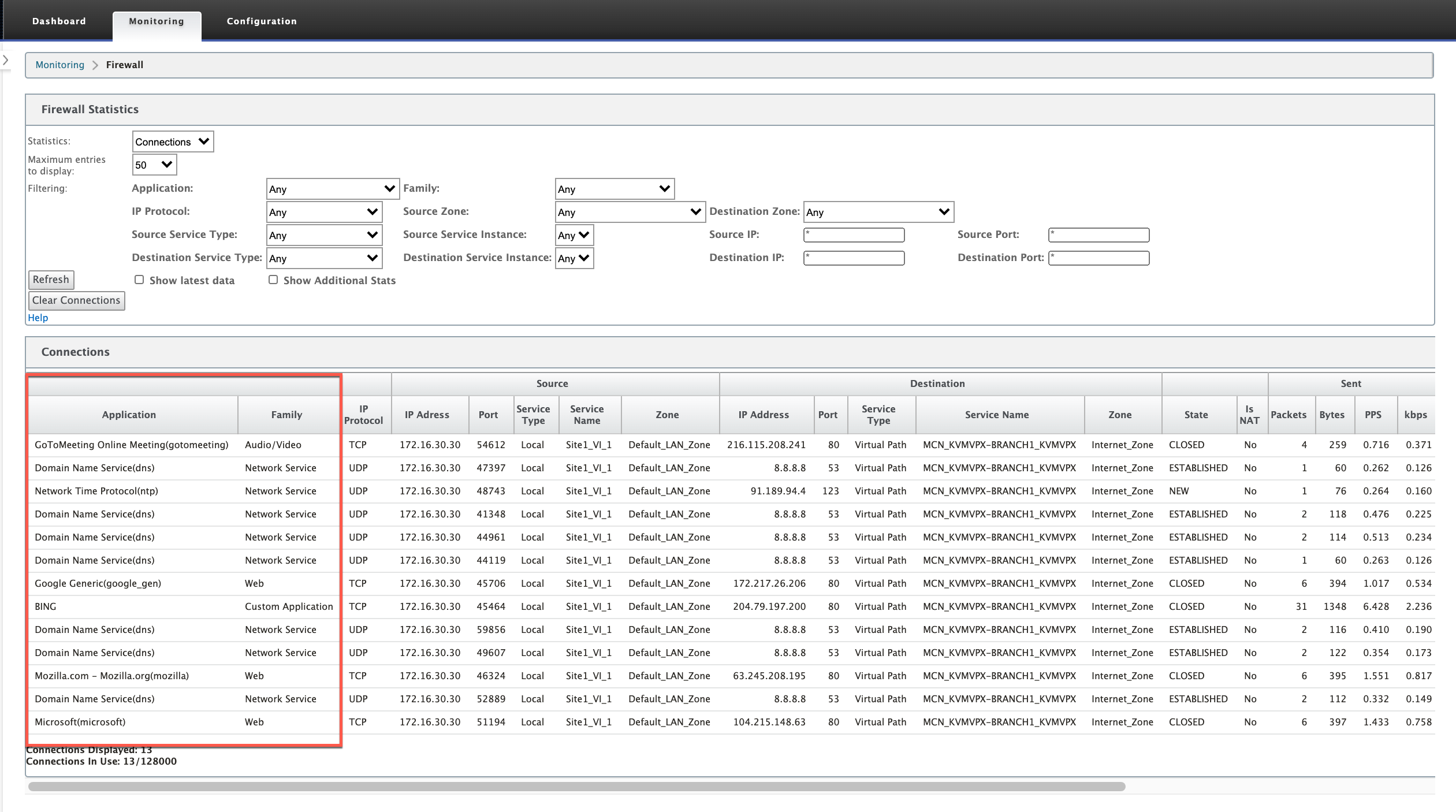

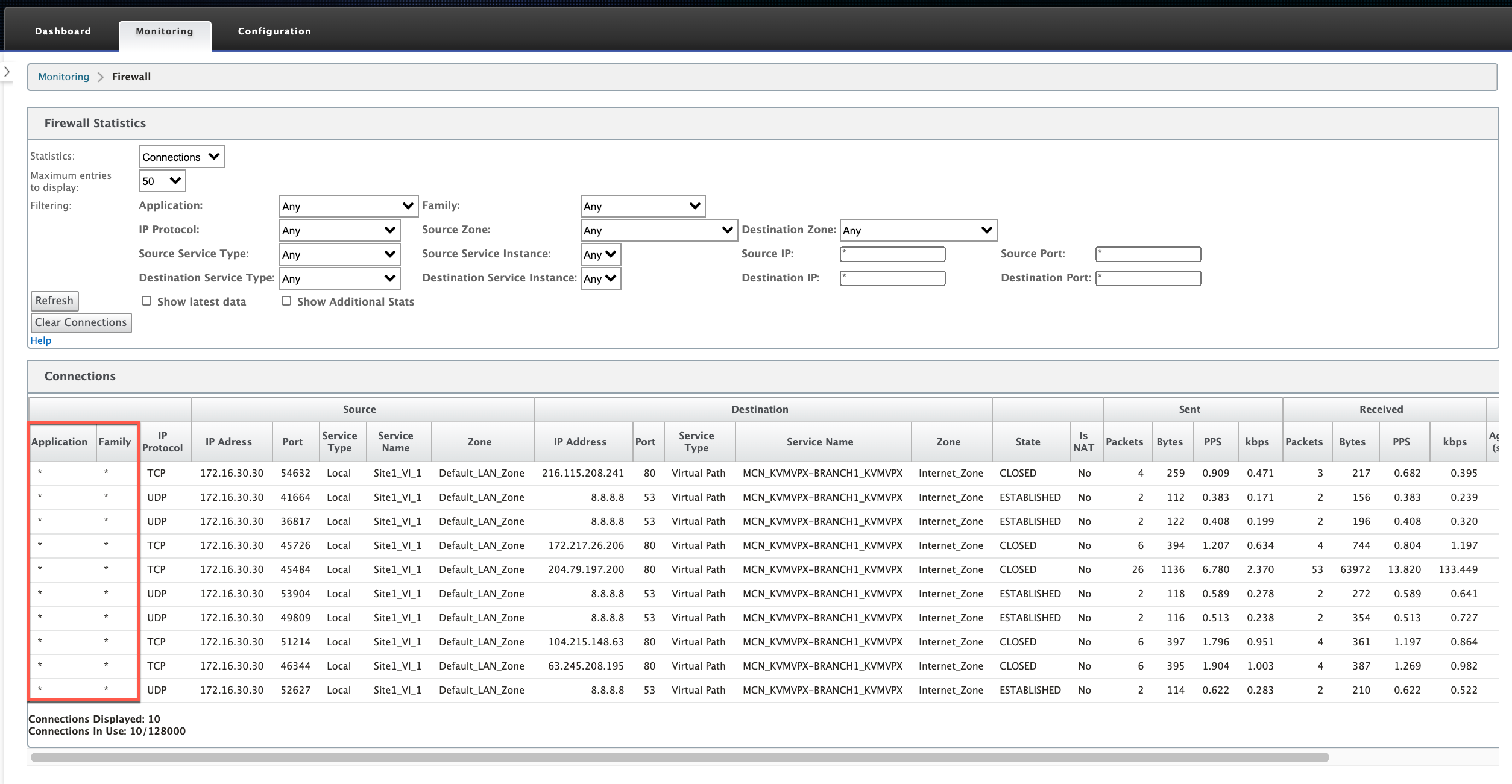

Estadísticas de conexión de firewall

Vaya a Supervisión > Firewalls. En la sección Conexiones, las columnas Aplicación y Familia muestran las aplicaciones y su familia asociada.

Si no habilita la clasificación de aplicaciones, las columnas Aplicación y Familia no muestran ningún dato.

Información sobre flujos

Vaya a Supervisión > Flujos. En la sección Datos de flujos, la columna Aplicación muestra los detalles de la aplicación.

Estadísticas de aplicación

Vaya a Supervisión > Estadísticas. En la sección Estadísticas de la aplicación, la columna Aplicación muestra los detalles de la aplicación.

Solución de problemas

Después de habilitar la clasificación de aplicaciones, puede ver los informes en la sección Supervisión y asegurarse de que muestran los detalles de la aplicación. Para obtener más información, consulte Visualización de la clasificación de aplicaciones.

Si hay algún comportamiento inesperado, recopile el paquete de diagnóstico STS mientras se observa el problema y compártelo con el equipo de soporte técnico de Citrix.

El paquete STS se puede crear y descargar mediante Configuración > Mantenimiento del sistema > Diagnóstico > Información de diagnóstico.

Equidad QoS (ROJO)

La función QoS imparcialidad mejora la imparcialidad de múltiples flujos de rutas virtuales mediante el uso de clases QoS y Detección temprana aleatoria (RED). Se puede asignar una ruta virtual a una de las 16 clases diferentes. Una clase puede ser de tres tipos básicos:

- Las clases en tiempo real atienden flujos de tráfico que exigen un servicio rápido hasta un límite de ancho de banda determinado. Se prefiere una latencia baja al rendimiento agregado.

- Las clases interactivas tienen menor prioridad que el tiempo real, pero tienen prioridad absoluta sobre el tráfico masivo.

- Las clases masivas obtienen lo que queda de las clases interactivas y en tiempo real, porque la latencia es menos importante para el tráfico masivo.

Los usuarios especifican diferentes requisitos de ancho de banda para distintas clases, lo que permite al planificador de rutas virtuales arbitrar solicitudes de ancho de banda competidoras de varias clases del mismo tipo. El programador utiliza el algoritmo Hierarchical Fair Service Curve (HFSC) para lograr la equidad entre las clases.

Clases de servicios de HFSC en orden primero en entrar, primero en salir (FIFO). Antes de programar paquetes, Citrix SD-WAN examina la cantidad de tráfico pendiente de la clase de paquetes. Cuando hay un tráfico excesivo pendiente, los paquetes se descartan en lugar de colocarse en la cola (caída de cola).

¿Por qué TCP provoca la cola?

TCP no puede controlar la rapidez con la que la red puede transmitir datos. Para controlar el ancho de banda, TCP implementa el concepto de ventana de ancho de banda, que es la cantidad de tráfico no reconocido que permite en la red. Inicialmente comienza con una ventana pequeña y duplica el tamaño de esa ventana cada vez que se reciben acuses de recibo. Esto se denomina fase de inicio lento o de crecimiento exponencial.

TCP identifica la congestión de la red mediante la detección de paquetes descartados. Si la pila TCP envía una ráfaga de paquetes que introduce un retraso de 250 ms, TCP no detecta la congestión si ninguno de los paquetes se descarta, por lo que continúa aumentando el tamaño de la ventana. Es posible que siga haciéndolo hasta que el tiempo de espera alcance los 600 a 800 ms.

Cuando TCP no está en el modo de inicio lento, reduce el ancho de banda a la mitad cuando se detecta la pérdida de paquetes y aumenta el ancho de banda permitido en un paquete por cada confirmación recibida. Por lo tanto, TCP alterna entre presionar al alza el ancho de banda y retroceder. Desafortunadamente, si el tiempo de espera alcanza los 800 ms cuando se detecta la pérdida de paquetes, la reducción del ancho de banda provoca un retraso en la transmisión.

Impacto en la equidad de QoS

Cuando se produce un retraso en la transmisión TCP, resulta difícil ofrecer cualquier tipo de garantía de equidad dentro de una clase de ruta virtual. El programador de rutas virtuales debe aplicar un comportamiento de caída de cola para evitar contener enormes cantidades de tráfico. La naturaleza de las conexiones TCP es tal que un pequeño número de flujos de tráfico para llenar la ruta virtual, lo que dificulta que una nueva conexión TCP logre una proporción justa del ancho de banda. Compartir ancho de banda requiere asegurarse de que el ancho de banda esté disponible para la transmisión de nuevos paquetes.

Detección temprana aleatoria

La detección temprana aleatoria (RED) evita que las colas de tráfico se llenen y provoquen acciones de caída de cola. Evita la cola innecesaria por parte del planificador de rutas virtuales, sin afectar el rendimiento que puede alcanzar una conexión TCP.

Para obtener información sobre cómo usar y habilitar RED, consulte Cómo usar RED.

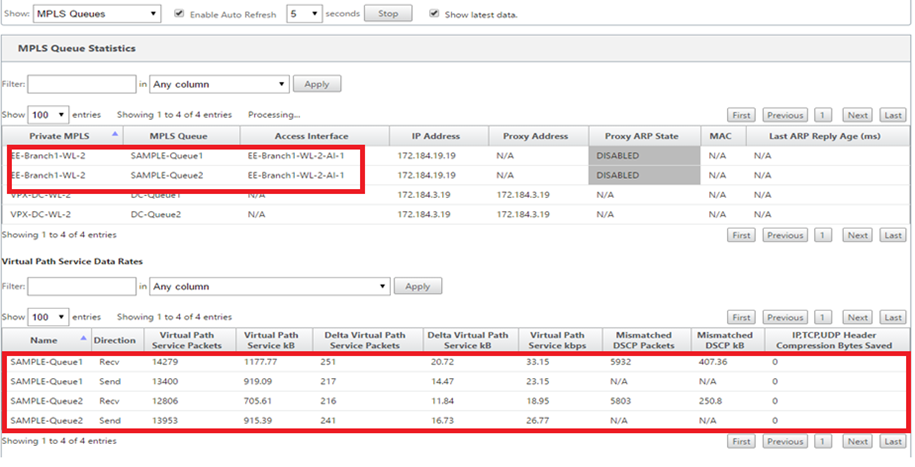

Colas MPLS

Esta función simplifica la creación de configuraciones SD-WAN al agregar un enlace WAN de conmutación de capas multiprotocolo (MPLS). Anteriormente, cada cola MPLS requería la creación de un enlace WAN. Cada enlace WAN requería una dirección IP virtual (VIP) única para crear el enlace WAN y una etiqueta de punto de código de servicios diferenciados (DSCP) única correspondiente al esquema de cola del proveedor. Tras definir un enlace WAN para cada cola MPLS, se define el servicio de intranet que se asignará a una cola específica.

Actualmente, está disponible una nueva definición de enlace WAN específico de MPLS (es decir, Tipo de acceso). Cuando se selecciona un nuevo tipo de acceso MPLS privado, puede definir las colas MPLS asociadas con el vínculo WAN. Esto permite un único VIP con varias etiquetas DSCP que corresponden a la implementación de cola del proveedor para el enlace WAN MPLS. Esto asigna el servicio de intranet a varias colas MPLS en un único enlace WAN MPLS. Para obtener información sobre cómo configurar MPLS mediante Citrix SD-WAN Orchestrator Service, consulte Colas de MPLS.

Nota

Si tiene configuraciones de MPLS existentes y quiere implementar el tipo de acceso privado MPLS, póngase en contacto con el soporte técnico de Citrix para obtener ayuda.

Asignar grupo de rutas automáticas a un enlace WAN de ruta virtual

El grupo de rutas automáticas definido es el mismo para el MCN y el dispositivo cliente. Esto permite que el sistema cree los Paths automáticamente. En el sitio de MCN, también puede expandir el enlace WAN asociado a la ruta virtual.

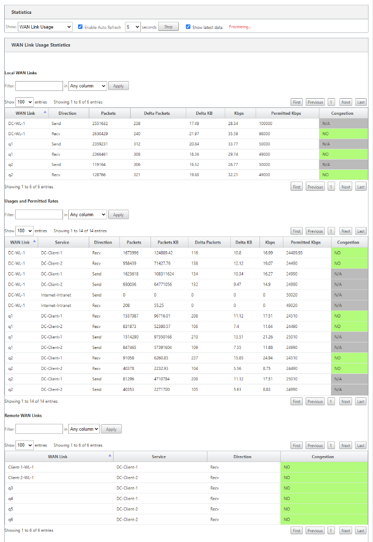

Ver la velocidad permitida y la congestión para enlaces WAN

La interfaz web SD-WAN permite ahora ver la tasa permitida para los Vínculos WAN y los Usos de Vínculos WAN y si un Vínculo WAN, Path o Ruta Virtual está en estado congestionado. En las versiones anteriores, esta información estaba disponible en archivos de registro SD-WAN y a través de la CLI. Estas opciones ya están disponibles en la interfaz web para ayudar a solucionar problemas.

Ver tarifa permitida

La tasa permitida es la cantidad de ancho de banda que un enlace WAN concreto, un servicio de ruta virtual, un servicio de intranet o un servicio de Internet pueden utilizar en un momento determinado. La velocidad permitida para un enlace WAN es estática y se define explícitamente en la configuración de SD-WAN. La tarifa permitida para un servicio de ruta virtual, un servicio de intranet o un servicio de Internet fluctuará con el tiempo en respuesta a la congestión, la demanda de los usuarios y las acciones justas, pero siempre será mayor o igual que el ancho de banda reservado mínimo para el servicio.

Supervisar enlace WAN

Vaya a Supervisar > Estadísticas y seleccione Vínculo WAN en la lista desplegable Mostrar .

Vaya a Supervisar > Estadísticas y seleccione Uso de vínculos WAN en la lista desplegable Mostrar.

Supervisar colas MPLS

Vaya a Supervisar Estadísticasy seleccione Colas MPLS en la lista desplegable Mostrar.

Solución de problemas de colas MPLS

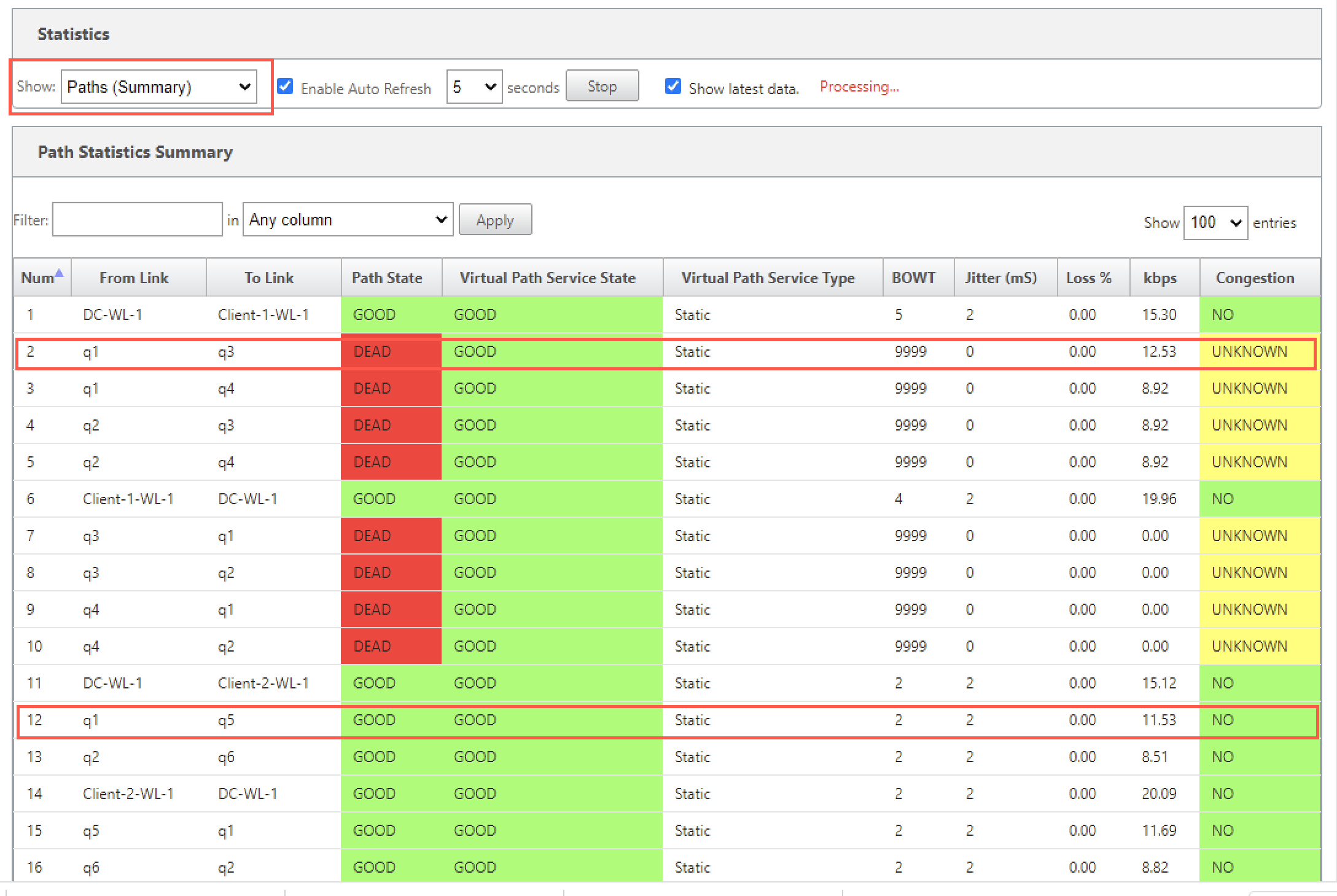

Para comprobar el estado de las colas MPLS, vaya a Supervisar > Estadísticas y seleccione Rutas (resumen) en la lista desplegable Mostrar. En el ejemplo siguiente, la ruta de acceso de la cola MPLS “q1” a “q3” está en estado DEAD y se muestra en rojo. La ruta de la cola de MPLS “q1” a “q5” está en buen estado y se muestra en verde.

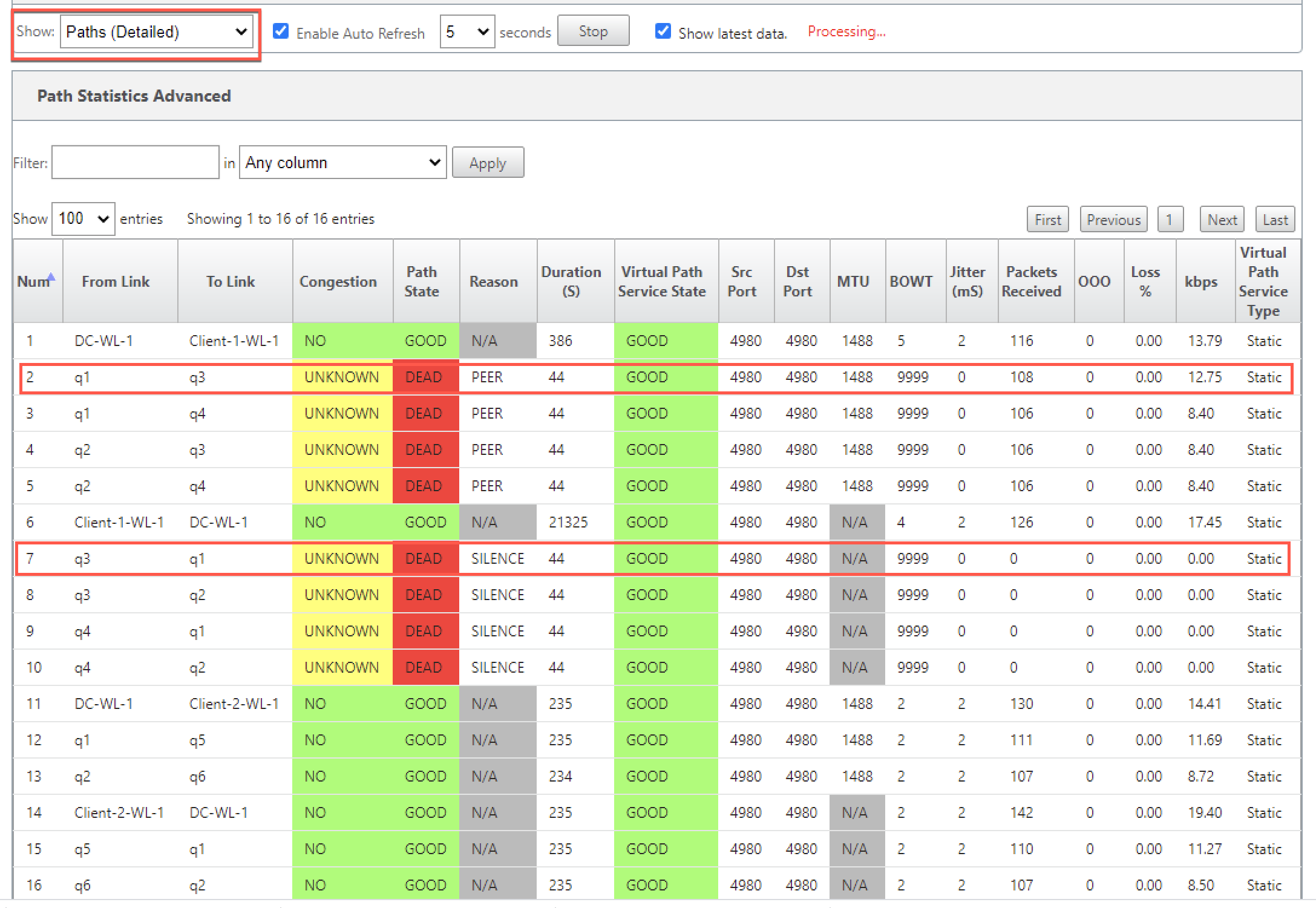

Para obtener información detallada sobre las rutas, seleccione Rutas (Detalladas) en la lista desplegable Mostrar. La información sobre rutas como el motivo del estado, la duración, el puerto de origen, el puerto de destino, la MTU están disponibles

En el siguiente ejemplo, la ruta de acceso de la cola MPLS “q1” a “q3” está en estado DEAD y la razón es PEER. La ruta de la cola de MPLS “q3” a “q1” está muerta y la razón es SILENCE. En la tabla siguiente se proporciona la lista de razones disponibles y sus descripciones.

| Motivo | Descripción |

|---|---|

| PUERTA DE ENLACE | La ruta de acceso está DEAD ya que el dispositivo no puede alcanzar ni detectar la puerta de enlace |

| SILENCIO | La ruta de acceso es INCORRECTA o DEAD porque el dispositivo no ha recibido paquetes del sitio del mismo |

| PÉRDIDA | La ruta es INCORRECTA debido a la pérdida de paquetes |

| PAR | El sitio del mismo par informa de que la ruta es incorrecta |

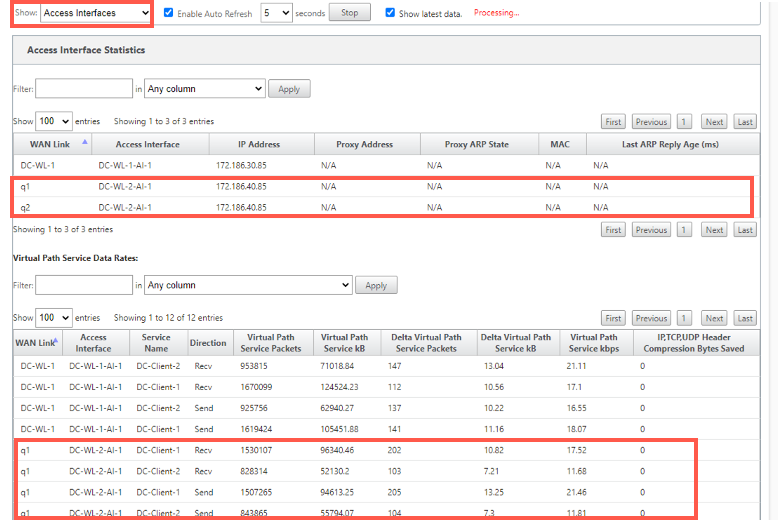

Para comprobar la interfaz de acceso y la dirección IP asociadas a las colas MPLS, seleccione Interfaces de acceso en la lista desplegable Mostrar.

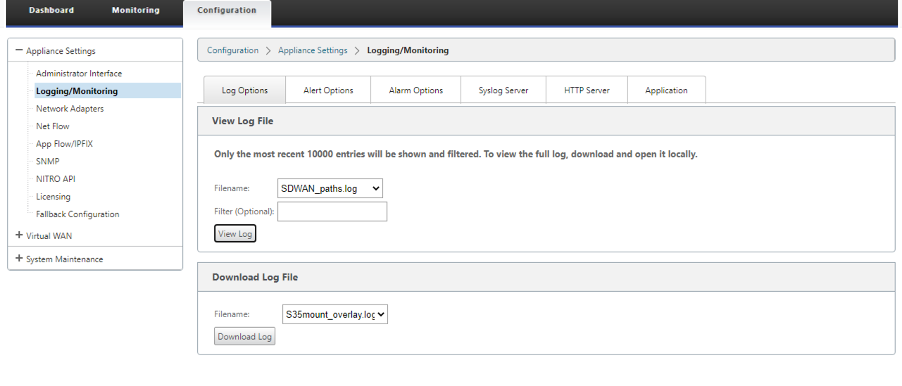

Puede descargar los archivos de registro para seguir solucionando problemas. Vaya a Configuración > Registro/Supervisión y seleccione SDWAN_paths.log o SDWAN_common.log en la ficha Opciones de registro.