Escenarios de solicitud de autenticación

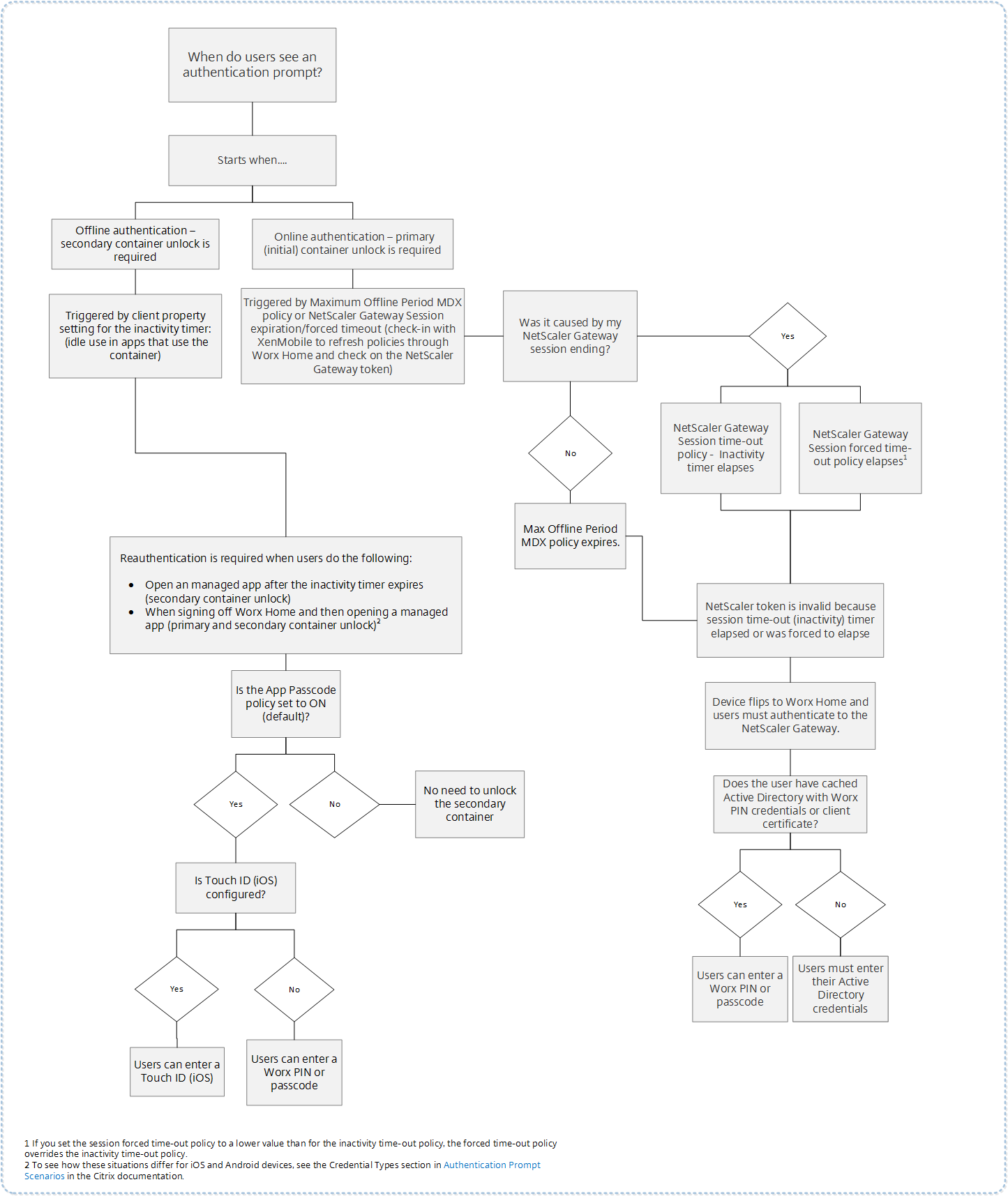

Varios escenarios solicitan a los usuarios que se autentiquen con Secure Hub introduciendo sus credenciales en sus dispositivos.

-

Los escenarios cambian en función de estos factores:

- La directiva de tu aplicación MDX y la configuración de la propiedad de cliente en la consola de Endpoint Management.

- Si la autenticación se produce sin conexión o en línea (el dispositivo necesita una conexión de red a Endpoint Management).

Además, el tipo de credenciales que introducen los usuarios, como la contraseña de Active Directory, el PIN o código de acceso de Citrix, la contraseña de un solo uso, la autenticación por huella dactilar (conocida como Touch ID en iOS), que también cambian según el tipo de autenticación y la frecuencia de la autenticación.

-

Empecemos con los escenarios que dan lugar a una solicitud de autenticación.

-

Reinicio del dispositivo: Cuando los usuarios reinician su dispositivo, deben volver a autenticarse con Secure Hub.

-

Inactividad sin conexión (tiempo de espera): Con la directiva MDX de código de acceso de la aplicación habilitada (de forma predeterminada), entra en juego la propiedad de cliente de Endpoint Management denominada Temporizador de inactividad. El Temporizador de inactividad limita el tiempo que puede transcurrir sin actividad del usuario en cualquiera de las aplicaciones que utilizan el contenedor seguro.

Cuando el Temporizador de inactividad caduca, los usuarios deben volver a autenticarse en el contenedor seguro del dispositivo. Por ejemplo, cuando los usuarios dejan sus dispositivos y se alejan, y el Temporizador de inactividad ha caducado, otra persona no puede coger el dispositivo y acceder a datos confidenciales dentro del contenedor. Configuras la propiedad de cliente Temporizador de inactividad en la consola de Endpoint Management. El valor predeterminado es de 15 minutos. La combinación del código de acceso de la aplicación establecido en ON y la propiedad de cliente Temporizador de inactividad es responsable de la mayoría de los escenarios de solicitud de autenticación.

-

Cierre de sesión de Secure Hub: Cuando los usuarios cierran sesión en Secure Hub, tienen que volver a autenticarse la próxima vez que accedan a Secure Hub o a cualquier aplicación MDX, cuando la aplicación requiera un código de acceso según lo determine la directiva MDX de código de acceso de la aplicación y el estado del Temporizador de inactividad.

-

Período máximo sin conexión: Este escenario es específico de las aplicaciones individuales porque está impulsado por una directiva MDX por aplicación. La directiva MDX de Período máximo sin conexión tiene una configuración predeterminada de 3 días. Si transcurre el período de tiempo para que una aplicación se ejecute sin autenticación en línea con Secure Hub, se requiere una comprobación con Endpoint Management para confirmar el derecho a la aplicación y actualizar las directivas. Cuando se produce esta comprobación, la aplicación activa Secure Hub para una autenticación en línea. Los usuarios deben volver a autenticarse antes de poder acceder a la aplicación MDX.

Ten en cuenta la relación entre el Período máximo sin conexión y la directiva MDX de Período de sondeo activo:

- El Período de sondeo activo es el intervalo durante el cual las aplicaciones se comunican con Endpoint Management para realizar acciones de seguridad, como el bloqueo y la limpieza de aplicaciones. Además, la aplicación también comprueba si hay directivas de aplicación actualizadas.

-

Después de una comprobación exitosa de las directivas a través de la directiva de Período de sondeo activo, el temporizador de Período máximo sin conexión se restablece y comienza a contar de nuevo.

-

Ambas comprobaciones con Endpoint Management, para el Período de sondeo activo y la caducidad del Período máximo sin conexión, requieren un token de Citrix Gateway válido en el dispositivo. Si el dispositivo tiene un token de Citrix Gateway válido, la aplicación recupera nuevas directivas de Endpoint Management sin ninguna interrupción para los usuarios. Si la aplicación necesita un token de Citrix Gateway, se produce un cambio a Secure Hub y los usuarios ven una solicitud de autenticación en Secure Hub.

-

En los dispositivos Android, las pantallas de actividad de Secure Hub se abren directamente sobre la pantalla de la aplicación actual. Sin embargo, en los dispositivos iOS, Secure Hub debe pasar a primer plano, lo que desplaza temporalmente la aplicación actual.

-

Después de que los usuarios introduzcan sus credenciales, Secure Hub vuelve a la aplicación original. Si, en este caso, permites credenciales de Active Directory en caché o tienes un certificado de cliente configurado, los usuarios pueden introducir un PIN, una contraseña o una autenticación por huella dactilar. Si no lo haces, los usuarios deben introducir sus credenciales completas de Active Directory.

-

El token de Citrix ADC puede dejar de ser válido debido a la inactividad de la sesión de Citrix Gateway o a una directiva de tiempo de espera de sesión forzado, como se explica en la siguiente lista de directivas de Citrix Gateway. Cuando los usuarios vuelven a iniciar sesión en Secure Hub, pueden seguir ejecutando la aplicación.

-

Directivas de sesión de Citrix Gateway: Dos directivas de Citrix Gateway también afectan a cuándo se solicita a los usuarios que se autentiquen. En estos casos, se autentican para crear una sesión en línea con Citrix ADC para conectarse a Endpoint Management.

- Tiempo de espera de sesión: La sesión de Citrix ADC para Endpoint Management se desconecta si no hay actividad de red durante el período establecido. El valor predeterminado es de 30 minutos. Sin embargo, si usas el asistente de Citrix Gateway para configurar la directiva, el valor predeterminado es de 1440 minutos. Los usuarios ven una solicitud de autenticación para volver a conectarse a su red corporativa.

- Tiempo de espera forzado: Si está en On, la sesión de Citrix ADC para Endpoint Management se desconecta después de que transcurra el período de tiempo de espera forzado. El tiempo de espera forzado hace que la reautenticación sea obligatoria después de un período establecido. Los usuarios verán entonces una solicitud de autenticación para volver a conectarse a su red corporativa en el siguiente uso. El valor predeterminado es Off. Sin embargo, si usas el asistente de Citrix Gateway para configurar la directiva, el valor predeterminado es de 1440 minutos.

-

Tipos de credenciales

En la sección anterior se explicó cuándo se solicita a los usuarios que se autentiquen. En esta sección se explican los tipos de credenciales que deben introducir. La autenticación es necesaria a través de varios métodos de autenticación para obtener acceso a los datos cifrados del dispositivo. Para desbloquear el dispositivo inicialmente, desbloqueas el contenedor principal. Una vez hecho esto y el contenedor se ha vuelto a proteger, para volver a acceder, desbloqueas un contenedor secundario.

Nota:

El término aplicación administrada se refiere a una aplicación empaquetada por MDX Toolkit, en la que has dejado la directiva MDX de código de acceso de la aplicación habilitada de forma predeterminada y estás utilizando la propiedad de cliente Temporizador de inactividad.

- Las circunstancias que determinan los tipos de credenciales son las siguientes:

- **Desbloqueo del contenedor principal:** Se requiere una contraseña de Active Directory, un PIN o código de acceso de Citrix, una contraseña de un solo uso, Touch ID o una identificación de huella dactilar para desbloquear el contenedor principal.

- En iOS, cuando los usuarios abren Secure Hub o una aplicación administrada por primera vez después de instalar la aplicación en el dispositivo.

- En iOS, cuando los usuarios reinician un dispositivo y luego abren Secure Hub.

- En Android, cuando los usuarios abren una aplicación administrada si Secure Hub no se está ejecutando.

- En Android, cuando los usuarios reinician Secure Hub por cualquier motivo, incluido el reinicio de un dispositivo.

-

Desbloqueo del contenedor secundario: Autenticación de huella dactilar (si está configurada), un PIN o código de acceso de Citrix, o credenciales de Active Directory, para desbloquear el contenedor secundario.

- Cuando los usuarios abren una aplicación administrada después de que caduque el temporizador de inactividad.

-

Cuando los usuarios cierran sesión en Secure Hub y luego abren una aplicación administrada.

-

Se requieren credenciales de Active Directory para cualquiera de las circunstancias de desbloqueo del contenedor cuando se cumplen las siguientes condiciones:

-

Cuando los usuarios cambian el código de acceso asociado a su cuenta corporativa.

-

- Cuando no has configurado las propiedades de cliente en la consola de Endpoint Management para habilitar el PIN de Citrix: ENABLE_PASSCODE_AUTH y ENABLE_PASSWORD_CACHING.

- Cuando finaliza la sesión de NetScaler® Gateway, lo que ocurre en las siguientes circunstancias: cuando caduca el temporizador de la directiva de tiempo de espera de sesión o de tiempo de espera forzado, si el dispositivo no almacena en caché las credenciales o no tiene un certificado de cliente.

Cuando la autenticación de huella dactilar está habilitada, los usuarios pueden iniciar sesión usando una huella dactilar cuando se requiere autenticación sin conexión debido a la inactividad de la aplicación. Los usuarios aún tienen que introducir un PIN al iniciar sesión en Secure Hub por primera vez y al reiniciar el dispositivo. Para obtener información sobre cómo habilitar la autenticación de huella dactilar, consulta Autenticación de huella dactilar o Touch ID.

El siguiente diagrama de flujo resume el flujo de decisiones que determina qué credenciales debe introducir un usuario cuando se le solicita que se autentique.

Acerca de los cambios de pantalla de Secure Hub

Otra situación a tener en cuenta es cuando se requiere un cambio de una aplicación a Secure Hub y luego de vuelta a una aplicación. El cambio muestra una notificación que los usuarios deben reconocer. No se requiere autenticación cuando esto ocurre. La situación se produce después de que se realiza una comprobación con Endpoint Management, según lo especificado por las directivas MDX de Período máximo sin conexión y Período de sondeo activo, y Endpoint Management detecta directivas actualizadas que deben enviarse al dispositivo a través de Secure Hub.

Complejidad del código de acceso para el código de acceso del dispositivo (Android 12+)

Se prefiere la complejidad del código de acceso a un requisito de contraseña personalizado. El nivel de complejidad del código de acceso es uno de los niveles predefinidos. Por lo tanto, el usuario final no puede establecer una contraseña con un nivel de complejidad inferior.

La complejidad del código de acceso para dispositivos con Android 12+ es la siguiente:

- **Aplicar complejidad del código de acceso:** Requiere una contraseña con un nivel de complejidad definido por la plataforma, en lugar de un requisito de contraseña personalizado. Solo para dispositivos con Android 12+ y que usan Secure Hub 22.9 o posterior.

- **Nivel de complejidad:** Niveles predefinidos de complejidad de la contraseña.

- **Ninguno:** No se requiere contraseña.

- **Bajo:** Las contraseñas pueden ser:

- Un patrón

- Un PIN con un mínimo de cuatro números

- **Medio:** Las contraseñas pueden ser:

- Un PIN sin secuencias repetidas (4444) ni secuencias ordenadas (1234), y un mínimo de cuatro números

- Alfabéticas con un mínimo de cuatro caracteres

- Alfanuméricas con un mínimo de cuatro caracteres

- **Alto:** Las contraseñas pueden ser:

- Un PIN sin secuencias repetidas (4444) ni secuencias ordenadas (1234), y un mínimo de ocho números

- Alfabéticas con un mínimo de seis caracteres

- Alfanuméricas con un mínimo de seis caracteres

Notas:

- Para dispositivos BYOD, la configuración del código de acceso, como Longitud mínima, Caracteres obligatorios, Reconocimiento biométrico y Reglas avanzadas, no es aplicable en Android 12+. En su lugar, utiliza la complejidad del código de acceso.

- Si la complejidad del código de acceso para el perfil de trabajo está habilitada, la complejidad del código de acceso para el lado del dispositivo también debe estar habilitada.

Para obtener más información, consulta Configuración de Android Enterprise en la documentación de Citrix Endpoint Management.