Fonctionnalités supplémentaires

Journalisation de l’activité utilisateur

La fonctionnalité de journalisation de l’activité utilisateur permet aux clients de suivre et d’auditer l’activité de navigation des utilisateurs pendant les sessions Citrix Remote Browser Isolation (RBI). Cette fonctionnalité capture les noms d’hôte visités, les horodatages d’accès, les identifiants utilisateur et l’état d’application de la liste d’autorisation. Toutes les données collectées sont stockées dans le compte de stockage Azure du client, ce qui garantit une propriété et un contrôle total des données.

Important :

Cette fonctionnalité doit être activée au niveau du client et au niveau de l’application. Les données d’activité de navigation sont téléchargées toutes les heures et ne sont pas en temps réel.

-

Avantages clés

- Conformité et audit : Répondez aux exigences d’audit d’entreprise et aux normes de conformité réglementaire.

- Analyse de la sécurité : Identifiez les modèles de navigation anormaux et les menaces de sécurité potentielles.

- Optimisation des stratégies : Analysez le comportement des utilisateurs pour affiner les configurations de la liste d’autorisation.

- Souveraineté des données : Gardez les données sous votre contrôle dans votre environnement Azure.

Prérequis

Avant de configurer la journalisation de l’activité utilisateur, assurez-vous de disposer des éléments suivants :

- Un abonnement Azure valide.

- Un compte de stockage Azure pour les données d’activité de navigation.

- Un catalogue créé sous le service Remote Browser Isolation.

Étapes de configuration

Étape 1 : Récupérer la chaîne de connexion du stockage Azure

Ce guide suppose qu’un compte de stockage Azure existe. Pour en créer un, consultez la documentation du stockage Azure.

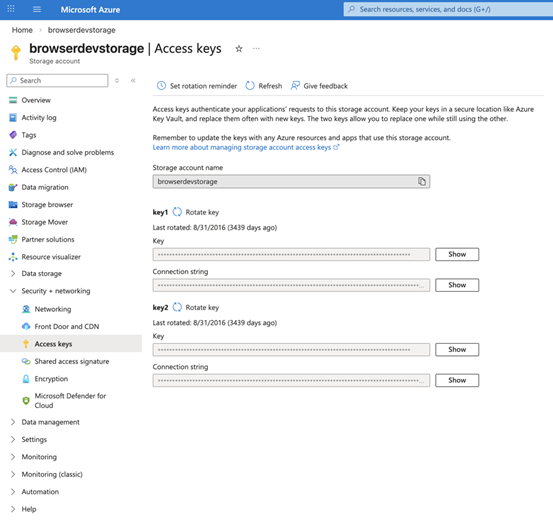

- Connectez-vous au portail Azure et ouvrez le compte de stockage.

- Dans le menu de gauche, accédez à Sécurité + réseau et sélectionnez Clés d’accès.

- Copiez la chaîne de connexion de la clé 1 ou de la clé 2.

- Stockez la chaîne de connexion en toute sécurité pour l’utiliser à l’étape 3 (Vérifier le fonctionnement de la fonctionnalité).

Remarque :

Citrix RBI crée automatiquement un conteneur nommé

user-activitylorsque vous enregistrez la configuration. La création manuelle du conteneur n’est pas requise.

Les connexions au stockage Azure peuvent être configurées par application.

Créer ou mettre à jour la configuration

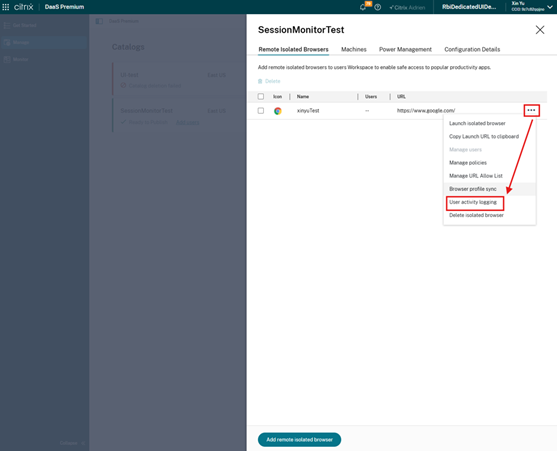

- Dans la console d’administration, accédez à la page Gérer.

- Sélectionnez le catalogue et l’application pour lesquels la journalisation de l’activité utilisateur doit être activée.

- Recherchez le paramètre Journalisation de l’activité utilisateur.

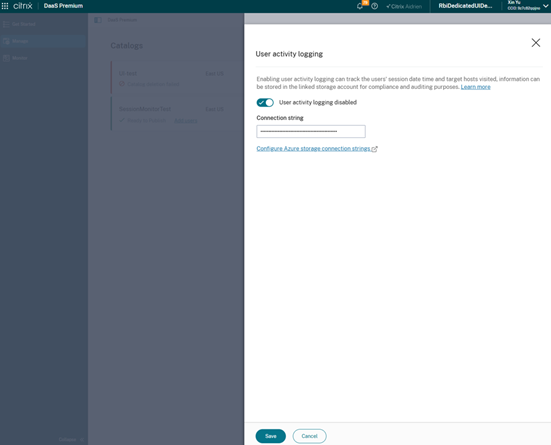

- Activez la Journalisation de l’activité utilisateur.

- Collez la chaîne de connexion du stockage Azure de l’étape 1.

- Cliquez sur Enregistrer.

Lorsque la configuration est enregistrée, le système :

- Valide la chaîne de connexion.

- Vérifie la connectivité au stockage Azure.

- Crée un conteneur nommé

user-activitys’il n’existe pas. - Confirme les autorisations de connexion.

Supprimer la configuration

Pour arrêter le suivi de l’activité de navigation pour une application spécifique :

- Accédez à la page des paramètres de cette application.

- Recherchez le paramètre Journalisation de l’activité utilisateur.

-

- Désactivez la Journalisation de l’activité utilisateur.

-

- Cliquez sur Enregistrer.

-

Après la suppression de la configuration, les sessions utilisateur nouvellement lancées n’enregistrent plus l’activité de navigation. Les données historiques déjà téléchargées vers le stockage Azure ne sont pas supprimées.

-

Étape 3 : Vérifier le fonctionnement de la fonctionnalité

Une fois la configuration terminée, vérifiez la fonctionnalité :

- Lancez une nouvelle session de navigateur à l’aide de l’application configurée avec la journalisation de l’activité utilisateur.

- Visitez plusieurs sites web, par exemple

www.google.cometwww.microsoft.com. - Attendez le téléchargement. L’activité de navigation est d’abord enregistrée localement, puis téléchargée toutes les heures.

- Pour la vérification initiale, attendez au moins 1 à 2 heures.

- Dans le portail Azure, ouvrez le compte de stockage, puis le conteneur

user-activity. - Vérifiez que de nouveaux fichiers JSON apparaissent.

- Téléchargez un fichier JSON et confirmez qu’il contient les noms d’hôte des sites web visités.

Affichage et analyse de l’activité de navigation

Structure de stockage des données

Les données d’activité de navigation sont organisées dans le stockage Blob Azure par date et nom de fichier :

Container: user-activity

|- YYYY-MM-DD/

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| `- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

`- YYYY-MM-DD/

`- ...

<!--NeedCopy-->

Convention de nommage des fichiers

- Structure du dossier :

{AAAA-MM-JJ}/(organisé par date). - Modèle de nom de fichier :

{NomHôteVDA}_{GUID}_{NomApp}_{AAAA-MM-JJ-HH}.json -

{NomHôteVDA}: Nom d’hôte de la machine VDA. -

{GUID}: Identifiant unique pour chaque lot de téléchargement. -

{NomApp}: Nom de l’application Secure Browser. -

{AAAA-MM-JJ-HH}: Horodatage du téléchargement au format 24 heures. - De nouveaux fichiers sont générés toutes les heures pour chaque VDA actif.

Description du format des données

-

Chaque fichier JSON contient plusieurs enregistrements au format NDJSON (JSON délimité par des sauts de ligne). Chaque ligne représente un événement d’accès.

-

```json

{“accessHostEvent”:{“hostName”:”www.google.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:23:45.123Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”www.microsoft.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:25:10.456Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”malicious.site”,”acceptHost”:false},”accessTime”:”2026-01-29T14:30:22.789Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”}

| Champ | Description | Exemple |

|---|---|---|

accessHostEvent.hostName |

Nom d’hôte du site web auquel l’utilisateur a accédé. | www.google.com |

accessHostEvent.acceptHost |

Indique si l’accès est autorisé par la liste d’autorisation (true signifie autorisé et false signifie bloqué). |

true |

accessTime |

Horodatage d’accès (UTC). | 2026-01-29T14:23:45.123Z |

sessionId |

Identifiant de session unique. | abc123-def456-ghi789 |

userName |

Identifiant utilisateur. | user@example.com |

appName |

Nom de l’application. | MySecureBrowser |

-

Protection de la vie privée : Le système n’enregistre que les noms d’hôte tels que

www.example.com. Il n’enregistre pas les chemins d’URL complets, les paramètres de requête ou le contenu saisi par l’utilisateur.

Méthodes d’affichage des données

Utilisez les méthodes suivantes pour afficher les enregistrements d’activité de navigation :

Explorateur Stockage Azure

- Téléchargez et installez l’Explorateur Stockage Azure.

- Connectez-vous au Compte de stockage.

- Parcourez le conteneur

user-activity. - Téléchargez les fichiers

JSONet examinez leur contenu.

Portail Azure

- Connectez-vous au portail Azure.

- Accédez au compte de stockage.

- Sélectionnez Conteneurs >

user-activity. - Téléchargez les fichiers pour en afficher le contenu.

Conseil : Pour une analyse plus approfondie, importez les données dans Excel, Power BI ou un autre outil d’analyse.

-

Fonctionnalités clés et considérations

-

Points forts des fonctionnalités

- Enregistrement automatique : Capture les événements d’accès aux sites web sans intervention manuelle.

-

Tentatives bloquées incluses : Capture les tentatives d’accès bloquées (

acceptHost: false) pour l’analyse des listes d’autorisation. - Chargements horaires : Charge les données par lots horaires pour réduire la surcharge réseau.

- Souveraineté des données : Stocke toutes les données dans l’environnement Azure du client.

- Prise en charge de plusieurs applications : Prend en charge la configuration de comptes de stockage séparés ou partagés entre les applications.

Limitations

- Pas en temps réel : Les données peuvent prendre jusqu’à une heure pour apparaître dans le stockage Azure.

- Édition dédiée uniquement : Disponible uniquement pour les applications de l’édition dédiée.

-

Nom de conteneur fixe : Le nom du conteneur est

user-activityet ne peut pas être personnalisé. - Impact du redémarrage du VDA : Les données non encore chargées peuvent être perdues si un VDA redémarre avant le chargement.

Dépannage

Problème 1 : Aucune donnée dans le stockage Azure

Causes possibles :

- Le basculement de fonctionnalité n'est pas activé.

- La chaîne de connexion est incorrecte ou a expiré.

- Temps d'attente insuffisant (au moins une heure est requise).

- L'application n'est pas de l'édition dédiée.

Résolutions :

- Vérifiez l’état du basculement de fonctionnalité.

- Reconfigurez la chaîne de connexion et enregistrez.

- Démarrez une nouvelle session, visitez des sites web et attendez 1 à 2 heures.

- Confirmez que l’application est de l’édition dédiée.

- Vérifiez que le conteneur

user-activitya été créé.

Problème 2 : La validation échoue lors de la configuration de la chaîne de connexion

Causes possibles :

- Le format de la chaîne de connexion est incorrect.

- Les restrictions réseau du compte de stockage bloquent l'accès.

- Autorisations insuffisantes pour créer des conteneurs.

- Résolutions :

- Copiez à nouveau la chaîne de connexion complète depuis le portail Azure.

- Vérifiez les paramètres du pare-feu du compte de stockage. Pour les tests, autorisez temporairement un accès réseau plus large.

- Vérifiez que la chaîne de connexion accorde les autorisations de création de conteneurs.

- Assurez-vous que le compte de stockage n’est pas verrouillé ou autrement restreint.

Problème 3 : Les sessions utilisateur sont interrompues ou lentes après le chargement des données

Non, les chargements de données s’exécutent en arrière-plan et n’interrompent pas l’utilisation normale du navigateur. Le chargement utilise des E/S asynchrones avec une consommation minimale de ressources.

Problème 4 : La configuration prend-elle effet immédiatement pour les sessions utilisateur actives ?

- Non, les utilisateurs doivent fermer la session actuelle et en démarrer une nouvelle pour que les paramètres mis à jour s'appliquent. Les sessions actives continuent d'utiliser la configuration présente au moment du lancement.

- #### Problème 5 : Plusieurs applications peuvent-elles utiliser le même compte de stockage ?

- Oui, plusieurs applications peuvent partager le même compte de stockage et le même conteneur `user-activity`. La dénomination des fichiers et le champ `appName` aident à distinguer les données entre les applications.

- ## Intégration avec Chrome Enterprise Premium (CEP)

Ce sujet présente l’intégration entre Citrix Remote Browser Isolation (RBI) et Google Chrome Enterprise Premium (CEP) pour les VDA Linux. Il explique ce que la fonctionnalité permet, comment elle fonctionne et ce que les administrateurs doivent savoir avant de l’activer.

Introduction

Google Chrome Enterprise Premium (CEP) offre une sécurité avancée, une gestion de navigateur et une application de politiques pour les environnements d’entreprise. Grâce à cette fonctionnalité, le navigateur Citrix RBI peut s’inscrire aux politiques Chrome Enterprise en utilisant un jeton d’inscription Google. Les administrateurs peuvent ensuite gérer de manière centralisée les politiques de navigateur sécurisé organisationnelles et départementales depuis la Google Admin console.

Cette intégration offre une approche évolutive et gérée dans le cloud pour appliquer la sécurité et la conformité sur les appareils de point de terminaison non fiables sans nécessiter d’agent EDR.

- ### Ce que cette fonctionnalité permet

Avec l’intégration CEP :

Les administrateurs peuvent :

- Appliquer les politiques **Chrome Enterprise** à tous les utilisateurs du navigateur **Citrix RBI** dans le même catalogue.

- Gérer ces politiques de manière centralisée via la **Google Admin console**.

- Les utilisateurs peuvent :

- Utiliser un navigateur RBI qui devient un navigateur géré après l’inscription.

- Recevoir des politiques d’entreprise cohérentes, par exemple des contrôles de copier-coller et des listes de blocage d’URL.

- Recevoir des mises à jour automatiques des politiques depuis Google Cloud.

Comment l’utiliser

Préparation

Avant d’activer l’intégration CEP :

- Confirmez que Google Workspace prend en charge Chrome Enterprise Premium.

- Assurez-vous qu’au moins un catalogue Citrix RBI existe. Si ce n’est pas le cas, créez-en un.

- Identifiez les catalogues RBI qui doivent être régis par les politiques Chrome.

- Générez un jeton d’inscription par unité d’organisation (UO) dans la Google Admin console, si nécessaire.

Configuration sur le portail Citrix Cloud

CEP nécessite un jeton d’inscription pour chaque catalogue. Citrix distribue automatiquement le jeton aux sessions utilisateur lancées à partir de ce catalogue.

Flux d’inscription

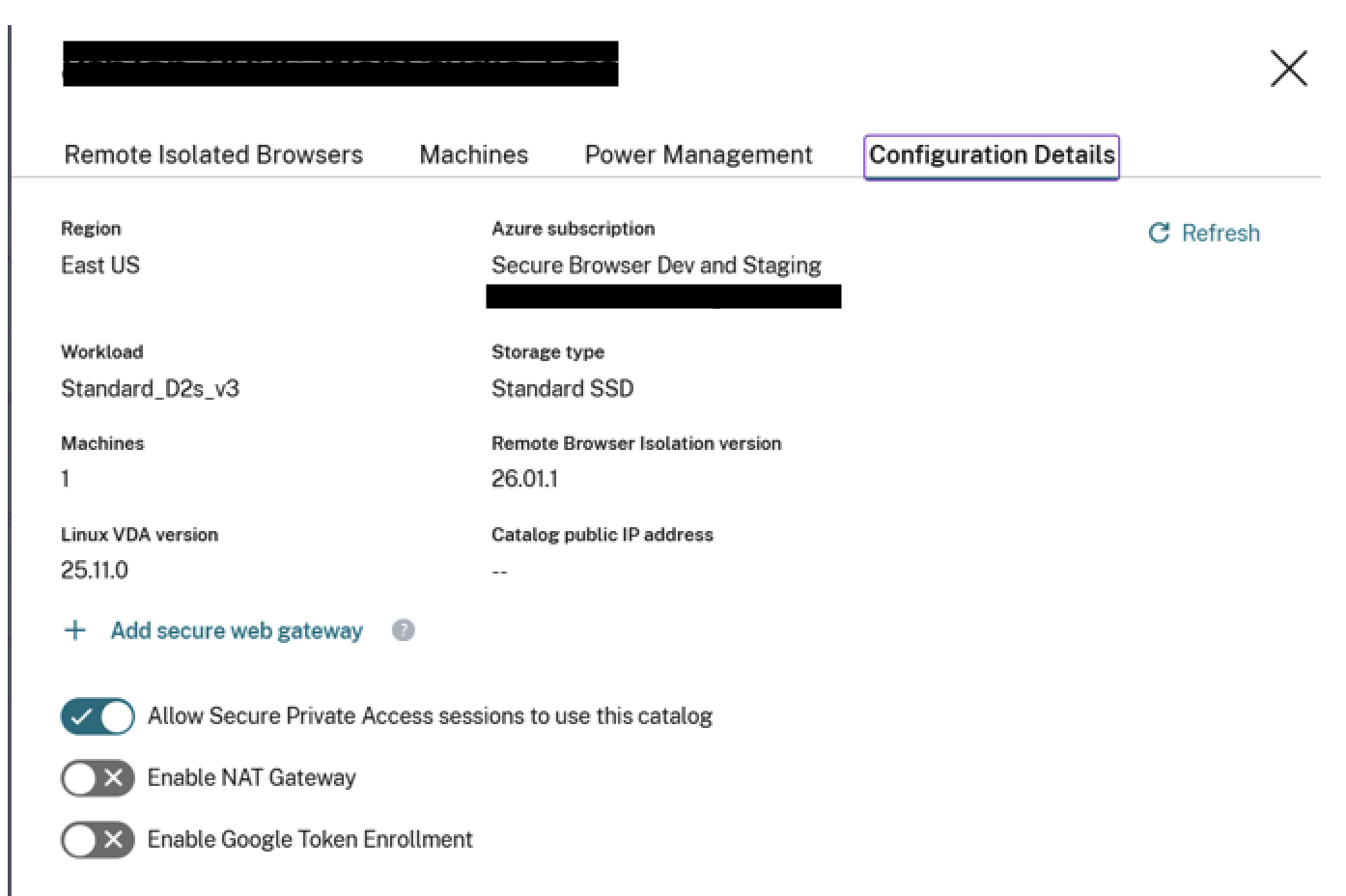

- Obtenez un jeton d’inscription depuis la Google Admin console.

- Connectez-vous à Citrix Cloud et accédez à Remote Browser Isolation.

- Sélectionnez Gérer dans le menu de gauche.

- Sélectionnez le catalogue cible, puis ouvrez Détails de la configuration.

- Activez Activer l’inscription du jeton Google et entrez le jeton d’inscription.

- Sélectionnez Appliquer le jeton.

-

-

Lorsqu’un utilisateur lance une application de navigateur sécurisé sous ce catalogue, l’inscription du jeton se produit automatiquement et la navigation se poursuit dans le navigateur inscrit au CEP.

Tâches de l’administrateur

- Désactivez ou réactivez Activer l’inscription du jeton Google, ou mettez à jour le jeton d’inscription.

- Surveillez l’application des politiques Chrome à l’aide de

chrome://policy. - Examinez périodiquement la liste des appareils de la Google Admin et supprimez les enregistrements obsolètes.

Limitations et comportements connus

La synchronisation du profil utilisateur n’est pas prise en charge

La synchronisation cloud du profil utilisateur Chrome ne fonctionne pas dans un navigateur RBI inscrit avec un jeton CEP.

Un redémarrage est requis pour chaque modification de configuration

Étant donné que RBI utilise des systèmes de fichiers éphémères, un redémarrage est nécessaire si les administrateurs activent ou désactivent l’intégration CEP, ou mettent à jour le jeton CEP.

Comportement de la politique de liste d’autorisation

Si la liste d’autorisation configurée pour une application de navigateur RBI sous le catalogue est modifiée par rapport à la valeur par défaut *:*, incluez *.google.com:* pour terminer l’inscription CEP. Une fois CEP lancé, la politique de liste d’autorisation RBI n’est pas respectée.

L’administrateur Google peut afficher des appareils en double

Après une mise à niveau d’image, une machine peut recevoir un nouvel ID. Cela peut créer un enregistrement d’appareil supplémentaire dans la console d’administration Google.

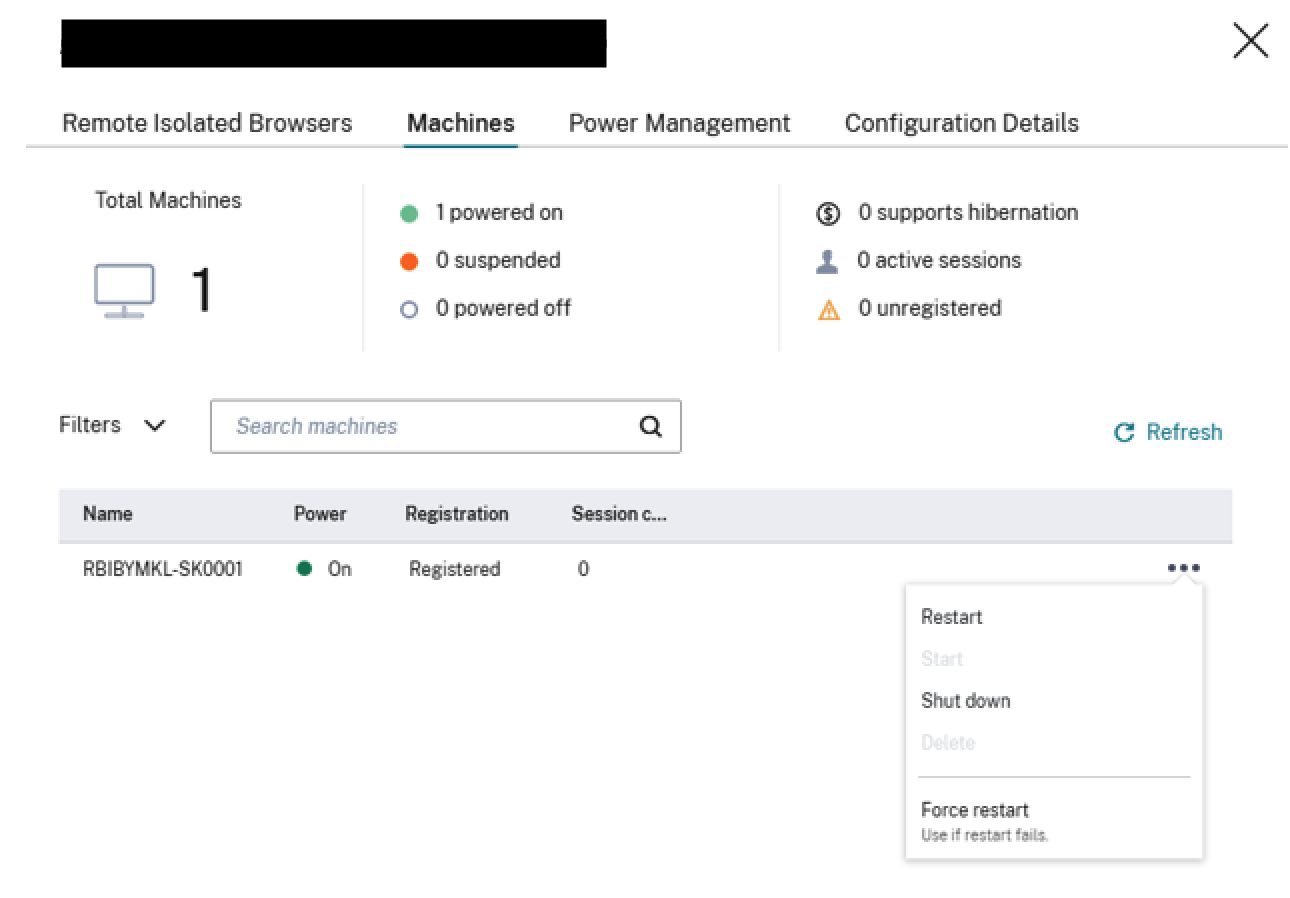

Redémarrer les machines d’un catalogue

Pour chaque machine répertoriée dans le catalogue :

- Sélectionnez le menu à droite.

- Sélectionnez Redémarrer.

Configuration d’Azure Firewall pour le réseau virtuel de catalogue RBI géré par le client

Azure Firewall vous permet de filtrer les requêtes web sortantes de vos machines de catalogue dans votre service Remote Browser Isolation. En déployant Azure Firewall dans votre réseau virtuel Azure existant, vous pouvez contrôler et surveiller le trafic sortant. Cela vous aide à améliorer la sécurité du réseau et à gérer les connexions sortantes pour vos charges de travail.

Prérequis :

- Un catalogue créé sous le service Remote Browser Isolation dans votre abonnement Azure.

- Des autorisations suffisantes pour créer et gérer des ressources Azure.

Localiser le réseau virtuel Azure

- Dans la console Citrix Cloud DaaS, identifiez le catalogue de machines que vous souhaitez sécuriser.

- Sélectionnez une machine du catalogue et copiez la première partie de son nom (par exemple, RBI3BLR6-O80001).

- Dans le portail Azure, recherchez la machine virtuelle à l’aide de ce nom.

- Dans la vue d’ensemble de la machine virtuelle, sélectionnez le réseau virtuel lié.

Créer un pare-feu Azure

- Dans le menu du réseau virtuel, sélectionnez Sous-réseaux sous Paramètres.

- Ajoutez un nouveau sous-réseau avec l’objectif défini sur Azure Firewall (utilisez les paramètres par défaut).

- Retournez à la vue d’ensemble du réseau virtuel et sélectionnez Azure Firewall sous Fonctionnalités.

- Cliquez sur Ajouter un nouveau pare-feu.

- Remplissez les champs suivants :

- Abonnement et Groupe de ressources : Sélectionnez selon vos besoins.

- Nom : Entrez un nom pour votre pare-feu.

- Région : Faites correspondre la région de votre réseau virtuel.

- Niveau de pare-feu : Sélectionnez Standard.

- Réseau virtuel : Choisissez le réseau identifié à l’étape 1.

- Politique de pare-feu : Sélectionnez Utiliser une politique de pare-feu pour gérer ce pare-feu.

- Nom de la politique : Cliquez sur Ajouter nouveau et entrez un nom (par exemple, Test-policy).

- Carte réseau de gestion du pare-feu : Désactivez ce paramètre.

- Vérifiez vos paramètres et créez le pare-feu.

Configurer le routage

- Après le déploiement, ouvrez la ressource Azure Firewall et notez son adresse IP privée.

- Dans le portail Azure, accédez à votre réseau virtuel et sélectionnez Sous-réseaux.

- Identifiez le sous-réseau où résident vos machines virtuelles de catalogue (généralement nommé default).

- Créez une nouvelle table de routage ou sélectionnez-en une existante associée à ce sous-réseau.

- Ajoutez une nouvelle route :

-

Destination :

0.0.0.0/0 -

Type de tronçon suivant :

Appliance virtuelle - Adresse du tronçon suivant : Entrez l’adresse IP privée d’Azure Firewall.

-

Destination :

- Enregistrez la route.

Configurer les règles de pare-feu

- Dans le portail Azure, accédez à Gestionnaire de pare-feu > Politiques Azure Firewall.

- Sélectionnez la politique que vous avez créée (par exemple, Test-policy).

- Accédez à Règles.

- Ajoutez une nouvelle collection de règles d’application (recommandé pour le filtrage web).

- Définissez des règles pour autoriser ou refuser des FQDN ou des catégories d’URL spécifiques. Par exemple, pour refuser l’accès à

www.example.com:-

Nom :

DenyExampleWebsite - Adresse IP source : La plage de sous-réseaux de vos machines virtuelles de catalogue.

-

FQDN de destination :

www.example.com -

Protocoles :

http:80,https -

Action :

Refuser

-

Nom :

- Enregistrez la collection de règles.

- Ajoutez des règles d’autorisation ou de refus supplémentaires si nécessaire, en ajustant les priorités en conséquence (facultatif).

Tester la configuration

- Lancez une session de navigateur à partir d’une machine du catalogue configuré.

- Essayez d’accéder à des sites web autorisés et bloqués pour confirmer que les contrôles d’accès fonctionnent correctement.

- Vérifiez que le pare-feu filtre correctement le trafic réseau conformément aux règles définies.

Dépannage

Si vous rencontrez des problèmes, consultez la documentation d’Azure Firewall.

Limitations

Tous les navigateurs au sein du même catalogue utilisent le même pare-feu, les mêmes politiques et les mêmes règles.

Activer la traduction d’adresses réseau (NAT) (passerelle Secure Web)

Sur la page Détails de la configuration, vous avez la possibilité d’ajouter une passerelle Secure Web pour des catalogues spécifiques.

Mises à niveau logicielles et gestion des correctifs

Citrix crée et gère les images et les catalogues de machines, y compris la gestion des logiciels. Lorsque de nouvelles versions de catalogues sont disponibles, Citrix déploie ces mises à niveau vers les catalogues des clients, garantissant que leurs machines reçoivent les derniers correctifs et mises à jour lors de leur prochain redémarrage. RBI utilise le service de catalogue DaaS pour faciliter ces mises à niveau dans l’abonnement du client.

Intégration avec Citrix Workspace

Remote Browser Isolation peut être intégré à Citrix Workspace. Pour vous assurer qu’il est intégré :

- Connectez-vous à Citrix Cloud.

- Dans le menu supérieur gauche, sélectionnez Configuration de l’espace de travail.

- Sélectionnez l’onglet Intégrations de services.

- Confirmez que l’entrée du service Remote Browser Isolation indique Activé. Si ce n’est pas le cas, cliquez sur le menu des points de suspension et sélectionnez Activer.

Si vous ne l’avez pas déjà fait, configurez l’URL de l’espace de travail, la connectivité externe et l’authentification de l’espace de travail pour votre Workspace, comme décrit dans Configurer l’authentification aux espaces de travail.

Remote Browser Isolation prend en charge l’authentification avec Active Directory et Azure Active Directory. L’authentification avec Active Directory est configurée par défaut. Pour plus d’informations sur la configuration de l’authentification à l’aide d’Azure Active Directory, consultez Connecter Azure Active Directory à Citrix Cloud.

Si vous configurez l’authentification à l’aide d’Azure Active Directory, le domaine local contenant vos contrôleurs de domaine Active Directory doit contenir un (de préférence deux) Cloud Connectors.

Intégrer avec votre StoreFront™ local

Les clients Citrix Virtual Apps and Desktops™ disposant d’un StoreFront local peuvent facilement s’intégrer au service Remote Browser Isolation pour bénéficier des avantages suivants :

- Regroupez vos navigateurs isolés à distance publiés avec vos applications Citrix Virtual Apps™ et Desktops existantes pour une expérience de magasin unifiée.

- Utilisez les Citrix Receivers natifs pour une meilleure expérience utilisateur final.

- Renforcez la sécurité des lancements de Remote Browser Isolation en utilisant votre solution d’authentification multifacteur existante intégrée à votre StoreFront.

Pour plus de détails, consultez CTX230272 et la documentation de configuration de StoreFront.

Dans cet article

- Journalisation de l’activité utilisateur

- Configuration d’Azure Firewall pour le réseau virtuel de catalogue RBI géré par le client

- Activer la traduction d’adresses réseau (NAT) (passerelle Secure Web)

- Mises à niveau logicielles et gestion des correctifs

- Intégration avec Citrix Workspace

- Intégrer avec votre StoreFront™ local