Scénarios d’invite d’authentification

Divers scénarios invitent les utilisateurs à s’authentifier auprès de Secure Hub en saisissant leurs informations d’identification sur leurs appareils.

-

Les scénarios varient en fonction des facteurs suivants :

- Votre stratégie d’application MDX et la configuration des propriétés client dans les paramètres de la console Endpoint Management.

- Si l’authentification se produit hors ligne ou en ligne (l’appareil nécessite une connexion réseau à Endpoint Management).

De plus, le type d’informations d’identification que les utilisateurs saisissent, telles que le mot de passe Active Directory, le code PIN ou le code d’accès Citrix, le mot de passe à usage unique, l’authentification par empreinte digitale (connue sous le nom de Touch ID sous iOS), varie également en fonction du type d’authentification et de la fréquence d’authentification.

-

Commençons par les scénarios qui entraînent une invite d’authentification.

-

Redémarrage de l’appareil : Lorsque les utilisateurs redémarrent leur appareil, ils doivent se réauthentifier auprès de Secure Hub.

-

Inactivité hors ligne (délai d’expiration) : Lorsque la stratégie MDX de code d’accès d’application est activée (par défaut), la propriété client Endpoint Management appelée Minuteur d’inactivité entre en jeu. Le Minuteur d’inactivité limite la durée pendant laquelle aucune activité utilisateur ne peut se produire dans les applications qui utilisent le conteneur sécurisé.

Lorsque le Minuteur d’inactivité expire, les utilisateurs doivent se réauthentifier auprès du conteneur sécurisé sur l’appareil. Par exemple, lorsque les utilisateurs posent leur appareil et s’éloignent, et que le Minuteur d’inactivité a expiré, personne d’autre ne peut prendre l’appareil et accéder aux données sensibles dans le conteneur. Vous définissez la propriété client Minuteur d’inactivité dans la console Endpoint Management. La valeur par défaut est de 15 minutes. La combinaison du code d’accès d’application défini sur ACTIVÉ et de la propriété client Minuteur d’inactivité est probablement responsable du scénario d’invite d’authentification le plus courant.

-

Déconnexion de Secure Hub : Lorsque les utilisateurs se déconnectent de Secure Hub, ils doivent se réauthentifier la prochaine fois qu’ils accèdent à Secure Hub ou à toute application MDX, lorsque l’application nécessite un code d’accès tel que déterminé par la stratégie MDX de code d’accès d’application et l’état du Minuteur d’inactivité.

-

Période hors ligne maximale : Ce scénario est spécifique aux applications individuelles car il est régi par une stratégie MDX par application. La stratégie MDX de période hors ligne maximale a un paramètre par défaut de 3 jours. Si la période pendant laquelle une application peut s’exécuter sans authentification en ligne avec Secure Hub s’écoule, une vérification auprès d’Endpoint Management est requise pour confirmer les droits d’application et actualiser les stratégies. Lorsque cette vérification a lieu, l’application déclenche Secure Hub pour une authentification en ligne. Les utilisateurs doivent se réauthentifier avant de pouvoir accéder à l’application MDX.

Notez la relation entre la période hors ligne maximale et la stratégie MDX de période d’interrogation active :

- La période d’interrogation active est l’intervalle pendant lequel les applications se connectent à Endpoint Management pour effectuer des actions de sécurité, telles que le verrouillage et l’effacement d’applications. De plus, l’application vérifie également les stratégies d’application mises à jour.

-

Après une vérification réussie des stratégies via la stratégie de période d’interrogation active, le minuteur de période hors ligne maximale est réinitialisé et recommence à décompter.

-

Les deux vérifications auprès d’Endpoint Management, pour la période d’interrogation active et l’expiration de la période hors ligne maximale, nécessitent un jeton Citrix Gateway valide sur l’appareil. Si l’appareil dispose d’un jeton Citrix Gateway valide, l’application récupère les nouvelles stratégies d’Endpoint Management sans aucune interruption pour les utilisateurs. Si l’application a besoin d’un jeton Citrix Gateway, un basculement vers Secure Hub se produit, et les utilisateurs voient une invite d’authentification dans Secure Hub.

-

Sur les appareils Android, les écrans d’activité de Secure Hub s’ouvrent directement au-dessus de l’écran de l’application actuelle. Sur les appareils iOS, cependant, Secure Hub doit passer au premier plan, ce qui déplace temporairement l’application actuelle.

-

Une fois que les utilisateurs ont saisi leurs informations d’identification, Secure Hub revient à l’application d’origine. Si, dans ce cas, vous autorisez les informations d’identification Active Directory mises en cache ou si vous avez configuré un certificat client, les utilisateurs peuvent saisir un code PIN, un mot de passe ou utiliser l’authentification par empreinte digitale. Si ce n’est pas le cas, les utilisateurs doivent saisir leurs informations d’identification Active Directory complètes.

-

Le jeton Citrix ADC peut devenir invalide en raison de l’inactivité de la session Citrix Gateway ou d’une stratégie de délai d’expiration de session forcée, comme indiqué dans la liste suivante des stratégies Citrix Gateway. Lorsque les utilisateurs se connectent à Secure Hub à nouveau, ils peuvent continuer à exécuter l’application.

-

Stratégies de session Citrix Gateway : Deux stratégies Citrix Gateway affectent également le moment où les utilisateurs sont invités à s’authentifier. Dans ces cas, ils s’authentifient pour créer une session en ligne avec Citrix ADC afin de se connecter à Endpoint Management.

- Délai d’expiration de session : La session Citrix ADC pour Endpoint Management est déconnectée si aucune activité réseau ne se produit pendant la période définie. La valeur par défaut est de 30 minutes. Si vous utilisez l’assistant Citrix Gateway pour configurer la stratégie, la valeur par défaut est cependant de 1440 minutes. Les utilisateurs voient une invite d’authentification pour se reconnecter à leur réseau d’entreprise.

- Délai d’expiration forcé : Si la valeur est Activé, la session Citrix ADC pour Endpoint Management est déconnectée après l’expiration de la période de délai d’expiration forcé. Le délai d’expiration forcé rend la réauthentification obligatoire après une période définie. Les utilisateurs verront alors une invite d’authentification pour se reconnecter à leur réseau d’entreprise lors de la prochaine utilisation. La valeur par défaut est Désactivé. Si vous utilisez l’assistant Citrix Gateway pour configurer la stratégie, la valeur par défaut est cependant de 1440 minutes.

-

Types d’informations d’identification

La section précédente a abordé les situations dans lesquelles les utilisateurs sont invités à s’authentifier. Cette section traite des types d’informations d’identification qu’ils doivent saisir. L’authentification est nécessaire via diverses méthodes d’authentification pour accéder aux données chiffrées sur l’appareil. Pour déverrouiller initialement l’appareil, vous déverrouillez le conteneur principal. Une fois cette opération effectuée et le conteneur à nouveau sécurisé, pour y accéder à nouveau, vous déverrouillez un conteneur secondaire.

Remarque :

Le terme application gérée fait référence à une application encapsulée par le kit d’outils MDX Toolkit, dans laquelle vous avez laissé la stratégie MDX de code d’accès de l’application activée par défaut et utilisez la propriété client Inactivity Timer.

- Les circonstances qui déterminent les types d’informations d’identification sont les suivantes :

- **Déverrouillage du conteneur principal :** Un mot de passe Active Directory, un code PIN ou un code d’accès Citrix, un mot de passe à usage unique, Touch ID ou un identifiant d’empreinte digitale sont requis pour déverrouiller le conteneur principal.

- Sur iOS, lorsque les utilisateurs ouvrent Secure Hub ou une application gérée pour la première fois après l’installation de l’application sur l’appareil.

- Sur iOS, lorsque les utilisateurs redémarrent un appareil, puis ouvrent Secure Hub.

- Sur Android, lorsque les utilisateurs ouvrent une application gérée si Secure Hub n’est pas en cours d’exécution.

- Sur Android, lorsque les utilisateurs redémarrent Secure Hub pour une raison quelconque, y compris un redémarrage de l’appareil.

-

Déverrouillage du conteneur secondaire : L’authentification par empreinte digitale (si configurée), un code PIN ou un code d’accès Citrix, ou des informations d’identification Active Directory, pour déverrouiller le conteneur secondaire.

- Lorsque les utilisateurs ouvrent une application gérée après l’expiration du délai d’inactivité.

-

Lorsque les utilisateurs se déconnectent de Secure Hub, puis ouvrent une application gérée.

-

Les informations d’identification Active Directory sont requises pour le déverrouillage de l’un ou l’autre conteneur lorsque les conditions suivantes sont remplies :

-

Lorsque les utilisateurs modifient le code d’accès associé à leur compte d’entreprise.

-

- Lorsque vous n’avez pas défini les propriétés client dans la console Endpoint Management pour activer le code PIN Citrix : ENABLE_PASSCODE_AUTH et ENABLE_PASSWORD_CACHING.

- Lorsque la session NetScaler® Gateway se termine, ce qui se produit dans les circonstances suivantes : lorsque le délai d’expiration de la session ou le délai d’expiration forcé de la stratégie expire, si l’appareil ne met pas en cache les informations d’identification ou ne dispose pas d’un certificat client.

Lorsque l’authentification par empreinte digitale est activée, les utilisateurs peuvent se connecter à l’aide d’une empreinte digitale lorsque l’authentification hors ligne est requise en raison de l’inactivité de l’application. Les utilisateurs doivent toujours saisir un code PIN lors de la première connexion à Secure Hub et lors du redémarrage de l’appareil. Pour plus d’informations sur l’activation de l’authentification par empreinte digitale, consultez Authentification par empreinte digitale ou Touch ID.

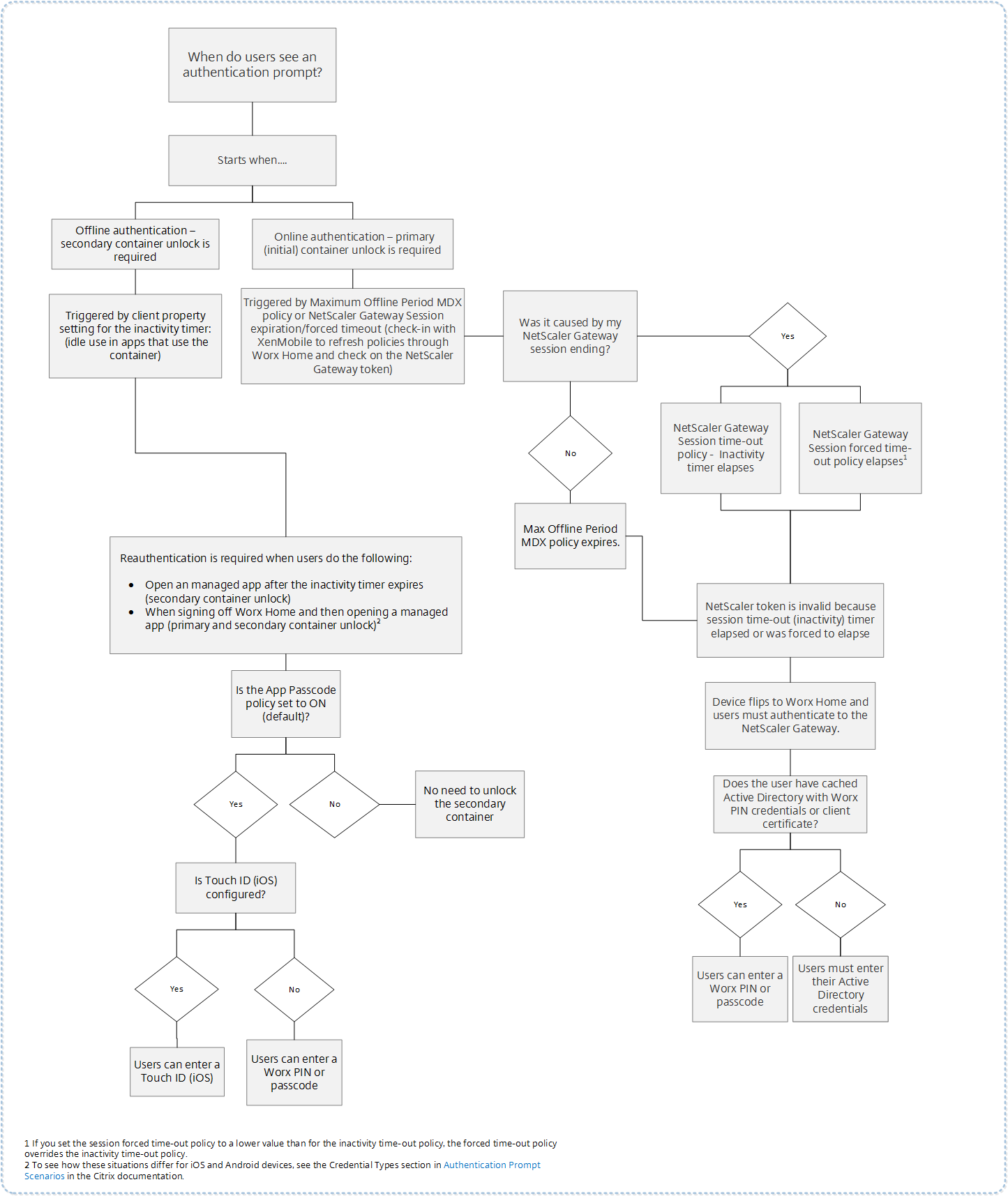

L’organigramme suivant résume le flux de décision qui détermine les informations d’identification qu’un utilisateur doit saisir lorsqu’il est invité à s’authentifier.

À propos des basculements d’écran Secure Hub

Une autre situation à noter est celle où un basculement d’une application vers Secure Hub, puis de nouveau vers une application est requis. Le basculement affiche une notification que les utilisateurs doivent confirmer. L’authentification n’est pas requise lorsque cela se produit. Cette situation se produit après une vérification avec Endpoint Management, comme spécifié par les stratégies MDX Période hors ligne maximale et Période d’interrogation active, et Endpoint Management détecte des stratégies mises à jour qui doivent être transmises à l’appareil via Secure Hub.

Complexité du code d’accès pour le code d’accès de l’appareil (Android 12+)

La complexité du code d’accès est préférable à une exigence de mot de passe personnalisée. Le niveau de complexité du code d’accès est l’un des niveaux prédéfinis. Ainsi, l’utilisateur final ne peut pas définir un mot de passe avec un niveau de complexité inférieur.

La complexité du code d’accès pour les appareils sous Android 12+ est la suivante :

- **Appliquer la complexité du code d’accès :** Nécessite un mot de passe avec un niveau de complexité défini par la plateforme, plutôt qu’une exigence de mot de passe personnalisée. Uniquement pour les appareils sous Android 12+ et utilisant Secure Hub 22.9 ou version ultérieure.

- **Niveau de complexité :** Niveaux prédéfinis de complexité du mot de passe.

- **Aucun :** Aucun mot de passe requis.

- **Faible :** Les mots de passe peuvent être :

- Un modèle

- Un code PIN d’un minimum de quatre chiffres

- **Moyen :** Les mots de passe peuvent être :

- Un code PIN sans séquences répétées (4444) ni séquences ordonnées (1234), et un minimum de quatre chiffres

- Alphabétique avec un minimum de quatre caractères

- Alphanumérique avec un minimum de quatre caractères

- **Élevé :** Les mots de passe peuvent être :

- Un code PIN sans séquences répétées (4444) ni séquences ordonnées (1234), et un minimum de huit chiffres

- Alphabétique avec un minimum de six caractères

- Alphanumérique avec un minimum de six caractères

Remarques :

- Pour les appareils BYOD, les paramètres de code d’accès tels que la longueur minimale, les caractères requis, la reconnaissance biométrique et les règles avancées ne sont pas applicables sur Android 12+. Utilisez plutôt la complexité du code d’accès.

- Si la complexité du code d’accès pour le profil professionnel est activée, la complexité du code d’accès pour l’appareil doit également être activée.

Pour plus d’informations, consultez Paramètres Android Enterprise dans la documentation de Citrix Endpoint Management.