Communications sécurisées

-

Pour sécuriser la communication entre le serveur Citrix Virtual Apps and Desktops et l’application Citrix Workspace, vous pouvez intégrer vos connexions d’application Citrix Workspace à l’aide d’une gamme de technologies sécurisées, telles que les suivantes :

- Citrix Gateway : Pour plus d’informations, consultez les rubriques de cette section ainsi que la documentation de Citrix Gateway et de StoreFront.

- Un pare-feu : Les pare-feu réseau peuvent autoriser ou bloquer les paquets en fonction de l’adresse de destination et du port.

- Les versions 1.0 à 1.2 de Transport Layer Security (TLS) sont prises en charge.

- Serveur approuvé pour établir des relations de confiance dans les connexions de l’application Citrix Workspace.

- Signature de fichier ICA®

- Protection de l’autorité de sécurité locale (LSA)

- Serveur proxy pour les déploiements Citrix Virtual Apps uniquement : Un serveur proxy SOCKS ou un serveur proxy sécurisé. Les serveurs proxy aident à limiter l’accès au réseau et depuis le réseau. Ils gèrent également les connexions entre l’application Citrix Workspace et le serveur. L’application Citrix Workspace prend en charge les protocoles proxy SOCKS et sécurisés.

- Proxy sortant

Citrix Gateway

- Citrix Gateway (anciennement Access Gateway) sécurise les connexions aux magasins StoreFront. Il permet également aux administrateurs de contrôler l'accès des utilisateurs aux bureaux et aux applications de manière détaillée.

Pour vous connecter aux bureaux et aux applications via Citrix Gateway :

- 1. Spécifiez l'URL de Citrix Gateway fournie par votre administrateur en utilisant l'une des méthodes suivantes :

- La première fois que vous utilisez l'interface utilisateur en libre-service, vous êtes invité à saisir l'URL dans la boîte de dialogue **Ajouter un compte**.

- Lorsque vous utilisez ultérieurement l'interface utilisateur en libre-service, saisissez l'URL en cliquant sur **Préférences** > **Comptes** > **Ajouter**.

- Si vous établissez une connexion avec la commande storebrowse, saisissez l'URL à l'invite de commande.

L’URL spécifie la passerelle et, éventuellement, un magasin spécifique :

-

Pour vous connecter au premier magasin trouvé par l’application Citrix Workspace, utilisez une URL au format suivant :

-

Pour vous connecter à un magasin spécifique, utilisez une URL du type, par exemple : https://gateway.company.com?<storename>. Cette URL dynamique est sous une forme non standard ; n’incluez pas le signe « = » (le caractère « égal ») dans l’URL. Si vous établissez une connexion à un magasin spécifique avec storebrowse, vous devrez peut-être mettre l’URL entre guillemets dans la commande storebrowse.

- Lorsque vous y êtes invité, connectez-vous au magasin (via la passerelle) à l’aide de votre nom d’utilisateur, de votre mot de passe et de votre jeton de sécurité. Pour plus d’informations sur cette étape, consultez la documentation de Citrix Gateway.

Une fois l’authentification terminée, vos bureaux et applications s’affichent.

Connexion via un pare-feu

-

Les pare-feu réseau peuvent autoriser ou bloquer les paquets en fonction de l’adresse de destination et du port. Si vous utilisez un pare-feu, l’application Citrix Workspace pour Windows peut communiquer via le pare-feu avec le serveur Web et le serveur Citrix.

-

Ports de communication Citrix courants

-

Source Type Port Détails -

Application Citrix Workspace TCP 80/443 Communication avec StoreFront -

ICA ou HDX TCP/UDP 1494 Accès aux applications et aux bureaux virtuels -

ICA ou HDX avec fiabilité de session TCP/UDP 2598 Accès aux applications et aux bureaux virtuels -

ICA ou HDX sur TLS TCP/UDP 443 Accès aux applications et aux bureaux virtuels

Pour plus d’informations sur les ports, consultez l’article du Knowledge Center CTX101810.

Transport Layer Security

Transport Layer Security (TLS) remplace le protocole SSL (Secure Sockets Layer). L’Internet Engineering Task Force (IETF) l’a renommé TLS lorsqu’elle a pris en charge le développement de TLS en tant que norme ouverte.

TLS sécurise les communications de données en fournissant l’authentification du serveur, le chiffrement du flux de données et des contrôles d’intégrité des messages. Certaines organisations, y compris les organisations gouvernementales américaines, exigent l’utilisation de TLS pour sécuriser les communications de données. Ces organisations peuvent également exiger l’utilisation d’une cryptographie validée, telle que la norme FIPS (Federal Information Processing Standard) 140. FIPS 140 est une norme pour la cryptographie.

Pour utiliser le chiffrement TLS comme moyen de communication, vous devez configurer le périphérique utilisateur et l’application Citrix Workspace. Pour plus d’informations sur la sécurisation des communications StoreFront, consultez la section Sécuriser de la documentation StoreFront. Pour plus d’informations sur la sécurisation du VDA, consultez Transport Layer Security (TLS) dans la documentation Citrix Virtual Apps and Desktops.

Vous pouvez utiliser les stratégies suivantes pour :

- Appliquer l’utilisation de TLS : Nous vous recommandons d’utiliser TLS pour les connexions utilisant des réseaux non fiables, y compris Internet.

- Appliquer l’utilisation de FIPS (Federal Information Processing Standards) : Cryptographie approuvée et suivre les recommandations de la publication NIST SP 800-52. Ces options sont désactivées par défaut.

- Appliquer l’utilisation d’une version spécifique de TLS et de suites de chiffrement TLS spécifiques : Citrix prend en charge les protocoles TLS 1.0, TLS 1.1 et TLS 1.2.

- Se connecter uniquement à des serveurs spécifiques.

- Vérifier la révocation du certificat de serveur.

- Vérifier une politique d’émission de certificat de serveur spécifique.

- Sélectionner un certificat client particulier, si le serveur est configuré pour en demander un.

L’application Citrix Workspace pour Windows prend en charge les suites de chiffrement suivantes pour le protocole TLS 1.2 :

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

Important :

Les suites de chiffrement suivantes sont obsolètes pour une sécurité renforcée :

- Suites de chiffrement RC4 et 3DES - Suites de chiffrement avec le préfixe « TLS_RSA_* » - > - TLS_RSA_WITH_AES_256_GCM_SHA384 (0x009d) - > - TLS_RSA_WITH_AES_128_GCM_SHA256 (0x009c) - > - TLS_RSA_WITH_AES_256_CBC_SHA256 (0x003d) - TLS_RSA_WITH_AES_256_CBC_SHA (0x0035) - TLS_RSA_WITH_AES_128_CBC_SHA (0x002f) - > - TLS_RSA_WITH_RC4_128_SHA (0x0005) - > - TLS_RSA_WITH_3DES_EDE_CBC_SHA (0x000a)

- ### Prise en charge de TLS

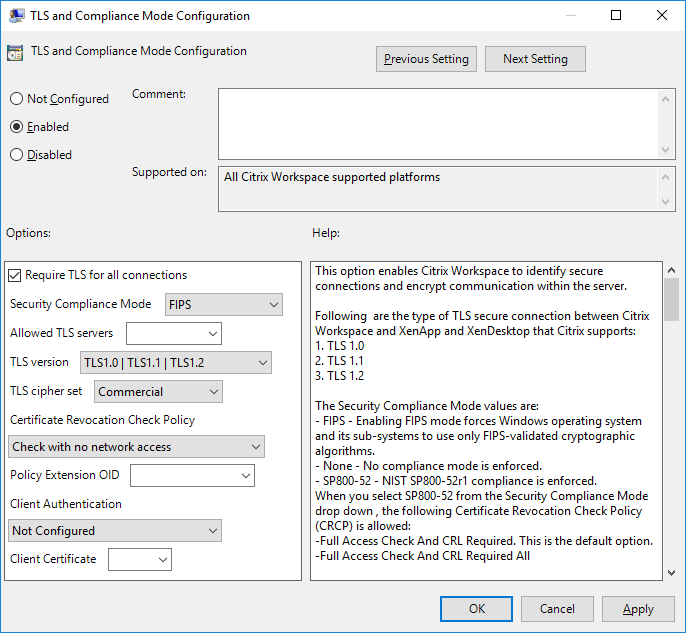

- Ouvrez le modèle d’administration GPO de l’application Citrix Workspace en exécutant gpedit.msc.

-

Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Citrix Workspace > Routage réseau, et sélectionnez la stratégie Configuration du mode de conformité et TLS.

-

-

- Sélectionnez Activé pour activer les connexions sécurisées et chiffrer la communication sur le serveur. Définissez les options suivantes :

Remarque :

Citrix recommande TLS pour les connexions sécurisées.

-

Sélectionnez Exiger TLS pour toutes les connexions pour forcer l’application Citrix Workspace à utiliser TLS pour les connexions aux applications et bureaux publiés.

-

Dans le menu Mode de conformité de sécurité, sélectionnez l’option appropriée :

- Aucun - Aucun mode de conformité n’est appliqué.

- SP800-52 - Sélectionnez SP800-52 pour la conformité avec NIST SP 800-52. Sélectionnez cette option uniquement si les serveurs ou la passerelle suivent les recommandations NIST SP 800-52.

Remarque :

Si vous sélectionnez SP800-52, la cryptographie approuvée par FIPS est automatiquement utilisée, même si Activer FIPS n’est pas sélectionné. Activez également l’option de sécurité Windows, Cryptographie système : utiliser des algorithmes conformes à la norme FIPS pour le chiffrement, le hachage et la signature. Dans le cas contraire, l’application Citrix Workspace risque de ne pas pouvoir se connecter aux applications et bureaux publiés.

Si vous sélectionnez SP800-52, définissez le paramètre Stratégie de vérification de la révocation de certificat sur Vérification d’accès complet et CRL requise.

Lorsque vous sélectionnez SP800-52, l’application Citrix Workspace vérifie que le certificat de serveur suit les recommandations de NIST SP 800-52. Si le certificat de serveur n’est pas conforme, l’application Citrix Workspace risque de ne pas pouvoir se connecter.

- Activer FIPS - Sélectionnez cette option pour imposer l’utilisation de la cryptographie approuvée par FIPS. Activez également l’option de sécurité Windows de la stratégie de groupe du système d’exploitation, Cryptographie système : utiliser des algorithmes conformes à la norme FIPS pour le chiffrement, le hachage et la signature. Dans le cas contraire, l’application Citrix Workspace risque de ne pas pouvoir se connecter aux applications et bureaux publiés.

-

Dans le menu déroulant Serveurs TLS autorisés, sélectionnez le numéro de port. Utilisez une liste séparée par des virgules pour vous assurer que l’application Citrix Workspace se connecte uniquement à un serveur spécifié. Vous pouvez spécifier des caractères génériques et des numéros de port. Par exemple, *.citrix.com: 4433 autorise les connexions à tout serveur dont le nom commun se termine par .citrix.com sur le port 4433. L’émetteur du certificat atteste de l’exactitude des informations contenues dans un certificat de sécurité. Si Citrix Workspace ne reconnaît pas ou ne fait pas confiance à l’émetteur, la connexion est rejetée.

-

Dans le menu Version TLS, sélectionnez l’une des options suivantes :

-

TLS 1.0, TLS 1.1 ou TLS 1.2 - Il s’agit du paramètre par défaut. Cette option est recommandée uniquement s’il existe une exigence métier pour TLS 1.0 à des fins de compatibilité.

-

TLS 1.1 ou TLS 1.2 - Utilisez cette option pour vous assurer que les connexions utilisent TLS 1.1 ou TLS 1.2.

-

TLS 1.2 - Cette option est recommandée si TLS 1.2 est une exigence métier.

-

Jeu de chiffrements TLS - Pour imposer l’utilisation d’un jeu de chiffrements TLS spécifique, sélectionnez Gouvernement (GOV), Commercial (COM) ou Tous (ALL).

-

Dans le menu Stratégie de vérification de la révocation de certificat, sélectionnez l’une des options suivantes :

-

Vérifier sans accès réseau - La vérification de la liste de révocation de certificats est effectuée. Seuls les magasins de listes de révocation de certificats locaux sont utilisés. Tous les points de distribution sont ignorés. Une vérification de la liste de révocation de certificats qui vérifie le certificat de serveur disponible auprès du serveur SSL Relay/Citrix Secure Web Gateway cible n’est pas obligatoire.

-

Vérification d’accès complet - La vérification de la liste de révocation de certificats est effectuée. Les magasins de listes de révocation de certificats locaux et tous les points de distribution sont utilisés. Si des informations de révocation pour un certificat sont trouvées, la connexion est rejetée. La vérification de la liste de révocation de certificats pour vérifier le certificat de serveur disponible auprès du serveur cible n’est pas critique.

-

Vérification d’accès complet et CRL requise - La vérification de la liste de révocation de certificats est effectuée, à l’exception de l’autorité de certification racine. Les magasins de listes de révocation de certificats locaux et tous les points de distribution sont utilisés. Si des informations de révocation pour un certificat sont trouvées, la connexion est rejetée. La recherche de toutes les listes de révocation de certificats requises est essentielle pour la vérification.

-

Vérification d’accès complet et toutes les CRL requises - La vérification de la liste de révocation de certificats est effectuée, y compris l’autorité de certification racine. Les magasins de listes de révocation de certificats locaux et tous les points de distribution sont utilisés. Si des informations de révocation pour un certificat sont trouvées, la connexion est rejetée. La recherche de toutes les listes de révocation de certificats requises est essentielle pour la vérification.

-

Aucune vérification - Aucune vérification de la liste de révocation de certificats n’est effectuée.

-

À l’aide de l’OID d’extension de stratégie, vous pouvez limiter l’application Citrix Workspace à se connecter uniquement aux serveurs dotés d’une stratégie d’émission de certificat spécifique. Lorsque vous sélectionnez l’OID d’extension de stratégie, l’application Citrix Workspace accepte uniquement les certificats de serveur qui contiennent l’OID d’extension de stratégie.

-

Dans le menu Authentification du client, sélectionnez l’une des options suivantes :

-

Désactivé - L’authentification du client est désactivée.

-

Afficher le sélecteur de certificat - Demandez toujours à l’utilisateur de sélectionner un certificat.

-

Sélectionner automatiquement si possible - Invitez l’utilisateur uniquement s’il existe un choix de certificat à identifier.

-

Non configuré - Indique que l’authentification du client n’est pas configurée.

-

Utiliser le certificat spécifié - Utilisez le certificat client tel que défini dans l’option Certificat client.

-

Utilisez le paramètre Certificat client pour spécifier l’empreinte numérique du certificat d’identification afin d’éviter d’inviter l’utilisateur inutilement.

-

Cliquez sur Appliquer et sur OK pour enregistrer la stratégie.

-

Serveur approuvé

La configuration du serveur approuvé identifie et applique les relations de confiance dans les connexions de l’application Citrix Workspace.

-

Lorsque vous activez le serveur approuvé, l’application Citrix Workspace spécifie les exigences et décide si la connexion au serveur peut être approuvée. Par exemple, une application Citrix Workspace se connectant à une certaine adresse, telle que

https://\*.citrix.comavec un type de connexion spécifique (tel que TLS), est dirigée vers une zone approuvée sur le serveur.- Lorsque vous activez cette fonctionnalité, le serveur connecté se trouve dans la zone Sites de confiance de Windows. Pour obtenir des instructions sur l’ajout de serveurs à la zone Sites de confiance de Windows, consultez l’aide en ligne d’Internet Explorer.

Pour activer la configuration du serveur approuvé à l’aide du modèle d’administration d’objet de stratégie de groupe

-

Prérequis :

- Quittez les composants de l’application Citrix Workspace, y compris le Centre de connexion.

- Ouvrez le modèle d’administration GPO de l’application Citrix Workspace en exécutant gpedit.msc.

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Composants Citrix > Citrix Workspace > Routage réseau > Configurer la configuration du serveur approuvé.

- Sélectionnez Activé pour forcer l’application Citrix Workspace à identifier la région.

- Sélectionnez Appliquer la configuration du serveur approuvé. Cette option force le client à effectuer l’identification à l’aide d’un serveur approuvé.

- Dans le menu déroulant Zone Internet Windows, sélectionnez l’adresse client-serveur. Ce paramètre s’applique uniquement à la zone Sites de confiance de Windows.

- Dans le champ Adresse, définissez l’adresse client-serveur pour la zone de sites approuvés autre que Windows. Vous pouvez utiliser une liste séparée par des virgules.

- Cliquez sur OK et Appliquer.

Signature de fichier ICA

La signature de fichier ICA vous aide à vous protéger contre le lancement non autorisé d’applications ou de bureaux. L’application Citrix Workspace vérifie qu’une source approuvée a généré le lancement de l’application ou du bureau en fonction d’une stratégie administrative et protège contre les lancements à partir de serveurs non approuvés. Vous pouvez configurer la signature de fichier ICA à l’aide du modèle d’administration d’objets de stratégie de groupe ou de StoreFront. La fonctionnalité de signature de fichier ICA n’est pas activée par défaut.

Pour plus d’informations sur l’activation de la signature de fichier ICA pour StoreFront, consultez Activer la signature de fichier ICA dans la documentation de StoreFront.

Configurer la signature de fichier ICA

Remarque :

Si le fichier CitrixBase.admx\adml n’est pas ajouté au GPO local, la stratégie Activer la signature de fichier ICA peut ne pas être présente.

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Composants Citrix.

- Sélectionnez la stratégie Activer la signature de fichier ICA et sélectionnez l’une des options selon vos besoins :

- Activé - Indique que vous pouvez ajouter l’empreinte numérique du certificat de signature à la liste d’autorisation des empreintes numériques de certificats approuvés.

- Certificats de confiance - Cliquez sur Afficher pour supprimer l’empreinte numérique du certificat de signature existant de la liste d’autorisation. Vous pouvez copier et coller les empreintes numériques des certificats de signature à partir des propriétés du certificat de signature.

- Stratégie de sécurité - Sélectionnez l’une des options suivantes dans le menu.

- Autoriser uniquement les lancements signés (plus sécurisé) : Autorise uniquement les lancements d’applications et de bureaux signés à partir d’un serveur approuvé. Un avertissement de sécurité apparaît en cas de signature non valide. Le lancement de la session échoue en raison d’une non-autorisation.

- Demander à l’utilisateur pour les lancements non signés (moins sécurisé) - Une invite de message apparaît lorsqu’une session non signée ou signée de manière non valide est lancée. Vous pouvez choisir de poursuivre le lancement ou de l’annuler (par défaut).

- Cliquez sur Appliquer et sur OK pour enregistrer la stratégie.

- Redémarrez la session de l’application Citrix Workspace pour que les modifications prennent effet.

Pour sélectionner et distribuer un certificat de signature numérique :

Lors de la sélection d’un certificat de signature numérique, nous vous recommandons de choisir parmi la liste de priorités suivante :

- Achetez un certificat de signature de code ou un certificat de signature SSL auprès d’une autorité de certification (CA) publique.

- Si votre entreprise dispose d’une CA privée, créez un certificat de signature de code ou un certificat de signature SSL à l’aide de la CA privée.

- Utilisez un certificat SSL existant.

- Créez un certificat de CA racine et distribuez-le aux appareils des utilisateurs à l’aide d’un GPO ou d’une installation manuelle.

Protection de l’autorité de sécurité locale (LSA)

L’application Citrix Workspace prend en charge la protection de l’autorité de sécurité locale (LSA) de Windows, qui maintient les informations sur tous les aspects de la sécurité locale sur un système. Cette prise en charge fournit le niveau de protection LSA du système aux bureaux hébergés.

Connexion via un serveur proxy

Les serveurs proxy sont utilisés pour limiter l’accès à votre réseau et depuis celui-ci, et pour gérer les connexions entre l’application Citrix Workspace pour Windows et les serveurs. L’application Citrix Workspace prend en charge les protocoles SOCKS et proxy sécurisé.

Lors de la communication avec le serveur, l’application Citrix Workspace utilise les paramètres de serveur proxy configurés à distance sur le serveur exécutant Workspace pour le Web.

Lors de la communication avec le serveur Web, l’application Citrix Workspace utilise les paramètres de serveur proxy configurés via les paramètres Internet du navigateur Web par défaut sur le périphérique utilisateur. Configurez les paramètres Internet du navigateur Web par défaut sur le périphérique utilisateur en conséquence.

Pour appliquer les paramètres proxy via le fichier ICA sur StoreFront, consultez l’article du centre de connaissances Citrix CTX136516.

Prise en charge du proxy sortant

SmartControl permet aux administrateurs de configurer et d’appliquer des stratégies qui affectent l’environnement. Par exemple, vous pouvez interdire aux utilisateurs de mapper des lecteurs sur leurs bureaux distants. Vous pouvez atteindre cette granularité à l’aide de la fonctionnalité SmartControl sur Citrix Gateway.

Le scénario change lorsque l’application Citrix Workspace et Citrix Gateway appartiennent à des comptes d’entreprise distincts. Dans de tels cas, le domaine client ne peut pas appliquer la fonctionnalité SmartControl car la passerelle n’existe pas sur le domaine. Vous pouvez alors utiliser le proxy ICA sortant. La fonctionnalité de proxy ICA sortant vous permet d’utiliser la fonctionnalité SmartControl même lorsque l’application Citrix Workspace et Citrix Gateway sont déployées dans des organisations différentes.

L’application Citrix Workspace prend en charge les lancements de session à l’aide du proxy LAN NetScaler. Utilisez le plug-in de proxy sortant pour configurer un proxy statique unique ou sélectionner un serveur proxy au moment de l’exécution.

Vous pouvez configurer les proxys sortants à l’aide des méthodes suivantes :

- Proxy statique : le serveur proxy est configuré en fournissant un nom d’hôte et un numéro de port de proxy.

- Proxy dynamique : un seul serveur proxy peut être sélectionné parmi un ou plusieurs serveurs proxy à l’aide de la DLL du plug-in de proxy.

Vous pouvez configurer le proxy sortant à l’aide du modèle d’administration d’objet de stratégie de groupe ou de l’éditeur de registre.

Pour plus d’informations sur le proxy sortant, consultez la section Prise en charge du proxy ICA sortant dans la documentation de Citrix Gateway.

Prise en charge du proxy sortant - Configuration

Remarque :

Si les proxys statiques et dynamiques sont configurés, la configuration du proxy dynamique est prioritaire.

Configuration du proxy sortant à l’aide du modèle d’administration GPO :

- Ouvrez le modèle d’administration d’objet de stratégie de groupe de l’application Citrix Workspace en exécutant gpedit.msc.

- Sous le nœud Configuration ordinateur, accédez à Modèles d’administration > Citrix Workspace > Routage réseau.

- Sélectionnez l’une des options suivantes :

- Pour le proxy statique : sélectionnez la stratégie Configurer le proxy LAN NetScaler® manuellement. Sélectionnez Activé, puis indiquez le nom d’hôte et le numéro de port.

- Pour le proxy dynamique : sélectionnez la stratégie Configurer le proxy LAN NetScaler à l’aide d’une DLL. Sélectionnez Activé, puis indiquez le chemin complet du fichier DLL. Par exemple,

C:\Workspace\Proxy\ProxyChooser.dll.

- Cliquez sur Appliquer et OK.

Configuration du proxy sortant à l’aide de l’éditeur de registre :

-

Pour le proxy statique :

- Lancez l’éditeur de registre et accédez à

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler. -

Créez les clés de valeur DWORD comme suit :

"StaticProxyEnabled"=dword:00000001"ProxyHost"="testproxy1.testdomain.com"ProxyPort"=dword:000001bb

- Lancez l’éditeur de registre et accédez à

-

Pour le proxy dynamique :

- Lancez l’éditeur de registre et accédez à

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Citrix\ICA Client\Engine\Network Routing\Proxy\NetScaler LAN Proxy. - Créez les clés de valeur DWORD comme suit :

"DynamicProxyEnabled"=dword:00000001"ProxyChooserDLL"="c:\\Workspace\\Proxy\\ProxyChooser.dll"

- Lancez l’éditeur de registre et accédez à