Rendezvous V2

Lorsque vous utilisez le service Citrix Gateway, le protocole Rendezvous permet au trafic de contourner les Cloud Connectors Citrix Cloud™ et de se connecter directement et en toute sécurité au plan de contrôle Citrix Cloud.

Il existe deux types de trafic à prendre en compte : 1) le trafic de contrôle pour l’enregistrement VDA et le courtage de session ; 2) le trafic de session HDX™.

Rendezvous V1 permet au trafic de session HDX de contourner les Cloud Connectors, mais il nécessite toujours que les Cloud Connectors agissent comme proxy pour tout le trafic de contrôle pour l’enregistrement VDA et le courtage de session.

- Les machines jointes au domaine AD standard et les machines non jointes au domaine sont prises en charge pour l’utilisation de Rendezvous V2 avec les VDA Linux à session unique et multi-session. Avec les machines non jointes au domaine, Rendezvous V2 permet au trafic HDX et au trafic de contrôle de contourner les Cloud Connectors.

Prérequis

-

Les prérequis pour l’utilisation de Rendezvous V2 sont les suivants :

- Accès à l’environnement via Citrix Workspace™ et le service Citrix Gateway.

- Plan de contrôle : Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops™).

- VDA version 2201 ou ultérieure.

- La version 2204 est la version minimale requise pour les proxys HTTP et SOCKS5.

- Activez le protocole Rendezvous dans la stratégie Citrix. Pour plus d’informations, consultez Paramètre de stratégie du protocole Rendezvous.

-

Les VDA doivent avoir accès à :

-

https://*.xendesktop.netsurTCP 443. Si vous ne pouvez pas autoriser tous les sous-domaines de cette manière, vous pouvez utiliserhttps://<customer_ID>.xendesktop.net, où<customer_ID>est votre ID client Citrix Cloud tel qu’affiché dans le portail d’administration Citrix Cloud. -

https://*.nssvc.net, y compris tous les sous-domaines. Si vous ne pouvez pas mettre en liste blanche tous les sous-domaines de cette manière, utilisez plutôthttps://*.c.nssvc.netethttps://*.g.nssvc.net. Pour plus d’informations, consultez la section Exigences de connectivité Internet de la documentation Citrix Cloud (sous le service Virtual Apps and Desktop) et l’article du centre de connaissances CTX270584.

-

- Les VDA doivent pouvoir se connecter aux adresses mentionnées précédemment :

- Sur TCP 443, pour Rendezvous TCP.

- Sur UDP 443, pour Rendezvous EDT.

-

Configuration du proxy

-

Le VDA prend en charge la connexion via des proxys pour le trafic de contrôle et le trafic de session HDX lors de l’utilisation de Rendezvous. Les exigences et les considérations pour les deux types de trafic sont différentes, veuillez donc les examiner attentivement.

-

Considérations relatives au proxy pour le trafic de contrôle

- Seuls les proxys HTTP sont pris en charge.

- Le déchiffrement et l’inspection des paquets ne sont pas pris en charge. Configurez une exception afin que le trafic de contrôle entre le VDA et le plan de contrôle Citrix Cloud ne soit pas intercepté, déchiffré ou inspecté. Dans le cas contraire, la connexion échoue.

- L’authentification proxy n’est pas prise en charge.

-

Pour configurer un proxy pour le trafic de contrôle, modifiez le registre comme suit :

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\Software\Citrix\VirtualDesktopAgent" -t "REG_SZ" -v "ProxySettings" -d "http://<URL or IP>:<port>" --force <!--NeedCopy-->

Considérations relatives au proxy pour le trafic HDX

- Les proxys HTTP et SOCKS5 sont pris en charge.

- EDT ne peut être utilisé qu’avec les proxys SOCKS5.

- Pour configurer un proxy pour le trafic HDX, utilisez le paramètre de stratégie Configuration du proxy Rendezvous.

- Le déchiffrement et l’inspection des paquets ne sont pas pris en charge. Configurez une exception afin que le trafic HDX entre le VDA et le plan de contrôle Citrix Cloud ne soit pas intercepté, déchiffré ou inspecté. Dans le cas contraire, la connexion échoue.

-

Les proxys HTTP prennent en charge l’authentification basée sur la machine à l’aide des protocoles d’authentification Negotiate et Kerberos. Lorsque vous vous connectez au serveur proxy, le schéma d’authentification Negotiate sélectionne automatiquement le protocole Kerberos. Kerberos est le seul schéma pris en charge par le VDA Linux.

-

Remarque :

Pour utiliser Kerberos, vous devez créer le nom de principal de service (SPN) pour le serveur proxy et l’associer au compte Active Directory du proxy. Le VDA génère le SPN au format

HTTP/<proxyURL>lors de l’établissement d’une session, où l’URL du proxy est récupérée à partir du paramètre de stratégie Proxy Rendezvous. Si vous ne créez pas de SPN, l’authentification échoue.

-

- L’authentification avec un proxy SOCKS5 n’est pas prise en charge actuellement. Si vous utilisez un proxy SOCKS5, vous devez configurer une exception afin que le trafic destiné aux adresses du service Gateway (spécifiées dans les exigences) puisse contourner l’authentification.

- Seuls les proxys SOCKS5 prennent en charge le transport de données via EDT. Pour un proxy HTTP, utilisez TCP comme protocole de transport pour ICA.

Proxy transparent

Le proxy HTTP transparent est pris en charge pour Rendezvous. Si vous utilisez un proxy transparent dans votre réseau, aucune configuration supplémentaire n’est requise sur le VDA.

Comment configurer Rendezvous V2

Voici les étapes pour configurer Rendezvous dans votre environnement :

- Assurez-vous que toutes les exigences sont remplies.

-

Une fois le VDA installé, exécutez la commande suivante pour définir la clé de registre requise :

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\Software\Citrix\VirtualDesktopAgent" -t "REG_DWORD" -v "GctRegistration" -d "0x00000001" --force <!--NeedCopy--> - Redémarrez la machine VDA.

- Créez une stratégie Citrix, ou modifiez-en une existante :

- Définissez le paramètre Protocole Rendezvous sur Autorisé. Le protocole Rendezvous est désactivé par défaut. Lorsque le protocole Rendezvous est activé (Autorisé), Rendezvous V2 prend effet à la place de V1.

- Assurez-vous que les filtres de stratégie Citrix sont correctement définis. La stratégie s’applique aux machines pour lesquelles Rendezvous doit être activé.

- Assurez-vous que la stratégie Citrix a la priorité correcte afin qu’elle n’en écrase pas une autre.

Validation de Rendezvous

Pour vérifier si une session utilise le protocole Rendezvous, exécutez la commande /opt/Citrix/VDA/bin/ctxquery -f iP dans le terminal.

Les protocoles de transport affichés indiquent le type de connexion :

- Rendezvous TCP : TCP - TLS - CGP - ICA

- Rendezvous EDT : UDP - DTLS - CGP - ICA

- Proxy via Cloud Connector : TCP - PROXY - SSL - CGP - ICA ou UDP - PROXY - DTLS - CGP - ICA

Si Rendezvous V2 est utilisé, la version du protocole affiche 2.0.

Conseil :

Si le VDA ne peut pas atteindre directement le service Citrix Gateway avec Rendezvous activé, le VDA utilise un proxy pour la session HDX via le Cloud Connector.

Flux de trafic Rendezvous

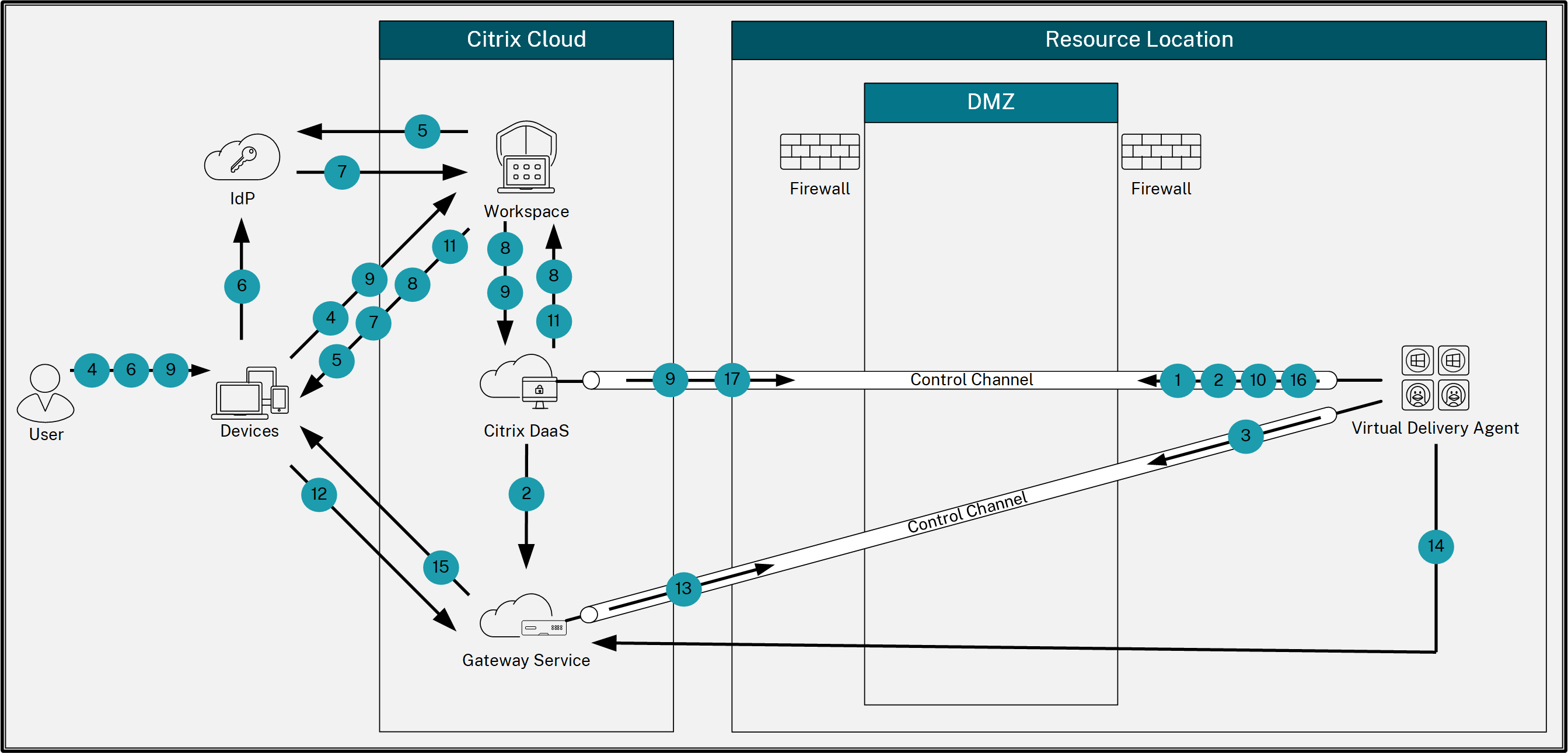

Le diagramme suivant illustre la séquence des étapes concernant le flux de trafic Rendezvous.

- Le VDA établit une connexion WebSocket avec Citrix Cloud et s’enregistre.

- Le VDA s’enregistre auprès du service Citrix Gateway et obtient un jeton dédié.

- Le VDA établit une connexion de contrôle persistante avec le service Gateway.

- L’utilisateur navigue vers Citrix Workspace.

- Workspace évalue la configuration d’authentification et redirige les utilisateurs vers l’IdP approprié pour l’authentification.

- L’utilisateur saisit ses informations d’identification.

- Après avoir validé avec succès les informations d’identification de l’utilisateur, celui-ci est redirigé vers Workspace.

- Workspace compte les ressources pour l’utilisateur et les affiche.

- L’utilisateur sélectionne un bureau ou une application depuis Workspace. Workspace envoie la requête à Citrix DaaS™, qui gère la connexion et demande au VDA de se préparer pour la session.

- Le VDA répond avec la capacité Rendezvous et son identité.

- Citrix DaaS génère un ticket de lancement et l’envoie au périphérique utilisateur via Workspace.

- Le point de terminaison de l’utilisateur se connecte au service Gateway et fournit le ticket de lancement pour authentifier et identifier la ressource à laquelle se connecter.

- Le service Gateway envoie les informations de connexion au VDA.

- Le VDA établit une connexion directe pour la session avec le service Gateway.

- Le service Gateway complète la connexion entre le point de terminaison et le VDA.

- Le VDA vérifie la licence pour la session.

- Citrix DaaS envoie les stratégies applicables au VDA.