Empaquetage des applications mobiles iOS

-

Cet article explique comment les administrateurs de Citrix Endpoint Management™ empaquettent les applications d’entreprise tierces et comment les développeurs empaquettent les applications ISV. Pour empaquetter les applications mobiles iOS :

- Utilisez le service MDX. Pour plus de détails, consultez Service MDX.

- Utilisez le MDX Toolkit, qui comprend un outil d’interface graphique macOS et un outil de ligne de commande macOS. L’outil de ligne de commande macOS offre des options de personnalisation, peut être référencé à partir de scripts qui automatisent le processus d’empaquetage d’applications et vous permet de prédéfinir certaines stratégies MDX.

Le type de fichier pour une application empaquetée est .mdx. Vous téléchargez le fichier .mdx vers la console Endpoint Management où vous configurez les détails spécifiques de l’application et les paramètres de stratégie que le magasin Endpoint Management applique. Lorsque les utilisateurs se connectent, l’application apparaît dans le magasin. Les utilisateurs peuvent ensuite s’abonner, télécharger et installer l’application sur leur appareil.

-

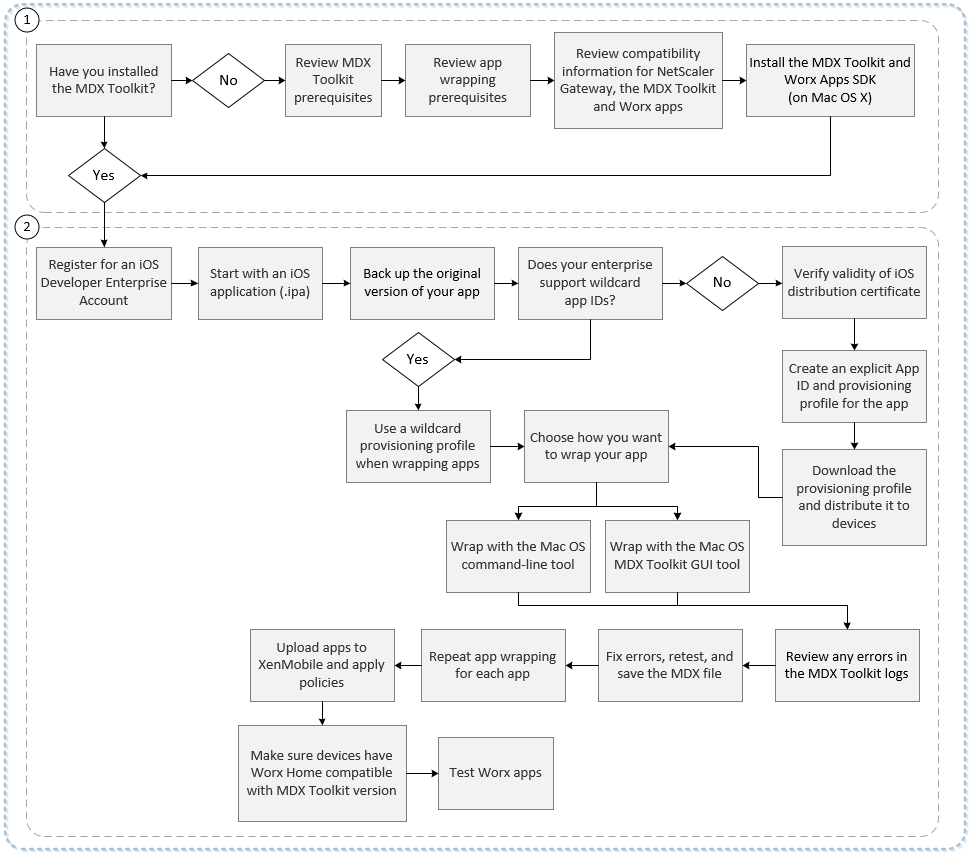

La figure suivante donne un aperçu des étapes d’empaquetage des applications, de l’installation du MDX Toolkit aux tests des applications de productivité mobile. Les rubriques connexes sont répertoriées sous le diagramme.

-

-

Pour plus de détails sur le numéro un, consultez :

- Configuration système requise

- Autres exigences pour l’empaquetage des applications mobiles iOS

- Compatibilité Endpoint Management

-

Pour plus de détails sur le numéro deux, consultez :

- Création de profils de provisioning

- Mises à niveau d’applications

- Stratégies et applications de productivité mobile

- Empaquetage d’applications d’entreprise à l’aide de l’interface graphique

- Empaquetage d’applications iOS d’entreprise à l’aide de la ligne de commande

- Options de commande

- Prédéfinition des stratégies MDX pour les applications iOS

- Identification des erreurs d’empaquetage d’applications iOS

- Collecte des journaux système sur les appareils iOS

- Pour ajouter une application MDX à Citrix Endpoint Management

Important :

Assurez-vous que les appareils des utilisateurs sont mis à jour avec une version de Secure Hub compatible avec la version du MDX Toolkit utilisée pour empaquetter les applications. Dans le cas contraire, les utilisateurs verront un message d’erreur concernant l’incompatibilité. Pour plus de détails, consultez Compatibilité Endpoint Management.

Déploiement d’appareils iOS via Apple DEP

Inscrivez-vous au programme de déploiement Apple pour profiter du programme d’inscription des appareils Apple (DEP). Vous pouvez utiliser Apple DEP pour déployer et gérer des appareils iOS et macOS dans Citrix Endpoint Management. Pour plus d’informations, y compris sur la façon de s’inscrire au programme de déploiement Apple, consultez Déployer des appareils iOS et macOS via Apple DEP.

Création de profils de provisioning

Les applications qui s’exécutent sur un appareil iOS physique, autres que les applications de l’App Store d’Apple, doivent être signées avec un profil de provisioning et un certificat de distribution correspondant. Il existe deux types de programmes de développement pour la distribution :

- Le programme de développement iOS (Ad Hoc)

-

Le programme iOS Developer Enterprise. Pour empaquetter des applications, Citrix recommande d’utiliser le programme Enterprise. Vous pouvez vous inscrire au programme sur le site web d’Apple.

- Le profil Enterprise vous permet d’exécuter une application sur un nombre illimité d’appareils. Le profil Ad Hoc vous permet d’exécuter une application sur environ 100 appareils maximum.

Apple ne prend plus en charge l’utilisation d’ID d’application génériques pour les nouveaux comptes Enterprise. Si votre compte Enterprise ne prend pas en charge les ID d’application génériques, vous devez créer plusieurs ID d’application explicites et profils de provisioning, comme suit.

-

Vérifiez que vous disposez d’un certificat de distribution iOS valide.

-

Depuis le portail Apple Enterprise Developer, créez un ID d’application explicite pour chaque application que vous prévoyez d’empaquetter avec le MDX Toolkit. Un exemple d’ID d’application acceptable est : com.CompanyName.ProductName.

-

Depuis le portail Apple Enterprise Developer, accédez à Provisioning Profiles > Distribution et créez un profil de provisioning interne. Répétez cette étape pour chaque ID d’application créé à l’étape précédente.

-

Téléchargez tous les profils de provisioning.

Si votre compte Apple Enterprise prend en charge les ID d’application génériques, vous pouvez continuer à utiliser un profil de provisioning générique pour empaquetter les applications. Cependant, si vous utilisez le service de notification push Apple (APNs) pour les notifications lorsque Secure Mail est en arrière-plan, vous devez utiliser un profil de provisioning et un ID d’application explicites.

Tout appareil sur lequel vous souhaitez installer l’application MDX doit avoir le profil de provisioning sur l’appareil. Vous pouvez distribuer le profil aux appareils des utilisateurs en utilisant une pièce jointe d’e-mail. Les utilisateurs peuvent ajouter le profil sur leur appareil iOS en cliquant sur la pièce jointe.

Pour plus de détails sur les profils de provisioning et les certificats de distribution, consultez l’aide du compte développeur Apple.

Pour plus d’informations sur le déploiement du profil de provisioning sur les appareils iOS et sur la gestion des profils expirés, consultez l’article d’Endpoint Management sur la stratégie d’appareil de profil de provisioning.

Mises à niveau d’applications

Important :

Avant de mettre à niveau des applications, soyez conscient de l’impact des modifications des ID d’application ou de l’utilisation d’un profil de provisioning d’ID d’application générique partiel sur les mises à niveau d’applications.

-

Les applications précédemment empaquetées sont mises à niveau sur place, sauf si l’ID d’application a changé. Par exemple, si vous modifiez un ID de bundle de com.citrix.mail à com.example.mail, il n’y a pas de chemin de mise à niveau. L’utilisateur doit réinstaller l’application. Un appareil considère l’application comme une nouvelle application. Les versions nouvelle et antérieure de l’application peuvent toutes deux résider sur l’appareil.

-

Si vous utilisez un profil de provisioning partiel, tel que com.xxxx, pour empaquetter une application avec un ID de bundle qui inclut com.citrix, nous vous recommandons ce qui suit : supprimez les applications empaquetées MDX installées et installez les applications empaquetées avec le dernier MDX Toolkit. Suite à un changement d’ID de bundle de com.citrix.mail à com.example, les utilisateurs doivent réinstaller l’application.

-

Une mise à niveau sur place réussit lorsque les conditions suivantes sont remplies : si une application a été empaquetée avec un ID d’application générique complet, et que la nouvelle version de l’application a un ID d’application qui correspond à l’application installée.

Stratégies et applications de productivité mobile

Remarque :

La version MDX 10.7.5 est la dernière version qui prend en charge l’empaquetage des applications de productivité mobile. Vous ne pouvez pas utiliser les versions MDX 10.7.10 et ultérieures, ni le service MDX, pour empaquetter les applications de productivité mobile 10.7.5 ou ultérieures. Vous devez accéder aux applications de productivité mobile depuis les magasins d’applications publics.

Citrix fournit un ensemble générique de stratégies par défaut qui s’appliquent à toutes les applications mobiles de productivité et un ensemble de stratégies spécifiques pour certaines de ces applications mobiles de productivité. Les noms de fichiers de stratégie sont basés sur l’ID de bundle. Par défaut, le nom de fichier de stratégie pour une application Citrix Endpoint Management est sous la forme com.citrix.app_policy_metadata.xml, où app est un nom tel que “mail”.

Si vous disposez d’un compte Apple Enterprise qui ne prend pas en charge les ID d’application génériques (wildcard App IDs), procédez comme suit : Modifiez l’identifiant de l’entreprise dans l’ID de bundle lorsque vous encapsulez une application Endpoint Management. Par exemple, l’ID de bundle pour Secure Mail est com.citrix.mail. Remplacez “citrix” dans cet identifiant par l’identifiant de votre entreprise. Si l’identifiant de votre entreprise est “example”, l’ID de bundle est com.example.mail. Lorsque vous encapsulez cette application, le nom du fichier de stratégie est com.example.mail_policy_metadata.xml.

Pour déterminer quel fichier de stratégie appliquer à une application, le MDX Toolkit recherche les fichiers dans l’ordre suivant et utilise le premier qu’il trouve :

- Un nom de fichier qui correspond à votre ID de bundle, tel que com.example.mail_policy_metadata.xml, comme décrit dans l’exemple précédent.

- Un nom de fichier qui correspond à l’ID de bundle d’origine, tel que com.citrix.mail_policy_metadata.xml.

- Un nom de fichier qui correspond au fichier de stratégie par défaut générique, policy_metadata.xml.

Créez votre propre ensemble de stratégies par défaut pour une application Citrix Endpoint Management spécifique en modifiant les fichiers qui correspondent à votre ID de bundle ou à l’ID de bundle d’origine.

Encapsulation d’applications d’entreprise à l’aide de l’interface graphique

Les étapes suivantes décrivent le processus général d’encapsulation d’une application d’entreprise que vous déployez depuis Endpoint Management. Le processus général d’encapsulation d’applications ISV est décrit dans Encapsulation d’applications ISV à l’aide de l’interface graphique.

Important :

La clé privée et le certificat doivent être installés dans le Trousseau d’accès de votre Mac avant d’utiliser l’interface graphique pour encapsuler des applications iOS. Si le certificat de distribution associé n’a pas la clé privée installée dans le Trousseau d’accès, l’interface graphique ne pré-remplit pas la liste des certificats de distribution iOS. Pour plus de détails, consultez la section « Réparer votre trousseau lorsque le Toolkit ne trouve pas de certificat de distribution » plus loin dans cet article.

-

Avant d’utiliser le toolkit pour encapsuler des applications, assurez-vous de sauvegarder la version originale de ces applications afin de pouvoir y revenir si nécessaire.

-

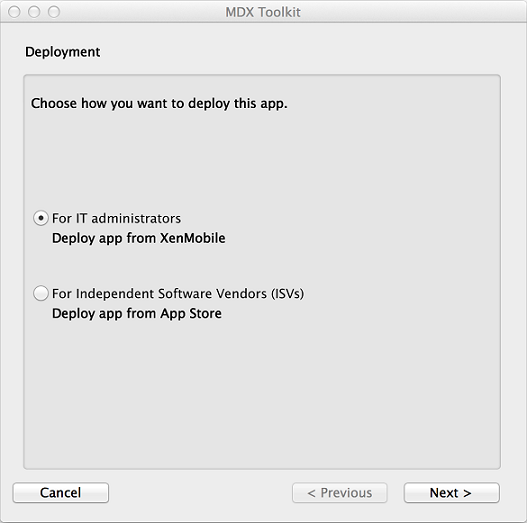

Démarrez le MDX Toolkit depuis votre dossier Applications iOS, sélectionnez Pour les administrateurs informatiques, puis cliquez sur Suivant.

-

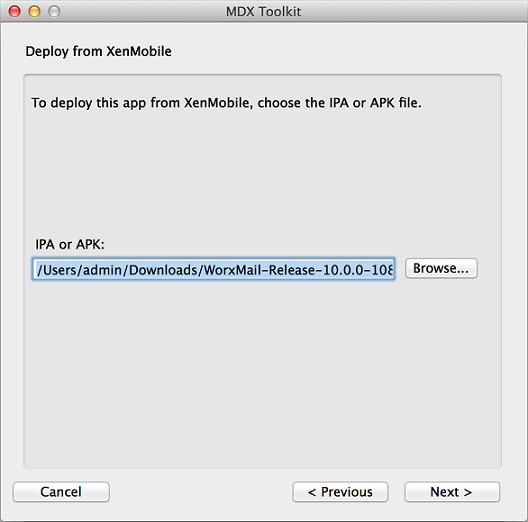

Cliquez sur Parcourir, sélectionnez le fichier, puis cliquez sur Suivant.

-

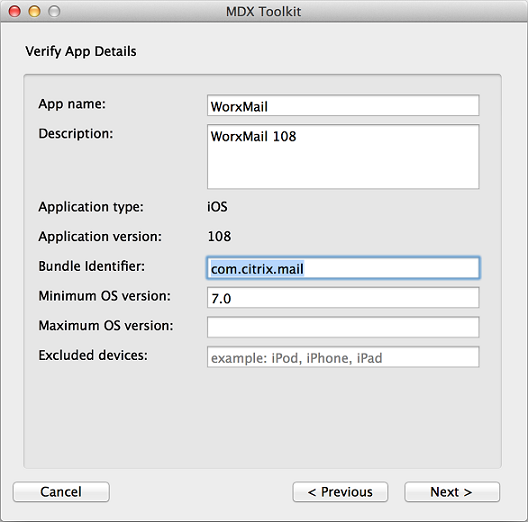

- L’écran Vérifier les détails de l’application affiche les informations obtenues de l’application. Au besoin, modifiez les informations pré-remplies. Vous pouvez éventuellement spécifier une version minimale et maximale du système d’exploitation et lister les types d’appareils sur lesquels l’application n’est pas autorisée à s’exécuter. Vous pouvez également modifier les détails de l’application après l’avoir téléchargée sur Citrix Endpoint Management.

-

-

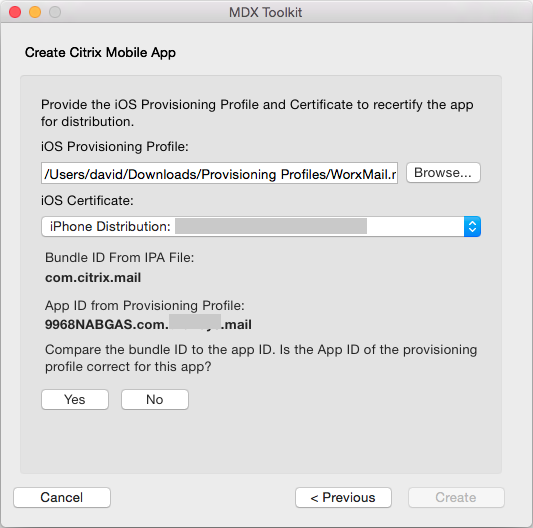

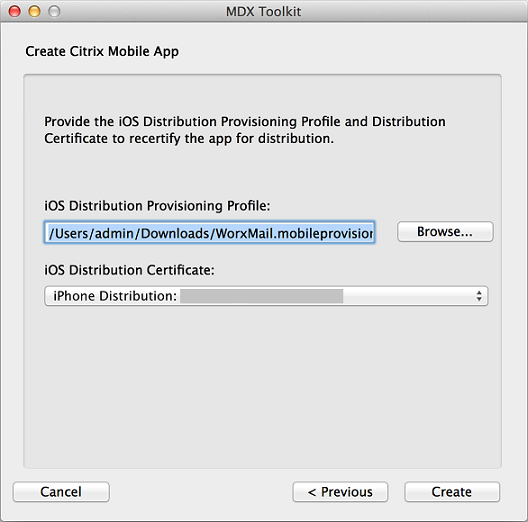

- Dans l’écran Créer une application mobile Citrix, cliquez sur Parcourir, sélectionnez le profil de provisioning et sélectionnez un certificat de distribution. Si la liste des certificats iOS est vide, réparez le trousseau sur la machine où vous exécutez le MDX Toolkit. Pour plus de détails, consultez la section « Réparer votre trousseau lorsque le Toolkit ne trouve pas de certificat de distribution » plus loin dans cet article.

-

- Si vous avez sélectionné un profil de provisioning doté d’un ID d’application explicite, l’outil vous invite à confirmer l’ID d’application. Par exemple, l’ID de bundle pour une application Citrix Endpoint Management est com.citrix.ProductName. Le profil de provisioning que vous utilisez doit inclure l’identifiant de votre entreprise au lieu de “citrix”.

-

Après avoir cliqué sur Oui, cliquez sur Créer.

-

-

- Si vous avez sélectionné un profil de provisioning doté d’un ID d’application générique (wildcard App ID), l’outil affiche une liste des ID d’application disponibles. Si l’ID d’application que vous souhaitez utiliser n’est pas répertorié, choisissez un autre profil de provisioning. Après avoir choisi un ID d’application, cliquez sur Créer.

-

-

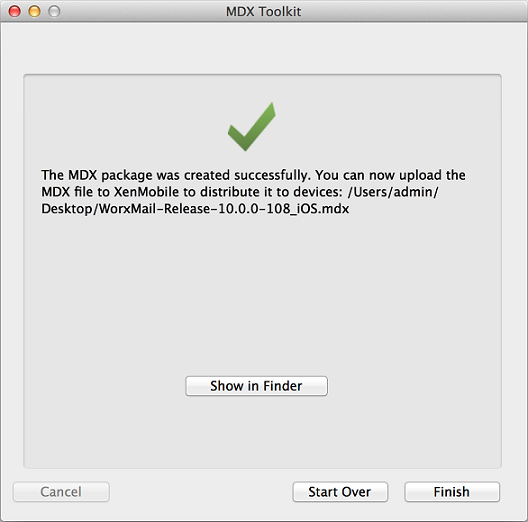

- Le toolkit vous informe lorsque le package MDX est créé. Pour encapsuler une autre application, cliquez sur Recommencer.

-

Le toolkit ajoute _iOS à la fin du nom de fichier d’une application iOS encapsulée.

-

Encapsulation d’applications iOS d’entreprise à l’aide de la ligne de commande

Remarque :

Assurez-vous d’obtenir les applications tierces directement auprès du fournisseur de l’application. Les applications iOS téléchargées depuis l’App Store d’Apple sont chiffrées et ne peuvent pas être encapsulées.

-

Avant d’utiliser le toolkit pour encapsuler des applications, assurez-vous de sauvegarder la version originale de ces applications afin de pouvoir y revenir si nécessaire.

-

L’exemple suivant montre une commande d’encapsulation d’application de base utilisant les paramètres par défaut. Modifiez les informations en gras pour votre système spécifique. L’antislash final indique que la commande continue sur la ligne suivante. Supprimez ces symboles avant d’exécuter la commande.

-

Pour exécuter ces commandes, accédez au répertoire /Applications/Citrix/MDXToolkit/ dans votre ligne de commande.

Une ligne de commande d’encapsulation iOS de base est la suivante.

./CGAppCLPrepTool \

Wrap \

–Cert CERTIFICATE \

–Profile PROFILE \

-bundleID ID \

–in INPUT_FILE \

–out OUTPUT_FILE

<!--NeedCopy-->

Voici un exemple de cette option de ligne de commande.

./CGAppCLPrepTool \

Wrap \

- –Cert “iPhone Developer: Joe Admin (12MMA4ASQB)” \

- –Profile “team_profile.mobileprovision” \

- -bundleID “com.CompanyABC.Sample” \

–in “~/Desktop/SampleApps/Sample.ipa” \

–out “~/Desktop/SampleApps/Sample.mdx”

<!--NeedCopy-->

Voici des exemples d’options que vous pouvez ajouter à la commande précédente :

-appName “Wrapped Sample app”

-appDesc “This is my newly wrapped iOS application.”

Ces deux options utilisent par défaut la valeur lue à partir de l’application, si possible.

Pour plus de détails sur les options, consultez Options de commande ci-après. Pour la documentation en ligne, utilisez l’option -help.

Options de commande

Commande Wrap

- Help : Affiche l’aide pour cette commande.

- In : Obligatoire. Chemin et nom de fichier de l’application que vous encapsulez.

- Out : Facultatif. Chemin et nom de fichier du fichier .mdx résultant. Si cette option est omise, le fichier a le même chemin et le même nom de fichier que le fichier d’entrée et possède une extension .mdx.

- outBundle : Obligatoire lors de la génération d’un fichier .ipa pour le chargement vers Intune. Chemin et nom de fichier du fichier .ipa résultant.

- Cert : Obligatoire. Nom du certificat à utiliser pour signer l’application.

- Profile : Obligatoire. Nom du profil de provisioning à utiliser pour signer l’application.

- bundleID : Obligatoire pour les comptes d’entreprise qui ne prennent pas en charge les ID d’application génériques. Cette valeur est votre ID de bundle Apple. Le MDX Toolkit vérifie si l’ID de bundle et le profil de provisioning sont compatibles.

- Upgrade : Cette option est destinée aux applications héritées et sera dépréciée. Elle est utilisée pour les mises à niveau sur place lorsque vous utilisez un profil de provisioning générique partiel. Cette option garantit que le nouveau binaire est signé avec le même droit que la version précédente. Si les droits ne correspondent pas, les tentatives des utilisateurs d’installer la mise à niveau à partir de Secure Hub échouent.

- AppName : Facultatif. Nom de l’application, obtenu à partir de l’application si possible.

-

AppDesc : Facultatif. Description de l’application, obtenue à partir de l’application si possible.

- MinPlatform : Facultatif. Version minimale de la plateforme prise en charge. Par défaut, vide.

- MaxPlatform : Facultatif. Version maximale de la plateforme prise en charge. Par défaut, vide.

- ExcludedDevices : Facultatif. Liste des types d’appareils sur lesquels l’application n’est pas autorisée à s’exécuter. Par défaut, vide.

- PolicyXML : Facultatif. Fichier et chemin de définition de stratégie XML de remplacement. Par défaut, les définitions de stratégie intégrées. Exemple : -policyxml /Applications/Citrix/MDXToolkit/data/policy_metadata.xml. Pour plus de détails, consultez Présélection des stratégies MDX pour les applications iOS ci-après.

- useNetworkOnlylib : Cette option encapsule l’application avec la version allégée de la bibliothèque dynamique MDX, qui ne prend en charge que le réseau. Une application encapsulée à l’aide de cette option ne peut être gérée que par Intune ou exécutée sans gestion. Elle ne peut pas être gérée par MDX.

- LogFile : Facultatif. Nom du fichier journal.

- LogWriteLevel : Facultatif. Niveau de journalisation, de 1 à 4.

- LogDisplayLevel : Facultatif. Niveau de journalisation pour la sortie standard, de 0 à 4.

Commande Sign

- Help : Affiche l’aide pour cette commande.

- In : Obligatoire. Chemin et nom de fichier de l’application que vous encapsulez.

- Out : Facultatif. Chemin et nom de fichier du fichier .mdx résultant. Si cette option est omise, le fichier a le même chemin et le même nom de fichier que le fichier d’entrée et possède une extension .mdx.

- Cert : Obligatoire. Nom du certificat à utiliser pour signer l’application.

- Profile : Obligatoire. Nom du profil de provisioning à utiliser pour signer l’application.

Commande setinfo

- Help : Affiche l’aide pour cette commande.

- In : Obligatoire. Chemin et nom de fichier de l’application à modifier.

- Out : Pour setinfo, le chemin ou le nom de fichier de sortie doit être différent de l’original.

- AppDesc : Facultatif. Description de l’application. Reste inchangée si non spécifiée.

- MinPlatform : Facultatif. Niveau SDK minimal pris en charge. Reste inchangé si non spécifié.

- MaxPlatform : Facultatif. Niveau SDK maximal pris en charge. Reste inchangé si non spécifié.

- ExcludedDevices : Facultatif. Liste des types d’appareils sur lesquels l’application n’est pas autorisée à s’exécuter. Reste inchangée si non spécifiée.

- StoreURL : Facultatif. URL de l’application dans l’App Store. Reste inchangée si non spécifiée.

- PolicyXML : Facultatif. Fichier et chemin de définition de stratégie XML de remplacement. Par défaut, les définitions de stratégie intégrées. Exemple : -policyxml /Applications/Citrix/MDXToolkit/data/policy_metadata.xml. Pour plus de détails, consultez Présélection des stratégies MDX pour les applications iOS, ci-après.

Présélection des stratégies MDX pour les applications iOS

Pour les applications que vous encapsulez avec l’outil de ligne de commande MDX Toolkit, vous pouvez présélectionner certaines stratégies MDX. Vous pouvez également configurer des stratégies dans la console Citrix Endpoint Management lorsque vous ajoutez les applications.

-

Mettez à jour les valeurs de stratégie dans le fichier XML de stratégie.

L’installateur MDX Toolkit crée ce fichier de stratégie : Applications/Citrix/MDXToolkit/data/policy_metadata.xml

Remarque :

Les fichiers de stratégies pour iOS et Android sont différents. Pour présélectionner des stratégies pour ces deux plateformes, vous devez mettre à jour leurs fichiers XML de stratégie respectifs.

-

Lorsque vous encapsulez l’application avec la ligne de commande, incluez

-policyxml /Applications/Citrix/MDXToolkit/data/policy_metadata.xml

Identification des erreurs d’encapsulation d’applications iOS

Si vous rencontrez une erreur lors de l’encapsulation d’une application iOS, vous pouvez utiliser les journaux du MDX Toolkit pour identifier l’erreur. Vous devez disposer des droits d’administrateur pour afficher les journaux du MDX Toolkit.

Lorsque vous exécutez le MDX Toolkit, l’outil enregistre un fichier journal à l’emplacement suivant : Applications > Citrix > MDXToolkit > Logs > Citrix.log. Par défaut, l’outil enregistre les avertissements et les erreurs dans le journal.

Si une erreur se produit pour une application iOS, une ligne de commande avec des arguments apparaît à la fin du journal. Vous pouvez copier la ligne de commande et l’exécuter dans Terminal. Pour ce faire, dans Applications > Utilitaires, cliquez sur Terminal, et utilisez l’interface de ligne de commande Mac pour évaluer la commande. Vous devrez peut-être vous référer aux exigences de l’application pour évaluer l’erreur.

Lorsque vous utilisez l’outil de ligne de commande pour exécuter le processus d’encapsulation, vous pouvez spécifier les informations suivantes dans la ligne de commande : l’emplacement du fichier journal, le niveau d’affichage du journal et le niveau d’écriture du journal. Vous pouvez également spécifier un niveau de journalisation détaillé et un fichier journal différent dans la ligne de commande.

Sélection du profil de provisioning correct

Lorsque vous encapsulez une application iOS mobile, vous pouvez recevoir un avertissement indiquant que l’application a été encapsulée avec succès, mais qu’elle peut contenir des erreurs. Des erreurs peuvent survenir si le profil de provisioning que vous avez choisi diffère du profil de provisioning utilisé à l’origine par l’application.

Le MDX Toolkit peut vous alerter sur certains problèmes de profil de provisioning. Par exemple, votre application peut nécessiter une ou plusieurs des fonctions suivantes :

- Application iCloud qui permet l’utilisation du stockage de données iCloud pour votre application iOS

- Notification push qui utilise le service de notification push Apple pour envoyer des messages à l’appareil iOS

- Droit spécial pour les groupes d’accès au trousseau (Keychain Access Groups Entitlement) pour accéder à l’élément du trousseau d’une autre application

Les journaux affichent les paires clé-valeur manquantes pour l’application. Pour chaque paire clé-valeur, vous pouvez décider si vous souhaitez corriger l’erreur. Si vous ne corrigez pas l’erreur, l’application risque de ne pas fonctionner correctement. De plus, en fonction de la paire clé-valeur, vous devez vérifier si vous pouvez corriger votre profil de provisioning. Occasionnellement, il se peut que vous ne puissiez pas corriger le profil de provisioning et que vous puissiez publier l’application avec le défaut.

Pour plus de détails sur les profils d’approvisionnement, consultez le site Apple Developer.

Réparer votre trousseau lorsque le Toolkit ne trouve pas de certificat de distribution

Si le MDX Toolkit ne reconnaît pas votre certificat de distribution iOS, il peut y avoir un problème entre votre trousseau iCloud et le trousseau de l’ordinateur exécutant le MDX Toolkit. Pour réparer votre trousseau local, suivez ces étapes.

-

Sur votre Mac, dans Préférences Système, appuyez sur iCloud.

-

Décochez la case Trousseau.

Cette étape supprime votre trousseau synchronisé localement d’iCloud.

-

Ouvrez Accès au trousseau, qui se trouve dans le dossier Utilitaires du dossier Applications.

-

Supprimez le certificat de développeur iOS utilisé pour signer vos applications encapsulées. Ce certificat est généralement le certificat « iPhone Distribution : Nom de l’entreprise » avec une clé privée associée.

-

Dans le menu Accès au trousseau, choisissez Premiers secours du trousseau.

-

Dans la boîte de dialogue Premiers secours du trousseau, appuyez sur Réparer, puis sur Démarrer.

-

Une fois la réparation terminée, appuyez sur Vérifier, puis sur Démarrer.

-

Si la réparation réussit, importez à nouveau votre certificat de distribution iOS dans l’application Accès au trousseau.

-

Démarrez le MDX Toolkit. Les champs Profil d’approvisionnement de distribution iOS et Certificat de distribution iOS doivent contenir vos informations.

-

Si nécessaire, resynchronisez votre trousseau avec iCloud : Dans Préférences Système, appuyez sur iCloud, puis cochez la case Trousseau.

Resigner les applications qui contiennent le SDK d’application MDX

Si votre application contient déjà le SDK d’application MDX intégré à l’aide de Xcode, vous devez resigner l’application avec votre certificat d’entreprise ou votre profil d’approvisionnement. Voici un exemple de la commande Sign.

$ /Applications/Citrix/MDXToolkit/CGAppCLPrepTool Sign -help

Command Line Interface for MDX Toolkit, version 10.4.1.290 (Env:Test)

2016-09-29 15:21:45.284 CGAppCLPrepTool[88453:5477658]

---------------------------------------------------------

Sign Command

---------------------------------------------------------

CGAppCLPrepTool Sign -in INPUTFILE -out OUTPUTFILE -Cert CERTIFICATE -Profile PROFILE

-Cert CERTIFICATE ==> (Required)Name of the certificate to sign the app with

-Profile PROFILE ==> (Required)Name of the provisioning profile to sign the app with

-in INPUTFILE ==> (Required)Name of the input app file, ipa/mdx file

-out OUTPUTFILE ==> (Optional)Name of the output app, ipa(if ipa is input)/mdx file

-upgrade ==> (Optional)Preserve in-place upgrade capabilty (not recommended for new apps)

---------------EXAMPLE--------------------

Sign -Cert "iPhone Distribution: Company Name" -Profile "distributionprovisioanl.mobileprovision" -in "/Users/user1/Archives/citrix.ipa"

<!--NeedCopy-->

Collecte des journaux système sur les appareils iOS

Vous pouvez collecter les journaux système sur les appareils iOS en utilisant l’outil Utilitaire de configuration iPhone ou Xcode. Vous pouvez ensuite envoyer les fichiers par e-mail au support Citrix pour vous aider à résoudre les problèmes liés aux applications.

Pour utiliser un outil Utilitaire de configuration pour collecter les journaux système sur les appareils iOS

- Téléchargez et installez l’outil Apple Configurator (anciennement Utilitaire de configuration iPhone) depuis Apple. Vous pouvez utiliser l’outil sur iPhone et iPad.

- Assurez-vous que votre appareil répond aux exigences système et aux langues prises en charge.

- Exécutez le programme d’installation et suivez les invites pour terminer l’assistant.

- Ouvrez l’outil Configurator.

- Sous Appareils, cliquez sur votre appareil.

- Cliquez sur Console, puis sur Effacer pour effacer les journaux existants.

- Reproduisez le problème, cliquez sur Enregistrer la console sous, puis joignez et envoyez les journaux par e-mail au support.

Pour utiliser Xcode pour collecter les journaux sur les appareils iOS

-

Sur le Mac, cliquez sur Finder, cliquez sur Aller, puis cliquez sur Utilitaires.

-

Dans le dossier Utilitaires, double-cliquez sur Console.

-

Dans la Console, sous Appareils, cliquez sur l’appareil iOS à partir duquel vous souhaitez obtenir les journaux de la console.

-

Reproduisez le problème.

- Dans la Console, effectuez l’une des opérations suivantes :

- Dans la fenêtre principale, sélectionnez le message d’erreur récent.

- Dans la barre de menu de la Console, cliquez sur Modifier, puis cliquez sur Tout sélectionner.

-

Cliquez sur Modifier, puis cliquez sur Copier.

-

Ouvrez TextEdit, puis collez les journaux que vous avez copiés dans un nouveau fichier.

- Joignez le fichier à votre e-mail pour le support.

Dans cet article

- Déploiement d’appareils iOS via Apple DEP

- Création de profils de provisioning

- Mises à niveau d’applications

- Stratégies et applications de productivité mobile

- Encapsulation d’applications d’entreprise à l’aide de l’interface graphique

- Encapsulation d’applications iOS d’entreprise à l’aide de la ligne de commande

- Options de commande

- Présélection des stratégies MDX pour les applications iOS

- Identification des erreurs d’encapsulation d’applications iOS

- Resigner les applications qui contiennent le SDK d’application MDX

- Collecte des journaux système sur les appareils iOS

- Pour utiliser Xcode pour collecter les journaux sur les appareils iOS