Tâches et considérations de l’administrateur

Cet article aborde les tâches et les considérations pertinentes pour les administrateurs d’applications de productivité mobiles.

Gestion des indicateurs de fonctionnalité

-

Si un problème survient avec une application de productivité mobile en production, nous pouvons désactiver une fonctionnalité affectée dans le code de l’application. Nous pouvons désactiver la fonctionnalité pour Secure Hub, Secure Mail et Secure Web pour iOS et Android. Pour ce faire, nous utilisons des indicateurs de fonctionnalité (feature flags) et un service tiers appelé LaunchDarkly. Vous n’avez pas besoin d’effectuer de configurations pour activer le trafic vers LaunchDarkly, sauf si vous avez un pare-feu ou un proxy qui bloque le trafic sortant. Dans ce cas, vous activez le trafic vers LaunchDarkly via des URL ou des adresses IP spécifiques, en fonction des exigences de votre politique. Pour plus de détails sur la prise en charge de l’exclusion de domaines du tunneling, consultez la documentation du SDK MAM.

-

Vous pouvez activer le trafic et la communication vers LaunchDarkly des manières suivantes :

Activer le trafic vers les URL suivantes

events.launchdarkly.comstream.launchdarkly.comclientstream.launchdarkly.comfirehose.launchdarkly.com

Créer une liste d’autorisation par domaine

Auparavant, nous proposions une liste d’adresses IP à utiliser lorsque vos politiques internes exigeaient que seules les adresses IP soient répertoriées. Désormais, grâce aux améliorations de l’infrastructure apportées par Citrix®, nous supprimons progressivement les adresses IP publiques à compter du 16 juillet 2018. Nous vous recommandons de créer une liste d’autorisation par domaine, si possible.

- ### Répertorier les adresses IP dans une liste d’autorisation

- Si vous devez répertorier les adresses IP dans une liste d’autorisation, pour obtenir une liste de toutes les plages d’adresses IP actuelles, consultez cette [liste d’adresses IP publiques LaunchDarkly](https://app.launchdarkly.com/api/v2/public-ip-list). Vous pouvez utiliser cette liste pour vous assurer que vos configurations de pare-feu sont mises à jour automatiquement en fonction des mises à jour de l’infrastructure. Pour plus de détails sur l’état des changements d’infrastructure, consultez la [page d’état de LaunchDarkly](https://status.launchdarkly.com/).

Remarque :

Les applications des magasins d’applications publics nécessitent une nouvelle installation la première fois que vous les déployez. Il n’est pas possible de passer de la version d’entreprise encapsulée actuelle de l’application à la version du magasin public.

Avec la distribution via les magasins d’applications publics, vous ne signez ni n’encapsulez les applications développées par Citrix avec le MDX Toolkit. Vous pouvez utiliser le MDX Toolkit pour encapsuler des applications tierces ou d’entreprise.

Configuration système requise pour LaunchDarkly

- Endpoint Management 10.7 ou version ultérieure.

- Assurez-vous que les applications peuvent communiquer avec les services suivants si le tunneling fractionné sur Citrix ADC est défini sur **DÉSACTIVÉ** :

- Service LaunchDarkly

- Service d’écoute APNs

Magasins d’applications pris en charge

Les applications de productivité mobiles sont disponibles sur l’Apple App Store et Google Play.

En Chine, où Google Play n’est pas disponible, Secure Hub pour Android est disponible sur les magasins d’applications suivants :

- https://shouji.baidu.com

- http://apk.hiapk.com

-

Activation de la distribution via les magasins d’applications publics

-

- Téléchargez les fichiers .mdx des magasins publics pour iOS et Android depuis la page de téléchargements d’Endpoint Management.

- Chargez les fichiers .mdx sur la console Endpoint Management. Les versions des applications de productivité mobiles des magasins publics sont toujours téléchargées en tant qu’applications MDX. Ne téléchargez pas les applications en tant qu’applications de magasin public sur le serveur. Pour les étapes, consultez Ajouter des applications.

- Modifiez les stratégies par défaut en fonction de vos stratégies de sécurité (facultatif).

- Poussez les applications en tant qu’applications requises (facultatif). Cette étape nécessite que votre environnement soit activé pour la gestion des appareils mobiles.

- Installez les applications sur l’appareil depuis l’App Store, Google Play ou le magasin d’applications Endpoint Management.

- Sur Android, l’utilisateur est dirigé vers le Play Store pour installer l’application. Sur iOS, dans les déploiements avec MDM, l’application s’installe sans que l’utilisateur ne soit redirigé vers l’App Store.

- Lorsque l’application est installée depuis l’App Store ou le Play Store, l’action suivante se produit. L’application passe à une application gérée tant que le fichier .mdx correspondant a été téléchargé sur le serveur. Lors de la transition vers une application gérée, l’application demande un code PIN Citrix. Lorsque les utilisateurs saisissent le code PIN Citrix, Secure Mail affiche l’écran de configuration du compte.

- Les applications ne sont accessibles que si vous êtes inscrit à Secure Hub et que le fichier .mdx correspondant se trouve sur le serveur. Si l’une ou l’autre de ces conditions n’est pas remplie, les utilisateurs peuvent installer l’application, mais l’utilisation de l’application est bloquée.

Si vous utilisez actuellement des applications du Citrix Ready Marketplace™ qui se trouvent sur les magasins d’applications publics, vous êtes déjà familiarisé avec le processus de déploiement. Les applications de productivité mobiles adoptent la même approche que de nombreux éditeurs de logiciels indépendants (ISV) utilisent actuellement. Intégrez le SDK MDX dans l’application pour la rendre prête pour les magasins publics.

Remarque :

Les versions des magasins publics de l’application Citrix Files pour iOS et Android sont désormais universelles. L’application Citrix Files est la même pour les téléphones et les tablettes.

Notifications push Apple

Pour plus d’informations sur la configuration des notifications push, consultez Configuration de Secure Mail pour les notifications push.

FAQ sur les magasins d’applications publics

-

Puis-je déployer plusieurs copies de l’application du magasin public sur différents groupes d’utilisateurs ? Par exemple, je souhaite déployer différentes stratégies sur différents groupes d’utilisateurs.

-

Chargez un fichier .mdx différent pour chaque groupe d’utilisateurs. Cependant, dans ce cas, un seul utilisateur ne peut pas appartenir à plusieurs groupes. Si les utilisateurs appartenaient à plusieurs groupes, plusieurs copies de la même application seraient attribuées à cet utilisateur. Plusieurs copies d’une application de magasin public ne peuvent pas être déployées sur le même appareil, car l’ID de l’application ne peut pas être modifié.

-

Puis-je pousser les applications des magasins publics en tant qu’applications requises ?

-

Oui. Le déploiement d’applications sur les appareils nécessite le MDM ; il n’est pas pris en charge pour les déploiements uniquement MAM.

-

Dois-je mettre à jour les stratégies de trafic ou les règles Exchange Server basées sur l’agent utilisateur ?

-

Les chaînes pour toutes les stratégies et règles basées sur l’agent utilisateur par plate-forme sont les suivantes.

-

Important :

-

Secure Notes et Secure Tasks ont atteint le statut de fin de vie (EOL) le 31 décembre 2018. Pour plus de détails, consultez Applications EOL et obsolètes.

-

Android

| Application | Serveur | Chaîne d’agent utilisateur |

|---|---|---|

| Citrix Secure Mail™ | Exchange | WorxMail |

| Lotus Notes Traveler | Apple - iPhone WorxMail | |

| Citrix Secure Web™ | WorxMail | |

| Citrix Secure Tasks | Exchange | WorxMail |

| Citrix Secure Notes | Exchange | WorxMail |

-

Citrix Files Secure Notes -

iOS

- | Application | Serveur | Chaîne d’agent utilisateur | | – | – | – |

-

Citrix Secure Mail Exchange WorxMail Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web com.citrix.browser Citrix Secure Tasks Exchange WorxTasks Citrix Secure Notes Exchange WorxNotes Citrix Files Secure Notes -

Puis-je empêcher les mises à niveau d’applications ?

Non. Lorsqu’une mise à jour est publiée sur l’App Store public, tous les utilisateurs ayant activé les mises à jour automatiques reçoivent la mise à jour.

-

Puis-je forcer les mises à niveau d’applications ?

-

Oui, les mises à niveau sont appliquées via la stratégie de période de grâce de mise à niveau. Cette stratégie est définie lorsque le nouveau fichier .mdx correspondant à la version mise à jour de l’application est téléchargé vers Endpoint Management.

-

Comment tester les applications avant que la mise à jour n’atteigne les utilisateurs si je ne peux pas contrôler les délais de mise à jour ?

De manière similaire au processus pour Secure Hub, les applications sont disponibles pour les tests sur TestFlight pour iOS pendant la période EAR. Pour Android, les applications sont disponibles via le programme bêta de Google Play pendant la période EAR. Vous pouvez tester les mises à jour d’applications pendant cette période.

-

Que se passe-t-il si je ne mets pas à jour le nouveau fichier .mdx avant que la mise à jour automatique n’atteigne les appareils des utilisateurs ?

-

L’application mise à jour reste compatible avec l’ancien fichier .mdx. Toutes les nouvelles fonctionnalités qui dépendent d’une nouvelle stratégie ne sont pas activées.

-

L’application passera-t-elle en mode géré si Secure Hub est installé ou l’application doit-elle être inscrite ?

Les utilisateurs doivent être inscrits à Secure Hub pour que l’application du store public s’active en tant qu’application gérée (sécurisée par MDX) et soit utilisable. Si Secure Hub est installé, mais non inscrit, l’utilisateur ne peut pas utiliser l’application du store public.

-

Ai-je besoin d’un compte de développeur Apple Enterprise pour les applications du store public ?

-

Non. Étant donné que Citrix gère désormais les certificats et les profils d’approvisionnement pour les applications de productivité mobile, un compte de développeur Apple Enterprise n’est pas requis pour déployer les applications auprès des utilisateurs.

-

La fin de la distribution d’entreprise s’applique-t-elle à toutes les applications encapsulées que j’ai déployées ?

Non, cela s’applique uniquement aux applications de productivité mobile : Secure Mail, Secure Web et Citrix Content Collaboration™ pour Endpoint Management, QuickEdit et ShareConnect. Toutes les applications encapsulées d’entreprise que vous avez déployées et qui sont développées en interne ou par des tiers peuvent continuer à utiliser l’encapsulage d’entreprise. Le MDX Toolkit continue de prendre en charge l’encapsulage d’entreprise pour les développeurs d’applications.

-

Lorsque j’installe une application depuis Google Play, je reçois une erreur Android avec le code d’erreur 505.

Remarque :

-

Le support d’Android 5.x a pris fin le 31 décembre 2018.

Il s’agit d’un problème connu avec Google Play et les versions Android 5.x. Si cette erreur se produit, vous pouvez suivre ces étapes pour effacer les données obsolètes sur l’appareil qui empêchent l’installation de l’application :

-

Redémarrez l’appareil.

-

Effacez le cache et les données de Google Play via les paramètres de l’appareil.

-

En dernier recours, supprimez puis rajoutez le compte Google sur votre appareil.

Pour plus d’informations, recherchez sur ce site en utilisant les mots-clés suivants : « Fix Google Play Store Error 505 in Android: Unknown Error Code »

-

Bien que l’application sur Google Play ait été publiée en production et qu’une nouvelle version bêta ne soit pas disponible, pourquoi vois-je « Bêta » après le titre de l’application sur Google Play ?

Si vous faites partie de notre programme de publication en accès anticipé (EAR), vous verrez toujours « Bêta » à côté du titre de l’application. Ce nom informe simplement les utilisateurs de leur niveau d’accès pour une application particulière. Le nom « Bêta » indique que les utilisateurs reçoivent la version la plus récente de l’application disponible. La version la plus récente peut être la dernière version publiée sur une piste de production ou sur une piste bêta.

-

Après avoir installé et ouvert l’application, les utilisateurs voient le message « Application non autorisée », même si le fichier .mdx se trouve dans la console Endpoint Management.

Ce problème peut survenir si les utilisateurs installent l’application directement depuis l’App Store ou Google Play et si Secure Hub n’est pas actualisé. Secure Hub doit être actualisé lorsque le délai d’inactivité est expiré. Les stratégies sont actualisées lorsque les utilisateurs ouvrent Secure Hub et se réauthentifient. L’application est autorisée la prochaine fois que les utilisateurs l’ouvrent.

-

Ai-je besoin d’un code d’accès pour utiliser l’application ? Je vois un écran me demandant de saisir un code d’accès lorsque j’installe l’application depuis l’App Store ou le Play Store.

Si vous voyez un écran demandant un code d’accès, vous n’êtes pas inscrit à Endpoint Management via Secure Hub. Inscrivez-vous à Secure Hub et assurez-vous que le fichier .mdx de l’application est déployé sur le serveur. Assurez-vous également que l’application peut être utilisée. Le code d’accès est limité à l’usage interne de Citrix uniquement. Les applications nécessitent un déploiement Endpoint Management pour être activées.

-

Puis-je déployer des applications iOS du store public via VPP ou DEP ?

-

Endpoint Management est optimisé pour la distribution VPP des applications du store public qui ne sont pas compatibles MDX. Bien que vous puissiez distribuer les applications du store public Endpoint Management avec VPP, le déploiement n’est pas optimal tant que nous n’avons pas apporté d’améliorations supplémentaires à Endpoint Management et au store Secure Hub pour résoudre les limitations. Pour une liste des problèmes connus liés au déploiement des applications du store public Endpoint Management via VPP, ainsi que des solutions de contournement potentielles, consultez cet article dans le centre de connaissances Citrix.

-

Stratégies MDX pour les applications de productivité mobile

Les stratégies MDX vous permettent de configurer les paramètres qu’Endpoint Management applique. Ces stratégies couvrent l’authentification, la sécurité des appareils, les exigences et l’accès au réseau, le chiffrement, l’interaction des applications, les restrictions d’applications, et bien plus encore. De nombreuses stratégies MDX s’appliquent à toutes les applications de productivité mobiles. Certaines stratégies sont spécifiques à une application.

- Les fichiers de stratégie sont fournis sous forme de fichiers .mdx pour les versions des applications de productivité mobiles disponibles sur les magasins publics. Vous pouvez également configurer des stratégies dans la console Endpoint Management lorsque vous ajoutez une application.

Pour une description complète des stratégies MDX, consultez les articles suivants dans cette section :

- Stratégies MDX pour les applications de productivité mobiles en un coup d’œil

- Stratégies MDX pour les applications de productivité mobiles pour Android

- Stratégies MDX pour les applications de productivité mobiles pour iOS

Les sections suivantes décrivent les stratégies MDX relatives aux connexions utilisateur.

Mode double dans Secure Mail pour Android

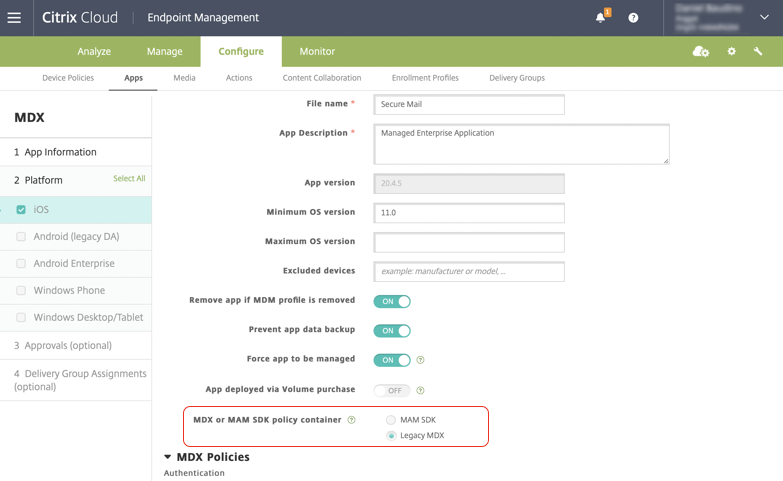

Un SDK de gestion des applications mobiles (MAM) est disponible pour remplacer les fonctionnalités MDX qui ne sont pas couvertes par les plateformes iOS et Android. La technologie d’encapsulation MDX devrait atteindre sa fin de vie (EOL) en septembre 2021. Pour continuer à gérer vos applications d’entreprise, vous devez intégrer le SDK MAM.

À partir de la version 20.8.0, les applications Android sont publiées avec le SDK MDX et le SDK MAM pour préparer la stratégie de fin de vie de MDX mentionnée précédemment. Le mode double MDX est conçu pour permettre une transition des SDK MAM actuels vers les nouveaux SDK MAM à partir du MDX Toolkit actuel. L’utilisation du mode double vous permet de :

- Continuer à gérer les applications à l’aide du MDX Toolkit (désormais appelé MDX hérité dans la console Endpoint Management)

-

Gérer les applications qui intègrent le nouveau SDK MAM.

Remarque :

Lorsque vous utilisez le SDK MAM, vous n’avez pas besoin d’encapsuler les applications.

Aucune étape supplémentaire n’est requise après le passage au SDK MAM.

Pour plus de détails sur le SDK MAM, consultez les articles suivants :

- Présentation du SDK MAM

- Dernières versions du SDK MAM

- Section Développeur Citrix sur la gestion des appareils

- Article de blog Citrix

Conditions préalables

Pour un déploiement réussi de la fonctionnalité de mode double, assurez-vous des points suivants :

- Mettez à jour votre Citrix Endpoint Management vers les versions 10.12 RP2 et ultérieures, ou 10.11 RP5 et ultérieures.

- Mettez à jour vos applications mobiles vers la version 20.8.0 ou ultérieure.

- Mettez à jour le fichier de stratégies vers la version 20.8.0 ou ultérieure.

- Si votre organisation utilise des applications tierces, assurez-vous d’intégrer le SDK MAM dans vos applications tierces avant de passer à l’option SDK MAM pour vos applications de productivité mobiles Citrix. Toutes vos applications gérées doivent être migrées vers le SDK MAM en une seule fois.

Remarque :

Le SDK MAM est pris en charge pour tous les clients basés sur le cloud.

Limitations

- Le SDK MAM prend en charge uniquement les applications publiées sous la plateforme Android Enterprise sur votre déploiement Citrix Endpoint Management™. Pour les applications nouvellement publiées, le chiffrement par défaut est le chiffrement basé sur la plateforme.

- Le SDK MAM prend en charge uniquement le chiffrement basé sur la plateforme, et non le chiffrement MDX.

- Si vous ne mettez pas à jour Citrix Endpoint Management et que les fichiers de stratégie exécutent la version 20.8.0 ou ultérieure pour les applications mobiles, des entrées en double de la stratégie de mise en réseau sont créées pour Secure Mail.

Lorsque vous configurez Secure Mail dans Citrix Endpoint Management, la fonctionnalité de mode double vous permet de continuer à gérer les applications à l’aide du MDX Toolkit (désormais MDX hérité) ou de passer au nouveau SDK MAM pour la gestion des applications. Citrix vous recommande de passer au SDK MAM, car les SDK MAM sont plus modulaires et visent à vous permettre d’utiliser uniquement un sous-ensemble des fonctionnalités MDX utilisées par votre organisation.

Vous disposez des options suivantes pour les paramètres de stratégie dans le conteneur de stratégies MDX ou MAM SDK :

- SDK MAM

- MDX hérité

Dans la stratégie du conteneur de stratégies MDX ou MAM SDK, vous ne pouvez modifier votre option que de MDX hérité à SDK MAM. L’option de passer du SDK MAM à MDX hérité n’est pas autorisée, et vous devez republier l’application. La valeur par défaut est MDX hérité. Assurez-vous de définir le même mode de stratégie pour Secure Mail et Secure Web exécutés sur le même appareil. Vous ne pouvez pas avoir deux modes différents exécutés sur le même appareil.

Connexions utilisateur au réseau interne

Les connexions qui s’acheminent vers le réseau interne peuvent utiliser un tunnel VPN complet ou une variante d’un VPN sans client, appelé Tunneled – Web SSO. La stratégie Mode VPN préféré contrôle ce comportement. Par défaut, les connexions utilisent Tunneled – Web SSO, ce qui est recommandé pour les connexions nécessitant l’authentification unique (SSO). Le paramètre de tunnel VPN complet est recommandé pour les connexions qui utilisent des certificats clients ou un SSL de bout en bout vers une ressource du réseau interne. Ce paramètre gère tout protocole sur TCP et peut être utilisé avec les ordinateurs Windows et Mac, ainsi qu’avec les appareils iOS et Android.

La stratégie Autoriser le changement de mode VPN permet la commutation automatique entre les modes tunnel VPN complet et Tunneled – Web SSO selon les besoins. Par défaut, cette stratégie est désactivée. Lorsque cette stratégie est activée, une requête réseau qui échoue en raison d’une demande d’authentification ne pouvant pas être traitée dans le mode VPN préféré est relancée dans le mode alternatif. Par exemple, les défis de serveur pour les certificats clients peuvent être pris en charge par le mode tunnel VPN complet, mais pas par le mode Tunneled – Web SSO. De même, les défis d’authentification HTTP sont plus susceptibles d’être traités avec l’authentification unique (SSO) lors de l’utilisation du mode Tunneled – Web SSO.

Restrictions d’accès au réseau

La stratégie Accès réseau spécifie si des restrictions sont appliquées à l’accès réseau. Par défaut, l’accès à Secure Mail est illimité, ce qui signifie qu’aucune restriction n’est appliquée à l’accès réseau. Les applications ont un accès illimité aux réseaux auxquels l’appareil est connecté. Par défaut, l’accès à Secure Web est acheminé vers le réseau interne, ce qui signifie qu’un tunnel VPN par application vers le réseau interne est utilisé pour tout accès réseau et que les paramètres de tunnel fractionné Citrix ADC sont utilisés. Vous pouvez également spécifier un accès bloqué afin que l’application fonctionne comme si l’appareil n’avait aucune connexion réseau.

Ne bloquez pas la stratégie Accès réseau si vous souhaitez autoriser des fonctionnalités telles qu’AirPrint, iCloud et les API Facebook et Twitter.

La stratégie Accès réseau interagit également avec la stratégie Services réseau en arrière-plan. Pour plus de détails, consultez Intégration d’Exchange Server ou d’IBM Notes Traveler Server.

Propriétés du client Endpoint Management

Les propriétés du client contiennent des informations qui sont directement fournies à Secure Hub sur les appareils des utilisateurs. Les propriétés du client se trouvent dans la console Endpoint Management sous Paramètres > Client > Propriétés du client.

Les propriétés client sont utilisées pour configurer des paramètres tels que les suivants :

Mise en cache du mot de passe utilisateur

La mise en cache du mot de passe utilisateur permet de stocker localement le mot de passe Active Directory des utilisateurs sur l’appareil mobile. Si vous activez la mise en cache du mot de passe utilisateur, les utilisateurs sont invités à définir un code PIN ou un code d’accès Citrix.

Minuteur d’inactivité

Le minuteur d’inactivité définit le temps en minutes pendant lequel les utilisateurs peuvent laisser leur appareil inactif et accéder à une application sans être invités à saisir un code PIN ou un code d’accès Citrix. Pour activer ce paramètre pour une application MDX, vous devez définir la stratégie de code d’accès de l’application sur Activé. Si la stratégie de code d’accès de l’application est Désactivé, les utilisateurs sont redirigés vers Secure Hub pour effectuer une authentification complète. Lorsque vous modifiez ce paramètre, la valeur prend effet la prochaine fois que les utilisateurs sont invités à s’authentifier.

Authentification par code PIN Citrix

Le code PIN Citrix simplifie l’expérience d’authentification de l’utilisateur. Le code PIN est utilisé pour sécuriser un certificat client ou enregistrer les informations d’identification Active Directory localement sur l’appareil. Si vous configurez les paramètres du code PIN, l’expérience de connexion de l’utilisateur est la suivante :

-

Lorsque les utilisateurs démarrent Secure Hub pour la première fois, ils sont invités à saisir un code PIN, qui met en cache les informations d’identification Active Directory.

-

Lorsque les utilisateurs démarrent ensuite une application de productivité mobile telle que Secure Mail, ils saisissent le code PIN et se connectent.

Vous utilisez les propriétés client pour activer l’authentification par code PIN, spécifier le type de code PIN et spécifier la force, la longueur et les exigences de modification du code PIN.

Authentification par empreinte digitale ou Touch ID

L’authentification par empreinte digitale, également connue sous le nom d’authentification Touch ID, pour les appareils iOS est une alternative au code PIN Citrix. Cette fonctionnalité est utile lorsque les applications encapsulées, à l’exception de Secure Hub, nécessitent une authentification hors ligne, par exemple lorsque le minuteur d’inactivité expire. Vous pouvez activer cette fonctionnalité dans les scénarios d’authentification suivants :

- Configuration du code PIN Citrix + certificat client

- Configuration du code PIN Citrix + mot de passe AD mis en cache

- Configuration du code PIN Citrix + certificat client et configuration du mot de passe AD mis en cache

- Le code PIN Citrix est désactivé

Si l’authentification par empreinte digitale échoue ou si un utilisateur annule l’invite d’authentification par empreinte digitale, les applications encapsulées reviennent à l’authentification par code PIN Citrix ou par mot de passe AD.

Exigences d’authentification par empreinte digitale

-

Appareils iOS (version minimale 8.1) prenant en charge l’authentification par empreinte digitale et ayant au moins une empreinte digitale configurée.

-

L’entropie utilisateur doit être désactivée.

Pour configurer l’authentification par empreinte digitale

Important :

Si l’entropie utilisateur est activée, la propriété Activer l’authentification Touch ID est ignorée. L’entropie utilisateur est activée via la clé Chiffrer les secrets à l’aide du code d’accès.

-

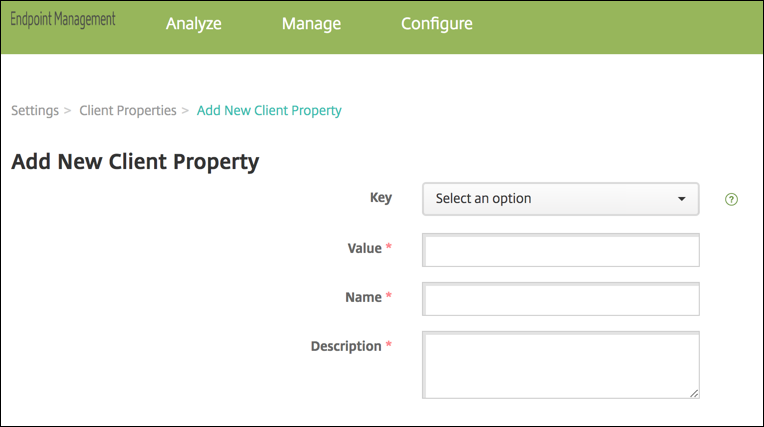

Dans la console Endpoint Management, accédez à Paramètres > Client > Propriétés client.

-

Cliquez sur Ajouter.

-

Ajoutez la clé ENABLE_TOUCH_ID_AUTH, définissez sa Valeur sur True, puis définissez le nom de la stratégie sur Activer l’authentification par empreinte digitale.

Après avoir configuré l’authentification par empreinte digitale, les utilisateurs n’ont pas besoin de réinscrire leurs appareils.

Pour plus d’informations sur la clé Chiffrer les secrets à l’aide du code d’accès et les propriétés client en général, consultez l’article Endpoint Management sur les propriétés client.

Google Analytics

Citrix Secure Mail utilise Google Analytics pour collecter des statistiques d’application et des données d’analyse d’utilisation afin d’améliorer la qualité du produit. Citrix ne collecte ni ne stocke aucune autre information personnelle sur l’utilisateur.

Désactiver Google Analytics

Les administrateurs peuvent désactiver Google Analytics en configurant la propriété client personnalisée DISABLE_GA. Pour désactiver Google Analytics, procédez comme suit :

- Connectez-vous à la console Citrix Endpoint Management et accédez à Paramètres > Propriétés client > Ajouter une nouvelle propriété client.

- Ajoutez la valeur DISABLE_GA au champ Clé.

- Définissez la valeur de la propriété client sur true.

Remarque :

Si vous ne configurez pas la valeur DISABLE_GA dans la console Citrix Endpoint Management, les données Google Analytics sont actives.

Dans cet article

- Gestion des indicateurs de fonctionnalité

- Magasins d’applications pris en charge

- Notifications push Apple

- FAQ sur les magasins d’applications publics

- Stratégies MDX pour les applications de productivité mobile

- Mode double dans Secure Mail pour Android

- Propriétés du client Endpoint Management

- Authentification par empreinte digitale ou Touch ID

- Google Analytics