追加機能

ユーザーアクティビティログ

ユーザーアクティビティログ機能を使用すると、Citrix Remote Browser Isolation (RBI) セッション中のユーザーの閲覧アクティビティを追跡および監査できます。この機能は、アクセスされたホスト名、アクセス時刻、ユーザー識別子、および許可リストの適用状況をキャプチャします。収集されたすべてのデータは、お客様の Azure Storage アカウントに保存され、データの完全な所有権と制御を提供します。

重要:

この機能は、顧客レベルとアプリケーションレベルの両方で有効にする必要があります。閲覧アクティビティデータは 1 時間ごとにアップロードされ、リアルタイムではありません。

-

主な利点

- コンプライアンスと監査: 企業の監査要件と規制コンプライアンス基準を満たします。

- セキュリティ分析: 異常な閲覧パターンと潜在的なセキュリティ脅威を特定します。

- ポリシーの最適化: ユーザーの行動を分析して、許可リストの構成を改善します。

- データ主権: Azure 環境でお客様の管理下にデータを保持します。

前提条件

ユーザーアクティビティログを構成する前に、以下があることを確認してください。

- 有効な Azure サブスクリプション。

- 閲覧アクティビティデータ用の Azure Storage アカウント。

- Remote Browser Isolation サービスで作成されたカタログ。

構成手順

ステップ 1: Azure Storage 接続文字列の取得

このガイドでは、Azure Storage アカウントが既に存在することを前提としています。作成するには、Azure Storage のドキュメントを参照してください。

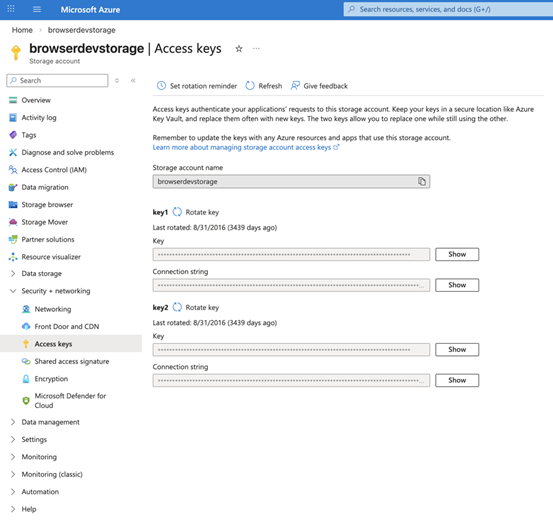

- Azure portal にサインインし、Storage アカウントを開きます。

- 左側のメニューで、[セキュリティ + ネットワーク] に移動し、[アクセスキー] を選択します。

- key1 または key2 のいずれかから [接続文字列] をコピーします。

- ステップ 3 (機能が動作していることの確認) で使用するために、接続文字列を安全に保管してください。

注:

Citrix RBI は、構成を保存すると

user-activityという名前のコンテナーを自動的に作成します。手動でコンテナーを作成する必要はありません。

Azure Storage 接続はアプリケーションごとに構成できます。

構成の作成または更新

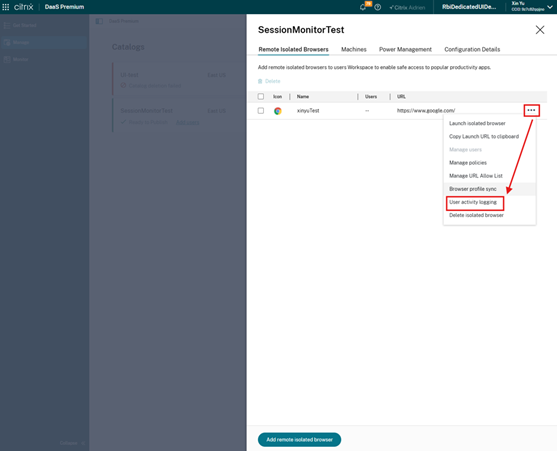

- 管理コンソールで、[管理] ページに移動します。

- ユーザーアクティビティログを有効にするカタログとアプリケーションを選択します。

- [ユーザーアクティビティログ] 設定を見つけます。

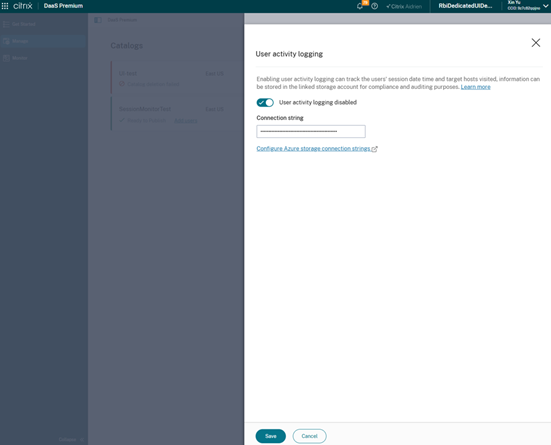

- [ユーザーアクティビティログ] を有効にします。

- ステップ 1 の Azure Storage 接続文字列を貼り付けます。

- [保存] をクリックします。

構成が保存されると、システムは次の処理を行います。

- 接続文字列を検証します。

- Azure Storage への接続を確認します。

-

user-activityという名前のコンテナーが存在しない場合は作成します。 - 接続権限を確認します。

構成の削除

特定のアプリケーションの閲覧アクティビティの追跡を停止するには:

- そのアプリケーションの設定ページに移動します。

- [ユーザーアクティビティログ] 設定を見つけます。

-

- [ユーザーアクティビティログ] を無効にします。

-

- [保存] をクリックします。

-

構成を削除した後、新しく起動されたユーザーセッションは閲覧アクティビティを記録しなくなります。Azure Storage に既にアップロードされた履歴データは削除されません。

-

ステップ 3: 機能の動作確認

構成が完了したら、機能を検証します。

- ユーザーアクティビティログが構成されたアプリケーションを使用して、新しいブラウザセッションを起動します。

- いくつかの Web サイト (例:

www.google.comおよびwww.microsoft.com) にアクセスします。 - アップロードを待ちます。閲覧アクティビティは最初にローカルに保存され、1 時間ごとにアップロードされます。

- 最初の検証には、少なくとも 1 ~ 2 時間待ちます。

- Azure portal で、Storage アカウントを開き、次に

user-activityコンテナーを開きます。 - 新しい JSON ファイルが表示されることを確認します。

- JSON ファイルをダウンロードし、アクセスした Web サイトのホスト名が含まれていることを確認します。

閲覧アクティビティの表示と分析

データストレージ構造

閲覧アクティビティデータは、Azure Blob Storage で日付とファイル名によって整理されます。

Container: user-activity

|- YYYY-MM-DD/

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| |- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

| `- {VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json

`- YYYY-MM-DD/

`- ...

<!--NeedCopy-->

ファイル命名規則

- フォルダー構造:

{YYYY-MM-DD}/(日付別に整理)。 - ファイル名パターン:

{VDAHostname}_{GUID}_{AppName}_{YYYY-MM-DD-HH}.json -

{VDAHostname}: VDA マシンのホスト名。 -

{GUID}: 各アップロードバッチの一意の識別子。 -

{AppName}: Secure Browser アプリケーションの名前。 -

{YYYY-MM-DD-HH}: 24 時間形式のアップロードタイムスタンプ。 - アクティブな VDA ごとに、1 時間ごとに新しいファイルが生成されます。

データ形式の説明

-

各 JSON ファイルには、NDJSON 形式 (改行区切り JSON) で複数のレコードが含まれています。各行は 1 つのアクセスイベントを表します。

-

```json

{“accessHostEvent”:{“hostName”:”www.google.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:23:45.123Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”www.microsoft.com”,”acceptHost”:true},”accessTime”:”2026-01-29T14:25:10.456Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”} {“accessHostEvent”:{“hostName”:”malicious.site”,”acceptHost”:false},”accessTime”:”2026-01-29T14:30:22.789Z”,”sessionId”:”abc123-def456-ghi789”,”userName”:”user@example.com”,”appName”:”MySecureBrowser”}

| フィールド | 説明 | 例 |

|---|---|---|

accessHostEvent.hostName |

ユーザーがアクセスした Web サイトのホスト名。 | www.google.com |

accessHostEvent.acceptHost |

許可リストによってアクセスが許可されているかどうか (true は許可、false はブロック)。 |

true |

accessTime |

アクセス時刻 (UTC)。 | 2026-01-29T14:23:45.123Z |

sessionId |

一意のセッション識別子。 | abc123-def456-ghi789 |

userName |

ユーザー識別子。 | user@example.com |

appName |

アプリケーション名。 | MySecureBrowser |

-

プライバシー保護: システムは

www.example.comのようなホスト名のみを記録します。完全な URL パス、クエリパラメーター、またはユーザーが入力したコンテンツは記録しません。

データ表示方法

閲覧アクティビティレコードを表示するには、次の方法を使用します。

Azure Storage Explorer

- Azure Storage Explorer をダウンロードしてインストールします。

- Storage アカウントに接続します。

-

user-activityコンテナーを参照します。 -

JSONファイルをダウンロードし、その内容を確認します。

Azure portal

- Azure ポータルにサインインします。

- ストレージアカウントに移動します。

-

コンテナ >

user-activityを選択します。 - ファイルをダウンロードして内容を表示します。

ヒント: より詳細な分析を行うには、データを Excel、Power BI、またはその他の分析ツールにインポートしてください。

-

主要な機能と考慮事項

-

機能のハイライト

- 自動記録: 手動での介入なしにウェブサイトのアクセスイベントをキャプチャします。

-

ブロックされた試行も含む: 許可リスト分析のために、ブロックされたアクセス試行 (

acceptHost: false) もキャプチャします。 - 時間ごとのアップロード: ネットワークのオーバーヘッドを削減するため、データを1時間ごとにバッチでアップロードします。

- データ主権: すべてのデータを顧客の Azure 環境に保存します。

- 複数アプリケーションのサポート: アプリケーション間で個別の、または共有のストレージアカウント構成をサポートします。

制限事項

- リアルタイムではない: データが Azure Storage に表示されるまでに最大1時間かかる場合があります。

- Dedicated Edition のみ: Dedicated Edition アプリケーションでのみ利用可能です。

-

固定コンテナ名: コンテナ名は

user-activityであり、カスタマイズできません。 - VDA 再起動の影響: アップロード前に VDA が再起動すると、まだアップロードされていないデータが失われる可能性があります。

トラブルシューティング

問題1: Azure Storage にデータがない

考えられる原因:

- 機能トグルが有効になっていません。

- 接続文字列が正しくないか、期限切れです。

- 待機時間が不十分です(少なくとも1時間が必要です)。

- アプリケーションが Dedicated Edition ではありません。

解決策:

- 機能トグルのステータスを確認します。

- 接続文字列を再構成して保存します。

- 新しいセッションを開始し、ウェブサイトにアクセスして1~2時間待ちます。

- アプリケーションが Dedicated Edition であることを確認します。

-

user-activityコンテナが作成されたことを確認します。

問題2: 接続文字列の構成時に検証が失敗する

考えられる原因:

- 接続文字列の形式が正しくありません。

- ストレージアカウントのネットワーク制限がアクセスをブロックしています。

- コンテナを作成するための十分な権限がありません。

- 解決策:

- Azure ポータルから完全な接続文字列を再度コピーします。

- ストレージアカウントのファイアウォール設定を確認します。テストのために、一時的に広範なネットワークアクセスを許可します。

- 接続文字列がコンテナ作成権限を付与していることを確認します。

- ストレージアカウントがロックされていないか、その他の制限を受けていないことを確認します。

問題3: データアップロード後にユーザーセッションが中断される、または遅くなる

いいえ、データアップロードはバックグラウンドで実行され、通常のブラウザ使用を中断することはありません。アップロードは非同期 I/O を使用し、リソース消費は最小限です。

問題4: アクティブなユーザーセッションに構成はすぐに適用されますか

- いいえ、更新された設定を適用するには、ユーザーは現在のセッションを閉じて新しいセッションを開始する必要があります。アクティブなセッションは、起動時の構成を引き続き使用します。

- #### 問題5: 複数のアプリケーションで同じストレージアカウントを使用できますか?

- はい、複数のアプリケーションで同じストレージアカウントと `user-activity` コンテナを共有できます。ファイル命名と `appName` フィールドは、アプリケーション間のデータを区別するのに役立ちます。

- ## Chrome Enterprise Premium (CEP) との統合

このトピックでは、Citrix Remote Browser Isolation (RBI) と Linux VDA 向けの Google Chrome Enterprise Premium (CEP) との統合について説明します。この機能で何が可能になるか、どのように機能するか、管理者が有効にする前に知っておくべきことについて説明します。

はじめに

Google Chrome Enterprise Premium (CEP) は、エンタープライズ環境向けに高度なセキュリティ、ブラウザ管理、およびポリシー適用を提供します。この機能により、Citrix RBI ブラウザは Google 登録トークンを使用して Chrome Enterprise ポリシーに登録できます。管理者は、Google 管理コンソールから組織および部門のセキュアブラウザポリシーを一元的に管理できます。

この統合は、EDR エージェントを必要とせずに、信頼できないエンドポイントデバイスにセキュリティとコンプライアンスを適用するための、スケーラブルなクラウド管理アプローチを提供します。

- ### この機能で可能になること

CEP 統合により:

管理者は次のことができます。

- 同じカタログ内のすべての Citrix RBI ブラウザユーザーに Chrome Enterprise ポリシーを適用します。

- Google 管理コンソールを通じてこれらのポリシーを一元的に管理します。

- ユーザーは次のことができます。

- 登録後に管理対象ブラウザとなる RBI ブラウザを使用します。

- コピー&ペースト制御や URL ブロックリストなど、一貫したエンタープライズポリシーを受け取ります。

- Google Cloud から自動ポリシー更新を受け取ります。

使用方法

準備

CEP 統合を有効にする前に:

- Google Workspace が Chrome Enterprise Premium をサポートしていることを確認します。

- 少なくとも1つの Citrix RBI カタログが存在することを確認します。存在しない場合は、作成します。

- どの RBI カタログが Chrome ポリシーによって管理される必要があるかを特定します。

- 必要に応じて、Google 管理コンソールで組織単位 (OU) ごとに1つの登録トークンを生成します。

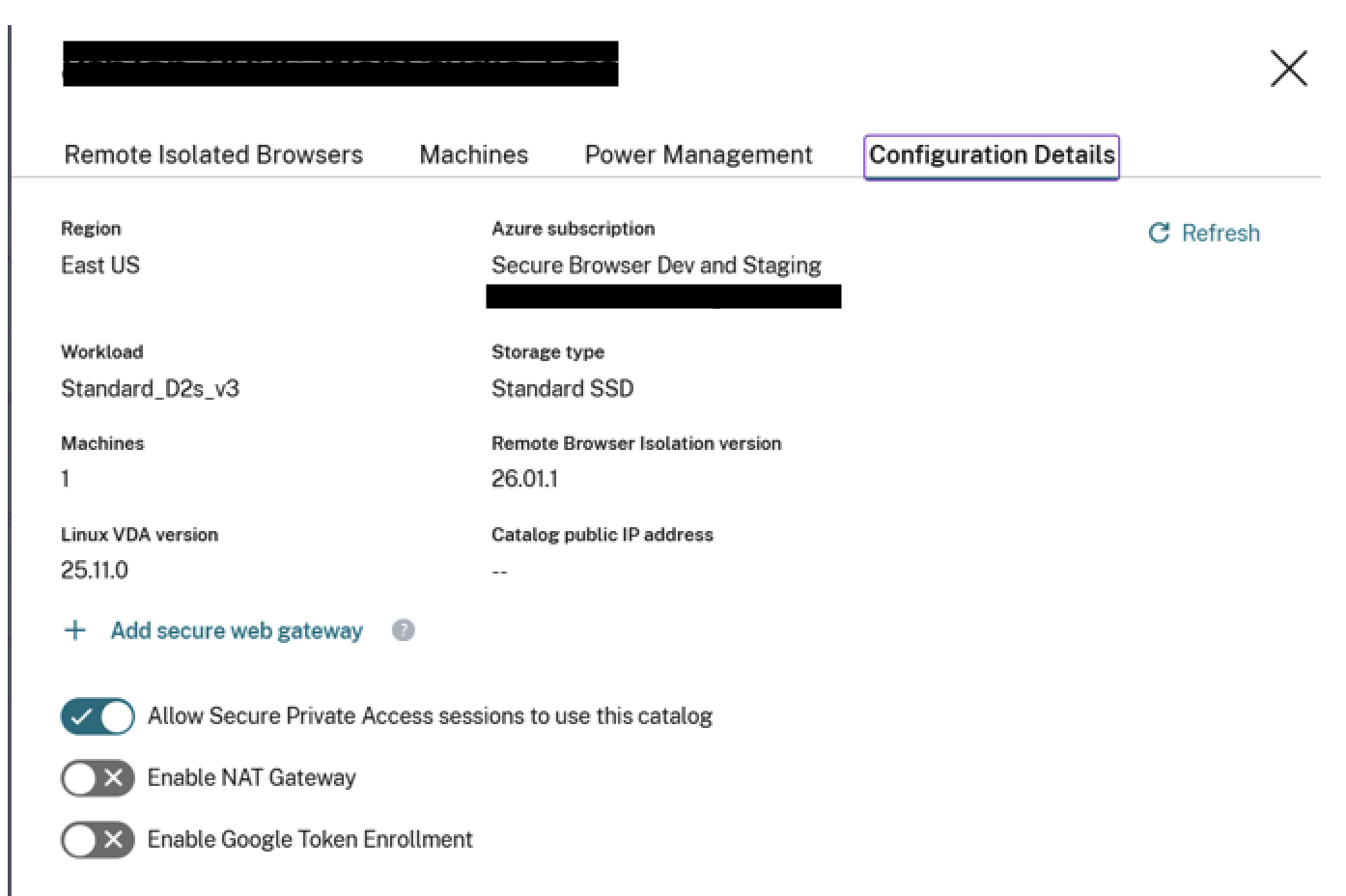

Citrix Cloud ポータルでの構成

CEP には、カタログごとに登録トークンが必要です。Citrix は、そのカタログから起動されたユーザーセッションにトークンを自動的に配布します。

登録フロー

- Google 管理コンソールから登録トークンを取得します。

- Citrix Cloud にサインインし、Remote Browser Isolation に移動します。

- 左側のメニューで 管理 を選択します。

- ターゲットカタログを選択し、構成の詳細 を開きます。

- Google トークン登録を有効にする を有効にし、登録トークンを入力します。

- トークンを適用 を選択します。

-

-

ユーザーがそのカタログの下でセキュアブラウザアプリケーションを起動すると、トークン登録が自動的に行われ、CEP 登録済みブラウザでブラウジングが続行されます。

管理者タスク

- Google トークン登録を有効にする を無効または再有効化するか、登録トークンを更新します。

-

chrome://policyを使用して Chrome ポリシーの適用状況を監視します。 - Google 管理デバイスリストを定期的に確認し、古いレコードを削除します。

制限事項と既知の動作

ユーザープロファイルの同期はサポートされていません

CEPトークンが登録されたRBIブラウザ内では、Chromeユーザープロファイルのクラウド同期は機能しません。

設定変更ごとに再起動が必要です

RBIはエフェメラルファイルシステムを使用するため、管理者がCEP統合を有効または無効にする場合、またはCEPトークンを更新する場合には再起動が必要です。

許可リストポリシーの動作

カタログ下のRBIブラウザアプリケーション用に設定された許可リストがデフォルトの *:* から変更された場合、CEP登録を完了するには *.google.com:* を含める必要があります。CEPが起動された後、RBI許可リストポリシーは適用されません。

Google管理コンソールに重複するデバイスが表示されることがあります

イメージのアップグレード後、マシンは新しいIDを受け取ることがあります。これにより、Google管理コンソールに追加のデバイスレコードが作成される可能性があります。

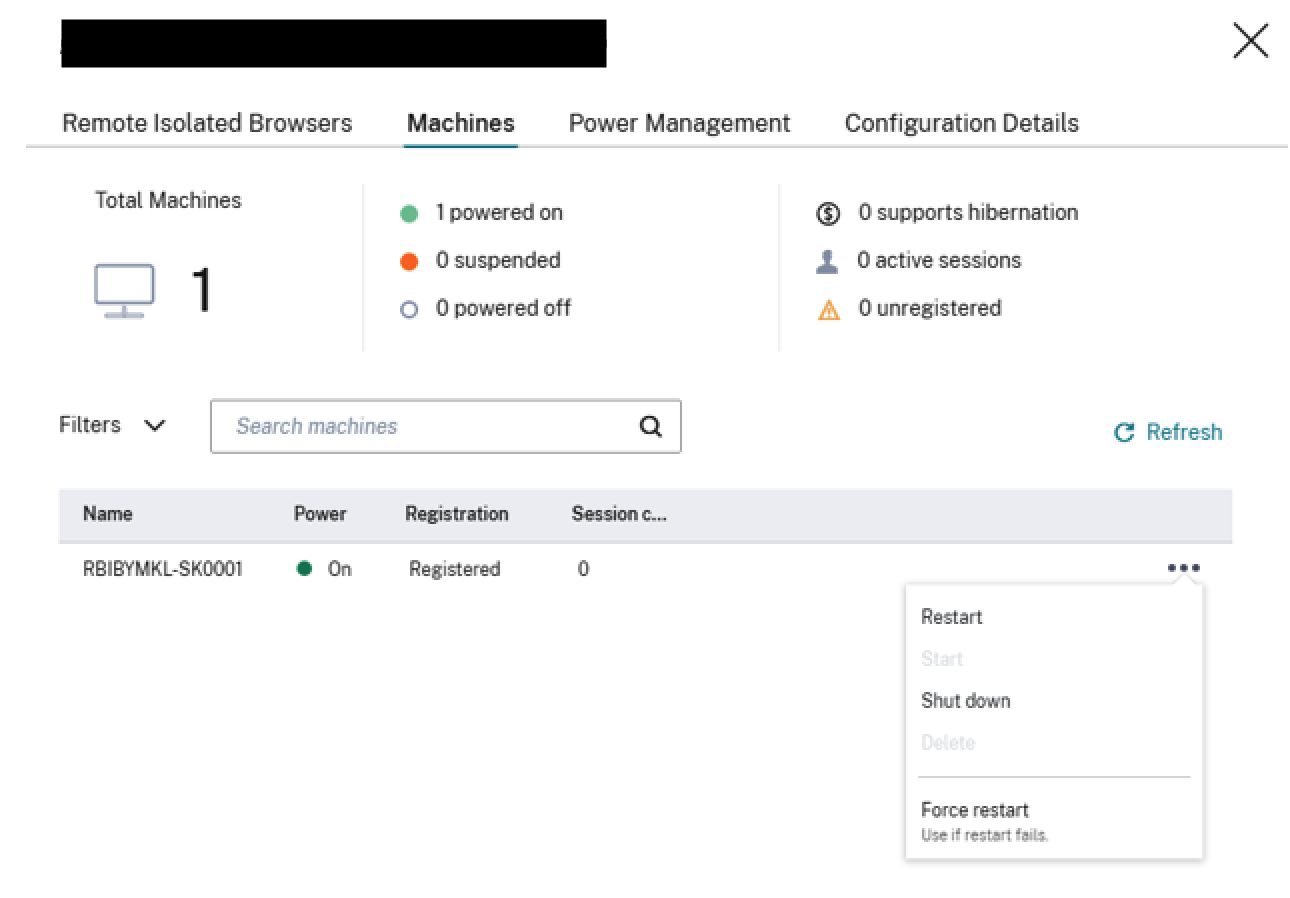

カタログ内のマシンの再起動

カタログにリストされている各マシンについて:

- 右側のメニューを選択します。

- [Restart] を選択します。

顧客管理RBIカタログ仮想ネットワークのAzure Firewall構成

Azure Firewallを使用すると、Remote Browser Isolationサービス内のカタログマシンからの送信Webリクエストをフィルタリングできます。既存のAzure仮想ネットワークにAzure Firewallを展開することで、送信トラフィックを制御および監視できます。これにより、ネットワークセキュリティを強化し、ワークロードの送信接続を管理できます。

前提条件:

- AzureサブスクリプションのRemote Browser Isolationサービスで作成されたカタログ

- Azureリソースを作成および管理するための十分な権限

Azure仮想ネットワークの特定

- Citrix Cloud DaaS コンソールで、保護したいマシンカタログを特定します。

- カタログからマシンを選択し、その名前の最初の部分をコピーします(例:RBI3BLR6-O80001)。

- Azureポータルで、この名前を使用してVMを検索します。

- VMの概要で、[linked virtual network] を選択します。

Azure Firewallの作成

- 仮想ネットワークのメニューで、[Settings] の下の [Subnets] を選択します。

- 目的を [Azure Firewall] に設定した新しいサブネットを追加します(デフォルト設定を使用)。

- 仮想ネットワークの概要に戻り、[Capabilities] の下の [Azure Firewall] を選択します。

- [Add a new firewall] をクリックします。

- 以下のフィールドに入力します。

- [Subscription] および [Resource group]: 適切に選択します。

- [Name]: ファイアウォールの名前を入力します。

- [Region]: 仮想ネットワークのリージョンと一致させます。

- [Firewall tier]: [Standard] を選択します。

- [Virtual Network]: ステップ1で特定したネットワークを選択します。

- [Firewall Policy]: [Use a Firewall Policy to manage this firewall] を選択します。

- [Policy Name]: [Add new] をクリックし、名前を入力します(例:Test-policy)。

- [Firewall Management NIC]: この設定を無効にします。

- 設定を確認し、ファイアウォールを作成します。

ルーティングの構成

- 展開後、Azure Firewallリソースを開き、そのプライベートIPアドレスをメモします。

- Azureポータルで、仮想ネットワークに移動し、[Subnets] を選択します。

- カタログVMが存在するサブネットを特定します(通常はdefaultという名前)。

- 新しいルートテーブルを作成するか、このサブネットに関連付けられている既存のルートテーブルを選択します。

- 新しいルートを追加します。

-

[Destination]:

0.0.0.0/0 -

[Next hop type]:

Virtual appliance - [Next hop address]: Azure FirewallのプライベートIPアドレスを入力します。

-

[Destination]:

- ルートを保存します。

ファイアウォールルールの構成

- Azureポータルで、[Firewall Manager] > [Azure Firewall Policies] に移動します。

- 作成したポリシーを選択します(例:Test-policy)。

- [Rules] に移動します。

- 新しい [Application rule collection] を追加します(Webフィルタリングに推奨)。

- 特定のFQDNまたはURLカテゴリを許可または拒否するルールを定義します。たとえば、

www.example.comへのアクセスを拒否するには:-

[Name]:

DenyExampleWebsite - [Source IP address]: カタログVMのサブネット範囲

-

[Destination FQDNs]:

www.example.com -

[Protocols]:

http:80、https -

[Action]:

Deny

-

[Name]:

- ルールコレクションを保存します。

- 必要に応じて、追加の許可または拒否ルールを追加し、それに応じて優先順位を調整します。(オプション)

構成のテスト

- 構成されたカタログ内のマシンからブラウザセッションを起動します。

- 許可されたWebサイトとブロックされたWebサイトの両方にアクセスを試み、アクセスコントロールが正しく機能していることを確認します。

- 定義されたルールに従ってファイアウォールがネットワークトラフィックを正しくフィルタリングしていることを確認します。

トラブルシューティング

問題が発生した場合は、Azure Firewall Documentation を参照してください。

制限事項

同じカタログ内のすべてのブラウザは、同じファイアウォール、ポリシー、およびルールを使用します。

ネットワークアドレス変換(NAT)(セキュアWeb)ゲートウェイの有効化

[Configuration Details] ページで、特定のカタログにセキュアWebゲートウェイを追加するオプションがあります。

ソフトウェアのアップグレードとパッチ管理

Citrixは、ソフトウェア管理を含むマシンイメージとカタログを作成および管理します。新しいバージョンのカタログが利用可能になると、Citrixはこれらのアップグレードを顧客カタログにプッシュし、マシンが次回再起動されたときに最新の修正とパッチを受け取るようにします。RBIは、顧客のサブスクリプションでこれらのアップグレードを容易にするためにDaaSカタログサービスを使用します。

Citrix Workspaceとの統合

Remote Browser IsolationはCitrix Workspaceと統合できます。統合されていることを確認するには:

- Citrix Cloud にサインインします。

- 左上のメニューで、[Workspace Configuration] を選択します。

- [Service Integrations] タブを選択します。

- Remote Browser Isolationサービスのエントリが [Enabled] と表示されていることを確認します。表示されていない場合は、省略記号メニューをクリックして [Enable] を選択します。

まだ行っていない場合は、ワークスペースへの認証の構成 に記載されているように、WorkspaceのWorkspace URL、外部接続、およびワークスペース認証を構成します。

Remote Browser Isolationは、Active DirectoryおよびAzure Active Directoryによる認証をサポートしています。Active Directoryによる認証はデフォルトで構成されています。Azure Active Directoryを使用して認証を構成する方法については、Azure Active DirectoryをCitrix Cloudに接続する を参照してください。

Azure Active Directoryを使用して認証を構成する場合、Active Directoryドメインコントローラを含むオンプレミスドメインには、1つ(できれば2つ)のCloud Connectorが含まれている必要があります。

オンプレミスStoreFront™との統合

オンプレミスStoreFrontを持つCitrix Virtual Apps and Desktops™のお客様は、Remote Browser Isolationサービスと簡単に統合でき、以下の利点が得られます。

- 公開されたリモート分離ブラウザを既存のCitrix Virtual Apps™およびDesktopsアプリと集約し、統一されたストアエクスペリエンスを実現します。

- ネイティブのCitrix Receiverを使用して、エンドユーザーエクスペリエンスを向上させます。

- StoreFrontと統合された既存の多要素認証ソリューションを使用することで、Remote Browser Isolationの起動におけるセキュリティを強化します。

詳細については、CTX230272 およびStoreFrontの構成ドキュメントを参照してください。