ワークスペースへのアクセス設定

ワークスペースを初めて有効にすると、ユーザーがローカルにインストールされているCitrix WorkspaceアプリまたはWebブラウザからワークスペースにアクセスできるように、デフォルトのcloud.comワークスペースURLが作成されます。このURLをカスタマイズしたり、追加のURLを追加したりできます。詳細については、この記事の「ワークスペースURL」を参照してください。

ユーザーがCitrix Workspaceに接続する方法については、「ユーザーアクセスオプション」を参照してください。

ユーザーがワークスペースに認証する方法を設定するには、「認証の構成」を参照してください。

ユーザーがリソースを起動すると、ユーザーのデバイスはVirtual Delivery Agent (VDA) に到達できる必要があります。内部ユーザーの場合、エンドポイントはVirtual Delivery Agent (VDA) のIPアドレスに直接接続する必要があります。Citrix GatewayまたはCitrix Gatewayサービスで外部接続を構成すると、リモートユーザーはリソースへの外部アクセスを取得できます。ワークスペースへのリモートアクセスを有効にする方法については、この記事の「外部接続」を参照してください。

アクセス設定を構成するには:

- Citrix Cloud™ にアクセスし、資格情報でサインインします。

-

Workspace Configuration > Access に移動します。

![アクセス] タブのスクリーンショット](/en-us/citrix-workspace/media/access.png)

ワークスペースURL

エンドユーザーがワークスペースにアクセスするために使用するcloud.com URLを構成するには、「ワークスペースURLの構成」を参照してください。

カスタムワークスペースURL

cloud.comワークスペースURLに加えて、デフォルトのワークスペースURLの代わりに独自のカスタムURLを使用できます。詳細については、「カスタムドメインの構成」を参照してください。

アダプティブアクセス

アダプティブアクセス機能により、管理者はコンテキストに基づいてユーザーがアクセスできるアプリに対して、きめ細かなレベルのアクセスを提供できます。詳細については、「アダプティブアクセス」を参照してください。

アダプティブアクセスを有効にするには

-

Access タブに移動します。

-

Adaptive access セクションに移動し、トグルをクリックします。確認画面が表示されます。

-

Enable を押します。

アダプティブアクセスを無効にするには:

-

Access タブに移動します。

-

Adaptive access セクションに移動し、トグルをクリックします。確認画面が表示されます。

-

Disable を押します。

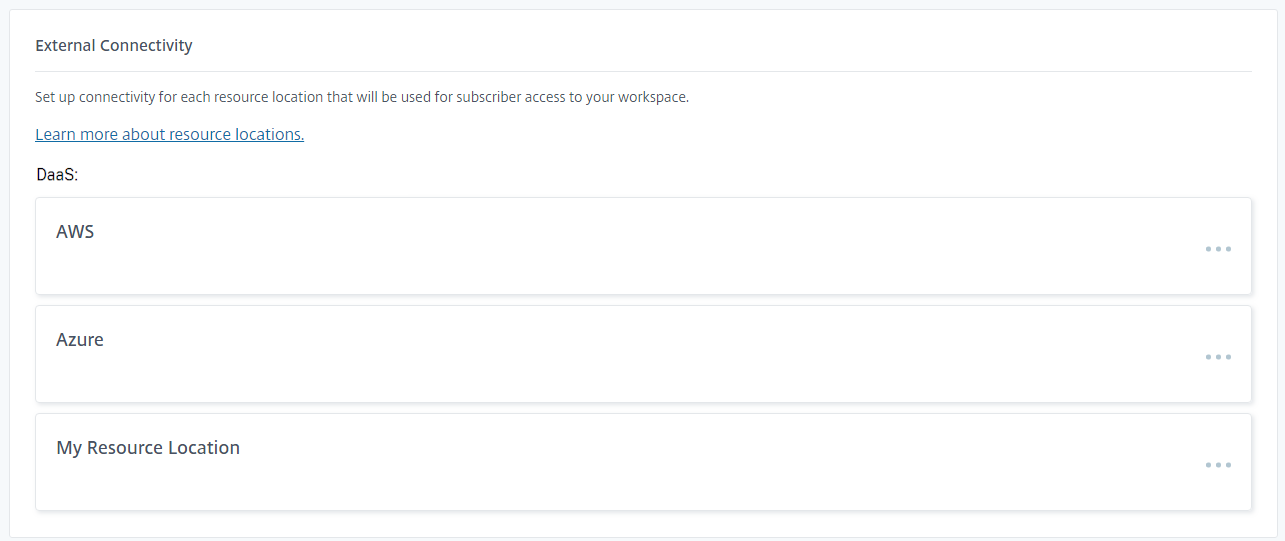

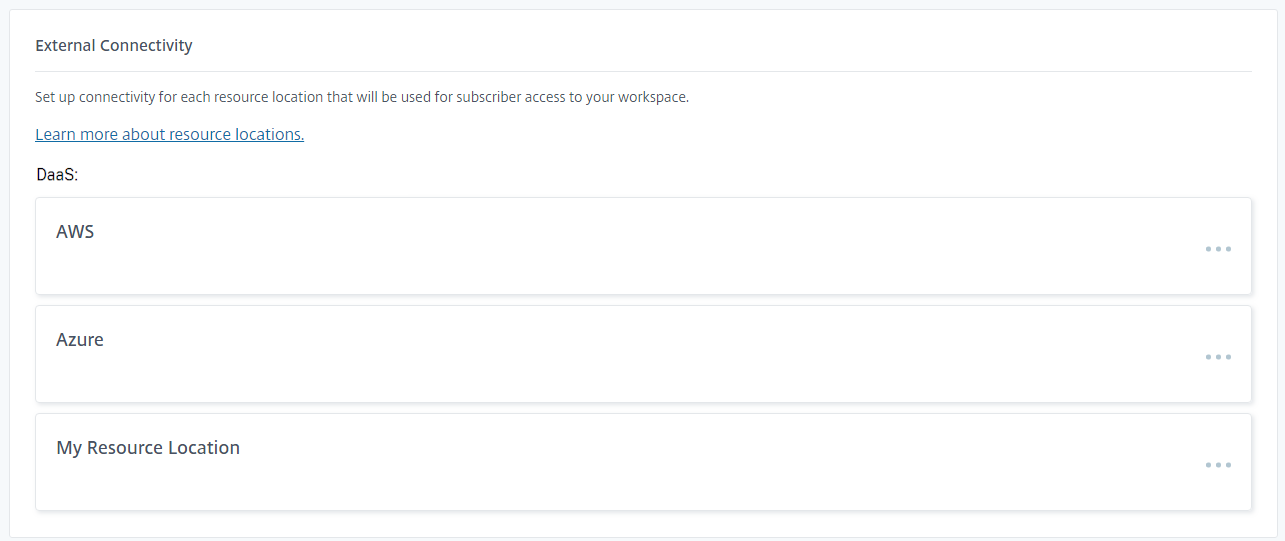

外部接続

External connectivity パネルには各リソースの場所が一覧表示され、それらの場所にあるリソースにユーザーが接続する方法を構成できます。詳細については、「DaaSリソースへの接続」を参照してください。

この製品ドキュメントの正式なバージョンは英語版です。英語以外のすべてのバージョンは、お客様の利便性のためにのみ提供され、機械翻訳された内容が含まれている場合があります。詳しくは、Cloud Software Group home で機械翻訳に関する免責事項(Machine Translation Disclaimer)をご覧ください。

DIESER DIENST KANN ÜBERSETZUNGEN ENTHALTEN, DIE VON GOOGLE BEREITGESTELLT WERDEN. GOOGLE LEHNT JEDE AUSDRÜCKLICHE ODER STILLSCHWEIGENDE GEWÄHRLEISTUNG IN BEZUG AUF DIE ÜBERSETZUNGEN AB, EINSCHLIESSLICH JEGLICHER GEWÄHRLEISTUNG DER GENAUIGKEIT, ZUVERLÄSSIGKEIT UND JEGLICHER STILLSCHWEIGENDEN GEWÄHRLEISTUNG DER MARKTGÄNGIGKEIT, DER EIGNUNG FÜR EINEN BESTIMMTEN ZWECK UND DER NICHTVERLETZUNG VON RECHTEN DRITTER.

CE SERVICE PEUT CONTENIR DES TRADUCTIONS FOURNIES PAR GOOGLE. GOOGLE EXCLUT TOUTE GARANTIE RELATIVE AUX TRADUCTIONS, EXPRESSE OU IMPLICITE, Y COMPRIS TOUTE GARANTIE D'EXACTITUDE, DE FIABILITÉ ET TOUTE GARANTIE IMPLICITE DE QUALITÉ MARCHANDE, D'ADÉQUATION À UN USAGE PARTICULIER ET D'ABSENCE DE CONTREFAÇON.

ESTE SERVICIO PUEDE CONTENER TRADUCCIONES CON TECNOLOGÍA DE GOOGLE. GOOGLE RENUNCIA A TODAS LAS GARANTÍAS RELACIONADAS CON LAS TRADUCCIONES, TANTO IMPLÍCITAS COMO EXPLÍCITAS, INCLUIDAS LAS GARANTÍAS DE EXACTITUD, FIABILIDAD Y OTRAS GARANTÍAS IMPLÍCITAS DE COMERCIABILIDAD, IDONEIDAD PARA UN FIN EN PARTICULAR Y AUSENCIA DE INFRACCIÓN DE DERECHOS.

本服务可能包含由 Google 提供技术支持的翻译。Google 对这些翻译内容不做任何明示或暗示的保证,包括对准确性、可靠性的任何保证以及对适销性、特定用途的适用性和非侵权性的任何暗示保证。

このサービスには、Google が提供する翻訳が含まれている可能性があります。Google は翻訳について、明示的か黙示的かを問わず、精度と信頼性に関するあらゆる保証、および商品性、特定目的への適合性、第三者の権利を侵害しないことに関するあらゆる黙示的保証を含め、一切保証しません。

ESTE SERVIÇO PODE CONTER TRADUÇÕES FORNECIDAS PELO GOOGLE. O GOOGLE SE EXIME DE TODAS AS GARANTIAS RELACIONADAS COM AS TRADUÇÕES, EXPRESSAS OU IMPLÍCITAS, INCLUINDO QUALQUER GARANTIA DE PRECISÃO, CONFIABILIDADE E QUALQUER GARANTIA IMPLÍCITA DE COMERCIALIZAÇÃO, ADEQUAÇÃO A UM PROPÓSITO ESPECÍFICO E NÃO INFRAÇÃO.