Citrix Secure Private Access

Citrix Secure Private Accessサービスを使用すると、管理者は、シングルサインオン、リモートアクセス、およびコンテンツ検査をエンドツーエンドのアクセス制御のための単一のソリューションに統合する一貫したエクスペリエンスを提供できます。IT管理者は、承認されたSaaSアプリへのアクセスを、シンプルなシングルサインオン環境で制御できます。Citrix Secure Private Accessサービスを使用すると、管理者は特定のWebサイトおよびWebサイトカテゴリへのアクセスをフィルタリングすることにより、組織のネットワークおよびエンドユーザーデバイスをマルウェアやデータ漏洩から保護することもできます。アクセスに関するセキュリティの強化ポリシーを設定することで、SaaSアプリへのセキュアなアクセスが可能になります。一度認証されると、社内、自宅、または外出中のいずれの場合も、従業員は任意のデバイスから重要なすべてのアプリケーションにアクセスできます。

管理者は、悪意のある、危険な、または不明なWebサイトへのアクセス、使用された帯域幅、危険なファイルのダウンロードやアップロードなどのユーザーアクティビティを監視できます。アクセスされたWebサイトおよびWebサイトカテゴリを分析し、企業ネットワークを保護するための修正作業を行うことができます。同時に、エンドユーザーには、ホストされたすべてのアプリへのシームレスかつセキュアなアクセスが提供されます。

管理者は、印刷制限、ダウンロード、クリップボードへのアクセス(コピー/貼り付け)などの操作を制限することもできます。

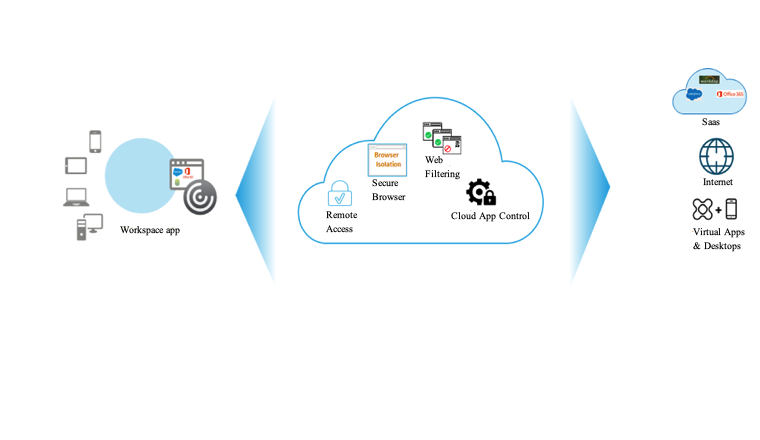

次の図は、Secure Private Accessサービスを視覚的に示しています。

Citrix Secure Private Access 主な機能

Citrix Secure Private Accessサービスで完了できる主なタスクの一部を次に示します。

- シングルサインオンアクセスでSaaSアプリを公開する -ユーザーがプライマリIDを使用してCitrix Workspace に認証されると、SaaSおよびWebアプリに対するその後の認証チャレンジは、SAMLアサーションを使用するCitrix Cloud のシングルサインオン機能によって自動的に実行されます。

デフォルトでは、SAML アサーションは、ユーザーの Active Directory アカウント(ID プロバイダー)に関連付けられているメールアドレスと、ユーザーの SaaS または Web アプリアカウント(サービスプロバイダー)に関連付けられたメールアドレスを使用します。

-

SaaSアプリへのセキュリティ強化ポリシーを設定する(たとえば、透かし、コピーアンドペーストの制限、ダウンロードの禁止など)。 -コンテンツを保護するために、組織はSaaSアプリケーション内に強化されたセキュリティポリシーを組み込みます。各ポリシーにより、デスクトップ用のWorkspaceアプリを使用する場合はCitrix Enterprise Browser、Webまたはモバイル用のWorkspaceアプリを使用する場合はSecure Browser serに制限が適用されます。

- 優先ブラウザ:ローカルブラウザの使用を無効にし、Citrix Enterprise Browserエンジン(Workspaceアプリ-デスクトップ)またはSecure Browser(ワークスペースアプリ-モバイルおよびWeb)を使用します。

- クリップボードへのアクセスを制限する:アプリとエンドポイントのクリップボード間の切り取り/コピー/貼り付け操作を無効にします。

- 印刷を制限する:アプリブラウザ内から印刷する機能を無効にします。

- ダウンロードを制限する:ユーザーが SaaS アプリ内からダウンロードできないようにします。

- 透かしを表示: エンドポイントのユーザー名とIPアドレスを示す画面ベースの透かしをオーバーレイします。ユーザーがスクリーンショットを印刷または撮ろうとすると、透かしが画面に表示されたとおりに表示されます。

-

コンテキストに応じたアクセスを提供する -承認された SaaS アプリは安全と見なされますが、SaaS アプリ内のコンテンツは実際には危険であり、セキュリティリスクとなります。ユーザーがSaaSアプリ内のハイパーリンクをクリックすると、トラフィックはWebフィルタリング機能を介してルーティングされ、ハイパーリンクのリスク評価が提供されます。ハイパーリンクのリスク評価とカスタマイズされた URL カテゴリのリストに基づいて、Web フィルタリング機能は、ユーザーからのハイパーリンク要求を次のように許可、拒否、またはリダイレクトします。

- 承認済み:ハイパーリンクは安全と見なされ、ワークスペースアプリ内でアクセスするCitrix Enterprise Browserはハイパーリンクにアクセスします。

- 拒否:ハイパーリンクは危険であると見なされ、アクセスが拒否されます。

- リダイレクト:ハイパーリンク要求は、Secure Browserサービスにリダイレクトされます。このサービスでは、ユーザーのインターネット閲覧アクティビティがエンドポイントデバイス、企業ネットワーク、SaaSアプリから分離されます。

-

セキュリティとパフォーマンスの分析 - ユーザーは常に、セキュリティが強化されたSaaSアプリにアクセスします。Workspaceアプリ、Secure Private Accessサービス、およびSecure Browserサービスは、セキュリティ分析サービスに次のユーザーとアプリケーションの動作に関する情報を提供します。これらの分析は、ユーザーの全体的なリスクスコアに影響を与えます:

- アプリの起動時間

- アプリ終了時刻

- アクションを印刷

- クリップボードへのアクセス

- URL アクセス

- データアップロード

- データのダウンロード

Webフィルタリング機能は、SaaSアプリケーション内で選択された各ハイパーリンクのリスクを評価します。これらのサイトにアクセスしてユーザーの行動の変化を監視すると、エンドポイントデバイスが侵害されてデータの感染または暗号化が開始されたか、ユーザーとデバイスが知的財産を盗んでいることを知らせるため、ユーザーの全体的なリスクスコアが増加します。

注:

StoreFrontを介したSaaSまたはWebアプリの起動は非推奨です。