Citrix Secure Web™

Citrix Secure Webは、内部サイトおよび外部サイトへのセキュアなアクセスを提供するモバイルWebブラウザーです。Secure Webは、デバイスがCitrix Secure Hubに登録されると、ユーザーデバイスに自動的にプッシュされるように構成できます。または、ユーザーはEndpoint Managementアプリストアからアプリを追加することもできます。

Secure Webおよびその他のモバイル生産性アプリのシステム要件については、「システム要件」を参照してください。

Secure Webの統合と配信

重要:

MDX Toolkit 10.7.10は、モバイル生産性アプリのラッピングをサポートする最終リリースです。ユーザーは、バージョン10.7.5以降のモバイル生産性アプリにパブリックアプリストアからアクセスします。

Secure Webを統合して配信するには、次の一般的な手順に従います。

- 内部ネットワークへのシングルサインオン(SSO)を有効にするには、Citrix Gatewayを構成します。

- HTTPトラフィックの場合、Citrix ADCは、Citrix ADCでサポートされているすべてのプロキシ認証タイプに対してSSOを提供できます。HTTPSトラフィックの場合、Webパスワードキャッシュポリシーにより、Secure WebはMDXを介してプロキシサーバーに対して認証を行い、SSOを提供できます。MDXは、基本、ダイジェスト、およびNTLMプロキシ認証のみをサポートします。パスワードはMDXを使用してキャッシュされ、機密性の高いアプリデータのセキュアな保存領域であるEndpoint Management共有ボールトに保存されます。Citrix Gatewayの構成の詳細については、「Citrix Gateway」を参照してください。

-

- Secure Webをダウンロードします。

- 内部ネットワークへのユーザー接続を構成する方法を決定します。

- 他のMDXアプリと同じ手順を使用してSecure WebをEndpoint Managementに追加し、MDXポリシーを構成します。Secure Webに固有のポリシーの詳細については、この記事の後半の「Secure Webポリシーについて」を参照してください。

ユーザー接続の構成

Secure Webは、ユーザー接続に対して次の構成をサポートしています。

- トンネル化 - Web SSO: 内部ネットワークにトンネル接続する接続では、クライアントレスVPNの一種であるトンネル化 - Web SSOを使用できます。トンネル化 - Web SSOは、優先VPNモードポリシーに指定されているデフォルトの構成であり、シングルサインオン(SSO)を必要とする接続に推奨されます。

- フルVPNトンネル: 内部ネットワークにトンネル接続する接続では、優先VPNモードポリシーによって構成されるフルVPNトンネルを使用できます。フルVPNトンネルは、クライアント証明書または内部ネットワーク内のリソースへのエンドツーエンドSSLを使用する接続に推奨されます。フルVPNトンネルは、TCP上のあらゆるプロトコルを処理し、iOSおよびAndroidデバイスに加えて、WindowsおよびMacコンピューターでも使用できます。

-

VPNモード切り替えの許可ポリシーにより、必要に応じてフルVPNトンネルモードとトンネル化 - Web SSOモード間の自動切り替えが可能になります。デフォルトでは、このポリシーはオフです。オンの場合、優先VPNモードで処理できない認証要求が原因で失敗したネットワーク要求は、代替モードで再試行されます。たとえば、フルVPNトンネルモードはクライアント証明書のサーバーチャレンジに対応しますが、トンネル化 - Web SSOモードは対応しません。同様に、HTTP認証チャレンジは、トンネル化 - Web SSOモードを使用する場合にSSOで処理される可能性が高くなります。

-

次の表は、構成とサイトの種類に基づいて、Secure Webがユーザーに資格情報を要求するかどうかを示しています。

-

接続モード サイトの種類 パスワードキャッシュ Citrix Gateway用に構成されたSSO Secure WebはWebサイトへの初回アクセス時に資格情報を要求するか Secure WebはWebサイトへのその後のアクセス時に資格情報を要求するか Secure Webはパスワード変更後に資格情報を要求するか -

トンネル化 - Web SSO HTTP いいえ はい いいえ いいえ いいえ -

トンネル化 - Web SSO HTTPS いいえ はい いいえ いいえ いいえ -

フルVPN HTTP いいえ はい いいえ いいえ いいえ フルVPN HTTPS はい。Secure Web MDXポリシーのWebパスワードキャッシュを有効にするがオンの場合。 いいえ はい。Secure Webに資格情報をキャッシュする必要があります。 いいえ はい

Secure Webポリシー

Secure Webを追加する際は、Secure Webに固有のこれらのMDXポリシーに注意してください。サポートされているすべてのモバイルデバイスの場合:

許可またはブロックされたWebサイト

Secure Webは通常、Webリンクをフィルタリングしません。このポリシーを使用して、許可またはブロックするサイトの特定のリストを構成できます。ブラウザーが開くことができるWebサイトを制限するために、URLパターンをコンマ区切りのリストとして構成します。リスト内の各パターンの前にはプラス記号(+)またはマイナス記号(-)が付きます。ブラウザーは、一致が見つかるまで、リストされた順序でURLをパターンと比較します。一致が見つかると、プレフィックスによって実行するアクションが次のように決定されます。

- マイナス(-)プレフィックスは、ブラウザーにURLをブロックするように指示します。この場合、URLはWebサーバーアドレスを解決できないかのように扱われます。

- プラス(+)プレフィックスは、URLが通常どおり処理されることを許可します。

- パターンに+も-も指定されていない場合、+(許可)が想定されます。

-

URLがリスト内のどのパターンとも一致しない場合、URLは許可されます。

-

他のすべてのURLをブロックするには、リストをマイナス記号の後にアスタリスク(-*)を付けて終了します。例:

- ポリシー値

+http://*.mycorp.com/*,-http://*,+https://*,+ftp://*,-*は、mycorp.comドメイン内のHTTP URLを許可しますが、それ以外の場所ではブロックし、HTTPSおよびFTP URLをどこでも許可し、他のすべてのURLをブロックします。 - ポリシー値

+http://*.training.lab/*,+https://*.training.lab/*,-*は、ユーザーがHTTPまたはHTTPSを介してtraining.labドメイン(イントラネット)内の任意のサイトを開くことを許可します。ただし、ユーザーは、プロトコルに関係なく、Facebook、Google、HotmailなどのパブリックURLを開くことはできません。

デフォルト値は空です(すべてのURLが許可されます)。

ポップアップのブロック

ポップアップは、Webサイトがユーザーの許可なく開く新しいタブです。このポリシーは、Secure Webがポップアップを許可するかどうかを決定します。オンの場合、Secure WebはWebサイトがポップアップを開くのを防ぎます。デフォルト値はオフです。

事前読み込みされたブックマーク

-

Secure Webブラウザーの事前読み込みされたブックマークのセットを定義します。このポリシーは、フォルダー名、フレンドリ名、およびWebアドレスを含むタプルのコンマ区切りリストです。各トリプレットは、folder, name, urlの形式である必要があり、folderとnameはオプションで二重引用符(”)で囲むことができます。

-

たとえば、ポリシー値

,"Mycorp, Inc. home page",https://www.mycorp.com, "MyCorp Links",Account logon,https://www.mycorp.com/Accounts "MyCorp Links/Investor Relations","Contact us",https://www.mycorp.com/IR/Contactus.aspxは3つのブックマークを定義します。最初のブックマークは、「Mycorp, Inc. home page」というタイトルのプライマリリンク(フォルダー名なし)です。2番目のリンクは、「MyCorp Links」というタイトルのフォルダーに配置され、「Account logon」とラベル付けされています。3番目のリンクは、「MyCorp Links」フォルダーの「Investor Relations」サブフォルダーに配置され、「Contact us」として表示されます。 -

デフォルト値は空です。

ホームページURL

- Secure Webの起動時に読み込まれるWebサイトを定義します。デフォルト値は空です(デフォルトのスタートページ)。

サポートされているAndroidおよびiOSデバイスのみ:

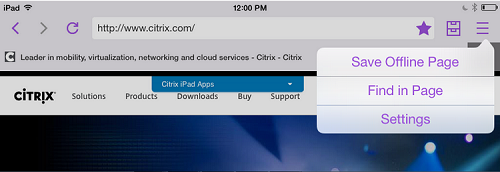

ブラウザのユーザーインターフェース

Secure Webのブラウザユーザーインターフェースコントロールの動作と表示を決定します。通常、すべてのブラウジングコントロールが利用可能です。これには、進む、戻る、アドレスバー、および更新/停止コントロールが含まれます。このポリシーを構成して、これらのコントロールの一部使用と表示を制限できます。デフォルト値は「すべてのコントロールを表示」です。

オプション

- すべてのコントロールを表示。すべてのコントロールが表示され、ユーザーはそれらの使用を制限されません。

- 読み取り専用アドレスバー。すべてのコントロールが表示されますが、ユーザーはブラウザのアドレスフィールドを編集できません。

- アドレスバーを非表示。アドレスバーを非表示にしますが、他のコントロールは非表示にしません。

- すべてのコントロールを非表示。ツールバー全体を非表示にし、フレームレスなブラウジングエクスペリエンスを提供します。

Webパスワードキャッシュの有効化

Secure WebユーザーがWebリソースへのアクセスまたは要求時に資格情報を入力する際、このポリシーはSecure Webがパスワードをデバイスにサイレントにキャッシュするかどうかを決定します。このポリシーは、認証ダイアログで入力されたパスワードに適用され、Webフォームで入力されたパスワードには適用されません。

オンの場合、Secure WebはユーザーがWebリソースを要求する際に入力するすべてのパスワードをキャッシュします。オフの場合、Secure Webはパスワードをキャッシュせず、既存のキャッシュされたパスワードを削除します。デフォルト値はオフです。

このポリシーは、このアプリの優先VPNポリシーを「フルVPNトンネル」に設定した場合にのみ有効になります。

プロキシサーバー

- Tunneled – Web SSOモードで使用する場合、Secure Webのプロキシサーバーを構成することもできます。詳細については、このブログ投稿を参照してください。

DNSサフィックス

Androidでは、DNSサフィックスが構成されていない場合、VPNが失敗する可能性があります。DNSサフィックスの構成の詳細については、「AndroidデバイスのDNSサフィックスを使用したDNSクエリのサポート」を参照してください。

Secure Web向けイントラネットサイトの準備

このセクションは、AndroidおよびiOS用Secure Webで使用するためにイントラネットサイトを準備する必要があるWebサイト開発者向けです。デスクトップブラウザ向けに設計されたイントラネットサイトは、AndroidおよびiOSデバイスで適切に動作するために変更が必要です。

Secure Webは、Webテクノロジーサポートを提供するためにAndroid WebViewおよびiOS WkWebViewに依存しています。Secure WebでサポートされているWebテクノロジーの一部は次のとおりです。

- AngularJS

- ASP .NET

- JavaScript

- jQuery

- WebGL

-

WebSockets

-

Secure WebでサポートされていないWebテクノロジーの一部は次のとおりです。

- Flash

- Java

次の表は、Secure WebでサポートされているHTMLレンダリング機能とテクノロジーを示しています。Xは、その機能がプラットフォーム、ブラウザ、およびコンポーネントの組み合わせで利用可能であることを示します。

| Technology | iOS Secure Web | Android 6.x/7.x Secure Web |

- | — | — | — |

-

JavaScript engine JavaScriptCore V8 -

Local Storage X X -

AppCacheX X -

IndexedDBX -

SPDYX -

WebPX -

srcetX X -

WebGLX -

requestAnimationFrameAPIX -

Navigation Timing API X -

Resource Timing API X

テクノロジーはデバイス間で同じように機能しますが、Secure Webはデバイスごとに異なるユーザーエージェント文字列を返します。Secure Webで使用されているブラウザバージョンを特定するには、そのユーザーエージェント文字列を表示できます。Secure Webからhttps://whatsmyuseragent.com/に移動します。

イントラネットサイトのトラブルシューティング

Secure Webでイントラネットサイトを表示する際のレンダリングの問題をトラブルシューティングするには、Secure Webと互換性のあるサードパーティ製ブラウザでWebサイトがどのようにレンダリングされるかを比較します。

iOSの場合、テスト用の互換性のあるサードパーティ製ブラウザはChromeとDolphinです。

Androidの場合、テスト用の互換性のあるサードパーティ製ブラウザはDolphinです。

注:

ChromeはAndroidのネイティブブラウザです。比較には使用しないでください。

iOSでは、ブラウザがデバイスレベルのVPNをサポートしていることを確認してください。デバイスでVPNを構成するには、設定 > VPN > VPN構成を追加に移動します。

App Storeで入手可能なVPNクライアントアプリ(Citrix VPN、Cisco AnyConnect、Pulse Secureなど)を使用することもできます。

- ウェブページが両方のブラウザで同じように表示される場合、問題はウェブサイトにあります。サイトを更新し、OSで適切に動作することを確認してください。

- ウェブページの問題がSecure Webでのみ発生する場合、Citrixサポートに連絡してサポートチケットをオープンしてください。テストしたブラウザとOSの種類を含むトラブルシューティングの手順を提供してください。iOS版Secure Webでレンダリングの問題がある場合は、以下の手順で説明されているように、ページのウェブアーカイブを含めてください。これにより、Citrixが問題をより迅速に解決するのに役立ちます。

ウェブアーカイブファイルの作成

macOS 10.9以降のSafariを使用している場合、ウェブページをウェブアーカイブファイル(リーディングリストとして参照されます)として保存できます。結果として得られるアーカイブファイルには、画像、CSS、JavaScriptなど、すべてのリンクされたファイルが含まれます。

-

Safariから、リーディングリストフォルダを空にします。Finderで、メニューバーの移動メニューをクリックし、フォルダへ移動を選択し、パス名

~/Library/Safari/ReadingListArchives/を入力して、その場所にあるすべてのフォルダを削除します。 -

メニューバーで、Safari > 環境設定 > 詳細に移動し、メニューバーに開発メニューを表示を有効にします。

-

メニューバーで、開発 > ユーザーエージェントに移動し、Secure Webのユーザーエージェントを入力します。(Mozilla/5.0 (iPad; CPU OS 8_3 like macOS) AppleWebKit/600.1.4 (KHTML, like Gecko) Mobile/12F69 Secure Web/ 10.1.0(build 1.4.0) Safari/8536.25)。

-

Safariで、リーディングリスト(ウェブアーカイブファイル)として保存したいウェブサイトを開きます。

-

メニューバーで、ブックマーク > リーディングリストに追加に移動します。このタスクには数分かかる場合があります。アーカイブはバックグラウンドで実行されます。

-

アーカイブされたリーディングリストを見つけます。メニューバーで、表示 > リーディングリストサイドバーを表示に移動します。

-

アーカイブファイルの検証:

- Macへのネットワーク接続をオフにします。

-

リーディングリストからウェブサイトを開きます。

ウェブサイトが完全に表示されます。

-

アーカイブファイルを圧縮します。Finderメニューバーで、移動 > フォルダへ移動をクリックし、パス名

~/Library/Safari/ReadingListArchives/を入力して、ファイル名がランダムな16進数文字列であるフォルダを圧縮します。サポートチケットをオープンする際に、圧縮されたフォルダをCitrixサポートに送信できます。

Secure Webの機能

Secure Webは、モバイルデータ交換技術を使用して専用のVPNトンネルを作成し、ユーザーが内部および外部のウェブサイト、その他すべてのウェブサイトにアクセスできるようにします。これには、組織のポリシーによって保護された環境で、機密情報を含むサイトも含まれます。

Secure WebとSecure MailおよびCitrix Filesの統合により、安全なEndpoint Managementコンテナ内でシームレスなユーザーエクスペリエンスが提供されます。統合機能の例をいくつか示します。

- ユーザーが

Mailtoリンクをタップすると、Citrix Secure Mail™で新しいメールメッセージが開き、追加の認証は不要です。 - iOSでは、ユーザーはURLの前に

ctxmobilebrowser://を挿入することで、ネイティブメールアプリからSecure Webでリンクを開くことができます。例えば、ネイティブメールアプリからexample.comを開くには、URLctxmobilebrowser://example.comを使用します。 - ユーザーがメールメッセージ内のイントラネットリンクをクリックすると、Secure Webはそのサイトに移動し、追加の認証は不要です。

- ユーザーはSecure WebでウェブからダウンロードしたファイルをCitrix Filesにアップロードできます。

Secure Webユーザーは以下の操作も実行できます。

- ポップアップをブロックします。

注:

Secure Webのメモリの多くはポップアップのレンダリングに費やされるため、設定でポップアップをブロックすることでパフォーマンスが向上することがよくあります。

- お気に入りのサイトをブックマークします。

- ファイルをダウンロードします。

- ページをオフラインで保存します。

- パスワードを自動保存します。

- キャッシュ/履歴/Cookieをクリアします。

- CookieとHTML5ローカルストレージを無効にします。

- 他のユーザーとデバイスを安全に共有します。

- アドレスバー内で検索します。

- Secure Webで実行するウェブアプリが自分の位置情報にアクセスすることを許可します。

- 設定をエクスポートおよびインポートします。

- ファイルをダウンロードせずにCitrix Filesで直接ファイルを開きます。この機能を有効にするには、Endpoint Managementの許可されたURLポリシーに

ctx-sf:を追加します。 - iOSでは、3D Touchアクションを使用して新しいタブを開き、オフラインページ、お気に入りのサイト、ダウンロードにホーム画面から直接アクセスできます。

- iOSでは、任意のサイズのファイルをダウンロードし、Citrix Filesまたは他のアプリで開くことができます。

注:

Secure Webをバックグラウンドにすると、ダウンロードが停止します。

-

ページ内検索を使用して、現在のページビュー内で用語を検索します。

Secure Webはダイナミックテキストサポートも備えているため、ユーザーがデバイスで設定したフォントを表示します。

サポートされるファイル形式

iOSでサポートされているファイル形式は次のとおりです。

| オーディオ | 画像 | ドキュメント |

|---|---|---|

| .aac | .jpeg | .txt |

| .mp3 | .png | |

| .wav | .gif | .ppt |

| アニメーションGIF | .doc | |

| .docx | ||

| .xls | ||

| .xlsx |

iOS版Secure WebはWkWebViewを使用してウェブコンテンツを表示し、WkWebViewによって支援されるすべての種類のビデオ再生をサポートします。

Androidでサポートされているファイル形式は次のとおりです。

| オーディオ | 画像 | ドキュメント |

|---|---|---|

| .flac | .jpeg | .txt |

| .aac | .png | .pdf。ダウンロードのみ。QuickEditまたは他のアプリで開いてプレビューします。 |

| .m4a | .gif | .ppt |

| .3gp (AMR-NB) | アニメーション.gif | .doc |

| .mp3 | .docx | |

| .wav | .xls | |

| .wma | .xlsx |

Android版Secure WebはWebViewを使用してウェブコンテンツを表示し、WebViewによって支援されるすべての種類のビデオ再生をサポートします。ダウンロードしたビデオを再生するために、Secure WebはAndroidフレームワークに記載されている形式をサポートするメディアライブラリを使用します。