S/MIME para Secure Mail

O Secure Mail oferece suporte a Secure/Multipurpose Internet Mail Extensions (S/MIME), permitindo que os usuários assinem e criptografem mensagens para maior segurança. A assinatura garante ao destinatário que o remetente identificado enviou a mensagem, e não um impostor. A criptografia permite que apenas os destinatários com um certificado compatível abram a mensagem.

Para obter detalhes sobre S/MIME, consulte o Microsoft TechNet.

Na tabela a seguir, X indica que o Secure Mail oferece suporte a um recurso S/MIME em um sistema operacional de dispositivo.

| Recurso S/MIME | iOS | Android |

|---|---|---|

| Integração com provedor de identidade digital: Você pode integrar o Secure Mail com um provedor de identidade digital de terceiros compatível. O host do seu provedor de identidade fornece certificados para um aplicativo de provedor de identidade nos dispositivos dos usuários. Esse aplicativo envia certificados para o cofre compartilhado do Endpoint Management, uma área de armazenamento segura para dados confidenciais de aplicativos. O Secure Mail obtém certificados do cofre compartilhado. Para obter mais informações, consulte a seção Integração com um provedor de identidade digital. | X | |

| Suporte a credenciais derivadas | O Secure Mail oferece suporte ao uso de credenciais derivadas como fonte de certificado. Para obter mais informações sobre credenciais derivadas, consulte o artigo Credenciais Derivadas para iOS na documentação do Citrix Endpoint Management. | |

| Distribuição de certificados por e-mail: A distribuição de certificados por e-mail exige que você crie modelos de certificado e, em seguida, use esses modelos para solicitar certificados de usuário. Depois de instalar e validar os certificados, você exporta os certificados de usuário e os envia por e-mail aos usuários. Os usuários abrem o e-mail no Secure Mail e importam os certificados. Para obter detalhes, consulte a seção Distribuição de Certificados por E-mail. | X | X |

| Importação automática de certificados de propósito único: O Secure Mail detecta se um certificado é apenas para assinatura ou criptografia e, em seguida, importa automaticamente o certificado e notifica o usuário. Se um certificado for para ambos os propósitos, os usuários serão solicitados a importá-lo. | X |

Integração com um provedor de identidade digital

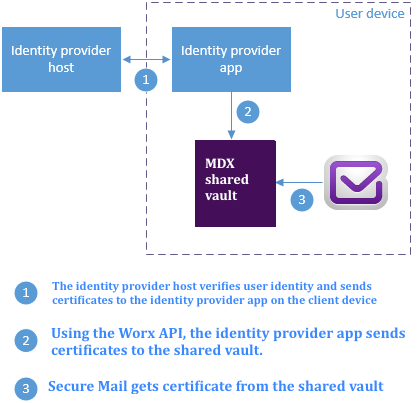

O diagrama a seguir mostra o caminho que um certificado percorre do host do provedor de identidade digital até o Secure Mail. Isso acontece quando você integra o Secure Mail com um provedor de identidade digital de terceiros compatível.

-

- O cofre compartilhado MDX é uma área de armazenamento segura para dados confidenciais de aplicativos, como certificados. Somente aplicativos habilitados pelo Endpoint Management podem acessar o cofre compartilhado.

Pré-requisitos

- O Secure Mail oferece suporte à integração com o Entrust IdentityGuard.

Configuração da integração

- Prepare o aplicativo do provedor de identidade e forneça-o aos usuários:

- Entre em contato com a Entrust para obter o .ipa para empacotar.

-

Use o MDX Toolkit para empacotar o aplicativo.

Se você implantar este aplicativo para usuários que já possuem uma versão do aplicativo fora do ambiente do Endpoint Management, use um ID de aplicativo exclusivo para este aplicativo. Use o mesmo perfil de provisionamento para este aplicativo e para o Secure Mail.

- Adicione o aplicativo ao Endpoint Management e publique-o na loja de aplicativos do Endpoint Management.

-

Informe seus usuários que eles devem instalar o aplicativo do provedor de identidade a partir do Secure Hub. Forneça orientação, conforme necessário, sobre quaisquer etapas pós-instalação.

Dependendo de como você configurar as políticas S/MIME para o Secure Mail na próxima etapa, o Secure Mail pode solicitar que os usuários instalem certificados ou habilitem o S/MIME nas configurações do Secure Mail. As etapas para ambos os procedimentos estão em Habilitar S/MIME no Secure Mail para iOS.

-

- Ao adicionar o Secure Mail ao Endpoint Management, certifique-se de configurar estas políticas:

-

Defina a política de fonte de certificado S/MIME como Cofre compartilhado. Essa configuração significa que o Secure Mail usa os certificados armazenados em seu cofre compartilhado pelo seu provedor de identidade digital.

-

Para habilitar o S/MIME durante a inicialização inicial do Secure Mail, configure a política “Habilitar S/MIME durante a primeira inicialização do Secure Mail”. A política determina se o Secure Mail habilita o S/MIME quando há certificados no cofre compartilhado. Se nenhum certificado estiver disponível, o Secure Mail solicita que o usuário importe os certificados. Se a política não estiver habilitada, os usuários podem habilitar o S/MIME nas configurações do Secure Mail. Por padrão, o Secure Mail não habilita o S/MIME, o que significa que os usuários devem habilitar o S/MIME por meio das configurações do Secure Mail.

Usando credenciais derivadas

Em vez de integrar com um provedor de identidade digital, você pode permitir o uso de credenciais derivadas.

- Ao adicionar o Secure Mail ao Endpoint Management, configure a política de fonte de certificado S/MIME para **Credenciais Derivadas**. Para obter mais informações sobre credenciais derivadas, consulte [Credenciais Derivadas para iOS](/en-us/citrix-endpoint-management/authentication/derived-credentials.html).

Distribuição de certificados por e-mail

Em vez de integrar com um provedor de identidade digital ou usar credenciais derivadas, você pode distribuir certificados aos usuários por e-mail. Esta opção requer as seguintes etapas gerais, detalhadas nesta seção.

-

Use o Gerenciador do Servidor para habilitar o registro web para os Serviços de Certificados da Microsoft e para verificar suas configurações de autenticação no IIS.

-

- Crie modelos de certificado para assinar e criptografar mensagens de e-mail. Use esses modelos para solicitar certificados de usuário.

-

-

Instale e valide os certificados, depois exporte os certificados de usuário e envie-os por e-mail aos usuários.

-

Os usuários abrem o e-mail no Secure Mail e importam os certificados. Os certificados ficam, assim, disponíveis apenas para o Secure Mail. Eles não aparecem no perfil do iOS para S/MIME.

Pré-requisitos

As instruções nesta seção são baseadas nos seguintes componentes:

- XenMobile® Server 10 e posterior

- Uma versão compatível do Citrix Gateway, anteriormente NetScaler® Gateway

- Secure Mail para iOS (versão mínima 10.8.10); Secure Mail para dispositivos Android (versão mínima 10.8.10)

- Microsoft Windows Server 2008 R2 ou posterior com os Serviços de Certificados da Microsoft atuando como Autoridade de Certificação Raiz (CA)

- Microsoft Exchange:

- Exchange Server 2016 Cumulative Update 4

- Exchange Server 2013 Cumulative Update 15

- Exchange Server 2010 SP3 Update Rollup 16

Conclua os seguintes pré-requisitos antes de configurar o S/MIME:

- Entregue os certificados raiz e intermediários aos dispositivos móveis, manualmente ou por meio de uma política de dispositivo de credenciais no Endpoint Management. Para obter detalhes, consulte [Política de dispositivo de credenciais](/en-us/citrix-endpoint-management/policies/credentials-policy.html).

- Se você estiver usando certificados de servidor privados para proteger o tráfego do ActiveSync para o Exchange Server, faça o seguinte: Tenha todos os certificados raiz e intermediários instalados nos dispositivos móveis.

Habilitando o registro Web para os Serviços de Certificados da Microsoft

- Vá para “Ferramentas Administrativas” e selecione “Gerenciador do Servidor”.

- Em “Serviços de Certificados do Active Directory”, verifique se a “Inscrição Web da Autoridade de Certificação” está instalada.

- Selecione “Adicionar Funções” para instalar a Inscrição Web da Autoridade de Certificação, se necessário.

-

- Marque “Inscrição Web da Autoridade de Certificação” e clique em “Avançar”.

-

- Clique em “Fechar” ou “Concluir” quando a instalação estiver completa.

-

Verificando suas configurações de autenticação no IIS

- Certifique-se de que o site de registro Web usado para solicitar certificados de usuário (por exemplo, `https://ad.domain.com/certsrv/`) esteja protegido com um certificado de servidor HTTPS (privado ou público).

- O site de registro Web deve ser acessado via HTTPS.

-

Vá para “Ferramentas Administrativas” e selecione “Gerenciador do Servidor”.

- Em “Servidor Web (IIS)”, procure em “Serviços de Função”. Verifique se a Autenticação de Mapeamento de Certificado do Cliente e a Autenticação de Mapeamento de Certificado do Cliente do IIS estão instaladas. Caso contrário, instale esses serviços de função.

- Vá para “Ferramentas Administrativas” e selecione “Gerenciador dos Serviços de Informações da Internet (IIS)”.

-

- No painel esquerdo da janela do “Gerenciador do IIS”, selecione o servidor que executa a instância do IIS para registro na web.

-

- Clique em “Autenticação”.

-

- Certifique-se de que a “Autenticação de Certificado de Cliente do Active Directory” esteja “Habilitada”.

-

- Clique em “Sites” > “Site padrão para os Serviços de Informações da Internet da Microsoft” > “Associações” no painel direito.

-

- Se uma associação HTTPS não existir, adicione uma.

- Vá para a Página Inicial do Site Padrão.

- Clique em “Configurações SSL” e depois clique em “Aceitar para Certificados de Cliente”.

Criação de novos modelos de certificado

Para assinar e criptografar mensagens de e-mail, a Citrix recomenda que você crie certificados nos Serviços de Certificados do Microsoft Active Directory. Se você usar o mesmo certificado para ambas as finalidades e arquivar o certificado de criptografia, é possível recuperar um certificado de assinatura e permitir a representação.

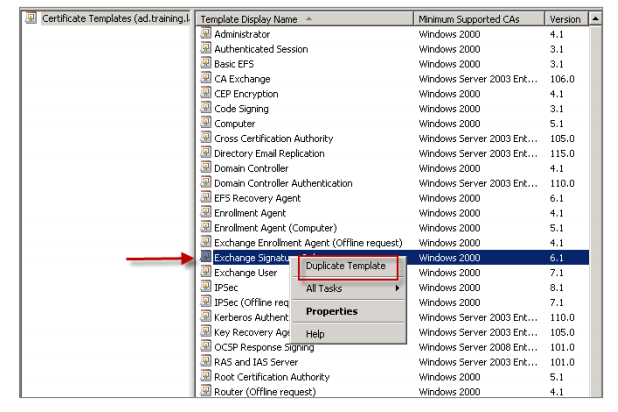

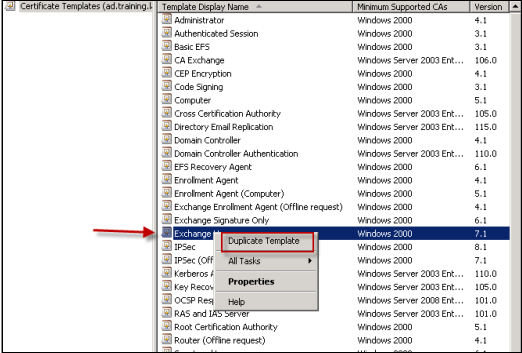

O procedimento a seguir duplica os modelos de certificado no servidor da Autoridade de Certificação (CA):

- Exchange Signature Only (para Assinatura)

- Exchange User (para Criptografia)

-

Abra o snap-in da Autoridade de Certificação.

-

Expanda a CA e vá para Modelos de Certificado.

-

Clique com o botão direito e clique em Gerenciar.

-

Procure o modelo Somente Assinatura do Exchange, clique com o botão direito no modelo e clique em Duplicar Modelo.

-

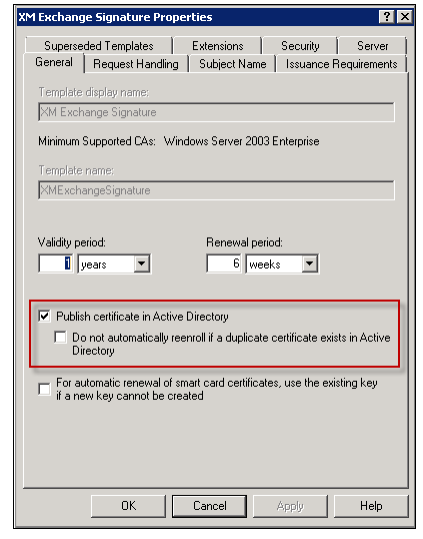

Atribua um nome qualquer.

-

Selecione a caixa de seleção Publicar certificado no Active Directory.

Observação:

Se você não selecionar a caixa de seleção Publicar certificado no Active Directory, os usuários deverão publicar os certificados de usuário (para assinatura e criptografia) manualmente. Eles podem fazer isso por meio de cliente de email do Outlook > Central de Confiabilidade > Segurança de Email > Publicar na GAL (Lista de Endereços Global).

-

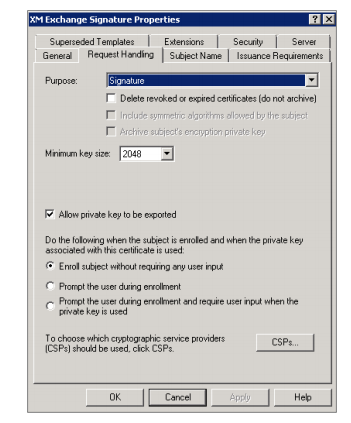

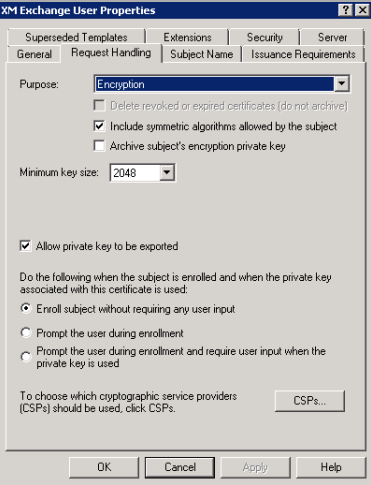

Clique na guia Tratamento de Solicitação e defina os seguintes parâmetros:

- Finalidade: Assinatura

- Tamanho mínimo da chave: 2048

- Caixa de seleção Permitir que a chave privada seja exportada: selecionada

- Caixa de seleção Registrar assunto sem exigir nenhuma entrada do usuário: selecionada

-

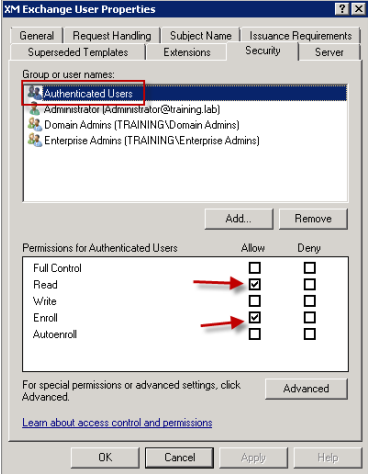

Clique na guia Segurança e, em Nomes de grupo ou de usuário, certifique-se de que Usuários Autenticados (ou qualquer Grupo de Segurança de Domínio desejado) seja adicionado. Além disso, certifique-se de que, em Permissões para Usuários Autenticados, as caixas de seleção Leitura e Registro estejam selecionadas para Permitir.

-

Para todas as outras guias e configurações, mantenha as configurações padrão.

-

Em Modelos de Certificado, clique em Usuário do Exchange e repita as etapas de 4 a 9.

Para o novo modelo Usuário do Exchange, use as mesmas configurações padrão do modelo original.

-

Clique na guia Tratamento de Solicitação e defina os seguintes parâmetros:

- Finalidade: Criptografia

- Tamanho mínimo da chave: 2048

- Caixa de seleção Permitir que a chave privada seja exportada: selecionada

-

Caixa de seleção Registrar assunto sem exigir nenhuma entrada do usuário: selecionada

-

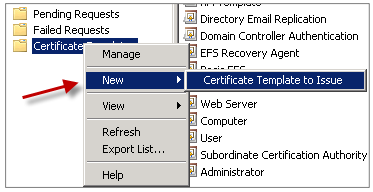

Quando ambos os modelos forem criados, certifique-se de emitir ambos os modelos de certificado. Clique em Novo e clique em Modelo de Certificado a Ser Emitido.

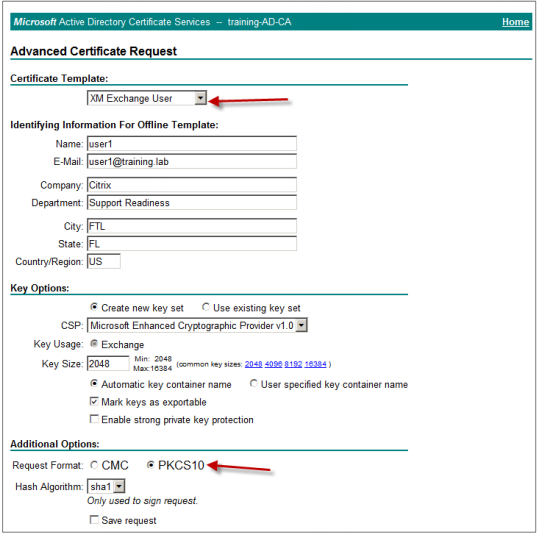

Solicitando certificados de usuário

Este procedimento usa “user1” para navegar até a página de registro da Web; por exemplo, https://ad.domain.com/certsrv/. O procedimento solicita dois novos certificados de usuário para email seguro: um certificado para assinatura e outro para criptografia. Você pode repetir o mesmo procedimento para outros usuários de domínio que exigem o uso de S/MIME por meio do Secure Mail.

O registro manual é usado por meio do site de registro da Web (exemplo, https://ad.domain.com/certsrv/) nos Serviços de Certificados da Microsoft para gerar os certificados de usuário para assinatura e criptografia. Uma alternativa é configurar o registro automático por meio de uma Política de Grupo para o grupo de usuários que usaria esse recurso.

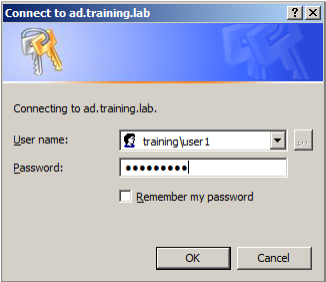

-

Em um computador baseado em Windows, abra o Internet Explorer e vá para o site de registro da Web para solicitar um novo certificado de usuário.

Observação:

Certifique-se de fazer logon com o usuário de domínio correto para solicitar o certificado.

-

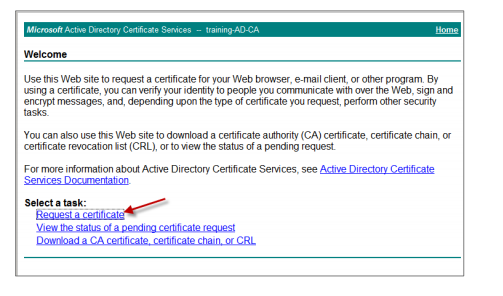

Ao fazer logon, clique em Solicitar um certificado.

-

Clique em Solicitação de Certificado Avançada.

-

Clique em Criar e Enviar uma solicitação para esta CA.

-

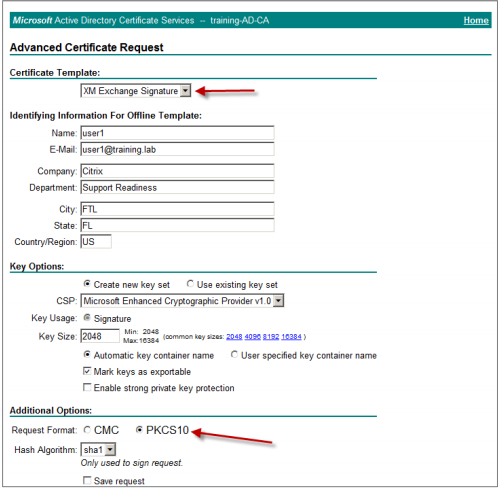

Gere o certificado de usuário para fins de assinatura. Selecione o nome do modelo apropriado e digite suas configurações de usuário e, ao lado de Formato da Solicitação, selecione PKCS10.

A solicitação foi enviada.

-

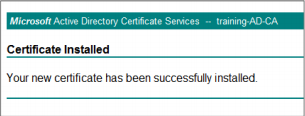

Clique em Instalar este certificado.

-

Verifique se o certificado foi instalado com êxito.

-

Repita o mesmo procedimento, mas agora para criptografar mensagens de email. Com o mesmo usuário conectado ao site de registro da Web, vá para o link Início para solicitar um novo certificado.

-

Selecione o novo modelo para criptografia e digite as mesmas configurações de usuário que você inseriu na etapa 5.

-

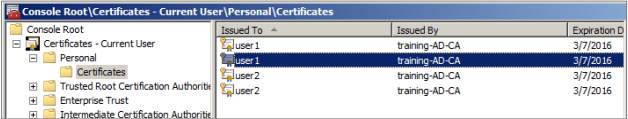

Verifique se você instalou o certificado com êxito e, em seguida, repita o mesmo procedimento para gerar um par de certificados de usuário para outro usuário de domínio. Este exemplo segue o mesmo procedimento e gera um par de certificados para “User2”.

Observação:

- > - > Este procedimento usa o mesmo computador baseado em Windows para solicitar o segundo par de certificados para "User2".

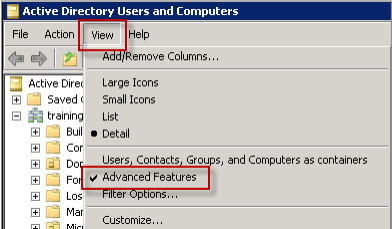

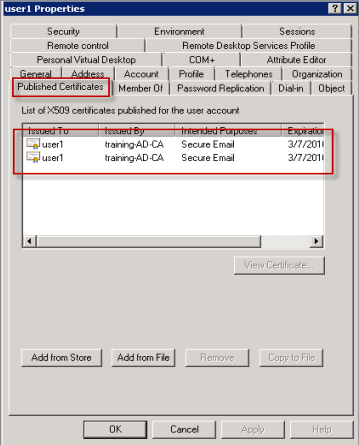

Validando Certificados Publicados

-

Para garantir que os certificados estejam instalados corretamente no perfil de usuário de domínio, acesse “Usuários e Computadores do Active Directory > Exibir > Recursos Avançados”.

-

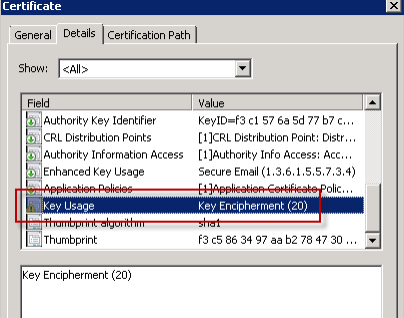

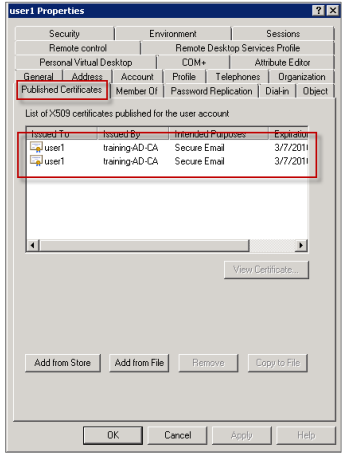

Vá para as propriedades do usuário (User1 para este exemplo) e, em seguida, clique na guia “Certificados Publicados”. Verifique se ambos os certificados estão disponíveis. Você também pode verificar se cada certificado tem um uso específico.

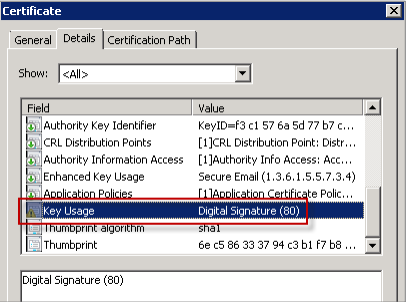

Esta figura mostra um certificado para criptografar mensagens de email.

Esta figura mostra um certificado para assinar mensagens de email.

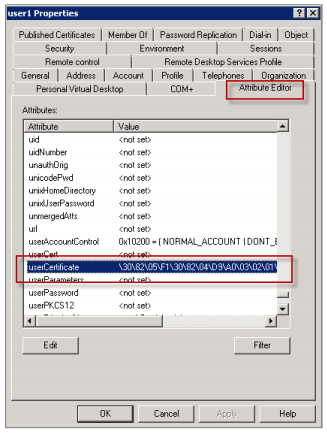

Verifique se o certificado criptografado correto está atribuído ao usuário. Você pode verificar essas informações em “Usuários e Computadores do Active Directory > propriedades do usuário”.

A forma como o Secure Mail funciona é verificando o atributo de objeto de usuário userCertificate por meio de consultas LDAP. Você pode ler este valor na guia “Editor de Atributos”. Se este campo estiver vazio ou tiver o certificado de usuário incorreto para criptografia, o Secure Mail não poderá criptografar (ou descriptografar) uma mensagem.

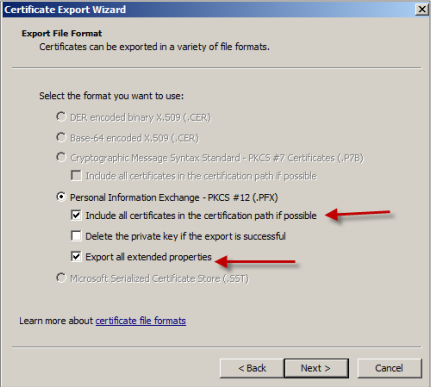

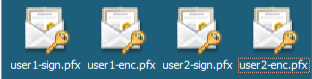

Exportando os certificados de usuário

Este procedimento exporta os pares de certificados de “User1” e “User2” no formato .PFX (PKCS#12) com a chave privada. Após a exportação, os certificados são enviados por email ao usuário usando o Outlook Web Access (OWA).

-

Abra o console MMC e vá para o snap-in de “Certificados - Usuário Atual”. Você verá os pares de certificados de “User1” e “User2”.

-

Clique com o botão direito do mouse no certificado e, em seguida, clique em “Todas as Tarefas > Exportar”.

-

Exporte a chave privada selecionando “Sim, exportar a chave privada.”

-

Selecione as caixas de seleção “Incluir todos os certificados no caminho de certificação, se possível” e “Exportar todas as propriedades estendidas”.

-

Ao exportar o primeiro certificado, repita o mesmo procedimento para os certificados restantes dos usuários.

Observação:

Rotule claramente qual certificado é o certificado de assinatura e qual certificado é o certificado de criptografia. No exemplo, os certificados são rotulados como userX-sign.pfx e “userX-enc.pfx.

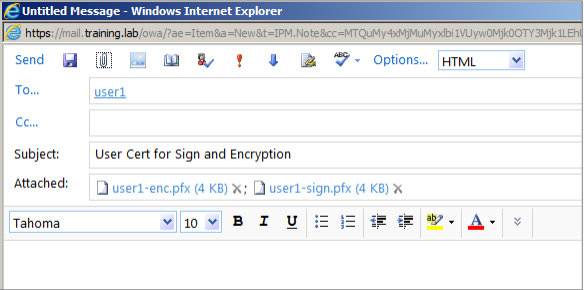

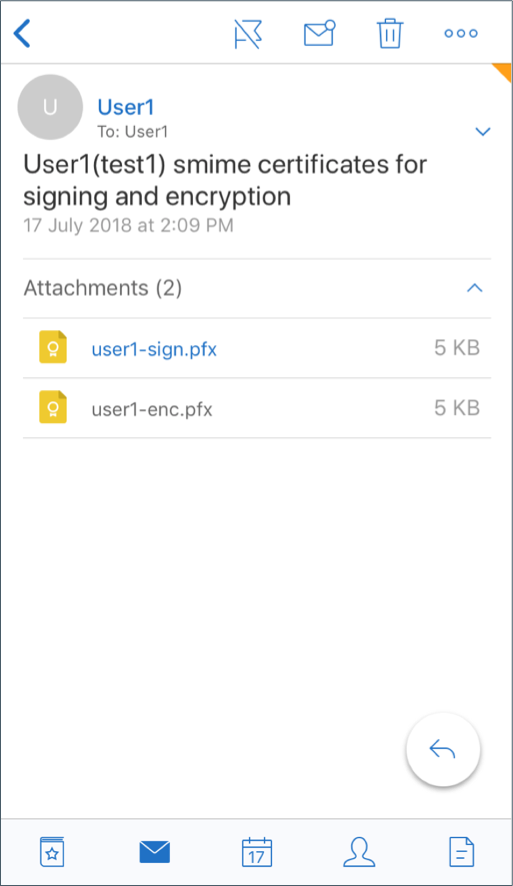

Enviando certificados por email

Quando todos os certificados são exportados no formato PFX, você pode usar o Outlook Web Access (OWA) para enviá-los por email. O nome de logon para este exemplo é User1; o email enviado contém ambos os certificados.

Repita o mesmo procedimento para User2 ou outros usuários em seu domínio.

Habilitando S/MIME no Secure Mail para iOS e Android

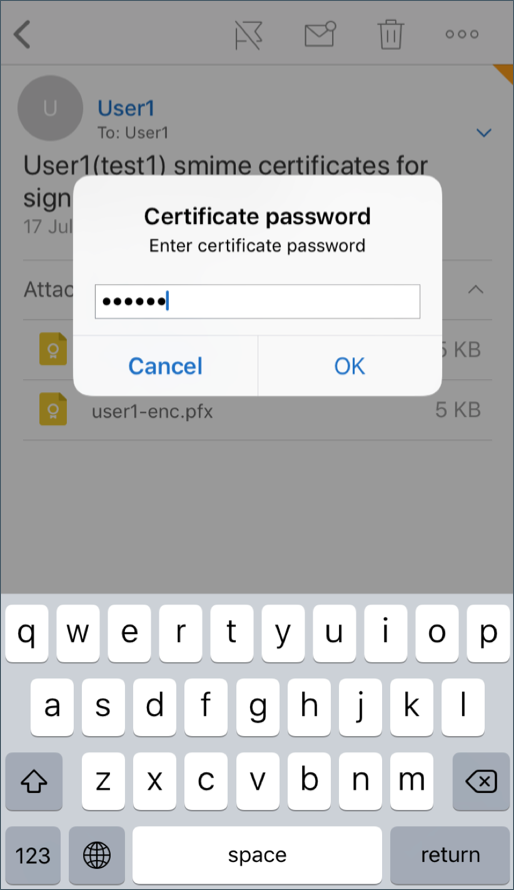

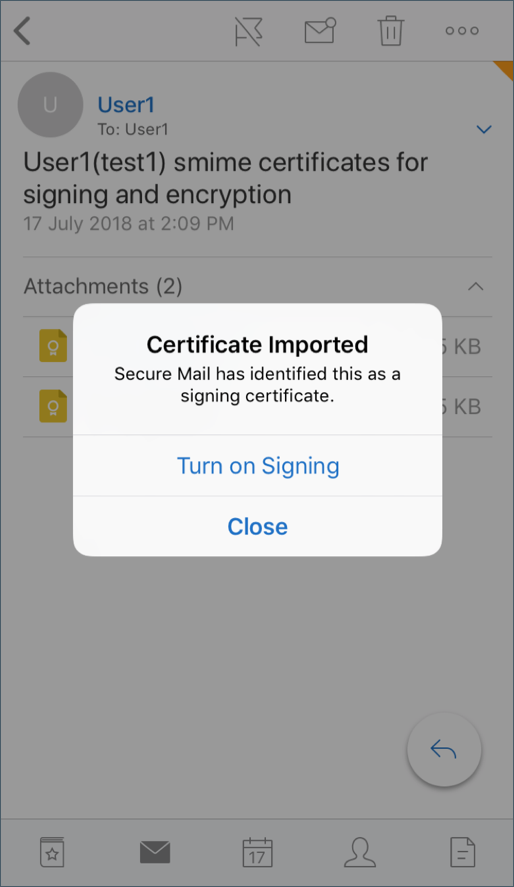

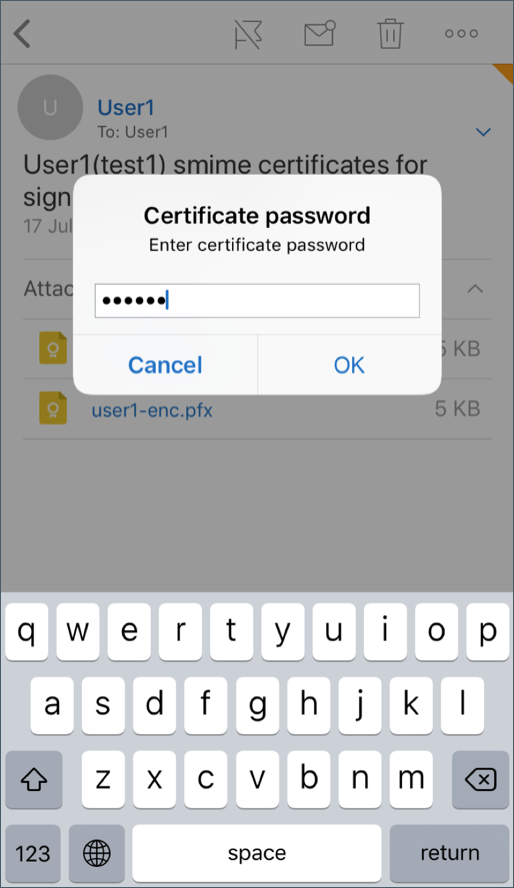

Após a entrega do email, a próxima etapa é abrir a mensagem usando o Secure Mail e habilitar o S/MIME com os certificados apropriados para assinatura e criptografia.

Para habilitar S/MIME com certificados individuais de assinatura e criptografia

-

Abra o Secure Mail, navegue até o email que contém os certificados S/MIME.

-

Toque no certificado de assinatura para baixar e importar.

-

Digite a senha atribuída à chave privada quando o certificado de assinatura foi exportado do servidor.

Seu certificado foi importado.

-

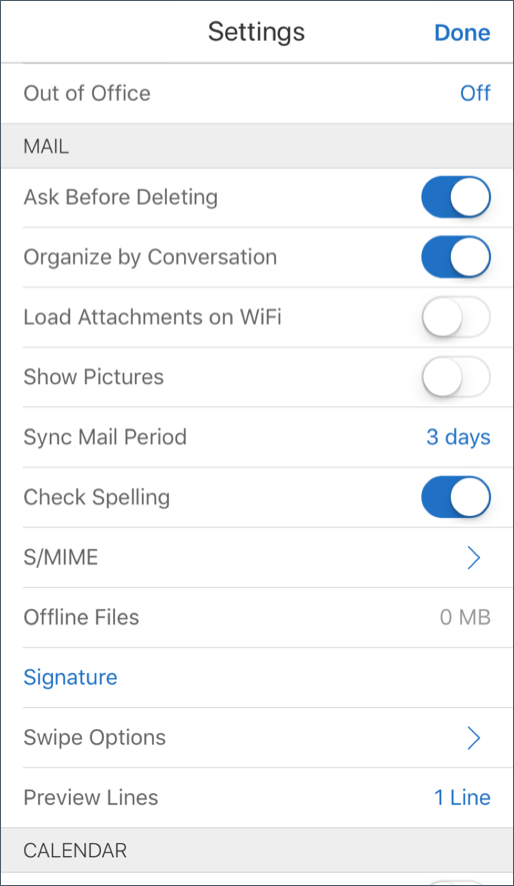

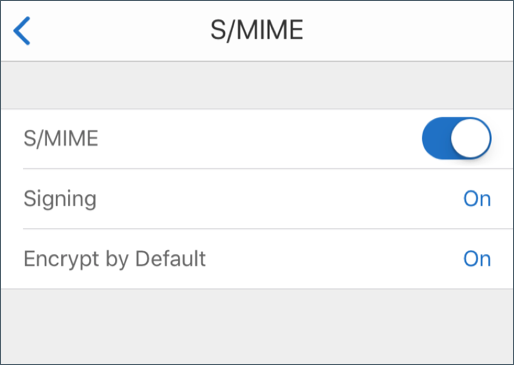

Toque em “Ativar assinatura”

-

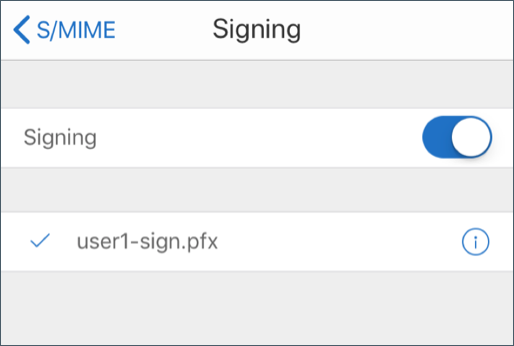

Como alternativa, você pode navegar até Configurações > e S/MIME e tocar em S/MIME para ativar o certificado de assinatura.

-

Na tela Assinatura, verifique se o certificado de assinatura correto foi importado.

-

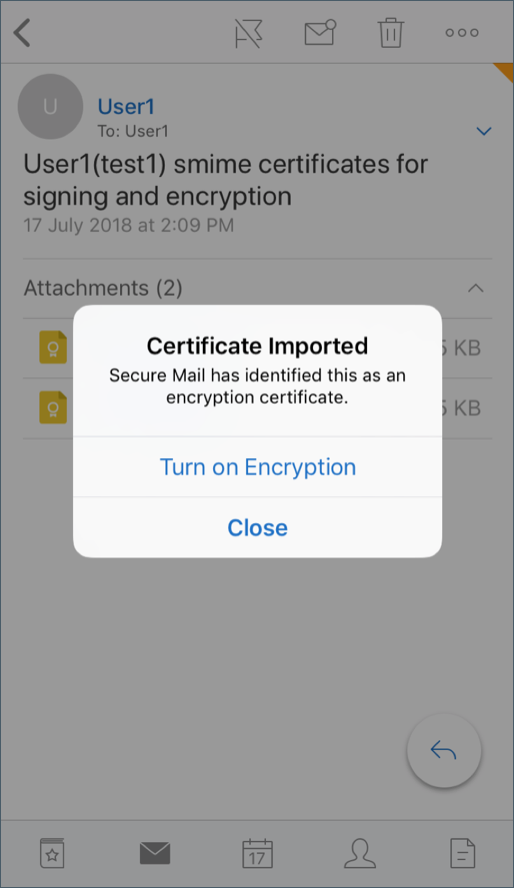

Volte para o email e toque no certificado de criptografia para baixar e importar.

-

Digite a senha atribuída à chave privada quando o certificado de criptografia foi exportado do servidor.

Seu certificado foi importado.

-

Toque em “Ativar Criptografia”

-

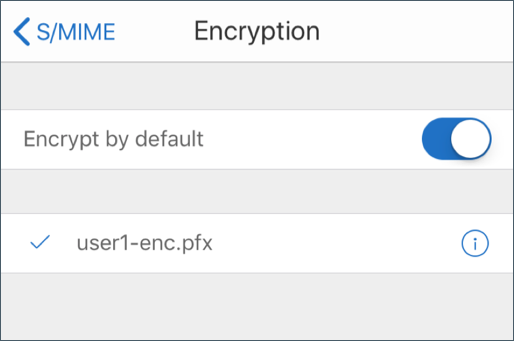

Como alternativa, você pode navegar até Configurações > e S/MIME e tocar em S/MIME para habilitar “Criptografar por Padrão”.

-

Na tela Criptografia, verifique se o certificado de criptografia correto foi importado.

Observação:

-

Se um email for assinado digitalmente com S/MIME, tiver anexos e o destinatário não tiver o S/MIME habilitado, os anexos não serão recebidos. Esse comportamento é uma limitação do Active Sync. Para receber mensagens S/MIME de forma eficaz, ative o S/MIME nas configurações do Secure Mail.

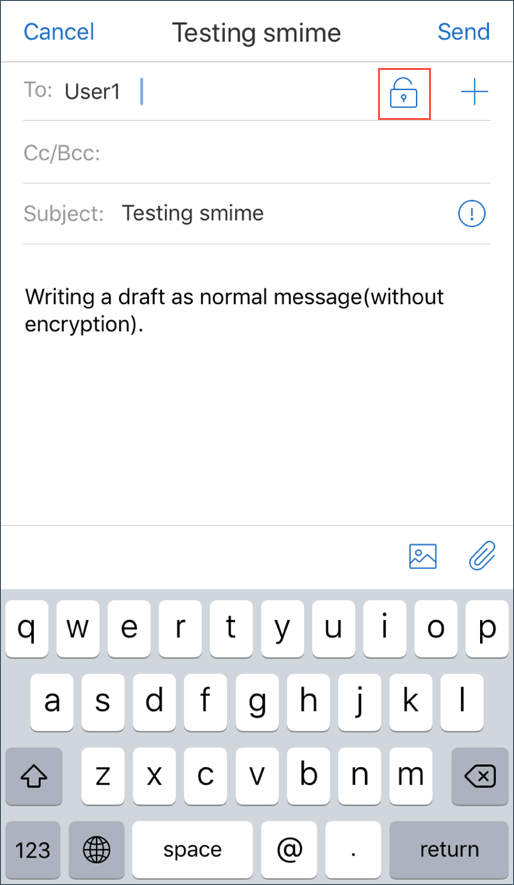

-

A opção “Criptografar por Padrão” permite minimizar as etapas necessárias para criptografar seu email. Se esse recurso estiver ativado, seu email estará no estado criptografado durante a composição. Se esse recurso estiver desativado, seu email estará no estado não criptografado durante a composição e você deverá tocar no ícone “Bloquear” para criptografar.

-

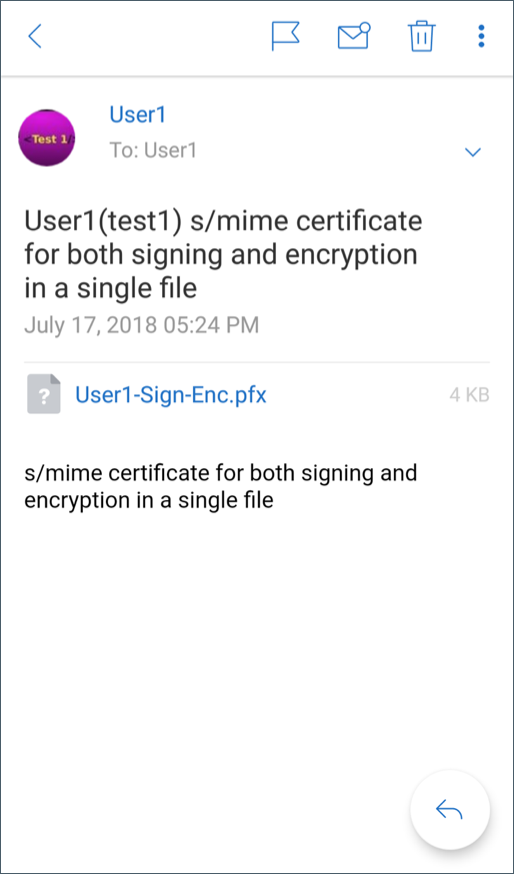

Para habilitar o S/MIME com um único certificado de assinatura e criptografia

-

Abra o Secure Mail, navegue até o email que contém o certificado S/MIME.

-

Toque no certificado S/MIME para baixar e importar.

-

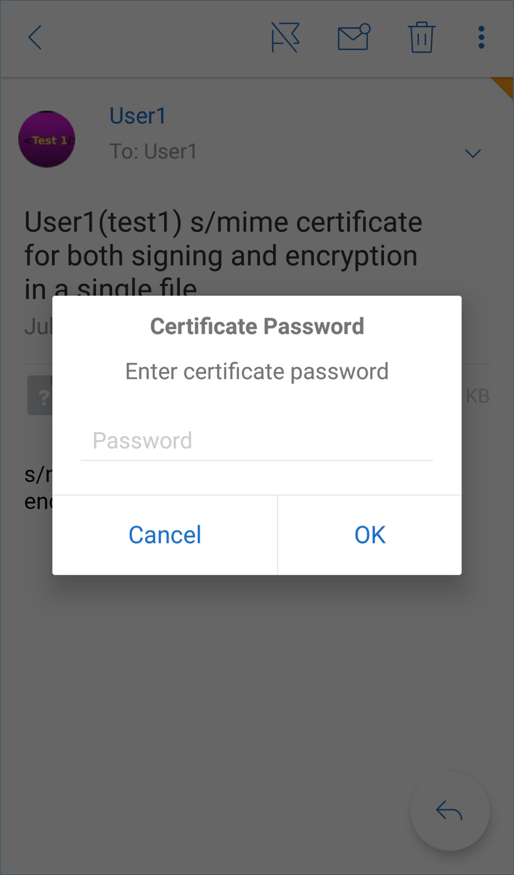

Digite a senha atribuída à chave privada quando o certificado foi exportado do servidor.

-

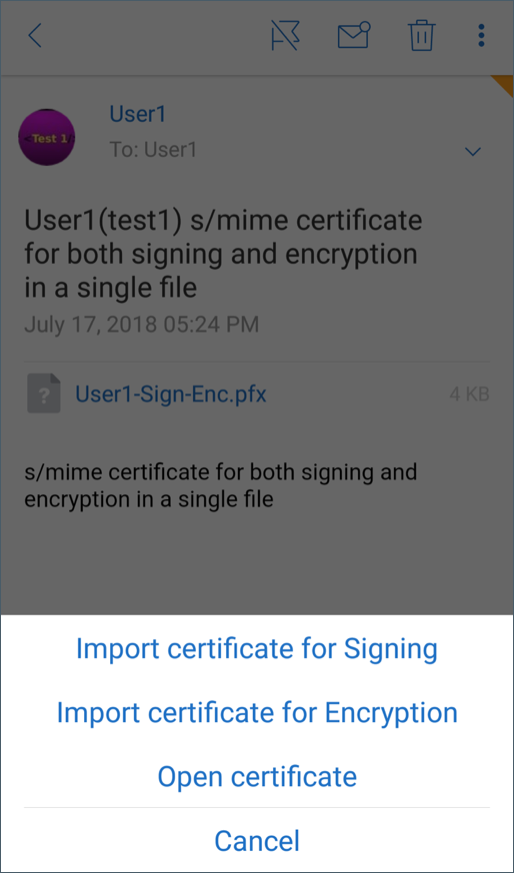

Nas opções de certificado que aparecem, toque na opção apropriada para importar o certificado de assinatura ou o certificado de criptografia. Toque em “Abrir certificado” para ver os detalhes sobre o certificado.

Seu certificado foi importado.

Você pode ver os certificados importados navegando até Configurações > S/MIME

Testando S/MIME no iOS e Android

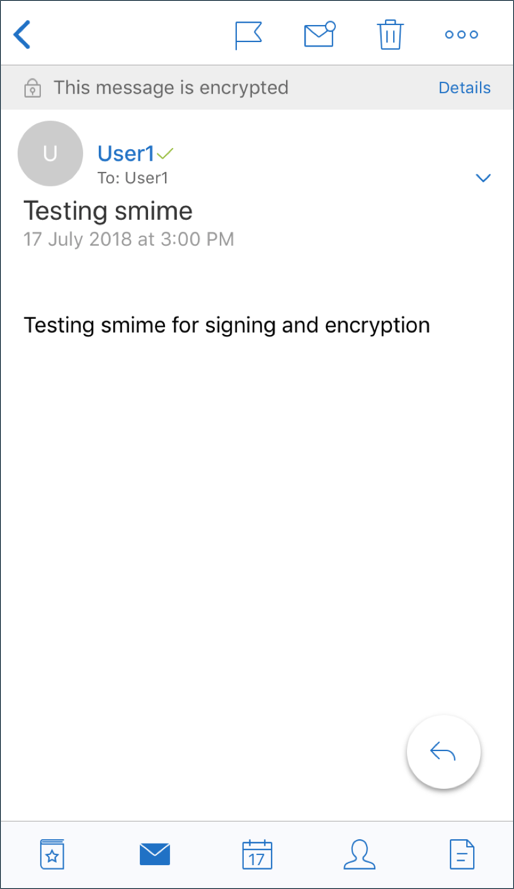

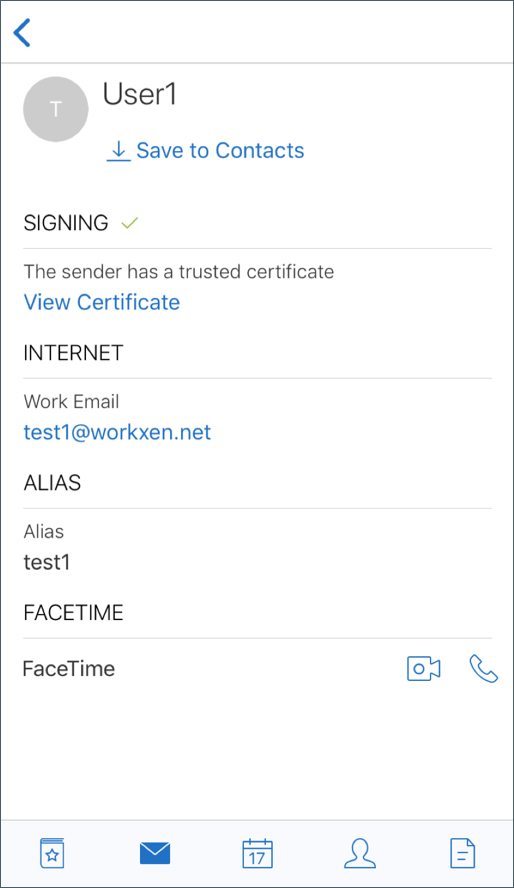

Depois de realizar as etapas listadas na seção anterior, seu destinatário pode ler seu email assinado e criptografado.

A imagem a seguir mostra um exemplo de uma mensagem criptografada lida pelo destinatário.

A imagem a seguir mostra um exemplo de verificação de certificado confiável assinado.

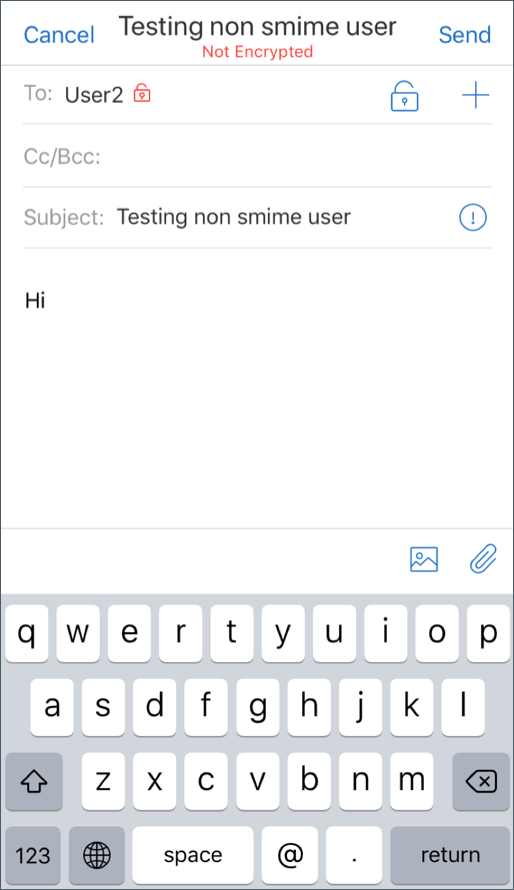

O Secure Mail pesquisa o domínio do Active Directory em busca de certificados de criptografia públicos dos destinatários. Se um usuário enviar uma mensagem criptografada para um destinatário que não possui uma chave de criptografia pública válida, a mensagem será enviada sem criptografia. Em uma mensagem de grupo, se mesmo um destinatário não tiver uma chave válida, a mensagem será enviada sem criptografia para todos os destinatários.

Configurando fontes de certificado público

Para usar certificados públicos S/MIME, configure a fonte de certificado público S/MIME, o endereço do servidor LDAP, o DN Base do LDAP e as políticas de Acesso Anônimo ao LDAP.

Além das políticas do aplicativo, faça o seguinte.

- Se os servidores LDAP forem públicos, certifique-se de que o tráfego vá diretamente para os servidores LDAP. Para fazer isso, configure a política de rede para que o Secure Mail seja “Tunelado para a rede interna” e configure o DNS dividido para o Citrix ADC.

- Se os servidores LDAP estiverem em uma rede interna, faça o seguinte:

- Para iOS, certifique-se de não configurar a política de gateway de serviço de rede em segundo plano. Se você configurar a política, os usuários receberão prompts de autenticação frequentes.

- Para Android, certifique-se de adicionar a “URL do servidor LDAP” na lista para a política de gateway de serviço de rede em segundo plano.

Neste artigo

- Integração com um provedor de identidade digital

- Pré-requisitos

- Configuração da integração

- Usando credenciais derivadas

- Distribuição de certificados por e-mail

- Pré-requisitos

- Habilitando o registro Web para os Serviços de Certificados da Microsoft

- Verificando suas configurações de autenticação no IIS

- Criação de novos modelos de certificado

- Solicitando certificados de usuário

- Validando Certificados Publicados

- Exportando os certificados de usuário

- Enviando certificados por email

- Habilitando S/MIME no Secure Mail para iOS e Android

- Testando S/MIME no iOS e Android

- Configurando fontes de certificado público