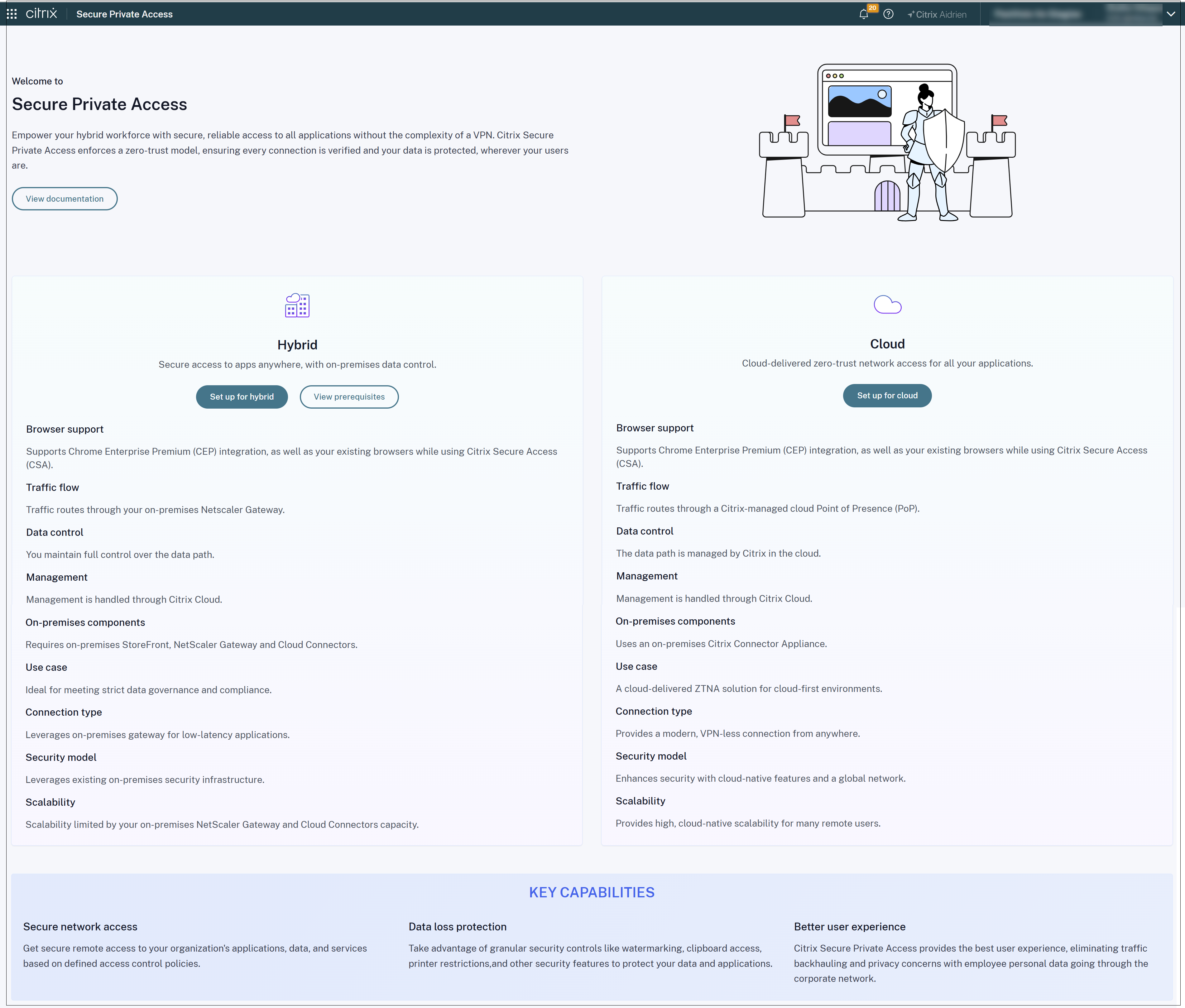

管理员指导的工作流程,便于入门和设置

Secure Private Access 服务提供了新的简化管理体验,其中包含配置对 SaaS 应用程序、内部 Web 应用程序和 TCP 应用程序的 Zero Trust 网络访问的分步过程。 它包括自适应身份验证的配置、应用程序(包括用户订阅)、自适应访问策略以及单个 Admin Console 中的其他应用程序。

此向导可帮助管理员在载入或重复使用期间实现无错误配置。 此外,还提供了一个新的控制面板,可以完全了解总体使用情况指标和其他关键信息。

高级步骤包括以下内容:

- 选择订阅者登录 Citrix Workspace 的身份验证方法。

- 为您的用户添加应用程序。

- 通过创建所需的访问策略来分配应用程序访问的权限。

- 查看应用程序配置。

访问 Secure Private Access 管理员指导的工作流程向导

执行以下步骤以访问向导。

- 在 Secure Private Access service 磁贴中,单击 管理.

- 在 Overview (概述) 页面中,单击 继续.

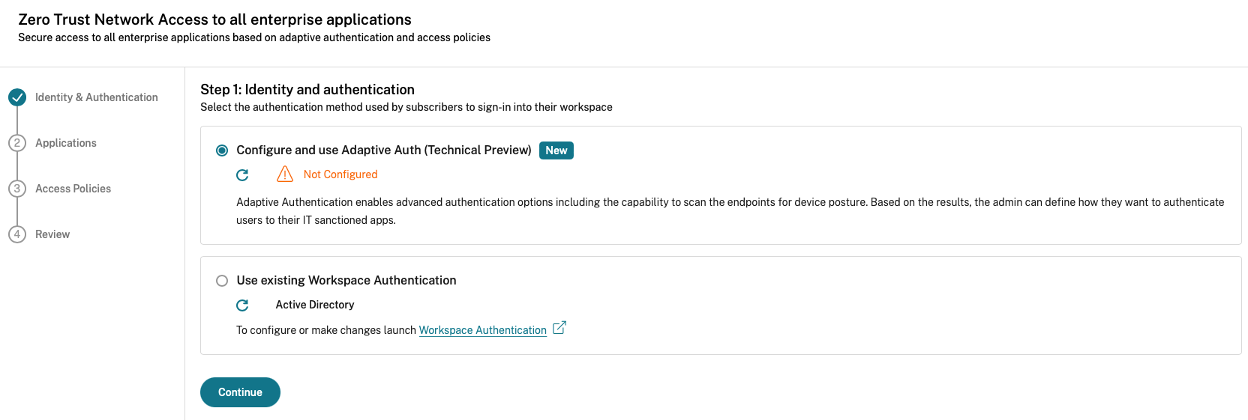

步骤 1:设置身份和身份验证

选择订阅者登录 Citrix Workspace 的身份验证方法。 自适应身份验证是一项 Citrix Cloud 服务,可为登录 Citrix Workspace 的客户和用户启用高级身份验证。 自适应身份验证服务是 Citrix 托管、Citrix 托管、云托管的 Citrix ADC,它提供所有高级身份验证功能,例如。

- 多因素身份验证

- 设备状态扫描

- 条件身份验证

-

对 Citrix Virtual Apps and Desktops 的自适应访问

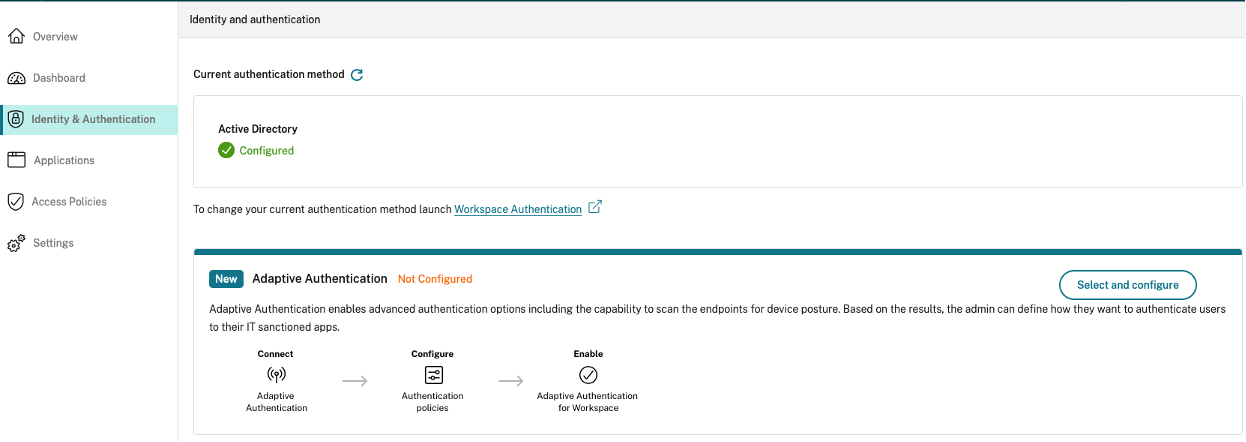

- 要配置自适应身份验证,请选择 配置和使用 Adaptive Auth (Technical Preview) ,然后完成配置。 有关自适应身份验证的更多详细信息,请参阅 自适应身份验证服务. 配置自适应身份验证后,您可以单击 管理 以修改配置(如有必要)。

- 如果您最初选择了其他身份验证方法并切换到自适应身份验证,请单击 选择和配置 ,然后完成配置。

要更改现有身份验证方法或更改现有身份验证方法,请单击 Workspace 身份验证.

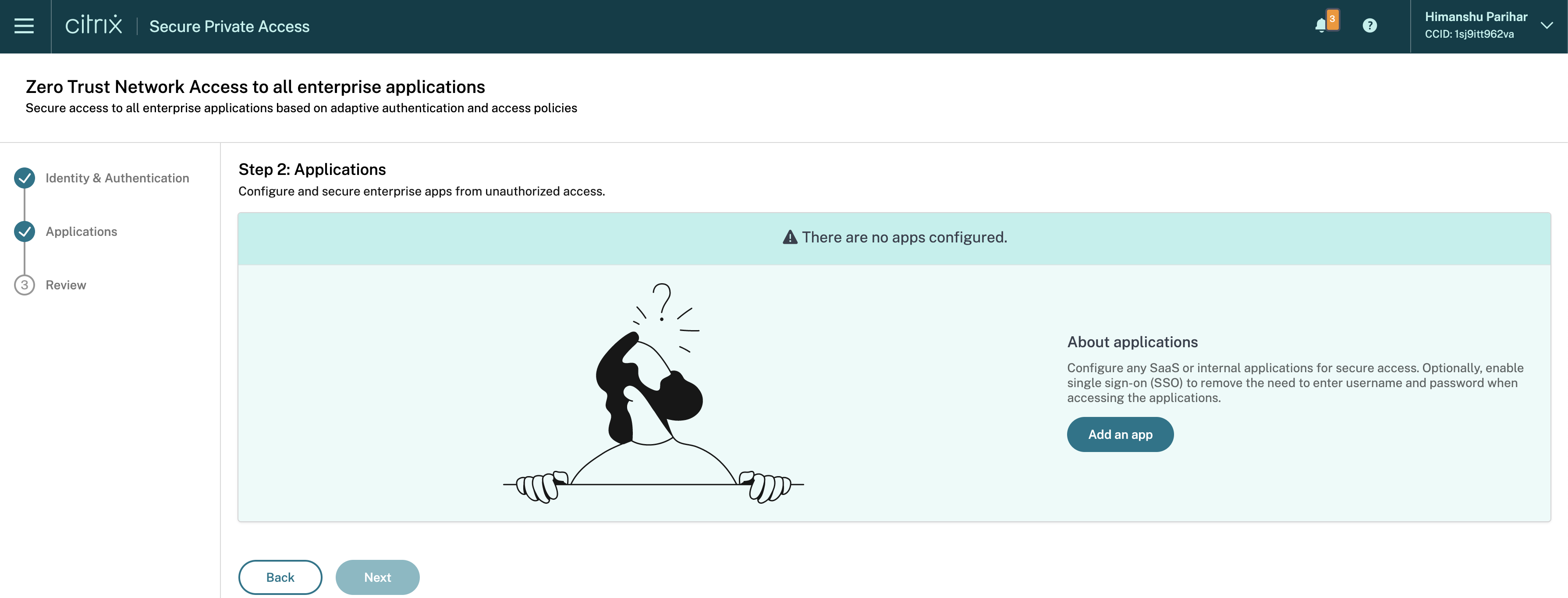

步骤 2:添加和管理应用程序

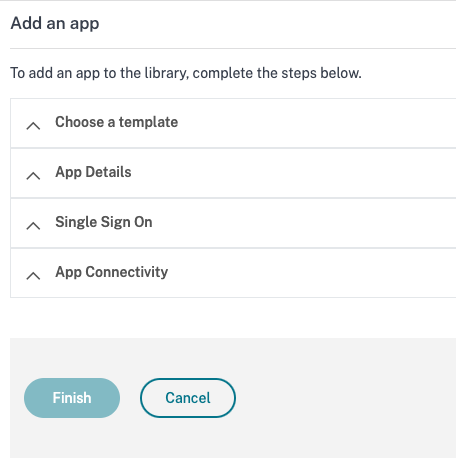

选择身份验证方法后,配置应用程序。 对于首次使用的用户, 应用 登陆页面不显示任何应用程序。 通过单击添加应用程序 添加应用程序. 您可以从此页面添加 SaaS 应用程序、Web 应用程序和 TCP/UDP 应用程序。 要添加应用程序,请单击 添加应用程序.

添加应用程序后,您可以在此处看到它。

完成下图中显示的步骤以添加应用程序。

- 添加企业 Web 应用程序

- 添加 SaaS 应用程序

- 配置客户端-服务器应用程序

- 启动应用程序

- 为管理员启用只读访问权限

步骤 3:配置多规则访问策略

您可以创建多个访问规则,并在单个策略中为不同的用户或用户组配置不同的访问条件。 这些规则可以分别应用于 HTTP/HTTPS 和 TCP/UDP 应用程序,所有这些都在单个策略中。

Secure Private Access 中的访问策略允许您根据用户或用户设备的上下文启用或禁用对应用程序的访问。 此外,您还可以通过添加以下安全限制来启用对应用程序的受限访问:

- 限制剪贴板访问

- 限制打印

- 限制下载

- 限制上传

- 显示水印

- 限制键记录

- 限制屏幕捕获

有关这些限制的更多信息,请参阅 可用的访问限制.

-

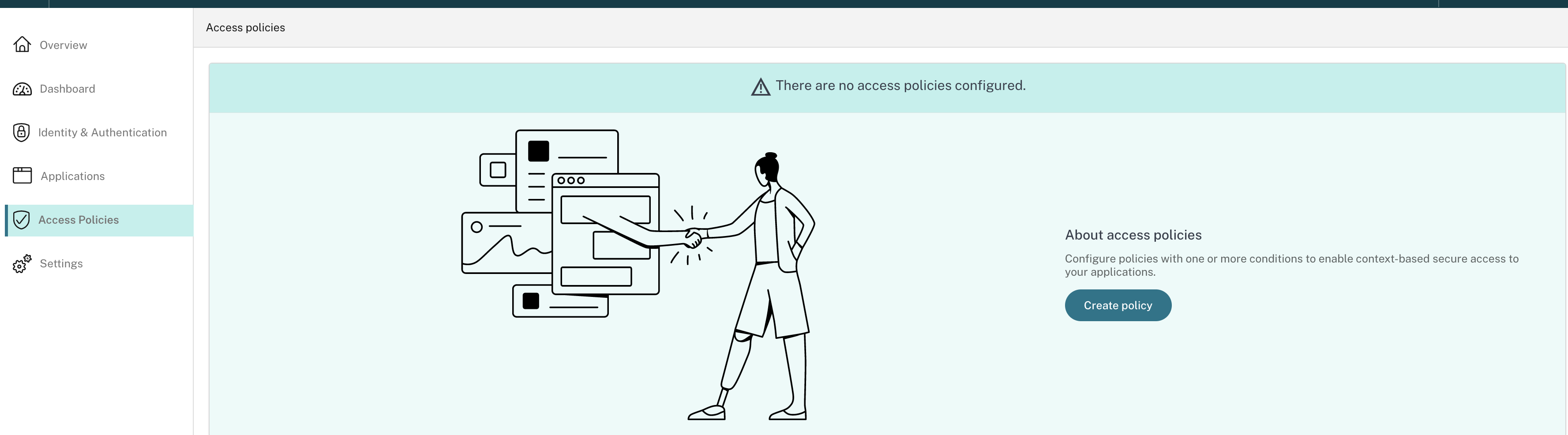

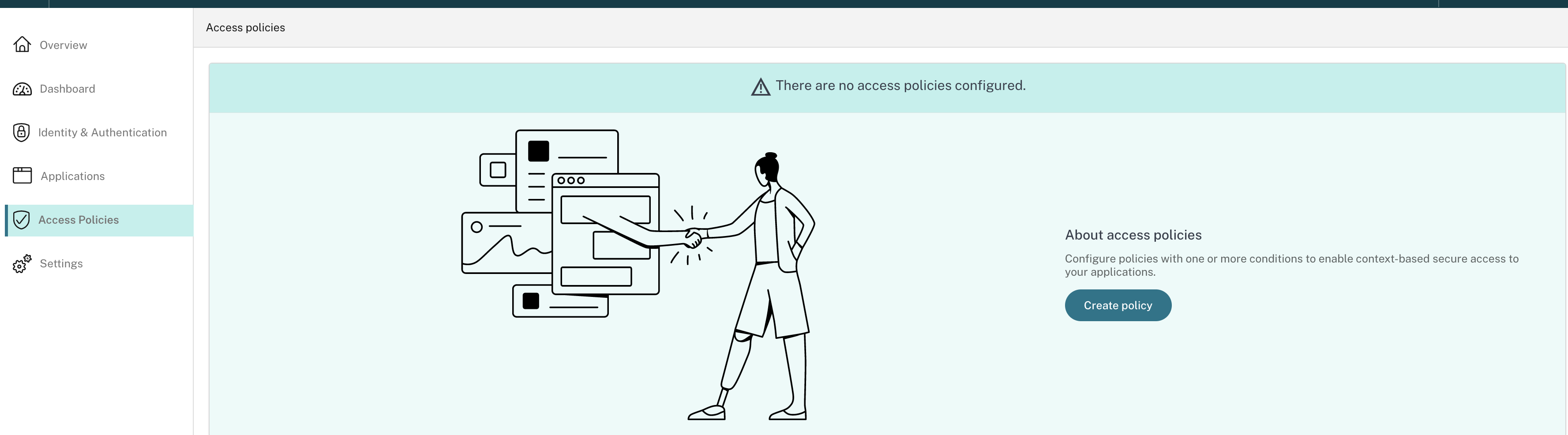

在导航窗格中,单击 访问策略 ,然后单击 创建策略.

对于首次使用的用户, 访问策略 登陆页面不显示任何策略。 创建策略后,您可以在此处看到它。

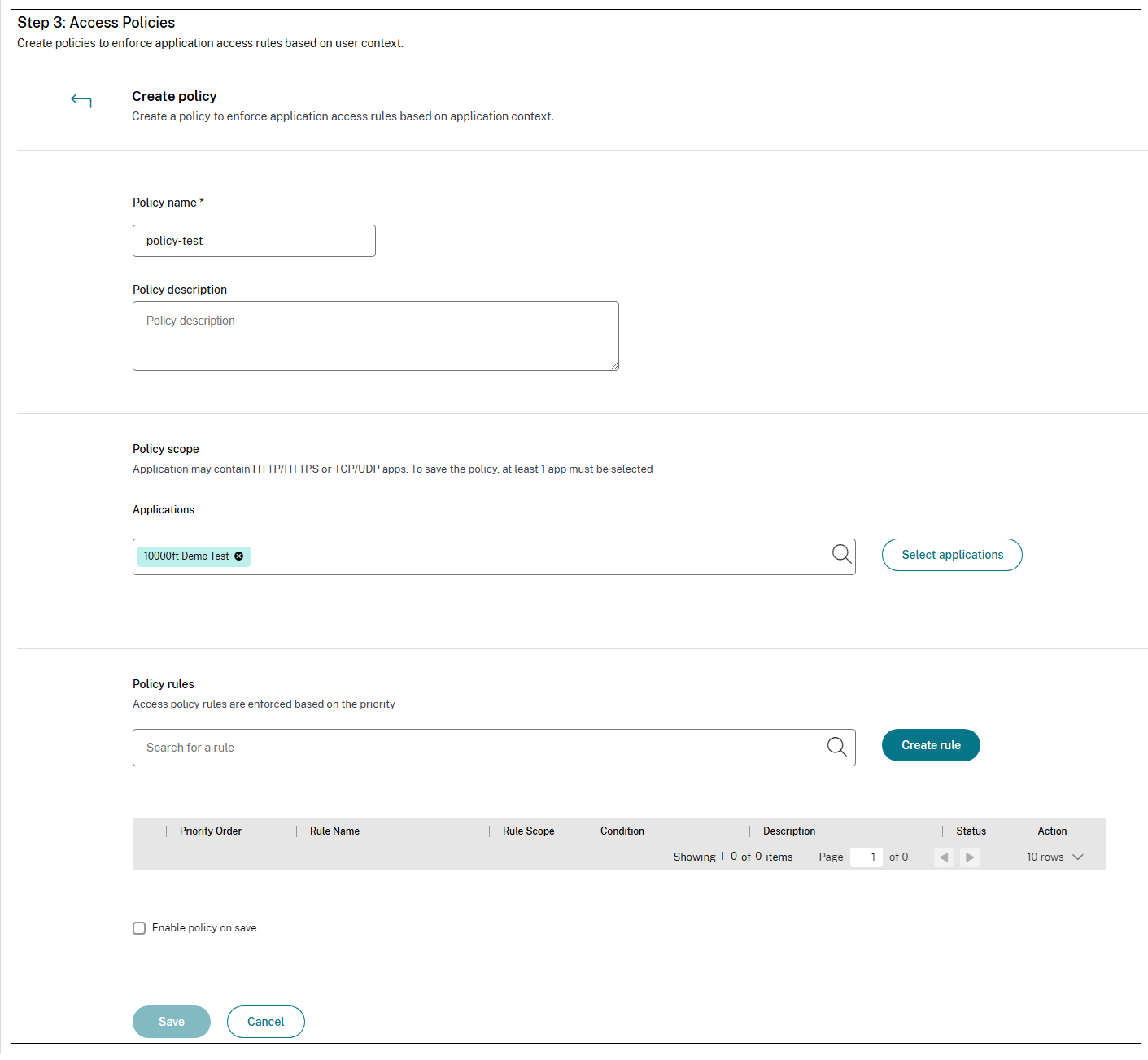

- 输入策略名称和策略的描述。

- 在 应用程序中,选择必须强制实施此策略的应用程序或应用程序集。

-

单击 创建规则 为该策略创建规则。

-

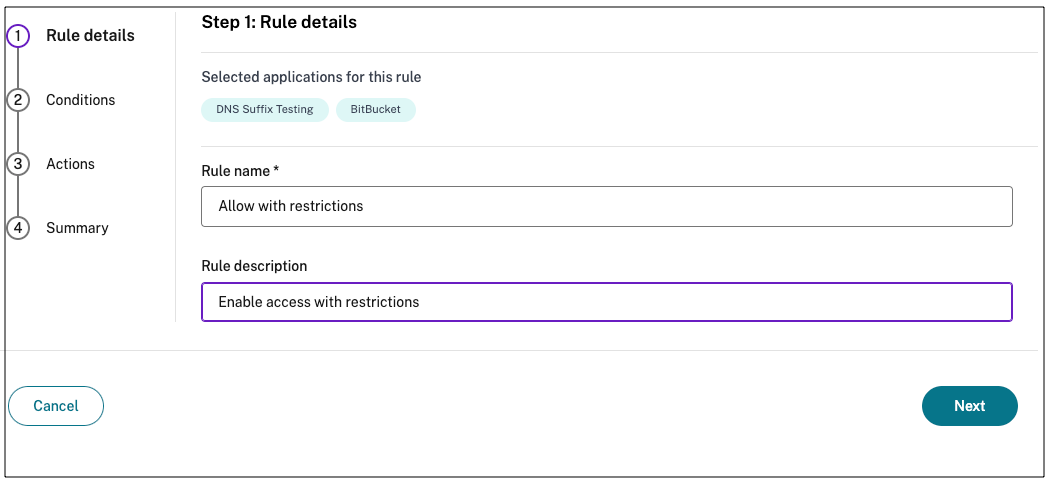

输入规则名称和规则的简短描述,然后单击 下一步。

-

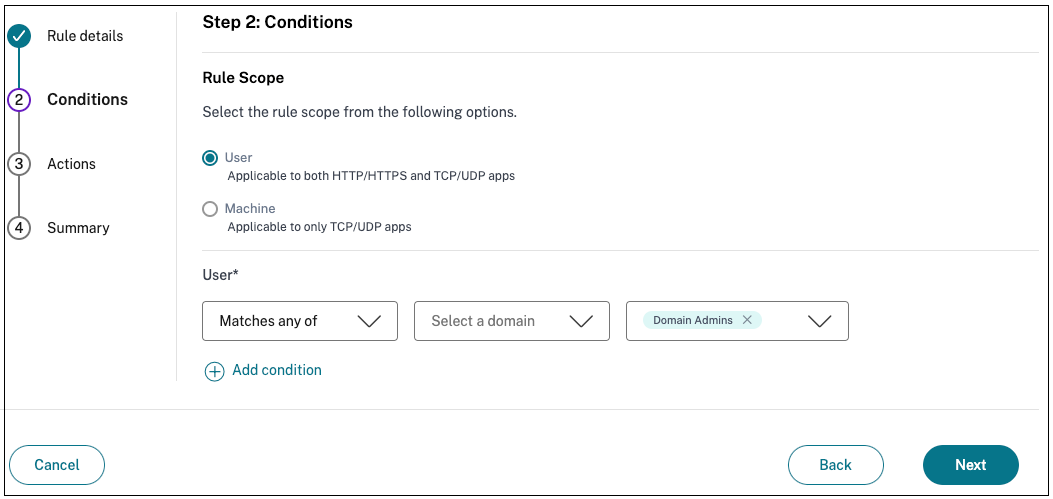

选择用户的条件。 用户 条件是授予用户访问应用程序的权限所必须满足的条件。 选择以下选项之一:

- 匹配以下任意一项 – 仅允许与字段中列出的任何名称匹配且属于所选域的用户或组进行访问。

- 不匹配任何 - 允许除字段中列出的用户或组之外属于所选域的所有用户或组进行访问。

-

(可选)单击 + 以根据上下文添加多个条件。

当您根据上下文添加条件时,将对条件应用 AND 操作,其中仅当 用户 并且满足可选的基于上下文的条件。 您可以根据上下文应用以下条件。

- 桌面 或 移动设备 – 选择要为其启用应用程序访问权限的设备。

-

地理位置 – 选择用户访问应用程序的条件和地理位置。

- 匹配以下任何一项: 只有从列出的任何地理位置访问应用程序的用户或用户组才能访问应用程序。

- 不匹配任何: 除来自所列地理位置的用户或用户组以外的所有用户或用户组都启用访问权限。

-

网络位置 – 选择用户访问应用程序所使用的条件和网络。

- 匹配以下任何一项: 只有从列出的任何网络位置访问应用程序的用户或用户组才能访问应用程序。

- 不匹配任何: 除来自所列网络位置的用户或用户组以外的所有用户或用户组都启用访问权限。

- 设备状态检查 – 选择用户设备访问应用程序必须通过的条件。

- 用户风险评分 – 选择风险评分类别,必须根据该类别向用户提供应用程序的访问权限。

-

工作区 URL - 管理员可以根据与 Workspace 对应的完全限定域名指定筛选条件。

- 匹配以下任意一项 - 仅当传入用户连接满足任何已配置的 Workspace URL 时,才允许访问。

- 匹配所有 - 仅当传入用户连接满足所有配置的 Workspace URL 时,才允许访问。

- (这是可选页面。)单击下一步。

-

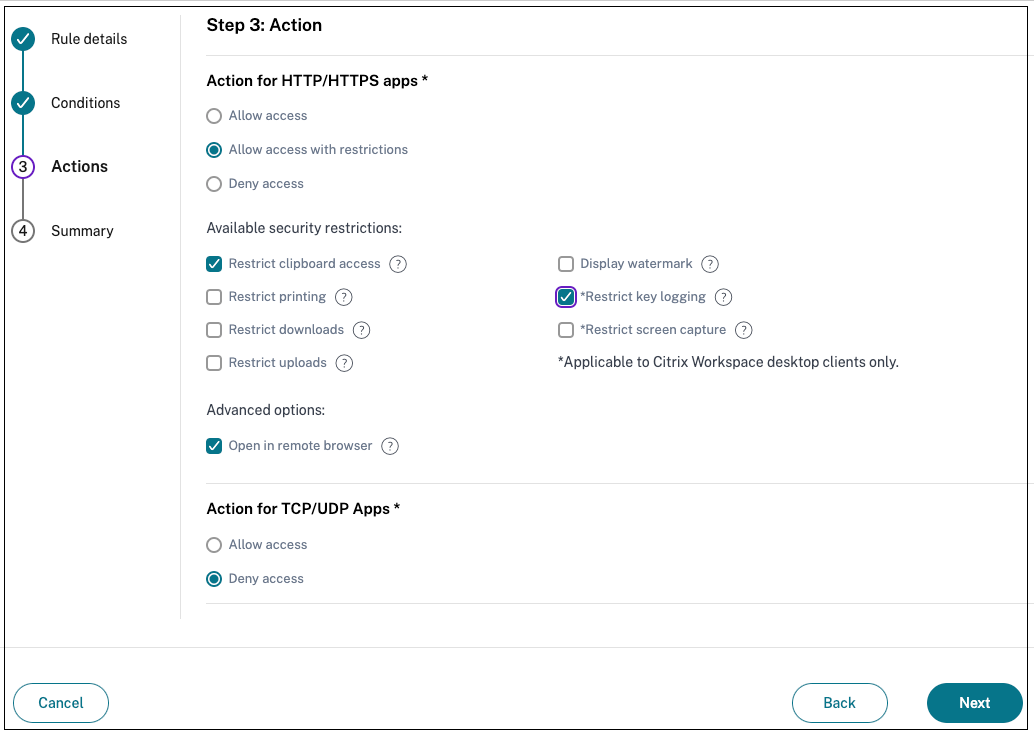

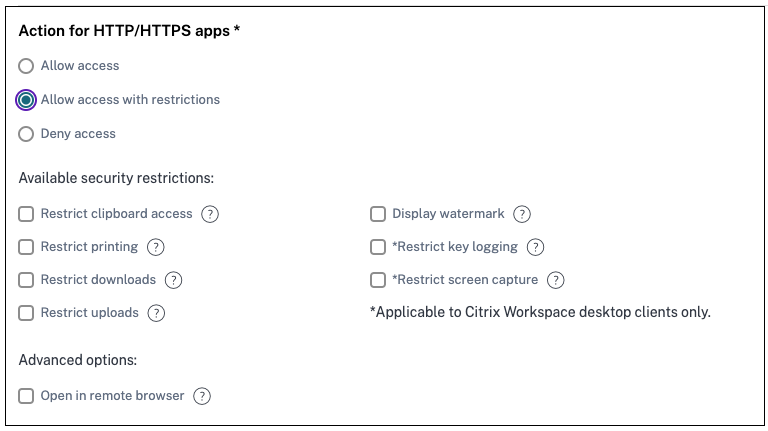

选择必须根据条件评估应用的操作。

- 对于 HTTP/HTTPS 应用程序,您可以选择以下选项:

- 允许访问

- 允许访问(有限制)

- 拒绝访问

- 对于 HTTP/HTTPS 应用程序,您可以选择以下选项:

注意:

如果您选择 允许访问(有限制),则必须选择要对应用程序实施的限制。 有关限制的详细信息,请参阅 可用的访问限制. 您还可以指定是希望应用程序在远程浏览器中打开,还是在 Citrix Secure Browser 中打开。

- 对于 TCP/UDP 访问,您可以选择以下选项:

- **允许访问**

- **拒绝访问**

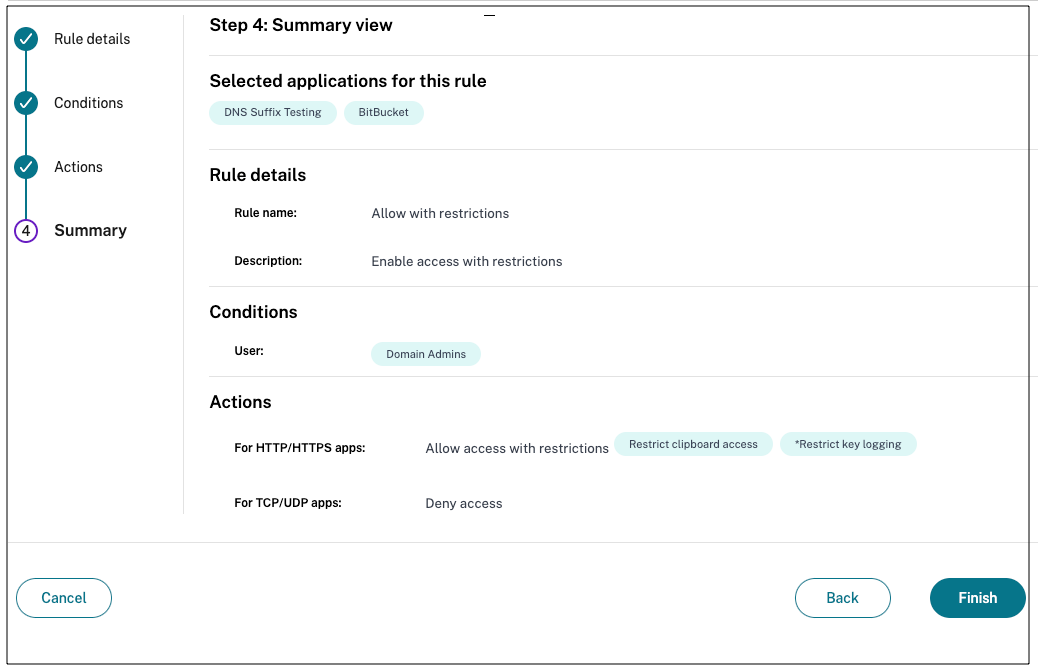

- (这是可选页面。)单击下一步。 摘要页面显示策略详细信息。

-

您可以验证详细信息并单击 完成。

创建策略后要记住的要点

-

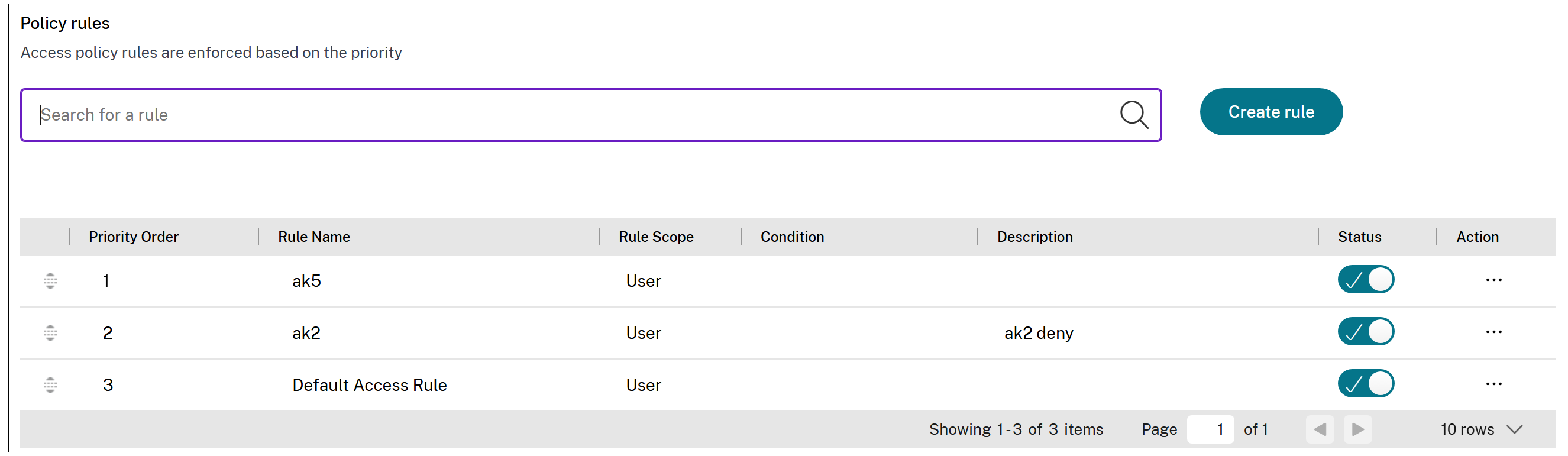

您创建的策略显示在 Policy rules (策略规则) 部分下,并默认处于启用状态。 如果需要,您可以禁用这些规则。 但是,请确保至少启用一个规则,才能使策略处于活动状态。

-

默认情况下,会为策略分配优先级顺序。 值较低的优先级具有最高的优先级。 首先评估优先级编号最低的规则。 如果规则 (n) 与定义的条件不匹配,则评估下一个规则 (n+1),依此类推。

使用优先级顺序评估规则示例:

假设您已创建两个规则,即规则 1 和规则 2。 将规则 1 分配给用户 A,将规则 2 分配给用户 B,然后评估这两个规则。 假设规则 Rule 1 和 Rule 2 都分配给了用户 A。 在这种情况下,规则 1 具有更高的优先级。 如果满足规则 1 中的条件,则应用规则 1 并跳过规则 2。 否则,如果不满足规则 1 中的条件,则规则 2 将应用于用户 A。

注意:

如果未评估任何规则,则不会向用户枚举应用程序。

可用的访问限制选项

当您选择操作时 允许访问(有限制),您必须至少选择一个安全限制。 这些安全限制在系统中预定义。 管理员无法修改或添加其他组合。 可以为应用程序启用以下安全限制。 有关详细信息,请参阅 可用的访问限制选项.

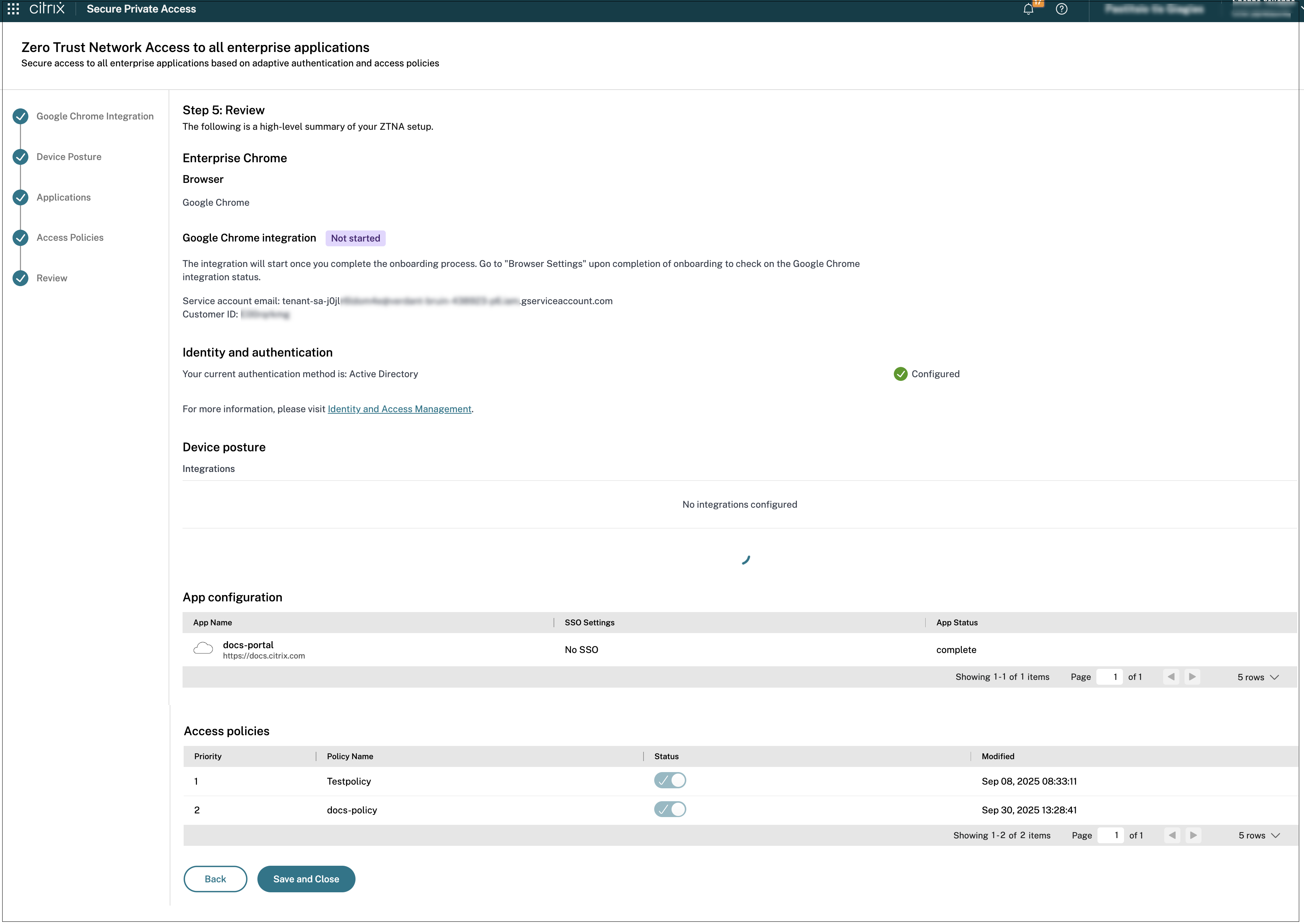

第 4 步:查看每个配置的摘要

在 Review (查看) 页面中,您可以查看完整的应用程序配置,然后单击 关闭.

下图显示了完成 4 步配置后的页面。

重要提示:

- 使用向导完成配置后,您可以通过直接转到某个部分来修改该部分的配置。 您不必遵循顺序。

- 如果您删除所有已配置的应用程序或策略,则必须再次添加它们。 在这种情况下,如果您已删除所有策略,则会显示以下屏幕。