身份验证

通过预填充用户名增强 Citrix® 安全性

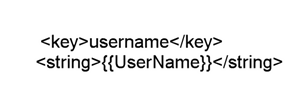

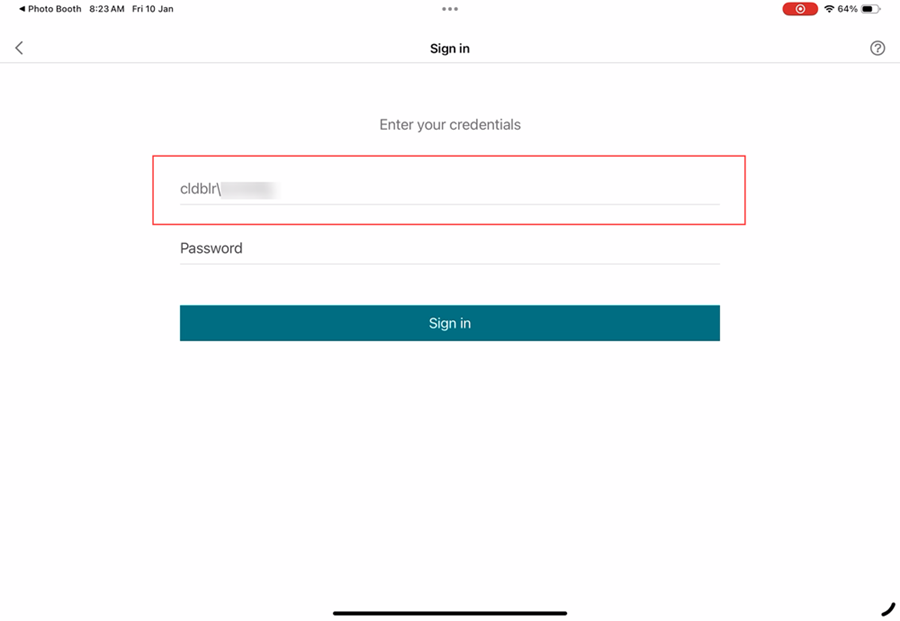

从版本 25.1.0 开始,您可以使用统一端点管理 (UEM) 以特定格式推送用户名来管理设备。在 iOS 上,Citrix Workspace 应用程序会读取此配置,检索用户名,并将其预填充到身份验证提示中,使其变为只读。这可确保只有注册的设备所有者才能在该特定设备上进行身份验证并访问应用程序。

管理员能够从中心位置高效地管理多个 iOS 设备上的用户身份验证,同时确保只有授权用户才能登录。

此功能还通过消除用户手动输入凭据的需要来简化登录过程,从而降低错误风险并增强整体用户体验。通过将强大的访问控制与无缝登录流程相结合,适用于 iOS 的 Citrix Workspace™ 应用程序可同时支持增强的安全性和改进的可用性。

您可以使用以下设置通过 UEM 配置此功能:

- > **注意:**

- >

- >此示例使用 Microsoft Intune 作为 UEM 解决方案进行演示。步骤和 UI 可能因您的 UEM 提供商而异。

- 登录到您的 UEM 提供商。

- 将 Citrix Workspace 应用程序添加到您的 UEM 提供商进行管理。通过 UEM 门户上传或将其链接到 App Store。

- 为您的应用程序创建应用程序配置策略。

- 将键值对添加到 XML 属性列表并填写以下值:

-

key:

username -

value type:

String - value: 在 Microsoft Intune 门户中记录的负载变量。

-

key:

Microsoft Intune:

有关详细信息,请参阅 - 适用于 Intune 中常见 iOS/iPadOS 功能的 iOS 和 iPadOS 设备设置。

Jamf:

- <key>username</key>

- <string>$USERNAME</string>

<!--NeedCopy-->

有关详细信息,请参阅 - 配置文件的负载变量。

限制:

- 系统仅支持本机登录页面。对于基于 Web 的登录,不支持预填充用户名。

快速智能卡

- 从版本 24.12.0 开始,适用于 iOS 的 Citrix Workspace 应用程序引入了智能卡增强功能,以提高身份验证性能和可用性。此更新为智能卡支持带来了显著改进,使用户体验更流畅、更高效。通过集成并发协议支持和快速智能卡协议,用户可以期待更快的身份验证和智能卡读卡器的无缝使用。快速智能卡与 Windows 桌面上的 CNG (Crypto Next Generation) API 兼容。

注意:

请联系 Citrix 技术支持以激活此功能。

限制:

- Citrix Workspace 应用程序 iOS 不完全支持并发性。

- 不支持即插即用。

使用 Citrix Workspace 应用程序强制执行 Citrix 访问

-

从版本 24.12.0 开始,管理员可以强制 iOS 设备上的用户仅通过本机应用程序访问 Citrix Workspace。启用此功能后,尝试访问应用商店 URL 和第三方浏览器的用户将自动重定向到 Citrix Workspace 应用程序。这可确保他们可以利用本机应用程序的所有功能并享受无缝的用户体验。此外,此功能使管理员能够更好地控制用户环境,并通过将身份验证过程保留在本机应用程序中来增强安全性,从而无需下载 ICA 文件。

- 管理员可以使用其 Citrix Cloud 帐户启用此功能。此功能目前仅支持云应用商店。有关详细信息,请参阅强制最终用户通过本机应用程序进行身份验证和访问应用程序和桌面。

跳过启用生物识别提示

以前,最终用户会被提示选择是否在 Citrix Workspace 应用程序中使用生物识别触控 ID 或面容 ID 进行身份验证。从版本 24.9.0 开始,管理员现在可以跳过此提示,从而简化用户的登录过程。

生物识别功能启用后,用户密码会安全地存储在钥匙串中,并受生物识别身份验证保护。身份验证令牌过期后,系统会自动提示用户进行生物识别验证。如果设备上未配置生物识别功能,用户需要在令牌过期时手动输入其凭据。

此功能目前仅支持使用轻型目录访问协议 (LDAP) 身份验证的本地应用商店。

配置

可以使用以下方法启用生物识别身份验证:

- 移动设备管理 (MDM)

- 全局应用配置服务 (GACS)

要通过 MDM 启用生物识别身份验证,管理员必须使用以下设置:

- 密钥:`settings_skip_consent_for_biometric_protected_password_saving`

- 值:`true/false`

-

默认值:

false-

如果设置为

true,生物识别重新登录功能将自动应用于最终用户,而不向他们提供选择或拒绝的选项。 -

如果设置为

false,生物识别重新登录功能是可选的,用户可以选择接受或拒绝。

-

要通过 GACS 启用生物识别身份验证,管理员必须执行以下步骤:

- 在 Citrix Cloud 中,导航到工作区配置 > 应用配置 > 配置。

- 在 Citrix Workspace 应用程序下,选择安全和身份验证。

- 在身份验证下,启用跳过使用生物识别提示。

有关详细信息,请参阅通过 UEM 配置 Citrix Workspace 应用程序设置的支持。

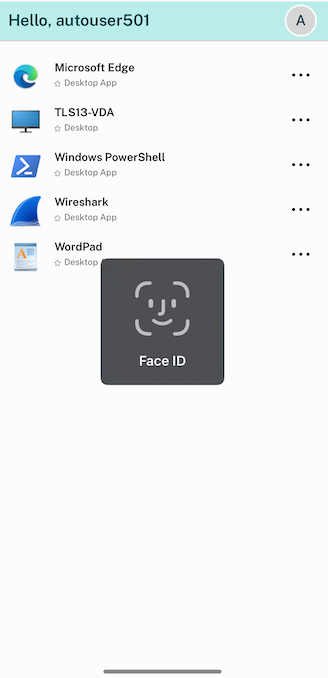

支持强制执行生物识别身份验证以访问 Citrix Workspace 应用程序

管理员现在可以强制执行设备的生物识别身份验证,以供其用户访问 Citrix Workspace 应用程序。借助此功能,当您在关闭 Citrix Workspace 应用程序后重新打开它,或在将其最小化后将其置于前台时,将出现 Face ID 或 Touch ID 验证提示以解锁和登录。如果设备不支持生物识别身份验证,则使用密码或通行码身份验证方法访问应用程序。如果设备上未启用通行码,帐户将注销,要求用户再次登录才能访问 Citrix Workspace 应用程序。

管理员可以使用统一端点管理解决方案配置此功能,并使用以下键值对:

- 密钥:verify_biometric_on_app_foreground_transition

- 值类型:布尔值

-

值:true 或 false

- 如果设置为 true,则最终用户需要生物识别身份验证才能访问 Citrix Workspace 应用程序。

-

如果设置为 false,则不强制执行生物识别身份验证来访问 Citrix Workspace 应用程序。用户可以选择禁用生物识别身份验证。

连接到本地应用商店时支持使用 FIDO2 进行身份验证

从 24.7.0 版本开始,用户可以在连接到本地应用商店时,使用基于 FIDO2 的无密码身份验证对适用于 iOS 的 Citrix Workspace 应用程序进行身份验证。FIDO2 提供了一种无缝身份验证方法,允许企业员工访问适用于 iOS 的 Citrix Workspace 应用程序,而无需输入用户名或密码。此功能支持漫游(仅限 USB)和平台身份验证器(仅限 PIN 码、触控 ID 和面容 ID)。

您可以使用全局应用配置服务和统一端点管理来配置此功能。

注意: - > - >此功能仅在系统浏览器上受支持。

使用全局应用配置服务

要使用全局应用配置服务进行配置,请执行以下步骤:

- 使用您的凭据登录 Citrix Cloud。

- 导航到工作区配置 > 应用配置。

- 在应用配置页面上,选择应用商店,然后点击配置。

- 在工作区 URL 页面上,导航到安全和身份验证 > 身份验证。

-

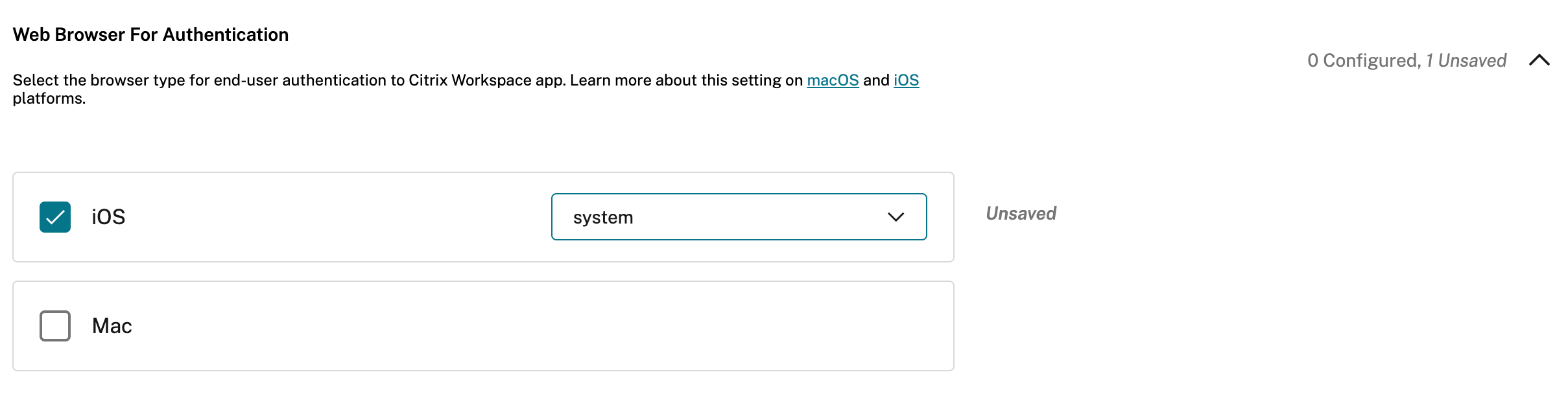

在身份验证浏览器类型下,选择 iOS,然后从下拉菜单中选择系统。

- 点击发布草稿以发布所选应用商店的设置。

有关全局应用配置服务的详细信息,请参阅全局应用配置服务文档中的配置本地应用商店的设置。

使用统一端点管理解决方案

要使用统一端点管理进行配置,请执行以下步骤:

- 1. 登录到您的统一端点管理 (UEM) 提供商。

- 添加您希望由 UEM 提供商管理的 Citrix Workspace 应用程序。您可以通过 UEM 提供商的门户上传应用程序以启用 UEM 提供商的管理。或者,您可以链接到 App Store 中的应用程序。

- 1. 为您的应用程序创建应用程序配置策略。

-

- 将键值对添加到 XML 属性列表并填写以下值:

-

- <dict>

<key>category</key>

<string>authentication</string>

<key>userOverride</key>

<false/>

<key>settings</key>

<array>

<dict>

<key>name</key>

<string>settings_auth_web_browser</string>

<key>value</key>

<string>system</string>

</dict>

</array>

</dict>

<!--NeedCopy-->

有关详细信息,请参阅使用统一端点管理解决方案配置 Workspace 应用程序。

客户端证书身份验证

重要提示:

- 使用 StoreFront 时,Citrix Workspace 应用程序支持:

- Citrix Access Gateway Enterprise Edition 9.3 版

- NetScaler Gateway 10.x 版到 11.0 版

- Citrix Gateway 11.1 版及更高版本

- 适用于 iOS 的 Citrix Workspace 应用程序支持客户端证书身份验证。

- 只有 Access Gateway Enterprise Edition 9.x 和 10.x(及更高版本)支持客户端证书身份验证。

- 双源身份验证类型必须是 CERT 和 LDAP。

- Citrix Workspace 应用程序还支持可选的客户端证书身份验证。

- 仅支持 P12 格式的证书。

登录到 Citrix Gateway 虚拟服务器的用户也可以根据呈现给虚拟服务器的客户端证书的属性进行身份验证。客户端证书身份验证还可以与另一种身份验证类型 LDAP 结合使用,以提供双源身份验证。

管理员可以根据客户端证书属性对最终用户进行身份验证,具体如下:

- 在虚拟服务器上启用了客户端身份验证。

- 虚拟服务器请求客户端证书。

- 将根证书绑定到 Citrix Gateway 上的虚拟服务器。

当用户登录到 Citrix Gateway 虚拟服务器时,身份验证后,用户可以从证书中的 SubjectAltName:OtherName:MicrosoftUniversalPrincipalName 字段提取用户名和域信息。其格式为 username@domain。

当用户提取用户名和域并提供所需信息(例如密码)时,身份验证完成。如果用户未提供有效的证书和凭据,或者用户名/域提取失败,则身份验证失败。

您可以通过将默认身份验证类型设置为使用客户端证书来根据客户端证书对用户进行身份验证。您还可以创建证书操作,用于定义在基于客户端 SSL 证书进行身份验证期间要执行的操作。

配置 XenApp® 场

- 在 Citrix Virtual Apps™ 控制台或 Web Interface 控制台中为移动设备创建 XenApp 场。控制台取决于您安装的 Citrix Virtual Apps 版本。

Citrix Workspace 应用程序使用 XenApp 场获取有关用户有权访问的应用程序的信息。相同的信息会共享给设备上运行的应用程序。此方法类似于您使用 Web Interface 进行传统基于 SSL 的 Citrix Virtual Apps 连接的方式,您可以在其中配置 Citrix Gateway。

配置适用于移动设备的 Citrix Workspace 应用程序的 XenApp 场以支持来自 Citrix Gateway 的连接,具体如下:

- 在 XenApp 场中,选择“管理安全客户端访问”>“编辑安全客户端访问”设置。

- 将“访问方法”更改为“Gateway Direct”。

- 输入 Citrix Gateway 设备 的 FQDN。

- 输入安全票证颁发机构 (STA) 信息。

配置 Citrix Gateway 设备

对于客户端证书身份验证,请使用 Cert 和 LDAP 身份验证策略配置 Citrix Gateway 的双重身份验证。要配置 Citrix Gateway 设备:

-

- 在 Citrix Gateway 上创建会话策略,以允许来自 Citrix Workspace 应用程序的传入 Citrix Virtual Apps 连接。指定您新创建的 XenApp 场的位置。

-

创建会话策略以识别连接来自 Citrix Workspace 应用程序。创建会话策略时,配置以下表达式并选择“匹配所有表达式”作为表达式的运算符:

-

REQ.HTTP.HEADER User-Agent CONTAINS CitrixWorkspace -

在会话策略的关联配置文件配置中,在“安全”选项卡上,将“默认授权”设置为“允许”。

-

在“已发布的应用程序”选项卡上,如果该设置不是全局设置(您选中了“覆盖全局”复选框),请验证“ICA® 代理”字段是否设置为“开”。

- 在 Web Interface “地址”字段中,输入包含设备用户使用的 XenApp 场的 config.xml 的 URL,例如:

- /XenAppServerName/Citrix/PNAgent/config.xml

- 或

- /XenAppServerName/CustomPath/config.xml。

-

将会话策略绑定到虚拟服务器。

-

为 Cert 和 LDAP 创建身份验证策略。

-

将身份验证策略绑定到虚拟服务器。

- 配置虚拟服务器以在 TLS 握手期间请求客户端证书。为此,请导航到 Certificate > open SSL Parameters > Client Authentication > 将 Client Certificate 设置为 Mandatory。

- 或

重要提示:

- 如果 Citrix Gateway 上使用的服务器证书是证书链的一部分(例如,它是中间证书),则请在 Citrix Gateway 上安装证书。有关安装证书的信息,请参阅 Citrix Gateway 文档。

- 如果客户端证书设置为强制,则用户需要在进行身份验证之前手动导入证书。

配置移动设备

如果在 Citrix Gateway 上启用了客户端证书身份验证,则用户将根据客户端证书的某些属性进行身份验证。身份验证后,可以从证书中提取用户名和域。可以为每个用户应用特定策略。

- 在 Citrix Workspace 应用程序中,打开帐户,然后在“服务器”字段中,键入 Citrix Gateway 服务器的匹配 FQDN。例如,GatewayClientCertificateServer.organization.com。Citrix Workspace 应用程序会自动检测到需要客户端证书。

- 用户可以安装新证书,也可以从已安装的证书列表中选择一个。对于 iOS 客户端证书身份验证,请仅从 Citrix Workspace 应用程序下载并安装证书。

- 选择有效证书后,登录屏幕上的用户名和域字段将使用证书中的用户名进行预填充。最终用户可以输入其他详细信息,包括密码。

- 如果客户端证书身份验证设置为可选,则用户可以通过在证书页面上按“返回”按钮来跳过证书选择。在这种情况下,Citrix Workspace 应用程序将继续连接并向用户提供登录屏幕。

- 用户完成初始登录后,无需再次提供证书即可启动应用程序。Citrix Workspace 应用程序会为帐户存储证书,并自动将其用于将来的登录请求。

支持切换 Web 浏览器进行身份验证

从 23.2.0 版本开始,当在本地 Citrix Gateway 和 StoreFront 部署上配置了高级身份验证策略时,管理员现在可以在 iOS 或 iPad 设备上将用于身份验证过程的浏览器从嵌入式浏览器切换到系统浏览器。

配置用于身份验证过程的重写策略

管理员可以将用于身份验证过程的浏览器从嵌入式浏览器切换到系统浏览器。仅当在本地 Citrix Gateway 和 StoreFront 部署上配置了高级身份验证策略时,才可能实现此操作。要配置高级身份验证策略,请使用 NetScaler 命令行配置 NetScaler 重写策略:

enable ns feature REWRITEadd rewrite action insert_auth_browser_type_hdr_act insert_http_header X-Auth-WebBrowser "\"System\""add rewrite policy insert_auth_browser_type_hdr_pol "HTTP.REQ.URL.EQ(\"/cgi/authenticate\")" insert_auth_browser_type_hdr_actbind vpn vserver <VPN-vserver-Name> -policy insert_auth_browser_type_hdr_pol -priority 10 -gotoPriorityExpression END -type AAA_RESPONSE

切换到系统浏览器可提供更多功能,例如:

- 基于证书的身份验证体验更佳。

- 能够在身份验证过程中使用设备密钥库中的现有用户证书。

- 支持少数第三方身份验证器,例如 SITHS eID。

如果管理员未配置上述重写策略,则嵌入式浏览器将用作身份验证的默认浏览器。

此表列出了根据 NetScaler® Gateway 和全局应用程序配置服务上的配置用于身份验证的浏览器:

| NetScaler Gateway | 全局应用程序配置服务 | 用于身份验证的浏览器 |

|---|---|---|

| 系统 | 系统 | 系统 |

| 系统 | 嵌入式 | 系统 |

| 嵌入式 | 系统 | 系统 |

| 嵌入式 | 嵌入式 | 嵌入式 |

| 未配置 | 系统 | 系统 |

| 未配置 | 嵌入式 | 嵌入式 |

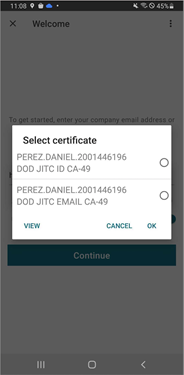

支持本地应用商店的基于证书的身份验证

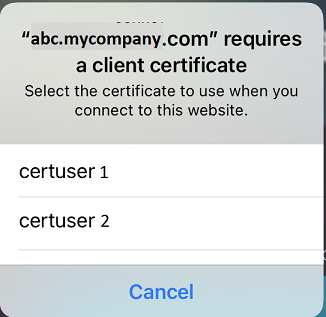

最终用户现在可以处理基于证书的身份验证,其中证书已保存到设备密钥链中。登录时,Citrix Workspace 应用程序会检测设备上的证书列表,并且可以选择证书进行身份验证。

-

重要提示:

-

-

选择证书后,该选择将保留到下次启动 Citrix Workspace 应用程序。要选择其他证书,可以从 iOS 设备设置中“重置 Safari”或重新安装 Citrix Workspace 应用程序。

注意:

此功能支持本地部署。

配置方法:

- 导航到 Global App Configuration Store Settings API URL 并输入云存储 URL。

例如,

https://discovery.cem.cloud.us/ads/root/url/<hash coded store URL>/product/workspace/os/ios。 - 导航到 API Exploration > SettingsController > postDiscoveryApiUsingPOST > 单击 POST。

- 单击 INVOKE API。

-

输入并上传负载详细信息。选择以下值之一:

- “Embedded”:可以使用 WKWebView。此选项默认启用。

- “system”:可以使用 Safari 视图控制器。

例如,

"category": "Authentication", "userOverride": false, "settings": [ { "name": "Web Browser to use for Authentication", "value": "*Embedded*/*System*" }, <!--NeedCopy-->在 iOS 或 iPad 设备上,当在本地 Citrix Gateway 和 StoreFront 部署上配置了高级身份验证策略时,管理员可以切换用于身份验证过程的浏览器。可以从嵌入式浏览器切换到系统浏览器。有关详细信息,请参阅配置用于身份验证过程的重写策略。

- 单击 EXECUTE 以推送服务。

智能卡

Citrix Workspace app 仅支持 SITHS 智能卡用于会话内连接。

如果您使用的是 FIPS Citrix Gateway 设备,请配置您的系统以拒绝 SSL 重新协商。有关详细信息,请参阅知识中心文章 CTX123680。

支持以下产品和配置:

- 支持的读卡器:

- Precise Biometrics Tactivo for iPad Mini 固件版本 3.8.0

- Precise Biometrics Tactivo for iPad(第四代)、Tactivo for iPad(第三代)和 iPad 2 固件版本 3.8.0

- BaiMobile® 301MP 和 301MP-L 智能卡读卡器

- Thursby PKard USB 读卡器

- 飞天 iR301 USB 读卡器

- Type-C CCID 兼容读卡器

- Twocanoes 智能卡实用程序读卡器

- 支持的 VDA 智能卡中间件

- ActiveIdentity

- 支持的智能卡:

- PIV 卡

- 通用访问卡 (CAC)

- 支持的配置:

- 使用 StoreFront 2.x 和 XenDesktop 7.x 或更高版本或 XenApp 6.5 或更高版本对 Citrix Gateway 进行智能卡身份验证

配置 Citrix Workspace app 以访问应用程序

-

如果您希望在创建帐户时自动配置 Citrix Workspace app 以访问应用程序,请在“地址”字段中键入您的应用商店的匹配 URL。例如:

- StoreFront.organization.com

- netscalervserver.organization.com

-

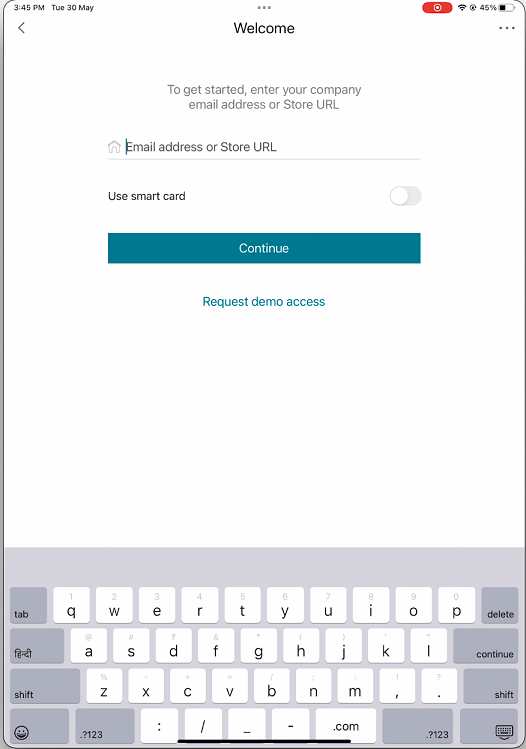

当您使用智能卡进行身份验证时,请选择“使用智能卡”选项。

注意:

应用商店登录的有效期约为一小时。在此时间之后,用户必须再次登录才能刷新或启动其他应用程序。

支持基于 Type-C 的通用读卡器

从 23.12.0 版本开始,适用于 iOS 的 Citrix Workspace app 现在支持 Type-C CCID 兼容读卡器进行智能卡身份验证。以前,仅支持基于 Lightning 端口的读卡器。在 Citrix Workspace app 中包含 Type-C 智能卡读卡器具有双重优势:用户可以通过 Citrix Workspace app 进行身份验证,并在其虚拟桌面会话中无缝使用智能卡。

支持 Twocanoes 智能卡实用程序读卡器

从 24.3.5 版本开始,适用于 iOS 的 Citrix Workspace app 支持 Twocanoes 智能卡实用程序读卡器。有关支持的智能卡读卡器的更多信息,请参阅智能卡。

注意:

Twocanoes 智能卡实用程序 USB-C 读卡器支持 Citrix Workspace app 登录和虚拟会话登录。但是,Twocanoes 智能卡实用程序蓝牙读卡器仅支持 Citrix Workspace app 登录,不支持虚拟会话登录。

要配置 Twocanoes 智能卡实用程序蓝牙读卡器,请执行以下步骤:

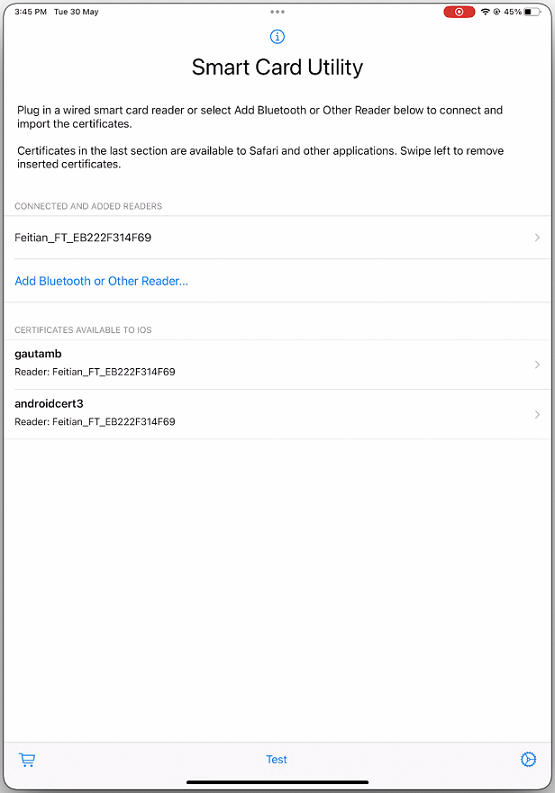

- 从 App Store 下载并安装 Smart Card Utility 应用程序。有关详细信息,请参阅 Twocanoes 知识库中的 Smart Card Utility 蓝牙读卡器快速入门。

- 确保您的设备上的蓝牙已打开,并且智能卡已插入读卡器。

-

打开 Smart Card Utility 应用程序。

- 如果您使用的是蓝牙读卡器,请轻按“添加蓝牙或其他读卡器…”,然后选择您的读卡器进行连接。

注意:

如果读卡器启用了 PIN 配对,则在出现提示时必须输入 PIN。PIN 位于读卡器背面。

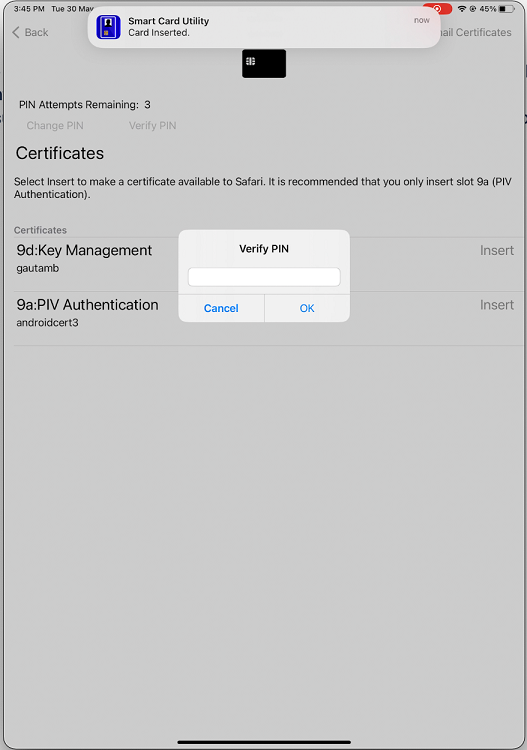

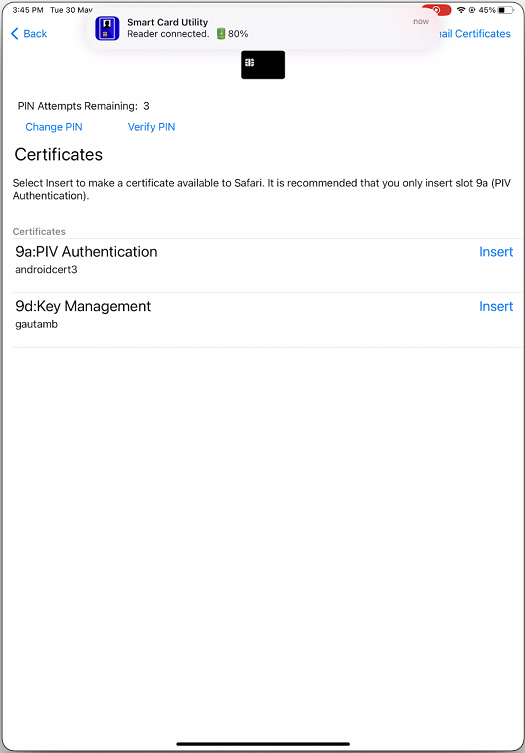

- 轻按所需证书上的“插入”以将其复制到钥匙串界面。

注意:

Smart Card Utility 应用程序已实现 Apple 提供的 Cryptokit 扩展,以令牌形式将证书写入钥匙串界面。有关详细信息,请参阅 Apple 开发者文档中的配置智能卡身份验证。

- 确保读卡器保持连接到设备。

-

打开 Citrix Workspace app 并输入配置了智能卡身份验证的应用商店 URL。

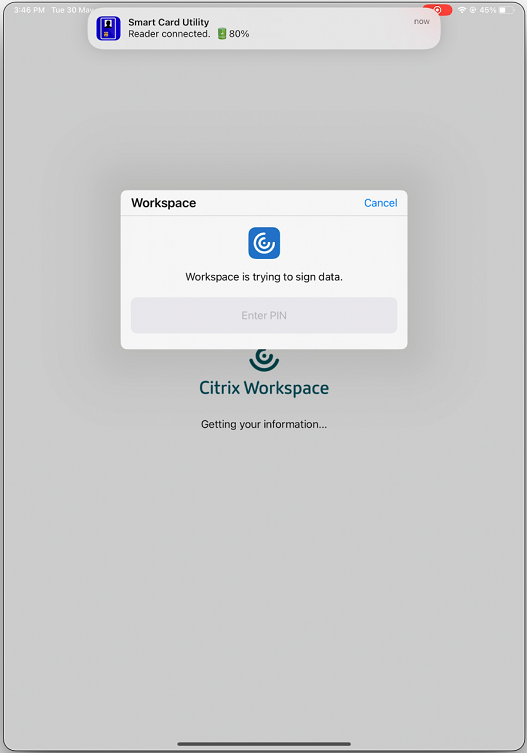

-

在“证书”屏幕上,选择所需证书并输入您的 IT 管理员提供的智能卡 PIN 以登录。

-

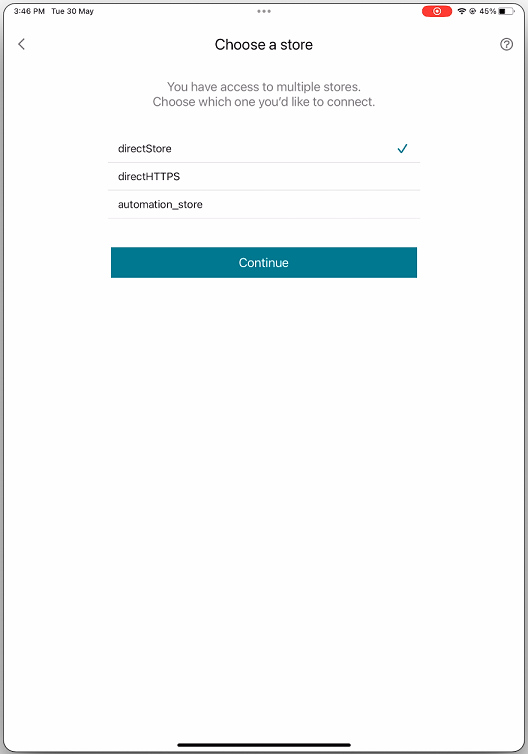

如果您有权访问多个应用商店,请选择所需应用商店并轻按“继续”。

- 身份验证成功后,您将登录到 Citrix Workspace app。

YubiKey 对智能卡身份验证的支持

从 23.12.0 版本开始,您现在可以使用 YubiKey 执行智能卡身份验证。此功能为 Citrix Workspace app 以及 VDA 会话中的虚拟会话和已发布的应用程序提供单设备身份验证体验。它消除了连接智能卡读卡器或其他外部身份验证器的需要。YubiKey 支持多种协议,例如 OTP、FIDO 等,从而简化了最终用户体验。

要登录 Citrix Workspace app,最终用户需要将 YubiKey 插入其 iPhone 或 iPad,打开“智能卡”开关,并提供其应用商店 URL。

注意:

此功能仅支持直接连接到 StoreFront 部署上的 Citrix Workspace app,而不支持通过 Citrix Gateway 连接。通过 Citrix Gateway 进行智能卡身份验证的 YubiKey 支持将在未来版本中提供。 适用于 iOS 的 Citrix Workspace app 仅支持 YubiKey 5 系列。有关 YubiKey 的更多信息,请参阅 YubiKey 5 系列。

智能卡身份验证中对多个证书的支持

以前,Citrix Workspace 应用程序(适用于 iOS)仅显示连接的智能卡第一个插槽中可用的证书。

从 24.1.0 版本开始,Citrix Workspace 应用程序(适用于 iOS)将显示智能卡上所有可用的证书。此功能允许您在通过智能卡身份验证时选择所需的证书。

查看智能卡上所有可用的证书

从 23.7.5 版本开始,Citrix Workspace 应用程序(适用于 iOS)现在可以显示智能卡上可用的多个证书,并允许您选择用于基于智能卡的身份验证的证书。启用智能卡切换开关后,可以从“选择证书”页面选择所需的证书。

RSA SecurID 身份验证

Citrix Workspace 应用程序支持 Secure Web Gateway 配置的 RSA SecurID 身份验证。这些配置通过 Web Interface 进行,适用于所有 Citrix Gateway 配置。

Citrix Workspace 应用程序(适用于 iOS)上软件令牌所需的 URL 方案:Citrix Workspace 应用程序使用的 RSA SecurID 软件令牌仅注册 URL 方案 com.citrix.securid。

如果最终用户在其 iOS 设备上同时安装了 Citrix Workspace 应用程序和 RSA SecurID 应用程序,则用户必须选择 URL 方案 com.citrix.securid 才能将 RSA SecurID 软件身份验证器(软件令牌)导入其设备上的 Citrix Workspace 应用程序。

导入 RSA SecurID 软令牌

要将 RSA 软令牌与 Citrix Workspace 应用程序配合使用,作为管理员,请确保最终用户遵循以下规定:

- PIN 长度策略

- PIN 类型(仅限数字和字母数字)

- PIN 重用限制

最终用户成功向 RSA 服务器进行身份验证后,最终用户只需设置一次 PIN。PIN 验证后,他们还会向 StoreFront 服务器进行身份验证。完成所有验证后,Workspace 应用程序将显示可用的已发布应用程序和桌面。

使用 RSA 软令牌

-

导入您的组织提供的 RSA 软令牌。

-

在附有 SecurID 文件的电子邮件中,选择“在 Workspace 中打开”作为导入目标。软令牌导入后,Citrix Workspace 应用程序会自动打开。

-

如果您的组织提供了用于完成导入的密码,请输入您的组织提供的密码,然后单击“确定”。单击“确定”后,您将看到一条消息,指示令牌已成功导入。

-

关闭导入消息,并在 Citrix Workspace 应用程序中轻按“添加帐户”。

-

输入您的组织提供的 Store 的 URL,然后单击“下一步”。

-

在“登录”屏幕上,输入您的凭据:用户名、密码和域。对于 PIN 字段,请输入 0000,除非您的组织为您提供了不同的默认 PIN。PIN 0000 是 RSA 默认值,但您的组织可能已对其进行更改以遵循其安全策略。

-

在左上方,单击“登录”。此时将显示一条消息,提示您创建 PIN。

- 输入一个 4 到 8 位数字的 PIN,然后单击“确定”。此时将显示一条消息,提示您验证新 PIN。

- 再次输入您的 PIN,然后单击“确定”。您现在可以访问您的应用程序和桌面。

下一个令牌代码

当您使用 RSA SecurID 身份验证配置 Citrix Gateway 时,Citrix Workspace 应用程序支持下一个令牌代码功能。如果您输入了三个不正确的密码,Citrix Gateway 插件上将显示一条错误消息。要登录,请等待下一个令牌。如果用户使用不正确的密码登录次数过多,则可以将 RSA 服务器配置为禁用该用户的帐户。

派生凭据

Citrix Workspace 应用程序中支持 Purebred 派生凭据。连接到允许派生凭据的 Store 时,用户可以使用虚拟智能卡登录 Citrix Workspace 应用程序。此功能仅在本地部署中受支持。

注意:

使用此功能需要 Citrix Virtual Apps and Desktops™ 7 1808 或更高版本。

要在 Citrix Workspace 应用程序中启用派生凭据:

- 转到设置 > 高级 > 派生凭据。

- 轻按使用派生凭据。

要创建用于派生凭据的虚拟智能卡:

- 在设置 > 高级 > 派生凭据中,轻按添加新虚拟智能卡。

- 编辑虚拟智能卡的名称。

- 输入 8 位纯数字 PIN 并确认。

- 轻按下一步。

- 在“身份验证证书”下,轻按导入证书…

- 文档选择器显示。轻按浏览。

- 在“位置”下,选择 Purebred Key Chain。

- 从列表中选择合适的身份验证证书。

- 轻按导入密钥。

- 如果需要,对数字签名证书和加密证书重复步骤 5–9。

- 轻按保存。

您可以为虚拟智能卡导入三个或更少的证书。身份验证证书是虚拟智能卡正常工作所必需的。可以添加加密证书和数字签名证书以用于 VDA 会话。

注意:

连接到 HDX™ 会话时,创建的虚拟智能卡将重定向到会话中。

已知限制

- 用户一次只能拥有一张活动卡。

- 虚拟智能卡创建后无法编辑。请删除并重新创建该卡。

- PIN 最多可以无效十次。如果尝试十次后仍然无效,则虚拟智能卡将被删除。

- 当您选择派生凭据时,虚拟智能卡会覆盖物理智能卡。

User-Agent

Citrix Workspace 应用程序在网络请求中发送 User-Agent 字符串,该字符串可用于配置身份验证策略,包括将身份验证重定向到其他身份提供程序 (IdP)。

注意

下表中作为 User-Agent 一部分提及的版本号是示例,它会根据您使用的版本自动更新。

| 场景 | iOS (WkWebView) | iOS (Safari View Controller) | iPadOS (WkWebView) | iPadOS (Safari View Controller) |

|---|---|---|---|---|

| 云商店 | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1. | Default Safari User-Agent string. |

| 云商店 - SaaS 和 Web 应用程序

|

Default WKWebview User-Agent string.

|

Default Safari User-Agent string.

|

如果 isFeatureUseSafariUserAgentForSaasWebviewEnabled 已启用,则发送以下 User-Agent:

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 如果 Safari/605.1.15 shouldTunnelWebViewTraffic 设置为 True,则发送以下 User-Agent:

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15) AppleWebKit/605.1.15 (KHTML, like Gecko) / Version/13.4 Safari/605.1.15/CitrixReceiver/24.5.0/ X1Class CWACapable |

Default Safari User-Agent string.

|

| 本地商店 | Default WKWebview User-Agent string. | Default Safari User-Agent string. | – | Default Safari User-Agent string. |

| 带 NetScaler Gateway 的本地商店 | Default WKWebview User-Agent string. | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Default Safari User-Agent string. |

| 带 NetScaler Gateway 和 nFactor 身份验证的本地商店 | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/24.7.0.1 | Default Safari User-Agent string. | Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/24.7.0 iOS/18.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/24.7.0.1 | Default Safari User-Agent string. |

WKWebView 的 User-Agent 字符串

从 23.3.5 版本开始,通过 WKWebView 启动的某些网络请求中使用的 User-Agent 字符串默认包含 Citrix Workspace 应用程序标识符。

因此,它已从:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 AuthManager/3.2.4.0

更改为以下之一:

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone (iPhone 示例)

或

Mozilla/5.0 (iPhone; CPU iPhone OS 15_0 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.3.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad (iPad 示例)

nFactor 身份验证

支持多重 (nFactor) 身份验证

多重身份验证通过要求用户提供多重身份证明才能获得访问权限来增强应用程序的安全性。多重身份验证使身份验证步骤和相关的凭据收集表单可由管理员配置。

本机 Citrix Workspace 应用程序可以通过在 StoreFront 已实现的表单登录支持的基础上构建来支持此协议。Citrix Gateway 和 Traffic Manager 虚拟服务器的 Web 登录页面也使用此协议。

有关详细信息,请参阅 SAML 身份验证和多重 (nFactor) 身份验证。

限制:

- 启用 nFactor 支持后,您无法使用生物识别身份验证,例如触控 ID 和面容 ID。

nFactor 高级身份验证策略支持

现在,当通过 Citrix Gateway 上的 nFactor 高级身份验证策略进行配置时,我们支持 Citrix Workspace 应用程序上的基于证书的身份验证。nFactor 身份验证有助于配置灵活敏捷的多重身份验证方案。

用户代理字符串:

在 iPhone 或 iPad 上对 Citrix Workspace app 执行高级 (nFactor) 身份验证时,身份验证过程将重定向到嵌入式 WebView。生成的用户代理字符串可能会因操作系统版本、CWA 构建版本、设备型号和 AuthManager 版本而略有不同。例如,请考虑以下适用于 iPhone 和 iPad 的用户代理字符串。

对于 iPhone:

Mozilla/5.0 (iPhone; CPU iPhone OS 16_2 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/16.2 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPhone AuthManager/3.3.0.0

对于 iPad:

Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_6) AppleWebKit/605.1.15 (KHTML, like Gecko) Mobile/15E148 CWA/23.5.0 iOS/15.0 X1Class CWACapable 302RedirectionCapable CFNetwork Darwin CWA-iPad AuthManager/3.3.0.0

注意:

- 版本或设备型号信息可能因环境而异。

- 要在身份验证期间应用适用于 iOS 的 Citrix Workspace app 特定用户代理策略,请使用以下关键字:

- iOS

- CWA

- CWACapable

连接到 HDX 会话时支持基于 FIDO2 的身份验证

从 23.9.0 版本开始,适用于 iOS 的 Citrix Workspace app 现在支持在 Citrix Virtual Apps and Desktops 会话中使用基于 FIDO2 的身份验证方法进行无密码身份验证。此功能允许用户使用支持 FIDO2 的 Yubico 安全密钥登录 Google Chrome 或 Microsoft Edge 等浏览器中支持 WebAuthn 的网站。只需打开支持 WebAuthn 的网站即可触发无密码身份验证。 仅支持基于 Lightning 端口的设备(不支持带有 USB-C 或 USB 4 端口的设备)。不支持使用无密码身份验证登录 Citrix Workspace app 或桌面会话。

有关先决条件的更多信息,请参阅 Citrix Virtual Apps and Desktops 文档中的使用 FIDO2 进行本地授权和虚拟身份验证。

连接到云商店时支持使用 FIDO2 进行身份验证

从 24.5.0 版本开始,用户在连接到云商店时可以使用基于 FIDO2 的无密码身份验证对 Citrix Workspace app 进行身份验证。FIDO2 提供了一种无缝身份验证方法,允许企业员工在虚拟会话中访问应用程序和桌面,而无需输入用户名或密码。此功能支持漫游(仅限 USB)和平台身份验证器(仅限 PIN 码、触控 ID 和面容 ID)。此功能默认启用。

注意:

FIDO2 身份验证默认支持 Chrome 自定义选项卡。如果您有兴趣将 FIDO2 身份验证与 WebView 结合使用,请通过此 Podio 表单注册您的兴趣。

支持配置本地部署上的身份验证令牌存储

适用于 iOS 的 Citrix Workspace app 现在提供了一个选项,用于配置本地商店的身份验证令牌在本地磁盘上的存储。借助此功能,您可以禁用身份验证令牌的存储以增强安全性。禁用后,当系统或会话重新启动时,您需要再次进行身份验证才能访问会话。

要使用管理配置文件禁用本地部署上的身份验证令牌存储,请执行以下操作:

- 使用文本编辑器打开 web.config 文件,该文件通常位于

C:\inetpub\wwwroot\Citrix\Roaming directory。 - 在文件中找到用户帐户元素(store 是您的部署的帐户名称)。

例如:

<account id=... name="Store"> - 在

</account>标记之前,导航到该用户帐户的属性并添加以下内容:

<properties>

<property name="TokenPersistence" value="false" />

</properties>

<!--NeedCopy-->

以下是 web.config 文件的示例:

<account id="#########################################" name="Store Service"

description="" published="true" updaterType="None" remoteAccessType="StoresOnly">

<annotatedServices>

<clear />

<annotatedServiceRecord serviceRef="1__Citrix_Store">

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

<clear />

<property name="TokenPersistence" value="false" />

</properties>

</metadata>

</annotatedServiceRecord>

</annotatedServices>

<metadata>

<plugins>

<clear />

</plugins>

<trustSettings>

<clear />

</trustSettings>

<properties>

</properties>

</metadata>

</account>

<!--NeedCopy-->

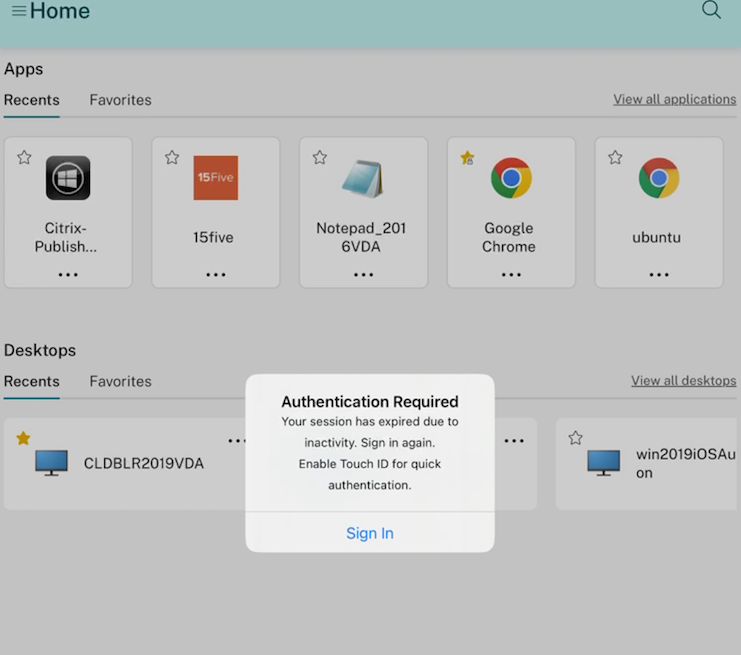

会话超时后重新进行身份验证

从 23.3.0 版本开始,如果您的会话自上次登录以来已过期,系统现在会提示您重新对 Citrix Workspace app 进行身份验证。当您从 Web 或本机客户端连接到 Citrix Workspace app 时,系统会提示您进行双因素身份验证或输入用户名和密码。

在本文中

- 通过预填充用户名增强 Citrix® 安全性

- 快速智能卡

- 使用 Citrix Workspace 应用程序强制执行 Citrix 访问

- 跳过启用生物识别提示

- 连接到本地应用商店时支持使用 FIDO2 进行身份验证

- 客户端证书身份验证

- 智能卡

- YubiKey 对智能卡身份验证的支持

- 智能卡身份验证中对多个证书的支持

- 查看智能卡上所有可用的证书

- RSA SecurID 身份验证

- 派生凭据

- User-Agent

- WKWebView 的 User-Agent 字符串

- nFactor 身份验证

- 连接到 HDX 会话时支持基于 FIDO2 的身份验证

- 连接到云商店时支持使用 FIDO2 进行身份验证

- 支持配置本地部署上的身份验证令牌存储

- 会话超时后重新进行身份验证