Device Posture

Citrix Device Posture 服务是一种基于云的解决方案,可帮助管理员强制执行终端设备必须满足的某些要求才能访问 Citrix DaaS(虚拟应用程序和桌面)或 Citrix Secure Private Access 资源(SaaS、Web 应用程序、TCP 和 UDP 应用程序)。 通过检查设备的状况来建立设备信任对于实施基于零信任的访问至关重要。 Device Posture 服务在允许最终用户登录之前检查终端设备的合规性(托管/BYOD 和安全状态),从而在您的网络中强制执行零信任原则。

工作原理

管理员可以创建设备终端安全评估策略,以检查终端设备的终端安全评估,并确定是允许还是拒绝终端设备登录。 允许登录的设备进一步分类为合规或不合规。 用户可以从浏览器或 Citrix Workspace 应用程序登录。

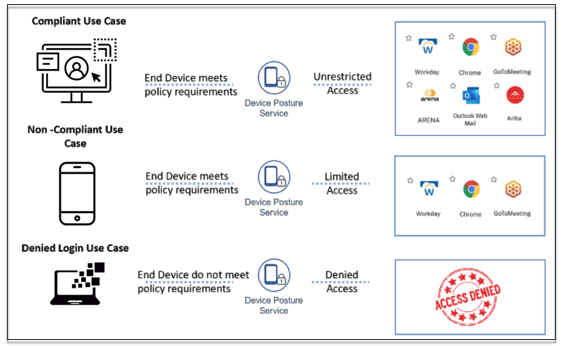

以下是用于将设备分类为合规、不合规和拒绝登录的高级条件。

- 合规设备 – 满足预配置策略要求并被允许登录公司网络的设备,可以完全或不受限制地访问 Citrix Secure Private Access 资源或 Citrix DaaS 资源。

- 不合规设备 - 满足预配置策略要求并被允许登录公司网络并部分或限制访问 Citrix Secure Private Access 资源或 Citrix DaaS 资源的设备。

- 拒绝登录: - 不符合策略要求的设备将被拒绝登录。

设备的分类为 顺从的, 不合规和 拒绝登录 传递到 Citrix DaaS 和 Citrix Secure Private Access 服务,后者反过来使用设备分类来提供智能访问功能。

注意:

- 必须为每个平台专门配置设备状态策略。 例如,对于 macOS,管理员可以允许具有特定 OS 版本的设备进行访问。 同样,对于 Windows,管理员可以配置策略以包含特定的授权文件、注册表设置等。

- 设备状态扫描仅在预身份验证期间/登录之前完成。

- 有关“合规”和“不合规”的定义,请参阅 定义.

Device Posture

已复制!

失败!