-

Planifier et créer un déploiement

-

-

Joint à Microsoft Entra

-

Communication WebSocket entre le VDA et le Delivery Controller™

-

-

Créer des catalogues de machines d'images préparées

-

Créer une image préparée pour les instances gérées Amazon WorkSpaces Core

-

Créer un catalogue d'instances gérées Amazon WorkSpaces Core

-

Créer un catalogue de machines d'images préparées dans AWS EC2

-

Créer un catalogue de machines d'images préparées dans Azure

-

Créer un catalogue de machines d'images préparées dans Red Hat OpenShift

-

Créer un catalogue de machines d'images préparées dans VMware

-

Créer un catalogue de machines d'images préparées dans XenServer

-

-

Créer des catalogues de machines

-

Pools d'identités de différents types de jonction d'identité de machine

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Joint à Microsoft Entra

Cet article décrit les exigences pour créer des catalogues joints à Microsoft Entra à l’aide de Citrix DaaS™, en plus des exigences décrites dans la section des exigences système de Citrix DaaS.

Exigences

- Plan de contrôle : Voir Configurations prises en charge

- Type de VDA : Session unique (postes de travail uniquement) ou multisession (applications et postes de travail)

- Version du VDA : 2203 ou ultérieure

- Type de provisionnement : Machine Creation Services™ (MCS), persistant et non persistant utilisant le flux de travail de profil de machine

- Type d’affectation : Dédié et en pool

- Plateforme d’hébergement : Azure uniquement

- Rendezvous V2 doit être activé

- Authentification unique : Voir Authentification unique Microsoft Entra pour DaaS

Limitations

- La continuité du service n’est pas prise en charge.

- La connexion avec Windows Hello dans le bureau virtuel n’est prise en charge qu’avec un code PIN. Les méthodes d’authentification biométrique (reconnaissance faciale, reconnaissance d’empreintes digitales et reconnaissance d’iris) ne sont pas prises en charge pour le moment.

- Prend en charge uniquement les environnements cloud Microsoft Azure Resource Manager.

- Si l’authentification unique est désactivée, la première fois qu’une session de bureau virtuel est lancée, l’écran de connexion Windows peut afficher l’invite de connexion pour le dernier utilisateur connecté sans l’option de passer à un autre utilisateur. L’utilisateur doit attendre que la connexion expire et que l’écran de verrouillage du bureau apparaisse, puis cliquer sur l’écran de verrouillage pour afficher à nouveau l’écran de connexion. À ce stade, l’utilisateur peut sélectionner Autres utilisateurs et saisir ses informations d’identification. C’est le comportement avec chaque nouvelle session lorsque les machines sont non persistantes.

- Lorsque plusieurs catalogues de machines sont joints au même locataire Azure, chaque catalogue doit utiliser un

NamingSchemeunique. Si différents catalogues utilisent le mêmeNamingScheme, des machines virtuelles peuvent être créées avec des noms en double, ce qui entraîne l’échec de la jonction Entra ID en raison de conflits de noms.

Considérations

Configuration de l’image

- Envisagez d’optimiser votre image Windows à l’aide de l’outil Citrix Optimizer.

Joint à Microsoft Entra

-

Envisagez de désactiver Windows Hello afin que les utilisateurs ne soient pas invités à le configurer lorsqu’ils se connectent à leur bureau virtuel. Si vous utilisez VDA 2209 ou une version ultérieure, cela est fait automatiquement. Pour les versions antérieures, vous pouvez le faire de l’une des deux manières suivantes :

-

Stratégie de groupe ou stratégie locale

- Accédez à Configuration ordinateur > Modèles d’administration > Composants Windows > Windows Hello Entreprise.

- Définissez Utiliser Windows Hello Entreprise sur :

- Désactivé, ou

- Activé et sélectionnez Ne pas démarrer le provisionnement de Windows Hello après la connexion.

-

Microsoft Intune

- Créez un profil d’appareil qui désactive Windows Hello Entreprise. Reportez-vous à la documentation Microsoft pour plus de détails.

-

-

Les utilisateurs doivent se voir accorder un accès explicite dans Azure pour se connecter aux machines à l’aide de leurs informations d’identification Microsoft Entra. Cela peut être facilité en ajoutant l’attribution de rôle au niveau du groupe de ressources :

- Connectez-vous au portail Azure.

- Sélectionnez Groupes de ressources.

- Cliquez sur le groupe de ressources où résident les charges de travail du bureau virtuel.

- Sélectionnez Contrôle d’accès (IAM).

- Cliquez sur Ajouter une attribution de rôle.

- Recherchez Connexion utilisateur de machine virtuelle, sélectionnez-le dans la liste, puis cliquez sur Suivant.

- Sélectionnez Utilisateur, groupe ou principal de service.

- Cliquez sur Sélectionner des membres et sélectionnez les utilisateurs et les groupes auxquels vous souhaitez donner accès aux bureaux virtuels.

- Cliquez sur Sélectionner.

- Cliquez sur Vérifier + attribuer.

- Cliquez à nouveau sur Vérifier + attribuer.

Remarque :

Si vous choisissez de laisser MCS créer le groupe de ressources pour les bureaux virtuels, vous ajoutez cette attribution de rôle après la création du catalogue de machines.

- Les machines virtuelles principales peuvent être jointes à Microsoft Entra ou non jointes à un domaine. Cette fonctionnalité nécessite la version VDA 2212 ou ultérieure.

Installation et configuration du VDA

Suivez les étapes d’installation du VDA :

-

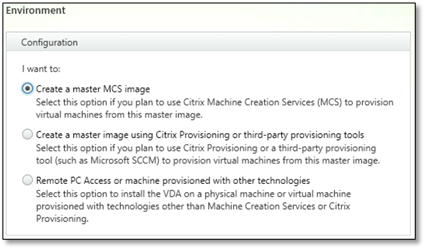

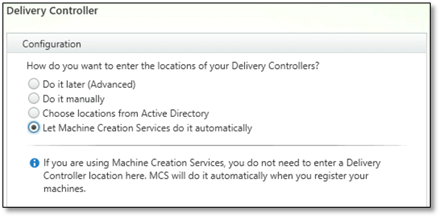

Assurez-vous de sélectionner les options suivantes dans l’assistant d’installation :

- Dans la page Environnement, sélectionnez Créer une image MCS principale.

- Dans la page Delivery Controller™, sélectionnez Laisser Machine Creation Services le faire automatiquement.

-

(Uniquement pour les versions VDA antérieures à 2311) Après l’installation du VDA, ajoutez la valeur de registre suivante :

- Clé : HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

- Type de valeur : DWORD

- Nom de la valeur : GctRegistration

- Données de la valeur : 1

-

Pour une machine virtuelle principale basée sur Windows 11 22H2, créez une tâche planifiée dans la machine virtuelle principale qui exécute la commande suivante au démarrage du système à l’aide du compte SYSTEM. Cette tâche de planification d’une tâche dans la machine virtuelle principale n’est requise que pour la version VDA 2212 ou antérieure.

reg ADD HKLM\Software\AzureAD\VirtualDesktop /v Provider /t REG_SZ /d Citrix /f <!--NeedCopy--> -

Si vous joignez la machine virtuelle principale à Microsoft Entra ID, puis supprimez manuellement la jonction à l’aide de l’utilitaire

dsregcmd, assurez-vous que la valeur deAADLoginForWindowsExtensionJoinedsous HKLM\Software\Microsoft\Windows Azure\CurrentVersion\AADLoginForWindowsExtension est zéro.

Étapes suivantes

Une fois l’emplacement des ressources et la connexion d’hébergement disponibles, passez à la création du catalogue de machines. Pour plus d’informations sur la création d’un pool d’identités de machines jointes à Microsoft Entra, consultez Pool d’identités de machines jointes à Microsoft Entra.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.