Google Workspace (旧 G Suite) ユーザー向けレガシー Android Enterprise

Google Workspace のお客様は、レガシー Android Enterprise を構成するために、レガシー Android Enterprise 設定を使用する必要があります。Google は最近、G Suite を Google Workspace に名称変更しました。

-

組織がすでに Google Workspace を使用してユーザーに Google アプリへのアクセスを提供している場合、Google Workspace を使用して Citrix を EMM として登録できます。組織が Google Workspace を使用している場合、既存のエンタープライズ ID とユーザー用の既存の Google アカウントを持っています。Citrix Endpoint Management を Google Workspace とともに使用するには、LDAP ディレクトリと同期し、Google Directory API を使用して Google から Google アカウント情報を取得します。このタイプのエンタープライズは既存のドメインに紐付けられているため、各ドメインは 1 つのエンタープライズしか作成できません。Citrix Endpoint Management にデバイスを登録するには、各ユーザーが既存の Google アカウントで手動でサインインする必要があります。このアカウントにより、Google Workspace プランで提供される他の Google サービスに加えて、管理対象の Google Play にアクセスできます。

-

レガシー Android Enterprise の要件:

- 公開アクセス可能なドメイン

- Google 管理者アカウント

- 管理対象プロファイルをサポートする Android デバイス

- Google Play がインストールされている Google アカウント

- デバイスに設定された仕事用プロファイル

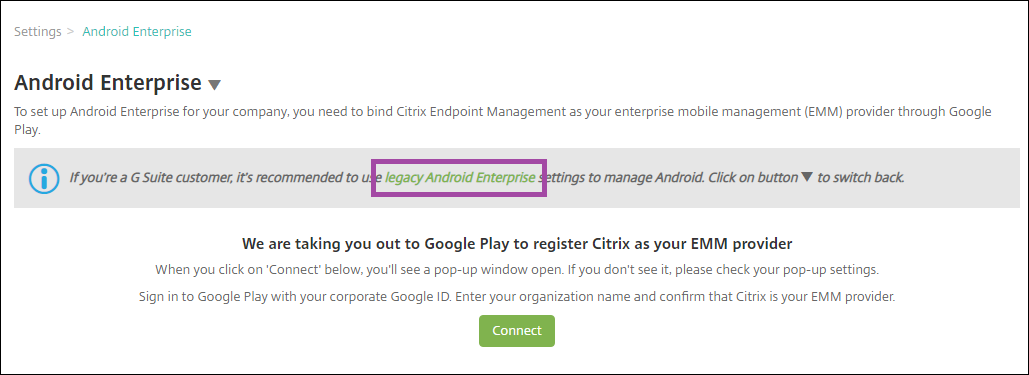

レガシー Android Enterprise の構成を開始するには、Citrix Endpoint Management の設定にある Android Enterprise ページで、レガシー Android Enterprise をクリックします。

Android Enterprise アカウントの作成

Android Enterprise アカウントを設定する前に、Google でドメイン名を検証する必要があります。

すでに Google でドメイン名を検証している場合は、この手順にスキップできます: Android Enterprise サービスアカウントを設定し、Android Enterprise 証明書をダウンロードする。

-

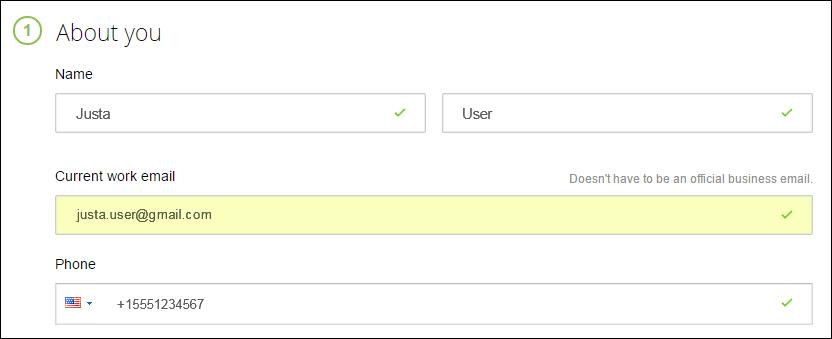

管理者情報と会社情報を入力する以下のページが表示されます。

-

管理者ユーザー情報を入力します。

-

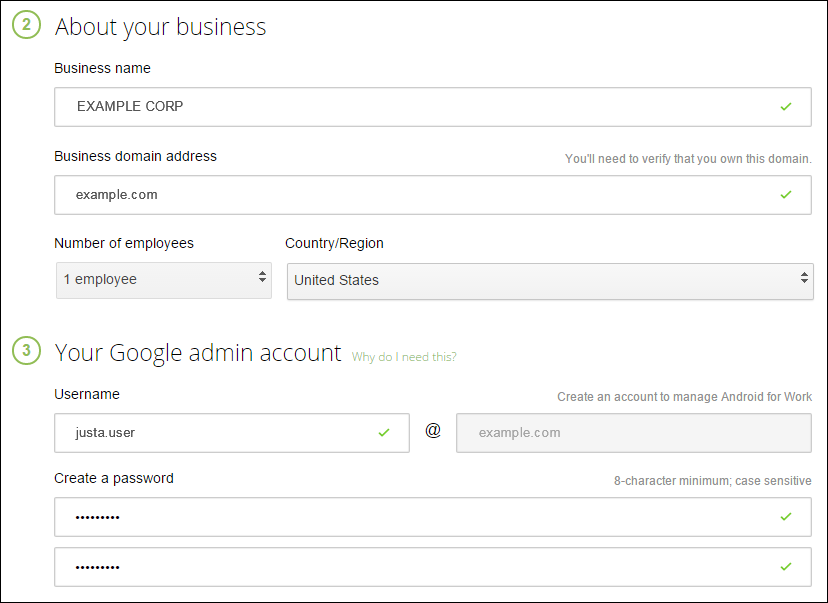

管理者アカウント情報に加えて、会社情報を入力します。

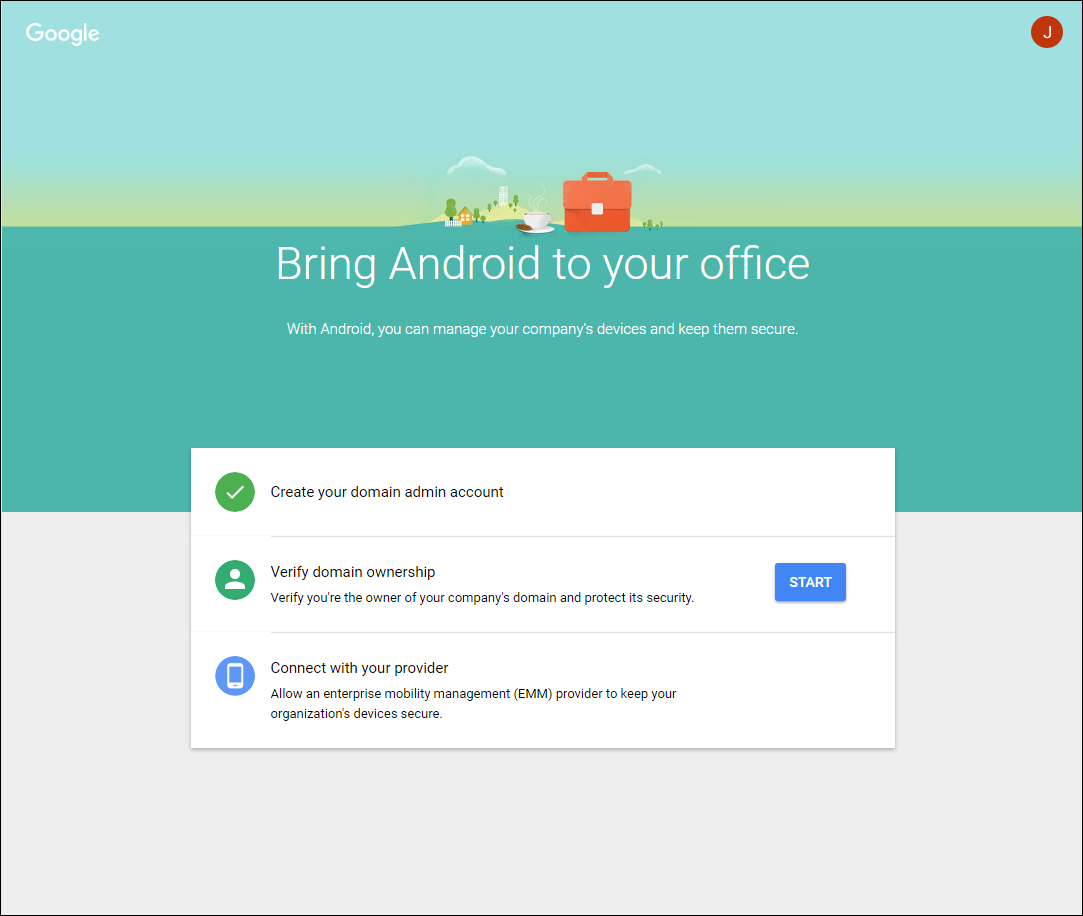

プロセスの最初のステップが完了し、以下のページが表示されます。

ドメイン所有権の検証

Google が以下のいずれかの方法でドメインを検証できるようにします。

- ドメインホストのウェブサイトに TXT または CNAME レコードを追加します。

- ドメインのウェブサーバーに HTML ファイルをアップロードします。

- ホームページに `<meta>` タグを追加します。Google は最初の方法を推奨しています。この記事ではドメイン所有権を検証する手順については説明していませんが、必要な情報は次の場所で確認できます: [https://support.google.com/a/answer/6248925](https://support.google.com/a/answer/6248925)。

-

ドメインの検証を開始するには、[開始] をクリックします。

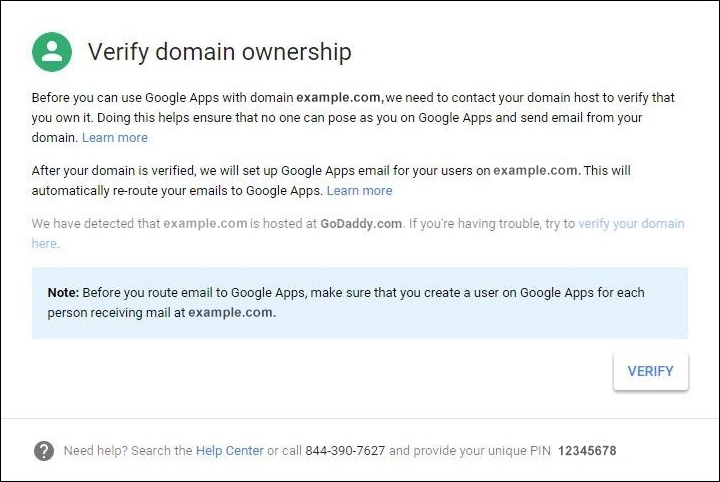

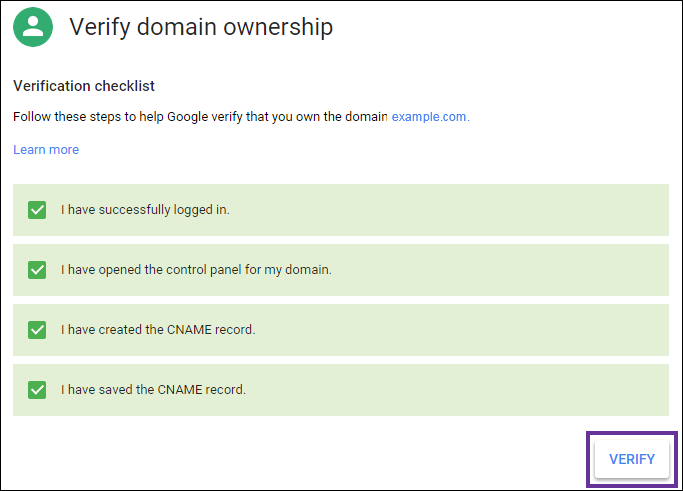

[ドメイン所有権の検証] ページが表示されます。ページの手順に従ってドメインを検証します。

-

[検証] をクリックします。

-

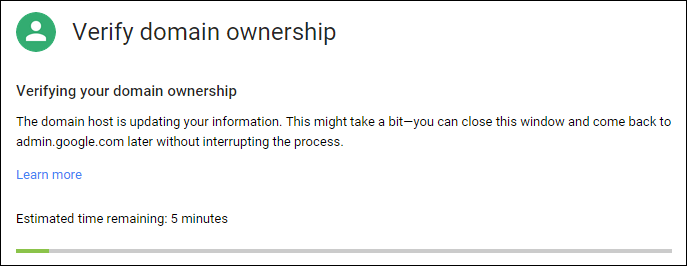

Google がドメイン所有権を検証します。

-

検証が成功すると、以下のページが表示されます。[続行] をクリックします。

-

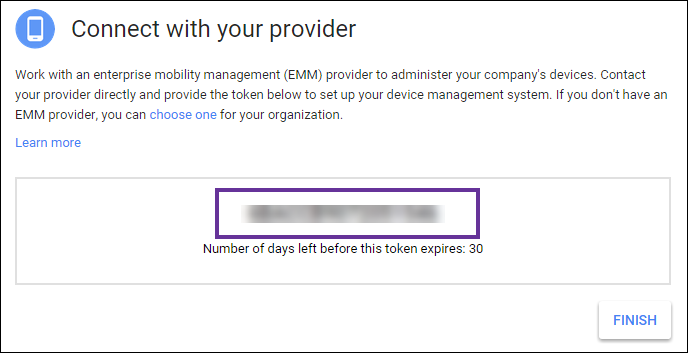

Google は、Citrix® に提供し、Android Enterprise 設定を構成する際に使用する EMM バインディングトークンを作成します。トークンをコピーして保存してください。セットアップ手順の後半で必要になります。

-

[完了] をクリックして、Android Enterprise の設定を完了します。ドメインが正常に検証されたことを示すページが表示されます。

Android Enterprise サービスアカウントを作成した後、Google 管理コンソールにサインインしてモビリティ管理設定を管理できます。

Android Enterprise サービスアカウントの設定と Android Enterprise 証明書のダウンロード

Citrix Endpoint Management が Google Play および Directory サービスに接続できるようにするには、開発者向けの Google Project ポータルを使用してサービスアカウントを作成する必要があります。このサービスアカウントは、Citrix Endpoint Management と Android 用 Google サービス間のサーバー間通信に使用されます。使用されている認証プロトコルの詳細については、https://developers.google.com/identity/protocols/OAuth2ServiceAccount を参照してください。

-

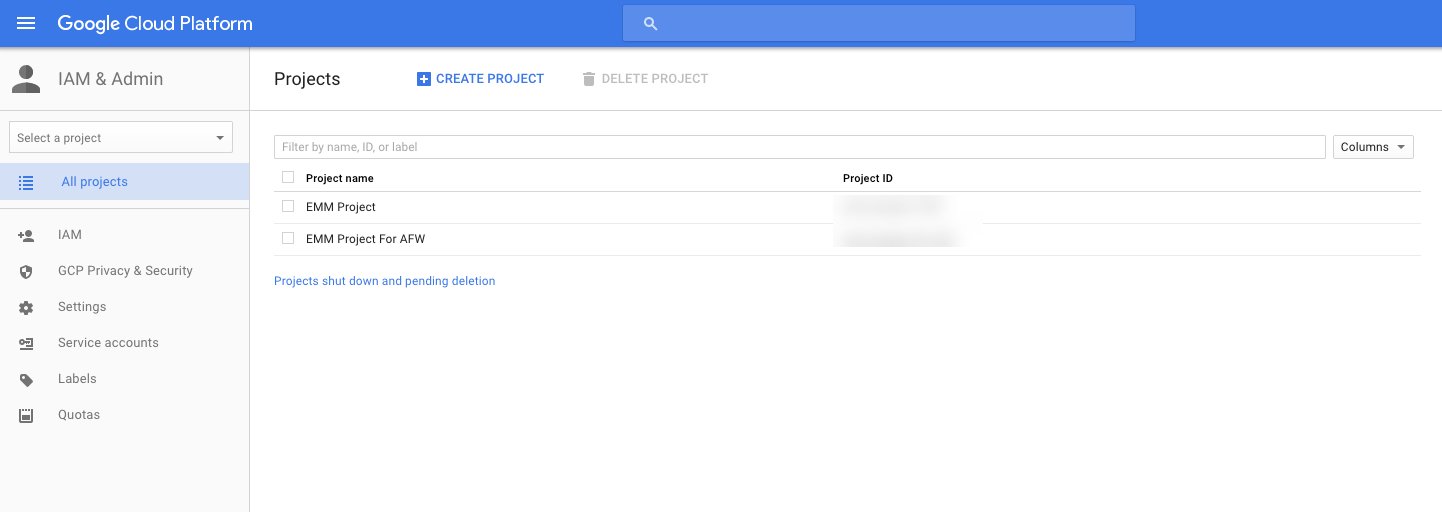

Web ブラウザで https://console.cloud.google.com/project にアクセスし、Google 管理者認証情報でサインインします。

-

[プロジェクト] リストで、[プロジェクトを作成] をクリックします。

-

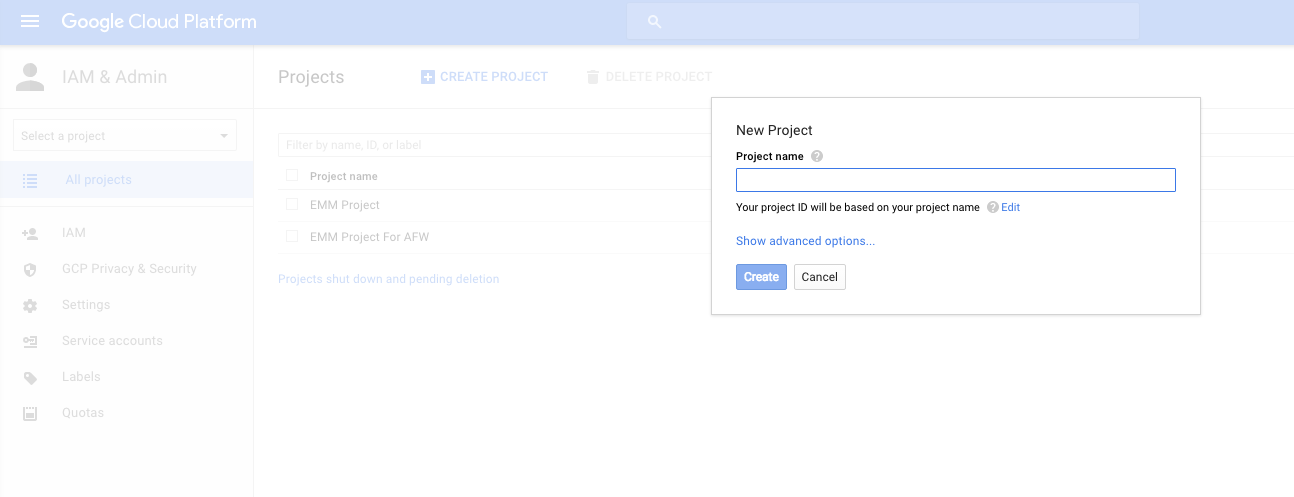

[プロジェクト名] に、プロジェクトの名前を入力します。

-

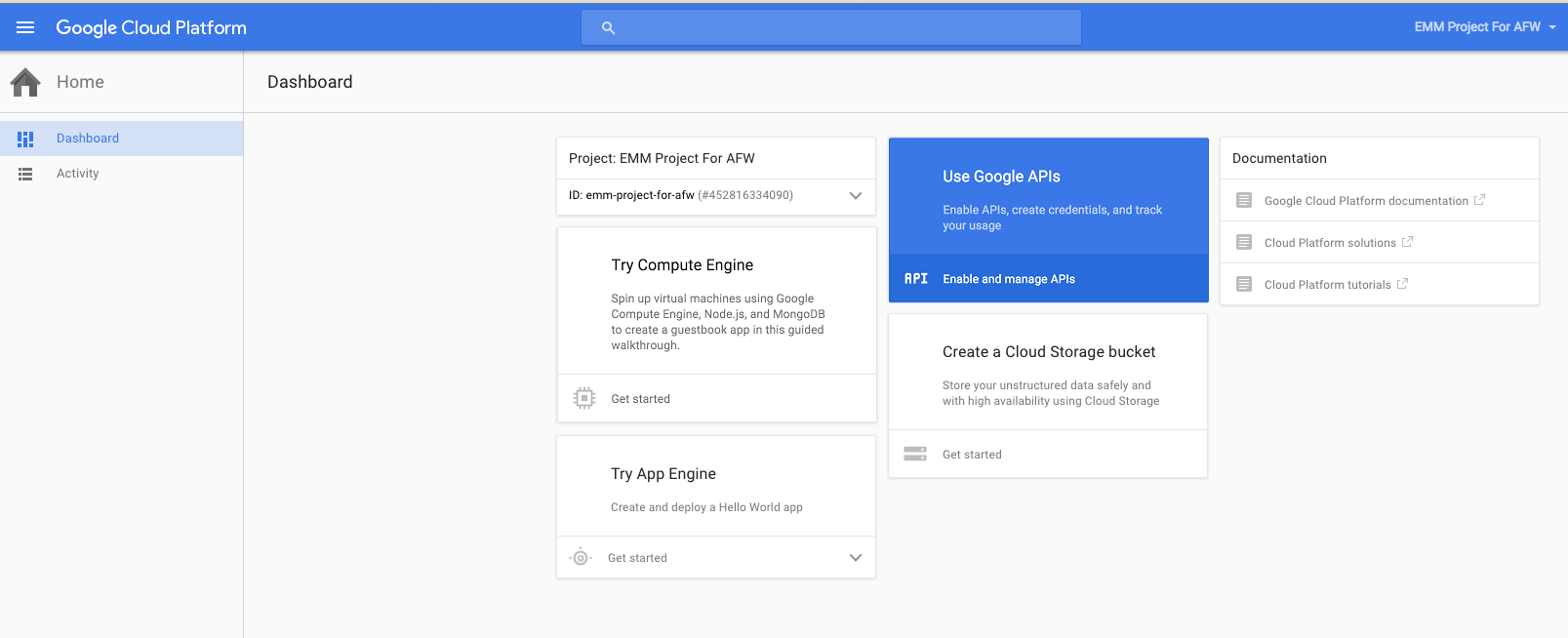

ダッシュボードで、[Google API を使用] をクリックします。

-

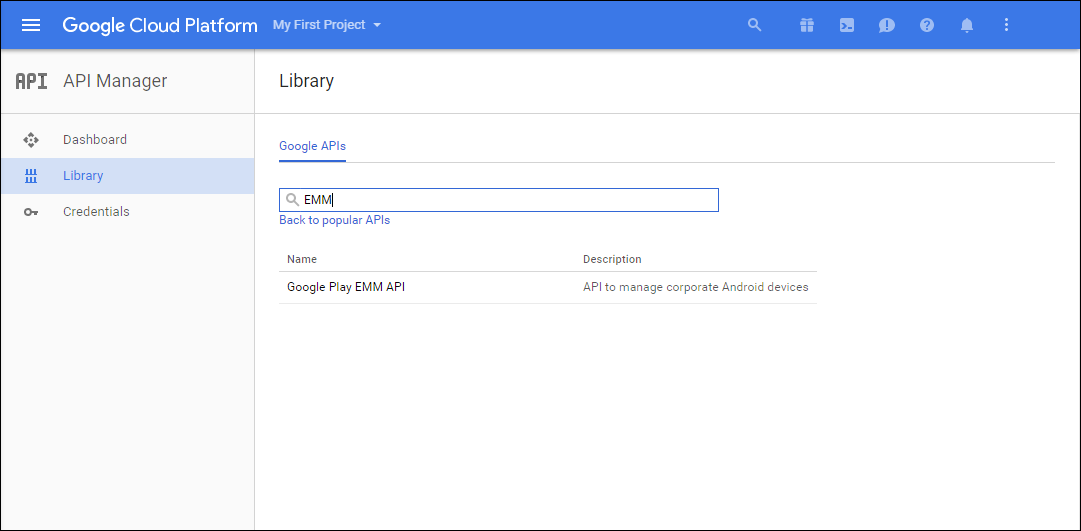

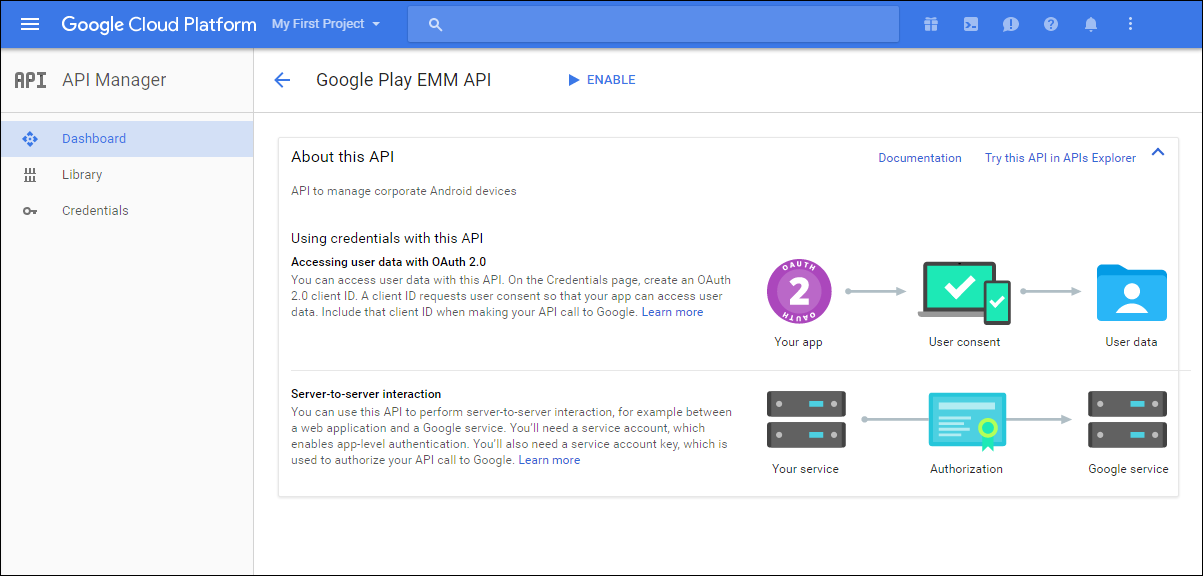

[ライブラリ] をクリックし、[検索] で「EMM」と入力し、検索結果をクリックします。

-

-

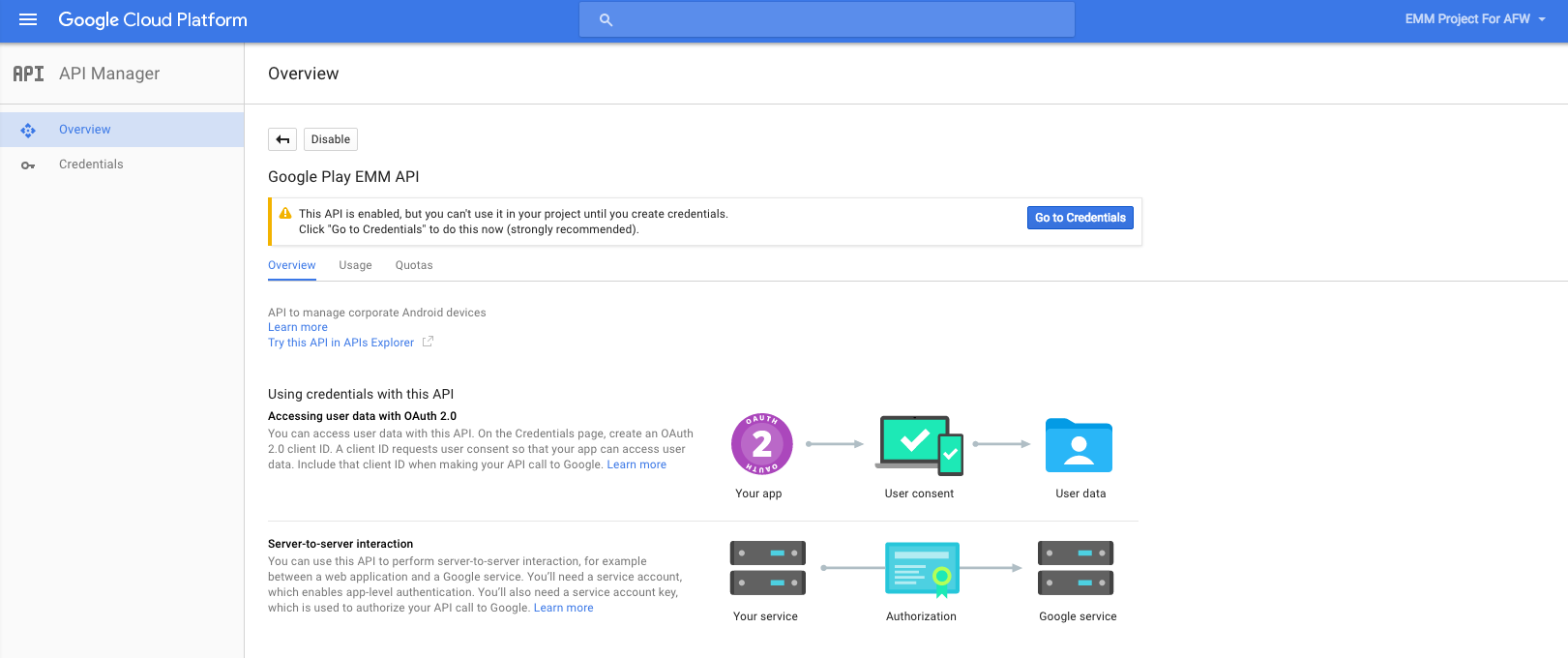

- [概要] ページで、[有効にする] をクリックします。

-

-

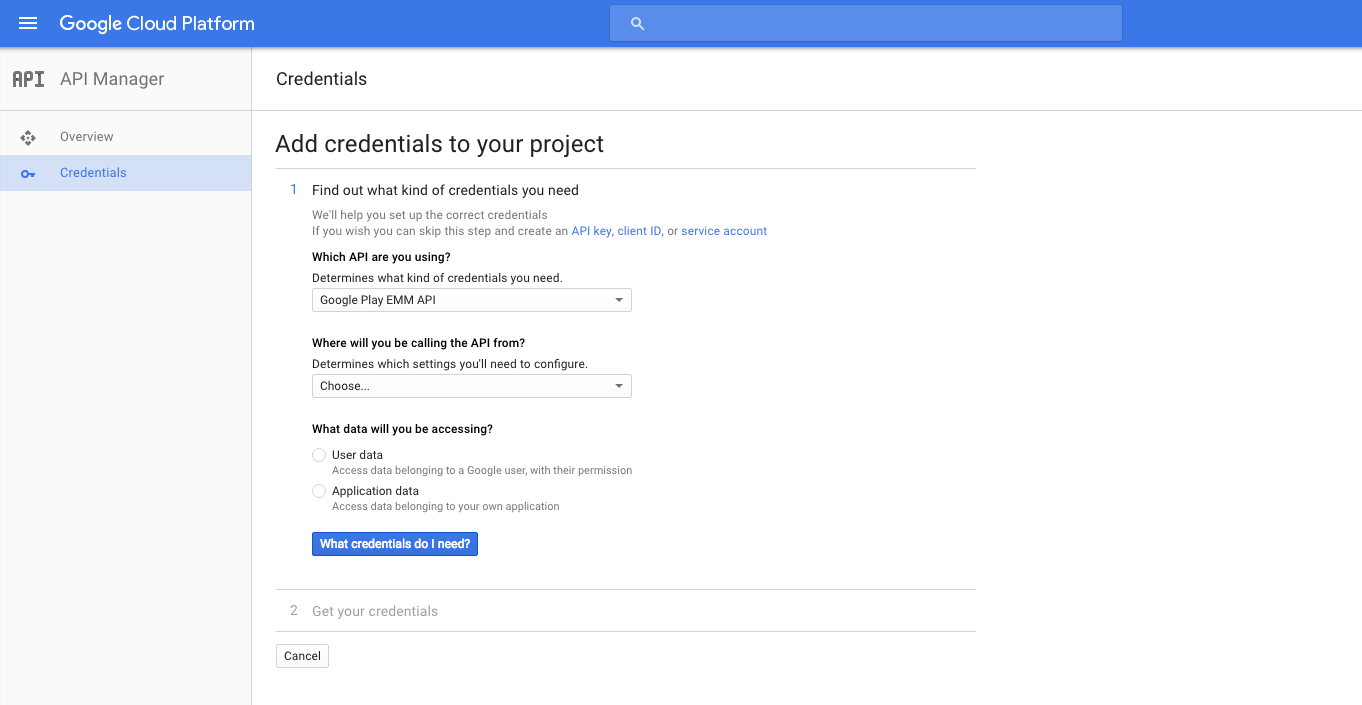

[Google Play EMM API] の横にある [認証情報に移動] をクリックします。

-

[プロジェクトに認証情報を追加] リストのステップ 1 で、[サービスアカウント] をクリックします。

-

-

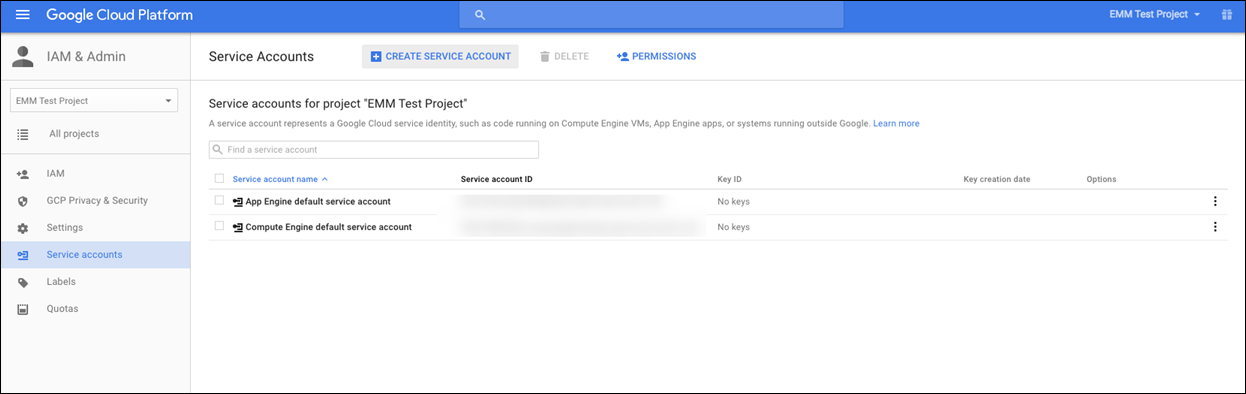

- [サービスアカウント] ページで、[サービスアカウントを作成] をクリックします。

-

-

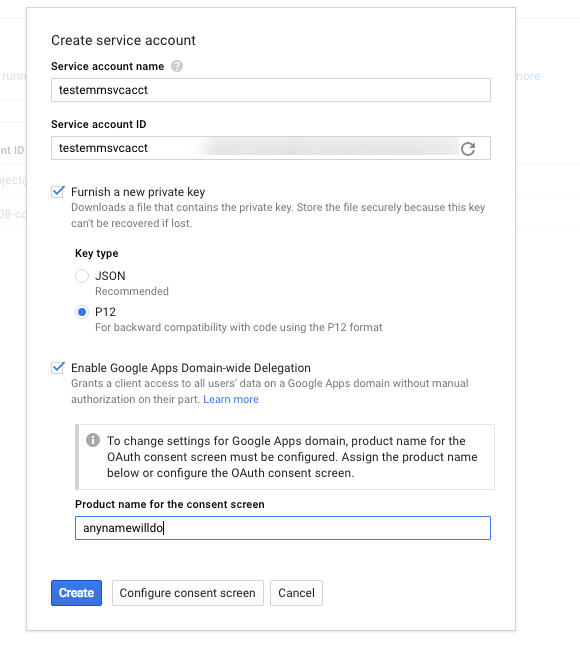

[サービスアカウントを作成] で、アカウントに名前を付け、[新しい秘密鍵を提供する] チェックボックスをオンにします。[P12] をクリックし、[Google Apps ドメイン全体の委任を有効にする] チェックボックスをオンにしてから、[作成] をクリックします。

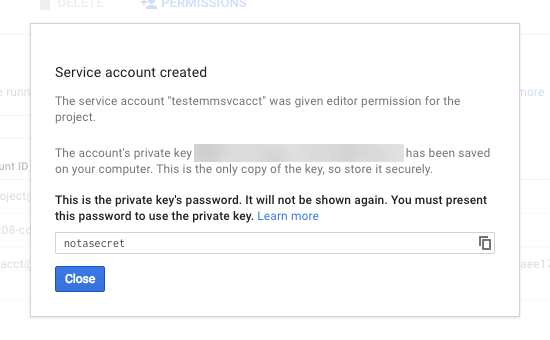

証明書 (P12 ファイル) がコンピューターにダウンロードされます。証明書は安全な場所に保存してください。

-

[サービスアカウントが作成されました] 確認ページで、[閉じる] をクリックします。

-

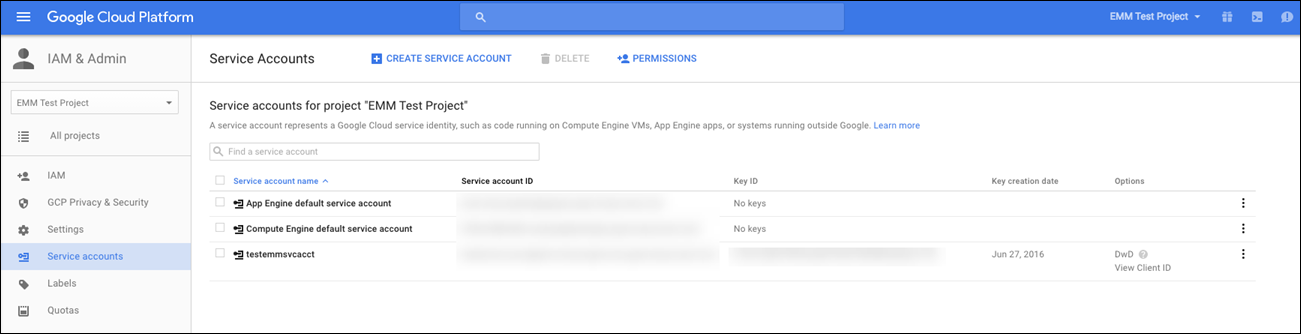

- [権限] で [サービスアカウント] をクリックし、サービスアカウントの [オプション] の下にある [クライアント ID を表示] をクリックします。

-

-

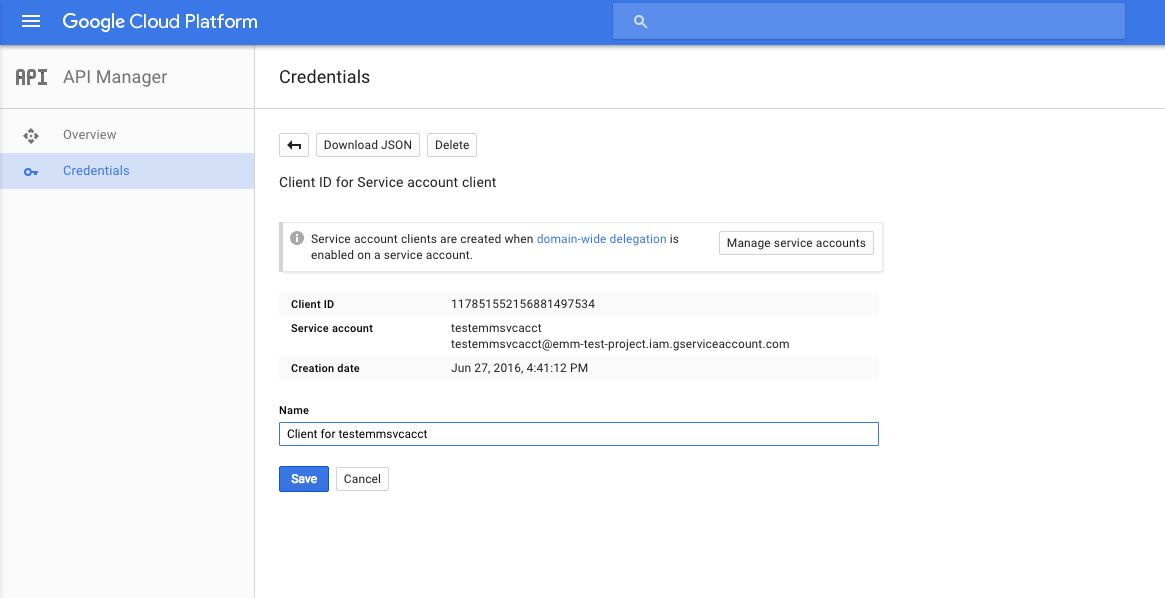

Google 管理コンソールでのアカウント認証に必要な詳細が表示されます。[クライアント ID] と [サービスアカウント ID] を、後で情報を取得できる場所にコピーします。この情報は、ドメイン名とともに Citrix サポートに送信して、許可リストに追加してもらう必要があります。

-

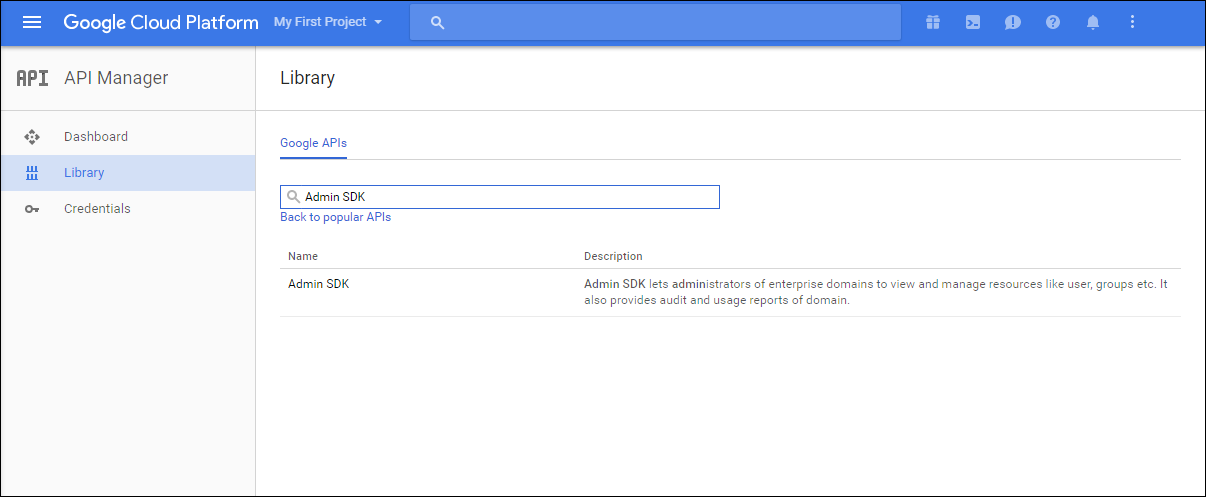

[ライブラリ] ページで「Admin SDK」を検索し、検索結果をクリックします。

-

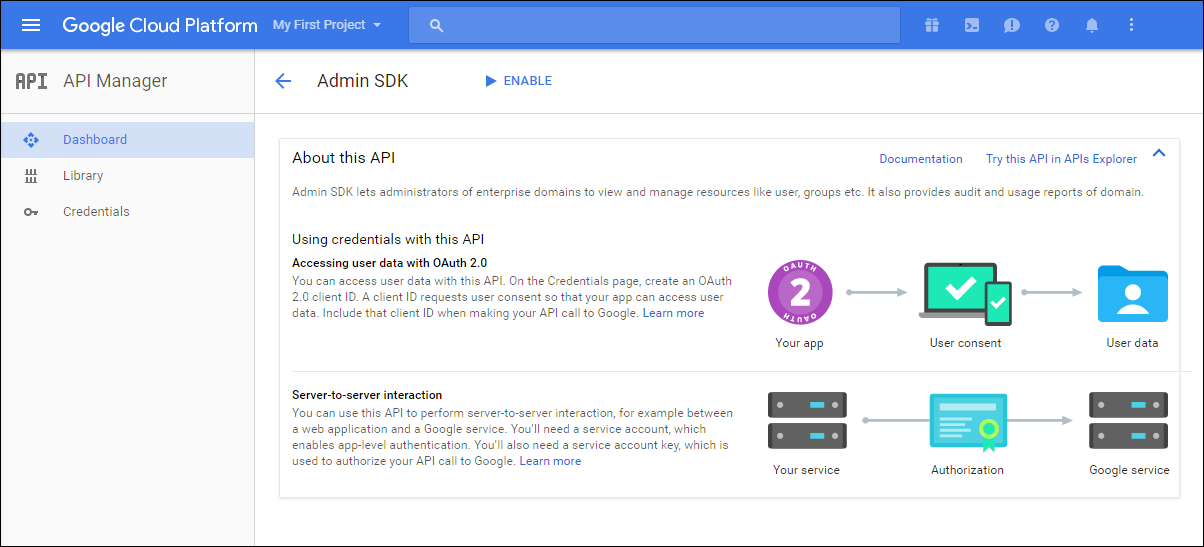

[概要] ページで、[有効にする] をクリックします。

-

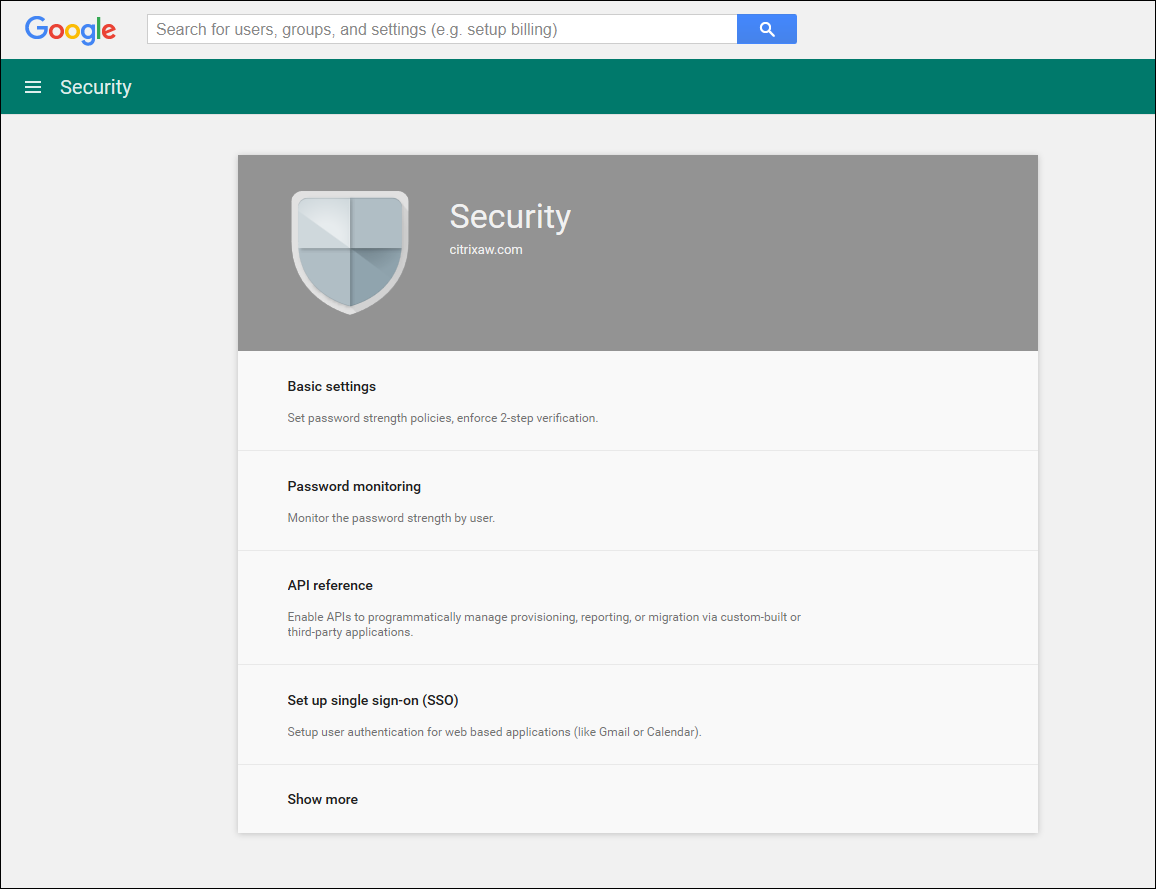

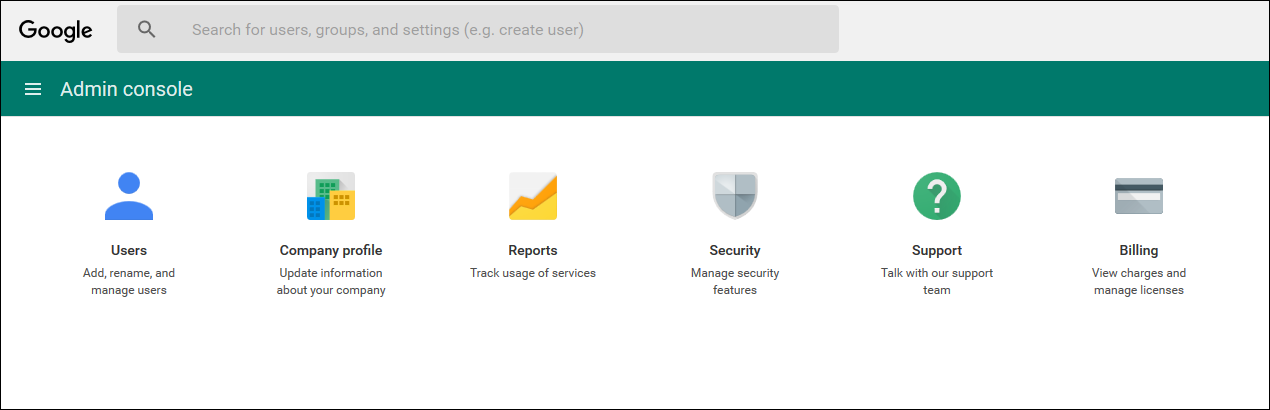

ドメインの Google 管理コンソールを開き、[セキュリティ] をクリックします。

-

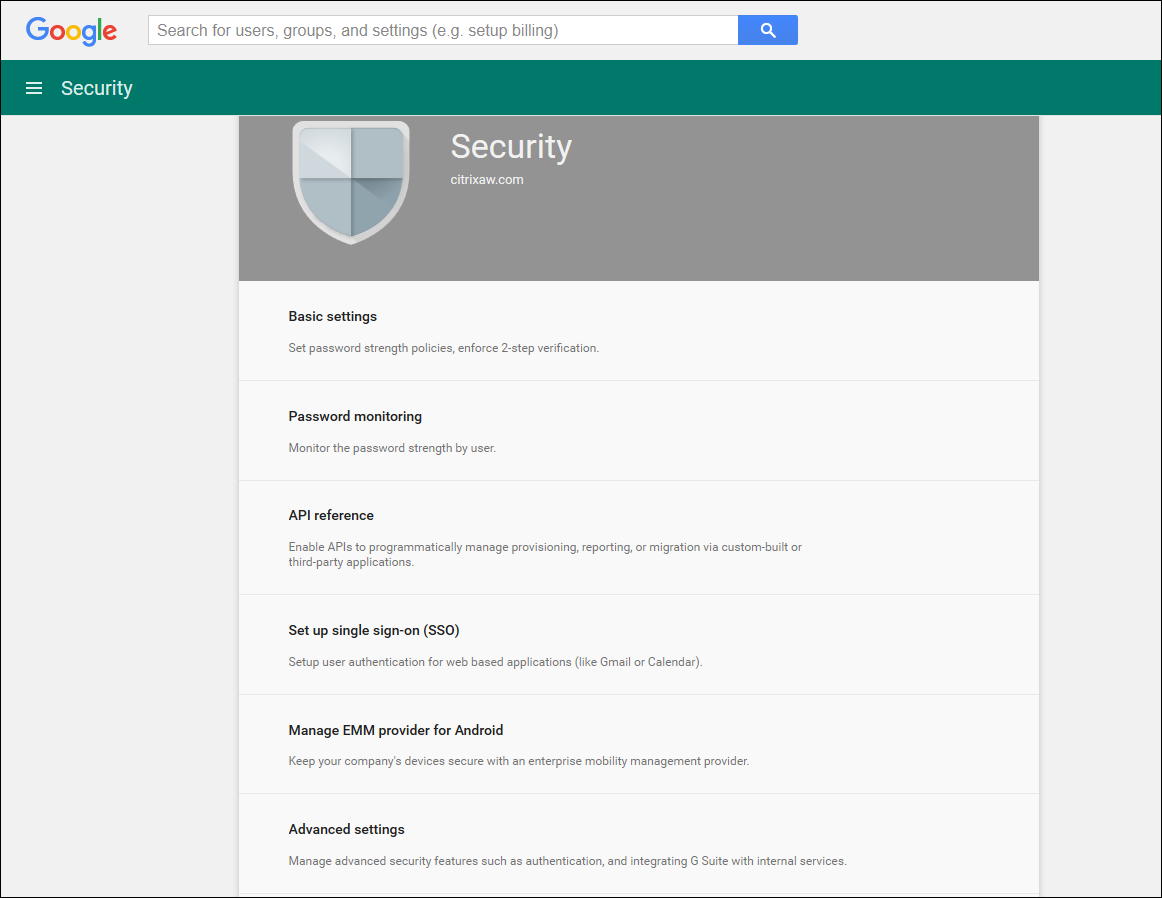

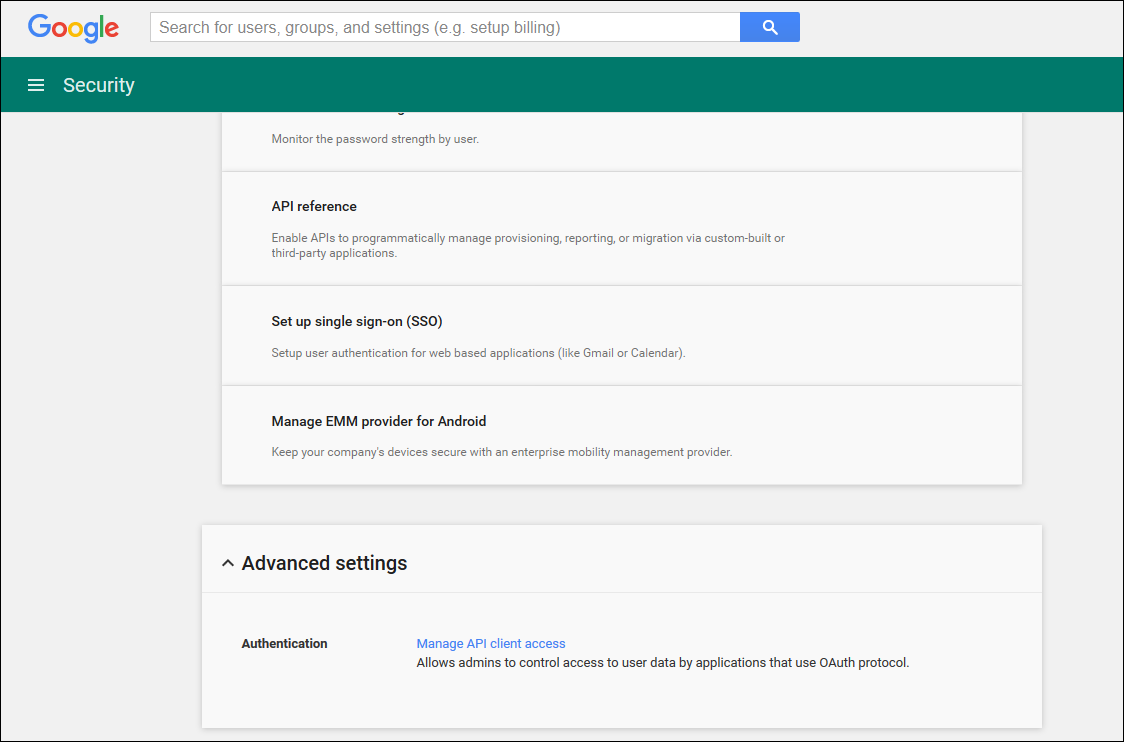

[設定] ページで、[さらに表示] をクリックし、[詳細設定] をクリックします。

-

-

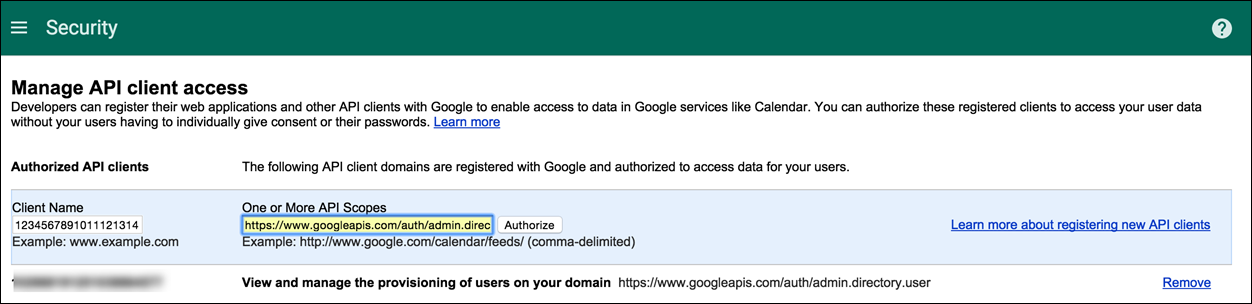

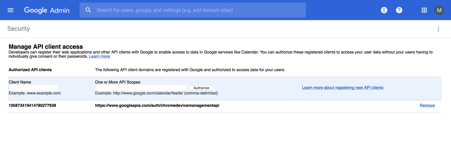

[API クライアントアクセスを管理] をクリックします。

-

[クライアント名] に以前保存したクライアント ID を入力し、[1 つ以上の API スコープ] に

https://www.googleapis.com/auth/admin.directory.userと入力し、[承認] をクリックします。

EMM へのバインド

Citrix Endpoint Management を使用して Android デバイスを管理する前に、Citrix テクニカルサポートに連絡し、ドメイン名、サービスアカウント、およびバインドトークンを提供する必要があります。Citrix は、エンタープライズモビリティ管理 (EMM) プロバイダーとして、トークンを Citrix Endpoint Management にバインドします。Citrix テクニカルサポートの連絡先については、Citrix テクニカルサポートを参照してください。

-

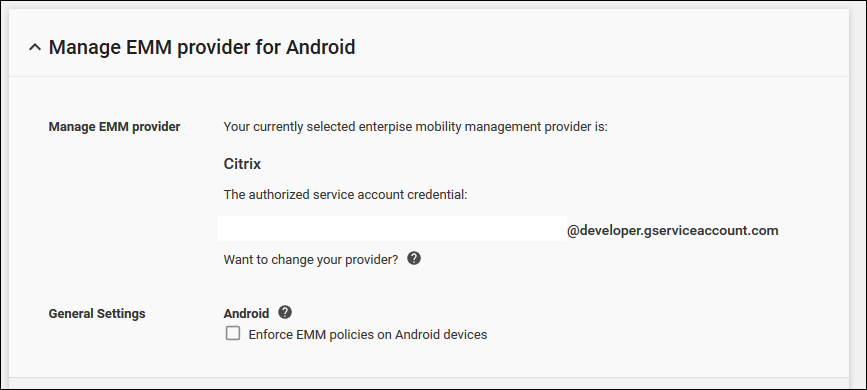

バインドを確認するには、Google 管理ポータルにサインインし、[セキュリティ] をクリックします。

-

[Android 用 EMM プロバイダーを管理] をクリックします。

Google Android Enterprise アカウントが EMM プロバイダーとして Citrix にバインドされていることがわかります。

トークンバインドを確認した後、Citrix Endpoint Management コンソールを使用して Android デバイスの管理を開始できます。ステップ 14 で生成した P12 証明書をインポートします。Android Enterprise サーバー設定をセットアップし、SAML ベースのシングルサインオン (SSO) を有効にし、少なくとも 1 つの Android Enterprise デバイスポリシーを定義します。

P12 証明書のインポート

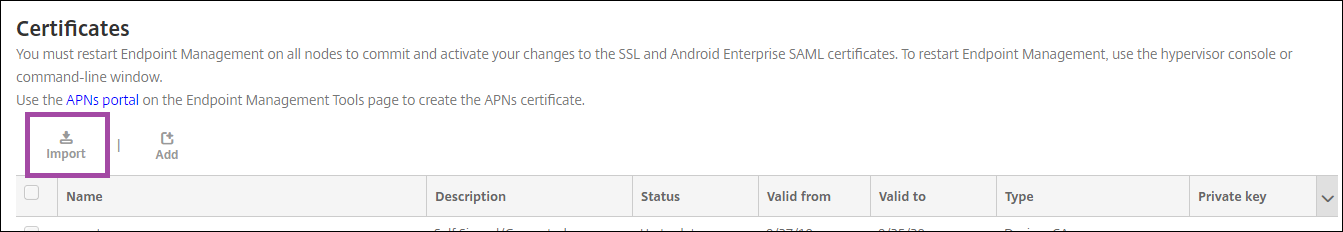

Android Enterprise P12証明書をインポートするには、次の手順に従います。

-

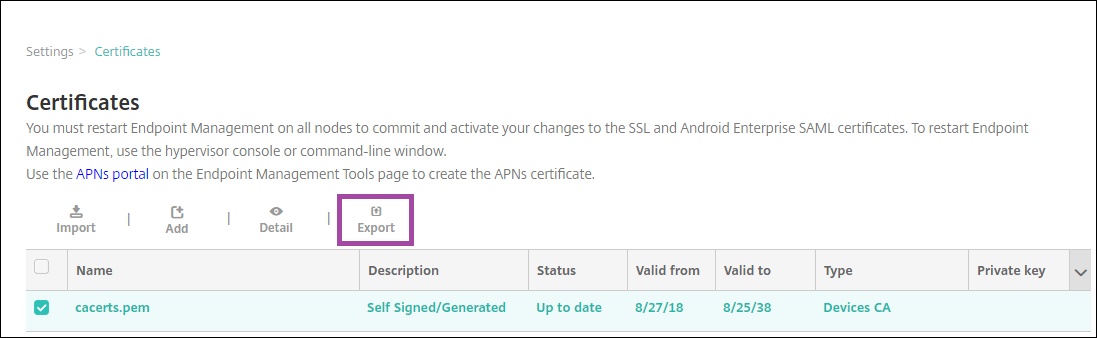

Citrix Endpoint Managementコンソールで、コンソール右上隅にある歯車アイコンをクリックして [設定] ページを開き、[証明書] をクリックします。[証明書] ページが表示されます。

-

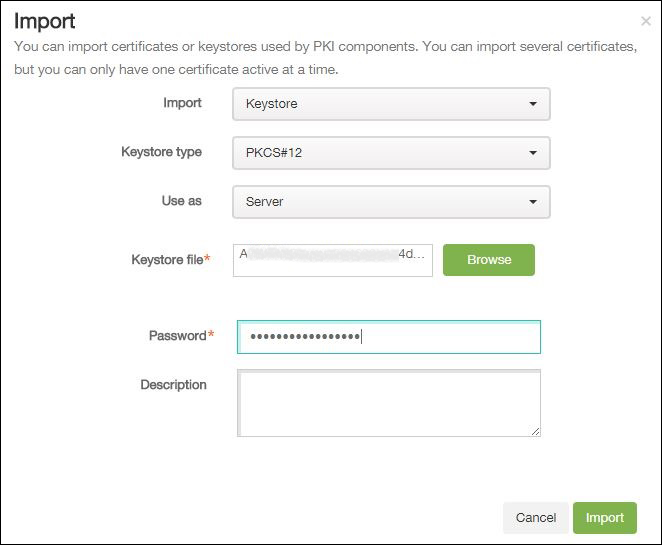

[インポート] をクリックします。[インポート] ダイアログボックスが表示されます。

次の設定を構成します。

- インポート: ドロップダウンリストで [キーストア] をクリックします。

- キーストアの種類: ドロップダウンリストで [PKCS#12] をクリックします。

- 用途: ドロップダウンリストで [サーバー] をクリックします。

- キーストアファイル: [参照] をクリックし、P12証明書に移動します。

- パスワード: 証明書のパスワードを入力します。このパスワードは、Android Enterpriseアカウントの設定時に作成した秘密キーのパスワードです。

- 説明: 必要に応じて、証明書の説明を入力します。

-

[インポート] をクリックします。

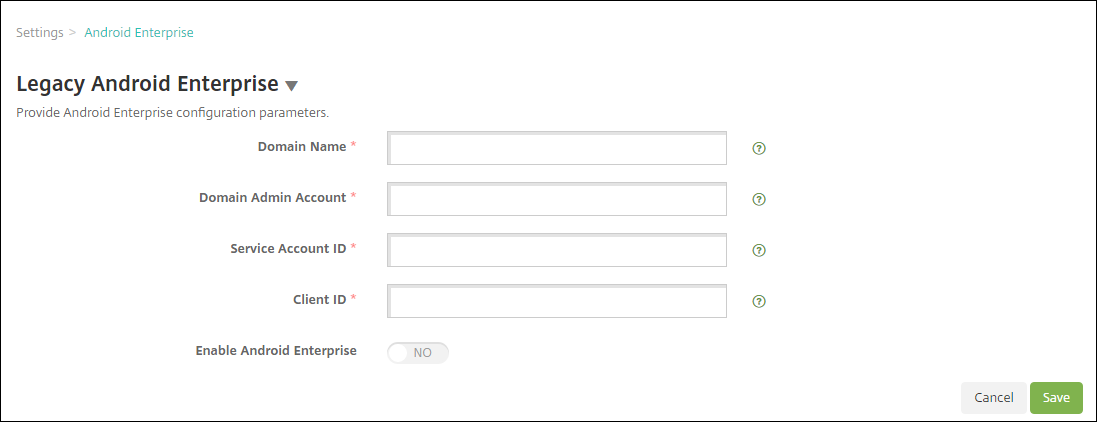

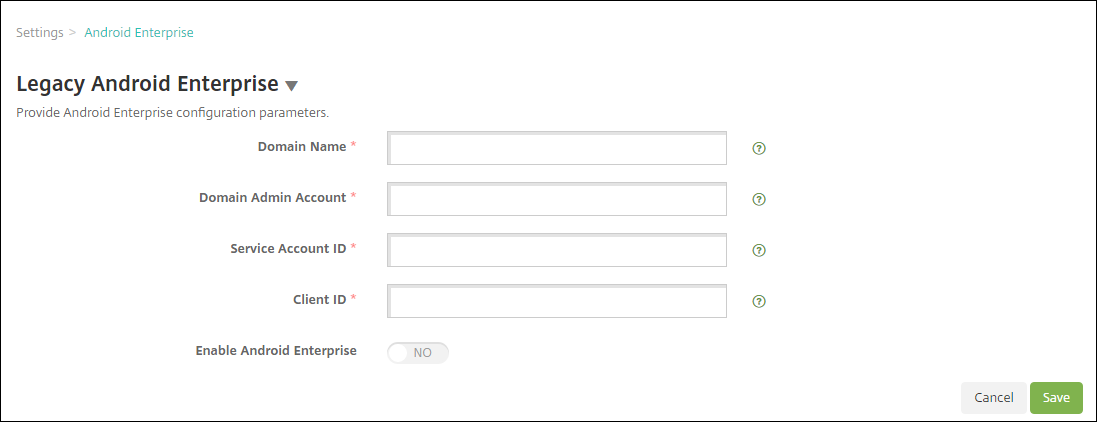

Android Enterpriseサーバー設定

- 1. Citrix Endpoint Managementコンソールで、コンソール右上隅にある歯車アイコンをクリックします。**[設定]** ページが表示されます。

-

[プラットフォーム] で [Android Enterprise] をクリックします。[Android Enterprise] ページが表示されます。

次の設定を構成し、[保存] をクリックします。

- ドメイン名: Android Enterpriseのドメイン名(例: domain.com)を入力します。

- ドメイン管理者アカウント: ドメイン管理者のユーザー名(例: Google Developer Portalで使用したメールアカウント)を入力します。

-

サービスアカウントID: サービスアカウントID(例: Googleサービスアカウントに関連付けられているメールアドレス (

serviceaccountemail@xxxxxxxxx.iam.gserviceaccount.com))を入力します。 - クライアントID: Googleサービスアカウントの数値クライアントIDを入力します。

- Android Enterpriseを有効にする: Android Enterpriseを有効または無効にするには、これを選択します。

SAMLベースのシングルサインオンの有効化

-

Citrix Endpoint Managementコンソールで、右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

[証明書] をクリックします。[証明書] ページが表示されます。

-

証明書の一覧で、SAML証明書をクリックします。

-

[エクスポート] をクリックし、証明書をコンピューターに保存します。

-

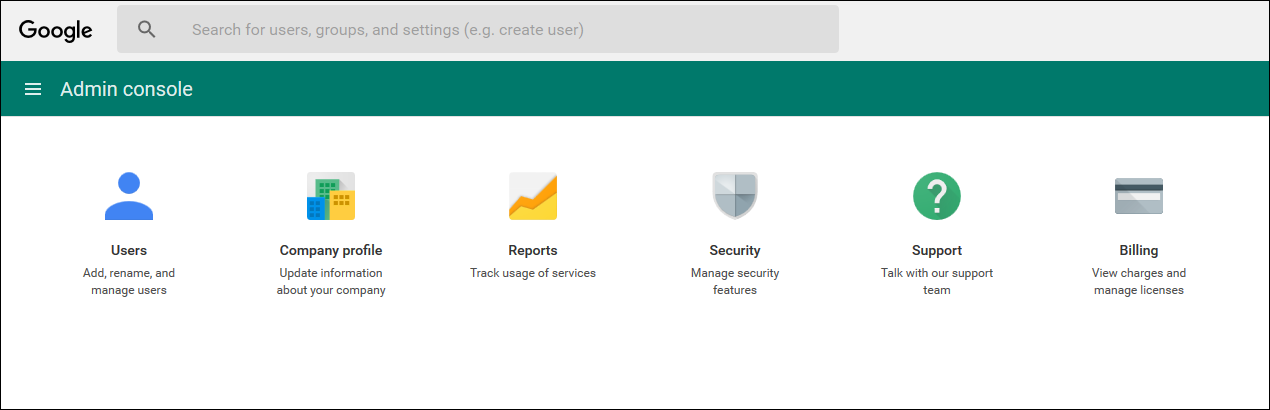

- Android Enterprise管理者資格情報を使用して、Google管理ポータルにサインインします。ポータルへのアクセスについては、Google管理ポータルを参照してください。

-

- [セキュリティ] をクリックします。

-

-

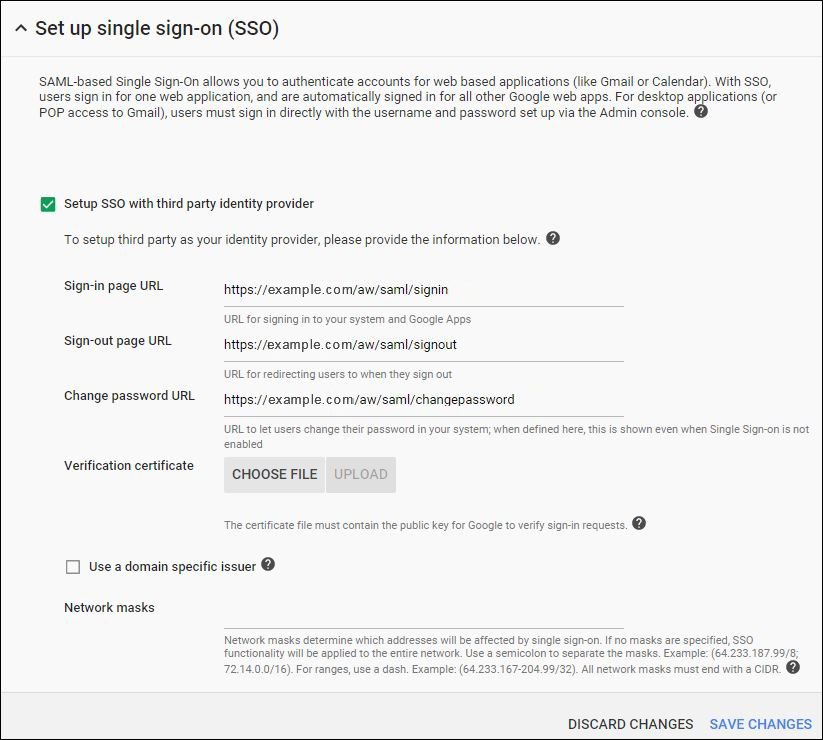

[セキュリティ] で [シングルサインオン(SSO)の設定] をクリックし、次の設定を構成します。

-

サインインページURL: ユーザーがシステムおよびGoogle AppsにサインインするためのURLを入力します。例:

https://<Xenmobile-FQDN>/aw/saml/signin。 -

サインアウトページURL: ユーザーがサインアウトしたときにリダイレクトされるURLを入力します。例:

https://<Xenmobile-FQDN>/aw/saml/signout。 -

パスワード変更URL: ユーザーがシステムでパスワードを変更できるようにするURLを入力します。例:

https://<Xenmobile-FQDN>/aw/saml/changepassword。このフィールドが定義されている場合、SSOが利用できない場合でも、ユーザーにはこのプロンプトが表示されます。 - 検証証明書: [ファイルを選択] をクリックし、Citrix Endpoint ManagementからエクスポートしたSAML証明書に移動します。

-

サインインページURL: ユーザーがシステムおよびGoogle AppsにサインインするためのURLを入力します。例:

-

[変更を保存] をクリックします。

Android Enterpriseデバイスポリシーの設定

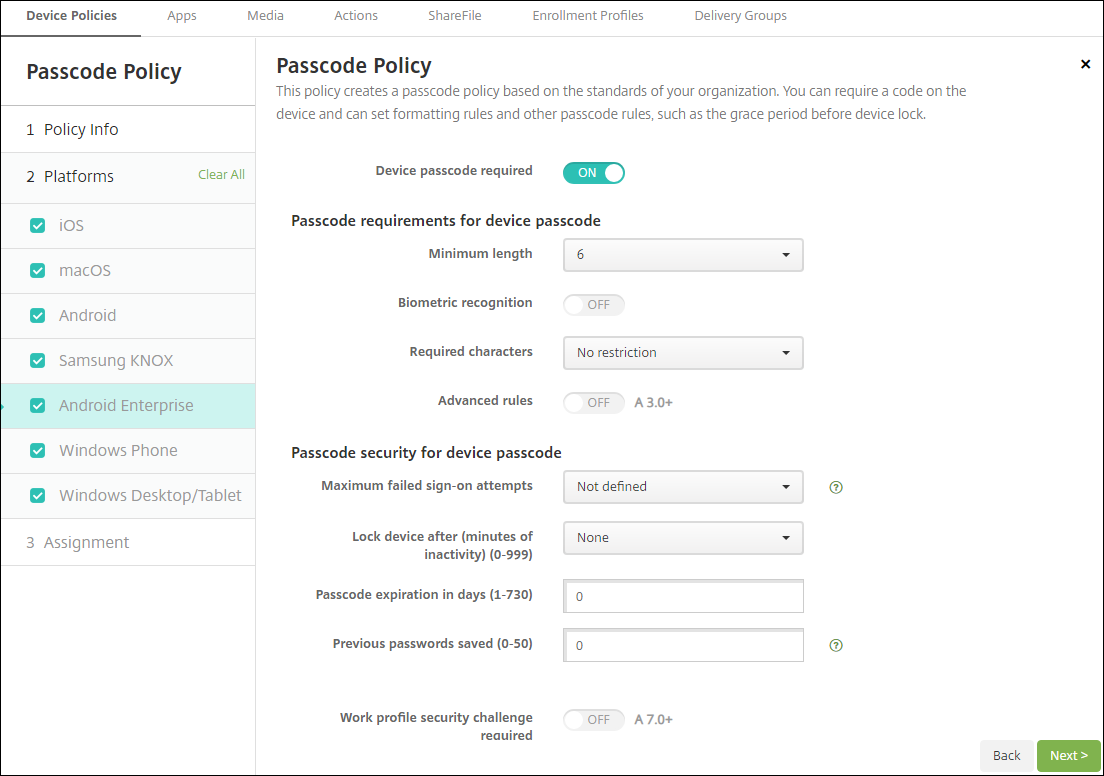

ユーザーが最初に登録するときにデバイスにパスコードを設定する必要があるように、パスコードポリシーを設定します。

デバイスポリシーを設定する基本的な手順は次のとおりです。

-

Citrix Endpoint Managementコンソールで、[構成] をクリックし、[デバイスポリシー] をクリックします。

-

[追加] をクリックします。

-

[新しいポリシーの追加] ダイアログボックスで、追加するポリシーを選択します。この例では、[パスコード] をクリックします。

-

[ポリシー情報] ページを完了します。

-

[Android Enterprise] をクリックし、ポリシーの設定を構成します。

-

ポリシーをデリバリーグループに割り当てます。

Android Enterpriseアカウント設定の構成

デバイスでAndroidアプリとポリシーの管理を開始する前に、Citrix Endpoint ManagementでAndroid Enterpriseドメインとアカウント情報を設定する必要があります。まず、GoogleでAndroid Enterpriseのセットアップタスクを完了して、ドメイン管理者とサービスアカウントID、およびバインディングトークンを取得します。

-

Citrix Endpoint Management Webコンソールで、右上隅にある歯車アイコンをクリックします。[設定] ページが表示されます。

-

[プラットフォーム] で [Android Enterprise] をクリックします。[Android Enterprise] 構成ページが表示されます。

-

-

- 「Android Enterprise」ページで、次の設定を構成します。

- ドメイン名: ドメイン名を入力します。

- ドメイン管理者アカウント: ドメイン管理者ユーザー名を入力します。

- サービスアカウントID: GoogleサービスアカウントIDを入力します。

- クライアントID: GoogleサービスアカウントのクライアントIDを入力します。

- Android Enterpriseを有効にする: Android Enterpriseを有効にするかどうかを選択します。

-

- 保存をクリックします。

Citrix Endpoint Management向けGoogle Workspaceパートナーアクセス設定

Chrome向けCitrix Endpoint Managementの一部の機能は、Citrix Endpoint ManagementとGoogle Workspaceドメイン間の通信にGoogleパートナーAPIを使用します。たとえば、Citrix Endpoint Managementは、シークレットモードやゲストモードなどのChrome機能を管理するデバイスポリシーにAPIを必要とします。

パートナーAPIを有効にするには、Citrix Endpoint ManagementコンソールでGoogle Workspaceドメインを設定し、その後、Google Workspaceアカウントを構成します。

Citrix Endpoint ManagementでのGoogle Workspaceドメイン設定

Citrix Endpoint ManagementがGoogle Workspaceドメイン内のAPIと通信できるようにするには、設定 > Google Chrome構成に移動し、設定を構成します。

- Google Workspaceドメイン: Citrix Endpoint Managementが必要とするAPIをホストするGoogle Workspaceドメイン。

- Google Workspace管理者アカウント: Google Workspaceドメインの管理者アカウント。

- Google WorkspaceクライアントID: CitrixのクライアントID。この値を使用して、Google Workspaceドメインのパートナーアクセスを構成します。

- Google WorkspaceエンタープライズID: アカウントのエンタープライズIDで、Googleエンタープライズアカウントから入力されます。

Google Workspaceドメイン内のデバイスとユーザーのパートナーアクセス有効化

-

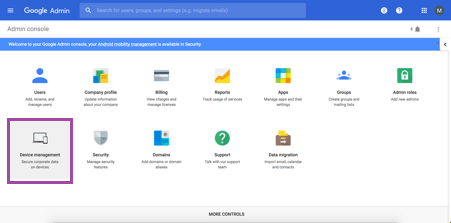

Google管理コンソールにログインします: https://admin.google.com

-

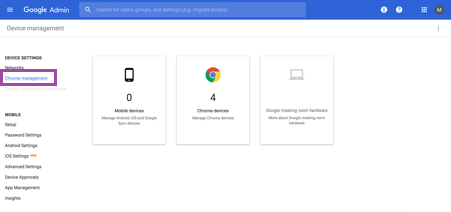

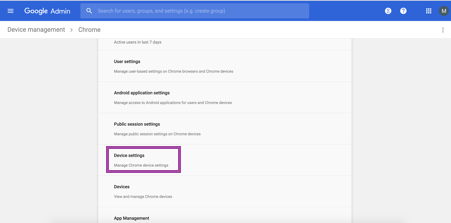

デバイス管理をクリックします。

-

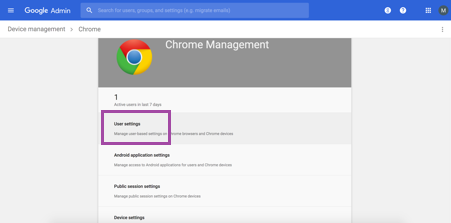

Chrome管理をクリックします。

-

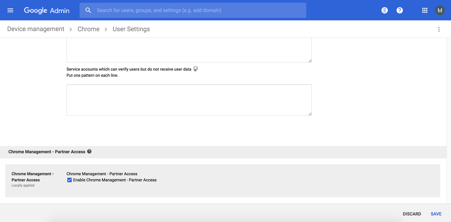

ユーザー設定をクリックします。

-

Chrome管理 - パートナーアクセスを検索します。

-

Chrome管理 - パートナーアクセスを有効にするチェックボックスをオンにします。

-

パートナーアクセスを理解し、有効にすることに同意します。保存をクリックします。

-

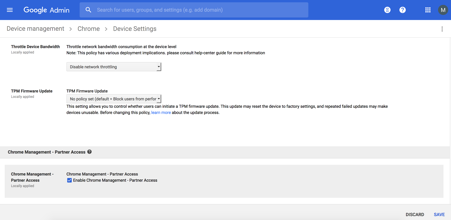

Chrome管理ページで、デバイス設定をクリックします。

-

- Chrome管理 - パートナーアクセスを検索します。

-

Chrome管理 - パートナーアクセスを有効にするチェックボックスをオンにします。

-

パートナーアクセスを理解し、有効にすることに同意します。保存をクリックします。

-

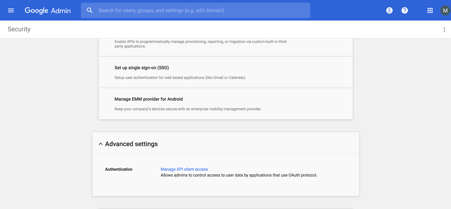

セキュリティページに移動し、その後、詳細設定をクリックします。

-

APIクライアントアクセスを管理をクリックします。

-

Citrix Endpoint Managementコンソールで、設定 > Google Chrome構成に移動し、G SuiteクライアントIDの値をコピーします。その後、APIクライアントアクセスを管理ページに戻り、コピーした値をクライアント名フィールドに貼り付けます。

-

1つ以上のAPIスコープで、URL:

https://www.googleapis.com/auth/chromedevicemanagementapiを追加します。

-

承認をクリックします。

「設定が保存されました」というメッセージが表示されます。

Android Enterpriseデバイスの登録

デバイス登録プロセスでユーザーがユーザー名またはユーザーIDを入力する必要がある場合、受け入れられる形式は、Citrix Endpoint Managementサーバーがユーザーをユーザープリンシパル名 (UPN) またはSAMアカウント名で検索するように構成されている方法によって異なります。

Citrix Endpoint ManagementサーバーがUPNでユーザーを検索するように構成されている場合、ユーザーは次の形式でUPNを入力する必要があります:

- username@domain

Citrix Endpoint ManagementサーバーがSAMでユーザーを検索するように構成されている場合、ユーザーは次のいずれかの形式でSAMを入力する必要があります:

- username@domain

- domain\username

Citrix Endpoint Managementサーバーがどの種類のユーザー名に構成されているかを判断するには:

- Citrix Endpoint Managementサーバーコンソールで、右上隅の歯車アイコンをクリックします。設定ページが表示されます。

- LDAPをクリックして、LDAP接続の構成を表示します。

-

ページの下部にあるユーザー検索条件フィールドを確認します。

- userPrincipalNameに設定されている場合、Citrix Endpoint ManagementサーバーはUPN用に設定されています。

- sAMAccountNameに設定されている場合、Citrix Endpoint ManagementサーバーはSAM用に設定されています。

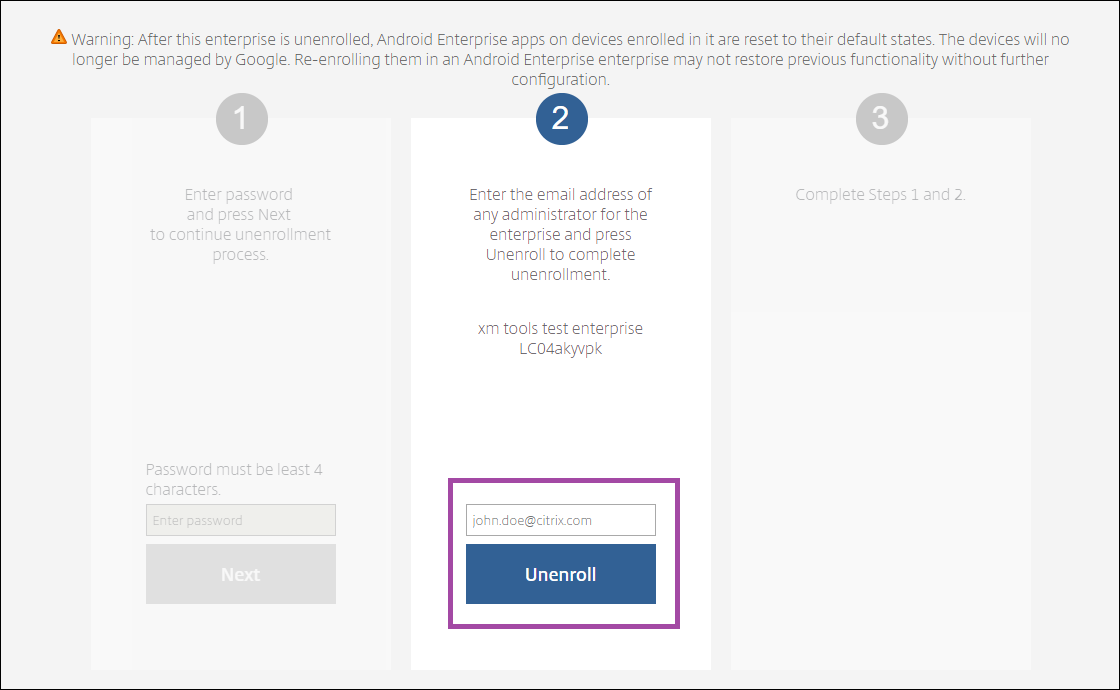

Android Enterpriseエンタープライズの登録解除

Citrix Endpoint ManagementサーバーコンソールとCitrix Endpoint Management Toolsを使用して、Android Enterpriseエンタープライズの登録を解除できます。

このタスクを実行すると、Citrix Endpoint ManagementサーバーはCitrix Endpoint Management Toolsのポップアップウィンドウを開きます。開始する前に、Citrix Endpoint Managementサーバーが使用しているブラウザーでポップアップウィンドウを開く権限を持っていることを確認してください。Google Chromeなどの一部のブラウザーでは、ポップアップブロックを無効にし、Citrix Endpoint Managementサイトのアドレスをポップアップ許可リストに追加する必要があります。

警告:

エンタープライズの登録が解除されると、すでに登録されているデバイス上のAndroid Enterpriseアプリはデフォルトの状態にリセットされます。デバイスはGoogleによって管理されなくなります。Android Enterpriseエンタープライズに再登録しても、追加の構成なしでは以前の機能が復元されない場合があります。

Android Enterpriseエンタープライズの登録が解除された後:

- エンタープライズを通じて登録されたデバイスとユーザーは、Android Enterpriseアプリがデフォルトの状態にリセットされます。以前適用されたアプリの権限と管理対象構成ポリシーは、もはや効果がありません。

- エンタープライズを通じて登録されたデバイスはCitrix Endpoint Managementによって管理されますが、Googleの観点からは管理対象外となります。新しいAndroid Enterpriseアプリを追加することはできません。アプリの権限や管理対象構成ポリシーを適用することはできません。スケジューリング、パスワード、制限などの他のポリシーは、これらのデバイスに引き続き適用できます。

- Android Enterpriseにデバイスを登録しようとすると、Android Enterpriseデバイスではなく、Androidデバイスとして登録されます。

Android Enterpriseエンタープライズの登録を解除するには:

-

Citrix Endpoint Managementコンソールで、右上隅の歯車アイコンをクリックします。設定ページが表示されます。

-

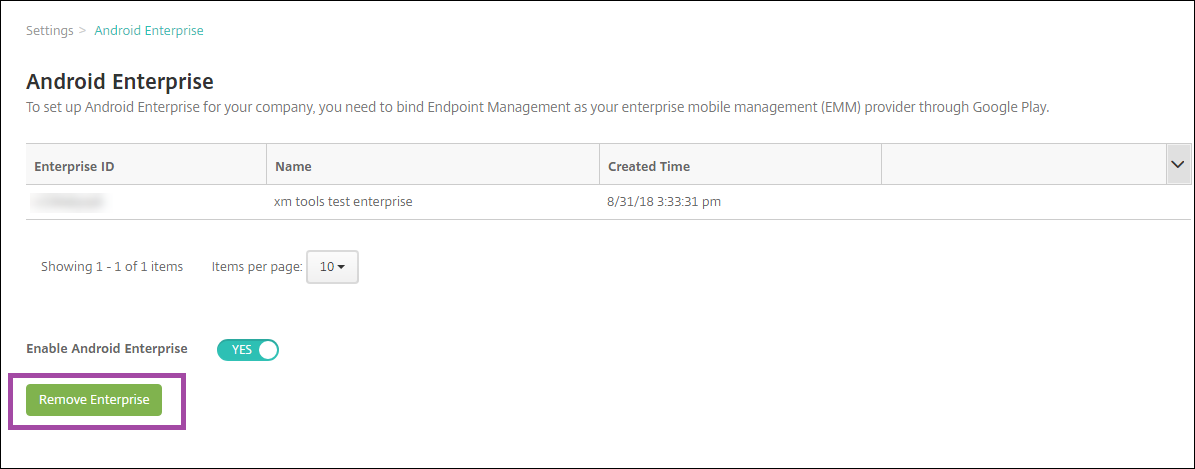

設定ページで、Android Enterpriseをクリックします。

-

エンタープライズの削除をクリックします。

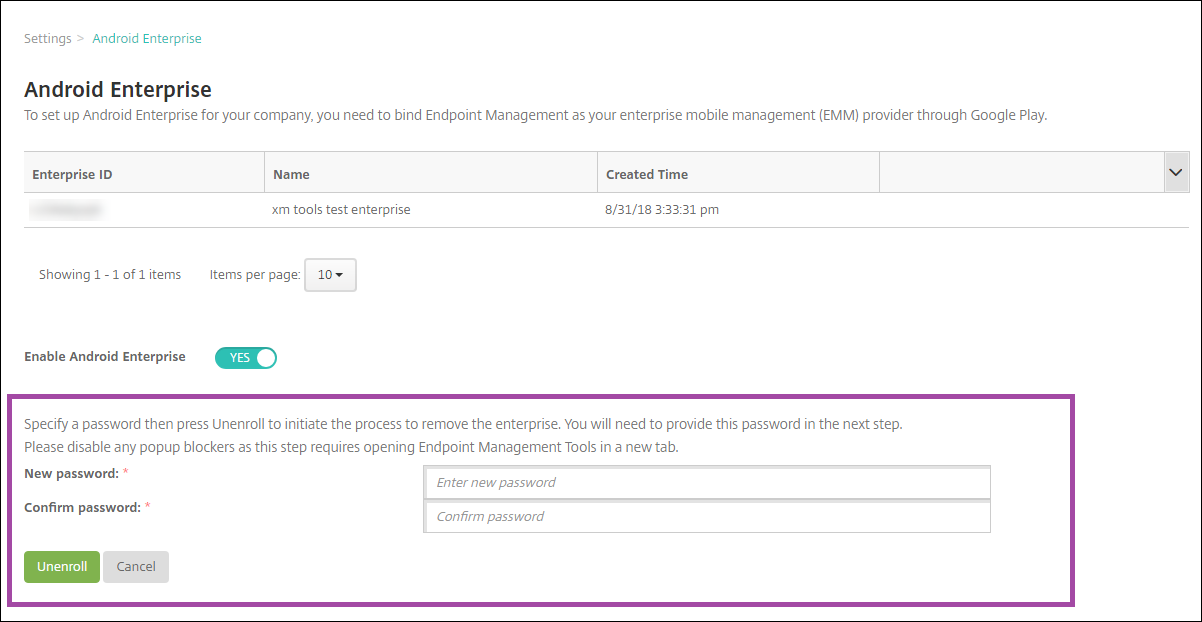

-

パスワードを指定します。登録解除を完了するための次のステップでこれが必要になります。次に登録解除をクリックします。

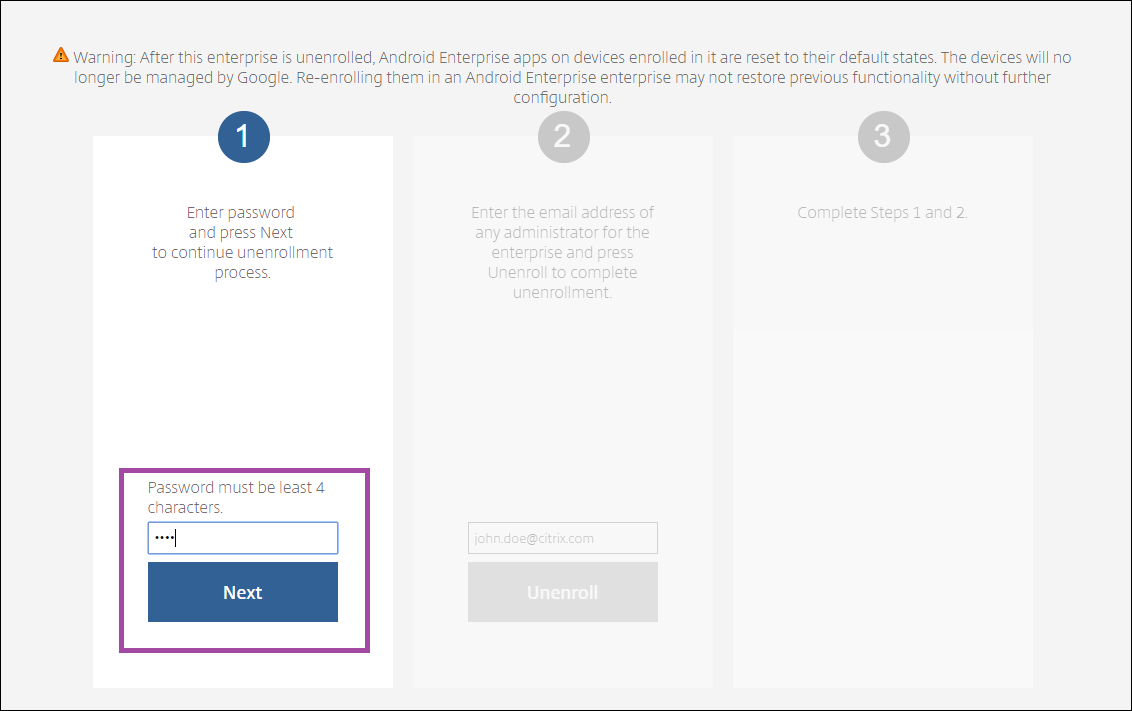

-

Citrix Endpoint Management Toolsページが開いたら、前のステップで作成したパスワードを入力します。

-

登録解除をクリックします。

Android Enterpriseにおける完全管理デバイスのプロビジョニング

Android Enterpriseでは、会社所有のデバイスのみが完全管理デバイスとなることができます。完全管理デバイスでは、ワークプロファイルだけでなく、デバイス全体が会社または組織によって制御されます。完全管理デバイスは、ワーク管理デバイスとも呼ばれます。

Citrix Endpoint Managementは、完全管理デバイスの以下の登録方法をサポートしています。

-

afw#xenmobile: この登録方法では、ユーザーはデバイスのセットアップ時に

afw#xenmobileという文字を入力します。このトークンは、デバイスがCitrix Endpoint Managementによって管理されていることを識別し、Citrix Secure Hubをダウンロードします。 - QRコード: QRコードプロビジョニングは、NFCをサポートしないタブレットなどの分散型デバイスフリートをプロビジョニングする簡単な方法です。QRコード登録方法は、工場出荷時の設定にリセットされたフリートデバイスで使用できます。QRコード登録方法は、セットアップウィザードからQRコードをスキャンすることで、完全管理デバイスをセットアップおよび構成します。

- 近距離無線通信 (NFC) バンプ: NFCバンプ登録方法は、工場出荷時の設定にリセットされたフリートデバイスで使用できます。NFCバンプは、近距離無線通信を使用して2つのデバイス間でデータを転送します。工場出荷時の設定にリセットされたデバイスでは、Bluetooth、Wi-Fi、およびその他の通信モードが無効になっています。NFCは、この状態のデバイスが使用できる唯一の通信プロトコルです。

afw#xenmobile

この登録方法は、新しいデバイスまたは工場出荷時の設定にリセットされたデバイスの電源をオンにした後の初期設定で使用されます。ユーザーは、Googleアカウントの入力を求められたときにafw#xenmobileと入力します。このアクションにより、Citrix Secure Hubがダウンロードおよびインストールされます。その後、ユーザーはCitrix Secure Hubのセットアッププロンプトに従って登録を完了します。

この登録方法は、Citrix Secure Hubの最新バージョンがGoogle Playストアからダウンロードされるため、ほとんどのお客様に推奨されます。他の登録方法とは異なり、Citrix Endpoint ManagementサーバーからダウンロードするためにCitrix Secure Hubを提供する必要はありません。

前提条件:

- Android OSを実行しているすべてのAndroidデバイスでサポートされています。

QRコード

QRコードを使用してデバイスモードでデバイスを登録するには、JSONを作成し、そのJSONをQRコードに変換してQRコードを生成します。デバイスのカメラはQRコードをスキャンしてデバイスを登録します。

前提条件:

- Android 7.0以降を実行しているすべてのAndroidデバイスでサポートされています。

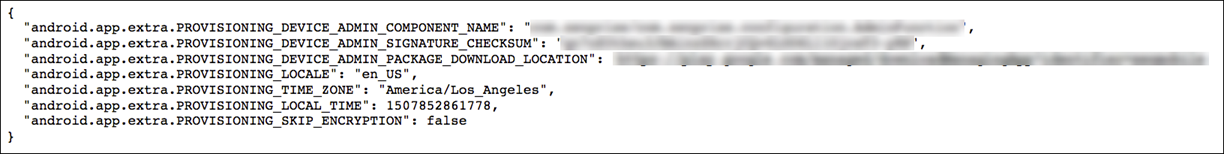

JSONからQRコードを作成する

以下のフィールドを含むJSONを作成します。

これらのフィールドは必須です。

Key: android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME

Value: com.zenprise/com.zenprise.configuration.AdminFunction

Key: android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM

Value: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM

Key: android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION

Value: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile

これらのフィールドはオプションです。

-

android.app.extra.PROVISIONING_LOCALE: 言語コードと国コードを入力します。

言語コードは、ISO 639-1 で定義されている2文字の小文字のISO言語コード(enなど)です。国コードは、ISO 3166-1 で定義されている2文字の大文字のISO国コード(USなど)です。たとえば、米国で話されている英語の場合は en_US と入力します。

-

android.app.extra.PROVISIONING_TIME_ZONE: デバイスが実行されているタイムゾーン。

エリア/場所のデータベース名を入力します。たとえば、太平洋時間の場合は America/Los_Angeles と入力します。名前を入力しない場合、タイムゾーンは自動的に設定されます。

-

android.app.extra.PROVISIONING_LOCAL_TIME: エポックからのミリ秒単位の時間。

Unixエポック(またはUnix時間、POSIX時間、Unixタイムスタンプ)は、1970年1月1日(UTC/GMTの深夜)から経過した秒数です。この時間にはうるう秒は含まれません(ISO 8601: 1970-01-01T00:00:00Z)。

-

android.app.extra.PROVISIONING_SKIP_ENCRYPTION: プロファイル作成時に暗号化をスキップするには true に設定します。プロファイル作成時に暗号化を強制するには false に設定します。

一般的なJSONは次のようになります。

https://jsonlint.com などのJSON検証ツールを使用して、作成されたJSONを検証します。そのJSON文字列を、任意のオンラインQRコードジェネレーターを使用してQRコードに変換します。

このQRコードは、工場出荷時設定にリセットされたデバイスによってスキャンされ、デバイスを完全に管理されたデバイスとして登録します。

デバイスの登録

デバイスを完全に管理されたデバイスとして登録するには、デバイスが工場出荷時設定にリセットされた状態である必要があります。

- ウェルカム画面で画面を6回タップし、QRコード登録フローを起動します。

-

プロンプトが表示されたら、Wi-Fiに接続します。QRコード(JSONにエンコードされている)内のCitrix Secure Hubのダウンロード場所は、このWi-Fiネットワーク経由でアクセスできます。

デバイスがWi-Fiに正常に接続すると、GoogleからQRコードリーダーをダウンロードし、カメラを起動します。

-

カメラをQRコードに向け、コードをスキャンします。

Androidは、QRコード内のダウンロード場所からCitrix Secure Hubをダウンロードし、署名証明書の署名を検証し、Citrix Secure Hubをインストールして、デバイス所有者として設定します。

QRコード方式を使用したデバイスのプロビジョニングの詳細については、Android EMM開発者向けGoogle APIドキュメントを参照してください。

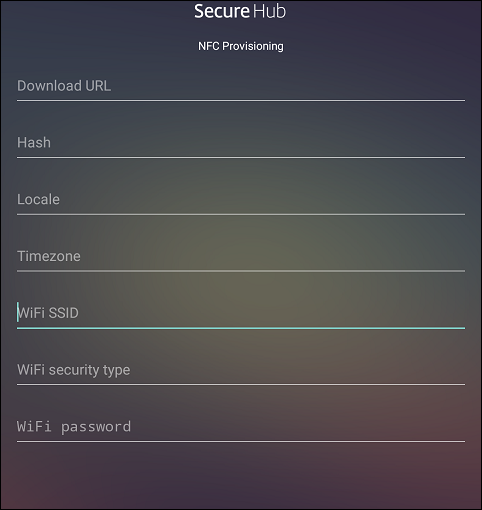

NFCバンプ

NFCバンプを使用してデバイスを完全に管理されたデバイスとして登録するには、2つのデバイスが必要です。1つは工場出荷時設定にリセットされたデバイス、もう1つはCitrix Endpoint Management Provisioning Toolを実行しているデバイスです。

前提条件:

- サポートされているAndroidデバイス

- Android Enterprise向けに有効化されたCitrix Endpoint Management

- Android Enterprise向けに完全に管理されたデバイスとしてプロビジョニングされた、新規または工場出荷時設定にリセットされたデバイス。この前提条件を完了するための手順は、この記事の後半で確認できます。

- NFC機能を備え、構成済みのProvisioning Toolを実行している別のデバイス。Provisioning Toolは、Citrix Secure HubまたはCitrixダウンロードページで入手できます。

各デバイスには、エンタープライズモビリティ管理(EMM)アプリによって管理されるAndroid Enterpriseプロファイルを1つだけ持つことができます。Citrix Endpoint Managementでは、Citrix Secure HubがEMMアプリです。各デバイスで許可されるプロファイルは1つだけです。2番目のEMMアプリを追加しようとすると、最初のEMMアプリが削除されます。

NFCバンプを介して転送されるデータ

工場出荷時設定にリセットされたデバイスをプロビジョニングするには、Android Enterpriseを初期化するために、NFCバンプを介して次のデータを送信する必要があります。

- デバイス所有者として機能するEMMプロバイダーアプリのパッケージ名(この場合はCitrix Secure Hub)。

- デバイスがEMMプロバイダーアプリをダウンロードできるイントラネット/インターネットの場所。

- ダウンロードが成功したかどうかを確認するためのEMMプロバイダーアプリのSHA-256ハッシュ。

- 工場出荷時設定にリセットされたデバイスがEMMプロバイダーアプリに接続してダウンロードできるようにするためのWi-Fi接続の詳細。注: Androidは現在、この手順で802.1x Wi-Fiをサポートしていません。

- デバイスのタイムゾーン(オプション)。

- デバイスの地理的位置(オプション)。

2つのデバイスがバンプされると、Provisioning Toolからのデータが工場出荷時設定にリセットされたデバイスに送信されます。そのデータは、管理者設定でCitrix Secure Hubをダウンロードするために使用されます。タイムゾーンと場所の値を入力しない場合、Androidは新しいデバイスで値を自動的に構成します。

Citrix Endpoint Management Provisioning Toolの構成

NFCバンプを行う前に、Provisioning Toolを構成する必要があります。この構成は、NFCバンプ中に工場出荷時設定にリセットされたデバイスに転送されます。

必要なフィールドにデータを入力するか、テキストファイルを介してデータを入力できます。次の手順では、テキストファイルを構成する方法と、各フィールドの説明について説明します。アプリは入力後に情報を保存しないため、将来の使用のために情報を保持するテキストファイルを作成することをお勧めします。

テキストファイルを使用したProvisioning Toolの構成

ファイル名を nfcprovisioning.txt とし、デバイスのSDカード上の /sdcard/ フォルダーに配置します。アプリはテキストファイルを読み取り、値を入力できます。

テキストファイルには次のデータが必要です。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

この行は、EMMプロバイダーアプリのイントラネット/インターネットの場所です。NFCバンプ後に工場出荷時設定にリセットされたデバイスがWi-Fiに接続した後、デバイスはこのダウンロード場所にアクセスできる必要があります。URLは通常のURLであり、特別な書式設定は必要ありません。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA-256 hash>

この行は、EMMプロバイダーアプリのチェックサムです。このチェックサムは、ダウンロードが成功したことを確認するために使用されます。チェックサムを取得する手順は、この記事の後半で説明します。

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

この行は、Provisioning Toolが実行されているデバイスの接続済みWi-Fi SSIDです。

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

サポートされている値はWEPとWPA2です。Wi-Fiが保護されていない場合、このフィールドは空である必要があります。

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Wi-Fi が保護されていない場合、このフィールドは空にする必要があります。

android.app.extra.PROVISIONING_LOCALE=<locale>

言語コードと国コードを入力します。言語コードは、ISO 639-1 で定義されている 2 文字の小文字の ISO 言語コード (en など) です。国コードは、ISO 3166-1 で定義されている 2 文字の大文字の ISO 国コード (US など) です。たとえば、米国で話されている英語の場合は en_US と入力します。コードを入力しない場合、国と言語は自動的に設定されます。

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

デバイスが実行されているタイムゾーンです。エリア/場所のデータベース名を入力します。たとえば、太平洋時間の場合は America/Los_Angeles と入力します。名前を入力しない場合、タイムゾーンは自動的に設定されます。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

このデータは、値が Citrix Secure Hub としてアプリにハードコードされているため、必須ではありません。ここでは、完全を期すために記載しています。

WPA2 を使用して保護された Wi-Fi がある場合、完成した nfcprovisioning.txt ファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

保護されていない Wi-Fi がある場合、完成した nfcprovisioning.txt ファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Citrix Secure Hub のチェックサムの取得

Citrix Secure Hub のチェックサムは定数値です: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM。Citrix Secure Hub の APK ファイルをダウンロードするには、次の Google Play ストアのリンクを使用します: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile。

アプリのチェックサムの取得

前提条件:

- Android SDK Build Tools の apksigner ツール

- OpenSSL コマンドライン

任意のアプリのチェックサムを取得するには、次の手順に従います。

- Google Play ストアからアプリの APK ファイルをダウンロードします。

-

OpenSSL コマンドラインで、apksigner ツール (

android-sdk/build-tools/<version>/apksigner) に移動し、次のように入力します。apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->このコマンドは有効なチェックサムを返します。

- QR コードを生成するには、

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUMフィールドにチェックサムを入力します。例:

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

使用ライブラリ

Provisioning Tool は、ソースコードで次のライブラリを使用しています。

-

v7

appcompatライブラリ、Design Support ライブラリ、および v7 palette support ライブラリ詳細については、Android 開発者向けドキュメントで Support Library Features Guide を参照してください。

-

Jake Wharton による Butter Knife (Apache License 2.0)

Android Enterprise でのワークプロファイルデバイスのプロビジョニング

Android Enterprise のワークプロファイルデバイスでは、デバイス上の企業領域と個人領域を安全に分離します。たとえば、BYOD デバイスはワークプロファイルデバイスにすることができます。ワークプロファイルデバイスの登録エクスペリエンスは、Citrix Endpoint Management での Android 登録と似ています。ユーザーは Google Play から Citrix Secure Hub をダウンロードし、デバイスを登録します。

デフォルトでは、Android Enterprise でワークプロファイルデバイスとして登録されているデバイスでは、USB デバッグと不明なソースの設定は無効になっています。

ヒント:

Android Enterprise でワークプロファイルデバイスを登録する場合、常に Google Play にアクセスしてください。そこから、Citrix Secure Hub がユーザーの個人プロファイルに表示されるように有効にします。

この記事の概要

- Android Enterprise アカウントの作成

- Android Enterprise サービスアカウントの設定と Android Enterprise 証明書のダウンロード

- EMM へのバインド

- P12 証明書のインポート

- Android Enterpriseサーバー設定

- SAMLベースのシングルサインオンの有効化

- Android Enterpriseデバイスポリシーの設定

- Android Enterpriseアカウント設定の構成

- Citrix Endpoint Management向けGoogle Workspaceパートナーアクセス設定

- Android Enterpriseデバイスの登録

- Android Enterpriseエンタープライズの登録解除

- Android Enterpriseにおける完全管理デバイスのプロビジョニング

- Android Enterprise でのワークプロファイルデバイスのプロビジョニング