Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On

Die erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On verwendet Kerberos, um Single Sign-On in die Citrix Workspace-App und in die virtuellen Apps- und Desktopsitzungen zu ermöglichen, wenn in Active Directory (AD) eingebundene Clientgeräte und Citrix StoreFront verwendet werden.

Hinweis:

Diese Funktion wird auf 32-Bit-Betriebssystemen nicht unterstützt.

Diese Funktion ersetzt die ältere Pass-Through-Authentifizierungsfunktion, die auf dem Citrix Single Sign-on Service (ssonsvr.exe) basiert.

Sie können die ältere Domänen-Pass-Through-Authentifizierung (SSON) und die erweiterte Domänen-Pass-Through-Authentifizierung nicht für die Authentifizierung am selben Sitzungshost verwenden.

Die ältere Domänen-Pass-Through-Authentifizierung (SSON) erfordert die Aktivierung der Richtlinie MPR-Benachrichtigungen für das System aktivieren in der Gruppenrichtlinienobjektvorlage. Die erweiterte Domänen-Pass-Through-Authentifizierung ermöglicht jedoch die Pass-Through-Authentifizierung, ohne diese Richtlinie aktivieren zu müssen.

Für die domänenübergreifende Authentifizierung ist eine bidirektionale transitive Vertrauensstellung erforderlich, um Diensttickets über Domänengrenzen hinweg abrufen zu können. Andernfalls funktioniert die Kerberos-Delegierung nicht.

- ## Systemanforderungen

- Steuerungsebene

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2311 oder höher

- Virtual Delivery Agent

- Windows: Version 2308 oder höher

> **Hinweis:**

> - > Wenn die Sitzungshosts oder Clientgeräte **Windows 11** ausführen, ist VDA-Version **2407** oder höher oder **2402 LTSR CU2** oder höher erforderlich. Sie können die VDA-Version von der Citrix [Downloads](https://www.citrix.com/downloads/citrix-virtual-apps-and-desktops/)-Seite herunterladen.

- Citrix Workspace-App: Version 2309 oder höher

> **Hinweis:**

>

> Wenn die Sitzungshosts oder Clientgeräte **Windows 11** ausführen, ist Workspace-App-Version **2405.10** oder höher oder **2402 LTSR CU2** oder höher erforderlich.

- Clientgerät

- In Active Directory-Domäne eingebunden

- Windows 10 64-Bit

- Windows 11 64-Bit

Hinweis:

- Das Clientgerät muss eine direkte Verbindung zu Domänencontrollern haben. Befindet sich das Gerät außerhalb des Netzwerks, wird Single Sign-On nicht unterstützt.

- Multi-Session-Sitzungshosts:

- Windows Server 2016

>**Hinweis:**

>

> Windows Server 2016 wird mit VDA-Version 2407 und höher nicht unterstützt.

- Windows Server 2019

- Windows Server 2022

- Windows 10 Enterprise Multi-Session 22H2

- Windows 11 Enterprise Multi-Session 22H2 oder höher

- Single-Session-Sitzungshosts:

- Windows 10 Version 22H2

- Windows 11 Version 22H2 oder höher

Hinweis:

Die erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On basiert auf Remote Credential Guard. Stellen Sie sicher, dass Sie die Anforderungen und unterstützten Authentifizierungsszenarien von Remote Credential Guard in der Microsoft-Dokumentation überprüfen.

Bekannte Probleme

-

[Drittanbieter] Wenn Windows Defender Credential Guard auf dem Clientgerät aktiviert ist, schlägt das Single Sign-On in die Sitzung fehl, und eine Windows-Sicherheitsaufforderung wird angezeigt mit der Meldung

Ihre Anmeldeinformationen haben nicht funktioniert. Windows Defender Credential Guard erlaubt die Verwendung von Windows-Anmeldeinformationen nicht. Bitte geben Sie Ihre Anmeldeinformationen ein.Als Workaround können Sie Windows Defender Credential Guard deaktivieren. Im Folgenden sind zwei Optionen zum Deaktivieren der Funktion aufgeführt:-

Konfigurieren Sie mithilfe der Gruppenrichtlinie die Einstellung Virtualisierungsbasierte Sicherheit aktivieren unter Computerkonfiguration > Administrative Vorlagen > System > Device Guard.

-

Setzen Sie in der Registrierung unter

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsaden WertLsaCfgFlagsauf0.

HINWEIS: Dies ist eine Windows-Einschränkung, die auch die Verwendung von Remote Credential Guard über RDP betrifft. Wenn Sie die erweiterte Domänen-Pass-Through-Authentifizierung für SSO mit Windows Defender Credential Guard verwenden müssen, empfehlen wir, eine Anfrage an Microsoft zu senden, um dieses Szenario zu unterstützen.

-

StoreFront™-Konfiguration

Sie müssen die Domänen-Pass-Through-Authentifizierung für den Store und die entsprechende Website aktivieren.

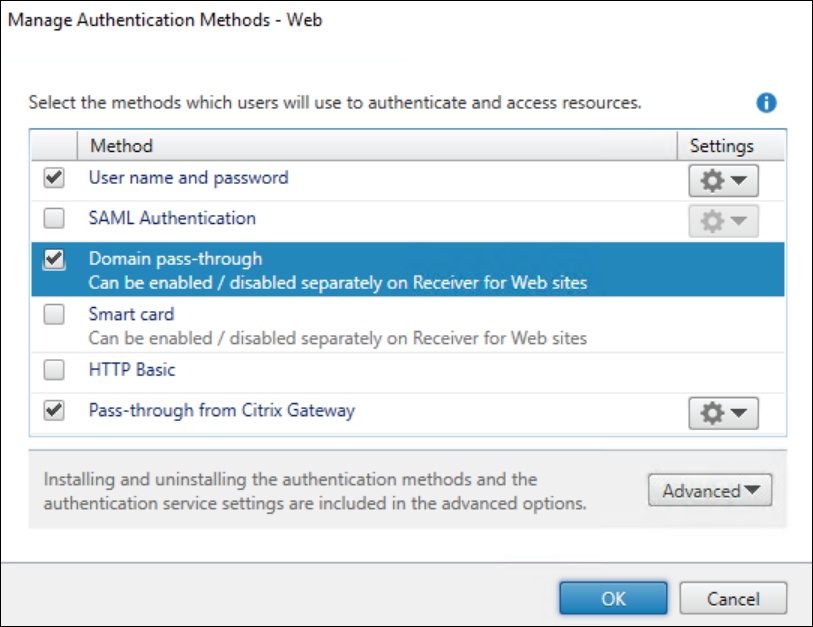

Führen Sie die folgenden Schritte aus, um die Domänen-Pass-Through-Authentifizierung für den Store zu aktivieren:

- Öffnen Sie die StoreFront-Verwaltungskonsole.

-

Gehen Sie zu Store > Authentifizierungsmethoden verwalten. Das Fenster Authentifizierungsmethoden verwalten - Web wird angezeigt.

-

Aktivieren Sie das Kontrollkästchen Domänen-Pass-Through.

- Klicken Sie auf OK.

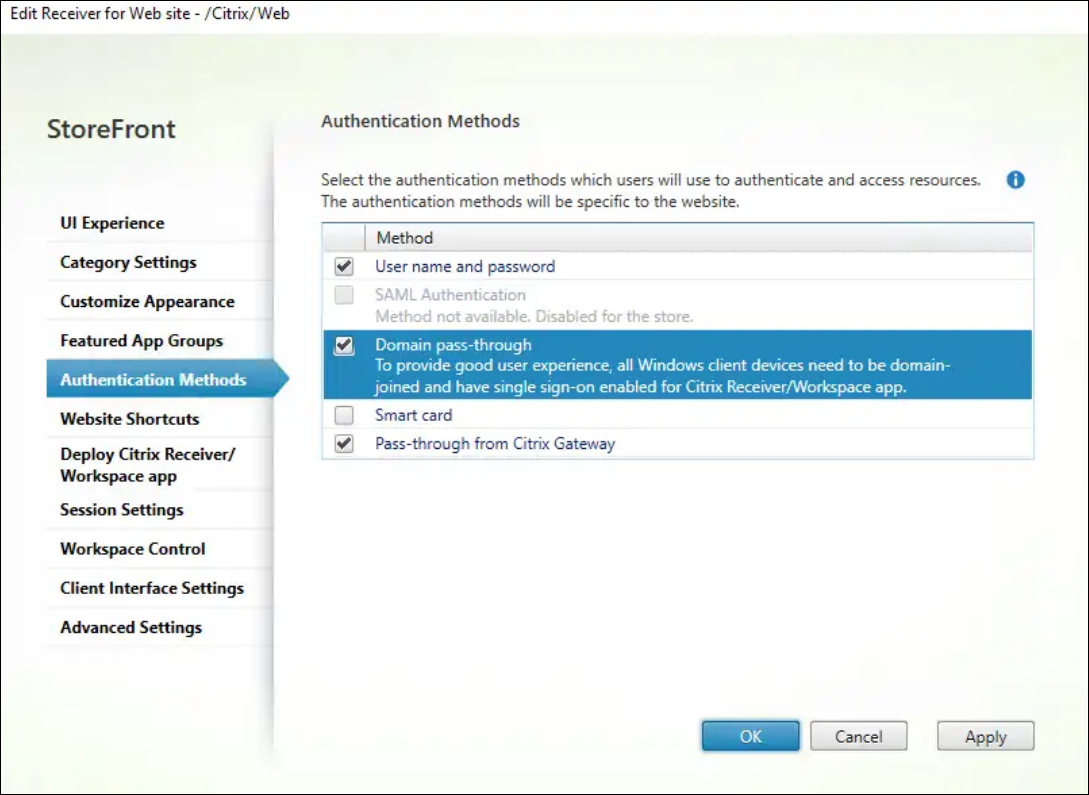

Führen Sie die folgenden Schritte aus, um die Domänen-Pass-Through-Authentifizierung für die Website zu aktivieren:

- Öffnen Sie die StoreFront-Verwaltungskonsole.

- Öffnen Sie Stores > Registerkarte Receiver für Websites > Receiver für Websites verwalten > Konfigurieren > Authentifizierungsmethoden. Das Fenster Receiver für Website bearbeiten - /Citrix/Web wird angezeigt.

- Aktivieren Sie das Kontrollkästchen Domänen-Pass-Through.

- Klicken Sie auf OK.

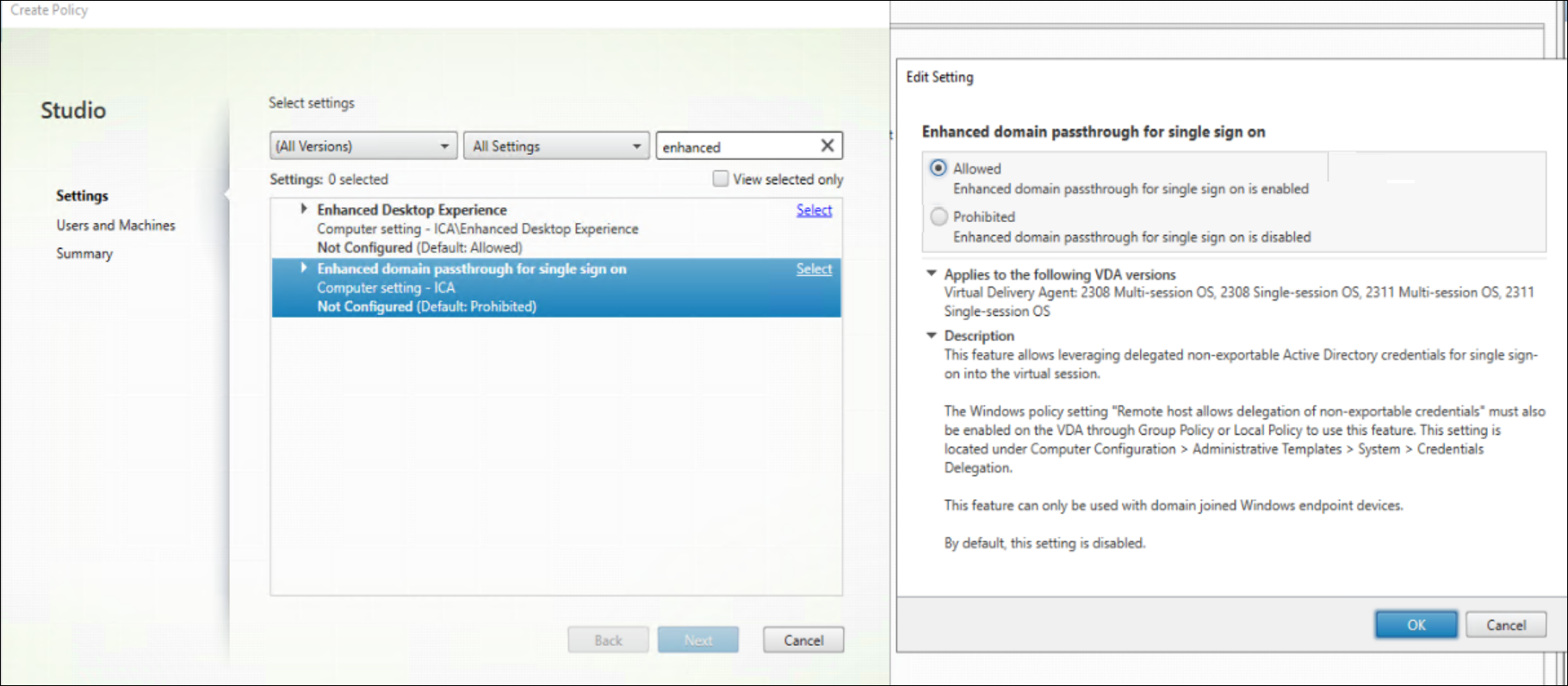

Citrix-Richtlinienkonfiguration

Sie müssen die Einstellung mithilfe der Citrix-Richtlinie aktivieren:

- Navigieren Sie zu Citrix Studio oder zur Webkonsole.

- Klicken Sie auf Richtlinien > Richtlinie erstellen. Das Dialogfeld Richtlinie erstellen wird angezeigt.

- Suchen Sie nach der Richtlinie Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On. Das Dialogfeld Einstellungen bearbeiten wird angezeigt.

-

Wählen Sie die Option Zulässig, um die Richtlinie Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On zu aktivieren.

- Klicken Sie auf OK.

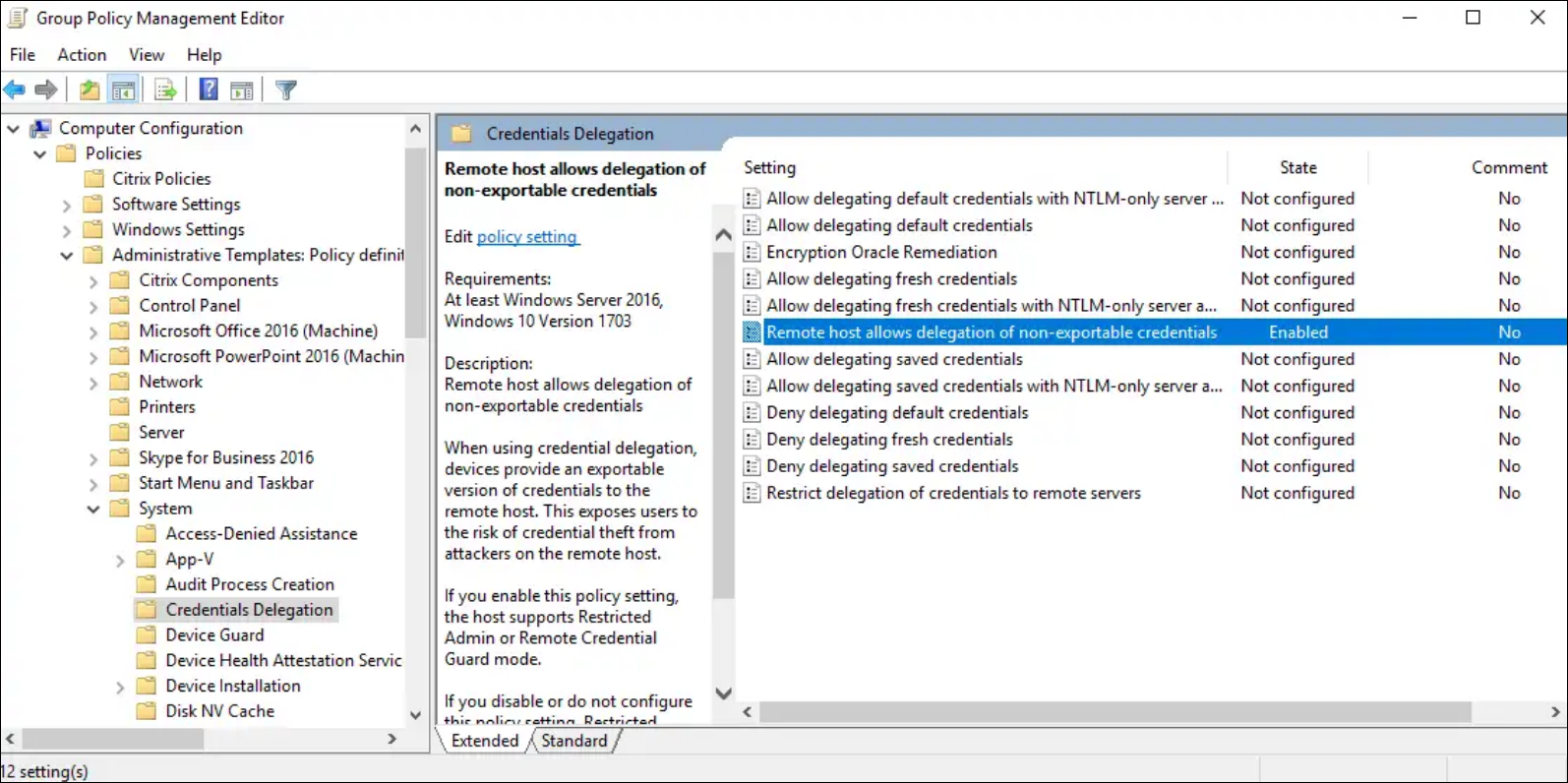

Sitzungshostkonfiguration

Nachdem Sie die Funktion Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On mithilfe der Citrix-Richtlinie aktiviert haben, müssen Sie auch eine Windows-Einstellung auf den Sitzungshosts aktivieren. Sie können die Windows-Einstellung über die lokale Richtlinie oder GPO aktivieren:

- Navigieren Sie zu

Computerkonfiguration\Richtlinien\Administrative Vorlagen\System\Anmeldeinformationsdelegierung. -

Aktivieren Sie die Einstellung Remotehost erlaubt die Delegierung nicht exportierbarer Anmeldeinformationen.

- Starten Sie den Sitzungshost neu, damit die Einstellung wirksam wird.

Hinweis:

Die Einstellung Remotehost erlaubt die Delegierung nicht exportierbarer Anmeldeinformationen ist in der lokalen Richtlinie von Windows Server 2016 nicht verfügbar. Wenn Sie diese Einstellung lokal auf dem Sitzungshost konfigurieren müssen, anstatt GPO zu verwenden, müssen Sie die folgenden Registrierungswerte hinzufügen:

Schlüssel: HKLM\SYSTEM\CurrentControlSet\Control\Lsa

- Werttyp: DWORD

- Wertname: DisableRestrictedAdmin

- Wertdaten: 0

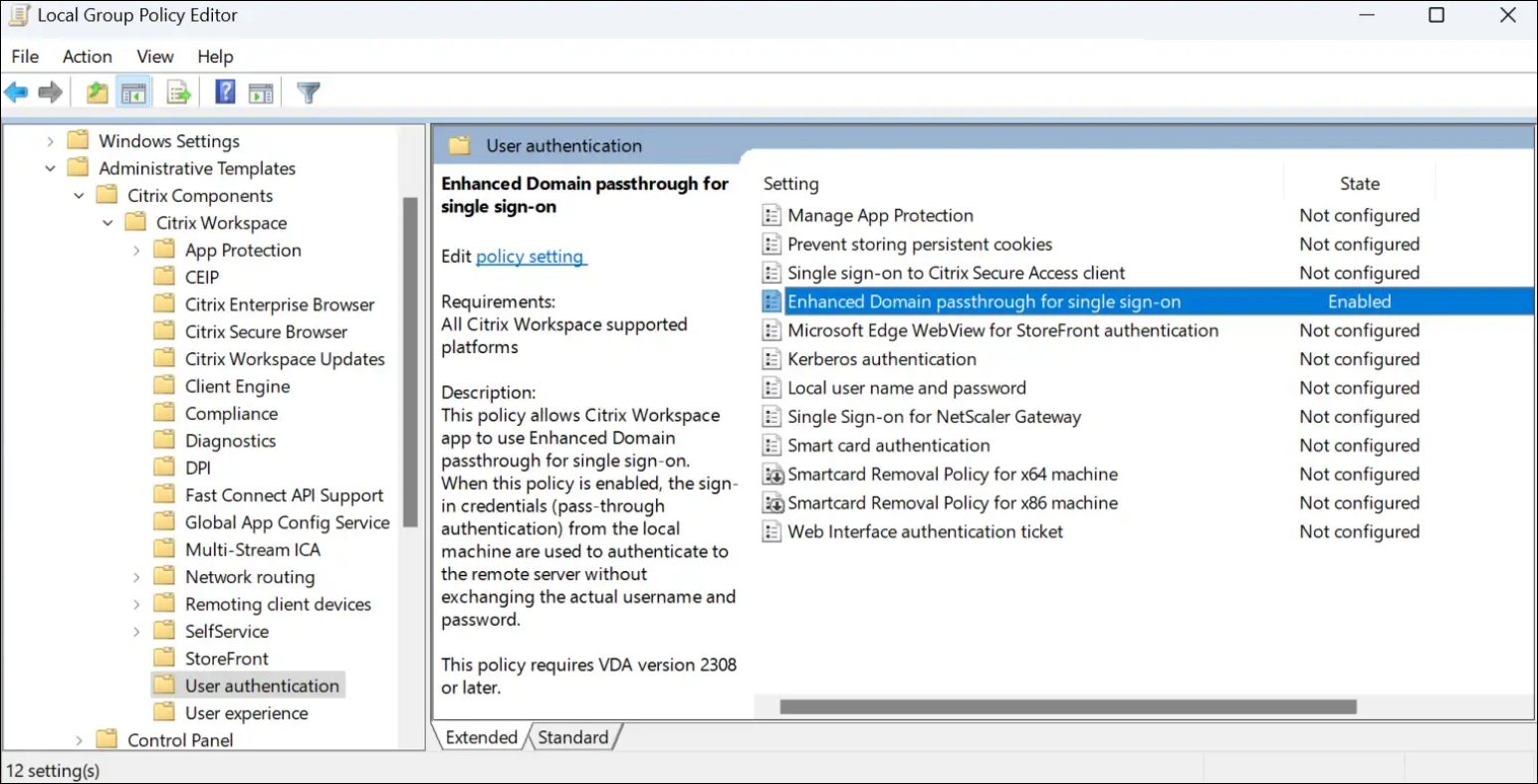

Clientgerätekonfiguration

Sie müssen auf dem Clientgerät Folgendes tun:

- Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On aktivieren

- StoreFront-Site vertrauen

Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On aktivieren

Sie müssen die Funktion Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On auf dem Clientgerät aktivieren. Dies können Sie über die lokale Richtlinie oder GPO tun.

- Navigieren Sie zu

Computerkonfiguration\Richtlinien\Administrative Vorlagen\Citrix Komponenten\Citrix Workspace\Benutzerauthentifizierung. -

Aktivieren Sie die Einstellung Erweiterte Domänen-Pass-Through-Authentifizierung für Single Sign-On.

- Starten Sie die Citrix Workspace-App neu, damit die Einstellungen wirksam werden.

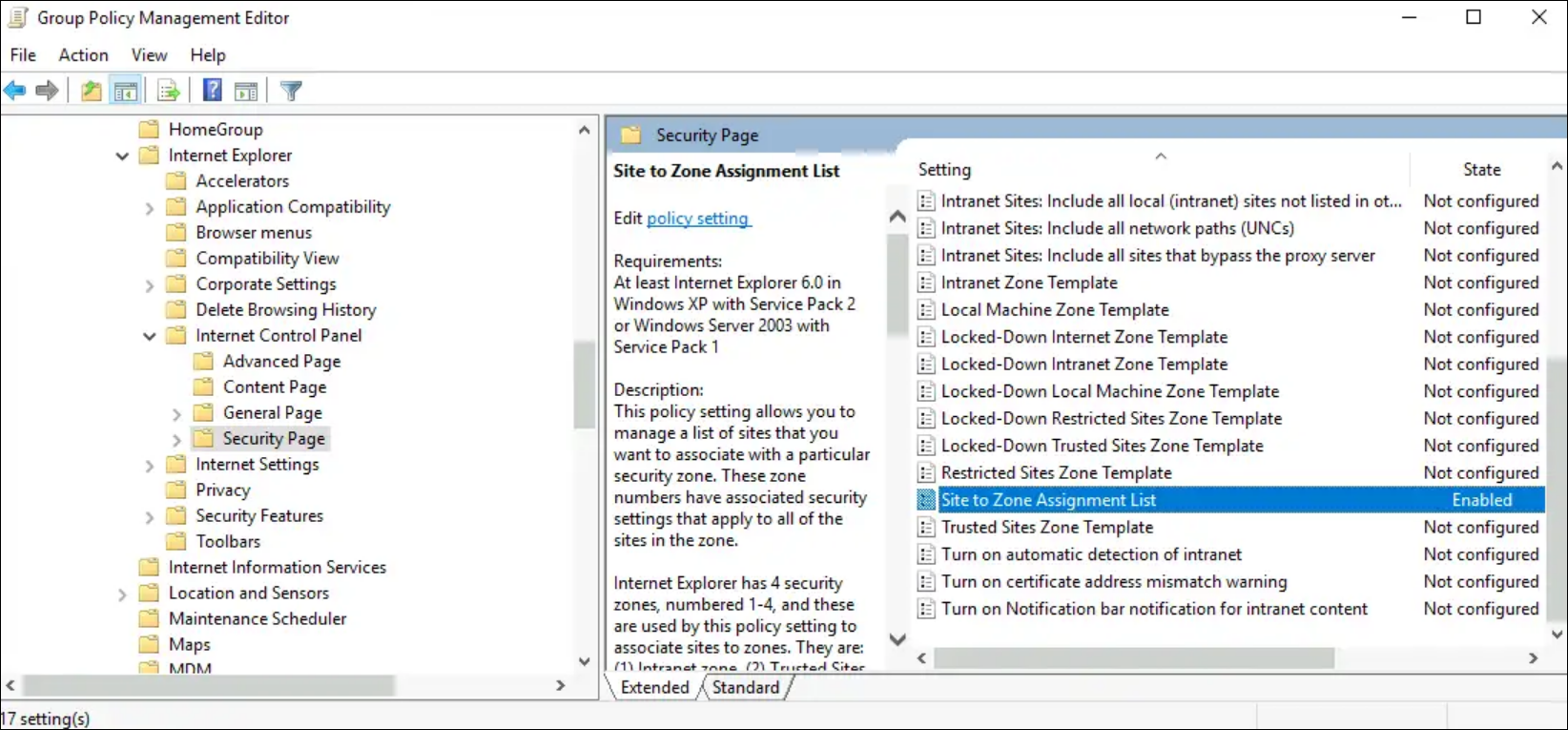

StoreFront-Site vertrauen

Sie müssen sicherstellen, dass Ihre StoreFront-URL von den Clientgeräten als vertrauenswürdig eingestuft wird. Wenn die URL nicht Teil einer bereits vertrauenswürdigen Domäne ist, müssen Sie sie entweder als lokale Intranet-Site oder als vertrauenswürdige Site hinzufügen. Dies können Sie über die lokale Richtlinie oder GPO tun.

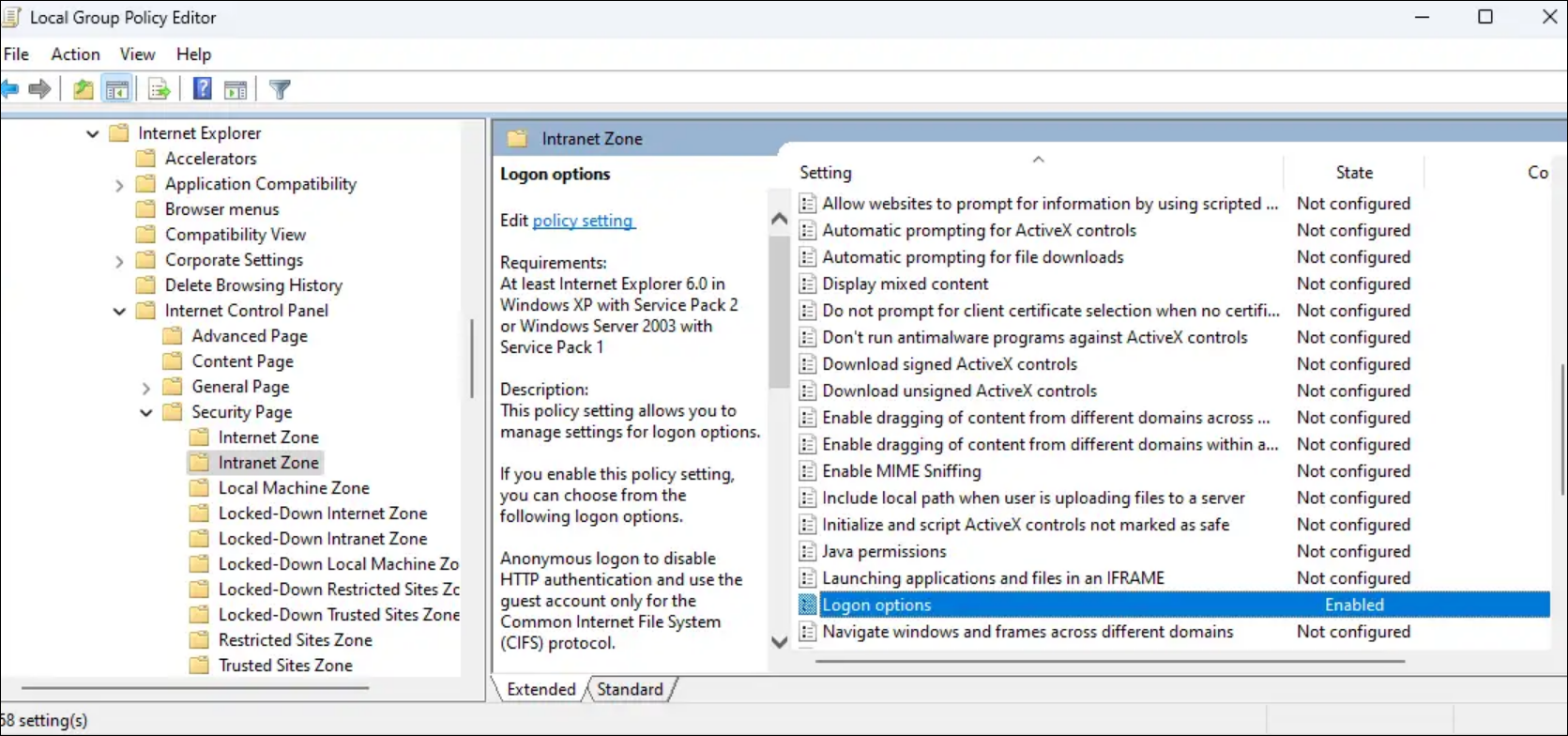

- Navigieren Sie zur Seite

Computerkonfiguration\Richtlinien\Administrative Vorlagen\Windows-Komponenten\Internet Explorer\Internet Systemsteuerung\Sicherheit. - Aktivieren Sie die Einstellung Liste der Site-zu-Zone-Zuweisungen und fügen Sie die entsprechenden URLs und die zugehörige Zonenzuweisung hinzu.

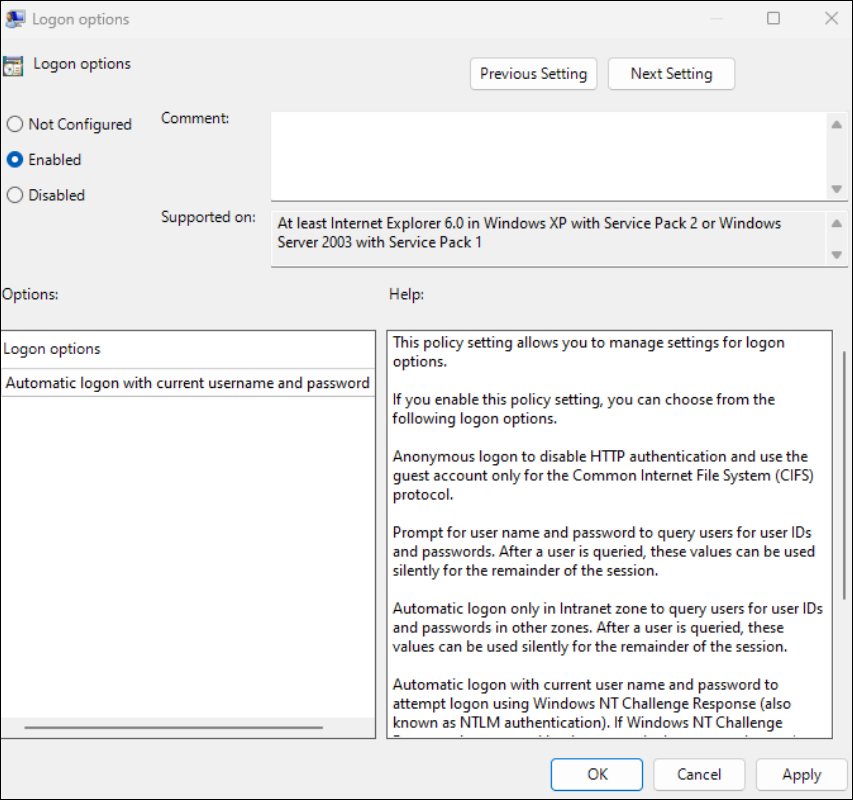

-

Aktivieren Sie die Einstellung Anmeldeoptionen, und legen Sie sie auf Automatische Anmeldung mit dem aktuellen Benutzernamen und Kennwort fest.