Pass-Through von Citrix Gateway

Benutzer authentifizieren sich bei Citrix Gateway und werden automatisch angemeldet, wenn sie auf ihre Stores zugreifen. Die Pass-Through-Authentifizierung von Citrix Gateway ist standardmäßig aktiviert, wenn Sie den Remotezugriff auf einen Store zum ersten Mal konfigurieren. Benutzer können über Citrix Gateway mithilfe der lokal installierten Citrix Workspace-App oder eines Webbrowsers eine Verbindung zu Stores herstellen. Weitere Informationen zum Konfigurieren von StoreFront für Citrix Gateway finden Sie unter Konfigurieren eines Citrix Gateways.

StoreFront unterstützt Pass-Through mit den folgenden Citrix Gateway-Authentifizierungsmethoden.

- Domäne Benutzer melden sich mit ihrem Active Directory-Benutzernamen und -Kennwort an.

- RSA Benutzer melden sich mit Passcodes an, die von Tokencodes abgeleitet werden, die von Sicherheitstoken generiert und manchmal mit persönlichen Identifikationsnummern kombiniert werden. Wenn Sie die Pass-Through-Authentifizierung nur über Sicherheitstoken aktivieren, stellen Sie sicher, dass die von Ihnen bereitgestellten Ressourcen keine zusätzlichen oder alternativen Authentifizierungsformen erfordern, wie z. B. die Microsoft Active Directory-Domänenanmeldeinformationen der Benutzer.

- Smartcard Benutzer melden sich mit einer Smartcard an, die mit ihrem Active Directory-Konto verknüpft ist.

- RSA + Domäne Benutzer melden sich sowohl mit ihren Domänenanmeldeinformationen als auch mit Sicherheitstoken-Passcodes an.

- SAML Benutzer werden zu einem Drittanbieter-IdP umgeleitet, um sich über SAML anzumelden. Die SAML-Assertion muss den UPN des Active Directory-Kontos des Benutzers enthalten.

- Entra ID via OIDC (CU1 und höher) Benutzer werden zur Authentifizierung zu Microsoft Entra ID umgeleitet. Der Benutzer kann entweder eine reine Entra ID oder eine hybride Identität haben. Weitere Informationen finden Sie unter Entra ID-Authentifizierung mit OIDC.

Wenn Sie auf dem Citrix Gateway die Authentifizierung oder das Single Sign-On deaktiviert haben, wird Pass-Through nicht verwendet, und Sie müssen eine der anderen Authentifizierungsmethoden konfigurieren.

Wenn Sie die Double-Source-Authentifizierung für Citrix Gateway für Remote-Benutzer konfigurieren, die von der Citrix Workspace-App aus auf Stores zugreifen, müssen Sie zwei Authentifizierungsrichtlinien auf Citrix Gateway erstellen. Konfigurieren Sie RADIUS (Remote Authentication Dial-In User Service) als primäre Authentifizierungsmethode und LDAP (Lightweight Directory Access Protocol) als sekundäre Methode. Ändern Sie den Anmeldeinformationsindex, um die sekundäre Authentifizierungsmethode im Sitzungsprofil zu verwenden, damit LDAP-Anmeldeinformationen an StoreFront übergeben werden. Wenn Sie die Citrix Gateway-Appliance zu Ihrer StoreFront-Konfiguration hinzufügen, setzen Sie den Anmeldetyp auf Domäne und Sicherheitstoken. Weitere Informationen finden Sie unter http://support.citrix.com/article/CTX125364

Um die Multi-Domänen-Authentifizierung über Citrix Gateway zu StoreFront zu ermöglichen, setzen Sie das SSO-Namensattribut in der Citrix Gateway LDAP-Authentifizierungsrichtlinie für jede Domäne auf userPrincipalName. Sie können von Benutzern verlangen, eine Domäne auf der Citrix Gateway-Anmeldeseite anzugeben, damit die entsprechende zu verwendende LDAP-Richtlinie bestimmt werden kann. Wenn Sie die Citrix Gateway-Sitzungsprofile für Verbindungen zu StoreFront konfigurieren, geben Sie keine Single Sign-On-Domäne an. Sie müssen Vertrauensstellungen zwischen den einzelnen Domänen konfigurieren. Stellen Sie sicher, dass Sie Benutzern die Anmeldung bei StoreFront von jeder Domäne aus ermöglichen, indem Sie den Zugriff nicht nur auf explizit vertrauenswürdige Domänen beschränken.

Wo dies von Ihrer Citrix Gateway-Bereitstellung unterstützt wird, können Sie SmartAccess verwenden, um den Benutzerzugriff auf Citrix Virtual Apps and Desktops-Ressourcen basierend auf Citrix Gateway-Sitzungsrichtlinien zu steuern.

Gateway-Pass-Through aktivieren

Um die Gateway-Pass-Through-Authentifizierung für einen Store beim Verbinden über Workspace-Apps zu aktivieren oder zu deaktivieren, aktivieren oder deaktivieren Sie im Fenster Authentifizierungsmethoden die Option Pass-Through von Citrix Gateway.

Das Aktivieren der Citrix Gateway-Pass-Through-Authentifizierung für einen Store aktiviert diese standardmäßig auch für alle Websites dieses Stores. Sie können die Authentifizierung mit Benutzername und Kennwort für eine bestimmte Website auf der Registerkarte Authentifizierungsmethoden deaktivieren.

Vertrauenswürdige Benutzerdomänen konfigurieren

Wenn Ihr Citrix Gateway für die Verwendung der LDAP-Authentifizierung konfiguriert ist, können Sie den Zugriff auf bestimmte Domänen beschränken.

-

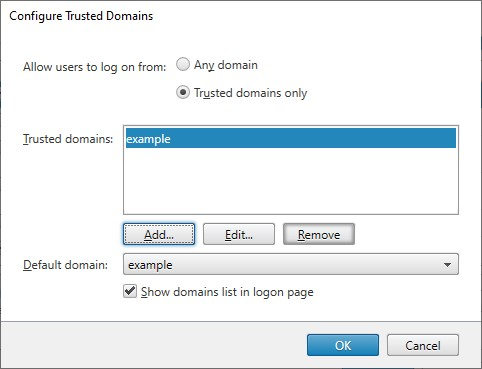

Wählen Sie im Fenster “Authentifizierungsmethoden verwalten” aus dem Dropdown-Menü Pass-Through von Citrix Gateway > Einstellungen die Option Vertrauenswürdige Domänen konfigurieren.

-

Wählen Sie Nur vertrauenswürdige Domänen aus und klicken Sie auf Hinzufügen, um den Namen einer vertrauenswürdigen Domäne einzugeben. Benutzer mit Konten in dieser Domäne können sich bei allen Stores anmelden, die den Authentifizierungsdienst verwenden. Um einen Domänennamen zu ändern, wählen Sie den Eintrag in der Liste der vertrauenswürdigen Domänen aus und klicken Sie auf Bearbeiten. Um den Zugriff auf Stores für Benutzerkonten in einer Domäne zu beenden, wählen Sie die Domäne in der Liste aus und klicken Sie auf Entfernen.

Die Art und Weise, wie Sie den Domänennamen angeben, bestimmt das Format, in dem Benutzer ihre Anmeldeinformationen eingeben müssen. Wenn Benutzer ihre Anmeldeinformationen im Format Domänenbenutzername eingeben sollen, fügen Sie den NetBIOS-Namen zur Liste hinzu. Um zu verlangen, dass Benutzer ihre Anmeldeinformationen im Format Benutzerprinzipalname eingeben, fügen Sie den vollqualifizierten Domänennamen zur Liste hinzu. Wenn Sie Benutzern ermöglichen möchten, ihre Anmeldeinformationen sowohl im Format Domänenbenutzername als auch im Format Benutzerprinzipalname einzugeben, müssen Sie sowohl den NetBIOS-Namen als auch den vollqualifizierten Domänennamen zur Liste hinzufügen.

-

Wenn Sie mehrere vertrauenswürdige Domänen konfigurieren, wählen Sie aus der Liste der Standarddomänen die Domäne aus, die standardmäßig ausgewählt ist, wenn sich Benutzer anmelden.

-

Wenn Sie die vertrauenswürdigen Domänen auf der Anmeldeseite auflisten möchten, aktivieren Sie das Kontrollkästchen “Domänenliste auf der Anmeldeseite anzeigen”.

Delegierte Authentifizierung

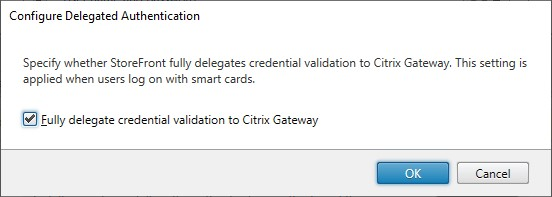

Standardmäßig validiert StoreFront den Benutzernamen und das Kennwort, die es vom Citrix Gateway erhält. Wenn Ihr Citrix Gateway keine Active Directory-Anmeldeinformationen über LDAP als Faktor verwendet, z. B. bei der Verwendung von SAML oder Smartcards, müssen Sie StoreFront so konfigurieren, dass es der vom Gateway durchgeführten Validierung vertraut. In diesem Fall ist es wichtig, dass Sie beim Konfigurieren des Gateways eine Callback-URL eingeben, damit StoreFront überprüfen kann, ob die Anforderung vom Citrix Gateway stammt. Siehe Citrix Gateways verwalten.

-

Wählen Sie im Fenster Authentifizierungsmethoden verwalten aus dem Dropdown-Menü Pass-Through von Citrix Gateway > Einstellungen die Option Delegierte Authentifizierung konfigurieren.

-

Wählen Sie Anmeldeinformationsvalidierung vollständig an Citrix Gateway delegieren.

.

.

PowerShell

Um den Store so zu konfigurieren, dass die Authentifizierung mithilfe von PowerShell an das Citrix Gateway delegiert wird, führen Sie das Cmdlet Set-STFCitrixAGBasicOptions aus.

- Um die Authentifizierung an das Gateway zu delegieren, setzen Sie

CredentialValidationModeaufAuto. - Damit StoreFront die Anmeldeinformationen validiert, setzen Sie

CredentialValidationModeaufPassword.

Kennwortvalidierung

Sie können wählen, ob StoreFront die Anmeldeinformationen selbst validiert oder den Delivery Controller bittet, die Anmeldeinformationen zu validieren. Weitere Informationen finden Sie unter Authentifizierung mit Benutzername und Kennwort – Kennwortvalidierung.

Wenn Anmeldeinformationsvalidierung vollständig an Citrix Gateway delegieren ausgewählt ist, hat die Einstellung zur Validierung von Kennwörtern mithilfe des Delivery Controllers keine Auswirkung. In diesem Fall muss StoreFront in der Lage sein, den Benutzer in Active Directory nachzuschlagen, sodass die Domäne des StoreFront-Servers immer eine Vertrauensstellung zur Domäne des Benutzers haben muss.

Benutzern erlauben, abgelaufene Kennwörter bei der Anmeldung zu ändern

Wenn Ihr Citrix Gateway für die Verwendung der LDAP-Authentifizierung (Benutzername und Kennwort) konfiguriert ist, können Sie NetScaler so konfigurieren, dass das Ändern abgelaufener Kennwörter bei der Anmeldung zugelassen wird.

- Melden Sie sich bei der NetScaler®-Administrationswebsite an.

- Gehen Sie im Seitenmenü zu Authentication > Dashboard.

- Klicken Sie auf den Authentifizierungsserver.

- Aktivieren Sie unter Other Settings die Option Allow Password Change.

Benutzern erlauben, Kennwörter nach der Anmeldung zu ändern

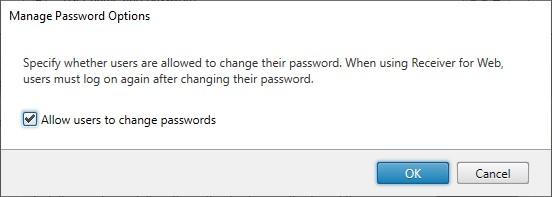

Sie können StoreFront so konfigurieren, dass Benutzer ihre Kennwörter nach der Anmeldung ändern können. Diese Funktionalität ist nur verfügbar, wenn das Gateway die LDAP-Authentifizierung verwendet und der Benutzer über einen Browser auf den Store zugreift, nicht über die lokal installierte Citrix Workspace-App.

Die Standardkonfiguration von StoreFront verhindert, dass Benutzer ihre Kennwörter ändern, selbst wenn die Kennwörter abgelaufen sind. Wenn Sie diese Funktion aktivieren möchten, stellen Sie sicher, dass die Richtlinien für die Domänen, die Ihre Server enthalten, Benutzer nicht daran hindern, ihre Kennwörter zu ändern. Wenn Benutzer ihre Kennwörter ändern können, werden sensible Sicherheitsfunktionen für jeden zugänglich, der auf einen der Stores zugreifen kann, die den Authentifizierungsdienst verwenden. Wenn Ihre Organisation eine Sicherheitsrichtlinie hat, die Funktionen zur Kennwortänderung für Benutzer nur für den internen Gebrauch reserviert, stellen Sie sicher, dass keiner der Stores von außerhalb Ihres Unternehmensnetzwerks zugänglich ist.

-

Wählen Sie im Fenster Authentifizierungsmethoden verwalten aus dem Dropdown-Menü Pass-Through von Citrix Gateway > Einstellungen die Option Kennwortoptionen verwalten.

-

Um Benutzern das Ändern von Kennwörtern zu ermöglichen, aktivieren Sie das Kontrollkästchen Benutzern das Ändern von Kennwörtern erlauben.

Hinweis:

Wenn Sie Benutzern das Ändern von Kennwörtern erlauben aktivieren oder deaktivieren, wirkt sich dies auch auf die Einstellungen unter Kennwortoptionen verwalten für die Authentifizierung mit Benutzername und Kennwort aus.

PowerShell

Um die Optionen zum Ändern des Kennworts mithilfe von PowerShell zu ändern, führen Sie das Cmdlet Set-STFExplicitCommonOptions aus.

Delivery Controller™ so konfigurieren, dass er StoreFront vertraut

Wenn das Citrix Gateway mit LDAP-Authentifizierung konfiguriert ist, leitet es die Anmeldeinformationen an StoreFront weiter. Bei anderen Authentifizierungsmethoden hat StoreFront keinen Zugriff auf die Anmeldeinformationen und kann sich daher nicht bei Citrix Virtual Apps and Desktops authentifizieren. Sie müssen daher den Delivery Controller so konfigurieren, dass er Anforderungen von StoreFront vertraut. Siehe Citrix Virtual Apps and Desktops – Sicherheitsüberlegungen und Best Practices.

Single Sign-On bei VDAs

Verwenden von Active Directory-Anmeldeinformationen

Wenn das Gateway mit LDAP-Authentifizierung konfiguriert ist, leitet es die Anmeldeinformationen an StoreFront weiter, sodass ein Single Sign-On bei VDAs möglich ist. Es ist keine zusätzliche Konfiguration erforderlich.

Verwenden des Federated Authentication Service

Bei Gateway-Authentifizierungsmethoden, die nicht LDAP sind, hat StoreFront keinen Zugriff auf die Anmeldeinformationen des Benutzers, sodass Single Sign-On standardmäßig nicht verfügbar ist. Sie können den Federated Authentication Service verwenden, um Single Sign-On bereitzustellen.

Verwenden von Entra ID

Wenn das Gateway für die Verwendung der Entra ID-Authentifizierung über OIDC konfiguriert ist, können Sie Entra ID Single Sign-On aktivieren. Dies erfordert CU1 oder höher. Weitere Informationen finden Sie unter VDA Entra ID Single Sign-On konfigurieren.

In diesem Artikel

- Gateway-Pass-Through aktivieren

- Vertrauenswürdige Benutzerdomänen konfigurieren

- Delegierte Authentifizierung

- Kennwortvalidierung

- Benutzern erlauben, abgelaufene Kennwörter bei der Anmeldung zu ändern

- Benutzern erlauben, Kennwörter nach der Anmeldung zu ändern

- Delivery Controller™ so konfigurieren, dass er StoreFront vertraut

- Single Sign-On bei VDAs