PoC-Leitfaden: Adaptiver Zugriff auf SaaS und private Web-Apps

Übersicht

Da Benutzer mehr SaaS-basierte Anwendungen nutzen, müssen Unternehmen alle genehmigten Apps vereinheitlichen und die Benutzeranmeldevorgänge vereinfachen und gleichzeitig Authentifizierungsstandards durchsetzen. Unternehmen müssen in der Lage sein, diese Anwendungen zu sichern, auch wenn sie über die Grenzen des Rechenzentrums hinaus existieren. Citrix Workspace bietet Unternehmen sicheren Zugriff auf SaaS-Apps.

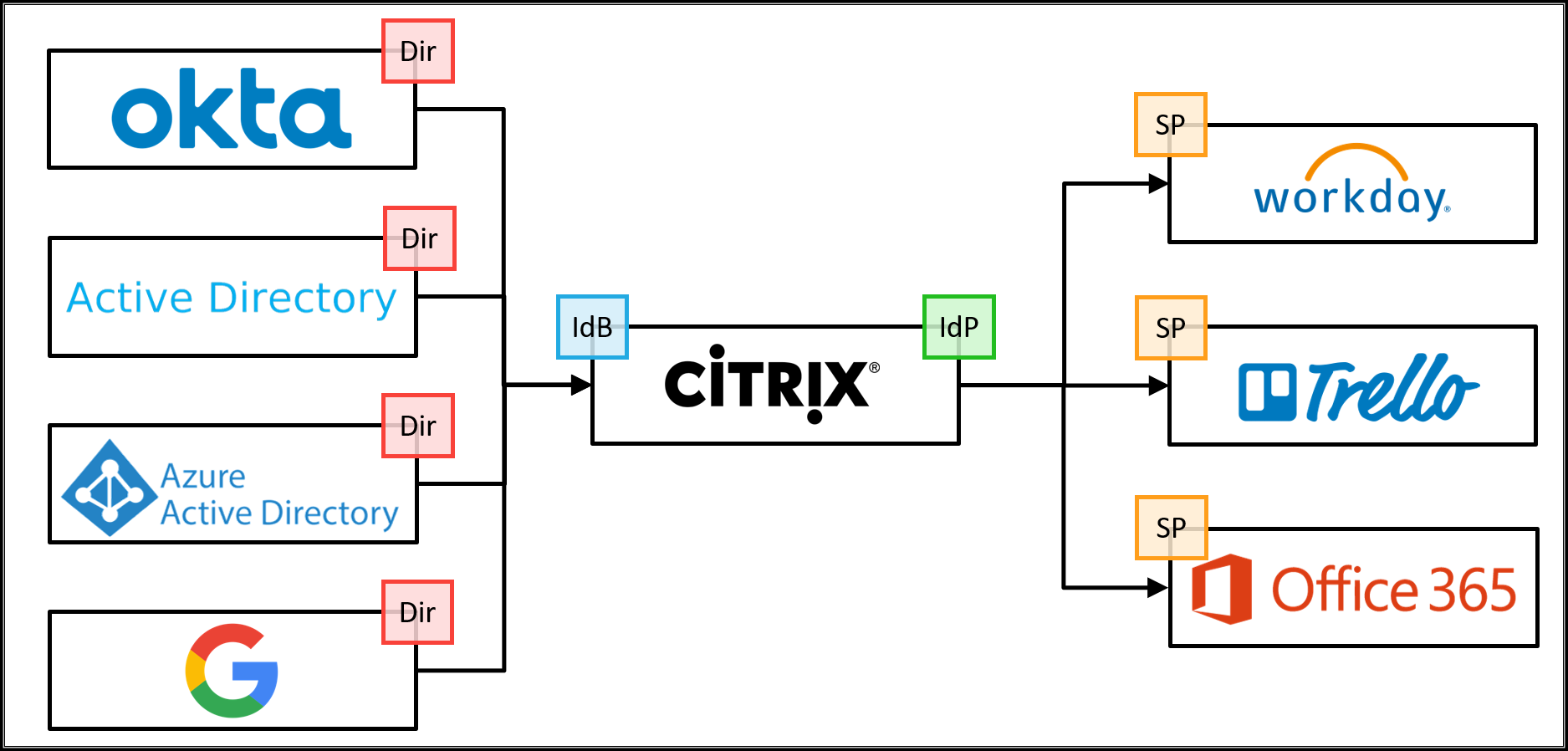

In diesem Szenario authentifiziert sich ein Benutzer bei Citrix Workspace mit Active Directory, Azure Active Directory, Okta, Google oder NetScaler Gateway als primärem Benutzerverzeichnis. Citrix Workspace bietet Single-Sign-On-Services für einen definierten Satz von SaaS-Anwendungen.

Wenn der Citrix Secure Private Access Service dem Citrix-Abonnement zugewiesen ist, werden erweiterte Sicherheitsrichtlinien angewendet, die von der Anwendung bildschirmbasierter Wasserzeichen über das Einschränken von Druck-/Download-Aktionen, Bildschirmerfassungen, Tastaturverschleierung bis hin zum Schutz von Benutzern vor nicht vertrauenswürdigen Links reichen top der SaaS-Anwendungen.

Die folgende Animation zeigt einen Benutzer, der auf eine SaaS-Anwendung zugreift, wobei Citrix SSO bereitstellt und mit Citrix Secure Private Access gesichert ist.

Diese Demonstration zeigt einen IDP-initiierten SSO-Fluss, bei dem der Benutzer die Anwendung in Citrix Workspace startet. Dieser PoC-Leitfaden unterstützt auch einen SP-initiierten SSO-Flow, bei dem der Benutzer versucht, direkt von seinem bevorzugten Browser auf die SaaS-App zuzugreifen. In diesem Handbuch wird auch die Verwendung von Adaptive Access-Richtlinien veranschaulicht, um bedingten Zugriff in Abhängigkeit von Bedingungen wie Benutzerrolle, Netzwerkstandort oder Gerätezustand bereitzustellen.

Dieser Leitfaden zum Proof of Concept zeigt, wie Sie:

- Einrichten von Citrix Workspace

- Integriere ein primäres Benutzerverzeichnis

- Integrieren Sie Single Sign-On für SaaS-Anwendungen

- Überprüfen der Konfiguration

- Adaptive Access konfigurieren und validieren

Einrichten von Citrix Workspace

Die ersten Schritte zum Einrichten der Umgebung besteht darin, Citrix Workspace für die Organisation vorzubereiten, einschließlich

Workspace-URL festlegen

- Stellen Sie eine Verbindung mit Citrix Cloud her und melden Sie sich als Administratorkonto an

- Greifen Sie in Citrix Workspace über das Menü oben links auf Workspace-Konfiguration zu

- Geben Sie auf der Registerkarte Zugriff eine eindeutige URL für die Organisation ein und wählen Sie “Aktiviert”

Überprüfen

Citrix Workspace benötigt einige Augenblicke, um Dienste und URL-Einstellungen zu aktualisieren. Vergewissern Sie sich in einem Browser, dass die benutzerdefinierte Workspace-URL aktiv ist. Die Anmeldung ist jedoch erst verfügbar, wenn ein primäres Benutzerverzeichnis definiert und konfiguriert wird.

Integrieren Sie ein Hauptbenutzerverzeichnis

Bevor sich Benutzer bei Workspace authentifizieren können, muss ein primäres Benutzerverzeichnis konfiguriert werden. Das primäre Benutzerverzeichnis ist die einzige Identität, die der Benutzer benötigt, da alle Anfragen für Apps in Workspace Single Sign-On für sekundäre Identitäten verwenden.

Eine Organisation kann eines der folgenden primären Benutzerverzeichnisse verwenden

- Active Directory: Um die Active Directory-Authentifizierung zu aktivieren, muss ein Cloud Connector im selben Rechenzentrum wie ein Active Directory-Domänencontroller bereitgestellt werden, indem Sie dem Cloud Connector-Installationshandbuch folgen.

- Active Directory mit zeitbasiertem Einmalkennwort: Die Active Directory-basierte Authentifizierung kann auch eine Multifaktor-Authentifizierung mit einem zeitbasierten Einmalkennwort (TOTP) beinhalten. In diesem Handbuch werden die erforderlichen Schritte beschrieben, um diese Authentifizierungsoption zu aktivieren.

- Azure Active Directory: Benutzer können sich mit einer Azure Active Directory-Identität bei Citrix Workspace authentifizieren. Dieses Handbuch enthält Einzelheiten zur Konfiguration dieser Option.

- Citrix Gateway: Organisationen können ein lokales Citrix Gateway verwenden, um als Identitätsanbieter für Citrix Workspace zu fungieren. Dieses Handbuch enthält Einzelheiten zur Integration.

- Okta: Organisationen können Okta als primäres Benutzerverzeichnis für Citrix Workspace verwenden. Dieses Handbuch enthält Anweisungen zur Konfiguration dieser Option.

- SAML 2.0: Unternehmen können den SAML 2.0-Anbieter ihrer Wahl mit ihrem on-premises Active Directory (AD) verwenden. Dieses Handbuch enthält Anweisungen zur Konfiguration dieser Option.

Single Sign-On konfigurieren

Um SaaS-Apps erfolgreich in Citrix Workspace zu integrieren, muss der Administrator Folgendes tun

- SaaS-App konfigurieren

- Autorisieren Sie eine SaaS-App

Eine SaaS-App konfigurieren

- Wählen Sie in Citrix Workspace in der Kachel Secure Private Access Manage aus.

- Wählen Sie Anwendungen

- Wählen Sie App hinzufügen

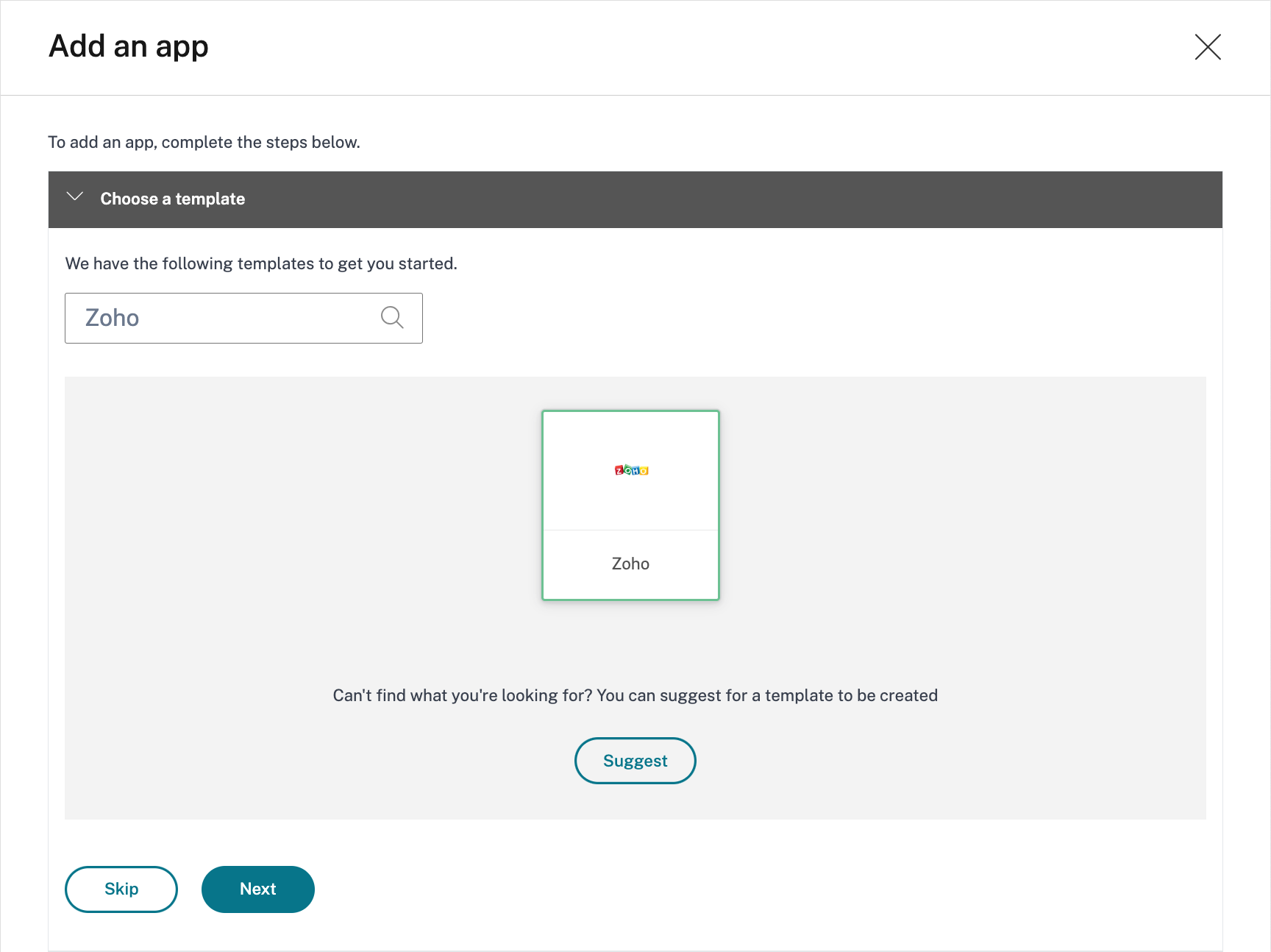

- Suchen Sie im Assistenten zur Auswahl einer Vorlage nach der richtigen Vorlage, in diesem Fall Zoho , und klicken Sie auf Weiter

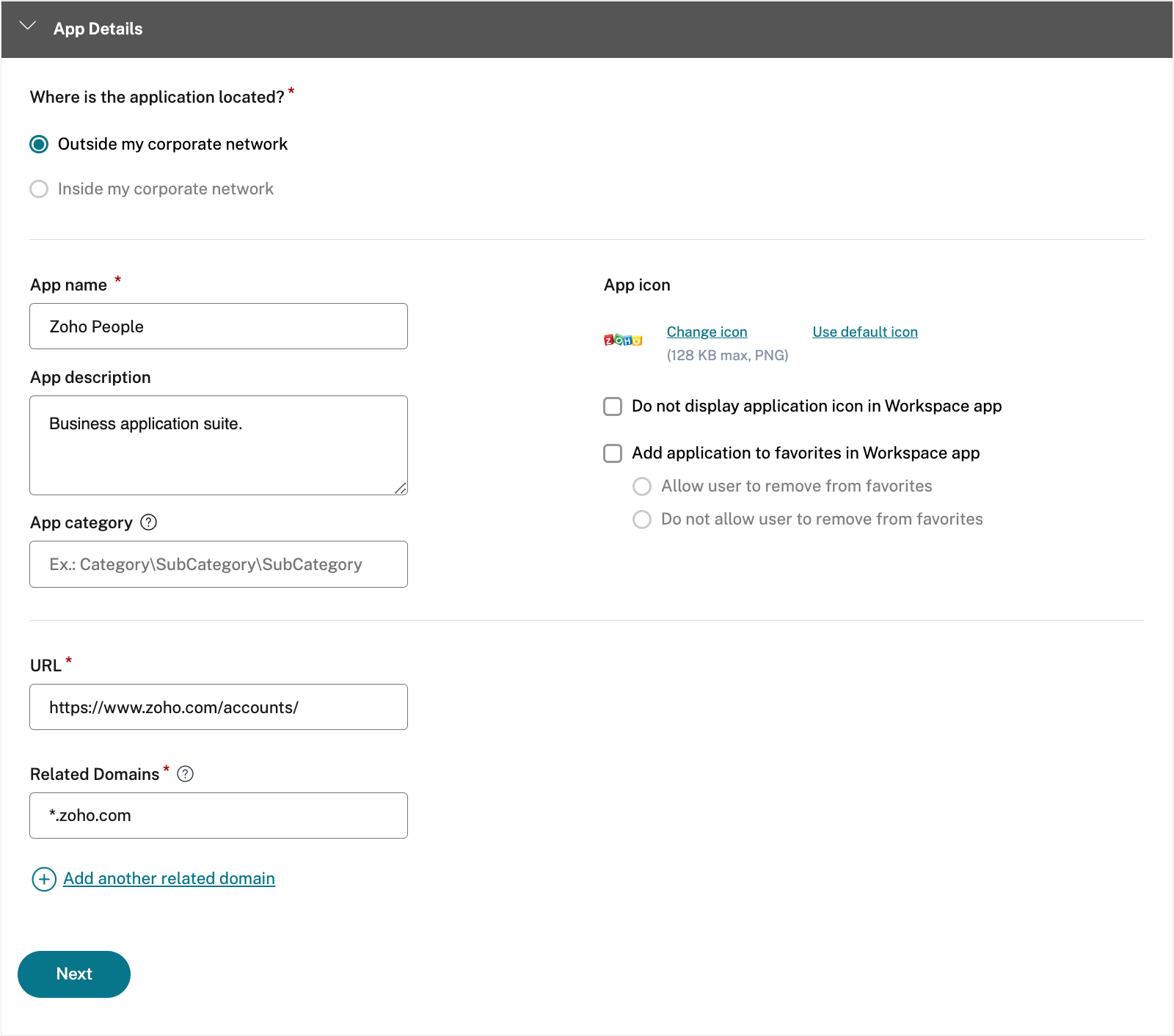

- Geben Sie im Fenster App-Details den eindeutigen Domainnamen der Organisation für die SaaS-Anwendung ein. Die URL und verwandte Domains werden automatisch aufgefüllt

- Wählen Sie Weiter

**Hinweis**: Erweiterte Sicherheitsrichtlinien verwenden das Feld “Verwandte Domänen”, um die zu sichernden URLs zu bestimmen. Eine verwandte Domain wird automatisch basierend auf der URL im vorherigen Schritt hinzugefügt. Erweiterte Sicherheitsrichtlinien erfordern verwandte Domains für die Anwendung. Wenn die Anwendung mehrere Domänennamen verwendet, muss diese in das Feld “Verwandte Domänen” hinzugefügt werden, was häufig *.<companyID>.SaaSApp.com (als Beispiel *.citrix.slack.com)

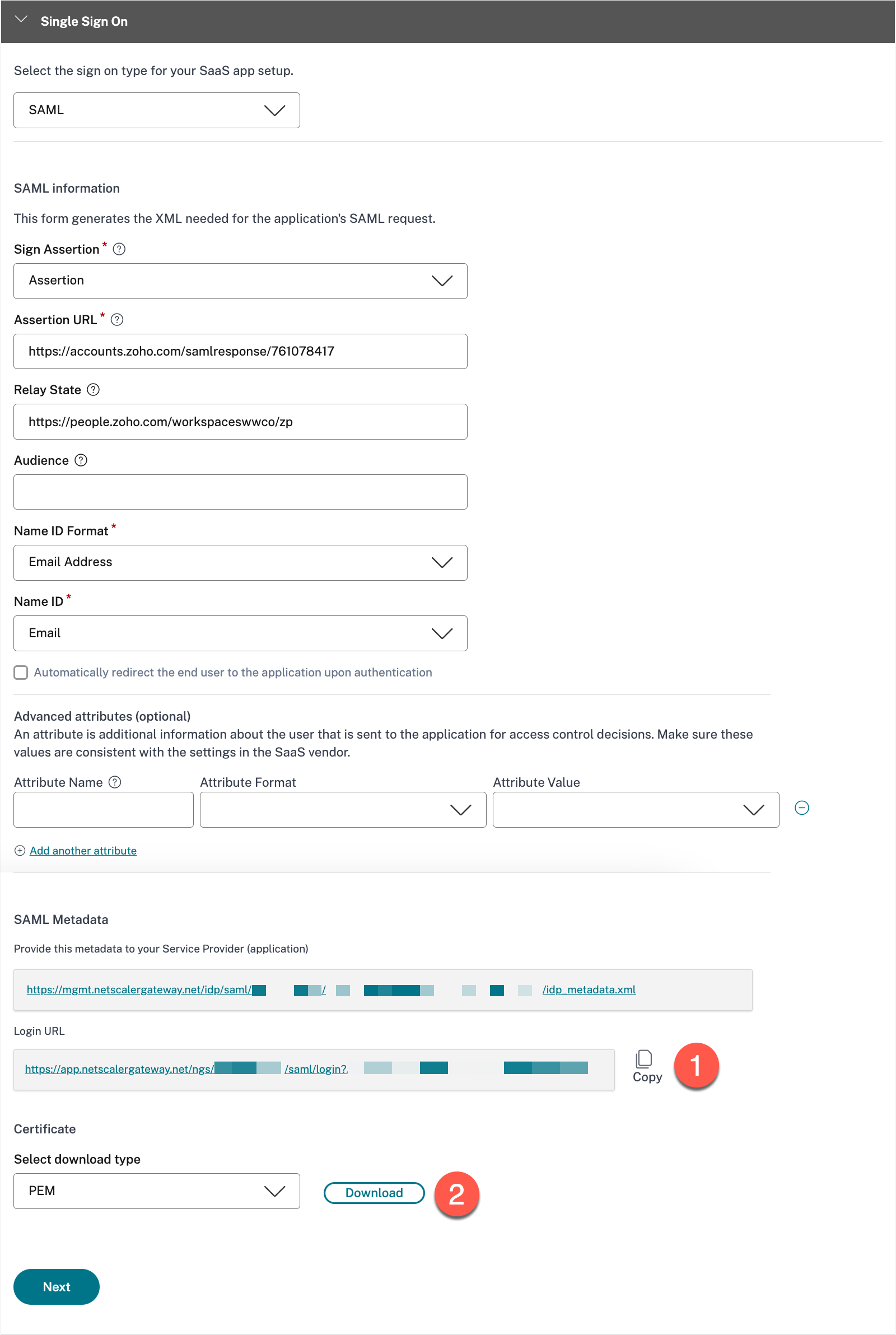

- Kopieren Sie im Single Sign-On-Fenster die Anmelde-URL (1)

- Wählen Sie Herunterladen, um das X.509-Zertifikat im PEM-Format herunterzuladen (2)

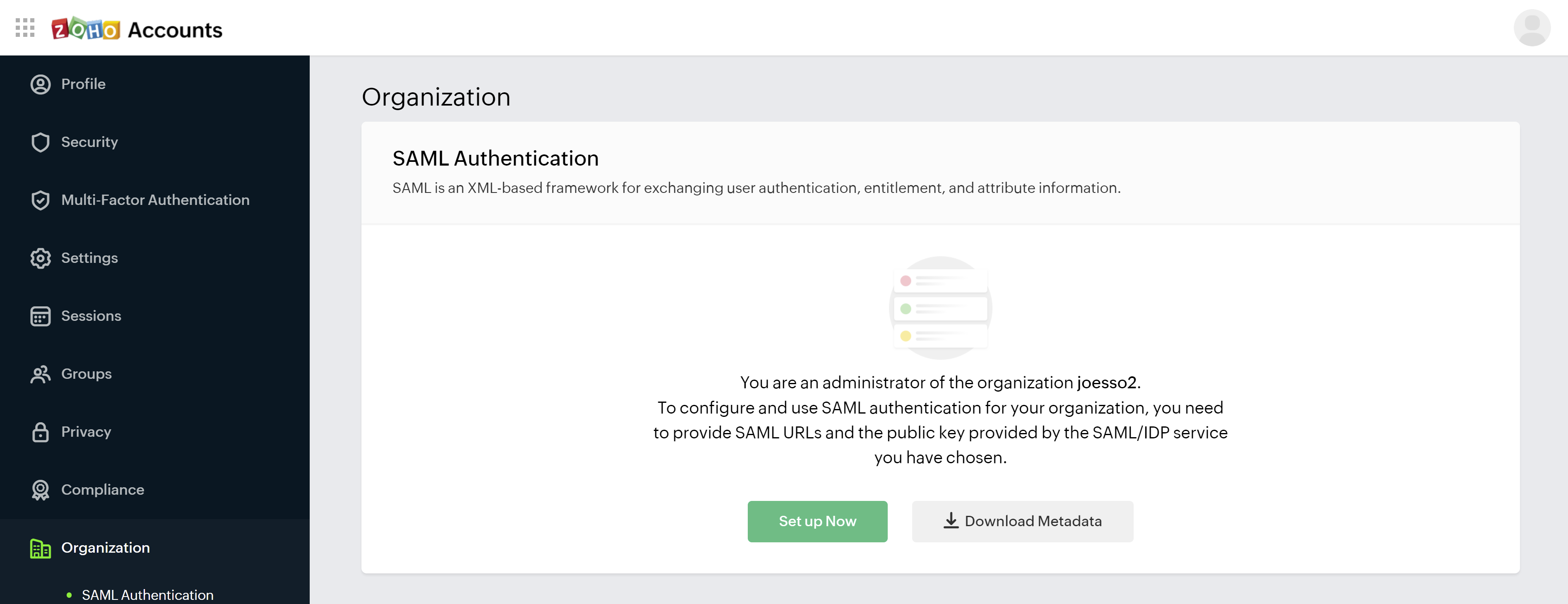

- Wählen Sie in der Zoho Account-AppOrganisation>SAML-Authentifizierung aus, um die Einstellungen aufzurufen

(Erfordert eine permanente Enterprise-Lizenz oder eine Testversion mit erstellten Enterprise-Benutzerobjekten) - Wählen Sie Jetzt einrichten

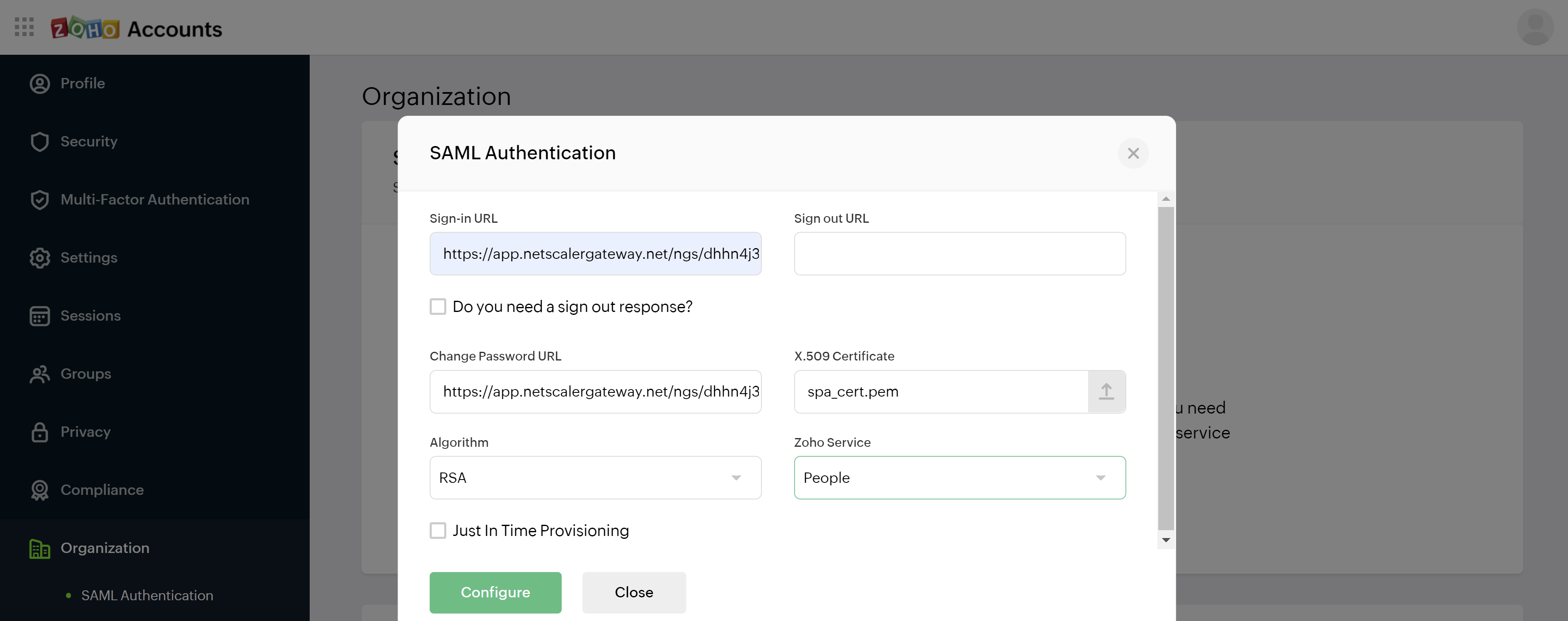

- Fügen Sie für die Anmelde-URL und die URL zum Ändern des Kennwortsdie Anmelde-URL ein, die Sie aus der Citrix Secure Private Access-Konfiguration erhalten haben

- Laden Sie für das X.509-Zertifikatdie PEM-Datei hoch, die Sie aus der Citrix Secure Private Access-Konfiguration heruntergeladen haben

- Geben Sie für den Zoho Service “People” ein

- Wählen Sie Konfigurieren

- Wählen Sie in der Citrix Secure Private Access-Konfiguration Weiter

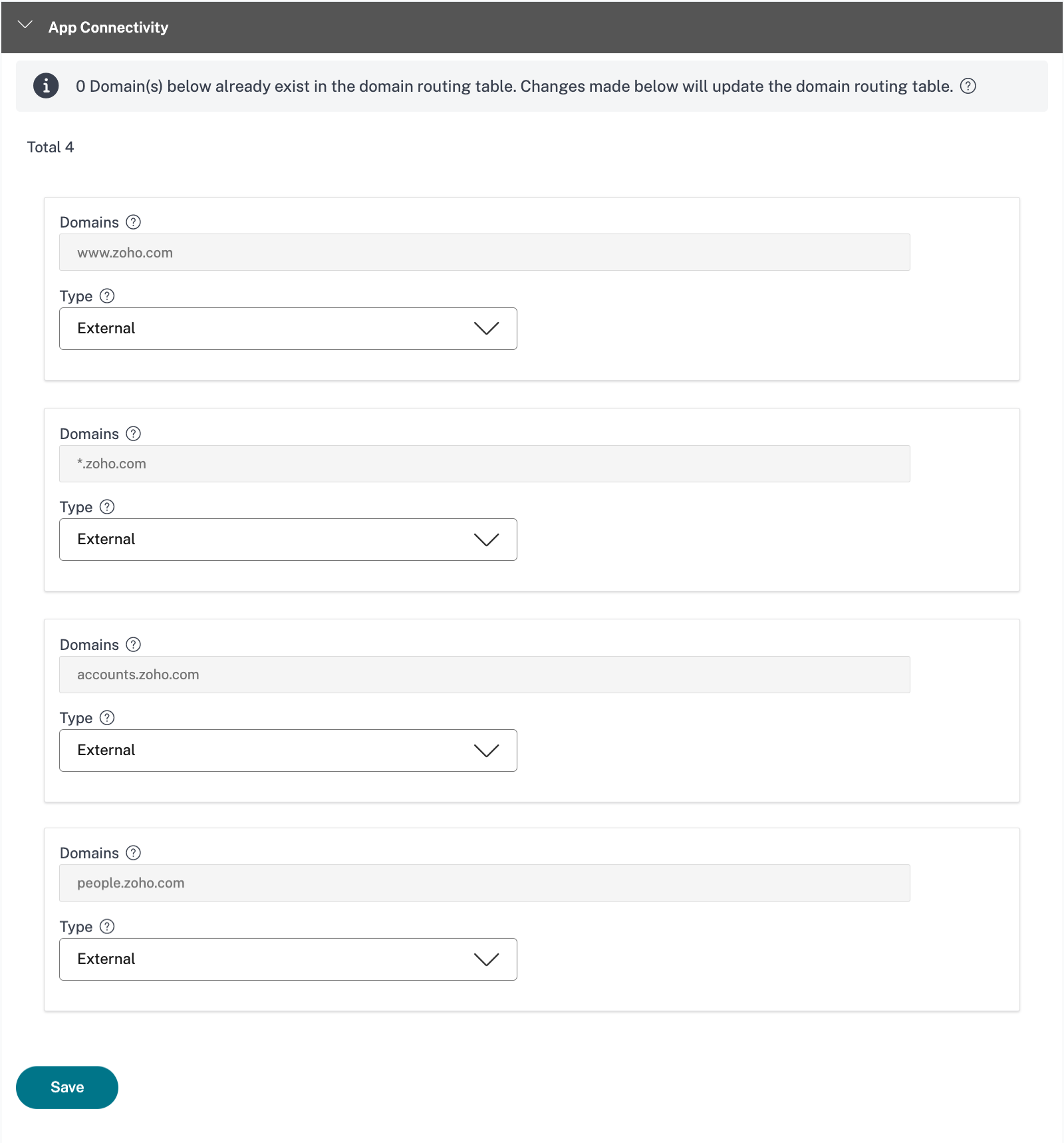

- Beachten Sie im Fenster App Connectivity, dass die erforderlichen Domänen automatisch so eingestellt sind, dass sie extern weitergeleitet werden, und wählen Sie Speichernaus

- Wählen Sie Fertig

Autorisieren Sie eine SaaS-App und konfigurieren Sie erweiterte Sicherheit

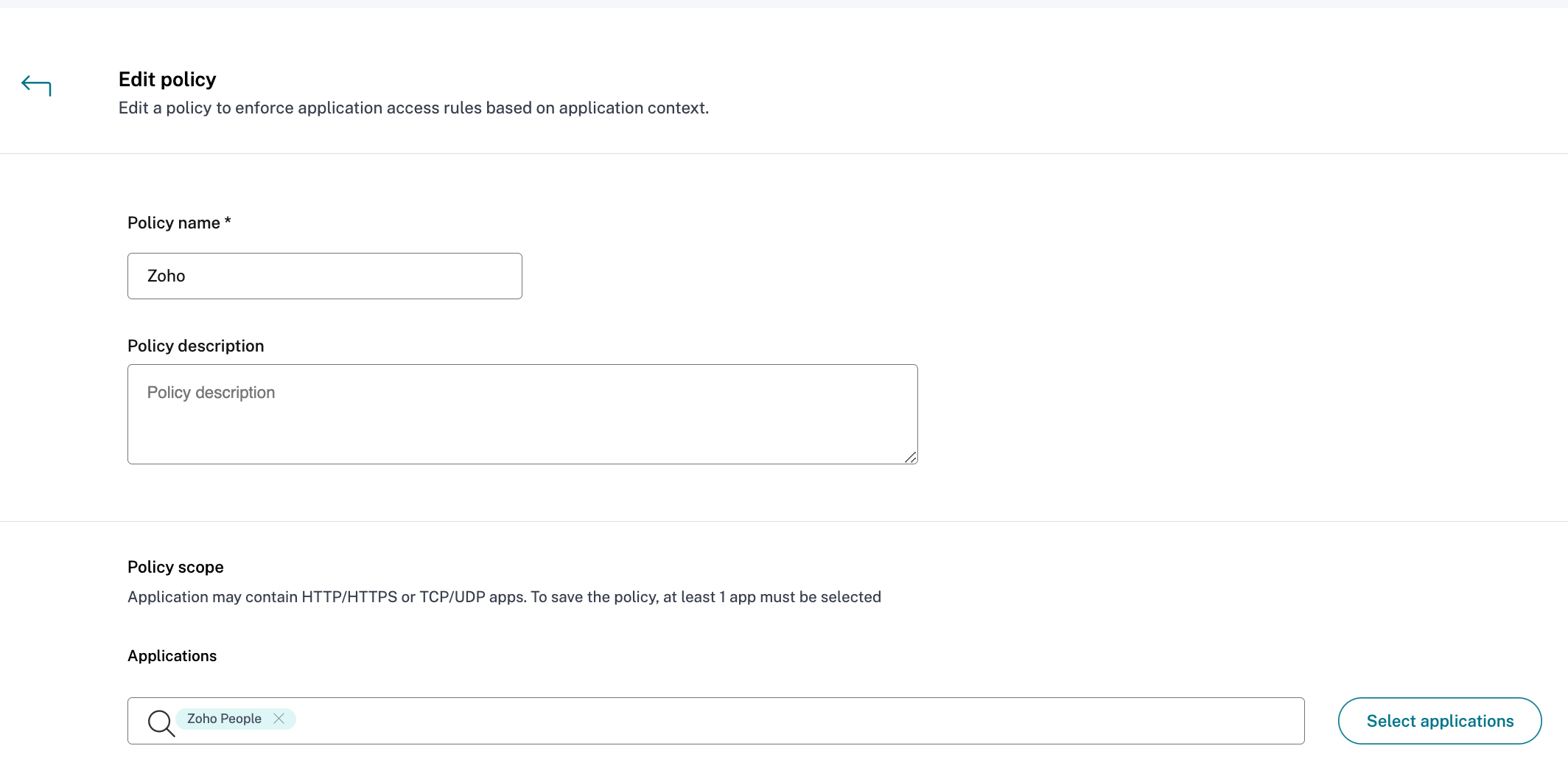

- Wählen Sie im Menü Secure Private Access die Option Zugriffsrichtlinien aus.

- Wählen Sie im Abschnitt Zugriffsrichtlinie die Option Richtlinie erstellenaus.

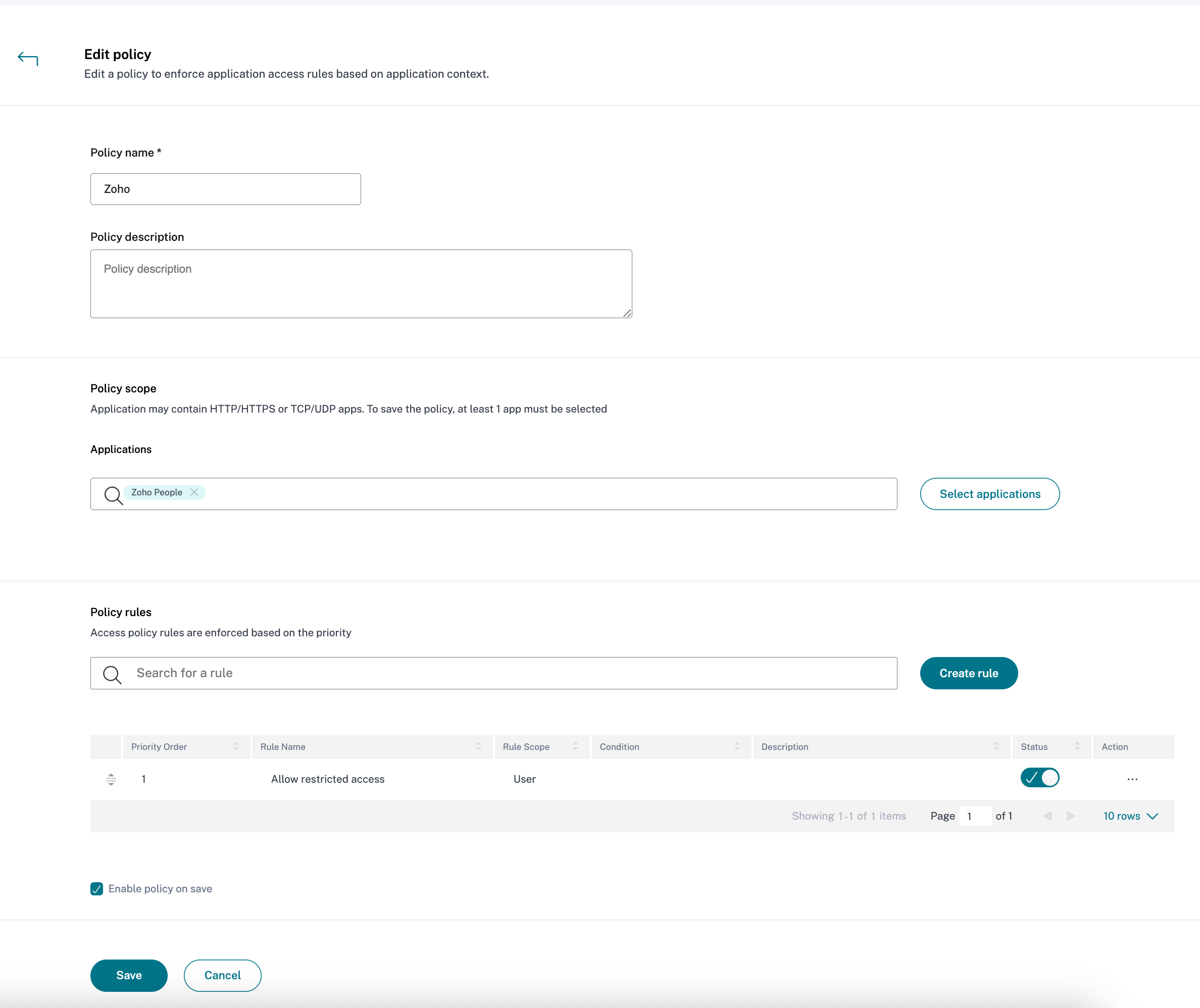

- Geben Sie den Namen der Richtlinie und eine kurze Beschreibung der Richtlinieein

- Suchen Sie in der Dropdownliste „ Anwendungen “ nach „Zoho People“ und wählen Sie es aus

Hinweis

Sie können mehrere Zugriffsregeln erstellen und verschiedene Zugriffsbedingungen für verschiedene Benutzer oder Benutzergruppen innerhalb einer einzigen Richtlinie konfigurieren. Diese Regeln können getrennt für HTTP/HTTPS- und TCP/UDP-Anwendungen angewendet werden, und das alles innerhalb einer einzigen Richtlinie. Weitere Informationen zu Mehrfachzugriffsregeln finden Sie unter Konfigurieren einer Zugriffsrichtlinie mit mehreren Regeln.

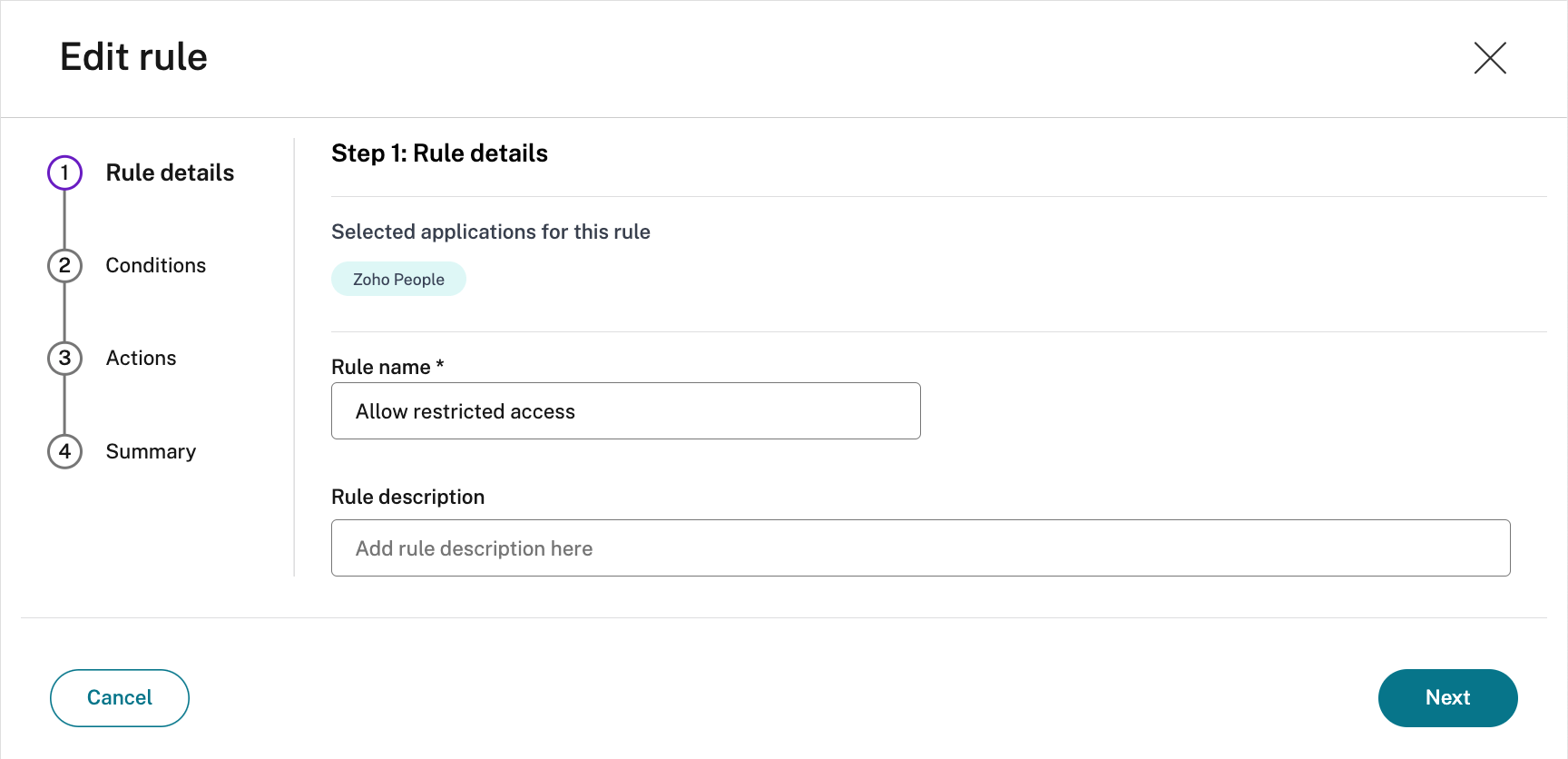

- Wählen Sie Regel erstellen aus, um Regeln für die Richtlinie zu erstellen.

- Geben Sie den Regelnamen und eine kurze Beschreibung der Regel ein und wählen Sie Weiter

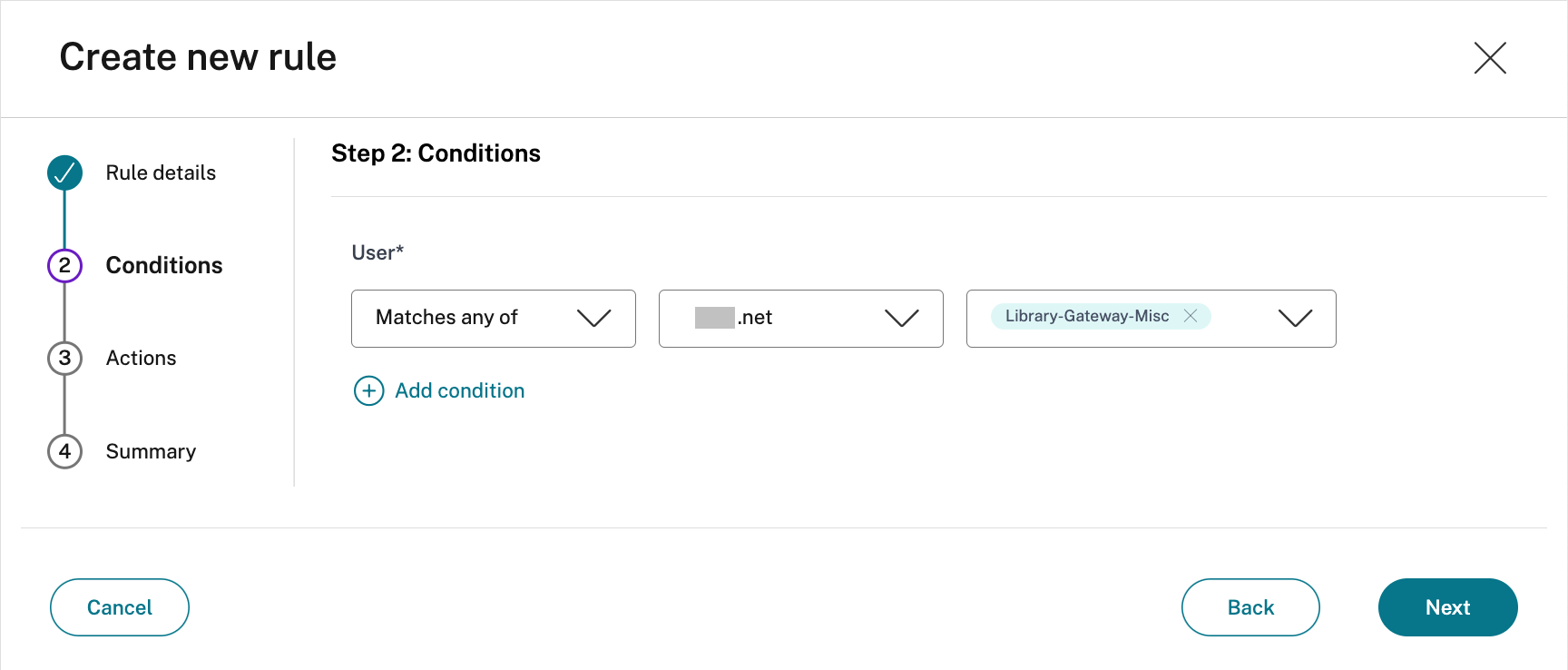

- Fügen Sie die entsprechenden Benutzer/Gruppen hinzu, die berechtigt sind, die App zu starten, und wählen Sie Weiter.

Hinweis

Klicken Sie auf +, um je nach Kontext mehrere Bedingungen hinzuzufügen.

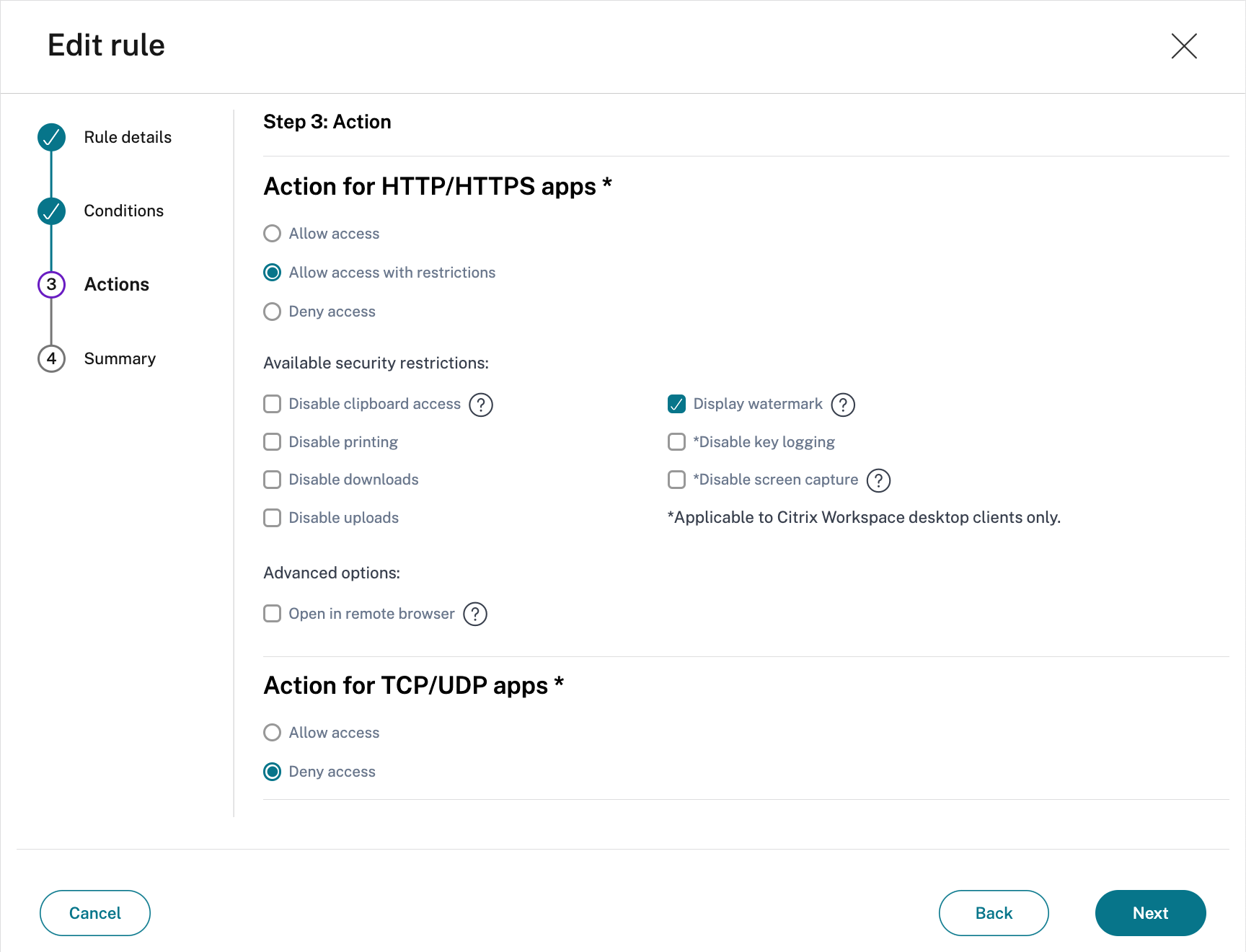

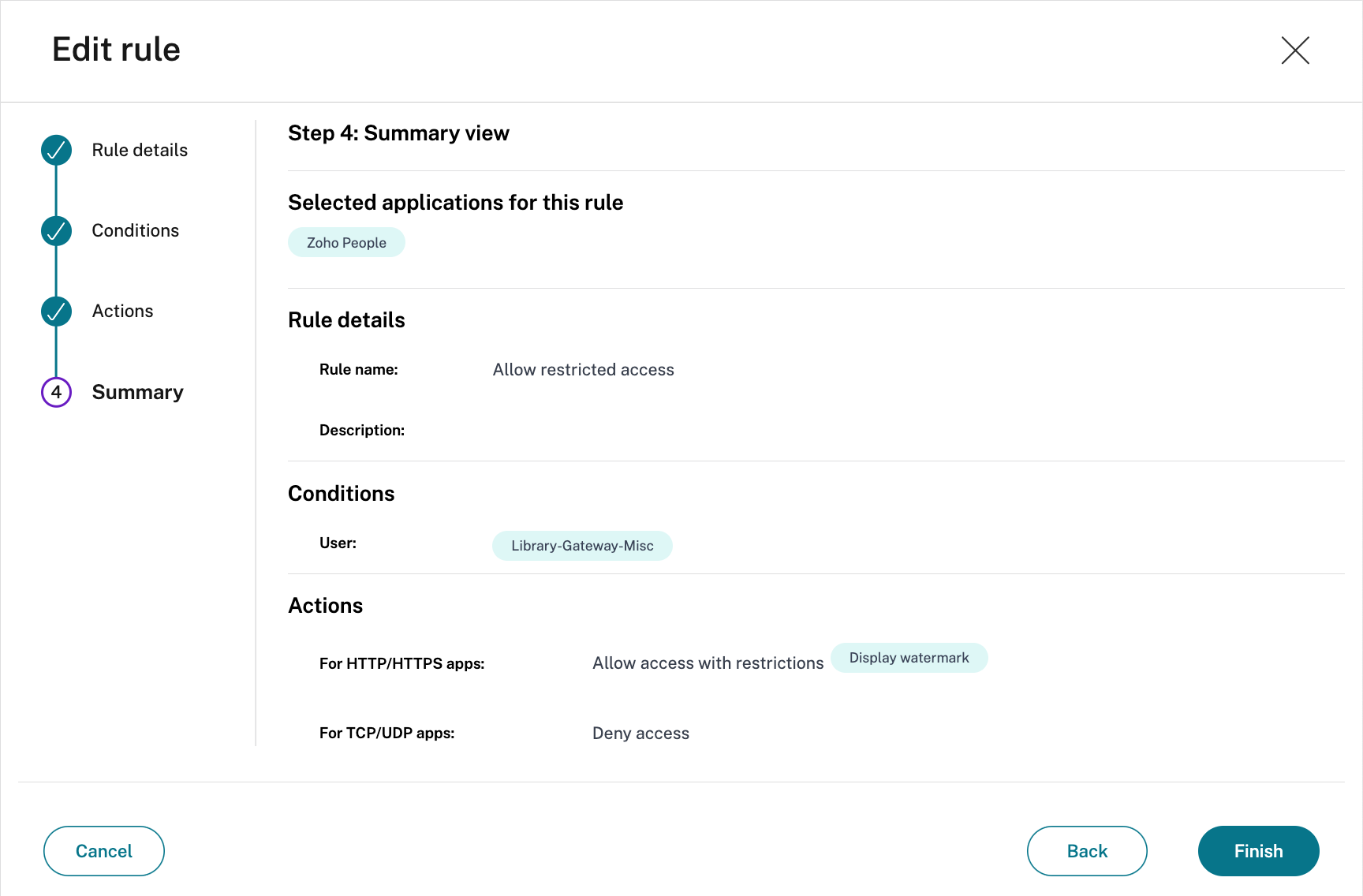

- Geben Sie an, ob auf die HTTP/HTTPS-App mit oder ohne Einschränkungen

zugegriffen werden kann. Für den folgenden Screenshot ist die Wasserzeichenbeschränkung konfiguriert.

Wenn keine erweiterte Sicherheit erforderlich ist, ändern Sie „Zugriff mit Einschränkungen zulassen“ in „Zugriff zulassen“. - Geben Sie die Aktion für TCP/UDP-Apps an. Der folgende Screenshot verweigert den Zugriff auf TCP/UDP-Apps.

- Wählen Sie Weiter

- Auf der Seite “Zusammenfassung” werden die Details der Richtlinienregel angezeigt.

Überprüfen Sie die Details und wählen Sie Fertig stellen.

- Vergewissern Sie sich, dass im Dialogfeld Richtlinie erstellen das Kontrollkästchen Richtlinie beim Speichern aktivieren aktiviert ist, und wählen Sie Speichern aus.

Hinweis: Für erste SSO-Tests ist es immer eine gute Idee, die erweiterte Sicherheit zu konfigurieren, indem die Option “Im Remote-Browser öffnen” gesetzt ist.

Validieren Sie die Konfiguration

IdP-initiierte Validierung

- Melden Sie sich als Benutzer bei Citrix Workspace an

- Wählen Sie die konfigurierte SaaS-Anwendung aus.

- Die SaaS App wird erfolgreich eingeführt

- Der Benutzer meldet sich automatisch bei der App an

- Verbesserte Sicherheit wird angewendet

SP-initiierte Validierung

- Starten Sie einen Browser

- Wechseln Sie zur unternehmensdefinierten URL für die SaaS-Anwendung

- Der Browser leitet den Browser zur Authentifizierung an Citrix Workspace weiter

- Sobald sich der Benutzer beim primären Benutzerverzeichnis authentifiziert hat, wird die SaaS-App im lokalen Browser gestartet, wenn die erhöhte Sicherheit deaktiviert ist. Wenn erhöhte Sicherheit aktiviert ist, startet eine Secure Browser-Instanz die SaaS-App

Adaptive Access konfigurieren und validieren

Admin

- Wählen Sie in der Kachel Citrix Secure Private Access die Option Manage

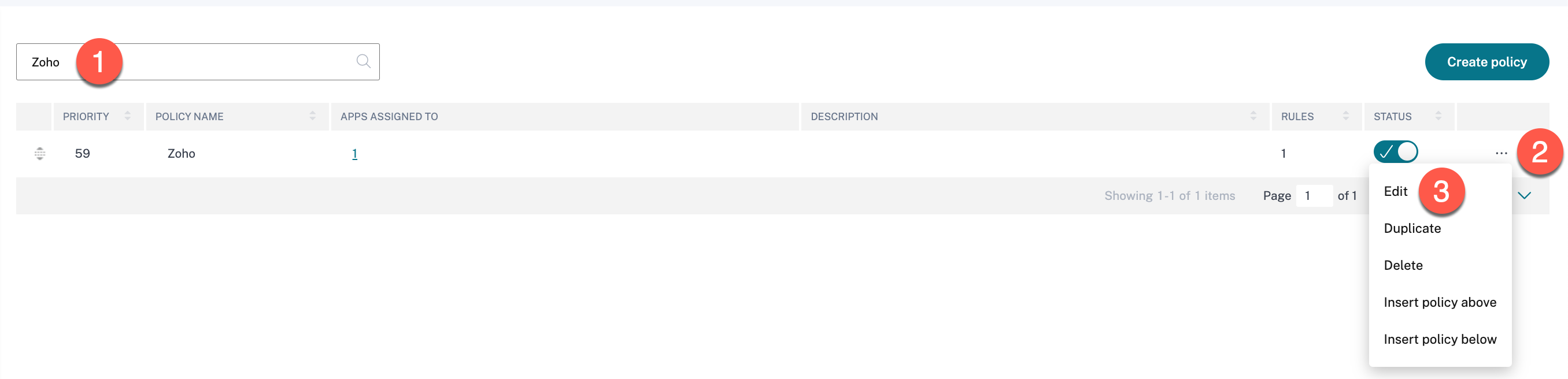

- Wählen Sie im Menü auf der linken Seite Zugriffsrichtlinien

- Geben Sie im Suchfeld “ Zoho “ (1) ein

- Klicken Sie auf die drei Punkte (2) und wählen Sie Bearbeiten (3), um die bestehende Zoho-Zugriffsrichtlinie zu öffnen

- Klicken Sie auf Regel erstellen, um eine zweite Regel für diese Richtlinie zu erstellen.

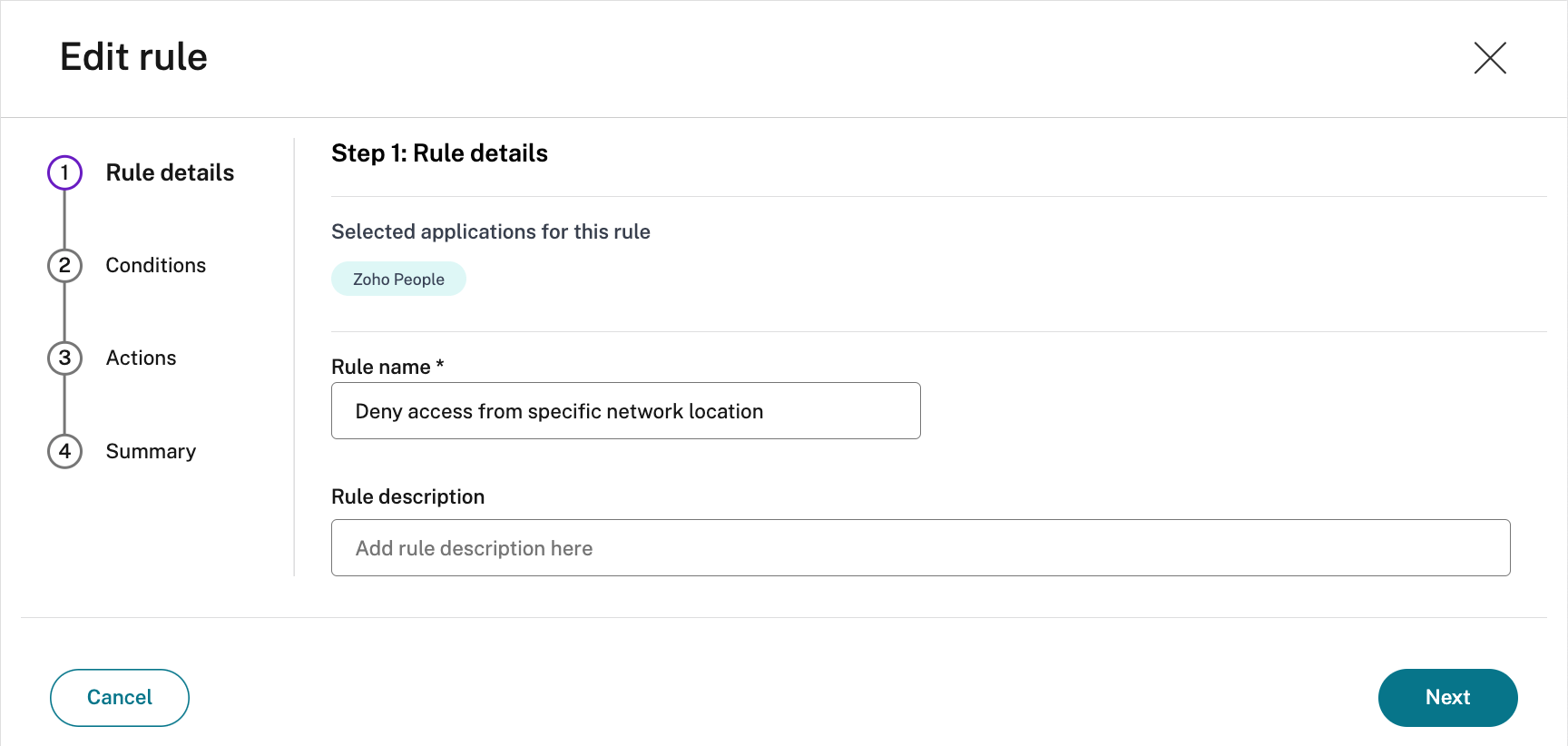

- Geben Sie den Regelnamen und eine kurze Beschreibung der Regel ein und wählen Sie Weiter

- Fügen Sie die entsprechenden Benutzer/Gruppen hinzu, die berechtigt sind, die App zu starten

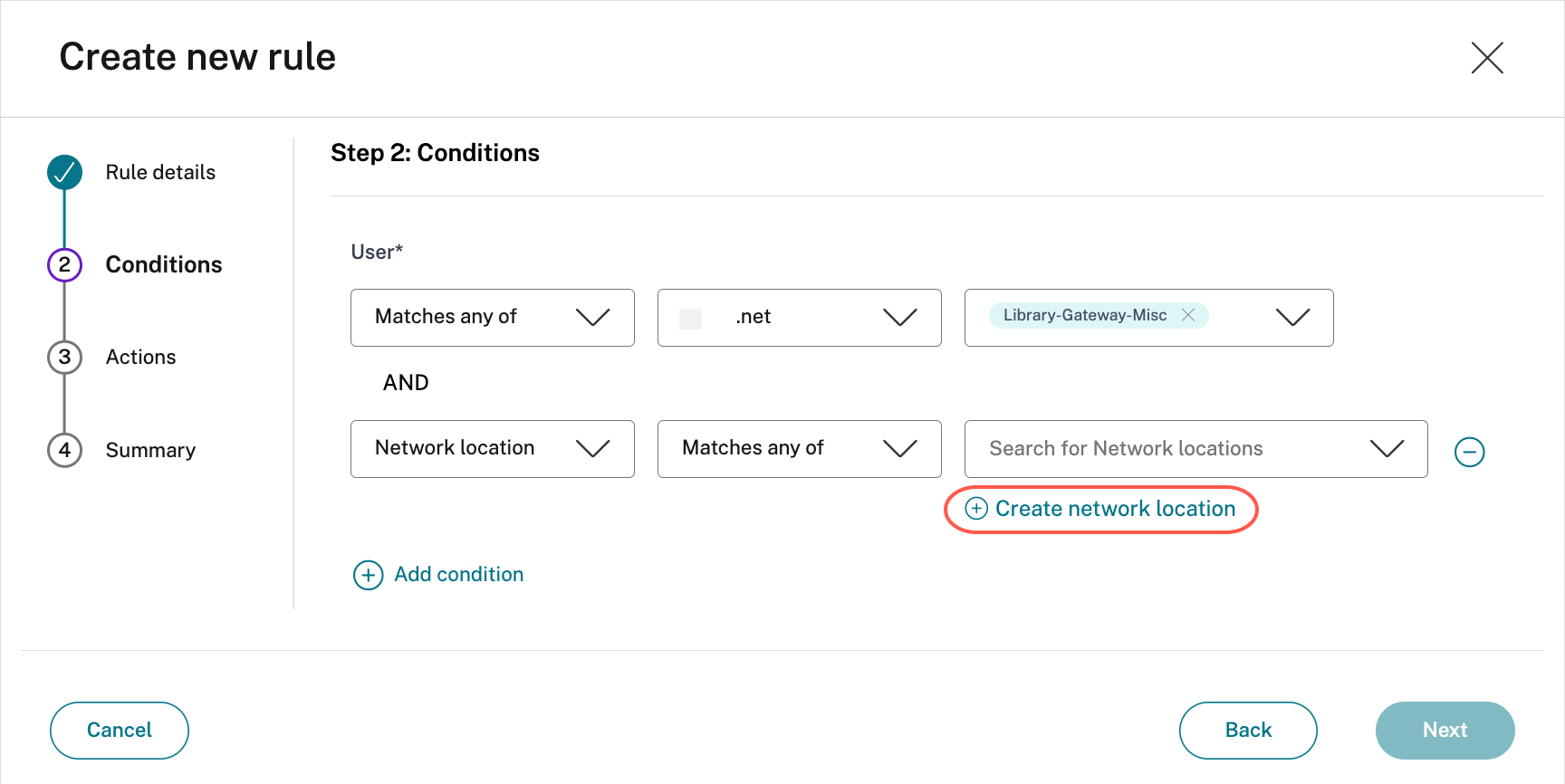

- Wählen Sie +, um eine zweite Bedingung hinzuzufügen

Hinweis

Je nach Kontext können die folgenden Bedingungen angewendet werden.

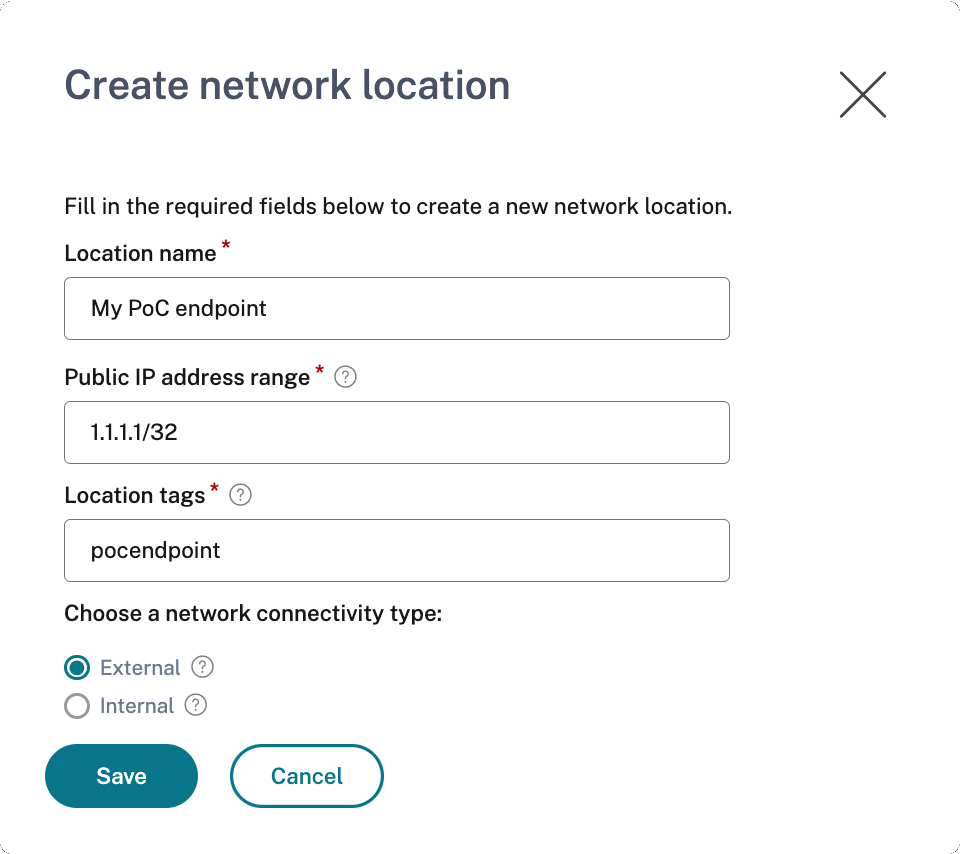

- Wählen Sie Netzwerkadresse und wählen Sie Netzwerkadresse erstellen

- Geben Sie den Standortnamen und das Standort-Tag ein. Suchen Sie für den öffentlichen IP-Adressbereich nach der öffentlichen IP-Adresse des PoC-Endpunkts und geben Sie diese gefolgt von /32 ein, um anzuzeigen, dass es sich um eine Host-IP-Adresse handelt.

- Wählen Sie Speichern

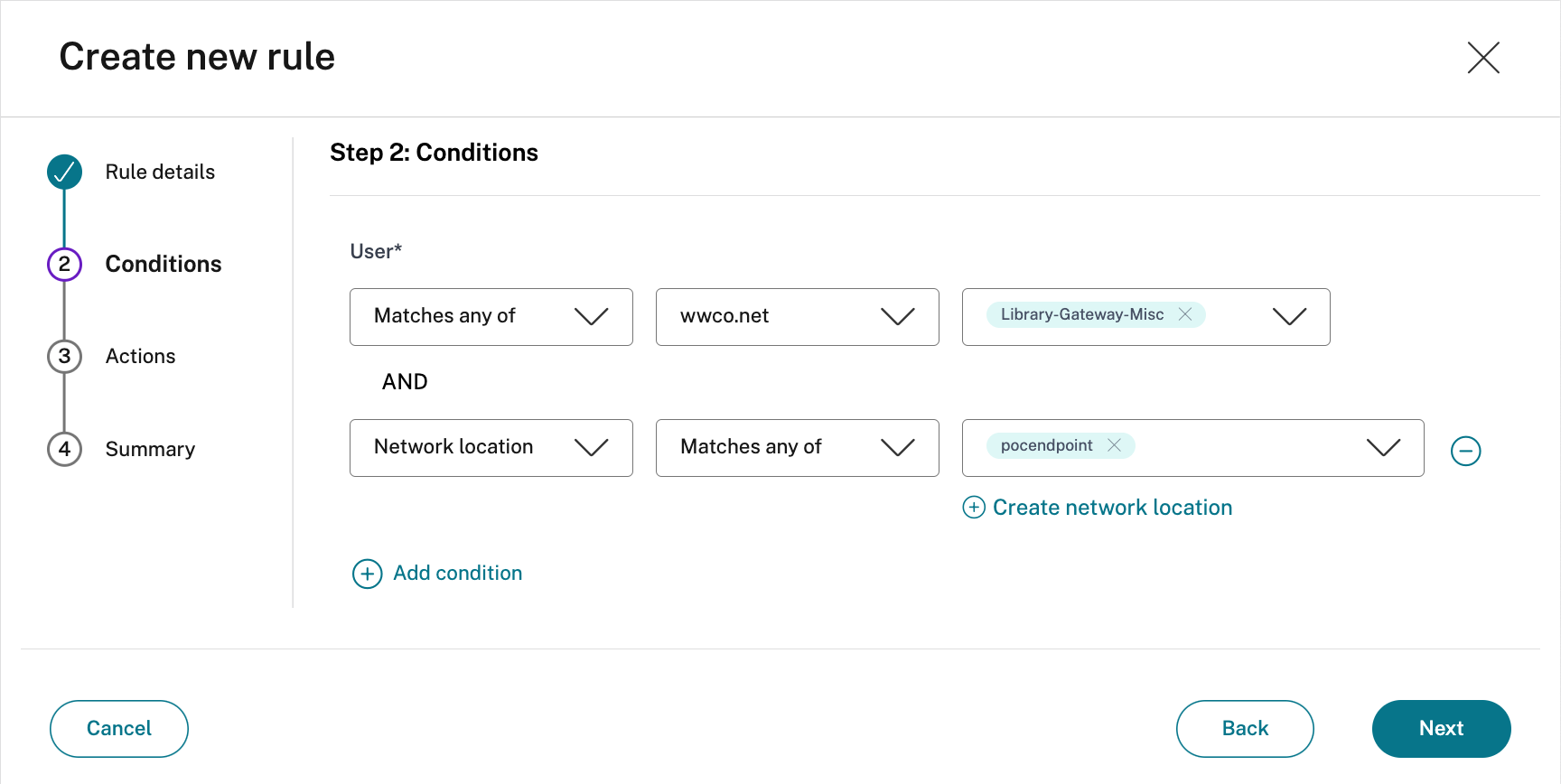

- Wählen Sie im Dialogfeld Neue Regel erstellen das zuvor erstellte Netzwerkstandort-Tag aus und klicken Sie auf Weiter

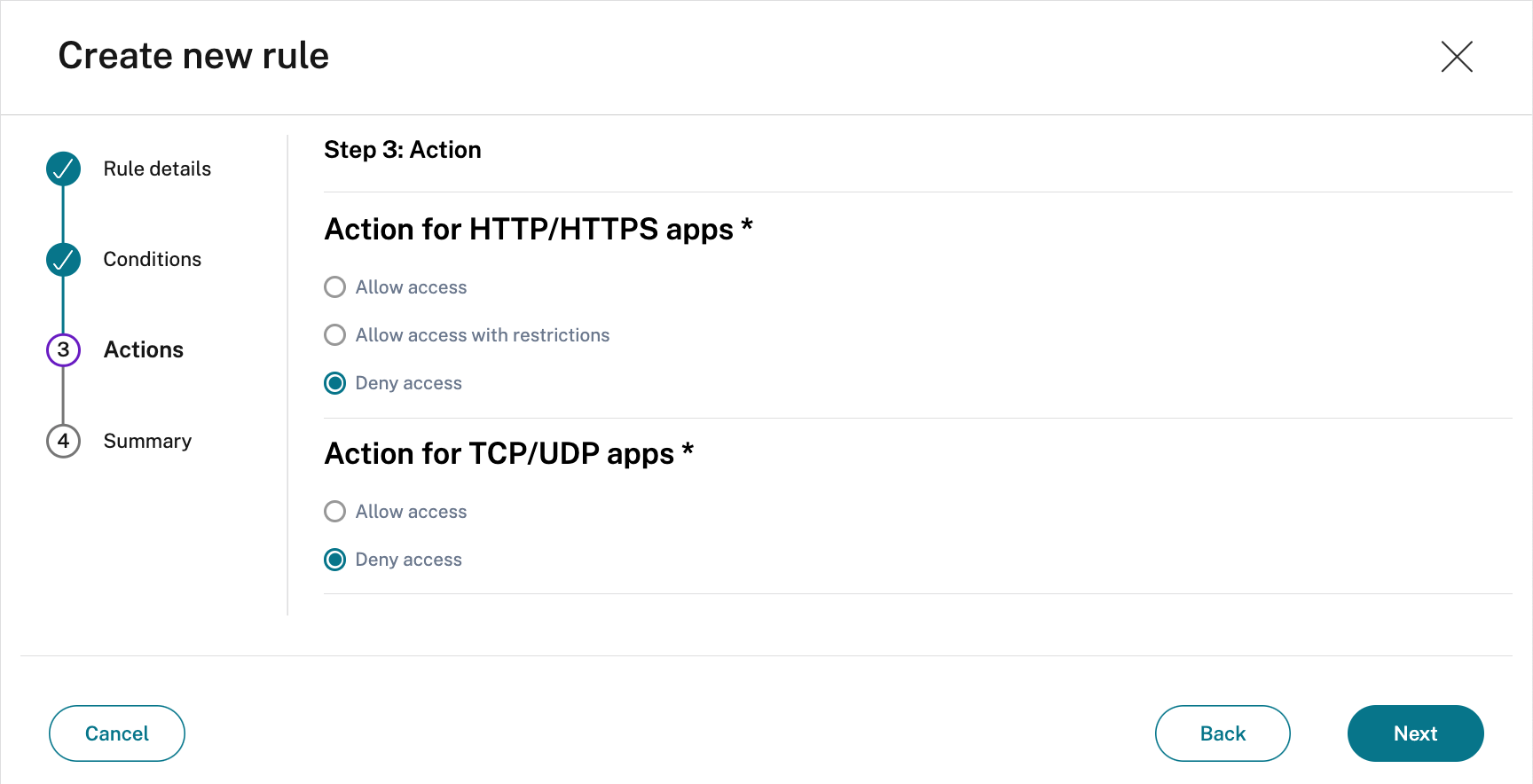

- Geben Sie an, ob auf die HTTP/HTTPS-App mit oder ohne Einschränkung zugegriffen werden kann oder ob der Zugriff verweigert wird. Der folgende Screenshot verweigert den Zugriff auf HTTP/HTTPS-Apps.

- Geben Sie die Aktion für TCP/UDP-Apps an. Der folgende Screenshot verweigert den Zugriff auf TCP/UDP-Apps.

- Wählen Sie Weiter

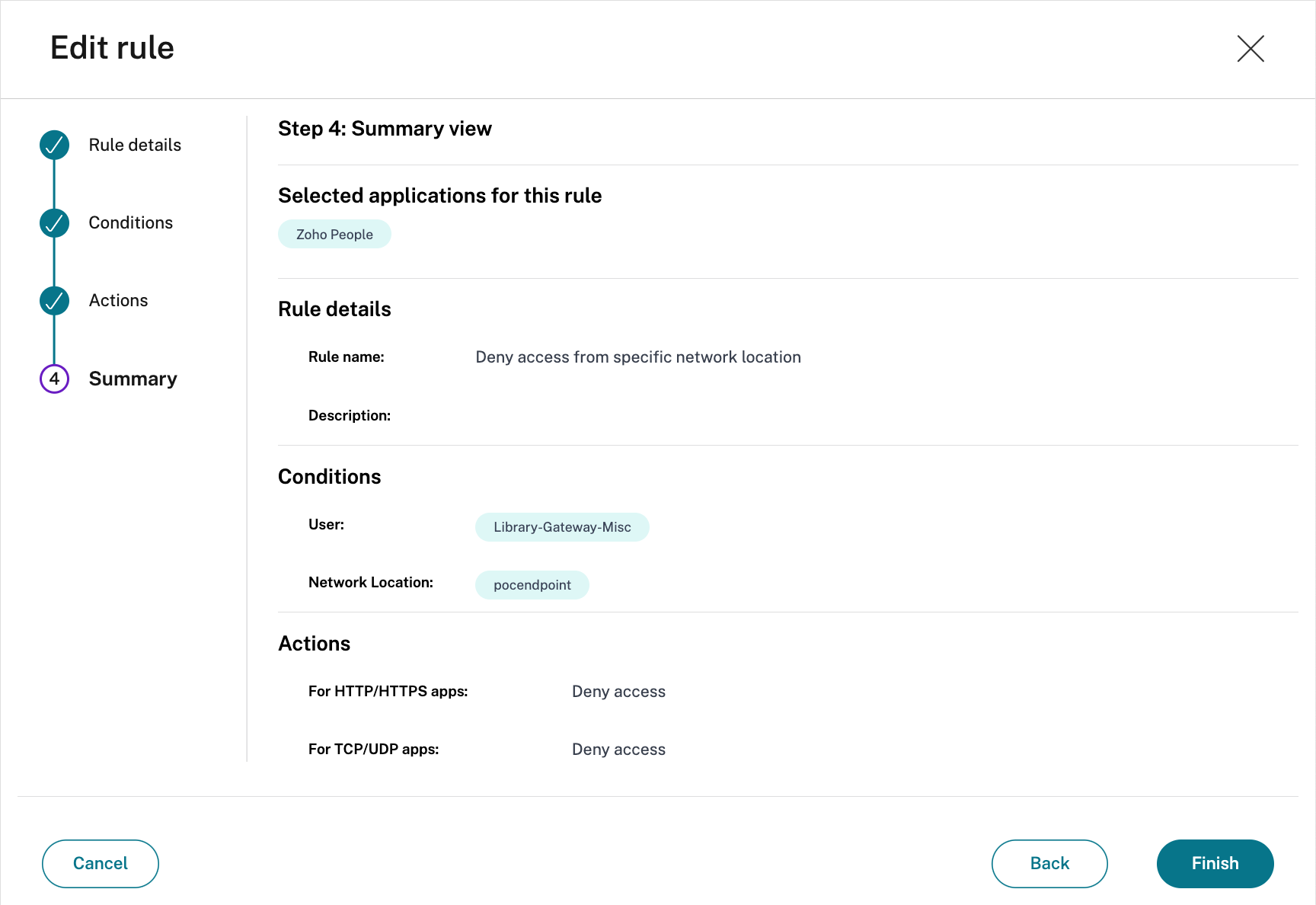

- Auf der Seite “Zusammenfassung” werden die Details der Richtlinienregel angezeigt.

Überprüfen Sie die Details und wählen Sie Fertig stellen.

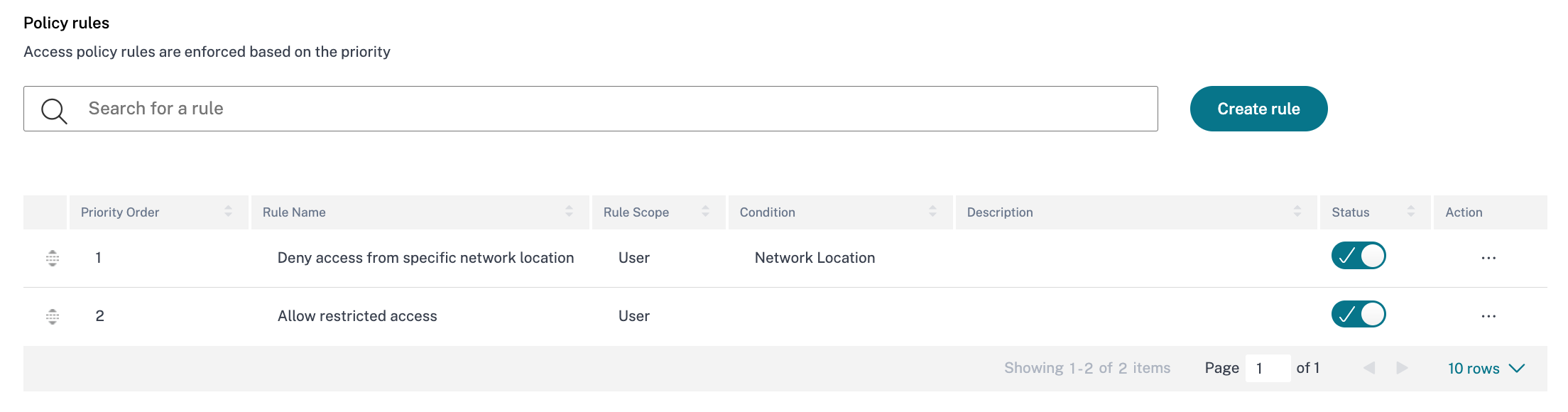

- Ordnen Sie im Dialogfeld Richtlinie erstellen die Priorität der Zugriffsrichtlinie neu an und wählen Sie Speichern.

User

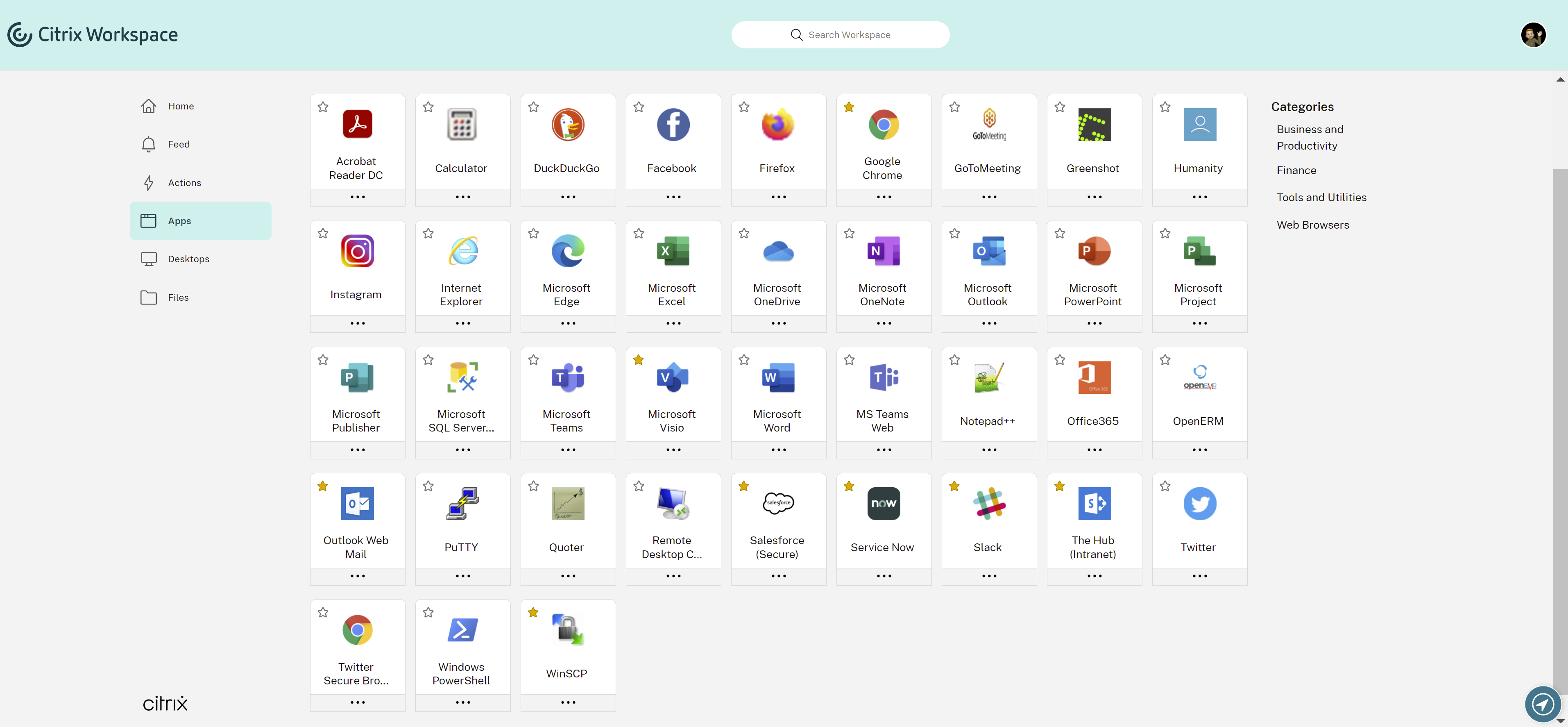

- Melden Sie sich als Benutzer bei Citrix Workspace an

- Wählen Sie Apps aus dem Menü auf der linken Seite

- Beachten Sie, dass die Richtlinie Adaptiver Zugriff und Netzwerkstandort angewendet wurde und Zoho People jetzt in der Liste der verfügbaren Apps fehlt

Problembehandlung

Erweiterte Sicherheitsrichtlinien scheitern

Es kann sein, dass die erweiterten Sicherheitsrichtlinien (Wasserzeichen, Drucken oder Zugriff auf die Zwischenablage) fehlschlagen. In der Regel passiert dies, weil die SaaS-Anwendung mehrere Domainnamen verwendet. Innerhalb der Anwendungskonfigurationseinstellungen für die SaaS-App gab es einen Eintrag für Related Domains

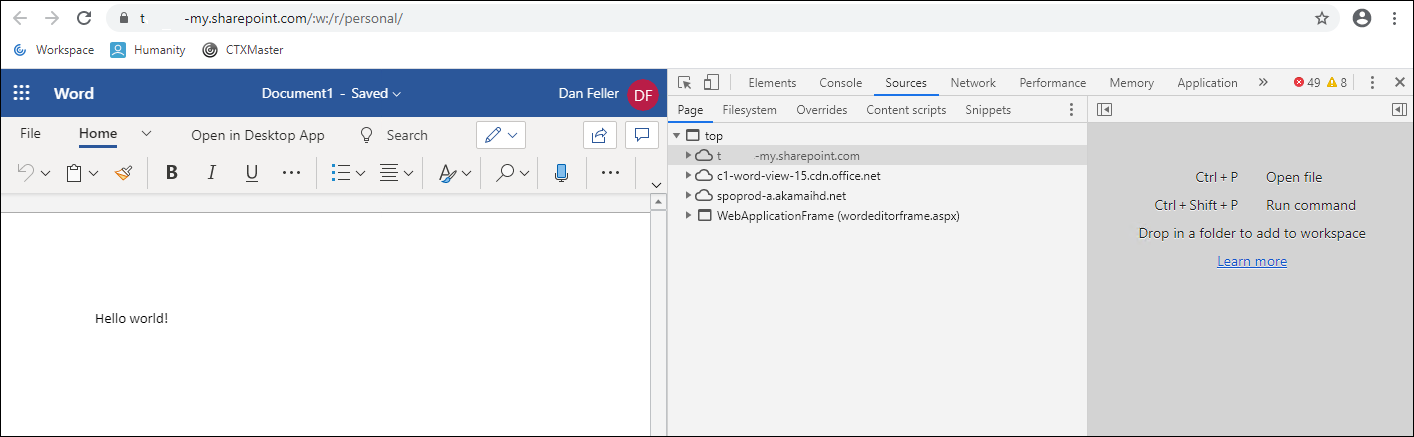

Die erweiterten Sicherheitsrichtlinien werden auf diese verwandten Domänen angewendet. Um fehlende Domainnamen zu identifizieren, kann ein Administrator mit einem lokalen Browser auf die SaaS-App zugreifen und folgende Schritte ausführen:

- Navigieren Sie zu dem Bereich der App, in dem die Richtlinien fehlschlagen

- Wählen Sie in Google Chrome und Microsoft Edge (Chromium-Version) die drei Punkte oben rechts im Browser aus, um einen Menübildschirm anzuzeigen

- Wählen Sie Weitere Tools

- Wählen Sie Entwicklertools

- Wählen Sie in den Entwicklertools die Option Quellen. Dies enthält eine Liste von Access-Domain-Namen für diesen Anwendungsabschnitt. Um die erweiterten Sicherheitsrichtlinien für diese App zu aktivieren, müssen diese Domainnamen in das Feld “ Zugehörige Domänen “ innerhalb der App-Konfiguration eingegeben werden. Verwandte Domains werden wie folgt hinzugefügt:

*.domain.com