SAML als Identitätsanbieter mit Citrix Cloud™ verbinden

Citrix Cloud unterstützt die Verwendung von SAML (Security Assertion Markup Language) als Identitätsanbieter zur Authentifizierung von Citrix Cloud-Administratoren und Abonnenten, die sich bei ihren Workspaces anmelden. Sie können den SAML 2.0-Anbieter Ihrer Wahl mit Ihrem lokalen Active Directory (AD) verwenden.

-

Über diesen Artikel

-

Dieser Artikel beschreibt die erforderlichen Schritte zur Konfiguration einer Verbindung zwischen Citrix Cloud und Ihrem SAML-Anbieter. Einige dieser Schritte beschreiben Aktionen, die Sie in der Verwaltungskonsole Ihres SAML-Anbieters ausführen. Die spezifischen Befehle, die Sie zur Ausführung dieser Aktionen verwenden, können von den im Artikel beschriebenen Befehlen abweichen, abhängig von Ihrem gewählten SAML-Anbieter. Diese SAML-Anbieterbefehle dienen nur als Beispiele. Weitere Informationen zu den entsprechenden Befehlen für Ihren SAML-Anbieter finden Sie in der Dokumentation Ihres SAML-Anbieters.

-

Anwendungsfälle für die Citrix SAML-Anmeldung

- Anmeldung bei Workspaces für Endbenutzer.

- Anmeldung bei Workspaces über eine benutzerdefinierte Workspace-Domäne für Endbenutzer.

-

Anmeldung bei Citrix Cloud für Administratorbenutzer.

-

Auswahl des richtigen SAML-Flows für Ihren Anwendungsfall

-

AD-gestützte Identitäten, die in Ihren SAML-Anbieter importiert wurden. Diese Identitäten enthalten lokale Benutzerattribute wie objectSIDs und objectGUIDs. Diese erfordern keine AD-Schattenkonten, da AD-Konten, die diesen importierten Benutzern entsprechen, bereits im Active Directory vorhanden sind.

-

Native Identitäten, die nur innerhalb des SAML-Anbieterverzeichnisses existieren, wie z. B. Entra ID- oder Okta-Benutzer. Diese haben keine entsprechende Identität im AD und erfordern AD-Schattenkonten, wenn AD-domänengebundene VDAs und DaaS-Kataloge verwendet werden sollen. Diese Benutzer haben keine eingebetteten objectSIDs.

- Entra ID Gast-/B2B-Benutzer, die von anderen Entra ID-Mandanten oder über Gast-E-Mail-Adressen in Entra ID eingeladen werden. Diese haben keine entsprechende Identität im AD und erfordern AD-Schattenkonten, wenn AD-domänengebundene VDAs und DaaS-Kataloge verwendet werden sollen. Diese Benutzer haben möglicherweise keine eingebetteten objectSIDs. Einige Benutzer haben möglicherweise falsche objectSIDs im falschen Active Directory.

Unterstützte SAML-Anbieter

SAML-Anbieter, die die offizielle SAML 2.0-Spezifikation unterstützen, werden für die Verwendung mit Citrix Cloud unterstützt.

Citrix hat die folgenden SAML-Anbieter für die Authentifizierung von Citrix Cloud-Administratoren und für die Authentifizierung von Citrix Workspace™-Abonnenten mittels Single Sign-on (SSO) und Single Logout (SLO) getestet. SAML-Anbieter, die nicht in dieser Liste aufgeführt sind, werden ebenfalls unterstützt.

- Microsoft ADFS

- Microsoft Azure AD

- Duo

- Okta

- PingFederate

Beim Testen dieser Anbieter verwendete Citrix die folgenden Einstellungen, um die SAML-Verbindung in der Citrix Cloud-Konsole zu konfigurieren:

| In diesem Feld in Citrix Cloud | Geben Sie diesen Wert ein |

|---|---|

| Entity ID | https://entityid.com |

| Sign Authentication Request | Yes |

| SSO Service URL | https://yoursamlprovider/sso/saml2 |

| SSO Binding Mechanism | HTTP Post |

| SAML Response | Sign Either Response Or Assertion |

| Authentication Context | Unspecified, Exact |

| Logout URL | https://yoursamlprovider/slo/saml2 |

| Sign Logout Request | Yes |

| SLO Binding Mechanism | HTTP Post |

Weitere Informationen zu diesen Einstellungen finden Sie unter SAML-Anbieter-Metadaten zu Citrix Cloud hinzufügen in diesem Artikel.

Unterstützung für Entity-IDs mit Geltungsbereich

Dieser Artikel beschreibt, wie die SAML-Authentifizierung mithilfe einer einzelnen SAML-Anwendung und der standardmäßigen generischen Entity-ID von Citrix Cloud konfiguriert wird.

Wenn Ihre SAML-Authentifizierungsanforderungen die Notwendigkeit mehrerer SAML-Anwendungen innerhalb eines einzigen SAML-Anbieters umfassen, lesen Sie Konfigurieren einer SAML-Anwendung mit einer bereichsbezogenen Entitäts-ID in Citrix Cloud.

Administratorauthentifizierung mit SAML 2.0

Citrix Cloud unterstützt die Verwendung von SAML 2.0 zur Authentifizierung einzelner Administratoren und Mitglieder von Administratorengruppen in AD. Weitere Informationen zum Hinzufügen von Administratorengruppen zu Citrix Cloud finden Sie unter Administratorengruppen verwalten.

Verwenden einer vorhandenen SAML-Verbindung für die Administratorauthentifizierung

Wenn Sie bereits eine SAML 2.0-Verbindung in Citrix Cloud haben und diese zur Authentifizierung von Administratoren verwenden möchten, müssen Sie zuerst SAML 2.0 unter Identitäts- und Zugriffsverwaltung trennen und dann die Verbindung neu konfigurieren. Wenn Sie Ihre SAML-Verbindung zur Authentifizierung von Citrix Workspace-Abonnenten verwenden, müssen Sie auch die SAML-Authentifizierungsmethode in der Workspace-Konfiguration deaktivieren. Nach der Neukonfiguration der SAML-Verbindung können Sie einzelne Administratoren oder Administratorengruppen zu Citrix Cloud hinzufügen.

Wenn Sie versuchen, einzelne Administratoren oder Administratorengruppen hinzuzufügen, ohne zuvor SAML 2.0 zu trennen und wiederherzustellen, wird die in Eine Administratorengruppe zu Citrix Cloud hinzufügen beschriebene Identitätsoption Active Directory nicht angezeigt.

Aufgabenübersicht für die Einrichtung einer neuen SAML-Verbindung

Um eine neue SAML 2.0-Verbindung in Citrix Cloud einzurichten, führen Sie die folgenden Aufgaben aus:

- Verbinden Sie unter Identitäts- und Zugriffsverwaltung Ihr lokales AD mit Citrix Cloud, wie unter Active Directory mit Citrix Cloud verbinden beschrieben.

- Integrieren Sie Ihren SAML-Anbieter mit Ihrem lokalen AD, wie unter SAML-Integration mit Active Directory in diesem Artikel beschrieben.

- Konfigurieren Sie die Anmelde-URL, die Administratoren für die Anmeldung bei Citrix Cloud verwenden können.

- Konfigurieren Sie unter Identitäts- und Zugriffsverwaltung die SAML-Authentifizierung in Citrix Cloud. Diese Aufgabe umfasst die Konfiguration Ihres SAML-Anbieters mit den SAML-Metadaten von Citrix Cloud und anschließend die Konfiguration von Citrix Cloud mit den Metadaten Ihres SAML-Anbieters, um die SAML-Verbindung herzustellen.

Aufgabenübersicht für die Verwendung einer vorhandenen SAML-Verbindung für Citrix Cloud-Administratoren

Wenn Sie bereits eine SAML 2.0-Verbindung in Citrix Cloud haben und diese für die Administratorauthentifizierung verwenden möchten, führen Sie die folgenden Aufgaben aus:

- Deaktivieren Sie gegebenenfalls die SAML 2.0-Workspace-Authentifizierung: Wählen Sie unter Workspace-Konfiguration > Authentifizierung eine andere Authentifizierungsmethode aus und wählen Sie dann bei Aufforderung Bestätigen.

- Trennen Sie Ihre vorhandene SAML 2.0-Verbindung: Suchen Sie unter Identitäts- und Zugriffsverwaltung > Authentifizierung die SAML-Verbindung. Wählen Sie im Ellipsenmenü ganz rechts Trennen. Wählen Sie Ja, trennen, um die Aktion zu bestätigen.

- Stellen Sie SAML 2.0 wieder her und konfigurieren Sie die Verbindung: Wählen Sie im Ellipsenmenü für SAML 2.0 die Option Verbinden.

- Geben Sie bei Aufforderung einen eindeutigen Bezeichner für die Anmelde-URL ein, die Administratoren für die Anmeldung verwenden werden.

- Konfigurieren Sie die SAML-Verbindung wie unter SAML-Anbietermetadaten konfigurieren in diesem Artikel beschrieben.

Nach der Konfiguration Ihrer SAML-Verbindung können Sie Ihre AD-Administratorengruppen zu Citrix Cloud hinzufügen, wie unter Administratorengruppen verwalten beschrieben. Sie können auch die SAML-Authentifizierung für Workspace-Abonnenten wieder aktivieren, wie in diesem Artikel beschrieben.

Benutzerdefinierte SAML-Attribute erstellen und zuordnen

Wenn Sie bereits benutzerdefinierte Attribute für SID, UPN, OID, E-Mail und displayName in Ihrem SAML-Anbieter konfiguriert haben, müssen Sie diese Aufgabe nicht ausführen. Fahren Sie fort mit Eine SAML-Connector-Anwendung erstellen und verwenden Sie Ihre vorhandenen benutzerdefinierten SAML-Attribute in Schritt 5.

Hinweis:

Die Schritte in diesem Abschnitt beschreiben Aktionen, die Sie in der Verwaltungskonsole Ihres SAML-Anbieters ausführen. Die spezifischen Befehle, die Sie zur Ausführung dieser Aktionen verwenden, können je nach gewähltem SAML-Anbieter von den in diesem Abschnitt beschriebenen Befehlen abweichen. Die SAML-Anbieterbefehle in diesem Abschnitt dienen nur als Beispiele. Weitere Informationen zu den entsprechenden Befehlen für Ihren SAML-Anbieter finden Sie in der Dokumentation Ihres SAML-Anbieters.

- Melden Sie sich bei der Verwaltungskonsole Ihres SAML-Anbieters an und wählen Sie die Option zum Erstellen benutzerdefinierter Benutzerattribute. Je nach Konsole Ihres SAML-Anbieters können Sie beispielsweise Benutzer > Benutzerdefinierte Benutzerfelder > Neues Benutzerfeld auswählen.

-

Fügen Sie Attribute für die folgenden AD-Eigenschaften hinzu. Benennen Sie die Attribute mit den angezeigten Standardwerten.

AD-Eigenschaft Erforderlich oder optional Standardwert - userPrincipalName Erforderlich, wenn kein Attribut für SID hinzugefügt wird (empfohlen). cip_upn- objectSID Erforderlich, wenn kein Attribut für UPN hinzugefügt wird. cip_sid- objectGUID Optional für die Authentifizierung cip_oidmail Optional für die Authentifizierung cip_emaildisplayName Von der Workspace-Benutzeroberfläche erforderlich displayNamegivenName Von der Workspace-Benutzeroberfläche erforderlich firstNamesn Von der Workspace-Benutzeroberfläche erforderlich lastNameAD Forest Optional für die Authentifizierung cip_forestAD Domain Optional für die Authentifizierung cip_domain - Wählen Sie das AD aus, das Sie mit Citrix Cloud verbunden haben. Je nach Konsole Ihres SAML-Anbieters können Sie beispielsweise Benutzer > Verzeichnisse auswählen.

- Wählen Sie die Option zum Hinzufügen von Verzeichnisattributen. Je nach Konsole Ihres SAML-Anbieters können Sie beispielsweise Verzeichnisattribute auswählen.

- Wählen Sie die Option zum Hinzufügen von Attributen und ordnen Sie die folgenden AD-Attribute den benutzerdefinierten Benutzerattributen zu, die Sie in Schritt 2 erstellt haben:

- Wenn Sie das Attribut für SID in Schritt 2 hinzugefügt haben (z. B.

cip_sid), wählen Sie objectSid aus und ordnen Sie es dem von Ihnen erstellten Attribut zu. - Wenn Sie das Attribut für UPN in Schritt 2 hinzugefügt haben (z. B.

cip_upn), wählen Sie userPrincipalName aus und ordnen Sie es dem von Ihnen erstellten Attribut zu. - Wenn Sie das Attribut für ObjectGUID in Schritt 2 hinzugefügt haben (z. B.

cip_oid), wählen Sie ObjectGUID aus und ordnen Sie es dem von Ihnen erstellten Attribut zu. - Wenn Sie das Attribut für Mail in Schritt 2 hinzugefügt haben (z. B.

cip_email), wählen Sie mail aus und ordnen Sie es dem von Ihnen erstellten Attribut zu. - Wenn Sie das Attribut für Display Name in Schritt 2 hinzugefügt haben (z. B.

displayName), wählen Sie displayName aus und ordnen Sie es dem von Ihnen erstellten Attribut zu.

- Wenn Sie das Attribut für SID in Schritt 2 hinzugefügt haben (z. B.

Anmelde-URL für Administratoren konfigurieren

- Melden Sie sich bei Citrix Cloud unter https://citrix.cloud.com an.

- Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

- Suchen Sie SAML 2.0 und wählen Sie im Ellipsenmenü Verbinden aus.

- Geben Sie bei Aufforderung eine kurze, URL-freundliche Kennung für Ihr Unternehmen ein und wählen Sie Speichern und fortfahren. Die Seite SAML konfigurieren wird angezeigt.

- Fahren Sie mit dem nächsten Abschnitt fort, um die SAML-Verbindung zu Citrix Cloud zu konfigurieren.

SAML-Anbietermetadaten konfigurieren

In dieser Aufgabe erstellen Sie eine Connector-Anwendung unter Verwendung von SAML-Metadaten aus Citrix Cloud. Nachdem Sie die SAML-Anwendung konfiguriert haben, verwenden Sie die SAML-Metadaten Ihrer Connector-Anwendung, um die SAML-Verbindung zu Citrix Cloud zu konfigurieren.

- > **Hinweis:** > > Einige Schritte in diesem Abschnitt beschreiben Aktionen, die Sie in der Verwaltungskonsole Ihres SAML-Anbieters ausführen. Die spezifischen Befehle, die Sie zur Ausführung dieser Aktionen verwenden, können von den in diesem Abschnitt beschriebenen Befehlen abweichen, abhängig von Ihrem gewählten SAML-Anbieter. Die Befehle des SAML-Anbieters in diesem Abschnitt dienen nur als Beispiele. Weitere Informationen zu den entsprechenden Befehlen für Ihren SAML-Anbieter finden Sie in der Dokumentation Ihres SAML-Anbieters.

- ### Eine SAML-Connector-Anwendung erstellen

- 1. Fügen Sie in der Verwaltungskonsole Ihres SAML-Anbieters eine Anwendung für einen Identitätsanbieter mit Attributen und Signaturantwort hinzu. Je nach Konsole Ihres Anbieters können Sie beispielsweise **Applications > Applications > Add App** und dann **SAML Test Connector (IdP w/ attr w/ sign response)** auswählen.

- 1. Geben Sie, falls zutreffend, einen Anzeigenamen ein und speichern Sie die App.

- 1. Wählen Sie auf dem Bildschirm **SAML konfigurieren** in Citrix Cloud unter **SAML-Metadaten** die Option **Herunterladen**. Die Metadaten-XML-Datei wird in einem anderen Browser-Tab angezeigt.

- > **Hinweis:**

- >

- > Bei Bedarf können Sie diese Datei auch von `https://saml.cloud.com/saml/metadata.xml` herunterladen. Dieser Endpunkt könnte für einige Identitätsanbieter beim Importieren und Überwachen der SAML-Anbietermetadaten benutzerfreundlicher sein.

- Geben Sie die folgenden Details für die Connector-Anwendung ein:

- Geben Sie im Feld Zielgruppe

https://saml.cloud.comein. - Geben Sie im Feld Empfänger

https://saml.cloud.com/saml/acsein. - Geben Sie im Feld für den ACS-URL-Validator

https://saml.cloud.com/saml/acsein. - Geben Sie im Feld für die ACS-URL

https://saml.cloud.com/saml/acsein.

- Geben Sie im Feld Zielgruppe

-

Fügen Sie Ihre benutzerdefinierten SAML-Attribute als Parameterwerte in der Anwendung hinzu:

Dieses Feld erstellen Dieses benutzerdefinierte Attribut zuweisen cip_sid Das benutzerdefinierte Attribut, das Sie für SID erstellt haben. Beispiel: cip_sid cip_upn Das benutzerdefinierte Attribut, das Sie für UPN erstellt haben. Beispiel: cip_upn cip_oid Das benutzerdefinierte Attribut, das Sie für ObjectGUID erstellt haben. Beispiel: cip_oid cip_email Das benutzerdefinierte Attribut, das Sie für Mail erstellt haben. Beispiel: cip_email displayName Das benutzerdefinierte Attribut, das Sie für Anzeigename erstellt haben. Beispiel: displayName - Fügen Sie Ihre Workspace-Abonnenten als Benutzer hinzu, um ihnen den Zugriff auf die Anwendung zu ermöglichen.

SAML-Anbietermetadaten zu Citrix Cloud hinzufügen

-

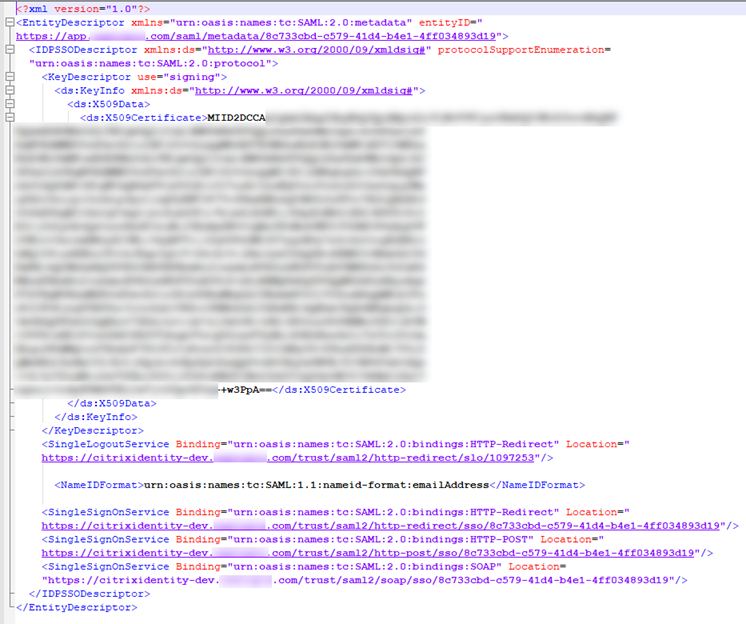

Rufen Sie die SAML-Metadaten von Ihrem SAML-Anbieter ab. Die folgende Abbildung zeigt ein Beispiel, wie diese Datei aussehen könnte:

- Geben Sie auf dem Bildschirm SAML konfigurieren in Citrix Cloud die folgenden Werte aus der Metadatendatei Ihres SAML-Anbieters ein:

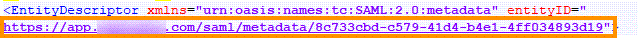

- Geben Sie unter Identitätsanbieter-Entitäts-ID den Wert entityID aus dem EntityDescriptor-Element in den Metadaten ein.

- Wählen Sie unter Authentifizierungsanforderung signieren die Option Ja, damit Citrix Cloud Authentifizierungsanforderungen signieren kann, um zu bestätigen, dass sie von Citrix Cloud und nicht von einem böswilligen Akteur stammen. Wählen Sie Nein, wenn Sie es vorziehen, die Citrix ACS-URL zu einer Zulassungsliste hinzuzufügen, die Ihr SAML-Anbieter für das sichere Posten von SAML-Antworten verwendet.

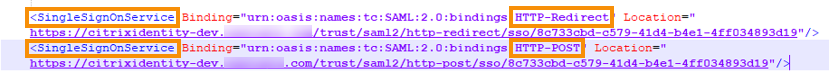

- Geben Sie unter SSO-Dienst-URL die URL für den Bindungsmechanismus ein, den Sie verwenden möchten. Sie können entweder die HTTP-POST- oder die HTTP-Redirect-Bindung verwenden. Suchen Sie in der Metadatendatei die SingleSignOnService-Elemente mit Bindungswerten von entweder HTTP-POST oder HTTP-Redirect.

- Wählen Sie unter Bindungsmechanismus den Mechanismus aus, der der Bindung für die SSO-Dienst-URL entspricht, die Sie aus der Metadatendatei ausgewählt haben. Standardmäßig ist HTTP Post ausgewählt.

- Wählen Sie unter SAML-Antwort die Signaturmethode aus, die Ihr SAML-Anbieter für die SAML-Antwort und die SAML-Assertion verwendet. Standardmäßig ist Antwort oder Assertion signieren ausgewählt. Citrix Cloud lehnt alle Antworten ab, die nicht wie in diesem Feld angegeben signiert sind.

- Führen Sie in der Verwaltungskonsole Ihres SAML-Anbieters die folgenden Aktionen aus:

- Wählen Sie SHA-256 für den SAML-Signaturalgorithmus aus.

- Laden Sie das X.509-Zertifikat als Base64-kodierte PEM-, CRT- oder CER-Datei herunter.

- Wählen Sie auf der Seite SAML konfigurieren in Citrix Cloud unter X.509-Zertifikat die Option Datei hochladen und wählen Sie die im vorherigen Schritt heruntergeladene Zertifikatsdatei aus.

- Wählen Sie Weiter, um den Upload abzuschließen.

- Wählen Sie unter Authentifizierungskontext den Kontext aus, den Sie verwenden möchten, und wie streng Citrix Cloud diesen Kontext durchsetzen soll. Wählen Sie Minimum, um die Authentifizierung im ausgewählten Kontext anzufordern, ohne die Authentifizierung in diesem Kontext zu erzwingen. Wählen Sie Exakt, um die Authentifizierung im ausgewählten Kontext anzufordern und die Authentifizierung nur in diesem Kontext zu erzwingen. Wenn Ihr SAML-Anbieter keine Authentifizierungskontexte unterstützt oder Sie diese nicht verwenden möchten, wählen Sie Nicht spezifiziert und Minimum. Standardmäßig sind Nicht spezifiziert und Exakt ausgewählt.

- Entscheiden Sie bei der Abmelde-URL (optional), ob Benutzer, die sich von Citrix Workspace oder Citrix Cloud abmelden, auch von allen Webanwendungen abgemeldet werden sollen, bei denen sie sich zuvor über den SAML-Anbieter angemeldet haben.

- Wenn Benutzer nach der Abmeldung von Citrix Workspace oder Citrix Cloud in ihren Webanwendungen angemeldet bleiben sollen, lassen Sie das Feld Abmelde-URL leer.

- Wenn Benutzer nach der Abmeldung von Citrix Workspace oder Citrix Cloud von allen Webanwendungen abgemeldet werden sollen, geben Sie den SingleLogout (SLO)-Endpunkt Ihres SAML-Anbieters ein. Wenn Sie Microsoft ADFS oder Azure Active Directory als SAML-Anbieter verwenden, ist der SLO-Endpunkt derselbe wie der Single Sign-On (SSO)-Endpunkt.

-

Stellen Sie sicher, dass die folgenden Standardattributwerte in Citrix Cloud mit den entsprechenden Attributwerten übereinstimmen, die in Ihrem SAML-Anbieter konfiguriert sind. Damit Citrix Cloud diese Attribute innerhalb der SAML-Assertion finden kann, müssen die hier eingegebenen Werte mit denen in Ihrem SAML-Anbieter übereinstimmen. Wenn Sie ein bestimmtes Attribut in Ihrem SAML-Anbieter nicht konfiguriert haben, können Sie den Standardwert in Citrix Cloud verwenden oder das Feld leer lassen, sofern nicht anders angegeben.

-

Attributname für Anzeigename des Benutzers: Der Standardwert ist

displayName. -

Attributname für Vorname des Benutzers: Der Standardwert ist

firstName. -

Attributname für Nachname des Benutzers: Der Standardwert ist

lastName. -

Attributname für Sicherheits-ID (SID): Sie müssen diesen Attributnamen von Ihrem SAML-Anbieter eingeben, wenn Sie kein Attribut für UPN erstellt haben. Der Standardwert ist

cip_sid. -

Attributname für Benutzerprinzipalname (UPN): Sie müssen diesen Attributnamen von Ihrem SAML-Anbieter eingeben, wenn Sie kein Attribut für SID erstellt haben. Der Standardwert ist

cip_upn. -

Attributname für E-Mail: Der Standardwert ist

cip_email. -

Attributname für AD-Objekt-ID (OID): Der Standardwert ist

cip_oid. -

Attributname für AD-Gesamtstruktur: Der Standardwert ist

cip_forest. -

Attributname für AD-Domäne: Der Standardwert ist

cip_domain.

-

Attributname für Anzeigename des Benutzers: Der Standardwert ist

- Wählen Sie Testen und Abschließen, um zu überprüfen, ob Sie die Verbindung erfolgreich konfiguriert haben.

Administratoren in Citrix Cloud aus AD hinzufügen

Anweisungen zum Hinzufügen und Verwalten von AD-Gruppen in Citrix Cloud finden Sie unter Administratorgruppen verwalten.

SAML-Authentifizierung für Workspaces aktivieren

- Wählen Sie im Citrix Cloud-Menü die Option Workspacekonfiguration.

- Wählen Sie die Registerkarte Authentifizierung.

- Wählen Sie SAML 2.0.

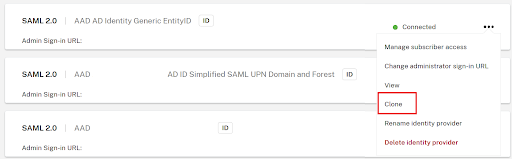

Klonen einer vorhandenen SAML-Verbindung in Identity and Access Management

Wichtig:

Beim Klonen von SAML-Verbindungen wird die vorhandene Scoped Entity ID nicht geklont. Möglicherweise müssen Sie Ihre SAML-Anwendungskonfiguration aktualisieren, wenn Sie eine Scoped Entity ID hinzufügen oder während des Klonvorgangs eine neue generieren.

Um eine vorhandene SAML-Verbindung zu klonen, führen Sie die folgenden Schritte aus:

-

Wählen Sie die 3 Punkte rechts neben einer vorhandenen SAML-Verbindung und wählen Sie Klonen aus der Liste der Aktionen.

-

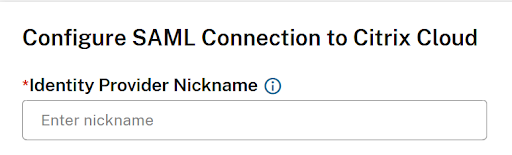

Geben Sie eine neue und eindeutige GO-URL für die neue SAML-Verbindung ein. Diese kann bei Bedarf später geändert werden.

-

Geben Sie einen neuen eindeutigen Spitznamen für die neue SAML-Verbindung ein.

-

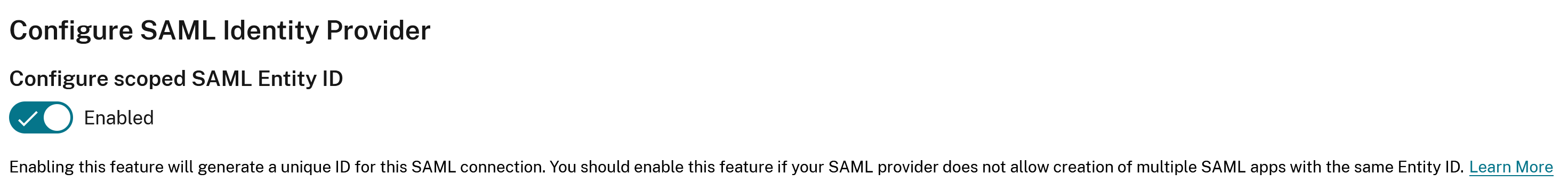

Aktualisieren Sie alle Einstellungen innerhalb der Verbindung, z. B. das Aktivieren der Scoped Entity ID, das Aktivieren der Signatur, das Hinzufügen einer fehlenden Abmelde-URL oder das Aktualisieren des kürzlich abgelaufenen SAML-Anbieterzertifikats….

-

Klicken Sie auf „Testen und abschließen“, um die neue SAML-Verbindung zu speichern.

-

Wechseln Sie den Workspace, um die neue SAML-Verbindung in der Workspacekonfiguration → Authentifizierung zu verwenden.

-

Aktualisieren Sie Ihre SAML-Anwendungskonfiguration mit einer neuen Scoped Entity ID (nicht immer notwendig).

In diesem Artikel

- Über diesen Artikel

- Anwendungsfälle für die Citrix SAML-Anmeldung

- Auswahl des richtigen SAML-Flows für Ihren Anwendungsfall

- Unterstützte SAML-Anbieter

- Unterstützung für Entity-IDs mit Geltungsbereich

- Administratorauthentifizierung mit SAML 2.0

- Aufgabenübersicht für die Einrichtung einer neuen SAML-Verbindung

- Aufgabenübersicht für die Verwendung einer vorhandenen SAML-Verbindung für Citrix Cloud-Administratoren

- Benutzerdefinierte SAML-Attribute erstellen und zuordnen

- Anmelde-URL für Administratoren konfigurieren

- SAML-Anbietermetadaten konfigurieren

- Administratoren in Citrix Cloud aus AD hinzufügen

- SAML-Authentifizierung für Workspaces aktivieren

- Klonen einer vorhandenen SAML-Verbindung in Identity and Access Management