Okta als Identitätsanbieter mit Citrix Cloud™ verbinden

Citrix Cloud unterstützt die Verwendung von Okta als Identitätsanbieter zur Authentifizierung von Abonnenten, die sich bei ihren Workspaces anmelden. Indem Sie Ihre Okta-Organisation mit Citrix Cloud verbinden, können Sie Ihren Abonnenten eine einheitliche Anmeldeerfahrung für den Zugriff auf Ressourcen in Citrix Workspace bieten.

Nachdem Sie die Okta-Authentifizierung in der Workspace-Konfiguration aktiviert haben, haben Abonnenten eine andere Anmeldeerfahrung. Die Auswahl der Okta-Authentifizierung bietet eine föderierte Anmeldung, kein Single Sign-On. Abonnenten melden sich über eine Okta-Anmeldeseite bei Workspaces an, müssen sich jedoch möglicherweise ein zweites Mal authentifizieren, wenn sie eine App oder einen Desktop von Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service) öffnen. Um Single Sign-On zu ermöglichen und eine zweite Anmeldeaufforderung zu verhindern, müssen Sie den Citrix Federated Authentication Service mit Citrix Cloud verwenden. Weitere Informationen finden Sie unter Citrix Federated Authentication Service mit Citrix Cloud verbinden.

Für die Kommunikation zwischen Citrix Cloud und Ihrem Ressourcenstandort sind entweder Cloud Connectors oder Connector Appliances erforderlich. Mindestens zwei Cloud Connectors oder Connector Appliances sind erforderlich, um eine hochverfügbare Verbindung mit Citrix Cloud zu gewährleisten. Sie benötigen mindestens zwei Connectors, die Ihrer Active Directory-Domäne beigetreten sind. Dies können entweder Cloud Connectors oder Connector Appliances sein.

Die Connectors müssen die folgenden Anforderungen erfüllen:

- Die in ihrer jeweiligen Dokumentation beschriebenen Anforderungen erfüllen

- Ihrer Active Directory (AD)-Domäne beigetreten sein. Wenn sich Ihre Workspace-Benutzer in mehreren Domänen befinden, kann die Multi-Domänen-Funktion der Connector Appliance verwendet werden, um mehreren Domänen beizutreten.

- Mit einem Netzwerk verbunden sein, das die Ressourcen kontaktieren kann, auf die Benutzer über Citrix Workspace zugreifen.

- Mit dem Internet verbunden sein. Weitere Informationen finden Sie unter System- und Konnektivitätsanforderungen.

Weitere Informationen zur Installation von Cloud Connectors finden Sie unter Cloud Connector-Installation. Weitere Informationen zur Installation von Connector Appliances finden Sie unter Connector Appliance-Installation.

Wenn Sie Okta mit Citrix Cloud verbinden, müssen Sie die Okta-Domäne für Ihre Organisation angeben. Citrix unterstützt die folgenden Okta-Domänen:

- okta.com

- okta-eu.com

- oktapreview.com

Sie können auch benutzerdefinierte Okta-Domänen mit Citrix Cloud verwenden. Beachten Sie die wichtigen Überlegungen zur Verwendung benutzerdefinierter Domänen unter Anpassen der Okta-URL-Domäne auf der Okta-Website.

Weitere Informationen zum Auffinden der benutzerdefinierten Domäne für Ihre Organisation finden Sie unter Suchen Ihrer Okta-Domäne auf der Okta-Website.

Okta OIDC-Webanwendung

Um Okta als Identitätsanbieter zu verwenden, müssen Sie zunächst eine Okta OIDC-Webanwendung mit Client-Anmeldeinformationen erstellen, die Sie mit Citrix Cloud verwenden können. Nachdem Sie die Anwendung erstellt und konfiguriert haben, notieren Sie sich die Client-ID und das Client-Geheimnis. Diese Werte geben Sie an Citrix Cloud weiter, wenn Sie Ihre Okta-Organisation verbinden.

-

Um diese Anwendung zu erstellen und zu konfigurieren, lesen Sie die folgenden Abschnitte in diesem Artikel:

- Okta OIDC-Web-App-Integration erstellen

- Okta OIDC-Webanwendung konfigurieren

Workspace-URL

Beim Erstellen der Okta-Anwendung müssen Sie Ihre Workspace-URL von Citrix Cloud angeben. Um die Workspace-URL zu finden, wählen Sie Workspace-Konfiguration aus dem Citrix Cloud-Menü. Die Workspace-URL wird auf der Registerkarte Zugriff angezeigt.

- > **Wichtig:**

- >

- > Wenn Sie die [Workspace-URL](/de-de/citrix-cloud/workspace-configuration.html#customize-the-workspace-url) später ändern, müssen Sie die Okta-Anwendungskonfiguration mit der neuen URL aktualisieren. Andernfalls könnten Ihre Abonnenten Probleme beim Abmelden von ihrem Workspace haben.

Okta-API-Token

Die Verwendung von Okta als Identitätsanbieter mit Citrix Cloud erfordert ein API-Token für Ihre Okta-Organisation. Erstellen Sie dieses Token mit einem Read-Only Administrator-Konto in Ihrer Okta-Organisation. Dieses Token muss in der Lage sein, die Benutzer und Gruppen in Ihrer Okta-Organisation zu lesen.

Um das API-Token zu erstellen, siehe Okta-API-Token erstellen in diesem Artikel. Weitere Informationen zu API-Tokens finden Sie unter Erstellen eines API-Tokens auf der Okta-Website.

Wichtig:

Wenn Sie das API-Token erstellen, notieren Sie sich den Token-Wert (kopieren Sie den Wert beispielsweise vorübergehend in ein Nur-Text-Dokument). Okta zeigt diesen Wert nur einmal an, daher sollten Sie das Token möglicherweise kurz bevor Sie die Schritte unter Citrix Cloud mit Ihrer Okta-Organisation verbinden ausführen, erstellen.

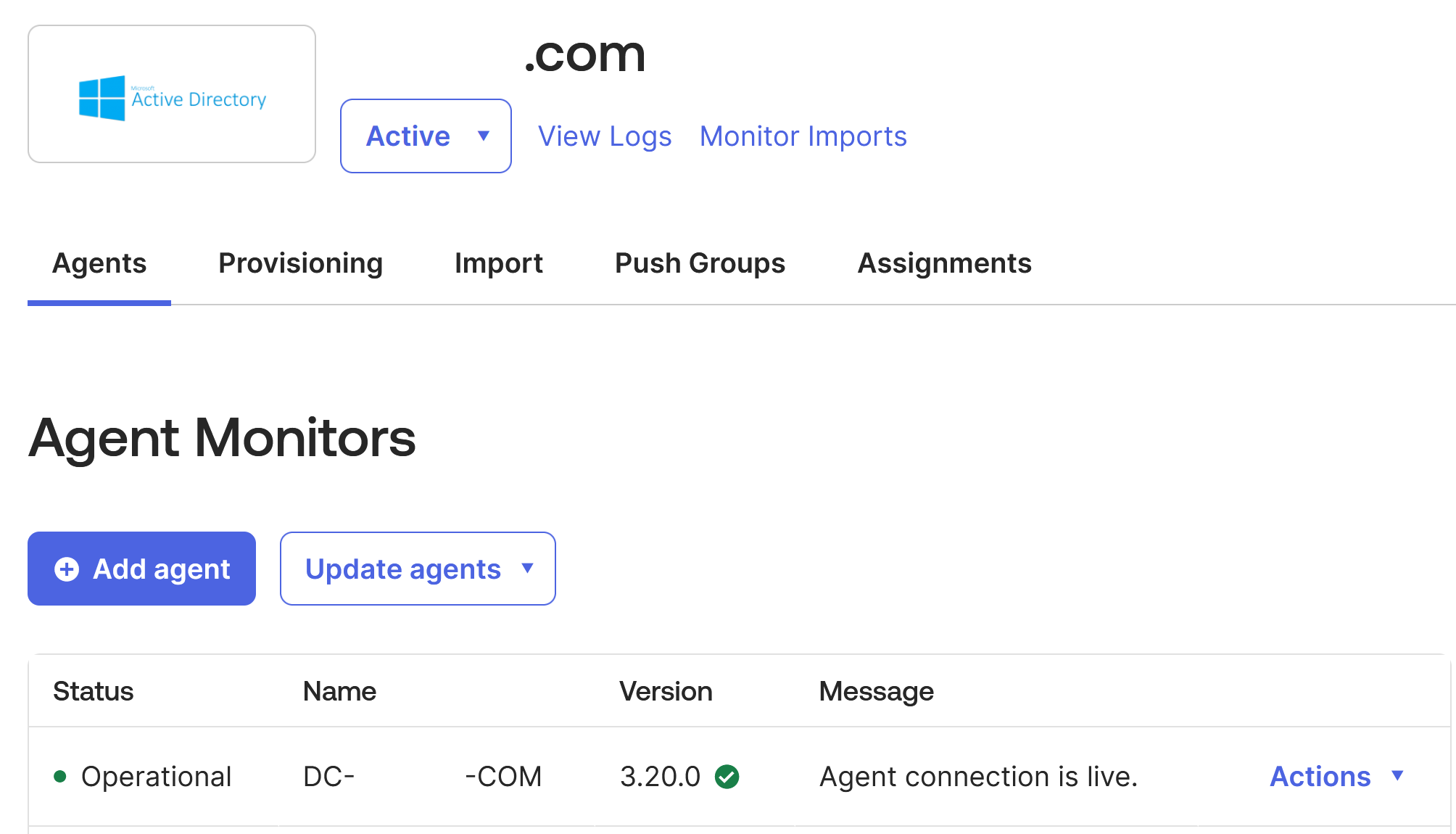

- ### Active Directory-Konten mit Okta über den Okta AD-Agent synchronisieren

Um Okta als Identitätsanbieter zu verwenden, müssen Sie zunächst Ihr lokales AD mit Okta integrieren. Dazu installieren Sie den Okta AD-Agent in Ihrer Domäne und fügen Ihr AD Ihrer Okta-Organisation hinzu. Eine Anleitung zur Bereitstellung des Okta AD-Agents finden Sie unter Erste Schritte mit der Active Directory-Integration auf der Okta-Website.

- Danach importieren Sie Ihre AD-Benutzer und -Gruppen nach Okta. Fügen Sie beim Importieren die folgenden Werte hinzu, die mit Ihren AD-Konten verknüpft sind:

- E-Mail

- SID

- UPN

- OID

Hinweis:

Wenn Sie den Citrix Gateway-Dienst mit Workspace verwenden, müssen Sie Ihre AD-Konten nicht mit Ihrer Okta-Organisation synchronisieren.

Um Ihre AD-Benutzer und -Gruppen mit Ihrer Okta-Organisation zu synchronisieren:

-

Installieren und konfigurieren Sie den Okta AD-Agent. Vollständige Anweisungen finden Sie in den folgenden Artikeln auf der Okta-Website: - Installieren des Okta Active Directory-Agents - Konfigurieren der Active Directory-Import- und Kontoeinstellungen - Konfigurieren der Active Directory-Bereitstellungseinstellungen

- 1. Fügen Sie Ihre AD-Benutzer und -Gruppen zu Okta hinzu, indem Sie einen manuellen oder automatisierten Import durchführen. Weitere Informationen zu Okta-Importmethoden und -Anweisungen finden Sie unter [Verwalten von Active Directory-Benutzern und -Gruppen](https://help.okta.com/en/prod/Content/Topics/Directory/ad-agent-manage-users-groups.htm) auf der Okta-Website. - ## Erstellen einer Okta OIDC-Web-App-Integration - 1. Wählen Sie in der Okta-Verwaltungskonsole unter **Applications** die Option **Applications** aus. - Wählen Sie Create App Integration.

- Wählen Sie unter Sign in method die Option OIDC - OpenID Connect.

- Wählen Sie unter Application type die Option Web Application. Wählen Sie Next.

- 1. Geben Sie unter App Integration Name einen Anzeigenamen für die App-Integration ein.

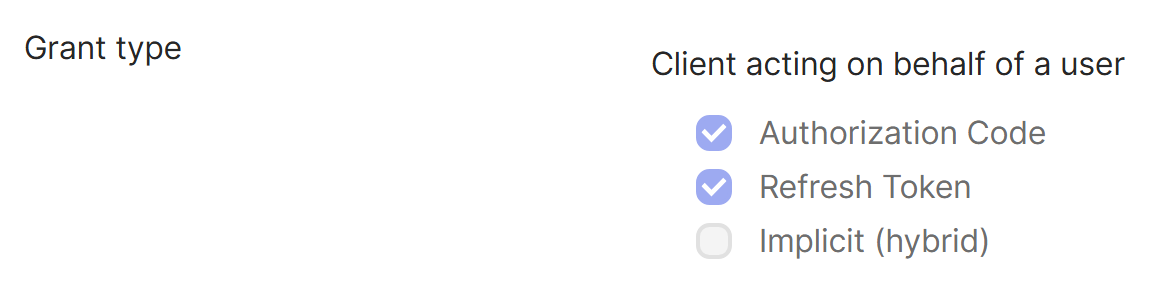

- 1. Wählen Sie unter Grant type die Option Authorization Code (standardmäßig ausgewählt).

- 1. Geben Sie unter Sign-in redirect URIs

https://accounts.cloud.com/core/login-oktaein. - Wenn sich Ihr Citrix Cloud-Kunde in den Regionen Europäische Union, USA oder Asien-Pazifik-Süd befindet, geben Siehttps://accounts.cloud.com/core/login-oktaein. - Wenn sich Ihr Citrix Cloud-Kunde in der Region Japan befindet, geben Siehttps://accounts.citrixcloud.jp/core/login-oktaein. - Wenn sich Ihr Citrix Cloud-Kunde in der Citrix Cloud Government-Region befindet, geben Siehttps://accounts.cloud.us/core/login-oktaein. - Geben Sie unter Sign-out redirect URIs Ihre Workspace-URL aus Citrix Cloud ein.

- 1. Wenn Sie auch eine benutzerdefinierte Workspace-Domäne verwenden, müssen Sie diese ebenfalls eingeben. Zum Beispiel:

-

https://workspaceurl1.cloud.com-https://workspaceurl2.cloud.com-https://workspaceurl1.mycustomdomain.com- 1. Wählen Sie unter Assignments in Controlled access aus, ob die App-Integration allen Benutzern in Ihrer Organisation, nur von Ihnen angegebenen Gruppen oder später zugewiesen werden soll. - Wählen Sie Save. Nachdem Sie die App-Integration gespeichert haben, zeigt die Konsole die Anwendungskonfigurationsseite an.

-

Kopieren Sie im Abschnitt Client Credentials die Werte für Client ID und Client Secret. Sie verwenden diese Werte, wenn Sie Citrix Cloud mit Ihrer Okta-Organisation verbinden.

- ## Konfigurieren der Okta OIDC-Webanwendung - In diesem Schritt konfigurieren Sie Ihre Okta OIDC-Webanwendung mit den für Citrix Cloud erforderlichen Einstellungen. Citrix Cloud benötigt diese Einstellungen, um Ihre Abonnenten über Okta zu authentifizieren, wenn sie sich bei ihren Workspaces anmelden. - (Optional) Aktualisieren Sie die Client-Berechtigungen für den impliziten Grant-Typ. Sie können diesen Schritt ausführen, wenn Sie die geringstmögliche Berechtigung für diesen Grant-Typ zulassen möchten.

- Scrollen Sie auf der Okta-Anwendungskonfigurationsseite auf der Registerkarte General zum Abschnitt General Settings und wählen Sie Edit.

-

Deaktivieren Sie im Abschnitt Application unter Grant type im Bereich Client acting on behalf of a user die Einstellung Allow Access Token with implicit grant type.

- Wählen Sie Save.

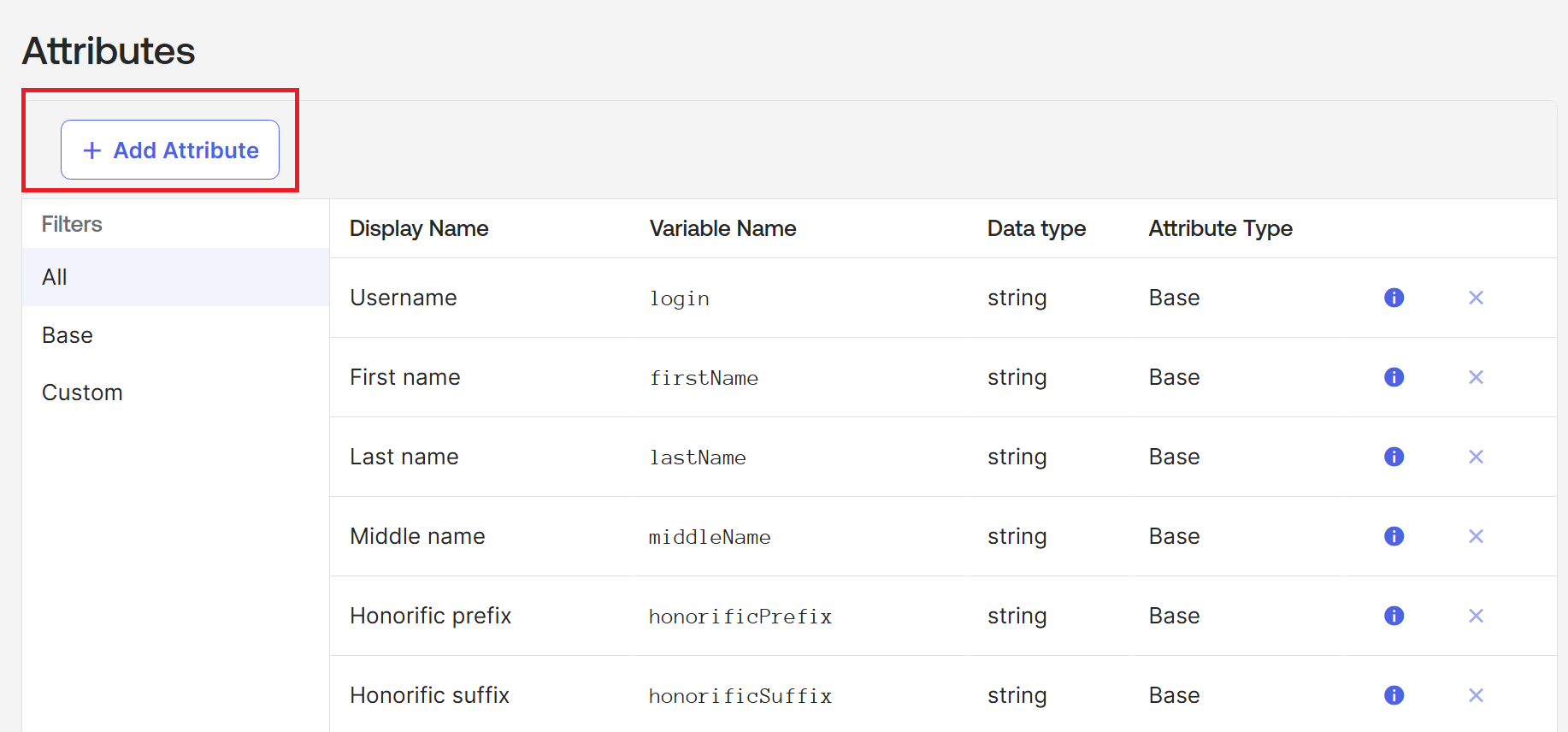

- Fügen Sie Anwendungsattribute hinzu. Diese Attribute sind Groß- und Kleinschreibung-sensitiv.

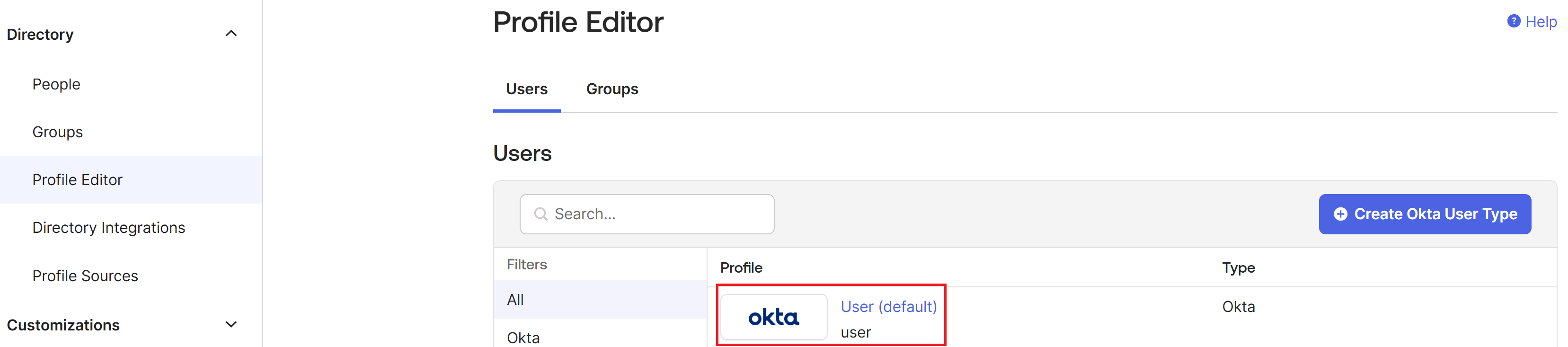

- Wählen Sie im Okta-Konsolenmenü Directory > Profile Editor.

-

Wählen Sie das Okta User (default)-Profil. Okta zeigt die User-Profilseite an.

-

-

- Wählen Sie unter Attributes die Option Add attribute.

-

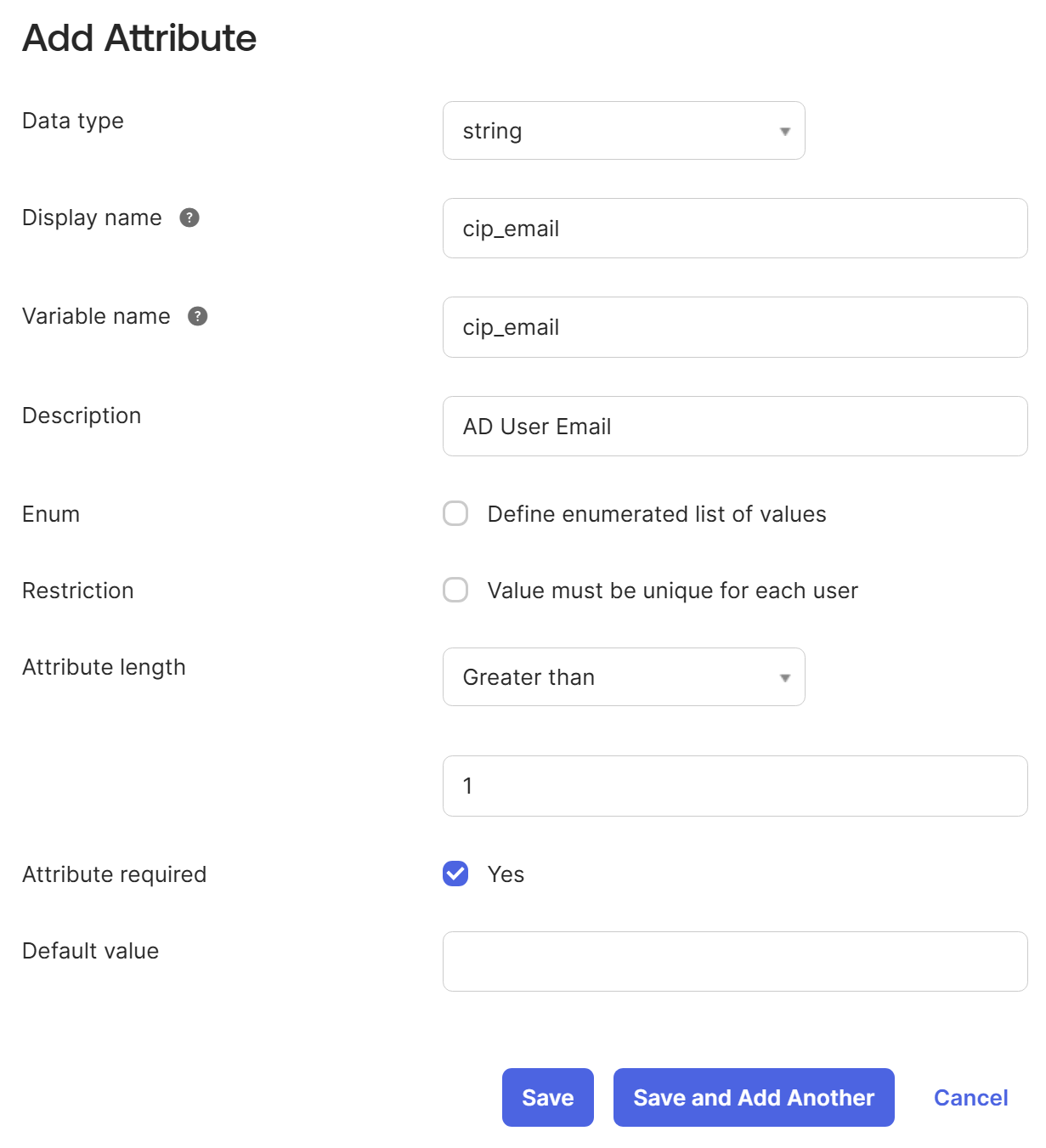

- Geben Sie die folgenden Informationen ein:

- Anzeigename: cip_email

- Variablenname: cip_email

- Beschreibung: AD-Benutzer-E-Mail

- Attributlänge: Wählen Sie Größer als und geben Sie dann 1 ein.

-

Attribut erforderlich: Ja

- Wählen Sie Save and Add Another.

- Geben Sie die folgenden Informationen ein:

- Anzeigename: cip_sid

- Variablenname: cip_sid

- Beschreibung: AD-Benutzer-Sicherheits-ID

- Attributlänge: Wählen Sie Größer als und geben Sie dann 1 ein.

- Attribut erforderlich: Ja

- Wählen Sie Save and Add Another.

- Geben Sie die folgenden Informationen ein:

- Anzeigename: cip_upn

- Variablenname: cip_upn

- Beschreibung: AD-Benutzerprinzipalname

- Attributlänge: Wählen Sie Größer als und geben Sie dann 1 ein.

- Attribut erforderlich: Ja

- Wählen Sie Save and Add Another.

- Geben Sie die folgenden Informationen ein:

- Anzeigename: cip_oid

- Variablenname: cip_oid

- Beschreibung: AD-Benutzer-GUID

- Attributlänge: Wählen Sie Größer als und geben Sie dann 1 ein.

- Attribut erforderlich: Ja - 1. Wählen Sie Save. - 1. Bearbeiten Sie die Attributzuordnungen für die Anwendung: - 1. Wählen Sie in der Okta-Konsole Directory > Profile Editor > Directories.

-

Suchen Sie das active_directory-Profil für Ihr AD. Dieses Profil kann im Format

myDomain Userbezeichnet sein, wobeimyDomainder Name Ihrer integrierten AD-Domäne ist.

-

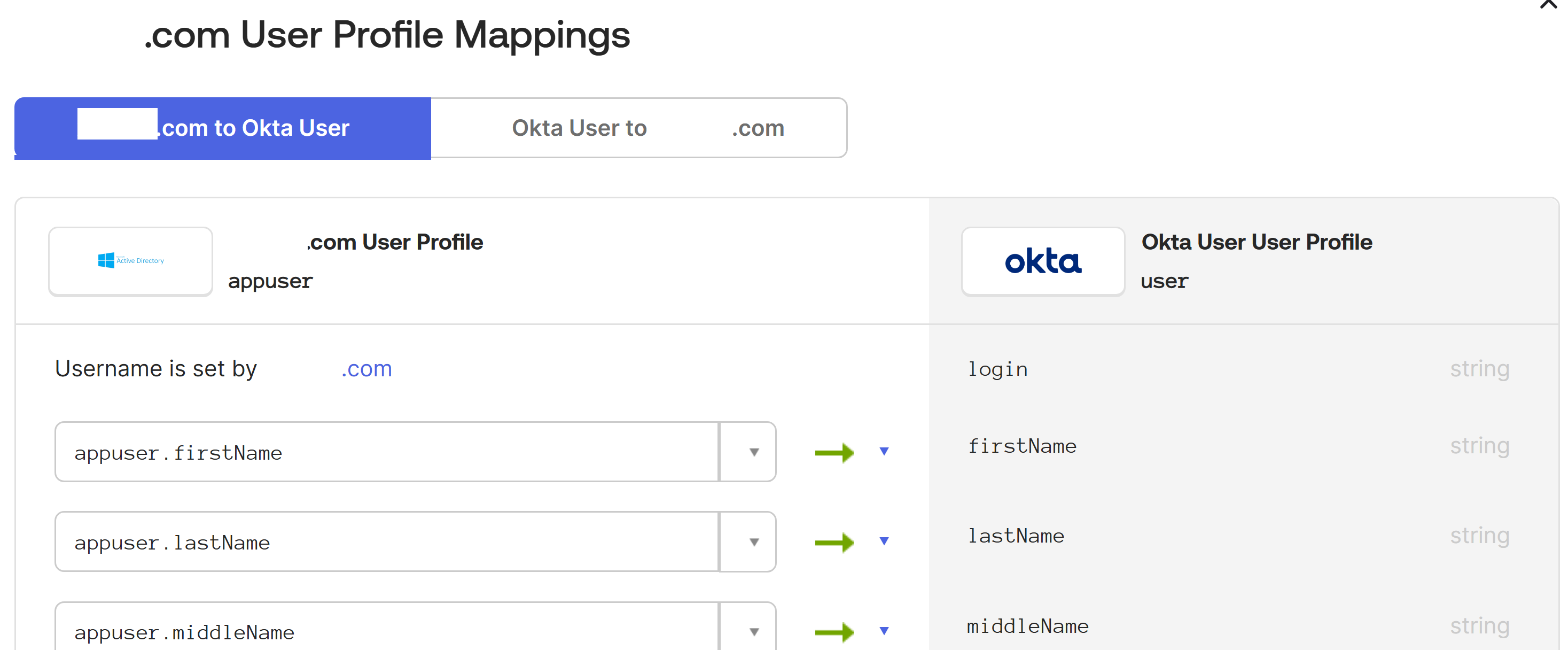

Wählen Sie Mappings. Die Seite „Benutzerprofilzuordnungen“ für Ihre AD-Domäne wird angezeigt, und die Registerkarte zum Zuordnen Ihres AD zu Okta-Benutzer ist ausgewählt.

-

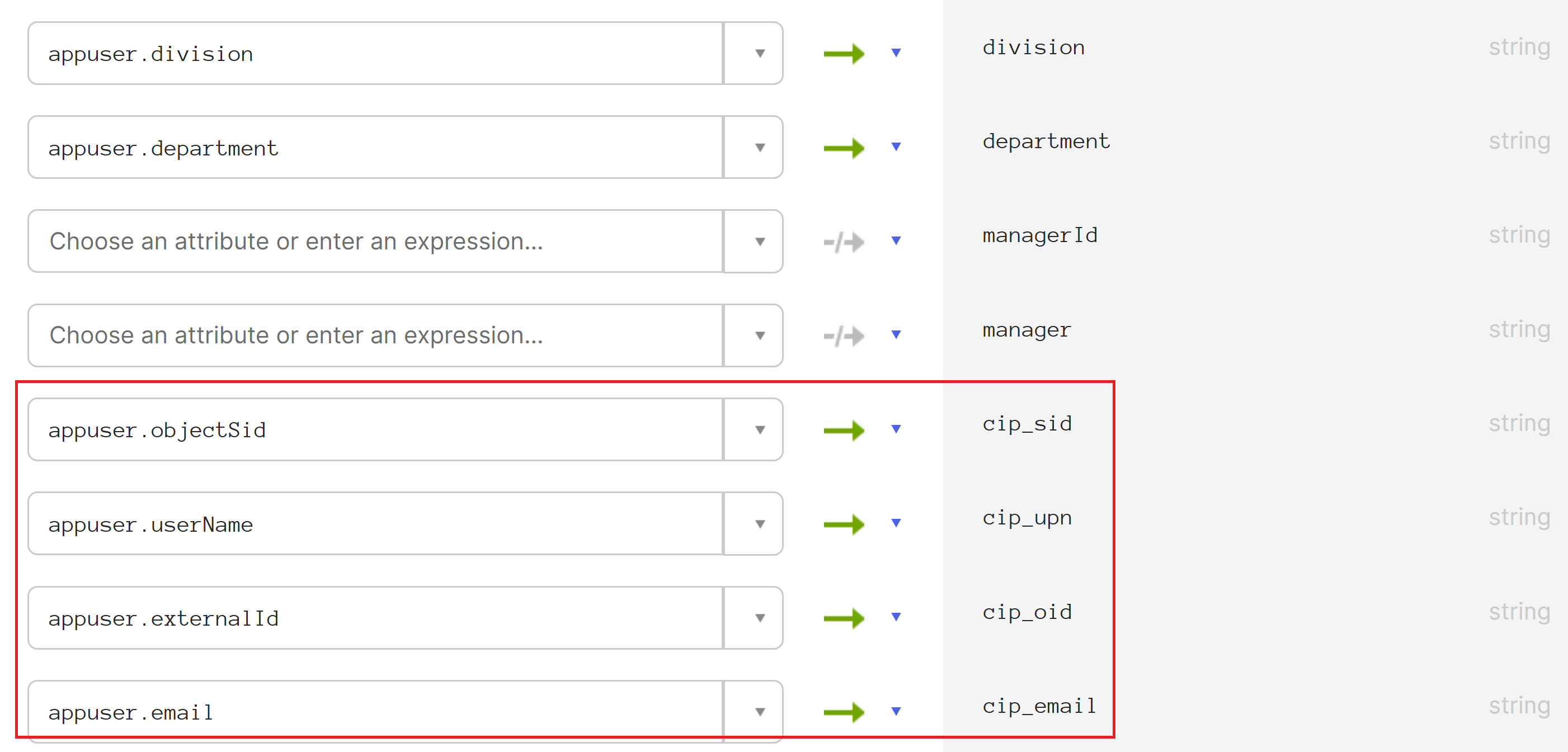

Suchen Sie in der Spalte Okta User User Profile die in Schritt 2 erstellten Attribute und ordnen Sie sie wie folgt zu:

- Wählen Sie für

cip_emaildie Optionemailaus der Spalte „Benutzerprofil“ für Ihre Domäne aus. Nach der Auswahl wird die Zuordnung alsappuser.emailangezeigt. - Wählen Sie für

cip_siddie OptionobjectSidaus der Spalte „Benutzerprofil“ für Ihre Domäne aus. Nach der Auswahl wird die Zuordnung alsappuser.objectSidangezeigt. - Wählen Sie für

cip_upndie OptionuserNameaus der Spalte „Benutzerprofil“ für Ihre Domäne aus. Nach der Auswahl wird die Zuordnung alsappuser.userNameangezeigt. - Wählen Sie für

cip_oiddie OptionexternalIdaus der Spalte „Benutzerprofil“ für Ihre Domäne aus. Nach der Auswahl wird die Zuordnung alsappuser.externalIdangezeigt.

- Wählen Sie für

- Wählen Sie Save Mappings.

- Wählen Sie Apply updates now. Okta startet einen Job, um die Zuordnungen anzuwenden.

- Synchronisieren Sie Okta mit Ihrem AD.

- Wählen Sie in der Okta-Konsole Directory > Directory Integrations.

- Wählen Sie Ihr integriertes AD aus.

- Wählen Sie die Registerkarte Provisioning.

- Wählen Sie unter Settings die Option To Okta.

- Scrollen Sie zum Abschnitt Okta Attribute Mappings und wählen Sie dann Force Sync.

Erstellen eines Okta API-Tokens

- Melden Sie sich mit einem schreibgeschützten Administratorkonto bei der Okta-Konsole an.

- Wählen Sie im Okta-Konsolenmenü Security > API.

- Wählen Sie die Registerkarte Tokens und dann Create Token.

- Geben Sie einen Namen für das Token ein.

- Wählen Sie Create Token.

- Kopieren Sie den Token-Wert. Sie geben diesen Wert an, wenn Sie Ihre Okta-Organisation mit Citrix Cloud verbinden.

Verbinden von Citrix Cloud mit Ihrer Okta-Organisation

- Melden Sie sich bei Citrix Cloud unter https://citrix.cloud.com an.

- Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

- Suchen Sie Okta, und wählen Sie im Ellipsenmenü Verbinden aus.

- Geben Sie unter Okta-URL Ihre Okta-Domäne ein.

- Geben Sie unter Okta-API-Token den API-Token für Ihre Okta-Organisation ein.

- Geben Sie unter Client-ID und Client-Geheimnis die Client-ID und das Geheimnis der zuvor erstellten OIDC-Web-App-Integration ein. Um diese Werte aus der Okta-Konsole zu kopieren, wählen Sie Anwendungen aus und suchen Sie Ihre Okta-Anwendung. Verwenden Sie unter Client-Anmeldeinformationen die Schaltfläche In die Zwischenablage kopieren für jeden Wert.

- Klicken Sie auf Testen und abschließen. Citrix Cloud überprüft Ihre Okta-Details und testet die Verbindung.

Nachdem die Verbindung erfolgreich überprüft wurde, können Sie die Okta-Authentifizierung für Workspace-Abonnenten aktivieren.

Okta-Authentifizierung für Workspaces aktivieren

- Wählen Sie im Citrix Cloud-Menü Workspace-Konfiguration > Authentifizierung aus.

- Wählen Sie Okta aus.

- Wählen Sie bei entsprechender Aufforderung Ich verstehe die Auswirkungen auf die Abonnentenerfahrung aus.

- Wählen Sie Speichern aus.

Nach der Umstellung auf die Okta-Authentifizierung deaktiviert Citrix Cloud die Workspaces für einige Minuten vorübergehend. Wenn die Workspaces wieder aktiviert sind, können sich Ihre Abonnenten mit Okta anmelden.

Weitere Informationen

- Citrix Tech Zone:

Fehlerbehebung

Problem 1

Die Okta OIDC-Authentifizierung bei Workspace ist erfolgreich, aber DaaS-Ressourcen sind für den Endbenutzer in Workspace nicht sichtbar. Dies kann durch fehlende Claims wie “ctx_user.sid” verursacht werden, die nicht an DaaS gesendet werden.

Schritte zur Fehlerbehebung 1

- Erfassen Sie eine HAR-Datei mit Ihrem Browser und melden Sie sich mit der Okta OIDC-Authentifizierung bei Workspace an und anschließend wieder von Workspace ab.

-

Suchen Sie den folgenden Aufruf in den Entwicklertools Ihres Browsers, wenn der Benutzer eine explizite Abmeldeaktion von Workspace ausführt

GET

https://accounts.cloud.com/core/connect/endsession?id_token_hint=<base64string> -

Kopieren Sie die base64-Zeichenfolge nach

?id_token_hint=, die ein JWT enthält. Beispiel aus den FireFox-Entwicklertools.

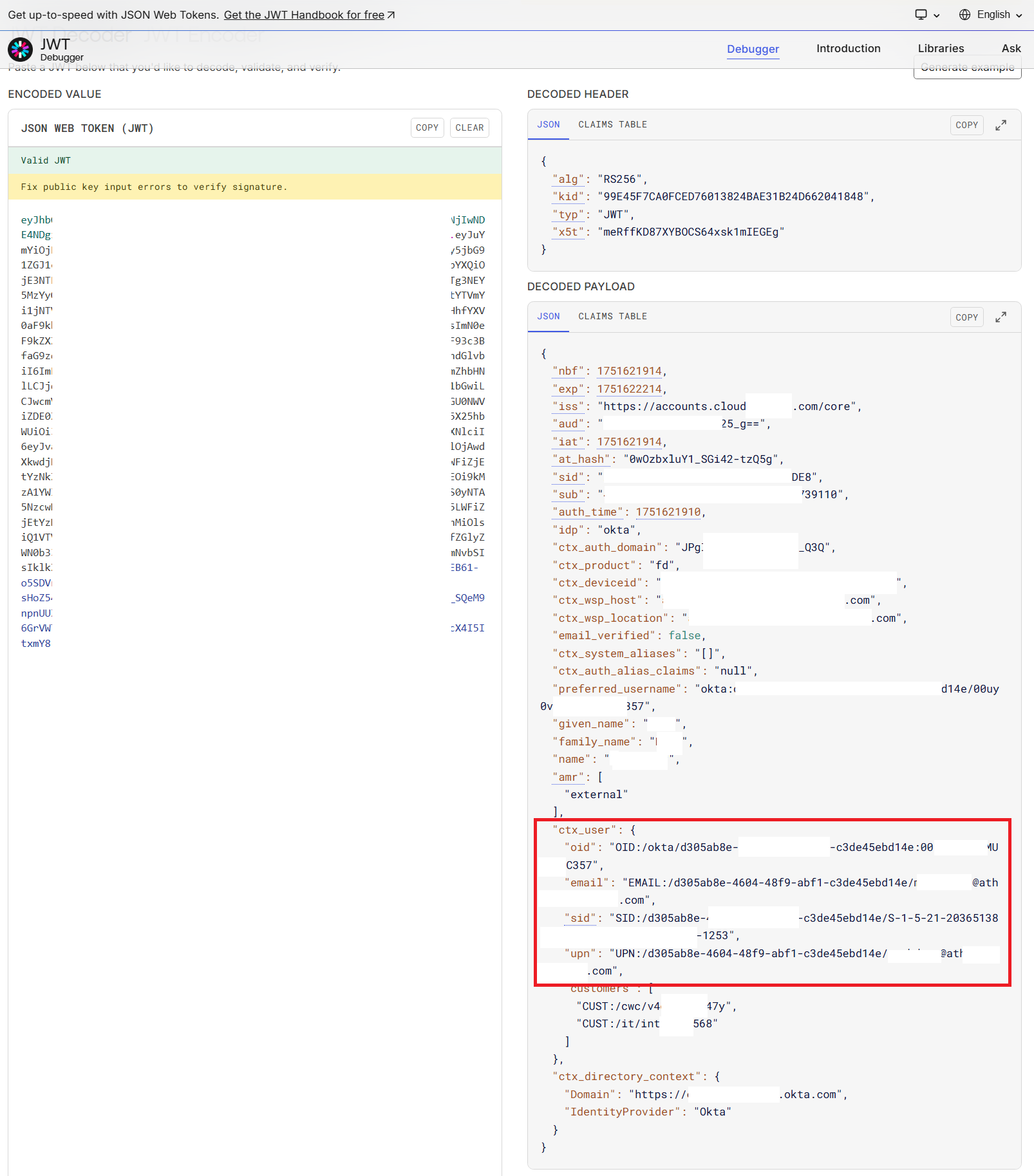

Fügen Sie diese base64-Zeichenfolge in das Feld „Encoded Value JSON WEB TOKEN (JWT)“ unter https://jwt.io ein, um die Claims zu überprüfen, die Citrix Cloud von Ihrer Okta OIDC-Anwendung erhalten hat.

Stellen Sie sicher, dass alle erforderlichen Claims in "ctx_user": {} vorhanden sind und dass jeder Claim die korrekten Benutzerdaten für den Benutzer enthält, der sich bei Workspace angemeldet hat. Stellen Sie sicher, dass sich vier Claims in "ctx_user": {} befinden, die "oid", "email", "sid" und "upn" heißen. Beispiel eines dekodierten JWT.

Ursache 1

Ihre Okta OIDC-Anwendung sendet nicht alle vier erforderlichen cip_*-Claims, oder Ihr Okta-Benutzerprofil enthält nicht die erforderlichen Attribute.

Lösung 1

Überprüfen Sie Ihre Okta OIDC-Anwendungskonfiguration und die Attributzuordnung Ihres Okta-Benutzerprofils. Stellen Sie sicher, dass Ihre Okta OIDC-App die korrekten Claims sendet. Verwenden Sie die Claim-Namen cip_upn, cip_email, cip_sid, and cip_oid. Alle Claim-Namen müssen kleingeschrieben sein.

Ursache 2

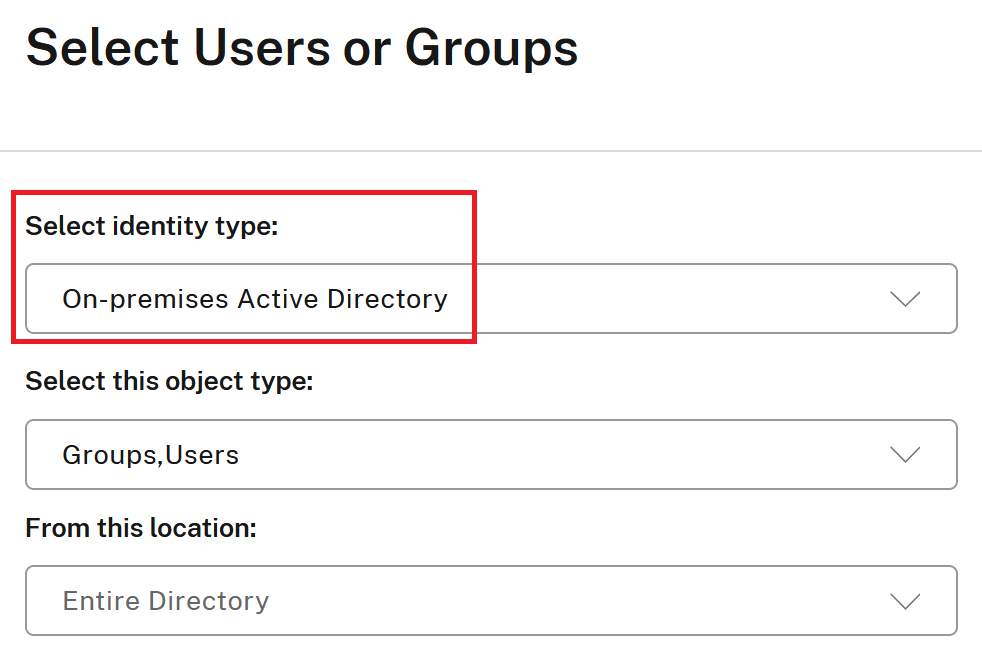

Sie haben Ihre DaaS-Bereitstellungsgruppe falsch konfiguriert und Ihre Ressourcen Okta-Identitäten anstelle von Active Directory-Identitäten zugeordnet.

Lösung 2

Ordnen Sie AD-domänenverbundene Bereitstellungsgruppen und VDAs Active Directory-Identitäten zu, nicht Okta-Identitäten. Verwenden Sie Okta-Identitäten nur zum Starten von nicht domänenverbundenen Ressourcen.

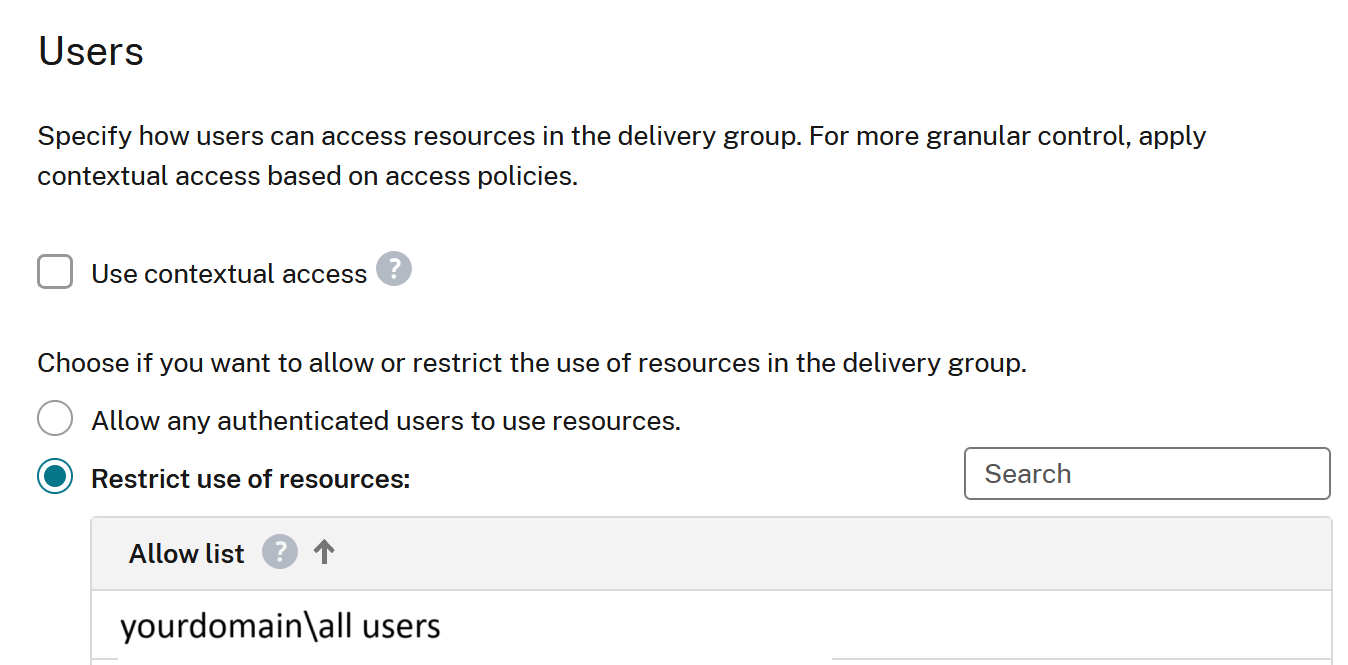

Konfigurieren Sie Ihre Bereitstellungsgruppen so, dass die Nutzung von Ressourcen basierend auf AD-Benutzern und -Gruppen eingeschränkt wird.

Ursache 3

Sie haben AD Universal Groups nicht gemäß den Anforderungen von Citrix Cloud verwendet, oder Ihre Citrix Cloud Connectors sind nicht auf der korrekten AD-Domänenebene verbunden. Weitere Informationen finden Sie in diesem Artikel: Technische Details des Citrix Cloud Connectors

Lösung 3

Verwenden Sie Universal Groups, wenn Sie Ihre Benutzer DaaS-Ressourcen zuweisen

Oder,

Weisen Sie den Workspace-Benutzer direkt der Bereitstellungsgruppe zu.