Restricciones del navegador a través de Secure Private Access para Workspace

Ahora puedes configurar aplicaciones web y SaaS en Citrix Workspace™ usando la solución Secure Private Access. Una vez que configures las aplicaciones, los usuarios finales pueden abrirlas usando Citrix Enterprise Browser™ con seguridad mejorada.

Para obtener más información sobre la asistencia de Secure Private Access para Workspace, consulta:

-

Introducción a Citrix Secure Private Access en la documentación de Citrix Secure Private Access.

-

Flujo de trabajo guiado por el administrador para una incorporación y configuración sencillas en la documentación de Citrix Secure Private Access.

Restringir el acceso de los usuarios finales en Citrix Enterprise Browser

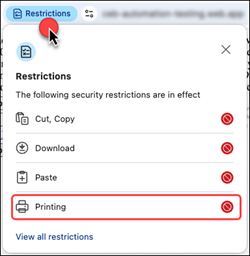

Un administrador puede aplicar las siguientes restricciones de acceso a Citrix Enterprise Browser para los usuarios finales usando la solución Secure Private Access.

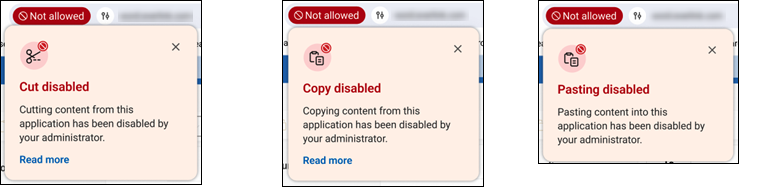

Restringir el acceso al portapapeles

Deshabilita las operaciones de cortar, copiar y pegar entre la aplicación y el portapapeles del punto final.

Para obtener más información, consulta Portapapeles en la documentación del producto Citrix Secure Private Access.

Restringir la impresión

Deshabilita la capacidad de imprimir desde la aplicación.

Para obtener más información, consulta Impresión en la documentación del producto Citrix Secure Private Access.

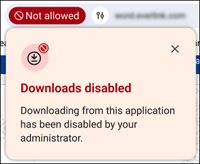

Restringir las descargas

Deshabilita la capacidad de descargar desde aplicaciones web y SaaS o de copiar archivos desde el navegador.

Para obtener más información, consulta Descargas en la documentación del producto Citrix Secure Private Access.

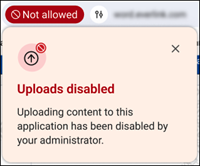

Restringir la carga

Deshabilita la capacidad de cargar archivos.

Nota:

La función de restricción de carga está disponible en:

- Windows 105.1.1.27 y versiones posteriores

- Mac 105.1.1.36 y versiones posteriores

Para obtener más información, consulta Cargas en la documentación del producto Citrix Secure Private Access.

Mostrar marca de agua

Superpone una marca de agua en pantalla que muestra el nombre de usuario y la dirección IP pública del punto final.

Nota:

La opción Restringir navegación no es compatible.

Para obtener más información, consulta Marca de agua en la documentación del producto Citrix Secure Private Access.

Directivas de protección de aplicaciones

Restringir el registro de pulsaciones de teclas

Protege a los usuarios de los registradores de pulsaciones de teclas.

Para obtener más información, consulta Protección contra el registro de pulsaciones de teclas en la documentación del producto Citrix Secure Private Access.

Restringir la captura de pantalla

Deshabilita la captura de pantallas o la grabación de pantalla para la aplicación a la que se aplica esta directiva. Esta directiva se aplica siempre que una ficha protegida esté visible (no minimizada) en la ventana de tu navegador.

Para obtener más información, consulta Captura de pantalla en la documentación del producto Citrix Secure Private Access.

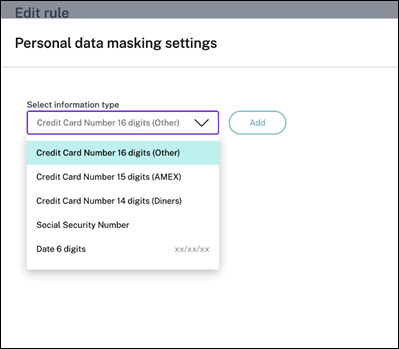

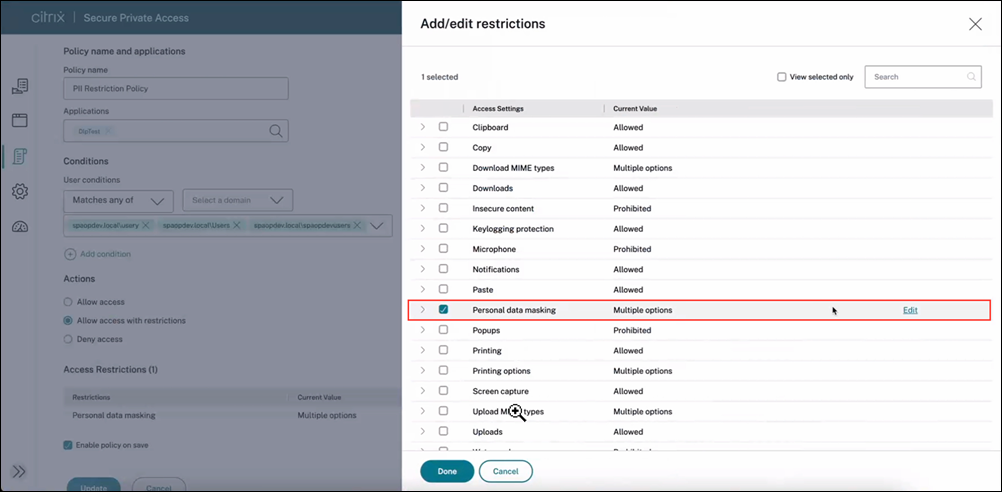

Enmascaramiento de datos personales

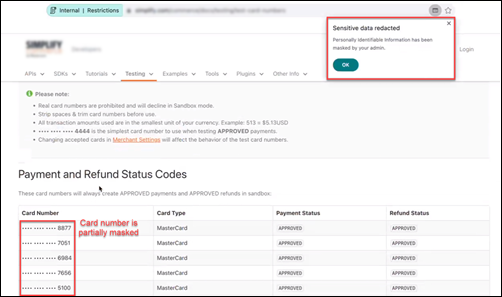

Los administradores pueden usar la restricción de Enmascaramiento de datos personales para enmascarar varios tipos de Información de Identificación Personal (PII), como números de tarjetas de crédito, números de seguridad social y fechas. El contenido enmascarado permanece seguro incluso cuando se copia o imprime, lo que garantiza una protección integral de la información confidencial.

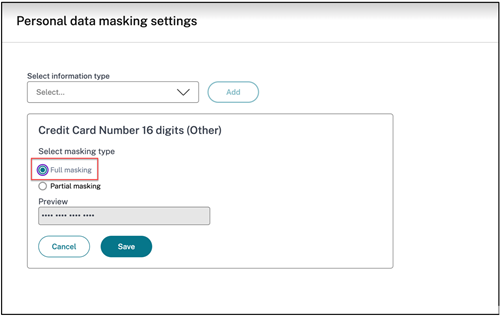

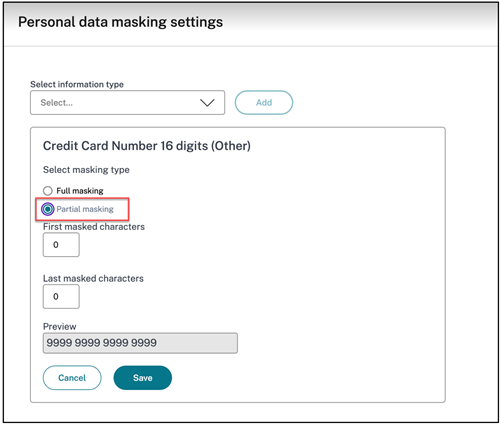

La restricción de Enmascaramiento de datos personales tiene la opción de enmascarar la información de forma total o parcial. La opción de Enmascaramiento total enmascara la información por completo. La opción de Enmascaramiento parcial se puede usar para enmascarar áreas relevantes de la información.

En la opción de Enmascaramiento parcial, los administradores pueden elegir cuántos caracteres enmascarar de la información, ya sea desde el principio o desde el final. Hay cuadros de texto disponibles para introducir el recuento de caracteres.

Además, como administrador, tienes la flexibilidad de definir reglas personalizadas de detección de PII según tus requisitos usando expresiones regulares. Esta capacidad te permite detectar y enmascarar información específica de la página web.

Nota:

Esta función solo es compatible con la Expresión regular 2 (RE2). Para obtener más información, consulta WhyRE2 y Sintaxis de RE2.

Cuando habilitas esta restricción, Citrix Enterprise Browser detecta la PII que eliges enmascarar, la enmascara y muestra una notificación a los usuarios finales.

Configuración

Para obtener más información sobre cómo configurar esta restricción, consulta Enmascaramiento de datos personales en la documentación de Citrix Secure Private Access.

Nota:

- Al definir reglas de detección de PII, te recomendamos que pruebes las expresiones regulares antes de implementarlas.

- El enmascaramiento de PII no es aplicable a archivos PDF, imágenes y páginas web con contenido editable.

Para obtener más información, consulta Enmascaramiento de datos personales en la documentación del producto Citrix Secure Private Access.

Restricción del portapapeles para grupos de seguridad

Los administradores pueden gestionar las restricciones del portapapeles a través del servicio de configuración global de aplicaciones (GACS) o de Secure Private Access, o una combinación de ambos. Esto minimiza el riesgo de transferencias de datos no autorizadas y fugas de datos, lo que la convierte en una característica esencial para organizaciones con requisitos de seguridad estrictos.

Nota:

Para obtener más información sobre cómo gestionar las restricciones del portapapeles a través del servicio de configuración global de aplicaciones (GACS), consulta Restricción del portapapeles

Restringir el acceso al portapapeles a través de Secure Private Access

Cuando gestionas la restricción del portapapeles a través de Secure Private Access, la restricción se aplica solo a las URL de las aplicaciones que se han agregado para la restricción.

Restricción del portapapeles usando grupos de seguridad

Para restringir el acceso al portapapeles a aplicaciones específicas configuradas en Citrix Secure Private Access™ y abiertas en Citrix Enterprise Browser, los administradores deben crear un grupo de seguridad y agregar esas aplicaciones específicas a él. Esto permite a los usuarios finales copiar y pegar contenido solo entre las aplicaciones dentro de ese grupo de seguridad. Por ejemplo, supongamos que creas un grupo de seguridad agregando las aplicaciones Wikipedia, Pinterest y Dribble. Así, cuando los usuarios abran estas aplicaciones desde Citrix Workspace, podrán copiar y pegar contenido solo entre estas tres aplicaciones.

Para crear un grupo de seguridad y agregar cualquier grupo de aplicaciones designado, consulta Crear grupos de seguridad en la documentación del producto Citrix Secure Private Access.

Si los administradores necesitan habilitar la copia y el pegado de contenido entre la aplicación de los grupos de seguridad y otras aplicaciones locales en sus máquinas o aplicaciones no publicadas, consulta Habilitar la copia y el pegado entre grupos de seguridad y otras aplicaciones no publicadas.

Nota:

Si los administradores desean imponer restricciones más estrictas en las aplicaciones específicas dentro de un grupo de seguridad, como habilitar o deshabilitar las funcionalidades de copiar y pegar para una aplicación particular dentro de un grupo de seguridad, puedes gestionarlo creando una directiva de acceso para esa aplicación en particular. Hay dos opciones de configuración de acceso, Copiar y Pegar, disponibles dentro de la configuración de seguridad de una regla de directiva de acceso. Para obtener más información sobre esta función, consulta Habilitar copia o pegado a nivel granular en la documentación del producto Citrix Secure Private Access.

Habilitar la copia y el pegado entre grupos de seguridad y otras aplicaciones no publicadas

Los administradores pueden incluso permitir a los usuarios finales realizar funcionalidades de copiar y pegar entre las aplicaciones de los grupos de seguridad y las otras aplicaciones no publicadas abiertas en el navegador Enterprise, o con otras aplicaciones nativas presentes en el sistema. Para gestionarlo, puedes usar la opción Configuración avanzada del portapapeles en los grupos de seguridad. Puedes elegir cualquiera de las siguientes opciones para gestionar la configuración según tus requisitos.

-

Permitir la copia de datos del grupo de seguridad a dominios no publicados: Habilita la copia de datos de las aplicaciones de los grupos de seguridad a sitios web que no están publicados en Secure Private Access.

-

Permitir la copia de datos del grupo de seguridad a aplicaciones nativas: Habilita la copia de datos de las aplicaciones de los grupos de seguridad a aplicaciones locales en la máquina.

-

Permitir la copia de datos de los dominios no publicados al grupo de seguridad: Habilita la copia de datos de las aplicaciones no publicadas a través de Secure Private Access a sitios web en los grupos de seguridad.

-

Permitir la copia de datos del sistema operativo de las aplicaciones nativas al grupo de seguridad: Habilita la copia de datos de las aplicaciones locales en la máquina a las aplicaciones de los grupos de seguridad.

Para obtener más información, consulta la Configuración avanzada del portapapeles en la documentación del producto Citrix Secure Private Access.

Nota:

- Cuando aplicas la restricción del portapapeles a través de GACS y Secure Private Access, la restricción aplicada a través de Secure Private Access tiene prioridad sobre GACS.

- Las restricciones individuales como Copiar, Pegar y Portapapeles anulan la Restricción del portapapeles para grupos de seguridad.

Para obtener más información, consulta Restricción del portapapeles para grupos de seguridad en la documentación del producto Citrix Secure Private Access.

Experiencia del usuario final

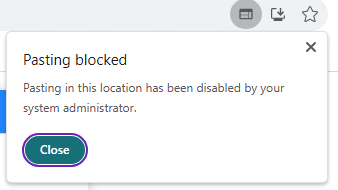

Cuando las restricciones del portapapeles están habilitadas en cualquier página web, aparece la siguiente notificación cuando los usuarios intentan pegar cualquier contenido en una página web restringida.

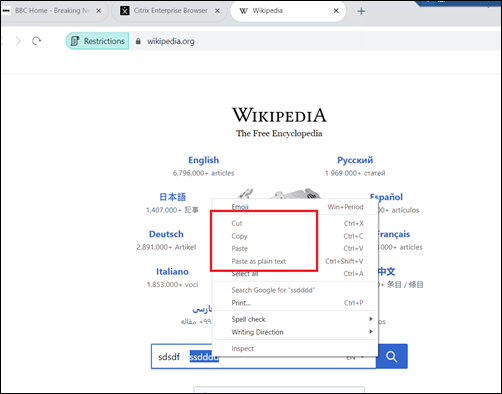

Cuando la restricción del portapapeles está habilitada, las funcionalidades de Cortar, Copiar y Pegar aparecen deshabilitadas en la lista del menú contextual. Alternativamente, los usuarios tienen que usar atajos de teclado o acceder a las opciones de Cortar, Copiar y Pegar desde Más ( ⋮ ) > Buscar y editar.

Restricción de carga por tipo de archivo

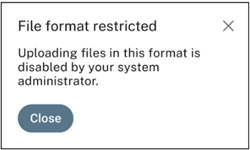

Los administradores pueden restringir las cargas de archivos según los tipos MIME (extensiones de correo de internet multipropósito). A diferencia de la directiva de Cargas, que te permite habilitar o deshabilitar todas las cargas de archivos, la directiva de Restricción de carga por tipo de archivo te permite habilitar o deshabilitar las cargas de archivos para tipos MIME específicos.

Cuando un usuario final intenta cargar un tipo de archivo restringido, Citrix Enterprise Browser muestra un mensaje de advertencia.

Para obtener más información sobre cómo configurar esta restricción, consulta Restricción de carga por tipo de archivo en la documentación de Citrix Secure Private Access.

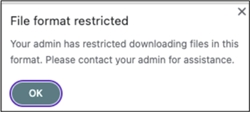

Restricción de descarga por tipo de archivo

Los administradores pueden restringir las descargas de archivos según los tipos MIME (extensiones de correo de internet multipropósito). A diferencia de la directiva de Descargas, que te permite habilitar o deshabilitar todas las descargas de archivos, la directiva de Restricción de descarga por tipo de archivo te permite habilitar o deshabilitar las descargas de archivos para tipos MIME específicos.

Para obtener más información sobre cómo configurar esta restricción, consulta Restricción de descarga por tipo de archivo en la documentación de Citrix Secure Private Access.

Nota:

Cuando las restricciones de Cargas y Restricción de carga por tipo de archivo están habilitadas en una directiva, la restricción de Cargas tiene prioridad sobre la otra. De manera similar, cuando las restricciones de Descargas y Restricción de descarga por tipo de archivo están habilitadas en una directiva, la restricción de Descargas tiene prioridad sobre la otra.

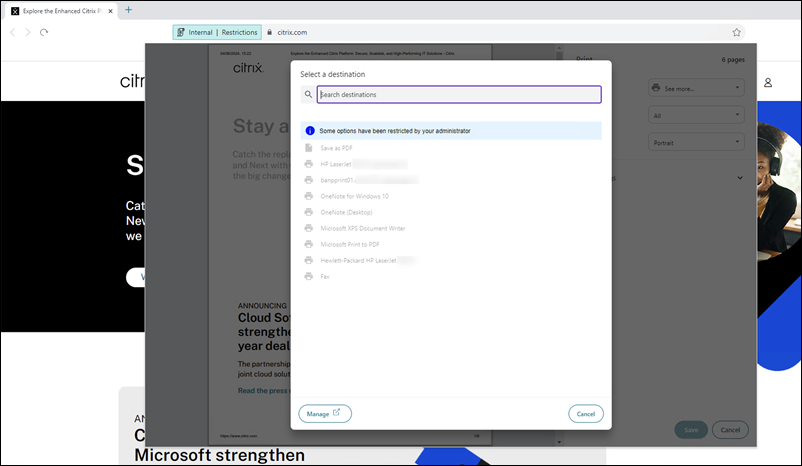

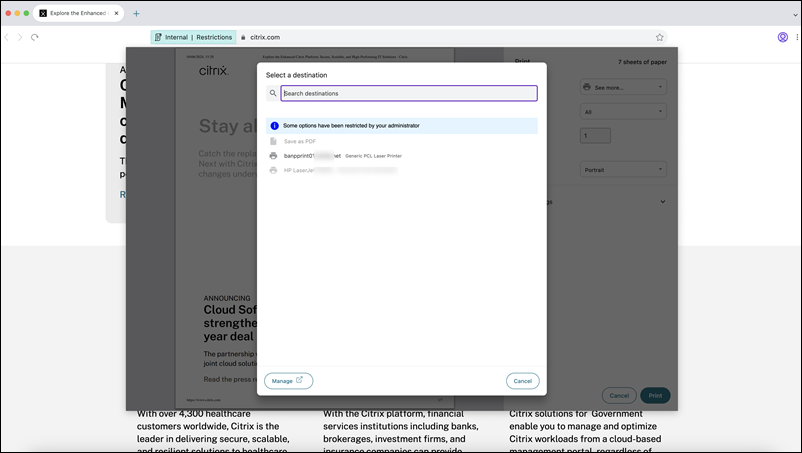

Gestión de impresoras

Las empresas ahora pueden evitar la impresión de documentos confidenciales y el uso compartido de datos no autorizado. Los administradores pueden configurar esta directiva a través de Secure Private Access. Los administradores pueden configurar el comportamiento para impresoras de red, impresoras locales e imprimir usando la opción Guardar como PDF.

En Windows

En Mac

Las siguientes opciones están disponibles para que los administradores controlen el acceso a las impresoras para los usuarios finales:

-

Impresoras de red: Una impresora de red es una impresora que se puede conectar a una red y ser utilizada por varios usuarios.

- Deshabilitado: La impresión desde cualquier impresora de red en la red está deshabilitada.

- Habilitado: La impresión desde todas las impresoras de red está habilitada. Si se especifican nombres de host de impresora, todas las demás impresoras de red, aparte de las especificadas, se bloquean.

Nota:

Las impresoras se identifican por sus nombres de host.

-

Impresoras locales: Una impresora local es un dispositivo conectado directamente a un equipo individual. Esta conexión se facilita normalmente a través de Bluetooth, USB, puertos paralelos u otras interfaces directas.

- Deshabilitado: La impresión desde todas las impresoras locales está deshabilitada.

- Habilitado: La impresión desde todas las impresoras locales está habilitada.

-

Imprimir usando Guardar como PDF

- Deshabilitado: La opción Guardar como PDF para guardar el contenido en formato PDF está deshabilitada.

- Habilitado: La opción Guardar como PDF para guardar el contenido en formato PDF está habilitada.

Nota:

- Si el administrador ha deshabilitado ciertas opciones de impresión, esas opciones aparecen atenuadas para los usuarios finales.

- Los usuarios finales no pueden usar la impresora de red si se le cambia el nombre en su dispositivo.

Para obtener más información, consulta Gestión de impresoras en la documentación del producto Citrix Secure Private Access.