Crear VDA de Linux con Machine Creation Services™ (MCS)

Puedes crear VDA unidos a un dominio y no unidos a un dominio con MCS. Si quieres crear VDA de Linux no unidos a un dominio en Citrix DaaS, también puedes consultar el artículo dedicado Crear VDA de Linux no unidos a un dominio con MCS.

Importante:

Los siguientes son cambios importantes a partir de la versión 2212:

- Esta variable AD_INTEGRATION en el archivo /etc/xdl/mcs/mcs.conf o en la GUI de instalación sencilla ya no tiene un valor predeterminado. Debes establecer un valor según sea necesario. Para obtener más información, consulta la sección Paso 3i: Configurar variables de MCS de este artículo.

- El valor válido de la entrada UPDATE_MACHINE_PW en /etc/xdl/mcs/mcs.conf ya no es enabled o disabled, sino Y o N. Para obtener más información, consulta la sección Automatizar las actualizaciones de contraseñas de cuentas de máquina de este artículo.

Distribuciones compatibles

| Winbind | SSSD | Centrify | PBIS | |

|---|---|---|---|---|

| Debian 12.12/11.11 | Sí | Sí | No | Sí |

| RHEL 9.6/9.4 | Sí | Sí | Sí | No |

| RHEL 8.10 | Sí | Sí | Sí | Sí |

| Rocky Linux 9.6/9.4 | Sí | Sí | Sí | No |

-

Rocky Linux 8.10 Sí Sí Sí No SUSE 15.6 Sí Sí No Sí Ubuntu 24.04 Sí Sí No Sí Ubuntu 22.04 Sí Sí No Sí -

Citrix® utiliza las siguientes versiones de Centrify para la validación inicial de funciones en las distribuciones de Linux pertinentes:

-

Distribución de Linux Versión de Centrify - |–|–|

-

RHEL 7/8 5.8.0 -

SUSE 5.7.1 -

Debian, Ubuntu 5.6.1 - El uso de otras versiones de Centrify podría causar errores. No uses Centrify para unir una máquina de plantilla a un dominio.

-

-

Si usas PBIS o Centrify para unir máquinas creadas con MCS a dominios de Windows, completa las siguientes tareas:

-

En la máquina de plantilla, configura la ruta de descarga del paquete PBIS o Centrify en el archivo

/etc/xdl/mcs/mcs.confo instala el paquete PBIS o Centrify directamente. -

Antes de ejecutar

/opt/Citrix/VDA/sbin/deploymcs.sh, crea una Unidad organizativa (OU) que tenga permisos de escritura y restablecimiento de contraseña para todas sus máquinas subordinadas creadas con MCS. -

Antes de reiniciar las máquinas creadas con MCS después de que

/opt/Citrix/VDA/sbin/deploymcs.shtermine de ejecutarse, ejecutaklist -li 0x3e4 purgeen tu Delivery Controller o en tu Citrix Cloud Connector, según tu implementación.

-

-

Para usar un VDA de RHEL 8.x/9.x o Rocky Linux 8.x/9.x en ejecución que esté conectado al dominio mediante SSSD como VM de plantilla para MCS, asegúrate de que:

-

El VDA se instala manualmente y no mediante la instalación sencilla. La instalación sencilla usa Adcli para RHEL 8.x/9.x y Rocky Linux 8.x/9.x, y MCS no admite la combinación de SSSD y Adcli.

-

Un servidor Samba está configurado para usar SSSD para la autenticación de AD. Para obtener más información, consulta el artículo de Red Hat en https://access.redhat.com/solutions/3802321.

-

Hipervisores compatibles

- AWS

- XenServer (anteriormente Citrix Hypervisor™)

- GCP

- Microsoft Azure

- Nutanix AHV

- VMware vSphere

Pueden producirse resultados inesperados si intentas preparar una imagen maestra en hipervisores distintos de los compatibles.

Usar MCS para crear VM de Linux

Consideraciones

-

A partir de la versión 2203, puedes alojar el VDA de Linux en Microsoft Azure, AWS y GCP para Citrix Virtual Apps and Desktops™ y Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktops). Para agregar estas conexiones de host de nube pública a tu implementación de Citrix Virtual Apps and Desktops, necesitas la licencia Citrix Universal Hybrid Multi-Cloud (HMC).

-

Los servidores bare metal no son compatibles para su uso con MCS para crear máquinas virtuales.

-

(Solo para Nutanix) Paso 1: Instalar y registrar el plug-in de Nutanix AHV

- Obtén el paquete del plug-in de Nutanix AHV de Nutanix. Instala y registra el plug-in en tu entorno de Citrix Virtual Apps and Desktops. Para obtener más información, consulta la guía de instalación del plug-in de Nutanix Acropolis MCS, disponible en el Portal de asistencia de Nutanix.

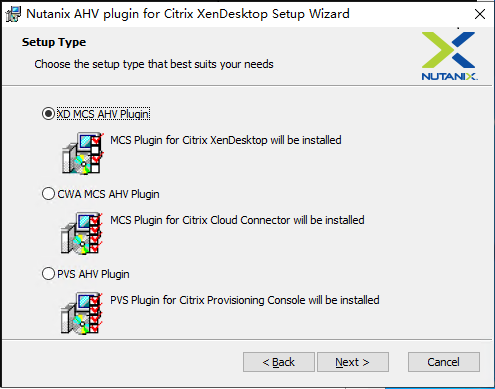

Paso 1a: Instalar y registrar el plug-in de Nutanix AHV para Delivery Controllers locales

Después de instalar Citrix Virtual Apps™ and Desktops, selecciona e instala el plug-in XD MCS AHV en tus Delivery Controllers.

Paso 1b: Instalar y registrar el plug-in de Nutanix AHV para Delivery Controllers en la nube

Selecciona e instala el plug-in CWA MCS AHV para Citrix Cloud™ Connectors. Instala el plug-in en todos los Citrix Cloud Connectors que estén registrados con el inquilino de Citrix Cloud. Debes registrar los Citrix Cloud Connectors incluso cuando presten servicio a una ubicación de recursos sin AHV.

Paso 1c: Completa los siguientes pasos después de instalar el plug-in

-

Verifica que se haya creado una carpeta de Nutanix Acropolis en

C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0. -

Ejecuta el comando

"C:\Program Files\Common Files\Citrix\HCLPlugins\RegisterPlugins.exe" -PluginsRoot "C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0". -

Reinicia los servicios Citrix Host, Citrix Broker y Citrix Machine Creation Services en tus Delivery Controllers locales o reinicia el servicio Citrix RemoteHCLServer en los Citrix Cloud Connectors.

Consejo:

Te recomendamos que detengas y reinicies los servicios Citrix Host, Citrix Broker y Machine Creation Services al instalar o actualizar el plug-in de Nutanix AHV.

Paso 2: Crear una conexión de host

Esta sección ofrece ejemplos sobre cómo crear una conexión de host a Azure, AWS, XenServer® (anteriormente Citrix Hypervisor), GCP, Nutanix AHV y VMware vSphere.

Nota:

Para los Delivery Controllers locales, selecciona Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, selecciona Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

Para obtener más información, consulta Crear y administrar conexiones y recursos en la documentación de Citrix Virtual Apps and Desktops y Crear y administrar conexiones en la documentación de Citrix DaaS.

Crear una conexión de host a Azure en Citrix Studio

-

Para los Delivery Controllers locales, selecciona Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, selecciona Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

-

En el asistente Agregar conexión y recursos, selecciona Microsoft Azure como tipo de conexión.

-

- Selecciona Microsoft Azure como tipo de conexión.

-

- El asistente te guía por las páginas. El contenido específico de la página depende del tipo de conexión seleccionado. Después de completar cada página, selecciona Siguiente hasta llegar a la página Resumen. Para obtener más información, consulta el Paso 2: Crear una conexión de host en el artículo Crear VDA de Linux no unidos a un dominio mediante MCS.

Crear una conexión de host a AWS en Citrix Studio

-

Para los Delivery Controllers locales, selecciona Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, selecciona Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

-

En el asistente Agregar conexión y recursos, selecciona Amazon EC2 como tipo de conexión.

Por ejemplo, en Citrix Studio local:

-

Escribe la clave de API y la clave secreta de tu cuenta de AWS y escribe el nombre de tu conexión.

La clave de API es tu ID de clave de acceso y la clave secreta es tu clave de acceso secreta. Se consideran un par de claves de acceso. Si pierdes tu clave de acceso secreta, puedes eliminar la clave de acceso y crear otra. Para crear una clave de acceso, haz lo siguiente:

-

- Inicia sesión en los servicios de AWS.

- Navega hasta la consola de Identity and Access Management (IAM).

- En el panel de navegación izquierdo, selecciona Usuarios.

- Selecciona el usuario de destino y desplázate hacia abajo para seleccionar la ficha Credenciales de seguridad.

- Desplázate hacia abajo y haz clic en Crear clave de acceso. Aparecerá una nueva ventana.

- Haz clic en Descargar archivo .csv y guarda la clave de acceso en una ubicación segura.

- El asistente te guía por las páginas. El contenido específico de la página depende del tipo de conexión seleccionado. Después de completar cada página, selecciona Siguiente hasta llegar a la página Resumen.

Crear una conexión de host a XenServer en Citrix Studio

- Para los Delivery Controllers locales, selecciona Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, selecciona Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

-

- En el asistente Agregar conexión y recursos, selecciona XenServer (anteriormente Citrix Hypervisor) en el campo Tipo de conexión.

-

Escribe la dirección de conexión (la URL de XenServer) y las credenciales.

-

Introduce un nombre de conexión.

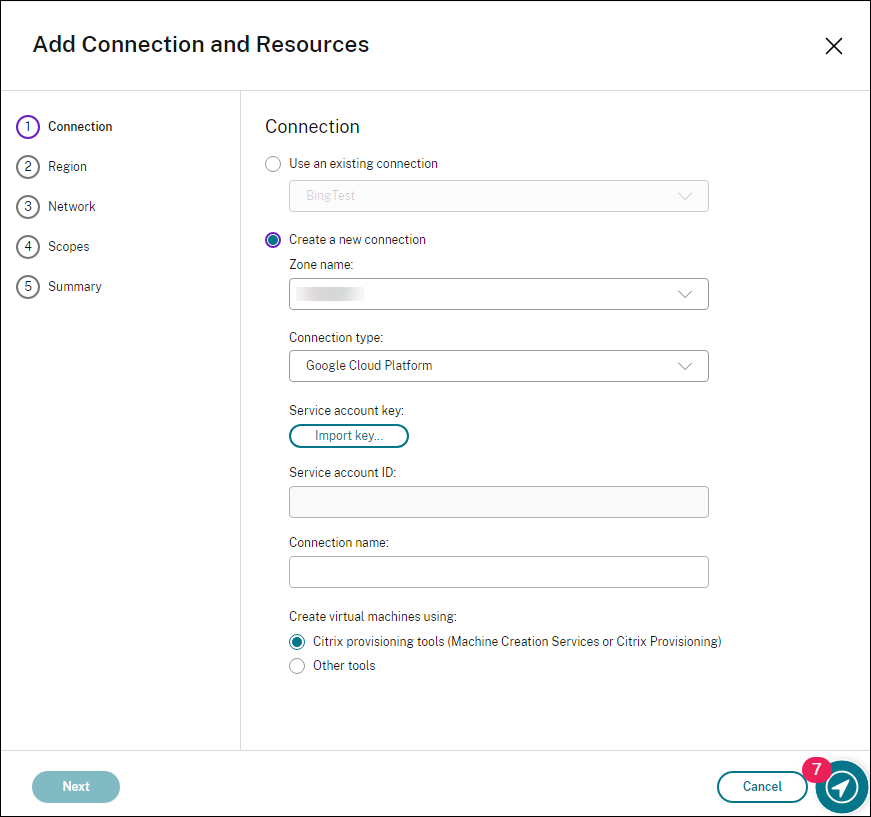

Crear una conexión de host a GCP en Citrix Studio

Configura tu entorno de GCP según Entornos de virtualización de Google Cloud Platform y, a continuación, completa los siguientes pasos para crear una conexión de host a GCP.

-

Para los Delivery Controllers locales, selecciona Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, selecciona Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

-

En el asistente Agregar conexión y recursos, selecciona Google Cloud Platform como tipo de conexión.

Por ejemplo, en la consola de Studio basada en web en Citrix Cloud:

-

Importa la clave de cuenta de servicio de tu cuenta de GCP y escribe el nombre de tu conexión.

-

El asistente te guía a través de las páginas. El contenido específico de la página depende del tipo de conexión seleccionado. Después de completar cada página, selecciona Siguiente hasta llegar a la página Resumen. Para obtener más información, consulta el Paso 2: Crear una conexión de host en el artículo Crear VDA de Linux no unidos a un dominio mediante MCS.

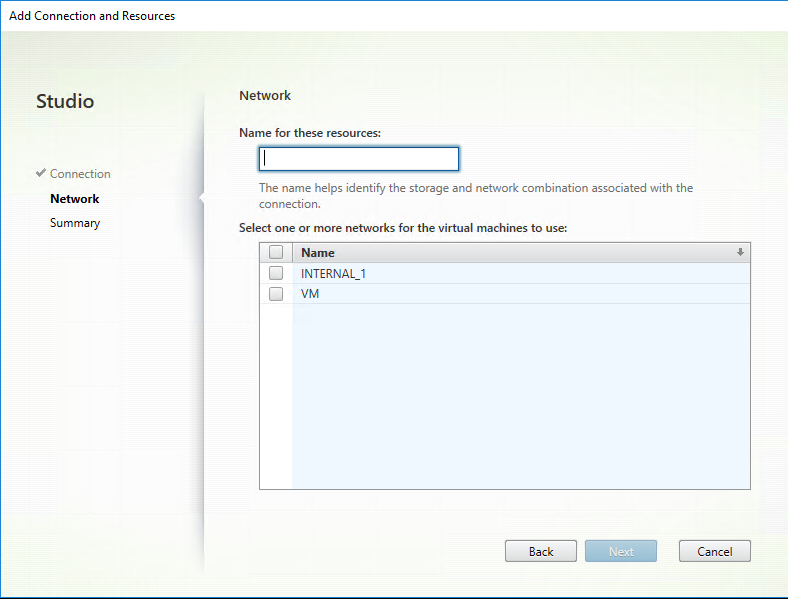

Crear una conexión de host a Nutanix en Citrix Studio

-

Para los Delivery Controllers locales, elige Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, elige Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

-

En el asistente Agregar conexión y recursos, selecciona Nutanix AHV como tipo de conexión en la página Conexión y, a continuación, especifica la dirección del hipervisor, las credenciales y el nombre de tu conexión. En la página Red, selecciona una red para la unidad.

Por ejemplo, en Citrix Studio local:

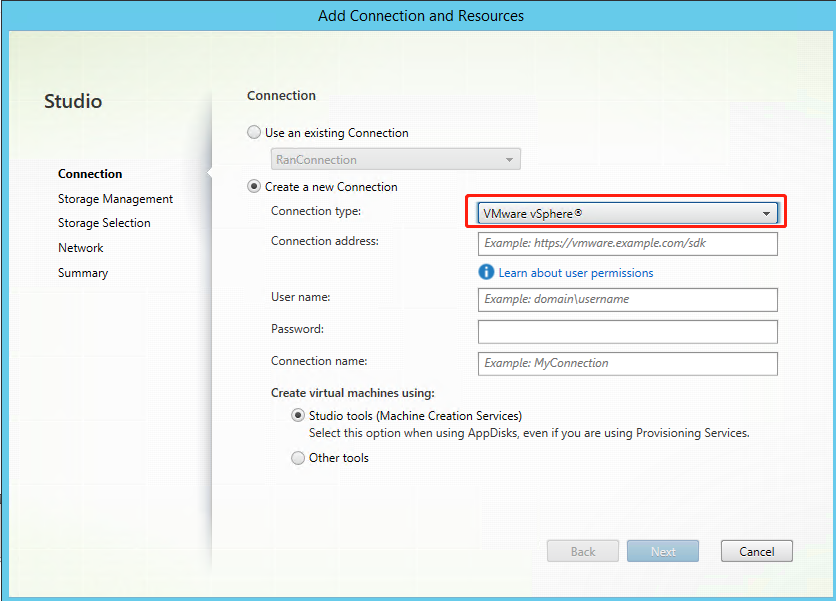

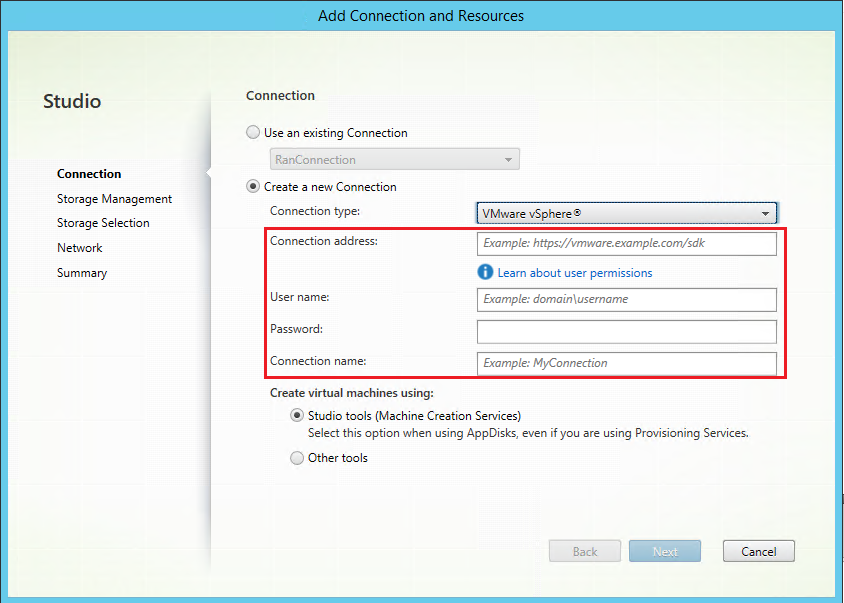

Crear una conexión de host a VMware en Citrix Studio

-

Instala vCenter Server en el entorno vSphere. Para obtener más información, consulta VMware vSphere.

-

Para los Delivery Controllers locales, elige Configuración > Alojamiento > Agregar conexión y recursos en Citrix Studio local para crear una conexión de host. Para los Delivery Controllers en la nube, elige Administrar > Alojamiento > Agregar conexión y recursos en la consola de Studio basada en web en Citrix Cloud para crear una conexión de host.

-

Elige VMware vSphere como tipo de conexión.

Por ejemplo, en Citrix Studio local:

-

Escribe la dirección de conexión (la URL de vCenter Server) de tu cuenta de VMware, tus credenciales y el nombre de tu conexión.

Paso 3: Preparar una imagen maestra

(Solo para XenServer) Paso 3a: Instalar las herramientas de VM de XenServer

Instala las herramientas de VM de XenServer en la VM de plantilla para que cada VM use la CLI xe o XenCenter. El rendimiento de la VM puede ser lento si no instalas las herramientas. Sin las herramientas, no puedes hacer lo siguiente:

- Apagar, reiniciar o suspender una VM de forma limpia.

- Ver los datos de rendimiento de la VM en XenCenter.

- Migrar una VM en ejecución (mediante

XenMotion). - Crear instantáneas o instantáneas con memoria (puntos de control) y revertir a instantáneas.

- Ajustar el número de vCPU en una VM Linux en ejecución.

-

Descarga el archivo de herramientas de VM de XenServer para Linux desde la página de descargas de XenServer o la página de descargas de Citrix Hypervisor según la versión del hipervisor en uso.

-

Copia el archivo

LinuxGuestTools-xxx.tar.gzen tu VM Linux o en una unidad compartida a la que la VM Linux pueda acceder. -

Extrae el contenido del archivo tar:

tar -xzf LinuxGuestTools-xxx.tar.gz -

Ejecuta el siguiente comando para instalar el paquete

xe-guest-utilitiessegún tu distribución de Linux.Para RHEL/CentOS/Rocky Linux/SUSE:

sudo rpm -i <extract-directory>/xe-guest-utilities_{package-version}_x86.64.rpm <!--NeedCopy-->Para Ubuntu/Debian:

sudo dpkg -i <extract-directory>/xe-guest-utilities_{package-version}_amd64.deb <!--NeedCopy--> -

Comprueba el estado de virtualización de la VM de plantilla en la ficha General de XenCenter. Si las herramientas de VM de XenServer están instaladas correctamente, el estado de virtualización muestra Optimizado.

Paso 3b: Verificar las configuraciones para SUSE 15.6 en AWS, Azure y GCP

- Para SUSE 15.6 en AWS, Azure y GCP, asegúrate de que:

- Estás usando la versión 12 o posterior de **libstdc++6**.

- El parámetro **Default_WM** en **/etc/sysconfig/windowmanager** está configurado como **"gnome"**.

Paso 3c: Deshabilita RDNS para Ubuntu 20.04 en GCP

En la VM de plantilla, agrega la línea rdns = false debajo de [libdefaults] en /etc/krb5.conf.

Paso 3d: Instala .NET en la VM de plantilla

Nota:

Para usar un VDA en ejecución como VM de plantilla, omite este paso. Para usar un VDA de RHEL 8.x/9.x o Rocky Linux 8.x/9.x en ejecución que esté conectado al dominio mediante SSSD como VM de plantilla, asegúrate de que: - > - > - El VDA está instalado manualmente y no mediante la instalación fácil. La instalación fácil usa Adcli para RHEL 8.x/9.x y Rocky Linux 8.x/9.x, y la combinación de SSSD y Adcli no es compatible con MCS. - > - > - Un servidor Samba está configurado para usar SSSD para la autenticación de AD. Para obtener más información, consulta el artículo de Red Hat en https://access.redhat.com/solutions/3802321.

- Antes de instalar el paquete de Linux VDA, instala .NET en la VM de plantilla y ten en cuenta lo siguiente:

- Además de .NET Runtime, debes instalar .ASP.NET Core Runtime en todas las distribuciones de Linux compatibles antes de instalar o actualizar el Linux VDA. La versión 6 es necesaria para Amazon Linux 2. La versión 8 es necesaria para otras distribuciones.

- Si tu distribución de Linux contiene la versión de .NET que necesitas, instálala desde el feed integrado. De lo contrario, instala .NET desde el feed de paquetes de Microsoft. Para obtener más información, consulta <https://docs.microsoft.com/en-us/dotnet/core/install/linux-package-managers>.

- #### Paso 3e: Instala el paquete de Linux VDA en la VM de plantilla

- Después de instalar .NET, ejecuta los siguientes comandos según tu distribución de Linux para instalar el Linux VDA:

Para RHEL/CentOS/Rocky Linux:

Nota:

Antes de instalar el Linux VDA en RHEL 9.x y Rocky Linux 9.x, actualiza el paquete libsepol a la versión 3.4 o posterior.

sudo yum –y localinstall <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Para Ubuntu/Debian:

sudo dpkg –i <PATH>/<Linux VDA DEB>

apt-get install -f

<!--NeedCopy-->

Para SUSE:

sudo zypper –i install <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Paso 3f: (Solo para RHEL) Instala el repositorio EPEL que puede ofrecer ntfs-3g

Instala el repositorio EPEL en RHEL 8. Para obtener información sobre cómo instalar EPEL, consulta las instrucciones en https://docs.fedoraproject.org/en-US/epel/.

Paso 3g: (Solo para SUSE) Instala ntfs-3g manualmente

En la plataforma SUSE, ningún repositorio proporciona ntfs-3g. Descarga el código fuente, compila e instala ntfs-3g manualmente:

-

Instala el sistema de compilación GNU Compiler Collection (GCC) y el paquete make:

sudo zypper install gcc sudo zypper install make <!--NeedCopy-->-

- Descarga el paquete ntfs-3g.

-

-

Descomprime el paquete ntfs-3g:

- sudo tar -xvzf ntfs-3g_ntfsprogs-<package version>.tgz <!--NeedCopy--> -

Introduce la ruta al paquete ntfs-3g:

sudo cd ntfs-3g_ntfsprogs-<package version> <!--NeedCopy--> -

Instala ntfs-3g:

- ./configure - make make install <!--NeedCopy-->

Paso 3h: Especifica una base de datos para usar

Puedes cambiar entre SQLite y PostgreSQL después de instalar el paquete de VDA de Linux. Para ello, completa los siguientes pasos:

- > **Nota:**

- > > > - Te recomendamos usar SQLite solo para el modo VDI y PostgreSQL para un modelo de entrega de escritorios compartidos alojados. > - Para una instalación sencilla y MCS, puedes especificar SQLite o PostgreSQL para usar sin tener que instalarlos manualmente. A menos que se especifique lo contrario a través de **/etc/xdl/db.conf**, el VDA de Linux usa PostgreSQL de forma predeterminada. Si necesitas una versión personalizada de PostgreSQL en lugar de la versión proporcionada por tu distribución de Linux, debes instalar la versión especificada manualmente, editar `/etc/xdl/db.conf` para reflejar la nueva versión e iniciar el servicio de PostgreSQL antes de ejecutar el script de instalación sencilla (`ctxinstall.sh`) o el script de MCS (`deploymcs.sh`). > > - También puedes usar **/etc/xdl/db.conf** para configurar el número de puerto para PostgreSQL.

-

Ejecuta

/opt/Citrix/VDA/sbin/ctxcleanup.sh. Omite este paso si es una instalación nueva. -

Edita

/etc/xdl/db.confantes de ejecutardeploymcs.sh. A continuación, se muestra un ejemplo del archivo db.conf:# database configuration file for Linux VDA ## database choice # possible choices are: # SQLite # PostgreSQL # default choice is PostgreSQL DbType="PostgreSQL" ## database port # specify database port for the database. # if not specified, default port will be used: # SQLite: N/A # PostgreSQL: 5432 DbPort=5432 ## PostgreSQL customized - # only the following value means true, otherwise false: - # true # yes # y # YES # Y # default is false DbCustomizePostgreSQL=false ## PostgreSQL service name # specify the service name of PostgreSQL for Linux VDA # default is "postgresql" DbPostgreSQLServiceName="postgresql" <!--NeedCopy-->Para usar una versión personalizada de PostgreSQL, establece DbCustomizePostgreSQL en true.

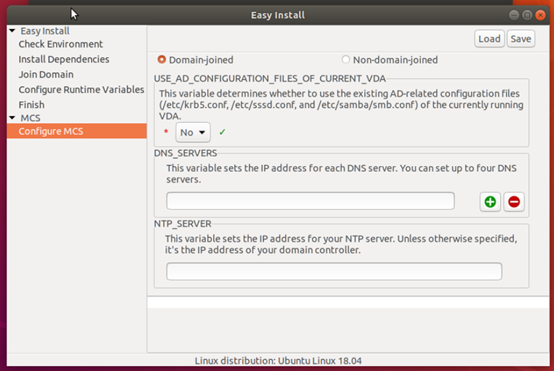

Paso 3i: Configurar variables de MCS

Hay dos maneras de configurar las variables de MCS:

- Edita el archivo

/etc/xdl/mcs/mcs.conf. -

Usa la GUI de instalación sencilla. Para abrir la GUI de instalación sencilla, ejecuta el comando

/opt/Citrix/VDA/bin/easyinstallen el entorno de escritorio de tu VDA de Linux.

Sugerencia:

Haz clic en Guardar para guardar la configuración de las variables en un archivo local en la ruta que especifiques. Haz clic en Cargar para cargar la configuración de las variables desde un archivo que especifiques.

Las siguientes son variables de MCS que puedes configurar para escenarios sin unión a dominio y con unión a dominio:

-

Para escenarios sin unión a dominio

Puedes usar los valores predeterminados de las variables o personalizarlas según sea necesario (opcional):

DOTNET_RUNTIME_PATH=path-to-install-dotnet-runtimeDESKTOP_ENVIRONMENT=gnome | mateREGISTER_SERVICE=Y | NADD_FIREWALL_RULES=Y | NVDI_MODE=Y | NSTART_SERVICE=Y | N -

Para escenarios con unión a dominio

-

Use_AD_Configuration_Files_Of_Current_VDA: Determina si se deben usar los archivos de configuración existentes relacionados con AD (/etc/krb5.conf, /etc/sssd.conf y /etc/samba/smb.conf) del VDA que se está ejecutando actualmente. Si se establece en Y, los archivos de configuración de las máquinas creadas por MCS son los mismos que los equivalentes en el VDA que se está ejecutando actualmente. Sin embargo, aún debes configurar las variablesdnsyAD_INTEGRATION. El valor predeterminado es N, lo que significa que las plantillas de configuración de la imagen maestra determinan los archivos de configuración de las máquinas creadas por MCS. Para usar un VDA que se está ejecutando actualmente como VM de plantilla, establece el valor en Y. De lo contrario, establécelo en N. -

dns: Establece la dirección IP para cada servidor DNS. Puedes configurar hasta cuatro servidores DNS. -

NTP_SERVER: Establece la dirección IP para tu servidor NTP. A menos que se especifique lo contrario, es la dirección IP de tu controlador de dominio. -

WORKGROUP: Establece el nombre del grupo de trabajo en el nombre NetBIOS (distingue mayúsculas y minúsculas) que configuraste en AD. De lo contrario, MCS usa la parte del nombre de dominio que sigue inmediatamente al nombre de host de la máquina como nombre del grupo de trabajo. Por ejemplo, si la cuenta de máquina es user1.lvda.citrix.com, MCS usa lvda como nombre del grupo de trabajo, mientras que citrix es la opción correcta. Asegúrate de configurar el nombre del grupo de trabajo correctamente. -

AD_INTEGRATION: Establece SSSD, Winbind, PBIS o Centrify. Para ver una matriz de las distribuciones de Linux y los métodos de unión a dominio que admite MCS, consulta Distribuciones admitidas en este artículo. -

TRUSTED_DOMAINS: Para entornos multidominio, especifica una lista de dominios de confianza separados por espacios (por ejemplo, “mycompany1.com mycompany2.com”). Esto actualiza los dominios de confianza en /etc/krb5.conf y habilita el descubrimiento automático de servidores LDAP en esos dominios si no se especifica LDAP_LIST. Esta variable es opcional.

Nota

SSSD solo admite dominios de confianza en un único bosque de Active Directory.

-

CENTRIFY_DOWNLOAD_PATH: Establece la ruta para descargar el paquete Server Suite Free (anteriormente Centrify Express). El valor surte efecto solo cuando estableces la variableAD_INTEGRATIONen Centrify. -

CENTRIFY_SAMBA_DOWNLOAD_PATH: Establece la ruta para descargar el paquete Centrify Samba. El valor surte efecto solo cuando estableces la variableAD_INTEGRATIONen Centrify. -

PBIS_DOWNLOAD_PATH: Establece la ruta para descargar el paquete PBIS. El valor surte efecto solo cuando estableces la variableAD_INTEGRATIONen PBIS. -

UPDATE_MACHINE_PW: Habilita o deshabilita la automatización de las actualizaciones de contraseñas de cuentas de máquina. Para obtener más información, consulta Automatizar las actualizaciones de contraseñas de cuentas de máquina. -

Variables de configuración del VDA de Linux:

DOTNET_RUNTIME_PATH=path-to-install-dotnet-runtimeDESKTOP_ENVIRONMENT=gnome | mateSUPPORT_DDC_AS_CNAME=Y | NVDA_PORT=port-numberREGISTER_SERVICE=Y | NADD_FIREWALL_RULES=Y | NHDX_3D_PRO=Y | NVDI_MODE=Y | NSITE_NAME=dns-site-name | ‘<none>’LDAP_LIST=’list-ldap-servers’ | ‘<none>’SEARCH_BASE=search-base-set | ‘<none>’FAS_LIST=’list-fas-servers’ | ‘<none>’START_SERVICE=Y | NTELEMETRY_SOCKET_PORT=port-numberTELEMETRY_PORT=port-number

-

(Opcional) Paso 3j: Escribir o actualizar valores del Registro para MCS

En la máquina de plantilla, agrega líneas de comando al archivo /etc/xdl/mcs/mcs_local_setting.reg para escribir o actualizar los valores del Registro según sea necesario. Esta acción evita la pérdida de datos y configuraciones cada vez que se reinicia una máquina aprovisionada por MCS.

Cada línea del archivo /etc/xdl/mcs/mcs_local_setting.reg es un comando para establecer o actualizar un valor del Registro.

Por ejemplo, puedes agregar las siguientes líneas de comando al archivo /etc/xdl/mcs/mcs_local_setting.reg para escribir o actualizar un valor de registro, respectivamente:

create -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -t "REG_DWORD" -v "Flags" -d "0x00000003" --force

<!--NeedCopy-->

update -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -v "Flags" -d "0x00000003"

<!--NeedCopy-->

Nota

Para modificar la configuración de MCS, puedes editar archivos en /etc/xdl/ad_join y /etc/xdl/mcs/, pero está prohibido editar cualquier archivo en /var/xdl/mcs.

Paso 3k: Crear una imagen maestra

- (Solo para SSSD + RHEL 8.x/9.x o Rocky Linux 8.x/9.x) Ejecuta el comando

update-crypto-policies --set DEFAULT:AD-SUPPORTy, a continuación, reinicia la VM de plantilla. -

Si configuras las variables de MCS editando

/etc/xdl/mcs/mcs.conf, ejecuta/opt/Citrix/VDA/sbin/deploymcs.sh. Si configuras las variables de MCS mediante la GUI, haz clic en Implementar. Después de hacer clic en Implementar en la GUI, las variables que establezcas en la GUI anulan las variables que establezcas en el archivo/etc/xdl/mcs/mcs.conf. -

(Si estás usando un VDA en ejecución como VM de plantilla o si es un escenario no unido a un dominio, omite este paso.) En la VM de plantilla, actualiza las plantillas de configuración para personalizar los archivos

/etc/krb5.conf,/etc/samba/smb.confy/etc/sssd/sssd.confrelevantes en todas las VM creadas.Para los usuarios de Winbind, actualiza las plantillas

/etc/xdl/ad_join/winbind_krb5.conf.tmply/etc/xdl/ad_join/winbind_smb.conf.tmpl.Para los usuarios de SSSD, actualiza las plantillas

/etc/xdl/ad_join/sssd.conf.tmpl,/etc/xdl/ad_join/sssd_krb5.conf.tmply/etc/xdl/ad_join/sssd_smb.conf.tmpl.Para los usuarios de Centrify, actualiza las plantillas

/etc/xdl/ad_join/centrify_krb5.conf.tmply/etc/xdl/ad_join/centrify_smb.conf.tmpl.Nota:

Mantén el formato existente utilizado en los archivos de plantilla y usa variables como $WORKGROUP, $REALM, $realm, ${new_hostname} y $AD_FQDN.

-

Crea y nombra una instantánea de tu imagen maestra según la nube pública que uses.

-

(Para XenServer, GCP y VMware vSphere) Instala las aplicaciones en la VM de plantilla y apaga la VM de plantilla. Crea y nombra una instantánea de tu imagen maestra.

-

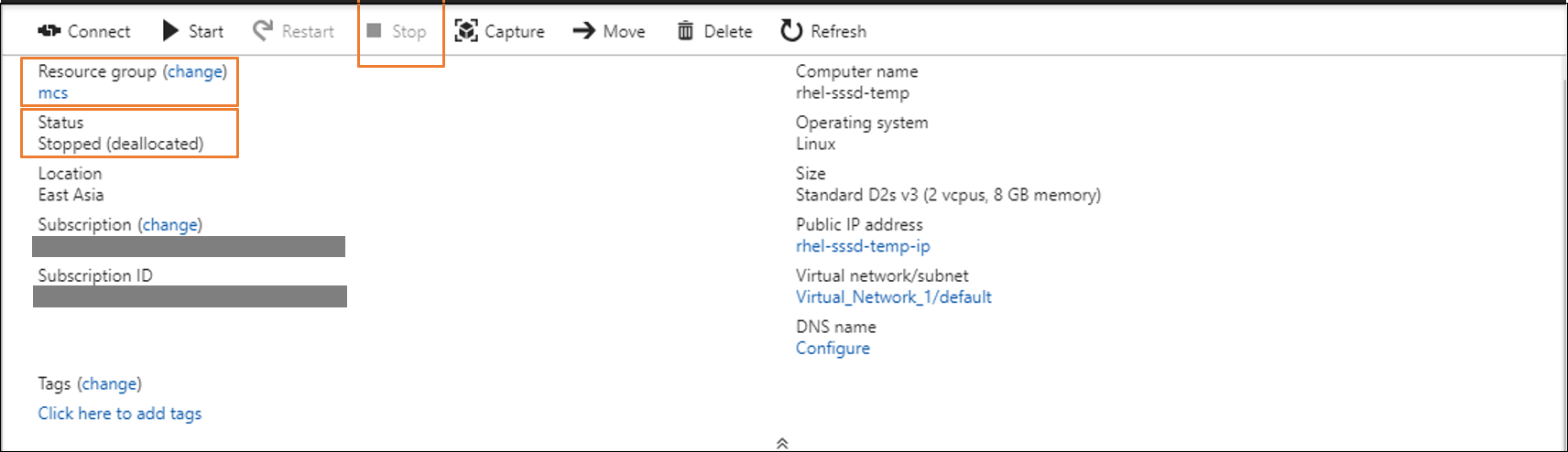

(Para Azure) Instala las aplicaciones en la VM de plantilla y apaga la VM de plantilla desde el portal de Azure. Asegúrate de que el estado de energía de la VM de plantilla sea Detenida (desasignada). Recuerda el nombre del grupo de recursos aquí. Necesitas el nombre para localizar tu imagen maestra en Azure.

-

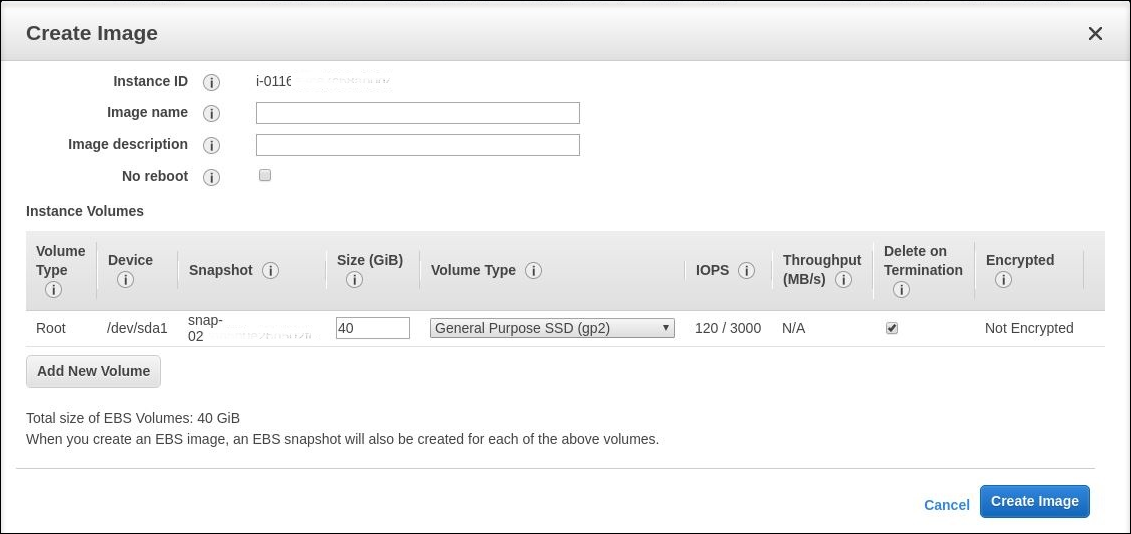

(Para AWS) Instala las aplicaciones en la VM de plantilla y apaga la VM de plantilla desde el portal de AWS EC2. Asegúrate de que el estado de la instancia de la VM de plantilla sea Detenida. Haz clic con el botón derecho en la VM de plantilla y selecciona Imagen > Crear imagen. Escribe la información y configura los ajustes según sea necesario. Haz clic en Crear imagen.

-

(Para Nutanix) En Nutanix AHV, apaga la VM de plantilla. Crea y nombra una instantánea de tu imagen maestra.

Nota:

Debes prefijar los nombres de las instantáneas de Acropolis con

XD_para usarlos en Citrix Virtual Apps and Desktops. Usa la consola de Acropolis para cambiar el nombre de tus instantáneas cuando sea necesario. Después de cambiar el nombre de una instantánea, reinicia el asistente Crear catálogo para obtener una lista actualizada.

-

(Para GCP) Paso 3l: Configurar la conexión Ethernet en RHEL 8.x/9.x y Rocky Linux 8.x/9.x

Después de instalar el VDA de Linux en RHEL 8.x/9.x y Rocky Linux 8.x/9.x alojados en GCP, la conexión Ethernet podría perderse y el VDA de Linux podría quedar inaccesible después de reiniciar una VM. Para solucionar el problema, establece una contraseña de root al iniciar sesión en la VM por primera vez y asegúrate de que puedes iniciar sesión en la VM como root. Luego, ejecuta los siguientes comandos en la consola después de reiniciar la VM:

nmcli dev connect eth0

systemctl restart NetworkManager

<!--NeedCopy-->

Paso 4: Crear un catálogo de máquinas

En Citrix Studio o Web Studio, crea un catálogo de máquinas y especifica el número de VM que se crearán en el catálogo. Al crear el catálogo de máquinas, elige tu imagen maestra y ten en cuenta lo siguiente:

-

En la página Contenedor, que es exclusiva de Nutanix, selecciona el contenedor que especificaste anteriormente para la VM de plantilla.

-

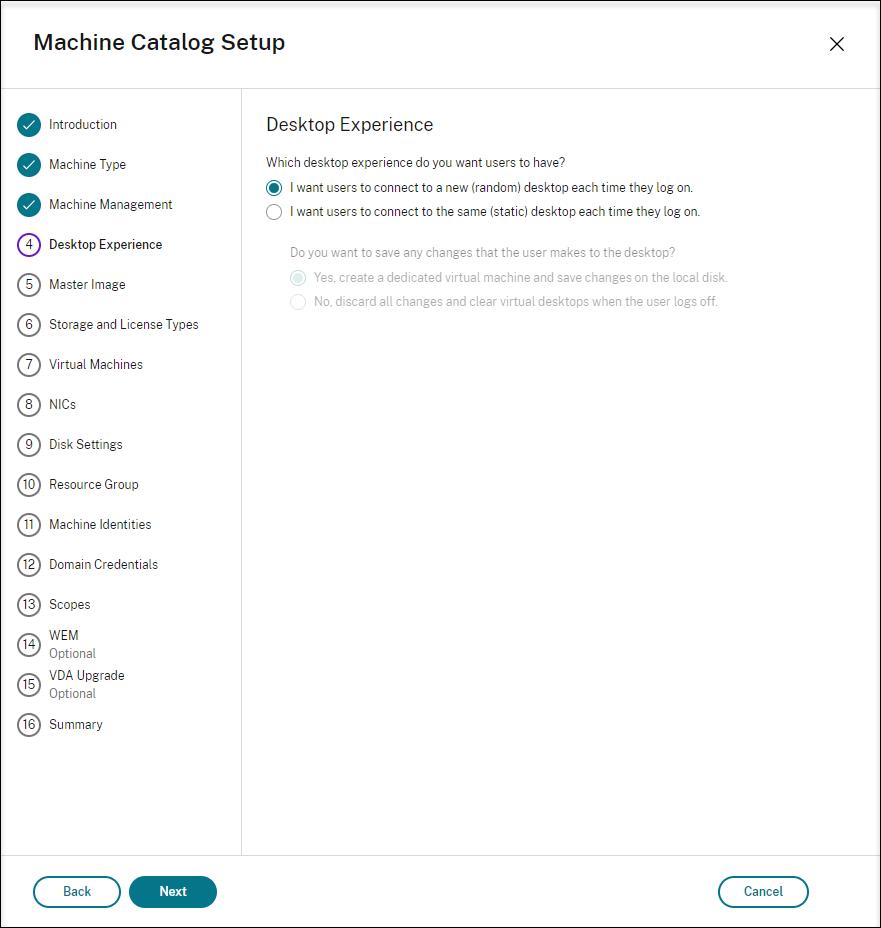

Cuando creas un catálogo que contiene máquinas con SO de sesión única, aparece la página Experiencia de escritorio y te permite determinar qué ocurre cada vez que un usuario inicia sesión.

En la página Experiencia de escritorio, selecciona una de las siguientes opciones:

- Los usuarios se conectan a un escritorio nuevo (aleatorio) cada vez que inician sesión.

- Los usuarios se conectan al mismo escritorio (estático) cada vez que inician sesión.

Si eliges la primera opción, los cambios que los usuarios realicen en el escritorio se descartarán (no persistente).

Si eliges la segunda opción y estás usando MCS para aprovisionar las máquinas, puedes configurar cómo se gestionan los cambios de usuario en el escritorio:

- Guardar los cambios de usuario en el escritorio en el disco local (persistente).

- Descartar los cambios de usuario y borrar el escritorio virtual cuando el usuario cierra sesión (no persistente). Selecciona esta opción si estás usando la capa de personalización de usuario.

-

Cuando actualizas la imagen maestra de un catálogo de MCS que contiene máquinas persistentes, las máquinas nuevas que se agreguen al catálogo usarán la imagen actualizada. Las máquinas preexistentes seguirán usando la imagen maestra original.

Para obtener más información, consulta la creación de catálogos de máquinas en la documentación de Citrix Virtual Apps and Desktops y la documentación de Citrix DaaS.

Nota:

En entornos Nutanix, si el proceso de creación del catálogo de máquinas en Delivery Controller™ tarda mucho tiempo, ve a Nutanix Prism y enciende manualmente la máquina con el prefijo Preparation. Este enfoque ayuda a continuar el proceso de creación.

Paso 5: Crear un grupo de entrega

Un grupo de entrega es una colección de máquinas seleccionadas de uno o varios catálogos de máquinas. Especifica qué usuarios pueden usar esas máquinas y las aplicaciones y escritorios disponibles para esos usuarios.

Para obtener más información, consulta la creación de grupos de entrega en la documentación de Citrix Virtual Apps and Desktops y la documentación de Citrix DaaS.

Nota:

Es posible que las máquinas virtuales que creas con MCS no puedan registrarse con los Citrix Cloud Connectors y aparezcan como Sin registrar. Este problema ocurre cuando alojas las máquinas virtuales en Azure y te unes al dominio de AD con Samba Winbind. Para solucionar el problema, completa los siguientes pasos:

- Ve a la consola de edición de ADSI, selecciona una máquina virtual sin registrar y edita el atributo msDS-SupportedEncryptionTypes de su cuenta de máquina.

- Reinicia los servicios ctxjproxy y ctxvda en la máquina virtual. Si el estado de la máquina virtual cambia a Registrada, continúa con los pasos 3 a 5.

- Abre el archivo /var/xdl/mcs/ad_join.sh en la máquina virtual de plantilla.

Agrega una línea de net ads enctypes set $NEW_HOSTNAME$ <Valor decimal del atributo de tipo de cifrado, por ejemplo, 28> -U $NEW_HOSTNAME$ -P password después de las siguientes líneas dentro del archivo /var/xdl/mcs/ad_join.sh:

if [ "$AD_INTEGRATION" == "winbind" ]; then join_domain_samba restart_service winbind /usr/bin/systemctl <!--NeedCopy-->- Toma una nueva instantánea y crea máquinas virtuales usando la nueva plantilla.

Usar MCS para actualizar tu VDA de Linux

Para usar MCS para actualizar tu VDA de Linux, haz lo siguiente:

-

Asegúrate de haber instalado .NET antes de actualizar tu VDA de Linux a la versión actual.

- Instala .NET Runtime 8.0 en todas las distribuciones de Linux compatibles, excepto Amazon Linux 2.

- Para Amazon Linux 2, continúa instalando .NET Runtime 6.0.

Si tu distribución de Linux contiene la versión de .NET que necesitas, instálala desde el feed integrado. De lo contrario, instala .NET desde el feed de paquetes de Microsoft. Para obtener más información, consulta https://docs.microsoft.com/en-us/dotnet/core/install/linux-package-managers.

-

Actualiza tu VDA de Linux en la máquina de plantilla:

Nota:

-

También puedes usar la función de autoactualización del VDA de Linux a través de Azure para programar actualizaciones de software automáticas. Para lograr este objetivo, agrega líneas de comando al archivo etc/xdl/mcs/mcs_local_setting.reg en la máquina de plantilla. Por ejemplo, puedes agregar las siguientes líneas de comando:

create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_DWORD" -v "fEnabled" -d "0x00000001" --force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "ScheduledTime" -d "Immediately" --force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "Url" -d "`<Your-Azure-Container-Url>`" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "CaCertificate" -d "`<Local-Certificate-Path-of-PortalAzureCom>`" --force <!--NeedCopy--> -

A partir de la versión 2407, el VDA de Linux delega en los administradores de paquetes rpm o dpkg para gestionar los archivos de configuración durante las actualizaciones. A continuación, se describe cómo interactúan rpm y dpkg con los cambios en los archivos de configuración:

-

rpm: por defecto, mantiene la versión local y guarda la nueva versión del paquete con una extensión .rpmnew.

-

dpkg: te pide interactivamente que elijas cómo proceder. Para actualizar el VDA de Linux de forma silenciosa, conservando tu archivo de configuración local y guardando la nueva versión del paquete como .dpkg-new o .dpkg-dist, usa el siguiente comando:

dpkg --force-confold -i package.deb # Always keep your version, then save new package's version as *.dpkg-new or *.dpkg-dist <!--NeedCopy-->

-

Para distribuciones RHEL y Rocky Linux:

sudo yum -y localinstall <PATH>/<Linux VDA RPM> <!--NeedCopy-->Nota:

Antes de actualizar el VDA de Linux en RHEL 9.x y Rocky Linux 9.x, actualiza el paquete libsepol a la versión 3.4 o posterior.

Para distribuciones SUSE:

sudo zypper -i install <PATH>/<Linux VDA RPM> <!--NeedCopy-->Para distribuciones Ubuntu/Debian:

sudo dpkg -i <PATH>/<Linux VDA deb> sudo apt-get install -f <!--NeedCopy--> -

-

Edita

/etc/xdl/mcs/mcs.confy/etc/xdl/mcs/mcs_local_setting.reg. -

Toma una nueva instantánea.

-

En Citrix Studio, selecciona la nueva instantánea para actualizar tu catálogo de máquinas. Espera antes de que cada máquina se reinicie. No reinicies una máquina manualmente.

Automatizar las actualizaciones de contraseñas de cuentas de máquina

Las contraseñas de las cuentas de máquina, por defecto, caducan 30 días después de la creación del catálogo de máquinas. Para evitar la caducidad de las contraseñas y automatizar las actualizaciones de las contraseñas de las cuentas de máquina, haz lo siguiente:

-

Agrega la siguiente entrada a /etc/xdl/mcs/mcs.conf antes de ejecutar /opt/Citrix/VDA/sbin/deploymcs.sh.

UPDATE_MACHINE_PW="Y" -

Después de ejecutar /opt/Citrix/VDA/sbin/deploymcs.sh, abre /etc/cron.d/mcs_update_password_cronjob para configurar la hora y la frecuencia de actualización. La configuración predeterminada actualiza las contraseñas de las cuentas de máquina semanalmente a las 2:30 AM, los domingos.

Después de cada actualización de contraseña de cuenta de máquina, la caché de tickets en el Delivery Controller deja de ser válida y puede aparecer el siguiente error en /var/log/xdl/jproxy.log:

[ERROR] - AgentKerberosServiceAction.Run: GSSException occurred. Error: Failure unspecified at GSS-API level (Mechanism level: Checksum failed)

Para eliminar el error, borra la caché de tickets regularmente. Puedes programar una tarea de limpieza de caché en todos los Delivery Controllers o en el controlador de dominio.