Tareas y consideraciones del administrador

Este artículo trata sobre las tareas y consideraciones relevantes para los administradores de aplicaciones de productividad móvil.

Gestión de indicadores de características

-

Si se produce un problema con una aplicación de productividad móvil en producción, podemos deshabilitar una característica afectada dentro del código de la aplicación. Podemos deshabilitar la característica para Secure Hub, Secure Mail y Secure Web para iOS y Android. Para ello, usamos indicadores de características y un servicio de terceros llamado LaunchDarkly. No necesitas realizar ninguna configuración para habilitar el tráfico a LaunchDarkly, excepto si tienes un firewall o proxy que bloquea el tráfico saliente. En ese caso, habilitas el tráfico a LaunchDarkly a través de URL o direcciones IP específicas, según los requisitos de tu política. Para obtener detalles sobre la asistencia para la exclusión de dominios del tunelado, consulta la documentación del SDK de MAM.

-

Puedes habilitar el tráfico y la comunicación a LaunchDarkly de las siguientes maneras:

Habilitar el tráfico a las siguientes URL

events.launchdarkly.comstream.launchdarkly.comclientstream.launchdarkly.comfirehose.launchdarkly.com

Crear una lista de permitidos por dominio

Anteriormente, ofrecíamos una lista de direcciones IP para usar cuando tus políticas internas solo requerían que se incluyeran direcciones IP. Ahora, debido a que Citrix® ha realizado mejoras en la infraestructura, estamos eliminando progresivamente las direcciones IP públicas a partir del 16 de julio de 2018. Te recomendamos que crees una lista de permitidos por dominio, si puedes.

- ### Incluir direcciones IP en una lista de permitidos

- Si debes incluir direcciones IP en una lista de permitidos, para obtener una lista de todos los rangos de direcciones IP actuales, consulta esta [lista de IP públicas de LaunchDarkly](https://app.launchdarkly.com/api/v2/public-ip-list). Puedes usar esta lista para asegurarte de que las configuraciones de tu firewall se actualicen automáticamente de acuerdo con las actualizaciones de la infraestructura. Para obtener detalles sobre el estado de los cambios de infraestructura, consulta la [página de estado de LaunchDarkly](https://status.launchdarkly.com/).

Nota:

Las aplicaciones de la tienda de aplicaciones pública requieren una instalación nueva la primera vez que las implementas. No es posible actualizar de la versión actual de la aplicación empaquetada para empresas a la versión de la tienda pública.

Con la distribución de la tienda de aplicaciones pública, no firmas ni empaquetas las aplicaciones desarrolladas por Citrix con el MDX Toolkit. Puedes usar el MDX Toolkit para empaquetar aplicaciones de terceros o empresariales.

Requisitos del sistema de LaunchDarkly

- Endpoint Management 10.7 o posterior.

- Asegúrate de que las aplicaciones puedan comunicarse con los siguientes servicios si tienes el tunelado dividido en Citrix ADC configurado en **OFF**:

- Servicio LaunchDarkly

- Servicio de escucha de APNs

Tiendas de aplicaciones compatibles

Las aplicaciones de productividad móvil están disponibles en Apple App Store y Google Play.

En China, donde Google Play no está disponible, Secure Hub para Android está disponible en las siguientes tiendas de aplicaciones:

- https://shouji.baidu.com

- http://apk.hiapk.com

-

Habilitar la distribución de la tienda de aplicaciones pública

-

- Descarga los archivos .mdx de la tienda pública para iOS y Android desde la página de descargas de Endpoint Management.

- Carga los archivos .mdx a la consola de Endpoint Management. Las versiones de la tienda pública de las aplicaciones de productividad móvil se siguen cargando como aplicaciones MDX. No cargues las aplicaciones como aplicaciones de la tienda pública en el servidor. Para conocer los pasos, consulta Agregar aplicaciones.

- Modifica las políticas de sus valores predeterminados según tus políticas de seguridad (opcional).

- Envía las aplicaciones como aplicaciones requeridas (opcional). Este paso requiere que tu entorno esté habilitado para la administración de dispositivos móviles.

- Instala las aplicaciones en el dispositivo desde App Store, Google Play o la tienda de aplicaciones de Endpoint Management.

- En Android, se dirige al usuario a Play Store para instalar la aplicación. En iOS, en implementaciones con MDM, la aplicación se instala sin que el usuario sea llevado a la tienda de aplicaciones.

- Cuando la aplicación se instala desde App Store o Play Store, ocurre la siguiente acción. La aplicación pasa a ser una aplicación administrada siempre que el archivo .mdx correspondiente se haya cargado en el servidor. Al pasar a ser una aplicación administrada, la aplicación solicita un PIN de Citrix. Cuando los usuarios introducen el PIN de Citrix, Secure Mail muestra la pantalla de configuración de la cuenta.

- Las aplicaciones solo son accesibles si estás inscrito en Secure Hub y el archivo .mdx correspondiente está en el servidor. Si no se cumple alguna de estas condiciones, los usuarios pueden instalar la aplicación, pero el uso de la aplicación está bloqueado.

Si actualmente usas aplicaciones de Citrix Ready Marketplace™ que están en tiendas de aplicaciones públicas, ya estás familiarizado con el proceso de implementación. Las aplicaciones de productividad móvil adoptan el mismo enfoque que muchos ISV usan actualmente. Incrusta el SDK de MDX dentro de la aplicación para que la aplicación esté lista para la tienda pública.

Nota:

Las versiones de la tienda pública de la aplicación Citrix Files para iOS y Android son ahora universales. La aplicación Citrix Files es la misma para teléfonos y tabletas.

Notificaciones push de Apple

Para obtener más información sobre cómo configurar las notificaciones push, consulta Configurar Secure Mail para notificaciones push.

Preguntas frecuentes sobre la tienda de aplicaciones pública

-

¿Puedo implementar varias copias de la aplicación de la tienda pública en diferentes grupos de usuarios? Por ejemplo, quiero implementar diferentes políticas en diferentes grupos de usuarios.

-

Carga un archivo .mdx diferente para cada grupo de usuarios. Sin embargo, en este caso, un solo usuario no puede pertenecer a varios grupos. Si los usuarios pertenecieran a varios grupos, se asignarían varias copias de la misma aplicación a ese usuario. No se pueden implementar varias copias de una aplicación de la tienda pública en el mismo dispositivo, porque el ID de la aplicación no se puede cambiar.

-

¿Puedo enviar aplicaciones de la tienda pública como aplicaciones requeridas?

-

Sí. El envío de aplicaciones a dispositivos requiere MDM; no es compatible con implementaciones solo de MAM.

-

¿Debo actualizar alguna política de tráfico o reglas de Exchange Server que se basen en el agente de usuario?

-

Las cadenas para cualquier política y regla basada en el agente de usuario por plataforma son las siguientes.

-

Importante:

-

Secure Notes y Secure Tasks alcanzaron el estado de Fin de vida útil (EOL) el 31 de diciembre de 2018. Para obtener más detalles, consulta Aplicaciones EOL y obsoletas.

-

Android

| Aplicación | Servidor | Cadena de agente de usuario |

|---|---|---|

| Citrix Secure Mail™ | Exchange | WorxMail |

| Lotus Notes Traveler | Apple - iPhone WorxMail | |

| Citrix Secure Web™ | WorxMail | |

| Citrix Secure Tasks | Exchange | WorxMail |

| Citrix Secure Notes | Exchange | WorxMail |

-

Citrix Files Secure Notes -

iOS

- | Aplicación | Servidor | Cadena de agente de usuario | | – | – | – |

-

Citrix Secure Mail Exchange WorxMail Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web com.citrix.browser Citrix Secure Tasks Exchange WorxTasks Citrix Secure Notes Exchange WorxNotes Citrix Files Secure Notes -

¿Puedes evitar las actualizaciones de la aplicación?

No. Cuando se publica una actualización en la tienda de aplicaciones pública, cualquier usuario que tenga las actualizaciones automáticas habilitadas la recibe.

-

¿Puedes forzar las actualizaciones de la aplicación?

-

Sí, las actualizaciones se aplican a través de la directiva Período de gracia de actualización. Esta directiva se establece cuando el nuevo archivo .mdx correspondiente a la versión actualizada de la aplicación se carga en Endpoint Management.

-

¿Cómo puedes probar las aplicaciones antes de que la actualización llegue a los usuarios si no puedes controlar los plazos de actualización?

De forma similar al proceso de Secure Hub, las aplicaciones están disponibles para pruebas en TestFlight para iOS durante el período EAR. Para Android, las aplicaciones están disponibles a través del programa beta de Google Play durante el período EAR. Puedes probar las actualizaciones de la aplicación durante este tiempo.

-

¿Qué sucede si no actualizas el nuevo archivo .mdx antes de que la actualización automática llegue a los dispositivos de los usuarios?

-

La aplicación actualizada sigue siendo compatible con el archivo .mdx anterior. Las nuevas funciones que dependen de una nueva directiva no se habilitan.

-

¿La aplicación pasará a ser administrada si Secure Hub está instalado o la aplicación necesita ser inscrita?

Los usuarios deben estar inscritos en Secure Hub para que la aplicación de la tienda pública se active como una aplicación administrada (protegida por MDX) y sea utilizable. Si Secure Hub está instalado, pero no inscrito, el usuario no puede usar la aplicación de la tienda pública.

-

¿Necesitas una cuenta de desarrollador de Apple Enterprise para las aplicaciones de la tienda pública?

-

No. Dado que Citrix ahora mantiene los certificados y los perfiles de aprovisionamiento para las aplicaciones de productividad móvil, no se requiere una cuenta de desarrollador de Apple Enterprise para implementar las aplicaciones a los usuarios.

-

¿El fin de la distribución empresarial se aplica a cualquier aplicación empaquetada que hayas implementado?

No, se aplica solo a las aplicaciones de productividad móvil: Secure Mail, Secure Web y Citrix Content Collaboration™ para Endpoint Management, QuickEdit y ShareConnect. Cualquier aplicación empaquetada empresarial que hayas implementado y que haya sido desarrollada internamente o por terceros puede seguir usando el empaquetado empresarial. El MDX Toolkit sigue siendo compatible con el empaquetado empresarial para los desarrolladores de aplicaciones.

-

Cuando instalas una aplicación de Google Play, recibes un error de Android con el código de error 505.

Nota:

-

El soporte para Android 5.x finalizó el 31 de diciembre de 2018.

Este es un problema conocido con Google Play y las versiones de Android 5.x. Si se produce este error, puedes seguir estos pasos para borrar los datos obsoletos del dispositivo que impiden la instalación de la aplicación:

-

Reinicia el dispositivo.

-

Borra la caché y los datos de Google Play a través de la configuración del dispositivo.

-

Como último recurso, quita y vuelve a agregar la cuenta de Google en tu dispositivo.

Para obtener más información, busca en este sitio usando las siguientes palabras clave: “Fix Google Play Store Error 505 in Android: Unknown Error Code”

-

Aunque la aplicación en Google Play se ha lanzado a producción y no hay una nueva versión beta disponible, ¿por qué ves “Beta” después del título de la aplicación en Google Play?

Si formas parte de nuestro programa de Lanzamiento de Acceso Anticipado (EAR), siempre verás “Beta” junto al título de la aplicación. Este nombre simplemente notifica a los usuarios su nivel de acceso para una aplicación en particular. El nombre “Beta” indica que los usuarios reciben la versión más reciente de la aplicación disponible. La versión más reciente puede ser la última versión publicada en una pista de producción o en una pista beta.

-

Después de instalar y abrir la aplicación, los usuarios ven el mensaje “Aplicación no autorizada”, aunque el archivo .mdx esté en la consola de Endpoint Management.

Este problema puede ocurrir si los usuarios instalan la aplicación directamente desde App Store o Google Play y si Secure Hub no se actualiza. Secure Hub debe actualizarse cuando el temporizador de inactividad ha caducado. Las directivas se actualizan cuando los usuarios abren Secure Hub y se vuelven a autenticar. La aplicación se autoriza la próxima vez que los usuarios abren la aplicación.

-

¿Necesitas un código de acceso para usar la aplicación? Veo una pantalla que te pide que introduzcas un código de acceso cuando instalas la aplicación desde App Store o Play Store.

Si ves una pantalla que solicita un código de acceso, no estás inscrito en Endpoint Management a través de Secure Hub. Inscríbete en Secure Hub y asegúrate de que el archivo .mdx de la aplicación esté implementado en el servidor. Asegúrate también de que la aplicación se pueda usar. El código de acceso está limitado solo para uso interno de Citrix. Las aplicaciones requieren una implementación de Endpoint Management para activarse.

-

¿Puedes implementar aplicaciones de la tienda pública de iOS a través de VPP o DEP?

-

Endpoint Management está optimizado para la distribución VPP de aplicaciones de la tienda pública que no están habilitadas para MDX. Aunque puedes distribuir las aplicaciones de la tienda pública de Endpoint Management con VPP, la implementación no es óptima hasta que realicemos mejoras adicionales en Endpoint Management y la tienda de Secure Hub para abordar las limitaciones. Para obtener una lista de problemas conocidos con la implementación de las aplicaciones de la tienda pública de Endpoint Management a través de VPP, además de posibles soluciones alternativas, consulta este artículo en el centro de conocimiento de Citrix.

-

Directivas MDX para aplicaciones de productividad móvil

Las directivas MDX te permiten configurar ajustes que Endpoint Management aplica. Las directivas abarcan la autenticación, la seguridad de los dispositivos, los requisitos y el acceso a la red, el cifrado, la interacción de las aplicaciones, las restricciones de las aplicaciones y mucho más. Muchas directivas MDX se aplican a todas las aplicaciones de productividad móvil. Algunas directivas son específicas de la aplicación.

- Los archivos de directivas se proporcionan como archivos .mdx para las versiones de las aplicaciones de productividad móvil de la tienda pública. También puedes configurar directivas en la consola de Endpoint Management al agregar una aplicación.

Para obtener descripciones completas de las directivas MDX, consulta los siguientes artículos de esta sección:

- Directivas MDX para aplicaciones de productividad móvil de un vistazo

- Directivas MDX para aplicaciones de productividad móvil para Android

- Directivas MDX para aplicaciones de productividad móvil para iOS

Las siguientes secciones describen las directivas MDX relacionadas con las conexiones de usuario.

Modo dual en Secure Mail para Android

Un SDK de administración de aplicaciones móviles (MAM) está disponible para reemplazar áreas de la funcionalidad MDX que no están cubiertas por las plataformas iOS y Android. La tecnología de encapsulado MDX está programada para llegar al fin de su vida útil (EOL) en septiembre de 2021. Para seguir administrando tus aplicaciones empresariales, debes incorporar el SDK de MAM.

A partir de la versión 20.8.0, las aplicaciones Android se lanzan con el SDK de MDX y MAM para prepararse para la estrategia de EOL de MDX mencionada anteriormente. El modo dual de MDX tiene como objetivo proporcionar una forma de hacer la transición a los nuevos SDK de MAM desde el actual MDX Toolkit. El uso del modo dual te permite:

- Seguir administrando aplicaciones con MDX Toolkit (ahora llamado MDX heredado en la consola de Endpoint Management)

-

Administrar aplicaciones que incorporan el nuevo SDK de MAM.

Nota:

Cuando usas el SDK de MAM, no necesitas encapsular aplicaciones.

No se requieren pasos adicionales después de cambiar al SDK de MAM.

Para obtener más detalles sobre el SDK de MAM, consulta los siguientes artículos:

- Información general del SDK de MAM

- Últimas versiones del SDK de MAM

- Sección de desarrolladores de Citrix sobre Administración de dispositivos

- Entrada de blog de Citrix

Requisitos previos

Para una implementación correcta de la función de modo dual, asegúrate de lo siguiente:

- Actualiza tu Citrix Endpoint Management a las versiones 10.12 RP2 y posteriores, o 10.11 RP5 y posteriores.

- Actualiza tus aplicaciones móviles a la versión 20.8.0 o posterior.

- Actualiza el archivo de directivas a la versión 20.8.0 o posterior.

-

Si tu organización usa aplicaciones de terceros, asegúrate de incorporar el SDK de MAM en tus aplicaciones de terceros antes de cambiar a la opción del SDK de MAM para tus aplicaciones de productividad móvil de Citrix. Todas tus aplicaciones administradas deben moverse al SDK de MAM a la vez.

Nota:

El SDK de MAM es compatible con todos los clientes basados en la nube.

Limitaciones

- El SDK de MAM solo admite aplicaciones publicadas en la plataforma Android Enterprise en tu implementación de Citrix Endpoint Management™. Para las aplicaciones recién publicadas, el cifrado predeterminado es el cifrado basado en la plataforma.

- El SDK de MAM solo admite el cifrado basado en la plataforma, y no el cifrado MDX.

- Si no actualizas Citrix Endpoint Management y los archivos de directivas se ejecutan en la versión 20.8.0 y posteriores para las aplicaciones móviles, se crearán entradas duplicadas de la directiva de redes para Secure Mail.

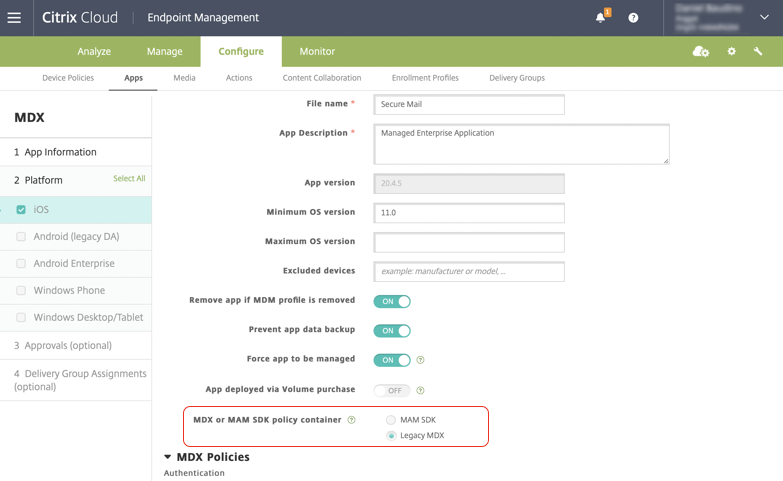

Al configurar Secure Mail en Citrix Endpoint Management, la función de modo dual te permite seguir administrando aplicaciones con MDX Toolkit (ahora MDX heredado) o cambiar al nuevo SDK de MAM para la administración de aplicaciones. Citrix te recomienda que cambies al SDK de MAM, ya que los SDK de MAM son más modulares y tienen la intención de permitirte usar solo un subconjunto de la funcionalidad MDX que tu organización utiliza.

Obtienes las siguientes opciones para la configuración de directivas en el contenedor de directivas de MDX o MAM SDK:

- SDK de MAM

- MDX heredado

En la directiva del contenedor de directivas de MDX o MAM SDK, solo puedes cambiar tu opción de MDX heredado a SDK de MAM. No se permite la opción de cambiar de SDK de MAM a MDX heredado, y debes volver a publicar la aplicación. El valor predeterminado es MDX heredado. Asegúrate de establecer el mismo modo de directiva para Secure Mail y Secure Web que se ejecutan en el mismo dispositivo. No puedes tener dos modos diferentes ejecutándose en el mismo dispositivo.

Conexiones de usuario a la red interna

Las conexiones que se tunelizan a la red interna pueden usar un túnel VPN completo o una variación de una VPN sin cliente, denominada Tunelizado – SSO web. La directiva Modo VPN preferido controla ese comportamiento. De forma predeterminada, las conexiones usan Tunelizado – SSO web, lo que se recomienda para las conexiones que requieren SSO. La configuración de túnel VPN completo se recomienda para las conexiones que usan certificados de cliente o SSL de extremo a extremo a un recurso en la red interna. La configuración gestiona cualquier protocolo sobre TCP y se puede usar con equipos Windows y Mac, y con dispositivos iOS y Android.

La directiva Permitir cambio de modo VPN permite el cambio automático entre el túnel VPN completo y los modos Tunelizado – SSO web según sea necesario. De forma predeterminada, esta directiva está desactivada. Cuando esta directiva está activada, una solicitud de red que falla debido a una solicitud de autenticación que no se puede gestionar en el modo VPN preferido se reintenta en el modo alternativo. Por ejemplo, los desafíos del servidor para los certificados de cliente pueden ser acomodados por el modo de túnel VPN completo, pero no por el modo Tunelizado – SSO web. Del mismo modo, es más probable que los desafíos de autenticación HTTP se atiendan con SSO al usar el modo Tunelizado – SSO web.

Restricciones de acceso a la red

La directiva Acceso a la red especifica si se aplican restricciones al acceso a la red. De forma predeterminada, el acceso a Secure Mail no está restringido, lo que significa que no se aplican restricciones al acceso a la red. Las aplicaciones tienen acceso sin restricciones a las redes a las que está conectado el dispositivo. De forma predeterminada, el acceso a Secure Web se tuneliza a la red interna, lo que significa que se utiliza un túnel VPN por aplicación de vuelta a la red interna para todo el acceso a la red y se usan las configuraciones de túnel dividido de Citrix ADC. También puedes especificar el acceso bloqueado para que la aplicación funcione como si el dispositivo no tuviera conexión de red.

No bloquees la directiva Acceso a la red si quieres permitir funciones como AirPrint, iCloud y las API de Facebook y Twitter.

La directiva Acceso a la red también interactúa con la directiva Servicios de red en segundo plano. Para obtener más detalles, consulta Integrar Exchange Server o IBM Notes Traveler Server.

Propiedades del cliente de Endpoint Management

Las propiedades del cliente contienen información que se proporciona directamente a Secure Hub en los dispositivos de usuario. Las propiedades del cliente se encuentran en la consola de Endpoint Management en Configuración > Cliente > Propiedades del cliente.

Las propiedades de cliente se utilizan para configurar ajustes como los siguientes:

Almacenamiento en caché de contraseñas de usuario

El almacenamiento en caché de contraseñas de usuario permite que la contraseña de Active Directory de los usuarios se almacene en caché localmente en el dispositivo móvil. Si habilita el almacenamiento en caché de contraseñas de usuario, se les pide a los usuarios que configuren un PIN o código de acceso de Citrix.

Temporizador de inactividad

El temporizador de inactividad define el tiempo en minutos que los usuarios pueden dejar su dispositivo inactivo y acceder a una aplicación sin que se les pida un PIN o código de acceso de Citrix. Para habilitar esta configuración para una aplicación MDX, debe establecer la directiva de código de acceso de la aplicación en Activado. Si la directiva de código de acceso de la aplicación está en Desactivado, los usuarios se redirigen a Secure Hub para realizar una autenticación completa. Cuando cambia esta configuración, el valor entra en vigor la próxima vez que se les pida a los usuarios que se autentiquen.

Autenticación con PIN de Citrix

El PIN de Citrix simplifica la experiencia de autenticación del usuario. El PIN se utiliza para proteger un certificado de cliente o guardar las credenciales de Active Directory localmente en el dispositivo. Si configura los ajustes del PIN, la experiencia de inicio de sesión del usuario es la siguiente:

-

Cuando los usuarios inician Secure Hub por primera vez, reciben una solicitud para introducir un PIN, que almacena en caché las credenciales de Active Directory.

-

Cuando los usuarios inician a continuación una aplicación de productividad móvil como Secure Mail, introducen el PIN e inician sesión.

Utiliza las propiedades de cliente para habilitar la autenticación con PIN, especificar el tipo de PIN y especificar los requisitos de seguridad, longitud y cambio del PIN.

Autenticación por huella dactilar o Touch ID

La autenticación por huella dactilar, también conocida como autenticación Touch ID, para dispositivos iOS es una alternativa al PIN de Citrix. La función es útil cuando las aplicaciones encapsuladas, excepto Secure Hub, necesitan autenticación sin conexión, como cuando caduca el temporizador de inactividad. Puede habilitar esta función en los siguientes escenarios de autenticación:

- PIN de Citrix + Configuración de certificado de cliente

- PIN de Citrix + Configuración de contraseña de AD en caché

- PIN de Citrix + Configuración de certificado de cliente y configuración de contraseña de AD en caché

- El PIN de Citrix está desactivado

Si la autenticación por huella dactilar falla o si un usuario cancela la solicitud de autenticación por huella dactilar, las aplicaciones encapsuladas recurren a la autenticación con PIN de Citrix o con contraseña de AD.

Requisitos de autenticación por huella dactilar

-

Dispositivos iOS (versión mínima 8.1) que admiten la autenticación por huella dactilar y tienen al menos una huella dactilar configurada.

-

La entropía de usuario debe estar desactivada.

Para configurar la autenticación por huella dactilar

Importante:

Si la entropía de usuario está activada, la propiedad Habilitar autenticación Touch ID se ignora. La entropía de usuario se habilita mediante la clave Cifrar secretos con el código de acceso.

-

En la consola de Endpoint Management, vaya a Configuración > Cliente > Propiedades de cliente.

-

Haga clic en Agregar.

-

Agregue la clave ENABLE_TOUCH_ID_AUTH, establezca su Valor en True y, a continuación, establezca el nombre de la directiva en Habilitar autenticación por huella dactilar.

Después de configurar la autenticación por huella dactilar, los usuarios no necesitan volver a inscribir sus dispositivos.

Para obtener más información sobre la clave Cifrar secretos con el código de acceso y las propiedades de cliente en general, consulte el artículo de Endpoint Management sobre Propiedades de cliente.

Google Analytics

Citrix Secure Mail utiliza Google Analytics para recopilar datos de análisis de estadísticas y uso de aplicaciones para mejorar la calidad del producto. Citrix no recopila ni almacena ninguna otra información personal del usuario.

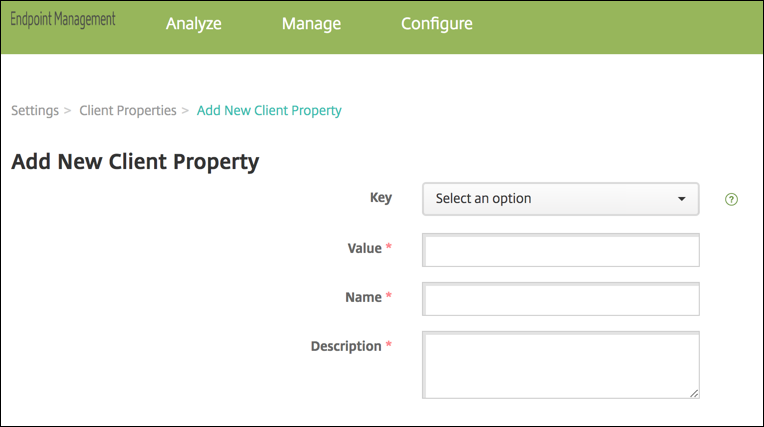

Deshabilitar Google Analytics

Los administradores pueden deshabilitar Google Analytics mediante la configuración de la propiedad de cliente personalizada DISABLE_GA. Para deshabilitar Google Analytics, haga lo siguiente:

- Inicie sesión en la consola de Citrix Endpoint Management y vaya a Configuración > Propiedades de cliente > Agregar nueva propiedad de cliente.

- Agregue el valor DISABLE_GA al campo Clave.

- Establezca el valor de la propiedad de cliente en true.

Nota:

Si no configura el valor DISABLE_GA en la consola de Citrix Endpoint Management, los datos de Google Analytics están activos.

En este artículo

- Gestión de indicadores de características

- Tiendas de aplicaciones compatibles

- Notificaciones push de Apple

- Preguntas frecuentes sobre la tienda de aplicaciones pública

- Directivas MDX para aplicaciones de productividad móvil

- Modo dual en Secure Mail para Android

- Propiedades del cliente de Endpoint Management

- Autenticación por huella dactilar o Touch ID

- Google Analytics