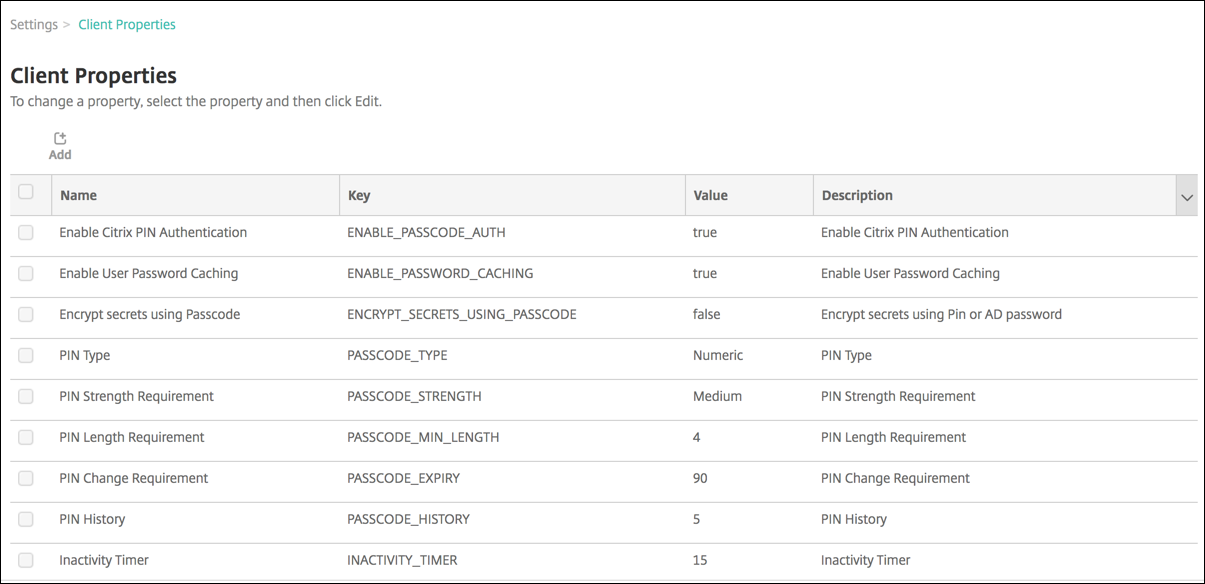

Propiedades del cliente

Las propiedades del cliente contienen información que se proporciona directamente a Citrix Secure Hub en los dispositivos de los usuarios. Puedes usar estas propiedades para configurar ajustes avanzados, como el PIN de Citrix. Puedes obtener las propiedades del cliente del soporte técnico de Citrix.

Las propiedades del cliente pueden cambiar con cada versión de Citrix Secure Hub y, ocasionalmente, para las aplicaciones cliente. Para obtener más información sobre las propiedades del cliente configuradas con mayor frecuencia, consulta Referencia de propiedades del cliente, más adelante en este artículo.

- En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha. Aparece la página Configuración.

-

En Cliente, haz clic en Propiedades del cliente. Aparece la página Propiedades del cliente. Desde esta página, puedes agregar, modificar y quitar propiedades del cliente.

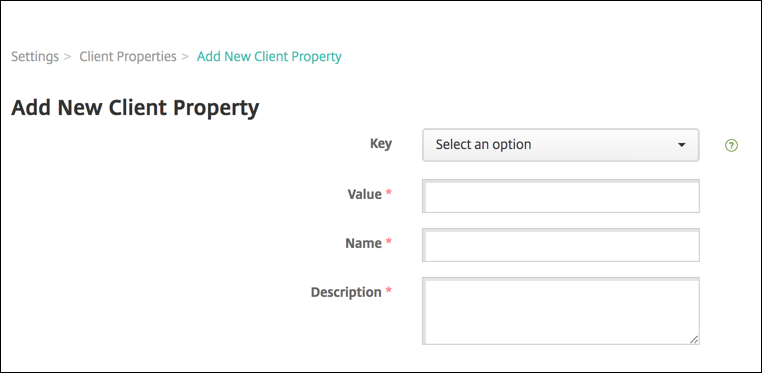

Para agregar una propiedad del cliente

- 1. Haz clic en **Agregar**. Aparece la página **Agregar nueva propiedad del cliente**.

-

Configura estos ajustes:

- Clave: Haz clic en la clave de propiedad que quieres agregar de la lista desplegable. Importante: Ponte en contacto con el soporte técnico de Citrix antes de actualizar la configuración. Puedes solicitar una clave especial.

- Valor: El valor de la propiedad seleccionada.

- Nombre: Un nombre para la propiedad.

-

Descripción: Una descripción de la propiedad.

-

- Haz clic en Guardar.

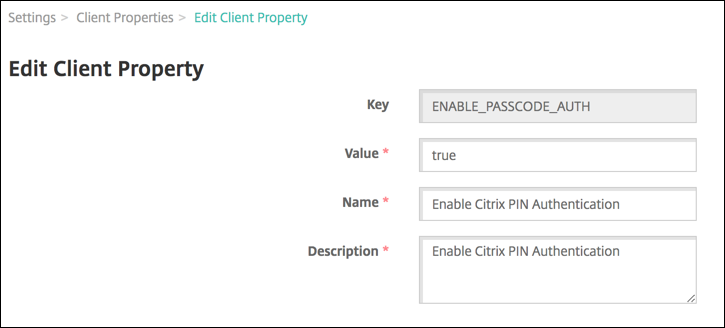

Para modificar una propiedad del cliente

-

En la tabla Propiedades del cliente, selecciona la propiedad del cliente que quieres modificar.

Selecciona la casilla de verificación junto a una propiedad del cliente para abrir el menú de opciones encima de la lista de propiedades del cliente. Haz clic en cualquier otro lugar de la lista para abrir el menú de opciones en el lado derecho de la lista.

-

- Haz clic en Modificar. Aparece la página Modificar propiedad del cliente.

-

-

- Cambia la siguiente información según corresponda:

-

-

Clave: No puedes cambiar este campo.

- Valor: El valor de la propiedad.

- Nombre: El nombre de la propiedad.

- Descripción: La descripción de la propiedad.

-

-

Haz clic en Guardar para guardar los cambios o en Cancelar para dejar la propiedad sin cambios.

Para quitar una propiedad del cliente

-

- En la tabla Propiedades del cliente, selecciona la propiedad del cliente que quieres quitar.

-

Puedes seleccionar más de una propiedad para quitar marcando la casilla de verificación junto a cada propiedad.

-

- Haz clic en Quitar. Aparece un cuadro de diálogo de confirmación. Haz clic en Quitar de nuevo.

Referencia de propiedades del cliente

Las propiedades del cliente predefinidas y su configuración predeterminada para Citrix Endpoint Management son las siguientes:

- **ALLOW_CLIENTSIDE_PROXY**

- Nombre para mostrar: ALLOW_CLIENTSIDE_PROXY

- Si tus usuarios quieren usar un proxy que han configurado en sus teléfonos iOS, deja esta directiva personalizada establecida en el valor predeterminado **true**.

- Algunos usuarios pueden tener ya un proxy configurado en **Ajustes > Wi-Fi > Configurar proxy** en sus dispositivos. Si Citrix Secure Hub no se abre para esos usuarios, realiza una de las siguientes acciones:

- Quita la configuración del proxy del dispositivo y, a continuación, reinicia Citrix Secure Hub.

- Conecta el dispositivo a otra red Wi-Fi. Después de que Citrix Secure Hub se vuelva a autenticar, obtiene la propiedad **ALLOW_CLIENTSIDE_PROXY** y se abre.

- Si **ALLOW_CLIENTSIDE_PROXY** es **false** y los usuarios configuran un proxy en su dispositivo, Citrix Endpoint Management detecta el proxy. Sin embargo, Citrix Secure Hub no usa el proxy y muestra un mensaje de error. Si un dispositivo se conecta a un punto de acceso o router que tiene un proxy habilitado, Citrix Endpoint Management no detecta el proxy. Para la máxima seguridad, te recomendamos que uses la fijación de certificados. Para obtener información sobre cómo habilitar la fijación de certificados para Citrix Secure Hub, consulta [Fijación de certificados](/es-es/citrix-secure-hub/overview.html#certificate-pinning).

- Para configurar esta directiva de cliente personalizada, ve a **Settings > Client Properties**, agrega la clave personalizada **ALLOW_CLIENTSIDE_PROXY** y establece el **Value**.

- **CONTAINER_SELF_DESTRUCT_PERIOD**

- Nombre para mostrar: Período de autodestrucción del contenedor MDX

- La autodestrucción impide el acceso a Citrix Secure Hub y a las aplicaciones administradas después de un número especificado de días de inactividad. Una vez transcurrido el límite de tiempo, las aplicaciones ya no se pueden usar. El borrado de datos incluye la eliminación de los datos de la aplicación para cada aplicación instalada, incluida la caché de la aplicación y los datos del usuario.

- El tiempo de inactividad es cuando el servidor no recibe una solicitud de autenticación para validar al usuario durante un período de tiempo específico. Supongamos que esta propiedad es de 30 días. Si el usuario no usa la aplicación durante más de 30 días, la directiva surte efecto.

- Esta directiva de seguridad global se aplica a las plataformas iOS y Android y es una mejora de las directivas existentes de bloqueo y borrado de aplicaciones.

- Para configurar esta directiva global, ve a **Settings > Client Properties** y agrega la clave personalizada **CONTAINER_SELF_DESTRUCT_PERIOD**.

- Valor: Número de días

- **DEVICE_LOGS_TO_IT_HELP_DESK**

- Nombre para mostrar: Enviar registros del dispositivo al servicio de asistencia de TI

- Esta propiedad habilita o deshabilita la capacidad de enviar registros al servicio de asistencia de TI.

- Valores posibles: **true** o **false**

- Valor predeterminado: **false**

- **DISABLE_LOGGING**

- Nombre para mostrar: Deshabilitar el registro

- Usa esta propiedad para evitar que los usuarios recopilen y carguen registros desde sus dispositivos. Esta propiedad deshabilita el registro para Citrix Secure Hub y para todas las aplicaciones MDX instaladas. Los usuarios no pueden enviar registros de ninguna aplicación desde la página de asistencia. Aunque aparece el cuadro de diálogo de composición de correo, los registros no se adjuntan. Un mensaje indica que el registro está deshabilitado. Esta configuración también te impide actualizar la configuración de registro en la consola de Citrix Endpoint Management para Citrix Secure Hub y las aplicaciones MDX.

- Cuando esta propiedad se establece en **true**, Citrix Secure Hub establece **Block application logs** en **true**. Como resultado, las aplicaciones MDX dejan de registrarse cuando se aplica la nueva directiva.

- Valores posibles: **true** o **false**

- Valor predeterminado: **false** (el registro no está deshabilitado)

-

ENABLE_CRASH_REPORTING

- Nombre para mostrar: Habilitar informes de errores

- Si es true, Citrix recopila informes de errores y diagnósticos para ayudar a solucionar problemas con Citrix Secure Hub para iOS y Android. Si es false, no se recopilan datos.

- Valores posibles: true o false

- Valor predeterminado: true

-

ENABLE_CREDENTIAL_STORE

- Nombre para mostrar: Habilitar el almacén de credenciales

- Habilitar el almacén de credenciales significa que los usuarios de Android o iOS introducen su contraseña una sola vez al acceder a las aplicaciones de productividad móvil de Citrix. Puedes usar el almacén de credenciales tanto si habilitas el PIN de Citrix como si no. Si no habilitas el PIN de Citrix, los usuarios introducen su contraseña de Active Directory. Citrix Endpoint Management admite el uso de contraseñas de Active Directory con el almacén de credenciales solo para Citrix Secure Hub y las aplicaciones de la tienda pública. Si usas contraseñas de Active Directory con el almacén de credenciales, Citrix Endpoint Management no admite la autenticación PKI.

- La inscripción automática en Citrix Secure Mail requiere que establezcas esta propiedad en true.

- Para configurar esta directiva de cliente personalizada, ve a Settings > Client Properties, agrega la clave personalizada ENABLE_CREDENTIAL_STORE y establece el Value en true.

-

ENABLE_PASSCODE_AUTH

- Nombre para mostrar: Habilitar autenticación con PIN de Citrix

-

Esta propiedad te permite activar la funcionalidad del PIN de Citrix. Con el PIN o código de acceso de Citrix, se pide a los usuarios que definan un PIN para usarlo en lugar de su contraseña de Active Directory. Esta configuración se habilita automáticamente cuando ENABLE_PASSWORD_CACHING está habilitado o cuando Citrix Endpoint Management usa la autenticación de certificados.

-

Para la autenticación sin conexión, el PIN de Citrix se valida localmente y los usuarios pueden acceder a la aplicación o al contenido que solicitaron. Para la autenticación en línea, el PIN o código de acceso de Citrix desbloquea la contraseña o el certificado de Active Directory, que luego se envía para autenticarse con Citrix Endpoint Management.

-

Si ENABLE_PASSCODE_AUTH es true y ENABLE_PASSWORD_CACHING es false, la autenticación en línea siempre solicita la contraseña porque Citrix Secure Hub no la guarda.

- Valores posibles: true o false

-

Valor predeterminado: false

-

ENABLE_PASSWORD_CACHING

- Nombre para mostrar: Habilitar el almacenamiento en caché de contraseñas de usuario

- Esta propiedad permite que las contraseñas de Active Directory se almacenen en caché localmente en el dispositivo móvil. Cuando estableces esta propiedad en true, también debes establecer la propiedad ENABLE_PASSCODE_AUTH en true. Con el almacenamiento en caché de contraseñas de usuario habilitado, Citrix Endpoint Management pide a los usuarios que establezcan un PIN o código de acceso de Citrix.

- Valores posibles: true o false

-

Valor predeterminado: false

-

ENABLE_TOUCH_ID_AUTH

- Nombre para mostrar: Habilitar autenticación con Touch ID

-

Para los dispositivos que admiten la autenticación con Touch ID, esta propiedad habilita o deshabilita la autenticación con Touch ID en el dispositivo. Requisitos:

Los dispositivos de los usuarios deben tener el PIN de Citrix o LDAP habilitado. Si la autenticación LDAP está desactivada (por ejemplo, porque solo se usa la autenticación basada en certificados), los usuarios deben establecer un PIN de Citrix. En este caso, Citrix Endpoint Management requiere el PIN de Citrix incluso si la propiedad de cliente ENABLE_PASSCODE_AUTH es false.

Establece ENABLE_PASSCODE_AUTH en false para que, cuando los usuarios inicien una aplicación, deban responder a una solicitud para usar Touch ID.

- Valores posibles: true o false

-

Valor predeterminado: false

-

ENABLE_WORXHOME_CEIP

- Nombre para mostrar: Habilitar CEIP de Citrix Secure Hub

- Esta propiedad activa el Programa para la mejora de la experiencia del cliente. Esa función envía periódicamente datos anónimos de configuración y uso a Citrix. Los datos ayudan a Citrix a mejorar la calidad, la fiabilidad y el rendimiento de Citrix Endpoint Management.

- Valor: true o false

-

Valor predeterminado: false

-

ENCRYPT_SECRETS_USING_PASSCODE

- Nombre para mostrar: Cifrar secretos mediante código de acceso

-

Esta propiedad almacena datos confidenciales en el dispositivo en un almacén secreto en lugar de en un almacén nativo basado en la plataforma, como el llavero de iOS. Esta propiedad permite un cifrado fuerte de los artefactos clave y añade entropía de usuario. La entropía de usuario es un código PIN aleatorio generado por el usuario que solo este conoce.

-

Citrix recomienda que habilites esta propiedad para ayudar a proporcionar una mayor seguridad en los dispositivos de los usuarios. Como resultado, los usuarios experimentan más solicitudes de autenticación para el PIN de Citrix.

- Valores posibles: true o false

-

Valor predeterminado: false

-

INACTIVITY_TIMER

- Nombre para mostrar: Temporizador de inactividad

-

Esta propiedad define cuánto tiempo pueden los usuarios dejar su dispositivo inactivo y luego acceder a una aplicación sin que se les solicite un PIN o código de acceso de Citrix. Para habilitar esta configuración para una aplicación MDX, establece la configuración de Código de acceso de la aplicación en Activado. Si la configuración de Código de acceso de la aplicación está en Desactivado, los usuarios se redirigen a Citrix Secure Hub para realizar una autenticación completa. Cuando cambias esta configuración, el valor surte efecto la próxima vez que se solicite a los usuarios que se autentiquen.

-

En iOS, el Temporizador de inactividad también rige el acceso a Citrix Secure Hub para aplicaciones MDX y no MDX.

- Valores posibles: Cualquier número entero positivo

-

Valor predeterminado: 15 (minutos)

-

ON_FAILURE_USE_EMAIL

- Nombre para mostrar: En caso de fallo, usar correo electrónico para enviar registros del dispositivo al servicio de asistencia de TI

- Esta propiedad habilita o deshabilita la capacidad de usar el correo electrónico para enviar registros del dispositivo a TI.

- Valores posibles: true o false

-

Valor predeterminado: true

-

PASSCODE_EXPIRY

- Nombre para mostrar: Requisito de cambio de PIN

- Esta propiedad define cuánto tiempo es válido el PIN o código de acceso de Citrix, después de lo cual el usuario se ve obligado a cambiar su PIN o código de acceso de Citrix. Cuando cambias esta configuración, el nuevo valor se establece solo cuando caduca el PIN o código de acceso de Citrix actual.

- Valores posibles: Se recomienda de 1 a 99. Para eliminar los restablecimientos de PIN, establece el valor en un número alto (por ejemplo, 100.000.000.000). Si originalmente estableciste el período de caducidad entre 1 y 99 días y luego cambias a un número grande durante ese período: los PIN seguirán caducando al final del período inicial, pero nunca más después.

-

Valor predeterminado: 90 (días)

-

PASSCODE_HISTORY

- Nombre para mostrar: Historial de PIN

- Esta propiedad define el número de PIN o códigos de acceso de Citrix utilizados anteriormente que los usuarios no pueden reutilizar al cambiar su PIN o código de acceso de Citrix. Cuando cambias esta configuración, el nuevo valor se establece la próxima vez que los usuarios restablezcan su PIN o código de acceso de Citrix.

- Valores posibles: De 1 a 99

-

Valor predeterminado: 5

-

PASSCODE_MAX_ATTEMPTS

- Nombre para mostrar: Intentos de PIN

- Esta propiedad define cuántos intentos incorrectos de PIN o código de acceso de Citrix pueden realizar los usuarios antes de que se les solicite una autenticación completa. Después de que los usuarios realicen una autenticación completa con éxito, se les solicitará que creen un PIN o código de acceso de Citrix.

- Valores posibles: Cualquier número entero positivo

-

Valor predeterminado: 15

-

PASSCODE_MIN_LENGTH

- Nombre para mostrar: Requisito de longitud del PIN

- Esta propiedad define la longitud mínima de los PIN de Citrix.

- Valores posibles: De 4 a 10

-

Valor predeterminado: 6

-

PASSCODE_STRENGTH

- Nombre para mostrar: Requisito de fortaleza del PIN

- Esta propiedad define la fortaleza de un PIN o código de acceso de Citrix. Cuando cambias esta configuración, se solicita a los usuarios que creen un PIN o código de acceso de Citrix la próxima vez que se les pida que se autentiquen.

- Valores posibles: Baja, Media, Alta o Fuerte

- Valor predeterminado: Media

- Las reglas de contraseña para cada configuración de fortaleza, según la configuración de PASSCODE_TYPE, son las siguientes:

Reglas para códigos de acceso numéricos:

| Fortaleza de la contraseña | Reglas para el tipo de contraseña numérica | Permitido | No permitido |

|---|---|---|---|

| Baja | Todos los números, se permiten secuencias | 444444, 123456, 654321 | |

| Media (configuración predeterminada) | Todos los números no pueden ser iguales ni consecutivos. | 444333, 124567, 136790, 555556, 788888 | 444444, 123456, 654321 |

| Alta | Los números adyacentes no pueden ser iguales. | 123512, 134134, 132312, 131313, 987456 | 080080, 112233, 135579, 987745, 919199 |

| Fuerte | No uses el mismo número más de dos veces. No uses tres o más números consecutivos seguidos. No uses tres o más números consecutivos en orden inverso. | 102983, 085085, 824673, 132312 | 132132, 131313, 902030 |

Reglas para códigos de acceso alfanuméricos:

| Fortaleza de la contraseña | Reglas para el tipo de contraseña alfanumérica | Permitido | No permitido |

|---|---|---|---|

| Baja | Debe tener al menos un número y una letra | aa11b1, Abcd1#, Ab123~, aaaa11, aa11aa | AAAaaa, aaaaaa, abcdef |

| Media (configuración predeterminada) | Además de las reglas para la fortaleza de contraseña Baja, las letras y todos los números no pueden ser iguales. Las letras no pueden ser consecutivas y los números no pueden ser consecutivos. | aa11b1, aaa11b, aaa1b2, abc145, xyz135, sdf123, ab12c3, a1b2c3, Abcd1#, Ab123~ | aaaa11, aa11aa, o aaa111; abcd12, bcd123, 123abc, xy1234, xyz345, o cba123 |

| Alta | Incluye al menos una letra mayúscula y una letra minúscula. | Abcd12, jkrtA2, 23Bc#, AbCd | abcd12, DFGH2 |

| Fuerte | Incluye al menos un número, un símbolo especial, una letra mayúscula y una letra minúscula. | Abcd1#, Ab123~, xY12#3, Car12#, AAbc1# | abcd12, Abcd12, dfgh12, jkrtA2 |

-

PASSCODE_TYPE

- Nombre para mostrar: Tipo de PIN

-

Esta propiedad define si los usuarios pueden definir un PIN numérico de Citrix o un código de acceso alfanumérico. Cuando seleccionas Numérico, los usuarios solo pueden usar números (PIN de Citrix). Cuando seleccionas Alfanumérico, los usuarios pueden usar una combinación de letras y números (código de acceso).

Si cambias esta configuración, los usuarios deben establecer un nuevo PIN o código de acceso de Citrix la próxima vez que se les solicite autenticarse.

- Valores posibles: Numérico o Alfanumérico

- Valor predeterminado: Numérico

-

REFRESHINTERVAL

- Nombre para mostrar: REFRESHINTERVAL

- De forma predeterminada, Citrix Endpoint Management hace ping al servidor de detección automática (ADS) para obtener certificados anclados cada 3 días. Para cambiar el intervalo de actualización, ve a Configuración > Propiedades del cliente, agrega la clave personalizada REFRESHINTERVAL y establece el Valor en el número de horas.

-

Valor predeterminado: 72 horas (3 días)

-

SEND_LDAP_ATTRIBUTES

- Para implementaciones de MAM solamente en dispositivos Android, iOS o macOS: Puedes configurar Citrix Endpoint Management para que los usuarios que se inscriben en Citrix Secure Hub con credenciales de correo electrónico se inscriban automáticamente en Citrix Secure Mail. Como resultado, los usuarios no proporcionan información adicional ni realizan pasos adicionales para inscribirse en Citrix Secure Mail.

- Para configurar esta política de cliente global, ve a Configuración > Propiedades del cliente, agrega la clave personalizada SEND_LDAP_ATTRIBUTES y establece el Valor de la siguiente manera.

- Valor:

userPrincipalName=${user.userprincipalname},sAMAccountNAme=${user.samaccountname}, displayName=${user.displayName},mail=${user.mail} - Los valores de los atributos se especifican como macros, de forma similar a las políticas MDM.

-

Aquí tienes una respuesta de servicio de cuenta de ejemplo para esta propiedad:

<property value="userPrincipalName=user@site.com,sAMAccountName=eng1,displayName=user\,test1,email=user@site.com\,user@site.com" name="SEND_LDAP_ATTRIBUTES"/> -

Para esta propiedad, Citrix Endpoint Management trata los caracteres de coma como terminadores de cadena. Por lo tanto, si un valor de atributo incluye una coma, precede la coma con una barra invertida. La barra invertida evita que el cliente interprete la coma incrustada como el final del valor del atributo. Representa los caracteres de barra invertida con

"\\". -

HIDE_THREE_FINGER_TAP_MENU

- Cuando esta propiedad no está establecida o está establecida en false, los usuarios pueden acceder al menú de funciones ocultas haciendo un toque con tres dedos en sus dispositivos. El menú de funciones ocultas permitía a los usuarios restablecer los datos de la aplicación. Establecer esta propiedad en true deshabilita el acceso de los usuarios al menú de funciones ocultas.

- Para configurar esta política de cliente global, ve a Configuración > Propiedades del cliente, agrega la clave personalizada HIDE_THREE_FINGER_TAP_MENU y establece el Valor.

-

TUNNEL_EXCLUDE_DOMAINS

- Nombre para mostrar: Dominios excluidos del túnel

- De forma predeterminada, MDX excluye del tunelizado de micro VPN algunos puntos de conexión de servicio que los SDK y las aplicaciones de Mobile Apps utilizan para diversas funciones. Por ejemplo, esos puntos de conexión incluyen servicios que no requieren enrutamiento a través de redes empresariales, como Google Analytics, los servicios de Citrix Cloud™ y los servicios de Active Directory. Usa esta propiedad de cliente para agregar dominios adicionales a la lista de dominios excluidos.

- Para configurar esta política de cliente global, ve a Configuración > Propiedades del cliente, agrega la clave personalizada TUNNEL_EXCLUDE_DOMAINS y establece el Valor.

-

Valor: Los dominios adicionales que quieres excluir del tunelizado; escribe una lista de sufijos de dominio separados por comas. Por ejemplo:

app.launchdarkly.com,cis.citrix.com,cis-staging.citrix.com,cis-test.citrix.com,clientstream.launchdarkly.com,crashlytics.com,events.launchdarkly.com,fabric.io,firehose.launchdarkly.com, hockeyapp.net,mobile.launchdarkly.com,pushreg.xm.citrix.com,rttf.citrix.com,rttf-staging.citrix.com,rttf-test.citrix.com,ssl.google-analytics.com,stream.launchdarkly.com,features.netscalergatewaystaging.net,features.netscalergateway.net

Las propiedades de cliente personalizadas para Citrix Endpoint Management son las siguientes:

ENABLE_MAM_NFACTOR_SSO:

- Esta propiedad te permite habilitar o deshabilitar el SSO nFactor de MAM durante la inscripción o el inicio de sesión de MAM para Secure Hub mientras usas la política de autenticación avanzada en NetScaler® Gateway. Si el valor se establece en true, el SSO nFactor de MAM se habilita durante la inscripción o el inicio de sesión de MAM para Secure Hub.

-

Para configurar esta propiedad, ve a Configuración > Propiedades del cliente y haz clic en Agregar. Selecciona Clave personalizada en el menú desplegable Clave y actualiza la siguiente información según corresponda:

- Clave - ENABLE_MAM_NFACTOR_SSO

- Valor - true o false

- Nombre - ENABLE_MAM_NFACTOR_SSO

- Descripción - Agrega la descripción relevante

MICROSOFT_CERTIFICATE_STRONG_MAPPING:

-

Esta propiedad controla si los certificados de cliente existentes se renuevan para admitir la función de asignación segura de certificados al agregar el identificador de seguridad (SID) al nombre alternativo del sujeto (SAN) cuando se usa Secure Mail con una infraestructura de clave pública (PKI) de Microsoft. Si el valor se establece en true, los certificados de cliente existentes se renovarán para incluir el SAN SID.

-

Esta propiedad solo se aplica a la PKI de Microsoft.

-

Para configurar esta propiedad, ve a Configuración > Propiedades del cliente y haz clic en Agregar. Selecciona Clave personalizada en el menú desplegable Clave y actualiza la siguiente información según corresponda:

- Clave - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Valor - true o false

- Nombre - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Descripción - Renovar certificados de cliente para incluir SAN SID

aeDeviceCertRenewSupport:

-

Esta propiedad controla si los usuarios finales pueden ver el estado de salud del certificado del dispositivo y solucionar automáticamente los problemas de certificados desde la aplicación Citrix Secure Hub. Si el valor se establece en true, esta función se habilita.

-

Para configurar esta propiedad, ve a Configuración > Propiedades del cliente y haz clic en Agregar. Selecciona Clave personalizada en el menú desplegable Clave y actualiza la siguiente información según corresponda:

- Clave - aeDeviceCertRenewSupport

- Valor - true o false

- Nombre - aeDeviceCertRenewSupport

- Descripción - Habilitar el estado de salud del certificado del dispositivo y la corrección automática de problemas de certificados