Configurer ServiceNow

Les utilisateurs peuvent se connecter en toute sécurité à ServiceNow en utilisant leurs informations d’identification d’entreprise.

Pour configurer ServiceNow pour l’authentification unique via SAML, effectuez les opérations suivantes :

-

Dans un navigateur, tapez

https://<your-organization>.service-now.com/et appuyez sur Entrée .Par exemple, si l’URL que vous utilisez pour accéder à ServiceNow est

https://myserver.servicenow.com, vous devez la remplacer<your-organization>parmyserver.REMARQUE :

-

Assurez-vous que les informations suivantes sont fournies dans l’interface utilisateur du NetScaler Gateway Service lors de l’ajout de l’application ServiceNow.

-

URL d’assertion :

https://<your-organizaton>.service-now.com/navpage.do -

État du relais :

https://<your-organizaton>.service-now.com/ -

Public :

https://<your-organizaton>.service-now.com/ -

Format d’ID de nom : sélectionnez « Adresse e-mail »

-

ID de nom : sélectionnez « Nom principal de l’utilisateur (UPN) »

-

-

Le format d’ID de nom et les attributs ID de nom dépendent de la méthode d’authentification choisie pour ServiceNow.

-

-

Connectez-vous à votre compte ServiceNow en tant qu’administrateur.

-

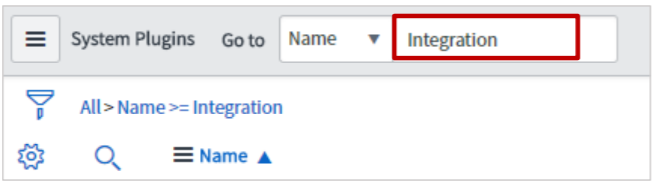

Dans le coin supérieur gauche, à l’aide du navigateur de filtres, recherchez des plug-ins, puis cliquez sur Modules externes dans les résultats de recherche.

-

Dans le volet droit, dans la section Plugins système, recherchez l’intégration.

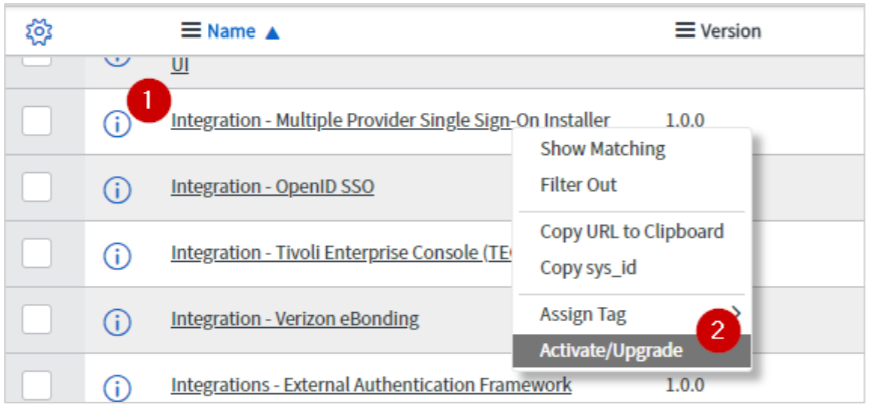

-

Dans les résultats de la recherche, cliquez avec le bouton droit sur Intégration - Installation de connexion unique à plusieurs fournisseurs et cliquez sur Activer/Mettre à niveau.

-

Cliquez sur Activer.

Une barre de progression indique la fin du processus d’activation.

-

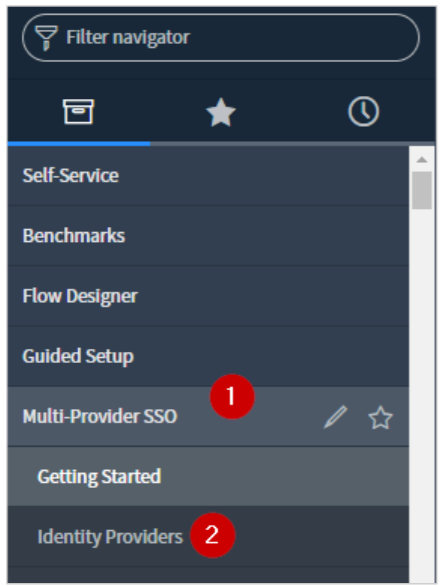

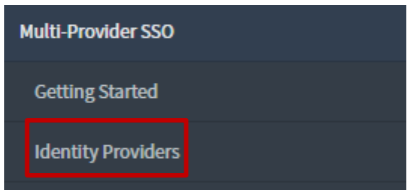

Dans le volet gauche, faites défiler l’écran jusqu’à la section SSO multi-fournisseurs et cliquez sur Multi-fournisseurSSO > Fournisseurs d’identité.

-

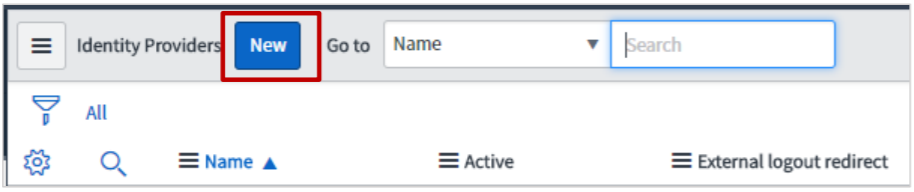

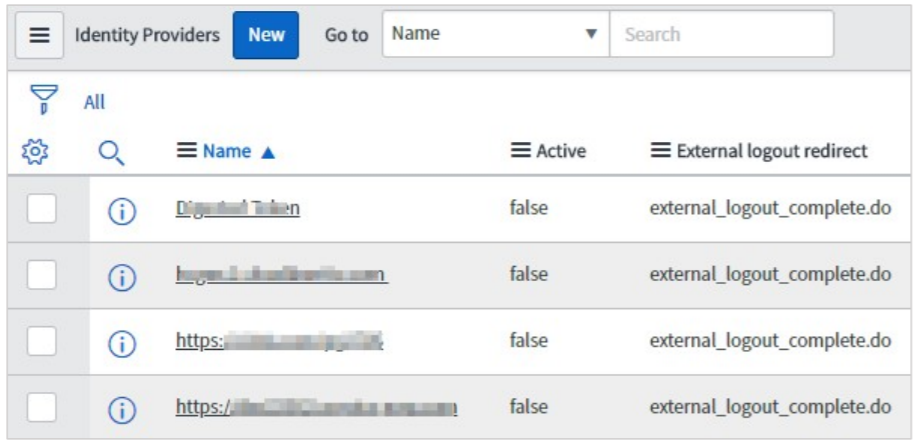

Dans le panneau de droite, cliquez sur Nouveau.

-

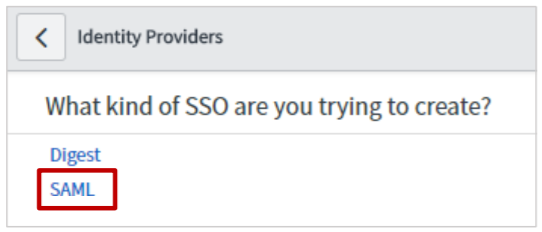

Cliquez sur SAML.

-

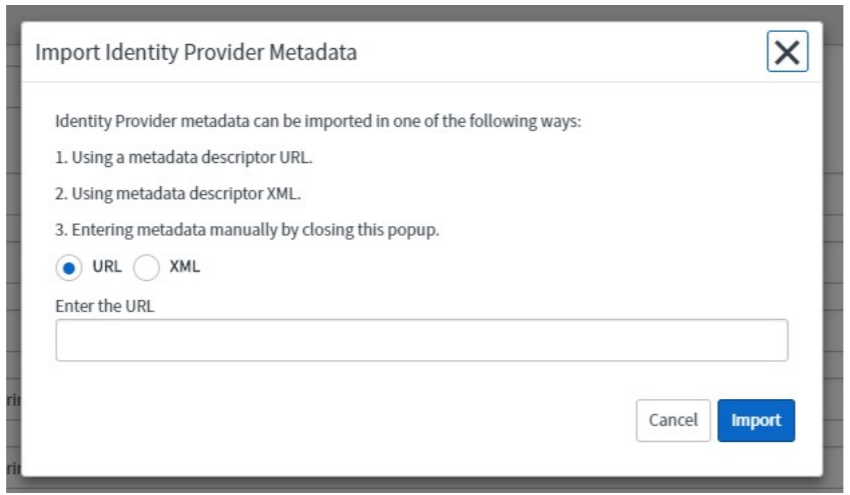

Si vous avez l’URL des métadonnées, dans la section Nouvel enregistrement du fournisseur d’identité, dans la fenêtre contextuelle Importer les métadonnées du fournisseur d’identité, cliquez sur URL, saisissez l’URL des métadonnées, puis cliquez sur Importer.

Les valeurs des champs d’enregistrement du fournisseur d’identité sont automatiquement renseignées.

Si vous disposez du fichier XML de métadonnées, cliquez sur le fichier XML. Copiez les données XML des métadonnées du fournisseur d’identité et collez-les dans la zone. Cliquez sur Importer.

Les valeurs des champs d’enregistrement du fournisseur d’identité sont automatiquement renseignées. Vous pouvez mettre à jour les valeurs si nécessaire.

Important :

-

Citrix vous recommande d’importer le fichier XML de métadonnées au lieu de le configurer manuellement. Vous pouvez importer le fichier XML de métadonnées à partir de l’assistant Citrix Cloud (NetScaler Gateway Service > Ajouter une application Web/SaaS > Ouverture de session unique > Métadonnées SAML).

-

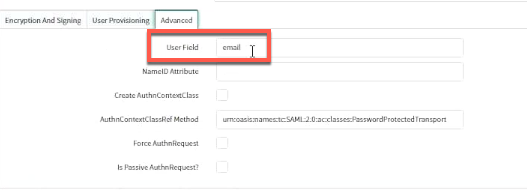

Lors de la configuration des paramètres dans l’onglet Avancé, assurez-vous que la valeur Champ utilisateur correspond à la valeur configurée pour le champ ID de nom dans l’interface utilisateur du NetScaler Gateway Service.

-

-

Cliquez sur Envoyer.

-

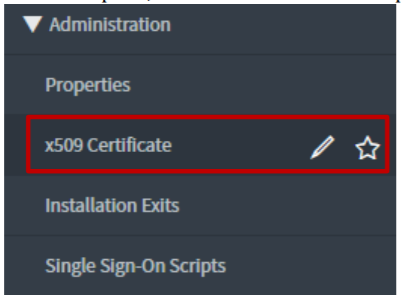

Dans le volet gauche, cliquez sur Certificat x509 pour télécharger le certificat x509.

-

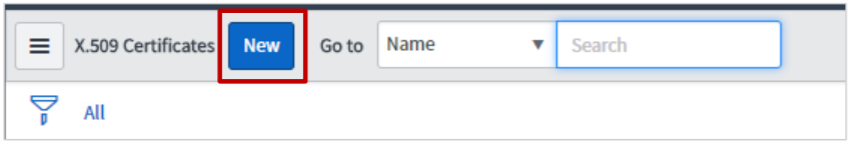

Dans le panneau de droite, cliquez sur Nouveau.

-

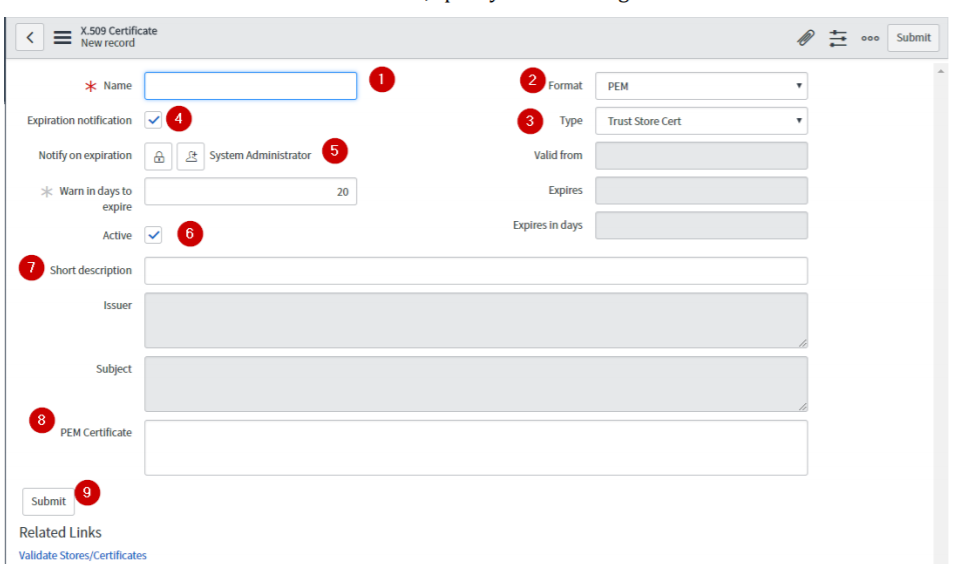

Dans la section Nouvel enregistrement du certificat X.509, spécifiez les informations suivantes :

Nom : saisissez un nom de certificat.

-

Format : cliquez sur le format approprié, par exemple PEM.

-

Notification d’expiration : cochez la case.

-

Type : cliquez sur le type approprié.

-

Notifier en cas d’expiration : cliquez sur l’icône M’ajouter pour recevoir une notification. Cliquez sur le bouton Déverrouiller la notification à l’expiration pour ajouter d’autres utilisateurs.

-

Actif : cochez la case.

-

Description courte : description du type du certificat.

-

Certificat PEM : collez le certificat PEM.

-

Téléchargez le certificat à partir de l’ assistant Citrix Cloud (Citrix Gateway Service > Ajouter une application Web/SaaS > Authentification unique > Certificat ).

-

Copiez le texte de ——BEGIN CERTIFICATE—— vers ——ENDCERTIFICATE——

-

Collez le texte dans un éditeur de texte et enregistrez le fichier dans un format approprié, tel que

<your organization name>.

Remarque : Si vous avez utilisé un fichier XML pour configurer l’IdP, vous n’êtes pas obligé de configurer le certificat.

Cliquez sur Envoyer.

-

-

-

Dans le volet gauche, cliquez sur Identifier les fournisseurs.

-

Cliquez sur le fournisseur d’identité que vous avez ajouté.

-

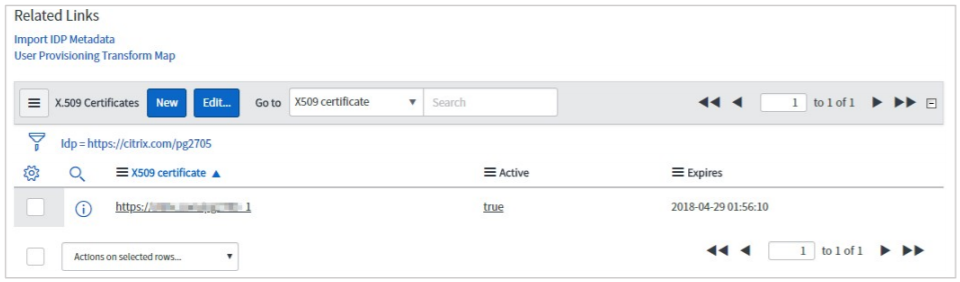

Sur la page Détails du fournisseur d’identité, faites défiler l’écran jusqu’à la section Liens associés. Dans la ligne Certificat X.509, recherchez le certificat X.509 et ajoutez le certificat approprié pour le fournisseur d’identité en cliquant sur Modifier.

Pour ajouter un nouveau certificat x.509, cliquez sur Nouveau et pour ajouter ou supprimer les certificats, cliquez sur Modifier.

-

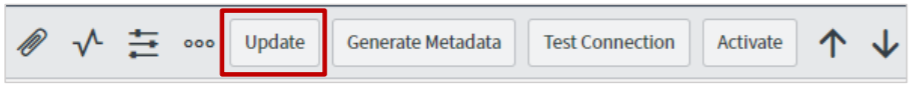

Cliquez sur Mettre à jour sur la page des détails du fournisseur d’identité pour enregistrer les modifications.

-

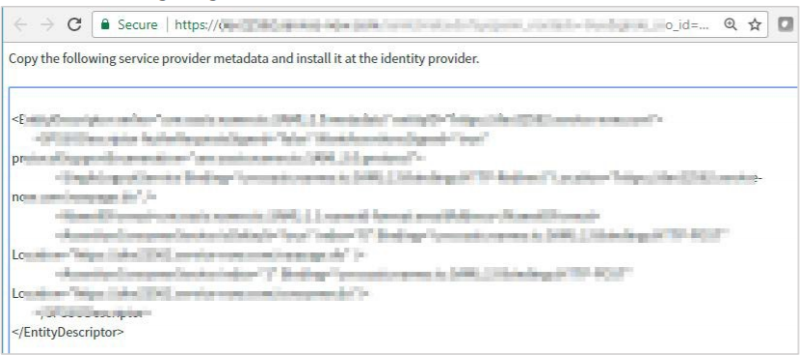

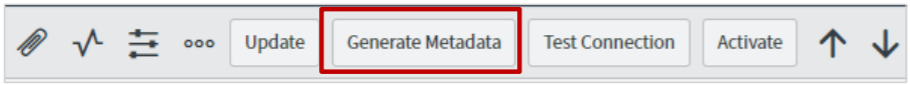

Pour obtenir les métadonnées à utiliser pour la configuration du fournisseur d’identité, cliquez sur Générer les métadonnées.

Remarque : Vous devez cliquer sur Générer des métadonnées pour terminer les mises à jour.

Les métadonnées du fournisseur de services s’affichent dans une nouvelle fenêtre. Vous pouvez utiliser les métadonnées pour valider les entités à la fois sur le SP et l’IdP.